从商业工件模型生成数据库模式(IJITCS-V10-N2-2)

I.J. Information Technology and Computer Science, 2018, 2, 10-17

Published Online February 2018 in MECS (https://www.360docs.net/doc/1013806648.html,/)

DOI: 10.5815/ijitcs.2018.02.02

Generating Database Schemas from Business

Artifact Models

Maroun Abi Assaf and Youakim Badr

University of Lyon, CNRS, INSA-Lyon, LIRIS, UMR5205, F-69621, France

E-mail: {maroun.abi-assaf, youakim.badr}@insa-lyon.fr

Hicham El Khoury and Kablan Barbar

Lebanese University, Faculty of Sciences, Fanar Campus, Jdeidet, Lebanon

E-mail: {hkhoury, kbarbar}@https://www.360docs.net/doc/1013806648.html,.lb

Received: 27 October 2017; Accepted: 17 November 2017; Published: 08 February 2018

Abstract—Business Artifacts, as an alternative approach to Business Process Modeling,combines both process and data aspects of a Business into the same model. Many works in the literature have focused on defining Artifact-centric processes and graphical modeling notations. But, to the best of our knowledge, no prior work has directly tackled the problem of generating Database Schema s from Business Artifact Models. In this paper, we propose an algorithm that generates Database Schemas from Business Artifact Models (BAMs). The proposed algorithm not only takes into consideration the different data attribute types of Artifacts’ Information Models, but also supports different Artifacts relationships. We also validate our work with a prototype implementation of a Business Artifact Models Modeler and a Database Schema Generator.

Index Terms—Business Artifact, Modeling Notations, Business Process Models, Database schema.

I. I NTRODUCTION

As an alternative to traditional activity-centric Business Process Models, artifact-centric models seek to unify both process and data aspects of a business into the same model [1]. This unification of process and data is achieved by modeling business processes as a set of self-evolving and interacting semantic entities referred to as Business Artifacts[2]. The goal of the artifact-centric approach is to provide a holistic and intuitive framework that can be used by business people on a daily basis in order to manage, analyze, and transform business processes with limited or no IT expertise.

As described in [3], an artifact-centric business process is composed from three main components:

1) Business Artifacts that include an Information Model and a Lifecycle. The Information Model is a collection of attribute/value pairs used to store information about the Business Artifacts or relevant objects in the business process. The Lifecycle is a finite-state machine that describes the possible evolutions of a Business Artifact from initial to final states.

2) Services are the basic units of work that operates on Business Artifacts and update their information models. And,

3) Business Rules are declarative Event-Condition-Action Rules (ECA Rules)that are used to invoke Services or to trigger Lifecycle’s state transitions.

In order to model artifact-centric business processes on a conceptual level, the Business Artifact Modeling Notation (BAMN) is proposed in [4]. BAMN provides six graphical constructs: Task, Repository, Flow Connector, Data Attribute List, Condition, and Event. Using the six modeling constructs, users can construct conceptual models referred to as Business Artifact Models(BAMs) that capture the three components of an Artifact-centric business process, and at the same time omit implementation and technical details that are not relevant to end users.

On the other hand, developing information systems that implements BAMs is a serious challenge due to the conceptual nature of BAMs. Moreover, three types of data attributes including Simple, Complex, and Reference types can exist in the information model of Business Artifacts as described in [5]. This diversity in Business Artifact components and relationships leads to a complicated database design when implementing BAMs. In this paper, we address the problem of generating Database Schemas that support BAMs by devising a suitable algorithm that automatically collects needed information from BAMs and generates Database Schemas. The database tables and relationships are generated according to the different relationships that can exist between Business Artifacts and the different types of data attributes in the Information Models of Business Artifacts. The remainder of the paper is organized as follow: Section II introduces the Business Artifact Modeling Notation (BAMN) and Business Artifact Models (BAM). Section III describes the Database Schema generation algorithm in addition to an example scenario about a candidate admission process in a university master program. Section IV describes our prototype

implementation of a BAM Modeler and a Database Schema Generator . Section V is a description of related works. Finally, Section VI concludes the paper.

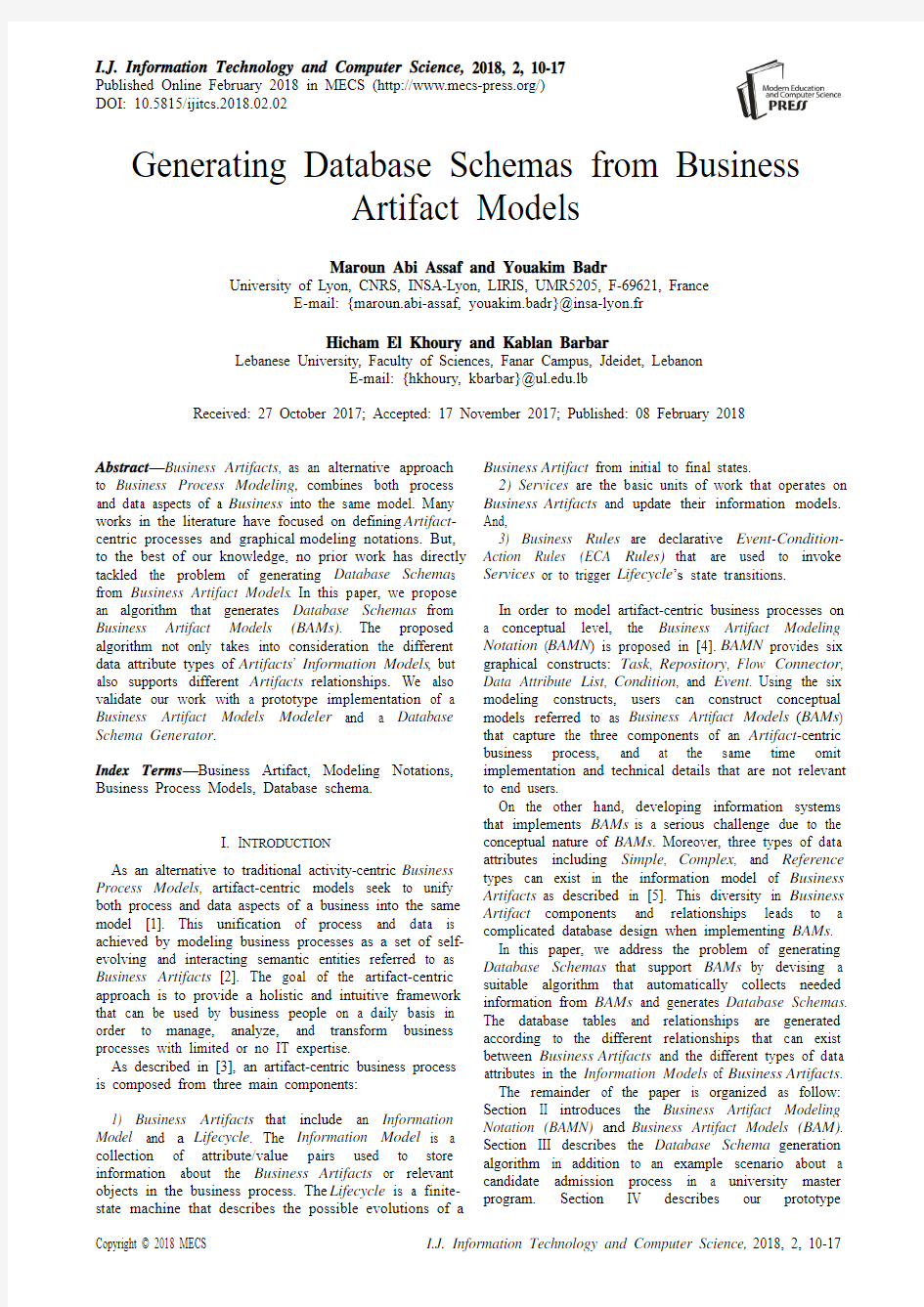

II. B USINESS A RTIFACT M ODELING N OTATION In Table 1, we summarize the Business Artifact Modeling Notation (BAMN ) constructs and their graphical representations for modeling Business Artifact Models (BAMs). The notation’s main focus is to capture artifact functional properties in terms of data, Events, and Tasks .

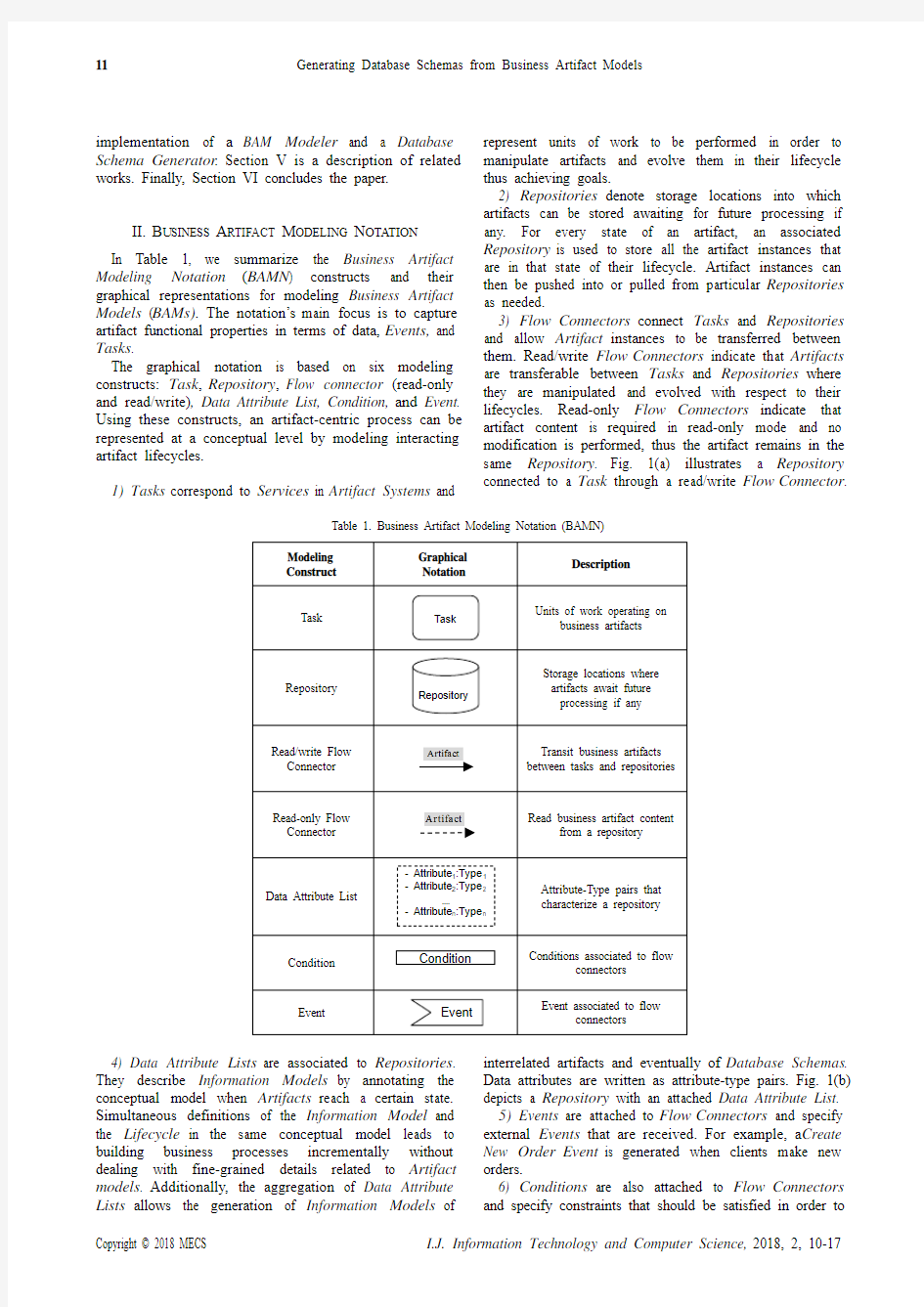

The graphical notation is based on six modeling constructs: Task , Repository , Flow connector (read-only and read/write), Data Attribute List, Condition, and Event . Using these constructs, an artifact-centric process can be represented at a conceptual level by modeling interacting artifact lifecycles.

1) Tasks correspond to Services in Artifact Systems and

represent units of work to be performed in order to manipulate artifacts and evolve them in their lifecycle thus achieving goals.

2) Repositories denote storage locations into which artifacts can be stored awaiting for future processing if any. For every state of an artifact, an associated Repository is used to store all the artifact instances that are in that state of their lifecycle. Artifact instances can then be pushed into or pulled from particular Repositories as needed.

3) Flow Connectors connect Tasks and Repositories and allow Artifact instances to be transferred between them. Read/write Flow Connectors indicate that Artifacts are transferable between Tasks and Repositories where they are manipulated and evolved with respect to their lifecycles. Read-only Flow Connectors indicate that artifact content is required in read-only mode and no modification is performed, thus the artifact remains in the same Repository . Fig. 1(a) illustrates a Repository connected to a Task through a read/write Flow Connector .

Table 1. Business Artifact Modeling Notation (BAMN)

Modeling Construct

Graphical Notation

Description

Task

Units of work operating on

business artifacts

Repository

Storage locations where artifacts await future processing if any

Read/write Flow Connector

Transit business artifacts between tasks and repositories

Read-only Flow Connector

Read business artifact content

from a repository

Data Attribute List

Attribute-Type pairs that characterize a repository

Condition

Conditions associated to flow

connectors Event

Event associated to flow

connectors

4) Data Attribute Lists are associated to Repositories . They describe Information Models by annotating the conceptual model when Artifacts reach a certain state. Simultaneous definitions of the Information Model and the Lifecycle in the same conceptual model leads to building business processes incrementally without dealing with fine-grained details related to Artifact models . Additionally, the aggregation of Data Attribute Lists allows the generation of Information Models of

interrelated artifacts and eventually of Database Schemas . Data attributes are written as attribute-type pairs. Fig. 1(b) depicts a Repository with an attached Data Attribute List . 5) Events are attached to Flow Connectors and specify external Events that are received. For example, a Create New Order Event is generated when clients make new orders.

6) Conditions are also attached to Flow Connectors and specify constraints that should be satisfied in order to

Event

Condition

- Attribute 1:Type 1 - Attribute 2:Type 2

....

- Attribute n :Type n

Repository

Task

activate a Flow Connector . Conditions express constraints over artifact attributes by using the defined (attribute)/notdefined (attribute) and scalar comparison (>, <, <=, >=, =, !=) predicates . The defined (attribute)/notdefined (attribute) predicates signify that attribute respectively has or does not have a value. Fig. 1(c) displays a Flow Connector with attached Event and Condition constructs.

Fig.1. Examples of Possible Construct Combinations

Using the six modeling constructs a BAM can be constructed as illustrated in Fig. 2 about a candidate application artifact that deals with admitting a candidate into master programs. In this example, when the CreateNewApplication event is received, the CreateCAA task is executed and a CandidateApplicationArtifact is created with information regarding candidate name, date of birth, and master program. When the SubmitRequiredDocuments event is received, the SubmitDocuments task is executed in order to collect required documents. If all documents are validated, the candidate application becomes complete , otherwise, it is rejected .

Fig.2. Conceptual Model of Candidate Application Artifact

III. G ENERATING D ATABASE S CHEMAS FROM B USINESS

A RTIFACT M ODELS In order to generate Database schemas from Business Artifact Models , we define a formal representation for BAMs that serves as the input to the described algorithm. A BAM is defined as a tuple G=

We then define an algorithm that takes the formal representation of BAM and generates the corresponding Database schema. This algorithm is based on Data Attribute types constituting the Information Model of Business Artifacts . In BAM , the Information Model is expressed through Data Attribute Lists attached to Repositories .

A. Data Attribute Types

We differentiate between three types of data attributes of artifact’s Information Model : Simple, Complex, and Reference .

1) Simple attributes can hold one value at a time and are used to record information related to Artifact instances. i.e. the instance identifier, the candidate first name, the candidate last name,… Simple attributes are written as Name:Value pairs in Data Attribute Lists and are attached to the Repository of the corresponding Business Artifact . i.e. ApplicationArtifactId:Integer , FirstName:String , LastName:String . In the generated Database Schemas , simple attributes correspond to tables’ columns.

2) Complex attributes represent relations and are expressed as lists of simple attributes. Like relations, complex attributes can hold many tuples at a time. They are used to record information about various objects that are related to the Artifact . i.e., Documents, Interview Results. Complex attributes are written using the Name:{Att1:Type1, Att2:Type2,…} syntax in Data Attribute Lists and are attached to the Repository of the corresponding Business Artifact . i.e. Documents:{Type:String, Title:String, URL:String}. In the generated Database Schemas , complex attributes correspond to tables.

3) Reference attributes refer to other Artifacts that are directly related to the main Artifact in a Parent-to-Child relationship. For example, the Candidate Application Artifact dealing with candidate admission is the parent of a Candidate Interview Artifact dealing with interviewing the corresponding candidate. In BAM, reference attributes are deduced from Tasks creating child Artifacts . In other words, Tasks creating child Artifacts are Tasks that takes an Artifact as input and emit two Artifacts as output. i.e. The CreateCIA Task takes a Candidate Application Artifact instance as input, creates a Candidate Interview Artifact instance, and insert the child

Artifact

Event

Condition

c) A Flow Connector with attached

Event and Condition

Repository

b) A Repository with an attached

Data Attribute List

Task

Repository

Artifact

a) A Repository connected to a Task using a Flow Connector

- Attribute1 : type1 - Attribute2 : type2

reference into the reference attribute of the Candidate Application Artifact instance. In the generated Database Schemas, reference attributes correspond to reference tables mapping two Artifact tables together.

Fig.3. Database Schema Generating Algorithm B. Database Schema Generating Algorithm

Fig. 3 illustrates the Database Schema generating algorithm.

First, for every artifact in the input BAM, we create a corresponding relation. We then insert all the simple attributes in Data Attribute Lists corresponding to the artifact into the created relation. A primary key and Status attributes are also inserted into the created relation. Second, for every complex attribute in Data Attribute Lists, we create a corresponding relation. We insert its constituting simple attributes into the created relation. Moreover, we insert a primary key attribute in addition to a foreign key attribute referencing the corresponding artifact relation.

Finally, for every parent-to-child artifact relationship, we create a reference relation constituted of two foreign key attributes referencing respectively the parent and child artifact relations.

C. Candidate Admission Scenario

In order to illustrate the proposed algorithm, we describe an example scenario about a business process for candidates’ admission into master programs in a university.

The candidate admission process is initiated by a candidate who submits his/her application. This step creates a new application form and records personnel information such as; first name, last name, date of birth, and master program.

After uploading supplemented materials (transcripts, letters of references...) the submitted application is marked as complete, otherwise, it is marked as incomplete and is rejected.

After that, the master program coordinator inspects all complete applications and checks if they are eligible. If an application is not eligible, the candidature is rejected; otherwise, the applicant is selected to be interviewed by an academic committee on a specified date and location. During the interview, notes and decisions about the candidate are taken by the committee members. After interviews, decisions are made about whether the interviewed applicants are accepted or not. Finally, accepted candidates are included to the final definitive list of master program students.

Since Business Artifacts are goal oriented, in other words since the purpose of every Business Artifact is to perform a particular goal, we include two Business Artifacts in the candidate admission process:

1) A Candidate Application Artifact (CAA)that deals with processing candidate applications and tracks various decisions made about them, and

2) A Candidate Interview Artifact (CIA) that deals with interviewing candidates and collecting and evaluating interviews’ information.

Fig. 4 illustrates the corresponding conceptual BAM constructed using the BAMN described in Section II.

Input:

- A: Set of Artifacts

- T: Set of Tasks

- R: Set of Repositories

- F: Set of Flow connectors

- L: Set of Data Attributes Lists

Output:Relations Schema S

for each Artifact a ∈ A do

create relation S a for a

add primary key attribute to S a

add State attribute to S a

for each Data Attribute List l ∈ L do

if l is associated to Artifact a then

for each Data Attribute b ∈ l do

if b is simple type then

add b to relation S a

else

if b is complex type then

create relation S b for b

add primary key attribute to S b

add foreign key referencing S a to S b for each Data Attribute b’ ∈ b do add attribute b’ to relation S b

end for

add S b to S

end if

end if

end for

end if

end for

add S a to S

end for

for each Artifact a1∈ A do

for each Artifact a2∈ A do

if a1 is parent of a2 then

create reference relation S a1,a2

add foreign key referencing a1 to S a1,a2

add foreign key referencing a2 to S a1,a2

add S a1,a2 to S

end if

end for

end for

Fig.4. BAM of Candidate Application and Interview Artifacts

By applying the algorithm listed in Fig. 3, we obtain the following relations schema:

CAA(CAA_PK:Integer,

ApplicationArtifactId:Integer,

FirstName:String, LastName:String,

DateOfBirth:Date, MasterProgram:String,

AllRequiredDocumentsPresented:Boolean,

PassedInspection:Boolean,

InterviewRequested:boolean, Accepted:Boolean, PublishedToFinalList:Boolean, State:String) Documents(Documents_PK:Integer, CAA_FK:Integer, Type:String, Title:String, URL:String)

CIA(CIA_PK:Integer, InterviewArtifactId:Integer, SubjectOfInterview:String, Location:String, InterviewDate:Date, State:String) InterviewResults(InterviewResults_PK:Integer, CIA_FK:Integer, MemberName:String, MemberNote:String, Accepted:Boolean)

CAA-CIA(CAA_FK:Integer, CIA_FK:Integer)

As expected, five relations are created. The first relation CAA corresponds to the Candidate Admission Artifact and contains the simple attributes attached to the CreatedCAA, Complete, Inspected, Rejected, WaitingInterview, Accepted, and Archived Repositories. Additionally, CAA contains a primary key CAA_PK and a State attribute.

The second relation Documents corresponds to the complex attribute Documents attached to the CreatedCAA Repository. In addition to its simple attributes, Documents contains a primary key Documents_PK attribute and foreign key CAA_FK attribute referencing the CAA relation.

The third relation CIA corresponds to the Candidate Interview Artifact and contains the simple attributes attached to the CreatedCIA and Ready Repositories. Additionally, CIA contains a primary key CIA_PK and Status attributes.

The fourth relation InterviewResults corresponds to the complex attribute InterviewResults attached to the Interviewed Repository. In addition to its simple attributes, InterviewResults contains a primary key InterviewResults_PK attribute and a foreign key CIA_FK attribute referencing the CIA relation.

Finally, the fifth relation CAA-CIA corresponds to the parent-to-child relationship between the CAA and CIA Artifacts and contains the foreign keys CAA_FK and CIA_FK of the CAA and CIA relations.

IV.P ROTOTYPING

We have developed a prototype that implements BAMN and the Database Schema generating algorithm. The prototype is an HTML5web application based on the open source JointJS Javascript Diagramming Library[6]. The prototype is made of two modules: BAM Modeler, and Database Schema Generator.

The BAM Modeler allows users to model BAMs using a graphical interface as illustrated in Fig. 5 depicting the Candidate Admission scenario. A Toolbar allows the user to select BAMN constructs and inserts them into the

Drawing Area. Additionally, a Properties Panel allows the specification of properties for a selected element.

Fig.5. BAM Modeler Interface

The BAM is then saved as an array of elements in an XML file. Every element has an ID attribute that uniquely identifies it and a Type attribute that specifies its type. The type of the element can be Task, Repository, Flow Connector, Data Attribute List, Event or Condition. Additionally, every type of elements has additional attributes that describe it.

The Flow Connector has attributes for storing the ids of its source and destination elements in addition to attached Event and Condition elements if any. The Repository has attributes for storing its name and the name of the associated Artifact. The Data Attribute List has an attribute for specifying a list of Data Attributes of the Artifact’s Information Model. The Task has an attribute for storing its name.

The Database Schema Generator implements the algorithm of Fig. 3, takes as input an XML file generated by the BAM Modeler, and generates a Database Schema as illustrated in Fig. 6 depicting the generated relations of the Candidate Admission scenario.

Fig.6. Database Schema Generator Interface

V.R ELATED W ORKS

To the best of our knowledge, no prior work has focused directly on the problem of generating Database Schemas from Business Artifact Models.

On the other hand, the concept of using artifacts as building blocks for modeling processes was first introduced in [2]. In [7], artifact-centric processes are implemented and executed using procedural finite-state machines. Work in [3], [8] implement and execute declarative Business Artifact systems based on Business Rules represented as ECA (Event-Condition-Action) Rules.

From a graphical perspective, [2] introduces three modeling constructs: Task, Repository and Flow Connector that can be used to model artifact Lifecycles. Based on the three modeling constructs, nine simple and intuitive modeling patterns that can be used in an artifact Lifecycle are introduced in [9]. These artifact-centric patterns eliminate the need to directly model complex Control-Flow patterns that exist in traditional activity-centric processes, yet they hold all the needed information in order to be translated into low-level Control-Flow patterns.

Since then, many works have focused on defining syntactical and graphical languages and environments for modeling Artifact processes.

In [10], Cohn et al. introduce the Siena, an artifact-centric Business Process Modeling tool that models Business Artifact lifecycles as procedural finite-state machines. Siena provides the capability to generate XML-based Business Artifacts and deploy them into the Siena Runtime Container.

In [11], Artifact Conceptual Flow or ArtiFlow are introduced to a model finite-state machine like artifact processes. On the other hand, artifact processes are declaratively modeled using the Guard-Stage-Milestone (GSM)notations in [12], [13]. Works in [14] have introduced the Business Entities and Business Entity Definition Language (BEDL), an XML-based language, for modeling Business Artifact processes. In [15], artifact processes are defined using Active XML (AXML).

In [16], [17], algorithms for transforming artifact-centric business process models into activity-centric business process models and vice versa are presented. The Business Artifact Modeling Notation (BAMN) described in this paper is introduced in [4]. BAMN extends the notation introduced in [2] with Data Attribute List, Condition, and Event constructs in order to allow the generation of declarative Business Artifact systems based on Business Rules.

In comparison to other modeling notations, BAMN allows the modeling of both Information Model and Lifecycle in the same model and the generation of declarative Artifact Systems that are based on declarative Business Rules.

VI.C ONCLUSION

In this paper, we have presented an algorithm for generating Database Schemas from Business Artifact Models. The Business Artifact Models are modeled using the Business Artifact Modeling Notation(BAMN) which includes six modeling constructs; Task, Repository, Flow Connector(read/write and read-only), Data Attribute List, Event, and Condition.

The proposed algorithm generates Database Schemas based on the three data attribute types of artifacts’Information Model: simple, complex, and reference.

Additionally, the proposed algorithm supports parent-to-child relationships between artifacts.

In order to validate our contributions, we have developed a prototype that implements BAMN and the proposed generation algorithm based on two modules; BAM Modeler, and Database Schema Generator. Future works seek to generate complete implementations of Business Artifact Models. Specifically, we plan to generate Workflow specifications from Business Artifact Models and execute Artifact-centric processes based on the generated Workflow specifications.

R EFERENCES

[1] D. Cohn and R. Hull, “Business artifacts: A data-centric

approach to modeling business operations and

processes,” Bulletin of the IEEE Computer Society

Technical Committee on Data Engineering, vol. 32, no. 3, pp. 3–9, 2009.

[2] A. Nig am and N. S. Caswell, “Business artifacts: An

approach to operational specification,” IBM Systems

Journal, vol. 42, no. 3, pp. 428–445, 2003.

[3]K. Bhattacharya, C. Gerede, R. Hull, R. Liu, and J. Su,

“Towards formal analysis of arti-fact-centric business process models,” in International Conference on Business

Process Management, 2007, pp. 288–304.

[4]M. Abi Assaf, “Towards an Integration System for

Artifact-centric Processes,” in Proceed-ings of the 2016 on SIGMOD’16 PhD Symposium, 2016, pp. 2–6.

[5]M. Abi Assaf, Y. Badr, K. Barbar, and Y. Amghar,

“AQL: A Declarative Artifact Query Language,” in East

European Conference on Advances in Databases and

Information Sys-tems, 2016, pp. 119–133.

[6]“JointJS Javascript Diagramming Library.” [Online].

Available: https://https://www.360docs.net/doc/1013806648.html,/opensource.

[7] C. E. Gerede, K. Bhattacharya, and J. Su, “Static analysis

of business artifact-centric opera tional models,” in Service-Oriented Computing and Applications, 2007.

SOCA’07. IEEE In ternational Conference on, 2007, pp.

133–140.

[8]K. Bhattacharya, R. Hull, and J. Su, “A data-centric

design methodology for business pro cesses,” in Handbook of Research on Business Process Modeling,

IGI Global, 2009, pp. 503–531.

[9]R. Liu, K. Bhattacharya, and F. Y. Wu, “Modeling

business contexture and behavior using business

artifacts,” in International Conference on Advanced

Information Systems Engineering, 2007, pp. 324–339. [10] D. Cohn , P. Dhoolia , F. Heath III , F. Pinel , J. Vergo,

“Siena: From powerpoint to web app in 5 minutes,”in International Conference on Service-Oriented Computing, Springer, 2008, pp. 722–723.

[11]G. Liu, X. Liu, H. Qin, J. Su, Z. Yan, and L. Zhang,

“Automated realization of business workflow

specification,” in Service-Oriented Computing.

ICSOC/ServiceWave 2009 Work-shops, 2010, pp. 96–

108.

[12] E. Damaggio, R. Hull, and R. Vaculín, “On the

equivalence of incremental and fixpoint semantics for

business artifacts with Guard–Stage–Milestone lifecycles,” Information Systems, vol. 38, no. 4, pp. 561–

584, 2013.

[13]R. Hull et al., “A Formal Introduction to Business

Artifacts with Guard-Stage-Milestone Lifecycles,” 2011.[14]P. Nandi et al., “Data4BPM, part 1: Introducing business

entities and the business entity definition language (BEDL),” IBM Corporation, Riverton, 2010.

[15]S. Abiteboul, P. Bourhis, A. Galland, and B. Marinoiu,

“The AXML artifact model,” in 16th International Symposium on Temporal Representation and Reasoning, IEEE, 2009, pp. 11–17.

[16]S. Kumaran, R. Liu and F.Y. Wu, “On the duality of

information-centric and activity-centric models of business processes,”in International Conference on Advanced Information Systems Engineering, Springer, Berlin, Heidelberg, 2008, pp. 32-47.

[17] A. Meyer and M. Weske, “Activity-centric and artifact-

centric process model roundtrip.”in International Conference on Business Process Management, Springer, 2013, pp. 167–181.

Authors’ Profiles

Maroun Abi Assaf is a Ph.D student in

Computer Science at the University of

Lyon. He obtained his bachelor and master

degrees in Computer Science from the

Lebanese University. His current research

interests include query languages,

modeling notations, artifact-centric

modeling, smart processes, and IoT.

Youakim Badr, Ph.D., joined the faculty

of the National Institute of Applied

Sciences, France (formally INSA-Lyon) as

Associate Professor of Computer Science

in 2004. Over the course of his research,

he has worked extensively in the area of

service computing and information security. His research interests lie in designing and implementing secured IT-enabled services in a socio-technical context. He currently focuses on security challenges in the Internet of Things (IoT), including research topics such as Blockchain-based identity and access controls, security-by-design, model-driven security strategies, on-the-fly IT security services configuration, and federated identity management. Dr. Badr is actively involved in a series of international conferences and also serves as a reviewer for various conferences and journals. Dr. Badr held short-term visiting scholar positions at the University of Sydney, the University of Namur in Belgium and Zayed University in the UAE and spent his sabbatical leave in 2010 at Cornell University and Pennsylvania State University in the United States.

Hicham El Khoury is an associate

Professor at the Department of Applied

Mathematics and Computer Science,

Faculty of Sciences, Lebanese University.

He got his master degree in Modelling from

Lebanese University, and doctor degree in

Computer Science and Telecommunications

from Paul Sabatier –Toulouse III. His research interests include network security management information, formal methods, Ontologies and Semantic Web, and Educational Sciences.

Kablan Barbar holds Ph.D in Computer

Sciences from the University of Bordeaux I.

He is a full professor at the Faculty of

Sciences of the Lebanese University and

former director of the Lebanese

University’s law center. His current

research interests include attributed

grammars, compiling of markup languages and automatic generation of web applications.

How to cite this paper: Maroun Abi Assaf, Youakim Badr, Hicham El Khoury, Kablan Barbar, "Generating Database Schemas from Business Artifact Models", International Journal of Information Technology and Computer Science(IJITCS), Vol.10, No.2, pp.10-17, 2018. DOI: 10.5815/ijitcs.2018.02.02

京东商城商业模式九大要素分析

京东商城商业模式九要素的分析 京东商城一直保持2004年初正式涉足电子商务领域以来,自摘要:。京东商城始终坚持以纯电高速成长,连续六年增长率均超过200%为消费者在第一时间提供优质的产子商务模式运营,缩减中间环节,万注册用户,京东商城目前拥有遍及全国各地2000品及满意的服务。家供应商,在线销售家电、数码通讯、电脑、家居百货、服装1200余万种优质商品,70服饰、母婴、图书、食品等11大类数万个品牌万。现在,京东3500日订单处理量超过15万单,网站日均PV超过个季度蝉联行业12商城已占据中国网络零售市场份额33.9%,连续万人,完成订单量达到头名。截止2013年,活跃用户数达到4,740。JD日,京东在22纳斯达克挂牌,股票代码:3,233亿。2014年5月是成为仅次于阿里、腾讯、百度的中国第四大互联网上市公司。 关键字:京东商城;商业模式九要素; 首先,京东商城是B2C的商业模式。 一.价值主张 京东商城始终坚持以纯电子商务模式运营,缩短中间环节,在第一 时间为消费者提供优质的产品及满意的服务。其商品不仅价格低,而且质量有保证。(一)目标:做中国最大,全球前五强电子商务公司(二)使命:让购物变得简单、快乐!(三)价值观:诚信,

客户为先,激情超越,团队精神,杜绝浪费 二.消费者目标群体 集中资源服务好目标客户是京东商城的宗旨。主要做网上3C的京东的主要顾客为20岁-35岁之间的人群,而在其中每年走出校门的600万大学生群体也是京东的一个重点市场。尽管35岁以上的消费群体有更强的购买力,但是高素质的大学生们却是“潜力股”的客户 战略。京东的服务范围遍及全国,主要是北上广。 三.分销渠道 一、营销管道分析京东商城在发展初期就制定的管道战略就以用 户体验至上,满足顾客的需求,正品无假货,并且低价销售。另外一条线是采购线,一定要和厂商保持直接的联系。不要看刚开始供货的管道,当条件适当的时候,把管道做好,一个一个往上走。 二、京东分销管道的构建 1、提高对百货业务的重视程度,尤其在服装品类的扶持力度明显加大。 2、与供货商和品牌商的关系构建 3、特色的物流体系和售后服务 4、加强管道诚信建设保证正品无假货。 四.客户关系 (1)京东承诺在运输“保价费”上永久免费,在配送环节上承担保险费用,运输过程的风险一律由京东承担,客户收到货物如果有损坏、遗失等情形,只要当场提出声明,京东立即发送全新商品先行予以更换。“以人为本”的服务理念使顾客购买商品时更加放心。(2)“211限时达”服务使顾客在较短的时间内收到货物。(3)“售后100分”服务。“自京东售后服务部收到返修品并确认属于质量故障开始计时,

第2章 数据库系统的数据模型

第2章数据库系统的数据模型 第二章数据库系统的数据模型 本章主要内容 数据库是个具有一定数据结构的数据集合,这个结构是根据现实世界中事物之间的联系来确定的。在数据库系统中不仅要存储和管理数据本身,还要保存和处理数据之间的联系,这种数据之间联系与就是实体之间的联系。研究如何表示和处理这种联系是数据库系统的一个核心问题,用以表示实体以及实体之间联系的数据库的数据结构称为数据模型。本章将着重介绍一下概念模型、层次模型、网状模型、关系模型、面向对象模型等数据库系统的数据模型的基本概念和设计方法,为后面的数据库设计打下基础。 2.1 数据模型概述 数据模型(Data Model)是对现实世界数据特征的抽象,是用来描述数据的一组概念和定义。 为了把现实世界的具体事物抽象、组织为某一DBMS现实世界支持的数据模型,通常首先把现实世界中的客观对象抽象 认识抽象为概念模型,然后把概念模型转换为某一DBMS支持的数 据模型,这一过程如图2,1所示。概念数据模型:信息世界 数据模型按不同的应用层次可划分为两类: 转换 (1)概念数据模型(又称概念模型) 是一种面向客观世界、面向用户的模型,独立于计算逻辑数据模型:DBMS支持的数据模型机系统的数据模型,完全不涉及信息在计算机中的表示,

只是用来描述某个特定组织所关心的信息结构。概念模型是按用户的观点对数据建模,是用户和数据设计人员之间进行交流的工具,主要是用于数据库设计。例如E,R模型、扩充E,R模型属于这一类模型。 (2)逻辑数据模型(又称数据模型) 是一种直接面向数据库系统的模型,主要用于DBMS的实现。例如层次模型、网状模型、关系模型均属于这一类模型。这类模型有严格的形式化定义,以便于在计算机系统中实现。 2.1.1 数据模型的基本组成 数据模型是现实世界中的事物及其间联系的一种抽象表示,是一种形式化描述数据、数据间联系以及有关语义约束规则的方法。通常一个数据库的数据模型由数据结构、数据操作和数据的约束条件三个部分组成。 (1)数据结构 是指对实体类型和实现间联系的表达实现。它是数据模型最基本的组织部分,规定了数据模型的静态特性。在数据库系统中通常按照数据结构的类型来命名数据模型,例如,采用层次型数据结构、网状型数据结构、关系型数据结构的数据模型分别称为层次模型、网状模型和关系模型。 (2)数据操作 是指对数据库进行的检索和更新(包括插入、删除和修改)两类操作。它规定了数据模型的动态操作。 (3)数据的约束条件 数据的约束条件是一组完整性规则的集合,它定义了给定数据模型中数据及其联系应具 1 有的制约和依赖规则。以确保数据库中数据的正确性、有效性和相容性。

京东商城商业模式九大要素分析

京东商城商业模式九要素的分析 摘要:自2004年初正式涉足电子商务领域以来,京东商城一直保持高速成长,连续六年增长率均超过200%。京东商城始终坚持以纯电子商务模式运营,缩减中间环节,为消费者在第一时间提供优质的产品及满意的服务。京东商城目前拥有遍及全国各地2000万注册用户,1200家供应商,在线销售家电、数码通讯、电脑、家居百货、服装服饰、母婴、图书、食品等11大类数万个品牌70余万种优质商品,日订单处理量超过15万单,网站日均PV超过3500万。现在,京东商城已占据中国网络零售市场份额33.9%,连续12个季度蝉联行业头名。截止2013年,活跃用户数达到4,740万人,完成订单量达到 3,233亿。2014年5月22日,京东在挂牌,股票代码:JD。是成为仅次于阿里、、的中国第四大上市公司。 关键字:京东商城;商业模式九要素; 首先,京东商城是B2C的商业模式。 一.价值主张 京东商城始终坚持以纯电子商务模式运营,缩短中间环节,在第一时间为消费者提供优质的产品及满意

的服务。其商品不仅价格低,而且质量有保证。(一)目标:做中国最大,全球前五强电子商务公司(二)使命:让购物变得简单、快乐!(三)价值观:诚信,客户为先,激情超越,团队精神,杜绝浪费 二.消费者目标群体 集中资源服务好目标客户是京东商城的宗旨。主要做网上3C的京东的主要顾客为20岁-35岁之间的人群,而在其中每年走出校门的600万大学生群体也是京东的一个重点市场。尽管35岁以上的消费群体有更强的购买力,但是高素质的大学生们却是“潜力股”的客户 战略。京东的服务范围遍及全国,主要是北上广。三.分销渠道 一、营销管道分析京东商城在发展初期就制定的管道战略就以用户体验至上,满足顾客的需求,正品无假货,并且低价销售。另外一条线是采购线,一定要和厂商保持直接的联系。不要看刚开始供货的管道,当条件适当的时候,把管道做好,一个一个往上走。 二、京东分销管道的构建 1、提高对百货业务的重视程度,尤其在服装品类的扶持力度明显加大。 2、与供货商和品牌商的关系构建 3、特色的物流体系和

数据库系统原理课后答案 第九章

9.1 名词解释 (1)OODBS:是指面向对象数据库系统,它既具数据库管理的基本功能,又能支持面向对象的数据模型。 (2)ORDBS:基于对象关系数据模型的DBS称为对象关系数据库系统(ORDBS)。 (3)平面关系模型:传统的关系模型称为“平面关系模型”,它要求关系模式具有第一范式(1NF)性质,关系具有规范化的结构。也就是规定属性值是不可分解的,即不允许属性值具有复合结构(元组或关系)。 (4)嵌套关系模型:是从平面关系模型发展而成的。它允许关系的属性值又可以是一个关系,而且可以出现多次嵌套。嵌套关系突破了1NF的定义框架,是“非1NF关系”。 (5)复合对象模型:在嵌套关系模型上进一步放宽要求。在关系定义上,集合与元组不再有交替出现的严格限制,此时的关系中,属性类型可以是基本数据类型、结构类型(元组类型)或集体类型(即关系类型)。 (6)数据的泛化/细化:是对概念之间联系进行抽象的一种方法。当在较低层上的抽象表达了 与之联系的较高层上抽象的特殊情况时,就称较高层上抽象是较低层上抽象的"泛化",而较低层上抽象是较高层上抽象的"细化"。 (7)对象关系模型:在传统关系数据基础上,提供元组、数组、集合等更为丰富的数据类型及处理新数据类型操作的能力而形成的数据模型。(注:传统关系模型只支持字符、数值、字串,布尔值等等基本数据类型及其处理功能) (8)类型级继承性:当继承性发生在类型级时,子类型继承了超类型的属性。也就是说,超类型所具有的属性,在子类上也具有。 (9)表级继承性:继承性也可发生在表级,(就是元组集合上发生继承),子表继承超表全部属性,超表中每个元组最多可以与子表中一个元组对应,而子表中的每个元组在超表中恰有一个元组对应,并在继承的属性值上具有相同的值。 (10)引用类型:数据类型可以嵌套定义,在嵌套引用时,不是引用对象本身,而是个用对象标识符(即指针),这种指针被称为引用类型。 (11)对象:客观世界中的实体经过抽象称为问题空间中的对象,它是对一组信息及其操作的描述。 (12)类:是具有相同的变量名和类型、相同的消息和使用方法的对象的集合。 (13)单重继承性:一个子类继承某一个超类的结构和特性,称为单重继承性。 (14)多重继承性:一个子类继承多个超类的结构和特性,称为多重继承性。 (15)对象标识:在面向对象语言中,对象标识是一个指针一级的概念,在对象创建的瞬间,由系统赋给每个对象一个“标识”,即系统内的一个唯一的指针,在对象生存期内,这个标识不可改变。 (16)对象包含:不同类的对象之间存在的包含关系称为对象包含。包含是一种“一部分”(is part of)的联系。 (17)类继承层次图:表示类继承关系的图,由超类名、子类名和一组线条自上而下有序的表示。(18)类包含层次图:表示对象包含关系的图,由一些具有包含关系的对象和线条自上而下表示(下方的对象为其连线所指上方对象的一部分)。 (19)持久数据:是指创建这些数据的程序运行终止后数据依然存在于系统之中。数据库中的关系就是持久数据。 (20)持久对象:程序运行结束后,被保留下来的对象称为持久对象。 (21)持久指针:持久指针可看作是数据库中指向对象的指针。持久化指针不像内存中的指针,它在程序执行后及数据重组后仍保持有效。 (22)持久化C++系统: 基于C++的持久化扩充的OODBS。

商业模式的八大要素

商业模式的八大要素[1] “客户价值最大化”、“整合”、“高效率”、“系统”、“赢利”、“实现形式”、“核心竞争力”、“整体解决”这八个关键词也就构成了成功商业模式的八个要素,缺一不可。其中:“整合”、“高效率”、“系统”是基础或先决条件,“核心竞争力”是手段,“客户价值最大化”是主观追求目标,“持续赢利”是客观结果。

中国的企业在经历了要素驱动与投资驱动两个阶段后,开始向更高境界迈进,现在已经不是企业靠单一产品或者技术就能打天下的时代,也不是靠一两个小点子或者一次投机就能决出胜负的时代了。要想使企业有生存空间并能持续地赢利,必须依靠系统的安排、整体的力量,即商业模式的设计。未来企业的竞争,将是商业模式的竞争。商业模式的竞争将是企业最高形态的竞争!

企业经营也有“道、法、术、器”四个层面,商业模式就是“道”,是商道的最高境界。如果企业总是沉湎在“法、术、器”里找出路的话,就会像爬山一样,总在山脚、山腰打转转,很难直达山巅;而企业只有以商业模式——“商道”的高度,从上往下看时,就会豁然发现,通往山巅的捷径随处可见。企业的出路在于认知的高度,高度决定思路,思路决定出路。 [编辑] 商业模式的特征 商业模式必须具有以下两个特征 (1)商业模式是一个整体的、系统的概念,而不仅仅是一个单一的组成因素。如收入模式(广告收入、注册费、服务费),向客户提供的价值(在价格上竞争、在质量上竞争),组织架构(自成体系的业务单元、整合的网络能力)等,这些都是商业模式的重要组成部分,但并非全部。 (2)商业模式的组成部分之间必须有内在联系,这个内在联系把各组成部分有机地关联起来,使它们互相支持,共同作用,形成一个良性的循环。 [编辑] 商业模式的类型 根据上述理解,可以把商业模式分为两大类 (1)运营性商业模式。重点解决企业与环境的互动关系,包括与产业价值链环节的互动关系。运营性商业模式创造企业的核心优势、能力、关系和知识,主要包含以下几个方面的主要内容。 产业价值链定位:企业处于什么样的产业链条中,在这个链条中处于何种地位,企业结合自身的资源条件和发展战略应如何定位。 赢利模式设计(收入来源、收入分配):企业从哪里获得收入,获得收入的形式有哪几种,这些收入以何种形式和比例在产业链中分配,企业是否对这种分配有话语权。 (2)策略性商业模式。策略性商业模式对运营性商业模式加以扩展和利用。应该说策略性商业模式涉及企业生产经营的方方面面。 ?业务模式;企业向客户提供什么样的价值和 利益,包括品牌、产品等。 ?渠道模式;企业如何向客户传递业务和价 值,包括渠道倍增、渠道集中/压缩等。

数据库概论第章习题参考答案

第1章绪论习题参考答案 1、试述数据、数据库、数据库管理系统、数据库系统的概念。(参见P3、4、5页) 参考答案: 描述事物的符号记录称为数据;数据库是长期储存在计算机内的、有组织的、可共享的数据集合;数据库管理系统是位于用户与操作系统之间的一层数据管理软件; 数据库系统是指在计算机系统中引入数据库后的系统,一般由数据库、数据库管理系统(及其开发工具)、应用系统、数据库管理员和用户构成。 2.使用数据库系统有什么好处?(参见P12页) 参考答案: 数据库系统使信息系统从以加工数据的程序为中心转向围绕共享的数据库为中心的阶段,这样既便于数据的集中管理,又有利于应用程序的研制和维护,提高了数据的利用率和相容性,提高了决策的可靠性。 3.试述文件系统与数据库系统的区别和联系。(8、9、10页) 参考答案: 1)数据结构化是数据库与文件系统的根本区别。 在文件系统中,相互独立的文件的记录内部是有结构的,管其记录内部已有了某些结构,但记录之间没有联系。数据库系统实现整体数据的结构化,是数据库的主要特征之一。 2)在文件系统中,数据的最小存取单位是记录,粒度不能细到数据项。而在数据库系统中,存取数据的方式也很灵活,可以存取数据库中的某一个数据项、一组数据项一个记录或或一组记录。 3)文件系统中的文件是为某一特定应用服务的,文件的逻辑结构对该应用程序来说是优化的,因此要想对现有的数据再增加一些新的应用会很困难,系统不容易扩充。而在数据库系统中数据不再针对某一应用,而是面向全组织,具有整体的结构化。 5.试述数据库系统的特点。(9、10、11页) 参考答案: 数据结构化;数据的共享性高、冗余度低、易扩充;数据独立性高;数据由DBMS统一管理和控制。 6.数据库管理系统的主要功能有哪些? (4页) 参考答案:数据定义功能、数据操纵功能、数据库的运行管理、数据库的建立和维护功能。7.试述数据模型的概念(13页)、数据模型的作用、数据模型的三个要素。(14、15页) 参考答案:

基于IFC标准的建筑结构模型的自动生成

土木工程学报CHINACIVILENGINEERINGJOURNAL 第40卷第2期2007年2月Vol.40No.2Feb. 2007 基于IFC标准的建筑结构模型的自动生成 邓雪原 张之勇 刘西拉 (上海交通大学,上海200030) 摘要:当前,在各种商业软件盛行的环境下,设计单位最紧迫的问题是要解决本单位各专业之间的信息交互,而在这些信息交互中,建筑与结构专业的信息交互最为急需。针对这一需要,本文介绍了现今国际上建筑信息模型的数据共享与交换的IFC标准,分析了建筑模型与结构模型信息的组成与特点,研究了通用建筑结构有限元模型的表达方法,建立以IFC标准为基础,通过建筑模型自动生成符合多种结构分析与设计软件的结构模型的基本方法。通过实例验证本研究方法的实用性与可行性,结果表明本方法为各种设计软件间信息的共享与交换提供了一种通用解决方案,为企业内部实现建筑设计集成化提供了技术保障。最后,文章讨论了该研究方向中基于IFC标准的建筑模型的结构构件偏心、节点连接、荷载处理等方面的问题和后续研究方向。 关键词:计算机辅助建筑设计;建筑结构模型;集成化建筑设计;有限元模型;数据交换;IFC标准中图分类号:TU201.4 文献标识码:A 文章编号:1000-131X(2007)02-0006-07 AutomaticgenerationofstructuralmodelfromIFC-basedarchitecturalmodel DengXueyuanChangTse?YungPLiuXila (ShanghaiJiaoTongUniversity,Shanghai200030,China) Abstract:Oneofthecommonproblemsinthebuildingdesignindustryisthedirectinformationexchangeanddatasharingwithoutrelyingonmanualinterpretationsamongvariousdisciplinesinbuildingdesign.Oftheseinformationexchangeandsharing,thatbetweenthearchitecturalandstructuralprofessionsisthemostcriticalone.Realizingsuchademand,thispaperintroducedtheIFCstandardforbuildinginformationmodeling,comparedtherepresentationsandfeaturesofarchitecturalandstructuralmodels,andstudiedthegeneralrepresentationtechniqueoffiniteelementmodelofbuildings.AnalgorithmforstructuralmodelconstructionfromtheIFC-basedarchitecturalmodelwasproposedtogetherwithanillustrationexample.TheexampleshowsthattheproposedmethodrepresentsageneralsolutionfortheinformationsharingandexchangebetweenmultipleCAADandstructuraldesignsoftwareapplications.Thetechnicalsupportfortheimplementationofanintegratedbuildingdesignapproachispresented.Anumberofissuesintherelatedarea,suchasrepresentationofmemberoffsets,clearidentificationofconnectedjoints,loadingextractionintheIFC-basedarchitecturalmodel,arediscussedwithsomedetailsfortheextensionofthepresentwork.Keywords:CAAD;structuralmodel;integratedbuildingdesign;finiteelementmodels;dataexchange;IndustryFoundationClasses(IFC)E-mail:dengxy@sjtu.edu.cn 应用计算机辅助建筑设计(CAAD),解决建筑设计过程中的建模、空间表达、数据计算、优化分析、工程制图等,提高工作效率,给建筑业带来了巨大的经济效益。市场上出现了大量的建筑绘图软件(AutoCAD、天正、理正等)、结构分析与设计软件(PKPM、ETABS、SAP2000、STAAD等)、给水排水、暖通空调及工程概预算等软件。由于这些应用软件都 是针对设计过程中的某一阶段或某一专业独立研制的,尽管各应用软件都基于同一个建筑模型,却因为缺乏共同的数据标准,而不能交换与共享数据模型,成为建筑工程集成化设计技术发展的瓶颈。集成化建筑设计系统(IntegratedBuildingDesignSystem,以下简称为IBDS)曾经在20世纪80~90年代是计算机辅助建筑设计领域一个十分活跃的课题。为了克服在结构设计、施工中大量数据交换的低效率和部门之间的分隔,美国斯坦福(Stanford) 大学从1988年开始进 行的CIFE计划是一个突出的代表[1]。他们当时准备投 作者简介:邓雪原,博士,讲师收稿日期:2006-04-03

商业模式9种要素Word版

商业模式9种要素 商业模式包含9种必备要素: (1)价值主张。即公司通过其产品和服务能向消费者提供何种价值。表现为:标准化/个性化的产品/服务/解决方案、宽/窄的产品范围。 (2)客户细分。即公司经过市场划分后所瞄准的消费者群体。表现为:本地区/全国/国际、政府/企业/个体消费者、一般大众/多部门/细分市场。 (3)分销渠道。描绘公司用来接触、将价值传递为目标客户的各种途径。表现为:直接/间接,单一/多渠道。 (4)客户关系。阐明公司与其客户之间所建立的联系,主要是信息沟通反馈。表现为:交易型/关系型、直接关系/间接关系。 (5)收入来源(或收益方式)。描述公司通过各种收入流来创造财务的途径。表现为:固定/灵活的价格、高/中/低利润率、高/中/低销售量、单一/多个/灵活渠道。 (6)核心资源及能力。概述公司实施其商业模式所需要的资源和能力。表现为:技术/专利、品牌/成本/质量优势。 (7)关键业务(或企业内部价值链)。描述业务流程的安排和资源的配置。表现为:标准化/柔性生产系统、强/弱的研发部门、高/低效供应链管理。 (8)重要伙伴。即公司同其他公司为有效提供价值而形成的合作关系网络。表现为:上下游伙伴、竞争/互补关系、联盟/非联盟。 (9)成本结构。即运用某一商业模式的货币描述。表现为:固定/流动成本比例、高/低经营杠杆。 9大要素间结构关系——商业模式画布(如何设计商业模式)

一个有效的商业模式不是9各要素的简单罗列,要素之间存在着有机的联系,我们可以用商业模式画布这一工具来描述,如下图: 根据9大要素间的逻辑关系,商业模式的设计可以分四步进行:(1)价值创造收入:提出价值主张、寻找客户细分、打通渠道通路、建立客户关系。(2)价值创造需要基础设施:衡量核心资源及能力、设计关键业务、寻找重要伙伴。(3)基础设施引发成本:确定成本结构。(4)差额即利润:根据成本结构、调整收益方式。值得注意的是,因为客户关系决定于价值主张和渠道特性,核心能力和成本往往是关键业务确定后的结果,所以,9大要素中的客户关系、核心能力、成本3个要素难以形成商业模式创新。

KFC商业模式分析 九要素分析

零售业的商业模式分析 ——以KFC为例 商业模式是指企业为获取收入以维持经营而采用的开展业务的方式,即“指产品、服务、信息流、供应商和客户收益及效益来源的组织方式”。成功的商业模式不一定是企业技术的创新,也可能只是企业运营过程中某一个环节的创新,商业模式的创新贯穿于企业经营的整个过程中,对企业的发展至关重要。 肯德基(Kentucky Fried Chicken肯塔基州炸鸡),简称为KFC,来自美国的着名连锁快餐厅,由哈兰·山德士上校于1952年创建。主要出售炸鸡、汉堡、薯条、汽水等西式快餐食品。1987年,肯德基进入中国,在北京前门开设了中国第一家西式快餐连锁餐厅。肯德基的经营理念是不断推出新的产品,或将以往销售产品重新包装,针对人们尝鲜的心态,从而获得利润。 本文将从商业模式的9构造块分析KFC的商业模式。 1、客户细分 肯德基以家庭成员为目标客户群,主要是容易接受外来文化和新鲜事物的青少年,一切食品、服务和环境都是有针对性地设计的。同时肯德基在儿童身上也花费了很大的心血,如开辟儿童就餐区,游戏区,布置了迎合儿童喜好的多彩装饰,节假日还备有玩具作为礼品,一方面希望培养小孩子从小吃快餐的习惯,另一方面也希望透过小孩子的带动,能吸引整个家庭成员都到店中接受温馨的服务。 2、客户关系 肯德基以回头率划分消费者,可以分重度、中度,轻度三种类型。重度消费者是指一个?星期来一次的,中度消费者是指大约一个月来一次的,半年来一次算轻度消费者。经过调查,?肯德基的重度消费者几乎占了30%~40%,对于他们来说肯德基已经成了生活的一部分。??????? 对重度消费者,肯德基的营销策略是要保有他们的忠诚度,不要让他们失望。这些重度?消费者对肯德基很了解,因为他们经常光顾。甚至肯德基的服务员跟他们都是好朋友。对他们唯一且简单的方法,就是不要让他们在质量和服务上感到失望。??????? 对于轻度消费者,在调查中发现,很多人没有光临肯德基店的最大一个因素是便利性。,这只有通过不断地开店来实现了。 3、渠道通路 选址: 通过平常的观察和资料查阅,我发现各个地区的肯德基都比较成功,这与它的选址至关重要。肯德基的选址主要包括以下几个步骤:1.划分商圈,肯德基如果计划进入某城市,就先通过有关部门或专业调查公司收集这个地区的资料,进行商圈的划分,可能会划分为市级商业型、区级商业型、定点(目标)消费型、还有社区型、社、商务两用型、旅游型等等。2.接下来是选择商圈,也就是要确定目前重点在哪个商圈开店,主要目标是哪些。在商圈选择的标准上,一方面要考虑餐馆自身的市场定位,另一方面要考虑商圈的稳定度和成熟度。要选择好聚客点,在其中心或周围开店,并且要注意周围是否有竞争对手,自己的顾客不能被竞争对手拦截。 服务: 肯德基在日常的销售中,注重顾客的利益,最大程度快捷、便利地服务客户,点餐、收钱、取餐都是由同一个销售员完成的,可以确保顾客在较短的时间里拿到食物。同时,餐厅的保洁工作及时到位,以保证顾客在干净整洁的环境中就餐。 促销:

数据库系统与数据模型简介

数据库系统与数据模型简介 胡经国 本文作者的话 本文是根据有关文献和资料编写的《漫话云计算》系列文稿之一。以此作为云计算学习笔录,供云计算业外读者进一步学习和研究参考。希望能够得到大家的指教和喜欢! 下面是正文 一、数据库系统及其组成 1、数据库系统的概念 数据库系统(Database System)是用于组织和存取大量数据的管理系统,方便多用户使用计算机软硬件资源组成的系统。它与文件系统的重要区别是数据的充分共享、交叉访问以及应用(程序)的高度独立性。 2、数据库系统的组成 数据库系统由计算机系统、数据库、数据库管理系统、应用程序和用户组成。 ⑴、计算机系统 计算机系统是指用于数据库管理的计算机硬件资源和基本软件资源。其中,硬件资源包括CPU、大容量内存(用于存放操作系统、数据库、数据库管理系统、应用程序等)、直接存取的外部存储设备(硬盘);软件资源包括操作系统、应用程序。 ⑵、数据库 什么是数据库?数据库是提供数据的基地。它能保存数据,并让用户从它那里访问有用的数据。数据库是数据处理的新技术,也是一项先进的软件工程。 数据库中的业务数据,是以一定的组织方式存储在一起的、相互有关的数据整体。数据库中保存的数据是相关数据,是一种相对稳定的中间数据。为了便于管理和处理这些数据,将这些数据存入数据库时,必须具有一定的数据结构和文件组织形式(顺序文件、索引文件)。 “相关数据”、“一定的组织形式”和“共享”是关系型数据库的三个基本要素。 ⑶、数据库管理系统

数据库管理系统(Database Management System,DBMS)包括面向用户的接口功能和面向系统的维护功能两大方面。前者为用户存取数据提供必要的手段,包括处理能力。后者为数据库管理者提供数据库的维护工具,具体包括数据库定义、数据装入、数据库操作、控制、监督、维护、恢复、通信等。 数据库管理系统通常由以下三部分组成:数据库描述语言(DLL)、数据库操作(DML)或查询程序、数据库管理例行程序。 总之,信息的集合是数据库,而数据库管理系统的软件则可用于完成信息的存储和检索。 ⑷、应用程序和用户 数据库管理员(DBA)是系统工作人员,负责对整个数据库系统进行维护。 应用程序员是后台专业用户,对数据库进行检索、插入、删除或更新。 非程序员是终端用户,通过联机终端设备,由基本命令组成的询问语言对数据库进行检索、插入、删除或更新等操作。例如,话务员、管理员、质检员。 二、数据模型 1、数据模型基本概念 数据模型是数据库系统的核心,是对客观事物及其联系的数据的描述,即实体模型的数据化。数据模型是表示实体与实体之间联系的模型。 2、数据模型类型 当前,流行的数据模型有:关系、层次、网状三种数据模型。 ⑴、关系数据模型 关系数据模型是新的DBMS,将数据简单地表示为一个或多个表格的内容。它是由表格形式体现的,这种“表”在数学上称为关系。表中的每一行称为记录,每个记录由若干字段组成:一个记录描述一个事物,它的各个字段是该事物各种性质的描述。在关系数据库中,这些字段称为属性。 ⑵、层次数据模型 层次数据模型,也称为树状模型,是一个以记录类型为结点的有根的定向树。 层次数据模型的特点为:有而且仅有一个实体,向上不与任何实体联系,称为根;有若干实体,向下不与任何实体联系,称为叶;其余的实体,向下可以与任何实体联系,但向上只与唯一的一个实体联系(一对多联系),称为中间节点。根节点在最高层,即第一层。同一层上的节点之间没有联系。具有这些特点的数据结构,称为层次结构。例如大学行政组织结构。典型例子是IBM的IMS。

数据库系统 包括题目和答案

数据库系统原理复习题 第1章 一、选择题 1.数据库(DB)、数据库系统(DBS)和数据库管理系统(DBMS)之间的关系是(A )。 A. DBS包括DB和DBMS B. DBMS包括DB和DBS C. DB包括DBS和DBMS D. DBS就是DB,也就是DBMS 2.概念模型是现实世界的第一层抽象,这一类模型中最著名的模型是(D )。 A.层次模型 B. 关系模型 C. 网状模型 D. 实体-联系模型 3.目前,数据库管理系统最常用的逻辑数据模型是(C)。 A.网状模型B.层次模型 C.关系模型D.面向对象模型 4.下列四项中,不属于数据库系统特点的是(C)。 A.数据共享 B. 数据完整性 C. 数据冗余度高 D. 数据独立性高 5.数据模型的三个要素分别是(B )。 A.实体完整性、参照完整性、用户自定义完整性 B.数据结构、数据操作、数据完整性约束条件 C.插入数据、修改数据、删除数据 D.外模式、模式、内模式 6.数据库三级结构从内到外的3个层次依次为(B)。 A.外模式、模式、内模式 B. 内模式、模式、外模式 C. 模式、外模式、内模式 D. 内模式、外模式、模式 7.下列关于数据库系统的正确叙述是(A): A.数据库系统减少了数据冗余 B.数据库系统避免了一切冗余 C.数据库系统中数据的一致性是指数据类型的一致 D.数据库系统比文件系统能管理更多的数据 8.数据的逻辑独立性是指(B)。 A.外模式改变时保持应用程序不变B.模式改变时保持外模式不变 C.内模式改变时保持模式不变D.数据改变时保持应用程序不变

9.数据的物理独立性是指(C)。 A.外模式改变时保持应用程序不变B.模式改变时保持外模式不变 C.内模式改变时保持模式不变D.数据改变时保持应用程序不变 10.公司有多个部门和多名职员,每个职员只能属于一个部门,一个部门可以有多名职 员,从部门到职员的联系类型是(D)。 A.多对多 B. 一对一 C. 多对一 D. 一对多 11.储蓄所有多个储户,储户在多个储蓄所之间存款,储户与储蓄所之间是(C)。 A.一对一联系 B. 一对多联系 C. 多对多联系 D. 不确定联系 12.描述数据库全体数据的全局逻辑结构和特性的是(A)。 A.模式 B. 内模式 C. 外模式 D. 以上三级模式 二、填空 1. 数据库系统一般由(数据库)、(数据库管理系统)、(应用程序)和(数据库管理员) 组成。 2. 数据库是长期存储在计算机中、有(组织)的、可(共享)的数据集合。 3. DBMS表示(DataBase Management System),它是位于(用户)和(操作系统)之 间的一层数据管理软件。 4. 实体之间的联系可抽象为三类,它们是(一对一)、(一对多)和(多对多)。 5. 数据模型的三要素包括(数据结构)、(数据操作)和(数据完整性约束条件)三部 分。 6. 根据数据模型的应用目的不同,数据模型分为(概念模型)、(逻辑模型)和(物理 模型)等。 7. 按照数据结构的类型命名,逻辑模型分为(关系模型)、(层次模型)和(网状模型) 等。 8. E-R图中,(矩形)表示实体,(椭圆)表示属性,(菱形)表示实体之间的联系。 三、简述题 1. 数据库是长期存贮在计算机内的、有组织的、可共享的大量数据的集合。 2. 数据库管理系统的主要功能包括: (1)数据定义功能, (2)数据的组织、存储和管理,

数据模型与数据库系统结构

数据模型与数据库系统结构 1.数据 为了了解世界,研究世界和交流信息,我们需要描述各种事物,用自然语言来描述虽然很直接,但是过于烦琐,不便于形式化,更不利于计算机去表达,为此,我们常常只抽取那些感兴趣的事物特征或属性来描述它。 例如:XX今天下课回到寝室,跟室友说,啊,兄弟们,我单身了!!~~~~准备请大家吃顿饭庆祝一下~~~~ 大家好奇的问 他叫小雪,21岁,是医护系的,护理专业和我是老乡,遵义人。 我们可以从胡锋的描述中获取到以下一条记录,小雪今年21岁遵义人是医护系护理专业的学生,那这种描述事物的符号记录我们称为数据。 数据有一定的格式,例如姓名在中国而言一般是4个汉字的字符(某些少数民族),性别呢是一个汉字字符,等等,那这些我们称为数据的语法,而数据的含义是数据的语义。我们通过解释、推论,归纳,分析和综合等等方法,从数据中获得有意义的内容称为信息。因此,数据是信息存在的一种形式,只有通过解释或处理才能成为有用的信息。 一般来说,数据库中的数据具有以下两个特征 1)数据的静态特征 包括数据的基本结构,数据间的联系和对数据取值范围的约束 学生管理的例子

在学生基本信息中包括:学号,姓名,性别,出生日期,专业,家庭地址。 这些都是学生所具有的基本特征,是学生数据的基本结构。 学生选课信息中包括:学号,课程号,考试成绩等信息,其中选课信息和学生基本信息中的学号是有一定关联的,即选课信息中的学号所能选取的值必须在学生基本信息中的学号取值范围之内,只有这样,学生选课信息中所描述的学生选课情况才是有意义的。 说白一点,也就是这个学生要存在,他才会有选课信息。这个就是数据之间的联系。 最后,我们再来看看什么是数据取值范围的约束 例如,人的性别一项取值只能是男或女,课程的学分一般是大于0的整数值,而我们的考试成绩一般在0~100分范围内等,这些都是对某个列的数据取值范围进行的限制,目的是在数据库中存储正确的,有意义的数据,这就是对数据取值范围的约束 2)数据的动态特征 数据的动态特征是指对数据可以进行的操作以及操作规则。 对数据库数据的操作主要是有查询数据和更改数据,更改数据一般又包括对数据的插入,删除和修改 通常我们将数据的静态特征和动态特征的描述称为数据模型三要素。即描述数据时要包括数据的基本结构,数据的约束条件和定义在数据

9商业模式理论体系|商业模式画布

商业模式九要素 客户细分:定义所面向的顾客族群。 价值主张:通过什么产品和服务,解决客户的问题并满足其需求。 渠道:如何与目标客户交流,以传递价值。 客户关系:叙述组织与特定的客户之间是什么样的关系。 收益流:叙述组织自目标客户获得的收入。 关键资源:叙述为了执行商业模式所需要的资产。实体资产以及非实体资产,如人力资源等。 主要活动:叙述能够不断创造价值,并提供给顾客的重要活动。 关键合作伙伴:叙述对组织的活动而言至关重要的合作伙伴。 成本结构:叙述事业在营运时必要的成本。 如何使用商业模式画布设计商业模式 企业需要理解每个模块的含义以及相互关系,按照特定的流程来开展设计。 商业模式画布是以价值主张为中心分成左右两侧,左半侧是讨论效率,右半侧是讨论价值。商业模式画布分析从客户细分开始。确定目标客户后,企业需要明确价值主张,以及价值主张通过何种渠道传递给客户,并与客户建立怎么样的关系,再确定与客户建立的关系能带来什么形态的收入流。企业描绘商业模式画布的时候,还需要明确企业的关键资源是什么,这些资源能为客户提供什么样的主要活动,以及这些活动需要哪些关键合作伙伴,最终确定完成这些关键活动有哪些成本。 收入流 成本结构 客户细分 价值主张 关键合作伙伴 关键资源 主要活动 客户关系 渠道

核心:价值主张画布 因为了解客户以及价值主张是让事业成功的重要因素之一,所以需要针对价值主张进行价值主张画布的描绘。 价值主张画布中客户群像与价值地图相匹配,实现了通过什么产品和服务为客户解决问题或满足期望。在实际生活中,公司提供的产品或服务只能解决或满足客户的部分需求,并不能解决所有问题。 客户日常事务就是需要努力完成的工作或生活事项,它们或者是需设法履行或圆满完成的既定任务,或者是要尽全力予以解决的问题,或者是得千方百计予以满足的需求。 痛点指完成一项目标型事务之前、之中和之后的干扰因素或障碍,也指因办事不力或未执行某项事务而带来潜在不良结果的风险。 期望是客户想要的结果和收益,有些是客户要求、期待、渴望的,有些却是他们意料之外的。包括使用功能、社会收益、正面情感和成本节约。 产品与服务就是企业能提供的物件的清单。 缓解痛点解决的是产品与服务到底该怎样消除客户痛点的问题。 满足期望阐释的是产品与服务如何为客户创造利益。 关键合作伙伴 主要活动 价值主张 客户关系 客户细分 关键资源 成本结构 收入流 渠道 满足期望:产品和服务如何满足客户期望 期望:客户想要实现的结果或是他们正在追逐的具体利益 产品和服务: 价值主张提炼 的基础 客户的日常事物:客户自己确认的需要他们努 力完成的工作或 生活事务 匹 配

商业模式的构成的六要素

商业模式的构成的六要素 1、定位 一个企业要想在市场中赢得胜利,首先必须明确自身的定位。定位就是企业应该做什么,它决定了企业应该提供什么特征的产品和服务来实现客户的价值。定位是企业战略选择的结果,也是商业模式体系中其他有机部分的起点。 关于定位已有大量的文献和理论,最具代表性的应属波特、特劳特和科特勒分别对定位的不同理解。在波特的战略理论体系中,十分强调定位的重要性,关于竞争战略的低成本和差异化本身就是企业对于未来发展态势的刻画。波特认为战略就是在竞争中做出取舍,战略的本质就是选择不做哪些事情,没有取舍,就没有选择的必要,也就没有制定战略的必要。20世纪90年代,波特曾经批评日本企业普遍缺乏战略,实际上是指日本企业过分关注运营效益的提升,尤其是达到生产率边界后仍然忽视企业的方向选择,大量企业的战略趋同。所以,在波特的战略体系中,定位实际上就是企业选择应该做什么,这个定位在内涵是关注企业在公司层面如何发展。 相对波特对于定位即战略选择的理解,特劳特关于“定位”的概念则聚集在企业具体的产品服务层面。特劳特在具体产品营销方面强调利用社会消费心理学塑造获得消费者心理认同的独特产品定位,利用消费者已有的观念构筑差异化的产品形象,也就是如何在目标受众的头脑中占据一席之地的方法。 科特勒在其营销理论中提出了著名的STP工具,也就是细分市场——Segmentation;确定目标市场——Targeting;定位,对于供给进行独特设计以在目标消费者心目中占据特定位置——Positioning的三步曲。在这里,定位包括了该如何设计产品的特色,该如何定价等。很明显,定位实际上也就成为了营销的核心工作。 我们认为,定位是在战略层面和执行层面建立更直接和具体的联系,即企业的定位直接体现在商业模式所需要实现的顾客价值上,强调的是商业模式构建的目的。企业对于自身的定位直接影响(而非决定)到企业需要构筑何种“物种”的商业模式。与战略中的定位略微有些差异的是战略中的定位将决定战略的成败,而商业模式中的定位更多地作为整个商业模式的一个支撑点,因为同样的定位可以有不一样的商业模式,同样的商业模式也可以实现不一样的定位。此外,商业模式中的定位更多地可以用来帮助理解企业的状态,这个状态包括提供什么样的产品和服务、进入什么样的市场、深入行业价值链的哪些环节、选择哪些经营活动、与哪些合作伙伴建立合作关系、怎么分配利益等。在商业模式的定位中,选择不做什么与选择做什么同样重要,同时,这也关系到企业如何构建业务系统、确定盈利模式、分布资源能力、设计现金流结构等商业模式体系中的其他部分。 2、业务系统 业务系统是指企业达成定位所需要的业务环节、各合作伙伴扮演的角色以及利益相关者合作与交易的方式和内容。我们可以从行业价值链和企业内部价值链以及合作伙伴的角色两个层面来理解业务系统的构造。 业务系统是商业模式的核心。高效运营的业务系统不仅仅是赢得企业竞争优势的必要条件,同时也有可能成为企业竞争优势本身。一个高效的业务系统需要根据企业的定位识别相关的活动并将其整合为一个系统,然后再根据企业的资源能力分配利益相关者的角色,确定

数据库数据模型的发展及方向

[XXXX大学XXX学院XXX班] 数据库数据模型的 发展及方向 [ ] [学号: ] [摘要:近年来,随着计算机辅助设计(CAD)、计算机辅助制造(CAM)、计算机辅助软件工程 (CASE)、全球信息系统(GIS)、图像处理、超文本应用等领域的飞速发展及其在传统领域中应用的深化,要求数据库管理系统(database management system,DBMS)能够有效地管理复杂对象。比如在工程应用领域,一个客观复杂实体往往由数十个,甚至成百上千个简单实体组成,为了减小数据库应用系统的设计复杂度、提高其执行效率,要求DBMS不但能根据实体丰富的语义进行建模、提供有效的存储与操纵手段,以及模拟复杂实体的复杂行为,而且在逻辑上还要将一个复杂实体的表示和操纵作为一个整体看待,在操纵数据的同时考虑实体间的复合语义,即各简单实体的存在方式(独立或依赖)以及实体间的引用方式(共享或排他)。然而,传统RDBMS由于采用满足第一范式(first normal form,1NF)的平关系模型,在面对各种新的应用领域时存在以下不足。]

关键词:数据库,数据模型,扩展关系数据库,语义数据模型,面向对象的数据模型,XML数据模型 正文: 数据模型概述 数据(data)是描述事物的符号记录。模型(Model)是现实世界的抽象。数据模型(Data Model)是数据特征的抽象,是数据库管理的教学形式框架。数据库系统中用以提供信息表示和操作手段的形式构架。数据模型包括数据库数据的结构部分、数据库数据的操作部分和数据库数据的约束条件。 数据模型所描述的内容包括三个部分:数据结构、数据操作、数据约束。 1. 概念数据模型(Conceptual Model):这是面向数据库用户的实现世界的数据模型,主要用来描述世界的概念化结构,它使数据库的设计人员在设计的初始阶段,摆脱计算机系统及DBMS的具体技术问题,集中精力分析数据以及数据之间的联系等,与具体的DBMS无关。概念数据模型必须换成逻辑数据模型,才能在DBMS中实现。 2. 逻辑数据模型(Logical Data Model):这是用户从数据库看到的数据模型,是具体的DBMS所支持的数据模型,如网状数据模型、层次数据模型等等。此模型既要面向用户,又要面向系统。 3. 物理数据模型(Physical Data Model):这是描述数据在存储介质上的组织结构的数据模型它不但与具体的DBMS有关,而且还和操作系统以及硬件有关。每一种逻辑数据模型在实现时都有其对应的物理数据模型。DBMS为了保证其独立性与可移植性,大部分物理数据模型的实现工作由系统自动完成,而设计者只设计索引、聚集等特殊结构。 数据模型的三要素: 一般而言,数据模型是一组严格定义的概念的集合。这些概念精确地描述了系统的静态特征(数据结构)、动态特征(数据操作)和完整性约束条件,这就是数据模型的三要素。 1. 数据结构 数据结构是所研究的对象类型的集合。这些对象是数据库的组成部分,数据结构指对象和对象间联系的表达和实现,是系统静态特征的描述,包括两个方面:(1)数据本身:类型、内容、性质。例如关系模型中的域、属性、关系等。 (2)数据之间的联系:数据之间是如何相互联系的,例如关系模型中的主码、外码等联系。 2. 数据操作 对数据库中对象的实例允许执行的操作集合,主要指检索和更新(插入、删除、修改)两类操作。数据模型必须定义这些操作的确切含义、操作符号、操作规则