图解ASA防火墙上进行ARP绑定

图解ASA防火墙上进行ARP绑定(图)

目前我公司使用的网络全是静态IP地址,在公司里面有一台ASA5505防火墙,应领导要求,在该防火墙上面要限制某部份用户不能使用某些应用(如QQ农场等),而领导的计算机不做任何限制。为了实现这些功能,我们需要在ASA 5505防火墙上面做ARP绑定,然后再使用访问控帛列表来对这些IP地址与MAC地址进行限制。具体配置很简单,那么下面就带大家一起来看看如何在ASA 5500防火墙上面配置ARP绑定呢?

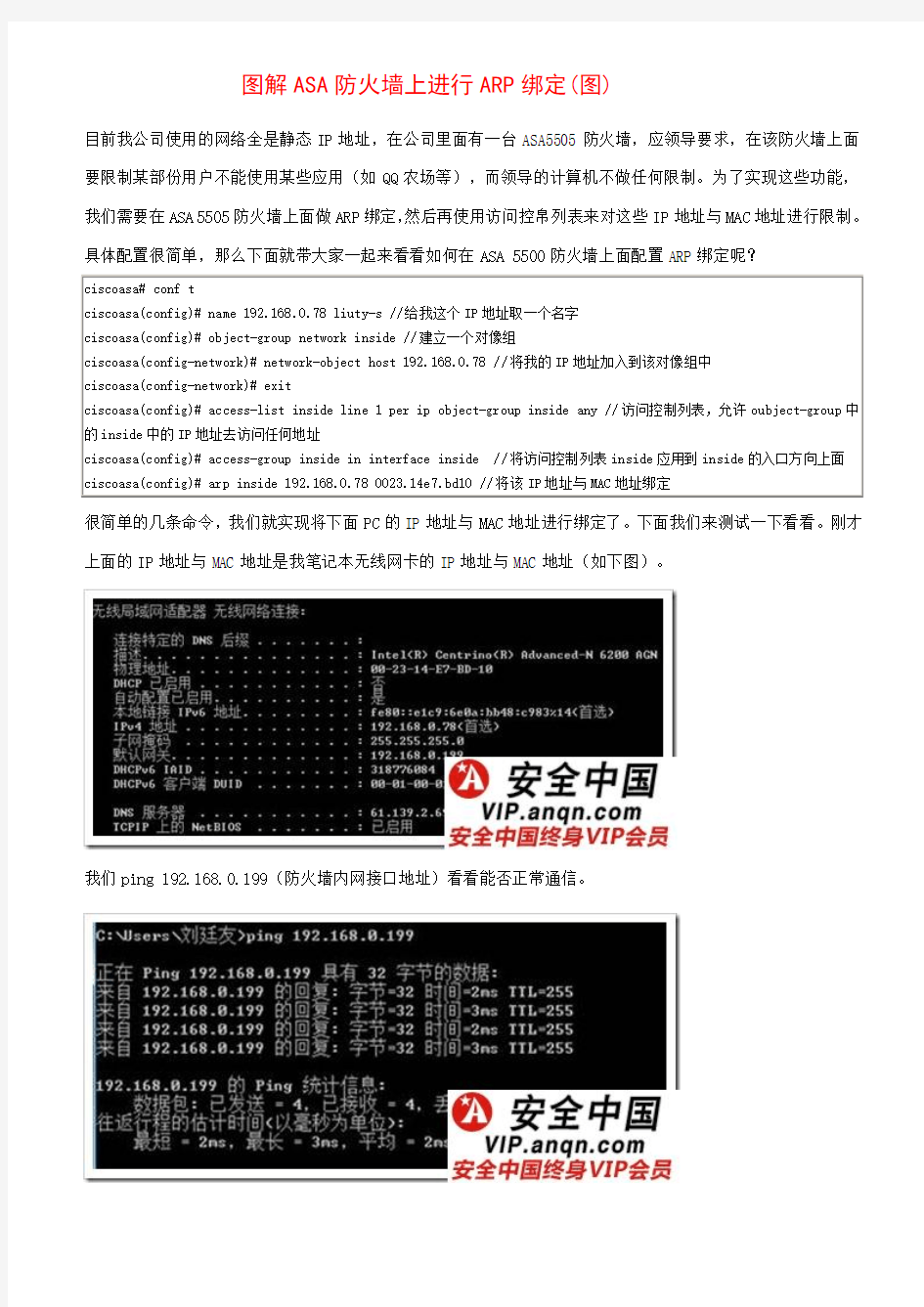

很简单的几条命令,我们就实现将下面PC的IP地址与MAC地址进行绑定了。下面我们来测试一下看看。刚才上面的IP地址与MAC地址是我笔记本无线网卡的IP地址与MAC地址(如下图)。

我们ping 192.168.0.199(防火墙内网接口地址)看看能否正常通信。

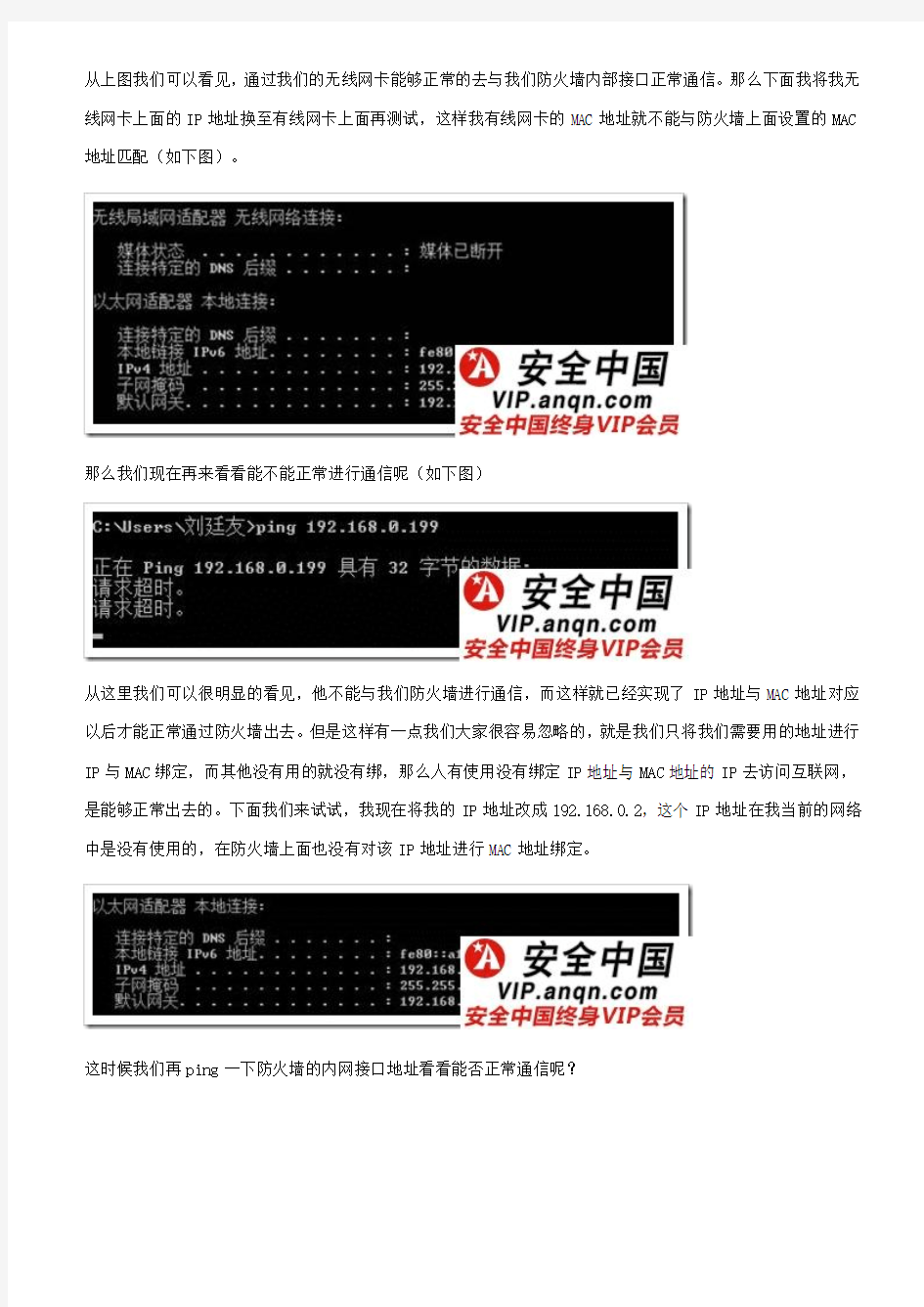

从上图我们可以看见,通过我们的无线网卡能够正常的去与我们防火墙内部接口正常通信。那么下面我将我无线网卡上面的IP地址换至有线网卡上面再测试,这样我有线网卡的MAC地址就不能与防火墙上面设置的MAC 地址匹配(如下图)。

那么我们现在再来看看能不能正常进行通信呢(如下图)

从这里我们可以很明显的看见,他不能与我们防火墙进行通信,而这样就已经实现了IP地址与MAC地址对应以后才能正常通过防火墙出去。但是这样有一点我们大家很容易忽略的,就是我们只将我们需要用的地址进行IP与MAC绑定,而其他没有用的就没有绑,那么人有使用没有绑定IP地址与MAC地址的IP去访问互联网,是能够正常出去的。下面我们来试试,我现在将我的IP地址改成192.168.0.2,这个IP地址在我当前的网络中是没有使用的,在防火墙上面也没有对该IP地址进行MAC地址绑定。

这时候我们再ping一下防火墙的内网接口地址看看能否正常通信呢?

看看是不是能够正常通信呢?所以我们在配置这个的时候一定要注意,将没有启用的IP地址给他随便配置一个MAC地址,或者我们在写访问控制列表的时候,只允许启用了的IP地址经过防火墙出去,而没有启用的地址就给拒绝。

思科Cisco路由器access-list访问控制列表命令详解

思科Cisco路由器access-list访问控制列表命令详解 Post by mrchen, 2010-07-25, Views: 原创文章如转载,请注明:转载自冠威博客 [ https://www.360docs.net/doc/2c11117484.html,/ ] 本文链接地址: https://www.360docs.net/doc/2c11117484.html,/post/Cisconetwork/07/Cisco-access-list.html CISCO路由器中的access-list(访问列表)最基本的有两种,分别是标准访问列表和扩展访问列表,二者的区别主要是前者是基于目标地址的数据包过滤,而后者是基于目标地址、源地址和网络协议及其端口的数据包过滤。 标准型IP访问列表的格式 ---- 标准型IP访问列表的格式如下: ---- access-list[list number][permit|deny][source address][address][wildcard mask][log] ---- 下面解释一下标准型IP访问列表的关键字和参数。首先,在access和list 这2个关键字之间必须有一个连字符"-"; 一、list nubmer参数 list number的范围在0~99之间,这表明该access-list语句是一个普通的标准型IP访问列表语句。因为对于Cisco IOS,在0~99之间的数字指示出该访问列表和IP协议有关,所以list number参数具有双重功能: (1)定义访问列表的操作协议; (2)通知IOS在处理access-list语句时,把相同的list number参数作为同一实体对待。正如本文在后面所讨论的,扩展型IP访问列表也是通过list number(范围是100~199之间的数字)而表现其特点的。因此,当运用访问列表时,还需要补充如下重要的规则: 在需要创建访问列表的时候,需要选择适当的list number参数。 二、permit|deny 允许/拒绝数据包通过 ---- 在标准型IP访问列表中,使用permit语句可以使得和访问列表项目匹配的数据包通过接口,而deny语句可以在接口过滤掉和访问列表项目匹配的数据包。

防arp简单方法-静态绑定网关(整理)

静态绑定网关MAC 简单方法:手工绑定: (1).确定用户计算机所在网段 (2).查出用户网段网关IP (3).根据网关IP查出用户网段网关Mac,本地查询: (4).用命令arp -s 网关IP 网关MAC静态绑定网关IP和MAC 举例: (1).确定用户计算机所在网段 开始->程序->附件->命令提示符,打开命令提示符窗口,输入ipconfig命令,查出用户正常分配到的IP地址: 本机IP: 10.13.2.62 网关IP: 10.13.2.254 (2).IP为10.13.3.254 的网关的MAC地址为00-0b-46-01-01-00 (4).在命令提示符窗口中输入以下命令 arp –d //清空ARP缓存 arp -s 10.13.2.254 00-0b-46-01-01-00 //静态绑定网关MAC地址arp –a //查看ARP缓存记录

=============================================== 由于手工绑定在计算机关机重启后就会失效,需要再次重新绑定 可以采用批处理的方式,完成上述步骤,同时使之开机运行即可 使用arp命令静态绑定网关MAC,格式如下: arp -s 网关IP 网关MAC 如果觉得每次手动输入比较复杂,您可以编写一个简单的批处理文件然后让它每次开机时自动运行, 批处理文件如下: ----------------------------------- @echo off echo 'arp set' arp -d arp -s 网关IP 网关MAC exit ------------------------------------

华为怎么配置配置ARP

配置配置ARP 组网需求 如图所示,Switch的接口GE0/0/1通过LAN Switch(即LSW)连接主机,接口GE0/0/2通过路由器Router连接Server。要求: GE0/0/1属于VLAN2,GE0/0/2属于VLAN3。 为了适应网络的快速变化,保证报文的正确转发,在Switch的接口VLANIF2上配置动态ARP 的参数。 为了保证Server的安全性,防止非法ARP报文的侵入,在Switch的接口GE0/0/2上增加一个静态ARP表项,Router的IP地址为10.2.2.3,对应的MAC地址为00e0-fc01-0000。 配置思路 ARP的配置思路如下: 创建VLAN,并将接口加入到VLAN中。 配置用户侧VLANIF接口的动态ARP的参数。 配置静态ARP表项。 数据准备 为完成此配置示例,需准备如下的数据: 接口GE0/0/1属于VLAN2,接口GE0/0/2属于VLAN3。 接口VLANIF2的IP地址为2.2.2.2,子网掩码为255.255.255.0。ARP表项老化时间为60秒,老化探测次数为2次。

LSW的IP地址为2.2.2.1,子网掩码为255.255.255.0。 Router与Switch对接的接口IP地址为10.2.2.3,子网掩码为255.255.255.0,对应的MAC 地址为00e0-fc01-0000。 操作步骤 创建VLAN,并将接口加入到VLAN中。 # 创建VLAN2和VLAN3。

思科基本配置命令详解

思科交换机基本配置实例讲解

目录 1、基本概念介绍............................................... 2、密码、登陆等基本配置....................................... 3、CISCO设备端口配置详解...................................... 4、VLAN的规划及配置........................................... 4.1核心交换机的相关配置..................................... 4.2接入交换机的相关配置..................................... 5、配置交换机的路由功能....................................... 6、配置交换机的DHCP功能...................................... 7、常用排错命令...............................................

1、基本概念介绍 IOS: 互联网操作系统,也就是交换机和路由器中用的操作系统VLAN: 虚拟lan VTP: VLAN TRUNK PROTOCOL DHCP: 动态主机配置协议 ACL:访问控制列表 三层交换机:具有三层路由转发能力的交换机 本教程中“#”后的蓝色文字为注释内容。 2、密码、登陆等基本配置 本节介绍的内容为cisco路由器或者交换机的基本配置,在目前版本的cisco交换机或路由器上的这些命令是通用的。本教程用的是cisco的模拟器做的介绍,一些具体的端口显示或许与你们实际的设备不符,但这并不影响基本配置命令的执行。 Cisco 3640 (R4700) processor (revision 0xFF) with 124928K/6144K bytes of memory. Processor board ID 00000000 R4700 CPU at 100MHz, Implementation 33, Rev 1.2

ASA防火墙的基本配置

安全级别:0-100 从高安全级别到低安全级别的流量放行的 从低安全到高安全级别流量禁止的 ASA防火墙的特性是基于TCP和UDP链路状态的,会话列表,记录出去的TCP或者UDP 流量,这些流量返回的时候,防火墙是放行的。 ASA防火墙的基本配置 ! interface Ethernet0/0 nameif inside security-level 99 ip address 192.168.1.2 255.255.255.0 ! interface Ethernet0/1 nameif dmz security-level 50 ip address 172.16.1.2 255.255.255.0 ! interface Ethernet0/2 nameif outside security-level 1 ip address 200.1.1.2 255.255.255.0 ciscoasa# show nameif Interface Name Security Ethernet0/0 inside 99 Ethernet0/1 dmz 50 Ethernet0/2 outside 1

2、路由器上配置 配置接口地址 路由--默认、静态 配置VTY 远程登录 R3: interface FastEthernet0/0 ip address 200.1.1.1 255.255.255.0 no shutdown 配置去内网络的路由 ip route 192.168.1.0 255.255.255.0 200.1.1.2配置去DMZ区域的路由 ip route 172.161.0 255.255.255.0 200.1.1.2 配置远程登录VTY R3(config)#line vty 0 2 R3(config-line)#password 666 R3(config-line)#login R2: interface FastEthernet0/0 ip address 172.16.1.1 255.255.255.0 no shutdown 配置默认路由 IP route 0.0.0.0 0.0.0.0 172.16.1.2 配置远程登录VTY R3(config)#line vty 0 2 R3(config-line)#password 666 R3(config-line)#login R2: interface FastEthernet0/0 ip address 192.168.1.1 255.255.255.0 no shutdown 配置默认路由 IP route 0.0.0.0 0.0.0.0 192.168.1.2 配置远程登录VTY R3(config)#line vty 0 2 R3(config-line)#password 666

ARP静态绑定批处理文件脚本详细讲解

ARP静态绑定批处理文件脚本详细讲解 网上流传了很多对付ARP欺骗的批处理脚本,本文是对比较流行的一个脚本加以注释和讲解,希望对广大51CTO网友和网管员有用。 网上流传了很多对付ARP欺骗的批处理脚本,本文是对比较流行的一个脚本加以注释和讲解,希望对广大51CTO网友和网管员有用。原批处理文件如下: @echo off if exist ipconfig.txt del ipconfig.txt ipconfig /all >ipconfig.txt if exist phyaddr.txt del phyaddr.txt find "Physical Address" ipconfig.txt >phyaddr.txt for /f "skip=2 tokens=12" %%M in (phyaddr.txt) do set Mac=%%M if exist IPAddr.txt del IPaddr.txt find "IP Address" ipconfig.txt >IPAddr.txt for /f "skip=2 tokens=15" %%I in (IPAddr.txt) do set IP=%%I arp -s %IP% %Mac% del ipaddr.txt del ipconfig.txt del phyaddr.txt exit 现在以//开头的为我的解释 @echo off //关闭命令回显

if exist ipconfig.txt del ipconfig.txt //如果存在ipconfig.txt 这个文件就对其进行删除 ipconfig /all >ipconfig.txt //把ipconfig /all 命令的显示结果写入ipconfig.txt if exist phyaddr.txt del phyaddr.txt //如果存在phyaddr.txt 这个文件就对其进行删除 find "Physical Address" ipconfig.txt >phyaddr.txt //在ipconfig.txt 文件里查找Physical Address 字段的内容并将其字段内容写入phyaddr.txt for /f "skip=2 tokens=12" %%M in (phyaddr.txt) do set Mac=%%M //在phyaddr.txt 文件中从第一行象下跳两行,也就是从第三行开始,从第12个符号处取值,并把该值设置成MAC 变量,举个例子:Physical Address. . . . . . . . . : 00-E0-FC-0C-A8-4F,每一个连续的数值为一个符号 符号1:Physical 符号2:Address. 符号3:. 符号4:. 符号5:. 符号6:. 符号7:. 符号8:. 符号9:.

ASA防火墙8.3与7.0各种操作配置区别详解

Network Object NAT配置介绍 1.Dynamic NAT(动态NAT,动态一对一) 实例一: 传统配置方法: nat (Inside) 1 10.1.1.0 255.255.255.0 global (Outside) 1 202.100.1.100-202.100.1.200 新配置方法(Network Object NAT) object network Outside-Nat-Pool range 202.100.1.100 202.100.1.200 object network Inside-Network subnet 10.1.1.0 255.255.255.0 object network Inside-Network nat (Inside,Outside) dynamic Outside-Nat-Pool 实例二: object network Outside-Nat-Pool range 202.100.1.100 202.100.1.200 object network Outside-PAT-Address host 202.100.1.201 object-group network Outside-Address network-object object Outside-Nat-Pool network-object object Outside-PAT-Address object network Inside-Network (先100-200动态一对一,然后202.100.1.201动态PAT,最后使用接口地址动态PAT) nat (Inside,Outside) dynamic Outside-Address interface 教主认为这种配置方式的好处是,新的NAT命令绑定了源接口和目的接口,所以不会出现传统配置影响DMZ的问题(当时需要nat0 + acl来旁路)2.Dynamic PAT (Hide)(动态PAT,动态多对一) 传统配置方式: nat (Inside) 1 10.1.1.0 255.255.255.0 global(outside) 1 202.100.1.101 新配置方法(Network Object NAT) object network Inside-Network subnet 10.1.1.0 255.255.255.0 object network Outside-PAT-Address host 202.100.1.101 object network Inside-Network nat (Inside,Outside) dynamic Outside-PAT-Address

Cisco ASA5505防火墙详细配置教程及实际配置案例

Cisco ASA5505防火墙详细配置教程及实际配置案例 interface Vlan2 nameif outside ----------------------------------------对端口命名外端口security-level 0 ----------------------------------------设置端口等级 ip address X.X.X.X 255.255.255.224 --------------------调试外网地址! interface Vlan3 nameif inside ----------------------------------------对端口命名内端口 security-level 100 ----------------------------------------调试外网地址ip address 192.168.1.1 255.255.255.0 --------------------设置端口等级! interface Ethernet0/0 switchport access vlan 2 ----------------------------------------设置端口VLAN与VLAN2绑定 ! interface Ethernet0/1 switchport access vlan 3 ----------------------------------------设置端口VLAN与VLAN3绑定 ! interface Ethernet0/2 shutdown ! interface Ethernet0/3 shutdown ! interface Ethernet0/4 shutdown ! interface Ethernet0/5 shutdown ! interface Ethernet0/6 shutdown ! interface Ethernet0/7 shutdown ! passwd 2KFQnbNIdI.2KYOU encrypted ftp mode passive dns domain-lookup inside dns server-group DefaultDNS

ARP绑定网关及批处理

ARP绑定网关及批处理 一.WINDOWS下绑定ARP绑定网关 步骤一: 在能正常上网时,进入MS-DOS窗口,输入命令:arp -a,查看网关的IP对应的正确MA C地址,并将其记录下来。 注意:如果已经不能上网,则先运行一次命令arp -d将arp缓存中的内容删空,计算机可暂时恢复上网(攻击如果不停止的话)。一旦能上网就立即将网络断掉(禁用网卡或拔掉网线),再运行arp -a。 步骤二: 如果计算机已经有网关的正确MAC地址,在不能上网只需手工将网关IP和正确的MAC地址绑定,即可确保计算机不再被欺骗攻击。 要想手工绑定,可在MS-DOS窗口下运行以下命令: arp -s 网关IP 网关MAC 例如:假设计算机所处网段的网关为192.168.1.1,本机地址为192.168.1.5,在计算机上运行arp -a后输出如下: Cocuments and Settings>arp -a Interface:192.168.1.5 --- 0x2 Internet Address Physical Address Type 192.168.1.1 00-01-02-03-04-05 dynamic 其中,00-01-02-03-04-05就是网关192.168.1.1对应的MAC地址,类型是动态(dynamic)的,因此是可被改变的。 被攻击后,再用该命令查看,就会发现该MAC已经被替换成攻击机器的MAC。如果希望能找出攻击机器,彻底根除攻击,可以在此时将该MAC记录下来,为以后查找该攻击的机器做准备。 手工绑定的命令为: arp -s 192.168.1.1 00-01-02-03-04-05 绑定完,可再用arp -a查看arp缓存: Cocuments and Settings>arp -a Interface: 192.168.1.5 --- 0x2 Internet Address Physical Address Type 192.168.1.1 00-01-02-03-04-05 static 这时,类型变为静态(static),就不会再受攻击影响了。 但是,需要说明的是,手工绑定在计算机关机重启后就会失效,需要再次重新绑定。所以,要彻底根除攻击,只有找出网段内被病毒感染的计算机,把病毒杀掉,才算是真正解决问题。作批处理文件 在客户端做对网关的arp绑定,具体操作步骤如下: 步骤一: 查找本网段的网关地址,比如192.168.1.1,以下以此网关为例。在正常上网时,“开始→运行→cmd→确定”,输入:arp -a,点回车,查看网关对应的Physical Address。 比如:网关192.168.1.1 对应00-01-02-03-04-05。 步骤二: 编写一个批处理文件rarp.bat,内容如下:

ARP解决方案及配置

ARP解决方案及配置 目录 第1章防ARP攻击功能介绍1-1 1.1 ARP攻击简介1-1 1.2 ARP攻击防御1-3 1.2.2 DHCP Snooping功能1-3 1.2.3 ARP入侵检测功能1-4 1.2.4 ARP报文限速功能1-4 1.3 防ARP攻击配置指南1-5 第2章配置举例2-1 2.1 组网需求2-1 2.2 组网图2-2 2.3 配置思路2-2 2.4 配置步骤2-3 2.5 注意事项2-6 防ARP攻击配置举例 关键词:ARP、DHCP Snooping 摘要:本文主要介绍如何利用以太网交换机DHCP监控模式下的防ARP攻击功能,防止校园网中常见的“仿冒网关”、“欺骗网关”、“欺骗终端用户”、ARP泛洪等攻击形式。同时,详细描述了组网中各个设备的配置步骤和配置注意事项,指导用户进行实际配置。 缩略语:ARP(Address Resolution Protocol,地址解析协议) MITM(Man-In-The-Middle,中间人攻击) 第1章防ARP攻击功能介绍 近来,许多校园网络都出现了ARP攻击现象。严重者甚至造成大面积网络不能正常访问外网,学校深受其害。H3C公司根据校园网ARP攻击的特点,给出了DHCP监控模式下的防ARP攻击解决方案,可以有效的防御“仿冒网关”、“欺骗网关”、“欺骗终端用户”、“ARP中间人攻击”、“ARP 泛洪攻击”等校园网中常见的ARP攻击方式;且不需要终端用户安装额外的客户端软件,简化了网络配置。 1.1ARP攻击简介 按照ARP协议的设计,一个主机即使收到的ARP应答并非自身请求得到的,也会将其IP地址和MAC地址的对应关系添加到自身的ARP映射表中。这样可以减少网络上过多的ARP数据通信,但也为“ARP欺骗”创造了条件。 校园网中,常见的ARP攻击有如下几中形式。 (1)仿冒网关 攻击者伪造ARP报文,发送源IP地址为网关IP地址,源MAC地址为伪造的MAC地址的ARP报文给被攻击的主机,使这些主机更新自身ARP表中网关IP地址与MAC地址的对应关系。这样一来,主机访问网关的流量,被重定向到一个错误的MAC地址,导致该用户无法正常访问外网。 图1-1 “仿冒网关”攻击示意图 (2)欺骗网关

Cisco ASA 5500防火墙个人基本配置手册

Cisco ASA 5500不同安全级别区域实现互访实验 一、 网络拓扑 二、 实验环境 ASA 防火墙eth0接口定义为outside 区,Security-Level:0,接Router F0/0;ASA 防火墙eth1接口定义为insdie 区,Security-Level:100,接Switch 的上联口;ASA 防火墙Eth2接口定义为DMZ 区,Security-Level:60,接Mail Server 。 三、 实验目的 实现inside 区域能够访问outside ,即Switch 能够ping 通Router 的F0/0(202.100.10.2);dmz 区能够访问outside ,即Mail Server 能够ping 通Router 的F0/0(202.100.10.2); outside 能够访问insdie 区的Web Server 的http 端口(80)和dmz 区的Mail Server 的pop3端口(110)、smtp 端口(25). 最新【 2009 C C I E R S L a b (160,N 1-N 7)版本视频】【w o l f c c v p c c i e 安全视频】全套视 频 Q Q :986942623 C C I E s e r v i c e 提供

四、 详细配置步骤 1、端口配置 CiscoASA(config)# interface ethernet 0 CiscoASA(config)#nameif ouside CiscoASA(config-if)# security-level 0 CiscoASA(config-if)# ip address 202.100.10.1 255.255.255.0 CiscoASA(config-if)# no shut CiscoASA(config)# interface ethernet 1 CiscoASA(config)#nameif inside CiscoASA(config-if)# security-level 100 CiscoASA(config-if)# ip address 192.168.1.1 255.255.255.0 CiscoASA(config-if)# no shut CiscoASA(config)# interface ethernet 2 CiscoASA(config)#nameif dmz CiscoASA(config-if)# security-level 50 CiscoASA(config-if)# ip address 172.16.1.1 255.255.255.0 CiscoASA(config-if)# no shut 2、路由配置 CiscoASA(config)# route outside 0.0.0.0 0.0.0.0 202.100.10.2 1 #默认路由 CiscoASA(config)# route inside 10.0.0.0 255.0.0.0 192.168.1.2 1 #外网访问内网服务器的路由 3、定义高安全接口区域需要进行地址转换的IP 范围CiscoASA(config)# nat (inside) 1 0 0 CiscoASA(config)# nat (dmz) 1 0 0 4、定义低安全接口区域用于高安全接口区域进行IP 转换的地址范围CiscoASA(config)# global (outside) 1 interface CiscoASA(config)# global (dmz) 1 interface 5、定义静态IP 映射(也称一对一映射)CiscoASA(config)# static (inside,outside) tcp 202.100.10.1 www 10.1.1.1 www netmask 255.255.255.255 #实现从outside 区访问inside 区10.1.1.1的80端口时,就直接访问10.1.1.1:80 对outside 区的映射202.100.10.1:80 CiscoASA(config)# static (dmz,outside) tcp 202.100.10.1 pop3 172.16.1.2 pop3 netmask 255.255.255.255 #实现从outside 区访问dmz 区172.16.1.2的110时,就直接访问172.16.1.2:110 对outside 区的映射202.100.10.1:110 CiscoASA(config)# static (dmz,outside) tcp 202.100.10.1 smtp 172.16.1.2 smtp netmask 255.255.255.255 #实现从outside 区访问dmz 区172.16.1.2的25时,就直接访问172.16.1.2:25 对outside 区的映射202.100.10.1:25 6、定义access-list CiscoASA(config)# access-list 101 extended permit ip any any CiscoASA(config)# access-list 101 extended permit icmp any any CiscoASA(config)# access-list 102 extended permit tcp any host 10.1.1.1 eq www CiscoASA(config)# access-list 102 extended permit icmp any any CiscoASA(config)# access-list 103 extended permit tcp any host 172.16.1.2 eq pop3 CiscoASA(config)# access-list 103 extended permit tcp any host 172.16.1.2 eq smtp 最新【 2009 C C I E R S L a b (160,N 1-N 7)版本视频】【w o l f c c v p c c i e 安全视频】全套视频 Q Q :986942623 C C I E s e r v i c e 提供

图解ASA防火墙上进行ARP绑定

图解ASA防火墙上进行ARP绑定(图) 目前我公司使用的网络全是静态IP地址,在公司里面有一台ASA5505防火墙,应领导要求,在该防火墙上面要限制某部份用户不能使用某些应用(如QQ农场等),而领导的计算机不做任何限制。为了实现这些功能,我们需要在ASA 5505防火墙上面做ARP绑定,然后再使用访问控帛列表来对这些IP地址与MAC地址进行限制。具体配置很简单,那么下面就带大家一起来看看如何在ASA 5500防火墙上面配置ARP绑定呢? 很简单的几条命令,我们就实现将下面PC的IP地址与MAC地址进行绑定了。下面我们来测试一下看看。刚才上面的IP地址与MAC地址是我笔记本无线网卡的IP地址与MAC地址(如下图)。 我们ping 192.168.0.199(防火墙内网接口地址)看看能否正常通信。

从上图我们可以看见,通过我们的无线网卡能够正常的去与我们防火墙内部接口正常通信。那么下面我将我无线网卡上面的IP地址换至有线网卡上面再测试,这样我有线网卡的MAC地址就不能与防火墙上面设置的MAC 地址匹配(如下图)。 那么我们现在再来看看能不能正常进行通信呢(如下图) 从这里我们可以很明显的看见,他不能与我们防火墙进行通信,而这样就已经实现了IP地址与MAC地址对应以后才能正常通过防火墙出去。但是这样有一点我们大家很容易忽略的,就是我们只将我们需要用的地址进行IP与MAC绑定,而其他没有用的就没有绑,那么人有使用没有绑定IP地址与MAC地址的IP去访问互联网,是能够正常出去的。下面我们来试试,我现在将我的IP地址改成192.168.0.2,这个IP地址在我当前的网络中是没有使用的,在防火墙上面也没有对该IP地址进行MAC地址绑定。 这时候我们再ping一下防火墙的内网接口地址看看能否正常通信呢?

思科PIX防火墙简单配置实例

思科PIX防火墙简单配置实例 在本期应用指南中,管理员可以学到如何设置一个新的PIX防火墙。你将设置口令、IP地址、网络地址解析和基本的防火墙规则。 假如你的老板交给你一个新的PIX防火墙。这个防火墙是从来没有设置过的。他说,这个防火墙需要设置一些基本的IP地址、安全和一些基本的防火墙规则。你以前从来没有使用过PIX防火墙。你如何进行这种设置?在阅读完这篇文章之后,这个设置就很容易了。下面,让我们看看如何进行设置。 基础 思科PIX防火墙可以保护各种网络。有用于小型家庭网络的PIX防火墙,也有用于大型园区或者企业网络的PIX防火墙。在本文的例子中,我们将设置一种PIX 501型防火墙。PIX 501是用于小型家庭网络或者小企业的防火墙。 PIX防火墙有内部和外部接口的概念。内部接口是内部的,通常是专用的网络。外部接口是外部的,通常是公共的网络。你要设法保护内部网络不受外部网络的影响。 PIX防火墙还使用自适应性安全算法(ASA)。这种算法为接口分配安全等级,并且声称如果没有规则许可,任何通信都不得从低等级接口(如外部接口)流向高等级接口(如内部接口)。这个外部接口的安全等级是“0”,这个内部接口的安全等级是“100”。 下面是显示“nameif”命令的输出情况: pixfirewall# show nameif nameif ethernet0 outside security0 nameif ethernet1 inside security100 pixfirewall# 请注意,ethernet0(以太网0)接口是外部接口(它的默认名字),安全等级是0。另一方面,ethernet1(以太网1)接口是内部接口的名字(默认的),安全等级是100。 指南 在开始设置之前,你的老板已经给了你一些需要遵守的指南。这些指南是: ·所有的口令应该设置为“思科”(实际上,除了思科之外,你可设置为任意的口令)。 ·内部网络是10.0.0.0,拥有一个255.0.0.0的子网掩码。这个PIX防火墙的内部IP地址应该是10.1.1.1。

思科ASA防火墙ASDM安装和配置

CISCO ASA防火墙ASDM安装和配置 准备工作: 准备一条串口线一边接台式机或笔记本一边接防火墙的CONSOLE 接口,通过开始——>程序——> 附件——>通讯——>超级终端 输入一个连接名,比如“ASA”,单击确定。 选择连接时使用的COM口,单击确定。 点击还原为默认值。 点击确定以后就可能用串口来配置防火墙了。 在用ASDM图形管理界面之前须在串口下输入一些命令开启ASDM。 在串口下输入以下命令: ciscoasa> ciscoasa> en Password: ciscoasa# conf t 进入全局模式 ciscoasa(config)# webvpn 进入WEBVPN模式 ciscoasa(config-webvpn)# username cisco password cisco 新建一个用户和密码ciscoasa(config)# int m 0/0 进入管理口 ciscoasa(config-if)# ip address 192.168.4.1 255.255.255.0 添加IP地址ciscoasa(config-if)# nameif guanli 给管理口设个名字 ciscoasa(config-if)# no shutdown 激活接口 ciscoasa(config)#q 退出管理接口 ciscoasa(config)# http server enable 开启HTTP服务 ciscoasa(config)# http 192.168.4.0 255.255.255.0 guanli 在管理口设置可管理的IP 地址 ciscoasa(config)# show run 查看一下配置 ciscoasa(config)# wr m 保存 经过以上配置就可以用ASDM配置防火墙了。 首先用交叉线把电脑和防火墙的管理口相连,把电脑设成和管理口段的IP地址,本例中设为192.168.4.0 段的IP打开浏览器在地址栏中输入管理口的IP地址: https://192.168.4.1 弹出一下安全证书对话框,单击“是” 输入用户名和密码(就是在串口的WEBVPN模式下新建的用户和密码),然后点击“确定”。出现也下对话框,点击“Download ASDM Launcher and Start ASDM”开始安装ASDM管理器,安装完以后从网上下载一个JAVA虚拟机软件(使用1.4以上Java 版本),进入https://www.360docs.net/doc/2c11117484.html,下载安装,安装完后点击下面的“R un ASDM as a Java Applet ”。 出现以下对话框,点击“是”。 出现以下对话框,输入用户名和密码(就是在串口的WEBVPN模式下新建的用户和密码),然后点击“是”。 出现以下对话框,点击“是”。 进入ASDM管理器。 这样就可以通过ASDM来配置防火墙了。 以后就可以直接使用ASDM来管理防火墙了。

网卡ARP静态开机绑定

通过NETSH命令解决网卡ARP学习不正常的案例 设备配置: 服务器端双网卡配置,ETH0 IP 192.168.8.253 255.255.255.0;ETH1 IP 10.3.0.8 255.255.255.0。所接设备为三台基站设备(服务器到基站由于传输需要经过两台交换机,一对光电转换),IP地址分别为192.168.8.112、192.168.8.113、192.168.8.114。服务器及基站均为静态固定IP。 故障表现: 网卡正常工作一段时间后,三台基站会相继掉线(三台基站不是同时掉),通过抓包软件,发现服务器能收到基站的广播包,但无法PING通,服务器运行arp -a 发现ETH0 网卡ARP表中丢失基站的映射信息。 通过常规手段在服务器运行ARP –S 192.168.8.X XX-XX-XX-XX-XX-XX后,提示命令无法执行。 故障分析: 重启基站/交换机后,基站与服务器能PING通,但过段时间后,仍会相断掉线,排除是基站设备和交换机的问题导致。故障定位于服务器所接网卡问题,但目前仍无得出是什么问题导致网卡的ARP学习不正常。 故障排除: 在服务器上运行命令netsh I I show in得到192.168.8.253所在的网卡IDX号 如图所示,ETH0所对应的IDX 为11 新建一个批处理文件导入服务器启动项,编辑以下信息并保存后,重启服务器 netsh -c "i i" add neighbors 11 192.168.8.112 基站MAC地址(格式为XX-XX-XX-XX-XX-XX)netsh -c "i i" add neighbors 11 192.168.8.113基站MAC地址(格式为XX-XX-XX-XX-XX-XX)netsh -c "i i" add neighbors 11 192.168.8.114基站MAC地址(格式为XX-XX-XX-XX-XX-XX)

CISCO AAA命令详解

AAA详解收藏 Authentication:用于验证用户的访问,如login access,ppp network access等。Authorization:在Autentication成功验证后,Authorization用于限制用户可以执行什么操作,可以访问什么服务。 Accouting:记录Authentication及Authorization的行为。 Part I. 安全协议 1>Terminal Access Controller Access Control System Plus (TACACS+) Cisco私有的协议。加密整个发给tacacs+ server的消息,用户的keys。 支持模块化AAA,可以将不同的AAA功能分布于不同的AAA Server甚至不同的安全协议,从而可以实现不同的AAA Server/安全协议实现不同的AAA功能。 配置命令: Router(config)# tacacs-server host IP_address [single-connection] [port {port_#}] [timeout {seconds}] [key {encryption_key}] Router(config)# tacacs-server key {encryption_key} 注: (1)single-connection:为Router与AAA Server的会话始终保留一条TCP链接,而不是默认的每次会话都打开/关闭TCP链接。 (2)配置两个tacacs-server host命令可以实现tacacs+的冗余,如果第一个server fail了,第二个server可以接管相应的服务。第一个tacacs-server host命令指定的server为主,其它为备份。 (3)配置inbound acl时需要permit tacacs+的TCP port 49。 (4) 如果两个tacacs-server使用不同的key,则需要在tacacs-server host命令中指定不同的encryption_key,否则可以使用tacacs-server key统一定制。但tacacs-server host命令中的key 定义优先于tacacs-server key命令。 Troubleshooting: 命令: #show tacacs #debug tacacs 关于TACACS+的操作信息。 #debug tacacs events 比debug tacacs更详细的信息,包括router上运行的TACACS+ processes 消息。 Router# show tacacs Tacacs+ Server : 10.0.0.10/49 Socket opens: 3 Socket closes: 3 Socket aborts: 0 Socket errors: 0 Socket Timeouts: 0 Failed Connect Attempts: 0 Total Packets Sent: 42 Total Packets Recv: 41 Expected Replies: 0