juniper防火墙

防火墙FireWall

一、基本概念

1、

防火墙是一个用以阻止网络中的非法用户或非授权用户访问某个机构网络的屏障,也称之为控制进/出两个方向通信的闸门。

它部署在网络边界位置,通过防火墙设备的检测、过滤、拦截手段,隔离内部信任网络和外部非信任网络,以阻挡非信任网络对可信任网络的入侵、窃取和破坏,保护网络的安全。

2、

它是基于TCP/IP七层协议中的2-4层协议开发的,可以防止和缓解基于TCP/IP协议2-4层的攻击行为所造成的安全方面的影响。下一代防火墙可以提供应用层的防护功能。

注:分布式拒绝服务攻击,基于非连接的flood攻击,对于传统的防火墙没有很好的防护功能。

3、

防火墙的分类:软件防火墙产品(Check point)、PC架构的防火墙产品(Cisco PIX)、纯硬件设计的产品(Juniper)。

1)软件防火墙依靠另一个硬件平台,因此其致命的弱点就是硬件平台

2)PC架构的防火墙其内部的运算等都是依靠于CPU的

3)纯硬件防火墙的专门的芯片进行快速的数据处理、优化的算法、一体化的OS系统能够保证稳定性和最快的处理速度。

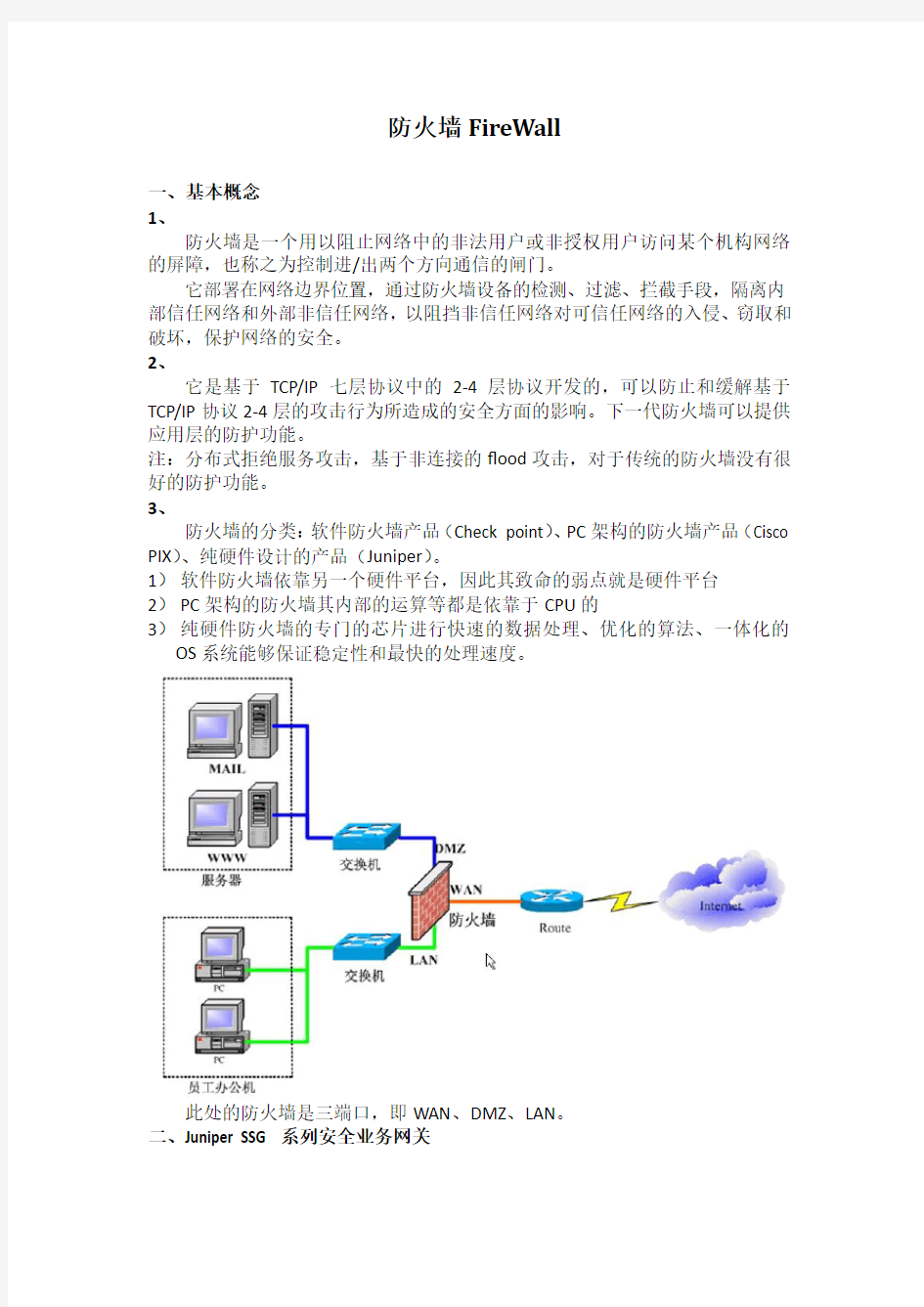

此处的防火墙是三端口,即WAN、DMZ、LAN。

二、Juniper SSG系列安全业务网关

1、

SSG网络安全产品是集成化网络安全产品,企业级产品。集成化产品的原因是:第一它可以当做路由设备使用,集成了很多可扩展的广域网的接口类型,第二是集成了UTM的功能,涵盖了反病毒、反垃圾邮件、WEB过滤以及深层的路径检测功能。

2、

SSG 500的参数说明:

--1 Gbps的FW IMIX @ 600K pps

//FW处理能力的包是混合包,处理速度不低于1Gbps;包转发能力600K pps --500 Mbps的VPN / 500 Mbps IPS

//最强的加密算法,如AS,3倍的death;

--6个I/O插槽-4个可插LAN口模块

--双电源,DC为选项,NEBS为选项

--12.8万个会话,1000条VPN隧道

三、防火墙的基础应用

1、应用模式的选择和实现

设备调试思路:

1)了解网络情况(规模、结构、设备、所提供的应用);

2)确定防火墙的部署位置;

3)选择防火墙的部署模式,规划网络路由信息

4)确定策略方向、地址、服务信息

5)合理设定访问策略

防火墙设备的设置步骤:

1)确定设置防火墙的部署模式

2)设置防火墙设备的IP地址信息(此IP地址为接口地址或管理地址)3)设置防火墙设备的路由信息

4)确定经过防火墙设备的IP地址信息(基于策略的源、目标地址)

5)确定网络应用,即服务

6)配置访问控制策略(除了基于TUNNEL内端口的方式不需要策略)Juniper NetScreen防火墙有三种应用模式,即透明模式、NAT模式、路由模式。透明模式是基于二层的应用模式,NAT/路由模式是基于三层的应用模式。注:还有一种特殊模式,即二层模式与三层模式混合部署,但是需要一些条件支持,如虚拟路由关系的重新规划。

(1)透明模式

看上去与基于TCP/IP协议二层的设备类似,防火墙的端口上没有IP地址,只有一个用于管理的全局IP。这个IP地址在VLAN 1的接

口上,它是一个全局的接口,这个IP地址是可以被FW的所有端口

访问的;除了用于实现管理外,还用于实现在透明模式下基于IPSec

下的VPN应用(Juniper独有的)。

适用的网络环境:一般用于处于相同网段的不同网络之间的安全隔离。

优点:不需要重新配置路由器或受保护服务器的IP设置;不需要为到达受保护服务器的内向信息流创建地址映射或端口映射。

Juniper FW的透明模式是纯透明的二层模式,与其它基于ARP代

理透明方式的FW是不同的。后者有局限性。假设在下图的网络中,还有另外一个网关地址192.168.2.1,内网还有一个192.168.2.x的网

段,基于ARP代理的透明方式只能保证其中的一段地址是畅通的,

但是juniper设备的是基于纯二层透明的,其IP地址是不进行数据包

的转发,所以不论防火墙的外端或内网有多少个其他的地址段,同样

有隔离的作用并且保证内外网的畅通。基于二层透明模式的拓扑图:

(2)NAT模式

类似于基于TCP/IP第三次协议的设备,通过协议端口或IP头替换的方式实现地址转发和共享访问互联网的应用。

适用的网络环境:客户用于的公网地址数量不能满足网络中的每个设备都拥有一个公共IP地址的情况。

优点:针对内网对互联网的访问,科研大量节省公共IP地址,路由结构清晰。

缺点:NAT穿越的问题,如IPSec VPN应用,或者发起访问的地址和被访问的内网的地址处于同一网段下。

(3)路由模式

与NAT模式类似,也是基于TCP/IP第三层协议的设备,数据流在通过防火墙设备时,IP地址信息不发生替换,以源地址的方式访问

互联网或进入网络访问。

适用的网络环境:用于足够多的公网IP地址,可以满足网络中的所有设备全部使用和拥有公网IP地址的情况。或者在内网中,随

意规划私网地址

优点:路由关系清晰,系统资源损耗较小。

基于三层(NAT/ROUTE)的网络拓扑图:

说明:

假设将172.16.1.1看做公网地址,那么192.168.1. 就属于私网地址。当内网地址穿过防火墙到达外网时,如果其IP包替换成172.16.1.1时,那么它就是NAT模式,没有替换则是ROUTE模式。

2、对防火墙设备进行调试

准备工作物理准备:

1)计算机需要有超级终端程序,提供串口

2)利用设备提供的控制线(console线)连接防火墙的控制口和计算机的串口

3)利用网线,连接防火墙的第一个网络接口和计算机的网卡;配置计算机的IP地址,使该地址与防火墙将要设置的地址保持在相同的网段。

对于某些高级的防火墙,本身提供mgt管理接口,使用该管理接口

的IP地址对其进行管理。

4)观察防火墙的物理端口灯的状态,确认网络连接是否正常。

准备工作参数准备:

1)建立控制台。在开始->程序->附件->超级终端

2)选择连接的串口。设置端口参数,每秒位数(9600),数据位(8),奇偶校验(8),停止位(1),数据流控制(无)

通过CONSOLE线连接对防火墙的控制是基于命令行,通过网络端口连接的是基于WEB。

防火墙的默认状态:

1)防火墙是有OS的,默认为NAT/路由混合模式的

2)防火墙的默认IP地址为:192.168.1.1/24,该IP地址在防火墙的ethernet1上(注:ethernet1命名是针对NS系列,对于SSG系列的

使用ethernet 0/0等)

3)防火墙默认启用DHCP功能,可以给连接到防火墙的计算机分配与端口地址在相同网段的IP地址。

4)防火墙的默认用户名、密码:netscreen(注:小写)

5)防火墙的三个接口的安全区域是(指NS-25到NS-208防火墙的设置)Ethernet1:trust 内网

Ethernet2:dmz 隔离区域的服务器

Ethernet3:untrust 互联网

Ethernet4:null 空,作为HA的端口

3、实现(采用命令行+WEB结合的方式)

透明模式的实现(命令行)

因为防火墙在默认情况下,不是透明模式的,因此需要进行更改。在命令行下调试需要进行手动保存。

命令:

unset interface ethernet1 ip

set interface ethernet1 zone v1-trust

set interface ethernet2 zone v1-dmz

set interface ethernet3 zone v1-untrust

set interface vlan1 ip 192.168.1.1/24

save

注:1)默认情况下,FW的ethernet1接口本身有IP地址。Juniper的防火墙讲究层次关系,首先是物理层接口,然后在其上设置逻辑

安全区,最后在安全区域内定义具体的IP地址,然后再在IP上

设置MIP/VIP/DIP。当默认是基于三层的防火墙改为基于二层的透

明模式时,必须将二层安全域绑定设置到具体物理接口上。因此,

首先删除ethernet1上的ip地址,然后再修改安全域。

2)在透明模式下,接口上没有IP地址,因此为了支持web访问,

设置vlan1的IP地址,用于web方式的访问。

NAT模式的实现(命令行)

命令:

set interface ethernet1 zone trust

set interface ethernet2 zone dmz

set interface ethernet3 zone untrust

set interface ethernet1 ip 192.168.1.1/24

set interface ethernet2 ip 172.16.1.1/24

set interface ethernet3 ip 10.10.1.1/24

set interface ethernet3 gateway 10.10.0.251

set interface ethernet1 nat

save

注:trust接口一般就是nat模式的

路由模式的实现(命令行)

命令:

set interface ethernet1 zone trust

set interface ethernet2 zone dmz

set interface ethernet3 zone untrust

set interface ethernet1 ip 192.168.1.1/24

set interface ethernet2 ip 172.16.1.1/24

set interface ethernet3 ip 10.10.1.1/24

set interface ethernet3 gateway 10.10.0.251

set interface ethernet1 route

save

WEB方式:

建议使用IE浏览器,使用防火墙的IP地址,登陆防火墙的WEB管理页面,获得管理权限。防火墙拥有一个默认的IP地址:192.168.1.1,在透明模式下,该IP为:VLAN 1的ip地址,在NAT模式下,该地址为trust 的IP地址,默认在eth1接口上。

资源使用:重点关注cpu、会话。

【新建的数据包是由FW的CPU来处理的,当CPU的利用率比较高(正常<10%),考虑被攻击。内存并不用来维护会话等内容,

主要是运行一些维护产品应用的东西,即只要设备启用了,则一

次性调用足够资源】

警告日志:

4、访问控制的实现

防火墙的访问控制是依靠防火墙的访问控制策略实现的,所有的访问控制由防火墙的访问列表中的策略实现。

访问控制策略包含六个最基本的必要信息:

策略的方向

源地址信息

目标地址信息

网络服务信息

策略动作信息

策略的排列位置

其它非必要信息:日志、流量控制、认证、实时流量记录

注:策略是指从哪个安全区去往哪个安全区的。

在juniper的防火墙中,对于某个服务没有策略就拒绝了这个服务。

关于策略设置的建议:

1)合理安排策略顺序

具体策略在上,非具体策略在下;

拒绝策略在上,允许策略在下;

VPN策略在上,非VPN策略在下;

2)优化策略内容

合理利用地址组、服务组功能

4.1自定义服务

在访问策略的定制过程中,隔壁的用户会使用到非标准的自定义服务,对于这些特殊的服务,就需要进行自定义服务的设置。

设置的位置为objects->services->custom

说明:如上图,在cjb(冲击波)服务里可自定义8个条目,可见定义了5个tcp 端口,4个udp端口。为什么8个条目可以定义9个端口?详见第8个条目,它定义的目的端口是137、138,连续端口(从low到high)。然后可以在策略的服务中调用该它。

4.2自定义服务组

在通过防火墙的访问中,通常会出现,内部对外的访问不止一种的情况,如:普通的上网应用,除了需要打开HTTP应用之外,还要开放DNS服务,否则,对于网络域名的解析无法实现。鉴于以上问题,我们可以通过两种方法解决:第一,针对每种具体的应用,设置单独的策略;

第二,针对几个应用同时使用的情况,定制一组应用,再针对这一组应用设置一条策略。

设置的位置为objects->services->groups

4.3安全域的设置和自定义

NETSCREEN认为:对于接入防火墙设备的每个网络,它们全部都是非信任的,针对每个安全域,全部可以自定义它的安全检测项目,即:安全级别。

最常用的安全域为:trust、dmz、untrust三层的安全域;vl-trust、vl-damz、vl-untrust二层(透明模式)的安全域。以上的名称都是防火墙的保留字。

注:1)预定义了六个基于数据流转发的安全域。

2)juniper防火墙是纯二层、纯三层的,并不存在代理转发的关系,因此二层和三层不能在防火墙内部直接通讯。对于特殊模式的应用,

即NAT、ROUTE的混合模式,基于二层的内部网络要想访问三层,则

通过外部的循环实现。

安全域的自定义:

引用的原因:防火墙的多端口特性;管理员需要个性化定制安全域。

基于二层协议的安全域的设置:名称:L2-任意;选择协议层:第二层。

基于三层的安全域设置:名称:任意;选择协议层:第三层。

5、一些特殊的应用

5.1 MIP(一对一IP地址的映射)

它是在防火墙三层的工作模式下实现的。这种设置的需求是:防火墙内部有一台或几台服务器(使用私有IP地址)对internet的计算机网络用户提供网络服务。同时,网络内部又拥有大量的一般用户;注册地址(公网IP地址)的数量超过不能满足内部用户的要求。

设置位置:network->interface->ethernet3(一般设置为untrust,为广域网接口,有公网IP)->edit->MIP->NEW

注:MIP是Juniper防火墙接口上的配置,用于一对一的地址映射,工作在第三层。

主要应用在公网ip与内网ip的一一映射,内网对互联网提供服务。有若干个公

网IP地址,又存在若干的对外提供网络服务的服务器(服务器使用私有IP地

址),为了实现互联网用户访问这些服务器,可在Internet出口的防火墙上建立

公网IP地址与服务器私有IP地址之间的一对一映射(MIP),并通过策略实现

对服务器所提供服务进行访问控制。

策略方向:由untrust到trust或DMZ 源地址:ANY

目标地址:MIP,具体IP

5.2 DIP(由内网到互联网的访问)

将内网IP地址转换成防火墙外端口的IP地址,或者转换成一个地址池,这个池就叫做DIP。与cisco的IP POOL类似。适用需求是:拥有大量的注册IP 地址,同时,又拥有大量非注册地址的网络用户。理论上,一个注册IP地址可以代理60000多台主机外出。

在防火墙的外端口定义一个地址池,然后在防火墙的访问策略中调用这个地址池,那么所有经过这个策略访问外出的,都会被转化成这个池中的IP地址。

设置位置:network->interface->edit->DIP

将一段连续的IP地址输入对应的位置中,保存为一段地址池;通过访问控制策略调用IP地址池(policy->advanced->nat里调用),使内部外出的用户可以动态的获得一个注册IP。

5.3 VIP(端口地址映射)

防火墙的一个公网地址的不同端口对防火墙内部多个服务器或计算机提供的基于协议端口方式的的地址映射。适用需求是:防火墙内有多个服务器对internet提供网络服务,每个服务器调用的服务端口都不同;客户拥有的注册IP地址的数量不足以满足每个服务器一个IP地址的需要。

设置位置:network->interface->edit->VIP/VIP Service

首先添加一个注册的IP地址(可以是防火墙的外端口IP地址,或者其他公网IP地址),然后增加一个内部的私有地址与该地址对应,并提供相应的协议端口,最后设置访问控制策略。

注:(1)并不是所有的Juniper防护墙产品都支持使用外端口防火墙进行VIP应用,一般中低端网络安全设备才支持。

(2)MIP/DIP/VIP都需要应用到策略中,没有策略的支持是不能够完成数据包的转发和访问的。

6、配置文件的保存

防火墙的配置文件支持导入、导出功能。通过导入、导出功能对于因调试原因导致的问题,可以实现快恢复。

导出后默认名称是cfg,没有后缀名的文本文件,可以重命名。

导入时有两个选项,即覆盖保存和替换保存。前者是保留配置文件中不同的部分,后者是用新的配置文件完全替换原有的。

juniper防火墙配置手册

JUNIPER 防火墙快速安装手册 目录 1、前言 (4) 1.1、J UNIPER 防火墙配置概述 (4) 1.2、J UNIPER 防火墙管理配置的基本信息 (4) 1.3、J UNIPER 防火墙的常用功能 (6) 2、JUNIPER 防火墙三种部署模式及基本配置 (6) 2.1、NAT 模式 (6) 2.2、R OUTE 模式 (7) 2.3、透明模式 (8) 2.4、基于向导方式的NAT/R OUTE 模式下的基本配置 (9) 2.5、基于非向导方式的NAT/R OUTE 模式下的基本配置 (18) 2.5.1、NS-5GT NAT/Route 模式下的基本配置 (19) 2.5.2、非NS-5GT NAT/Route 模式下的基本配置 (20) 2.6、基于非向导方式的透明模式下的基本配置 (21) 3、JUNIPER 防火墙几种常用功能的配置 (22) 3.1、MIP 的配置 (22) 3.1.1、使用Web 浏览器方式配置MIP (23) 3.1.2、使用命令行方式配置MIP (25) 3.2、VIP 的配置 (25) 3.2.1、使用Web 浏览器方式配置VIP (26) 3.2.2、使用命令行方式配置VIP (27) 3.3、DIP 的配置 (28) 3.3.1、使用Web 浏览器方式配置DIP (28) 3.3.2、使用命令行方式配置DIP (30) 4、JUNIPER 防火墙IPSEC VPN 的配置 (30) 4.1、站点间IPS EC VPN 配置:STAIC IP-TO-STAIC IP (30) 4.1.1、使用Web 浏览器方式配置 (31) 4.1.2、使用命令行方式配置.......................................................................... .. (35) 4.2、站点间IPS EC VPN 配置:STAIC IP-TO-DYNAMIC IP (37) 4.2.1、使用Web 浏览器方式配置 (38) 4.2.1、使用命令行方式配置................................................................................ .. (41) 5、JUNIPER 中低端防火墙的UTM 功能配置 (43) 5.1、防病毒功能的设置..................................................................................... . (44) 5.1.1、Scan Manager 的设置 (44) 5.1.2、Profile 的设置...................................................................................... . (45) 5.1.3、防病毒profile 在安全策略中的引用 (47) 5.2、防垃圾邮件功能的设置................................................................................ .. (49) 5.2.1、Action 设置 (50) 5.2.2、White List 与Black List 的设置 (50)

Juniper SRX防火墙简明配置手册-090721

Juniper SRX防火墙简明配置手册 卞同超 Juniper 服务工程师 Juniper Networks, Inc. 北京市东城区东长安街1号东方经贸城西三办公室15层1508室 邮编:100738 目录 一、JUNOS操作系统介绍 ............................................................................................................. 1.1 层次化配置结构........................................................................................................................ 1.2 JunOS配置管理......................................................................................................................... 1.3 SRX主要配置内容.................................................................................................................... 二、SRX防火墙配置对照说明...................................................................................................... 2.1 初始安装.................................................................................................................................... 2.1.1 登陆............................................................................................................................... 2.1.2 设置root用户口令..................................................................................................... 2.1.3 设置远程登陆管理用户............................................................................................... 2.1.4 远程管理SRX相关配置............................................................................................... 2.2 Policy .......................................................................................................................................... 2.3 NAT ............................................................................................................................................ 2.3.1 Interface based NAT................................................................................................. 2.3.2 Pool based Source NAT............................................................................................. 2.3.3 Pool base destination NAT..................................................................................... 2.3.4 Pool base Static NAT............................................................................................... 2.4 IPSEC VPN................................................................................................................................. 2.5 Application and ALG .................................................................................................................. 2.6 JSRP............................................................................................................................................ 三、SRX防火墙常规操作与维护.......................................................................................................... 3.1 设备关机................................................................................................................................ 3.2设备重启............................................................................................................................... 3.3操作系统升级 (15) 3.4密码恢复............................................................................................................................... 3.5常用监控维护命令............................................................................................................... Juniper SRX防火墙简明配置手册SRX系列防火墙是Juniper公司基于JUNOS操作系统的安全系列产品,JUNOS集成了路由、交换、安全性和一系列丰富的网络服务。目前Juniper公司的全系列路由器产品、交换机产品和SRX安全产品均采用统一源代码的JUNOS操作系统,JUNOS是全球首款将转发与控制功能相隔离,并采用模块化软件架构的网络操作系统。JUNOS作为电信级产品的精髓是Juniper真正成功的基石,它让企业级产品同样具有电信级的不间断运营特性,更好的安全性和管理特性,JUNOS软件创新的分布式架构为高性能、高可用、高可扩展的网络奠定了基础。基于NP架构的SRX系列产品产品同时提供性能优异的防火墙、NAT、IPSEC、IPS、SSL VPN和UTM等全系列安全功能,其安全功能主要来源于已被广泛证明的ScreenOS操作系统。

Juniper防火墙日常维护手册

Juniper防火墙维护手册

目录 1.日常维护内容 (4) 1.1.配置主机名 (4) 1.2.接口配置 (4) 1.3.路由配置 (5) 1.4.高可用性配置(双机配置) (7) 1.5.配置MIP(通过图形界面配置) (9) 1.6.配置访问策略(通过图形界面配置) (11) https://www.360docs.net/doc/7a2538339.html,Screen的管理 (15) 2.1.访问方式 (15) 2.2.用户 (18) 2.3.日志 (19) 2.4.性能 (20) 2.5.其他常用维护命令 (22) 3.其他的配置 (22)

1.日常维护内容 1.1.配置主机名 NetScreen防火墙出厂配置的机器名为netscreen,为了便于区分设备和维护,在对防火墙进行配置前先对防火墙进行命名: Netscreen-> set hostname FW-1-M FW-1-M > 1.2.接口配置 配置接口的工作包括配置接口属于什么区域、接口的IP地址、管理IP地址、接口的工作模式、接口的一些管理特性。接口的管理IP与接口IP在同一网段,用于专门对接口进行管理时用。在双机的工作状态下,因为接口的地址只存在于主防火墙上,如果不配置管理IP,则不能对备用防火墙进行登录了。一般在单机时,不需要配置接口的管理IP,但在双机时,建议对trust区域的接口配置管理IP。接口的一些管理特性包括是否允许对本接口的IP进行ping、telnet、WebUI等操作。 注意:接口的工作模式可以工作在路由模式,NAT模式和透明模式。在产品线应用中,透明模式很少用,而NAT模式只有在trust到untrust的数据流才起作用,建议把防火墙的所有接口都配置成route的工作模式,用命令set interface接口名 route配置即可,缺省情况下需要在trust区段中的接口使用此命令。 本例子中,配置接口ethernet2属于Untrust区,IP地址为202.38.12.23/28,如设置管理方式是Http,命令如下: Ns204 ->set interface ethernet1 zone Trust Ns204 ->set interface ethernet1 ip 10.243.194.194/29 Ns204 ->set interface ethernet1 nat Ns204 ->set interface ethernet1 zone Untrust Ns204 ->set interface ethernet2 ip202.38.12.23/28 Ns204 ->set interface ethernet1 nat

Juniper_SRX防火墙Web配置手册

Juniper SRX防火墙配置手册

Juniper SRX防火墙配置说明 1系统配置 (1) 1.1配置ROOT帐号密码 (1) 1.2配置用户名和密码 (2) 2接口配置 (8) 2.1IPV4地址配置 (9) 2.2接口T RUNK模式配置 (13) 2.3接口A CC ESS模式配置 (14) 3VLAN配置 (15) 3.1创建VLAN配置 (15) 4路由配置 (19) 4.1静态路由配置 (21) 5自定义应用配置 (22) 5.1自定义服务配置 (22) 5.2应用组配置 (23) 6地址组配置 (24) 6.1地址簿配置 (24) 6.2地址组配置 (25) 7日程表配置 (27) 8NAT配置 (30) 8.1S TA TIC NA T配置 (30)

1 系统配置 1.1 配置root帐号密码 首次登陆设备时,需要采用console方式,登陆用户名为:root,密码为空,登陆到cli下以后,执行如下命令,设置root帐号的密码。 root# set system root-authentication plain-text-password root# new password : root123 root# retype new password: root123 密码将以密文方式显示。 注意:必须要首先配置root帐号密码,否则后续所有配置的修改都无法提交。 SRX系列低端设备在开机后,系统会加载一个默认配置,设备的第一个接口被划分在trust区域,配置一个ip地址192.168.1.1,允许ping、telnet、web等管理方式,可以通过该地址登陆设备。登陆后显示页面如下:

Juniper SRX路由器命令配置手册

Juniper SRX配置手册

目录 一、JUNOS操作系统介绍 (3) 1.1 层次化配置结构 (3) 1.2 JunOS配置管理 (3) 1.3 SRX主要配置内容 (4) 二、SRX防火墙配置对照说明 (5) 2.1 初始安装 (5) 2.1.1 登陆 (5) 2.1.2 设置root用户口令 (5) 2.1.3 设置远程登陆管理用户 (5) 2.1.4 远程管理SRX相关配置 (6) 2.2 Policy (6) 2.3 NAT (7) 2.3.1 Interface based NAT (7) 2.3.2 Pool based Source NAT (8) 2.3.3 Pool base destination NAT (9) 2.3.4 Pool base Static NAT (10) 2.4 IPSEC VPN (10) 2.5 Application and ALG (12) 2.6 JSRP (12) 三、SRX防火墙常规操作与维护 (14) 3.1 设备关机 (14) 3.2 设备重启 (15) 3.3 操作系统升级 (15) 3.4 密码恢复 (15) 3.5 常用监控维护命令 (16)

Juniper SRX防火墙简明配置手册 SRX系列防火墙是Juniper公司基于JUNOS操作系统的安全系列产品,JUNOS集成了路由、交换、安全性和一系列丰富的网络服务。目前Juniper公司的全系列路由器产品、交换机产品和SRX安全产品均采用统一源代码的JUNOS操作系统,JUNOS是全球首款将转发与控制功能相隔离,并采用模块化软件架构的网络操作系统。JUNOS作为电信级产品的精髓是Juniper真正成功的基石,它让企业级产品同样具有电信级的不间断运营特性,更好的安全性和管理特性,JUNOS软件创新的分布式架构为高性能、高可用、高可扩展的网络奠定了基础。基于NP架构的SRX系列产品产品同时提供性能优异的防火墙、NAT、IPSEC、IPS、SSL VPN和UTM等全系列安全功能,其安全功能主要来源于已被广泛证明的ScreenOS操作系统。 本文旨在为熟悉Netscreen防火墙ScreenOS操作系统的工程师提供SRX防火墙参考配置,以便于大家能够快速部署和维护SRX防火墙,文档介绍JUNOS操作系统,并参考ScreenOS配置介绍SRX防火墙配置方法,最后对SRX防火墙常规操作与维护做简要说明。 一、JUNOS操作系统介绍 1.1 层次化配置结构 JUNOS采用基于FreeBSD内核的软件模块化操作系统,支持CLI命令行和WEBUI两种接口配置方式,本文主要对CLI命令行方式进行配置说明。JUNOS CLI使用层次化配置结构,分为操作(operational)和配置(configure)两类模式,在操作模式下可对当前配置、设备运行状态、路由及会话表等状态进行查看及设备运维操作,并通过执行config或edit命令进入配置模式,在配置模式下可对各相关模块进行配置并能够执行操作模式下的所有命令(run)。在配置模式下JUNOS采用分层分级模块下配置结构,如下图所示,edit命令进入下一级配置(类似unix cd命令),exit命令退回上一级,top命令回到根级。 1.2 JunOS配置管理 JUNOS通过set语句进行配置,配置输入后并不会立即生效,而是作为候选配置(Candidate

juniper防火墙详细配置手册

Juniper防火墙简明实用手册 (版本号:)

目录 1juniper中文参考手册重点章节导读.................................... 错误!未定义书签。 第二卷:基本原理 ...................................................... 错误!未定义书签。 第一章:ScreenOS 体系结构 .......................... 错误!未定义书签。 第二章:路由表和静态路由............................ 错误!未定义书签。 第三章:区段.................................................... 错误!未定义书签。 第四章:接口.................................................... 错误!未定义书签。 第五章:接口模式............................................ 错误!未定义书签。 第六章:为策略构建块.................................... 错误!未定义书签。 第七章:策略.................................................... 错误!未定义书签。 第八章:地址转换............................................ 错误!未定义书签。 第十一章:系统参数........................................ 错误!未定义书签。 第三卷:管理 .............................................................. 错误!未定义书签。 第一章:管理.................................................... 错误!未定义书签。 监控NetScreen 设备........................................ 错误!未定义书签。 第八卷:高可用性 ...................................................... 错误!未定义书签。 NSRP ................................................................... 错误!未定义书签。 故障切换............................................................ 错误!未定义书签。2Juniper防火墙初始化配置和操纵........................................ 错误!未定义书签。3查看系统概要信息................................................................. 错误!未定义书签。4主菜单常用配置选项导航..................................................... 错误!未定义书签。5Configration配置菜单 ........................................................... 错误!未定义书签。 Date/Time:日期和时间 ............................................... 错误!未定义书签。 Update更新系统镜像和配置文件 ............................. 错误!未定义书签。 更新ScreenOS系统镜像 .................................. 错误!未定义书签。 更新config file配置文件.................................. 错误!未定义书签。 Admin管理 .................................................................. 错误!未定义书签。 Administrators管理员账户管理....................... 错误!未定义书签。 Permitted IPs:允许哪些主机可以对防火墙进行管理错误!未定

Juniper防火墙故障情况下的快速恢复

为防止Juniper防火墙设备故障情况下造成网络中断,保障用户业务不间断运行,现针对Juniper防火墙故障情况下的快速恢复做具体描述。 一、设备重启动:Juniper防火墙在工作期间出现运行异常时,如需进行系统复位,可通过console线缆使用reset命令对防火墙进行重启,重启动期间可以在操作终端上查看防火墙相关启动信息。 二、操作系统备份:日常维护期间可将防火墙操作系统ScreenOS备份到本地设备,操作方式为:启动tftp 服务器并在命令行下执行:save software from flash to tftp x.x.x.x filename。 三、操作系统恢复:当防火墙工作发生异常时,可通过两种方式快速恢复防火墙操作系统,命令行方式:save software from tftp x.x.x.x filename to flash,或通过web方式:Configuration > Update > ScreenOS/Keys下选中Firmware Update (ScreenOS)选项,并在Load File栏选中保存在本地的ScreenOS文件,然后点击apply按钮,上传ScreenOS后防火墙将自动进行重启。 四、配置文件备份: 日常维护期间可将防火墙配置信息备份到本地以便于故障时的恢复,操作方式有三种: 1、启动tftp 服务器并在命令行下执行:save config from flash to tftp x.x.x.x filename。 2、通过超级终端远程telnet/ssh到防火墙,通过log记录方式将get config配置信息记录到本地。 3、通过web页面进行配置文件备份:Configuration > Update > Config File,点击save to file。 五、配置文件恢复: 防火墙当前配置信息若存在错误,需进行配置信息快速恢复,操作方式有三种: 1、启动tftp 服务器并在命令行下执行:save config from tftp x.x.x.x filename to flash,配置文件上传后需执行reset命令进行重启。 2、通过web页面进行配置文件恢复:Configuration > Update > Config File,选中Replace Current Configuration,并从本地设备中选中供恢复的备份配置文件,点击apply后系统将进行重启动使新配置生效。 3、通过超级终端远程telnet/ssh到防火墙,通过unset all 命令清除防火墙配置,并进行重启,重启后将备份的配置命令粘贴到防火墙中。 六、恢复出厂值:console线缆连接到防火墙,通过reset命令对防火墙进行重启,并使用防火墙的16位序列号作为账号/口令进行登陆,可将防火墙配置快速恢复为出厂值。 七、硬件故障处理: 当防火墙出现故障时,且已经排除配置故障和ScreenOS软件故障,可通过NSRP切换到备用设备来恢复网络运行,并进一步定位硬件故障。切换方式为1、拔掉主用防火墙的上下行网线(仅在设备关闭电源的情况下,才需要拔掉该设备的HA连线),防火墙将自动进行主备切换。2、或在主用设备上执行:exec nsrp vsd-group id 0 mode backup,手动执行防火墙主备切换。 八、设备返修(RMA):如经Juniper公司确认防火墙发生硬件故障,请及时联系设备代理商。设备代理商将根据报修流程,由Juniper公司对保修期内的损坏部件或设备进行RMA(设备返修)。

Juniper_SRX基本配置手册

Juniper SRX防火墙基本配置手册

1SRX防火墙的PPPoE拔号配置 Juniper SRX防火墙支持PPPoE拔号,这样防火墙能够连接ADSL链路,提供给内网用户访问网络的需求。 配置拓扑如下所示: Juniper SRX240防火墙 在Juniper SRX防火墙上面设置ADSL PPPoE拔号,可以在WEB界面或者命令行下面查看PPPoE拔号接口pp0,在命令行下面的查看命令如下所示: juniper@HaoPeng# run show interfaces terse | match pp Interface Admin Link Proto Local Remote pp0 up up 在WEB界面下,也能够看到PPPoE的拔号接口pp0 配置步聚如下所示: 第一步:选择接口ge-0/0/4作为PPPoE拔号接口的物理接口,将接口封装成PPPoE To configure PPPoE encapsulation on an Ethernet interface: juniper@HaoPeng# set interfaces ge-0/0/4 unit 0 encapsulation ppp-over-ether 第二步:配置PPPoE接口PP0.0的参数 To create a PPPoE interface and configure PPPoE options: user@host# set interfaces pp0 unit 0 pppoe-options underlying-interface ge-0/0/4.0 auto-reconnect 100 idle-timeout 100 client

Juniper 常用配置

Juniper 常用配置 一、基本操作 1、登录设备 系统初始化用户名是roo t,密码是空。在用户模式下输入configure或者是edit可以进入配置模式。 2、设置用户名:set host-name EX4200。 3、配置模式下运行用户模式命令,则需要在命令前面加一个run,如:run show interface 。 4、在show 后面使用管道符号加上display set将其转换成set 格式命令show protocols ospf | display set 。 5、在需要让配置生效需要使用commit命令,在commit之前使用commit check来对配置进行语法检查。如果提交之后,可以使用rollback进行回滚,rollback 1回滚上一次提前之前的配置,rollback 2则是回滚上 2 次提交之前的配置。 6、交换机重启:request system reboot 7、交换机关机:request system halt 二、交换机基本操作 2.1 设置root密码 交换机初始化用户名是root 是没有密码的,在进行commit 之前必须修改root 密码。明文修改方式只是输入的时候是明文,在交换机中还是以密文的方式存放的。 实例: 明文修改方式: lab@EX4200-1# top [edit] lab@EX4200-1# edit system [edit system] lab@EX4200-1# set root-authentication plain-text-password 2.2 设置删除主机名 实例:

#"设置主机名为EX4200" lab@EX4200-1# edit system [edit system] lab@EX4200-1# set host-name EX4200 #”删除命令”# lab@EX4200-1# edit system [edit system] lab@EX4200-1# delete host-name EX4200 2.3 开启Telnet登陆服务 说明:在默认缺省配置下,EX 交换机只是开放了http 远程登陆方式,因此如果想通过telnet登陆到交换机上,必须在系统中打开telnet 服务。 实例: lab@EX4200-1# edit system service [edit system services] #打开Telnet 服务 lab@EX4200-1# set telnet #同时telnet 的最大连接数范围1-250 lab@EX4200-1# set telnet connection-limit 10 #每分钟同时最大连接数范围1-250 lab@EX4200-1# set telnet rate-limit 10 #删除telnet服务 lab@EX4200-1# edit system service [edit system services] lab@EX4200-1# delete telnet 2.4 开启远程ssh登陆 EX 交换机默认是没有开启SSH 服务,当你打开了SSH 服务而没有制定SSH 的版本,系统自动支持V1和V2 版本。如果你指定了SSH 的版本,则系统只允许你指定版本的SSH 登陆。 实例: lab@EX4200-1# edit system service

Juniper SRX防火墙巡检命令

Juniper SRX防火墙巡检命令 1. CPU利用率核查show chassis routing-engine 2. MEM利用率核查show chassis routing-engine 3. OSPF邻居关系核查show ospf neighbor 4. LDP端口状态检查show ldp interface 5. ISIS邻居关系检查show isis adjacency 6. BGP邻居关系检查show bgp neighbor 7. HSRP信息检查show vrrp extensive 8. 生成树STP信息检查 9. 电源状态核查show chassis environment pem 10. 风扇状态核查show chassis environment 11. 单板告警核查show chassis alarms 12. 单板状态核查show chassis fpc/show chassis fpc pic-status 13. 单板温度核查show chassis fpc/show chassis fpc pic-status 14. 单板固件版本信息检查show chassis fpc detail 15. 接口配置核查show configuration interfaces 16. 接口描述规范性核查show interface descriptions 17. AAA认证检查show configuration system 18. 引擎板冗余状态检查show configuration chassis redundancy 19. NTP状态核查show ntp associations 20. SYSLOG配置指向检查show configuration system syslog 21. TRAP配置指向检查

juniper配置命令大全中英文对照版

#---表示翻译不一定准确 *---表示常用命令 >get ? Address show address book显示地址信息 admin show admin information 显示管理员信息 alarm show alarm info 显示报警信息 alg application layer gateway information 应用层网关信息 alg-portnum get ALG port num 获得ALG接口号码 alias get alias definitions 得到别名定义 arp show ARP entries 显示ARP记录 asp asp attack show attacks 显示攻击信息 auth show authentication information 显示登陆信息认证信息 auth-server authentication server settings 认证服务器设置 backu4p backup information 备份信息 chassis show chassis information 显示机架信息(机架温度….) clock show system clock 显示系统时钟 config show system configuration 显示系统配置信息 console show console parameters 显示控制台参数设置 counter show counters 显示计数器仪表 di get deep inspection parameters 深入检测参数 dialer get dialer information 得到拨号器信息 dip show all dips in a vsys or root 显示所有dip里的虚拟系统或者根dip-in show incoming dip table info 显示进入DIP表的信息 dns show dns info 显示DNS信息 domain show domain name 显示域名 dot1x display global configuration 显示全局配置 driver show driver info 显示驱动信息 envar show environment variables 显示环境变量信息 event show event messages 显示事件消息 file show file information 显示文件信息 firewall show firewall protection information 显示防火墙保护信息 gate show gate info 阀门信息显示 global-pro global-pro settings 全局设置 # group show groups 显示组信息 group-expression group expressions details 组的表达方式详细信息 hostname show host name 显示主机名 igmp IGMP ike get IKE info 得到密钥信息 infranet Infranet Controller configuration Infranet控制器配置interface show interfaces 显示接口信息 ip get ip parameters 获得IP参数 ip-classification Show IP classification 显示IP分类 ippool get ippool info 得到IP地址池信息 ipsec get ipsec information 得到安全协议的信息 irdp show IRDP status 显示IRDP的状态地位 l2tp get l2tp information 得到L2TP的信息 license-key get license key info 得到许可证密钥信息 log show log info 显示日志信息 mac-learn show mac learning table 透明模式下显示MAC地址信息

Juniper SRX防火墙配置手册-命令行模式

Juniper SRX防火墙简明配置手册

目录 一、JUNOS操作系统介绍 (3) 1.1 层次化配置结构 (3) 1.2 JunOS配置管理 (4) 1.3 SRX主要配置内容 (5) 二、SRX防火墙配置对照说明 (6) 2.1 初始安装 (6) 2.1.1 登陆 (6) 2.1.2 设置root用户口令 (6) 2.1.3 设置远程登陆管理用户 (7) 2.1.4 远程管理SRX相关配置 (7) 2.2 Policy (8) 2.3 NAT (8) 2.3.1 Interface based NAT (9) 2.3.2 Pool based Source NAT (10) 2.3.3 Pool base destination NAT (11) 2.3.4 Pool base Static NAT (12) 2.4 IPSEC VPN (13) 2.5 Application and ALG (15) 2.6 JSRP (15) 三、SRX防火墙常规操作与维护 (19) 3.1 设备关机 (19) 3.2设备重启 (20) 3.3操作系统升级 (20) 3.4密码恢复 (21) 3.5常用监控维护命令 (22)

Juniper SRX防火墙简明配置手册 SRX系列防火墙是Juniper公司基于JUNOS操作系统的安全系列产品,JUNOS集成了路由、交换、安全性和一系列丰富的网络服务。目前Juniper公司的全系列路由器产品、交换机产品和SRX安全产品均采用统一源代码的JUNOS操作系统,JUNOS是全球首款将转发与控制功能相隔离,并采用模块化软件架构的网络操作系统。JUNOS作为电信级产品的精髓是Juniper真正成功的基石,它让企业级产品同样具有电信级的不间断运营特性,更好的安全性和管理特性,JUNOS软件创新的分布式架构为高性能、高可用、高可扩展的网络奠定了基础。基于NP架构的SRX系列产品产品同时提供性能优异的防火墙、NAT、IPSEC、IPS、SSL VPN和UTM等全系列安全功能,其安全功能主要来源于已被广泛证明的ScreenOS操作系统。 本文旨在为熟悉Netscreen防火墙ScreenOS操作系统的工程师提供SRX防火墙参考配置,以便于大家能够快速部署和维护SRX防火墙,文档介绍JUNOS操作系统,并参考ScreenOS配置介绍SRX防火墙配置方法,最后对SRX防火墙常规操作与维护做简要说明。 一、JUNOS操作系统介绍 1.1 层次化配置结构 JUNOS采用基于FreeBSD内核的软件模块化操作系统,支持CLI命令行和WEBUI两种接口配置方式,本文主要对CLI命令行方式进行配置说明。JUNOS CLI使用层次化配置结构,分为操作(operational)和配置(configure)两类模式,在操作模式下可对当前配置、设备运行状态、路由及会话表等状态进行查看及设备运维操作,并通过执行config或edit命令进入配置模式,在配置模式下可对各相关模块进行配置并能够执行操作模式下的所有命令(run)。在配置模式下JUNOS采用分层分级模块下配置结构,如下图所示,edit命令进入下一级配置(类似unix cd命令),exit命令退回上一级,top命令回到根级。

juniper防火墙详细配置手册

juniper防火墙详细配置手册

Juniper防火墙简明实用手册 (版本号:V1.0)

目录 1juniper中文参考手册重点章节导读 (4) 1.1第二卷:基本原理 4 1.1.1第一章:ScreenOS 体系结构 4 1.1.2第二章:路由表和静态路由 4 1.1.3第三章:区段 4 1.1.4第四章:接口 4 1.1.5第五章:接口模式 5 1.1.6第六章:为策略构建块 5 1.1.7第七章:策略 5 1.1.8第八章:地址转换 5 1.1.9第十一章:系统参数 6 1.2第三卷:管理 6 1.2.1第一章:管理 6 1.2.2监控NetScreen 设备 6 1.3第八卷:高可用性

6 1.3.1...................................................... NSRP 6 1.3.2故障切换 7 2Juniper防火墙初始化配置和操纵 (8) 3查看系统概要信息 (9) 4主菜单常用配置选项导航 (10) 5Configration配置菜单 (11) 5.1Date/Time:日期和时间 11 5.2Update更新系统镜像和配置文件 12 5.2.1更新ScreenOS系统镜像 12 5.2.2更新config file配置文件 13 5.3Admin管理 15 5.3.1Administrators管理员账户管理 15 5.3.2Permitted IPs:允许哪些主机可以对防火墙进行管理 16 6Networks配置菜单 (17) 6.1Zone安全区 17 6.2Interfaces接口配置 19 6.2.1查看接口状态的概要信息 19