review

区块链综述

学生:吴一帆

摘要:区块链技术是维护一个不断增长的数据记录的分布式数据库,这些数据通过密码学的技术和之前被写入的所有数据关联,使得第三方甚至是节点的拥有者难以篡改,目前已经引起政府部门、金融机构、科技企业和资本市场的高度重视和广泛关注。本文详细阐述了基于比特币的区块链技术的运行原理,描述了比特币系统的优劣和区块链其他社会应用,最后介绍了智能合约概念。

关键词:区块链;智能合约

一、比特币的运行原理

1.重要概念

(1)工作量证明(Proof-of-Work)

倾注了更多更复杂劳动的事物具有更高的价值,这是比特币运行的哲学基础。让我们先以防范垃圾邮件为例来说明什么是工作量证明。不妨做出如下假定,即如果一个人愿意花10分钟写一封邮件,他就不会在意再多花一分钟对其进行处理,以证明自己写邮件付出的努力是真实的。而对垃圾邮件的传播者而言,每封邮件都要多花一分钟才能发送,这是完全不能接受的。因此我们能设立以下规则,即在每次发送邮件之前都要算出一个随机数,以至于将这个随机数和邮件内容一起输入SHA256散列函数时,得到的256位二进制数的前10位均为0。如前所述,我们无法预先选择一个前10位为0的数,并利用SHA256算法反推出这个随机数是什么。唯一可行的办法只能是随机抽取一个数,将其和邮件内容放入SHA256中进行计算,看结果是否满足要求。如果不满足,就换一个随机数继续进行尝试,直到要求满足为止。只要我们设定的要求足够简单(要求全为0的个数不太多),那么寻找这个随机数的过程也就比较简单。对于真实的邮件而言,为了证明自身的价值,付出少量时间计算是值得的。但对于垃圾邮件而言,这将导致邮件发送者的时间成本急剧上升。因此,上述机制的引入将会显著减少垃圾邮件的产生。对比特币而言,挖矿(Mining)也是使用随机数进行工作量证明的过程。这种过程表面上来看没有产生任何价值,但却是解决互联网问题的有效方法,是在不可靠的网络环境中一种较为可靠的信用证明。

(2)交易(Transactions)

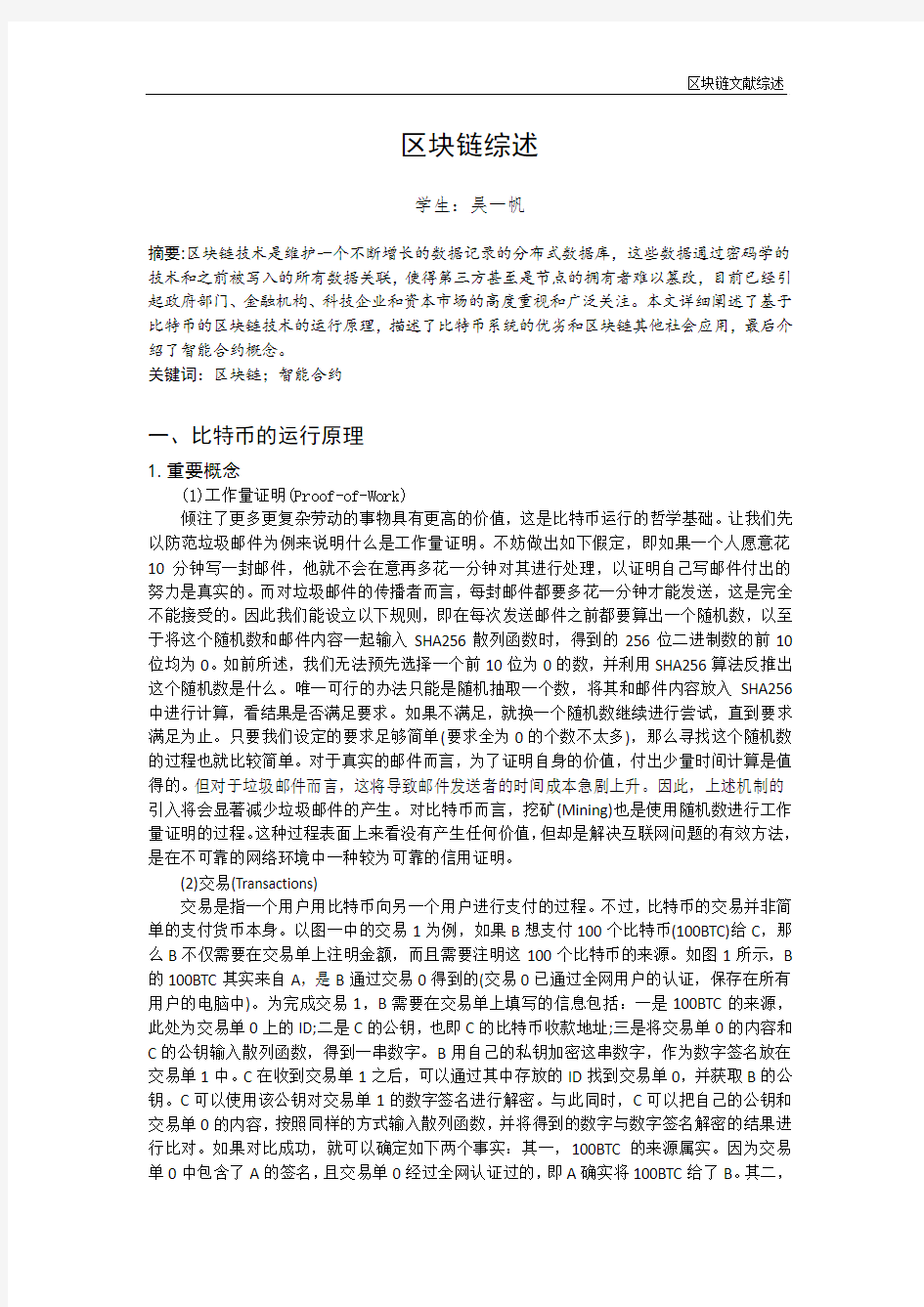

交易是指一个用户用比特币向另一个用户进行支付的过程。不过,比特币的交易并非简单的支付货币本身。以图一中的交易1为例,如果B想支付100个比特币(100BTC)给C,那么B不仅需要在交易单上注明金额,而且需要注明这100个比特币的来源。如图1所示,B 的100BTC其实来自A,是B通过交易0得到的(交易0已通过全网用户的认证,保存在所有用户的电脑中)。为完成交易1,B需要在交易单上填写的信息包括:一是100BTC的来源,此处为交易单0上的ID;二是C的公钥,也即C的比特币收款地址;三是将交易单0的内容和C的公钥输入散列函数,得到一串数字。B用自己的私钥加密这串数字,作为数字签名放在交易单1中。C在收到交易单1之后,可以通过其中存放的ID找到交易单0,并获取B的公钥。C可以使用该公钥对交易单1的数字签名进行解密。与此同时,C可以把自己的公钥和交易单0的内容,按照同样的方式输入散列函数,并将得到的数字与数字签名解密的结果进行比对。如果对比成功,就可以确定如下两个事实:其一,100BTC的来源属实。因为交易单0中包含了A的签名,且交易单0经过全网认证过的,即A确实将100BTC给了B。其二,

交易1的确是经由B签署的。由于B的私钥唯一,他无法抵赖这单交易。

图1比特币交易过程

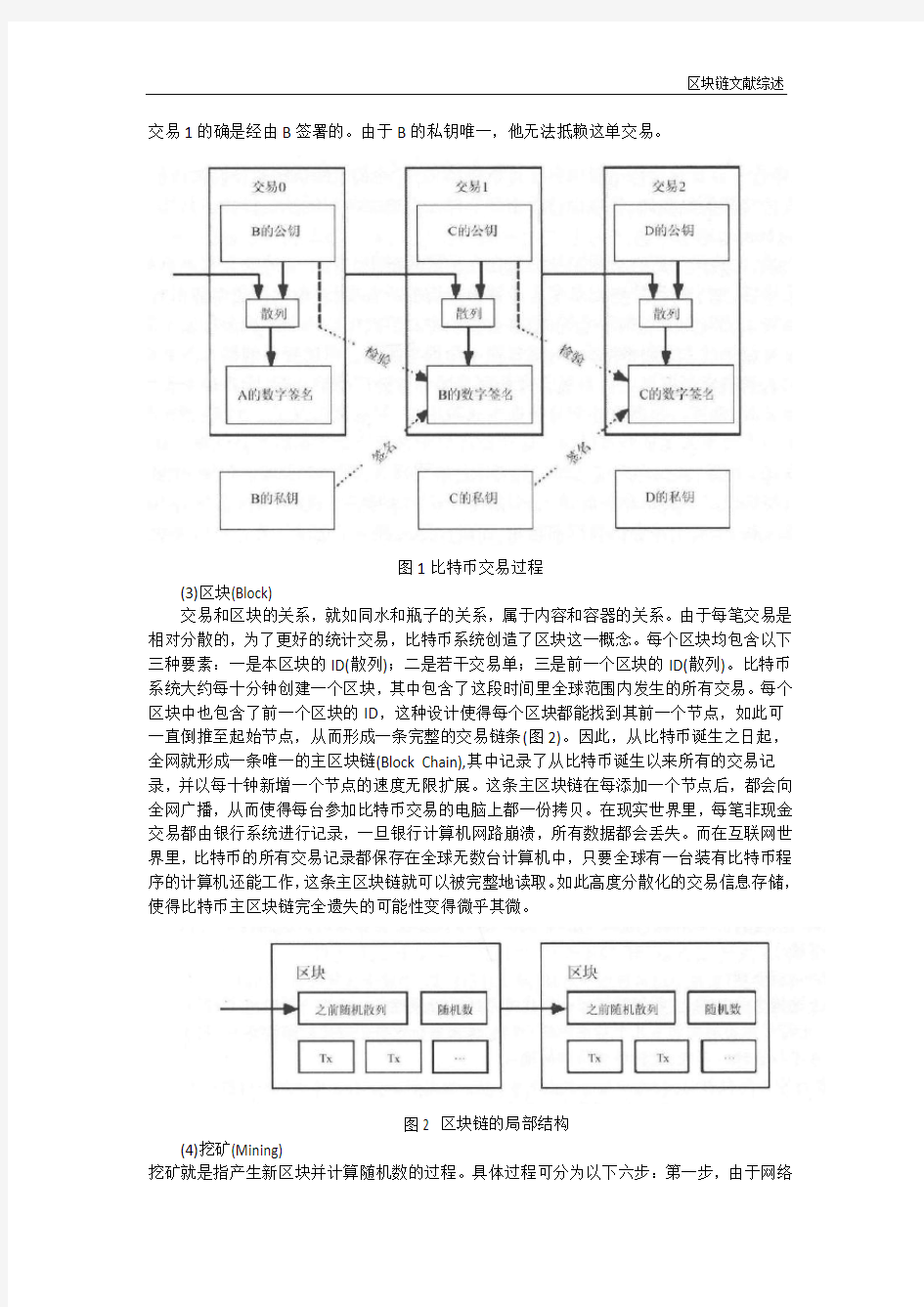

(3)区块(Block)

交易和区块的关系,就如同水和瓶子的关系,属于内容和容器的关系。由于每笔交易是相对分散的,为了更好的统计交易,比特币系统创造了区块这一概念。每个区块均包含以下三种要素:一是本区块的ID(散列);二是若干交易单;三是前一个区块的ID(散列)。比特币系统大约每十分钟创建一个区块,其中包含了这段时间里全球范围内发生的所有交易。每个区块中也包含了前一个区块的ID,这种设计使得每个区块都能找到其前一个节点,如此可一直倒推至起始节点,从而形成一条完整的交易链条(图2)。因此,从比特币诞生之日起,全网就形成一条唯一的主区块链(Block Chain),其中记录了从比特币诞生以来所有的交易记录,并以每十钟新增一个节点的速度无限扩展。这条主区块链在每添加一个节点后,都会向全网广播,从而使得每台参加比特币交易的电脑上都一份拷贝。在现实世界里,每笔非现金交易都由银行系统进行记录,一旦银行计算机网路崩溃,所有数据都会丢失。而在互联网世界里,比特币的所有交易记录都保存在全球无数台计算机中,只要全球有一台装有比特币程序的计算机还能工作,这条主区块链就可以被完整地读取。如此高度分散化的交易信息存储,使得比特币主区块链完全遗失的可能性变得微乎其微。

图2 区块链的局部结构

(4)挖矿(Mining)

挖矿就是指产生新区块并计算随机数的过程。具体过程可分为以下六步:第一步,由于网络

上的每台计算机都保存有之前的主区块链,某台计算机以其中最后一个区块的内容为输入,计算一个散列值;第二步,该计算机在接收广播来的交易单并逐笔检查交易的准确性之后,把没有被列入之前区块的那些交易进行组合,并纳入一个新区块;第三步,该计算机任意猜一个随机数,其大小和长度没有限制;第四步,将第一步至第三步产生的数据作为输入,一起放入到SHA256散列函数中,计算得到一个长度为256的二进制数;第五步,检查这个二进制数的前n位是否符合要求;第六步,如果该二进制数符合要求,则本轮游戏结束,该计算机会把新区块连同这个幸运随机数一起广播给网络上的其他计算机。其他人在收到这个新区块后,会以同样的方式进行校验。如果结果无误,全网就接收这个新区块,将它连同之前的主区块链一起保存。如果产生的随机数不合要求,则第二步至第六步就会重复进行,直到自己成功或收到别人发来的新区块。

2.运行原理

在上述概念的基础上,我们就可以介绍比特币的运行原理。

(1)发行和信用背书

比特币的发行是通过挖矿来完成的。每一次有效的挖矿都将产生新的比特币,直到数量达到上限。比特币的信用,则来源于所有参与比特币挖矿和交易的用户所付出的大量的计算,以及由此消耗的时间和电力成本。

(2)账户管理

对于比特币而言,建立账户就是生成一个地址。比特币的账户、地址、公钥等概念基本重合。账户就是一个地址(一串数字),相当于银行账户的户名,这当然是公开的。地址是由公钥通过一系列数学计算推导出来的,因此地址仅仅是公钥的另一种形式。有了地址,就可以查询比特币账户的余额。虽然地址类似于银行账户名,但与银行账户不同,该地址的余额并没有特意记录在某个地方,而被记录在主区块链中,任何人都可以通过计算主区块链而查询任何账户的余额。比特币账户是完全匿名的,且每个人可以拥有多个账户,这就保证了比特币拥有者的个人信息不可能通过分析账号获得。

比特币账户的管理的关键在于用户私钥的管理,私钥是用户对账户所有权的唯一证明,因此用户每次使用账户时都需要使用私钥。

(3)交易确认

对比特币而言,任何交易都要得到全网的认证,而且必须最终进入到主区块链才能生效。在挖矿过程中,每个节点在收到其他节点发过来的交易后都要进行验证,验证失败的交易被直接丢弃,而有效交易就会进入区块。

由于全网在挖矿过程中可能在同一时间段生成很多有效区块,因此最终哪个区块能够成为当前时间段的正式区块而进入主区块链,就成为一个问题。如果一个节点收到周边节点发来的两个不同的有效区块,它会将它们都挂在主区块链的最后,形成一个Y形分叉。后续收到的区块都会基于这两个区块产生,这使得分叉会继续向后延伸。最终,哪个分叉的长度最先达到要求,就会正式变成主区块链的一部分,而另一条分叉则会被抛弃。

二、比特币的优点与缺点

1.优点

(1)比特币数量有限,可避免通货膨胀。

(2)匿名交易,能够保护个人隐私。

(3)借助互联网的去中心化,公平交易。由于比特币没有特定的中央发行机构,也不依赖任何组织运行和支撑,因此,所有都是在公开公平的环境中进行比特币投资交易活动。(4)点对点交易非常便捷,成本很低。

(5)比特币的脚本可以表示的内容非常灵活,编写各种各样的约定,这就是简单的智能合约。用比特币脚本编写的合约系统,使得比特币成为了人类历史上第一种可编程货币。

2.缺点

(1)货币定位不明确。相较于法币而言,比特币没有国家信用作为担保,小范围内流通,不足以形成一个完整的货币体系,支撑其发展成一个可靠的货币存在。

(2)产生机制不合理。根据比特币既定程序算法,在最初的四年里将有一半的比特币被制造出来,数量大致在1000万左右,这个数量每四年减半,最终2100万个比特币被全部制造出来。由此可见,相对于后拥有比特币者,先拥有比特币者将有很大的先发优势,并且将拥有更多对比特币交易市场的定价权。第一,先发者拥有数量上的优势,后入比特币交易市场的需求方往往偏好于对比特币占有率高的占有方。第二,由于比特币的总数稳定,先发者占有大量比特币之后会减少未来市场对于拥有比特币的预期,进而降低比特币的吸引力,成为其逐渐消亡的因素之一。

(3)技术漏洞存隐患。由于比特币账户只是一个地址,账户所有者标识自己所有权的唯一证明就是私钥,因此,盗取比特币的黑客没有能力也没有必要攻击系统本身,而只需盗取用户的私钥就可以获取比特币。

(4)犯罪行为的滋生。对匿名交易的比特币犯罪来说,只有美国等少数国家才具备追缉犯罪的技术能力,它们也为此投入了巨额资金。

三、区块链技术的应用

1.证券市场

证券交易市场也是区块链非常适合的应用领域,两者之间的契合度非常高,传统的证券交易,需要经过中央结算机构、银行、证券公司和交易所这四大机构的协调工作,才能完成股票的交易,效率低了,成本倒是高的可以,而区块链系统就可以独立地完成一条龙式服务。

2015年12月,纳斯达克Linq区块链账本技术,被用于记录在https://www.360docs.net/doc/8c9596367.html,(区块链开发者)上的私人证券交易信息。这是公司股份的唯一法律形式,将来会将其投放到二级市场进行交易。纳斯达克说区块链技术可以缩短企业清算结算时间,以美国为例,其时间可以从三天缩短到十分钟,降低99%以上的结算风险。

2.支付清算

通过区块链技术打造点对点的支付方式,撇除第三方金融机构的中间环节,不但可以全天候支付、瞬间到账、提现容易及没有隐形成本,也有助降低跨境电商资金风险及满足跨境电商对支付清算服务的便捷性需求。

联合全球44个金融机构R3CEV进行了一系列试验项目,利用以太坊项目的区块链技术,成功复制了商业票据交易和区块链私链。

3.公证

区块链最重要的意义是去中心化,公证恰好是典型的中心化模式代表,用区块链技术可以让公证结果变得更加不可逆从而提高公证的可信度。

现有公证机构完全可以用技术予以替代,这是区块链技术以及比特币之所以伟大之处,当然现实中如果想取代这些机构需要非常漫长的道路。

4.保险

互助是保险业的精神,在互联网工具足够强大的今天,基于区块链的互助行业能更好地发扬“一人为众,众为一人”的原则。

龚鸣新项目是类互助保险区块链应用。在这个互助组织中,无论加入和退出都是没有门

槛的,任何人随时都可以加入和退出。而且在没有人生病的情况下,大家都不需要交任何费用,仅仅当有人生病的时候,每个参与的人才会缴纳费用。每个月每份保险的费用上限是30 元,就是说无论这个月有几个人生病,你每个月每一份最多只要支付30 元(50 岁以内)。每份保险都可以获得价值20 万的保障,每个人可以根据自己的实际情况来购买不超过 5 份。这个就是整个社群的最基本条款。

5.养老

区块链的高冗余存储、去中心化、高安全性和隐私保护等特点,使其特别适合存储和保护重要的隐私数据,因而利用区块链来存储个人健康数据(如电子病历、基因数据等)是目前高速发展且极具前景的应用领域。同时,区块链内置的智能合约机制使得面向健康、医疗和养老数据鉴证、资产管理以及金融交易等变得更为低成本、高效和安全可信。

中科院自动化所青岛智能产业技术研究院联合国内外著名养老机构,依托平行理论,应用大数据分析、移动与可穿戴智能设备、互联网,提供远程照护医疗服务,创建生态循环的平行养老产业体系,建立适合中国文化、生活习俗和体制的居家养老、社区养老和机构养老个性化的一整套解决方案,即“中国养老-青岛模式”,拉动大众创新、万众创业,把养老的重担从子女的肩上转由各种专业服务公司承担。

四、智能合约

智能合约是一组情景——应对型的程序规则和逻辑,是部署在区块链上的去中心化、可信共享的程序代码。签署合约的各参与方就合约内容、违约条件、违约责任和外部核查数据源达成一致,必要时检查和测试合约代码无误后,以智能合约的形式部署在区块链上,即可不依赖任何中心机构地自动化代表各签署方执行合约。

智能合约具有自治、自足和去中心化等特征。自治表示合约一旦启动就会自动运行,而不需要其他签署方进行任何干预;自足则意味着合约能够通过提供服务和发行资产来获取资金;去中心化则意味着智能合约是由去中心化存储和验证的程序代码而非中心化实体来保证执行的合约,能在很大程度上保证合约的公平和公正性。

智能合约对于区块链技术具有重要的意义。智能合约是区块链的激活器,为静态的底层区块链数据赋予了灵活的可编程的机制和算法,并为构建区块链2.0和3.0时代的可编程金融系统和社会系统奠定了基础。

五、结束语

随着以比特币为代表的数字加密货币的强势崛起,新兴的区块链技术逐渐成为学术界和产业界的热点研究课题。作为区块链1.0时代的代表比特币已经发展的相对成熟,构建区块链2.0时代的智能合约仍然有许多问题需要解决,例如如何让智能合约有一定程度上的自主决策的能力。

参考文献

[1]杨晓晨,张明。比特币:运行原理、典型特征与前景展望[J]。金融评论,2014年第1期:38-53

[2]袁勇,王飞跃。区块链技术发展现状和展望[J]。自动化学报,2016年4月:481-494

[3]陈思思。比特币兴衰反思及其可能的未来[J]。江苏商论,2014年9月:45-47

[4]李大伟。比特币技术浅析[J]。甘肃科技,2014年12月:34-35

[5]龚鸣。如何用Uber模式与区块链技术做互联网保险?[EB/OL]。https://www.360docs.net/doc/8c9596367.html,/p/503958 2.html,2015-11-11

[6]ShannyBasar。纳斯达克:区块链技术即将走出实验室[EB/OL]。https://www.360docs.net/doc/8c9596367.html,/s? __biz=MzA3NTg1MjE0Ng==&mid=502289693&idx=2&sn=9f71986c1d4f2e04b3093d183325cdb2 &scene=23&srcid=0422X09lKkJPVFI18mUOmO9K#rd&ADUIN=583046680&ADSESSION=1461551 251&ADTAG=CLIENT.QQ.5449_.0&ADPUBNO=26525,2016-4-22

[7]Pete Rizzo。支付服务公司Qiwi计划成立俄罗斯的R3CEV[EB/OL]。http://mp.weixin.qq.co m/s?__biz=MzA3NTg1MjE0Ng==&mid=502289681&idx=4&sn=f464471c1ed7d10be9ed179b5849 699a&scene=23&srcid=0421wuHBbZr5MZ2zypENrHTq#rd&ADUIN=583046680&ADSESSION=146 1551251&ADTAG=CLIENT.QQ.5449_.0&ADPUBNO=26525,2016-4-21

[8]青岛智能产业技术研究院。青岛智能产业技术研究院举办区块链技术在平行养老产业中应用研讨会[EB/OL]。https://www.360docs.net/doc/8c9596367.html,/s?__biz=MzA5MDgwODYwOA==&mid=26541308 69&idx=1&sn=34814e631abdd5d9aca34b9e2c5d9938&scene=23&srcid=0426lW3QkUBDixCkkFI 6w66n#rd&ADUIN=583046680&ADSESSION=1461722767&ADTAG=CLIENT.QQ.5449_.0&ADPUBN O=26525,2016-4-26

可行性研究报告评审报告

项目可行性研究报告评审报告 (标准文本-2009版) 编号: 编写: 校核: 项目负责人: 公司负责人: (评审咨询机构全称、盖红章)

年月日 说明 1、本文本为《项目可行性研究报告评审标准文本》,评审《项目建议书》时可根据情况适当删减或侧重使用。 2、本文本为通用文本,使用时可根据项目类型、特点等具体情况适当删减或侧重使用。

目录 一、项目概况.............................................. 二、评审依据.............................................. 三、建设必要性论证评审意见................................ 四、社会需求调查和预测评审意见............................ 五、建设标准论证评审意见.................................. 六、建设内容及规模论证评审意见............................ 七、多方案比选情况评审意见................................ 八、环境影响等论证评审意见................................ 九、节能减排论证评审意见.................................. 十、工程项目管理方案评审意见.............................. 十一、经济分析和风险分析论证评审意见...................... 十二、可行性研究报告修订情况评审意见...................... 十三、评审结论意见与建议.................................. 附件: 1、投资估算评审对照表 2、可行性研究报告预审意见(未通过预审的项目适用) 3、现场查勘资料(照片、现场查勘会签表) 4、评审会议专家签到表

计算机网络发展现状和方向

计算机网络发展现状和发展方向 计算机网络的发展: 计算机网络近年来获得了飞速的发展。20年前,在我国很少有人接触过网络。现在,计算机通信网络以及Internet已成为我们社会结构的一个基本组成部分。网络被应用于工商业的各个方面,包括电子银行、电子商务、现代化的企业管理、信息服务业等都以计算机网络系统为基础。从学校远程教育到政府日常办公乃至现在的电子社区,很多方面都离不开网络技术。可以不夸张地说,网络在当今世界无处不在。 1997年,在美国拉斯维加斯的全球计算机技术博览会上,微软公司总裁比尔盖茨先生发表了著名的演说。在演说中,“网络才是计算机”的精辟论点充分体现出信息社会中计算机网络的重要基础地位。计算机网络技术的发展越来越成为当今世界高新技术发展的核心之一。 网络的发展也是一个经济上的冲击。数据网络使个人化的远程通信成为可能,并改变了商业通信的模式。一个完整的用于发展网络技术、网络产品和网络服务的新兴工业已经形成,计算机网络的普及性和重要性已经导致在不同岗位上对具有更多网络知识的人才的大量需求。企业需要雇员规划、获取、安装、操作、管理那些构成计算机网络和Internet的软硬件系统。另外,计算机编程已不再局限于个人计算机,而要求程序员设计并实现能与其他计算机上的程序通信的应用软件。 计算机网络发展的阶段划分 在20世纪50年代中期,美国的半自动地面防空系统(Semi-Automatic Ground Environment,SAGE)开始了计算机技术与通信技术相结合的尝试,在SAGE系统中把远程距离的雷达和其他测控设备的信息经由线路汇集至一台IBM计算机上进行集中处理与控制。世界上公认的、最成功的第一个远程计算机网络是在1969年,由美国高级研究计划署 (Advanced Research Projects Agency,ARPA)组织研制成功的。该网络称为ARPANET,它就是现在Internet的前身。 随着计算机网络技术的蓬勃发展,计算机网络的发展大致可划分为4个阶段。 第一阶段:诞生阶段 20世纪60年代中期之前的第一代计算机网络是以单个计算机为中心的远程联机系统。典型应用是由一台计算机和全美范围内2 000多个终端组成的飞机定票系统。终端是一台计算机的外部设备包括显示器和键盘,无CPU和内存。随着远程终端的增多,在主机前增加了前端机(FEP)。当时,人们把计算机网络定义为“以传输信息为目的而连接起来,实现远程信息处理或进一步达到资源共享的系统”,但这样的通信系统已具备了网络的雏形。 第二阶段:形成阶段 20世纪60年代中期至70年代的第二代计算机网络是以多个主机通过通信线路互联起来,为用户提供服务,兴起于60年代后期,典型代表是美国国防部高级研究计划局协助开发的ARPANET。主机之间不是直接用线路相连,而是由接口报文处理机(IMP)转接后互联的。IMP和它们之间互联的通信线路一起负责主机间的通信任务,构成了通信子网。通信子网互联的主机负责运行程序,提供资源共享,组成了资源子网。这个时期,网络概念为“以能够相互共享资源为目的互联起来的具有独立功能的计算机之集合体”,形成了计算机网络的基本概念。 第三阶段:互联互通阶段

计算机网络选择题题库及答案

单选 Ch1 1、下述说法中正确的是(D) A.网络层的协议是网络层内部处理数据的规定 B.接口实现的是人与计算机之间的交互 C.在应用层与网络层直接的接口上交换的是包 D.上一层的协议数据单元就是下一层的服务数据单元 2、在OSI参考模型中,第n层与它之上的第n+1层的关系是(A) A.第n层为第n+1层提供服务 B.第n+1层为从第n层接收的报文添加一个报头 C.第n层使用第n+1提供的服务 D.第n层和第n+1层相互没有影响 3、在OSI参考模型中,自下而上第一个提供端到端服务的层次是(B) A.数据链路层 B.传输层 C.会话层 D.应用层 4、下列选项中,不属于网络体系结构中所描述的内容是(C) A.网络层次 B.每一层使用的协议 C.协议的内容实现细节 D.每一层必须完成的功能 5、下列说法正确的是(D) A.在较小范围内布置的一定是局域网,而在较大范围内布置的一定是广域网 B.城域网是连接广域网而覆盖园区的网络 C.城域网是为淘汰局域网和广域网而提出的一种网络技术 D.局域网是基于广播技术发展起来的网络,广域网是基于交换技术发展起来的网络 Ch2 1、在图所示的采用“存储-转发”方式分组的交换网络中,所有链路的数据传输速度为100Mbps,分组大小为1000B,其中分组头大小为20B,若主机H1向主机H2发送一个大小为980000B的文件,则在不考虑分组拆装时间和传播延迟的情况下,从H1发送到H2接收完为止,需要的时间至少是(C)。(2010年全国考研题) A 80ms B 80.08ms C 80.16ms D 80.24ms

2、在无噪声情况下,若某通信链路的带宽为3KHz,采用4个相位、每个相位有4种振幅的QAM调制技术,则该通信链路的最大数据传输速率是(B)。(2009年全国考研题) A 12Kbps B 24Kbps C 48Kbps D 96Kbps 3、将1路模拟信号分别编码为数字信号后,和另外7路数字信号采用同步TDM方式复用到一条通信线路上。1路模拟信号的频率变化范围为0~1KHz,每个样值采用PCM方式编码为4位的二进制数,7路数字信号的数据率均为7.2Kbps。复用线路需要的最小通信能力是(C)。 A 7.2Kbps B 8Kbps C 64Kbps D 512Kbps 4、在一个CDMA移动通信系统中,A、B、C站分配的地址码分别是(-1-1-1+1+1-1+1+1)、(-1-1+1-1+1+1+1-1)和(-1+1-1+1+1+1-1-1),某一时刻A发送数据位0,B发送数据1,C 未发送,则接收C站信息的接收者收到的信号是(A)。 A (0 0 +2-2 0 +2 0 -2) B (0 +2 +2 -2 0 +2 0 -2) C (+2 0 +2 -2 0 +2 0 -2) D (0 0 +2 -2 0 +2 0 0) 5、利用一根同轴电缆互连主机构建以太网,则主机间的通信方式为(B)。 A 全双工 B 半双工 C 单工 D 不确定 6、图是二进制序列的曼彻斯特编码,码元1是前低后高,试画出该二进制序列的差分曼彻斯特编码。如果以100Mbps数据率发送该二进制序列,则所需要的信道带宽至少为多少?

需求分析及评审模板

需求分析 沈阳网络通信股份有限公司(版权所有,翻版必究)

文件修改控制

目录1. 目的 2. 适用范围 3. 职责 3.1 开发部门 3.2 开发体系决策层SMG 4. 术语和缩略语 5. 工作程序 5.1《需求分析报告》的编制 5.2《需求分析报告》的评审 5.3《需求分析报告》的更改 6.引用文件 6.1 NP601100《配置管理》 6.2 NW503101《需求分析报告编写规范》 7.质量记录 7.1 NR503100A“需求分析报告评审记录”

1.目的 保证本公司开发的软件产品和软件项目的需求分析活动在受控状态下进行。在进行软件开发前,明确其应达到的目标,对系统目标做出完整、准确、清晰、具体的要求。 2.适用范围 适用于所有软件项目和/或软件产品。 3.职责 3.1 软件研发部门:负责编制《需求分析报告》,并参加评审。 3.2开发体系决策层SMG:负责参加评审重大项目的《需求分析报告》,并批准相应 的评审结果。 4.术语和缩略语 SMG(Senior Manager Group):开发体系决策层 软件项目:指根据合同需求开发的软件。也可以称为合同软件。 软件产品:公司根据市场的调研、预测等结果而自行开发的软件。 PM(Project Manager):项目经理。 5.工作程序 5.1 《需求分析报告》的编制 5.1.1 需求分析文档可由开发人员编制。软件项目经理SPM或其指定人员根据调研结 果,编制该项目的需求分析文档即《需求分析报告》和/或《软件功能规格说明书》, 必要时可邀请客户派人员参加编制工作。 5.1.2 《需求分析报告》的内容以满足客户要求或系统所要实现的功能和性能要求为 准,同时还要满足本公司NW503101《需求分析报告编写规范》或《开发计划》 中明确的标准与规程的要求,如有明确的法律、法规、行业标准等规定时,《需 求分析报告》必须遵守相应规定。 5.1.3 若客户已提供《需求分析报告》或具有同等作用的文档,则本公司无须进行《需 求分析报告》的编制。但在使用前必须进行评审,以确保准确理解客户的需求, 并取得客户的确认。 5.2 《需求分析报告》的评审

浅析计算机网络的现状和发展

浅析计算机网络的现状和发展 本文从网络收集而来,上传到平台为了帮到更多的人,如果您需要使用本文档,请点击下载按钮下载本文档(有偿下载),另外祝您生活愉快,工作顺利,万事如意! 1计算机网络简介 关于计算机网络的最简单定义是:一些相互连接的、以共享资源为目的的、自治的计算机的集合从用户角度看,计算机网络为存在着一个能为用户自动管理的网络操作系统从逻辑功能上看,计算机网络是以传输信息为基础目的,用通信线路将多个计算机连接起来的计算机系统的集合,一个计算机网络组成包括传输介质和通信设备。一个比较通用的定义是:利用通信线路将地理上分散的、具有独立功能的计算机系统和通信设备按不同的形式连接起来,以功能完善的网络软件及协议实现资源共享和信息传递的系统从整体上来说计算机网络就是把分布在不同地理区域的计算机与专门的外部设备用通信线路互联成一个规模大、功能强的系统,从而使众多的计算机可以方便地互相传递信息,共享硬件、软件、数据信息等资源简单地说,计算机网络就是由通信线路互相连接的许多自主工作的计算机构成的集合体。 2计算机网络发展的问题和解决措施

安全问题 操作系统的脆弱性,网络操作系统体系结构本身就是不安全的,再者,操作系统的另一个安全漏洞就是存在超级用户,如果入侵者得到了超级用户口令,整个系统将完全受控于入侵者计算机网络由于其具有大量资讯,人们足不出户,通过网络就能进行很多交易项目,节省了大量的时间,促进了越来越发达的网络购物的飞速发展计算机用户的个人信息被携带在计算机网络连接的芯片中,在很多浏览过程或者卖家与买家在交易信息交换的过程中,很容易发生信息泄露的问题计算机用户信息的安全性有待加强做好网络安全防范和保护首先对网络设置访问权}s},主要是针对网络非法操作带来的浅谈计算机知识在统计工作中的普及应用安全威胁,其主要任务是不让网络资源不被非法使用和非法访问一般做法是加强入网控制,其次,加强网络防火墙的控制防火墙技术是基本可以解决网络层安全性问题的此外,还可采用虚拟专用网、数据加密技术、认证技术、防火墙技术等。 法律问题 近年来计算机网络的发展,促进了经济繁荣与社会变革,网络购物等电子商务的发展,极大的促进了社会经济的发展,很多以往社会发展中从未遇到的问

计算机网络经典100题(选择题)

计算机网络选择题100道 1.网卡的主要功能不包括。 A。将计算机连接到通信介质上 B。进行电信号匹配 C。实现数据传输 D。网络互连 2.计算机网络基本要素之一是。 A。数据传输 B。共享 C。文件传输 D。控制 3.下列选项中,是将单个计算机连接到网络上的设备。 A。显示卡 B。网卡 C。路由器 D。网关 4.下列属于按网络信道带宽把网络分类的是。 A。星型网和环型网 B。电路交换网和分组交换网C。有线网和无线网 D。宽带网和窄带网 5.把网络分为电路交换网、报文交换网、分组交换网属于按进行分类。 A。连接距离 B。服务对象 C。拓扑结构 D。数据交换方式 6.下列属于最基本的服务器的是。 A。文件服务器 B。异步通信服务器C。打印服务器 D。数据库服务器 7.城域网英文缩写是。 A。LAN B。WAN C。MEN D。MAN 8.数据只能沿一个固定方向传输的的通信方式是。 A。单工 B。半双工 C。全双工 D。混合 9.下列选项中,不适合于交互式通信,不能满足实时通信的要求。 A。分组交换 B。报文交换 C。电路交换 D。信元交换 10.同步传输中数据传送单位是。 A。比特 B。报文或分组 C。字符 D。帧 11.网络传输中对数据进行统一的标准编码在OSI体系中由实现。 A。物理层 B。网络层 C。传输层 D。表示层 12.管理计算机通信的规则称为。 A。协议 B。介质 C。服务 D。网络操作系统 13.在OSI模型中,第N层和其上的N+1层的关系是。 A。N层为N+1层提供服务 B。N+1层将从N层接的信息增加了一个头C。N层利用N+1层提供的服务 D。N 层对N+1层没有任何作用

外研版三起英语三年级下册知识点总结全

三年级英语下册 Module1 一、词汇 名词类:song歌曲;TV电视台;colour颜色 形容词类:favourite最喜欢的 二、习惯搭配、短语 my school/ teacher我的学校/老师School TV 学校电视台what colour 什么颜色your favourite song/colour/letter 你最喜欢的歌曲/颜色/字母 my favourite song/colour/letter我最喜欢的歌曲/颜色/字母 三、句型 1、感谢的表达。Thank you to…感谢你…… 2、询问对方最喜欢的某物是什么东西及回答。 ——What is your favourite…?你最喜欢的……是什么? ——My favourite is…我最喜欢的是…… 3、递给对方东西时的表达。Here you are.给你。 4、询问颜色的句型。 ——What colour?什么颜色?——It is…它是…… 5、询问远处物品是什么及回答。 ——What is that?那是什么? ——It is…它是…… 四、语法 1、what引导的特使疑问句。 2、here开头的倒装句。 3、含有be动词的一般现在时。 Module2 一、词汇 形容词类:short矮的;tall高的;small小的;big大的;thin瘦的;fat胖的 动物类:elephant大象;tiger老虎;lion狮子;monkey猴子 其他类:they他/她/它们 二、习惯搭配、短语 in the zoo在动物园里boys and girls男孩们和女孩们 a father(monkey)monkey一只猴爸爸(妈妈)a baby monkey一只小猴子this man 这个男人that man 那个男人small and thin又小又瘦 big and fat又大又胖 三、句型 1、询问这是什么的句型及回答。

计算机网络技术的发展现状和趋势

计算机网络技术的发展现状和趋势 0 引言 随着计算机技术的发展,网络技术也经历了从无到有的发展过程。虽然计算机在20世纪40年代就已研制成功,但是直到80年代初期,计算机网络仍然被认为是一种昂贵而奢侈的技术。一直到90年代,随着互联网的出现,基于计算机技术,通信技术和信息技术的网络技术得到飞速发展,在今天,计算机网络技术已经和计算机技术本身一样精彩纷呈,普及到人 脱离电话通讯线路交换模式的里程碑。美国的分组交换网ARPANET 于1969 年12月投入运行,被公认是最早的分组交换网。法国的分组交换网CYCLADES 开通于1973 年,同年,英国的NPL 也开通了英国第一个分组交换网。到今天,现代计算机网络:以太网、帧中继、Internet 都是分组交换网络。 1.3 网络体系结构标准化阶段 以太网目前在全球的局域网技术中占有支配地位。以太网的研究起始与1970 年早期的夏威夷大学,目的是要解决多台计算机同时使用同一传输介质而相互之间不产生干扰的问题。夏威夷大学的研究结果奠定了以太网共享传输介质的技术基础,形成了享有盛名的

CSMA/CD 方法。以太网的CSMA/CD 方法是在一台计算机需要使用共享传输介质通讯时,先侦听该共享传输介质是否已经被占用。当共享传输介质空闲的时候,计算机就可以抢用该介质进行通讯。所以又称CSMA/CD 方法为总线争用方法。 1.4网络互连阶段 随着计算机通信网络的发展和广泛应用,人们希望在更大的范围内。某些计算机系统用户希望使用其他计算机系统中的资源;或者想与其他系统联合完成某项任务,这样就形成了以共享资源为目的的计算机网络。Internet 是全球规模最大、应用最广的计算机网络。它是由院校、企业、政府的局域网自发地加入而发展壮大起来的超级网络,连接有数千万的计算机、 待解决的问题。 随着计算机技术、通信技术和信息技术的不断发展,网络技术也不断革新,网络应用越来越广。面对即将到来的第三代互联网应用,很多发达国家都投入了大量研究资金,希望能抓住机遇,掌握未来的命运。中国也加强了网络方面的投入。中科院计算所为自己的网络起名为“织女星网络”(Vega Grid),目标是具有大规模数据处理、高性能计算、资源共享和提高资源利用率的能力。与国内外其他网络研究项目相比,织女星网络的最大特点是“服务网络”。中国许多行业,如能源、交通、气象、水利、农林、教育、环保等对高性能计算网络即信息网络的需求非常巨大。预计在两三年内,就能看到更多的网络技术应用实例。

计算机网络试题选择题精华

计算机网络试题选择题精华 1.计算机网络是通过通信媒体,把各个独立的计算机互相连接而建立起来的系统。它实现了计算机与计算机之间的资源共享和() A 屏蔽 B 独占 C 通信 D 交换 2.根据计算机网络的覆盖范围,可以把网络划分为三大类,以下不属于其中的是()A 广域网B 城域网C 局域网D 宽带网 3.计算机网络的拓扑结构主要取决于它的() A 路由器 B 资源子网 C 通信子网 D FDDI网 4.每发送一个字符其开头都带一位起始位,以便在每一个字符开始时接收端和发送端同步一次,这种传输方式是() A 手动传输方式 B 同步传输方式 C 自动传输方式 D 异步传输方式 5.在数字数据编码方式中,一种自含时钟编码方式是() A 二进制编码 B 曼彻斯特编码 C 脉冲编码 D 非归零码 6.在数字通信信道上,基带传输数字数据信号的方法是() A 调制 B 脉冲编码 C 间接 D 直接 7.下列模拟数据编码方法中,抗干扰能力强,实现技术复杂的是() A 振幅键控 B 移频键控 C 移相键控 D 以上都不对 8.在OSI参考模型中,负责使分组以适当的路径通过通信子网的是 ()A 表示层B 传输层C 网络层D 数据链路层

9.在计算机网络中,所有的计算机均连接到一条通信传输线路上,在线路 两端连有防止信号反射的装置,这种连接结构被称为() A 总线结构 B 星型结构 C 环型结构 D 网状结构 10.TCP/IP协议是Internet中计算机之间通信所必须共同遵循的一种()A 信息资源B 通信规定C 软件D 硬件 11.1000BASE-T标准使用5类非屏蔽双绞线,其最大长度为() A 550米 B 100米 C 3000米 D 300米 12.局域网络服务访问点(SAP)的位置处于() A LLC子层与高层的交接面上 B MAC子层与高层的交接面上 C AMC子层与高层的交接面上 D CLL子层与高层的交接面上 13.Netware系统容错技术中,提供了文件服务器镜像功能的是() A 第一级 B 第二级 C 第三级 D 第四级 14.下列网络互联设备中,能够有效隔离广播通信信号的是() A 中继器 B 透明网桥 C 源路由网桥 D 路由器 15.用来实现局域网—广域网互联的是() A 中继器或网桥 B 路由器或网关 C 网桥或路由器 D 网桥或网关 16.应用层的中继系统是() A 中继器 B 网桥 C 路由器 D 网关 17.将一个网关分为两个半网关的主要考虑出自() A 协议变换 B 管理方便 C 提高效率 D 编程简单 18.Token Ring介质访问控制方法遵循的标准是()

计算机网络原理习题答案

计算机网络原理习题答案

Review Questions Section 2.1 1)List five non-proprietary(非专有的)Internet applications and the application-layer protocols that they use. 列举五种非专用的英特网应用以及它们所使用的应用层协议。 2)For a communication session(会议) between two hosts, which host is the client and which is the server? 对俩主机之间的通信会话,哪个主机是客户机,哪个主机是服务器? The process which initiates(发起)the communication is the client; the process that waits to be contacted is the server. 3) What information is used by a process running on one host to identify a process running on another host? 运行在一台主机上的进程使用什么信息标识运行在另一台主机上的进程? The IP address of the destination host and the port number of the destination socket.

3)List the various network-application user agents that you use on a daily basis. 列举你每天都会使用的网络应用程序用户代理。 Web browser E-mail application user agent File Transfer user agent P2p user agent audio/video user agent 5) Referring to Figure 2.1-2, we see that not none of applications listed in the table require both "no data loss" and "timing". Can you conceive of an application that requires no data loss and that is also highly time sensitive? 参见图2.1-2,我们可以看到表中所列举的应用没有一个既要求没有数据丢失又要求定时。你能设想 出一个应用,既既要求没有数据丢失又要求定时吗? There are no good examples of an application that requires no data loss and timing. Sections 2.2-2.5 6) What is meant by a handshaking protocol? 握手协议的意义? A protocol uses handshaking if the two communicating entities first exchange control packets before sending data to each other. SMTP uses handshaking at the application layer whereas HTTP does not. 7) Why do HTTP, FTP, SMTP, POP3 and IMAP run on top of TCP rather than UDP? 为什么HTTP,FTP,SMTP,POP3 和IMAP 都运行在TCP 协议而不是UDP协议上? The applications associated with those protocols require that all application data be received in the correct order and without gaps. TCP provides this service whereas UDP does not.

最新外研社三起三年级下册英语全册教案

外研社三起三年级下册英语全册教案 Unit 1 It’s the ABC song. 教学目标: 知识目标:学会字母歌及26个英文字母的读音。 能力目标: 1发音准确,能听懂录音。 2会运用句式What’s your favourite …?询问。 3提高英语表达能力。 情感目标:培养学生的自信心和合作精神以及用英语交流沟通的能力。 教学重难点: 1基本能够听懂,会说,会读词汇:song, favourite 2学会用What’s your favourite… ?的语言结构。 3注意favourite的读音。 教学过程 Step1 Warming up: Greetings.(师生激情打招呼) Free talk. Guess:What’s this? Step2 Presentation: T: Do you like orange/apple? T: Do you like cat /elephant / dog? T:Ok! Thank you to my boys /girls/pupils.You all like some animals. I like animals too. Guess! T: Dog is my favourite animal. 出示“favourite”单词卡,教授“favourite”单词。 T:I like singing the English song! 出示“song”单词卡,教授“song”单词。 What’s my favourite song ? It’s the ABC Song. What’s the ABC song ? 一体机播放视频the ABC song。 采用不同的方式巩固新单词:开火车猜口型你大我小等,让学生读的准,说的准。教师及时给予公正的评价,同时注意学生的发音,及时纠正错误。 巩固练习: T:What’s your favourite song ? S1:It’s the ABC Song. S2:It’s the…Song. 设计意图:教师创设情境,呈现新单词和句型,学生在教师的引领下学习语言。单词的教学要放到句型的操练中才有意义。 Step3 Learning the text: 1、T:My favourite song is the ABC song, le t’s learn the song together. 字母学习:逐一出示卡片,教学生认读字母,并纠正学生的发音。采用开火车、抽查、齐读、大小声等方式。教字母的过程中,教师要有意识地把单词与字母结合:如:A,apple; B,banana; C,cat…… 2、Sing and point. Step4 Practise 1.排队 请几个同学把名字写在黑板上,然后按字母顺序排列。 2.查英文词典: 将全班划分若干小组,由小组长带头,带领大家查词典。 3.用身体摆造型,猜字母。 请几个同学上前用身体摆造型,其他同学猜,猜对者给小组加1分。 4.快速认识字母大小写 uv WM BDP ygqp sx rn etc 5.齐唱字母儿歌(一体机出示)

我国计算机网络发展现状

我国计算机网络发展现状 我国计算机网络发展现状 信息11-2班李阳 摘要:计算机网络一直在不断地更新,也快速的发展。计算机网络技术的不断提升,也使得其他的各行各业在计算机方面的应用也越来越受到重视,计算机网络的应用也充斥到了日常生活和工作中。除此之外,计算机网络技术的发展也越来越先进。本文主要阐述了计算机网络的概念,和当前计算机网络所面临的主要问题以及计算机网络对社会发展的影响新技术革命对计算机网络的要求。

关键词:计算机;网络;发展方向 1 计算机网络的概念 对"计算机网络"这个概念的理解和定义, 随着计算机网络本身的发展, 人们提出了各种不同的观点。早期的计算机系统是高度集中的, 所有的设备安装在单独的大房间中, 所来出现了批处理和分时系统, 分析时系统所连接的多个终端必须紧接着主计算机。50年代中后期, 许多系统都将地理上分散的多个终端通过通信线路连接到一台中心计算机上, 这样就出现了第一代计算机网络。第一代计算机网络是以单个计算机为中心的远程联机系统。第二代计算机网络是以多个主机通过通信线路互联起来, 为用户提供服务, 兴起于60年代后期。主机之间不是直接用线路相连, 而是接口报文处理机IMP转接后互联的。IMP和它们之间互联的通信线路一起负责主机间的通信任务, 构成了通信子网。通信子网互联的主机负责运行程序, 提供资源共享, 组成了资源子网。70年代至80年代中第二代网络得到迅猛的发展。这个时期, 网络概念为"以能够相互共享资源为目的互联起来的具有独立功能的计算机之集合体", 形成了计算机网络的基本概念。第三代计算机网络是具有统一的网络体系结构并遵循国际标准的开放式和标准化的网络。ISO1984年颁布了OSI/RM, 该模型分为七个层次, 也称为OSI七层模型, 公认为新一代计算机网络体系结构的基础。为普及局域网奠定了基础。70年代后, 由于大规模集成电路出现, 局域网由于投资 少, 方便灵活而得到了广泛的应用和迅猛的发展, 与广域网相比有共性, 如分层的体系结构, 又有不同的特性, 如局域网为节省费用而不采用存储转发的方式, 而是由单个 的广播信道来连结网上计算机。第四代计算机网络从80年代末开始, 局域网技术发展成熟, 出现光纤及高速网络技术, 多媒体, 智能网络, 整个网络就像一个对用户透明的大的计算机系统, 发展为以Internet为代表的互联网。 2 当前计算机网络所面临的主要问题 考虑到今天的互联网不仅具有规模巨大、用户众多、影响深远和应用基本成功等诸多优点, 而且它也是目前唯一的一个可供参考的、覆盖全球的、成功运行的、现实计算机网络,因此本文对于当前计算机网络所面临现状的讨论主要以互联网作为研究对象( 同时也兼顾考虑了OSI/RM 等较具代表性的网络体系结构参考模型) 。如果从Klernrock 在1961 年首次发表论及“分组交换”理论的博士论文算起, 互联网已经 走过了40余年的研究、建设和发展历程。互联网之所以能够取得成功, 除了在其发展过程中所采取的一系列重大决策的正确与及时, 以及其管理机构的相对健全和运营机制的比较合理等非技术因素以外, 一个非常重要的原因就是得益于其体系结构的支持: 灵活的分组交换技术、简单的分层模型和开放的协议标准等。这些特点较好地适应了在互联网发展初期主要以传送离散型正文数据为基础的各种简单应用的需求,因而有效地支持和促进了E—mail、Telnet、FTP 等传统互联网应用类型的快速发展和广泛普及。然而, 自从20 世纪90 年代初WWW 技术的出现, 以及美国NSF 解除互联网上的商业限制以后, 互联网便进入了应用与服务的蓬勃发展阶段, 而传统网络体系结构的缺陷与不足也随之逐渐显露出来。 3 计算机网络对社会发展的影响 在计算机技术、网络通讯技术高速发展的今天, 电脑和网络正在以惊人的速度进入人类社会的各个角落。我们必须对因为网络而引发的社会生产和生活各个层面的变化作一个深刻的理解和清醒的认识, 下面我们就计算机网络对社会将产生的几方面影响做一下简单地介绍。首先, 网络将会推动社会主义生产力以更快的速度发展。计算机和网络时代的主要元素是信息, 通过计算机和互联网, 信息技术的发展将会空前加快, 人

计算机网络习题答案(4、5、6)

Chapter 4 Review Questions review questions:1,2,3,4,8,10,15,16,18,20,23,27,33,34,36 1.网络层的分组名称是数据报.路由器是根据包的IP地址转发包;而链路层是根据包的MAC地 址来转发包. 2.数据报网络中网络层两个最重要的功能是:转发,选路.虚电路网络层最重要的三个功能是: 转发,选路,和呼叫建立. 3.转发是当一个分组到达路由器的一条输入链路时,该路由器将该分组移动到适当的输出链 路.选路是当分组从发送方流向接收方时,网络层必须决定这些分组所采用的路由或路径. 4.是,都使用转发表,要描述转发表,请参考4.2节.在虚电路网络中,该网络的路由器必须为 进行中的连接维持连接状态信息。每当跨越一台路由器则创建一个新连接,一个新的连接项必须加到该路由器转发表中;每当释放一个连接,必须从该表中删除该项。注意到即使没有VC号转换,仍有必要维持连接状态信息,该信息将VC号与输出接口号联系起来。每当一个端系统要发送分组时,它就为该分组加上目的地端系统的地址,然后将该分组推进网络中。完成这些无需建立任何虚电路。在数据报网络中的路由器不维护任何有关虚电路的状态信息。每个路由器有一个将目的地址影射到链路接口的转发表;当分组到达路由器时,该路由器使用该分组的目的地址在该转发表中查找适当的输出链路接口。然后路由其将该分组项该输出链路接口转发。虽然在数据报网络中不维持连接状态信息,它们无论如何在其转发表中维持了转发状态信息。在数据报网络中的转发表是由选录算法修改的,通常每1到5分钟左右更新转发表。在虚电路网络中,无论何时通过路由器拆除一条现有的连接,路由器中的转发表就更新。 8.(1)经内存交换:在输入和输出端口之间的交换是在CPU控制下完成的.输入与输出端口的作 用就像在传统操作系统中的I/O设备一样.一个分组到达一个输入端口,该端口会先通过中断方式向选路处理器发出信号.于是,该分组就被拷贝到处理器内存中.选路处理器从分组首部中取出目的地址,在转发表中找出适当的输出端口,并将该分组拷贝到输出端口的缓存中.(2)经一根总线交换:输入端口经一根总线将分组直接传送到输出端口,不需要选路处理器的干预.由于总线是共享的,故一次只能有一个分组通过总线传送.(3)经一个互联网络交换:使用一个纵横的网络,是一个由2n条总线组成的互联网络,它将n个输出端口和n个输入端口连接,一个到达某个端口的分组沿着连到输出端口的水平总线穿行,直至该水平总线与连到所希望的输出端口的垂直总线之交点. 10.因为输出线速率慢而导致输出端队列长度加大,最终将耗尽输出端口的存储空间,在这样 的情况下,分组就被丢弃了。 15.通过8个接口,要检索3次转发表. 16.首部占50%(一般数据报承载共40字节首部(20字节IP首部加上20字节TCP首部)。18.典型的无线路由器都包含一个DHCP(动态主机配置协议)服务,DHCP可以用来为这5台 PC机自动分配地址以及路由器接口.是的,无线路由器也用NAT(网络地址转换)来从ISP获得唯一的IP地址.因为处于无线路由器覆盖下的主机的移动性比较大,使用了NAT后使局

计算机网络管理研究现状与发展

计算机网络管理研究现状与发展 摘要:文章对计算机网络管理协议进行了探讨,对计算机网络管理系统作了介绍,同时分析了计算机网络管理技术的研究与发展。 关键词:计算机网络管理;SNMP;分布式管理 计算机网络是计算机技术和通讯技术发展和结合的产物。计算机网络管理指的是初始化并监视一个活动的计算机网络,收集网络系统中的信息,然后作适当地处理,以便诊断问题,控制或者更好地调整网络的一系列操作。计算机网络管理的目的是为了提高网络效率,使之发挥最大效用。网络管理的基本目的是保证网络可靠性、提高网络运行效率。网络管理的概念随着现代网络技术的发展而演变。对于网络管理,目前还没有严格统一的定义,可以将网络管理定义为以提高整个网络系统的工作效率、管理层次与维护水平为目标,主要涉及对网络系统的运行及资源进行监测、分析、控制和规划的行为与系统。 一、计算机网络管理技术 (一)计算机网络管理协议 网管协议就是规范网管通信的约定。在基于TCP/IP的计算机网络管理领域,SNMP占有明显的优势。下面介绍一下简单网络管理协议SNMP,关于网络管理有一个基本原理是若要管理某个对象,就必然会给该对象添加一些软件或硬件,但这种“添加”必须对原有对象的影响尽可能小。简单网络管理协议SNMP (Simple Network Management Protocol)正是按照这样的基本原理来设计的。SNMP发布于1988年。Internet在1990年制订出网管标准SNMP,使SNMP很快变成了事实上的计算机网络管理标准。SNMP最重要的指导思想就是要尽可能简单,以便缩短研制周期。SNMP的基本功能包括监视网络性能、检测分析网络差错和配置网络设备等。在网络正常工作时,SNMP可实现统计、配置和测试等功能。当网络出故障时,可实现各种差错检测和恢复功能,虽然SNMP是在TCP/IP基础上的网络管理协议,但也可扩展到其他类型的网络设备上。SNMP整个系统必须有一个管理站,它实际上就是网控中心。在管理站上运行管理进程。在每一个被管对象中一定要有代理进程。管理进程和代理进程利用SNMP报文进行通信,而SNMP报文又使用UDP来传送。有时网络管理协议无法控制某些网络元素。例如,该网络元素使用的是另一种网络管理协议。这时可使用委

计算机网络概述选择题

计算机网络概述选择题 1.1983年,( )协议成为ARPANET上的标准协议,使得所有使用该协议的计算机都能利用互连网相互通信,因此人们将1983年作为因特网的诞生时间。 A.TCP/IP B.CDMA/CD C.IPX D.DHCP 参考答案:A 2.在五层协议的体系结构中,( )的任务是负责向两个主机中进程之间的通信提供通用的数据传输服务。 A.物理层 B.网络层 C.运输层 D.以上都不对 参考答案:C 3.在五层协议的体系结构中,( )的任务是负责向因特网中两个主机之间的通信提供通用的数据传输服务。 A.物理层 B.网络层 C.运输层 D.以上都不对 参考答案:B 4.假定需要发送的数据块长度为107bit,数据发送速率为100kb/s。则该数据块的发送时延是( )。 A.1s B.10s C.100s D.1000s 参考答案:C 5.对等层实体之间采用( )进行通信。 A.服务 B. 协议 C.服务访问点 D.以上都不对 参考答案:B 6.网络体系结构可以定义为()。 A.一种计算机网络的实现

B.执行计算机数据处理的软件模块 C.建立和使用通信硬件和软件的一套规则和规范 D.由ISO(国际标准化组织)制定的一个标准 参考答案:C 7.在计算机网络中,可以没有的是()。 A.客户机 B.服务器 C.操作系统 D.数据库管理系统 参考答案:D 8.在OSI参考模型中,完成路由选择功能的层次是()。A.物理层 B.数据链路层 C.网络层 D.运输层 参考答案:C 9.在分组交换网络中,主要取决于网络拥塞程度的时延是()。A.发送时延 B.传播时延 C.处理时延 D.排队时延 参考答案:D 10.计算机网络向用户可以提供服务是()。 A.相互通信 B. 连通性和共享 C.资源共享 D. 传送信息和应用 参考答案:B 11.网络层传输的数据单位是()。 A. 比特 B. 字节 C.帧 D.数据报 参考答案:D 12.在物理层上传输的数据单位是()。 A. 比特 B. 字节 C.帧

计算机网络作业习题答案

Chapter 1: Review questions: 1,4,11,13,15,16,18,19,23,25,26 1 没有不同,在本文书中,“主机”和“终端系统”可以互换使用。终端系统包括PCs ,工作站,Web 服务器,电子邮件服务器,连接Internet 的PDA ,WebTV 等。 4 1 通过电话线拨号调制解调器:住宅 2 通过电话线的DSL :住宅或小型办公室 3 光纤电缆:住宅 4 100 Mbps 交换以太网:公司 5 无线LAN :移动电话 6 蜂窝移动接入(例如WAP ):移动电话 11 电路交换网络可以为一个通话保证特定数量的端到端带宽。大多数现在分组交换网络(包括Internet )可以提供所有端到端带宽保证。 13 在时间t0发送主机开始传输。在t1 = L/R1时,发送主机完成传输并且整个分组到达路由器(没有传播延迟)。因为路由器在时间t1拥有整个分组,所以它在时间t1开始向接收主机传输此分组。在时间t2 = t1 + L/R2,路由器完成传输并且接收主机接收整个分组(也没有传播延迟)。因此端到端延迟是L/R1 + L/R2。 15 a) 可以支持两个用户因为每个用户需要一半的链路带宽。 b) 因为在传输过程中每个用户需要1Mbps ,如果两个或更上用户同时传输,那么最大需要2Mbs 。因为共享的链路的可用带宽是2Mbps ,所以在链接之前没有排队延迟。然而,如果三个用户同时传输,那么需要的带宽将是3Mbps ,它大于共享链路的可用带宽,在这种情况下在链接前存在排队延迟。 c) 给定用户传输的概率是0.2。 d) 所有三个用户同时传输的概率是()3 33133--???? ??p p = (0.2)3 = 0.008。因为当所有用户都传输时,队列增加,所以在队列增加的分数(它等于所有三个用户同时传输的概率)是0.008。 16 延迟组件是处理延迟,传输延迟,传播延迟和排队延迟。除了排队延迟是变化的,其它所有延迟都是固定的。 18