Windows 7 下搭建LDAP服务器并使用JNDI

Windows 7 下搭建LDAP服务器并使用JNDI访问手记

May 02 mousepotatoTechnology JNDI, LDAP, Windows7 No Comments

五一闲来没事,加上项目正在进行UAT。抽空研究了一下LDAP相关知识。随手做一个记录。

为了方便阅读还是先介绍一下什么是LDAP?

前言、Lightweight Directory Access Protocol:

The Lightweight Directory Access Protocol , or LDAP ,is an application protocol for querying and modifying directory services running over TCP/IP .(via wikipedia )。LDAP全称是一个轻量级的目录访问协议,它是建立在TCP/IP基础之上的用来查询和修改目录服务的。这是照着wiki翻译的,但是有人要问了什么是directory Service(目录服务)?

按照wiki的说法的话讲:在软件行业,目录就如同一个字典,他使得通过某一名称去查找绑定在该名称上的值得方式成为一种可能。有点类似Java中Map的概念。a directory service is simply the software system that stores, organizes and provides access to information in a directory. 一个目录服务就是一个简单的软件系统,在这个目录上提供了存取和组织信息的功能。LDAP目录中可以存储各种类型的数据:电子邮件地址、邮件路由信息、人力资源数据、公用密匙、联系人列表,等等。OK,进入正题。Google搜索windows ldap服务器,终于找到了一个比较好的流行的:OpenLDAP (点击下载)。

一、OpenLDAP安装和配置

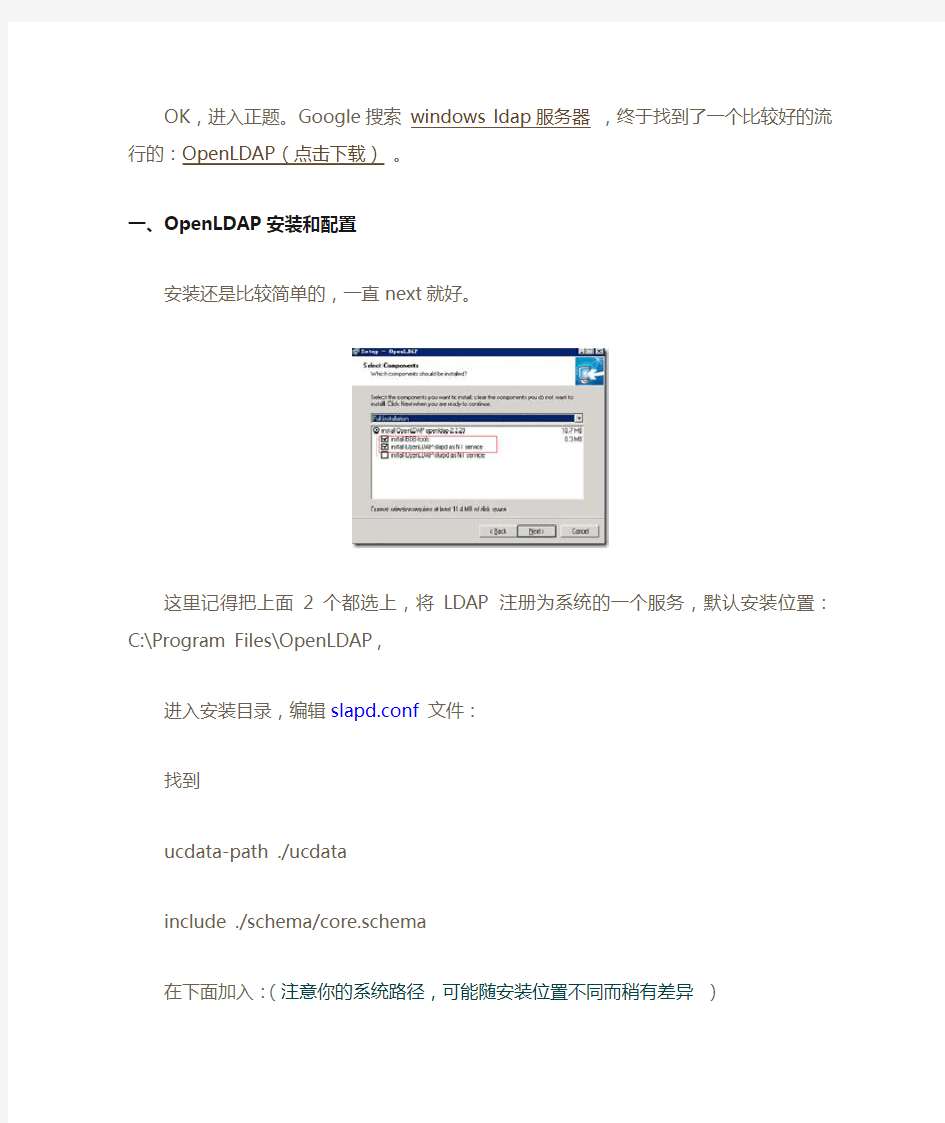

安装还是比较简单的,一直next就好。

这里记得把上面2个都选上,将LDAP注册为系统的一个服务,默认安装位置:C:\Program

Files\OpenLDAP,

进入安装目录,编辑slapd.conf文件:

找到

ucdata-path ./ucdata

include ./schema/core.schema

在下面加入:(注意你的系统路径,可能随安装位置不同而稍有差异)

include ./schema/core.schema

include ./schema/corba.schema

include ./schema/dyngroup.schema

include ./schema/java.schema

include ./schema/misc.schema

include ./schema/cosine.schema

include ./schema/nis.schema

include ./schema/inetorgperson.schema

include ./schema/openldap.schema

这个搞定以后,在同一文件后面的(大概65-66行,修改)

suffix “o=anotherbug,c=com”

rootdn “cn=manager,o=anotherbug,c=com”

还有第70行的位置:rootpw secret,这里要修改为加密后的密码。

具体操作:

打开命令行,定位到安装目录下,输入:slappasswd -h {MD5} –s “替换为你想要设置的密码,无引号”

将生成的MD5密文:{MD5}Xr4ilOzQ4PCOq3aQ0qbuaQ==填入原来secret位置。

OK至此配置已经搞定,可以测试一下服务了。打开命令行转到安装目录下输入:sldapd -d 1

至此LDAP服务器已经搭建并可以跑起来了.下面要来测试怎么倒入.ldif格式的数据了。

二、建立条目(Entry),导入ldif 后缀名文件

ldif:LDAP Data Interchange Format,基于文本。有两种类型的LDIF 文件:第一种是描述Directory 条目数据的,第二种是描述更新条目的。我们主要看怎么描述条目的。

打开编辑器(如Editplus,UltraEdit等),新建test.ldif内容如下:

dn: o=anotherbug,c=com

objectClass: dcObject

objectClass: organization

o: anotherbug

dc: com

dn: uid=mousepoato, o=anotherbug,c=com

uid: mousepoato

objectClass: inetOrgPerson

mail: paradise.lsj@https://www.360docs.net/doc/a212945618.html,

userPassword: admin

labeledURI: https://www.360docs.net/doc/a212945618.html,/blog

sn: Li

cn: test

注意ldif文件对格式的要求非常严格,属性要以冒号和空格与值隔开,并且其他地方不允许有空格。否则当你导入ldif文件时,会提示出现“ldap_add: Invalid syntax (21)”等诸多错误,另外在我机器上测试,ldif对中文支持也还不好,比如我将最后的cn: test改为cn: 鼠标土豆,导入就会报错。

写完保存到安装目录下。在命令行输入:

ldapadd -c -x -D “cn=manager,o=anotherbug,c=com” -w “刚才替换secret出的密码明文” -f test.ldif

运行命令后结果如下:

注意我们在ldapadd后面加上了”–c “ 参数,他会一直运行不会因错误而终止,比如对系统已经存在的entry命令会提示但不会中止。

三、LDAP查看工具

可能大家看了这么多感觉还是很抽象,我们需要一个GUI看看LDAP到底是个什么东东。

这里推荐两个浏览工具

1、LdapBrowser

这是个Java 开发的LDAP Browser/Editor 工具,不但跨平台(Windows, Unix-like),而且功能非常完整,速度又快。运行起来的界面时这个样子的。

2、Softrra LDAP Administrator 2009

这是一个比较强大和专业的客户端,涵盖了大多数企业的LDAP服务类型。

一直下一步安装成功后,它的配置也是比较简单的:

新建一个profile,命名为Local_LDAP

配置连接信息

这是完整配置好后的效果

四、通过JNDI api操作LDAP例子

Javax里面提供的JNDI为我们封装好了对LDAP 的directory service进行存取查询的函数,可以方便实用。

贴上我用JUnit4写一个对LADP服务器进行测试的代码供参考:

private static Logger log = Logger.getLogger(TestLdapOper.class);

DirContext context = null;

TestLdap tldap = null;

@Before

public void init() throws NamingException {

tldap = new TestLdap();

context = tldap.getContext();// 获取context

}

@Test

@Ignore

public void testInsert() throws NamingException {

tldap.addEntry(context, “uid=IBM,o=anotherbug,c=com”);

}

@SuppressWarnings(“unchecked”)

@Test

public void testGetAttributes() throws NamingException {

List attNameList = new ArrayList();

attNameList.add(“o”);

attNameList.add(“dc”);

attNameList.add(“objectClass”);

Map map = JNDIUitl.getAttributes(context, “o=anotherbug,c=com”, attNameList);

Iterator keyValuePairs = map.entrySet().iterator();

for (int i = 0; i < map.size(); i++) {

Map.Entry entry = (Map.Entry) keyValuePairs.next();

Object key = entry.getKey();

Object value = entry.getValue();

https://www.360docs.net/doc/a212945618.html,(key + “==key”);

https://www.360docs.net/doc/a212945618.html,(value + “–value”);

}

}

@SuppressWarnings(“unchecked”)

@Test

public void testGetAttriValues() throws NamingException {

assertEquals(“https://www.360docs.net/doc/a212945618.html,”, JNDIUitl.getAttributeValues(context, “o=anotherbug,c=com”, “dc”).get(0) + “”);

List lst = new ArrayList();

lst = JNDIUitl.getAttributeValues(context, “o=anotherbug,c=com”, “objectClass”); assertEquals(“organization”, lst.get(1) + “”);

for (int i = 0; i < lst.size(); i++) {

https://www.360docs.net/doc/a212945618.html,(lst.get(i));

https://www.360docs.net/doc/a212945618.html,(ReflectionToStringBuilder.toString(lst.get(i)).toString());

}

}

@SuppressWarnings(“unchecked”)

@Test

public void testSearchContext() throws NamingException {

List list = JNDIUitl.searchContextSub(context, “o=anotherbug,c=com”, “(objectClass=*)”); for (int i = 0; i < list.size(); i++) {

https://www.360docs.net/doc/a212945618.html,(list.get(i));

}

}

@After

public void destroy() throws NamingException {

context.close();

}

Linux服务器搭建之十四:LDAP服务器

Linux服务器搭建之十四:LDAP服务器 Linux操作系统平台:Xubuntu 用户:root 主要软件包:slapd, ldap-utils ,db-util,phpldapadmin ,apache2 LDAP服务器搭建流程: 我没有选择Fedora 14系统,原因是:安装成功了BerkeleyDB数据库,但是OpenLDAP服务器找不到BerkeleyDB数据库,没有办法就改用Xubuntu安装BerkeleyDB和OpenLDAP,关键的就是BerkeleyDB安装失败,缺少一些类库,这些类库文件我也不清楚,上网查了些资料,Ubuntu使用的是slapd+ldap-utils+db-util+phpldapadmin的组合,完全可以在apt-get里安装。成功率就不用多说了。 【注意:这个搭建有问题,是失败的,但是我想向大家求解】 0.使用apt-get install安装下面这些软件包:如:【apt-get install slapd】 slapd, ldap-utils ,db-util,phpldapadmin ,apache2 1.【slappasswd】命令创建ldap账户和密码: (注意一会要使用SSHA加密的那窜密码)

2.进入【/etc/ldap】目录编辑ldap.conf文件: 主要就是添加最后那四行,【rootpw {SSHA}.....】就是刚才执行【slapdpasswd】命令生成的经过加密的密码: 3.【service slapd restart】重启ladp服务器:(或者【service slapd start】启动ldap服务器) 【pstree |grep "slapd"】查看ldap服务器是否启动成功:

openldap在Redhat8.0下的安装和配置笔记

OPENLDAP在REDHA T8.0下的安装和配置笔记 最近一直在安装opneldap-2.0.25,现在终于搞定了,所以拿来和大家分享一下,如果有什么意见,可以共同讨论一下: 1) 一般需要安装以下四个rpm包: openldap-2.0.25-1.i386.rpm openldap-servers-2.0.25-1.i386.rpm openldap-clients-2.0.25-1.i386.rpm openldap-devel -2.0.25-1.i386.rpm Openldap-2.0*是必要套件,一定要先安装;Openldap-servers*是服务器套件;openldap-clients*是操作程序套件;openldap-devel*是开发工具套件. 如果需要用ldap做一些高级应用,还需要加装如下套件: auth_ldap* nss_ldap* php_ldap* 2)下一步就是配置了 配置文件一般在/etc/openldap/下: ldapfilter.conf ldap.conf ldapsearchprefs.conf schema ldaptemplates.conf slapd.conf 文件slapd.conf是设置ldap服务器连接,进入文件,修改相应的部分: 在include /etc/openldap/schema/…… 部分添加完整的方案,即schema目录下的所有方案。 在“ldbm database definitions”部分,用suffix命令设置ldap服务器的基础搜索路径(BDN): suffix “dc=buct, dc=https://www.360docs.net/doc/a212945618.html,”

LDAP配置

LDAP 中的访问控制列表 本节介绍Senior Level Linux Professional (LPIC-3) 301 考试的303.2 主题的内容。此主题的权值是2。 在本节中,学习如何: ?计划LDAP 访问控制列表 ?了解访问控制语法 ?授予和撤消LDAP 访问权限 LDAP 树中可以存储各种数据,包括电话号码、出生日期和工资表信息。其中一些数据可能是公开的,一些数据可能只能由由特定的人访问。根据用户的不同,同样的信息可能有不同的限制。例如,也许只有记录的所有者和管理员可以更改电话号码,但是每个人都可以读取这些号码。访问控制列表(ACL) 处理这些限制的配置。 计划LDAP 访问控制列表 在开始编写配置之前,应该确定要实现的目标。树的哪部分包含敏感信息?哪些属性需要保护,保护其不被谁访问?如何使用树? ACL 的组件 ACL 条目提供三条信息: 1.ACL 指定what条目和属性 2.ACL 应用于who 3.授予的access级别

指定 “what” 子句时,可以选择根据对象的区分名(distinguished name ,DN )、LDAP 风格的查询筛选器、属性列表或以上三者的 组合来进行筛选。最简单的子句允许一切内容,但也可以有很多限制。 根据 DN 筛选允许您指定精确匹配,比如 ou=People,dc=ertw,dc=com 或正则表达式 (参阅 “正则表达式”) 查询筛选器可以匹配特定的 objectClass 或其他属性。属性列表中的属性名称用逗号分隔。更复杂的匹配条件可以是 “身份是管理员的 ou=People,dc=ertw,dc=com 下的所有密码条目”。 可以灵活地确定将 ACL 应用于 who 。用户一般由绑定到树上的 DN 来识别,这称为 bindDN 。每个 LDAP 条目可以具有一个 userPassword 属性,用于对特定的用户进行身份验证。在一些上下文中,您可以将当前登录的用户称为自己, 这有利于允许用户编辑自己的详细信息。 如果用户没有绑定,则被视为匿名用户。默认情况下,匿名用户可以 读取树,所以您必须决定是否需要更改此行为。可以通过 IP 地址或 用于连接的方法(比如明文和加密的方法)来对匿名用户(或任何用户)进行分割。 一旦确定了 what 和 who ,必须确定访问级别。访问权限可以是无 一直到写 访问。还可以指定用户可以验证条目,但不可以读取;或可以允许用户读取、搜索和比较访问。 无论如何配置您的 ACL ,任何已配置的 rootDN 用户可以完全控制其数据库。不可以对此进行更改,除非将 rootDN 配置从 slapd.conf 中移除。 了解访问控制语法 ACL 的基本格式使用 Backus-Naur Form 表示,也就是: access to

apachedsldap配置使用说明

ApacheDS LDAP 配置使用说明 Apache LDAP包括ApacheDS服务和Apache Directory Studio RCP工具。下面的内容主要介绍ApacheDS服务和ApacheDS工具。 ApacheDS服务下载地址: https://www.360docs.net/doc/a212945618.html,/apacheds/2.0/downloads.html 下载独立的 Apache Directory Studio 的RCP 程序: https://www.360docs.net/doc/a212945618.html,/studio/ 安装 Eclipse 插件: https://www.360docs.net/doc/a212945618.html,/studio/update/2.x/

一、安装ApacheDS服务 安装ApacheDS服务器,在ApacheDS官网下载最新的服务器,目前的版本是ApacheDS 2.0.0-M8 ,可以根据需要下载适合自己的版本: 如Windows系统: 1、可以下载“Download Windows installer” 安装版,ApacheDS的安装比较简单,没有什么特殊的设置。在ApacheDS 安装完成后要启动ApacheDS服务。路径如下:控制面板---à 管理工具---à服务--àApache Directory server,ApacheDS的监听端口默认为10389。 2、还可以下载 “Download Archive zip/tar.gz",解压apacheds-2.0.0-M8.tar包,然后在apacheds-2.0.0-M8目录下的bin目录,点击ApacheDS.bat 可启动服务。也可以将此服务设置成系统服务。在每次机器启动时会自动开启。

LDAP认证方式

LDAP认证方式,https加密传输 他们用的是WSS3.0 + LDAP认证方式,https加密传输,主要用于做文档管理,没有任何自己开发的代码在其中。 首先是关于崩溃问题(笔记记载如下): 前两天出了一点小故障,问题描述要比解决方案复杂得多。。 开始可以出现登录页面,但是登录上去就抱错,说找不到default页面,然后看到winows update里面有个sharepoint的升级,就运行了。重启了机器后sharepoint的务就挂了。。。 唯一能想到的修复方法就是运行那个sharepoint配置向导,但是第9步会说spadmin服务没有起,十分伤心。就扔下不管了。 今天有人要用了,只好硬着头皮看看,发现这次配置向导竟然通过了。唉,微软的东西就是搞不懂,不过网站还是起不来,就乱改了一通iis配置,然后又用配置向导修复了好几次,终于可以出现登录页面了,但总说我登录不上。研究了半天估计是ldap配置出了问题,果然一检查是把上面2的web.config给覆盖了,于是恢复了就好了。。。 现在想一想当初可能就是升级后把一些配置给我覆盖了吧。。 然后是关于WSS3.0如何使用LDAP认证的问题: 基本按照网上的一些步骤配置,不过有些改动,详细内容可以参考这个网页: https://www.360docs.net/doc/a212945618.html,/helloitsliam/archive/2006/08/15/10027.aspx 这里只说一下具体做法 1. 从一个装了moss2007的机器上copy一个microsoft.office.server.dll文件放在桌面上,在 C:\Program Files\Common Files\Microsoft Shared\web server extensions\12\ISAPI目录,然后将这个文件拖进c:\WINDOWS\assembly目录,注意一定要拖进。。 2. 修改sharepoint管理中心网站和web网站的web.config文件,默认在 c:\Inetpub\wwwroot\wss\VirtualDirectories\80(和另一个管理端口) 在

LDAP使用手册

LDAP使用手册 一、LDAP介绍 LDAP是轻量级目录访问协议的简称(Lightweight Directory Access Protocol).用于访问目录服务。它是目录访问协议的移植,但是简化了实现方法。 二、目录服务与关系数据库之间的区别 a)目录查询操作比关系数据库有更高的效率,但是更新效率比关系数据 库低 b)目录不支持关系数据库那样的复杂查询,比如两个表的连接。 c)目录不支持多操作的事物完整性,没有方式确认一些操作是全部成功 还是全部失败 d)目录能够能好和更灵活的支持子查询和匹配查询 e)目录协议更适合应用于广域网,比如因特网或者大型公司的网络 f)目录的管理,配置,和调试比关系型数据库更简单 g)在使用关系数据库之前,必须首先定义表结构(模式)才可以进行操 作。而目录中所使用的模式是由LDAP定义好的一系列类组成的。对 于目录中的每条记录中必须属于其中的一个类或者多个类。这些类定 义了该记录中可以存储的信息。 h)目录以对象的形式存储数据。信息被组织成树型结构。 i)目录服务支持分布式存储结构,容易实现数据的扩展,能满足大容量 存储的要求。 三、LDAP的优点

1:可以存储在其它条件下很难存储的管理信息 2:数据安全可靠,访问控制粒度细腻。 3:LDAP是一个标准的,开放的协议,具有平台无关性。 4:数据分布广,规模可灵活扩充。 5:LDAP目录服务器可以使任何一种开放源代码或商用的LDAP目录服务器。 四、LDAP模型 LDAP模型是从协议中继承过来的。是LDAP的一个组成部分,用于指导客户如何使用目录服务 LDAP 定义了四个模型,包括信息模型,命名模型,功能模型,安全模型。 信息模型(LDAP information model) LDAP信息模型用于描述LDAP中信息的表达方式。 LDAP信息模型包含三部分Entries Attributes Values Entry:Directry中最基本的信息单元,Entry中所包含的信息描述了现实世界中的一个真实的对象,在目录系统中它可以理解为, 目录树中的一个节点。在目录中添加一个Entry时,该 Entry必须属于一个或多个object class ,每一个object class规定了该Entry中必须要包含的属性,以及允许使 用的属性。Entry所属的类型由属性objectclass规定。 每一个Entry都有一个DN(distinguished name) 用于唯 一的标志Entry在directory中的位置。如下图所示: 根节点DN的命名有多种方法,其中之一就是域名命名法。

sonic wall 配置图解 HOW-TO --- LDAP Authentication--CHS

SonicOS Enhanced HOW-TO: Microsoft AD 认证 Date created: 11 January 2006 Last modified: 11 January 2006 目 标 1. 使用Microsoft AD 对内网访问internet进行认证 2. 使用Microsoft AD 对GVC用户进行认证 TZ 或者PRO系列安全设备需求 1. TZ 170 3.0.x.x增强版以上版本 2. PRO 系列 3.0.x.x增强版以上版本 3. SonicOS 标准版不支持AD/LDAP认证 背 景 1. 已安装microsoft 域控制器 2. 很多公司已经部署了域控制器来进行用户认证 3. 活动目录作为网络认证的一部分,可以同SonicWALL SonicOS 3.0.x.x增强版以上版本良好的协同工作

网络图表 Microsoft Server 2003 配置 1. 默认Microsoft Server 2003安装 2. 激活AD (Active Directory)服务

PRO 4060 LDAP配置 1. 假定网络已经配置好并且运行起来并且用户能访问internet 2. 登陆到PRO 4060 3. 进入Users?Settings 设置界面 4. 从下拉菜单里选择LDAP,点击APPLY按钮 5.点击Configure按钮来配置LDAP 6. 参照下面的配置参数填写

7. Login user name是拥有系统管理员权限的帐户名 8. 取消Use TLS (SSL) 前面的钩. TLS (SSL) 需要数字证书. 为直观起见,我们在本文档里不使用 数字证书 9. 点Schema选项卡 10. 从下拉菜单里选择 Microsoft Active Directory

linux下ldap服务搭建过程

准备工作: 配置前先关闭iptables和SELINUX,避免配置过程中报错。 # service iptables stop # setenforce 0 # vi /etc/sysconfig/selinux --------------- SELINUX=disabled --------------- 1.LDAP server端配置: 安装LDAP服务(使用YUM本地光盘安装) # yum install openldap-* -y 提示安装以下4个包 openldap-devel-2.4.23-26.el6.x86_64 openldap-clients-2.4.23-26.el6.x86_64 openldap-2.4.23-26.el6.x86_64 openldap-servers-2.4.23-26.el6.x86_64 拷贝LDAP配置文件到LDAP目录(redhat6.3): # cd /etc/openldap/ # cp /usr/share/openldap-servers/slapd.conf.obsolete slapd.conf redhat6.0或6.1版本配置文件在主目录有备份: # cd /etc/openldap/ # cp slapd.conf.bak slapd.conf 创建LDAP管理员密码: # slappasswd

这里我输入的密码是redhat,输入完密码后,返回一串密文,先保存到剪贴板{SSHA}pfAJm+JJa4ec2y8GjTc8uMEJpoR5YKLy 编译配置文件 # vi /etc/openldap/slapd.conf 找到115行,默认如图: 修改为: 高亮部分为刚才生成的密码(加密后的)。 配置文件最后几行的权限部分我们也要做相应的更改: 原内容: 更改为:

OpenLDAP Directory Server安装部署

步骤一、安装、配置OpenLDAP Directory Server服务器; LDAP 简单介绍: LDAP(轻量级目录服务访问协议,Lightweight Directory Access Protocol)基于X.500标准,支持TCP/IP,使用简单方便。现在越来越多的网络应用系统都支持LDAP。OpenLDAP是LDAP的一种开源实现! 录是一个为查询、浏览和搜索而优化的专业分布式数据库,它成树状结构组织数据,就好象Linux/Unix系统中的文件目录一样。目录数据库和关系数据库不同,它有优异的读性能,但写性能差,并且没有事务处理、回滚等复杂功能,不适于存储修改频繁的数据。所以目录天生是用来查询的,就好象它的名字一样。目录服务是由目录数据库和一套访问协议组成的系统。 现在市场上有关LDAP的产品已有很多,各大软件公司都在他们的产品中集成了LDAP服务,如Microsoft的ActiveDirectory、Lotus的Domino Directory、IBM的TivoliDirectory Server。LDAP的开源实现是OpenLDAP,它比商业产品一点也不差,而且源码开放。

配置OpenLDAP Directory Server服务器主机为局域网内的时间服务器; 在配置时间服务器之前,检查您的系统内是否已经安装ntp 相关Package,在文本终端中输入: 详细操作: # rpm -qa | grep ntp chkfontpath-1.10.1-1.1 Ntp-4.2.2p1-7.el5

在文本终端中输入: 详细操作: # gedit /etc/ntp.conf 打开/etc/目录中的ntp.conf文件,主要说明修改的关键部分: 详细配置参数: # restrict 192.168.1.0 mask 255.255.255.0 notrust nomodify notrap 更改为: restrict 192.168.1.0 mask 255.255.255.0 notrust nomodify notrap

LDAP服务器配置

LDAP服务器配置 1.实验拓扑图 2.实验准备wuliji Setenforce 是Linux的selinux防火墙配置命令执行setenforce 0 表示关闭linux防火墙。 Iptables -F 清空防火墙规则。 service NetworkManager stop关闭NetworkManager功能。chkconfig NetworkManager off禁止它开机启动。 service network restart 重启网络服务 3.虚拟机(客户端)设置 3.1建立虚拟机与物理机之间的桥接模式(虚拟机必须是关机状态)进行桥接模式的设置,点击Edit菜单选项,选择Connection Details,选择eth0网卡,点击+号,进入Configure network interface选项卡,Interface type选择Bridge(桥接)模式,点击Forward进行下一步配置 3.2Start mode(启动模式)选择onboot(开机启动),activate now(现在激活)点勾,choose interface to Bridge,选择eth0网卡,点击Finish

3.3打开VM虚拟机rhel6选择硬件设置,点击NIC选项设置网卡,Source device 选择 host device eth0(bridge“br0”),device model (刚才建立的桥接模式的网卡)选择 hypervisor default (默认程序管理模式) 3.4点击power键开启虚拟机 输入指令 setenforce 0 Iptables -F service NetworkManager stop chkconfig NetworkManager off ping 192.168.1.xxx 测试是否能连通服务器 4服务器设置 4.1配置NFS服务器 在服务器上配置exports文件,Vim /etc/exports,共享挂载目录,并授权挂载IP客户端地址为192.168.1.0/24,rw参数为读写权限,sync保持同步, no_root_squash防止ROOT降级为普通用户。 /home 192.168.1.0/24(rw,sync,no_root_squash) 4.2 输入指令“service rpcbind restart , service nfs restart”,重启服务(要先重启rpcbind,后重启nfs,否则出现错误),失败时重启两次NFS 4.3在客户端(当前为虚拟机)验证 输入showmount -e 192.168.1.152(服务器地址),验证成功后挂载

WAS中如何配置LDAP

在WAS使用实践中,LDAP服务器经常会被作为用户注册表来使用。这里主要针对WAS中如何配置LDAP给出相关说明。配置主要分为三步: 1. 选择使用LDAP协议作为活动用户注册表。 活动用户注册表中选中使用“轻量级目录访问协议(LDAP)用户注册表”并保存。?配置-?a) 在全局安全性 LDAP)?用户注册表-?2. 配置LDAP服务器基本信息(全局安全性 在这部分中主要需要的配置项有: a) 服务器用户标识:设置服务器的管理用户,一般在这里指定一个LDAP上的有效完整专有名称(DN),例如cn=wasadmin, ou=Shanghai, o=IBM, c=CN。 b) 服务器用户标识: 指定与服务器标识相对应的密码。 c) 类型:根据真实使用的LDAP服务器类型进行选择 d) 主机:指定LDAP服务器的IP地址或者主机名 e) 端口:指定LDAP服务器的端口,一般默认为389 f) 基本专有名称(DN):指定目录服务的基本专有名称,表示LDAP搜索操作的起始点。假定LDAP服务器的后缀为o=IBM, c=CN,那么对于cn=wasadmin, ou=Shanghai, o=IBM, c=CN这个DN,这里可以指定基本专有名称为ou=Shanghai, o=IBM, c=CN或者o=IBM, c=CN g) 绑定专有名称(DN):绑定是LDAP客户端连接服务端时所必须的操作,在服务器端可以配置为匿名或者非匿名,如果是匿名,那么这里与步骤h均可以设为空。如果不是,那么必须指定一个LDAP上有效的用户DN h) 绑定密码:如果是非匿名访问,那么需要指定对应于绑定专有名称(DN)的密码 高级轻量级目录访问协议(LDAP)用户注册表设置)?LDAP?用户注册表-?3. 配置LDAP服务器高级信息(全局安全性 a) 用户过滤器: 该过滤器用于通过短名称(%v)在服务器上进行条目查找用户。例如 (&(uid=%v)(objectclass=inetOrgPerson)表示在LDAP服务器上查找类为inetOrgPerson,属性uid 等于%v的条目。这里需要根据LDAP的设置进行适当修改。 b) 组过滤器:该过滤器用于通过短名称(%v)在服务器上进行条目查找组。例如 (&(cn=%v)(|(objectclass=groupOfNames)(objectclass=groupOfUniqueNames)))表示查找属性cn等于%v并且类是groupOfNames或者是groupOfUniqueNames的条目。这里需要根据LDAP的设置进行适当修改。 c) 用户标识映射:此过滤器将用户的短名称映射至LDAP 条目并指定使用用户的短名称显示这些用户时表示用户的一段信息。比如用户在登录时使用了uid,但是在页面上希望显示其电子邮件,那么则这里需要指定为*:mail,mail是该用户的一个属性。 d) 组标识映射: 修改组标识映射过滤器。此过滤器将组的短名称映射至LDAP 条目并指定显示组时表示组的一段信息,使用方法与用户标识映射类似。

如何使用LdapConnection 类 (1)链接 Ldap服务器

如何使用LdapConnection 类(1)链接 Ldap服务器 C#提供了 LdapConnection 类用于连接Microsoft Active Directory 域服务或 LDAP 服务器的 TCP/IP 或 UDP LDAP 连接。 下面是连接 Ldap的连接方法和大家分享下: static LdapConnection ldapConnection; static string ldapServer; static NetworkCredential credential; static string targetOU; static string pwd; public void LdapBind() { ldapServer = "172.18.69.204:389"; targetOU = "cn=Manager,dc=tst,dc=com"; pwd = "000000"; //credential = new NetworkCredential(String.Empty, String .Empty); credential = new NetworkCredential(targetOU, pwd); string dn = ""; //ldapConnection = new LdapConnection(new LdapDirectoryId entifier(ldapServer)); //ldapConnection.SessionOptions.ProtocolVersion = 3;//Lda p协议版本 //ldapConnection.AuthType = AuthType.Anonymous;//不传递密码进行连接 ldapConnection = new LdapConnection(ldapServer); ldapConnection.AuthType = AuthType.Basic; ldapConnection.Credential = credential; try { Console.WriteLine("链接."); ldapConnection.Bind(); Console.W riteLine("链接成功 "); } catch (Exception ee) {

【精品】使用LDAP来共享地址簿New教材

【关键字】精品 IceWarp 集成LDAP服务 同步管理用户实现客户端地址簿共享查找 LDAP是轻量目录访问协议,英文全称是Lightweight Directory Access Protocol,一般都简称为LDAP。它是基于X.500标准的,但是更简单并且可以根据需要定制。与X.500不同,LDAP 支持TCP/IP,这对访问Internet是必须的。目前,很多公司都把LDAP和自己的产品、技术结合在一起,增加LDAP在各个领域中的有效性,这一切都来源于LDAP是一个开放的协议,很容易和其他标准协议共存。 IceWarp Server 作为国际老牌的邮件服务器厂商,充分表现在系统的开放性,自身集成LDAP服务,亦可使用第三方LDAP 服务器,同步用户帐户实现用户帐户管理,用来做地址簿的共享,使得用户在MS Outlook、Outlook Express 或者其他邮件客户端上通过LDAP服务器来查找同事的邮件地址。 使用LDAP做身份认证 为什么需要使用LDAP数据库?用传统的关系型数据库不可以吗? LDAP服务器就是起到了一个认证Server的作用,从技术本身而言,这个认证Server具体使用的是何种数据库并不重要,如果使用一个关系型数据库也可以达到统一身份认证的目的,但LDAP 自身的优势使得很多公司最终选择它。 ◆LDAP是一个开放的标准协议,不同于SQL数据库,LDAP的客户端是跨平台的,并且对几乎所有的程序语言都有标准的API接口。即使是改变了LDAP数据库产品的提供厂商,开发人员也不用担心需要修改程序才能适应新的数据库产品。这个优势是使用SQL语言进行查询的关系型数据库难以达到的。 ◆由于LDAP数据库的数据保存是树结构,整棵树的任何一个分支都可以单独放在一个服务器中进行分布式管理,不仅有利于做服务器的负载均衡,还方便了跨地域的服务器部署。这个优势在查询负载大或企业在不同地域都设有分公司的时候体现尤为明显。 ◆LDAP支持强认证方式,可以达到很高的安全级别。在国际化方面,LDAP使用了UTF-8编码来保存各种语言的字符。 ◆更灵活添加数据类型,LDAP是根据schema的内容定义各种属性之间的从属关系及匹配模式的。例如在关系型数据库中如果要为用户增加一个属性,就要在用户表中增加一个字段,在拥有庞大数量用户的情况下是十分困难的,需要改变表结构。但LDAP只需要在schema 中加入新的属性,不会由于用户的属性增多而影响查询性能。 ◆LDAP数据库是对读操作进行优化的一种数据库,在读写比例大于7比1的情况下,LDAP会体现出极高的性能。这个特性正适合了身份认证的需要。 IceWarp 中LDAP 服务实现设置步骤: 一、配置LDAP 服务器: 1、远程管理控制台--- 服务–LDAP 服务--- LDAP属性 2、LDAP 服务属性--- slapd.conf 设置文件位置。 3、编辑slapd.conf 文件,配置LDAP 服务器设置。 二、IceWarp 服务器用户同步LDAP 服务 1、在IceWarp 服务器上设置LDAP 同步 管理控制台中,“域& 帐户”-“全局设定”-“高级选项”下,激活LDAP用户同步,LDAP主机填您服务器主机名或者IP地址,dc=root代表服务器树根,用户DN中服务器管理员和密码, LDAP默认的端口是389,SSL端口是636,可以在“服务”修改端口。 上面填好后,点击“立即同步所有用户到LDAP”,将IceWarp邮箱管理系统与LDAP 服务器用户进行同步

linux 环境 部署 ldap

OpenLDAP 打包后可能会运行的很好(或者产生不可知的后果)。我只求方便??如果你的其他版本能够提供一个容易的方法,就用它好了。RPM 也可从https://www.360docs.net/doc/a212945618.html,处获得,https://www.360docs.net/doc/a212945618.html,详细地列出了所有需要的附带软件包。 当然Debian运行的也很好。apt-get做这个工作也不错;聪明的 bit能够找到软件包的名字。 Debian用户希望ldap-utils;slapd,即OpenLDAP;以及libdb4.1获得Sleepycat DB。这三个组件足够你用的了。apt-get可带你完成最小配置,并且自动启动slapd,即LDAP服务器监控程序。 从源代码安装 基本安装至少需要两个tarball: ?Berkeley Sleepycat DB ?OpenLDAP tarball Berkeley DB必须在OpenLDAP之前安装。OpenLDAP没有它不能建立。(如何安装Berkeley DB请看Resources) OpenLDAP tarball 不足2兆,那就是说即使我们拨号下载,也是很轻松的。本文中使用的稳定版为openldap-stable-20030709.tgz。我喜欢将它放在 /usr/src/目录下,并在此解包: root@windbag:/usr/src# tar xfz openldap-stable-20030709.tgz 这就创建了openldap-2.1.22 目录: root@windbag:/usr/src# cd openldap-2.1.22 现在就有了README、INSTALL、 LICENSE、 ANNOUNCEMENT、以及COPYRIGHT 文档。先花点时间看看这些文档,看他们里面有什么重要信息。要快速查看编译选项,请键入: root@windbag:/usr/src# ./configure --help 这个阅读相当吸引人,它的默认项标记清楚,选项能够自我说明。现在我们来看看默认项。输入下列三个命令: # ./configure # make depend # make 每个命令输入完都会出现许多东西;放心的等待吧。等他们都完成之后,运行简单的内建测试脚本对他们进行校验: # make test 如果出错的话,我建议你放弃它,另外向你推荐https://www.360docs.net/doc/a212945618.html, (见 Resources)。如果运行良好,最后一个步骤就是真正的安装新创建的二进制文件和man界面。在OpenLDAP根目录下运行: # make install 请注意'make install'的输出;它包含许多有用信息。为了详细阅读,将它导入文件内: # make install | tee openldap-install.txt 配置slapd.conf 这是用于我们新OpenLDAP 服务器的主要配置文件。它可以放在任何层数的虚拟目录内??我个人喜欢在安装软件后运行updatedb,这样我能迅速的找到需要的东西。在我的Libranet 系统上,它是/etc/ldap/slapd.conf。 小心保护该文件。最好备份一下。原来的文件包含有用的默认值。为了安全起见,默认许可为600(只有root用户才能读写该文件)。 slapd.conf 定义了三种类型的信息:整体设置,与指定后端相关的设置,与指定数据库相关的设置。这个bit相当重要,如果运行正确的话能够帮你减少麻烦:后端和数据库指令优先于整体设置,数据库指令优先于后端指令。 空白行和注释可以忽略。以空白开头的行是上一行的继续??这个小技巧可让你浏览时不至于毫无头绪。 更多的空白可用于指令中:指令可以有参数,甚至多个参数。这些参数使用空白隔开。带有空白的参数必须附上双引号:如"loud argument." 包含双引号或者反斜线符号的参数退出时必须使用反斜线:如

Apache中配置连接Ldap数据心得

(8.0系统上)修改Apache连接Ldap配置 先到Apache的目录下,运行 E:\ptc\Windchill_9.0\Windchill\ant\bin\ant -f webAppConfig.xml addAuthProvider -DappName=Windchill -DproviderName=Windchill-AAA -DldapUrl=" ,cn=Windchill_8.0,cn=Application%20Services,o=ptc" -DapacheWebApp.docBase=E:\ptc\Windchill_9.0\Windchill\codebase (红色加粗部分为空格,一定要用%20代替) 运行该命令时 1.会先在E:\ptc\Windchill_9.0\Apache\conf\extra\app-Windchill-AuthProvider.xml 中增加或修改一条记录(如果providerName= Windchill-AAA与文件中的有重复就是修改) Exp: 系统默认有如下两条记录

LDAP安装说明(windows)

一、安装准备 1、下载openldap for windows 2、下载JDK安装包; 3、下载LdapBrowser浏览工具 二、安装于配置OpenLDAP 1、安装OpenLDAP 双击OpenLDAP安装包,一路点击next,(路径选择可以自己设定eg.d:/OpenLDAP); 2、配置OpenLDAP 1)用记事本方式打开D:/OpenLDAP/slapd.conf,找到include ./schema/core.schema 在其后面添加: include ./schema/cosine.schema include ./schema/inetorgperson.schema (如果需要的话,可以把其他的schema全部添加进来: include ./schema/corba.schema include ./schema/dyngroup.schema include ./schema/java.schema include ./schema/misc.schema include ./schema/nis.schema

include ./schema/openldap.schema ) 2)下面我们做一个示例:在中国(cn)的tt公司添加一个系统管理员sa. 需要在slapd.conf 配置文件中,找到 su “dc=my-domain,dc=com” rootdn “cn=Manager,dc=my-domain,dc=com” 把这两行改为 suffix “o=tt,c=cn” rootdn “cn=Manager,o=tt,c=cn” suffix 就是看自己如何定义了,后面步骤的 ldif 文件就必须与它定义了。还要注意到这个配置文件中有一个rootpw secret,这个secret 是cn=Manager 的密码,以后会用到,不过这里是明文密码,你可以用命令:slappasswd -h {MD5} -s mysecret (“mysecret“是自定义的密码,可以随便设置)算出加密的密码{MD5}BsIZ5byDePOoo/g7S35GSQ== 替换配置中的 secret。 3、启动OpenLDAP CMD进入到d:/OpenLDAP下 1)启动OpenLDAP-slapd服务 slapd install OpenLDAP-slapd “OpenLDAP Directory Service” auto net start OpenLDAP-slapd NOTE: the “slapd install” is only needed if you didn’t choose the “create NT service” option during installation.