用Burp suite快速处理上传截断

用Burp suite快速处理上传截断

BlAck.Eagle Burp suite是一个安全测试框架,它整合了很多的安全工具,对于渗透的朋友来说,是不可多得的一款囊中工具包,今天笔者带领大家来解读如何通过该工具迅速处理“截断上传”的漏洞。如果对该漏洞还不熟悉,就该读下以前的黑客X档案补习下了。

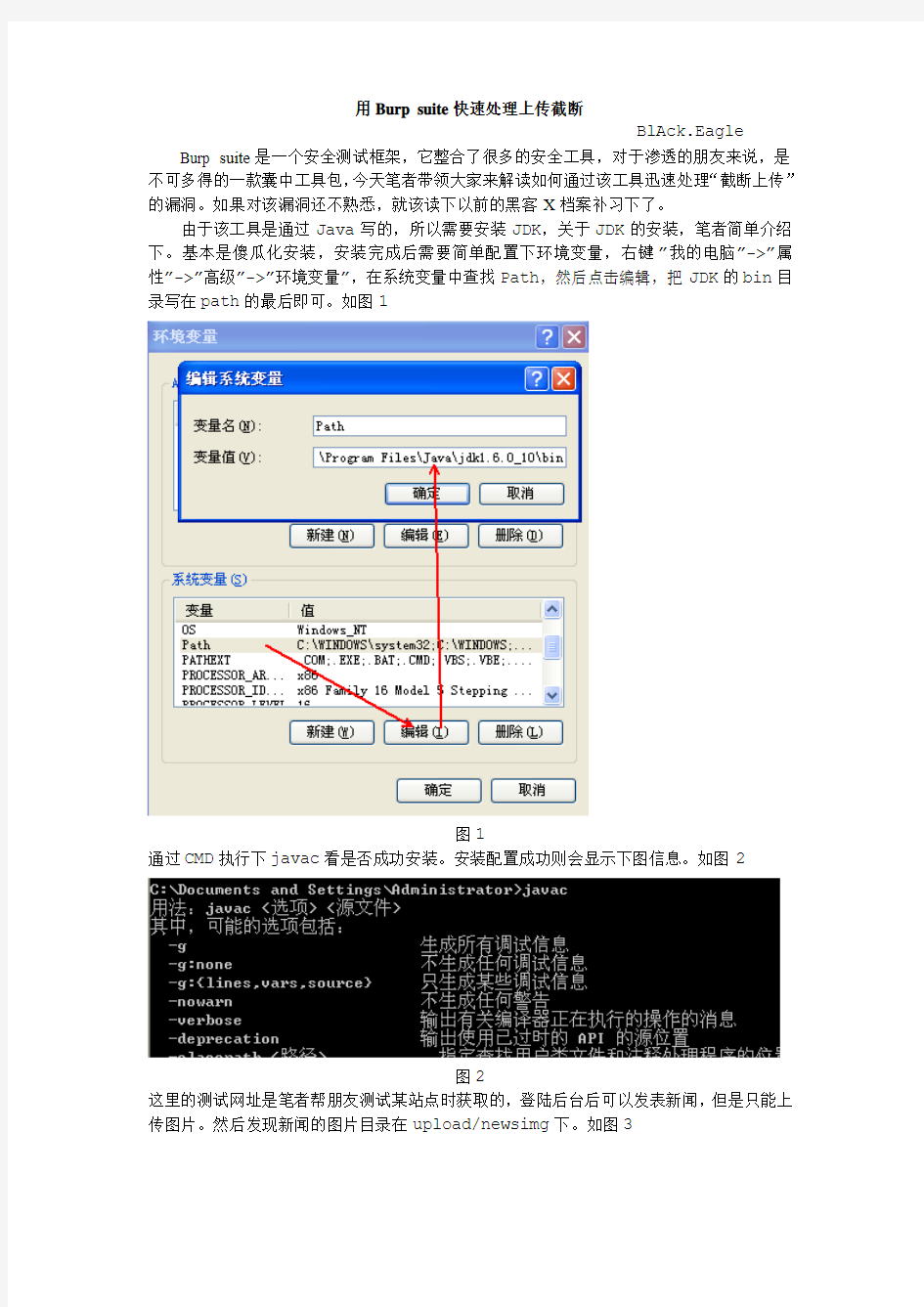

由于该工具是通过Java写的,所以需要安装JDK,关于JDK的安装,笔者简单介绍下。基本是傻瓜化安装,安装完成后需要简单配置下环境变量,右键”我的电脑”->”属性”->”高级”->”环境变量”,在系统变量中查找Path,然后点击编辑,把JDK的bin目录写在path的最后即可。如图1

图1

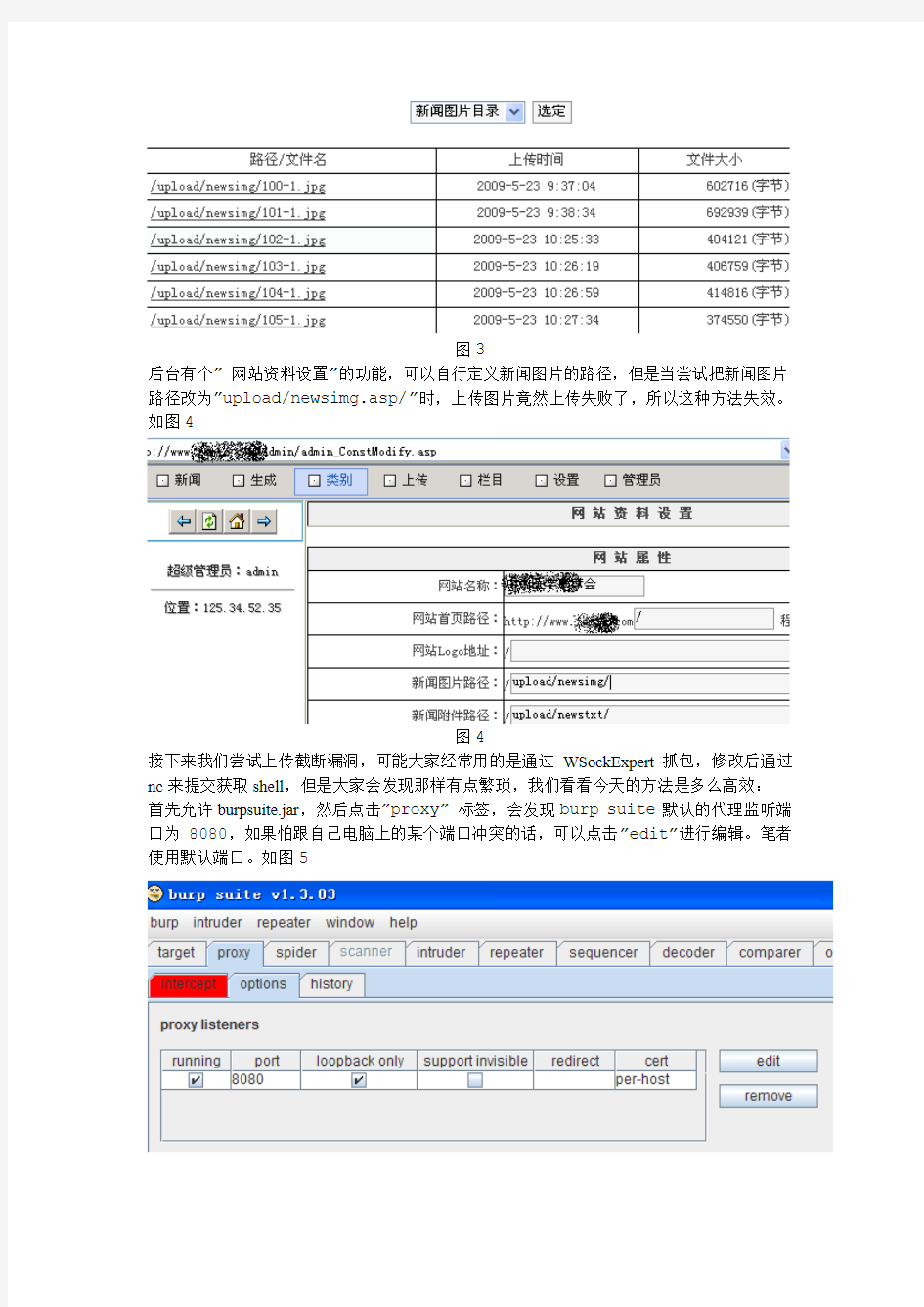

通过CMD执行下javac看是否成功安装。安装配置成功则会显示下图信息。如图2

图2

这里的测试网址是笔者帮朋友测试某站点时获取的,登陆后台后可以发表新闻,但是只能上传图片。然后发现新闻的图片目录在upload/newsimg下。如图3

图3

后台有个”网站资料设置”的功能,可以自行定义新闻图片的路径,但是当尝试把新闻图片路径改为”upload/newsimg.asp/”时,上传图片竟然上传失败了,所以这种方法失效。如图4

图4

接下来我们尝试上传截断漏洞,可能大家经常用的是通过WSockExpert抓包,修改后通过nc来提交获取shell,但是大家会发现那样有点繁琐,我们看看今天的方法是多么高效:

首先允许burpsuite.jar,然后点击”proxy”标签,会发现burp suite默认的代理监听端口为8080,如果怕跟自己电脑上的某个端口冲突的话,可以点击”edit”进行编辑。笔者使用默认端口。如图5

图5

然后打开本地浏览器的代理设置的地方,IE一般为”工具”->”Internet选项”–>”连接”->”局域网设置”,其他浏览器大致相同。如图6

图6

设置代理之后,我们到后台的某个上传新闻图片的地方上传一个图片木马,我这里的图片木马为asp一句话。如图7

图7

点击上传之后,我们到proxy的”history”选项,会发现该网站的某个POST提交请求,我们选中该链接后,右键选择”send to repeater”,如图8

图8

我们会发现刚才提交的请求的数据包,那么我们看一下,有一项是上传路径的地方,我们以前进行截断上传的时候经常修改这个地方,这次也不例外,我们把上传路径改为”upload/shell.asp ”后面有一个空格,如图9

图9

然后选择”hex”进入16进制编辑模块,将空格的16进制20改为00,即null。如图10 然后点击上方的”go”即可进行数据包的提交,提交成功后会返回提交的路径,如图11

图10

图11

笔者通过菜刀就直接连接到一句话后门了。如图12,大家进行测试吧!

图12

多媒体技术基础与应用习题及参考答案

一、选择 1.多媒体计算机中的媒体信息是指( ) 。 ⑴数字、文字⑵声音、图形⑶动画、视频⑷图像 A ⑴ B ⑵ C ⑶ D 全部 2.多媒体技术的主要特性有( )。 (1)多样性(2)集成性(3)交互性(4)可扩充性 A (1) B (1)、(2) C (1)、(2)、(3) D 全部 3.目前音频卡具备以下哪些功能()。 ⑴录制和回放数字音频文件⑵混音⑶语音特征识别⑷实时解/压缩数字音频文件 A ⑴⑶⑷ B ⑴⑵⑷ C ⑵⑶⑷ D 全部 4.在多媒体计算机中常用的图像输入设备是()。 (1)数码照相机(2)彩色扫描仪(3)视频信号数字化仪(4)彩色摄像机 A (1) B (1)(2) C (1)(2)(3) D 全部 5.国际标准MPEG-Ⅱ采用了分层的编码体系,提供了四种技术,它们是()。 A 空间可扩展性;信噪比可扩充性;框架技术;等级技术。

B 时间可扩充性;空间可扩展性;硬件扩展技术;软件扩展技术。 C 数据分块技术;空间可扩展性;信噪比可扩充性;框架技术。 D 空间可扩展性;时间可扩充性;信噪比可扩充性;数据分块技术。 6.视频卡的种类很多,主要包括()。(1)视频捕获卡(2)电影卡(3)电视卡(4)视频转换卡 A (1) B (1)(2) C (1)(2)(3) D 全部 7.以PAL制25帧/秒为例,已知一帧彩色静态图像(RGB)的分辨率为256′256,每一种颜色用16bit表示,则该视频每秒钟的数据量为()。 A 256′256 ′3 ′16′25 bps B 512′512 ′3′8′25 bps C 256′256 ′3′8′25 bps D 512 ′512′3′16′25 bps 8.全电视信号主要由()组成。 A 图像信号、同步信号、消隐信号。 B 图像信号、亮度信号、色度信号。 C 图像信号、复合同步信号、复合消隐信号。 D 图像信号、复合同步信号、复合色度信号。 9.在视频信号实时处理技术中,如果电视扫描的正程时间为52.2ms,分辨率为512′512 ,实时意味着处理每个像素的时间近似为()。 A 0.1ms B 0.2ms C 0.8ms D 0.4ms 10.下列哪种说法是正确的()。 A 信息量等于数据量与冗余量之和。

渗透攻击测试—Burp Suite

渗透攻击测试——Burp Suite Burp Suite 是用于攻击web 应用程序的集成平台。它包含了许多工具,并为这些工具设计了许多接口,以促进加快攻击应用程序的过程。所有的工具都共享一个能处理并显示HTTP 消息,持久性,认证,代理,日志,警报的一个强大的可扩展的框架。本文主要介绍它的以下特点: 1.代理–Burp Suite带有一个代理,通过默认端口8080上运行,使用这个代理,我们可以截获并修改从客户端到web应用程序的数据包. 2.Spider(蜘蛛)–Burp Suite的蜘蛛功能是用来抓取Web应用程序的链接和内容等,它会自动提交登陆表单(通过用户自定义输入)的情况下.Burp Suite的蜘蛛可以爬行扫描出网站上所有的链接,通过对这些链接的详细扫描来发现Web应用程序的漏洞。 3.Scanner(扫描器)–它是用来扫描Web应用程序漏洞的.在测试的过程中可能会出现一些误报。重要的是要记住,自动扫描器扫描的结果不可能完全100%准确. 4.Intruder(入侵)–此功能呢可用语多种用途,如利用漏洞,Web应用程序模糊测试,进行暴力猜解等. 简要分析 代理工具可以说是Burp Suite测试流程的一个心脏,它可以让你通过浏览器来浏览应用程序来捕获所有相关信息,并让您轻松地开始进一步行动,在一个典型的测试中,侦察和分析阶段包括以下任务: 手动映射应用程序-使用浏览器通过BurpSuite代理工作,手动映射应用程序通过以下链接,提交表单,并通过多步骤的过程加强。这个过程将填充代理的历史和目标站点地图与所有请求的内容,通过被动蜘蛛将添加到站点地图,可以从应用程序的响应来推断任何进一步的内容(通过链接、表单等)。也可以请求任何未经请求的站点(在站点地图中以灰色显示的),并使用浏览器请求这些。 在必要是执行自动映射-您可以使用BurpSuite自动映射过程中的各种方法。可以进行自动蜘蛛爬行,要求在站点地图未经请求的站点。请务必在使用这个工具之前,检查所有的蜘蛛爬行设置。

BurpSuite爆破密码

Burp Suite--- Intruder小技巧 作者:小冰50421961[AT] QQ [Dot] com 0x00 题外话 最近朋友送了我少女时代日本巡回演唱会蓝光高清限量版,太激动了!为此表示感谢,所以才有了下文。O(∩_∩)O哈哈~废话不多说,进入正题。 0x01 Intruder—暴力破解 安装要求: Java环境下载地址: https://www.360docs.net/doc/b07398004.html,/j2se/downloads.html Burp Suite下载地址: https://www.360docs.net/doc/b07398004.html,/burp/download.html 入门: 安装完成后可以双击可执行的JAR文件,如果不工作,你可以运行在命令提示符或终端输入。命令: Java –jar burpsuite_v1.4.jar 上篇文章对于burp的基本设置,已经说了很明了了,在这我就只提下就行咯。(*^__^*) 嘻嘻…… 配置过程如下: 代理端口配置如下图: 浏览器的配置如下图:

然后把拦截(intercept)功能关闭,因为我们这里不需要进行数据拦截 目标:登陆页面 思路过程:寻找登陆错误关键字—进行暴力破解 打开我们的目标如下图:

我们随意填写账户密码进行登陆,以此获取到登陆的错误信息如下图: 然后返回burp看提交和返回数据信息如下图:

发现我们浏览器所爆出的错误信息在数据包返回的页面中根本无法找到。我想这应该是要pro 版本 才能查看到数据吧 O(∩_∩)O 哈哈~ 开个玩笑!其实细心的童鞋会发现我上图我所标注的地方,HTTP 状态码302—重定向到另外一个url,我们看看第二个url 返回的内容如下图:

多媒体技术应用总结归纳教程

精心整理改革考核的思路和方法:注重学习过程的评价和反馈,学生经历的训练过程都计入成绩,认为学生经历并完成教学环节所需要的训练,其技术能力是自然认可的。确立了以项目成果为重点评价依据,以实验操作及实验报告、课堂综合表现以及课程理论考试成绩为补充的考核方法,促进学生专业能力和师范素质的培养,为学生的个性化学习提供考核方式的支持。 《多媒体技术应用教程》试读:目录 出版说明 前言 第1章多媒体技术基础知识1 11概述1 12多媒体技术的发展2 13基本概念4 14多媒体软件6 15多媒体技术的应用领域10 16多媒体产品及其制作过程13 17多媒体创意设计16 18多媒体产品的版权问题17 习题一18 第 2 2 2 2 2 26扫描仪 27数码照相机 28彩色打印机 29彩色投影机 第 31美学基本概念61 32平面构图62 33色彩构成与视觉效果69 34多种数字信息的美学基础73 习题三76 第4章多媒体数据描述77 41静态图像文件77 42动态图像文件83 43声音文件86 习题四90 第5章多媒体数据压缩技术91

51数据压缩基本原理91 52数据压缩算法96 53静态图像JPEG压缩编码 技术103 54动态图像MPEG压缩编码 技术106 习题五109 第6章图像处理技术110 61图像原理110 62图像文件112 63图像的获取114 64图像处理技术119 65图像的浏览122 66图像处理软件Photoshop CS125 67Windows界面处理147 671获取界面147 672简单处理147 习题六147 第7章动画与视频制作技术149 71动画基本概念149 72电脑动画151 73网页动画制作技术153 74变形动画制作技术163 7 7 第 8 8 83一般音频编辑技术 8 84高级音频编辑技术 第 9 92PowerPoint创作工具205 习题九217 第10章多媒体光盘制作技术218 101基本概念218 102光盘自动启动系统220 103图标的设计与制作技术234 104说明书与包装设计238 105光盘刻录技术242 习题十245 附录246 附录A习题与参考答案246

brupsutie安装教程及汉化

Burpsuite安装教程及汉化方法 1、安装java环境(以jdk-8u261-windows-x64.exe为例) 将jdk-8u261-windows-x64.exe下载放到桌面,直接双击安装即可。安装完成,cmd执行java –version,出现如下信息,说明安装成功。 如果不成功,需要设置环境变量。搜索“系统”,依次按照下图配置环境变量即可。 2、安装brupsutie 安装步骤: (1)cd 到burp-loader-keygen-2.jar所在路径,执行java –jar burp-loader-keygen-2.jar,弹出的对话框中,点击run,弹出如下对话框。显然,关键就是获取activation request 和activation response的值。(2)将(1)中的license值复制过来,点击next,手动激活,根据request值生成response值即可。关系图如下所示:

安装完毕后,cd 到burp-loader-keygen-2.jar所在路径,执行java –jar burp-loader-keygen-2.jar,弹出的对话框中,点击run即可。效果图如下: 3、汉化 cd 到相应目录,执行link.bat文件即可,如图所示。

汉化后的效果图: 4、内容简介: Target:攻击目标网站、目录、所发送的数据信息等;Proxy:对网站数据的拦截、修改、上传等;Spider:爬虫 Scanner:扫描,漏洞发现 Repeater:手动发送http请求分析,常用于漏洞验证;Decoder:加密、解密 Comparer: 5、安装包获取方式:1106324600

Burp Suite使用说明

目录 什么是Burp Suite (1) Burp Suite工具箱 (1) Burp Suite的使用 ............................. 错误!未定义书签。Burp 菜单.. (2) 搜索 (2) 保存和恢复状态 (3) 记录设置 (6) 精简模式 (6) 目标站点地图 ................................. 错误!未定义书签。比较站点地图 (10) 目标范围..................................... 错误!未定义书签。套件选项..................................... 错误!未定义书签。连接选项 . (15) Sessions 选项 (10) 显示选项 (18) SSL选项 (19) 杂项 (19) 定制工具 (21) 搜索 (22) 查找注释和脚本 (22) 查找引用 (22) 分析目标 (23) 搜索内容 (24) 任务调度 (25) 手动模拟测试 (25) Burp Proxy帮助 (27) 什么是Burp代理 (27) 使用Burp代理 (22) 拦截选项卡(Intercept tab) (27) 项目选项卡(Options tab) (30) 历史记录选项(History tab) (33) 浏览器控制(In-browser controls) (37)

Burp Spider帮助 (39) Burp网络爬虫是什么? (39) 使用Burp Spider (39) 控制选项(Control tab) (40) 项目选项卡(Options tab) (41) Spider的结果 (44) Burp Scanner帮助 (45) Burp Scanner是什么? (45) 主动扫描 (45) 被动扫描 (46) 开始扫描 (46) 审查结果 (51) 扫描优化 (53) 报告 (55) Burp Intruder帮助 (58) Burp Intruder是什么? (58) 配置Burp Intruder (58) 启动一次攻击 (75) Burp Repeater帮助 (79) 使用Burp Repeater (79) 选项 (81) Session Handler帮助 (82) 会话处理的挑战 (82) Burp的cookie容器 (82) 会话处理规则 (83) 宏 (84) 使用示例 (85) 会话处理跟踪器 (91) Burp工具的集成 (91)

WebScarab小教程

来自:https://www.360docs.net/doc/b07398004.html,/thanks4sec/blog/item/6350e83d758f380290ef39c5.html 这个东东和burpsuite差不多,很有用 SQL注入是目前Web应用中最常见的漏洞,只要网页上有提交框并且该提交框的内容影响后台的查询的SQL语句,就可能存在该漏洞。一般程序员在编写Web应用程序时都是直接从request中取出提交的参数的值放入到SQL语句中进行查询,这就造成了一个又一个的SQL注入风险。熟悉SQL语句的攻击者会在网页输入框中输入设计好的内容,将SQL的查询逻辑改变,从而得到自己想要的东西。举几个例子: 案例1:绕过登录界面: 常见的登录页面有两个输入框,一个用户名,一个密码,后台的SQL语句为 select*from Users where username=’[用户名]’and password=’[密码]’ 其中[用户名]和[密码]分别为在两个输入框中输入的内容,一般来说没有什么问题,程序员只要判断返回的recordset的记录数大于0就可以使用户登录进去,但是如果恶意用户在用户名中输入x’or‘1’=’1,密码随便输,那么后台的SQL查询语句就会变为 select*from Users where username=’x’or‘1’=’1’and password=’[密码]’ 其中where语句的逻辑值始终为真,如果能猜中用户名,即可以使用该用户登录 案例2:执行危险的SQL语句; 现在不少数据库支持批处理,使用分号隔开多个SQL语句,如一个查询界面,可以查询客户号(客户号为数字类型),后台的SQL语句为: select*from customers where ID=[客户号] 其中[客户号]为用户输入内容,假如用户输入的为1;drop table customers。则整个SQL语句变为select*from customers where ID=[客户号]1;drop table customers,这样的查询一过,Customers表就没了。 使用同样的手法,恶意用户还可以植入触发器,修改数据,总之,可以执行后台的SQL执行时使用的数据用户权限内的所有操作。 当然SQL注入攻击也不见得都是这么简单,有的时候需要认真分析网页,猜测其SQL的结构,并且需要利用一些工具进行辅助。本文对WebGoat教程中的一段有关SQL注入测试进行解释,WebGoat我在另一篇文章【学习Web应用漏洞最好的教程----WebGoat】中有过介绍。因为在测试中用到了WebScarab,这里简单介绍一下。 WebScarab说白了就是一个代理工具,他可以截获web浏览器的通信过程,将其中的内容分析出来,使你很容易修改,比如我发一个submit请求,WebScarab首先截获到,不急着给真正的服务器,而是弹出一个窗口让你可以修改其中的内容,修改结束了再提交给服务器,如果网页的输入框进行了一些限制,如长度限制、数字格式限制等,只能使用这种方式进行修改了;它也可以修改服务器返回的response,这就可以过滤掉一些对客户端进行限制的js 等。这是OWASP的另一利器。 下面开始注入过程:

Burp Suite 应用教程

! Burp Suite 是Web应?用程序测试的最佳?工具之?一。它可以执?行很多种功能,拦截请求修改后重放攻击、扫描web应?用程序漏洞,暴?力破解登录框框,检查随机性会话令牌等诸多功能。在这篇?文章中,我们会完整的时间每?一项功能来讨论这个套件的所有特性。 Burp Suite 的免费版在BT5中就有提供了,专业的破解版我也会放到最后,在免费版中?一些功能是不能使?用的,?比如Burp Scanner, Task Scheduler, Target Analyzer,(功能部分为了?大家使?用?方便我就写英?文了)。下?面是她全部的功能 1) Proxy - Burp Suite ?自带?一个默认运?行在8080端?口的代理服务器。使?用这个代理服务器,我们可以拦截并且修改我们发往服务端的流量。明?白来讲就是将我们以前抓包,改包在发送的过程简化并加强。这个代理服务器功能强?大,也可以重定向我们的数据流量,具体我们会在下?面讨论。 2) Spider - ??网络蜘蛛的功能就是爬取??网站应?用程序,寻找新连接,内容等等。它可以?自动提交登录表单(根据?用户的输?入),登录后继续寻找?一些特定的功能。所有被找到的信息都可以被送往 Scanner中进?行详细的分析和扫描。 3) Scanner - 扫描?用于扫描web应?用程序中的漏洞,这个扫描是被动的且可以被?用户定义的,但是我们要注意的是没有?一款扫描器可以说是100%准确的。且BT5中的免费版本是不提供scanner的。。别怕。。我们有破解版。 4) Intruder - 这个功能可以?用于漏洞利?用,暴?力破解,fuzzing测试等(fuzzing我不太清楚对应中?文命是什么,Fuzzing是?一种基于缺陷注?入的?自动软件测试技术。通过编写fuzzer?工具向??目标程序提供某种形式的输?入并观察其响应来发现问题,这种输?入可以是完全随机的或精?心构造的。Fuzzing测试通常以?大?小相关的部分、字符串、标志字符串开始或结束的?二进制块等为重点,使?用边界值附近的值对??目标进?行测试。百科。! 5) Repeater - 这个功能就是可以修改和重复发送?一个请求很多很多次(当然?自?己可以定义)同时他也可以对返回的结果进?行分析。 6) Sequencer - 这个功能主要?用于检查令牌的随机性。。它可以执?行不同测试来得出我们的结果。 7) Decoder - 这个功能可以?用来解码数据来把数据返回原始表单。或者编码解码数据。 8) Comparer -?用来?比较不同的请求和返回值。?一般我们都是?用来?比较同样输?入的的返回值,来确定变化的地?方。

bpBurpsuite神器常用功能使用方法总结

Burpsuite神器常用功能使用方法总结Burpsuite介绍: 一款可以进行再WEB应用程序的集成攻击测试平台。 常用的功能: 抓包、重放、爆破 1.使用Burp进行抓包 这边抓包,推荐360浏览器7.1版本(原因:方便) 在浏览器设置代理: 360浏览器:工具->代理服务器->代理服务器设置

设置好代理:127.0.0.1:8080 -> 确定 Burpsuite下载: Burpsuite1.6.rar (这边说下,Burpsuite原为收费,打开的时候使用已经破解的补丁就可以正常使用,就是如下的正确打开方式) 打开BurpLoader.jar 进行监听设置: Proxy->Options 我们再仔细看下:

Interface设置要跟前面浏览器设置的代理服务器一样。Running一定要打勾才可以监听。 开始抓包: 360浏览器设置: Burp设置: 这样在浏览器进行操作就可以抓到包:

可以直接在Raw这进行修改包的内容,最后要让包正常传递过去,点击Forward即可。不要这个包,点击Drop,就可以丢弃。 进行重放包: 鼠标对着Raw的内容右击,最后单击Send To Repeater 之后,你会发现这样的情况: 只需要点击Repeater进入重放功能模块。

想要重放点击Go就可以,从页面可以看到左边是我们抓到的包,右边是包返回的结果。进行爆破: 跟上面重放是一样的,右击Raw的内容,点击Send to Intruder 之后也会出现Intruder变黄色。还是跟重放一样,进去爆破功能模块。 设置爆破的参数: 进入后,先点击Clear $ 把要爆破的参数后面的值选中,点击Add $

渗透攻击测试—BurpSuite

渗透攻击测试——B u r p S u i t e Burp Suite 是用于攻击web 应用程序的集成平台。它包含了许多工具,并为这些工具设计了许多接口,以促进加快攻击应用程序的过程。所有的工具都共享一个能处理并显示HTTP 消息,持久性,认证,代理,日志,警报的一个强大的可扩展的框架。本文主要介绍它的以下特点: 1.代理–Burp Suite带有一个代理,通过默认端口8080上运行,使用这个代理,我们可以截获并修改从客户端到web应用程序的数据包. 2.Spider(蜘蛛)–Burp Suite的蜘蛛功能是用来抓取Web应用程序的链接和内容等,它会自动提交登陆表单(通过用户自定义输入)的情况下.Burp Suite的蜘蛛可以爬行扫描出网站上所有的链接,通过对这些链接的详细扫描来发现Web应用程序的漏洞。 3.Scanner(扫描器)–它是用来扫描Web应用程序漏洞的.在测试的过程中可能会出现一些误报。重要的是要记住,自动扫描器扫描的结果不可能完全100%准确. 4.Intruder(入侵)–此功能呢可用语多种用途,如利用漏洞,Web应用程序模糊测试,进行暴力猜解等. 简要分析 代理工具可以说是Burp Suite测试流程的一个心脏,它可以让你通过浏览器来浏览应用程序来捕获所有相关信息,并让您轻松地开始进一步行动,在一个典型的测试中,侦察和分析阶段包括以下任务: 手动映射应用程序-使用浏览器通过BurpSuite代理工作,手动映射应用程序通过以下链接,提交表单,并通过多步骤的过程加强。这个过程将填充代理的历史和目标站点地图与所有请求的内容,通过被动蜘蛛将添加到站点地图,可以从应用程序的响应来推断任何进一步的内容(通过链接、表单等)。也可以请求任何未经请求的站点(在站点地图中以灰色显示的),并使用浏览器请求这些。 在必要是执行自动映射-您可以使用BurpSuite自动映射过程中的各种方法。可以进行自动蜘蛛爬行,要求在站点地图未经请求的站点。请务必在使用这个工具之前,检查所有的蜘蛛爬行设置。 使用内容查找功能发现,可以让您浏览或蜘蛛爬行可见的内容链接以进一步的操作。 使用BurpSuite Intruder(入侵者)通过共同文件和目录列表执行自定义的发现,循环,并确定命中。 注意,在执行任何自动操作之前,可能有必要更新的BurpSuite的配置的各个方面,诸如目标的范围和会话处理。 分析应用程序的攻击面- 映射应用程序的过程中填入代理服务器的历史和目标站点地图与所有的BurpSuite已抓获有关应用程序的信息。这两个库中包含的功能来帮助您分析它们所包含的信息,并评估受攻击面的应用程序公开。此外,您可以使用BurpSuite的目标分析器报告的攻击面的程度和不同类型的应用程序使用的URL。 代理 理功能使我们能够截获并修改请求.为了拦截请求,并对其进行操作,我们必须通过Burp Suite配置我们的浏览器. 一旦在浏览器上设置好之后,就打开Burp Suite,去Proxy项进行Intercept(截断),需要确保intercept is on 打开alerts标签,可以看到代理正运行在8080端口.我们可以在Proxy–>options下来修改这个配置. 打开Proxy下的options标签 在这里我们可以编辑代理正在监听的端口,甚至添加一个新的代理监听. 抓取

多媒体技术与应用立体化教程题库

《多媒体技术与应用立体化教程》客观题参考答案 第一章 一、选择题 1.多媒体技术的主要特性有(D)。 ①多样性②集成性③交互性④可扩充性 (A)①(B)①、②(C)①、②、③(D)全部 2.把一台普通的计算机变成多媒体计算机,需要解决的关键技术是(D)。 ①视频音频信息的获取技术②多媒体数据压缩编码和解码技术③视频音频数据的实时处理④视频音频数据的输出技术 (A)①(B)①、②(C)①、②、③(D)全部 3.多媒体计算机中的媒体信息是指(D)。①数字、文字②声音、图形③动画、视频④图像 (A)①(B)②(C)③(D)全部 4.多媒体计算机的发展趋势是(D)。 (A)进一步完善计算机支持的协同工作环境 (B)智能多媒体技术 (C)把多媒体信息实时处理和压缩编码算法融入CPU 芯片中 (D)以上全对 5.多媒体信息的实时处理、压缩编码算法、通信,大量运行的是8 位和16 位定点矩阵运算。把这些功能和算法集成到CPU 芯片中,要遵循的几条原则是(D)。(A)压缩算法采用国际标准的设计原则

(B)将多媒体功能的单独解决变成集中解决 (C)体系结构设计和算法相结合 (D)以上全对 6.根据多媒体特性判断以下哪些属于多媒体范畴(B)。 ①交互式游戏②有声图书③彩色画报④立体声音乐、彩色电视等 (A)仅①(B)①、②(C)①、②、③(D)全部 7.在多媒体个人计算机系统中,( C )是多媒体硬件和软件的桥梁。 (A)多媒体实时压缩与解压缩(B)多媒体I/O 接口 (C)多媒体核心系统(D)总线系统 8.若一部数码相机的标准像素值为300 万像素,则该数码相机可拍摄相片的最大分辨率约为(D)。 (A)640×480 (B)1024×768 (C)1280×1024 (D)2048×1536 9.(A)是为了某个特定目的,使用多媒体技术开发研制的应用系统。 (A)多媒体应用系统(B)多媒体教学系统(C)多媒体数据库(D)多媒体电子出版物 10.利用扫描仪输入文字数据信息,将它们变成文字信息的软件是(B)。 (A)Photoshop (B)OCR 软件(C)Word (D)媒体播放器软件11.数码相机的核心感光元件是(C)。 (A)镜头(B)储存卡(C)CCD (D)LCD 取景框 二、填空题 1.多媒体计算机可分为两大类电视计算机和计算机电视。 2.多媒体计算机的定义简单地说是综合处理多媒体信息,使多种媒体信息具有_逻辑连

超级SQL注入工具使用说明书V1.4

程序简介 超级SQL注入工具(SSQLInjection)是一款基于HTTP协议自组包的SQL注入工具,支持出现在HTTP协议任意位置的SQL注入,支持各种类型的SQL注入,支持HTTPS模式注入。 超级SQL注入工具目前支持Bool型盲注、错误显示注入、Union注入,支持Access、MySQL5以上版本、SQLServer、Oracle等数据库。 超级SQL注入工具采用C#开发,底层采用Socket发包进行HTTP交互,极大的提升了发包效率,相比C#自带的HttpWebRequest速度提升2-5倍。 超级SQL注入工具支持盲注环境获取世界各国语言数据,直接秒杀各种注入工具在盲注环境下无法支持中文等多字节编码的数据。 工具特点: 1.支持任意地点出现的任意SQL注入 2.支持各种语言环境。大多数注入工具在盲注下,无法获取中文等多字节编码字符内 容,本工具可完美解决。 3.支持注入数据发包记录。让你了解程序是如何注入,有助于快速学习和找出注入问 题。 4.依靠关键字进行盲注,可通过HTTP相应状态码判断,还可以通过关键字取反功能, 反过来取关键字。 程序运行需要安装.Net Framework 2.0。运行环境Win7,Win8环境已测试,其他环境请自测。 1.基础信息配置 1.1.地址 打开程序在基础配置里面填写需要注入的域名或IP地址。

1.2.端口 打开程序在基础配置里面填写需要注入的域名或IP地址的端口。 1.3.SSL 如果是HTTPS传输的网页需要选择SSL,选择SSL会切换到443端口,如果是其他端口请修改端口地址。 1.4.超时 程序使用Socket传输,每个HTTP请求的超时时间,如果超过此时间,程序将放弃本次请求,单位是秒。 1.5.编码 程序在获取HTML网页时,采用的解码方式,默认采用UTF-8解码,如果是其他编码,可以选择对应的编码,编码可以在HTTP相应头或HTML头里面查看。

安全测试指南(无线版)

安全测试指南(无线版) 本文档主要用于对支付宝无线系统进行安全测试,检测应用中可能存在的安全风险,并及时反馈给系统owner、安全工程师和开发人员,以便加固修复。 适用人员:安全测试工程师、测试工程师、开发工程师 文档中提到的敏感数据,包括定义、录入、传输、展示等,请详细参考《SofaMVC安全编码规范》第5章、《支付宝会员信息展示规范.docx》。

一、跳转漏洞检测 危害:通过URL参数传递的跳转网址没有经过任何限制。 https://***https://www.360docs.net/doc/b07398004.html,/platform/editMessage.htm?messageId=3002&redirectUR L=https://www.360docs.net/doc/b07398004.html, http://***https://www.360docs.net/doc/b07398004.html,/login.htm?goto=https://www.360docs.net/doc/b07398004.html, 测试方法步骤: 1.涉及到页面跳转的功能点,一方面通过apache日志查看分析 reponsecode为302请求的,另一方面进行代码搜索相关关键字 redirect、vm/js文件中搜索src、href关键字进行查找 2.找到后,查看具体Controller。 3.构造地址,比如将跳转地址更改为其他网站进行测试。 注意事项: 1.对于搜索的src等关键字中包含的参数为外部引入则进行构造查看 2.参数为系统构造或自定义的则不用进行查看,一定不会有问题 二、jsonp服务xss和csrf检测 危害:通过URL请求,会存在csrf、xss等漏洞。 https://***https://www.360docs.net/doc/b07398004.html,/asset/getIndustryBindNum.json?_callback=stealInfo 测试方法步骤: 1.确认是否存在xss漏洞,抓包分析上面地址,如果返回格式为text 或html,则存在xss的风险,构造时,将_callback参数增加脚本 形式。比如