bomblab实验报告

拆炸弹实验报告

【实验目的】

理解汇编语言,学会使用调试器。

【实验原理】

二进制炸弹是作为一个目标代码文件提供给学生们的程序,运行时,它提示用户输入6个不同的字符串。如果其中任何一个不正确,炸弹就会“爆炸”:打印出一条错误信息。学生通过反汇编和逆向工程来确定是哪六个字符串,从而解除他们各自炸弹的雷管。

【实验过程】

一、使用putty登录、修改密码

1、打开putty,输入用户名和密码(csapp),使用命令passwd username修改密码。

2、使用命令ls后看到有一个文件bomb49.tar,输入tar xvf bomb49.tar 解压后,再用命令ls看到目录下新出现了bomb、bomb.c和README三个文件。一开始在看到.c文件后很开心,以为这样就可以看到c语言代码了,那拆炸弹的任务就变得简单多了。输入cat bomb.c后,把c代码看了一遍,发现原来这里只有主函数,每一关的具体代码都没有。看来只有从汇编代码入手了。

3、输入反汇编命令objdump -d bomb后,出现了大量汇编代码,在putty小窗口里看起来很麻烦。

二、用linux终端作准备

1、Ubuntu装好了之后,在终端输入ssh username@10.92.13.8连接到服务器,并开始新一轮的尝试。

2、输入objdump -d bomb > 1.txt将汇编代码输出到服务器上一个自动生成的叫1.txt的文件中。

3、中断连接,退回自己的系统桌面,使用命令scp username@10.92.8:1.txt 1.txt 将在桌面复制生成一个也叫1.txt的文件。这时候就可以很方便的查看汇编代码了。

三、开始拆炸弹

1、首先是找到main函数,发现它调用了从phase1到phase6这六个函数。这应该就是每一关需要看懂的函数了。

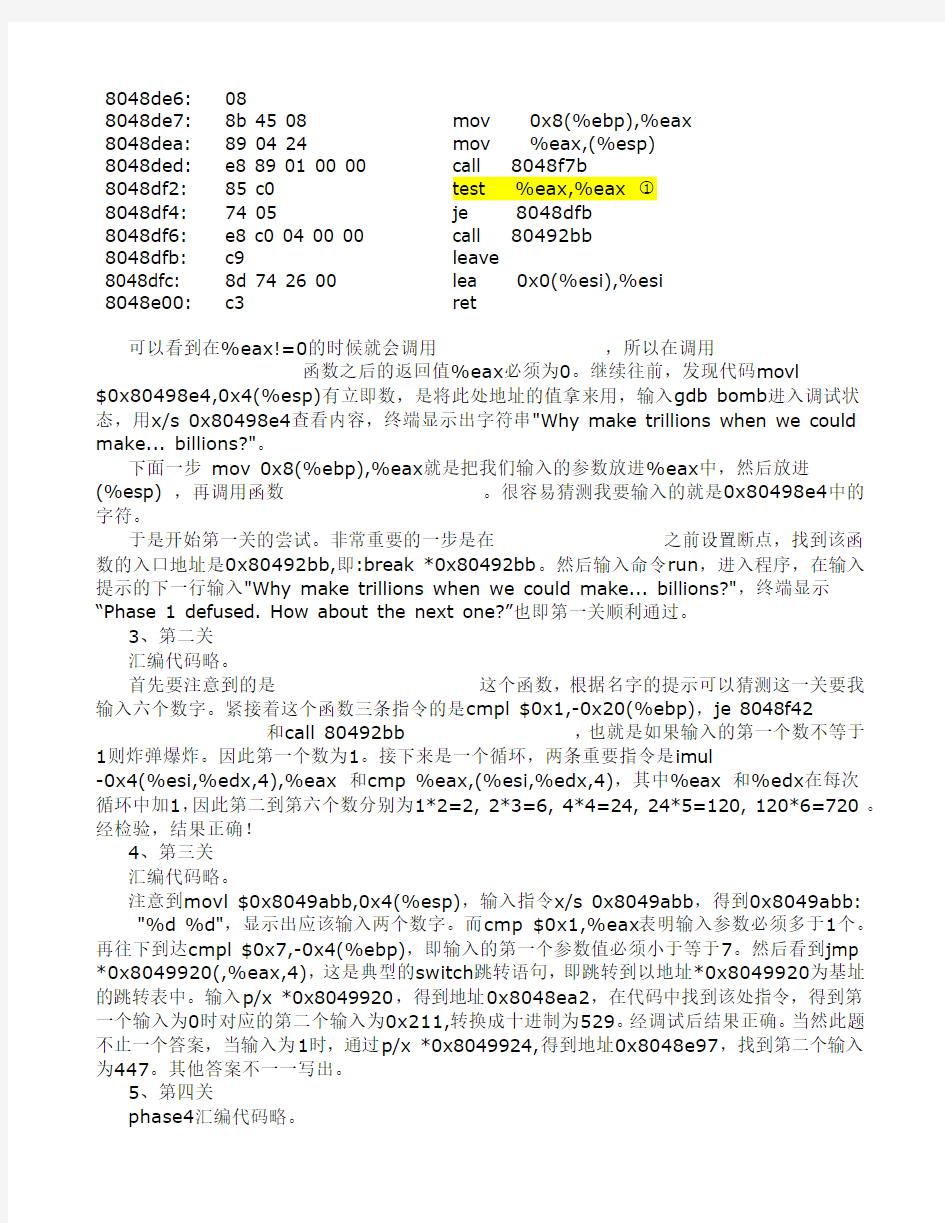

2、于是找到phase1,代码如下:

08048dd9

8048dd9: 55 push %ebp

8048dda: 89 e5 mov %esp,%ebp

8048ddc: 83 ec 08 sub $0x8,%esp

8048ddf: c7 44 24 04 e4 98 04 movl $0x80498e4,0x4(%esp) ○2

8048de6: 08

8048de7: 8b 45 08 mov 0x8(%ebp),%eax

8048dea: 89 04 24 mov %eax,(%esp)

8048ded: e8 89 01 00 00 call 8048f7b

8048df2: 85 c0 test %eax,%eax ○1

8048df4: 74 05 je 8048dfb

8048df6: e8 c0 04 00 00 call 80492bb

8048dfb: c9 leave

8048dfc: 8d 74 26 00 lea 0x0(%esi),%esi

8048e00: c3 ret

可以看到在%eax!=0的时候就会调用

$0x80498e4,0x4(%esp)有立即数,是将此处地址的值拿来用,输入gdb bomb进入调试状态,用x/s 0x80498e4查看内容,终端显示出字符串"Why make trillions when we could make... billions?"。

下面一步mov 0x8(%ebp),%eax就是把我们输入的参数放进%eax中,然后放进

(%esp) ,再调用函数

于是开始第一关的尝试。非常重要的一步是在

3、第二关

汇编代码略。

首先要注意到的是

-0x4(%esi,%edx,4),%eax 和cmp %eax,(%esi,%edx,4),其中%eax 和%edx在每次

循环中加1,因此第二到第六个数分别为1*2=2, 2*3=6, 4*4=24, 24*5=120, 120*6=720。经检验,结果正确!

4、第三关

汇编代码略。

注意到movl $0x8049abb,0x4(%esp),输入指令x/s 0x8049abb,得到0x8049abb: "%d %d",显示出应该输入两个数字。而cmp $0x1,%eax表明输入参数必须多于1个。再往下到达cmpl $0x7,-0x4(%ebp),即输入的第一个参数值必须小于等于7。然后看到jmp *0x8049920(,%eax,4),这是典型的switch跳转语句,即跳转到以地址*0x8049920为基址的跳转表中。输入p/x *0x8049920,得到地址0x8048ea2,在代码中找到该处指令,得到第一个输入为0时对应的第二个输入为0x211,转换成十进制为529。经调试后结果正确。当然此题不止一个答案,当输入为1时,通过p/x *0x8049924,得到地址0x8048e97,找到第二个输入为447。其他答案不一一写出。

5、第四关

phase4汇编代码略。

同样的由movl $0x8049abe,0x4(%esp)我们知道这一关是要输入一个数字。由cmpl $0x0,-0x4(%ebp) 知道输入的参数必须大于0。注意到这里调用了函数

08048bd0

8048bd0: 55 push %ebp

8048bd1: 89 e5 mov %esp,%ebp

8048bd3: 83 ec 18 sub $0x18,%esp

8048bd6: 89 5d f8 mov %ebx,-0x8(%ebp)

8048bd9: 89 75 fc mov %esi,-0x4(%ebp)

8048bdc: 8b 75 08 mov 0x8(%ebp),%esi

8048bdf: b8 01 00 00 00 mov $0x1,%eax

8048be4: 83 fe 01 cmp $0x1,%esi

8048be7: 7e 1a jle 8048c03

8048be9: 8d 46 ff lea -0x1(%esi),%eax

8048bec: 89 04 24 mov %eax,(%esp)

8048bef: e8 dc ff ff ff call 8048bd0

8048bf4: 89 c3 mov %eax,%ebx

8048bf6: 8d 46 fe lea -0x2(%esi),%eax

8048bf9: 89 04 24 mov %eax,(%esp)

8048bfc: e8 cf ff ff ff call 8048bd0

8048c01: 01 d8 add %ebx,%eax

8048c03: 8b 5d f8 mov -0x8(%ebp),%ebx

8048c06: 8b 75 fc mov -0x4(%ebp),%esi

8048c09: 89 ec mov %ebp,%esp

8048c0b: 5d pop %ebp

8048c0c: c3 ret

由cmp $0x1,%esi 及下面的代码知如果所传递的参数小于等于1则结束

func4(0)=1;func4(1)=1;func4(2)=func4(0)+func4(1)...

这其实就是斐波那契数列。然后回到

$0xe9,%eax,说明

6、第五关

汇编代码略。

由以下两句代码call 8048f60

接下来的两句movzbl (%ecx,%eax,1),%eax 和mov %al,(%ebx,%edx,1)将%ecx 中根据%eax的值位移后的字符的低四位放到目的地。接下来是循环体中%edx的值再加1,直到全部6个字符串比较完毕。注意到movl $0x8049917,0x4(%esp)的立即数,使用x/s

0x8049917,得到字符串"giants"。之后将调用函数

到此思路已经基本清晰,也就是要求我们输入含有6个字符的字符串,这六个字符的ASCII 码的低四位所指示的0x8049940中的字符串中的位置所对应的字符分别是"giants"六个字符。首先是第一个字符g,它在0x8049940中的位置是f,所以输入的第一个字符的ASCII码的低四位就是f。其余的5个字符也是根据这种关系得到它们ASCII码的低四位。最后得到一种答案为“opekma”。经检验,结果正确。

7、第六关

代码如下:

08048d20

8048d20: 55 push %ebp

8048d21: 89 e5 mov %esp,%ebp

8048d23: 53 push %ebx

8048d24: 83 ec 14 sub $0x14,%esp

8048d27: c7 44 24 08 0a 00 00 movl $0xa,0x8(%esp)

8048d2e: 00

8048d2f: c7 44 24 04 00 00 00 movl $0x0,0x4(%esp)

8048d36: 00

8048d37: 8b 45 08 mov 0x8(%ebp),%eax

8048d3a: 89 04 24 mov %eax,(%esp)

8048d3d: e8 0a fb ff ff call 804884c

8048d42: bb 2c a6 04 08 mov $0x804a62c,%ebx

8048d47: 89 03 mov %eax,(%ebx)

8048d49: 89 1c 24 mov %ebx,(%esp)

8048d4c: e8 bc fe ff ff call 8048c0d

8048d51: 8b 40 08 mov 0x8(%eax),%eax

8048d54: 8b 40 08 mov 0x8(%eax),%eax

8048d57: 8b 40 08 mov 0x8(%eax),%eax

8048d5a: 8b 40 08 mov 0x8(%eax),%eax

8048d5d: 8b 40 08 mov 0x8(%eax),%eax

8048d60: 8b 00 mov (%eax),%eax

8048d62: 3b 03 cmp (%ebx),%eax

8048d64: 74 05 je 8048d6b

8048d66: e8 50 05 00 00 call 80492bb

8048d6b: 83 c4 14 add $0x14,%esp

8048d6e: 5b pop %ebx

8048d6f: 5d pop %ebp

8048d70: c3 ret

还是先观察

然后研究

在je 8048d6b

经验证,结论是正确的。

但是真的就是这么简单吗?答案是否定的。因为在调试secret_phase时,我再次查看了

0x804a62c地址处的值,却发现该处放着数字“500”,也就是我在进入第六关时的输入。说明之前的空字符串只是在我没有输入的时候为空,也就说明

为了更清楚第六关的变化,认真研究了

0x804a5bc : 0x00000000 0x000003b5 0x00000009 0x00000000

0x804a5cc : 0x000001b5 0x00000008 0x0804a5c0 0x00000377

0x804a5dc : 0x00000007 0x0804a5cc 0x0000032e 0x00000006

0x804a5ec : 0x0804a5d8 0x0000015f 0x00000005 0x0804a5e4

0x804a5fc : 0x000001f4 0x00000004 0x0804a5f0 0x000001b0

0x804a60c: 0x00000003 0x0804a5fc 0x00000306 0x00000002

0x804a61c: 0x0804a608 0x00000280 0x00000001 0x0804a614

0x804a62c: 0x00000000 0x00000000 0x0804a620 0x000003e9

(注:删除了

由此我们可以得到链表顺序如下(地址只写出最后三位):

62c->620->614->608->5fc->5f0->5e4->5d8->5cc->5c0->end

对应的值如下(这里使用十六进制,省略了前面的0x):

0->280->306->1b0->1f4->15f->32e->377->1b5->3b5

其中第一个值0用我们的输入代替即可。

然后在

0x804a5cc : 0x000001b5 0x00000008 0x0804a608 0x00000377

0x804a5dc : 0x00000007 0x0804a5e4 0x0000032e 0x00000006

0x804a5ec : 0x0804a614 0x0000015f 0x00000005 0x0804a62c

0x804a5fc : 0x000001f4 0x00000004 0x0804a5cc 0x000001b0

0x804a60c : 0x00000003 0x0804a5f0 0x00000306 0x00000002

0x804a61c : 0x0804a620 0x00000280 0x00000001 0x0804a5fc

0x804a62c : 0x00000064 0x00000000 0x00000000 0x000003e9 发现链表顺序改变如下:

5c0->5d8->5e4->614->620->5fc->5cc->608->5f0->62c->end

对应的值如下:

3b5->377->32e->306->280->1f4->1b5->1b0->15f->64

很容易发现经过

到此为止,

8、寻找秘密关卡

之前就听有的同学说其实不只有六关,网上查找到的资料也有提示由秘密关卡的。

仔细看了与唯一提到进入秘密关卡的

是C语言的内部函数,查到其定义为:int sscanf(const char *str, const char *format,…),一个使用实例为:sscanf(“s 1”, “%s %d”, str, &a),函数返回2(因为接收了2个参数。因

此这里要求0x804a970处存放的是一个数字和一个字符串。

在cmp $0x2,%eax处设置断点,运行后发现%eax=1。而地址0x804a970仍然为数字12,这个数字和第四关的输入相同,而且第四关也调用了

回到第四关的分析,我写了这么一句话“由movl $0x8049abe,0x4(%esp) 我们知道这一关是要输入一个数字”,而调用这个函数的时候要求返回值为1,所以当时就觉得这句话有些多余,因为只有一个输入的话返回值必然只能等于1,即使输入多个数字因为它只能接受一个参数返回值仍然会等于1。

为了验证猜想,再次使用gdb调试,在输入第四关答案时故意在12后面输入了字符串“hello”,结果第四关仍能通过!说明猜想正确!然后我继续调试,在输入第六关答案之后程序再次遇到断点,这时我查看地址0x804a970,发现除了数字12,还有字符串“hello”!说明秘密关卡和我的第四关是相联系的!这就解决了cmp $0x2,%eax 的问题。继续往下走是:movl

$0x8049a82,0x4(%esp),该地址处存储着字符串"austinpowers"。

接下来调用了函数

后返回值为0的问题。

继续往下看,又有一句含有立即数的代码:movl $0x8049b6c,(%esp),查看其内容是"Curses, you've found the secret phase!"也就是说此时我已经进入了秘密关卡!即进入秘密关卡的钥匙就藏在第四关,就是那个“额外输入”的字符串。

9、秘密关卡

代码如下:

08048cba

8048cba: 55 push %ebp

8048cbb: 89 e5 mov %esp,%ebp

8048cbd: 53 push %ebx

8048cbe: 83 ec 14 sub $0x14,%esp

8048cc1: e8 0a 07 00 00 call 80493d0

8048cc6: c7 44 24 08 0a 00 00 movl $0xa,0x8(%esp)

8048ccd: 00

8048cce: c7 44 24 04 00 00 00 movl $0x0,0x4(%esp)

8048cd5: 00

8048cd6: 89 04 24 mov %eax,(%esp)

8048cd9: e8 6e fb ff ff call 804884c

8048cde: 89 c3 mov %eax,%ebx

8048ce0: 8d 40 ff lea -0x1(%eax),%eax

8048ce3: 3d e8 03 00 00 cmp $0x3e8,%eax

8048ce8: 76 05 jbe 8048cef

8048cea: e8 cc 05 00 00 call 80492bb

8048cef: 89 5c 24 04 mov %ebx,0x4(%esp)

8048cf3: c7 04 24 e0 a6 04 08 movl $0x804a6e0,(%esp)

8048cfa: e8 6a ff ff ff call 8048c69

8048cff: 83 f8 07 cmp $0x7,%eax

8048d02: 74 05 je 8048d09

8048d04: e8 b2 05 00 00 call 80492bb

8048d09: c7 04 24 bc 98 04 08 movl $0x80498bc,(%esp)

8048d10: e8 57 fc ff ff call 804896c

8048d15: e8 11 05 00 00 call 804922b

8048d1a: 83 c4 14 add $0x14,%esp

8048d1d: 5b pop %ebx

8048d1e: 5d pop %ebp

8048d1f: c3 ret

首先一句call 80493d0

下面是

08048c69

8048c69: 55 push %ebp

8048c6a: 89 e5 mov %esp,%ebp

8048c6c: 53 push %ebx

8048c6d: 83 ec 14 sub $0x14,%esp

8048c70: 8b 5d 08 mov 0x8(%ebp),%ebx//第一个参数A

8048c73: 8b 4d 0c mov 0xc(%ebp),%ecx//第二个参数B,也就是输入8048c76: b8 ff ff ff ff mov $0xffffffff,%eax

8048c7b: 85 db test %ebx,%ebx//递归终止,返回%ebx =0

8048c7d: 74 35 je 8048cb4

8048c7f: 8b 13 mov (%ebx),%edx

8048c81: 39 ca cmp %ecx,%edx

8048c83: 7e 13 jle 8048c98

//若*A>B,将(A+4)作为地址进入递归

8048c85: 89 4c 24 04 mov %ecx,0x4(%esp)

8048c89: 8b 43 04 mov 0x4(%ebx),%eax

8048c8c: 89 04 24 mov %eax,(%esp)

8048c8f: e8 d5 ff ff ff call 8048c69

8048c94: 01 c0 add %eax,%eax//在此处将递归返回值加倍8048c96: eb 1c jmp 8048cb4

8048c98: b8 00 00 00 00 mov $0x0,%eax

8048c9d: 39 ca cmp %ecx,%edx

8048c9f: 74 13 je 8048cb4

8048ca1: 89 4c 24 04 mov %ecx,0x4(%esp)

//若*A 8048ca5: 8b 43 08 mov 0x8(%ebx),%eax 8048ca8: 89 04 24 mov %eax,(%esp) 8048cab: e8 b9 ff ff ff call 8048c69 //在此处将递归返回值加倍后再加1 8048cb0: 8d 44 00 01 lea 0x1(%eax,%eax,1),%eax 8048cb4: 83 c4 14 add $0x14,%esp 8048cb7: 5b pop %ebx 8048cb8: 5d pop %ebp 8048cb9: c3 ret 在调用完 A*2+1=7-->A=3 即有*A A*2+1=3-->A=1 同样有*A A*2+1=1-->A=0 也是*A 也就是说在这三次递归中都是执行了“若*A *(0x804a698+8),得到地址0x804a638,这里存储的数字就是我们所要输入的0x3e9,也就是十进制的1001。这个数字刚好满足秘密关卡开始出的“进入条件”。 至此,七个关卡全部通过。 【实验结论】 这次实验的答案如下:(2、4、5不止一个答案) Why make trillions when we could make... billions? 1 2 6 24 120 720 0 529 12 austinpowers opekma 500 1001 通过这次实验,对于Linux系统的一些操作命令有了一些了解和掌握,学习了如何使用gdb 这个强大的工具进行调试,以及加深了对于汇编语言的熟悉。 告验报实 号:实验成绩:班级:学姓名:同组姓名:实验日期:08/4/14 指导老师:助教15 批阅日期: 光敏电阻基本特性的测量 【实验目的】 1.了解光敏电阻的工作原理及相关的特性。 了解非电量转化为电量进行动态测量的方法。 2.了解简单光路的调整原则和方法. 3.在一定照度下,测量光敏电阻的电压与光电流的关系。4. 在一定电压下,测量光敏电阻的照度与光电流的关系。 5. 【实验原理】 1 光敏电阻的工作原理 在光照作用下能使物体的电导率改变的现象称为内光电效应。本实验所用的光敏 电阻就是基于内光电效的光电元件。当内光电效应发生时,固体材料吸收的能量 使部分价带电子迁移到导带,同时在价带中留下空穴。这样由于材料中载流子个 数增加,使材料的电导率增加。电导率的改变量为: (1) 式中e为电荷电量;为空 为电子的为空穴的迁移率;为电子浓度的改变量;穴浓度的改变量; U后,光电流为 (2) 迁移率。当光敏电阻两端加上电压式中A为与电流垂直的截面积,d为电极间的 距离。 用于制造光敏电阻的材料主要有金属的硫化物、硒化物和锑化物等半导体材料.目前生产的光敏电阻主要是硫化镉.光敏电阻具有灵敏度高、光谱特性好、使用寿命长、稳定性能高、体积小以及制造工艺简单等特点,被广泛地用于自动 化技术 中. 本实验光敏电阻得到的光照由一对偏振片来控制。当两偏振片之间的夹 ,其中:为不加偏振片时的光照,角为D时,光照为为当量偏振片平行时的透明度。 2 光敏电阻的基本特性 光敏电阻的基本特性包括伏-安特性、光照特性、光电灵敏度、光谱特性、频率特性和温度特性等。本实验主要研究光敏电阻的伏-安特性和光照特性。3.附上实验中的光路图: 【实验数据记录、实验结果计算】 1测量光敏电阻的电压与光电流的关系 在调整好光路后,就可以做这一个内容的实验了。下面附上这个实验内容的电路图: 表中记录的数据为的值,单位为 浙江万里学院实验报告 课程名称:数据通信与计算机网络及实践 实验名称:OSPF路由协议配置 专业班级:姓名:小组学号:2012014048实验日期:6.6 再测试。要求写出两台路由器上的ospf路由配置命令。 [RTC-rip-1]import ospf [RTC-rip-1]quit [RTC]ospf [RTC-ospf-1]import rip [RTC-ospf-1]quit 结合第五步得到的路由表分析出现表中结果的原因: RouteB 通过RIP学习到C和D 的路由情况,通过OSPF学习到A 的路由信息 实验个人总结 班级通信123班本人学号后三位__048__ 本人姓名_ 徐波_ 日期2014.6.06 本次实验是我们的最后一次实验,再次之前我们已经做了很多的有关于华为的实验,从一开始的一头雾水到现在的有一些思路,不管碰到什么问题,都能够利用自己所学的知识去解决或者有一些办法。这些华为实验都让我受益匪浅。 实验个人总结 班级通信123班本人学号后三位__046__ 本人姓名_ 金振宁_ 日期2014.6.06 这两次实验都可以利用软件在寝室或者去其他的地方去做,并不拘泥于实验室,好好的利用华为的模拟机软件对我们来说都是非常有用的。 实验个人总结 班级通信123班本人学号后三位__044_ 本人姓名_ 陈哲日期2014.6.06 理解OSPF路由协议,OSPF协议具有如下特点: 适应范围:OSPF 支持各种规模的网络,最多可支持几百台路由器。 快速收敛:如果网络的拓扑结构发生变化,OSPF 立即发送更新报文,使这一变化在自治系统中同步。 无自环:由于OSPF 通过收集到的链路状态用最短路径树算法计算路由,故从算法本身保证了不会生成自环路由。 实验个人总结 班级通信123班本人学号后三位__050 本人姓名_ 赵权日期2014.6.06 通过本次实验学会了基本的在路由器上配置OSPF路由协议,组建一个简单的路由网络。想必以后的生活中有可能会用到。 实 验 报 告 课程名称 计算机网络 实验名称 网络协议分析 系别 专业班级 指导教师 学号 姓名 实验日期 实验成绩 一、实验目的 掌握常用的抓包软件,了解ARP 、ICMP 、IP 、TCP 、UDP 协议的结构。 二、实验环境 1.虚拟机(VMWare 或Microsoft Virtual PC )、Windows 2003 Server 。 2.实验室局域网,WindowsXP 三、实验学时 2学时,必做实验。 四、实验内容 注意:若是实验环境1,则配置客户机A 的IP 地址:192.168.11.X/24,X 为学生座号;另一台客户机B 的IP 地址:192.168.11.(X+100)。在客户机A 上安装EtherPeek (或者sniffer pro )协议分析软件。若是实验环境2则根据当前主机A 的地址,找一台当前在线主机B 完成。 1、从客户机A ping 客户机B ,利用EtherPeek (或者sniffer pro )协议分析软件抓包,分析ARP 协议; 2、从客户机A ping 客户机B ,利用EtherPeek (或者sniffer pro )协议分析软件抓包,分析icmp 协议和ip 协议; 3、客户机A 上访问 https://www.360docs.net/doc/e318095576.html, ,利用EtherPeek (或者sniffer pro )协议分析软件抓包,分析TCP 和UDP 协议; 五、实验步骤和截图(并填表) 1、分析arp 协议,填写下表 客户机B 客户机A 2、分析icmp协议和ip协议,分别填写下表 表一:ICMP报文分析 3、分析TCP和UDP 协议,分别填写下表 通 信 原 理 实 验 报 告 学院:信息与通信工程学院 专业:光电工程 班级:12051041 学号:12051041 姓名 时间:2014.11.21 实验一 ASK调制与解调实验 一实验目的 1.理解ASK调制的工作原理及电路组成。 2.理解ASK解调的原理及实现方法。 3.了解ASK信号的频谱特性。 二实验内容 1.观察ASK调制与解调信号的波形。 2.观察ASK信号频谱。 三实验器材 1.信号源模块 5.20M双踪示波器一台 2.数字调制模块 6.连接线若干 3.数字解调模块 7.频谱分析仪 4.同步提取模块 四实验原理 1.2ASK 调制原理 ASK 基带信号经过电压比较器(LM339),输出高/低电平驱动模拟开关(74HC4066)导通/关闭,ASK 载波通过电压跟随电路(TL082)提高带负载能力,然后通过模拟开关电路选择通过/截止,最后得到 ASK 调制信号输出。 2.2ASK 解调原理 本实验采用的是包络检波法,ASK 调制信号经过 RC 组成的耦合电路,输出波形可从OUT1观察,然后通过半波整流器(由 1N4148 组成),输出波形可从 OUT2 观察,半波整流后的信号经过低通滤波器(由 TL082 组成),滤波后的波形可从 OUT3 观察,再经过电压比较器(LM339)与参考电位比较后送入抽样判决器(74HC74)进行抽样判决,最后得到解调输出的二进制信号。标号为“ASK 判决电压调节”的电位器用来调节电压比较器的判决电压。判决电压过高,将会导致正确的解调结果的丢失;判决电压过低,将会导致解调结果中含有大量错码,因此,只有合理选择判决电压,才能得到正确的解调结果。抽样判决用的时钟信号就是 ASK 基带信号的位同步信号。 接地电阻测量实验报告范文 为了了解接地装置的接地电阻值是否合格、保证安全运行,同时根据配电设备维护规程的有关规定,我部于20xx 年3月1日上午8:00 对乐民原料部弓角田煤矿各变配电点的接地及其各变压器对地绝缘情况进行测量试验。试验过程及试验结果分析报告如下: 一、试验前的准备: 1、制订试验方案: 前期,我们组织机电队人员一起到现场查看接地装置,查找接地极的适合试验的位置,制订、讨论、修改试验方案,提出试验中的注意事项。 2、试验方法: 接地电阻表本身备有三根测量用的软导线,可接在E、P、C三个接线端子上。接在E端子上的导线连接到被测的接地体上,P端子为电压极,C端子为电流极(P、C都称为辅助接地极),根据具体情况,我们准备采用两种方式测量:(1)、将辅助接地极用直线式或三角线式,分别插入远离接地体的土壤中;(2)、用大于25cm×25cm的铁板作为辅助电极平铺在水泥地面上,然后在铁板下面倒些水,铁板的布放位置与辅助接地极的要求相同。两种方法我们都采取接地体和连接设备不 断开的方式测量,接地电阻电阻表将倍率开关转换到需要的量程上,用手摇发电机手柄,以每分钟120转/分以上的速度转时,使电阻表上的仪表指针趋于平衡,读取刻盘上 的数值乘以倍率即为实测的接地电阻值。 3、试验工具: 我们准备好ZC29B-2型接地电阻测试仪、ZC110D-10(0~2500MΩ)型摇表、万用表、铜塑软导线(BVR 1.5mm2)、测电笔、接地极棒和接地板等试验用具及棉纱等辅助材料。 二、试验过程: 1、3月1日上午,现场试验人员进行简单碰头,并进行分工:由帅锐进行测量、值班人员蔡富贵和彭余坤配合操作、陈应沫记录、班长方兴华负责监护; 2、8:45试验开始; 3、测量辅助接地极间及与测量接地体间的距离; 4、采取第一种方法,将接地极棒插入到土壤中并按照图纸接好线; 5、将测量接地体连接处与连接端子牢靠连接; 6、将导线与接地电阻表接好; 7、校正接地电阻表; 8、测量并记录数据;(试验数据见附表) 9、采取第二种方法,测量并记录数据; 10、整个试验过程结束。 恒鼎实业弓角田煤矿春季预防性试验设备外壳接地测试记录 恒鼎实业弓角田煤矿春季预防性试验变压器绝缘测试记录 使用仪器: ZC29B-2型接地电阻测试仪 实验报告 姓名:班级:学号:实验成绩: 同组姓名:实验日期:08/4/14 指导老师:助教15 批阅日期: 光敏电阻基本特性的测量 【实验目的】 1.了解光敏电阻的工作原理及相关的特性。 2.了解非电量转化为电量进行动态测量的方法。 3.了解简单光路的调整原则和方法. 4.在一定照度下,测量光敏电阻的电压与光电流的关系。 5.在一定电压下,测量光敏电阻的照度与光电流的关系。 【实验原理】 1 光敏电阻的工作原理 在光照作用下能使物体的电导率改变的现象称为内光电效应。本实验所用的光敏电阻就是基于内光电效的光电元件。当内光电效应发生时,固体材料吸收的能量使部分价带电子迁移到导带,同时在价带中留下空穴。这样由于材料中载流子个数增加,使材料的电导率增加。电导率的改变量为: (1) 式中e为电荷电量;为空穴浓度的改变量;为电子浓度的改变量;为空穴的迁移率;为电子的迁移率。当光敏电阻两端加上电压U后,光电流为 (2) 式中A为与电流垂直的截面积,d为电极间的距离。 用于制造光敏电阻的材料主要有金属的硫化物、硒化物和锑化物等半导体材料.目前生产的光敏电阻主要是硫化镉.光敏电阻具有灵敏度高、光谱特性好、使用寿命长、稳定性能高、体积小以及制造工艺简单等特点,被广泛地用于自动化技术中. 本实验光敏电阻得到的光照由一对偏振片来控制。当两偏振片之间的夹角为时,光照为,其中:为不加偏振片时的光照,D为当量偏振片平行时的透明度。 2 光敏电阻的基本特性 光敏电阻的基本特性包括伏-安特性、光照特性、光电灵敏度、光谱特性、频率特性和温度特性等。本实验主要研究光敏电阻的伏-安特性和光照特性。3.附上实验中的光路图: 【实验数据记录、实验结果计算】 1测量光敏电阻的电压与光电流的关系 在调整好光路后,就可以做这一个内容的实验了。下面附上这个实验内容的电路图: ospf协议,实验报告 篇一:实验7 OSPF路由协议配置实验报告 浙江万里学院实验报告 课程名称:数据通信与计算机网络及实践 实验名称: OSPF路由协议配置专业班级:姓名:小组学号:XX014048 实验日期: 再测试。要求写出两台路由器上的ospf路由配置命令。 第页共页 [RTC-rip-1]import ospf [RTC-rip-1]quit [RTC]ospf [RTC-ospf-1]import rip [RTC-ospf-1]quit 结合第五步得到的路由表分析出现表中结果的原因: RouteB 通过RIP学习到C和D 的路由情况,通过OSPF 学习到A 的路由信息 实验个人总结 班级通信123班本人学号后三位__048__ 本人姓名_徐波_ 日期 本次实验是我们的最后一次实验,再次之前我们已经做了很多的有关于华为的实验,从一开始的一头雾水到现在的有一些思路,不管碰到什么问题,都能够利用自己所学的知识去解决或者有一些办法。这些华为实验都让我受益匪浅。 实验个人总结 班级通信123班本人学号后三位__046__ 本人姓名_金振宁_ 日期 这两次实验都可以利用软件在寝室或者去其他的地方去做,并不拘泥于实验室,好好的利用华为的模拟机软件对我们来说都是非常有用的。 实验个人总结 班级通信123班本人学号后三位本人姓名_陈哲日期 第页共页 篇二:单区域的OSPF协议配置实验报告 学生实验报告 *********学院 篇三:OSPF实验报告 计算机学院 实验报告 ( XX 年春季学期) 课程名称:局域网设计与管理 主讲教师:李辉 指导教师:学生姓名: 学 年郑思楠号: XX012019 级: XX级 网络协议分析 ——计算机+自动化0902班易珊珊学号:200926100427 1 实验目的 ?掌握如何利用协议分析工具分析IP数据报报文格式,体会数据报发送,转发的过程。 ?通过分析截获TCP报文首部信息,理解首部中的序号,确认号等字段是TCP可靠连接的基础.通过分析TCP连接的三次握手建立和释放过程,理解TCP连接建立和释放机制。 2 实验内容 ?(1)IP协议分析 ?IP协议分析 (图一)IP数据报的格式 (图二)捕获的IP数据报 version:4,版本,占四位。 Header length:20 bytes,IP数据报首部为20字节,等于固定部分长度,说明没有可选字段。 Differentiated services field:ox00,所有服务类型都为0,说明这是一种缺省情况,IP数据报的发送者没有规定IP数据报的服务类型。 Total length:52,IP数据报总长度为52字节。 Identification:oxa47b,标识,占16位。 Flags: 标志,占3位。DF=1,MF=0, Fragment offset:0,说明该数据报没有分片。 Time to live:128,生存时间是128,每过一个路由器它就减1。 Protocol:TCP(ox06)此IP 数据报携带的数据使用TCP协议,协议字段 值为6。 Header checksum:oxdf8a,首部校验和,占16位。Source:192.168.2.10 源地址,占32位。Destination:202.102.233.164 目的地址,占32位。 ?(2)TCP协议分析: (图三)TCP报文段的首部格式 nRF2401无线收发系统设计 一 实验目的 培养基本实验能力和工程实践能力,通过实验锻炼基本实验技能,使同学们掌握单片机的基本工作原理和单片机系统应用设计的技能,掌握单片机的简单编程方法以及调试方法,并能应用于电子系统设计中,提高同学们对综合电子系统的设计能力,加深对无线通信系统理论知识的理解,增强工程实践能力,培养创新意识,提高分析问题和解决问题的能力。 二 实验基本要求 (1)正确使用电子仪器; (2)根据项目设计要求能够进行单片机系统硬件电路设计和软件编程; (3)学会查阅接口电路手册和相关技术资料; (4)具有初步的单片机电路硬件和软件分析、寻找和排除常见故障的能力; (5)正确地记录实验数据和写实验报告。 三 实验器材 万能板、单片机、nRF2401无线收发模块、液晶屏、晶振、按键、发光二级管、开关、电容、电阻、5V 电源适配器、导线、万用表、电烙铁、焊锡。 四 GFSK 调制解调原理 4.1 调制 频移键控方式,幅度恒定不变的载波信号频率随着调制信号的信息状态而切换,通常采用的是二进制频移键控,即载波信号频率随着数据信息码的“0”、“1”变化进行切换。根据频率变化影响发射波形的方式,FSK 信号在相邻的比特之间,呈现连续的相位或不连续的相位。一种常见的二进制FSK 信号产生方法是根据数据比特码是“0”还是“1”,在两个振荡频率分别为 c d f f +和 c d f f -的振荡器间切换,这种FSK 信号的表达式为: []()()2π() 0FSK H c d b S t v t f f t t T ==+≤≤ (二进制1) []()()2π() 0FSK L c d b S t v t f f t t T == -≤≤ (二进制0) c f 和d f 分别代表载波信号频率和恒定频率偏移,而b E 和b T 分别表示单比特能量和比 特周期。这种方法产生的波形在比特码“0”,“1”切换时刻是不连续的,这种不连续的相位会造成诸如频谱扩展和传输差错等问题,信号的功率谱密度函数按照频率偏移的负二次幂衰落,在无线系统中一般不采用这种FSK 信号,而是使用信号波形对单一载波振荡器进行调制,这样FSK 信号可以表示如下: [ ]()2π()2ππ()t FSK c c S t f t t f t h m d θττ-∞??=+=+???? ? 上式中,h 是频率调制系数,定义为2/b b h f R =,b R 为比特率,尽管调制波形()m t 在“0”和“1”比特间转换时不连续,但是相位函数()t θ是与()m t 的积分成比例,所以是连 续的,大部分信号能量集中在以载波频率为中心的主瓣范围,功率谱密度函数按照频率偏移的负四次幂衰减。 为了进一步减小信号的频谱旁瓣,可以在前加入一级高斯滤波器,高斯滤波器的传递函 实验十-光敏电阻及光敏二极管的特性实验 实验1:光敏电阻的特性实验 一、实验目的 了解光敏电阻的光照特性和伏安特性。 二、实验原理 在光线的作用下,电子吸收光子的能量从键合状态过渡到自由状态,引起电导率的变化,这种现象称为光电导效应。光电导效应是半导体材料的一种体效应。光照愈强,器件自身的电阻愈小。基于这种效应的光电器件称光敏电阻。光敏电阻无极性,其工作特性与入射光光强、波长和外加电压有关。实验原理图如图10-1。 三、实验器械 主机箱中的转速调节0~24V 电源、±2V~±10V 步进可调直流稳压电源、电流 表、电压表;光电器件实验(一)模板、光敏电阻、发光二极管、庶光筒。 四、实验接线图 五、实验数据记录和数据处理 1:亮电阻和暗电阻测量 实验数据如下: 2:光照特性测量 实验数据如下: 实验数据拟合图像如下: 3:伏安特性测量 实验数据如下: 实验数据拟合图像如下: 六、实验思考题 1:为什么测光敏电阻亮阻和暗阻要经过10 秒钟后读数,这是光敏电阻的缺点,只能应用于什么状态? 答:稳定态 实验2:光敏二极管的特性实验 一、实验目的 了解光敏二极管工作原理及特性。 二、实验原理 当入射光子在本征半导体的p-n 结及其附近产生电子—空穴对时,光生载流子受势垒区电场作用,电子漂移到n 区,空穴漂移到p 区。电子和空穴分别在n 区和p 区积累,两端便产生电动势,这称为光生伏特效应,简称光伏效应。光敏二极管基于这一原理。如果在外电路中把p-n 短接,就产生反向的短路电流,光照时反向电流会增加,并且光电流和照度基本成线性关系。 三、实验器械 主机箱中的转速调节0~24V 电源、±2V~±10V 步进可调直流稳压电源、电流表、电压表;光电器件实验(一)模板、光敏二极管、发光二极管、庶光筒 四、实验接线图 将上图中的光敏电阻更换成光敏二极管(注意接线孔的颜色相对应即+、-极性),按上图安装接线,测量光敏二极管的暗电流和亮电流。 五、实验数据记录和数据处理 1:光照特性 亮电流测试实验数据如下: 实验数据拟合图像如下: 1. 实验报告如有雷同,雷同各方当次实验成绩均以0分计。 2. 当次小组成员成绩只计学号、姓名登录在下表中的。 3. 在规定时间内未上交实验报告的,不得以其他方式补交,当次成绩按0 分计。 4. 实验报告文件以PDF 格式提交。 【实验题目】RIP 路由协议实验 【实验目的】 1. 掌握在路由器上配置RIPv2和RIPv1路由协议。 2. 了解有类路由和无类路由的区别,是否支持VLSM (可变长子网掩码) 3. 了解路由器广播和组播形式的区别 【实验内容】 1. 在实验设备上完成P145实验4-2并测试实验网连通性。 2. 通过实验观察RIP V1 和 V2的区别(重点在VLSM 上)给出分析过程与结果(实验IP 采用 10.10.x.0网段) 3. 学会使用Debug ip packet 和Debug ip rip 命令,并对debug 信息做分析。 4. 观察试验拓扑中链路状态发生改变时路由表的前后信息对比及debug 信息的变化。 【实验要求】 重要信息信息需给出截图,注意实验步骤的前后对比。 【实验记录】(如有实验拓扑请自行画出) 实验拓扑图: 实验一:RIPv2路由协议 (使用10.10.x.0的IP 地址,变长子网掩码,两个路由器之间的网段是10.10.2.0/30,路由器和PC 之间的网段分别是10.10.3.0/24和10.10.1.0/24。) 步骤0: (1) 配置PC1和PC2的IP 、掩码、网关,测试连通性。 警示 分析:因为PC1和PC2之间还没有配置路由,所以ping不通。(2)在Router1上执行show ip route,记录路由表信息。 分析:PC1和PC2之间还没有配置路由。 (3)在PC上的命令窗口执行命令route print,记录路由表信息。 组号:3F 学号:53131016 姓名:杨灵 实验7.1 FTP协议 【实验目的】 学习FTP协议的连接过程;理解FTP协议的工作原理。一人一组,一组提交报告。 【实验环境】 本实验采用网络结构一, 一定要设置DNS服务器,地址是:172.16.0.253 主机的IP地址使用172.16.0.0段。掩码255.255.255.0. IP地址分配方法: 172.16.0.组号、主机号 例如:第2组的B主机的IP地址设置为172.16.0.22 第5组的F主机的IP地址设置为 172.16.0.56 【实验内容】 本实验要求: FTP服务器已经启动,并提供一个公共帐户,用户名是:anonymous,口令:无。或用户名:group2_1,口令:group2_1 (可以上传数据)。练习一 FTP 本实验学生独立完成,目的是了解FTP协议的端口和连接过程。 实验步骤: 1、主机启动协议分析器,打开数据捕获窗口,设置过滤条件(提取FTP协议); 2、主机登录FTP服务器:在仿真端的命令行提示符下运行: >ftp 172.16.0.253 LOGIN:>group2_1 PASS:>group2_1 >dir >quit 3、查看主机捕获的数据,在会话分析中,查看TCP会话中的21端口和20端口的会话情况,记录21端口和20端口的会话过程; ●记录实验结果: ①粘贴捕获包的截图; ②是否可以捕获到用户名和密码? 答:可以,在USER和PASS会话中。 ③21端口和20端口分别传输什么内容? 答:一个是数据端口,一个是控制端口,控制端口一般为21,而数据端口不一定是20,这和FTP的使用模式有关,如果是主动模式,应该为20,如果为被动模式,由服务器端和客户端协商而定。练习二使用浏览器登入FTP 1、主机启动协议分析器,打开数据捕获窗口; 2、主机启动IE浏览器,在“地址”框中输入ftp://172.16.0.253 3、查看主机捕获的数据,在会话分析中,查看TCP会话中的端口情况。 4、结合练习1的会话过程,说明浏览器登入FTP的工作过程。 ●记录实验结果: ①粘贴捕获包的截图; ②对比上个实验,FTP服务器用哪个端口传输数据,数据连接是谁发起的连接? 答:ftp服务器用21端口传输数据,数据连接是客户端发起的的连接。 练习三在窗口模式下,上传/下传数据文件 熟悉FTP在窗口方式下的命令使用;在本地机的D:上建立一个文本文件,文件名为你的学号+姓名; 1、主机登录FTP服务器:在命令行提示符下运行: D:>ftp 172.16.0.253 >LOGIN:group2_1 >PASS: group2_1 >put 文件名(文件名为你的学号+姓名) >dir (查看FTP上是否已经上传) >get 文件名(FTP服务器) >quit 2、回到本地硬盘上查看是否已经下载到本地?(进入FTP时的目录下) ●记录实验结果: ①粘贴FTP上的文件列表; 河南工业大学信息学院网络课程组实验指导 实验二:路由协议的配置 一、实验目的: 1. 了解和掌握网络中IP地址、子网掩码、默认网关的配置方法和原则; 2. 了解网络互连时根据设备的不同选用不同的连接线路; 3. 在路由器上配置动态路由协议; 4. 理解路由表的变化及含义。 二、实验环境: 1. 运行Windows 2000 / 2003 Server / XP操作系统的PC一台; 2. 每台PC具有Packet Tracer模拟软件。 三、实验内容与要求: 1. 使用交换机组建简单局域网。 (1)打开Packet Tracer模拟软件,完成如图2-1所示的拓扑结构图。具体过程参考《附件一:使用交换机组建简单局域网》。 (2)将Packet Tracer中的文件,保存文件名为“专业班级+学号+姓名-1”,如“电信1001班201046830508范浩然-1”。 (3)提示:为便于教师检查,请同学们把每个主机和路由器的接口及IP地址在图上标 注出来,如下图所示。 (4)要求:在实验报告中添加两个截屏结果:拓扑结构,和主机间Ping通的结果。 图2-1 交换机组建简单局域网 ] 页1第[ 制2014.10. 河南工业大学信息学院网络课程组实验指导 2.使用路由器组建简单网络。 (1)打开Packet Tracer模拟软件,完成如图2-2所示的拓扑结构图。具体过程参考《附件二:使用路由器组建简单网络》。 (2)将Packet Tracer中的文件,保存文件名为“专业班级+学号+姓名-2”,如“电信1001班201046830508范浩然-2”。 (3)注意:为规范网络的IP地址规划格式,要求IP地址的分配需要满足以下要求: IP地址中的第二个字节以班级命名;第三个字节选取学号后两位;若网络中有多个网络段,其他网络的第三字节依次累加。 举例如下:可以看出下面网络中总共有3个网络,对于电信1106班学号后两位为31的谢川娣同学,每个网络的网络号分别是:192.6.31.0、192.6.32.0、192.6.33.0。 (4)提示:为便于教师检查,请同学们把每个主机和路由器的接口及IP地址在图上标 注出来,如下图所示。 网络协议分析实验报告样本 网络协议分析实验报告本文档所提供的信息仅供参考之用,不能作为科学依据,请勿模仿。 文档如有不当之处,请联系本人或网站删除。 实验报告99实验名称网络协议分析姓名学号班级313计本班实验目的掌握常用的抓包软件,了解EtherV 2、ARP、P IP协议的结构。 实验内容 11、分析2EtherV2协议 22、分析P ARP协议 33、分析P IP协议实验步骤 11、在S DOS状态下,运行ipconfig,记录本机的IP地址和硬件地址,网关的IP地址。 如下图11所示::本文档所提供的信息仅供参考之用,不能作为科学依据,请勿模仿。 文档如有不当之处,请联系本人或网站删除。 图图 12、分析数据链路层协议( (1)、在:PC1的“运行”对话框中输入命令“Ping192.168.191.1,单击“Enter”按钮;图如下图2所示:图图2( (2)、在本机上运行wireshark截获报文,为了只截获和实验内容有关的报文,将Ethereal的的Captrue Filter设置为“No Broadcastand noMulticast”;如下图3所示:本文档所提供的信息仅供参考之用,不能作为科学依据,请勿模仿。 文档如有不当之处,请联系本人或网站删除。 图图3 (33)停止截获报文::将结果保存为MAC--学号,并对截获的报文进行分析:11)列出截获的报文中的协议类型,观察这些协议之间的关系。 答::a a、UDP:用户数据包协议,它和P TCP一样位于传输层,和P IP协议配合使用,。 在传输数据时省去包头,但它不能提供数据包的重传,所以适合传输较短的文件。 b b、WSP:是无线局域网领域推出的新协议,用来方便安全地建立无线连接。 c c、ARP:地址解析协议,实现通过P IP地址得知其物理地址。 在P TCP/IP网络环境下,每个主机都分配了一个232位的P IP 地址,这种互联网地址是在网际范围标本文档所提供的信息仅供参考之用,不能作为科学依据,请勿模仿。 文档如有不当之处,请联系本人或网站删除。 识主机的一种逻辑地址。 为了让报文在物理网路上传送,必须知道对方目的主机的物理地址。 这样就存在把P IP地址变换成物理地址的地址转换问题。 实验报告 姓名:高阳班级:F0703028 学号:5070309013 实验成绩: 同组姓名:实验日期:08/4/14 指导老师:助教15 批阅日期: 光敏电阻基本特性的测量 【实验目的】 1.了解光敏电阻的工作原理及相关的特性。 2.了解非电量转化为电量进行动态测量的方法。 3.了解简单光路的调整原则和方法. 4.在一定照度下,测量光敏电阻的电压与光电流的关系。 5.在一定电压下,测量光敏电阻的照度与光电流的关系。 【实验原理】 1 光敏电阻的工作原理 在光照作用下能使物体的电导率改变的现象称为内光电效应。本实验所用的光敏电阻就是基于内光电效的光电元件。当内光电效应发生时,固体材料吸收的能量使部分价带电子迁移到导带,同时在价带中留下空穴。这样由于材料中载流子个数增加,使材料的电导率增加。电导率的改变量为: (1) 式中e为电荷电量;为空穴浓度的改变量;为电子浓度的改变量;为空穴的迁移率;为电子的迁移率。当光 敏电阻两端加上电压U后,光电流为(2) 式中A 为与电流垂直的截面积,d为电极间的距离。 用于制造光敏电阻的材料主要有金属的硫化物、硒化物和锑化物等半导体材料.目前生产的光敏电阻主要是硫化镉.光敏电阻具有灵敏度高、光谱特性好、使用寿命长、稳定性能高、体积小以及制造工艺简单等特点,被广泛地用于自动化技术中. 本实验光敏电阻得到的光照由一对偏振片来控制。当两偏振片之间的夹角为时,光照为,其中:为不加偏振片时的光照,D为当量偏振片平行时的透明度。 2 光敏电阻的基本特性 光敏电阻的基本特性包括伏-安特性、光照特性、光电灵敏度、光谱特性、频率特性和温度特性等。本实验主要研究光敏电阻的伏-安特性和光照特性。3.附上实验中的光路图: 【实验数据记录、实验结果计算】 1测量光敏电阻的电压与光电流的关系 在调整好光路后,就可以做这一个内容的实验了。下面附上这个实验内容的电路图: 武汉工程大学计算机科学与工程学院 《计算机网络》实验报告 实验内容 实验目的 1、进一步理解路由器的主要组成部分及其功能,初步掌握IOS的一些基本命令,学习对路由器进行安全设置和基本的日常维护。 2、理解利用路由器IP包进行路由的基本原理及方法,初步掌握相关的一些IOS命令,学习对路由器的路由表进行查看。 实验要求 1、按照上述实验步骤进行正确的配置后,可以观察到运用TFTP服务器进行IOS备份的过程,可以在一台路由器的控制台上对远程登录的路由器进行配置的查看和修改,另外,还可以对各种口令设置的有效性进行考证。 2、按照上述实验步骤进行正确的配置后,可以用“ping”命令进行网络的连通测试,可以看到:无论是采用静态路由方式,还是采用动态路由方式,都可以达到连通网络的目的。 实验内容 1、学习检查路由器的主要参数和进行一些基本的设置; 2、学会对路由器进行各种口令的设置; 3、掌握路由器一些关键文件的备份。 4、静态路由的配置; 5、RIP协议的配置; 6、IGRP协议的配置 实验设备 三台Cisco 25XX路由器和一台PC。 实验原理图 图 1-1 实验原理图1 图 1-1 实验原理图2 实验步骤 一、路由器的基本配置 1、将路由器与终端相连,加电启动路由器,进入命令行配置方式; 2、在“用户模式”下输入“Enable”进入“特权模式”,在“特权模式”下输入“conf t”进入“全局配置”模式; 3、用“hostname”命令为路由器命名; 4、用“int e0”、“int s0”、“int to0”命令进入路由器的某个端口的配置状态,这时可为路由器的该端口指定进行一些参数(如:IP地址、速率等)的设置; 5、按“ctrl+z”回到“特权模式”下,用“sh ver”、“sh running”、“sh start”和“show int”命令分别查看路由器的IOS版本、配置和端口状态; 6、练习“ctrl+A”、“ctrl+E”、“ctrl+B”、“ctrl+P”等组合键的使用; 7、学习如何进行“端口配置模式”、“全局配置”、“特权模式”和“用户模式”之间的转换,学习不同状态下帮助的获得; 8、练习进行各种命令的配置,包括:“console password”、“telnet password”、“auxiliary passwod”、“enable password”、“secret password”等; 1、router(config)#enable password cisco 命令解释:开启特权密码保护。 2、router(config)#enable secret class 命令解释:开启特权密匙保护。 这两个密码是用来限制非授权用户进入特权模式。因为特权密码是未加密 实验报告 项目名称:小型局域网的设计 课程名称:计算机网络B 班级:电G131 姓名:xxx xx 学号:51201320xx 5120132045 教师:张晓明 信息工程学院计算机系 一、实验目的 基于网络协议分析工具Ethereal,通过多种网络应用的实际操作,学习和掌握不同网络协议数据包的分析方法,提高 TCP/IP 协议的分析能力和应用技能。 二、实验前的准备 ●二人一组,分组实验; ●熟悉 Ping、Tracert等命令,学习FTP、HTTP、SMTP和POP3协议; ●安装软件工具Ethereal,并了解其功能、工作原理和使用方法; ●安装任一种端口扫描工具; ●阅读本实验的阅读文献; 三、实验内容、要求和步骤 3.1 学习Ethereal工具的基本操作 学习捕获选项的设置和使用,如考虑源主机和目的主机,正确设置Capture Filter;捕获后设置Display Filter。 3.2 PING命令的网络包捕获分析 PING命令是基于ICMP协议而工作的,发送4个包,正常返回4个包。以主机210.31.32.7 为例,主要实验步骤为: (1)设置“捕获过滤”:在Capture Filter中填写 host 210.31.32.7; (2)开始抓包; (3)在 DOS 下执行PING命令; (4)停止抓包。 (5)设置“显示过滤”:IP.Addr==210.31.32.7 (6)选择某数据包,重点分析其协议部分,特别是协议首部内容,点开所有带+号的内容。 (7)针对重要内容截屏,并解析协议字段中的内容,一并写入 WORD 文档中。 截获数据 Frame 3 (74 bytes on wire,74 bytes captured) Arrival Time: Nov 11,2014:15:49:35 Packet Length:74bytes Capture Length:74bytes Ethernet II,Src: f0:de:f1:ef:cf:3e, Dst: 08:81:f4:9e:47:f0 Internet Protocol,Src Addr:10.10.56.126(10.10.56.126),Dst Addr:210.31.32.7(210.31.32.7) 分析 第三帧,74字节在线,捕获74字节 到达时间:2014年11月11日15点49分35秒 包长度:74字节 捕获长度:74字节 以太网2,源物理地址:f0:de:f1:ef:cf:3e,目标物理地址:08:81:f4:9e:47:f0 源IP地址:10.10.56.126 目标IP地址:210.31.32.7 3.3 TRACERT 命令数据捕获 观察路由跳步过程。分别自行选择校内外2个目标主机。比如, (1)校内:tracert 210.31.32.8 光电子技术基础实验报告 实验题目光敏电阻特性测量实验日期2020.09.04 姓名组别04 班级18B 学号 【实验目的】 1、了解光敏电阻的工作原理和使用方法; 2、掌握光强与光敏电阻电流值关系测试方法; 3、掌握光敏电阻的光电特性及其测试方法; 4、掌握光敏电阻的伏安特性及其测试方法; 5、掌握光敏电阻的光谱响应特性及其测试方法; 6、掌握光敏电阻的时间响应特性及其测试方法。 【实验器材】 光电技术创新综合实验平台一台 特性测试实验模块一块 光源特性测试模块一块 连接导线若干 【实验原理】 光敏电阻在黑暗的室温条件下,由于热激发产生的载流子使它具有一定的电导,该电导称为暗电导,其倒数为暗电阻,一般的暗电导值都很小(或暗电阻阻值都很大)。当有光照射在光敏电阻上时,电导将变大,这时的电导称为光电导。电导随光照量变化越大的光敏电阻,其灵敏度就越高,这个特性就称为光敏电阻的光电特性,也可定义为光电流与照度的关系。 光敏电阻在弱辐射和强辐射作用下表现出不同的光电特性(线性和非线性),实际上,它的光电特性可用在“恒定电压”下流过光敏电阻的电流IP ,与作用到光敏电阻上的光照度 E 的关系曲线来描述,不同材料的光照特性是不同的,绝大多数光敏电阻光照特性是非线性的。光敏电阻的本质是电阻,因此它具有与普通电阻相似的伏安特性。在一定的光照下,加到光敏电阻两端的电压与流过光敏电阻的亮电流之间的关系称为光敏电阻的伏安特性。 光敏电阻的符号和连接 【实验注意事项】 1、打开电源之前,将“电源调节”处旋钮逆时针调至底端; 2、实验操作中不要带电插拔导线,应该在熟悉原理后,按照电路图连接,检查无误后,方可打开电源进行实验; 3、若照度计、电流表或电压表显示为“1_”时说明超出量程,选择合适的量程再测量; 4、严禁将任何电源对地短路。 5、仪器通电测试前,一定要找老师检查后方可通电测试。 【主要实验步骤】 基础实验: 组装好光源、遮光筒和光探结构件,如下图所示: 1、打开台体电源,调节照度计“调零”旋钮,至照度计显示为“000.0”为止。 2、特性测试模块的 0-12V(J5)和 GND 连接到台体的 0-30V 可调电源的 Vout+和 Vout- 上。 3、J5连接电流表+极,电流表-极连接光敏电阻套筒黄色插孔,光敏电阻套筒蓝色插孔连接J6,电压表+极连接光敏电阻套筒黄色插孔,电压表-极连接光敏电阻套筒蓝色插孔。光敏电阻红黑插座与照度计红黑插座相连。(RP1的值可根据器件特性自行选取) 4、将光源特性测试模块+5V,-5V和GND连接到台体的+5V,-5V和GND1上,航空插座FLED-IN与全彩灯光源套筒相连接。打开光源特性测试模块电源开关K101,将S601,S602, S603开关向下拨(OFF档),使光照强度为0,即照度计显示为0。 5、将S601,S602,S603开关向上拨(ON档),将可调电源电压调为5V,光源颜色选为白光,按“照度加”或“照度减”,测量照度为100Lx、150Lx、200Lx、250Lx、300Lx、350Lx、400Lx、450Lx、500Lx、550Lx、600Lx电压表对应的电压值U,电流表对应的电流值I,光敏电阻值 RL=U/I。且将实验数据记录于表1-1中: 6、改变电源供电偏压,分别记录电压为 7V 和 9V 时,不同光照度下对应的电流值,并分别记录于表 1-2 及表 1-3 中: 7、保持照度为 100Lx 不变,调节电源供电偏压,使供电偏压为 1V、2V、3V、4V、5V、 6V、7V、8V、9V、10V,分别记录对应的电流值,并记录表 1-4 中: 8、按“照度加”,调节使光照为 200Lx、400Lx,记录同一光照不同电压下对应的电流值,并分别记录表 1-5 至表 1-9 中: 9、使可调电源偏压调为 5V 分别测量不同颜色光在 200 Lx 光照强度下,光敏电阻的电流值,将各个光源 200 lx 照度下光敏电阻的电流值记录在表 1-10 中: 10、将S601,S602,S603开关向下拨(OFF档),将可调电源电压调为5V。将光源特性测试模块的J701与光源特性测试模块的J601,J602,J603插座相连接。观察光源特性测试模块的J701点波形和特性测试模块J6点波形,分析光敏电阻的时间响应特性。 11、将“电源调节”旋钮逆时针旋至不可调位置,关闭实验台电源。 电子信息工程学系实验报告 课程名称:网络工程设计与系统集成 成绩: 实验项目名称:配置动态路由RIP 实验时间:2011年12月7日 指导教师(签名):班级:计教081 姓名:学号: 实验目的: 1、了解动态路由协议采用的自适应路由算法 2、了解路由协议算法的层次划分 3、学会配置动态路由RIP 实验环境: Windows操作系统 C isco Systems 实验内容及过程: 动态路由协议采用自适应路由算法,能够根据网络拓扑的变化而重新计算机最佳路由。由于路由的复杂性,路由算法也是分层次的,通常把路由协议(算法)划分为自治系统(AS)内的(IGP,Interior Gateway Protocol)与自治系统之间(EGP,External Gateway Protocol)的路由协议。 RIP的全称是Routing Information Protocol,是IGP,采用Bellman-Ford算法。RFC1058是RIP version 1标准文件,RFC2453是RIP Version 2的标准文档。 一、实验环境构建,配置如下实例 实验中各个网段与路由器接口IP地址分配如上图所示。 二、RIP协议基本配置命令 Router(config)#ip classless 让路由器支持无类编址,RIPv1是不支持无类IP编址的。 RIP基本配置命令: Router(config)#router rip Router(config-router)#network w.x.y.z 可选的配置命令: Router(config)#no router rip 在路由器上关闭RIP协议 Router(config-router)#no network w.x.y.z 从RIP协议中移除w.x.y.z网络 Router(config-router)#version 2 RIP协议为第2版 Router(config-if)#ip rip send version 2 该接口仅发送RIP ver 2报文 Router(config-if)#ip rip send version 1 该接口仅发送RIP ver 1报文 Router(conifg-if)#ip rip send version 1 2 该接口发送RIP ver 1报文和RIP ver 2报文 Router(config-if)#ip rip receive version 2 该接口仅接收RIP ver 2报文 Router(config-router)#no auto-summary 关闭路由协议的自动聚合功能 Router(config-router)#ip split-horizon 配置水平分割 三、RIP配置 首选根据实验需要配置好PC机及路由器各个接口的IP地址等参数。 1、三个路由器的基本配置