H3C无线控制器典型配置案例集(V7)-6W100-H3C无线控制器自动AP典型配置举例(V7)

华三_AP配置方法

H3CWLAN产品设置装备摆设办法本篇重要介绍在开通H3C两款WLAN(WA1208E,WA2220X)的时刻须要设置装备摆设的3个重要的参数,即:1:信道的选择2:SSID的设置装备摆设3:长途治理IP的填写办法一:起首,先介绍针对WA1208E这款产品的设置装备摆设办法.须要做的预备是在电脑上设置装备摆设与WLAN雷同网段的IP地址,以便经由过程电脑登陆WLAN产品进行设置装备摆设,办法如下:1:双击打开网上邻人,然后选择检讨收集衔接,可以看见当地衔接,右键当地衔接属性后, 如图所示:2:在上图中选择Internet协定(TCP/IP),选择后如图所示:TCP/IP属性输入IP地址192.168.0.x (x 介于1和254之间,留意50不要用),子网掩码,WA1208E默认治理地址为192.168.0.50 ,PC机ping通192.168.0.50即可.3.打开PC机的开端栏运行菜单,输入telnet 192.168.0.50,输入准确的用户名和暗码(WA1208E预设用户名admin,暗码wa1208),进入了装备的设置装备摆设界面.4.(1)进入体系视图(2)依据电信的请求,现场同一修正SSID成ChinaNet(留意大小写):[H3C]ssid ChinaNet[H3C-ssid-ChinaNet]bind domain system[H3C-ssid-ChinaNet]quit[H3C]interface Wireless-access 2/1[H3C-Wireless-access2/1]undo bind ssid wa1208e //去除体系默认的SSID[H3C-Wireless-access2/1]bind ssid ChinaNet[H3C-Wireless-access2/1]quit(3)设置装备摆设信道,留意:相邻的AP之间须要用不合的信道离隔.例如:以11g为例,将工作信道转变到2号信道上[H3C]radio module 2[H3C-radio-module2]channel 2[H3C-radio-module2]quit[H3C](4)长途治理:[H3C]snmp-agent[H3C]snmp-agent community read public[H3C]snmp-agent community write private[H3C]snmp-agent sys-info version all //以上为设置装备摆设SNMP参数,若无网管可不设置[H3C]ip route-static 0.0.0.0 0 //给AP添加用于长途治理的默认路由.[H3C]interface VLAN 1[H3C-int-VLAN1]ip address X.X.X.X Y.Y.Y.Y //X.X.X.X为欲修正的治理IP地址,Y.Y.Y.Y为对应子网掩码.履行完该敕令后,消失提醒时,键入“y”即可留意:以上设置装备摆设不要更改次序.5.完成上述设置装备摆设后,因为可能修正了AP的治理地址,会消失PC与AP衔接中止.修正PC的IP地址与AP新治理地址同一网段后,再次telnet登陆AP:保管设置装备摆设:<H3C>save //用户视图,若为[H3C],则键入quit即可退回该模式.消失提醒时,键入“y”即可.以上为敕令行方法(CLI)治理WA1208E,我们建议用这种方法治理.若愿望用WEB方法完成相干设置装备摆设,请参考《WA1208E操纵手册》,可以在H3C主页上搜刮可得二:下面介绍H3C WA2220X这款产品现场开通时刻的设置办法,须要经由过程Console口方法登录装备:1.(1)进入体系视图(2)设置装备摆设治理IP地址[H3C] interface vlan 1[H3C-Vlan-interface1] ip address X..X Y.Y.Y.Y为欲修正的治理IP地址为对应子网掩码.[H3C-Vlan-interface1] quit[H3C]ip route-static 0.0.0.0 0 C.C.C.C //给AP添加用于长途治理的默认路由.(3)创建无线接口[H3C] interface WLAN-BSS 1[H3C-WLAN-BSS1]quit(4)创建无线办事模板(SSID名称为ChinaNet)[H3C] wlan service-template 1 clear[H3C-wlan-st-1] authentication-method open-system [H3C-wlan-st-1] ssid ChinaNet[H3C-wlan-st-1] service-template enable(5)在11g射频卡上绑定无线办事模板和无线接口,设置装备摆设信道为11.功率为15dBm[H3C] interface WLAN-Radio 1/0/1[H3C-WLAN-Radio1/0/1]service-template 1 interfaceWLAN-BSS 1[H3C-WLAN-Radio1/0/1] radio-type 11g[H3C-WLAN-Radio1/0/1] channel 11[H3C-WLAN-Radio1/0/1] max-power 15 //可选设置装备摆设注:默认情形下,功率为20dBm(即100mW);信道为主动调剂.(6)长途治理:[H3C]snmp-agent[H3C]snmp-agent community read public[H3C]snmp-agent community write private[H3C]snmp-agent sys-info version all //以上为设置装备摆设SNMP参数,若无网管可不设置(7)保管设置装备摆设:<H3C>save //用户视图,若为[H3C],则键入quit即可退回该模式.消失提醒时,键入“y”即可.以上为敕令行方法(CLI)治理WA2220X,我们建议用这种方法治理.若愿望用WEB方法完成相干设置装备摆设,请参考《WA2220X操纵手册》,可以在H3C主页上搜刮可得。

H3C交换机 典型配置举例-6W100-DHCP典型配置举例

1.2.3 配置思路

• DHCP Server 分配 IP 地址时,不能将 DNS Server 的 IP 地址分配出去,所以需要将 DNS Server 的 IP 地址配置为不参与自动分配的 IP 地址。

i

1 DHCP绍了使用 DHCP 功能实现动态分配 IP 地址的典型配置案例。

1.2 DHCP服务器典型配置举例

1.2.1 适用产品和版本

表1 配置适用的产品与软件版本关系

产品 S10500系列以太网交换机 S5800&S5820X系列以太网交换机 S5830系列以太网交换机 S5500-EI&S5500-SI系列以太网交换机

目录

1 DHCP典型配置举例···························································································································1-1 1.1 简介 ···················································································································································1-1 1.2 DHCP服务器典型配置举例 ·······································································

H3C无线控制器WLAN本地转发典型配置举例V7

H3C无线控制器WLAN本地转发典型配置举例(V7)Copyright © 2016-2017 新华三技术有限公司版权所有,保留一切权利。

非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本文档内容的部分或全部,并不得以任何形式传播。

本文档中的信息可能变动,恕不另行通知。

目录1 简介 (1)2 配置前提 (1)3 配置举例 (1)3.1 组网需求 (1)3.2 配置思路 (1)3.3 配置注意事项 (2)3.4 配置步骤 (2)3.5 验证配置 (4)3.6 配置文件 (4)4 相关资料 (6)1 简介本文档介绍了WLAN本地转发典型配置举例。

2 配置前提本文档适用于使用Comware V7软件版本的无线控制器和接入点产品,不严格与具体硬件版本对应,如果使用过程中与产品实际情况有差异,请参考相关产品手册,或以设备实际情况为准。

本文档中的配置均是在实验室环境下进行的配置和验证,配置前设备的所有参数均采用出厂时的缺省配置。

如果您已经对设备进行了配置,为了保证配置效果,请确认现有配置和以下举例中的配置不冲突。

本文档假设您已了解本地转发相关特性。

3 配置举例3.1 组网需求如图1所示,Switch作为DHCP服务器为AP和Client分配IP地址。

现要求:在AC上配置本地转发功能,使Client的数据流量不经过AC,直接由AP转发。

图1WLAN本地转发组网图3.2 配置思路为了将AP的GigabitEthernet1/0/1接口加入本地转发的VLAN 200,需要AC下发map-configuration 文件。

3.3 配置注意事项•map-configuration文件的命令行后面不要出现Tab键或者空格,否则会出现该行配置不成功的情况。

•AP的配置需要根据具体AP的型号和序列号进行配置。

3.4 配置步骤1. apcfg.txt的配置apcfg.txt的内容,要求为文本文件,按照命令行配置的顺序编写文本文件上传至AC即可,AC与AP关联后,通过map-configuration命令下发至AP生效。

H3C WX系列AC_Fit AP典型配置案例集-6W107-H3C WX系列 智能带宽保障和基于AP的用户限速策略典型配置举例

H3C WX系列智能带宽保障和基于AP的用户限速策略典型配置举例关键词:智能带宽保障,用户限速摘要:本文介绍了如何配置基于SSID对用户进行带宽保障以及基于AP对用户进行限速。

缩略语:缩略语英文全名中文解释Control 无线控制器AC AccessPonit 无线接入点AP AccessESS Extended Service Set 扩展服务集WLAN Wireless Local Area Network 无线局域网SSID Service Set Identifier 服务集识别码RADIUS Remote Authentication Dial-In User Service 远程认证拨号用户服务目录1 特性简介 (1)1.1 特性介绍 (1)1.2 特性优点 (1)2 应用场合 (1)3 注意事项 (1)4 配置举例 (2)4.1 组网需求 (2)4.2 配置思路 (2)4.3 使用版本 (3)4.4 配置步骤 (3)4.4.1 智能带宽保障 (3)4.4.2 基于AP的用户限速 (9)5 相关资料 (10)5.1 相关协议和标准 (10)5.2 其它相关资料 (10)1 特性简介1.1 特性介绍(1) 智能带宽保障在实际应用中,网络中的流量不会一直处于某个稳定的状态。

同一信道中,当某一个SSID的流量非常大时,会挤占其他SSID的可用带宽。

如果采取简单地对某个SSID的报文进行限速,在总体流量较小时,又会导致闲置带宽被浪费。

在这种情况下,可以开启智能带宽保障功能,即,在流量未拥塞时,确保所有SSID的报文都可以自由通过;在流量拥塞时,确保每个SSID可以保证各自配置的保障带宽。

通过这种方式,既确保了网络带宽的充分利用,又兼顾了不同无线服务之间带宽占用的公平原则。

(2) 基于AP的用户限速目前我司已支持基于SSID的用户限速功能,而运营商的组网中,SSID都是统一的。

因此产生了基于AP进行限速的需求,其他规格及用户接口形式应与基于SSID的限速功能保持一致。

H3C无线产品案例汇编

H3C无线产品案例汇编2010年1月目录H3C Fit AP产品运维建议(1)-室内单独覆盖情况 (3)H3C Fit AP产品运维建议(2)-室外天线覆盖情况 (3)H3C Fat AP结合室内分布系统环境下设备巡检及问题处理方式 (4)H3C Fat AP产品运维建议 (5)H3C Fat AP结合室内分布系统环境下设备运行环境检查与维护建议 (6)Fat AP与Fit AP的主要特点和区别 (7)WLAN室外覆盖原则 (7)关于无线(WLAN)校园网学生宿舍区覆盖方案基本策略的说明 (8)WA2200系列Fat AP分时段限制无线客户端通信的典型配置 (9)H3C 无线产品常见问题处理建议(1)-用户无线网卡无法搜索到无线信号 (13)H3C 无线产品常见问题处理建议(2)-用户无法获得IP地址 (15)H3C 无线产品常见问题处理建议(3)-用户无法打开Portal认证页面 (16)H3C 无线产品常见问题处理建议(4)-用户无法认证成功 (18)H3C 无线产品常见问题处理建议(5)-上网速度变慢 (18)H3C 无线产品常见问题处理建议(6)-网络中断问题 (19)H3C 无线产品常见问题处理建议(7)-Fit AP无法正常注册问题 (20)无线(WLAN)技术漫游实现描述 (21)H3C 无线控制器与Fit AP直连或通过二层网络连接时的注册流程 (27)WA2200系列Fat AP上行链路完整性检测功能的典型配置 (29)WA2200系列Fat AP的WEP加密功能的典型配置 (33)Windows XP 和 Windows 2000 在无线支持方面有何区别? (36)H3C Fit AP产品运维建议(1)-室内单独覆盖情况H3C Fit AP产品在室内单独覆盖时运维建议:1、室内一般采用AP自带天线对覆盖区域进行覆盖,因此AP安装的位置与高度要与覆盖区域的范围相匹配,保证AP信号覆盖需要覆盖的主要区域。

华三无线v7简单配置案例

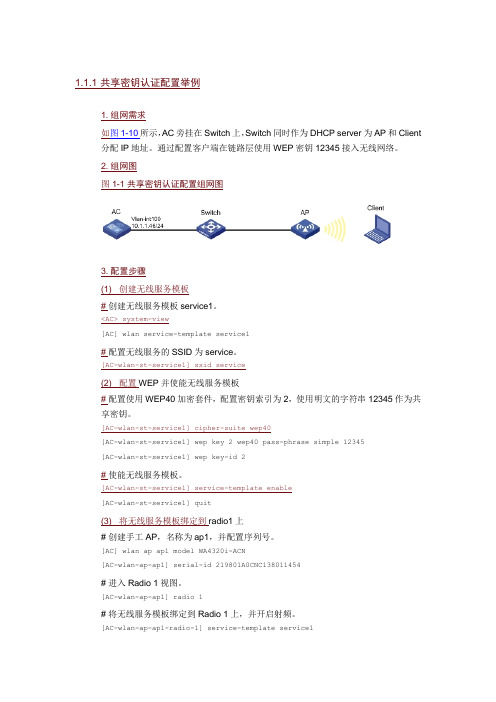

1. 组网需求如图1-10所示,AC旁挂在Switch上,Switch同时作为DHCP server为AP和Client 分配IP地址。

通过配置客户端在链路层使用WEP密钥12345接入无线网络。

2. 组网图图1-1 共享密钥认证配置组网图3. 配置步骤(1)创建无线服务模板# 创建无线服务模板service1。

<AC> system-view[AC] wlan service-template service1# 配置无线服务的SSID为service。

[AC-wlan-st-service1] ssid service(2)配置WEP并使能无线服务模板# 配置使用WEP40加密套件,配置密钥索引为2,使用明文的字符串12345作为共享密钥。

[AC-wlan-st-service1] cipher-suite wep40[AC-wlan-st-service1] wep key 2 wep40 pass-phrase simple 12345[AC-wlan-st-service1] wep key-id 2# 使能无线服务模板。

[AC-wlan-st-service1] service-template enable[AC-wlan-st-service1] quit(3)将无线服务模板绑定到radio1上# 创建手工AP,名称为ap1,并配置序列号。

[AC] wlan ap ap1 model WA4320i-ACN[AC-wlan-ap-ap1] serial-id 219801A0CNC138011454# 进入Radio 1视图。

[AC-wlan-ap-ap1] radio 1# 将无线服务模板绑定到Radio 1上,并开启射频。

[AC-wlan-ap-ap1-radio-1] service-template service1[AC-wlan-ap-ap1-radio-1] radio enable[AC-wlan-ap-ap1-radio-1] return4. 验证配置# 配置完成后,在AC上执行display wlan service-template命令,可以看到无线服务模板下安全信息的配置情况如下:<AC> display wlan service-template service1Service template name : service1SSID : serviceSSID-hide : DisabledUser-isolation : DisabledService template status : EnabledMaximum clients per BSS : 64Frame format : Dot3Seamless roam status : Disabled Seamless roam RSSI threshold : 50 Seamless roam RSSI gap : 20VLAN ID : 1AKM mode : Not configuredSecurity IE : Not configuredCipher suite : WEP40WEP key ID : 2TKIP countermeasure time : 0PTK lifetime : 43200 secGTK rekey : EnabledGTK rekey method : Time-basedGTK rekey time : 86400 secGTK rekey client-offline : EnabledUser authentication mode : BypassIntrusion protection : DisabledIntrusion protection mode : Temporary-blockTemporary block time : 180 secTemporary service stop time : 20 secFail VLAN ID : Not configured802.1X handshake : Disabled802.1X handshake secure : Disabled802.1X domain : Not configuredMAC-auth domain : Not configuredMax 802.1X users : 4096Max MAC-auth users : 4096802.1X re-authenticate : DisabledAuthorization fail mode : OnlineAccounting fail mode : OnlineAuthorization : PermittedKey derivation : N/APMF status : DisabledHotspot policy number : Not configuredForwarding policy status : Disabled Forwarding policy name : Not configuredFT status : DisabledQoS trust : PortQoS priority : 0(2)配置身份认证与密钥管理模式为PSK模式、加密套件为CCMP、安全信息元素为WPA并使能无线服务模板# 配置AKM为PSK,配置PSK密钥,使用明文的字符串12345678作为共享密钥。

H3C 无线控制器配置实例

H3C 无线控制器配置实例请大加多多支持<wireless-controller>dis cur#version 5.20, Release 3308P18#sysname wireless-controller#clock timezone UTC add 00:00:00#domain default enable system#telnet server enable#port-security enable#oap management-ip 192.168.0.101 slot 0#password-recovery enable#vlan 1#vlan 2 to 7#domain systemaccess-limit disablestate activeidle-cut disableself-service-url disable#user-group systemgroup-attribute allow-guest#local-user adminpassword cipher $c$3$nmBMe/uKDpkC4Xtv6LT2J3/1dyLYc5D+ authorization-attribute level 3service-type telnetservice-type web#wlan rrmdot11a mandatory-rate 6 12 24dot11a supported-rate 9 18 36 48 54dot11b mandatory-rate 1 2dot11b supported-rate 5.5 11dot11g mandatory-rate 1 2 5.5 11dot11g supported-rate 6 9 12 18 24 36 48 54 #wlan radio-policy 1025#wlan radio-policy 1026#wlan radio-policy 1281#wlan radio-policy 1282#wlan radio-policy 1537#wlan radio-policy 1538#wlan radio-policy 1793#wlan radio-policy 1794#wlan radio-policy 257#wlan radio-policy 258#wlan radio-policy 513#wlan radio-policy 514#wlan radio-policy 769#wlan radio-policy 770#wlan service-template 1 cryptossid Cofco-Managebind WLAN-ESS 0cipher-suite tkipcipher-suite ccmpsecurity-ie rsnsecurity-ie wpaservice-template enable#wlan service-template 2 cryptossid Cofco-Guestbind WLAN-ESS 1cipher-suite tkipcipher-suite ccmpsecurity-ie rsnsecurity-ie wpaservice-template enable#wlan service-template 3 cryptossid Cofco-Officebind WLAN-ESS 2cipher-suite tkipcipher-suite ccmpsecurity-ie rsnsecurity-ie wpaservice-template enable#interface Bridge-Aggregation1port link-type trunkport trunk permit vlan all#interface NULL0#interface Vlan-interface1ip address 172.16.0.131 255.255.255.128#interface GigabitEthernet1/0/1port link-type trunkport trunk permit vlan allport link-aggregation group 1#interface GigabitEthernet1/0/2port link-type trunkport trunk permit vlan allport link-aggregation group 1#interface WLAN-ESS0port access vlan 2port-security port-mode pskport-security tx-key-type 11keyport-security preshared-key pass-phrase cipher $c$3$Ln6p7TlLik8b3x/QFdVltCyosgpXZSO5xBIv #interface WLAN-ESS1port access vlan 7port-security port-mode pskport-security tx-key-type 11keyport-security preshared-key pass-phrase cipher $c$3$+lUxmwYN7VTFQYEkdl8Nuu5rwiIfvNTgPomW#interface WLAN-ESS2port access vlan 4port-security port-mode pskport-security tx-key-type 11keyport-security preshared-key pass-phrase cipher $c$3$MyyV1q9c/KsWH1ymGETO4mECmglnGoCLV9MN#wlan ap ap-01 model WA2620i-AGN id 1serial-id 219801A0CNC138010655radio 1radio-policy 257service-template 1service-template 2service-template 3radio enableradio 2radio-policy 258service-template 1service-template 2service-template 3radio enable#wlan ap ap-02 model WA2620i-AGN id 2serial-id 219801A0CNC138010660radio 1radio-policy 513service-template 1service-template 2service-template 3radio enableradio 2radio-policy 514service-template 1service-template 2service-template 3radio enable#wlan ap ap-03 model WA2620i-AGN id 3serial-id 219801A0CNC138010650radio 1radio-policy 769service-template 1service-template 2service-template 3radio enableradio 2radio-policy 770service-template 1service-template 2service-template 3radio enable#wlan ap ap-04 model WA2620i-AGN id 4 serial-id 219801A0CNC138011286 radio 1radio-policy 1025service-template 1service-template 2service-template 3radio enableradio 2radio-policy 1026service-template 1service-template 2service-template 3radio enable#wlan ap ap-05 model WA2620i-AGN id 5 serial-id 219801A0CNC138010976 radio 1radio-policy 1281service-template 1service-template 2service-template 3radio enableradio 2radio-policy 1282service-template 1service-template 2service-template 3radio enable#wlan ap ap-06 model WA2620i-AGN id 6 serial-id 219801A0CNC138009512 radio 1radio-policy 1537service-template 1service-template 2service-template 3radio enableradio 2radio-policy 1538service-template 1service-template 2service-template 3radio enable#wlan ap ap-07 model WA2620i-AGN id 7serial-id 219801A0CNC138015012radio 1radio-policy 1793service-template 1service-template 2service-template 3radio enableradio 2radio-policy 1794service-template 1service-template 2service-template 3radio enable#ip route-static 0.0.0.0 0.0.0.0 Vlan-interface1 172.16.0.129#load xml-configuration#user-interface con 0user-interface vty 0 4authentication-mode schemeuser privilege level 3#return<wireless-controller>oap conn slo 0Press CTRL+K to quit.Connected to OAP!<H3C>#Apr 26 13:24:22:591 2000 H3C SHELL/4/LOGIN:Trap 1.3.6.1.4.1.25506.2.2.1.1.3.0.1<hh3cLogIn>: login from Console%Apr 26 13:24:22:729 2000 H3C SHELL/5/SHELL_LOGIN: Console logged in from aux0.#version 5.20, Release 3308P17#sysname H3C#domain default enable system#telnet server enable#oap management-ip 192.168.0.100 slot 1#password-recovery enable#vlan 1#vlan 2 to 7#domain systemaccess-limit disablestate activeidle-cut disableself-service-url disable#user-group system#local-user adminpassword cipher $c$3$7mYcDe1OkwjcKa5yR/l3TIUgTrGDV5iG authorization-attribute level 3service-type telnet#interface Bridge-Aggregation1port link-type trunkport trunk permit vlan all#interface NULL0#interface Vlan-interface1ip address 192.168.0.101 255.255.255.0#interface GigabitEthernet1/0/1poe enable#interface GigabitEthernet1/0/2#interface GigabitEthernet1/0/3poe enable#interface GigabitEthernet1/0/4poe enable#interface GigabitEthernet1/0/5poe enable#interface GigabitEthernet1/0/6poe enable#interface GigabitEthernet1/0/7poe enable#interface GigabitEthernet1/0/8port link-type trunkport trunk permit vlan allpoe enable#interface GigabitEthernet1/0/9#interface GigabitEthernet1/0/10#interface GigabitEthernet1/0/11port link-type trunkport trunk permit vlan allport link-aggregation group 1#interface GigabitEthernet1/0/12port link-type trunkport trunk permit vlan allport link-aggregation group 1#user-interface aux 0user-interface vty 0 4authentication-mode schemeuser-interface vty 5 15#return请大加多多支持。

华三无线v7简单配置案例

1. 组网需求如图1-10所示,AC旁挂在Switch上,Switch同时作为DHCP server为AP和Client 分配IP地址。

通过配置客户端在链路层使用WEP密钥12345接入无线网络。

2. 组网图图1-1 共享密钥认证配置组网图3. 配置步骤(1)创建无线服务模板# 创建无线服务模板service1。

<AC> system-view[AC] wlan service-template service1# 配置无线服务的SSID为service。

[AC-wlan-st-service1] ssid service(2)配置WEP并使能无线服务模板# 配置使用WEP40加密套件,配置密钥索引为2,使用明文的字符串12345作为共享密钥。

[AC-wlan-st-service1] cipher-suite wep40[AC-wlan-st-service1] wep key 2 wep40 pass-phrase simple 12345[AC-wlan-st-service1] wep key-id 2# 使能无线服务模板。

[AC-wlan-st-service1] service-template enable[AC-wlan-st-service1] quit(3)将无线服务模板绑定到radio1上# 创建手工AP,名称为ap1,并配置序列号。

[AC] wlan ap ap1 model WA4320i-ACN[AC-wlan-ap-ap1] serial-id 219801A0CNC138011454# 进入Radio 1视图。

[AC-wlan-ap-ap1] radio 1# 将无线服务模板绑定到Radio 1上,并开启射频。

[AC-wlan-ap-ap1-radio-1] service-template service1[AC-wlan-ap-ap1-radio-1] radio enable[AC-wlan-ap-ap1-radio-1] return4. 验证配置# 配置完成后,在AC上执行display wlan service-template命令,可以看到无线服务模板下安全信息的配置情况如下:<AC> display wlan service-template service1Service template name : service1SSID : serviceSSID-hide : DisabledUser-isolation : DisabledService template status : EnabledMaximum clients per BSS : 64Frame format : Dot3Seamless roam status : Disabled Seamless roam RSSI threshold : 50 Seamless roam RSSI gap : 20VLAN ID : 1AKM mode : Not configuredSecurity IE : Not configuredCipher suite : WEP40WEP key ID : 2TKIP countermeasure time : 0PTK lifetime : 43200 secGTK rekey : EnabledGTK rekey method : Time-basedGTK rekey time : 86400 secGTK rekey client-offline : EnabledUser authentication mode : BypassIntrusion protection : DisabledIntrusion protection mode : Temporary-blockTemporary block time : 180 secTemporary service stop time : 20 secFail VLAN ID : Not configured802.1X handshake : Disabled802.1X handshake secure : Disabled802.1X domain : Not configuredMAC-auth domain : Not configuredMax 802.1X users : 4096Max MAC-auth users : 4096802.1X re-authenticate : DisabledAuthorization fail mode : OnlineAccounting fail mode : OnlineAuthorization : PermittedKey derivation : N/APMF status : DisabledHotspot policy number : Not configuredForwarding policy status : Disabled Forwarding policy name : Not configuredFT status : DisabledQoS trust : PortQoS priority : 0(2)配置身份认证与密钥管理模式为PSK模式、加密套件为CCMP、安全信息元素为WPA并使能无线服务模板# 配置AKM为PSK,配置PSK密钥,使用明文的字符串12345678作为共享密钥。

H3CWX系列ACFitAP双机直连IRF典型配置举例V7

H3C WX系列AC+Fit AP双机直连IRF典型配置举例(V7)Copyright © 2016 杭州华三通信技术有限公司版权所有,保留一切权利。

非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本文档内容的部分或全部,并不得以任何形式传播。

本文档中的信息可能变动,恕不另行通知。

目录1 简介 (1)2 配置前提 (1)3 配置举例 (1)3.1 组网需求 (1)3.2 配置注意事项 (2)3.3 配置步骤 (2)3.3.1 配置AC 1 (2)3.3.2 配置AC 2 (3)3.3.3 配置IRF (4)3.3.4 配置Switch (4)3.4 验证配置 (4)3.5 配置文件 (6)4 相关资料 (7)1 简介本文档介绍双机直连星型IRF典型配置举例。

IRF是将多台AC设备以星型拓扑连接在一起,进行必要配置后虚拟化成一台分布式设备。

通过IRF特性可以集合多台设备的硬件资源和软件处理能力,实现多台设备的协同工作、统一管理和不间断维护。

当配置了IRF后,用户通过IRF设备中的任意端口都可以登录IRF系统,对所有成员设备进行统一管理,同时,对于网络中的其它设备和网管来说,整个IRF就是一个网络节点,简化了网络拓扑,降低了管理难度。

IRF中有多台成员设备,其中一台作为主设备,负责IRF的运行、管理和维护;其它成员设备作为从设备,从设备在作为备份的同时也可以处理业务。

一旦主设备故障,系统会迅速自动选举新的主设备,以保证业务不中断,从而实现了设备的1:N备份。

当同一IRF域中同时存在多个主设备,则根据角色选举规则选择最优设备为主设备,选举比较先后顺序为优先级、系统运行时间、CPU MAC 大小,优先级大的优,系统运行时间长的优(时间差小于10分钟则认为运行时间相同),MAC小的更优。

星型IRF所有的成员设备接入二层网络,只要成员设备间二层互通,就可以利用现有的物理连接来转发成员设备间的流量和IRF协议报文,不需要专门的物理线路和接口来转发。

H3C交换机_典型配置举例-6W100-组播VLAN典型配置举例

[SwitchA] multicast-vlan 1024 [SwitchA-mvlan-1024] subvlan 2 to 5

(2) 配置 Switch B # 全局使能 IGMP Snooping。

# 创建 VLAN 1024,把端口 GigabitEthernet1/0/1 添加到该 VLAN 中,并在该 VLAN 内使能 IGMP Snooping。

[SwitchA] vlan 1024 [SwitchA-vlan1024] port gigabitethernet 1/0/1 [SwitchA-vlan1024] igmp-snooping enable [SwitchA-vlan1024] quit

i

1 组播VLAN典型配置举例

1.1 简介

本章介绍了使用组播 VLAN 功能减轻三层设备负担的典型配置案例。组播 VLAN 有两种方式的典型 组网: (1) 基于子 VLAN 的组播 VLAN:IGMP Snooping 在用户子 VLAN 中对成员端口进行维护,适用

环境不限。 (2) 基于端口的组播 VLAN:IGMP Snooping 在组播 VLAN 中对成员端口进行维护,适用于组播

1.3.2 组网需求

如 图 1 所示,某二层用户网络通过Switch A与PIM-DM域内的IGMP查询器Router A相连,以接收组 播源Source发送的组播数据报文,用户网络内的每个VLAN中都有相同组播组的接收者(Receiver)。 现要求通过在靠近三层组播路由器的交换机 Switch A 上配置基于子 VLAN 的组播 VLAN 功能,实 现边缘三层组播路由器仅向组播 VLAN 分发组播数据报文,而用户网络内不同 VLAN 内的接收者都 可以接收到该报文的目的,从而节省了三层网络边界带宽,也减轻了边缘三层组播路由器的负担。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

[AC] dhcp enable

# 配置 DHCP 地址池 1 为 AP 动态分配的网段为 192.1.0.0/16,网关地址为 192.1.0.1。

[AC] dhcp server ip-pool 1 [AC-dhcp-pool-1] network 192.1.0.0 16 [AC-dhcp-pool-1] gateway-list 192.1.0.1 [AC-dhcp-pool-1] quit

<Switch> system-view [Switch] vlan 100 [Switch-vlan100] quit

# 配置 Switch 与 AC 相连的 GigabitEthernet1/0/1 接口的属性为 Trunk,禁止 VLAN 1 通过,允许 VLAN 100 通过,当前 Trunk 口的 PVID 为 100。

3.1 组网需求 ··············································································································································· 1 3.2 配置步骤 ··············································································································································· 1

# 配置 Switch 与 AP 相连的 GigabitEthernet1/0/2 接口属性为 Access,当前 Access 口允许 VLAN 100 通过。

[Switch] interface gigabitethernet 1/0/2 [Switch-GigabitEthernet1/0/2] port link-type access [Switch-GigabitEthernet1/0/2] port access vlan 100

Serial ID

--------------------------------------------------------------------------------

741f-4a35-6e00

1

R/M

WA4320-ACN-SI

219801A0T78156A00049

3.4 配置文件

• AC

State : I = Idle, C = Config,

AP information

J = Join,

JA = JoinAck, IL = ImageLoad

DC = DataCheck, R = Run, M = Master, B = Backup

AP name

AP ID State Model

3.2.1 AC的配置 ··································································································································· 1 3.2.2 Switch的配置 ····························································································································· 2 3.3 验证配置 ··············································································································································· 3 3.4 配置文件 ··············································································································································· 3 4 相关资料 ··············································································································································· 4

(3) 配置自动 AP 功能ቤተ መጻሕፍቲ ባይዱ# 开启自动 AP 功能。

[AC] wlan auto-ap enable

# 开启自动 AP 自动固化功能。

[AC] wlan auto-persistent enable

3.2.2 Switch的配置

# 创建 VLAN 100,用于转发 AC 和 AP 间 CAPWAP 隧道内的流量。

# 将与 Switch 相连的接口 GigabitEthernet1/0/1 的链路类型配置为 Trunk,禁止 VLAN 1 通过,允 许 VLAN 100 通过,当前 Trunk 口的 PVID 为 100。

[AC] interface gigabitethernet 1/0/1

1

[AC-GigabitEthernet1/0/1] port link-type trunk [AC-GigabitEthernet1/0/1] port trunk pvid vlan 100 [AC-GigabitEthernet1/0/1] undo port trunk permit vlan 1 [AC-GigabitEthernet1/0/1] port trunk permit vlan 100 [AC-GigabitEthernet1/0/1] quit

本文档假设您已了解自动 AP 功能。

3 配置举例

3.1 组网需求

如 图 1 所示,AC作为DHCP服务器为AP分配IP地址,现要求使用自动AP功能,实现AP与AC自动 关联,并且在关联后将AP转化为固化AP。

图1 自动 AP 配置举例组网图

Vlan-int 100 192.1.0.1/16

AC DHCP server

Switch

AP 741f-4a35-6e00

3.2 配置步骤

3.2.1 AC的配置

(1) 配置 AC 的接口 # 创建 VLAN 100 及其对应的 VLAN 接口,并为该接口配置 IP 地址。AP 将获取该 IP 地址与 AC 建 立 CAPWAP 隧道。

<AC> system-view [AC] vlan 100 [AC-vlan100] quit [AC] interface vlan-interface 100 [AC-Vlan-interface100] ip address 192.1.0.1 16 [AC-Vlan-interface100] quit

[Switch] interface gigabitethernet 1/0/1 [Switch-GigabitEthernet1/0/1] port link-type trunk [Switch-GigabitEthernet1/0/1] undo port trunk permit vlan 1 [Switch-GigabitEthernet1/0/1] port trunk permit vlan 100 [Switch-GigabitEthernet1/0/1] port trunk pvid vlan 100 [Switch-GigabitEthernet1/0/1] quit

3

#

• Switch

# vlan 100 # interface GigabitEthernet1/0/1

i

1 简介

本文档介绍自动 AP 配置举例。

2 配置前提

本文档不严格与具体软、硬件版本对应,如果使用过程中与产品实际情况有差异,请参考相关产品 手册,或以设备实际情况为准。

本文档中的配置均是在实验室环境下进行的配置和验证,配置前设备的所有参数均采用出厂时的缺 省配置。如果您已经对设备进行了配置,为了保证配置效果,请确认现有配置和以下举例中的配置 不冲突。

# 配置 Switch 与 AP 相连的 GigabitEthernet1/0/2 接口使能 PoE 功能。

[Switch-GigabitEthernet1/0/2] poe enable [Switch-GigabitEthernet1/0/2] quit

2

3.3 验证配置

# 通过 display wlan ap all 命令可以看到 AC 与 AP 建立连接,AP 的状态为 Run。

# dhcp enable

# vlan 100

# dhcp server ip-pool 1

network 192.1.0.0 mask 255.255.0.0 gateway-list 192.1.0.1 # interface Vlan-interface100 ip address 192.1.0.1 255.255.0.0 # interface GigabitEthernet1/0/1 port link-type trunk undo port trunk permit vlan 1 port trunk pvid vlan 100 port trunk permit vlan 100 # wlan auto-ap enable wlan auto-persistent enable

[AC] display wlan ap all Total number of APs: 1 Total number of connected APs: 1 Total number of connected manual APs: 1 Total number of connected auto APs: 0 Total number of connected anchor APs: 0 Maximum supported APs: 3072 Remaining APs: 3071 Fit APs activated by license: 512 Remaining fit APs: 511 WTUs activated by license: 500 Remaining WTUs: 500