数据链路层数据包分析

计算机学院软件工程系

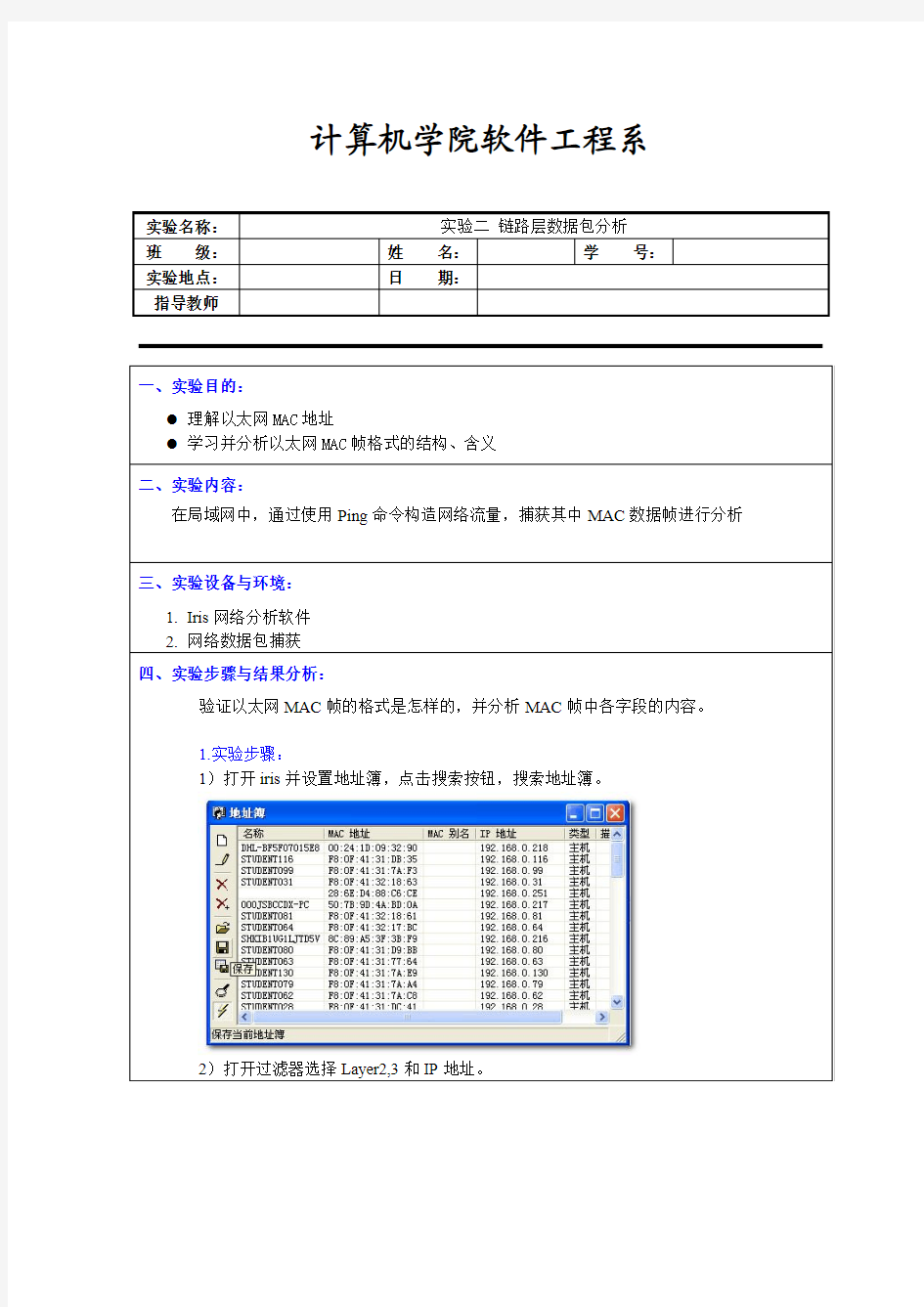

2)打开过滤器选择Layer2,3和IP地址。

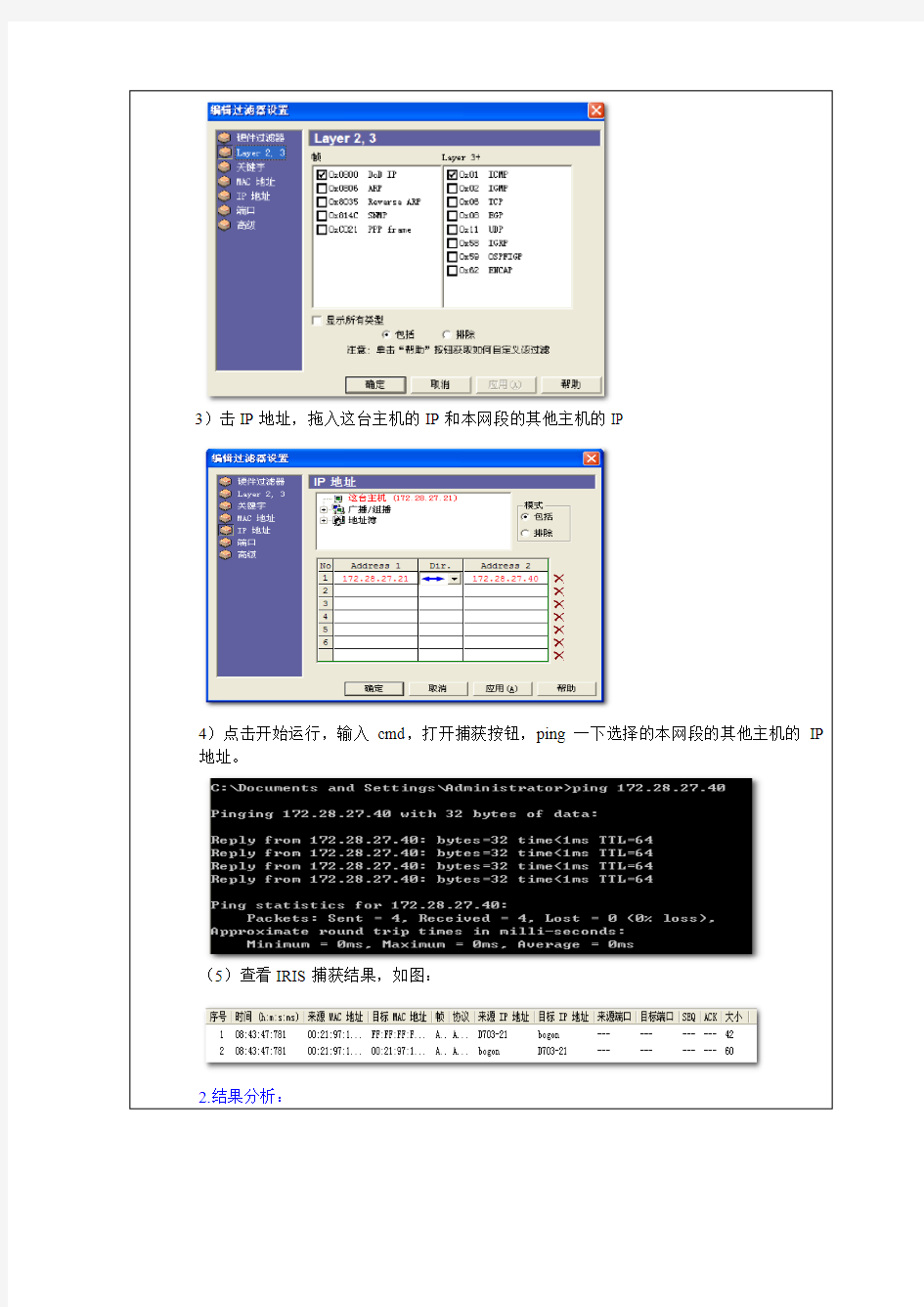

4)点击开始运行,输入cmd,打开捕获按钮,ping一下选择的本网段的其他主机的地址。

(5)查看IRIS捕获结果,如图:

从图中可以看出一个物理地址的头部信息包含目的其目的MAC地址是00:21:97:14:14: E7,

源MAC地址是00:21:97:15:00:8C,

由图可知,目的主机为172.28.27.40,源主机地址为

计算机网络课程设计---基于Wireshark的网络数据包内容解析

基于Wireshark的网络数据包内容解析 摘要本课程设计是利用抓包软件Wireshark,对网络服务器与客户端进行网络数据收发过程中产生的包进行抓取,然后对所抓取的包进行分析,并结合的协议进行分析,达到了解各种数据包结构的目的。设计过程中对各种包进行抓取分析,各种包之间比较,了解每种包的传输过程与结构,通过本次课程设计,能很好的运用Wireshark对数据包分析和Wireshark各种运用,达到课程设计的目的。 关键词IP协议;TCP协议;UDP协议;ARP协议;Wireshark;计算机网络; 1 引言 本课程设计主要是设计一个基于Wireshark的网络数据包内容解析,抓取数据包,然后对所抓取的包进行分析,并结合的协议进行分析,达到了解各种数据包结构的目的 1.1 课程设计目的 Wireshark是一个网络封包分析软件。可以对网络中各种网络数据包进行抓取,并尽可能显示出最为详细的网络封包资料,计算机网络课程设计是在学习了计算机网络相关理论后,进行综合训练课程,其目的是: 1.了解并会初步使用Wireshark,能在所用电脑上进行抓包; 2.了解IP数据包格式,能应用该软件分析数据包格式。 1.2 课程设计要求 (1)按要求编写课程设计报告书,能正确阐述设计结果。 (2)通过课程设计培养学生严谨的科学态度,认真的工作作风和团队协作精神。 (3)学会文献检索的基本方法和综合运用文献的能力。

(4)在老师的指导下,要求每个学生独立完成课程设计的全部内容。 1.3 课程设计背景 一、Wireshark(前称Ethereal)是一个网络封包分析软件。网络封包分析软件的功能是撷取网络封包,并尽可能显示出最为详细的网络封包资料。 网络封包分析软件的功能可想像成 "电工技师使用电表来量测电流、电压、电阻" 的工作 - 只是将场景移植到网络上,并将电线替换成网络线。在过去,网络封包分析软件是非常昂贵,或是专门属于营利用的软件。Wireshark的出现改变了这一切。在GNUGPL通用许可证的保障范围底下,使用者可以以免费的代价取得软件与其源代码,并拥有针对其源代码修改及客制化的权利。Wireshark是目前全世界最广泛的网络封包分析软件之一。 二、网络嗅探需要用到网络嗅探器,其最早是为网络管理人员配备的工具,有了嗅探器网络管理员可以随时掌握网络的实际情况,查找网络漏洞和检测网络性能,当网络性能急剧下降的时候,可以通过嗅探器分析网络流量,找出网络阻塞的来源。网络嗅探是网络监控系统的实现基础。 网络嗅探需要用到网络嗅探器,其最早是为网络管理人员配备的工具,有了嗅探器网络管理员可以随时掌握网络的实际情况,查找网络漏洞和检测网络性能,当网络性能急剧下降的时候,可以通过嗅探器分析网络流量,找出网络阻塞的来源。嗅探器也是很多程序人员在编写网络程序时抓包测试的工具,因为我们知道网络程序都是以数据包的形式在网络中进行传输的,因此难免有协议头定义不对的。 网络嗅探的基础是数据捕获,网络嗅探系统是并接在网络中来实现对于数据的捕获的,这种方式和入侵检测系统相同,因此被称为网络嗅探。网络嗅探是网络监控系统的实现基础,首先就来详细地介绍一下网络嗅探技术,接下来就其在网络监控系统的运用进行阐述。 2 网络协议基础知识 2.1 IP协议 (1) IP协议介绍

2.6 数据链路层数据帧协议分析

实验数据链路层的帧分析 一、实验目的 分析 TCP、UDP的数据链路层帧结构、 二、准备工作 虚拟机XP,虚拟网卡设置,NAT模式,TCP/IP参数设置自动获取。本实验需安装抓包工具软件IPTool。 三、实验内容及步骤 1.运行ipconfig命令 在Windows的命令提示符界面中输入命令:ipconfig /all,会显示本机的网络配置信息。 2.运行抓包工具软件 双击抓把工具软件图标,输入所需参数,和抓包过滤参数,点击捕捉。 3.进行网络访问 进行网络访问,下载文件/搜索资料/www访问/登录邮件系统等均可。 4.从抓包工具中选择典型数据帧 5.保存捕获的数据帧 6.捕获数据帧并分析 1、启动网络抓包工具软件在网络内进行捕获,获得若干以太网帧。 2、对其中的5-10个帧的以太网首部进行观察和分析,分析的内容为:源物理地址、目的物理地址、上层协议类型。 实验过程: 1.TCP协议数据包、数据帧分析 启动IPTool,IE访问https://www.360docs.net/doc/3b14081889.html,站点,使用iptool进行数据报的捕获。 TCP报文如下图:

根据所抓的数据帧进行分析: (1)MAC header 目的物理地址:00:D0:F8:BC:E7:06 源物理地址:00:16:EC:B2:BC:68 Type是0x800:意思是封装了ip数据报(2)ip数据报

由以上信息可以得出: ①版本:占4位,所以此ip是ipv4 ②首部长度:占4 位,可表示的最大十进制数值是15。此ip数据报没有选项,故它的最大十进制为5。 ③服务:占8 位,用来获得更好的服务。这里是0x00 ④总长度:总长度指首都及数据之和的长度,单位为字节。因为总长度字段为16位,所以数据报的最大长度为216-1=65 535字节。 此数据报的总长度为40字节,数据上表示为0x0028。 ⑤标识(Identification):占16位。IP软件在存储器中维持一个计数器,每产生一个数据报,计数器就加1,并将此值赋给标识字段。但这个“标识”并不是序号,因为IP是无连接的服务,数据报不存在按序接收的问题。当数据报由于长度超过网络的MTU 而必须分片时,这个标识字段的值就被复制到所有的数据报的标识字段中。相同的标识字段的值使分片后的各数据报片最后能正确地重装成为原来的数据报。 在这个数据报中标识为18358,对应报文16位为47b6 ⑥标志(Flag):占3 位,但目前只有2位有意义。标志字段中的最低位记为MF (More Fragment)。MF=1即表示后面“还有分片”的数据报。MF=0表示这已是若干数据报片中的最后一个。标志字段中间的一位记为DF(Don't Fragment),意思是“不能分片”。只有当DF=0时才允许分片。这个报文的标志是010,故表示为不分片!对应报文16位为0x40。 ⑦片偏移:因为不分片,故此数据报为0。对应报文16位为0x00。 ⑧生存时间:占8位,生存时间字段常用的英文缩写是TTL (Time To Live),其表明数据报在网络中的寿命。每经过一个路由器时,就把TTL减去数据报在路由器消耗掉的一段时间。若数据报在路由器消耗的时间小于1 秒,就把TTL值减1。当TTL值为0时,就丢弃这个数据报。经分析,这个数据报的的TTL为64跳!对应报文16位为0x40。 ⑨协议:占8 位,协议字段指出此数据报携带的数据是使用何种协议,以便使目的主机的IP层知道应将数据部分上交给哪个处理过程。这个ip数据报显示使用得是TCP协议对应报文16位为0x06。

网络协议分析——抓包分析

计算机网络技术及应用实验报告开课实验室:南徐学院网络实验室

第一部分是菜单和工具栏,Ethereal提供的所有功能都可以在这一部分中找到。第二部分是被捕获包的列表,其中包含被捕获包的一般信息,如被捕获的时间、源和目的IP地址、所属的协议类型,以及包的类型等信息。 第三部分显示第二部分已选中的包的每个域的具体信息,从以太网帧的首部到该包中负载内容,都显示得清清楚楚。 第四部分显示已选中包的16进制和ASCII表示,帮助用户了解一个包的本来样子。 3、具体分析各个数据包 TCP分析:

源端口 目的端口序号 确认号 首部长度窗口大小值

运输层: 源端口:占2个字节。00 50(0000 0000 1001 0000) 目的端口:占2个字节。C0 d6(1100 0000 1101) 序号:占四个字节。b0 fe 5f 31(1011 0000 0101 1110 0011 0001) 确认号:占四个字节。cd 3e 71 46(1100 1101 0011 1110 0110 0001 0100 0110) 首部长度:共20个字节:50(0101 0001) 窗口大小值:00 10(0000 0000 0001 00000) 网络层: 不同的服务字段:20 (0010 0000)

总的长度:00 28(0000 0000 0010 10000) 识别:81 28(1000 0001 0010 10000) 片段抵消:40 00(0100 0000 0000 0000) 生存时间:34 (0011 0100) 协议: 06(0000 0110)

802.11帧结构分析

802.11帧结构分析 1. 80 2.11介绍 1.1 80 2.11概述 802.11协议组是国际电工电子工程学会(IEEE)为无线局域网络制定的标准。IEEE 最初制定的一个无线局域网标准,主要用于解决办公室局域网和校园网中用户与用户终端的无线接入,业务主要限于数据存取,速率最高只能达到2Mbps。 虽然WI-FI使用了802.11的媒体访问控制层(MAC)和物理层(PHY),但是两者并不完全一致。在以下标准中,使用最多的应该是802.11n标准,工作在2.4GHz频段,可达600Mbps(理论值)。 IEEE 802.11是一个协议簇,主要包含以下规范: a.物理层规范:802.11b,802.11a,802.11g; b.增强型MAC层规范:802.11i,802.11r,802.11h等; c.高层协议规范:802.11f,802.11n,802.11p,802.11s等。 802.11中定义了三种物理层规范,分别是:频率跳变扩展频谱(FHSS)PHY规范、直接序列扩展频谱(DSSS)PHY规范和红外线(IR)PHY规范,由于物理层的规范与无线信息安全体系关系不大,故本文不对物理层做过多阐述。 802.11同802.3一样,主要定义了OSI模型中物理层和数据链路层的相关规范,其中数据链路层又可分为MAC子层和LLC子层,802.11与802.3的LLC子层统一由802.2描述。 1.2 80 2.11拓扑结构及服务类型 WLAN有以下三种网络拓扑结构: a.独立基本服务集(Independent BSS, IBSS)网络(也叫ad-hoc网络),如图1所示。 b.基本服务集(Basic Service Set, BSS)网络,如图2所示。 c.扩展服务集(Extent Service Set, ESS)网络,如图2所示。 STA1 STA2 图1

数据链路层协议分析

【里论套习 4、理解MAC '地址的作用; 实验二以太网链路层帧格式分析 一实验目的 1、分析EthernetV2 标准规定的MAC 层帧结构,了解IEEE802.3标准规定 的MAC 层帧结构和TCP/IP 的主要协议和协议的层次结构。 2、掌握网络协议分析软件的基本使用方法。 3、掌握网络协议编辑软件的基本使用方法。 "时]工严11 1 厶-*■ ―鼻八匸 二实验内容 1、 学习网络协议编辑软件的各组成部 ___________ Slepl:设走夹验环墳 2、 学习网络协议分析软件的各组成部分及其功能; — £伽|12:运行ipconfig 命令 3、学会使用网络协议编辑软件编辑以太网数据包;厂 5始閃:娠輻LLC 信息輔并灰洪 Step4:编頤IXC 噩拦巾贞和无 5、理解MAC 酩部中的LLC — PDU 长度/类型字段的功能; 6、学会观察并分析地址本中的 MAC 地址 三实验环境 四实验流程 图 2.1-2( 五实验原理 在物理媒体上传输的数据难免受到各种不可靠因素的影响而产生差错, 为了弥补 物理层上的不足,为上层提供无差错的数据传输,就要能对数据进行检错和纠错。 数据链路的建立、拆除、对数据的检 错,纠错是数据链路层的基本任务。 局域网(LAN)是在一个小的范围内,将分散的独立计算机系统互联起来,实现资 开始

源的共享和数据通信。局域网的技术要素包括了体系结构和标准、传输媒体、拓扑结构、数据编码、媒体访问控制和逻 辑链路控制等,其中主要的技术是传输媒体、拓扑结构和媒体访问控制方法。局域网的主要的特点是:地理分布范围小、数据传输速率高、误码率低和协议简单等。 1、三个主要技术 1)传输媒体:双绞线、同轴电缆、光缆、无线。 2)拓扑结构:总线型拓扑、星型拓扑和环型拓扑。 3)媒体访问控制方法:载波监听多路访问/冲突检测(CSMA/CD)技术。 2、IEEE802标准的局域网参考模型 IEEE802参考模型包括了OSI/RM最低两层(物理层和数据链路层)的功能,OSI/RM 的数据链路层功能,在局域网参考模型中被分成媒体访问控制MAC(MediumAccessCo ntrol) 和逻辑链路控制LLC(LogicalLi nkCon trol)两个 子层。由于局域网采用的媒体有多种,对应的媒体访问控制方法也有多种,为了 使数据帧的传送独立于所采用的物理媒体和媒体访问控制方法,IEEE802标准特意把LLC独立出来形成单独子层,使LLC子层与媒体无关,仅让MAC子层依赖于物理媒体和媒体访问控制方法。LLC子层中规定了无确认无连接、有确认无连接和面向连接三种类型的链路服务。媒体访问控制技术是以太网技术的核心。以太网不提供任何确认收到帧的应答机制,确认必须在高层完成。3、以太网帧结构 以太网中传输的数据包通常被称为“帧”,以太网的“帧”结构如下: 各字段的含义: 目的地址:6个字节的目的物理地址标识帧的接收结点。 源地址:6个字节的源物理地址标识帧的发送结点。

XRD物相与结构分析实验报告

X射线衍射物相分析及物质结构分析 一、实验目的 (1)熟悉Philips射线衍射仪的基本结构和工作原理 (2)基本学会样品测试过程 (3)掌握利用衍射图进行物相分析的方法 (4)基本掌握利用衍射图进行物质结构分析的方法 二、实验原理 晶体的X射线衍射图谱是对晶体微观结构精细的形象变换,每种晶体结构与其X射线衍射图之间有着一一对应的关系,任何一种晶态物质都有自己独特的X射线衍射图,而且不会因为与其它物质混合在一起而发生变化,这就是X射线衍射法进行物相分析的依据.规模最庞大的多晶衍射数据库是由JCPDS(Joint Committee on Powder Diffraction Standards)编篡的《粉末衍射卡片集》(PDF)。 三、仪器和试剂 飞利浦Xpert Pro 粉末X射线衍射仪;无机盐 四、实验步骤 1.样品制备 (1)粉末样品制备:任何一种粉末衍射技术都要求样品是十分细小的粉末颗粒,使试样在受光照的体积中有足够多数目的晶粒。因为只有这样,才能满足获得正确的粉末衍射图谱数据的条件:即试样受光照体积中晶粒的取向是完全机遇的。粉末衍射仪要求样品试片的表面是十分平整的平面。 (2)将被测样品在研钵中研至200-300目。 (3)将中间有浅槽的样品板擦干净,粉末样品放入浅槽中,用另一个样品板压一下, 样品压平且和样品板相平。 2. 块状样品制备 X光线照射面一定要磨平,大小能放入样品板孔,样品抛光面朝向毛玻璃面,用橡皮泥从后面把样品粘牢,注意勿让橡皮泥暴露在X射线下,以免引起不必要干扰。 3. 样品扫描 在new program中编好测试程序?open program ?measure?program开始采集数据?在HighScore中处理谱图。 五、实验结果 1.物相分析 实验得到的衍射图各衍射峰d值如表1: 表1 衍射峰d值 3.5094 3.2429 2.4845 2.4294 2.3764 2.3315 2.2944 2.1852 2.0523 1.8904 1.6996 1.6963 1.6645 1.6232 1.4921 1.4790 1.4517 1.3634

wiresharkTcpUdp抓包分析

Wireshark 抓包分析

CONTENTS 5 TCP协议抓包分析 5.1 TCP协议格式及特点 5.2 实例分析 6 UDP协议的抓包分析 6.1 UDP报文格式及特点 6.2 流媒体播放时传输层报文分析

5 TCP协议抓包分析 5.1 TCP协议的格式及特点 图1 TCP协议报头格式 源端口:数据发起者的端口号;目的端口:数据接收方的端口号;32bit 序列号,标识当前数据段的唯一性;32bit的确认号,接收数据方返回给发送方的通知;TCP头部长度为20字节,若TCP头部的Options选项启用,则会增加首部长度,因此TCP是首部变长的传输层协议;Reserved、Reserved、Nonce、CWR、ECN-Echo:共6bit,保留待用。 URG:1bit紧急指针位,取值1代表这个数据是紧急数据需加速传递,取值0代表这是普通数据; ACK:1bit确认位,取值1代表这是一个确认的TCP包,取值0则不是确认包;PSH:1bit紧急位,取值1代表要求发送方马上发送该分段,而接收方尽快的将报文交给应用层,不做队列处理。取值0阿迪表这是普通数据; RST:1bit重置位,当TCP收到一个不属于该主机的任何一个连接的数据,则向对方发一个复位包,此时该位取值为1,若取值为0代表这个数据包是传给自己的; SYN:1bit请求位,取值1代表这是一个TCP三次握手的建立连接的包,取值为0就代表是其他包; FIN:1bit完成位,取值1代表这是一个TCP断开连接的包,取值为0就代表是其他包; Window Size:16bit窗口大小,表示准备收到的每个TCP数据的大小;Checksum:16bit的TCP头部校验,计算TCP头部,从而证明数据的有效性;Urgent Pointer:16bit紧急数据点,当功能bit中的URG取值为1时有效;Options:TCP的头部最小20个字节。如果这里有设置其他参数,会导致头部增大; Padding:当TCP头部小于20字节时会出现,不定长的空白填充字段,填充内容都是0,但是填充长度一定会是32的倍数; Data:被TCP封装进去的数据,包含应用层协议头部和用户发出的数据。 5.2 请求网页文件时传输层报文分析 下面结合具体的Wireshark的抓包分析TCP报文的特点。如图2所示。

计算机网络qq抓包分析

QQ数据包分析 一、实验内容: 分析QQ数据包协议:Ethernet、IP、TCP、UDP、DNS、HTTP 等,按层详细分析数据包工作机制和各协议数据组成及功能作用。 二、实验环境: Window 7环境下、QQ2014 三、实验工具: QQ2014、Ethereal抓包工具、Wiresshark抓包工具 四、实验内容 1、QQ登录数据包分析 ①利用Wireshark抓包工具的过滤规则OICQ对于qq登录的第一条登录信息进行截取分析 ②首先我们通过对第一条信息的截图我们可以看到信息

1、帧的信息: 该数据帧的帧号为:37 帧的大小:648 bits 数据接口:interface 0 到达时间:Mar 9, 2015 14:57:07.546829000 中国标准时间帧所用到的协议:eth ethertype ip udp oicq 2、数据链路层帧(eth): 以太网帧首部大小:14个字节 目的地址:Dst: AsustekC_60:5e:44 (14:da:e9:60:5e:44), 源地址:Src:DigitalC_02:f6:fe (00:03:0f:02:f6:fe) 类型字段:0800 字段类型:IP

3、网络层协议IP Ip数据报首部长度:20字节 版本号:4,目前使用为IPV4 首部长度:20字节 区分服务:00 总长度:67字节 标识:0x5c5c (23644) 标志:0x00 片偏移:0个单位 生存时间:64,表明的是这个数据报之前没有经过路由结点协议:UDP(17) 头部检验和:0x1b3c [validation disabled] 源IP地址:192.168.83.9 (192.168.83.9) 目的地址:183.60.56.36 (183.60.56.36) 4、用户数据协议UDP

Ethernet帧结构解析..

实验一Ethernet帧结构解析 一.需求分析 实验目的:(1)掌握Ethernet帧各个字段的含义与帧接收过程; (2)掌握Ethernet帧解析软件设计与编程方法; (3)掌握Ethernet帧CRC校验算法原理与软件实现方法。 实验任务:(1)捕捉任何主机发出的Ethernet 802.3格式的帧和DIX Ethernet V2(即Ethernet II)格式的帧并进行分析。 (2)捕捉并分析局域网上的所有ethernet broadcast帧进行分析。 (3)捕捉局域网上的所有ethernet multicast帧进行分析。 实验环境:安装好Windows 2000 Server操作系统+Ethereal的计算机 实验时间; 2节课 二.概要设计 1.原理概述: 以太网这个术语通常是指由DEC,Intel和Xerox公司在1982年联合公布的一个标准,它是当今TCP/IP采用的主要的局域网技术,它采用一种称作CSMA/CD的媒体接入方法。几年后,IEEE802委员会公布了一个稍有不同的标准集,其中802.3针对整个CSMA/CD网络,802.4针对令牌总线网络,802.5针对令牌环网络;此三种帧的通用部分由802.2标准来定义,也就是我们熟悉的802网络共有的逻辑链路控制(LLC)。以太网帧是OSI参考模型数据链路层的封装,网络层的数据包被加上帧头和帧尾,构成可由数据链路层识别的数据帧。虽然帧头和帧尾所用的字节数是固定不变的,但根据被封装数据包大小的不同,以太网帧的长度也随之变化,变化的范围是64-1518字节(不包括8字节的前导字)。 帧格式Ethernet II和IEEE802.3的帧格式分别如下。 EthernetrII帧格式: ---------------------------------------------------------------------------------------------- | 前序| 目的地址| 源地址| 类型| 数据 | FCS | ---------------------------------------------------------------------------------------------- | 8 byte | 6 byte | 6 byte | 2 byte | 46~1500 byte | 4 byte| IEEE802.3一般帧格式 ----------------------------------------------------------------------------------------------------------- | 前序| 帧起始定界符| 目的地址| 源地址| 长度| 数据| FCS | ----------------------------------------------------------------------------------------------------------- | 7 byte | 1 byte | 2/6 byte | 2/6 byte| 2 byte| 46~1500 byte | 4 byte | Ethernet II和IEEE802.3的帧格式比较类似,主要的不同点在于前者定义的2字节的类型,而后者定义的是2字节的长度;所幸的是,后者定义的有效长度值与前者定义的有效类型值无一相同,这样就容易区分两种帧格式 2程序流程图:

实验二数据链路层协议分析

实验二以太网链路层帧格式分析一实验目的 1、分析EthernetV2标准规定的MAC层帧结构,了解IEEE802.3标准规定的 MAC层帧结构和TCP/IP的主要协议和协议的层次结构。 2、掌握网络协议分析软件的基本使用方法。 3、掌握网络协议编辑软件的基本使用方法。 二实验内容 1、学习网络协议编辑软件的各组成部分及其功能; 2、学习网络协议分析软件的各组成部分及其功能; 3、学会使用网络协议编辑软件编辑以太网数据包; 4、理解MAC地址的作用; 5、理解MAC首部中的LLC—PDU长度/类型字段的功能; 6、学会观察并分析地址本中的MAC地址。 三实验环境 回2.1- L 四实验流程 小亠| /I J ■ v 开始

结束 图21 2| 五实验原理 在物理媒体上传输的数据难免受到各种不可靠因素的影响而产生差错,为了弥补物理层上的不足,为上层提供无差错的数据传输,就要能对数据进行检错和纠错。数据链路的建立、拆除、对数据的检错,纠错是数据链路层的基本任务。 局域网(LAN)是在一个小的范围内,将分散的独立计算机系统互联起来,实现资源的共享和数据通信。局域网的技术要素包括了体系结构和标准、传输媒体、拓扑结构、数据编码、媒体访问控制和逻 辑链路控制等,其中主要的技术是传输媒体、拓扑结构和媒体访问控制方法。局域网的主要的特点是:地理分布范围小、数据传输速率高、误码率低和协议简单等。 1、三个主要技术 1)传输媒体:双绞线、同轴电缆、光缆、无线。 2)拓扑结构:总线型拓扑、星型拓扑和环型拓扑。 3)媒体访问控制方法:载波监听多路访问/冲突检测(CSMA/CD技术 2、IEEE 802标准的局域网参考模型 IEEE 802参考模型包括了OSI/RM最低两层(物理层和数据链路层)的功能,OSI/RM 的数据链路层功能,在局域网参考模型中被分成媒体访问控制 MAC(Medium Access Control) 和逻辑链路控制LLC(Logical Link Control)两个子层。由于局域网采用的媒体有多种,对应的媒体访问控制方法也有多种,为

网络层数据包抓包分析

网络层数据包抓包分析 一.实验内容 (1)使用Wireshark软件抓取指定IP包。 (2)对抓取的数据包按协议格式进行各字段含义的分析。 二.实验步骤 (1)打开Wireshark软件,关闭已有的联网程序(防止抓取过多的包),开始抓包; (2)打开浏览器,输入https://www.360docs.net/doc/3b14081889.html,/网页打开后停止抓包。 (3)如果抓到的数据包还是比较多,可以在Wireshark的过滤器(filter)中输入http,按“Apply”进行过滤。过滤的结果就是和刚才打开的网页相关的数据包。 (4)在过滤的结果中选择第一个包括http get请求的帧,该帧用

于向https://www.360docs.net/doc/3b14081889.html,/网站服务器发出http get请求 (5)选中该帧后,点开该帧首部封装明细区中Internet Protocol 前的”+”号,显示该帧所在的IP包的头部信息和数据区: (6)数据区目前以16进制表示,可以在数据区右键菜单中选择“Bits View”以2进制表示:

(注意:数据区蓝色选中的数据是IP包的数据,其余数据是封装该IP包的其他层的数据) 回答以下问题: 1、该IP包的“版本”字段值为_0100_(2进制表示),该值代表该IP包的协议版本为: √IPv4 □IPv6 2、该IP包的“报头长度”字段值为__01000101__(2进制表示),该值代表该IP包的报头长度为__20bytes__字节。 3、该IP包的“总长度”字段值为___00000000 11101110___ (2进制表示),该值代表该IP包的总长度为__238__字节,可以推断出该IP包的数据区长度为__218__字节。 4、该IP包的“生存周期”字段值为__01000000__ (2进制表示),该值代表该IP包最多还可以经过___64__个路由器 5、该IP包的“协议”字段值为__00000110__ (2进制表示) ,该值代表该IP包的上层封装协议为__TCP__。 6、该IP包的“源IP地址”字段值为__11000000 10101000

802.11帧结构分析

帧结构分析 1. 介绍 概述 协议组是国际电工电子工程学会(IEEE)为无线局域网络制定的标准。IEEE最初制定的一个无线局域网标准,主要用于解决办公室局域网和校园网中用户与用户终端的无线接入,业务主要限于数据存取,速率最高只能达到2Mbps。 虽然WI-FI使用了的媒体访问控制层(MAC)和物理层(PHY),但是两者并不完全一致。在以下标准中,使用最多的应该是标准,工作在频段,可达600Mbps(理论值)。 IEEE 是一个协议簇,主要包含以下规范: a.物理层规范:,,; b.增强型MAC层规范:,,等; c.高层协议规范:,,,等。 中定义了三种物理层规范,分别是:频率跳变扩展频谱(FHSS)PHY规范、直接序列扩展频谱(DSSS)PHY规范和红外线(IR)PHY规范,由于物理层的规范与无线信息安全体系关系不大,故本文不对物理层做过多阐述。 同一样,主要定义了OSI模型中物理层和数据链路层的相关规范,其中数据链路层又可分为MAC子层和LLC子层,与的LLC子层统一由描述。 拓扑结构及服务类型 WLAN有以下三种网络拓扑结构: a.独立基本服务集(Independent BSS, IBSS)网络(也叫ad-hoc网络),如图1所 示。 b.基本服务集(Basic Service Set, BSS)网络,如图2所示。 c.扩展服务集(Extent Service Set, ESS)网络,如图2所示。 STA1STA2 图1

其中,ESS中的DS(分布式系统)是一个抽象系统,用来连接不同BSS的通信信道(通过路由服务),这样就可以消除BSS中STA与STA之间直接传输距离受到物理设备的限制。 根据拓扑结构可以得出的两类服务: 站点服务SS(每个STA都要有的服务):认证(Authentication)、解除认证(Deauthentication)、加密(Privacy)、MSDU传递(MSDU delivery); 分布式系统服务DSS(DS特有服务):关联(Association)、解除关联(Deassociation)、分布(Distribution)、集成(Integration)、重关联(Ressociation)。 2. 帧结构分析 帧格式概述 无线中的数据传播有如表格1所示的格式: preamble是一个前导标识,用于接收设备识别。 PLCP域中包含一些物理层的协议参数,显然Preamble及PLCP是物理层的一些细节。 AP STA1STA2 图2 图3

结构试验

简答: 1、相似常数与相似准数的区别? 答:相似常数是指在两个相似现象中,两个相对的物理量始终保持的常数,但对于与之相似的第三个相似现象,它可具有不同的常数值;相似准数则在所有相似现象中始终保持不变。 相似准数:是联系相似系统中各物理量的一个无量纲组合。 2、常用的加载方法(静力试验中)及设备。 答:在静力试验中可以利用重物直接加载或通过杠杆作用间接加载;可以利用液压加载器和液压试验机等液压加载方法;可以利用绞车、滑轮组、弹簧和螺旋千斤顶等机械加载方法;也可以利用气压模拟加载方法。 3、结构试验的主要环节和主要设计? 答:主要环节:结构实验目的、结构试验设计、结构试验准备、结构试验实施、结构试验分析、结论。 主要设计:试件设计、试件加载方案设计、试件测试方案设计、试验误差控制、试验安全措施。 4、试验预加载的目的。 答:检查试验装置是否可靠牢固;检查仪器仪表是否正常;检查试验人员是否到位;检查构件与构件之间是否接触良好。 5、数据修约的规则。 答:四舍五入;负数修约时,先将它的绝对值按上述规则修约,然后在修约值前加负号;拟修约值应在确定修约位数后一次性修

约获得结果,不得多次连续修约。 6、应变测量的方法;每种测试方法的优点缺点。 答:应变测量的方法有机测与电测两类。 机测法简单易行,适用于现场作业或精度要求不高的场合;电测法手续较多,但精度更高,适用范围更广。 7、简支梁破坏试验中,测试的参数方法。 答:43页 8、混凝土开裂的几种判断方法。 答:62页 9、测量仪表的主要技术参数有哪些? 答:刻度值A、量程S、灵敏度K、测量精度、滞后量H、信噪比、稳定性、频率响应、分辨率、线性度。 单选: 1、重力加载堆放不当造成的影响:荷载材料本身的起拱作用 造成结构卸载。直接加载会产生什么后果。21页 2、生产鉴定性解决的问题。第3页 3、结构的动力特性包含。第102页 4、回弹法测区布置注意的问题。第124页下到125页上 5、试验按试验时间分类:短期荷载试验、长期荷载试验。 按试验场所分类:试验室结构试验、现场结构试验。 6、模型试验的优点。第10页 7、超声回弹法综合法测量的特点:混凝土的龄期和含水率对

新浪微博抓包分析

新浪微博抓包分析 摘要:数据包捕获及分析主要实现了对网络上的数据包进行捕获及分析。在包分析功能模块,根据报文协议的格式,把抓到的包进行解析,从而得到网络层和传输层协议的报头内容等信息。本次研究通过对新浪微博的网络数据包进行捕捉,分析数据包的结构,从而掌握数据包捕获和数据包分析的相关知识。 关键词:包分析;协议;数据包 1序言 本实验研究通过技术手段捕获数据包并加以分析。Ether Peek5.1是当前较为流行的图形用户接口的抓包软件,是一个可以用来监视所有在网络上被传送的包,并分析其内容的程序。它通常被用来检查网络工作情况,或是用来发现网络程序的bugs。通过Ether Peek对TCP、SMTP和FTP等常用协议进行分析,非常有助于网络故障修复、分析以及软件和协议开发。计算机网络安全、信息安全已经成为一个国际性的问题,每年全球因计算机网络的安全问题而造成的经济损失高达数百亿美元,且这个数字正在不断增加。网络数据包的捕获与分析对研究计算机网络安全问题有着重要意义。网络安全问题既包括网络系统的安全,又包括网络信息的安全和机密性。 2抓包工具介绍及抓包原理 2.1工具介绍 目前常用的抓包工具有Sniffer,wireshark,WinNetCap,WinSock Expert,EtherPeek等。本次实验研究是在windows XP系统环境下安装EtherPeek进行抓包。EtherPeek是个用来截取网络数据包的工具,主要用监听统计和捕获数据包两种方式进行网络分析。它只能截取同一HUB的包,也就是说假如你的便携装了EtherPeek,那么你的便携必须与你要监控的目的地址和源地址中的一个接在同一HUB上。有了这个工具,如果5250仿真或telnet仿真出了问题,就可以用它来截取数据包,保存下来,再进行分析。 2.2数据包捕获原理 在通常情况下,网络通信的套接字程序只能响应与自己硬件地址相匹配的或

分析数据链路层帧结构

南华大学计算机学院 实验报告 课程名称计算机网络原理 姓名杨国峰 学号20144360205 专业网络2班 任课教师谭邦 日期 2016年4月4日 成绩 南华大学

实验报告正文: 一、实验名称分析数据链路层帧结构 二、实验目的: 1. 掌握使用Wireshark分析俘获的踪迹文件的基本技能; 2. 深刻理解Ethernet帧结构。 3. 深刻理解IEEE 802.11帧结构。 三、实验内容和要求 1. 分析俘获的踪迹文件的Ethernet帧结构; 2. 分析IEEE 802.11帧结构。 四、实验环境

五、操作方法与实验步骤 1.Ethernet帧结构(本地连接与无线连接)

2.IEEE 802.11帧结构

六、实验数据记录和结果分析 1.Ethernet帧结构(本地连接为例) Ethernet II, Src: Tp-LinkT_95:c6:20 (fc:d7:33:95:c6:20), Dst: Clevo_00:a1:18 (80:fa:5b:00:a1:18) 以太网协议版本II,源地址:厂名_序号(网卡地址),目的:厂名_序号(网卡地址) Destination: Clevo_00:a1:18 (80:fa:5b:00:a1:18)目的:厂名_序号(网卡地址) Source: Tp-LinkT_95:c6:20 (fc:d7:33:95:c6:20) 源:厂名_序号(网卡地址) Type: IP (0x0800) 帧内封装的上层协议类型为IP Padding: 000000000000 所有内边距属性 2.分析IEEE 802.11帧结构 Protocol version:表明版本类型,现在所有帧里面这个字段都是0x00。 *Type:指明数据帧类型,是管理帧,数据帧还是控制帧。 Subtype:指明数据帧的子类型,因为就算是控制帧,控制帧还分RTS帧,CTS帧,ACK 帧等等,通过这个域判断出该数据帧的具体类型。 To DS/From DS:这两个数据帧表明数据包的发送方向,分四种可能情况讨论: **若数据包To DS为0,From DS为0,表明该数据包在网络主机间传输。 **若数据包To DS 为0,From DS为1,表明该数据帧来自AP。 **若数据包To DS为1,From DS为0,表明该数据帧发送往AP。若数据包To DS为1,From DS为1,表明该数据帧是从AP发送自AP的,也就是说这个是个WDS(Wireless Distribution System)数据帧。 Moreflag:分片标志,若数据帧被分片了,那么这个标志为1,否则为0。 *Retry:表明是否是重发的帧,若是为1,不是为0。 PowerManage:当网络主机处于省电模式时,该标志为1,否则为0。 Moredata:当AP缓存了处于省电模式下的网络主机的数据包时,AP给该省电模式下的网络主机的数据帧中该位为1,否则为0。 Wep:加密标志,若为1表示数据内容加密,否则为0。 *Order 这个表示用于PCF模式下。 Duration/ID(持续时间/标识):表明该帧和它的确认帧将会占用信道多长时间;对于帧控制域子类型为:Power Save-Poll的帧,该域表示了STA的连接身份(AID, Association Indentification)。

以太网数据链路层协议分析

v\:* {behavior:url(#default#VML);} o\:* {behavior:url(#default#VML);} w\:* {behavior:url(#default#VML);} .shape {behavior:url(#default#VML);} st1\:* {behavior:url(#ieooui) } 相信很多新人在学习协议的时候会遇到很多问题,有些地方可能会总是想不明白(因为我自己也是新人^_^),所以,跟据我自己学习的经历和我在学习中所遇到的问题,我总结了一下列出来。如果能对大家有所帮助,将是我莫大的荣耀! 关于局域网的起源和发展,这里就不多说,因为很多书上和网上都有详细的说明,我们将直接进入对局域网协议的学习中。 局域网的几种协议,主要包括以太网第二版、IEEE802系列、令牌环网和SNAP等(之所以加个“等”字,是因为我只知道这几种,如果还有其他的,欢迎朋友们给我补充)。而最为常见的,也就是以太网第二版和IEEE802系列,我们也主要去了解这两种(IEEE802包括好多种,我们也不一一介绍,只对其中常见做研究)。 一,以太网(V2) 以太网第二版是早期的版本,是由DEC、Intel和Xerox联合首创,简称DIX。帧格式如下图: :采用1和0的交替模式,在每个数据包起始处提供5MHZ的时钟信号,以充许接收设备锁定进入的位流。 :数据传输的目标MAC地址。 :数据传输的源MAC地址。 型:标识了帧中所含信息的上层协议。 :这一帧所带有的数据信息。(以太网帧的大小是可变的。每个帧包括一个1 4字节的报头和一个4字节的帧校验序列域。这两个域增加了1 8字节的帧长度。帧的数据部分可以包括从4 6

软件工程-实验1结构化分析实验

淮海工学院计算机工程院实验报告书 课程名:《软件工程》 题目:实验1结构化分析实验 学号:2014140093 班级:Z计121 姓名:薛慧君

实验1结构化分析实验 实验目的和要求 1、通过实验,加深理解传统软件工程方法; 2、通过实验,掌握结构化软件工程分析与建模方法; 3、掌握数据流图、数据字典的创建方法,建立软件功能模型; 4、通过实验,初步掌握需求分析文档的编写方法。 实验环境 硬件环境:配置性能较好的台式计算机每人1台,并具备网络环境 软件环境:Micresoft Visio 实验学时 2学时,必做实验 实验题目 机票预定系统 1.系统简介 航空公司为给旅客乘机提供方便,需要开发一个机票预定系统。各个旅行社把预定机票的旅客信息(姓名、性别、工作单位、身份证号码(护照号码)、旅行时间、旅行始发地和目的地,航班舱位要求等)输入到系统中,系统为旅客安排航班。当旅客交付了预订金后,系统打印出取票通知和帐单给旅客,旅客在飞机起飞前一天凭取票通知和帐单交款取票,系统核对无误即打印出机票给旅客。此外航空公司为随时掌握各个航班飞机的乘载情况,需要定期进行查询统计,以便适当调整。 2.技术要求和限制条件 (1)在分析系统功能时要考虑有关证件的合法性验证(如身份证、取票通知和交款发票)等。 (2)对于本系统还应补充一下功能: 1.旅客延误了取票时间的处理 2.航班取消后的处理 3.旅客临时更改航班的处理 (3)系统的外部输入项至少包括:旅客、旅行社和航空公司。 实验过程与实验结果 数据流图 顶层数据流图:

0层数据流图: 1层数据流图:

数据字典 (1) 旅客信息 (2) 订票旅客清单 (3) 订票信息 (4) 航班机票信息

数据包抓包分析

数据链路层数据包抓包分析 实验内容 (1)安装Wireshark软件。 (2)掌握抓包软件的使用 (3)掌握通过抓包软件抓取帧并进行分析的办法 实验步骤 (1)常用的抓包软件包括Sniffer、NetXRay、Wireshark (又名EtheReal)。 我们采用免费的Wireshark,可以从https://www.360docs.net/doc/3b14081889.html,或其他网站下载。安装完成后,Wireshark的主界面和各模块功能如下: 命令菜单(command menus):最常用菜单命令有两个:File、Capture。File菜单允许你保存捕获的分组数据或打开一个已被保存的捕获分组数据文件。Capture菜单允许你开始捕获分组。 显示筛选规则(display filter specification):在该字段中,可以填写协议的名称或其他信息,根据此内容可以对分组列表窗口中的分组进行过滤。 捕获分组列表(listing of captured packets):按行显示已被捕获的分组内容,其中包括:Wireshark赋予的分组序号、捕获时间、分组的源地址和目的地址、协议类型、分组中所包含的协议说明信息。在该列表中,所显示的协议类型是发送或接收分组的最高层协议的类型。分组首部明细(details of selected packet header):显示捕获分组列表窗口中被选中分组的头部详细信息。包括:与以太网帧有关的信息,与包含在该分组中的IP数据报有关的信息。如果利用TCP或UDP承载分组, Wireshark也会显示TCP或UDP协议头部信息。最后,分组最高层协议的头部字段也会被显示。 分组内容窗口(packet content):以ASCII码和十六进制两种格式显示被捕获帧的完整内容。(2)下面我们进行抓包练习。 在capture菜单中选中options,可以设置抓包选项,如下图所示,这里我们需要选