实验2--灰鸽子

电子信息工程学系实验报告——适用于计算机课程

课程名称:信息安全概论Array实验项目名称:灰鸽子的使用实验时间:2012.4.27

班级:信息安全101 姓名:徐凤姬学号:020708119

一、实验目的:

1、了解灰鸽子是一个集多种控制方法于一体的木马病毒。

2、通过实验了解灰鸽子是一款优秀的远程控制软件。

3、熟悉使用木马进行网络攻击的原理和方法。

二、实验环境:

装有Windows 2000/XP系统的计算机,局域网或Internet,灰鸽子软件(服务器和客户端)。

三、实验原理

功能介绍:

(1)对远程计算机文件管理:模枋 Windows 资源管理器,可以对文件进行复制、粘贴、删除,重命名、远程运行等,可以上传下载文件或文件夹,操作简单易用。

(2)远程控制命令:查看远程系统信息、剪切板查看、进程管理、服务管理、共享管理!(3)捕获屏幕:不但可以连继的捕获远程电脑屏幕,还能把本地的鼠标及键盘传动作送到远程实现实时控制功能!

(4)视频语音,可以监控远程摄像头,还有语音监听和发送功能,可以和远程主机进行语音对话!

(5)telnet(超级终端).

(6)注册表模拟器:远程注册表操作就像操作本地注册表一样方便。

(7)命令广播:可以对自动上线主机进行命令广播,如关机、重启、打开网页,

筛选符合条件的机等,点一个按钮就可以让N台机器同时关机或进行其它操作。

(8)服务端以服务方式启动,支持发送多种组合键,可以轻松管理远程服务器。

(9)专用的自动上线系统,直接使用灰鸽子注册ID即可实现远程服务端自动上线。(10)多种自动上线方式:专用上线、DNS解析域名、固定IP等,由用户自由选择。

四、实验内容

熟悉灰鸽子的使用,例如:窃取账号、密码、照片、重要文件,连续捕获远程电脑屏幕,监控被控电脑上的摄像头,或者进行远程控制。

五、实验步骤

1、在做灰鸽子实验前,先关闭杀毒软件和防火墙。

2、安装灰鸽子

(1)将下载的文件解压到某个文件夹,但不要改文件夹的名字。

(2)首先运行 sunray.exe,然后运行 http.exe 点开始服务。

(3)运行客户端,也就是H_Client.exe这个文件,点击“自动上线”选项。

3、远程控制灰鸽子的应用

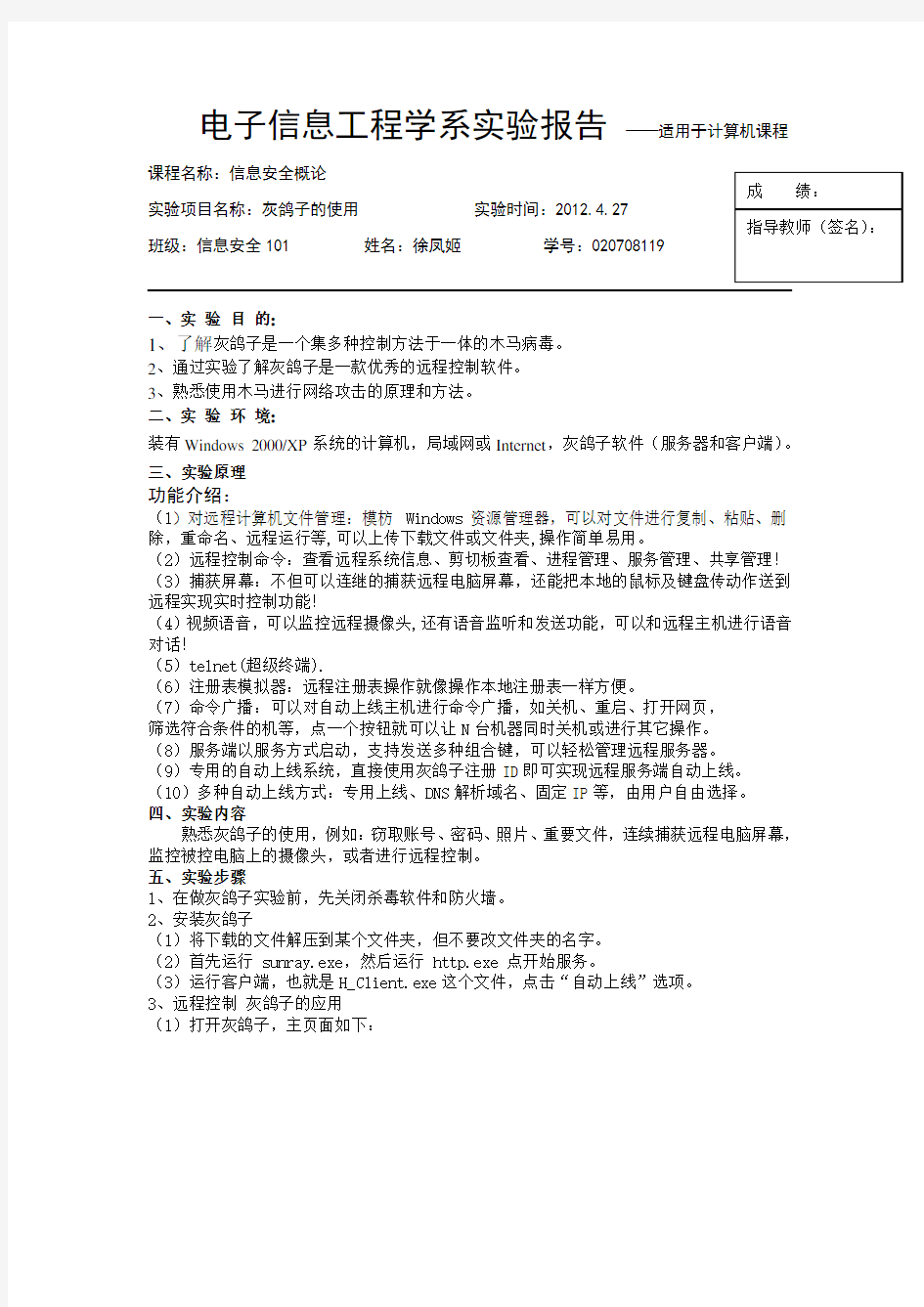

(1)打开灰鸽子,主页面如下:

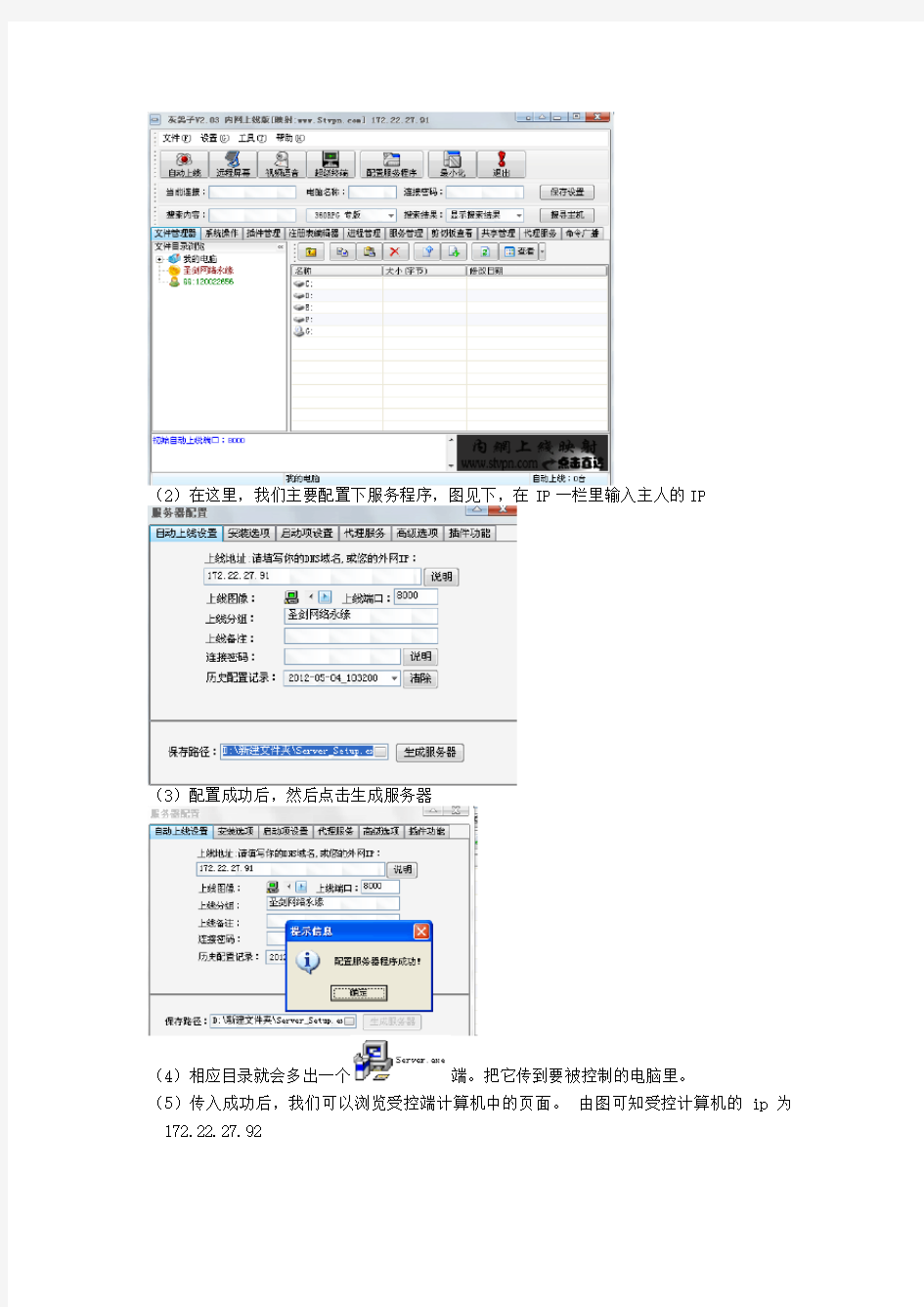

(2)在这里,我们主要配置下服务程序,图见下,在IP一栏里输入主人的IP

(3)配置成功后,然后点击生成服务器

(4)相应目录就会多出一个端。把它传到要被控制的电脑里。

(5)传入成功后,我们可以浏览受控端计算机中的页面。由图可知受控计算机的ip为172.22.27.92

灰鸽子实验报告

实 验 报 告 实验名称灰鸽子木马实验报告 课程名称网络安全 院系部:信息技术系专业班级:网络101 学生姓名:学号:20100901099

一、实验目的及要求: [目的] 1、了解灰鸽子是一个集多种控制方法于一体的木马病毒。 [内容及要求] 1、练习软件的哪些功能,自己总结 2、通过实验了解灰鸽子是一款的远程控制软件。 3、熟悉使用木马进行网络攻击的原理和方法。 [试验环境] 虚拟机下安装组建一个局域网,2台安装了win2000/win2003/XP系统的电脑,灰鸽子木马软件。 二、实验方法与步骤: (1)打开虚拟机,开启windows server 2003 A 与 windows server 2003 B ,将其网络设备器设置在同一局域网内(例vmnet2)

(2)打开灰鸽子,并查看本机IP地址: (3)点击配置服务程序,新建一个木马病毒:

密码可设置也可不设置 (3)将生产的木马病毒设法放入目标主机,并使其运行: (原始木马样子) (4)目标主机运行后,本机灰鸽子显示其登录: 我们可对目标及进行,下载上传等基本运行 (5)还可以进行更深层次的控制,例如屏幕捕捉与控制,广播,关机开机,注册表的编辑等(看红框标识处):

(6)灰鸽子木马的伪装,木马捆绑器: 现今社会杀毒软件的辨识度已然很高,而人们的警惕度也越来越 高,木马若想成功的被目标主机运行,必然要做一定的伪装

生成一个可执行文件,虽然风险乜很高,但不失为一种方法! (6)木马分离器: 三、使用心得 (1)熟悉灰鸽子之后,我们了解了木马的强大以及危害之处,如何防范木马,是当今信息社会的一种不可不重视的问题。 计算机病毒泛滥尤以木马病毒为甚。木马病毒是一种远程控制程 序,“黑客”利用计算机系统和软件的漏洞将一段程序植入远端电脑后,可以借助其配套的控制程序来远程控制中毒

网络安全实验报告-冰河木马实验

网络安全实验报告 冰河木马实验 网络10-2班 XXX 08103635 一、实验目的 通过学习冰河木马远程控制软件的使用,熟悉使用木马进行网络攻击的原理和方法。 二、实验内容 1、在计算机A上运行冰河木马客户端,学习其常用功能; 2、在局域网内另一台计算机B上种入冰河木马(服务器),用 计算机A控制计算机B; 3、打开杀毒软件查杀冰河木马; 4、再次在B上种入冰河木马,并手动删除冰河木马,修改注 册表和文件关联。 三、实验准备 1、在两台计算机上关闭杀毒软件; 2、下载冰河木马软件; 3、阅读冰河木马的关联文件。 四、实验要求 1、合理使用冰河木马,禁止恶意入侵他人电脑和网络; 2、了解冰河木马的主要功能; 3、记录实验步骤、实验现象、实验过程中出现的意外情况及

解决方法; 4、总结手动删除冰河木马的过程。 五、实验过程 作为一款流行的远程控制工具,在面世的初期,冰河就曾经以其简单的操作方法和强大的控制力令人胆寒,可以说达到了谈冰色变的地步。鉴于此,我们就选用冰河完成本次实验。 若要使用冰河进行攻击,则冰河的安装(是目标主机感染冰河)是首先必须要做的。 冰河控制工具中有三个文件:,,以及。 简单介绍冰河的使用。是监控端执行程序,可以用于监控远程计算机和配置服务器。是被监控端后台监控程序(运行一次即自动安装,开机自启动,可任意改名,运行时无任何提示)。运行后,该服务端程序直接进入内存,并把感染机的7626端口开放。而使用冰河客户端软件()的计算机可以对感染机进行远程控制。 冰河木马的使用: 1、自动跟踪目标机屏幕变化,同时可以完全模拟键盘及鼠标输入,即在同步被控端屏幕变化的同时,监控端的一切键盘及鼠标操作将反映在被控端屏幕(局域网适用)。 2、记录各种口令信息:包括开机口令、屏保口令、各种共享资源口令及绝大多数在对话框中出现的口令信息。 3、获取系统信息:包括计算机名、注册公司、当前用户、系统路径、操作系统版本、当前显示分辨率、物理及逻辑磁盘信息等多项系统数据。 4、限制系统功能:包括远程关机、远程重启计算机、锁定鼠标、锁定系统热键及锁定注册表等多项功能限制。 5、远程文件操作:包括创建、上传、下载、复制、伤处文件或目录、文件压缩、快速浏览文本文件、远程打开文件(正常方式、最小化、最大化、隐藏方式)等多项文件操作功能。 6、注册表操作:包括对主键的浏览、增删、复制、重命名和对键值的读写等所有注册表操作功能。

ERP实验报告

实验名称ERP企业沙盘模拟实训课程名称ERP企业沙盘模拟实训 系财会系班级注会1004班学号201024020419 姓名林舜妍实训角色职位财务总监实验地点1-402 实验日期2011-10-29

为期一天的沙盘模拟训练终于落下帷幕,公司经过我们团队五年的经营取得不错的成绩。但这不代表我们的经营过程中一帆风顺,也不代表着以后的经营能够如鱼得水。在这短短的几天过程中我们企业遭遇过各种困难、挫折、资金不足,面临订单违约等各种难题。但这些最终都被我们解决了。通过这次的沙盘模拟训练,我从中学到了很多东西。经营一家企业并不是那么容易的,但有了资金、技术、劳动力并不能做好一个企业,它还需要精明的管理,长远的战略等等。 刚开始接触沙盘时,我们并不是很清楚沙盘的规则,通过老师上课的讲解和书本上的介绍才开始慢慢的清楚一些。同时,我们边操作老师边讲解,这样也促使我们更快的掌握沙盘的规划。很快,当我们经营到第三年时,我们的企业出现了严重的亏损和资金周转不灵,企业濒临破产。不单是我们,其他小组的同学也出现跟我们企业同样的状况,甚至有几组同学经营的企业已经破产了。其实出现这种情况的原因在于我们大部分人都没有对企业的经营做一个可行的战略规划,有的不计成本盲目投放广告,各种问题都有,各职位的负责人对自己负责的职责也不清晰,导致整个企业的经营管理非常的混乱。除此之外,也有部分同学反应由于我们刚开始接触沙盘模拟的训练,很多规则和细节不是很清楚,导致操作时的混乱。鉴于上述的情况,老师征求同学们的一致意见,让我们重新从第一年开始经营。 有了第一次初步接触的基础,我们每个人都对整个沙盘的规划了解得更加的透彻,信心也更加强。 企业的经营状况: 怀着自信的心情,我们边探索边操作开始了第二次的经营。第一年,首先我们召开了年度规划会议,商量我们应该投放多少广告费,为了能够拿到本地市场的订单优先权,我们决定投入12M的广告费。虽然这个广告费投得比第二名的多了几百万,但是我们最终拿到了选订单的优先权,为我们第一年的订单争取了较大的产品数量,也为我们以后占领本地市场的销售老大奠定了一定的基础。同时,我们决定开拓新的市场,因为只有开拓更大的市场,我们的产品才会有更大的销量。所以我们分别对区域市场和国内市场进行了投资。产品的资格认证在市场上是一个重要的通行证,所以我们也对ISO9000的资格认证进行了投资。另外新产品的研发我们也没放弃,对P2产品进行了投资研发,由于资金的问题我们对P3的产品决定第二年再开始投资研发。 得益于第一年正确的广告策略,我们拿到了最大的订单,产品的销售量排在本地

网络安全实训一

《网络安全与管理》 实训报告 指导老师: 班级: 学号: 姓名: 实训一、Windows口令安全与破译 Pwdump导出本地sam散列 实验目的 1.理解saminside破解本地sam散列的原理。 2.学习psaminside破解本地sam散列的过程。 实验原理 1.Windows hash由LM HASH&NT HASH组成。 2.LM HASH生成规则 系统中用户密码编码使用了OEM内码页,用户密码被限制为最多14个字符,不足14字节用0补全,并转换为大写。固定长度的密码分成两个7 byte部分,每部分在末尾加0,组成新的编码。以上步骤得到的两部分8byte组,分别作为DES key 进行加密。将加密后的两组进行拼接,就成了LM HASH值。 3.NT HASH生成规则

把明文口令从ASCII使用little-endian序转换成Unicode字符,对所获取的Unicode串进行标准MD4单向哈希,无论数据源长度多少字节,MD4固定产生128-bit的哈希值,就得到了NT HASH值。 实验步骤 1.打开开始菜单,找到运行输入“cmd”,找到pwdump工具,在cmd中输入pwddump 工具路径。如下图 2.继续在cmd中输入pwdump.exe ,如图进入pwdump界面。

3.然后再输入pwdump.exe --dump-hash-local,获得当前用户的SAM值。 4.右键标记,复制到文本中,保存到桌面上。 5.打开文件夹C:\实验工具集\02主机安全\02_windows口令安全与破解\第三节 saminside破解本地sam散列,打开SAMinside.exe

灰鸽子网页木马从原理、制作到防范

灰鸽子”网页木马从原理、制作到防范 如果你访问××网站(国内某门户网站),你就会中灰鸽子木马。这是我一黑客朋友给我说的一句说。打开该网站的首页,经检查,我确实中了灰鸽子。怎么实现的呢?他说,他侵入了该网站的服务器并在网站主页上挂了网页木马;一些安全专家常说,不要打开陌生人发来的网址,为什么? 因为该网址很有可能就是一些不怀好意者精心制作的网页木马。 以上只是网页木马的两种形式,实际上网页木马还可以挂在多媒体文件(RM、RMVB、WMV、WMA、Flash)、电子邮件、论坛等多种文件和场合上。很可怕吧,那么用户如何防范网页木马呢?下面我们就先从网页木马 的攻击原理说起。 一、网页木马的攻击原理 首先明确,网页木马实际上是一个HTML网页,与其它网页不同的是该网页是黑客精心制作的,用户一旦访问了该网页就会中木马。为什么说是黑客精心制作的呢?因为嵌入在这个网页中的脚本恰如其分地利用了IE浏览器的漏洞,让IE在后台自动下载黑客放置在网络上的木马并运行(安装)这个木马,也就是说,这个网页能下载木马到本地并运行(安装)下载到本地电脑上的木马,整个过程都在后台运行,用户一旦打开这个网页,下载过程和运行(安装)过程就自动开始。 有朋友会说,打开一个网页,IE浏览器真的能自动下载程序和运行程序吗?如果IE真的能肆无忌惮地任意下载和运行程序,那天下还不大乱。

实际上,为了安全,IE浏览器是禁止自动下载程序特别是运行程序的,但是,IE浏览器存在着一些已知和未知的漏洞,网页木马就是利用这些漏洞获得权限来下载程序和运行程序的。下面我举IE浏览器早期的一个漏洞 来分别说明这两个问题。 ⒈自动下载程序 小提示:代码说明 a. 代码中“src”的属性为程序的网络地址,本例中“https://www.360docs.net/doc/462431288.html,/1.exe”为我放置在自己Web服务器上的灰鸽子服务端安装程序,这段代码能让网页下载该程序到浏览它的电脑上。 b. 也可以把木马程序上传到免费的主页空间上去,但免费空间出于安全的考虑,多数不允许上传exe文件,黑客可能变通一下把扩展名exe 改为bat或com,这样他们就可以把这些程序上传到服务器上了。 把这段代码插入到网页源代码的