pppoe服务器过配置程

这篇文章可以指导你使用虚拟机免费地搭建一个基于RouterOS的PPPOE服务器,并且指导使用工具截获在此PPPOE服务器上的认证数据包,其中包括用户名和密码等。

PPPOE现在应用很广泛,很多小区,学校,社区都在使用,ADSL也使用PPPOE,它的技术原理就是把PPP帧作为净荷封装在普通以太网帧中,从而使PPP帧可以在以太网中传输,利用PPP的优点(验证,控制,计费等),解决现有以太网中存在的一些问题,如先天缺陷ARP协议,具体不再多说,要详细了解的可以看RFC2516(PPPOE),RFC2364(PPPOA),或者搜索引擎。

一、工具:

1.抓包工具,sniffer或者wireshark;抓取网络上的数据包并分析其内容,

2.PPPOE的服务器端,如果是LINUX,推荐使用RHEL5,镜像中包含PPPOE 的服务端,

在WINDOWS下我还不知道具体的服务器端什么比较好用,试用过的RASPPPOR作为SERVER功能很简单,只能更改用户的link speed,上行或下行,并且不能更改验证模式,最大用户数10个,功能达不到要求。

此文章中的PPPOE server使用router OS内建的功能实现,我使用的ROS版本是2.9,具体的不清楚,因为就用过这一次。

3.虚拟机,我用的VMware Workstation6.5,这是用来安装ROS的硬件平台。

4.其他,通用的一些命令行工具就可以了。

二、安装和配置

(1)、安装

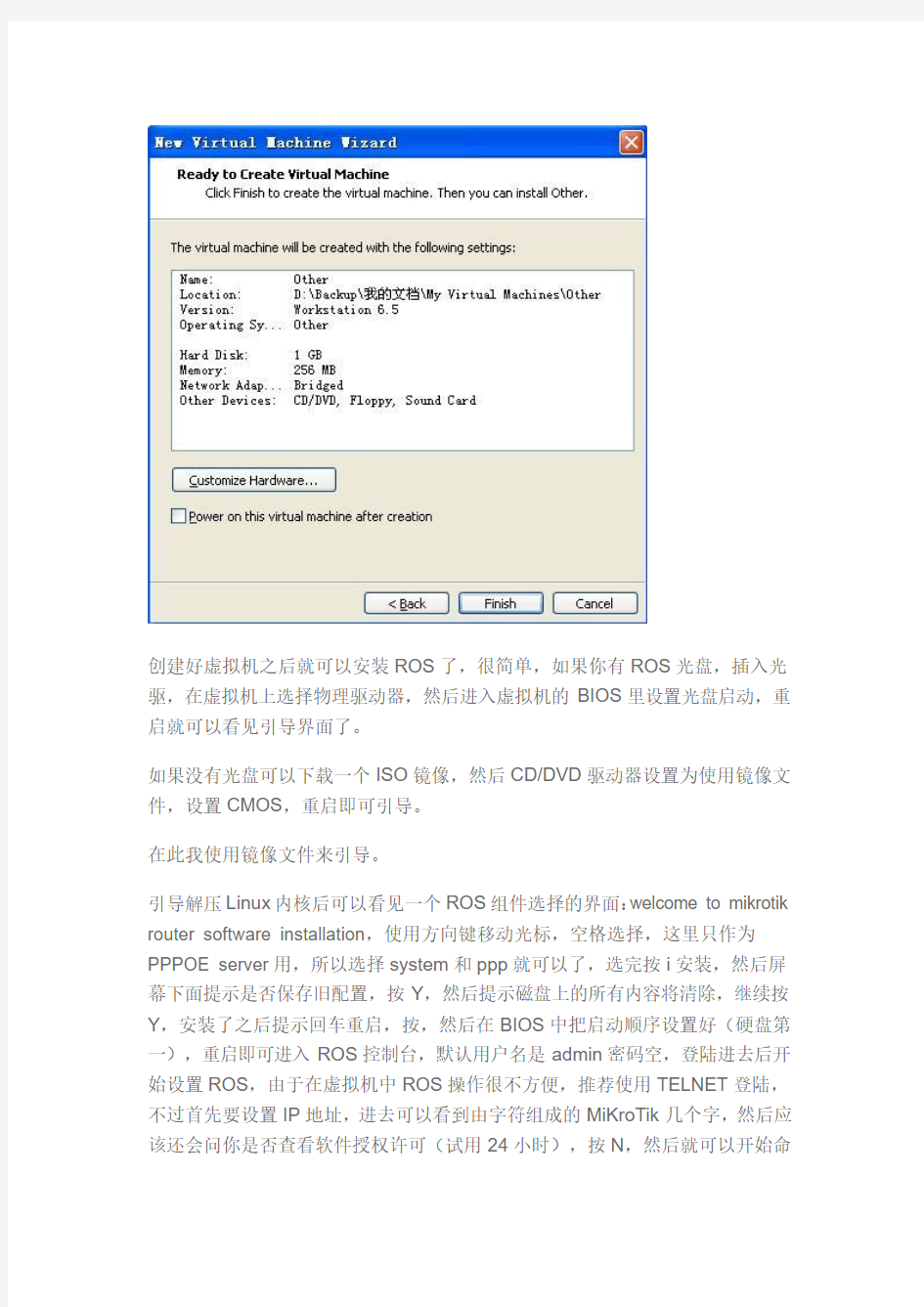

首先安装ROS:在VMWARE中创建一个新虚拟机,按照以下值配置:OS选择Other/Other,单处理器,64-256M内存,1G硬盘,网卡需要选择桥接(bridged)模式,其他的都Default就可以了,需要注意的是,并不是配置越高越好,推荐你就选择我给出的值,原因是ROS的某些版本不支持双核或多路CPU,内存的大小和硬盘的类型(Only-IDE)都有限制。(查看了ROS的official Site),如图:

创建好虚拟机之后就可以安装ROS了,很简单,如果你有ROS光盘,插入光驱,在虚拟机上选择物理驱动器,然后进入虚拟机的BIOS里设置光盘启动,重启就可以看见引导界面了。

如果没有光盘可以下载一个ISO镜像,然后CD/DVD驱动器设置为使用镜像文件,设置CMOS,重启即可引导。

在此我使用镜像文件来引导。

引导解压Linux内核后可以看见一个ROS组件选择的界面:welcome to mikrotik router software installation,使用方向键移动光标,空格选择,这里只作为PPPOE server用,所以选择system和ppp就可以了,选完按i安装,然后屏幕下面提示是否保存旧配置,按Y,然后提示磁盘上的所有内容将清除,继续按Y,安装了之后提示回车重启,按,然后在BIOS中把启动顺序设置好(硬盘第一),重启即可进入ROS控制台,默认用户名是admin密码空,登陆进去后开始设置ROS,由于在虚拟机中ROS操作很不方便,推荐使用TELNET登陆,不过首先要设置IP地址,进去可以看到由字符组成的MiKroTik几个字,然后应该还会问你是否查看软件授权许可(试用24小时),按N,然后就可以开始命

令配置了,默认的prompt是[admin@MikroTik] >,看到这个说明你已经安装成功了。

(2)、配置

1.基础配置

这里先说说ROS的操作特点,基本的命令行操作,熟悉CMD里的netsh命令的人应该能很快的上手,在根提示符下可以输入关键字而进入特定的关键字上下文,也就是我下面提到的子命令,总而言之就是树状结构,和文件夹的结构很类似。

在任何地方都可以输入?来得到帮助,在任何地方都可以输入print来显示当前上下文中的对象配置,在任何地方都可以输入export来输出所有的命令配置清单。

不详述了,需要了解的请搜索引擎。

这里我们配置接口的IP地址。

[admin@MikroTik] >interface 接口子命令

[admin@MikroTik] interface>print 显示接口

在这里可以得到网卡的名字,显示在name字段的就是,默认是ether1,即以太网接口,设置IP地址的时候要用到,可以改个易记忆的名字,这里改为lan

[admin@MikroTik] interface>set 0 name=lan 更改网卡名字,0代表第一块网卡

[admin@MikroTik] interface>.. 回到上级菜单,这里是两个点,下同

[admin@MikroTik] >ip 进入IP子命令

[admin@MikroTik] ip>address 进入地址子命令

[admin@MikroTik] ip address>add address=192.168.1.2/24 interface=lan

[admin@MikroTik] ip address>..

[admin@MikroTik] ip>..

[admin@MikroTik] >system 进入系统子命令

[admin@MikroTik] system>identity 进入标识符子命令

[admin@MikroTik] system identity >set name=”TKMARK”更改标识为TKMARK

[admin@TKMARK] system identity >..

[admin@TKMARK] system>..

[admin@TKMARK] >

这条命令设置lan接口的ip地址为192.168.1.2,掩码为24位即255.255.255.0,这里要注意,此地址要和主机上的网卡的IP地址在同一网段才能通信,下面会说明。

然后试着ping一下主机的IP,看一下是否连通了,如果不通,首先检查主机上的防火墙(因为是以桥接方式连接,所以防火墙是会阻止虚拟机的流量的),看防火墙里是否设置了阻止ICMP消息,建议先关闭防火墙,否则比较麻烦。

注意:如果主机有一个以上的网卡(包括loopback和wireless等),那么必须在其他网卡的属性中取消勾选vmware bridge protocol(虚拟机的桥接协议),只在要和虚拟机通讯的那个网卡上勾选此协议,这样虚拟机就只和此网卡桥接了。

接下来设置此网卡的IP地址和ROS中设置的IP在同一网段,然后试着用telnet 在主机上登陆ROS,成功后开始下一步设置。

2.地址池设置

地址池在PPPOE server中的作用就是给客户端分配IP地址,当然在实际应用中,我们通常是通过NAT来上网的,这就需要配置NAT,地址池里的地址也要和ROS另外一块网卡的地址在同一网段,这里不详述。

[admin@TKMARK] >ip

[admin@TKMARK] ip>pool 地址池配置

[admin@TKMARK] ip pool>add name=”tk-p ool”

ranges=10.1.1.1-10.255.255.254

这条语句的作用就是添加一个IP地址池,名字叫tk-pool,范围从

10.1.1.1-10.255.255.254,这里给的是一个A类地址,注意在PPPOE的客户端地址分配中,是没有子网掩码的,next-pool字段就是下个地址池。

[admin@TKMARK] ip pool >..

[admin@TKMARK] ip>..

[admin@TKMARK] >

地址池配置完毕。

3. 配置PPPOE server默认profile (客户端相关)

PPPOE server的配置是保存在本地数据库中的,我们需要对这些配置进行更改。[admin@TKMARK] >ppp 进入ppp子命令

[admin@TKMARK] ppp>profile 进入配置文件子命令

这里系统是自动生成了两个默认配置的,分别是default和default-encryption,我们只需要对default更改即可

[admin@TKMARK] ppp profile>set default local-address=tk-pool

remote-address=tk-pool use-compression=no dns-server=1.1.1.1

这里的local-address为本地服务器地址,因为并不实际应用,从tk-pool地址池读取,remote-address为远端地址,即给拨号的客户端分配的地址,也从tk-pool 地址池读取,use-compression字段代表是否启用压缩,可以选yes,no或者default,默认为default,defautl就是no,dns-server就不用说了,如果有多个地址,用逗号隔开。这里我省略了几个字段,比如use-encryption,代表是否加密数据,rate-limit字段,这个比较重要,代表客户端的速率限制,单位为bps,格式为rate-limit=txbps/rxbps,txbps和rxbps在客户端方向分别代表下载和上传,服务器方向相反,t代表transmit,r代表receive,比如我在上面语句加入rate-limit=200000/100000就代表将客户端的速率限制为上传100k,下载200k,注意这里的b是bit,不是byte。

[admin@TKMARK] ppp profile>..

[admin@TKMARK] ppp>..

[admin@TKMARK] >

4.配置PPPOE server

这个配置和第三个配置不同的地方在于这个是在interface子命令中配置,直接开始

[admin@TKMARK] >interface 进入接口配置子命令

[admin@TKMARK] interface>pppoe-server 进入pppoe-server子命令

[admin@TKMARK] interface pppoe-server>server 进入server子命令,这比较讨厌

[admin@TKMARK] interface pppoe-server server>add service-name="tkmark" interface=lan authentication=pap default-profile=default disabled=no

这条我讲多点,service-name字段为服务名,这个是比较重要的可省略项(对客户端而言),客户端建立连接的时候,如果未指定服务名,一般情况下会选择响应速度最快的服务器,如果指定了,则指与指定服务名的服务器建立连接,当然在这里不能省略。interface字段是网卡名字,authentication字段是验证方式,默认为全部验证方式,即PAP(password authentication protocol,密码验证协议),CHAP(challenge-handshake authentication protocol,挑战握手验证协议),MS-CHAP(微软的挑战握手),这里不详述这几个验证协议,只简单说下,pap 由客户端使用明文的方式发送用户名和密码给服务器验证,而chap则由一方发起一个挑战,而另一方回应由hash单向函数计算的数据(密码),发起方使用自己的密码经过hash单向函数来计算出一个值,将得到的值与对方发送的值比较,如果值一致,则验证通过,CHAP一般使用MD5算法作为hash函数的算法。MS-CHAP是微软的CHAP协议。PAP的兼容性是最好的,但是安全性最差。CHAP的安全性就高多了,密码本身不在网络上传输,但是现在提供MD5破解的网站也很多。

由于我们的目的的特殊性,我们当然只使用pap了,default-profile字段就是默认配置文件,跟上面的操作匹配,我们选择default,disable=no就不用说了。这条语句里我省略了几个字段,他们是

max-mtu,max-mru,one-session-per-host,max –sessions等,这些字段跟一般设置为默认即可,mtu最大传输单元,mru最大接收单元,one-session-per-host

代表是否允许多个用户使用一个账号同时在线,max-session代表最大会话数目。

到此PPPOE server的接口子命令下的配置就完成了。

使用双点返回到根提示符下[admin@TKMARK] >,准备下一步配置。

5.配置用户

在ROS中添加用户账户,以此来验证PPPOE客户端的连接。

[admin@TKMARK] >ppp

[admin@TKMARK] ppp>secret 进入账户设置子命令

[admin@TKMARK] ppp secret>add name=”tkmark” password=”tkmark”

这条语句添加一个用户名和密码都为tkmark的账号,服务名和第四步配置的服务名相同即可,此模式下省略的字段有profile,disable,limit-bytes-in,

limit-bytes-out和caller-id等,profile即为配置文件,在第三步中配置完成,默认为default,所以不用指定,limit-bytes-in为限制流量的总量,注意这里是流量的总量,不是速率,即按流量计费中使用,就跟移动的GPRS包月一个道理。这里是以服务器为角色,所以In代表上传,out代表下载,caller-id字段是个字符串,用双引号括起来,就是本地标识而已。

在本文中服务器是使用本地硬盘数据库中的数据来验证的,审核和记账的功能是没有的,在平常应用中更多的是配置服务器使用外部的AAA (Authentication,Authoraziton,Accounting,验证,授权,记账,by CISCO)服务器来验证用户数据,通常是Radius服务器,RHEL5提供这个服务器程序的安装包,需要详细了解的去看RFC2865、2866。

到这里,服务器上的配置就已经全部完成了,下面我们来测试。

三、PPPOE服务器测试

说明一下,最好找另外一台在同一广播域上的计算机来测试,因为有很小的几率你在本机上测试成功了,但是网络上的计算机却不能连接。这可能是由于物理层的问题导致的,也可能是其他的问题,这里不详述。

OK,开始测试

这里以XP作为客户端测试,回到桌面,网上邻居-属性-创建一个新的连接-下一步-连接到Internet-手动设置我的连接-要求用户名和密码的宽带连接来连接,点下一步到了输入ISP名称的页面,这里填写刚才配置的服务名tkmark,留空将连接到响应速度最快的服务器,继续下一步,填写用户名密码,这里填写刚才配置的账户,用户名:tkmark,密码:tkmark。

OK,完成,点连接,成功了,可以打开宽带连接的状态看看,服务器类型PPP,传输类型TCP/IP,身份验证PAP,服务器IP地址10.255.255.247,客户端IP 地址10.255.255.246,和我们刚才配置的一样。如图:

如果失败,那么根据错误提示做以下操作:

用户名、密码错误:检查你在ROS上配置的用户名

和密码,或者大小写之类的疏忽,检查服务名。

远程计算机无响应:首先PING你的ROS看是否连通,然后看下你服务名是否正确,检查第二章节的所有配置无误。

调制解调器正在使用:检查你是否已经连接其他pppoe连接,比如ADSL,断开正在使用的连接,然后重连。

比较常见的就这几种,其他的就不多说了,本文的重点并不是PPPOE连接排障。

顺便提一下为什么服务名比较重要(在多服务器的环境下),是因为在PPPOE 连接的开始阶段(无连接),客户端会以二层广播形式发送一个PPPOED帧,即PADI(PPPOE Active Discovery Initiation,活动发现初始化),里面包含有服务名字段,只有服务名相同的服务器才会响应,并发送一个包含PADO(Offer)的PPPOED帧给客户端,然后协商进行下一步工作,所以要找到正确的服务器,最好使用指定的服务名。

四、PASSWORD捕获

安装抓包工具,我使用的工具是WIRESHARK,一款很强大的协议分析器。

下载好WIRESHARK的安装包之后,一路NEXT,完成后打开软件,在CAPTURE 下的Interface List中选择你的物理网卡,开始捕获数据帧。如图:

我选择的是Realtek 10/100/1000的网卡,也就是我的物理网卡(瑞昱千兆),

选择后出现数据帧捕获界面,在这里你可以看到所有流经你的网卡的数据帧,如图

但是这里面的数据量太多了,我们要对这些流量进行过滤,筛选出我们需要的信息,在filter里输入你需要筛选的协议,就可以对特定的协议进行过滤,在此我们输入pap,就可以过滤出所有的使用pap协议的pppoe帧,如图:

Wireshark的filter有自己的语法,有一点点类似于正则表达式,非常强大,可以对协议中的某个字段进行筛选,也可以针对地址进行筛选,比如

ip.addr==192.168.1.1这个语句就筛选出ip地址为192.168.1.1的数据帧,这里不再详述。

下面的操作就非常简单了,可以看到在协议类型为PPP PAP的帧中,INFO列的内容,

Authenticate-Request代表验证请求,是由客户端发给服务器的验证请求,先选择一个REQUEST类型的帧,展开内容,如图:

Authentication-Ack类型代表服务器验证成功,发送给客户端的回应,如图:

上图中显示的字符串为LOGIN OK。然后就进行下一步的PPP协商。如果验证失败,那么Authentication-Ack就会变成Authentication-Nak,服务器会发送包含Termination-Request请求的PPP的LCP(工作在PPP的LCP子层,Link Control Protocol)帧,然后进一步确认,在此不再细述PPP协议。

很多人可能已经看到PASSWORD了,在pap帧中,包含了完整的用户名和PASSWORD,而且数据帧中包含了所有能用到的信息,包括MAC地址,IP地址等等,在此有另外目的的同志就可以进行下一步的行动了。

如果要防止别人对你进行PPP的拦截,那么只需要设置服务名为真正服务器的服务名就可以了。不过这种方式也不是很保险,目前还没不知道免疫此种认

证拦截的方法,只有依靠网络管理手段去封杀,不过在傻瓜交换机上是实现不了的,也就是说,在小区中使用PPPOE拨号的人,基本上可以考此方法横行。

【完】

很少在网上发文章,希望朋友们多支持,有不对的地方多指教。

附一张实际测试效果图:

PPPoE客户端和服务器典型配置指导

PPPoE客户端和服务器典型配置指导 摘要:本文通过USG50和USG3000为例,介绍了PPPoE的配置。PPPoE典型应用:1.用户使用操作系统自带PPPoE客户端拨号,自己独享账号上网。 2.用户使用桌面网络设备(路由器/防火墙)等拨号,使用NAT对内部网络地址进行转换。并对内部网络用户启用DHCP,实现用户网络多台设备共享一个账号上网。本文模拟应用2的网络模式,使用USG2110做拨号客户端,USG3000模拟运营商的宽带接入设备。在USG3000上起Loopback口3.3.3.3模拟Internet应用,PC上启用DHCP。 内 容 : 一.组网图 二. PPPoE客户端(USG2110)配置 1.配置内网用户网关地址和DHCP Server interface Ethernet0/0/1 ip address 192.168.1.1 255.255.255.0 2.为内网用户配置DHCP Server,为内部用户分配IP地址 dhcp enable dhcp server ip-pool 1 network 192.168.1.0 mask 255.255.255.0 gateway-list 192.168.1.1 dns-list 11.1.1.1 dhcp server forbidden-ip 192.168.1.1 3.设置PPPoE拨号参数 dialer-rule 1 ip permit //配置拨号访问控制列表,匹配上才触发拨号 interface Dialer1 //创建一个dialer口 link-protocol ppp //拨号的用户名密码,由于不知道对端到底采用PAP还是CHAP,所以最好两个都配上 ppp pap local-user huawei password simple huawei123 ppp chap user huawei

华为9312交换机log信息下载操作指引

华为9312交换机log信息下载操作指引 通过display logbuffer命令可以查询到华为9312交换机上的log信息,但是由于logbuffer 的大小有限,往往只能看到很短时间内的日志信息,历史的log信息就无法通过该命令进行查看;需要查询历史log信息,需要通过FTP方式登陆9312交换机,下载历史log信息,具体操作步骤如下 1、开启9312交换机的FTP访问权限,在全局模式下输入命令: [GDGZ-MA-IPMAN-FC-SW01-S9312]ftp server enable 2、登陆账号FTP访问权限放通。在service-type中增加ftp,另外需要配置ftp-directory,没有配置ftp-directory,则无法成功FTP登陆 [GDGZ-MA-IPMAN-FC-SW01-S9312-aaa] local-user hjy139******** service-type ftp telnet [GDGZ-MA-IPMAN-FC-SW01-S9312-aaa]local-user hjy139******** ftp-directory cfcard:/ 3、在全局模式下查看9312交换机的历史log文件,历史log文件存放位置在cfcard:/ logfile

Juniper SRX防火墙的PPPoE拔号配置

SRX防火墙的PPPoE拔号配置 Juniper SRX防火墙支持PPPoE拔号,这样防火墙能够连接ADSL链路,提供给内网用户访问网络的需求。 配置拓扑如下所述:Ge-0/0/4 via PPPoE to obtian IP address Juniper SRX240防火墙 在Juniper SRX防火墙上面设置ADSL PPPoE拔号,可以在WEB界面或者命令行下面查看PPPoE拔号接口pp0,在命令行下面的查看命令如下所示:juniper@HaoPeng# run show interfaces terse | match pp Interface Admin Link Proto Local Remote pp0 up up 在WEB界面下,也能够看到PPPoE的拔号接口pp0 配置步聚如下所示: 第一步:选择接口ge-0/0/4作为PPPoE拔号接口的物理接口,将接口封装成PPPoE To configure PPPoE encapsulation on an Ethernet interface: juniper@HaoPeng# set interfaces ge-0/0/4 unit 0 encapsulation ppp-over-ether 第二步:配置PPPoE接口PP0.0的参数To create a PPPoE interface and configure PPPoE options: user@host# set interfaces pp0 unit 0 pppoe-options underlying-interface ge-0/0/4.0 auto-reconnect 100 idle-timeout 100 client 第三步:配置PPPoE接口的MTU值To configure the maximum transmission unit (MTU) of the IPv4 family: user@host# set interfaces pp0 unit 0 family inet mtu 1492

PPPOE配置命令说明

Pppoe服务器 system-view /进入系统视图 ip pool pool1 /创建全局地址池pool1 注意事项AR2200-S上最多可以创建128个全局地址池,以及128 个接口地址池。如果全局地址池的IP地址正在使用,不能删除该全局地址池。 network 192.168.10.10 mask 255.255.255.0 /配置全局地址池下可分配的网段地址后续配置 注意事项每个IP地址池只能配置一个网段,该网段可配置为需求的任意网段。如果系 统需要多段地址,则需要配置多个地址池。如果该地址池的IP地址已经使用,不能删 除该地址池。 gateway-list /网关 interface virtual-template 1 /创建虚拟接口模板并进入虚拟接口模板视图 前置条件VT需要在系统创建VA接口之前创建。 ppp authentication-mode chap domain system /本端PPP协议对对端设备的认证方式为chap认证方式,域名为system ip address 192.168.10.1 255.255.255.0 /配置接口地址为192.168.10.1 255.255.255.0 remote address pool pool1 /配置为了为端分配IP地址或指定地址池。注意事项缺省情况下,本端不为对端分配IP 地址。 interface gigabitethernet 1/0/0 /创建以太网子接口 pppoe-server bind virtual-template 1 /将指定的虚拟模板绑定到当前以太网接口上,并在以太网接口上启用PPPoE协议。Aaa / AAA视图 authentication-scheme system_a /配置域的认证方案名称 authentication-mode local /配置当前授权方案使用的授权模式为本地授权 domain system /创建system域 authentication-scheme system_a /配置域的认证方案名称 local-user user1@system password huawei /创建本地用户,并配置本地用户的各项参数指定用户名和用户口令 local-user user1@system service-type ppp /配置本地用户的接入类型为ppp pppoe客户端 dialer-rule 1 ip permit /配置某个拨号访问组对应的拨号访问控制列表,指定引发DCC呼叫的条件。创建编 号为1的dialer-rule,这个dialer-rule允许所有的IPv4报文通过,同时默认禁止所有 的IPv6报文通过。 interface dialer 1 /创建一个Dialer接口dialer1 备注DCC(Dial Control Center)是指路由器之间通过公 用交换网进行互连时所采用的路由技术,可以提供按需拨号服务。系统提供了两种 DCC配置方式:轮询DCC(Circular DCC,C-DCC)和共享DCC(Resource-Shared DCC, RS-DCC)方式。 interface dialer 1 dialer user user2 /在Dialer接口1使能共享DCC并设置对应的对端用户名为“user2” dialer-group 1 /接口置于一个拨号访问组编号为1 dialer bundle 1 /指定共享DCC的Dialer接口使用的Dialer bundle 指定Dialer接口1使用的Dialer bundle编号为1 ppp chap user user1@system /配置CHAP验证的用户名 ppp chap password cipher huawei /配置CHAP验证的口令 dialer timer idle 300 /设定当接口的呼叫建立后,允许链路空闲的时间,即没有Interesting报文传送的时间。 备注为了避免链路建立以后,因长时间没有数据传输而导致的资源和金钱上的浪费,

基于Linux的IPv6接入服务器配置过程

基于Linux的IPv6接入服务器配置过程 摘要: 本文主要描述基于基于Linux的IPv6接入服务器配置方法及过程。 关键字: IPv6 PPPv6 DHCPv6 Linux 正文: 一、软件选择 1、PPPoEv6 使用系统自带的rp-pppoe即可。 2、DHCPv6 目前DHCPV6实现主要包括如下几种: (1)DHCPv6 @ SourceForge 这个项目自2004年后就没有更新过,所以如prefix delegation没有实现。功能较少。 (2)ISC DHCPv6 虽然ISC DHCPv4已经用的很广泛了,但是DHCPV6却是2007年开始出现的。用起来比较费劲。 (3)Dibbler DHCPv6 实现功能(如prefix delegation)较多,有windows版本的,使用比较方便。 (4)WIDE DHCPv6 (5)Cisco IOS 目前在Linux比较常用的是DHCPv6 @ SourceForge,也就是系统自带的DHCP6S,但这个功能较少,所以我们采用功能较多的Dibbler DHCPv6做为服务器的DHCPv6软件。 二、软件安装 1、PPPoEv6 系统一般在安装的时候已经安装了PPP软件和RP-PPPoE软件,这里就不详述了。 2、DHCPv6 下载dibbler-0.7.3-src.tar.gz后,进入存放安装文件的目录,执行以下命令。 三、系统配置 1、开启Linux的IPv6转发

打开/etc目录下的sysctl.conf文件,添加如下语句: 2、对服务的IP信息进行配置 新建一个IP配置文件,用于配置服务器的IP信息,比如/root/conf/ip.sh 。 使用vi或其他编辑软件打开/root/conf/ip.sh ,输入以下内容 ifconfig eth1 up ifconfig eth1 172.125.106.252 netmask 255.255.255.0 route add -net 0.0.0.0 netmask 0.0.0.0 gateway 172.125.106.1 #IPv4地址和路由根据实际网络情况配置,主要是便于维护服务器。 ifconfig eth0 up ifconfig eth0 192.168.9.3 netmask 255.255.255.0 #IPv4地址和路由根据实际网络情况配置。 # Bras Server and vlan is 100 vconfig add eth0 100 ifconfig eth0.100 188.188.100.1 netmask 255.255.255.0 ifconfig eth0.100 up sleep 1 #添加vlan接口(如果不采用vlan这步可以不用做,直接使用实际接口即可) ip a a 2666::1/64 dev eth0.100 ip r a 2666::/64 dev eth0.100 ip a a 2005:106::3/64 dev eth1 ip r a 2005:106::/64 dev eth1 #给每个接口配置相应的IPv6地址(此服务器eth1作为上联接口,eth0.100作为接入接口)route -A inet6 add default gw 2005:106::1 #添加默认的IPv6路由 四、D HCPv6服务器配置 (1).配置/etc/dibbler/server.conf如下:

思科如何设置PPPOE.doc

思科如何设置PPPOE cisco公司制造的路由器、交换机和其他设备承载了全球80%的互联网通信,成为硅谷中新经济的传奇,那么你知道思科如何设置PPPOE吗?下面是整理的一些关于思科如何设置PPPOE的相关资料,供你参考。 思科设置PPPOE的方法 XXX#show run Building configuration Current configuration : 6200 bytes ! ! Last configuration change at 15:13:00 UTC Tue Jan 21 2014 by anchnet version 15.2 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname XXXX ! boot-start-marker boot-end-marker ! !

logging buffered 51200 warnings ! no aaa new-model ! crypto pki trustpoint TP-self-signed-1543760446 enrollment selfsigned subject-name cn=IOS-Self-Signed-Certificate-1543760446 revocation-check none rsakeypair TP-self-signed-1543760446 ! ip cef ! ! ! ! ! ip dhcp excluded-address 192.168.20.1 ! ip dhcp pool ccp-pool import all network 192.168.20.0 255.255.255.0 default-router 192.168.20.1

Arubavlan基本配置手册

Aruba vlan 基本配置手册 本章主要描述有关控制器的基本的网络配置,主要内容如下: 一、VLANs 配置 二、配置端口 三、VLAN 协议 四、配置静态路由 五、环回IP地址配置 六、控制器IP地址配置 七、GRE隧道配置 第一部分:VLANs配置/虚拟局域网配置 2层交换机控制器的操作运用是以VLAN作为广播域,作为2层交换机,控制器要求需要外界的路径来实现与VLANs的路径连通。该控制器还可以作为第三层交换机,可以定义VLAN 之间的交通路线的控制器。 你可以在控制器上配置一个/多个物理端口实现一个虚拟局域网。另外,每个无线客户端口关联是连接到一个特定的虚拟局域网的端口控制器上。你可以根据你的网络需要替换所有经认证授权的无线用户到单个VLAN或者替换到不同的VLANs。VLANs可以单独存在在控制器里面或者可以通过802.1q VLAN标签存在在控制器外部。 你可以选择在控制器上为VLAN配置一个IP地址和子网掩码,当VLAN上最近的物理端口被激活的同时,该IP地址也被激活。该VLAN IP地址可以作为外部设备的一个接入点,指向虚拟局域网IP地址的数据包不是为控制器指定的而是根据控制器的IP路由表来转发的。 创建和更新VLANs:创建和更新单个/多个VLANs

1. 通过WEBUI 来创建或者修改单个VLAN 1)打开 2)点击“ADD新建”按钮创建一个新的VLAN。(若需要修改,点击Edit按钮)具体参 照58页创建一系列的VLANs。 3)为VLAN增加一个物理端口,点击选项 4)点击 2. 通过CLI(命令)创建或者修改VLAN 3.通过WEBUI 来创建或者修改多个VLAN 1)一次性增加并联的VLANs,点击 2)在弹出的窗口,输入你想要创建的VLANs 序列。例如,增加一个ID 号码为200-300和302-350的VLAN,输入200-300,302-350。 3)点击“OK” 4)为VLAN增加物理端点,点击“EDIT”进入你想要配置的VLAN页面,点击“Port Selection”选项设置端口。 5)点击“APPL Y" 4.通过CLI(命令)创建或者修改VLANs 创建、更新和删除VLANs池:创建、更新和删除VLANs池 1.通过WEBUI 来创建单个VLAN:以下的配置操作创建一个名为"Mygroup"的VLAN池,VLAN IDs 2,4和12将被分配到该池

PPPoE用户拨号上网设置说明

用户拨号上网设置说明 家属区新建住宅认证用户名和密码均为房间号,统一格式为,二村:,,,,,,;医学北院:,,(注:为位房间号,如)。 采用方式上网,需要进行两项配置: 1.需要将网络地址获取方式修改成自动获取; 见《地址自动获取方式配置》 2.配置连接 见《配置连接》 上述配置只需要配置一次。 苹果电脑配置请参照 地址自动获取方式配置 一.用户 1.在桌面“开始”>“控制面板”>“网络连接”中右键“本地连接”的属性选项,双击“协议()”(图 一): 图一图二 2.选择“自动获得地址”和“自动获得服务器地址”(图二)。 3.更改后点击“确定”保存配置。 二.和用户 1.依次选择:控制面板\网络和 \网络连接 2.选择“本地连接”,并双击打开(图一) 3.上图中点击属性 (图一)(图二)(图三) 4.选中协议版本(),并点击属性(图二)

5.如上图,选择自动获取地址和自动获得服务器地址,并点击确定保存设置(图三) 配置连接 一.系统上网连接设置 . 右键点击网络邻居选择属性 . 左边菜单栏选择“创建一个新的连接”(下图一) (图一)(图二) . 点击下一步,选择“连接到”(上图二) . 点击下一步,选择“手动设置我的连接”(下图一) (图一)(图二) . 点击下一步,选择“用要求用户名和密码的宽带连接来连接”(上图二) . 输入任意的名称,点击下一步(下图一) (图一)(图二). 输入指定的用户名和密码,点击下一步(上图二) . 点击完成按钮(下图一)

(图一)(图二) . 点击连接即可拨号上网(上图二) 二.,系统上网连接设置 . 依次选择:控制面板\网络和 \网络连接 . 选择“本地连接”,并双击打开(下图一) (图一)(图二). 选择“连接到”,点击下一步(上图二) . 如果没有创建过连接,选择“否,创建新连接”,点击下一步(下图一) (图一)(图二) . 点击宽带(),输入指定的用户名和密码,点击连接即可拨号上网(上图二)。 三.家用路由器(详细设置步骤路由器的说明书上有) 下面是一个简单的样例: . 在浏览器中输入路由器口的地址,在弹出的框中正确填写路由器的管理用户名和密码后进入管理页面。 若路由器为默认设置,则其管理地址为:;用户名与密码均为: . 在左边框中选择“网络参数”→“口设置”,然后在右边框中的“口连接类型”选择“”。“上网账号”和“上网口令”中填入宽带账户的用户名和密码。

企业路由器应用PPPOE服务器配置实例

企业路由器应用——PPPOE服务器配置实例 (本文适用于TL-ER6120 V1.0、TL-ER6110 V1.0、TL-R473 V3.0、TL-R483 V3.0、TL-R478 V4.0、TL-R478+ V5.0) PPPOE即PPP over Ethernet,是指在以太网中传输PPP的技术,通过PPPoE可以防范ARP欺骗,同时为客户端统一分配IP以及DNS等参数,有效避免了静动态IP方式因地址冲突或者参数设置不当导致无法访问外网的问题,还可以结合Radius服务器对客户进行认证、授权以及计费,目前国内ISP多采用PPPoE 作为接入认证方式。 TL-ER6110/TL-ER6120/TL-R473/TL-R483内置PPPoE服务器,下面以一个实例来展示TL-ER6120的解决方案和配置过程。 需求介绍 某小区100M光纤接入,宽带用户有100家,宽带服务商需要用户通过PPPOE拨号的方式,来拨自己搭建的PPPOE服务器,从而通过自己所接入的光纤线路进行上网。本文将通过一个实例来展示TL-ER6120的PPPOE服务器配置过程。 小区宽带服务商自己上网所用到的IP地址:192.168.1.10-192.168.1.20。小区宽带服务商建立的视频服务器IP地址为:192.168.1.8。 网络规划 TL-ER6120设置为单WAN口,接入一条100M光纤,核心交换机为TL-SG2224E,接入层交换机使用TL-SF1024L,小区宽带服务商和小区宽带用户通过接入层交换机连接公网。

设置步骤 1、PPPoE服务器全局设置: 系统服务----PPPoE服务器----全局设置,进入“全局设置”标签界面:

华为交换机基本配置命令

华为交换机基本配置命令 一、单交换机VLAN划分 命令命令解释 system 进入系统视图 system-view 进入系统视图 quit 退到系统视图 undo vlan 20 删除vlan 20 sysname 交换机命名 disp vlan 显示vlan vlan 20 创建vlan(也可进入vlan 20) port e1/0/1toe1/0/5 把端口1-5放入VLAN 20 中 5700系列 单个端口放入VLAN [Huawei]intg0/0/1 [Huawei]port link-typeaccess(注:接口类型access,hybrid、trunk) [Huawei]port default vlan 10 批量端口放入VLAN [Huawei]port-group 1 [Huawei-port-group-1]group-member ethernet G0/0/1 to ethernet G0/0/20 [Huawei-port-group-1]port hybrid untagged vlan 3 删除group(组)vlan 200内的15端口 [Huawei]intg0/0/15 [Huawei-GigabitEthernet0/0/15]undo port hybrid untagged vlan 200 通过group端口限速设置 [Huawei]Port-group 2 [Huawei]group-member g0/0/2 to g0/0/23 [Huawei]qos lr outbound cir 2000 cbs 20000 disp vlan 20 显示vlan里的端口20 int e1/0/24 进入端口24 undo port e1/0/10 表示删除当前VLAN端口10 disp curr 显示当前配置 return 返回 Save 保存 info-center source DS channel 0 log state off trap state off通过关闭日志信息命令改变 DS模块来实现(关闭配置后的确认信息显示) info-center source DS channel 0 log state on trap state on 通过打开日志信息命令改变DS模块来实现(打开配置后的确认信息显示)

如何架设PPPOE服务器

架设PPPOE服务器收藏 随着网络技术的高速发展,不同接入方式也因此步入我们的生活当时,从中最为普遍的两种接入方式为ADSL接入和FTTx+LAN接入方式,ADSL即非对称数字用户线路,是一种通过普通电话线和ADSL MODEM虚拟拨号到远程ISP的PPPOE服务器,从PPPOE服务器上获取一个动态的IP地址来上网的,而另一种FTTx+LAN接入方式是通过光纤到一个小区的中心交换机,小区里的用户是不需要通过ADSL MODEM,而是直接连接到楼层的交换机上,进行虚拟拨号到远程ISP的PPPOE服务器,进行上网,这也就是人们常说的小区宽带了。在小区宽带里我们可以利用PPPOE验证的缺陷来盗获别人的帐号和密码。 首先,我们先来简单了解一下PPPOE验证的大概过程(详细的大家可以上网搜索)。假如在小区宽带(相当于一个局域网里)某一客户端要与远程的PPPOE服务进行身份验证,PPPOE会话由发现阶段和PPP阶段组成,当一个客户端想开始一个PPPoE会话时,它必须首先进行发现阶段以识别对端的以太网MAC地址,并建立一个PPPoE会话ID。在发现阶段,是基于网络的拓扑,客户端可以发现多个PPPoE服务器。并且在发现阶段允许客户端找到所有的PPPoE服务器,然后可以从中选择一个,不过通常都是选择反应最快的一个,这与DHCP发现过程是不是很类似?当发现阶段成功完成,客户端和它选择的PPPoE服务器都有了它们在以太网上建立PPP连接的信息。直到PPP会话建立,发现阶段一直保持无状态。一旦PPP会话建立,客户端和PPPoE服务器都必须为PPP虚拟接口分配IP资源。 由于PPPOE验证并不是一定要验证到电信或网通的PPPOE服务器上的,而是通过广播方式寻找最近的PPPOE服务器进行身份验证,这正因为这一点,我们可以在本地架设一个PPPOE服务器,那么我们这个小区里,只要在同一个交换机上的用户,恐怕都要验证到我的电脑上来了,我就可以轻松地获取到他们帐号和密码了。下面我通过RASPPPOE_099和windows server 2003的路由与远程访问功能实现一台真正的PPPOE服务器。 架设PPPOE服务器 首先,我们需要一款叫RASPPPOE_99的软件,事先要解压缩到桌面(无论解压缩到那里都没有关系),这是一款能将本机设置成一台PPPOE 服务器的软件,先将软件安装好,打开“本地连接”的属性,点击“安装”,再选择“协议”,然后再点击“添加”,再单击“从磁盘安装”,如图1: 选择好RASPPPOE_99所在目录,点击“确定”,会自动弹出一个选择网络协议的对话框,将里面的“ppp over Ethernet protocol”选中,如图2:

ROS配置及做PPOE服务器

ROS配置及做PPOE服务器 学习笔记 一、ROS安装 physdiskwrite.exe -u ros5.21.img 可以通过U盘启动,运行上面的命令,即可进行安装。 二、ROS服务器自身配置 安装好ROS后,用户名为admin,密码为空,进行登陆,登陆后输入“r”,将默认的IP设置取消,并进行新的IP设置。 常用命令:interface print //打印出现有的网卡设备。 ip address print //打印出现在的网卡配置的IP 输入setup根据提示进行外网或内网进行配置。将外网设置成固定IP。 通过以下命令对内网进行设置。 [admin@fanglei] > ip address [admin@fanglei] /ip address> add address=192.168.2.1/24 interface=eathnet1 设置本机地址为:192.168.2.2,然后通过WinBox连接到ROS服务器。

通过菜单接口查看各接口的信息: 三、配置ROS的LAN口DHCP服务 要使LAN的网络获得DHCP发布的地址,首先需要配置地址池,菜单:IP-池,如下图,输入相关信息: 第二步配置DHCP服务器,IP-DHCP服务器,如下图填入相关信息,并注意地址池选择刚刚建的地址池名,此处为Lan2_Pool;

与些同时需要配置第二个选项卡的网络选项,如下图,并填入相关信息。 经过以上几个步骤,LAN2的机器就可以得到由lan2的DHCP服务器发布的地址。四、配置NAT 配置NAT的功能,选择菜单:IP-防火墙,第二个选项卡NAT,并新增,在NAT规则中,将第一个选项卡的链选为:srcnat 在第三个动作选项卡中,将动作值择为masquerade,并确定

Eudemn防火墙日志服务器配置指导

Quidway Eudemon 防火墙日志服务器配置指导 华为技术有限公司 Huawei Technologies Co., Ltd.

修订记录

目录CATALOG 1.1 几点说明 (4) 1.2 验证组网 (5) 1.3 Eudemon 200参考配置 (5) 1.3.1 Syslog配置: (5) 1.3.2 Binary配置: (6) 1.4 Eudemon 1000参考配置 (7) 1.4.1 Syslog配置: (7) 1.4.2 Binary配置: (7)

防火墙日志服务器配置说明 通过Eudemon日志服务器可以收集Eudeon防火墙的日志信息,方便日志查询、分析、告警;这里对Eudemon防火墙的相关配置做一简要说明。对Eudemon日志服务器安装操作说明请参考相关文档。 1.1 几点说明 1.Eudemon防火墙目前支持两种日志格式Syslog、Binary; 2.Syslog(UDP:514)日志为文本日志,如在防火墙上执行的各种命令操作记录; 3.Binary(UDP:9002)流日志是在防火墙上建立会话表项的日志,其又分为Binary NAT Log和Binary ASPF Log;其中Binary NAT Log指会话表项进行 地址转换的流日志;而Binary ASPF Log指会话表项没有进行地址转换的流 日志; 4.Binary日志在防火墙会话表项老化之后会生成: E200:在session完全老化(display firewall session table verbose 查看不到)或清空会话表时会触发流日志; E1000:在session老化(display firewall session table查看不到) 后会触发流日志; 5.对于哪些会话表项能够产生Binary日志,E200与E1000有所不同: E200: 对TCP(处于ready状态,State:0x53的会话)、UDP会话会产生 Binary日志; E1000: 对TCP(处于ready状态的会话)、UDP、ICMP会话会产生Binary 日志; 6.两种日志Syslog/Binary的记录时间取防火墙系统的当前时间; 7.由于Syslog日志数量相对Binary要少,建立会话对系统影响较小,而且Syslog日志是由cpu发的,与cpu发的其他报文处理流程一样,所以Syslog 会在E200/E1000防火墙上都会建立session; 8.Binary日志流量大,数量多,建立session可能对系统有所影响;E1000其Binary日志由NP直接发送,E200则由CPU发送;目前E200对Binary会在防火 墙上建立session;E1000对Binary在防火墙上没有建立session; 9.目前E200与E1000对于Syslog日志的配置命令完全相同;而对于Binary日志的配置命令则有所区别;

CVMSR路由器拨号上网配置PPPoE配置示例

C V M S R路由器拨号上网 配置P P P o E配置示例 The latest revision on November 22, 2020

M S R路由器P P P o E配置示例 1.配置示例图: 2.PPPoE-Server配置:

linux PPPoE设置的六个步骤

Linux PPPoE设置的六个步骤 今天我们来总结一下Linux PPPoE设置的步骤。下面就来看看具体的内容吧。 Linux PPPoE设置一.确保安装了网卡并工作正常 使用命令 #ifconfig eth0 查看网卡状态 2.在系统中不要设置默认路由(网关),让ADSL拨号后自动获得 如果已经设置了默认路由,使用以下方法删除: 在文件/etc/sysconfig/network 中删除GATEWAY= 这一行,然后以root执行: #/etc/rc.d/init.d/network restart 3.已经安装了pppd软件包 如果存在文件/usr/sbin/pppd,则说明已经安装了pppd; 如果未安装,从RedHatLinux 6.2安装光盘上安装ppp-2.3.11-4.i386.rpm这个软件包 Linux PPPoE设置二、安装PPPOE客户端软件 Linux下的PPPOE客户端软件比较多,而且大多使用GNU License,我们推荐使用rp-pppoe 这个软件包。从https://www.360docs.net/doc/594678603.html,/pppoe/这个网站上,不仅可以下载 RedHat 62平台下的rp-pppoe的二进制软件包,而且可以下载源代码软件包。 注:RedHat Linux 7.1已经集成了rp-pppoe这个软件包,只不过版本有些低,如果你不在意版本高低,可以直接进行三后面的步骤。 1.二进制软件包的安装: A.下载二进制软件包 https://www.360docs.net/doc/594678603.html,/pppoe/rp-pppoe-3.2-1.i386.rpm B.进行安装 以root执行: #rpm -Uvh rp-pppoe-3.2-1.i386.rpm 2.从源代码进行安装: 从源代码进行安装同样适用于其它平台的Linux,但必须在Linux系统中安装gcc编译器。 A.下载源代码软件包 https://www.360docs.net/doc/594678603.html,/pppoe/rp-pppoe-3.2.tar.gz B.解压缩 #tar xvfz rp-pppoe-3.2.tar.gz #cd rp-pppoe-3.2 C.进行编译和安装 运行脚本 #./go 将自动进行编译和安装,最后,调用/usr/sbin/adsl-setup进行配置,具体解释见三。 Linux PPPoE设置三、配置PPPOE客户端软件 安装完软件包后,必须配置pppoe的配置文件/etc/ppp/pppoe.conf,从而让ADSL拨号时 使用配置文件中的用户名、密码等参数。我们不必手工改动这个文件,可以使用 adsl-setup这个工具进行配置: #/usr/sbin/adsl-setup

用RASPPPOE在2003上做PPPOE服务器

用RASPPPOE在2003上做PPPOE服务器 2008-12-15 12:58:45| 分类:网络安全|字号订阅 想安装个PPPOE服务器,找来找去,也没有什么RASPPPOR软件下载,最后发现下面的方法,试过后感觉不错,借此推荐一下。 先前利用ROUTEROS架设PPPOE服务器,现在尝试在windows 2003下用RASPPPOE 在2003上做PPPOE服务器,在网络上搜索了一下,基本都是转来转去,现在提供两篇比较有代理性的,供参考: 首先,要有一台服务器,这里我用的是WIN2003, 另外我们需要RASPPPOE的文件和PPPOE的驱动。这个数据包可以去 https://www.360docs.net/doc/594678603.html,下载RASPPPOE_099.ZIP 下载后,把ZIP解压,文件夹内的文件如图 准备工作完成! 开始配置。 打开“本地连接”的属性,并选择“安装” 选择“协议” 选择“从磁盘安装” 找到下载的RASPPPOE的文件夹,选择“winPPPOE.inf”文件 接下来,确定,中间可能会提示微软的一个安装警告,选择“继续安装”即可。 安装完成后,本地连接中会多出一个“PPP over Ethernet Protocol ”的协议。

服务器上的网卡配置也完成。 下面,通过“管理工具”打开“路由和远程访问”,并在本地主机上点键“配置并启用路由和远程访问” 下一步,选择“远程访问(拔号或VPN)” 下一步,勾选“拔号”选项。 下一步,“IP范围指定”中,选“自动”,如果有需要,可以手动配置一个地址范围。 下一步,在“管理多个远程访问服务器”的选项中,选择“否,使用路由和远程访问来对连接请求进行身份验证” 当然,如果你对安全性有更高要求,可以使用RADIUS服务器进行身份验证。 在RRAS自动配置完成后,我们打开RRAS中的本地主机,查看一下端口选项,会看到一个ISDN端口设备,这就是我们刚配置的PPPOE服务器响应接口。 OK,现在服务器配好了,但还要设置一个拔入用户设置才可以! 打开“管理工具”--“计算机管理”--“计算机用户和组”--“用户” 在“用户”中新建一个用户(用以前的用户也可以),用户名:ADSL,口令:123456。 在建好的用户上点右键--属性。 选择“拔入”选项卡,在“远程访问权限(拔入或VPN)”选项中勾选“允许访问”。 然后,确定,这样服务器上的工作就作完了。 下面来看客户端上的设置。

华为路由器配置命令大全

基本命令en 进入特权模式 conf 进入全局配置模式 in s0 进入 serial 0 端口配置 ip add xxx.xxx.xxx.xxx xxx.xxx.xxx.xxx 添加ip 地址和掩码,电信分配 enca hdlc/ppp 捆绑链路协议 hdlc 或者ip unn e0 exit 回到全局配置模式 in e0 进入以太接口配置 ip add xxx.xxx.xxx.xxx xxx.xxx.xxx.xxx 添加ip 地址和掩码,电信分配 exit 回到全局配置模式 ip route 0.0.0.0 0.0.0.0 s 0 添加路由表 ena passWord 口令 write exit 以上根据中国电信 ddn 专线多数情况应用 普通用户模式 enable 转入特权用户模式 exit 退出配置 help 系统帮助简述 language 语言模式切换 ping 检查网络主机连接及主机是否可达 show 显示系统运行信息 telnet 远程登录功能 tracert 跟踪到目的地经过了哪些路由器特权用户模式 https://www.360docs.net/doc/594678603.html, 推出各大专业服务器评测 Linux服务器的安全性能 SUN服务器 HP服务器 DELL服务器 IBM服务器联想服务器浪潮服务器曙光服务器同方服务器华硕服务器宝德服务器# clear 清除各项统计信息

clock 管理系统时钟 configure 进入全局配置模式 debug 开启调试开关 disable 返回普通用户模式 download 下载新版本软件和配置文件 erase 擦除FLASH中的配置 exec-timeout 打开EXEC超时退出开关 exit 退出配置 first-config 设置或清除初次配置标志 help 系统帮助简述 language 语言模式切换 monitor 打开用户屏幕调试信息输出开关 no 关闭调试开关 ping 检查网络主机连接及主机是否可达 reboot 路由器重启 setup 配置路由器参数 show 显示系统运行信息 telnet 远程登录功能 tracert 跟踪到目的地经过了哪些路由器 unmonitor 关闭用户屏幕调试信息输出开关 write 将当前配置参数保存至FLASH MEM中 全局配置模式aaa-enable 使能配置AAA(认证,授权和计费) Access-list 配置标准访问表