华为Eudemon一道门防火墙

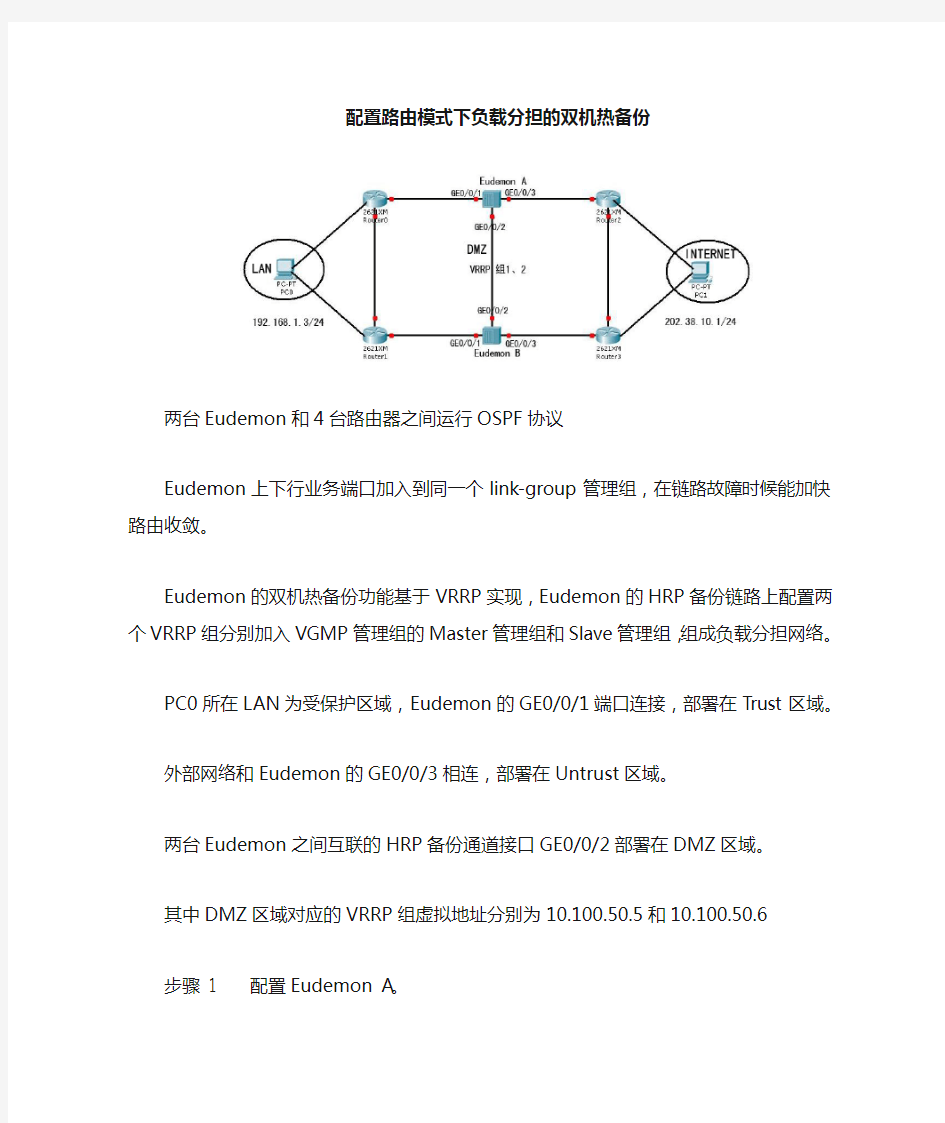

配置路由模式下负载分担的双机热备份

两台Eudemon和4台路由器之间运行OSPF协议

Eudemon上下行业务端口加入到同一个link-group管理组,在链路故障时候能加快路由收敛。Eudemon的双机热备份功能基于VRRP实现,Eudemon的HRP备份链路上配置两个VRRP 组分别加入VGMP管理组的Master管理组和Slave管理组,组成负载分担网络。

PC0所在LAN为受保护区域,Eudemon的GE0/0/1端口连接,部署在Trust区域。

外部网络和Eudemon的GE0/0/3相连,部署在Untrust区域。

两台Eudemon之间互联的HRP备份通道接口GE0/0/2部署在DMZ区域。

其中DMZ区域对应的VRRP组虚拟地址分别为10.100.50.5和10.100.50.6

步骤1配置Eudemon A。

[Eudemon] interface gigabitethernet 0/0/1

[Eudemon-GigabitEthernet 0/0/0] ip address 10.100.10.2 24

[Eudemon-GigabitEthernet 0/0/0] quit

[Eudemon] interface gigabitethernet 0/0/2

[Eudemon-GigabitEthernet 0/0/1] ip address 10.100.50.2 24

[Eudemon-GigabitEthernet 0/0/1] quit

[Eudemon] interface gigabitethernet 0/0/3

[Eudemon-GigabitEthernet 0/0/2] ip address 10.100.30.2 24

[Eudemon-GigabitEthernet 0/0/2] quit

[Eudemon] firewall zone trust

[Eudemon-zone-trust] add interface gigabitethernet 0/0/1

[Eudemon-zone-trust] quit

[Eudemon] firewall zone dmz

[Eudemon-zone-dmz] add interface gigabitethernet 0/0/2

[Eudemon-zone-dmz] quit

[Eudemon] firewall zone untrust

[Eudemon-zone-untrust] add interface gigabitethernet 0/0/3

[Eudemon-zone-untrust] quit

[Eudemon] interface gigabitethernet 0/0/1

[Eudemon-GigabitEthernet 0/0/0] link-group 1

[Eudemon-GigabitEthernet 0/0/0] quit

[Eudemon] interface gigabitethernet 0/0/3

[Eudemon-GigabitEthernet 0/0/1] link-group 1

[Eudemon-GigabitEthernet 0/0/1] quit

# 配置统一安全网关的缺省过滤规则。

建议不配置缺省允许报文通过所有安全域间,否则会存在安全隐患。可以根据实际组网需求配置域间包过滤规则。

[Eudemon] firewall packet-filter default permit interzone trust untrust direction outbound [Eudemon] firewall packet-filter default permit interzone dmz untrust direction inbound [Eudemon] interface gigabitethernet 0/0/2

[Eudemon-GigabitEthernet 0/0/2] vrrp vrid 1 virtual-ip 10.100.50.5 master

[Eudemon-GigabitEthernet 0/0/2] vrrp vrid 2 virtual-ip 10.100.50.6 slave

[Eudemon-GigabitEthernet 0/0/2] quit

# 配置HRP通道

[Eudemon] hrp interface gigabitethernet 0/0/2

# 启动HRP。

[Eudemon] hrp enable

[Eudemon A] hrp auto-aync config 开启自动备份,配置该命令后Eudemon A上配置的ACL 以及包过滤规则都将自动备份到Eudemon B上,不需要再在Eudemon B上配置相关命令。

Eudemon B上面的配置DMZ区域对应的VRRP组时,其Master管理组为Eudemon A的Slave 管理组,其Slave管理组为Eudemon A的Master管理组。

配置混合模式下主备备份方式的双机热备份

在不改变现有网络拓扑结构的前提下,在网络出口部署两台Eudemon 1000E统一安全网关,通过LAN Switch连接内部网络。启动双机热备份功能,并配置统一安全网关以主备备份方式工作。其中Eudemon 1000E A作为主用,Eudemon 1000E B作为备用。

混合模式下的双机热备份组网图如图1-11所示。

配置步骤

配置Eudemon A

[Eudemon] interface gigabitethernet 0/0/0

[Eudemon-GigabitEthernet 0/0/0] ip address 3.3.3.1 255.0.0.0

[Eudemon-GigabitEthernet 0/0/0] vrrp vrid 16 virtual-ip 3.3.3.10

[Eudemon-GigabitEthernet 0/0/0] quit

[Eudemon] firewall zone dmz

[Eudemon-zone-dmz] add interface gigabitethernet 0/0/0

[Eudemon-zone-dmz] quit

[Eudemon] interface gigabitethernet 0/0/1

# 配置GigabitEthernet 0/0/1工作在透明模式。

[Eudemon-GigabitEthernet 0/0/1] portswitch

[Eudemon-GigabitEthernet 0/0/1] quit

[Eudemon] firewall zone trust

[Eudemon-zone-trust] add interface gigabitethernet 0/0/1

[Eudemon-zone-trust] quit

[Eudemon] interface gigabitethernet 0/0/2

# 配置GigabitEthernet 0/0/2工作在透明模式。

[Eudemon-GigabitEthernet 0/0/2] portswitch

[Eudemon-GigabitEthernet 0/0/2] quit

[Eudemon] firewall zone untrust

[Eudemon-zone-untrust] add interface gigabitethernet 0/0/2

[Eudemon-zone-untrust] quit

# 配置统一安全网关域间缺省规则为允许所有报文通过(可以根据实际需要使用其他配置策略)。

[Eudemon] firewall packet-filter default permit all

# 创建并进入VLAN视图。

[Eudemon] vlan 2

[Eudemon-vlan-2] quit

[Eudemon] interface gigabitethernet 0/0/1

[Eudemon-GigabitEthernet 0/0/1] port default vlan 2

[Eudemon-GigabitEthernet 0/0/1] quit

[Eudemon] interface gigabitethernet 0/0/2

[Eudemon-GigabitEthernet 0/0/2] port default vlan 2

[Eudemon-GigabitEthernet 0/0/2] quit

[Eudemon] vlan 2

# 指定由Master管理组监视VLAN。

[Eudemon-vlan-2] hrp track master

[Eudemon-vlan-2] quit

# 启动HRP双机热备份功能。

[Eudemon] hrp enable

# 配置备份会话表的通道接口。在混合模式下只能选用加入到VRRP管理组中的通道接口。[Eudemon] hrp interface gigabitethernet 0/0/0

步骤2 配置Eudemon 1000E B。

Eudemon 1000E B和Eudemon 1000E A的配置绝大多数相同,差别如下:

Eudemon 1000E B上的接口IP地址与Eudemon 1000E A不同。

Eudemon 1000E B上指定由Slave管理组监视VLAN。

华为交换机常用命令

华为交换机常用命令 1年。进入管理界面:系统视图 2。设置用户登录时需要的密码认证,认证密码为华为[魁伟]用户界面0 [魁伟-ui0]认证模式密码 [魁伟-ui0]设置认证密码简单华为 3。设置从用户界面登录后可访问的命令级别:用户权限级别将从用户界面登录后可访问的命令级别恢复为默认级别:撤消用户权限级别4。系统IP配置: a。创建并进入管理vlan接口视图:接口vlan-接口vlan-id删除管理VLAN:撤消接口VLAN-接口vlan-id b .配置管理VLAN接口ip地址:IP地址IP-地址网络掩码删除除管理VLAN接口IP地址:撤消IP 地址[IP-地址网络掩码] 5。进入以太网0/1以太网端口视图 [静音]接口以太网0/1 6。将以太网0/1配置为中继端口,并允许VLAN(如2、6到50和100)通过[静音-以太网0/1]端口链接型中继 [静音-以太网0/1]端口中继允许VLAN 26到50 100创建VLAN 100[魁伟] vlan 100

配置端口以太网0/1默认VLAN ID为100[安静-以太网0/1]端口中继pvid VLAN 100 7。创建VLAN并进入VLAN视图:VLAN _ id 删除创建的VLAN:撤消VLAN { VLAN _ id[到VLAN _ id] |全部} 8。为指定的VLAN添加以太网端口:端口接口列表 删除指定的VLAN的一些以太网端口:撤消端口接口列表 创建虚拟局域网2并进入其视图[魁伟] vlan 2 向vlan 2添加端口以太网0/1和以太网0/2[魁伟-VLAN 2]端口以太网0/1以太网0/2创建虚拟局域网3并进入其视图[魁伟-vlan2] vlan 3 向vlan 3添加端口以太网0/3和以太网0/4[魁伟-VLAN 3]端口以太网0/3以太网0/4 9。在以太网端口视图下打开/关闭以太网端口:关闭:关闭打开:撤消关闭 10。端口描述:描述文本 删除端口描述:撤消描述文本 11。设置端口双工状态: 双工{自动/全/半}恢复默认值:撤消双工默认为自协商 注意:当华为交换机连接到思科交换机时,应指定端口的双工状态和速度。两个对接端口设置为一致的 12。设置端口广播风暴抑制比:广播-抑制PCT 返回默认值:撤消广播-抑制PCT

华为USG防火墙和H3C三层交换机设备组网配置简述.docx

一.USG6350防火墙 1.根据设置向导配置完毕即可正常上网。 2.增加策略路由-(影响外网端口) 3.增加静态路由(目的是让哪个网段上网) 内网地址的下一跳是三层交换机与防火墙连接的端口地址 4.对指定服务器进行端口映射

5.对指定网段进行限速,保证服务器有可靠的带宽,不至于被其他网段抢占全部带宽。 本项目全部带宽是100M,因为有一个无线网,限定无线网最大占用50M (1)新建一个带宽通道 (2)指定网段应用于带宽通道的策略规则 二、三层交换机-H3C-S5800-32C 现场需求是有办公电脑,服务器、视频服务器,计划分成4个网段,分别为172.26.11.0/172.26.12.0/172.26.13.0/172.26.14.0/ 14段备用。 规划:VLAN100为172.26.10.253 port1-2 与防火墙172.26.10.254 连接 VLAN101为172.26.11.254 port 3-8 与服务器连接 VLAN102为172.26.12.254 port 9-12 与客户机连接 VLAN103为172.26.13.254 port 13-18 与视频服务器连接 VLAN104为172.26.14.254 port 19-24 备用 1.笔记本连接三层交换机配置口,进入命令行配置模式 简述步骤:(1)设备改名创建用户和密码(2)创建VLAN,指定某端口属于这个VLAN (3)指定每个VLAN的网关(4)增加一条路由 2.Sys

Sysname H3C-5800 telnet server enable Local-user admin Password cipher #####(此处#是输入密码) Authorization-attribute level 3 Service-type ssh telnet VLAN 100 Port G1/0/1 TO G1/0/2 Quit Vlan 101 Port g1/0/3 to g1/0/8 Quit VLAN 102 Port G1/0/9 TO G1/0/12 Quit Vlan 103 Port g1/0/13 to g1/0/18 Quit Vlan 104 Port g1/0/19 to g1/0/24 Quit Interface Vlan-interface 100 Ip address 172.26.10.253 255.255.255.0 Quit Interface Vlan-interface 101 Ip address 172.26.11.254 255.255.255.0 Quit Interface Vlan-interface 102 Ip address 172.26.12.254 255.255.255.0 Quit Interface Vlan-interface 103 Ip address 172.26.13.254 255.255.255.0 Quit Interface Vlan-interface 104 Ip address 172.26.14.254 255.255.255.0 Quit Ip route-static 0.0.0.0 0.0.0.0 172.26.10.254 Dhcp enable(开通dhcp) Dhcp server ip-pool 9 Network 172.26.12.0 mask 255.255.255.0 Gateway-list 172.26.12.254 Dns-list 8.8.8.8(根据实际修改) Quit 红色字体为9口开通DHCP,可根据实际需求

华为常用命令

华为交换机常用命令: 1、display current-configuration //显示当前配置 2、display interface GigabitEthernet 1/1/4 //显示接口信息 3、display packet-filter interface GigabitEthernet 1/1/4 //显示接口acl应用信息 4、display acl all //显示所有acl设置3900系列交换机 5、display acl config all //显示所有acl设置6500系列交换机 6、display arp 10.78.4.1 //显示该ip地址的mac地址,所接交换机的端口位置 7、display cpu //显示cpu信息 8、system-view //进入系统图(配置交换机),等于config t 命令 9、acl number 5000 //在system-view命令后使用,进入acl配置状态 10、rule 0 deny 0806 ffff 24 0a4e0401 ffffffff 40 //在上面的命令后使用,,acl 配置例子 11、rule 1 permit 0806 ffff 24 000fe218ded7 fffffffff 34 //在上面的命令后使用,acl配置例子 12、interface GigabitEthernet 1/0/9 //在system-view命令后使用,进入接口配置状态 13、[86ZX-S6503-GigabitEthernet1/0/9]qos //在上面的命令后使用,进入接口qos配置 14、[86ZX-S6503-qosb-GigabitEthernet1/0/9]packet-filter inbound user-group 5000 //在上面的命令后使用,在接口上应用进站的acl 15、[Build4-2_S3928TP-GigabitEthernet1/1/4]packet-filter outbound user-group 5001 //在接口上应用出站的acl 16、undo acl number 5000 //取消acl number 5000 的设置 17、ip route-static 0.0.0.0 0.0.0.0 10.78.1.1 preference 60 //设置路由 18、reset counters interface Ethernet 1/0/14 //重置接口信息 华为路由器常用命令 [Quidway]dis cur ;显示当前配置[Quidway]display current-configuration ;显示当前配置[Quidway]display interfaces ;显示接口信息[Quidway]display vlan all ;显示路由信息[Quidway]display version ;显示版本信息 [Quidway]super password ;修改特权用户密码[Quidway]sysname ;交换机命名[Quidway]interface ethernet 0/1 ;进入接口视图[Quidway]interface vlan x ;进入接口视图 [Quidway-Vlan-interfacex]ip address 10.65.1.1 255.255.0.0 ;配置VLAN的IP地址 [Quidway]ip route-static 0.0.0.0 0.0.0.0 10.65.1.2 ;静态路由=网关[Quidway]rip ;三层交换支持[Quidway]local-user ftp [Quidway]user-interface vty 0 4 ;进入虚拟终端 [S3026-ui-vty0-4]authentication-mode password ;设置口令模式 [S3026-ui-vty0-4]set authentication-mode password simple 222 ;设置口令 [S3026-ui-vty0-4]user privilege level 3 ;用户级别

华为防火墙(VRRP)双机热备配置及组网

防火墙双机热备配置及组网指导 防火墙双机热备,主要是提供冗余备份的功能,在网络发生故障的时候避免业务出现中断。防火墙双机热备组网根据防火墙的模式,分路由模式下的双机热备组网和透明模式下的双机热备组网,下面分别根据防火墙的不同模式下的组网提供组网说明及典型配置。 1 防火墙双机热备命令行说明 防火墙的双机热备的配置主要涉及到HRP的配置,VGMP的配置,以及VRRP的配置,防火墙的双机热备组网配置需要根据现网的业务和用户的需求来进行调整,下面就防火墙的双机热备配置涉及到的命令行做一个解释说明。 1.1 HRP命令行配置说明 HRP是华为的冗余备份协议,Eudemon 防火墙使用此协议进行备份组网,达到链路状态备份的目的,从而保证在设备发生故障的时候业务正常。 HRP协议是华为自己开发的协议,主要是在VGMP协议的基础上进行扩展得到的;VGMP是华为的私有协议,主要是用来管理VRRP的,VGMP也是华为的私有协议,是在VRRP的基础上进行扩展得到的。不管是VGMP的报文,还是HRP的报文,都是VRRP的报文,只是防火墙在识别这些报文的时候能根据自己定义的字段能判断出是VGMP的报文,HRP的报文,或者是普通的VRRP的报文。 在Eudemon防火墙上,hrp的作用主要是备份防火墙的会话表,备份防火墙的servermap 表,备份防火墙的黑名单,备份防火墙的配置,以及备份ASPF模块中的公私网地址映射表和上层会话表等。 两台防火墙正确配置VRRP,VGMP,以及HRP之后,将会形成主备关系,这个时候防火墙的命令行上会自动显示防火墙状态是主还是备,如果命令行上有HRP_M的标识,表示此防火墙和另外一台防火墙进行协商之后抢占为主防火墙,如果命令行上有HRP_S的标识,表示此防火墙和另外一台防火墙进行协商之后抢占为备防火墙。防火墙的主备状态只能在两台防火墙之间进行协商,并且协商状态稳定之后一定是一台为主状态另外一台为备状态,不可能出现两台都为主状态或者都是备状态的。 在防火墙的HRP形成主备之后,我们称HRP的主备状态为HRP主或者是HRP备状态,在形成HRP的主备状态之后默认是一部分配置在主防火墙上配置之后能自动同步到备防火墙上的,而这些命令将不能在备防火墙的命令行上执行,这些命令包括ACL,接口加入域等,但其中一些命令行是不会从主防火墙上备份到备防火墙上。 HRP的配置命令的功能和使用介绍如下: ★ hrp enable :HRP使能命令,使能HRP之后防火墙将形成主备状态。 ★ hrp configuration check acl :检查主备防火墙两端的ACL的配置是否一致。执行此命令之后,主备防火墙会进行交互,执行完之后可以通过命令行display hrp configuration check acl来查看两边的配置是否一致。

交换机常用操作指令华为

交换机常用操作指令华为Newly compiled on November 23, 2020

华为交换机常用指令 一、交换机设备登陆及配置: 1、设备登陆配置 我中心维护汇聚和热点交换机,交换机类型为5300、2300和GPON,交换机使用secure CRT软件登录。交换机使用之前需要刷机,使用secureCRT配置:协议是serial,端口com12,波特流9600,流控制不配置。刷交换机所需要的信息:在3a模式下用户名和密码;snmp为网络管理协议,配置网管所需的指令,固定不变; telnet 配置——远程登陆配置信息。 登陆汇聚和热点交换机首先93-5交换机(核心交换机),登录协议选择ssh登录,登陆其它交换机在93-5上使用telnet(远程登陆)命令跳转,只能单向。 核心交换机登陆用户名:hanxu69309,密码:Hx#9309。华为汇聚和热点交换机的登陆用户名和密码都为huaweitest。 其他核心交换机的登录地址: (交换机型号为9312) (交换机型号为6500) (交换机型号为6500) (交换机型号为8500) (交换机型号为8500) (交换机型号为9306) 2、交换机配置思路: ?配置设备名称。 ?管理AP所需要配置的信息

?管理交换机配置的信息 ?在3a模式下配置,配置以下用户名和密码。(配置固定) ?snmp为网络管理协议,下面为加入网管所配置的指令,固定不变。 ?telnet配置——远程登陆配置信息 3、数据准备: ?管理VLAN的ID。 ?交换机的管理IP。 ?交换机连接其他交换机的接口号。 ?验证方式、用户名和密码。 二、5300交换机开站指令 1、交换机简介 5300系列交换机,包括5328和5324等,不能给AP供电。下面介绍的指令为5328,是5300系列的一种,共有28个端口。 5328 5324 2、开站指令 ?配置设备名称。 System 78 C-1G3a2A25G#C3YB91!! # dhcp enable 0.0.02F-1G0.0.03a2A25G#C3YB91!! ?snmp为网络管理协议,下面为加入网管所配置的指令,固定不变。 snmp-agent //snmp为网络管理协议 snmp-agent local-engineid 800007DB000FE2D45DF46877 // snmp-agent community read SDm0bile acl 2009 snmp-agent community read public@cm0

华为交换机基本配置命令29908

华为交换机基本配置命令 一、单交换机VLAN划分 命令命令解释 system 进入系统视图 system-view 进入系统视图 quit 退到系统视图 undo vlan 20 删除vlan 20 sysname 交换机命名 disp vlan 显示vlan vlan 20 创建vlan(也可进入vlan 20) port e1/0/1toe1/0/5 把端口1-5放入VLAN 20 中 5700系列 单个端口放入VLAN [Huawei]intg0/0/1 [Huawei]port link-typeaccess(注:接口类型access,hybrid、trunk) [Huawei]port default vlan 10 批量端口放入VLAN [Huawei]port-group 1 [Huawei-port-group-1]group-member ethernet G0/0/1 to ethernet G0/0/20 [Huawei-port-group-1]port hybrid untagged vlan 3 删除group(组)vlan 200内的15端口 [Huawei]intg0/0/15 [Huawei-GigabitEthernet0/0/15]undo port hybrid untagged vlan 200 通过group端口限速设置 [Huawei]Port-group 2 [Huawei]group-member g0/0/2 to g0/0/23 [Huawei]qos lr outbound cir 2000 cbs 20000 disp vlan 20 显示vlan里的端口20 int e1/0/24 进入端口24 undo port e1/0/10 表示删除当前VLAN端口10 disp curr 显示当前配置 return 返回 Save 保存 info-center source DS channel 0 log state off trap state off通过关闭日志信息命令改变DS模块来实现(关闭配置后的确认信息显示) info-center source DS channel 0 log state on trap state on 通过打开日志信息命令改变DS模块来实现(打开配置后的确认信息显示)

华为usg2210防火墙配置实例

华为设备常用查询命令

root默认登陆用户名 admin默认登陆密码 MA5680T> enable进入特权模式 MA5680T # config 进入终端配置 MA5680T (config)# switch language-mode中英文切换MA5680T (config)#display board0查看所有的单板0 是框号 MA5680T (config)# interface gpon0/1进入GPON 命令模式1是PON口号 MA5680T(config-if-gpon-0/1)# port 0 ont-auto-find enable 0 是端口号 MA5680T(config-if-gpon-0/1)#quit MA5680T (config)#display ont autofind all查看自动发现的ONU (如果存在自动发现的ONU则如下所示) --------------------------------------------------------------------- 序列号: 1 框/槽/端口: 0/1/0 ONT SN : 4857544350F5FB0A 密码: 0x30303030303030303030(0000000000) 逻辑标识: 校验码: 生产厂商ID : HWTC ONT版本: MA5626 VER.D

ONT软件版本: V8R308 C00 ONT设备ID : SmartAX MA5626 ONT自动发现时间: 2012-03-19 15:37:40+08:00 --------------------------------------------------------------------- GPON自动发现ONT个数为1 进入config终端配置下查看命令 1、通过端口查看ONU的mac-address MA5680T (config)# display mac-address port 0/1/0 (0/1/0是框号/槽号/端口号) 2、通过VLAN查看ONU的mac-address MA5680T (config)# display mac-address vlan100 ( 100是VLAN id)

华为防火墙2110调试

防火墙说明文档 一 使用串口转USB加串口转网口组合,网口在防火墙端接入console口,在笔记本电脑中打开CRT选择端口后,链接到防火墙配置 输入dis cu 查看防火墙基本配置,按住空格显示更多配置,查看完后输入sys 进入配置[USG2110]抬头下进行网口配置 输入interface ethernet1/0/0/6 表示进入LAN6口的端口 具体端口表示多少号需要在查询防火墙配置中找到相关端口名称例如1/0/1或者2/0/0等如果该端口没有网线接口使用需要关闭接口 输入shutdown就可以成功关闭端口

然后用一根网线用笔记本接入到LAN1口,LAN1口是进入WEB配置界面的口,通常情况下不要当做通讯接口使用。 在前面查询防火墙配置的时候就能看的WEB界面的IP端口,通常都是192.168.0.1 (不要以下图IP为例) 用户名admin 密码Admin@123 进入之后首先修改密码进入左侧的“系统”——“管理员”——“管理员”点击修改将密码统一改为Fglyc_01 “应用”“返回”

进入左侧的“网络”——安全区域——安全区域点trust的修改按钮 在描述中填入描述例如此防火墙用于一二区就填“安全一区”并将不用的lan 口选中并删除留需要用lan口的和lan7口lan7口用于调试 然后点“应用”、“返回”

同样方法修改untrust区域如果多条链路接口不够用也可以增加lan口到untrust区

再进入左侧“网络”——“接口”-“接口”中修改wan0口 选择“交换”然后修改Access VLAN ID 为2 (lan0和wan0他们为一条通路时,将wan0和lan0都设同样的值就可以,这里设置为2)然后“应用”“返回”

(完整版)华为交换机常用命令大全

华为交换机常用配置大全 2010-02-27

目录 一、基础配置举例 (3) 1.1配置文件处理 (3) 1.2配置交换机远程管理 (3) 二、以太网配置举例 (5) 2.1配置端口属性 (5) 2.2配置链路聚合 (7) 2.3配置VLAN (8) 9.配置MSTP (15) 三、可靠性 (22) 3.1配置基于主备份VRRP (22) 3.2配置基于负载分担VRRP (23) 四、IP路由 (25) 4.1配置静态路由 (25) 4.2配置动态路由 (26) 五、IP业务 (28) 5.1配置虚接口IP地址 (28) 5.2DHCP设置 (29) 5.3 ACL 举例 (32) 六、IGMP (33)

七、QOS (34) 八、安全性 (35) 8.1接口安全 (35) 九、网络管理 (36) 9.1简单网络管理协议配置 (36) 十、设备管理 (38) 10.1测试命令 (38) 一、基础配置举例 1.1配置文件处理 导入配置文件 tftp x.x.x.x get vrpcfg.zip vrpcfg.zip 导出配置文件 tftp x.x.x.x put vrpcfg.zip vrpcfg.zip 1.2配置交换机远程管理 aaa 方式 system-view aaa local-user huawei password simple huawei local-user huawei service-type telnet

local-user huawei priority level 3 quit user-interface vty 0 4 authentication-mode aaa quit 没有密码和使用密码认证同上

华为USG防火墙配置完整版

华为U S G防火墙配置 HEN system office room 【HEN16H-HENS2AHENS8Q8-HENH1688】

华为USG2000防火墙配置 USG2000防火墙基本设置: 外观 1个调试口(CONSOLE); 2个以太网口(GE0/0/0和GE0/0/1,电口或者SFP光口任取一); 1个reset按钮(操作不当访问不到防火墙时初始化出厂配置)。 初始配置 GE0/0/0配置为路由接口,IP地址为 防火墙访问IP为,登录用户名admin,密码Admin@123 USG2000防火墙配置过程中注意事项: 接口配置时,不要操作当前连接的端口,否则可能导致防火墙无法连接的情况。 这种情况下需要按‘reset’按钮初始化出厂配置。

USG2000防火墙配置步骤 一、配置防火墙的网络接口 1.连接GE0/0/0端口,访问登录防火墙。 登录过程中出现证书错误,点击‘继续浏览此网站’继续。 输入用户名admin密码Admin@123登录防火墙。 登录后,弹出修改用户的初始密码的提示及快速向导。初始密码尽量不要修改。快速向导适于配置路由器模式,不适合I区和II区之间,直接点取消。 以上为USG2000基本配置界面。 现场配置所需要用到的只有网络和防火墙两个主菜单。 2.配置GE0/0/1端口 选择菜单网络/接口,在GE0/0/1行最后点配置。 别名设置‘安全II区端口’,选择模式‘交换’,连接类型选择为 ‘access’,点击应用。 3.添加Vlan接口 在接口页面中,点击新加,接口名称设置为‘配置接口’,类型设置为‘VLAN’,VALN ID设置为‘1’,接口成员选择‘GE0/0/1’,连接类型设置为‘静态IP’,IP地址设置为‘’,子网掩码设置为‘’,最后点击应用。如下图所示 4.按照配置GE0/0/1的方法,配置GE0/0/0,将别名设为‘安全I 区端口’。 注意:配置完成后,点击应用后,由于GE0/0/0的IP地址已变更,将无法访问到。 5.关闭所有浏览器页面,然后重新开启浏览器,连接GE0/0/0,访 问。 修改刚添加的‘配置接口’的Vlan端口,将GE0/0/0添加到接口

华为USG防火墙配置

华为USG2000防火墙配置 USG2000防火墙基本设置: 外观 1个调试口(CONSOLE); 2个以太网口(GE0/0/0和GE0/0/1,电口或者SFP光口任取一); 1个reset按钮(操作不当访问不到防火墙时初始化出厂配置)。 初始配置 GE0/0/0配置为路由接口,IP地址为192.168.0.1 防火墙访问IP为192.168.0.1,登录用户名admin,密码Admin@123 USG2000防火墙配置过程中注意事项: 接口配置时,不要操作当前连接的端口,否则可能导致防火墙无法连接的情况。 这种情况下需要按‘reset’按钮初始化出厂配置。

USG2000防火墙配置步骤 一、配置防火墙的网络接口 1.连接GE0/0/0端口,访问19 2.168.0.1登录防火墙。 登录过程中出现证书错误,点击‘继续浏览此网站’继续。

输入用户名admin密码Admin@123登录防火墙。 登录后,弹出修改用户的初始密码的提示及快速向导。初始密码尽量不要修改。快速向导适于配置路由器模式,不适合I区和II区之间,直接点取消。

以上为USG2000基本配置界面。 现场配置所需要用到的只有网络和防火墙两个主菜单。 2.配置GE0/0/1端口 选择菜单网络/接口,在GE0/0/1行最后点配置。

别名设置‘安全II区端口’,选择模式‘交换’,连接类型选择为‘access’,点击应用。 3.添加Vlan接口 在接口页面中,点击新加,接口名称设置为‘配置接口’,类型设置为‘VLAN’,VALN ID 设置为‘1’,接口成员选择‘GE0/0/1’,连接类型设置为‘静态IP’,IP地址设置为‘192.168.1.100’,子网掩码设置为‘255.255.0.0’,最后点击应用。如下图所示 4.按照配置GE0/0/1的方法,配置GE0/0/0,将别名设为‘安全I区端口’。 注意:配置完成后,点击应用后,由于GE0/0/0的IP地址已变更,将无法访问到192.168.0.1。 5.关闭所有浏览器页面,然后重新开启浏览器,连接GE0/0/0,访问192.168.1.100。 修改刚添加的‘配置接口’的Vlan端口,将GE0/0/0添加到接口成员中。

华为防火墙USG配置

内网: 配置GigabitEthernet 0/0/1加入Trust区域 [USG5300] firewall zone trust [USG5300-zone-untrust] add interface GigabitEthernet 0/0/1 外网: 配置GigabitEthernet 0/0/2加入Untrust区域 [USG5300] firewall zone untrust [USG5300-zone-untrust] add interface GigabitEthernet 0/0/2 DMZ: [USG5300] firewall zone dmz [USG5300-zone-untrust] add interface GigabitEthernet 0/0/3 [USG5300-zone-untrust] quit 1.4.1 Trust和Untrust域间:允许内网用户访问公网 policy 1:允许源地址为10.10.10.0/24的网段的报文通过 [USG5300] policy interzone trust untrust outbound [USG5300-policy-interzone-trust-untrust-outbound] policy 1 [USG5300-policy-interzone-trust-untrust-outbound-1] policy source 10.10.10.0 0.0.0.255 [USG5300-policy-interzone-trust-untrust-outbound-1] action permit [USG5300-policy-interzone-trust-untrust-outbound-1] quit 如果是允许所有的内网地址上公网可以用以下命令:

华为交换机常用命令配置介绍

华为交换机配置命令 华为QuidWay交换机配置命令手册: 1、开始 建立本地配置环境,将主机的串口通过配置电缆与以太网交换机的Console口连接。 在主机上运行终端仿真程序(如Windows的超级终端等),设置终端通信参数为:波特率为9600bit/s、8位数据位、1位停止位、无校验和无流控,并选择终端类型为VT100。 以太网交换机上电,终端上显示以太网交换机自检信息,自检结束后提示用户键入回车,之后将出现命令行提示符(如

22-1用户手册(华为USG防火墙)

华为防火墙配置用户手册 防火墙默认的管理接口为g0/0/0,默认的ip地址为192.168.0.1/24,默认g0/0/0接口开启了dhcp server,默认用户名为admin,默认密码为Admin@123 一、配置案例 1.1 拓扑图 GE 0/0/1:10.10.10.1/24 GE 0/0/2:220.10.10.16/24 GE 0/0/3:10.10.11.1/24 WWW服务器:10.10.11.2/24(DMZ区域) FTP服务器:10.10.11.3/24(DMZ区域) 1.2 Telnet配置 配置VTY 的优先级为3,基于密码验证。 # 进入系统视图。

[USG5300-ui-vty0-4] authentication-mode password # 配置验证密码为lantian [USG5300-ui-vty0-4]set authentication password simple lantian ###最新版本的命令是authentication-mode password cipher huawei@123 配置空闲断开连接时间 # 设置超时为30分钟 [USG5300-ui-vty0-4] idle-timeout 30 [USG5300] firewall packet-filter default permit interzone untrust local direction inbound //不加这个从公网不能telnet防火墙。 基于用户名和密码验证 user-interface vty 0 4 authentication-mode aaa aaa local-user admin password cipher ]MQ;4\]B+4Z,YWX*NZ55OA!! local-user admin service-type telnet local-user admin level 3 firewall packet-filter default permit interzone untrust local direction inbound 如果不开放trust域到local域的缺省包过滤,那么从内网也不能telnet的防火墙,但是默认情况下已经开放了trust域到local域的缺省包过滤。 1.3 地址配置 内网: 进入GigabitEthernet 0/0/1视图 [USG5300] interface GigabitEthernet 0/0/1 配置GigabitEthernet 0/0/1的IP地址 [USG5300-GigabitEthernet0/0/1] ip address 10.10.10.1 255.255.255.0 配置GigabitEthernet 0/0/1加入Trust区域 [USG5300] firewall zone trust [USG5300-zone-untrust] add interface GigabitEthernet 0/0/1 [USG5300-zone-untrust] quit 外网: 进入GigabitEthernet 0/0/2视图 [USG5300] interface GigabitEthernet 0/0/2 配置GigabitEthernet 0/0/2的IP地址 [USG5300-GigabitEthernet0/0/2] ip address 220.10.10.16 255.255.255.0 配置GigabitEthernet 0/0/2加入Untrust区域 [USG5300] firewall zone untrust [USG5300-zone-untrust] add interface GigabitEthernet 0/0/2 [USG5300-zone-untrust] quit

华为交换机配置常用命令

华为交换机配置命令:

华为防火墙USG配置

配置GigabitEthernet 0/0/1加入Trust区域 [USG5300] firewall zone trust [USG5300-zone-untrust] add interface GigabitEthernet 0/0/1 外网: 配置GigabitEthernet 0/0/2加入Untrust区域 [USG5300] firewall zone untrust [USG5300-zone-untrust] add interface GigabitEthernet 0/0/2 DMZ: [USG5300] firewall zone dmz [USG5300-zone-untrust] add interface GigabitEthernet 0/0/3 [USG5300-zone-untrust] quit Trust和Untrust域间:允许内网用户访问公网 policy 1:允许源地址为的网段的报文通过 [USG5300] policy interzone trust untrust outbound [USG5300-policy-interzone-trust-untrust-outbound] policy 1 [USG5300-policy-interzone-trust-untrust-outbound-1] policy source [USG5300-policy-interzone-trust-untrust-outbound-1] action permit [USG5300-policy-interzone-trust-untrust-outbound-1] quit