ICG配置简介

ICG配置简介

登陆地址格式:https://xx.xx.xx.xx(地址根据实际环境提供,注意开头是https,设备默认地址:192.168.1.23)

将电脑本机的IP地址改为与设备默认地址同段的任意地址,然后用网线与设备的E1口直连登陆界面,输入用户名和密码(系统默认用户名和密码都是:ns25000)

管理界面

上架前配置步骤:

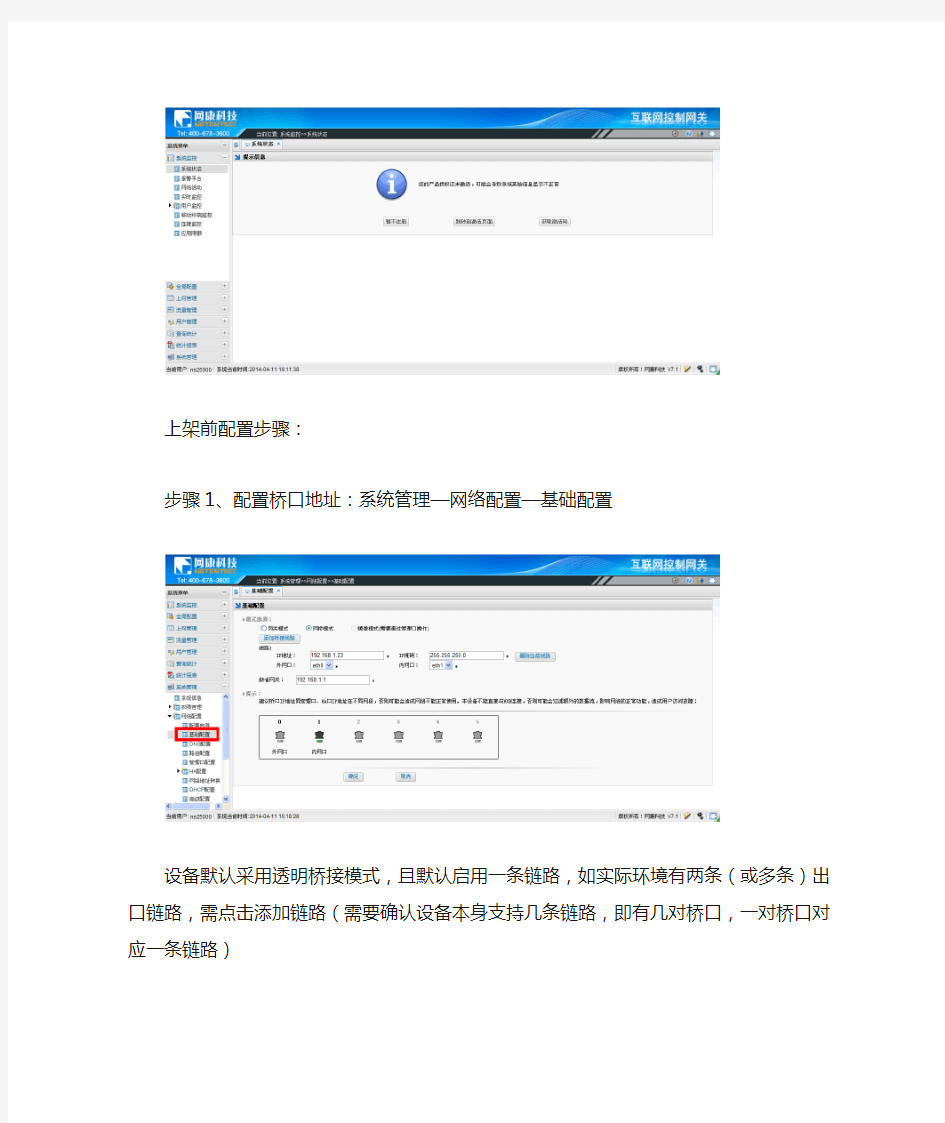

步骤1、配置桥口地址:系统管理—网络配置—基础配置

设备默认采用透明桥接模式,且默认启用一条链路,如实际环境有两条(或多条)出口链路,需点击添加链路(需要确认设备本身支持几条链路,即有几对桥口,一对桥口对应一条链路)

根据实际环境,输入桥口IP地址、掩码和网关,确认输入无误后点击确定

多链路情况下,只需在链路2(以及其他链路)IP地址处输入一个虚地址即可,因为链路1上已经存在了实际环境中的真实地址,没有必要再去配置真实地址,这样也可为用户环境节

省资源。

配置完桥口地址后,将接入设备的电脑本机上的IP地址改为与桥口地址同段任意地址,然后重新登录设备即可访问,需要注意的是,在整个设备的配置中,只有编辑桥口地址这一个动作会使设备有个重新识别的过程,即断网(哪怕什么都不改,就只单单点击确定),所以一般情况下都是在设备上架前完成,如果上线后有需要改动桥口地址的话就要做好避免断网的准备。

步骤2、配置DNS:系统管理—网络配置—DNS配置

根据用户实际环境输入主、备DNS地址即可

步骤3、路由设置:系统管理—网络配置—路由配置

同样也是根据实际环境来配置,如果用户是二层环境的话只需配置一个默认路由即可

如是三层环境,需添加回执路由,确保能够访问到ICG设备

步骤4、管理口配置(非必要):系统管理—网络配置—管理口配置

点击启用管理口,输入IP和掩码

管理口注意事项:

1.启用管理口一般有两种情况,一是用户实际环境中需要使用管理口(即设备需要接入三根网线),这时管理口上的地址就必须配置真实地址(同桥口地址配置),而桥口上的地址(无论几条链路)则配成虚地址即可,另一种情况是开启管理口来作为今后直连设备的途径,这时管理口上的地址只要设置为虚地址即可,然后将电脑本机的IP改为与管理口地址同段的任意地址,用网线接入管理口即可登录设备管理界面(这种情况多数是用来维护设备)

2.如何确认管理口的接口数字

看设备前端面板

如图所示,从桥口E0开始往右到E3结束,然后回到mgt(mgt即管理口),mgt就是E4,所以端口选择就选Eth4

访问限制选择不限制即可,最后点击确定

3.如果实际环境需要使用管理口(即上述第一种情况),则在路由设置方面要注意选择接口为管理口(包括静态和默认)

根据上述步骤1-3,完成并确认无误后,即可将ICG设备接入用户实际网络环境中,强烈建议先将设备通电,约2分钟后设备完全起来后再进行线路切换,确保将断网的影响减至最小

(访问设备输入桥口地址,如启用管理口则输入管理口地址)桥接模式参考下图:

验证设备(很重要):

1.用ping设备管理地址来测试设备是否能与网络连通,确认路由配置是否正确2.登陆设备管理页面:系统管理—系统配置—网络工具

输入任意外网地址或IP,测试设备本身是否能够连通外网

根据结果显示,如果能够连通外网,则设备一切正常,如果连不通外网,需确认DNS和路由设置是否正确。

至此,关于ICG的上线前期准备告一段落。

基本配置简介

设备上线后,可以按需进行各项配置,这里介绍一下几个主要的方面

一、建立组织结构

建立组织结构是非常重要的一步,必须完全符合用户的实际环境,后期关于策略的设置都要指向组织结构,所以一定要确认无误。ICG支持IP环境、MAC环境以及域控环境的组织结构,下面主要详细介绍一下IP环境的组织结构建立步骤。

例:用户内部网段192.168.1.1-192.168.1.254

192.168.2.1-192.168.2.254

192.168.3.1-192.168.3.254

步骤1、建立用户组:用户管理—用户管理

点击ROOT,默认组织结构是建立在ROOT目录下

点击新建组—新建普通组

编辑一下组名,选择归入的所属组,点击保存(组名可以自定义,所属组默认为ROOT)

注意如果出现红框提示,就表示有条目没有输入或输入的内容不符合格式要求

这样在ROOT组下就有了一个名为192.168.1段的组

另外注意一下页面右上角,有个红色的立即生效,表示所操作的动作需要点击确认才能生效

步骤2、建立IP对象:全局配置—对象设置—IP对象

点击添加

输入对象名称(名称自定义,任何编辑窗口的名称都属于必输项),点击手写录入IP地址

查看输入的格式要求

根据格式要求输入内容,点击录入

输入完成后,点击保存

这样在IP对象中,就有了一条新建的IP对象

步骤3、将所建的IP对象归入用户组:用户管理—认证管理—认证策略

点击添加

输入名称,选择IP划分(本例以IP为主,如是Mac环境,选择Mac划分)

选择IP对象

选中之前建立的IP对象,点击保存(也可点击操作IP对象,根据步骤2操作)

IP对象选择确定后,标记就会变为已选择

关于终端设置和身份方式都保持默认即可(如果是Mac环境的话,身份方式要选择Mac识别)

选中录入位置,选择需要录入的用户组,点击保存

这样一条认证策略就建立完成了(记得点击立即生效)

将这条认证策略生效后,只要属于这个网段的用户,当他们连上网后,ICG就会收到这些用户的数据,然后根据认证策略将他们自动归入所指定的用户组中(同理操作另两个网段)

总结:在建立组织结构中,可以往用户组里手动添加IP地址,但是因为用户实际环境中通常都有很多地址段,通过手动去添加一条条的IP地址不太现实,所以可用上述步骤去完成组织结构的建设。

Mac环境下的组织结构建立方法同上,注意一下Mac对象的设置格式

如果是域控用户,操作步骤如下:

用户管理—用户导入—第三方数据导入

点击第三方数据源,选择第三方数据源设置

PIX详细配置命令说明

配置PIX防火墙之前,先来介绍一下防火墙的物理特性。防火墙通常具有至少3个接口,但许多早期的防火墙只具有2个接口;当使用具有3个接口的防火墙时,就至少产生了3个网络,描述如下: 内部区域(内网)。内部区域通常就是指企业内部网络或者是企业内部网络的一部分。它是互连网络的信任区域,即受到了防火墙的保护。 外部区域(外网)。外部区域通常指Internet或者非企业内部网络。它是互连网络中不被信任的区域,当外部区域想要访问内部区域的主机和服务,通过防火墙,就可以实现有限制的访问。 停火区(DMZ)。停火区是一个隔离的网络,或几个网络。位于停火区中的主机或服务器被称为堡垒主机。一般在停火区内可以放置Web服务器,Mail服务器等。停火区对于外部用户通常是可以访问的,这种方式让外部用户可以访问企业的公开信息,但却不允许他们访问企业内部网络。 注意:2个接口的防火墙是没有停火区的。 由于PIX535在企业级别不具有普遍性,因此下面主要说明PIX525在企业网络中的应用。 PIX防火墙提供4种管理访问模式: 非特权模式。PIX防火墙开机自检后,就是处于这种模式。系统显示为pixfirewall> 特权模式。输入enable进入特权模式,可以改变当前配置。显示为pixfirewall# 配置模式。输入configure terminal进入此模式,绝大部分的系统配置都在这里进行。显示为pixfire wall(config)# 监视模式。PIX防火墙在开机或重启过程中,按住Escape键或发送一个\"Break\"字符,进入监视模式。这里可以更新*作系统映象和口令恢复。显示为monitor> 配置PIX防火墙有6个基本命令:nameif,interface,ip address,nat,global,route. 这些命令在配置PIX是必须的。以下是配置的基本步骤: 1. 配置防火墙接口的名字,并指定安全级别(nameif)。 Pix525(config)#nameif ethernet0 outside security0 Pix525(config)#nameif ethernet1 inside security100 Pix525(config)#nameif dmz security50 提示:在缺省配置中,以太网0被命名为外部接口(outside),安全级别是0;以太网1被命名为内部接口(inside),安全级别是100.安全级别取值范围为1~99,数字越大安全级别越高。若添加新的接口,语句可以这样写: Pix525(config)#nameif pix/intf3 security40 (安全级别任取) 2. 配置以太口参数(interface) Pix525(config)#interface ethernet0 auto (auto选项表明系统自适应网卡类型)Pix525(c onfig)#interface ethernet1 100full (100full选项表示100Mbit/s以太网全双 工通信) Pix525(config)#interface ethernet1 100full shutdown (shutdown选项表示关闭这个接口,若启用接口去掉shutdown ) 3. 配置内外网卡的IP地址(ip address) Pix525(config)#ip address outside 61.144.51.42 255.255.255.248 Pix525(config)#ip address inside 192.168.0.1 255.255.255.0 很明显,Pix525防火墙在外网的ip地址是61.144.51.42,内网ip地址是192.168.0.1 4. 指定要进行转换的内部地址(nat)网络地址翻译(nat)作用是将内网的私有ip转换为外网的公有ip.

dell交换机配置

1. 交换机支持的命令: 交换机基本状态: switch: ;ROM状态,路由器是rommon> hostname> ;用户模式 hostname# ;特权模式 hostname(config)# ;全局配置模式 hostname(config-if)# ;接口状态 交换机口令设置: switch>enable ;进入特权模式 switch#config terminal ;进入全局配置模式 switch(config)#hostname ;设置交换机的主机名 switch(config)#enable secret xxx ;设置特权加密口令 switch(config)#enable password xxa ;设置特权非密口令 switch(config)#line console 0 ;进入控制台口 switch(config-line)#line vty 0 4 ;进入虚拟终端 switch(config-line)#login ;允许登录 switch(config-line)#password xx ;设置登录口令xx switch#exit ;返回命令 交换机VLAN设置: switch#vlan database ;进入VLAN设置 switch(vlan)#vlan 2 ;建VLAN 2 switch(vlan)#no vlan 2 ;删vlan 2 switch(config)#int f0/1 ;进入端口1 switch(config-if)#switchport access vlan 2 ;当前端口加入vlan 2 switch(config-if)#switchport mode trunk ;设置为干线 switch(config-if)#switchport trunk allowed vlan 1,2 ;设置允许的vlan switch(config-if)#switchport trunk encap dot1q ;设置vlan 中继 switch(config)#vtp domain ;设置发vtp域名 switch(config)#vtp password ;设置发vtp密码 switch(config)#vtp mode server ;设置发vtp模式 switch(config)#vtp mode client ;设置发vtp模式 交换机设置IP地址: switch(config)#interface vlan 1 ;进入vlan 1 switch(config-if)#ip address ;设置IP地址 switch(config)#ip default-gateway ;设置默认网关 switch#dir flash: ;查看闪存 交换机显示命令: switch#write ;保存配置信息 switch#show vtp ;查看vtp配置信息 switch#show run ;查看当前配置信息 switch#show vlan ;查看vlan配置信息 switch#show interface ;查看端口信息 switch#show int f0/0 ;查看指定端口信息

cisco防火墙配置的基本配置

cisco防火墙配置的基本配置 1、nameif 设置接口名称,并指定安全级别,安全级别取值范围为1~100,数字越大安全级别越高。 使用命令: PIX525(config)#nameifethernet0outsidesecurity0 PIX525(config)#nameifethernet1insidesecurity100 PIX525(config)#nameifethernet2dmzsecurity50 2、interface 配置以太口工作状态,常见状态有:auto、100full、shutdown。 auto:设置网卡工作在自适应状态。 100full:设置网卡工作在100Mbit/s,全双工状态。 shutdown:设置网卡接口关闭,否则为激活。 命令: PIX525(config)#interfaceethernet0auto PIX525(config)#interfaceethernet1100full PIX525(config)#interfaceethernet1100fullshutdown 3、ipaddress 配置网络接口的IP地址 4、global 指定公网地址范围:定义地址池。 Global命令的配置语法:

global(if_name)nat_idip_address-ip_address[netmarkglobal_mask] 其中: (if_name):表示外网接口名称,一般为outside。 nat_id:建立的地址池标识(nat要引用)。 ip_address-ip_address:表示一段ip地址范围。 [netmarkglobal_mask]:表示全局ip地址的网络掩码。 5、nat 地址转换命令,将内网的私有ip转换为外网公网ip。 6、route route命令定义静态路由。 语法: route(if_name)00gateway_ip[metric] 7、static 配置静态IP地址翻译,使内部地址与外部地址一一对应。 语法: static(internal_if_name,external_if_name)outside_ip_addrinside_ip_addre ss 8、conduit 管道conduit命令用来设置允许数据从低安全级别的接口流向具有较高安全级别的接口。 语法: conduitpermit|denyprotocolglobal_ipport[-port]foreign_ip[netmask]

八种常用期权策略

八种常用期权策略 1 、买入看涨期权(Long Call)买入看涨期权是上市期权推出以来最流行的一种交易策略。在学习更复杂的看涨和看跌策略之前,普通投资者应该先透彻理解关于买入和持有看涨期权的一些基础知识。①行情判断:看涨或强烈看涨 ②目的与好处 这一策略对于投资者的吸引力在于它投入的资金量较小,以及做多看涨期权所提供的金融杠杆。投资者主要的动机是获得标的证券价格上涨所带来的回报。要获得最佳的回报,还必须选择恰当的期权(到期日和执行价格)。一般来讲,看涨期权“价外” (out-of-the-money)的程度越高,策略的看涨程度越高,因为标的股票需要更大的涨幅才能让期权达到盈亏平衡点。 ③风险与报酬属性 最大利润:无限 最大亏损:有限(期权费) 到期时可获利润(假设股价高于盈亏平衡点):股价-执行价格-期权费 你的最大利润取决于标的证券的潜在价格涨幅,从理论上来讲是无限的。期权到期时,一份“价内”看涨期权的价值通常等于它的内在价值。潜在亏损虽然是有限的,但最高可以损失100%的期权费(即你购买期权所支付的价格) 。无论你购买看涨期权的

动机是什么,都应该衡量你的潜在回报和损失所有期权费的潜在亏损。 ④盈亏平衡点:执行价格+期权费这是期权到期时的盈亏平衡点,然而在到期之前,由于合约的市价中还包含剩余的时间价值,盈亏平衡点可能发生在低一些的股票价位。 ⑤波动率的影响:波动率上升为正面,下降为负面,波动率对期权价格的影响发生在时间价值的那一部分。 ⑥时间衰减:负面影响期权价格的时间价值部分通常会随着时间流逝而下降或衰 减(time decay)。随着合约接近到期日,时间价值会加速衰减。 2. 买入看跌期权(Long Put) 做多看跌期权是投资者希望从标的股票价格下跌中获利的理想工具。在了解更复杂的看跌策略之前,投资者应该先彻底理解买入和持有看跌期权的基础知识。①行情判断:看跌②目的与好处买入看跌期权而不持有标的股票是一种纯粹方向性的看空投机策略。投资者买入看跌期权的主要目的是从标的股票的价格下跌中获利。买入看跌期权可以作为卖空股票的替代,但潜在的风险较小,可以给投资者提供较大的杠杆。一般来讲,期权“价外”的程度越高,策略的看空性就越强,因为标的股票价格需要下跌更大幅度才能让期权达到盈亏平衡点。 ③风险与报酬属性最大利润:相当大(最大利润发生在股价跌到零)最大亏损:有限(期权费)到期时可获利润(假设股价低于盈亏平衡点):执行价格-股价-期权费做多看跌期

设备详细配置清单

一、设备详细配置清单 设备型号配置描述数量1、路由器 RT-SR6608-Chassis-H3 H3C SR6608 路由器机框 1 RT-RPE-X1-H3 主控单元RPE-X1(1G DDR/1AUX/1CON/1GE/1CF/2USB) 1 RT-BKEB-H3 SR6600 RPE-X1托板(机箱附件) 1 LIS-SR6600-STANDARD-H3 H3C SR6600主机软件费用(标准版) 1 RT-FIP-110-H3 灵活接口平台110,4 MIM 插槽,2 10/100/1000M WAN 端口(RJ45 and SFP Combo) 1 LSQM1AC650 H3C PSR650A 交流电源模块,650W 2 RT-MIM-2GBE-H3 2端口10/100/1000M Base-T电口(RJ45)模块 1 RT-MIM-8E1(75)-F-H3 8端口非通道化E1接口模块(75ohm) 1 CAB-75ohm 8E1-3m-BNC 中继电缆-转接线-3.00m-75ohm-8E1-0.26mm-(D68 公)-(2*SYFVZP75-1.2/0.26*8(S))-(16*BNC75直公) 1 2、楼宇交换机 LS5800-32C-H3 H3C S5800-32C L3以太网交换机主机,支持24个 10/100/1000BASE-T端口,支持4个10G/1G BASE-X SFP+端口,支持 1个接口模块扩展插槽,AC电源供电 2 SFP-GE-SX-MM850-A 光模块-SFP-GE-多模模块-(850nm,0.55km,LC) 4 3、楼层交换机 LS5800-32C-H3 H3C S5800-32C L3以太网交换机主机,支持24个 10/100/1000BASE-T端口,支持4个10G/1G BASE-X SFP+端口,支持 1个接口模块扩展插槽,AC电源供电 3 4、桌面千兆交换机 LS-5120-28P-LI H3C S5120-28P-LI,L2以太网交换机主机,24个 10/100/1000BASE-T,4个1000BASE-X,支持AC110/220V 22

CISCO PIX525 iOS 升级方法 BY上帝的眵目糊

经常在这里请教大家问题,得到了很多帮助. 在此表示衷心的感谢 为了让和我一样菜的弟兄们能看懂.请各位大虾不要嘲笑啊!~ 下面就是正是配置了: 由于一般的PIX系列的防火墙出场时候预装的IOS是6.X的版本而只有7.0以上才支持透明模式.所以第一步是升级IOS 准备工作: 下载一个7.0的bin文件(我下载的是pix701.bin)放到tftp服务器的根目录下 正式开始: 防火墙通电,按ESC进入monitor> 状态下。 monitor> address 192.1.1.1 --设置防火墙IP address 192.1.1.1 monitor> server 192.1.1.2 --设置tftp服务器的IP server 192.1.1.2 monitor> ping 192.1.1.2 --检测一下是否能ping通 Sending 5, 100-byte 0x7970 ICMP Echoes to 10.32.2.78, timeout is 4 seconds: !!!!! Success rate is 100 percent (5/5) monitor> file pix701.bin --声明你下载的那个bin文件的全称 file pix704.bin monitor> tftp --开始灌入 tftp pix704.bin@192.168.1.80........................... 耐心等待.一直到出现非特权模式的那个">"符号.下面要吧bin文件考到flash里面去,以后启动的时候才能正常使用pixfirewall> en Password: pixfirewall# con t pixfirewall(config)# interface ethernet1 --进入端口模式 pixfirewall(config-if)# ip address 192.1.11 255.255.255.0 --配置e1口的IP pixfirewall(config-if)# nameif inside --配置e1口为防火墙的inside口

Cisco PIX

Cisco PIX 任何企业安全策略的一个主要部分都是实现和维护防火墙,因此防火墙在网络安全的实现当中扮演着重要的角色。防火墙通常位于企业网络的边缘,这使得内部网络与Internet之间或者与其他外部网络互相隔离,并限制网络互访从而保护企业内部网络。设置防火墙目的都是为了在内部网与外部网之间设立唯一的通道,简化网络的安全管理。 1、防火墙的物理特性 防火墙通常具有至少3个接口,但许多早期的防火墙只具有2个接口;当使用具有3 个接口的防火墙时,就至少产生了3个网络,描述如下: ? 内部区域(内网)。 内部区域通常就是指企业内部网络或者是企业内部网络的一部分。 它是互连网络的信任区域,即受到了防火墙的保护。 ? 外部区域(外网)。 外部区域通常指Internet或者非企业内部网络。它是互连网络中不 被信任的区域,当外部区域想要访问内部区域 的主机和服务,通过防火墙,就可以实现有限 制的访问。 ? 停火区(DMZ)。 停火区是一个隔离的网络,或几个网络。位于停火区中的主机或服务 器被称为堡垒主机。一般在停火区内可以放置Web 服务器,Mail服务器等。停火区对于外部用户通 常是可以访问的,这种方式让外部用户可以访问 企业的公开信息,但却不允许他们访问企业内部 网络。注意:2个接口的防火墙是没有停火区的。 2. PIX防火墙提供4种管理访问模式 2 非特权模式。 PIX防火墙开机自检后,就是处于这种模式。系统显示为pixfirewall> 2 特权模式。 输入enable进入特权模式,可以改变当前配置。显示为pixfirewall# 2 配置模式。 输入configure terminal进入此模式,绝大部分的系统配置都在这里进行。 显示为pixfirewall(config)# 2 监视模式。 PIX防火墙在开机或重启过程中,按住Escape键或发

Cisco PIX525 配置说明及端口影射方法

Cisco PIX525 配置说明及端口影射方法 命令Rel 重新刷新防火墙配置 命令show run 显示配置信息 命令wri mem 将配置的数据写入内存 命令conf t 开始配置状态 命令passwd 配置防火墙登陆密码 命令no 后面跟命令行,就会消除该命令行所输入的参数 命令clear xlate 清除连接,使配置生效 配置过程 enable 进入防火墙 conf t 开始配置 ip add outside 211.95.160.225 255.255.255.0 配置放火墙外部地址 ip add inside 192.168.1.225 255.255.255.0 配置防火墙内部地址 interface ethernet0 auto 配置外部网卡 interface ethernet1 auto 配置内部网卡 static (inside,outside) 211.95.160.222 192.168.1.11 netmask 255.255.255.255 0 0 配置内网和外 网影射关系 global (outside) 1 211.95.160.224 配置NAT的公网地址,后面会提示Global 211.95.160.224 will be Port Address Translated,不用理睬 nat (inside) 1 192.168.1.0 255.255.255.0 0 0 允许192.168.1.X 的内网地址通过global(outside) 所配置的地址访问公网,需要将这些地址的网关配置为防火墙的内部地址 telnet 192.168.1.0 255.255.255.0 允许192.168.1.X 网段的内网地址可以telnet 进去 access-list acl_outside permit icmp any host 211.95.160.222 允许公网Ping 211.95.160.222

三级甲等综合医院主要医疗设备配备简介及功能介绍

三级甲等综合医院主要医疗设备 配备简介及功能介绍 目录 1.5T超导磁共振(MRI) (2) 双光子直线加速器 (5) 超高端宝石能谱CT (7) 大型医用X线数字减影血管成像设备(DSA) (9) 数字化X线摄影系统(DR) (11) 全自动生化分析仪 (12) 高频数字胃肠机 (13) 高压氧仓 (14)

1.5T超导磁共振(MRI) 1.5T超导磁共振(MRI),该机器软件齐全是一种安全可靠的高科技检查设备,利用磁场变化的原理对人体各脏器进行检查,因此,无X射线辐射,对人体几乎无损害。磁共振图像具有极高的软组织对比,可多序列、多参数、任意角度三维成像,对人体各部位、各脏器均有良好的检查效果。可做各种血管成像(MRA/MRV)、胆胰管水成像(MRCP)、泌尿系统成像(MRU)、弥散成像(DWI)、灌注成像(PWI)、脑功能成像(fMRI)、磁敏感加权(SWI)、波谱分析(MRS)、以及心脏电影、心肌灌注、评价心脏功能和进行心肌活动分析等。

该机性能优越:采用全景成像矩阵技术,可全身一次成像;1.5T 超导磁体,磁场均匀;整体设计简洁流畅,150cm短磁体、大大减少了患者幽闭恐怖症;梯度场强高,可薄层扫描;切换率快,利于活动器官快速成像;采用最新相控阵线圈,射频接收通道多,图像清晰、逼真;使用无线触发电生理监测系统;采用静音技术,噪音小、安全舒适;配备双桶全自动高压注射器,如CT一样可进行动态增强扫描,对疾病定性更准确。 磁共振的适应症比较广泛,对人体各部位、各脏器均有良好的检查,尤其对以下部位及病变更为适合: 神经系统:MRI是患者的首选影像检查方法,能清楚显示颅脑、后颅凹、五官、脊髓各种病变,确定肿瘤的位置和范围,短期内快速检出脑梗塞、亚急性脑出血或蛛网膜下腔出血,早期发现脱髓鞘病变。可准确显示超早期脑中风、脑肿瘤、脑血管畸形(MRA成像)、各种感染性疾病、癫痫、儿童脑发育不良、外伤及预后判断、肿瘤术后疗效及有无复发的判断均有良好的效果。对脊柱及椎管内外组织的结构显示优于CT。MRI能清晰显示骨皮质、骨髓腔、纤维软骨、透明软骨、韧带、肌肉、脂肪等结构,这些是CT和X线检查所不能比拟的,对关节腔、骨髓疾病及软组织病变的诊断有独特作用。鼻咽部肿瘤:鼻咽癌及其术后、放化疗喉复发与纤维化的诊断;纤维血管瘤和脊索瘤。喉癌,会厌癌,咽峡部肿瘤;眼球、视神经与眶内肿瘤性病变;眶内炎症及颅底病变检查和诊断具有很高的特异性。主要适应:脑梗塞、

八种常用期权策略

八种常用期权策略 1、买入瞧涨期权(Long Call) 买入瞧涨期权就是上市期权推出以来最流行的一种交易策略。在学习更复杂的瞧涨与瞧跌策略之前,普通投资者应该先透彻理解关于买入与持有瞧涨期权的一些基础知识。①行情判断:瞧涨或强烈瞧涨 ②目的与好处 这一策略对于投资者的吸引力在于它投入的资金量较小,以及做多瞧涨期权所提供的金融杠杆。投资者主要的动机就是获得标的证券价格上涨所带来的回报。要获得最佳的回报,还必须选择恰当的期权(到期日与执行价格)。一般来讲,瞧涨期权“价外”(out-of-the-money)的程度越高,策略的瞧涨程度越高,因为标的股票需要更大的涨幅才能让期权达到盈亏平衡点。 ③风险与报酬属性 最大利润:无限 最大亏损:有限(期权费) 到期时可获利润(假设股价高于盈亏平衡点):股价-执行价格-期权费 您的最大利润取决于标的证券的潜在价格涨幅,从理论上来讲就是无限的。期权到期时,一份“价内”瞧涨期权的价值

通常等于它的内在价值。潜在亏损虽然就是有限的,但最高可以损失100%的期权费(即您购买期权所支付的价格)。无论您购买瞧涨期权的动机就是什么,都应该衡量您的潜在回报与损失所有期权费的潜在亏损。 ④盈亏平衡点:执行价格+期权费 这就是期权到期时的盈亏平衡点,然而在到期之前,由于合约的市价中还包含剩余的时间价值,盈亏平衡点可能发生在低一些的股票价位。 ⑤波动率的影响:波动率上升为正面,下降为负面,波动率对期权价格的影响发生在时间价值的那一部分。 ⑥时间衰减:负面影响 期权价格的时间价值部分通常会随着时间流逝而下降或衰 减(time decay)。随着合约接近到期日,时间价值会加速衰减。 2、买入瞧跌期权(Long Put) 做多瞧跌期权就是投资者希望从标的股票价格下跌中获利 的理想工具。在了解更复杂的瞧跌策略之前,投资者应该先彻底理解买入与持有瞧跌期权的基础知识。①行情判断:瞧跌②目的与好处 买入瞧跌期权而不持有标的股票就是一种纯粹方向性的瞧 空投机策略。投资者买入瞧跌期权的主要目的就是从标的股票的价格下跌中获利。买入瞧跌期权可以作为卖空股票的替代,但潜在的风险较小,可以给投资者提供较大的杠杆。一般

思科PIX525防火墙配置实例

PIX Version 7.0(2) names ! interface Ethernet0 nameif outside security-level 0 ip address 192.168.192.4 255.255.254.0 standby 192.168.192.3 ! interface Ethernet1 nameif inside security-level 100 ip address 192.168.3.24 255.255.255.0 standby 192.168.3.23 ! enable password 8Ry2YjIyt7RRXU24 encrypted passwd 2KFQnbNIdI.2KYOU encrypted hostname pixfirewall ftp mode passive access-list 101 extended permit tcp any host 192.168.192.20 eq www pager lines 24 mtu inside 1500 mtu outside 1500 no failover monitor-interface inside no asdm history enable arp timeout 14400 global (outside) 1 192.168.192.21-192.168.192.150 global (outside) 2 192.168.192.151-192.168.192.254 nat (inside) 1 192.168.2.0 255.255.255.0 nat (inside) 2 192.168.3.0 255.255.255.0 static (inside,outside) 192.168.192.20 192.168.3.5 netmask 255.255.255.255 access-group 101 in interface outside rip inside default version 1 rip outside default version 1 route inside 192.168.2.0 255.255.255.0 192.168.3.1 1 route inside 192.168.5.0 255.255.255.0 192.168.3.1 1 route outside 0.0.0.0 0.0.0.0 192.168.192.1 1 timeout xlate 3:00:00 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 timeout mgcp-pat 0:05:00 sip 0:30:00 sip_media 0:02:00 timeout uauth 0:05:00 absolute no snmp-server location no snmp-server contact snmp-server enable traps snmp

八种常用期权策略分析

八种常用期权策略 1、买入看涨期权(Long Call) 买入看涨期权是上市期权推出以来最流行的一种交易策略。在学习更复杂的看涨和看跌策略之前,普通投资者应该先透彻理解关于买入和持有看涨期权的一些基础知识。①行情判断:看涨或强烈看涨 ②目的与好处 这一策略对于投资者的吸引力在于它投入的资金量较小,以及做多看涨期权所提供的金融杠杆。投资者主要的动机是获得标的证券价格上涨所带来的回报。要获得最佳的回报,还必须选择恰当的期权(到期日和执行价格)。一般来讲,看涨期权“价外”(out-of-the-money)的程度越高,策略的看涨程度越高,因为标的股票需要更大的涨幅才能让期权达到盈亏平衡点。 ③风险与报酬属性 最大利润:无限 最大亏损:有限(期权费) 到期时可获利润(假设股价高于盈亏平衡点):股价-执行价格-期权费 你的最大利润取决于标的证券的潜在价格涨幅,从理论上来讲是无限的。期权到期时,一份“价内”看涨期权的价值

通常等于它的内在价值。潜在亏损虽然是有限的,但最高可以损失100%的期权费(即你购买期权所支付的价格)。无论你购买看涨期权的动机是什么,都应该衡量你的潜在回报和损失所有期权费的潜在亏损。 ④盈亏平衡点:执行价格+期权费 这是期权到期时的盈亏平衡点,然而在到期之前,由于合约的市价中还包含剩余的时间价值,盈亏平衡点可能发生在低一些的股票价位。 ⑤波动率的影响:波动率上升为正面,下降为负面,波动率对期权价格的影响发生在时间价值的那一部分。 ⑥时间衰减:负面影响 期权价格的时间价值部分通常会随着时间流逝而下降或衰减(time decay)。随着合约接近到期日,时间价值会加速衰减。 2.买入看跌期权(Long Put) 做多看跌期权是投资者希望从标的股票价格下跌中获利的理想工具。在了解更复杂的看跌策略之前,投资者应该先彻底理解买入和持有看跌期权的基础知识。①行情判断:看跌②目的与好处 买入看跌期权而不持有标的股票是一种纯粹方向性的看空投机策略。投资者买入看跌期权的主要目的是从标的股票的价格下跌中获利。买入看跌期权可以作为卖空股票的替代,

期权组合策略解析及分类

期权组合策略解析及分类 本文对期权组合策略进行了解析,并依据期权组合策略的不同特点对其进行分类,以便给期权相关投资者提供参考。 标签:ETF期权期权组合策略收入策略垂直价差期权组合波动率策略 1 期权的四种基本策略 无论期权组合策略的“收益-亏损”结构多复杂,组合策略都可以拆解成基本的期权头寸和期货头寸的组合。基本的期权头寸即为看涨期权多头头寸、看涨期权空头头寸、看跌期权多头头寸和看跌期权空头头寸。无论看起来多么复杂的策略,经过分析之后,都能拆成下述的四种期权头寸和期货头寸之和。 表1 2 收入策略 只有期权能够使我们通过结合购买/售出投资策略的长腿部分来增加回报收益,从而获得定期收入。很多投资者用这种方式获得较高的回报收益率,即使在标的股票价格没有发生任何变化时也如此。(如图1、表2) 图1 收入策略阶梯图 3 垂直价差期权组合 垂直价差期权组合策略与水平差价/日历价差组合策略、对角差价(Diagonal Spread)组合策略等都是由同种类型期权单独构成的。垂直价差期权组合,有两个长腿部分,具有不同施权价,但到期日却相同的期权策略,它可分为两类:净借方价差期权组合、净贷方价差期权组合。净借方价差期权组合,是指你要对所进行的交易承担净债务,因此你是期权的净多头。净贷方价差期权组合,是指你能从交易中获得净债权,成为期权的净空头。(如表3) 4 波动率策略 波动率策略可以定义为那种无论股票价格上涨或下跌都能使你获利的策略,关键在于你不介意股票价格变动的方向,只要它保持大幅向一个方向或者另一个方向变化。通过调整马鞍式期权组合中看涨期权和看跌期权的施权价,使之成为虚值期权,这样可以降低马鞍式期权组合的成本,从而创建出勒式期权组合。因为勒式期权组合更便宜且成本基础更低,所以当股票价格发生大幅变化时,你能获得更高的百分比收益率。(如图2、表4) 5 无趋势策略

PIX防火墙基本配置命令和配置实例

PIX防火墙基本配置命令和配置实例 PIX防火墙基本配置命令和配置实例 1. PIX 的配置命令 (1) 配置防火墙接口的名字,并指定安全级别(nameif) Pix525(config)#nameif ethernet0 outside security0 Pix525(config)#nameif ethernet1 inside security100 Pix525(config)#nameif dmz security50 提示:在缺省配置中,以太网0被命名为外部接口(outside),安全级别是0;以太网1被命名为内部接口(inside),安全级别是100.安全级别取值范围为1~99,数字越大安全级别越高。若添加新的接口,语句可以这样写: Pix525(config)#nameif pix/intf3 security40 (安全级别任取) (2) 配置以太口参数(interface) Pix525(config)#interface ethernet0 auto (auto选项表明系统自适应网卡类型) Pix525(config)#interface ethernet1 100full (100full选项表示100Mbit/s以太网全双工通信) Pix525(config)#interface ethernet1 100full shutdown (shutdown选项表示关闭这个接口,若启用接口去掉shutdown) (3) 配置内外网卡的IP地址(ip address) Pix525(config)#ip address outside 61.144.51.42 255.255.255.248 Pix525(config)#ip address inside 192.168.0.1 255.255.255.0 很明显,Pix525防火墙在外网的ip地址是61.144.51.42,内网ip地址是192.168.0.1 (4) 指定外部地址范围(global) Global命令的配置语法:global (if_name) nat_id ip_address - ip_address [netmark global_mask] global命令把内网的IP地址翻译成外网的IP地址或一段地址范围。其中(if_name)表示外网接口名字,例如outside。Nat_id用来标识全局地址池,使它与其相应的NAT命令相匹配,ip_address-ip_address表示翻译后的单个IP地址或一段IP地址范围。[netmark global_mask]表示全局IP地址的网络掩码。 例1.Pix525(config)#global (outside) 1 61.144.51.42-61.144.51.48 表示内网的主机通过pix防火墙要访问外网时,pix防火墙将使用 61.144.51.42-61.144.51.48这段IP地址池为要访问外网的主机分配一个全局IP地址。例2.Pix525(config)#global (outside) 1 61.144.51.42

防火墙配置

ip冲突后想查出是哪台电脑和我冲突怎么查?? 1、在运行中输入CMD打开命令提示符输入以下命令 ping -a 发生冲突的IP地址,这样命令提示符中就会显示发生冲突的主机名。 2、根据得到的主机名查找发生冲突的电脑,更改两台电脑的IP地址,最好是将MAC地址同IP地址进行绑定,这样就不会再发生IP冲突了。 很简单,看看你局域网设定的IP地址是多少,冲突是因为另外有人也用了该IP地址,其中一个改动一下就行了,需要协商的,或者都统一改成自动获取IP地址,那么由路由器自己来分配也不会出现这种情况。 运行--->CMD--->arp /a,查看IP所对应的MAC地址,就可以查出来是哪台机子的MAC地址有问题了.、 关掉你的电脑,在另外的电脑上运行DOS命令,ping - a ***.***.***.*** *为冲突的IP地址,就会得到对方的计算机名字。。。 防火墙:pix525 配置: 基本配置 建立用户 建立用户和修改密码跟。Cisco IOS路由器基本一样 激活以太端口必须用enable进入,然后进入configure模式 PIX525>enable Password:

PIX525#config t PIX525(config)#interface ethernet0 auto PIX525(config)#interface ethernet1 auto 在默认情况下ethernet0是属外部网卡outside, ethernet1是属内部网卡inside, inside在初始化配置成功的情况下已经被激活生效了,但是outside必须命令配置激活。命名端口 采用命令nameif PIX525(config)#nameif ethernet0 outside security0 security100 security0是外部端口outside的安全级别(100安全级别最高) security100是内部端口inside的安全级别,如果中间还有以太口,则security10,security20等等命名,多个网卡组成多个网络,一般情况下增加一个以太口作为 DMZ(Demilitarized Zones非武装区域)。 配置地址 采用命令为:ip address 如:内部网络为:192.168.1.0 255.255.255.0 外部网络为:222.20.16.0 255.255.255.0 PIX525(config)#ip address inside 192.168.1.1 255.255.255.0 PIX525(config)#ip address outside 222.20.16.1 255.255.255.0 配置远程 在默然情况下,PIX的以太端口是不允许telnet的,这一点与路由器有区别。Inside端口可以做telnet就能用了,但outside端口还跟一些安全配置有关。

布连电厂主机及主要辅机设备配置简介

国电建投内蒙古能源有限公司简介 一、公司简介 国电建投内蒙古能源有限公司位于内蒙古自治区鄂尔多斯市伊金霍洛旗,2005年由中国国电集团公司、河北省建设投资公司双方按50%:50%比例投资组建。总体规划在鄂尔多斯市伊金霍洛旗和准格尔旗分别建设6×600MW级空冷燃煤发电机组和8×600MW级空冷燃煤发电机组,以及配套建设察哈素、刘三圪旦两个大型现代化煤矿项目。 整个项目遵照“整体规划、分步实施”的原则,一期工程设计在伊金霍洛旗布连建设2×660MW超超临界空冷燃煤发电机组和察哈素年产1000万吨煤矿项目,2012年投产;在准格尔旗长滩建设2×660MW 超超临界空冷燃煤发电机组及配套刘三圪旦煤矿项目。 布连电厂位于内蒙古自治区鄂尔多斯市伊金霍洛旗乌兰木伦镇布连乡,距伊金霍洛旗阿镇约35公里,距鄂尔多斯东胜区70公里。一期工程为2×660MW超超临界直流空冷发电机组。 因工作需要,现面向社会诚聘有志之士加盟。 二、布连电厂主机及主要辅机设备配置简介 锅炉:采用北京巴威公司生产的超超临界直流、单炉膛、一次再热、全封闭、固态排渣、前后墙对冲燃烧方式,过热器出口压力28MPa,过热器/再热器出口温度为605℃/603℃,锅炉采用烟台龙源公司生产的等离子点火系统。 汽轮机:采用上海电气集团股份有限公司生产的单轴、三缸二排

汽、中低压缸双流、中间再热式超超临界空冷汽轮机,主蒸汽压力27MPa,主汽/再热热段蒸汽温度为600℃/600℃;设计背压12kPa,夏季满发背压为30kPa。 发电机:采用上海电气集团股份有限公司生产的全封闭、自通风、水-氢-氢冷却方式的发电机。 主要辅机:锅炉空气预热器、送风机、一次风机、引风机及增压风机均选用豪顿华公司产品,风机均为动叶可调式轴流风机;100%容量汽动给水泵主泵选用英国苏尔寿公司生产的进口设备,100%容量给水泵驱动汽轮机采用杭汽生产的国产设备;100%容量高压旁路系统采用德国博普-罗依特公司生产的进口设备;电动给水泵选用大连苏尔寿公司生产的合资产品;空冷岛系统选用国电龙源冷却环保工程有限公司产品。DCS系统采用国电智深公司的EDPF-NT分散控制系统;发电机励磁系统采用国电南瑞公司的NES5100型励磁系统。500kV电气一次主接线采用一台半断路器接线,1回主变进线和1回出线组成1个完整串,共2个完整串;两台机组启动/备用电源由厂内500kV 配电装置引接1回电源经1台500/110kV和1台110/10.5kV的变压器降压后作为2台机组的备用电源。 布连电厂化学水系统:布连电厂一期工程为2×660MW超超临界直流空冷发电机组,电厂生产补给水水源采用鄂尔多斯市东胜区污水处理厂的处理达标后的再生水,备用水源采用扎萨克水库地表水。 锅炉补给水处理系统:再生水经过混凝、重力滤池过滤、超滤、活性炭过滤、反渗透处理后,出水进入除盐系统。除盐系统采用离子

cisco PIX防火墙做端口映射

cisco PIX防火墙做端口映射 在配置PIX防火墙之前,先来介绍一下防火墙的物理特性。防火墙通常具有至少3个接口,但许多早期的防火墙只具有2个接口;当使用具有3个接口的防火墙时,就至少产生了3个网络,描述如下: 内部区域(内网):内部区域通常就是指企业内部网络或者是企业内部网络的一部分。它是互连网络的信任区域,即受到了防火墙的保护。 外部区域(外网):外部区域通常指Internet或者非企业内部网络。它是互连网络中不被信任的区域,当外部区域想要访问内部区域的主机和服务,通过防火墙,就可以实现有限制的访问。 停火区(DMZ):停火区是一个隔离的网络,或几个网络。位于停火区中的主机或服务器被称为堡垒主机。一般在停火区内可以放置Web服务器,Mail服务器等。停火区对于外部用户通常是可以访问的,这种方式让外部用户可以访问企业的公开信息,但却不允许他们访问企业内部网络。 注意:2个接口的防火墙是没有停火区的。 由于PIX535在企业级别不具有普遍性,因此下面主要说明PIX525在企业网络中的应用。 PIX防火墙提供4种管理访问模式: 非特权模式。 PIX防火墙开机自检后,就是处于这种模式。系统显示为pixfirewall> 特权模式。输入enable进入特权模式,可以改变当前配置。显示为pixfirewall# 配置模式。输入configure terminal进入此模式,绝大部分的系统配置都在这里进行。显示为pixfirewall(config)# 监视模式。 PIX防火墙在开机或重启过程中,按住Escape键或发送一个"Break"字符,进入监视模式。这里可以更新*作系统映象和口令恢复。显示为monitor> 配置PIX防火墙有6个基本命令:nameif,interface,ip address,nat,global,route. 这些命令在配置PIX时是必须的。以下是配置的基本步骤: 1. 配置防火墙接口的名字,并指定安全级别(nameif)。 Pix525(config)#nameif ethernet0 outside security0 Pix525(config)#nameif ethernet1 inside security100 Pix525(config)#nameif dmz security50 提示:在缺省配置中,以太网0被命名为外部接口(outside),安全级别是0;以太网1被命名为内部接口(inside),安全级别是100.安全级别取值范围为1~99,数字越大安全级别越高。若添加新的接口,语句可以这样写: Pix525(config)#nameif pix/intf3 security40 (安全级别任取) 2. 配置以太口参数(interface) Pix525(config)#interface ethernet0 auto (auto选项表明系统自适应网卡