F5负载均衡器用tcpdump命令抓包的方法

F5负载均衡器用tcpdump命令的抓包方法作者:邹善

部门:业务与软件技术服务器支撑技术团队

参考文档:<

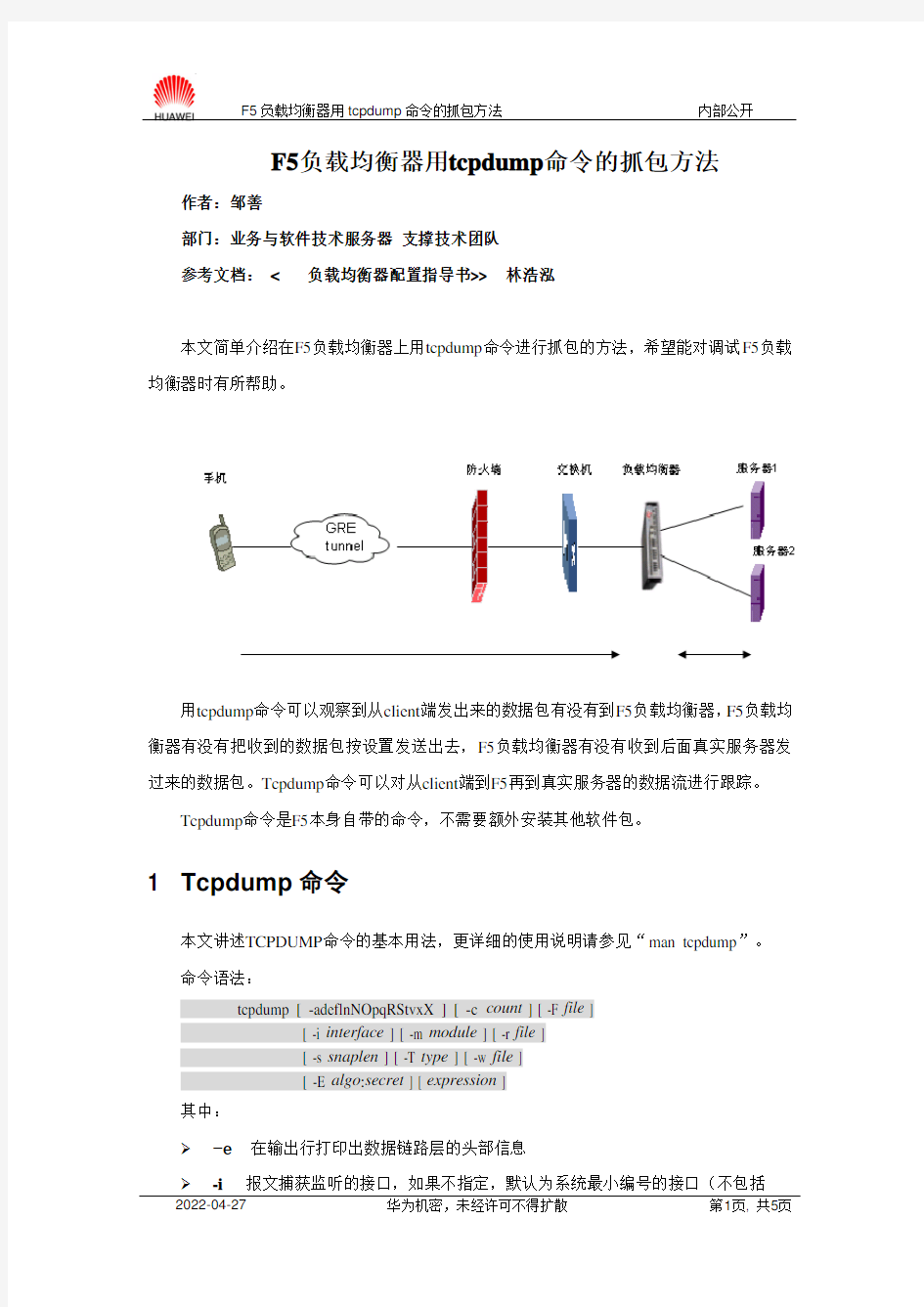

本文简单介绍在F5负载均衡器上用tcpdump命令进行抓包的方法,希望能对调试F5负载均衡器时有所帮助。

用tcpdump命令可以观察到从client端发出来的数据包有没有到F5负载均衡器,F5负载均衡器有没有把收到的数据包按设置发送出去,F5负载均衡器有没有收到后面真实服务器发过来的数据包。Tcpdump命令可以对从client端到F5再到真实服务器的数据流进行跟踪。

Tcpdump命令是F5本身自带的命令,不需要额外安装其他软件包。

1 Tcpdump命令

本文讲述TCPDUMP命令的基本用法,更详细的使用说明请参见“man tcpdump”。

命令语法:

tcpdump [ -adeflnNOpqRStvxX ] [ -c count ] [ -F file ]

[ -i interface ] [ -m module ] [ -r file ]

[ -s snaplen ] [ -T type ] [ -w file ]

[ -E algo:secret ] [ expression ]

其中:

-e在输出行打印出数据链路层的头部信息

-i报文捕获监听的接口,如果不指定,默认为系统最小编号的接口(不包括

loop-back接口)

-n不将IP地址或端口号转化为域名或协议名称

-r从文件中读取(该文件由-w选项创建)

-s确定捕获报文大小

-w直接将捕获报文写入文件,而不是对其进行解析并通过屏幕显示(与-r选项对应)

-x每个报文以十六进制方式显示

-X每个报文同时以文本和十六进制显示

expression匹配表达式的分组将进行解析。如果不指定表达式,系统对所有分组进行捕获分析。复杂表达式可以使用“and”与、“or”或以及“not”非操作进行

组合。表达式有三种:

?type三种种类:host、net和port。比如:host 10.1.1.1。如果不指定类型,默认为host。

?dir有src、dst、src or dst和src and dst四种方向。默认为src or dst,即双向。

proto常见协议有:ip、arp、tcp、udp、icmp等。如果不指定协议类型,默认

为所有协议。

2 在F5上用tcpdump抓包示例

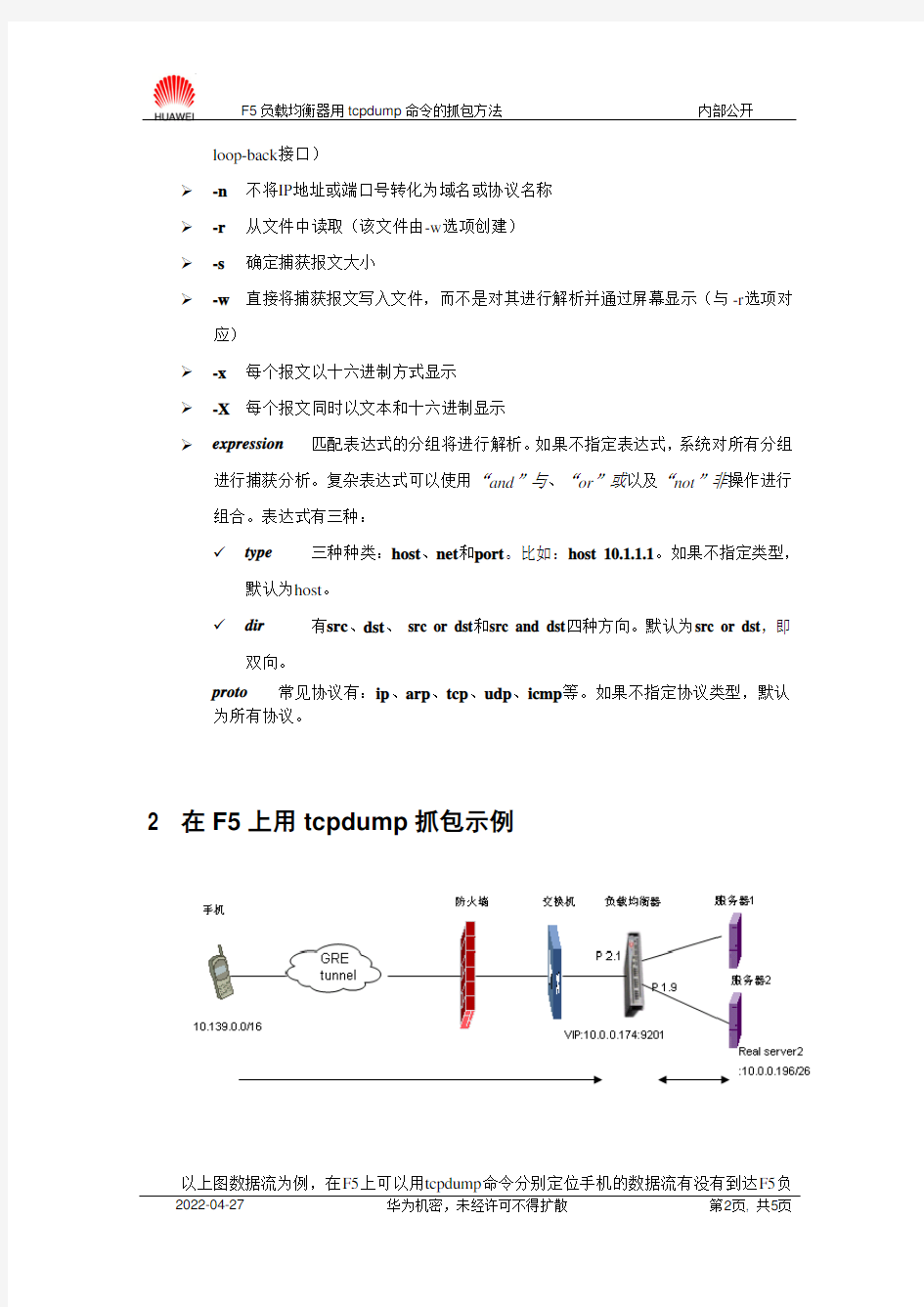

以上图数据流为例,在F5上可以用tcpdump命令分别定位手机的数据流有没有到达F5负

载均衡器、F5负载均衡器是否把收到的数据包发真实的服务器上及真实服务器有没有把数据返回给F5。

上图中,手机的IP地址为10.139.0.0/16,F5上的做的VIP为10.0.0.174:9201,后台的真实IP地址为:10.0.0.196/26。F5上有两个vlan,一个为external vlan,用于接F5的外网,另一个为internal vlan,用于接F5的内网,在本例中,port 2.1接外网,port 1.9接真实服务器。

注意:在采用F5的双机时,要在数据流流经的F5上进行抓包,如果在数据流不经过的F5上抓包,是抓不到数据包的。

●在F5上用tcpdump定位手机的数据流有没有到达F5:

因手机过来的地址是不定的,只是限定在一个地址池:10.139.0.0/16中,所以在F5上可以采用对源地址为10.139.0.0/16 (src net 10.139.0.0/16)进行抓包;F5是在通过port 2.1与外网相连,所以可以对interface 2.1进行抓包,所以抓包语句可写为如下:

JSNJ-B-SW001-WAP:~# tcpdump -i 2.1 src net 10.139.0.0/16

tcpdump: listening on 2.1

22:26:54.032326 10.139.110.6.49153 > 10.0.0.174.9201: udp 235

22:26:54.046591 10.139.110.6.49153 > 10.0.0.174.9201: udp 4

22:26:54.273444 10.139.110.6.49153 > 10.0.0.174.9201: udp 235

22:26:55.626692 10.139.110.6.49153 > 10.0.0.174.9201: udp 3

从以上抓到的包看,10.139.110.6已经把数据包送到VIP:10.0.0.174:9201上来。前面22:26:54.032326是时间标记。如果在外连接口上抓不到数据,则要检查从手机到F5之间的路由是否可达了。

●在F5上用tcpdump定位手机的数据流有没有从F5上发向真实的服务器

(10.0.0.196)

F5的port 1.9是连接真实服务器10.0.0.196的接口,可以在此接口上对目的地址为

10.0.0.196 ,端口号为9201的数据进行抓包。

JSNJ-B-SW001-WAP:~# tcpdump -i 1.9 dst 10.0.0.196 and port 9201

tcpdump: listening on 1.9

22:31:19.575618 10.139.110.6.49153 > 10.0.0.196.9201: udp 237

22:31:20.989582 10.139.110.6.49153 > 10.0.0.196.9201: udp 3

22:31:27.854904 10.139.110.6.49153 > 10.0.0.196.9201: udp 237

22:31:29.271142 10.139.110.6.49153 > 10.0.0.196.9201: udp 3

从结果上看:10.139.110.6的数据包已离开F5,发到10.0.0.196上。注意的是:此数据包的源IP地址还是手机的地址。结果从接服务器的接口上看不到离开F5的数据包,则需要检查F5的配置有没有问题。

●在F5上用tcpdump定位真实服务器的数据流有没有返回F5

F5的port 1.9是连接真实服务器10.0.0.196的接口,可以在此接口上对源地址为

10.0.0.196 ,端口号为9201的数据进行抓包

JSNJ-B-SW001-WAP:~# tcpdump -i 1.9 src 10.0.0.196 and port 9201

tcpdump: listening on 1.9

22:32:26.302664 10.0.0.196.9201 > 10.139.110.6.49153: udp 3 (DF)

22:32:26.393834 10.0.0.196.9201 > 10.139.110.6.49153: udp 1403 (DF)

22:32:26.394014 10.0.0.196.9201 > 10.139.110.6.49153: udp 176 (DF)

22:32:27.273660 10.0.0.196.9201 > 10.139.110.6.49153: udp 1403 (DF)

22:32:28.672322 10.0.0.196.9201 > 10.139.110.6.49153: udp 4 (DF)

22:32:29.832202 10.0.0.196.9201 > 10.139.110.6.49152: udp 4 (DF)

如果没有抓到相应的数据包,则有可能是真实服务器没有把数据包发回到F5上,此时,应当检查真实服务器配置,可以在真实服务器本地检查服务是否正常(如是IE应用在本地服务器上用IE浏览则可)。

从以上抓到的数据包可以看出数据包的目的地址不是F5,而是手机的真实地址,所以要注意检查真实服务器的网关有没有设置好,一般情况下真实服务器的网关要设置成F5 internal vlan 的self IP或share IP(双机情况)。现场已碰到很多因为没有设置真实服务器网关而造成访问不通的情况。

●在F5上用tcpdump定位F5有没有把数据流返回到手机上:

在F5上对port 2.1 目的地址为10.139.0.0/16的网段抓包:

JSNJ-B-SW001-WAP:~# tcpdump -i 2.1 dst net 10.139.0.0/16

tcpdump: listening on 2.1

12:25:24.899435 10.0.0.174.9201 > 10.139.110.6.8502: udp 3 (DF)

12:25:25.170922 10.0.0.174.9201 > 10.139.110.6.8502: udp 1569 (frag 60525:1480@0+) 12:25:25.170933 10.0.0.174 > 10.139.110.6: (frag 60525:97@1480)

12:25:27.479392 10.0.0.174.9201 > 10.139.110.6.8502: udp 3 (DF)

12:25:28.520496 10.0.0.174.9201 > 10.139.110.6.8502: udp 1290 (DF)

如果F5没有把数据包发送到外网去,则要检查F5的配置,同时也要非常注意F5有没有到外网的路由。检查F5到外网的路由可以在F5上用netstat –rn命令查看:

JSNJ-B-SW001-WAP:~# netstat -rn

Routing tables

Internet:

Destination Gateway Flags MTU If

default 10.0.0.140 UGS 1500 vlan0

10.0.0.128/26 link#29 UC 1500 vlan0

10.0.0.131 0.1.d7.23.21.b1 UHLc 1500 lo0

10.0.0.140 0.10.db.ff.20.70 UHLc 1500 vlan0

查看是否有default的路由。如果没有default路由,则需要到F5上用config进入配置菜单,配置gateway。

图解F5 链路负载均衡详细配置方法

WAN广域网链路负载均衡测试项目测试项目背景:

测试环境描述 1.1 需求描述 XX股份领导反应:通过互联网采用SSL VPN方式,访问青岛总部内网的OA系统速度慢。为了解决此问题,目前采用三种测试方案: 1、CITRIX; 2、新增加一台JUNIPER SA4000; 3、增加一台F5 BIGIP LC设备和两条分别为青岛联通、青岛移动的100M 链路结合进行WAN链路负载均衡测试。 第二种测试方案目前已做完,效果不理想,当前准备执行第三套测试方案。 F5 BIGIP LC以及如何在使用GTM一张静态的表单(https://www.360docs.net/doc/617636891.html,er)来实现Topology计算。 由于LC只能解析A记录,无法解析SOA 、MX、PTR记录,所以LC只能做一台DNS的子域,无法取代客户的DNS服务器(https://www.360docs.net/doc/617636891.html,)。 测试要求:解决电信和网通的南北互连互通问题,用户有二条链路,(一条网通线路,一条电信线路)。 测试规则如下: 1.访问CNC网站走CNC线路 2.访问CT网站走CT的线路 3.访问本地域名(https://www.360docs.net/doc/617636891.html,)CNC用户从CNC线路过来访问 4.访问本地域名(https://www.360docs.net/doc/617636891.html,)CT用户从CT线路访问

测试环境描述

2测试设备配置步骤 2.1 基础配置 2.1.1进入管理界面,激活license。 注意事项:激活LC设备的license后,一定要完全重新启动一次

(Full_box_reboot)。系统会自动生成相关的文件和启动相应的服务。

2.1.2Platform相关设置 由于是部分授权,所以LC将作为https://www.360docs.net/doc/617636891.html,的子域的Nameserver Hostname:使用NS 的https://www.360docs.net/doc/617636891.html, 提醒:上线测试Root和admin密码一定要修改,不可以使用默认的。

Linux下抓包工具tcpdump应用详解

TCPDUMP简介 在传统的网络分析和测试技术中,嗅探器(sniffer)是最常见,也是最重要的技术之一。sniffer工具首先是为网络管理员和网络程序员进行网络分析而设计的。对于网络管理人员来说,使用嗅探器可以随时掌握网络的实际情况,在网络性能急剧下降的时候,可以通过sniffer 工具来分析原因,找出造成网络阻塞的来源。对于网络程序员来说,通过sniffer工具来调试程序。 用过windows平台上的sniffer工具(例如,netxray和sniffer pro软件)的朋友可能都知道,在共享式的局域网中,采用sniffer工具简直可以对网络中的所有流量一览无余!Sniffer 工具实际上就是一个网络上的抓包工具,同时还可以对抓到的包进行分析。由于在共享式的网络中,信息包是会广播到网络中所有主机的网络接口,只不过在没有使用sniffer工具之前,主机的网络设备会判断该信息包是否应该接收,这样它就会抛弃不应该接收的信息包,sniffer工具却使主机的网络设备接收所有到达的信息包,这样就达到了网络监听的效果。 Linux作为网络服务器,特别是作为路由器和网关时,数据的采集和分析是必不可少的。所以,今天我们就来看看Linux中强大的网络数据采集分析工具——TcpDump。 用简单的话来定义tcpdump,就是:dump the traffice on a network,根据使用者的定义对网络上的数据包进行截获的包分析工具。 作为互联网上经典的的系统管理员必备工具,tcpdump以其强大的功能,灵活的截取策略,成为每个高级的系统管理员分析网络,排查问题等所必备的东东之一。 顾名思义,TcpDump可以将网络中传送的数据包的“头”完全截获下来提供分析。它支持针对网络层、协议、主机、网络或端口的过滤,并提供and、or、not等逻辑语句来帮助你去掉无用的信息。 tcpdump提供了源代码,公开了接口,因此具备很强的可扩展性,对于网络维护和入侵者都是非常有用的工具。tcpdump存在于基本的FreeBSD系统中,由于它需要将网络界面设置为混杂模式,普通用户不能正常执行,但具备root权限的用户可以直接执行它来获取网络上的信息。因此系统中存在网络分析工具主要不是对本机安全的威胁,而是对网络上的其他计算机的安全存在威胁。 普通情况下,直接启动tcpdump将监视第一个网络界面上所有流过的数据包。 ----------------------- bash-2.02# tcpdump

中小企业多链路负载均衡的解决方案

中小企业多链路负载均衡的解决方案前言: 目前很多企业为了提高信息发布的性能和可靠性,向多个电信运营商同时租用互联网线路,所以拥有两条或两条以上的互联网连接链路,这些用户希望分别通过多条链路使用网络平台和资源,但是这样的网络出口建设形式,暴露出以下问题,并亟待解决。 企业广域网链路络存在的问题: 1、链路的单点失效性: 采用单一Internet连接链路存在单点失效性,一旦该链路出现故障将造成整个企业网络的瘫痪。 2、链路性能的瓶颈: 单一Internet连接链路的带宽资源是有限的,无法满足企业内部全体用户对Internet 访问时所需的带宽,同时也无法满足大量的Internet上的用户对企业的访问。 3、网络安全防护能力弱: 目前Internet上的各种各样的网络攻击层出不穷,路由器自身对网络攻击的防护能力非常有限,DOS/DDOS 网络攻击会对广域网络由器产生严重的影响。 现有的多条链路,互相之间没有联系,这就导致了两条链路的完全独立,不能互为所用;两条或多条链路分别独立接入,链路的占用可能不平均,带宽不能得到充分的利用;任一条链路的中断都会影响正常的上网工作,缺乏容错机制。 解决方案: 面对以上问题,应该在企业网络出口处部署一台梭子鱼LinkBalancer 330链路负载均衡器,如下图所示:

LB330链路负载均衡器部署在出口路由器和防火墙之间,这样可以实现对多条internet 接入链路的负载均衡,可以同时实现outbound流量(内部办公用户访问internet)和inbound 流量(internet用户访问内部服务器)双向的负载均衡,并且可以根据智能算法选择最优路径,以达到最佳访问速度。如果当一个ISP1出现故障,负载均衡器可以及时地检测到,并将内外网流量转到ISP2上,网络仍然可以正常运行。LB330链路负载均衡器支持多达3条外接链路。此外,LB330链路负载均衡器具备抵御DoS/DDoS的功能,有效地保护内网的服务器免遭攻击。 方案特点: 1.增加企业出口带宽,并提供了广域网链路的冗余。 2.通过智能算法,可通过最优路径实现内外网访问。 3.可以抵御DoS和 DDoS攻击有效的保护内网服务器。 为什么选择梭子鱼: 1、聚合链路带宽

linux之TCPDUMP网络抓包工具

Linux命令之TCPDUMP抓包 TCPDUMP又称网络数据包截获分析工具。支持针对网络层、协议、主机、网络或端口的过滤。并提供and、or、not等逻辑语句帮助去除无用的信息。 常用选项 -a 将网络地址和广播地址转变成名字 -d 将匹配信息包的代码以人们能够理解的汇编格式给出 -dd 将匹配信息包的代码以c语言程序段的格式给出 -ddd 将匹配信息包的代码以十进制的形式给出 -e 在输出行打印出数据链路层的头部信息 -f 将外部的Internet地址以数字的形式打印出来 -q 快速打印输出。即打印很少的协议相关信息,从而输出行都比较简短 -t 不显示时间 -l 使标准输出变为缓冲行形式 -n 不把网络地址转换成名字 -s 抓取数据包时默认抓取长度为68字节 -t 在输出的每一行不打印时间戳 -v 输出一个稍微详细的信息,如在ip包中可以包括ttl和服务类型的信息-v v 输出详细的报文信息 -c 在收到指定的包的数目后,tcpdump就会停止

-F 从指定的文件中读取表达式,忽略其它的表达式 -i 指定监听的网络接口 -r 从指定的文件中读取包(这些包一般通过-w选项产生) -w 直接将包写入文件中,并不分析和打印出来 -T 将监听到的包直接解释为指定的类型的报文,常见的类型有rpc (远程过程调用)和snmp(简单网络管理协议) -n 对地址以数字方式显式,否则显式为主机名,也就是说-n选项不做主机名解析。 -nn 除了-n的作用外,还把端口显示为数值,否则显示端口服务名。 -X 输出包的头部数据,会以16进制和ASCII两种方式同时输出。 -XX 输出包的头部数据,会以16进制和ASCII两种方式同时输出,更详细。 一、不指定任何参数 监听第一块网卡上经过的数据包。主机上可能有不止一块网卡,所以经常需要指定网卡。这样抓取的结果会非常多,滚动非常快。 [qh@root localhost]$tcpdump 二、监听指定网卡 [qh@root localhost]$tcpdump -i eth0 三、监听指定主机

Tcpdump的安装

Tcpdump的安装(TCP/IP sniffer工具) 在如今众多的黑客技术中,嗅探器(sniffer)是最常见,也是最重要的技术之一。用过windows平台上的sniffer工具(例如,netxray和sniffer pro软件)的朋友可能都知道,在共享式的局域网中,采用sniffer工具简直可以对网络中的所有流量一览无余!Sniffer工具实际上就是一个网络上的抓包工具,同时还可以对抓到的包进行分析。由于在共享式的网络中,信息包是会广播到网络中所有主机的网络接口,只不过在没有使用sniffer工具之前,主机的网络设备会判断该信息包是否应该接收,这样它就会抛弃不应该接收的信息包,sniffer工具却使主机的网络设备接收所有到达的信息包,这样就达到了网络监听的效果。其实,sniffer工具既可以适合于黑客的使用,也同样有利于网络管理员和网络程序员。对于网络管理人员来说,使用嗅探器可以随时掌握网络的实际情况,在网络性能急剧下降的时候,可以通过sniffer工具来分析原因,找出造成网络阻塞的来源。对于网络程序员来说,通过sniffer工具来调试程序。 下面就向大家介绍一个在linux下优秀的嗅探器-------tcpdump.(我们下面的 操作都在redhat 6.2 linux 2.2.14的环境中经过实际测试.) 一. Tcpdump的安装 在linux下tcpdump的安装十分简单,一般由两种安装方式。一种是以rpm 包的形式来进行安装。另外一种是以源程序的形式安装。 1.rpm包的形式安装 这种形式的安装是最简单的安装方法,rpm包是将软件编译后打包成二进制的格式,通过rpm命令可以直接安装,不需要修改任何东西。以超级用户登录,使用命令如下: #rpm -ivh tcpdump-3_4a5.rpm 这样tcpdump就顺利地安装到你的linux系统中。怎么样,很简单吧。 2.源程序的安装 既然rpm包的安装很简单,为什么还要采用比较复杂的源程序安装呢?其实,linux一个最大的诱人之处就是在她上面有很多软件是提供源程序的,人们可以修改源程序来满足自己的特殊的需要。所以我特别建议朋友们都采取这种源程序的安装方法。 ·第一步取得源程序在源程序的安装方式中,我们首先要取得tcpdump 的源程序分发包,这种分发包有两种形式,一种是tar压缩包(tcpdump-3_4a5.tar.Z),另一种是rpm的分发包(tcpdump-3_4a5.src.rpm)。这两种 形式的内容都是一样的,不同的仅仅是压缩的方式.tar的压缩包可以使用如下命令解开: #tar xvfz tcpdump-3_4a5.tar.Z rpm的包可以使用如下命令安装:

F5链路负载均衡解决方案实例

南京财经大学 F5 Link Controller多链路负载均衡 解决方案

目录 1. 项目背景分析 (4) 1.1 南京财经大学的现状 (4) 1.2 链路改造后的预期设想 (4) 2. F5提供的最佳解决方案 (6) 2.1 设计结构图: (6) 2.2 实现原理 (7) 2.2.1 出站访问 (7) 2.2.2 入站访问 (8) 2.2.3 系统切换时间 (10) 3. 解决方案功能介绍 (11) 3.1 高可用性 (11) 3.1.1 全面的链路监控能力 (11) 3.1.2 集合多个监视器 (12) 3.2 最大带宽和投资回报 (13) 3.2.1 可节省WAN 链路成本的压缩模块 (13) 3.2.2 带宽可扩展性 (13) 3.2.3 强大的流量分配负载均衡算法 (14) 3.2.4 链路带宽控制 (14) 3.2.5 链路成本负载平衡 (15) 3.3 高级WAN 链路管理 (15) 3.3.1 最佳性能链路 (15) 3.3.2 针对压缩技术的目标流量控制 (16) 3.3.3 优化的TCP 性能 (16) 3.3.4 可编程链路路由――iRule (16)

3.3.5 流量优先级安排:服务质量(QoS) 和配置服务类型(ToS) . 17 3.4 配置和管理 (17) 3.4.1 消除BGP 多归属部署障碍 (17) 3.4.2 BIG/IP的业界最快双机冗余切换 (17) 3.4.3 IPv6 网关 (18) 3.4.4 统计与报告 (18) 3.5 强化的安全性能 (18) 3.5.1 智能SNAT (18) 3.5.2 网络安全 (19) 3.5.3 简单、安全的管理 (19) 3.6 集成流量管理可扩展性 (20) 3.6.1 扩展的各类安全设备负载均衡 (20) 3.6.2 扩展的SSL加速适用于校园一卡通等 (21) 4. 相关产品介绍 (22)

链路负载均衡解决方案

Array Networks 链路负载均衡解决方案 -Array APV系列、AppVelocity应用于企业网络优化

目录 1. 多链路接入背景介绍 (3) 1.1 单链路接入单点故障 (3) 1.2 运营商之间互访 (4) 1.3 双链路解决方案的产生以及其衍生的问题 (4) 2. Array 提供最佳的解决方案 (6) 2.1 方案介绍 (6) 2.2 流出(Outbound)流量处理 (7) 2.3 其它重要功能设置: (8) 2.4 流入(Inbound)流量处理 (8) 3. 解决方案功能特点介绍 (10) 3.1. 全面的链路监控能力 (10) 3.2. 全路经健康检查 (10) 3.3. 策略路由 (11) 3.4. APV-LLB的链路负载均衡解决方案具有以下功能和优点: (11) 3.5. 链路优化功能与其他应用性能提高功能 (11) 3.5.1. Http 压缩功能 (11) 3.5.2. Cache 功能 (11) 3.5.3. Connection Multiplexing(连接复用)技术 (12) 3.5.4. Connection Pooling(连接池)技术 (12) 3.5.5. Array SpeedStack?技术 (12) 3.6. 安全防护功能 (13) 3.7. Cluster技术 (13) 3.8. Array APV 配置管理 (14) 3.9. 可扩展性 (14) 3.9.1. 服务器负载均衡与广域网负载均衡 (14) 3.9.2. 扩展的SSL加速适用于电子商务 (14) 4. 链路负载均衡对企业的价值 (14)

Tcpdump常用命令及基础故障定位

tcpdump基础 Tcpdump常用命令及基础故障定位3板斧! 在老4k系统和TOS中的.1平台和.8平台(猎豹)支持TCPDUMP命令。 Tcpdump中and、not、or、host、port、grep、-e、-vv参数的使用: 例1:在eth1口抓包,只显示地址为10.1.1.1和icmp协议的报文。 Tcpdump –i eth1 host 10.1.1.1 and icmp 例2:在所有的接口抓包,不显示4000端口的管理报文,和23端口的telnet报文。 Tcpdump –i any not port 4000 and not port 23 (在同时管理的时候很实用) 例3:在eth1口抓包,显示地址为211.1.1.1或10.1.1.1的报文。 Tcpdump –i eth1 host 211.1.1.1 or host 10.1.1.1 (针对MAP前后的地址同时抓包定位时非常实用) 例4:在所有的接口抓包,显示地址为10.1.1.1报文。 Tcpdump |grep host 10.1.1.1 (在adls环境中非常实用,封装了PPPOE的报文也能抓到,但是TOS不支持grep 的参数了) 在tos系统中,X86的平台下才有抓包的工具,-n表示不需要域名解析,加快抓包的速度。 并且-evv比老的4k系统中,能抓到更多的信息,其中还包括校验和。 例5:System tcpdump –i any –evv -n (TOS系统中最后必须加-n的参数,才能保证抓包的速度) 例6:System tcpdump –i ipsec0-n(TOS支持在ipsec0中抓包,来判断数据流是否进入隧道) 例7:System tcpdump –i ppp0-n(TOS支持在ppp0中抓包,来判断数据流是否进入PPPoE的封装) 下面的4个实例,详细阐述了目的地址转换时如何通过TCPDUMP抓包来快速定位故障点。 现场通过抓包来定位故障原因是最准确高效的方法: 下面抓包中,客户端源地址为168.36.126.1MAP地址为209.136.47.12服务器真实地址为11.68.21.12 对于目的地址转换,天融信也俗称为MAP转换。 例1、如果业务、ping都不通,抓包时只有第一个请求报文,没有匹配MAP转换,说明: A: 防火墙没有到真实服务器的路由,而导致不能匹配MAP策略。 B: 或者是防火墙上没有开放对应的访问策略。 TOS# system tcpdump -i any host 168.36.126.1 -n 04:19:03.400000 IP 168.36.126.1 > 209.136.47.12: ICMP echo request, id 10706, seq 4161, length 64 例2、如果业务、ping都不通,抓包是匹配了MAP转换策略,说明: A: 对方的服务没有回应。 B: 或者对方回应了但是路由错误,回应数据包没有到防火墙。 TOS# system tcpdump -i any host 168.36.126.1 -n 04:19:03.400000 IP 168.36.126.1 > 209.136.47.12: ICMP echo request, id 10706, seq 4161, length 64 04:19:03.404216 IP 168.36.126.1 > 11.68.21.12: ICMP echo request, id 10706, seq 4161, length 64 例3、如果业务、ping都不通,抓包显示最后一个报文没有正常转换,说明: A: 防火墙上没有回指路由,而导致最后的报文没有发出。 TOS# system tcpdump -i any host 168.36.126.1 -n 04:19:03.400000 IP 168.36.126.1 >209.136.47.12: ICMP echo request, id 10706, seq 4161, length 64

A10服务器负载均衡解决方案解读

*****单位 A10负载均衡解决方案A10 Networks Inc.

目录 1.项目概述 (1) 2.需求分析及讨论 (1) 2.1应用系统所面临的共性问题 (1) 2.2需求分析 (2) 3.A10公司负载均衡解决方案 (3) 3.1网络结构图 (3) 3.2A10负载均衡解决方案 (3) 3.2.1APP Server负载均衡的实现 (4) 3.2.2应用优化的实现 (4) 3.3解决方案说明 (5) 3.4方案的优点 (6) 4.A10 AX的优点及各型号指标总结 (7) 5.A10公司简介 (7) 6.AX介绍 (8) 6.1A10公司AX简介 (8) AX系列功能 (8)

1.项目概述 2.需求分析及讨论 2.1应用系统所面临的共性问题 随着用户量增大及业务的发展,一个应用系统往往会出现各种问题。瓶颈可能出现在服务器、存储、网络设备,带宽等的性能不足,而运行一旦出现故障给业务带来的影响范围是巨大的,服务器可能出现的问题表现为如下几点: ◆高可用问题 关健性应用要求7*24稳定运行不被中断,高可用性问题被放在首要位置。 ◆利用“不平衡”现象 数据的大集中使得服务器的访问压力日益增大,服务器性能往往会成为一个系统的瓶 颈,随着性能问题的产生,单点故障的发生也将比较频繁,为了解决这些问题,传统的方式多为采取更换更好的服务器并且采用双机备份系统提供服务的方式,这样必然存在 一半的资源浪费的情况,而在压力不断上升的情况下,这种动作讲不断的重复,不但服 务器的利用率不平衡,而且持续引起投资的浪费。 ◆“峰值”问题 服务器的处理多存在“波峰”和“波谷”的变化。而且“波峰”时,业务量大小的变化又不规律,这就使服务器不得不面对“峰值堵塞”问题。原有解决方法为增加服务器或主机数量,提高处理能力。但仍存在性能不平衡问题,且这样做,投资成本大。 ◆多米诺”现象 单台服务器的设置,不可避免会出现“单点故障”,需要进行服务器“容错”。为实现容错,往往在主服务器旁安置一台或多台备份服务器。但这样做,平时只有一台服务器工作,其它服务器处于空闲状态,无法完全利用所有服务器的处理资源,当出现“峰值堵塞”时,“多米诺”效应往往会发生,即所有服务器连续被“堵”至“死”。最终的结果将导致系统的瘫痪。 ◆“扩展”不便

tcpdump抓包高级用法

tcpdump抓包高级用法 【表达式】tcpdump –i ethx ether[xx:yy]=0xabcde… -nn 【说明】普通的tcpdump抓包后面直接跟主机,端口或协议等过滤条件,而这种抓包方法在某些环境下是无法使用的,如有QinQ,lwapp,wltp,pppoe等协议封装时,要抓电脑真实IP的数据包便实现不了。高级抓包方法可以满足,特别是在wlan环境下,经过我们设备的数据流都是经过隧道封装的,所以只能用高级抓包方法。高级抓包方法中的过滤条件为ether[xx:yy]=0xabcd….,表示从以太网帧头部开始偏移xx字节后的yy个字节的值是十六进制abcd….。如tcpdump –i eth0 ether[92:4]=0xab0d4f9c –nn,表示在eth0抓取符合下面条件的数据包,从以太网帧第92字节开始,后面4个字节的值为十六进制ab0d4f9c的所有数据包。这种抓包方法要求我们事先算好过滤条件对应的十六进制及其偏移值。下面举个例子说明。 【案例】如附件中的数据包,是wlan环境下隧道封装的数据包,用抓包软件打开只能看到隧道头地址,无法看到隧道内真实的IP地址。隧道内真实的IP所在的段为111.14.0.0/16,现要抓取111.14.236.138这个地址的数据包。 1.将111.14.236.138这个IP地址转换为十六进制为0x6f0eec8a 2.在eth0将所有的数据包抓100个下来(tcpdump –i eth0 –s0 –c 100 –w /tmp/test.pcap),如附件,用wireshark打开,找到隧道内真实IP地址,再算出真实IP地址偏移以太网头的字节数(这里应该会有问到怎样找到隧道内真实的IP头,请参考文章自定义协议剥离配置说明)。 3.这里已经算出来,111.14.0.0/16段的上行数据偏移以太网头92字节,下行数据偏移以太网头96字节,所以抓取111.14.236.138这个地址的所有数据包,tcpdump表达式应该如下:tcpdump –i eth0 ether[92:4]=0x6f0eec8a or ether[96:4]=0x6f0eec8a –nn

Tcpdump命令详解

tcpdump用法详解(1) (2006-04-13 14:23:04) 转载 分类:Linux专题 tcpdump采用命令行方式,它的命令格式为: tcpdump [ -adeflnNOpqStvx ] [ -c 数量] [ -F 文件名] [ -i 网络接口] [ -r 文件名] [ -s snaplen ] [ -T 类型] [ -w 文件名] [表达式] (1). tcpdump的选项介绍 -a 将网络地址和广播地址转变成名字; -d 将匹配信息包的代码以人们能够理解的汇编格式给出; -dd 将匹配信息包的代码以c语言程序段的格式给出; -ddd 将匹配信息包的代码以十进制的形式给出; -e 在输出行打印出数据链路层的头部信息; -f 将外部的Internet地址以数字的形式打印出来; -l 使标准输出变为缓冲行形式; -n 不把网络地址转换成名字; -t 在输出的每一行不打印时间戳; -v 输出一个稍微详细的信息,例如在ip包中可以包括ttl和服务类型的信息; -vv 输出详细的报文信息; -c 在收到指定的包的数目后,tcpdump就会停止; -F 从指定的文件中读取表达式,忽略其它的表达式; -i 指定监听的网络接口; -r 从指定的文件中读取包(这些包一般通过-w选项产生); -w 直接将包写入文件中,并不分析和打印出来; -T 将监听到的包直接解释为指定的类型的报文,常见的类型有rpc (远程过程调用)和snmp(简单网络管理协议;)

(2). tcpdump的表达式介绍 表达式是一个正则表达式,tcpdump利用它作为过滤报文的条件,如果一个报文满足表达式的条件,则这个报文将会被捕获。如果没有给出任何条件,则网络上所有的信息包将会被截获。在表达式中一般如下几种类型的关键字。 第一种是关于类型的关键字,主要包括host,net,port, 例如host 210.27.48.2,指明210.27.48.2是一台主机,net 202.0.0.0 指明202.0.0.0是一个网络地址,port 23 指明端口号是23。如果没有指定类型,缺省的类型是host. 第二种是确定传输方向的关键字,主要包括src , dst ,dst or src, dst and src ,这些关键字指明了传输的方向。举例说明,src 210.27.48.2 ,指明ip包中源地址是210.27.48.2 , dst net 202.0.0.0 指明目的网络地址是202.0.0.0 。如果没有指明方向关键字,则缺省是src or dst关键字。 第三种是协议的关键字,主要包括fddi,ip,arp,rarp,tcp,udp等类型。Fddi指明是在FDDI(分布式光纤数据接口网络)上的特定的网络协议,实际上它是"ether"的别名,fddi和ether具有类似的源地址和目的地址,所以可以将fddi协议包当作ether的包进行处理和分析。其他的几个关键字就是指明了监听的包的协议内容。如果没有指定任何协议,则tcpdump将会监听所有协议的信息包。 除了这三种类型的关键字之外,其他重要的关键字如下:gateway, broadcast,less,greater,还有三种逻辑运算,取非运算是'not ' '! ', 与运算是'and','&&';或运算是'or' ,'││';这些关键字可以组合起来构成强大的组合条件来满足人们的需要,下面举几个例子来说明。 A想要截获所有210.27.48.1 的主机收到的和发出的所有的数据包: #tcpdump host 210.27.48.1 B想要截获主机210.27.48.1 和主机210.27.48.2 或210.27.48.3的通信,使用命令:(在命令行中适用括号时,一定要 #tcpdump host 210.27.48.1 and (210.27.48.2 or 210.27.48.3 ) C如果想要获取主机210.27.48.1除了和主机210.27.48.2之外所有主机通信的ip包,使用命令: #tcpdump ip host 210.27.48.1 and ! 210.27.48.2 D如果想要获取主机210.27.48.1接收或发出的telnet包,使用如下命令: #tcpdump tcp port 23 host 210.27.48.1

多链路负载均衡标准结构及阐述

多链路负载均衡标准结构及阐述 F5 Networks Inc. Owen Yu 2004-12-1

目录 一、F5多链路负载均衡标准结构 (3) 1.1 标准结构拓扑图 (3) 1.2 技术阐述 (3) 二、域名解析方式 (10) 2.1 Root DNS Server直接与F5多链路负载均衡器配合 (10) 2.1.1 CNAME方式 (10) 2.1.2 NS委派方式 (11) 2.2 Root DNS Server通过第三方DNS Server与F5多链路负载 均衡器配合 (12) 2.2.1 CNAME方式 (12) 2.2.2 NS方式 (13) 三、F5多链路负载均衡其它结构及阐述 (14) 3.1冗余结构 (14) 3.2与防火墙配合的结构 (15) 3.2.1后置防火墙 (15) 3.2.2前置防火墙 (16)

一、F5多链路负载均衡标准结构 1.1 标准结构拓扑图 下图是F5多出口链路负载均衡解决方案的标准结构(单台设备)。 1.2 技术阐述 网络环境描述 上图中F5 多链路负载均衡设备通过ISP1和ISP2接入Internet。每个ISP 都分配给该网络一个IP地址网段,假设ISP1分配的地址段为100.1.1.0/24,ISP2

分配的地址段为200.1.1.0/24(此处的200.1.1.0/24表示网络IP地址段为:200.1.1.0,子网掩码为24位,即255.255.255.0)。同样,Internet知道通过ISP1访问100.1.1.0/24,通过ISP2访问200.1.1.0/24。网络中的主机和服务器都属于私有网段192.168.1.0/24。 F5多链路负载均衡设备解决方案就是在内部交换机和连接ISP的路由器之间,跨接一台多链路负载均衡设备应用交换机,所有的地址翻译和Internet链路优化全部由多链路负载均衡设备来完成。 Outbound技术实现 ?Default Gateway Pool For Example: pool default_gateway_pool { lb_method dynamic_ratio member 100.1.1.1:0 member 200.1.1.1:0 } Default Gateway Pool中的Nodes为若干个下一跳路由器(Next Hop Router)的地址,用作Outbound负载均衡,可以通过三种方式生成。 1、 Setup Utility中配置多个Gateway IP,用空格分开; 2、在Configuration Utility中Link Configuration下增加多个links; 3、在Pool中定义一个Default Gateway Pool。 For Example:default_gateway use pool default_gateway_pool 将Default Gateway Pool中的Nodes配置为F5多链路负载均衡器的Default Gateway,可以通过netstat –rn命令查看路由表。 Destination Gateway Flags MTU If default 100.1.1.1 UGS 1500 vlan2 default 200.1.1.1 UGS 1500 vlan3 ? Monitor

tcpdump抓包并保存成cap文件

tcpdump抓包并保存成cap文件 首选介绍一下tcpdump的常用参数 tcpdump采用命令行方式,它的命令格式为: tcpdump [ -adeflnNOpqStvx ] [ -c 数量 ] [ -F 文件名 ] [ -i 网络接口 ] [ -r 文件名] [ -s snaplen ] [ -T 类型 ] [ -w 文件名 ] [表达式 ] 1. tcpdump的选项介绍 -a 将网络地址和广播地址转变成名字; -d 将匹配信息包的代码以人们能够理解的汇编格式给出; -dd 将匹配信息包的代码以c语言程序段的格式给出; -ddd 将匹配信息包的代码以十进制的形式给出; -e 在输出行打印出数据链路层的头部信息; -f 将外部的Internet地址以数字的形式打印出来; -l 使标准输出变为缓冲行形式; -n 不把网络地址转换成名字; -t 在输出的每一行不打印时间戳; -v 输出一个稍微详细的信息,例如在ip包中可以包括ttl和服务类型的信息; -vv 输出详细的报文信息; -c 在收到指定的包的数目后,tcpdump就会停止; -F 从指定的文件中读取表达式,忽略其它的表达式; -i 指定监听的网络接口; -r 从指定的文件中读取包(这些包一般通过-w选项产生); -w 直接将包写入文件中,并不分析和打印出来; -T 将监听到的包直接解释为指定的类型的报文,常见的类型有rpc(远程过程 调用)和snmp(简单网络管理协议;) 当网络出现故障时,由于直接用tcpdump抓包分析有点困难,而且当网络中数据比较多时更不容易分析,使用tcpdump的-w参数+ethereal分析会很好的解决这个问题,具体参数如下: tcpdump -i eth1 -c 2000 -w eth1.cap -i eth1 只抓eth1口的数据 -c 2000代表数据包的个数,也就是只抓2000个数据包 -w eth1.cap 保存成cap文件,方便用ethereal分析 抓完数据包后ftp到你的FTP服务器,put一下,然后用ethereal软件打开就可以很直观的分析了 注:有时将.cap文件上传到FTP服务器后,发现用ethreal打开时提示数据包大于65535个,这是你在ftp上传或者下载的时候没有用bin的模式上传的原因。另:有的网站提示在tcpdump中用-s 0命令,例如 tcpdump -i eth1 -c 2000 -s0 -w eth1.cap,可实际运行该命令时系统却提示无效的参数,去掉-s 0参数即可例子: [root@localhost cdr]#tcpdump -i eth0 -t tcp -s 60000 -w diaoxian.cap [root@localhost cdr]# tcpdump host 58.240.72.195 -s 60000 -w x.cap

F5多出口链路负载均衡解决方案(LC)1127

F5多出口链路负载均衡解决方案(L C)1127 -标准化文件发布号:(9456-EUATWK-MWUB-WUNN-INNUL-DDQTY-KII

F5 Networks 多出口链路负载均衡解决方案建议

目录 一.多出口链路负载均衡需求分析 ................................................................ 错误!未定义书签。 二.多出口链路负载均衡解决方案概述......................................................... 错误!未定义书签。 多出口链路负载均衡网络拓朴设计 ................................................................. 错误!未定义书签。方案描述 ............................................................................................................. 错误!未定义书签。方案优点 ............................................................................................................. 错误!未定义书签。 拓扑结构方面.................................................................................................. 错误!未定义书签。 安全机制方面................................................................................................... 错误!未定义书签。 三.技术实现 ................................................................................................. 错误!未定义书签。 F5多出口链路负载均衡(产品选型:B IGIP LC) ............................................ 错误!未定义书签。O UTBOUND流量负载均衡实现原理 .................................................................... 错误!未定义书签。 I NBOUND流量负载均衡实现原理........................................................................ 错误!未定义书签。 在链路负载均衡环境中的DNS设计和域名解析方式.................................... 错误!未定义书签。 Root DNS(注册DNS)直接与F5多链路负载均衡器配合......................... 错误!未定义书签。 Root DNS(注册DNS)通过第三方DNS Server与F5多链路负载均衡器配合(我们建议这种方式)........................................................................................................... 错误!未定义书签。F5设备双机冗余----毫秒级切换原理............................................................... 错误!未定义书签。S TATEFUL F AIL O VER 技术(与F5设备双机冗余有关) ........................................ 错误!未定义书签。四.产品介绍 ................................................................................................. 错误!未定义书签。 F5B IGIP ................................................................................................................ 错误!未定义书签。

TCPdump抓包及分析方法1

1关键字 Tcpdump,丢包,抓包 2Tcpdump抓包的作用 Tcpdump是linux系统自带的抓包工具,功能: >抓进出Linux服务器的IP包 >抓下的IP包,可由WireShark等工具,解码为UDP和RTP包。 >抓下的IP包,可由WireShark等工具分析丢包情况 3Tcpdump常用方法 Tcpdump是linux系统自带的抓包工具,需要root权限才能运行。 //抓网卡eth2上所有进出的数据包,如果没有数据包,则通常会抓到广播包 数会保留所有TS数据包,故重要。 3.4指定入向端口 设入向端口为11866,转换为十六进制,即是0x2e5a,所以: 其中,ether[36]和ether[37]为接收端口的16进制表示。 3.5指定出向端口 其中, Ether[34]和ether[35]为发送端口的16进制表示。 3.6长时间抓包 在抓包命令后加“-C 100”,它会满100M后写到下一个新的文件。直到磁盘满。 3.7后台执行 在抓包命令最后面再加一个&,这样可以后台一直抓。这样的话,登录窗口可以关掉。你想停止抓包,则得用PS把进程杀死。

4抓包分析快进快退 4.1找关键帧 RTP包是否为关键帧的标识保存在RTP扩展位中。WireShark查看RTP包是否为关键帧。 00或者10:普通帧 20或者30: 关键帧首包 40或者50: 关键帧中间包 80或者90: 关键帧尾包 注:以上判断之所以有“或者”,是因为关键帧位只占了3比特。 4.2判断时戳 如果抓包为32倍速,要判断时戳是否正常,则可以用抓包里的: (最大时戳-最小时戳)/90000/倍速=倍速播放时常

F5多出口链路负载均衡解决方案

F5 Networks 多出口链路负载均衡解决方案建议

目录 一.多出口链路负载均衡需求分析 (3) 二.多出口链路负载均衡解决方案概述 (4) 2.1多出口链路负载均衡网络拓朴设计 (4) 2.2方案描述 (5) 2.3方案优点 (7) 2.3.1 拓扑结构方面 (7) 2.3.2安全机制方面 (7) 三.技术实现 (8) 3.1F5多出口链路负载均衡(产品选型:B IGIP LC) (8) 3.2O UTBOUND流量负载均衡实现原理 (10) 3.3I NBOUND流量负载均衡实现原理 (11) 3.4在链路负载均衡环境中的DNS设计和域名解析方式 (13) 3.4.1 Root DNS(注册DNS)直接与F5多链路负载均衡器配合 (13) 3.4.2 Root DNS(注册DNS)通过第三方DNS Server与F5多链路负载均衡器配合(我们 建议这种方式) (14) 3.5F5设备双机冗余----毫秒级切换原理 (16) 3.6S TATEFUL F AIL O VER 技术(与F5设备双机冗余有关) (17) 四.产品介绍 (18) 4.1F5B IGIP (18)

一.多出口链路负载均衡需求分析 为了保证XXXX出口链路的高可用性和访问效率,计划拥有两条线路:一条中国网通链路,一条中国电信链路。F5公司的多链路负载均衡设备(Bigip)能够提供独具特色的解决方案,不但能够充分利用这两条链路(双向流量按照预设的算法分担到不同的链路上,一旦一条链路不通的情况下,能够无缝切换到另外一条可用链路上);而且可以根据对不同链路的侦测结果,将最快速的链路提供给外部用户进行响应,从而解决目前广泛存在的多个ISP之间的互联互通问题。具体解决方案特色如下: ?提供网至internet流量的负载均衡(Outbound) ?实现从Internet对服务器访问流量的负载均衡(Inbound) ?支持自动检测和屏蔽故障Internet链路 ?支持多种静态和动态算法智能均衡多个ISP链路的流量 ?支持多出口链路动态冗余,流量比率和切换 ?支持多种DNS解析和规划方式,适合各种用户网络环境 ?支持Layer2-7交换和流量管理控制功能 ?完全支持各种应用服务器负载均衡,防火墙负载均衡 ?多层安全增强防护,抵挡黑客攻击 ?业界领先的双机冗余切换机制,能够做到毫秒级切换 ?详细的链路监控报表,提供给网络管理员直观详细的图形界面 ?对于用户完全透明 ?对所有应用无缝支持