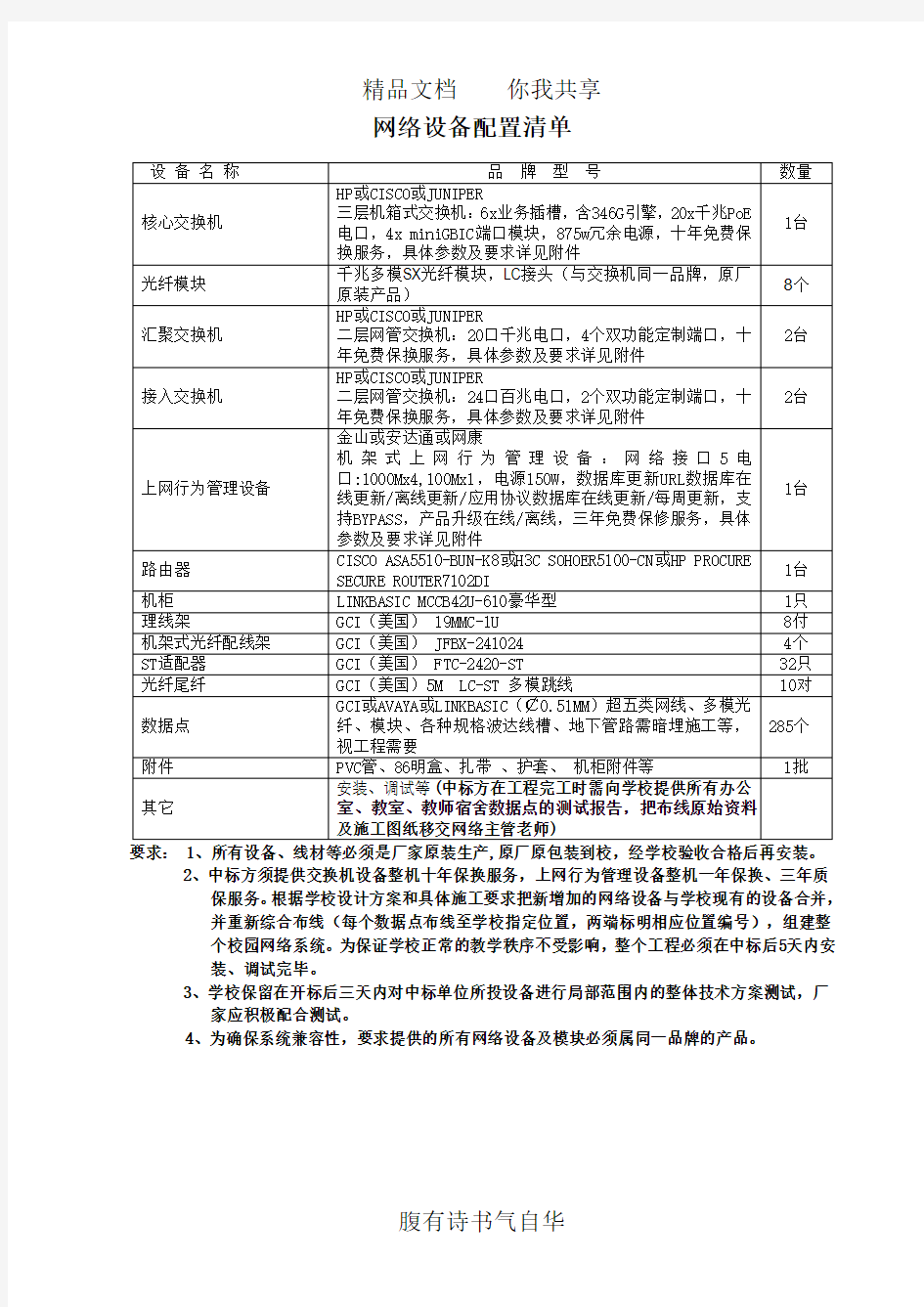

网络设备配置清单

网络设备配置清单

要求: 1、所有设备、线材等必须是厂家原装生产,原厂原包装到校,经学校验收合格后再安装。

2、中标方须提供交换机设备整机十年保换服务,上网行为管理设备整机一年保换、三年质

保服务。根据学校设计方案和具体施工要求把新增加的网络设备与学校现有的设备合并,

并重新综合布线(每个数据点布线至学校指定位置,两端标明相应位置编号),组建整

个校园网络系统。为保证学校正常的教学秩序不受影响,整个工程必须在中标后5天内安

装、调试完毕。

3、学校保留在开标后三天内对中标单位所投设备进行局部范围内的整体技术方案测试,厂

家应积极配合测试。

4、为确保系统兼容性,要求提供的所有网络设备及模块必须属同一品牌的产品。

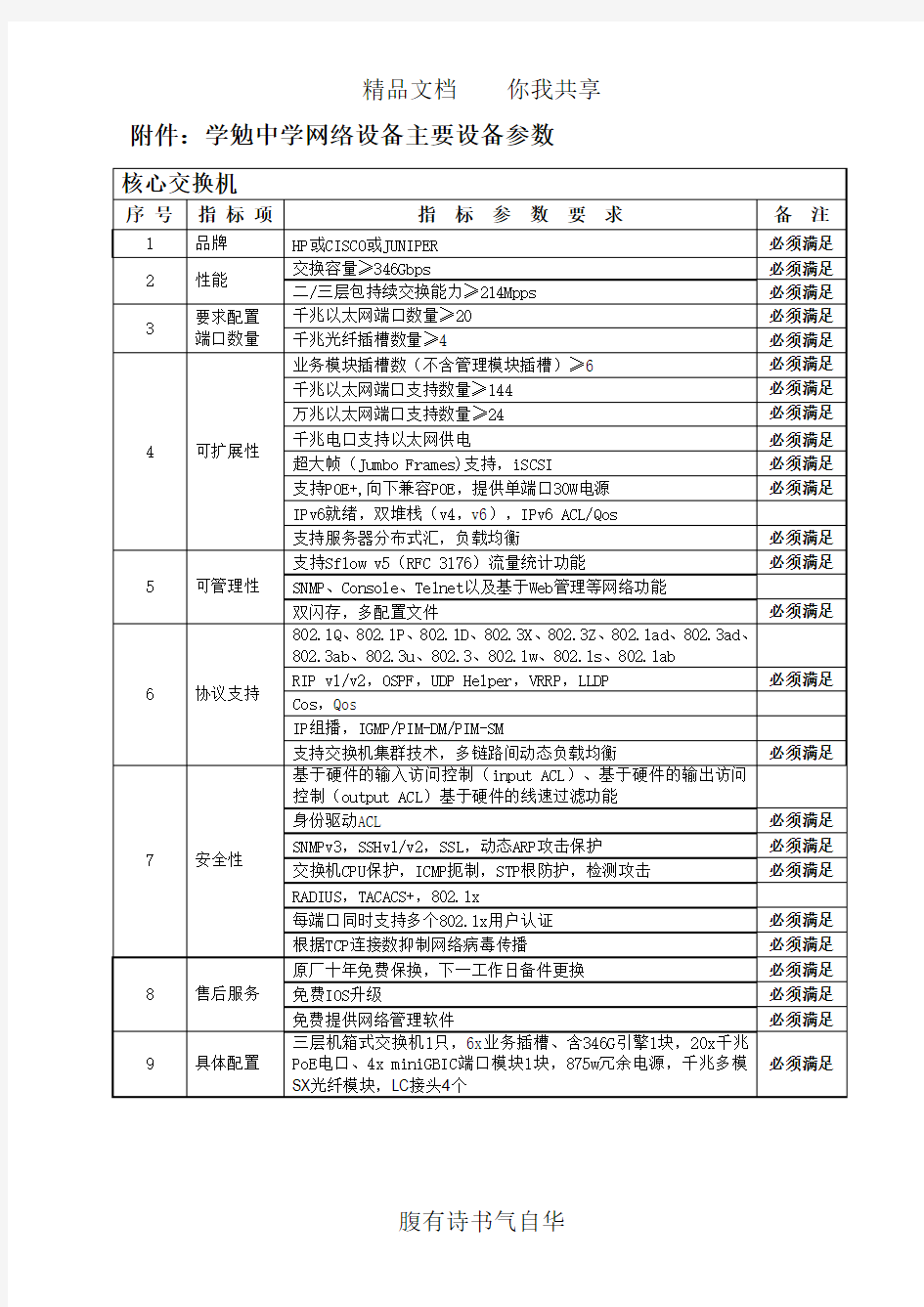

附件:学勉中学网络设备主要设备参数

先帝创业未半而中道崩殂,今天下三分,益州疲弊,此诚危急存亡之秋也。然侍卫之臣不懈于内,忠志之士忘身于外者,盖追先帝之殊遇,欲报之于陛下也。诚宜开张圣听,以光先帝遗德,恢弘志士之气,不宜妄自菲薄,引喻失义,以塞忠谏之路也。

宫中府中,俱为一体;陟罚臧否,不宜异同。若有作奸犯科及为忠善者,宜付有司论其刑赏,以昭陛下平明之理;不宜偏私,使内外异法也。

侍中、侍郎郭攸之、费祎、董允等,此皆良实,志虑忠纯,是以先帝简拔以遗陛下:愚以为宫中之事,事无大小,悉以咨之,然后施行,必能裨补阙漏,有所广益。

将军向宠,性行淑均,晓畅军事,试用于昔日,先帝称之曰“能”,是以众议举宠为督:愚以为营中之事,悉以咨之,必能使行阵和睦,优劣得所。

亲贤臣,远小人,此先汉所以兴隆也;亲小人,远贤臣,此后汉所以倾颓也。先帝在时,每与臣论此事,未尝不叹息痛恨于桓、灵也。侍中、尚书、长史、参军,此悉贞良死节之臣,愿陛下亲之、信之,则汉室之隆,可计日而待也。

臣本布衣,躬耕于南阳,苟全性命于乱世,不求闻达于诸侯。先帝不以臣卑鄙,猥自枉屈,三顾臣于草庐之中,咨臣以当世之事,由是感激,遂许先帝以驱驰。后值倾覆,受任于败军之际,奉命于危难之间,尔来二十有一年矣。

先帝知臣谨慎,故临崩寄臣以大事也。受命以来,夙夜忧叹,恐托付不效,以伤先帝之明;故五月渡泸,深入不毛。今南方已定,兵甲已足,当奖率三军,北定中原,庶竭驽钝,攘除奸凶,兴复汉室,还于旧都。此臣所以报先帝而忠陛下之职分也。至于斟酌损益,进尽忠言,则攸之、祎、允之任也。

愿陛下托臣以讨贼兴复之效,不效,则治臣之罪,以告先帝之灵。若无兴德之言,则责攸之、祎、允等之慢,以彰其咎;陛下亦宜自谋,以咨诹善道,察纳雅言,深追先帝遗诏。臣不胜受恩感激。

今当远离,临表涕零,不知所言。

网络设备安全策略

网络设备安全策略 一. 网络设备安全概述 设备的安全始终是信息网络安全的一个重要方面,攻击者往往通过控制网络中设备来破坏系统和信息,或扩大已有的破坏。只有网络中所有结点都安全了,才能说整个网络状况是安全的。网络设备包括主机(服务器、工作站、PC)和网络设施(交换机、路由器等)。对网络设备进行安全加固的目的是减少攻击者的攻击机会。如果设备本身存在安全上的脆弱性,往往会成为攻击目标。 二. 设备的安全脆弱性分析如下 (1)提供不必要的网络服务,提高了攻击者的攻击机会 (2)存在不安全的配置,带来不必要的安全隐患 (3)不适当的访问控制 (4)存在系统软件上的安全漏洞 (5)物理上没有安全存放,遭受临近攻击(close-in attack) 三. 针对网络设备存在的安全弱点,采取的方法和策略。(1)禁用不必要的网络服务 (2)修改不安全的配置 (3)利用最小权限原则严格对设备的访问控制 (4)及时对系统进行软件升级 (5)提供符合IPP要求的物理保护环境 四. 网络设备安全服务控制 利用IP 地址欺骗控制其他主机,共同要求Router提供的某种服务,导致Router 利用率升高。就可以实现DDOS攻击。防范措施是关闭某些默认状态下开启的服务,以节省内存并防止安全破坏行为/攻击。 (1)禁止CDP协议 (2)禁止其他的TCP、UDP Small服务 (3)禁止Finger服务

(4)建议禁止http server服务。 (5)禁止bootp server服务 (6)禁止代理ARP服务 (7)过滤进来的ICMP的重定向消息 (8)建议禁止SNMP协议服务。在禁止时必须删除一些SNMP服务的默认配置。或者需要访问列表来过滤 (9)如果没必要则禁止WINS和DNS服务 (10) 根据公司的业务需求对适合不同业务的网络协议端口进行相应的开放和封闭策略 五. 网络设备运行监控 对重要的网络设备,如核心交换机,防火墙,路由器等进行时时的监控和报警措施,及时做好预防措施,保证公司网络设备的安全运行.

信息安全管理制度-网络安全设备配置规范v1

网络安全设备配置规范 网络安全设备配置规范

网络安全设备配置规范 1防火墙 1.1防火墙配置规范 1.要求管理员分级,包括超级管理员、安全管理员、日志管理员等, 并定义相应的职责,维护相应的文档和记录。 2.防火墙管理人员应定期接受培训。 3.对防火墙管理的限制,包括,关闭telnet、http、ping、snmp等, 以及使用SSH而不是telnet远程管理防火墙。 4.账号管理是否安全,设置了哪些口令和帐户策略,员工辞职,如 何进行口令变更? 1.2变化控制 1.防火墙配置文件是否备份?如何进行配置同步? 2.改变防火墙缺省配置。 3.是否有适当的防火墙维护控制程序? 4.加固防火墙操作系统,并使用防火墙软件的最新稳定版本或补丁, 确保补丁的来源可靠。 5.是否对防火墙进行脆弱性评估/测试?(随机和定期测试)

1.3规则检查 1.防火墙访问控制规则集是否和防火墙策略一致?应该确保访问控 制规则集依从防火墙策略,如严格禁止某些服务、严格开放某些服务、缺省时禁止所有服务等,以满足用户安全需求,实现安全目标。 2.防火墙访问控制规则是否有次序性?是否将常用的访问控制规则 放在前面以增加防火墙的性能?评估防火墙规则次序的有效性。 防火墙访问控制规则集的一般次序为: ?反电子欺骗的过滤(如,阻断私有地址、从外口出现的内部地 址) ?用户允许规则(如,允许HTTP到公网Web服务器) ?管理允许规则 ?拒绝并报警(如,向管理员报警可疑通信) ?拒绝并记录(如,记录用于分析的其它通信) 防火墙是在第一次匹配的基础上运行,因此,按照上述的次序配置防火墙,对于确保排除可疑通信是很重要的。 3.防火墙访问控制规则中是否有保护防火墙自身安全的规则 4.防火墙是否配置成能抵抗DoS/DDoS攻击? 5.防火墙是否阻断下述欺骗、私有(RFC1918)和非法的地址 ?标准的不可路由地址(255.255.255.255、127.0.0.0) ?私有(RFC1918)地址(10.0.0.0 –10.255.255.255、 172.16.0.0 –172.31..255.255、192.168.0.0 –

网络设备的基本配置

网络设备的基本配置 IMB standardization office【IMB 5AB- IMBK 08- IMB 2C】

实验: 网络设备基本配置 拓扑图 学习目标 ?配置 Cisco 路由器的全局配置设置。 ?配置 Cisco 路由器的访问口令。 ?配置 Cisco 路由器的接口。 ?保存路由器配置文件。 ?配置 Cisco 交换机。 背景 常见配置任务包括设置主机名、访问口令和 MOTD 标语。 接口配置极其重要。除了分配第 3 层 IP 地址外,还要输入一段描述,说明与目的地的连接可节省故障排除时间。 配置更改会立即生效。 但必须将配置更改保存到 NVRAM 中才能保持到设备重新启动后。 场景 在本实验中,学生将配置 Cisco 路由器和 Cisco 交换机的常用设置。 指定 IP 地址为,为子网预留 4 位,请使用下列信息填写下表: (提示:填入子网编号,然后填入主机地址。如果先填入子网编号,将更容易计算地址信息) 子网的最大数量:_______16______

任务1:配置 Cisco 路由器的全局配置设置。 图 1. 实验的电缆连接。 步骤 1:实际连接设备。 请参阅图 1。将控制台电缆或全反电缆的一端连接至路由器的控制台端口,另一端通过 DB-9 或 DB-25 适配器连接到主机计算机的 COM 1 端口。在主机计算机的网卡 (NIC) 与路由器的接口 Fa0/0 之间连接交叉电缆。在路由器的接口 Fa0/1 与交换机的任意接口 (1-24) 之间连接直通电缆。 确保主机计算机、交换机和路由器均已通电。 步骤 2:通过超级终端将主机计算机连接到路由器。 从 Windows 的任务栏中单击“开始”|“程序”|“附件”|“通讯”|“超级终端”启动超级终端程序。使用正确的设置配置超级终端: 连接描述 名称:Lab 11_2_11 图标:自行选择 连接到 连接时使用:COM1(或适当的 COM 端口) COM1 属性 每秒位数:9600 数据位:8 奇偶校验:无 停止位:1 数据流控制:无 当超级终端会话窗口出现后,按Enter键直到路由器发出响应。 如果路由器终端处于配置模式,请通过键入NO退出。 Would you like to enter the initial configuration dialog[yes/no]:no Press RETURN to get started! Router> 当处于特权执行命令模式时,路由器会尝试将所有拼写错误或未能识别的命令解释为域名。因为未配置域服务器,所以当请求超时就会出现延迟现象。这可能会耗费几秒钟到几分钟时间。要停止等待,请同时按住

(完整版)信息安全管理制度-网络安全设备配置规范

网络安全设备配置规范 XXX 2011年1月

网络安全设备配置规范 1防火墙 1.1防火墙配置规范 1.要求管理员分级,包括超级管理员、安全管理员、日志管理员等, 并定义相应的职责,维护相应的文档和记录。 2.防火墙管理人员应定期接受培训。 3.对防火墙管理的限制,包括,关闭telnet、http、ping、snmp等, 以及使用SSH而不是telnet远程管理防火墙。 4.账号管理是否安全,设置了哪些口令和帐户策略,员工辞职,如 何进行口令变更? 1.2变化控制 1.防火墙配置文件是否备份?如何进行配置同步? 2.改变防火墙缺省配置。 3.是否有适当的防火墙维护控制程序? 4.加固防火墙操作系统,并使用防火墙软件的最新稳定版本或补丁, 确保补丁的来源可靠。 5.是否对防火墙进行脆弱性评估/测试?(随机和定期测试)

1.3规则检查 1.防火墙访问控制规则集是否和防火墙策略一致?应该确保访问控 制规则集依从防火墙策略,如严格禁止某些服务、严格开放某些服务、缺省时禁止所有服务等,以满足用户安全需求,实现安全目标。 2.防火墙访问控制规则是否有次序性?是否将常用的访问控制规则 放在前面以增加防火墙的性能?评估防火墙规则次序的有效性。 防火墙访问控制规则集的一般次序为: ?反电子欺骗的过滤(如,阻断私有地址、从外口出现的内部地 址) ?用户允许规则(如,允许HTTP到公网Web服务器) ?管理允许规则 ?拒绝并报警(如,向管理员报警可疑通信) ?拒绝并记录(如,记录用于分析的其它通信) 防火墙是在第一次匹配的基础上运行,因此,按照上述的次序配置防火墙,对于确保排除可疑通信是很重要的。 3.防火墙访问控制规则中是否有保护防火墙自身安全的规则 4.防火墙是否配置成能抵抗DoS/DDoS攻击? 5.防火墙是否阻断下述欺骗、私有(RFC1918)和非法的地址 ?标准的不可路由地址(255.255.255.255、127.0.0.0) ?私有(RFC1918)地址(10.0.0.0 –10.255.255.255、 172.16.0.0 –172.31..255.255、192.168.0.0 –

网络设备的基本配置

实验:网络设备基本配置 拓扑图 学习目标 ? 配置Cisco路由器的全局配置设置。 ?配置Cisco路由器的访问口令。 ? 配置Cisco路由器的接口。 ?保存路由器配置文件。 ? 配置Cisco交换机。 背景 1. 常见配置任务包括设置主机名、访问口令和MOTD标语。 接口配置极其重要。除了分配第3层IP地址外,还要输入一段描述,说明与目的地的连接可节省故障排除时间。 配置更改会立即生效。 但必须将配置更改保存到NVRAM中才能保持到设备重新启动后。 场景 在本实验中,学生将配置Cisco路由器和Cisco交换机的常用设置。 指定IP地址为,为子网预留4位,请使用下列信息填写下表: (提示:填入子网编号,然后填入主机地址。如果先填入子网编号,将更容易计算地址信息) 子网的最大数量: _________ 16 _________ 每个子网内可用主机的数量:—14 _______________________

任务1 :配置Cisco路由器的全局配置设置。 图1.实验的电缆连接。

步骤1:实际连接设备 请参阅图1。将控制台电缆或全反电缆的一端连接至路由器的控制台端口,另一端通过DB-9或DB-25适配 器连接到主机计算机的COM 1端口。在主机计算机的网卡(NIC)与路由器的接口FaO/O之间连接交叉电缆。 在路由器的接口FaO/1与交换机的任意接口(1-24)之间连接直通电缆。 确保主机计算机、交换机和路由器均已通电。 步骤2 :通过超级终端将主机计算机连接到路由器。 从Windows的任务栏中单击“开始”| “程序” | “附件” | “通讯” | “超级终端”启动超级终端程序。 使用正确的设置配置超级终端: 连接描述 名称:Lab 11_2_11 图标:自行选择 连接到 连接时使用:COM1 (或适当的COM端口) COM1属性 每秒位数:9600 数据位:8 奇偶校验:无 停止位: 1 数据流控制:无 当超级终端会话窗口岀现后,按Enter键直到路由器发岀响应。 如果路由器终端处于配置模式,请通过键入NO退岀。 Would you like to en ter the in itial con figurati on dialog?[yes/no]: no Press RETURN to get started! Router〉 当处于特权执行命令模式时,路由器会尝试将所有拼写错误或未能识别的命令解释为域名。因为未配置域服务器,所以当请求超时就会出现延迟现象。这可能会耗费几秒钟到几分钟时间。要停止等待,请同时按住

淮海工学院计算机网络实验一实验报告

淮海工学院计算机工程学 院 实验报告书 课程名:计算机网络 题目:实验1 网络认识实验 班级: 学号: 姓名:

一.实验目的与要求 1、通过实验了解主要的网卡、网络连接头、网络传输介质、常见网络设备的特性; 2、初步掌握网卡的安装、各种参数、协议的设置。 二.实验内容或题目 1、参观网络管理实验室,了解和认识网卡、网络连接头、传输线缆、集线器、交换机、路由器、服务器; 2、按照学校校园网环境,基本学会网卡的安装与配置。 三.实验步骤与源程序 1、介绍构建小型局域网的基本步骤; 2、观看各类网卡,介绍网卡的基本功能、分类方法(按总线标准、协议标准、传输速率等分类); 3、观看常见的网络连接头,重点介绍RJ-45连接头及其A标、B标的制作; 附 4 和光纤的特性; 5、观看常见的网络设备,主要介绍集线器Hub、交换机和路由器的功能与特性; 6、动手安装网卡,并Windows 2000环境中安装网卡驱动程序,根据校园网和实验室的环境与管理规定,配置网卡参数(如静态IP地址,网关路由、DNS服务器等) 四.测试数据与实验结果 1、介绍构建小型局域网的基本步骤: 构建局域网的准备工作:①选择合适的组网方式—总线型网络,交叉双绞线,星型网络。 ②组网设备—集线器,网卡,网线,RJ-45水晶头③电脑选购④局域网络设置⑤局域网络的IP地址的设置。通信介质,网卡,modem,路由器等;根据相关配套接口连接计算机,实现网络通信。设置IP地址,设置在同一网段且不能重复,设置方法如下:打开控制面板——网络连接——右键“无线网络连接”——属性——Internet协议。回到“无线网络连接”属性的界面,点击“无线网络配置”——高级,选择“仅计算机到计算机”。以上2步在每台电脑上都要进行。选择一台机器作为服务器。在无线网络配置页面点击添加。为了局域网的安全,在弹出页面中将"自动为我提供此密钥"前的对勾去掉.然后设置SSID号以及网络密钥,点击确定之后服务器的设置就已完成。在另几台台机器上搜索无线信号,双击所搜索到的信号,在弹出页面内输入您所设置的密钥后即可完成连接。 2、网卡 通信适配器或网络接口卡NIC,简称网卡,装有处理器和存储器。网卡实现工作站与局域网传输介质之间的物理连接和电信号匹配,接收和执行工作站与服务器送来的各种控制命令,完成物理层的功能。

服务器、网络设备以及安全设备日常维护管理制度

服务器、网络设备以及安全设备日常维护管理制度 第一条 服务器、网络设备及安全设备的安全、性能检查。每台服务器、网络设备及安全设备至少保证每周检查两次,每次检查的结果要求进行登记记录。 第二条 数据备份工作。定期对服务器、网络设备、安全设备的配置文件进行备份,每次更改配置、策略后,都要及时更新备份文件,保证当前为备份最新数据。 第三条 服务器、网络设备及安全设备的监控工作。每天正常工作期间必须保证监视所有服务器、网络设备及安全设备状态,一旦发现服务器、网络设备或安全设备异常,要及时采取相应措施。 第四条 服务器、网络设备及安全设备的相关日志操作。每台服务器、网络设备及安全设备保证每周或依据数据情况对相关日志进行整理,整理前对应的各项日志如应用程序日志、安全日志、系统日志等应进行保存。 第五条 要及时做好服务器的补丁升级和漏洞修复工作。对于新发布的漏洞补丁和应用程序方面的安全更新,要及时分发给每台服务器。 第六条 服务器、网络设备及安全设备的安全检查主要包括CPU利用率、运行状态、性能、网络流量等方面。安全管理员必须保证对服务器、网络设备及安全设备每月进行一次安全检查。每次的检查结果必须做好记录,并生成检查报告。 第七条 不定时的相关工作。每台服务器如有应用软件更改、需要安装新的应用程序或卸载应用程序等操作,应提前告知所有管理员。 第八条 密码定期更改工作。每台服务器、网络设备及安全设备保证至少每一个月更改一次密码,密码长度不少于8位,且要满足复杂度要求。

第九条 系统管理人员要定时对系统服务器进行病毒检查,发现病毒要及时处理。 第十条 未经许可,任何人不得在服务器上安装新软件,若确实需要安装,安装前应得到授权并进行病毒例行检查。 第十一条 经远程通信传送的程序或数据,必须经过检测确认无病毒后方可使用。 第十二条 定时对硬件进行检查、调试和修理,确保其运行完好。 第十三条 关键设备应指定专人保管,未经授权的人员不得进行单独操作。 第十四条 所有设备未经许可一律不得借用,特殊情况须经批准后办理借用手续,借用期间如有损坏应由借用部门或借用人负责赔偿。 第十五条 硬件设备发生损坏、丢失等事故,应及时上报,填写报告单并按有关规定处理。 第十六条 业务系统设备及其附属设备的管理(登记)与维修由系统、网络管理员负责。设备管理人员每半年要核对一次设备登记情况。 第十七条 系统服务器、网络设备及安全设备应由相关管理人员每周进行一次例行检查和维护,并详细记录检查过程及检查结果。 第十八条

常用网络设备设备

物理层设备 1.调制解调器 调制解调器的英文名称为modem,来源于Modulator/Demodulator,即调制器/解调器。 ⑴工作原理 调制解调器是由调制器与解调器组合而成的,故称为调制解调器。调制器的基本职能就是把从终端设备和计算机送出的数字信号转变成适合在电话线、有线电视线等模拟信道上传输的模拟信号;解调器的基本职能是将从模拟信道上接收到的模拟信号恢复成数字信号,交给终端计算机处理。 ⑵调制与解调方式 调制,有模拟调制和数字调制之分。模拟调制是对载波信号的参量进行连续地估值;而数字调制使用载波信号的某些离散状态来表征所传送的信息,在接收端对载波信号的离散参量进行检测。调制是指利用载波信号的一个或几个参数的变化来表示数字信号的一种过程。 调制方式相应的有:调幅、调频和调相三种基本方式。 调幅:振幅调制其载波信号将随着调制信号的振幅而变化。 调频:载波信号的频率随着调制信号而改变。 调相:相位调制有两相调制、四相调制和八相调制几种方式。 ⑶调制解调器的分类 按安装位置:调解解调器可以分为内置式和外置式 按传输速率分类:低速调制解调器,其传输速率在9600bps以下;中速调制解调器,其传输速率在9.6~19.2kbps之间;高速调制解调器,传输速率达到19.2~56kbps。 ⑷调制解调器的功能 ?差错控制功能:差错控制为了克服线路传输中出现的数据差错,实现调制解调器至远端调制解调器的无差错数据传送。 ?数据压缩功能:数据压缩功能是为了提高线路传输中的数据吞吐率,使数据更快地传送至对方。 ⑸调制解调器的安装 调制解调器的安装由两部分组成,线路的连接和驱动程序的安装。 线路连接: ?将电话线引线的一端插头插入调制解调器后面LINE端口。

信息安全管理制度网络安全设备配置规范

网络安全设备配置规范 2011年1月

网络安全设备配置规范 1防火墙 1.1防火墙配置规范 1.要求管理员分级,包括超级管理员、安全管理员、日志管理员等, 并定义相应的职责,维护相应的文档和记录。 2.防火墙管理人员应定期接受培训。 3.对防火墙管理的限制,包括,关闭、、、等,以及使用而不是远程 管理防火墙。 4.账号管理是否安全,设置了哪些口令和帐户策略,员工辞职,如 何进行口令变更? 1.2变化控制 1.防火墙配置文件是否备份?如何进行配置同步? 2.改变防火墙缺省配置。 3.是否有适当的防火墙维护控制程序? 4.加固防火墙操作系统,并使用防火墙软件的最新稳定版本或补丁, 确保补丁的来源可靠。 5.是否对防火墙进行脆弱性评估/测试?(随机和定期测试)

1.3规则检查 1.防火墙访问控制规则集是否和防火墙策略一致?应该确保访问控 制规则集依从防火墙策略,如严格禁止某些服务、严格开放某些服务、缺省时禁止所有服务等,以满足用户安全需求,实现安全目标。 2.防火墙访问控制规则是否有次序性?是否将常用的访问控制规则 放在前面以增加防火墙的性能?评估防火墙规则次序的有效性。 防火墙访问控制规则集的一般次序为: ?反电子欺骗的过滤(如,阻断私有地址、从外口出现的内部地 址) ?用户允许规则(如,允许到公网服务器) ?管理允许规则 ?拒绝并报警(如,向管理员报警可疑通信) ?拒绝并记录(如,记录用于分析的其它通信) 防火墙是在第一次匹配的基础上运行,因此,按照上述的次序配置防火墙,对于确保排除可疑通信是很重要的。 3.防火墙访问控制规则中是否有保护防火墙自身安全的规则 4.防火墙是否配置成能抵抗攻击? 5.防火墙是否阻断下述欺骗、私有(1918)和非法的地址 ?标准的不可路由地址(255.255.255.255、127.0.0.0) ?私有(1918)地址(10.0.0.0 –10.255.255.255、172.16.0.0 – 172.31..255.255、192.168.0.0 – 192.168.255.255)

3《中国石化网络安全设备管理规范》(信系[2007]17号)

3《中国石化网络安全设备管理规范》(信系[2007]17号).txt30生命的美丽,永远展现在她的进取之中;就像大树的美丽,是展现在它负势向上高耸入云的蓬勃生机中;像雄鹰的美丽,是展现在它搏风击雨如苍天之魂的翱翔中;像江河的美丽,是展现在它波涛汹涌一泻千里的奔流中。本文由CAPFyn贡献 doc文档可能在WAP端浏览体验不佳。建议您优先选择TXT,或下载源文件到本机查看。 中国石化网络安全设备管理规范网络安全设备管理规范管理 V 1.1 2007 年 5 月 16 日 - 1 - 目 1 2 3 4 录 目的…… - 4 目的范围…… - 4 范围术语…… - 4 术语管理员职责…… - 4 4.1 4.2 系统管理员职责……- 4 信息安全管理员职责……- 5 - 5 管理员账号和权限管理…… - 5 5.1 5.2 5.3 5.4 管理员账号……- 5 系统管理员权限……- 5 信息安全管理员权限……- 6 管理员身份鉴别……- 6 - 6 策略和部署管理…… - 6 6.1 6.2 制定安全策略……- 6 安全设备统一部署……- 6 - 6.2.1 6.2.2 6.2.3 7 7.1 7.2 7.3 7.4 7.5 7.6 7.7 8 8.1 8.2 8.3 8.4 8.5 8.6 8.7 9 9.1 9.2 9.3 安全网关类设备部署…… - 6 入侵检测类设备部署…… - 7 漏洞扫描设备部署……- 7 - 配置和变更管理…… - 7 配置和变更授权……- 7 防火墙设备配置……- 7 VPN 设备配置……- 8 代理服务器设备配置……- 8 IP 加密机设备配置……- 9 入侵检测设备配置……- 9 漏洞扫描设备配置……- 9 运行维护管理…… - 10 安全设备的检测和维护…… - 10 安全设备的监视和记录…… - 10 安全设备配置备份和恢复…… - 10 安全设备的审计…… - 10 安全事件处理和报告…… - 11 漏洞扫描设备的专项要求…… - 11 安全设备的维修…… - 11 安全数据管理…… - 12 安全设备的数据…… - 12 检测获得数据的管理…… - 12 审计获得数据的管理…… - 12 - - 2 - 9.4 9.5 10 11 配置数据管理…… - 12 存储空间管理…… - 12 设备选型管理…… - 13 附则…… - 13 - - 3 - 1 目的 中国石化信息系统已覆盖全国范围的下属企业,成为中国石化系统生产、经营和管理提供信息化手段的根本,网络安全设备是保障中国石化信息系统安全运行的基础。为保障中国石化信息系统的安全、稳定运行,特制定本规范。 2 范围 本规范适用于中国石化股份公司统一建设的计算机网络内所有网络安全设备的管理和运行。集团公司及集团公司所属部门和单位参照本规范执行。本规范中所指网络安全设备包括各种安全网关类设备(防火墙、VPN、代理服务器、IP 加密机等)、入侵检测类设备、漏洞扫描类设备等。

实验1网络认识

淮海工学院计算机工程学院实验报告书 课程名:计算机网络 题目:实验1 网络认识 班级:D计算机121 学号:2012130188 姓名:张坚

一.实验目的与要求 1、通过实验了解主要的网卡、网络连接头、网络传输介质、常见网络设备的特性; 2、初步掌握网卡的安装、各种参数、协议的设置。 二.实验内容或题目 (1)参观网络管理实验室,了解和认识网卡、网络连接头、传输线缆、集线器、交换机、路由器、服务器; (2)按照学校校园网环境,基本学会网卡的安装与配置。 三.实验步骤与源程序 1.网卡(NIC) 按传输速率分:10Mb/s、100Mb/s、1000Mb/s、10/100Mb/s自适应、10/100/1000Mb/s自适应等; 按连接的网络介质类型分:粗缆(AUI接口)、细缆(BNC接)、双绞线(RJ-45接口)、光纤、无线等; 按网卡芯片在计算机主板的位置分:独立网卡、集成网卡等。 2.网络连接头 是网络连接中重要的接口设备,是一种能沿固定方向插入并自动防止脱落的塑料接头,用于网络通讯,因其外观像水晶一样晶莹透亮而得名为“水晶头”。 3.传输线缆 双绞线:双绞线可以分为屏蔽双绞线和非屏蔽双绞线,屏蔽双绞线电缆的外层由铝箔包裹,以减小辐射,但并不能完全消除辐射,屏蔽双绞线价格相对较高,安装时要比非屏蔽双绞线电缆困难。 同轴线缆:同轴电缆也是局域网中最常见的传输介质之一。从用途上可分为基带同轴电缆与宽带同轴电缆,基带同轴电缆又分为细同轴电缆和粗同轴电缆,基带同轴电缆仅仅用于数字传输,数据率可达10Mbps。 光钎:光纤是光导纤维的简写,是一种利用光在玻璃或塑料制成的纤维中的全反射远离而达成的光传导工具。一种传输光能的波导介质,一般有纤芯和包层组成。 4.集线器 工作在物理层,所有设备共享相同带宽,在同一广播域,在同一冲突域。集线器实际上是中继器的一种,其区别仅在于集线器能够提供更多的端口服务,所以集线器又叫做多口中继器。集线器基本上是个多端口的转发器,它并不能把数据帧进行缓存。 5.交换机 工作在数据链路层,每个借口独占带宽,每段有自己的冲突域,所有的段都在同一广播域 6.路由器 工作在网络层,所谓路由就是指通过互相连接的网络把信息从源地点移动到目的地点的活动。其实质是互联网络,路由器的一个作用是连通不同的网络,另一个作用是选择信息传送的线路。 7.服务器 指一个管理资源并为用户提供服务的计算机软件,通常分为文件服务器、数据库服务器和应用程序服务器。运行以上软件的计算机或计算机系统也被称为服务器。相对于普通PC来说,服务器在稳定性、安全性、性能等方面都要求更高,因此CPU、芯片组、内

网络设备安全规范和指南

网络设备安全规范和指南 1. 目的 本规范旨在确定网络设备最低的安全配置标准;本指南旨在为网络管理员选购和配置网络设备提供帮助。 2. 范围 本规定适用于运营平台所有网络设备的选型和配置。 3. 规范 3.1. 选用其硬件平台,操作系统,服务和应用具备适当安全的网络设备; 3.2. 将每个网络设备在本公司的信息管理系统中进行登记。至少记录如下信息: * 设备所在位置和联系人 * 硬件和操作系统版本 * 主要功能和应用 * 特权口令 3.3. 为每个网络设备配置合适的DNS记录; 3.4. 保证网络设备口令符合<<口令安全规范和指南>>的规定, 以安全的加密形式存放口令, 使用强健的SNMP 通信字符串; 3.5. 禁止在网络设备上创建本地用户帐号,应使用TACACS+, RADIUS 验证用户身份; 3.6. 禁用不必要的服务和应用; 3.7 设备间的信任关系只有在业务必需的情况下建立,必须作相应记录; 3.8. 限定只有网管工作站才能登录网络设备或使用SNMP协议获取设备信息; 3.9. 在支持SSH协议的网络设备配置SSH; 3.10. 使用安全的连接协议(SSH, IPSEC)执行远程设备管理; 3.11. 及时安装网络设备厂家和信息安全人员推荐的补丁和修复; 3.12. 为连接服务器的交换机配置端口安全; 3.13. 将安全相关的事件记录到特定的日志里。安全相关的事件包括(但不限于)如下事件: * 用户登录失败; * 获取特权访问失败;

* 违反访问策略; 3.1 4. 每天查看重要网络设备的日志,所有网络设备的日志至少每两周查看一次。 3.15. 改变现有设备的配置和配置新设备必须遵守变更管理制度; 3.16. 新设备必须在经过严格的安全审计后才允许投入产品环境; 3.17. 在网络设备上粘贴警告:“禁止非法访问本设备。你必须在得到明确的许可后才允许 访问或配置该设备。在该设备上执行的一切活动都会被记录,违反本规定会受到本公司的惩罚,甚至承担相应的法律责任。” 3.18. 定期审计网络设备; 3.19. 尽可能为重要网络设备配备备用设备; 4.指南 4.1. 禁用下列事项或确认设备的默认配置已经禁用了下列事项: * IP 定向广播; * 源地址无效的数据包; * 源路由; * Small 服务,路由器上的WEB 服务; * ARP proxy; * 与ISP网络连接的CISCO路由器/交换机上的CDP协议; * IP 重定向; 4.2. 配置默认ACL规则为DROP ALL ; 4.3. 严格限制DNS-TCP, DNS-UDP, ICMP协议数据包; 4.4. 集中存放网络设备产生的日志; 4.5. 订阅网络设备厂家及著名安全网站的安全邮件列表

网络设备配置与管理报告

一、实验目的 通过本次实训模拟建立一个高速、功能齐全的校园网,能够实现多媒体的应用、Web 技术的运用和视频点播等技术。使日常的教学和科研工作能方便的进行操作。 此次试训,了解网络设备的各种作用,并在以后的学习与应用中知道网络设备管理应该注意哪些问题,应该怎样选择好每一部件来建立最恰当的网络设备,能使网络得到最好的利用。 二、实验要求通过两周的实训做到分析网络建设需求,能提出设计校园网络建设 总体方案,画出校园网设计拓扑图,并对网络进行选型。包括: 1.对网络布线分析和总体网络设计的详细描述; 2.对网络服务器的选择、部署和配置进行描述。方案做到详细设计。包括:网络中心,各教学、办公楼,机房,图书馆机房位置、布局设计;多媒体教室设计;综合布线系统设计;进行设备选型,并写出详细的网络设备配置清单;写出工程施工与验收方案。 三、实验内容及步骤 (一)需求分析 1、建立一个连接多媒体教室、教育网和图书馆等地的校园网,骨干 速率为1000Mbps。多媒体教室配置160 台机器。 2、联入校园网的电脑都可以实现视频点播。 3、支持教师的移动办公。授权情况下教师通过MODEM 拨号访问校内信息和视频点播信息。 4、建立WWW 服务器,提供学校的主页。 5、提供学校图书馆书目的联机查询。 6、建立电子邮件服务器,提供电子邮件服务。 7、提供文件传输服务。 8、多媒体教室实现网络视频点播教学,录制多媒体教学课件功能。 9、软件实验室和网络实验室要连网,已知软件实验室有35 台计算机,网络实验室有40 台计算机,软件实验室和网络实验室的面积为10 m ×10 m,软件实验室和网络实验室相距300 m 10、学校未建设完备的校园网络,已有的办公室通过拨号或者自行申请的

网络设备的安全配置和管理试题大全

《网络设备的安全配置和管理》模拟试卷 一、判断题:共10分,每题1分(正确的打“?”,错误的打“×”。错答、漏答均不得分) 1、使用E-MAIL可以同时将一封信发给多个收件人。……………(√) 2、集线器就是交换器。…………………………………………… ( × ) 3、100BASE-5其中5代表50M。……………………………………( × ) 4、OSPF动态路由协议是外部网关协议。…………………………………( × ) 5、INTERNET网络地址127.0.0.1是B类地址、并供给用户使用的。…( × ) 6、路由器能隔离广播风暴。…………………… ( √ ) 7、首次配置路由器,就可以使用telnet方式登陆路由器进行管理。…( × ) 8、TCP/IP协议是分为七层的协议。……………………………… (× ) 9、C/S结构中,C 是服务器而S 是客户机。……………………(× ) 10、标准访问列表ACL的编号是1到100内。…………( ) 1、在网络模拟器中设置某台电脑的IP地址为192.168.1.1的命令是ipconfig /ip 192.168.1.1。(×) 2、局域网就是以太网。(×) 3、每台AP都有一个IP地址。(√) 4、用ADSL上网都需要安装专门的拨号软件。(×) 5、在所有路由器上启用RIP动态路由协议后,所有路由器就会立刻自动生成路由表。(×) 二、单项选择题:共50分,每题1分(请从备选项中选取一个正确答案填写在括号中。错选、漏选、多选均不得分) 1. Windows2000中在“开始-运行”中输入什么命令进入MS-DOS界面( b ) A. command B. cmd C. mms D. dos 2. OSI模型分为几层( d ) A. 4 B. 5 C. 6 D. 7 3. TCP/IP是( c ) A.域名服务器 B.邮件服务 C.网络协议 D.以上都不对 4.在OSI 参考模型中能实现路由选择、拥塞控制与互连功能的层是( c ) A.传输层 B.应用层 C.网络层 D.数据链路层 5、RIP规定一条通路上最多可包含的路由器数量是( c )。 A.1个 B.16个 C.15个 D.无数个 6. 1213952Bytes约为( b )

网络设备基本配置(内部)

第十章网络设备基本配置(内部) 10.1 网络描述 总部公司网络使用两台cisco-3560(sw1 和sw2)做为核心层,两台cisco2851(R1和R2)系列路由器做出口。 核心层拓扑如下 10.2基本配置 10.2.1交换机Cisco3560的基本配置 10.2.1.1 设备访问 首先使用随设备附带的配置Console线缆,分别连接管理工作站的Com端口和交换机的Console端口;

启动Windows操作系统下的超级终端,配置参数如下; 10.2.1.2 设备名称

定义设备名称为SW3560-1 Switch(conf)# hostname SW3560-1 10.2.1.3 设备口令 设置远程访问用户口令 SW3560-1(config)#line vty 0 15 (路由器为line vty 0 4); 0 15代表允许16个进程同时远程访问设备 SW3560-1(config-line)#password cisco SW3560-1(config-line)#login SW3560-1(config-line)#exit 10.2.1.4 设置特权用户口令 SW3560-1(config)#enable secret cisco 10.2.1.5 关闭DNS查找功能(默认时打开) SW3560-1(config)#no ip domain lookup 10.2.1.6 启用logging synchronous 阻止控制台信息覆盖命令行上的输入SW3560-1(config)#line cons SW3560-1(config)#line console 0 SW3560-1(config-line)#logging synchronous SW3560-1(config-line)#exit SW3560-1(config)#line vty 0 15 SW3560-1(config-line)#logging synchronous SW3560-1(config-line)#exit 10.2.1.7 将exec-timeout设置为0 0 为控制台连接设置以秒或分钟的超时SW3560-1(config)#line console 0 SW3560-1(config-line)#exec-timeout 0 0 SW3560-1(config-line)#exit SW3560-1(config)#line vty SW3560-1(config)#line vty 0 15 SW3560-1(config-line)#exec-timeout 0 0 SW3560-1(config-line)#exit

网络设备基本配置实验实验报告

实验报告2 实验名称网络设备基本配置实验 学号班级13计本 实 验 目 的 掌握交换机和路由器配置方法 实验 容(1)验证两台连接在交网络上的计算机之间的连通性。(2)查看转发表建立过程。 实验步骤(1)启动Cisco Packet Tracer,在逻辑工作区对应网络结构放置设备。 在工作区中添加一个2620 XM Router(路由器)。首先我们在设备类型库中选择路由器,特定设备库中单击2600 XM路由器,然后在工作区中单击一下就可以把2620 XM路由器添加到工作区中了。我们用同样的方式再添加一个2950-24交换机和两台PC。如图1所示: Ps:按住Ctrl键再单击相应设备以连续添加设备。 图1 设备添加

(2)连接设备: 选取合适的线型将设备连接起来。根据设备间的不同接口选择特定的线型来连接,如果只是想快速的建立网络拓扑而不考虑线型选择时可以选择自动连线,如图2所示: 图2 线型介绍 在正常连接Router0 和PC0后,我们再连接Router0和Switch 0 ,提示出错了,如下图: 自 动 选 择 控 制 线 直 通 线 交 叉 线 光 缆 电 话 线 D C E 串 行 线 D T E 串 行 线

图3出错信息 出错的原因是Router上没有合适的端口。如图所示: 图4 Cisco2620 XM的接口面板 默认的2620 XM有三个端口,刚才连接PC0已经被占去了ETHERNET 0/0,Console口和AUX口自然不是连接交换机的所以会出错,所以在设备互连前要添加所需的模块(添加模块时注意要关闭电源)。为 Router 0 添加NM -4E模块(将模块添加到空缺处即可,删除模块时将模块拖回到原处即可)。模块化的特点增强了Cisco设备的可扩展性。继续完成连接,如图5: 图5 (3)配置不同设备. 我们配置一下Router0,在Router0上单击打开设备配置对话框。如图6所示:

实验三 认识网络设备与制作网线

实验三认识网络设备与制作网线 一、实验目的 1.认识网线、网卡、交换机、集线器等网络设备。 2.掌握网线的制作和测试方法。 3.了解标准568A和568B网线的线序。 二、实验原理 1、标准A:

2、标准B: 3、直通线 大多数情况下,双绞线电缆的线路是直通连接的。计算机使用分开的线路来发送和接收数据,计算机及其它设备相互通讯时一般通过各自的发送和接收端口来进行,设备A 通过发送端口发送数据到B 的接收端口,同时A 也通过接收端口接收B 设备发送端口发送的数据,就是说在发送和接受线路对之间必须出现信号交叉。通常集线器内部可以完成发送端口与接收端口之间的匹配。目前很多交换机也可以自动识别直通线和交叉 线,决定是否进行信号转换。 综上所述,所谓的直通线就是双绞线两端的发送端口与发送端口相 连,接收端口与接收端口直接相连。 由于直通线一端的每个引线与另一端的对应引线相连,所以只要方向 正确,线路是什么颜色并没有什么关系。但是在实际中必须遵守标准,避 免因为混淆造成无效连接。

4、交叉线 当要把两台计算机直接连接起来形成一个简单的两节点以太网或者 集线器与集线器通过普通的端口进行级连时,就必须使用交叉线。 所谓的交叉线就是双绞线两端的发送端口与接收端口交叉相连。要求 双绞线的两端连线要1-3,2-6 进行交叉,即如果在一端,橙白线对应到 水晶头的第一脚,则在另一端的水晶头,橙白线要对应到第三脚。 在进行设备连接时,我们需要正确选择线缆。设备的RJ45 接口分为 MDI(Media Dependent Interface)和MDIX 两类。当同种类的接口通过 双绞线互连时(两个接口都是MDI 或者MDIX),使用交叉线;当不同种 类的接口通过双绞线互连时(一个接口是MDI,一个接口是MDIX),使用直通线。通常主机和路由器的接口属于MDI,交换机和集线器的借口 属于MDIX。 需要指出的是,随着技术发展,目前一些网络设备可以自动识别连接 的网线类型,用户无论采用直通线还是交叉线都可以正确连接设备。 三、实验内容 1.标准568A和568B的线序。 标准568A 绿白,绿,橙白,蓝,蓝白,橙,棕白,棕; 标准568B 橙白,橙,绿白,蓝,蓝白,绿,棕白,棕; 2.写出制作网线的步骤。 压制RJ-45 水晶头需使用专用卡线钳按下述步骤制作: (1)剥线。用卡线钳剪线刀口将线头剪齐,再将双绞线端头伸入剥线刀口,使线头触及前挡板,然后适度握紧卡线钳同时慢慢旋转双绞线,让刀口划开双绞线的保护胶皮,取出端头从而拨下保护胶皮。注意握钳力度不能过大,否则会剪断芯线。剥线的长度为大约25mm。 (2)理线。双绞线由 8 根有色导线两两绞合而成,将其整理平行,按照 568B 线序橙白、橙、绿白、兰、兰白、绿、棕白、棕色平行排列,整理完毕用剪线刀口将前端修齐。修齐后长度 12mm--15mm,不宜太长或太短。 (3)插线。一只手捏往水晶头,将水晶头有塑料卡子的一侧向下,另一只手捏平双绞线,稍稍用力将排好的线平行插入水晶头内的线槽中,八条导线顶端应插入线槽顶端。第一只引脚内应该放橙白色的线,其余类推。 (4)压线。确认所有导线都到位后,将水晶头放入卡线钳夹槽中,用力捏几下卡线钳,压紧线头即可。重复上述方法制作双绞线的另一端,一条网线即制作完成。 (5)检测。使用电缆检测仪检测制作的网线是否正确连通。将制作好的网线的两