路由器-IPSec-Over-GRE典型配置

路由器-IPSec-Over-GRE典型配置

【需求】

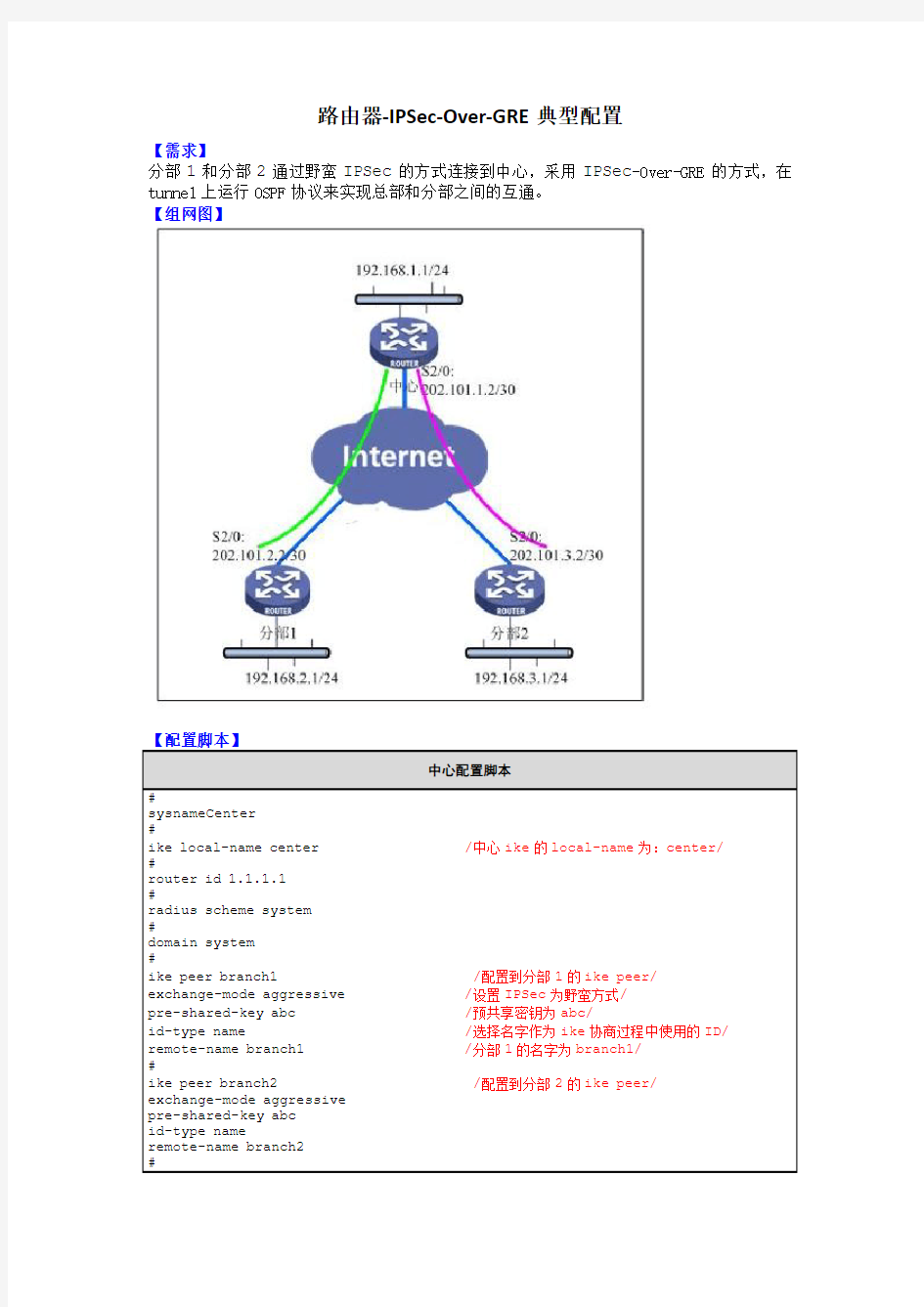

分部1和分部2通过野蛮IPSec的方式连接到中心,采用IPSec-Over-GRE的方式,在tunnel上运行OSPF协议来实现总部和分部之间的互通。

【组网图】

【验证】

1、中心上的ike sa 状态:

disp ike sa

connection-id peer flag phase doi

---------------------------------------------------------- 44 10.0.0.2 RD 1 IPSEC 48 10.0.0.6 RD 2 IPSEC 47 10.0.0.6 RD 1 IPSEC 45 10.0.0.2 RD 2 IPSEC flag meaning

RD--READY ST--STAYALIVE RL--REPLACED FD--FADING TO—TIMEOUT 2、中心上的IPSec sa状态:

disp ipsec sa

===============================

Interface: Tunnel0

path MTU: 64000

===============================

-----------------------------

IPsec policy name: "branch1"

sequence number: 10

mode: isakmp

-----------------------------

connection id: 8

encapsulation mode: tunnel

perfect forward secrecy: None

tunnel:

local address: 10.0.0.1

remote address: 10.0.0.2

flow: (4 times matched)

sour addr: 192.168.1.0/255.255.255.0 port: 0 protocol: IP dest addr: 192.168.2.0/255.255.255.0 port: 0 protocol: IP [inbound ESP SAs]

spi: 2701983530 (0xa10cff2a)

proposal: ESP-ENCRYPT-DES ESP-AUTH-MD5

sa remaining key duration (bytes/sec): 1887436664/2136

max received sequence-number: 2

udp encapsulation used for nat traversal: N

[outbound ESP SAs]

spi: 2132567950 (0x7f1c678e)

proposal: ESP-ENCRYPT-DES ESP-AUTH-MD5

sa remaining key duration (bytes/sec): 1887436632/2136

max sent sequence-number: 3

udp encapsulation used for nat traversal: N

===============================

Interface: Tunnel1

path MTU: 64000

===============================

-----------------------------

IPsec policy name: "branch2"

sequence number: 10

mode: isakmp

-----------------------------

connection id: 9

encapsulation mode: tunnel

perfect forward secrecy: None

tunnel:

local address: 10.0.0.5

remote address: 10.0.0.6

flow: (18 times matched)

sour addr: 192.168.1.0/255.255.255.0 port: 0 protocol: IP dest addr: 192.168.3.0/255.255.255.0 port: 0 protocol: IP [inbound ESP SAs]

spi: 1612204948 (0x60184b94)

proposal: ESP-ENCRYPT-DES ESP-AUTH-MD5

sa remaining key duration (bytes/sec): 1887436188/2886

max received sequence-number: 9

udp encapsulation used for nat traversal: N

[outbound ESP SAs]

spi: 3432409622 (0xcc966a16)

proposal: ESP-ENCRYPT-DES ESP-AUTH-MD5

sa remaining key duration (bytes/sec): 1887436044/2886

max sent sequence-number: 10

udp encapsulation used for nat traversal: N

3、中心路由表

disp ip rout

Routing Table: public net

Destination/Mask Protocol Pre Cost Nexthop Interface

0.0.0.0/0 STATIC 60 0 202.101.1.1 Serial2/0/0

1.1.1.1/32 DIRECT 0 0 127.0.0.1 InLoopBack0

2.2.2.2/32 OSPF 10 1563 10.0.0.2 Tunnel0

3.3.3.3/32 OSPF 10 1563 10.0.0.6 Tunnel1

10.0.0.0/30 DIRECT 0 0 10.0.0.1 Tunnel0

10.0.0.1/32 DIRECT 0 0 127.0.0.1 InLoopBack0 10.0.0.4/30 DIRECT 0 0 10.0.0.5 Tunnel1

10.0.0.5/32 DIRECT 0 0 127.0.0.1 InLoopBack0 127.0.0.0/8 DIRECT 0 0 127.0.0.1 InLoopBack0 127.0.0.1/32 DIRECT 0 0 127.0.0.1 InLoopBack0 192.168.1.0/24 DIRECT 0 0 192.168.1.1 LoopBack10 192.168.1.1/32 DIRECT 0 0 127.0.0.1 InLoopBack0 192.168.2.0/24 OSPF 10 1563 10.0.0.2 Tunnel0 192.168.3.0/24 OSPF 10 1563 10.0.0.6 Tunnel1 202.101.1.0/30 DIRECT 0 0 202.101.1.2 Serial2/0/0 202.101.1.1/32 DIRECT 0 0 202.101.1.1 Serial2/0/0 202.101.1.2/32 DIRECT 0 0 127.0.0.1 InLoopBack0 4、分部1的ike sa状态:

disp ike sa

connection-id peer flag phase doi

----------------------------------------------------------

27 10.0.0.1 RD|ST 1 IPSEC

28 10.0.0.1 RD|ST 2 IPSEC

flag meaning

RD--READY ST--STAYALIVE RL--REPLACED FD--FADING TO—TIMEOUT

5、分部1的ipsec sa状态:

disp ipsec sa

===============================

Interface: Tunnel0

path MTU: 64000

===============================

-----------------------------

IPsec policy name: "branch1"

sequence number: 10

mode: isakmp

-----------------------------

connection id: 6

encapsulation mode: tunnel

perfect forward secrecy: None

tunnel:

local address: 10.0.0.2

remote address: 10.0.0.1

flow: (4 times matched)

sour addr: 192.168.2.0/255.255.255.0 port: 0 protocol: IP dest addr: 192.168.1.0/255.255.255.0 port: 0 protocol: IP [inbound ESP SAs]

spi: 2132567950 (0x7f1c678e)

proposal: ESP-ENCRYPT-DES ESP-AUTH-MD5

sa remaining key duration (bytes/sec): 1887436664/2054

max received sequence-number: 2

udp encapsulation used for nat traversal: N

[outbound ESP SAs]

spi: 2701983530 (0xa10cff2a)

proposal: ESP-ENCRYPT-DES ESP-AUTH-MD5

sa remaining key duration (bytes/sec): 1887436632/2054

max sent sequence-number: 3

udp encapsulation used for nat traversal: N

6、分部1的路由表:

disp ip rout

Routing Table: public net

Destination/Mask Protocol Pre Cost Nexthop Interface

0.0.0.0/0 STATIC 60 0 202.101.2.1 Serial2/0/0

1.1.1.1/32 OSPF 10 1563 10.0.0.1 Tunnel0

2.2.2.2/32 DIRECT 0 0 127.0.0.1 InLoopBack0

3.3.3.3/32 OSPF 10 3125 10.0.0.1 Tunnel0

10.0.0.0/30 DIRECT 0 0 10.0.0.2 Tunnel0

10.0.0.2/32 DIRECT 0 0 127.0.0.1 InLoopBack0 10.0.0.4/30 OSPF 10 3124 10.0.0.1 Tunnel0 127.0.0.0/8 DIRECT 0 0 127.0.0.1 InLoopBack0 127.0.0.1/32 DIRECT 0 0 127.0.0.1 InLoopBack0 192.168.1.0/24 OSPF 10 1563 10.0.0.1 Tunnel0 192.168.2.0/24 DIRECT 0 0 192.168.2.1 LoopBack10 192.168.2.1/32 DIRECT 0 0 127.0.0.1 InLoopBack0 192.168.3.0/24 OSPF 10 3125 10.0.0.1 Tunnel0 202.101.2.0/30 DIRECT 0 0 202.101.2.2 Serial2/0/0 202.101.2.1/32 DIRECT 0 0 202.101.2.1 Serial2/0/0 202.101.2.2/32 DIRECT 0 0 127.0.0.1 InLoopBack0 【提示】

1、IPSec-Over-GRE和GRE-Over-IPSec方式配置上的区别为:

2、各个分部和总部之间通过OSPF路由来实现互访,如果没有运行OSPF则必需在分部和

总部配置静态路由。

【Center配置】

ip route-static 192.168.2.0 255.255.255.0 Tunnel 0 preference 60 /访问分部1内网的数据从tunnel 0走/

ip route-static 192.168.3.0 255.255.255.0 Tunnel 1 preference 60 /访问分部2内网的数据从tunnel 1走/

【分部1配置】

ip route-static 192.168.1.0 255.255.255.0 Tunnel 0 preference 60 /访问中心内网的数据从tunnel 0走/

【分部2配置】

ip route-static 192.168.1.0 255.255.255.0 Tunnel 0 preference 60 /访问中心内网的数据从tunnel 0走/

华为路由器路由策略和策略路由

路由策略和策略路由 一、路由策略简介 路由策略主要实现了路由过滤和路由属性设置等功能,它通过改变路由属性(包括可达性)来改变网络流量所经过的路径。 路由协议在发布、接收和引入路由信息时,根据实际组网需求实施一些策略,以便对路由信息进行过滤和改变路由信息的属性,如: 1、控制路由的接收和发布 只发布和接收必要、合法的路由信息,以控制路由表的容量,提高网络的安全性。 2、控制路由的引入 在一种路由协议在引入其它路由协议发现的路由信息丰富自己的路由信息时,只引入一部分满足条件的路由信息。 3、设置特定路由的属性 修改通过路由策略过滤的路由的属性,满足自身需要。 路由策略具有以下价值: 通过控制路由器的路由表规模,节约系统资源;通过控制路由的接收、发布和引入,提高网络安全性;通过修改路由属性,对网络数据流量进行合理规划,提高网络性能。 二、基本原理 路由策略使用不同的匹配条件和匹配模式选择路由和改变路由属性。在特定的场景中,路由策略的6种过滤器也能单独使用,实现路由过滤。若设备支持BGP to IGP功能,还能在IGP引入BGP路由时,使用BGP私有属性作为匹配条件。 图1 路由策略原理图 如图1,一个路由策略中包含N(N>=1)个节点(Node)。路由进入路由策略后,按节点序号从小到大依次检查各个节点是否匹配。匹配条件由If-match子句定义,涉及路由信息的属性和路由策略的6种过滤器。 当路由与该节点的所有If-match子句都匹配成功后,进入匹配模式选择,不再匹配其他节点。 匹配模式分permit和deny两种: permit:路由将被允许通过,并且执行该节点的Apply子句对路由信息的一些属性进行设置。 deny:路由将被拒绝通过。 当路由与该节点的任意一个If-match子句匹配失败后,进入下一节点。如果和所有节点都匹配失败,路由信息将被拒绝通过。 过滤器 路由策略中If-match子句中匹配的6种过滤器包括访问控制列表ACL(Access Control List)、地址前缀列表、AS路径过滤器、团体属性过滤器、扩展团体属性过滤器和RD属性过滤器。 这6种过滤器具有各自的匹配条件和匹配模式,因此这6种过滤器在以下的特定情况中可以单独使用,实现路由过滤。 1、ACL

实验7 OSPF路由协议配置 实验报告

浙江万里学院实验报告 课程名称:数据通信与计算机网络及实践 实验名称:OSPF路由协议配置 专业班级:姓名:小组学号:2012014048实验日期:6.6

再测试。要求写出两台路由器上的ospf路由配置命令。

[RTC-rip-1]import ospf [RTC-rip-1]quit [RTC]ospf [RTC-ospf-1]import rip [RTC-ospf-1]quit

结合第五步得到的路由表分析出现表中结果的原因: RouteB 通过RIP学习到C和D 的路由情况,通过OSPF学习到A 的路由信息 实验个人总结 班级通信123班本人学号后三位__048__ 本人姓名_ 徐波_ 日期2014.6.06 本次实验是我们的最后一次实验,再次之前我们已经做了很多的有关于华为的实验,从一开始的一头雾水到现在的有一些思路,不管碰到什么问题,都能够利用自己所学的知识去解决或者有一些办法。这些华为实验都让我受益匪浅。 实验个人总结 班级通信123班本人学号后三位__046__ 本人姓名_ 金振宁_ 日期2014.6.06 这两次实验都可以利用软件在寝室或者去其他的地方去做,并不拘泥于实验室,好好的利用华为的模拟机软件对我们来说都是非常有用的。 实验个人总结 班级通信123班本人学号后三位__044_ 本人姓名_ 陈哲日期2014.6.06

理解OSPF路由协议,OSPF协议具有如下特点: 适应范围:OSPF 支持各种规模的网络,最多可支持几百台路由器。 快速收敛:如果网络的拓扑结构发生变化,OSPF 立即发送更新报文,使这一变化在自治系统中同步。 无自环:由于OSPF 通过收集到的链路状态用最短路径树算法计算路由,故从算法本身保证了不会生成自环路由。 实验个人总结 班级通信123班本人学号后三位__050 本人姓名_ 赵权日期2014.6.06 通过本次实验学会了基本的在路由器上配置OSPF路由协议,组建一个简单的路由网络。想必以后的生活中有可能会用到。

华为_MSR路由器_教育网双出口NAT服务器的典型配置

华为 MSR路由器教育网双出口NAT服务器的典型配置 一、组网需求: MSR 的 G0/0 连接某学校内网, G5/0 连接电信出口, G5/1 连接教育网出口,路由配置:访问教育网地址通过 G5/1 出去,其余通过默认路由通过 G5/0 出去。电信网络访问教育网地址都是通过电信和教育网的专用连接互通的,因此电信主机访问该校 一、组网需求: MSR的G0/0连接某学校内网,G5/0连接电信出口,G5/1连接教育网出口,路由配置:访问教育网地址通过G5/1出去,其余通过默认路由通过G5/0出去。电信网络访问教育网地址都是通过电信和教育网的专用连接互通的,因此电信主机访问该校都是从G5/1进来,如果以教育网源地址(211.1.1.0/24)从G5/0访问电信网络,会被电信过滤。该校内网服务器192.168.34.55需要对外提供访问,其域名是https://www.360docs.net/doc/982889266.html,,对应DNS解析结果是211.1.1.4。先要求电信主机和校园网内部主机都可以通过域名或211.1.1.4正常访问,且要求校园网内部可以通过NAT任意访问电信网络或教育网络。 设备清单:MSR一台 二、组网图:

三、配置步骤: 适用设备和版本:MSR系列、Version 5.20, Release 1205P01后所有版本。

四、配置关键点: 1) 此案例所实现之功能只在MSR上验证过,不同设备由于内部处理机制差异不能保证能够实现; 2) 策略路由是保证内部服务器返回外网的流量从G5/1出去,如果不使用策略路由会按照普通路由转发从G5/0出去,这样转换后的源地址211.1.1.4会被电信给过滤掉,因此必须使用策略路由从G5/1出去; 3) 策略路由的拒绝节点的作用是只要匹配ACL就变成普通路由转发,而不被策

华为路由器路由策略和策略路由配置与管理

路由策略和策略路由配置管理 一、路由策略简介 路由策略主要实现了路由过滤和路由属性设置等功能,它通过改变路由属性(包括可达性)来改变网络流量所经过的路径。 路由协议在发布、接收和引入路由信息时,根据实际组网需求实施一些策略,以便对路由信息进行过滤和改变路由信息的属性,如: 1、控制路由的接收和发布 只发布和接收必要、合法的路由信息,以控制路由表的容量,提高网络的安全性。 2、控制路由的引入 在一种路由协议在引入其它路由协议发现的路由信息丰富自己的路由信息时,只引入一部分满足条件的路由信息。 3、设置特定路由的属性 修改通过路由策略过滤的路由的属性,满足自身需要。 路由策略具有以下价值: 通过控制路由器的路由表规模,节约系统资源;通过控制路由的接收、发布和引入,提高网络安全性;通过修改路由属性,对网络数据流量进行合理规划,提高网络性能。 二、基本原理 路由策略使用不同的匹配条件和匹配模式选择路由和改变路由属性。在特定的场景中,路由策略的6种过滤器也能单独使用,实现路由过滤。若设备支持BGP to IGP功能,还能在IGP引入BGP路由时,使用BGP私有属性作为匹配条件。 图1 路由策略原理图 如图1,一个路由策略中包含N(N>=1)个节点(Node)。路由进入路由策略后,按节点序号从小到大依次检查各个节点是否匹配。匹配条件由If-match子句定义,涉及路由信息的属性和路由策略的6种过滤器。 当路由与该节点的所有If-match子句都匹配成功后,进入匹配模式选择,不再匹配其他节点。

匹配模式分permit和deny两种: permit:路由将被允许通过,并且执行该节点的Apply子句对路由信息的一些属性进行设置。 deny:路由将被拒绝通过。 当路由与该节点的任意一个If-match子句匹配失败后,进入下一节点。如果和所有节点都匹配失败,路由信息将被拒绝通过。 过滤器 路由策略中If-match子句中匹配的6种过滤器包括访问控制列表ACL(Access Control List)、地址前缀列表、AS 路径过滤器、团体属性过滤器、扩展团体属性过滤器和RD属性过滤器。 这6种过滤器具有各自的匹配条件和匹配模式,因此这6种过滤器在以下的特定情况中可以单独使用,实现路由过滤。 1、ACL ACL是将报文中的入接口、源或目的地址、协议类型、源或目的端口号作为匹配条件的过滤器,在各路由协议发布、接收路由时单独使用。在Route-Policy的If-match子句中只支持基本ACL。 2、地址前缀列表(IP Prefix List) 地址前缀列表将源地址、目的地址和下一跳的地址前缀作为匹配条件的过滤器,可在各路由协议发布和接收路由时单独使用。 每个地址前缀列表可以包含多个索引(index),每个索引对应一个节点。路由按索引号从小到大依次检查各个节点是否匹配,任意一个节点匹配成功,将不再检查其他节点。若所有节点都匹配失败,路由信息将被过滤。 根据匹配的前缀不同,前缀过滤列表可以进行精确匹配,也可以进行在一定掩码长度范围内匹配。 说明: 当IP地址为0.0.0.0时表示通配地址,表示掩码长度范围内的所有路由都被Permit或Deny。 3、AS路径过滤器(AS_Path Filter) AS路径过滤器是将BGP中的AS_Path属性作为匹配条件的过滤器,在BGP发布、接收路由时单独使用。 AS_Path属性记录了BGP路由所经过的所有AS编号。 4、团体属性过滤器(Community Filter) 团体属性过滤器是将BGP中的团体属性作为匹配条件的过滤器,在BGP发布、接收路由时单独使用。 BGP的团体属性是用来标识一组具有共同性质的路由。 5、扩展团体属性过滤器(Extcommunity Filter) 扩展团体属性过滤器是将BGP中的扩展团体属性作为匹配条件的过滤器,可在VPN配置中利用VPN Target区分路由时单独使用。 目前,扩展团体属性过滤器仅应用于对VPN中的VPN Target属性的匹配。VPN Target属性在BGP/MPLS IP VPN 网络中控制VPN路由信息在各Site之间的发布和接收。 6、RD属性过滤器(Route Distinguisher Filter) RD团体属性过滤器是将VPN中的RD属性作为匹配条件的过滤器,可在VPN配置中利用RD属性区分路由时单独使用。 VPN实例通过路由标识符RD实现地址空间独立,区分使用相同地址空间的前缀。 BGP to IGP功能 BGP to IGP功能使IGP能够识别BGP路由的Community、Extcommunity、AS-Path等私有属性。 在IGP引入BGP路由时,可以应用路由策略。只有当设备支持BGP to IGP功能时,路由策略中才可以使用BGP 私有属性作为匹配条件。如果设备不支持BGP to IGP功能,那么IGP就不能够识别BGP路由的私有属性,将导致匹配条件失效。

子网划分路由配置实验报告

实验报告8

图1 (4)配置每台计算机的IP地址。 图2 配置PC0的IP地址 图3 配置PC1的IP地址 图4 配置PC2的IP地址

图5 配置PC3的IP地址 图6 配置PC4的IP地址 (5)配置路由器每个端口的IP地址。 (6)设置路由器中的路由表。 路由表设置要求网络中每个子网之间都可以连通,不考虑总结路由。 【BRANCH1的配置】 下面是配置BRANCH1的IP地址的过程,其它两个路由器的配置自行完成 (1)进入命令行 (2)进行以下操作(蓝色文字是需要输入的命令,红色文字是说明): Continue with configuration dialog? [yes/no]: no Press RETURN to get started! 进入控制台模式 Router>en 进入全局配置模式 Router#conf t Enter configuration commands, one per line. End with CNTL/Z. 修改路由器名称 Router(config)#hostname BRANCH1 配置Fa0/0的IP地址 BRANCH1(config)#int f0/0 BRANCH1(config-if)#ip addr 192.168.9.33 255.255.255.240 BRANCH1(config-if)#no shutdown

图7 按此方法配置其它两个路由器,此时可以测试各个子网和网关的连通情况。 (3)添加路由表。这里没有使用路由总结。 BRANCH1#conf t Enter configuration commands, one per line. End with CNTL/Z. BRANCH1(config)#ip route 192.168.9.32 255.255.255.240 f0/0 BRANCH1(config)#ip route 192.168.9.48 255.255.255.240 f0/1 BRANCH1(config)#ip route 192.168.9.0 255.255.255.224 192.168.9.130 BRANCH1(config)#ip route 192.168.9.64 255.255.255.240 192.168.9.130 BRANCH1(config)#ip route 192.168.9.80 255.255.255.240 192.168.9.130 返回控制台 BRANCH1(config)#^Z %SYS-5-CONFIG_I: Configured from console by console 查看路由表 BRANCH1#show ip route(抓图如下图8)

联想网御Power V系列配置案例集11(静态、默认、策略、ISP路由配置案例)

11.1 静态路由配置 配置需求:访问目的网络2.2.2.0/24,下一跳为192.168.83.108。 (1)进入到【路由管理】-【基本路由】-【静态路由表】中,新建一条静态路由表。 (2)目的地址:需要访问的目标网络 掩码:目标网络的掩码 下一跳地址:防火墙流出网口的对端设备地址 Metric:优先级,metric值越小优先级越高 网络接口:防火墙的流出接口 (3)在进入到【状态监控】-【状态信息】-【网络测试】中选择【routeshow】,开始调试。 如果静态路由生效,如下图所示。

注意事项: (1)下一跳地址一定要输入正确,这个地址不是防火墙的出口地址。 (2)下一跳地址一定可达有效的地址,可以在【状态监控】-【状态信息】-【网络测试】测试下可达性。 11.2 默认路由配置 配置需求:经过防火墙的数据包全部转发给211.211.211.210. (1)进入到【路由管理】-【基本路由】-【默认路由】中,新建一条默认路由。 (2)默认网关:211.211.211.210; 权重值:多条默认路由时使用,权重越大负载分担时流经的数据包所占比重越高

(3)在进入到【状态监控】-【状态信息】-【网络测试】中选择【routeshow】,开始调试。 如果默认路由生效,如下图所示。 注意事项: (1) 配置多条默认路由时,一定勾选【启用基于状态回包功能】,权重值越大,分担的流量越多。 (2) 默认路由生效了,在【状态监控】-【状态信息】-【网络测速】中选择【ping】下网关地址,确保可达性。 11.3 策略路由配置

配置需求:内网192.168.1.0/24网段访问8.8.8.0/24通过eth0口路由出去。 (1)进入到【路由管理】-【基本路由】-【策略路由】中,新建一条高级路由表。 命名路由表名称和路由表ID 点击新建路由表后面的操作按钮,新建路由表内容

路由基本概念与静态路由配置实验报告

计算机网络第二次试验 评分 题目:路由的基本概念及路由配置实验报告 学院:通信工程学院 班级:1301032 完成人及学号:王栋() 2015年7月5日

路由的基本概念及路由配置实验报告 一、 路由器的定义和作用 路由器——用于网络互连的计算机设备。路由器的核心作用是实现网络互连,数据转发 路由器需要具备以下功能: 1. 路由(寻径):路由表建立、刷新 2. 交换:在网络之间转发分组数据 3. 隔离广播,指定访问规则 4. 异种网络互连 二、 基本概念 1、 路由表 1) 路由器为执行数据转发路径选择所需要的信息被包含在路由器的一个表项中,称为 “路由表”。 2) 当路由器检查到包的目的IP 地址时,它就可以根据路由表的容决定包应该转发到哪 个下一跳地址上去。 3) 路由表被存放在路由器的RAM 上。 路由表的构成 1) 目的网络地址(Dest ):目的地逻辑网络或子网络地址 2) 掩码(Mask ):目的逻辑网络或子网的掩护码 3) 下一跳地址(Gw ):与之相连的路由器的端口地址 4) 发送的物理端口(interface ):学习到该路由条目的接口,也是数据包离开路由器去往目的地将经过的接口 5) 路由信息的来源(Owner ):表示该路由信息是怎样学习到的 6) 路由优先级(pri ):决定了来自不同路由表源端的路由信息的优先权 7) 度量值(metric ):度量值用于表示每条可能路由的代价,度量值最小的路由就是最佳路由 路由表构成示例 172.16.8.0 -- 目的逻辑网络地址或子网地址 255.255.255.0 -- 目的逻辑网络地址或子网地址的网络掩码 1.1.1.1 -- 下一跳逻辑地址 fei_0/1 -- 学习到这条路由的接口和数据的转发接口 static -- 路由器学习到这条路由的方式 1 -- 路由优先级 0 -- Metric 值 2、 路由分类 1) 直连路由 当接口配置了网络协议地址并状态正常时, 接口上配置的网段地址自动出现在路由表

静态路由配置实验报告

一、实验预习 1、实验目标: ★了解静态路由 ★掌握静态路由配置 2、实验原理: 静态路由需要手工配置,信息可以通过路由表路径传输。 3、实验设备及材料: ★2台华为Quidway AR 2811路由器 ★1台PC(已安装Iris或网络仿真软件) ★专用配置电缆2根,网线5根 4、实验流程或装置示意图: Rt1 Rt2 PCA IP:11.0.0.2/24 Gate:11.0.0.1 IP:12.0.0.2/24 Gate:12.0.0.1 二、实验内容 1、方法步骤及现象: 第一步:首先确认实验设备正确连接;第二步:配置好PCA和PCB的IP地址;

第三步:通过CONSOLE口连接上Quidway AR2811路由器Rt1; 第四步:在Rt1配置接口,命令清单如下:

CISCO 策略路由(PBR)配置实例

CISCO 策略路由(PBR)配置实例 时间:2010-02-17 22:56来源:未知作者:admin 点击:142次 策略路由选择可以选择修改下一跳地址以及标记数据包来提供不通的网络服务。PBR一般用于修改基于源地址的下一跳地址。推荐实现方式:PBR给于外发IP数据包标记IP优先位,这样方便了实施QoS策略。一般来说,PBR是通过路由映射来配置的。看个详细配置实例,你 策略路由选择可以选择修改下一跳地址以及标记数据包来提供不通的网络服务。PBR一般用于修改基于源地址的下一跳地址。推荐实现方式:PBR给于外发IP数据包标记IP优先位,这样方便了实施QoS策略。一般来说,PBR是通过路由映射来配置的。 看个详细配置实例,你会更加明白: 定义了两个访问列表:10和20,经过配置使来自网络192.168.1.0/24的数据包的下一跳地址改为192.168.100.1;使来自 192.168.2.0/24的数据包的下一跳地址改为192.168.100.2.其他源始发的数据包正常路由。 命令如下: My3377(config)#access-list 10 permit 192.168.1.0 //用访问控制列表先抓取路由 My3377(config)#access-list 20 permit 192.168.2.0 My3377(config)#route-map nexthop permit 10 //起个名字 My3377(config-route-map)#match ip address 10 //匹配一个列表 My3377(config-route-map)#set ip next-hop 192.168.100.1 //设置一个策略 My3377(config-route-map)#exit My3377(config)#route-map nexthop permit 20 My3377(config-route-map)#match ip address 20 My3377(config-route-map)#set ip next-hop 192.168.100.2 My3377(config-route-map)#exit My3377(config)#route-map nexthop permit 30 My3377(config)#int s2/1

静态路由配置实验报告

静态路由配置实验报告 篇一:计算机网络实验报告静态路由配置 实验报告八 班级:姓名:学号: 实验时间:机房:组号:机号:PC_B 一、实验题目 静态路由配置 二、实验设备 CISCO路由器,专用电缆,网线,CONSOLE线,PC机 三、实验内容 ? 了解路由的功能 ? 在CISCO路由器上配置和验证静态路由 ? 配置缺省路由 四、原理 静态路由是指由网络管理员手工配置的路由信息。当网络的拓扑结构或链路的状态发生变化时,需要手工去修改路由表中相关的静态路由信息。静态路由信息在缺省情况下是私有的,不会传递给其他的路由器。静态路由一般适用于比较简单的网络环境,在这样的环境中,易于清楚地了解网络的拓扑结构,便于设置正确的路由信息。 五、实际步骤 1.设置PC_B的IP地址,连接路由器,打开超级终端。

2.路由器B的配置 User Access Verification Password: 5_R2>en Password: 5_R2#conf t Enter configuration commands, one per line. End with CNTL/Z. 5_R2(config)#int s0/1/0 5_R2(config-if)#no shut 5_R2(config-if)#interface s0/1/0 5_R2(config-if)#ip addr % Incomplete command. 3.配置routerB的s0/1/0端口的IP地址 5_R2(config-if)#ip address 172.17.200.6 255.255.255.252 5_R2(config-if)#^Z 4.配置路由器routerB的f0/1端口的IP地址 5_R2#conf t Enter configuration commands, one per line. End with CNTL/Z. 5_R2(config)#int f0/1 5_R2(config-if)#ip address 10.5.2.1 255.255.255.0 5_R2(config-if)#^Z

华为策略路由配置实例

华为策略路由配置实例 1、组网需求 ?????????????????图1?策略路由组网示例图 ????公司希望上送外部网络的报文中,IP优先级为4、5、6、7的报文通过高速链路传输,而IP优先级为0、1、2、3的报文则通过低速链路传输。 2、配置思路 1、创建VLAN并配置各接口,实现公司和外部网络设备互连。 2、配置ACL规则,分别匹配IP优先级4、5、6、7,以及IP优先级0、1、2、3。 3、配置流分类,匹配规则为上述ACL规则,使设备可以对报文进行区分。 5、配置流策略,绑定上述流分类和流行为,并应用到接口GE2/0/1的入方向上,实现策略路由。 3、操作步骤 3.1、创建VLAN并配置各接口 #?在Switch上创建VLAN100和VLAN200。

[Switch]?interfacegigabitethernet1/0/2 [Switch-GigabitEthernet1/0/2]?portlink-typetrunk [Switch-GigabitEthernet1/0/2]?porttrunkallow-passvlan100200 [Switch-GigabitEthernet1/0/2]?quit [Switch]?interfacegigabitethernet2/0/1 [Switch-GigabitEthernet2/0/1]?portlink-typetrunk [Switch-GigabitEthernet2/0/1]?porttrunkallow-passvlan100200 [Switch-GigabitEthernet2/0/1]?quit 配置LSW与Switch对接的接口为Trunk类型接口,并加入VLAN100和VLAN200。#?创建VLANIF100和VLANIF200,并配置各虚拟接口IP地址。 [Switch]?interfacevlanif100 [Switch-Vlanif100]?ipaddress24 [Switch-Vlanif100]?quit [Switch]?interfacevlanif200 [Switch-Vlanif200]?ipaddress24 [Switch-Vlanif200]?quit 3.2、配置ACL规则 #?在Switch上创建编码为3001、3002的高级ACL,规则分别为允许IP优先级0、1、2、3和允许IP优先级4、5、6、7的报文通过。 [Switch]?acl3001 [Switch-acl-adv-3001]?rulepermitipprecedence0 [Switch-acl-adv-3001]?rulepermitipprecedence1 [Switch-acl-adv-3001]?rulepermitipprecedence2

路由器基本配置_实验报告

路由器基本配置_实验报告 《组网技术》实验报告 姓名学号教学班计算机网络 任课教师王丽娟指导教师王丽娟班主任 2013-6-3 实验地点广西某家具公司机房实验时间 实验项目名称:路由器基本配置 实验目标及要求: 通过CISCO路由器,了解路由器的各个接口的用途、配接方法,路由器配置命令、状态模式的功能,在此基础上通过超级终端完成对路由器的各种基本配置,如:路由器的命名、特权密码的设置、LAN接口的配置、WAN接口的配置、静态路由的配置等等。并用命令保存和查验配置信息。 实验环境及工具: CISCO路由器,PC机,网线,专用电缆(RS232,V35),CONSOLE。 实验内容及过程: 实验内容: 观察CISCO路由器,了解路由器基本知识; 学习电缆连接; 查看CISCO路由器的操作,了解路由器工作原理; 学习基本的路由器配置。 实验步骤: 配置相应的IP参数 打开计算机的“超级终端”程序 此超级终端内输入的命令都是对路由器A的操作,超级终端窗口内所有输出都是路由器A的 输出。 键入“,”列入命令提示。 7-A>? Exec commands: <1-99> Session number to resume access-enable Create a temporary Access-List entry access-profile Apply user-profile to interface clear Reset functions connect Open a terminal connection disable Turn off privileged commands disconnect Disconnect an existing network connection

H3C策略路由配置及实例

H3C策略路由配置及实例 2010-07-19 09:21 基于策略路由负载分担应用指导介绍 特性简介 目前网吧对网络的可靠性和稳定性要求越来越高,一般网吧与运营商都有两条线路保证一条线路出现故障时能够有另一条链路作为备份。当两条线路都正常时为了减少一条线路流量压力,将流量平均分配到另外一条线路,这样提高了网络速度。当一条链路出现故障接口DOWN掉时,系统自动将流量全部转到另一条线路转发,这样提高了网络的稳定性、可靠性。满足网吧对业务要求不能中断这种需求,确保承载的业务不受影响。 使用指南 使用场合 本特性可以用在双链路的组网环境内,两条链路分担流量。保证了网络的可靠性、稳定性。 配置指南 本指南以18-22-8产品为例,此产品有2个WAN接口。ethernet2/0、ethernet3/0互为备份。 可以通过以下几个配置步骤实现本特性: 1) 配置2个WAN接口是以太链路,本案例中以以太网直连连接方式为例; 2) 配置静态路由,并设置相同的优先级; 3) 配置策略路由将流量平均分配到2条链路上。 2 注意事项 两条路由的优先级相同。 配置策略路由地址为偶数走wan1,地址为奇数走wan2。 策略路由的优先级高于路由表中的优先级。只有策略路由所使用的接口出现down后,路由比表中配置的路由才起作用。 3 配置举例 组网需求 图1为2条链路负载分担的典型组网。 路由器以太网口ETH2/0连接到ISP1,网络地址为142.1.1.0/30,以太网口ETH3/0连接到ISP2,网络地址为162.1.1.0/30;以太网口ETH1/0连接到网吧局域网,私网IP网络地址为192.168.1.0/24。

路由器及其配置实验报告

《路由器及其配置》实验结果文件 附:实验配置命令清单及显示结果 1.交换机(路由器)A 夏战辉: ra(config)#hostname RA RA(config)#int s1/2 RA(config-if)#ip add 172.16.10.1 255.255.255.0 RA(config-if)#clock rate 64000 RA(config-if)#clock rate setting is only valid for DCE ports. no shutdown RA(config-if)#no shutdown RA(config-if)#exit RA(config)#int f1/0 RA(config-if)#ip add 192.168.10.1 255.255.255.0 RA(config-if)#end RA# Configured from console by console RA#show int s 1/2 serial 1/2 is UP , line protocol is UP Hardware is PQ2 SCC HDLC CONTROLLER serial Interface address is: 172.16.10.1/24 MTU 1500 bytes, BW 2000 Kbit Encapsulation protocol is HDLC, loopback not set Keepalive interval is 10 sec , set Carrier delay is 2 sec

RXload is 1 ,Txload is 1 Queueing strategy: WFQ 5 minutes input rate 17 bits/sec, 0 packets/sec 5 minutes output rate 17 bits/sec, 0 packets/sec 450 packets input, 9900 bytes, 0 no buffer Received 450 broadcasts, 0 runts, 0 giants 0 input errors, 0 CRC, 0 frame, 0 overrun, 0 abort 450 packets output, 9900 bytes, 0 underruns 0 output errors, 0 collisions, 4 interface resets 1 carrier transitions V35 DTE cable DCD=up DSR=up DTR=up RTS=up CTS=up RA#show runn Building configuration... Current configuration : 619 bytes ! version 8.4 (building 15) hostname RA ! ! ! ! ! ! ! ! ! no service password-encryption ! ! ! ! ! ! interface serial 1/2 ip address 172.16.10.1 255.255.255.0 ! --More- Show running-config

静态路由配置实验报告记录

静态路由配置实验报告记录

————————————————————————————————作者:————————————————————————————————日期:

三峡大学计算机与信息学院标准实验报告(实验)课程名称计算机网络 三峡大学计算机与信息学院

实验报告 学生姓名:郑国安学号:2010114130 指导教师:马凯 实验地点:电气信息楼实验时间:2013.6.13 一、实验室名称: 二、实验项目名称:静态路由的配置 三、实验学时:2学时 四、实验原理: 路由器属于网络层设备,能够根据IP包头的信息,选择一条最佳路径,将数据包转发出去。实现不同网段的主机之间的互相访问。 路由器是根据路由表进行选路和转发的。而路由表里就是由一条条的路由信息组成。路由表的产生方式一般有3种: 直连路由给路由器接口配置一个IP地址,路由器自动产生本接口IP所在网段的路由信息。 静态路由在拓扑结构简单的网络中,网管员通过手工的方式配置本路由器未知网段的路由信息,从而实现不同网段之间的连接。 五、实验目的:掌握通过静态路由方式实现网络的连通性。 六、实验内容: 假设校园网通过1台路由器连接到校园外的另1台路由器上,现要在路由器上做适当配置,实现校园网内部主机与校园网外部主

机的相互通信。通过软件仿真,实现网络的互连互通,从而实现信息的共享和传递。 七、实验器材(设备、元器件): R2621XM(两台)、Serial DTE线缆(1条)、copper cross-over 线缆(2条)、PC(两台) 八、实验步骤: 打开Cisco Packet Tracer 软件,添加2台Generic路由器和2台Generic主机,用“自动选择连接类型”把设备连接起来,如下实验图,其中PC0、PC1为两台工作站主机,Router1、Router2为两台路由器。 然后按以下步骤完成配置: 步骤1. 在路由器Router1上配置接口的IP地址和串口上的时钟频率。 Router1(config)# Router1(config-if)# ip address 172.16.1.1 255.255.255.0 Router1(config-if)# no shutdown Router1(config)# interface serial 1/0

华为AR1200 路由器策略路由配置

华为AR1200 路由器策略路由配置 [Huawei]display current-configuration [V200R007C00SPC900] # drop illegal-mac alarm # l2tp enable # ipv6 # ip load-balance hash src-ip # dns resolve dns server 219.141.136.10 dns server 219.141.140.10 dns proxy enable # vlan batch 2 # dhcp enable #

pki realm default enrollment self-signed # ssl policy default_policy type server pki-realm default # aclnumber 2999 rule 5 permit source 172.16.10.0 0.0.1.255 # acl number 3000 1;创建用于策略路由的ACL rule 5 permit ip source 192.168.1.0 0.0.0.255 acl number 3001 用于策略路由及默认路由两个网段之间互通的ACL rule 0 permit ip source 192.168.1.0 0.0.0.255 destination 192.168.1.1 0 rule 5 permit ip source 192.168.1.0 0.0.0.255 destination 172.16.10.0 0.0.1.255 # traffic classifier 2 operator or 2;创建traffic classifier 匹配acl两个网段互通 if-match acl 3001 traffic classifier 1 operator or创建traffic classifier 匹配acl策略路由 if-match acl 3000 # traffic behavior 2 3创建流行为网段互通不做任何行为

路由器实验报告

实验报告 实验时间2016 年6 月 1 日实验成绩 实验名称路由器配置实验 小组成员冯伟俊、陈宽子 一、实验目的 a、掌握路由器的基本配置; b、掌握路由器的静态路由配置。 二、实验仪器设备及软件 Packet tracer 两个1841路由器、两个2960交换机、四台终端主机PC、串行线一条、直连线若干 三、实验方案 实验分为配置与测试两部分。为了使两人都能熟练操作,一人进行配置,另一人进行测试,出现问题由两人共同排查。 1、按照实验报告所给的拓补图在学生端软件上进行连接并配置。 2、配置个PC端的IP地址、子网掩码、默认网关。 3、进行测试排查问题。 四、实验测试方案 主要测试方案是为检查路由器一边内部网路是否畅通和两个路由器连接的两个网络是否联通,各个PC终端之间能否通信。我们采用以PC1分别ping 终端PC2与PC3. 五、实验步骤 1、按照实验拓扑图进行器材的选择,进行连接后,开始进行两个路由 器R1、R2的配置(图中路由器直接使用的是软件设置的R0与R1)

2、进行PC0、1、2、3的ip与网关的配置。 这是pc0的ip与网关的配置图,其他PC操作一样。 然后进行PC0pingPC1与PC2的测试

实验表明PC0能ping通PC1但是与PC2的试验中出现了请求超时。 因为在交换机的下,PC0与PC1处于同一网络下而PC2则处在另一个路由器连接的网络。 3、R0与R1的静态路由配置 R2的静态路由的配置 R1静态路由的配置 4、测试:使用PC0去ping主机PC1与PC2

PC0依然能够ping通PC1,PC0ping通PC2. 六、实验结果与分析 当R1与R2的静态路由配置成功后,主机PC1才能ping通PC3,但是在路由器一边的内部网路通信,如PC1与PC2之间能够ping通。如此,pc3与pc4之间也可联、通。 七、实验2总结及体会 1、实验中出现了对于路由器的端口DCE与DTE分辨不清,导致了混淆 不清,导致了我们重新配置路由器与终端。后来才知在路由器终端上面有小时钟的图标就是DCE端口。 2、在进行路由器两个端口的配置配置,忘记输入no shutdown使得路由 器与路由器之间,路由器与交换机之间始终没有联通。最后排查接口状态才发现故障。

路由协议-ip策略路由典型配置

5.5IP策略路由典型配置 5.5.1策略路由基本配置 『需求』 在Router上做策略路由,从40.1.1.0/25来的报文送往S0口,从40.1.1.128/25来的报文送往S1。 【Router】 当前路由器提示视图依次输入的配置命令,重要的命令红色突出显示简单说明 ! 适用版本:vrp1.74/1.44 [Router] acl 1 定义acl1 [Router-acl-1] rule normal permit source 40.1.1.0 0.0.0.127 允许40.1.1.0/25源地址网段 [Router-acl-1] rule normal deny source any 禁止其他任何网段 ! [Router] acl 2 定义acl2 [Router-acl-2] rule normal permit source 40.1.1.128 0.0.0.127 允许40.1.1.128/25源地址 网段 [Router-acl-2] rule normal deny source any 禁止其他任何网段 ! [Router] interface Ethernet0 进入以太0口[Router-ethernet0] ip address 40.1.1.1 255.255.255.0 配置ip地址[Router-ethernet0] ip policy route-policy aaa 应用aaa策略 ! [Router] interface Serial0 进入串口0口[Router-Serial0] link-protocol ppp 封装ppp链路层协议