系统安全性测试

系统安全性

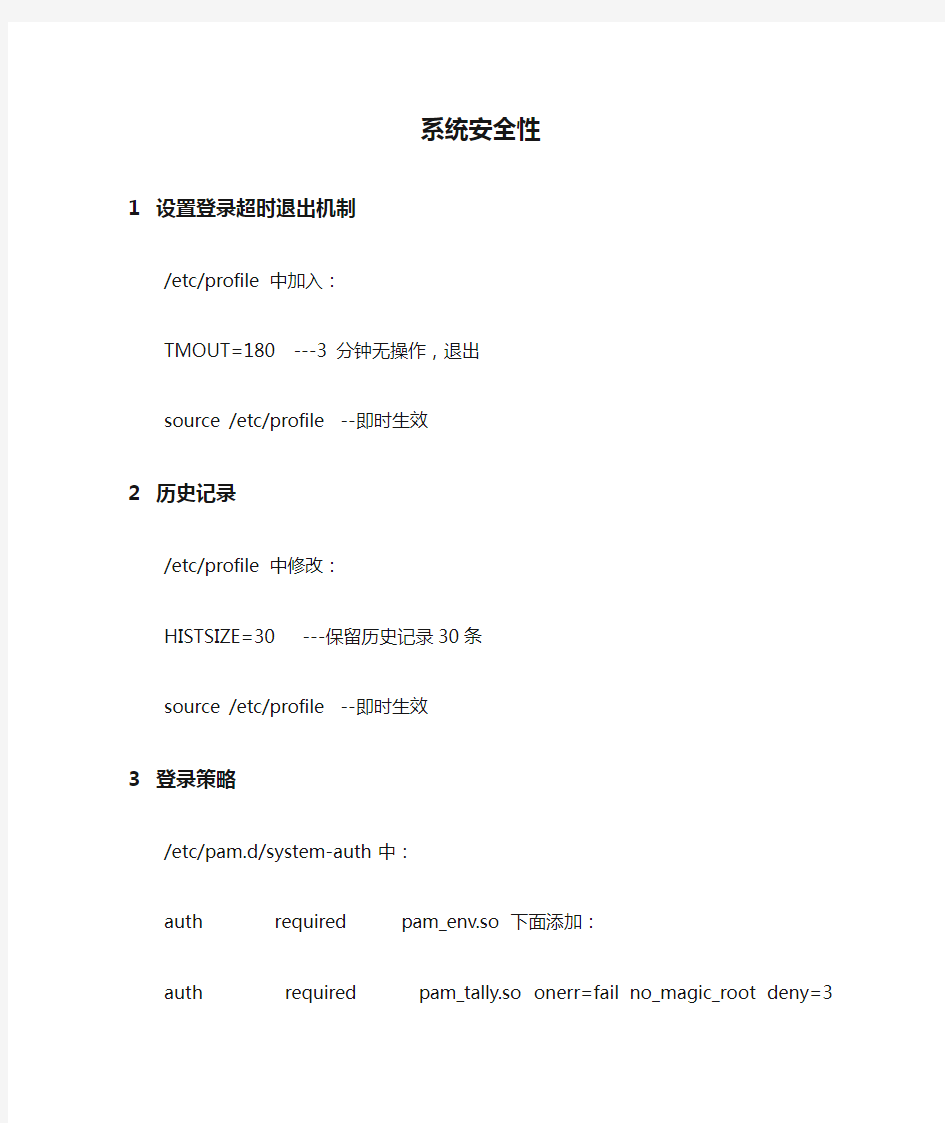

1设置登录超时退出机制

/etc/profile 中加入:

TMOUT=180 ---3 分钟无操作,退出

source /etc/profile --即时生效

2历史记录

/etc/profile 中修改:

HISTSIZE=30 ---保留历史记录30条

source /etc/profile --即时生效

3登录策略

/etc/pam.d/system-auth中:

auth required pam_env.so 下面添加:

auth required pam_tally.so onerr=fail no_magic_root deny=3 unlock_time=300 ----账户连续3次输入密码错误,锁定5分钟

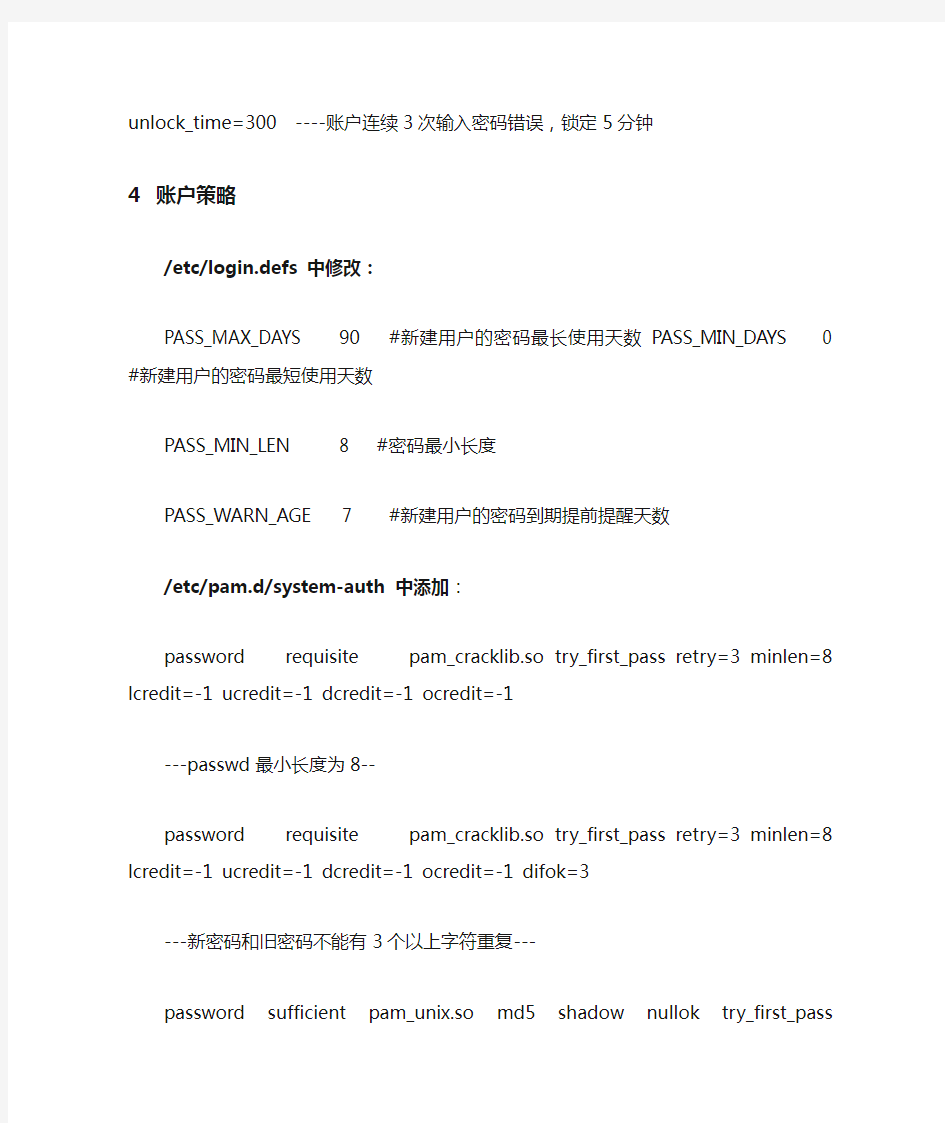

4账户策略

/etc/login.defs 中修改:

PASS_MAX_DAYS 90 #新建用户的密码最长使用天数

PASS_MIN_DAYS 0 #新建用户的密码最短使用天数

PASS_MIN_LEN 8 #密码最小长度

PASS_WARN_AGE 7 #新建用户的密码到期提前提醒天数

/etc/pam.d/system-auth 中添加:

password requisite pam_cracklib.so try_first_pass retry=3 minlen=8 lcredit=-1 ucredit=-1 dcredit=-1 ocredit=-1

---passwd最小长度为8--

password requisite pam_cracklib.so try_first_pass retry=3 minlen=8 lcredit=-1 ucredit=-1 dcredit=-1 ocredit=-1 difok=3

---新密码和旧密码不能有3个以上字符重复---

password sufficient pam_unix.so md5 shadow nullok try_first_pass use_authtok remember=5

---以前的5次之内的密码不能使用---

此设置如果要生效还依赖于一个文件,/etc/security/opasswd,如果不存在,自己创建:

touch /etc/security/opasswd

chown root:root /etc/security/opasswd

chmod 600 /etc/security/opasswd

--------------------------------------------------

配置项说明:

lcredit=-1:小写字母最少1位

ucredit=-1:大写字母最少1位

dcredit=-1:数字最少1位

ocredit=-1:其他字符最少1位

difok=3 :新旧密码不同的位数

minlen=8 :密码的最少位数

-------------------------------------------------------

禁止root登录:

/etc/ssh/sshd_config 中修改:

PermitRootLogin改成no 重启服务/etc/rc.d/sshd restart 禁止普通用户su root :

/etc/pam.d/su 中添加:

auth sufficient /lib/security/pam_rootok.so debug

auth required /lib/security/pam_wheel.so group=pay

将auth required pam_wheel.so use_uid 注释# 去掉-----仅pay组的用户可以用su作为root---

如果你希望用户test 能够用su作为root,可以运行如下命令usermod -G10 test

5停止服务

chkconfig bluetooth off

chkconfig firstboot off

chkconfig isdn off

chkconfig pcscd off

chkconfig restorecond off

chkconfig cupsd off

chkconfig mcstrans off

chkconfig avahi-daemon off

锁定无用的用户:

usermod -L adm

usermod -L lp

usermod -L shutdown

usermod -L halt

usermod -L news

usermod -L uucp

usermod -L operator

usermod -L games

usermod -L gopher

6监控用户

建立专门的nagios用户:

useradd nagios

--nagios 用户只能启动nagios服务,不能登录—

7控制用户使用资源限制

/etc/pam.d/login中添加:

session required pam_limits.so

/etc/ security/limits.conf中添加相应的资源限制:

test - nofile 20 ##限制用户打开文件的最大数目为20## test - nproc 20 ##限制用户进程的最大数目为20##

test - maxlogins 5 ##限制单个用户登录后,打开窗口数## test - memlock 64000 #限制用户可使用最大内存空间64M#

8安装clamav防火墙

安装包放在工作机x盘保留1个月中:clamav-0.97.tar.gz

groupadd clamav

useradd -g clamav -s /bin/false -c "Clam AntiVirus" clamav

tar zxvf clamav-0.97.tar.gz

cd clamav-0.97

./configure --prefix=/usr/local/clamav

--with-dbdir=/usr/local/share/clamav

make

make install

创建日志目录:

mkdir clamv

touch freshclam.log

chown clamav freshclam.log

touch clamd.log

chown clamav clamd.log

配置文件修改:

vi /usr/local/clamav/etc/clamd.conf

# Comment or remove the line below.

#Example ---------------这条注释掉LocalSocket /tmp/clamd.socket ---注释去掉LogFile /log/clamav/clamd.log ---设置你的log路径

vi /usr/local/clamav/etc/freshclam.conf

#Example ---------------这条注释掉UpdateLogFile --------设置你的log路径

创建启动脚本:

将启动脚本上传至/etc/init.d 中

chmod 755 /etc/init.d/clamd

启动ClamAV

/etc/init.d/clamd start

--数据库不建议启动扫描---

/usr/local/clamav/bin 里面使用的命令: ./clamscan –help 查看命令的使用方法 ./freshclam 手动升级病毒库

静止式锂电池储能系统安全要求示范文本

静止式锂电池储能系统安全要求示范文本 In The Actual Work Production Management, In Order To Ensure The Smooth Progress Of The Process, And Consider The Relationship Between Each Link, The Specific Requirements Of Each Link To Achieve Risk Control And Planning 某某管理中心 XX年XX月

静止式锂电池储能系统安全要求示范文 本 使用指引:此操作规程资料应用在实际工作生产管理中为了保障过程顺利推进,同时考虑各个环节之间的关系,每个环节实现的具体要求而进行的风险控制与规划,并将危害降低到最小,文档经过下载可进行自定义修改,请根据实际需求进行调整与使用。 锂离子储能大概是什么样的组成和框架,简单介绍一 下。目前典型的锂离子储能单元配置基本都是用18650型 锂离子电池,圆柱型的,它可能是几十个,甚至几百个组 合在一起变成一个电池模块,这个电池模块再加上电池管 理单元就作为一个基本的储能单元配置。 关于储能装置的技术方案,我只是简单的来分分类, 不是一个非常标准化的分类。从应用规模大小来看,通常 情况下有三种类型。 第一种类型,属于小规模的运用,小规模的运用跟系 统的配置大概不大于10个千瓦的范围,当然电池储能是按 照容量来定,这里我们只是简单的粗略来分一下,按照功

率,按照装置和发电功率的大小。 这个上面是一个电池管理系统,下面是有多个电池模块这样组成一个系统。 第二种类型是中规模装置,这个电池模块跟小规模的电池模块结构可能不一样,但是总体来说它的组成还是类似的。 第三种类型是大规模装置,就是把各种各样的模块集成的多一点。 目前的大致应用领域,现在锂离子储能系统在德国也受到了国家政策的鼓励,因为德国目前来说,光伏装机容量已经达到了一定程度,再发展的空间也受到了限制。目前来说,光伏发电毕竟还是一个辅助的能源,还不是主要的能源,这跟能源特点有关系,有光了才能发电,没光了就没有,太阳好了发的就多一点,太阳少了就发的少一点,那么这个时候就要有一个类似水库的东西进行消纳,

安全测试考试题目(全)

软件安全性测试培训考试试卷 部门:姓名: 一、单选题(30分,每题2分) 1、信息安全系统安全保护等级分为( C )。 A、3级 B、4级 C、5级 D、6级 2、从信息安全发展角度,目前主要是确保什么安全( D )。 A、通信 B、计算机 C、人 D、信息和信息系统资产 3、防火墙的原则是什么( B )。 A、防攻击能力好 B、一切未被允许的就是禁止的! C、一切未被禁止的都是允许的! D、是否漏电 4、IDS和IPS的部署模式是( D )。 A、都是旁路模式 B、都是在线模式 C、IDS在线模式、IPS旁路模式 D、IDS旁路模式、IPS在线模式 5、VPN是什么( D )。 A、安全设备 B、防病毒软件 C、安全测试软件

D、虚拟专用网络 6、下列哪个不是常见的安全设计问题(A )。 A、数据库表太多 B、密码技术使用的败笔 C、创建自己的密码技术 D、错误的处理私密信息 7、下面哪个不是VPN分类包括的( A )。 A、主机对远程用户 B、主机对VPN 网关 C、VPN网关对VPN 网关 D、远程用户对VPN 网关 8、动态测试方法不包括( D )。 A、手动分析技术 B、安全扫描 C、渗透测试 D、用户测试 9、最新的WEB系统版本是( D )。 A、 B、 C、 D、 10、渗透测试模拟什么角色进行( A )。 A、模拟黑客 B、模拟用户 C、模拟系统管理员 D、模拟开发 11、信息系统安全问题产生的外因是什么( B )。 A、过程复杂 B、对手的威胁与破坏

C、结构复杂 D、使用复杂 12、关于测试的思想转变,描述正确的是( A )。 A、所有系统不允许的事件都去想办法允许。 B、所有系统允许的事件都去想办法不允许。 C、根据用户指定内容进行测试。 D、根据开发人员指定内容进行测试。 13、以下不属于安全测试的辅助工具的是( D )。 A、wireshark B、APPSCAN C、Zenmap D、QTP 14、下列哪种不属于WEB系统文件上传功能安全隐患(D)。 A、未限制扩展名 B、未检查文件内容 C、未查杀病毒文件 D、未检查文件大小 15、以下哪种说法是对的( B )。 A、关系数据库不需要进行安全测试。 B、通过软件安全测试能够降低安全隐患。 C、通过软件安全测试能够杜绝安全隐患。

(完整版)第三方软件测试报告[模板]

第三方软件测试报告(暂定) 1.引言 1.1.编写目的 本文档作为该系统测试的测试标准,内容关系到本次系统测试可能涉及到的测试内容和测试技术解决方案。 1.2.系统概述 略 2.测试描述 2.1.测试范围与内容 我方(北京圆规创新公司)对XX公司“XX”项目进行测试,保证使用方的功能正确,保证系统核心模块的稳定和安全,为项目的验收提供参考。以此,本计划列出了在此次功能测试过程中所要进行的内容和实施的方案及测试资源的安排,作为测试活动的依据和参考。 本次测试的对象为XX公司“XX”项目,测试范围为:略。 本次测试的主要内容有功能测试(含容错测试)、易用性测试。 2.2.测试依据 本次测试所依据的文档包含开发方提供的《需求规格说明书》、《操作手册》、《用户手册》,《维护手册》,《设计文档》等相关开发文档。

并依据IT行业项目的通用标准,包括功能测试标准、缺陷标准、易用性标准。 对于项目的易用性标准,原则上由测试方提出易用性问题修改的建议,由开发方对测试方提交的问题进行确认。 3.测试解决方案 我公司针对用户方提出的测试要求,根据以往项目的实际经验,撰写测试技术解决方案。该解决方案包含了本次系统测试可能涉及到的测试类型,并分别介绍不同测试类型的内容和相关标准。 3.1.系统功能测试 实施系统功能测试,完成对被测系统的功能确认。 采用黑盒测试方法,根据需求规格说明书和用户手册,将功能点转换为功能测试需求,根据测试需求编写测试用例,保证所有功能点必须被测试用例覆盖。 测试用例的编写采用基于场景的测试用例编写原则,便于以使用者的角度进行测试。用例设计上兼顾正常业务逻辑和异常业务逻辑。测试数据的选取可采用GUI测试,等价类划分、边界值分析、错误推测、比较测试等测试方法中的一种或者几种数据的组合,一般以等价类划分和边界值法为主。 3.1.1.系统功能项测试 对《软件需求规格说明书》中的所有功能项进行测试(列表); 3.1.2.系统业务流程测试 对《软件需求规格说明书》中的典型业务流程进行测试(列表); 3.1.3.系统功能测试标准 ?可测试的功能点100%作为测试需求(如未作为测试需求,必须在测试计划中标注原因并通知用户方负责人);

安全性测试规定

安全性测试规定 1.目的 是针对软件系统安全性,为防止对程序及数据的非授权的故意或意外访问进行检验的测试工作。其目的在于发现软件系统內部可能存在的各种差错,修改软件错误,提高软件质量。 2.实施细则 1.安全性测试的基本步骤 安全性测试活动主要包括 ?制定安全性测试计划并准备安全性测试用例和安全性测试规程; ?对照基线化软件和基线化分配需求及软件需求的文档,进行软件安全性测试; ?用文档记载在安全性测试期间所鉴别出的问题并跟踪直到结束; ?将安全性测试结果写成文档并用作为确定软件是否满足其需求的基础; ?提交安全性测试分析报告。 2.安全性测试方法从如下几方面考虑: ?文件操作权限检测 ?系统启动和关闭配置检测 ? Crontab安全检测 ?用户登录环境检测 ? FTP服务安全性检测

?检测可能的入侵征兆 ?远程登录安全性检测 ?非必需的帐号安全检测 ?用户安全检测 ?系统工具安全性检测 3.互操作性测试的结果分析 ?软件能力【经过测试所表明的软件能力。】 ?缺陷和限制【说明测试所揭露的软件缺陷和不足,以及可能给软件运行带来的影响。】 ?建议【提出为弥补上述缺陷的建议。】 测试结论【说明能否通过。】 互操作性测试规定 1.目的 是针对软件系统同其他指定系统进行交互的能力进行检验的测试工作。其目的在于发现软件系统內部可能存在的各种差错,修改软件错误,提高软件质量。 2.实施细则 1.互操作性测试的基本步骤 互操作性测试活动主要包括 ?制定互操作性测试计划并准备互操作性测试用例和互操作性测试规程;

?对照基线化软件和基线化分配需求及软件需求的文档,进行软件互操作性测试; ?用文档记载在互操作性测试期间所鉴别出的问题并跟踪直到结束; ?将互操作性测试结果写成文档并用作为确定软件是否满足其需求的基础; ?提交互操作性测试分析报告。 2.互操作性测试方法 ?根据软件需求设计需交互的系统的列表,然后分别搭建相应的测试环境。 ?测试本系统对需交互的某个系统的操作能力。 ?测试需交互的某个系统对本系统的操作能力。 3.互操作性测试的结果分析 ?软件能力【经过测试所表明的软件能力。】 ?缺陷和限制【说明测试所揭露的软件缺陷和不足,以及可能给软件运行带来的影响。】 适合性测试规定 1.目的 是针对软件系统与规定任务能否提供一组功能以及这组功能的适合程度进行检验的测试工作。其目的在于发现软件系统內部可能存在的各种差错,修改软件错误,提高软件适合程度。

八六三软件评测中心业务介绍-第三方测试的意义00

八六三软件评测中心 第三方测试的意义及政策依据

目录 一、第三方测试的必要性 (3) 1、客观性 (3) 2、独立性 (3) 3、专业性 (3) 4、项目监理 (4) 二、第三方测试的作用 (4) 三、第三方测试的类型 (4) 四、第三方测试的政策依据及过程 (5) 五、八六三软件评测中心 (6) 1、简介 (6) 2、服务类型 (6) 3、测试能力说明 (7)

第三方测试是指独立于客户方和开发方进行的软件评测,第三方基于国家认可的检测资质,站在客观公正的角度,可提供公平、公正、独立的第三方软件评测结果和评测报告。 一、第三方测试的必要性 1、客观性 第三方测试以合同的形式制约了测试方,使得它与开发方存在某种‘对立’的关系,所以它不会刻意维护开发方的利益,保证了测试工作在一开始就具有客观性。第三方一般都不直接参加开发方系统的设计和编程,为了能够深入理解系统,发现系统中存在得问题,第三方测试必须按软件工程的要求办事,以软件工程的标准要求开发方和用户进行配合,从而较好地体现软件工程的理念。引入第三方测试后,由于测试方相对的客观位置,由用户、开发方、测试方三方组成的三角关系也便于处理以往用户、开发方双方纠缠不清的矛盾,使得许多问题能得到比较客观的处理。 2、独立性 第三方测试不同于开发人员的自测试。由开发人员承担的测试存在很多弊病,除去自身利益驱使带来的问题外,还有许多不客观的毛病,主要表现在思维的定势上。由于他熟悉设计和编程等,往往习惯于按一定的“程式”考虑问题,以至思路比较局限,难于发现“程式”外存在的问题。因为第三方测试的目的就是为尽量多地发现程序中的错误而运行程序的过程,可以更多的发现问题。此外,随着系统越做越大,客观上讲开发人员也无精力参与测试,同时也不符合大生产专业分工的原则。 3、专业性 第三方测试不同于用户的自测试。用户是应用软件需求的提出者,对于软件应该完成的功能是非常清楚的,是进行功能验证的最佳人选。客观情况是,大部分的用户都不是计算机的专业人士,很难对系统的内部实现过程进行深入的分析。对系统的全面测试,功能测试仅仅是一个方面,还要包括并发能力、性能等多种技术测试。这些测试对技术有很高的要求,

锂电池测试方法

锂电池性能测试方法 锂电池是一个要求高品质、高安全的产品、消费者在使用时往往不清楚电池的性能,导致在使用时电池的工作效率往往达不到理想目标,有时甚至盲目使用还会引起电池爆炸事件的发生,人生安全也会受到损伤,因此了解电池的性能也是至关重要的。 锂电池性能测试主要包括电压、内阻、容量、内压、自放电率、循环寿命、密封性能、安全性能、储存性能、外观等,其它还有过充、过放、可焊性、耐腐蚀性等 工具/原料 测试仪 硬质棒 钉子 方法/步骤 方法一、自放电测试 镍镉和镍氢电池的自放电测试为: 由于标准荷电保持测试时间太长,一般采用24小时自放电来快速测试其荷电保持能力,将电池以0.2C放电至 1.0V.1C充电80分钟,搁臵15分钟,以1C放电至10V,测其放电容量C1, 再将电池以1C充电80分钟,搁臵24小时后测1C容量C2,C2/C1×100%应小于15% 锂电池的自放电测试为:一般采用24小时自放电来快速测试其荷电保持能力,将电池以0.2C放电至 3.0V,恒流恒压1C充电至 4.2V,截止电流:10mA,搁臵15分钟后,以1C放电至3.0V测其放电容量C1,再将电池恒流恒压1C充电至 4.2V,截止电流100mA,搁臵24小时后测1C容量C2,C2/C1×100%应大于99%. 方法二、内阻测量 电池的内阻是指电池在工作时,电流流过电池内部所受到的阻力,一般分为交流内阻和直流内阻,由于充电电池内阻很小,测直流内阻时由于电极

容易极化,产生极化内阻,故无法测出其真实值;而测其交流内阻可免除极化内阻的影响,得出真实的内值. 交流内阻测试方法为:利用电池等效于一个有源电阻的特点,给电池一个1000HZ,50mA的恒定电流,对其电压采样整流滤波等一系列处理从而精确地测量其阻值. 方法三、IEC标准循环寿命测试 IEC规定镍镉和镍氢电池标准循环寿命测试为: 电池以0.2C放至1.0V/支后 1.以0.1C充电16小时,再以0.2C放电2小时30分(一个循环). 2.0.25C充电3小时10分,以0.25C放电2小时20分(2-48个循环). 3.0.25C充电3小时10分,以0.25C放至1.0V(第49循环) 4.0.1C充电16小时,搁臵1小时,0.2C放电至1.0V(第50个循环),对镍 氢电池重复1-4共400个循环后,其0.2C放电时间应大于3小时;对镍隔电池重复1-4共500个循环,其0.2C放电时间应大于3小时. EC规定锂电池标准循环寿命测试 电池以0.2C放至3.0V/支后,1C恒流恒压充电到4.2V,截止电流20MA,搁臵1小时后,再以0.2C放电至3.0V(一个循环)反复循环500次后容量应在初容量的60%以上. 方法四、内压测试 镍镉和镍氢电池内压测试为: 将电池以0.2C放至1.0V后,以1C充电3小时,根据电池钢壳的轻微形变通过转换得到电池的内压情况,测试中电池不应彭底,漏液或爆炸. 锂电池内压测试为:(UL标准)

应用系统安全测试内容与方法

测试内容测试要点测试方法 应用系统的用户管理、权限管理应充检测系统运行时是否会记录完整的日 分利用操作系统和数据库的安全性;志。如进行详单查询,检测系统是否会 日志记录的完整性 应用软件运行时须有完整的日志记记录相应的操作员、操作时间、系统状录。态、操作事项、IP地址等。 不允许以明文方式保存用户密码或用户密码或系统使用的各类密码检查数据库中的用户密码、操作员密码系统使用的各类密码的加密存储等字段是否是以加密方式保存。 为保证安全性,口令不允许以明码的形式显示在输出设备上,应能对口令1.口令不允许以明码显示在输出 设备上。 实际登录系统,输入相应的口令,检测 口令是否是以加密形式显示,同时检测2.最小口令长度的限制。 进行如下限制:最小口令长度、强制 修改口令的时间间隔、口令的唯一性、口令过期失效后允许入网的宽限次数。3.强制修改的时间间隔限制。 4.口令的唯一性限制。 5.口令过期失效后允许入网的宽 限次数限制 最小口令长度、强制修改口令的时间间 隔、口令的唯一性、口令过期失效后允 许入网的宽限次数。 应用系统应支持操作失效时间的配检测系统是否支持操作失效时间的配 1.支持操作失效时间的配置。 置,当操作员在所配置的时间内没有置,同时达到所配置的时间内没有对界 2.支持当操作员在所配置的时间 对界面进行任何操作则该应用自动内没有对界面进行任何操作则该面进行任何操作时,检测系统是否会将失效。应用自动失效。用户自动失效,需要重新登录系统。 应用系统应提供完善的审计功能,对 检测对系统关键数据进行增加、修改和 系统关键数据的每一次增加、修改和支持系统关键数据进行维护的记删除都能记录相应的修改时间、操作录功能。 人和修改前的数据记录。删除时,系统是否会记录相应的修改时间、操作人员和修改前的数据记录。 1.登录主机审查应用程序的源代码存放位置。 2.查看支撑系统版本控制管理办法或 应用程序的源代码不允许放在运行1.应用程序的源代码不允许放在相似文件,是否有相应的版本管理规章制度;软件升级、补丁植入流程管理是 主机上,应另行存放,并具有版本控运行主机上,应另行存放。 否合理。 制能力。 2.版本控制信息 3.查看系统软件版本记录文件及软件 介质与软件操作手册,是否有详细的软 件版本号、软件升级与补丁植入情况的 记录。 各应用软件目录设置及其访问权限 各应用软件目录设置及其访问权审查是否有各应用软件目录设置及其 应有相应的规范,以保证系统的安全 限应有相应的规范。访问权限相应的规范文件。 性和可维护性。 实际运行系统,检测接口程序连接登录接口程序连接登录必须进行认证(根 支持接口程序连接登录时的认证。时,是否需要输入相应的用户名、密码据用户名、密码认证) 进行认证。

测试报告项目测试环境

XX项目 测试报告 版本信息 注:状态可以为N-新建、A-增加、M-更改、D-删除 目录 1编写目的............................................... 2测试参考文档........................................... 3项目信息............................................... 4测试概述............................................... 4.1基本信息......................................... 4.2测试过程......................................... 4.3测试范围......................................... 5测试过程评估........................................... 5.1测试设计......................................... 5.1.1 .................................................................................................... 测试用例 5.1.2 .................................................................................................... 测试方法

如何做好软件安全测试

如何做好软件安全测试 近来,在我负责的公司某软件产品的最后测试工作,常常被问到这样一个问题:在做测试过程中,我们的软件产品在安全性方面考虑了多少?应该如何测评一个软件到底有多安全? 这个软件因为涉及客户商业上重要的信息资料,因此用户关心的核心问题始终围绕“这个软件安全吗”。一个由于设计导致的安全漏洞和一个由于实现导致的安全漏洞,对用户的最终影响都是巨大的。我的任务就是确保这个软件在安全性方面能满足客户期望。 什么是软件安全性测试 (1)什么是软件安全 软件安全属于软件领域里一个重要的子领域。在以前的单机时代,安全问题主要是操作系统容易感染病毒,单机应用程序软件安全问题并不突出。但是自从互联网普及后,软件安全问题愈加显加突显,使得软件安全性测试的重要性上升到一个前所未有的高度。 软件安全一般分为两个层次,即应用程序级别的安全性和操作系统级别的安全性。应用程序级别的安全性,包括对数据或业务功能的访问,在预期的安全性情况下,操作者只能访问应用程序的特定功能、有限的数据等。操作系统级别的安全性是确保只有具备系统平台访问权限的用户才能访问,包括对系统的登录或远程访问。 本文所讲的软件安全主要是应用程序层的安全,包括两个层面:①是应用程序本身的安全性。一般来说,应用程序的安全问题主要是由软件漏洞导致的,这些漏洞可以是设计上的缺陷或是编程上的问题,甚至是开发人员预留的后门。②是应用程序的数据安全,包括数据存储安全和数据传输安全两个方面。 (2)软件安全性测试 一般来说,对安全性要求不高的软件,其安全性测试可以混在单元测试、集成测试、系统测试里一起做。但对安全性有较高需求的软件,则必须做专门的安全性测试,以便在破坏之前预防并识别软件的安全问题。 安全性测试(Security Testing)是指有关验证应用程序的安全等级和识别潜在安全性缺陷的过程。应用程序级安全测试的主要目的是查找软件自身程序设计中存在的安全隐患,并检查应用程序对非法侵入的防范能力, 根据安全指标不同测试策略也不同。注意:安全性测试并不最终证明应用程序是安全的,而是用于验证所设立策略的有效性,这些对策是基于威胁分析阶段所做的假设而选择的。例如,测试应用软件在防止非授权的内部或外部用户的访问或故意破坏等情况时的运作。 软件安全性测试过程 (1)安全性测试方法 有许多的测试手段可以进行安全性测试,目前主要安全测试方法有:

安全性测试方法

安全性测试方法 集团标准化工作小组 #Q8QGGQT-GX8G08Q8-GNQGJ8-MHHGN#

1.功能验证 功能验证是采用软件测试当中的黑盒测试方法,对涉及安全的软件功能,如:用户管理模块,权限管理模块,加密系统,认证系统等进行测试,主要验证上述功能是否有效,具体方法可使用黑盒测试方法。 2.漏洞扫描 安全漏洞扫描通常都是借助于特定的漏洞扫描器完成的。漏洞扫描器是一种自动检测远程或本地主机安全性弱点的程序。通过使用漏洞扫描器,系统管理员能够发现所维护信息系统存在的安全漏洞,从而在信息系统网络安全保卫站中做到“有的放矢”,及时修补漏洞。按常规标准,可以将漏洞扫描分为两种类型:主机漏洞扫描器(Host Scanner)和网络漏洞扫描器(Net Scanner)。主机漏洞扫描器是指在系统本地运行检测系统漏洞的程序,如着名的COPS、Tripewire、Tiger等自由软件。网络漏洞扫描器是指基于网络远程检测目标网络和主机系统漏洞的程序,如Satan、ISS Internet Scanner等。 安全漏洞扫描是可以用于日常安全防护,同时可以作为对软件产品或信息系统进行测试的手段,可以在安全漏洞造成严重危害前,发现漏洞并加以防范。 3.模拟攻击实验 对于安全测试来说,模拟攻击测试是一组特殊的黑盒测试案例,我们以模拟攻击来验证软件或信息系统的安全防护能力,下面简要列举在数据处理与数据通信环境中特别关心的几种攻击。在下列各项中,出现了“授权”和“非授权”两个术语。“授权”意指“授予权力”,包含两层意思:这

里的权力是指进行某种活动的权力(例如访问数据);这样的权力被授予某个实体、代理人或进程。于是,授权行为就是履行被授予权力(未被撤销)的那些活动 冒充:就是意个实体假装成一个不同的实体。冒充常与某些别的主动攻击形式一起使用,特别是消息的重演与篡改。例如,截获鉴别序列,并在一个有效的鉴别序列使用过一次后再次使用。特权很少的实体为了得到额外的特权,可能使用冒充成具有这些特权的实体,举例如下。 1)口令猜测:一旦黑客识别了一台主机,而且发现了基于NetBIOS、Telnet或NFS服务的可利用的用户帐号,并成功地猜测出了口令,就能对机器进行控制。 2)缓冲区溢出:由于在很多地服务程序中大意的程序员使用类似于“strcpy(),strcat()”不进行有效位检查的函数,最终可能导致恶意用户编写一小段程序来进一步打开安全缺口,然后将该代码放在缓冲区有效载荷末尾,这样,当发生缓冲区溢出时,返回指针指向恶意代码,执行恶意指令,就可以得到系统的控制权。 重演:当一个消息或部分消息为了产生非授权效果而被重复时,出现重演。例如,一个含有鉴别信息的有效消息可能被另一个实体所重演,目的是鉴别它自己(把它当作其他实体)。 消息篡改:数据所传送的内容被改变而未被发觉,并导致非授权后果,如下所示。

软件测试报告(模板)汇总

编号:JYD-EP-RD-0I2 密级:公司内部公开 ××项目 系统测试报告 拟制人:刘雪桃 审核人: 批准人: [2013年3月14日] 北京竞业达数码科技有限公司 Beijing JYD Digital Technology Co.,Ltd

系统测试报告 文件变更记录

系统测试报告 目录 1 概述 (1) 1.1项目背景 (1) 1.2测试目标 (1) 1.3测试范围及方法 (1) 1.4测试环境 (1) 1.5测试中止和恢复条件 (3) 1.6测试结束准则 (3) 2 测试过程 (4) 2.1测试时间 (4) 2.2总体概况 (4) 2.3测试用例执行率 (6) 2.4遗留缺陷 (7) 3 测试结论、建议、总结 (7) 3.1结论 (7) 3.2总结 (7) 3.3建议 (8) 4 测试报告补充说明 (8) 5 遗留缺陷列表清单 (8) 6 参考文档 (8)

1概述 1.1项目背景 在此描述项目背景。此部分内容可从合同书或需求说明书中摘取。 1.2测试目标 在此描述本次测试的目的。此部分内容可从合同书或需求说明书中摘取。 [示例: 本次测试是针对[xxx]项目进行的确认/鉴定/验收/委托/登记测试,目的是为判定该系统是否满足《需求规格说明书》中规定的功能与性能指标提供客观的依据。] 1.3测试范围及方法 参照[项目名称]需求文档及相关的测试类型,在此确定测试范围,规定测试方法。测试范围从商业需求或技术需求中归纳提取,在下表逐条表述,整个测试过程遵照以下顺序进行。 1.4测试环境 以下图只是一个范例,具体项目具体处理拓扑图

4TB 以下为运行环境分类说明: 表 1-1 运行环境总体说明 表 1-2 运行环境

静止式锂电池储能系统安全要求(正式)

编订:__________________ 单位:__________________ 时间:__________________ 静止式锂电池储能系统安全要求(正式) Standardize The Management Mechanism To Make The Personnel In The Organization Operate According To The Established Standards And Reach The Expected Level. Word格式 / 完整 / 可编辑

文件编号:KG-AO-1884-31 静止式锂电池储能系统安全要求(正 式) 使用备注:本文档可用在日常工作场景,通过对管理机制、管理原则、管理方法以及管理机构进行设置固定的规范,从而使得组织内人员按照既定标准、规范的要求进行操作,使日常工作或活动达到预期的水平。下载后就可自由编辑。 锂离子储能大概是什么样的组成和框架,简单介绍一下。目前典型的锂离子储能单元配置基本都是用18650型锂离子电池,圆柱型的,它可能是几十个,甚至几百个组合在一起变成一个电池模块,这个电池模块再加上电池管理单元就作为一个基本的储能单元配置。 关于储能装置的技术方案,我只是简单的来分分类,不是一个非常标准化的分类。从应用规模大小来看,通常情况下有三种类型。 第一种类型,属于小规模的运用,小规模的运用跟系统的配置大概不大于10个千瓦的范围,当然电池储能是按照容量来定,这里我们只是简单的粗略来分一下,按照功率,按照装置和发电功率的大小。

这个上面是一个电池管理系统,下面是有多个电池模块这样组成一个系统。 第二种类型是中规模装置,这个电池模块跟小规模的电池模块结构可能不一样,但是总体来说它的组成还是类似的。 第三种类型是大规模装置,就是把各种各样的模块集成的多一点。 目前的大致应用领域,现在锂离子储能系统在德国也受到了国家政策的鼓励,因为德国目前来说,光伏装机容量已经达到了一定程度,再发展的空间也受到了限制。目前来说,光伏发电毕竟还是一个辅助的能源,还不是主要的能源,这跟能源特点有关系,有光了才能发电,没光了就没有,太阳好了发的就多一点,太阳少了就发的少一点,那么这个时候就要有一个类似水库的东西进行消纳,那这就是储能系统。目前储能系统由于价格和其他因素,它的发展还不是那么的快。 完全从技术的角度来说,储能系统的运用,比如

软件安全测试报告

软件安全性测试报告 软件安全性测试包括程序、数据库安全性测试。根据系统安全指标不同测试策略也不同。 用户认证安全的测试要考虑问题: 1. 明确区分系统中不同用户权限 2. 系统中会不会出现用户冲突 3. 系统会不会因用户的权限的改变造成混乱精品文档,你值得期待 4. 用户登陆密码是否是可见、可复制 5. 是否可以通过绝对途径登陆系统(拷贝用户登陆后的链接直接进入系统) 6. 用户推出系统后是否删除了所有鉴权标记,是否可以使用后退键而不通过输入口令进入系统 系统网络安全的测试要考虑问题: 1. 测试采取的防护措施是否正确装配好,有关系统的补丁是否打上 2. 模拟非授权攻击,看防护系统是否坚固 3. 采用成熟的网络漏洞检查工具检查系统相关漏洞(即用最专业的黑客攻击工具攻击试一下,现在最常用的是NBSI系列和IPhacker IP) 4. 采用各种木马检查工具检查系统木马情况 5. 采用各种防外挂工具检查系统各组程序的客外挂漏洞 数据库安全考虑问题: 1. 系统数据是否机密(比如对银行系统,这一点就特别重要,一般的网站就没有太高要求) 2. 系统数据的完整性(我刚刚结束的企业实名核查服务系统中就曾存在数据的不完整,对于这个系统的功能实现有了障碍) 3. 系统数据可管理性 4. 系统数据的独立性 5. 系统数据可备份和恢复能力(数据备份是否完整,可否恢复,恢复是否可以完整)

因为我们就这么一辈子,几十年的光景,无法重来,开心也好,不开心也罢,怎么都是活着,那么何不让自己开开心心的过好每一天呢! 生活虽辛苦,但我们一定要笑着过,以积极乐观的心态让日子过得有滋有味,这样才不白来人世走一遭,才会无怨无悔。 因为生活没有真正的完美,只有不完美才是最真实的美。 不要总是悲观地认为自己很不幸,其实比我们更不幸的人还有很多;要学会适应,学会调整自己的心态,学会宽容和理解,许多的苦、许多的累,都要坦然面对。 只有经历了,体验过了,才能明白了生活的不易。因为“经历就是收获”. 要知道世上没有什么不能割舍,人生没有过不去的坡,当你调整好了心态,一切都会风清云谈。 人活着,活的就是一种心情。 谁都有不如意的时候,这就要求我们做任何事情上都要持有一颗平常心。 只要做到不攀比,不虚荣,待人诚恳、做事踏实,以知足乐观的心态释怀所有,做事尽量站在别人的角度去考虑别人的感受,常怀感恩的心态待人,哪怕平庸,也会赢得世人对你的认可和尊重! 因为人活着,就需要一份积极向上的乐观和感恩的好心态来对待所有。 只要心中有景,何处都是彩云间;只要有一份好的心态,所有的阴霾都将会烟消云散…… 人生在世,免不了磕磕绊绊,不如意在所难免,因为很多事情都不是我们所预料的,也不可能按你的设想去发展。 正所谓“生活岂能百般如意,凡有一得必有一失。人生追求完美,但总会留下这样那样的遗憾,不存在十全十美,有遗憾才显出生活本色。” 只有这许许多多的遗憾,才是我们生命之中最为珍贵的财富;只有坦然面对所有,积极乐观的活着,就会发现平淡的生活原来也会变得很丰富。 生活,让我们微笑,也可以让我们哭泣。我们不要总是消极的怨天尤人,该以积极乐观的良好心态活着,如若心态好,精神打起来,好运自然来,就看你怎样去对待!

Web应用安全测试方案

1 Web 安全测试技术方案 1.1测试的目标 更好的发现当前系统存在的可能的安全隐患,避免发生危害性的安全事件 更好的为今后系统建设提供指导和有价值的意见及建议 1.2测试的范围 本期测试服务范围包含如下各个系统: Web 系统: 1.3测试的内容 1.3.1WEB 应用 针对网站及WEB 系统的安全测试,我们将进行以下方面的测试: Web 服务器安全漏洞 Web 服务器错误配置 SQL 注入 RSS (跨站脚本) CRLF 注入 目录遍历 文件包含 输入验证 认证逻辑错误 GoogleHacAing 密码保护区域猜测字典攻击特定的错误页面检测脆弱权限的目录危险的HTTP

方法(如:PUT、DELETE) 1.4测试的流程 方案制定部分:获取到客户的书面授权许可后,才进行安全测试的实施。并且将实施范围、方法、时间、人员等具体的方案与客户进行交流,并得到客户的认同。 在测试实施之前,让客户对安全测试过程和风险知晓,使随后的正式测试流程都在客户的控制下。 信息收集部分:这包括:操作系统类型指纹收集;网络拓扑结构分析;端口扫描和目标系统提供的服务识别等。采用商业和开源的检测工具(AWVS 、burpsuite 、Nmap 等)进行收集。 测试实施部分:在规避防火墙、入侵检测、防毒软件等安全产品监控的条件下进行:操作系统可检测到的漏洞测试、应用系统检测到的漏洞测试(如:Web 应用),此阶段如果成功的话,可能获得普通权限。 安全测试人员可能用到的测试手段有:扫描分析、溢出测试、口令爆破、社会工程学、客户端攻击、中间人攻击等,用于测试人员顺利完成工程。在获取到普通权限后,尝试由普

网络信息安全测试模拟试题 归类

判断题 信息安全定义 3. 只要投资充足,技术措施完备,就能够保证百分之百的信息安全。 27. 信息在使用中不仅不会被消耗掉,还可以加以复制。 43. 防止静态信息被非授权访问和防止动态信息被截取解密是____。 A:数据完整性B:数据可用性C:数据可靠性D:数据保密性 69. 在ISO/IEC 17799中,防止恶意软件的目的就是为了保护软件和信息的____。 A:安全性B:完整性C:稳定性D:有效性 78. 关于信息安全,下列说法中正确的是____。 A:信息安全等同于网络安全B:信息安全由技术措施实现 C:信息安全应当技术与管理并重D:管理措施在信息安全中不重要 41. 信息安全在通信保密阶段中主要应用于____领域。 A:军事B: 商业C:科研D:教育 69. 确保信息在存储、使用、传输过程中不会泄露给非授权的用户或者实体的特性是____。A:完整性B:可用性C:可靠性D:保密性 管理学 14. 实现信息安全的途径要借助两方面的控制措施、技术措施和管理措施,从这里就能看出技术和管理并重的基本思想,重技术轻管理,或者重管理轻技术,都是不科学,并且有局限性的错误观点。 36. 网络和信息系统的关节岗位人选不得出现在其他关键岗位兼职的情况。 66. 下述关于安全扫描和安全扫描系统的描述错误的是____。 A:安全扫描在企业部署安全策略中处于非常重要的地位 B:安全扫描系统可用于管理和维护信息安全设备的安全 C:安全扫描系统对防火墙在某些安全功能上的不足不具有弥补性 D:安全扫描系统是把双刃剑 71. 策略应该清晰,无须借助过多的特殊一通用需求文档描述,并且还要有具体的____。A:管理支持B:技术细节C:补充内容D:实施计划 47. 在PDR安全模型中最核心的组件是____。 A:策略B:保护措施C:检测措施D:响应措施 79. 在PPDRR安全模型中,____是属于安全事件发生后的补救措施。

第三方软件测试报告(模板)-

第三方软件测试报告(暂定 1. 引言 1.1.编写目的 本文档作为该系统测试的测试标准,内容关系到本次系统测试可能涉及到的测试内容和测试技术解决方案。 1.2.系统概述 略 2. 测试描述 2.1.测试范围与内容 我方(北京圆规创新公司对XX公司“XX”项目进行测试,保证使用方的功能正确,保证系统核心模块的稳定和安全,为项目的验收提供参考。以此,本计划列出了在此次功能测试过程中所要进行的内容和实施的方案及测试资源的安排,作为测试活动的依据和参考。 本次测试的对象为XX公司“XX”项目,测试范围为:略。 本次测试的主要内容有功能测试(含容错测试、易用性测试。 2.2.测试依据 本次测试所依据的文档包含开发方提供的《需求规格说明书》、《操作手册》、《用户手册》,《维护手册》,《设计文档》等相关开发文档。 并依据IT行业项目的通用标准,包括功能测试标准、缺陷标准、易用性标准。 对于项目的易用性标准,原则上由测试方提出易用性问题修改的建议,由开发方对测试方提交的问题进行确认。

3. 测试解决方案 我公司针对用户方提出的测试要求,根据以往项目的实际经验,撰写测试技术解决方案。该解决方案包含了本次系统测试可能涉及到的测试类型,并分别介绍不同测试类型的内容和相关标准。 3.1.系统功能测试 实施系统功能测试,完成对被测系统的功能确认。 采用黑盒测试方法,根据需求规格说明书和用户手册,将功能点转换为功能测试需求,根据测试需求编写测试用例,保证所有功能点必须被测试用例覆盖。 测试用例的编写采用基于场景的测试用例编写原则,便于以使用者的角度进行测试。用例设计上兼顾正常业务逻辑和异常业务逻辑。测试数据的选取可采用GUI测试,等价类划分、边界值分析、错误推测、比较测试等测试方法中的一种或者几种数据的组合,一般以等价类划分和边界值法为主。 3.1.1.系统功能项测试 对《软件需求规格说明书》中的所有功能项进行测试(列表; 3.1.2.系统业务流程测试 对《软件需求规格说明书》中的典型业务流程进行测试(列表; 3.1.3.系统功能测试标准 可测试的功能点100%作为测试需求(如未作为测试需求,必须在测试计划中标注原因并通知用户方负责人; 测试需求100%被测试用例覆盖;

锂电池安全测试项目方案

锂电池安全测试项目分析及解决方案 截止今天,锂离子电池的应用已经取得了巨大的成功,特别是其广泛应用在了在移动电子产品。但不能忽视的是,自从锂离子电池大规模商业化推广以来,与其相关的安全事故就几乎没有停止过。锂离子电池的安全性已经成为制约其进一步发展的关键因素。鉴于电池材料体系、制造过程一致性等原因,对锂离子电池进行安全性检测将非常的重要。 目前针对锂离子电池的安全检测标准在不断的更新中,但其基本安全检测模式已经成型,各种常见的检测项目也已被广泛接纳和采用。在安全检测项目中,每个检测项目都模拟了一种用户在使用过程中可能会发生的误(滥)用情况。如过充电测试模拟的是保护电路板失效的情况。由于模拟的情况不同,锂离子电池各个安全测试项目的难度显然是不同的。根据摩尔实验室(MORLAB)的以往检测经验,过充电、150℃热冲击、针刺、挤压、高温短路、重物冲击等是经常发生失效(Fail)的项目。 由于内容设计面较多,因此我们将分期介绍并分析各种锂电池测试项目的相关程序、标准要求、失效原因以及对应的解决方案。本期我们主要讲一下锂电池的热冲击测试项目。热冲击: 以CTIA 关于符合IEEE1725标准的认证程序为例,其中与热冲击有关的条款: Section 4.2: Test Procedure: 5 cells at 80% +/- 5%SOC to be placed in oven at ambient temperature. The oven temperature shall be ramped at 5 ± 2°C per minute to 150 ± 2°C. After 10 minutes at 150 ±2°C, the test is complete. Compliance: No fire, smoke, explosion or breaching of the cell is allowed within t he first 10 minutes. Venting is permitted. Section 4.50: Test Procedure: 5 fully charged cells (per cell manufacture's specifications) shall be suspended (no heat transfer allowed to non-integral cell components) in a gravity convection or circulating air oven at ambient temperature. The oven temperature shall be ramped at 5 ± 2°C per minute to 130 ± 2°C. After 1 hour at 130 ± 2°C, the test is ended. Compliance: Cells shall not flame or explode when exposed to 130°C for 1h.

软件实施验收报告范文1

软件实施验收报告范文1: 目前,国内软件的验收没有可参照的强制性标准,就软件测试和评价来说,参照的标准是GB/T 17544 和GB/T 16260,它们都是推荐性标准,且都是定性而非定量的标准,这样,对于软件的验收来说,存在很大的分歧和不确定性。为此,我们在参考了大量的实践案例和文献的基础上,结合本校实际制定本验收办法,用于规范本校软件系统验收。 软件系统的验收可通过本校组织验收或通过第三方验收两种办法。1、验收原则 验收参与部门:资产管理处、纪检监察、用户使用单位、专家小组或第三方验收人员;开发单位。 在软件开发合同的签订阶段就提出软件验收项目和验收通过标准的意见;在软件的需求评审阶段,仔细审阅软件的需求规格说明书,指出不利于测试和可能存在歧义的描述;在开发方开发完软件并经过开发方内部仔细的测试后,对完成的软件进行评审或第三方的验收测试,提供完整的错误报告提交给用户方,由用户方根据之前签订的开发合同中相应的验收标准判断是否进行验收。 2、验收项目和验收标准2.1 验收项目a) 功能项测试 对软件需求规格说明书中的所有功能项进行测试; b) 业务流程测试 对软件项目的典型业务流程进行测试; c) 容错测试 容错测试的检查内容包括:

1) 软件对用户常见的误操作是否能进行提示; 2) 软件对用户的的操作错误和软件错误,是否有准确、清晰的提示; 3) 软件对重要数据的删除是否有警告和确认提示; 4) 软件是否能判断数据的有效性,屏蔽用户的错误输入,识别非法值,并有相应的错误提示。 d) 安全性测试安全性测试的检查内容包括: 1) 软件中的密钥是否以密文方式存储; 2) 软件是否有留痕功能, 即是否保存有用户的操作日志; 3) 软件中各种用户的权限分配是否合理; e) 性能测试 对软件需求规格说明书中明确的软件性能进行测试。测试的准则是要满足规格说明书中的各项性能指标。 f ) 易用性测试易用性测试的内容包括: 1) 软件的用户界面是否友好,是否出现中英文混杂的界面; 2) 软件中的提示信息是否清楚、易理解,是否存在原始的英文提示; 3) 软件中各个模块的界面风格是否一致; 4) 软件中的查询结果的输出方式是否比较直观、合理。g) 适应性测试 参照用户的软、硬件使用环境和需求规格说明书中的规定,列出开发的软件需要满足的软、硬件环境。对每个环境进行测试。 h) 文档测试 用户文档包括: 安装手册、操作手册和维护手册。对用户文档测试的内容包括: 1) 操作、维护文档是否齐全、是否包含产品使用