关于局域网arp攻击mac地址欺骗的解决方法

关于局域网ARP攻击,MAC地址欺骗的解决方法

最近很多网络反映频繁断线并且网速较慢,已经确认:这是由于一种名为“网吧传奇杀手Trojan.PSW.LMir.qh ”的病毒爆发引起的,现我们发布查找病毒以及基本解决办法:

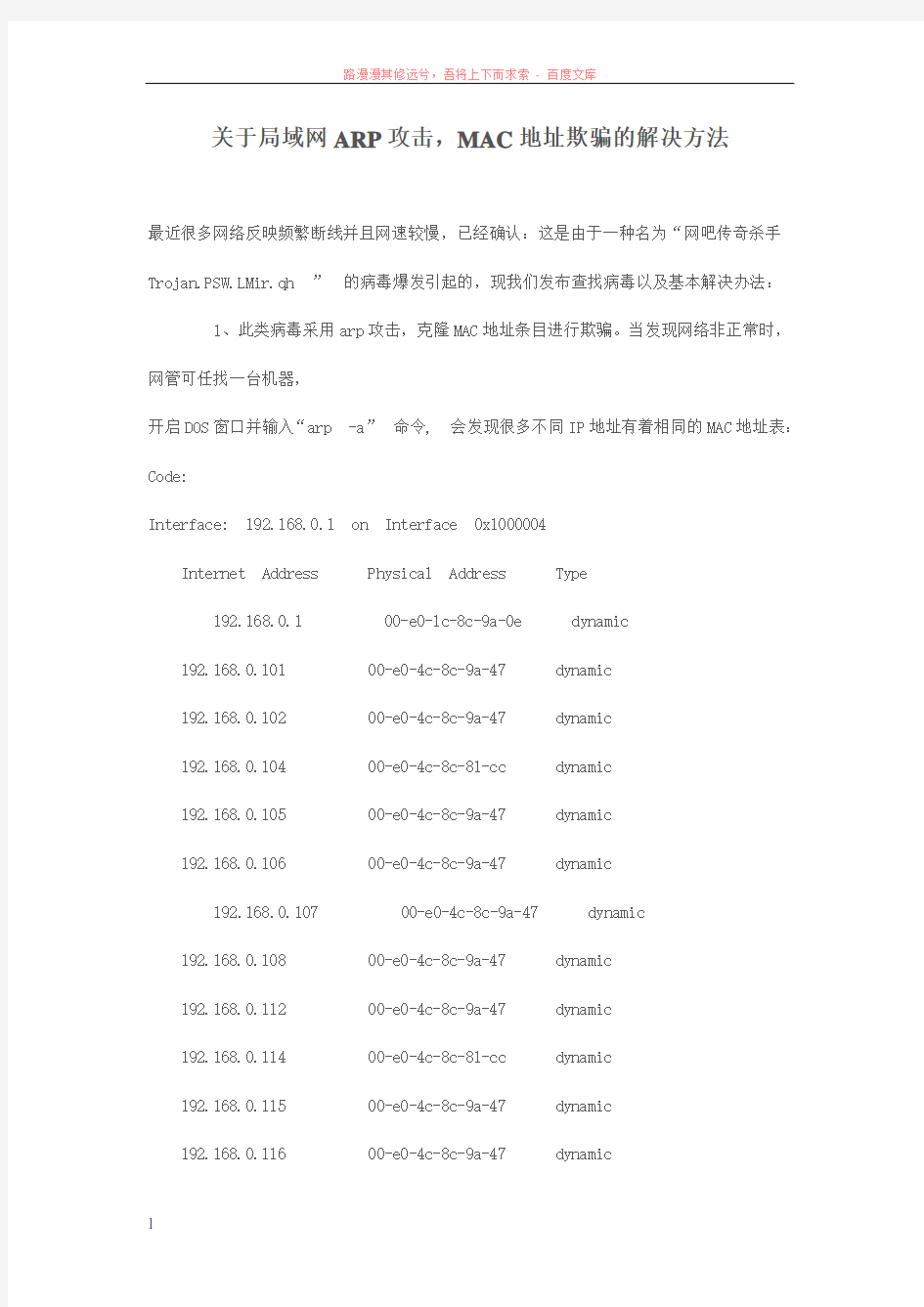

1、此类病毒采用arp攻击,克隆MAC地址条目进行欺骗。当发现网络非正常时,网管可任找一台机器,

开启DOS窗口并输入“arp -a”命令, 会发现很多不同IP地址有着相同的MAC地址表:Code:

Interface: 192.168.0.1 on Interface 0x1000004

Internet Address Physical Address Type

192.168.0.1 00-e0-1c-8c-9a-0e dynamic

192.168.0.101 00-e0-4c-8c-9a-47 dynamic

192.168.0.102 00-e0-4c-8c-9a-47 dynamic

192.168.0.104 00-e0-4c-8c-81-cc dynamic

192.168.0.105 00-e0-4c-8c-9a-47 dynamic

192.168.0.106 00-e0-4c-8c-9a-47 dynamic

192.168.0.107 00-e0-4c-8c-9a-47 dynamic

192.168.0.108 00-e0-4c-8c-9a-47 dynamic

192.168.0.112 00-e0-4c-8c-9a-47 dynamic

192.168.0.114 00-e0-4c-8c-81-cc dynamic

192.168.0.115 00-e0-4c-8c-9a-47 dynamic

192.168.0.116 00-e0-4c-8c-9a-47 dynamic

192.168.0.117 00-e0-4c-8c-9a-47 dynamic

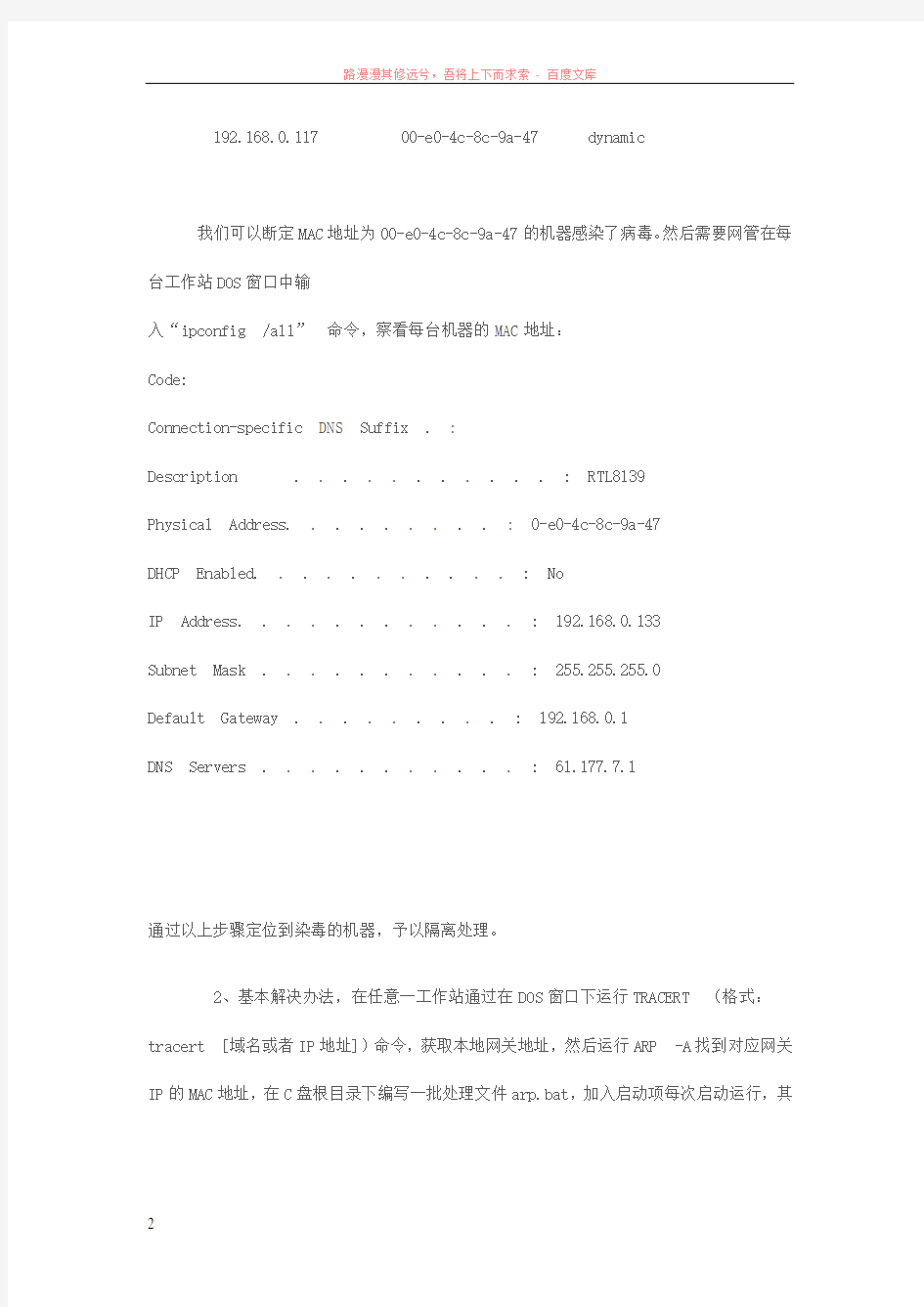

我们可以断定MAC地址为00-e0-4c-8c-9a-47的机器感染了病毒。然后需要网管在每台工作站DOS窗口中输

入“ipconfig /all”命令,察看每台机器的MAC地址:

Code:

Connection-specific DNS Suffix . :

Description . . . . . . . . . . . : RTL8139

Physical Address. . . . . . . . . : 0-e0-4c-8c-9a-47

DHCP Enabled. . . . . . . . . . . : No

IP Address. . . . . . . . . . . . : 192.168.0.133

Subnet Mask . . . . . . . . . . . : 255.255.255.0

Default Gateway . . . . . . . . . : 192.168.0.1

DNS Servers . . . . . . . . . . . : 61.177.7.1

通过以上步骤定位到染毒的机器,予以隔离处理。

2、基本解决办法,在任意一工作站通过在DOS窗口下运行TRACERT (格式:tracert [域名或者IP地址])命令,获取本地网关地址,然后运行ARP -A找到对应网关IP的MAC地址,在C盘根目录下编写一批处理文件arp.bat,加入启动项每次启动运行,其

原理是为在每台工作站增加、绑定属于网关的静态arp地址条目,不接受欺骗程序的arp

条目更新请求:

Code:

cd c:\[windows的安装路径]\system32

arp –d

arp -s 192.168.168.1 00-e0-1c-8c-9a-0e

goto end

注意:各网络将文件中的网关IP地址和MAC地址更改为您自己的网关IP地址和MAC地址即可,重新启动计算机。

对于ARP欺骗,提出几点加强安全防范的措施。环境是主机或者网关是基于Linux/BSD的。

一、理论前提

本着“不冤枉好人,不放过一个坏人的原则”,先说说我的一些想法和理论依据。首先,大家肯定发送ARP欺骗包肯定是一个恶毒的程序自动发送的,正常的TCP/IP网络是不会有这样的错误包发送的(板砖扔了过来啊,废话!)。这就假设,如果犯罪嫌疑人没有启动这个破坏程序的时候,网络环境是正常的,或者说网络的ARP环境是正常的,如果我们能在犯罪嫌疑人启动这个犯罪程序的第一时间,一开始就发现了他的犯罪活动,那么就是人赃俱在,