防火墙透明模式注意事项

若使用context ,透明模式下每个context可以支持多个接口,但是只支持8个bridge 1.

不能使用NAT 2.

默认时,不放行BPDU ,因此可能会有环路,必须输入bpdu forwarding 3.

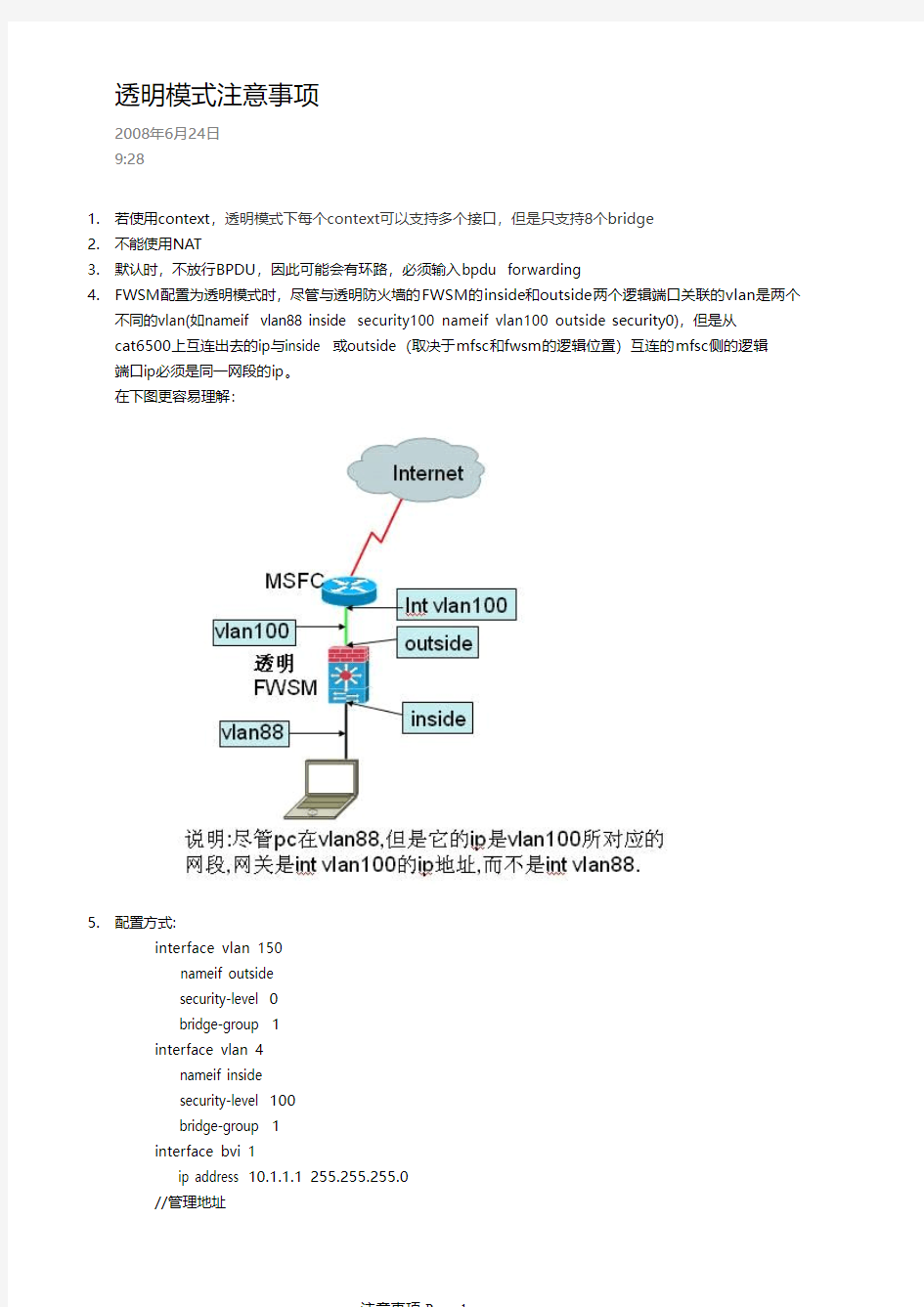

FWSM 配置为透明模式时,尽管与透明防火墙的FWSM 的inside 和outside 两个逻辑端口关联的vlan 是两个

不同的vlan(如nameif vlan88 inside security100 nameif vlan100 outside security0),但是从

4.cat6500上互连出去的ip 与inside 或outside (取决于mfsc 和fwsm 的逻辑位置)互连的mfsc 侧的逻辑端口ip 必须是同一网段的ip 。

在下图更容易理解:

interface vlan 150

nameif outside

security-level 0

bridge-group 1

interface vlan 4

nameif inside

security-level 100

bridge-group 1

interface bvi 1

ip address 10.1.1.1 255.255.255.0

//管理地址

配置方式:

5.透明模式注意事项

2008年6月24日9:28

注意事项Page 1

防火墙透明模式配置(二层模式)

实验V3防火墙透明模式(二层模式) 一、实验目的 了解并熟悉H3C Secpath V3防火墙的两种二层模式配置 二、场景描述 用户在内网有两个网段,在交换机上划分了两个VLAN,在路由器上设置单臂路由,内网用户DHCP获取IP地址,DHCP服务器为MSR路由器。为了安全,用户现在在内网交换机和路由器之间增加了一个F1000-S防火墙,为了不改变网络架构,用户要求将防火墙配置成二层模式。 三、拓扑图 四、配置步骤 基本配置 1. 基本配置:设备命名,先不将防火墙加入网络,保证内网运行正常 2. 将防火墙加入到网络中,进行防火墙的基本配置 3. 将防火墙转换成二层模式,保证内网运行正常 防火墙的配置: 一、基本配置: 1、设备命名,防火墙数据放通,接口加入区域 system sys F1000-S firewall packet-filter enable //开通防火墙的包过滤功能 firewall packet-filter default permit //包过滤的默认规则为permit firewall zone trust //内网口加入trust add interface g1/0 quit firewall zone untrust //外网口加入untrust add interface g2/0

quit 2、将防火墙转换成二层模式: bridge enable //启用桥接模式 bridge 1 enable //建立一个桥组 int bridge-template 1 //设置管理地址 ip address 192.168.1.100 255.255.255.0 quit int g1/0 //将接口加入桥组 bridge-set 1 quit int g2/0 bridge-set 1 quit firewall zone trust //将桥模板加入区域 add interface bridge-template 1 quit ip route 0.0.0.0 0.0.0.0 192.168.1.1 //管理IP的路由 3、放通DHCP报文 bridge 1 firewall unknown-mac flood //未知MAC洪泛 1.1 五、查看和测试: 使用dis cu 查看防火墙的配置 使用dis ver 查看防火墙的软件版本 1、在内网PC机上获取IP地址,能否获取到? 2、获取IP地址后,PC能否Ping通网关,能否上公网? 3、内网PC机能否管理F1000-S 1.2 六、实验思考: 1、当需要管理F1000-S防火墙时,我们需要登录bridge-template接口,请考虑这个时候对内网S3100交换机有什么特殊要求? 1.3 附:老版本的二层模式配置: firewall mode transparent (配置为透明模式) firewall system-ip 192.168.1.254 255.255.255.0 (这是防火墙的管理IP地址) interface Ethernet2/0(进入WAN口)

ESP8266三种模式配置

ESP8266有三种工作模式: 1.Station (客户端模式) 2.AP (接入点模式) 3.Station+AP (两种模式共存) 就是说模块可以当成一个设备(client)连接区域网内的路由,也可以设置成是一个路由(sever),也可以既作为局域网里面的client同时又是其他client的sever。 下面我们可以尝试一下配置ESP8266的指令(注意:每条AT指令后面都要加一个回车键再发送!!!输入用串口软件输入,相当于把电脑想象成单片机来用。): 一、AP(sever)模式 1.输入:AT+CWMODE=2 响应:OK 说明:指令原型为:AT+CWMODE=

4.输入:AT+CWSAP="ESP8266","0123456789",11,0 响应:OK 说明:指令原型为:AT+ CWSAP=

Fortigate防火墙安全配置规范

Fortigate防火墙安全配置规范

1.概述 1.1. 目的 本规范明确了Fortigate防火墙安全配置方面的基本要求。为了提高Fortigate防火墙的安全性而提出的。 1.2. 范围 本标准适用于 XXXX使用的Fortigate 60防火墙的整体安全配置,针对不同型号详细的配置操作可以和产品用户手册中的相关内容相对应。

2.设备基本设置 2.1. 配置设备名称 制定一个全网统一的名称规范,以便管理。 2.2. 配置设备时钟 建议采用NTP server同步全网设备时钟。如果没有时钟服务器,则手工设置,注意做HA的两台设备的时钟要一致。 2.3. 设置Admin口令 缺省情况下,admin的口令为空,需要设置一个口令。密码长度不少于8个字符,且密码复杂。 2.4. 设置LCD口令 从设备前面板的LCD可以设置各接口IP地址、设备模式等。需要设置口令,只允许管理员修改。密码长度不少于8个字符,且密码复杂。 2.5. 用户管理 用户管理部分实现的是对使用防火墙某些功能的需认证用户(如需用户认证激活的防火墙策略、IPSEC扩展认证等)的管理,注意和防火墙管理员用于区分。用户可以直接在fortigate上添加,或者使用RADIUS、LDAP服务器上的用户数据库实现用户身份认证。 单个用户需要归并为用户组,防火墙策略、IPSEC扩展认证都是和用户组关联的。 2.6. 设备管理权限设置 为每个设备接口设置访问权限,如下表所示:

接口名称允许的访问方式 Port1 Ping/HTTPS/SSH Port2 Ping/HTTPS/SSH Port3 Ping/HTTPS/SSH Port4 HA心跳线,不提供管理方式 Port5 (保留) Port6 (保留) 且只允许内网的可信主机管理Fortinet设备。 2.7. 管理会话超时 管理会话空闲超时不要太长,缺省5分钟是合适的。 2.8. SNMP设置 设置SNMP Community值和TrapHost的IP。监控接口状态及接口流量、监控CPU/Memory等系统资源使用情况。 2.9. 系统日志设置 系统日志是了解设备运行情况、网络流量的最原始的数据,系统日志功能是设备有效管理维护的基础。在启用日志功能前首先要做日志配置,包括日志保存的位 置(fortigate内存、syslog服务器等)、需要激活日志功能的安全模块等。如下图 所示:

防火墙基础知识

防火墙基础知识 3.3 包过滤包过滤技术(Ip Filtering or packet filtering) 的原理在于监视并过滤网络上流入流出的Ip包,拒绝发送可疑的包。由于Internet 与Intranet 的连接多数都要使用路由器,所以Router成为内外通信的必经端口,Router的厂商在Router上加入IP Filtering 功能,这样的Router也就成为Screening Router 或称为Circuit-level gateway. 网络专家Steven.M.Bellovin认为这种Firewall 应该是足够安全的,但前提是配置合理。然而一个包过滤规则是否完全严密及必要是很难判定的,因而在安全要求较高的场合,通常还配合使用其它的技术来加强安全性。Router 逐一审查每份数据包以判定它是否与其它包过滤规则相匹配。(注:只检查包头的内容,不理会包内的正文信息内容) 过滤规则以用于IP顺行处理的包头信息为基础。包头信息包括: IP 源地址、IP目的地址、封装协议(TCP、UDP、或IP Tunnel)、TCP/UDP源端口、ICMP包类型、包输入接口和包输出接口。如果找到一个匹配,且规则允许这包,这一包则根据路由表中的信息前行。如果找到一个匹配,且规则允许拒绝此包,这一包则被舍弃。如果无匹配规则,一个用户配置的缺省参数将决定此包是前行还是被舍弃。*从属服务的过滤包过滤规则允许Router取舍以一个特殊服务为基

础的信息流,因为大多数服务检测器驻留于众所周知的TCP/UDP端口。例如,Telnet Service 为TCP port 23端口等待远程连接,而SMTP Service为TCP Port 25端口等待输入连接。如要封锁输入Telnet 、SMTP的连接,则Router 舍弃端口值为23,25的所有的数据包。典型的过滤规则有以下几种: .允许特定名单内的内部主机进行Telnet输入对话 .只允许特定名单内的内部主机进行FTP输入对话 .只允许所有Telnet 输出对话 .只允许所有FTP 输出对话 .拒绝来自一些特定外部网络的所有输入信息* 独立于服务的过滤 有些类型的攻击很难用基本包头信息加以鉴别,因为这些独立于服务。一些Router可以用来防止这类攻击,但过滤规则需要增加一些信息,而这些信息只有通过以下方式才能获

华为防火墙透明模式ACL测试试验

拓扑: 4507(int port-channel 3,10.2.94.2,4/1,4/2)---(vlan 10,1/0/0,1/1/0)USG9000(vlan 10,2/0/0,2/1/0)---(int vlan 77,10.2.94.1,0/1/1,0/1/2)5700(int vlan 78,10.2.94.5,0/0/1)----(10.2.94.6)PC 4507配置: interface Port-channel3 description firewall-testing ip address 10.2.94.2 255.255.255.252 interface TenGigabitEthernet4/1 description firewall-testing no switchport no ip address channel-group 3 mode active interface TenGigabitEthernet4/2 description firewall-testing no switchport no ip address channel-group 3 mode active ip route 10.2.94.4 255.255.255.252 10.2.94.1 5700配置: # interface XGigabitEthernet0/1/1 eth-trunk 1 # interface XGigabitEthernet0/1/2 eth-trunk 1 interface Vlanif77 ip address 10.2.94.1 255.255.255.252 # interface Vlanif78 ip address 10.2.94.5 255.255.255.252 # interface Eth-Trunk1 port link-type access port default vlan 77 mode lacp

防火墙配置模式

前言 3 一、防火墙的概况、应用及功能 3 1.1 防火墙的定义 3 1.2防火墙的种类 4 1.2.2网络层防火墙 4 1.2.2应用层防火墙 4 1.2.3数据库防火墙 5 1.3 防火墙的功能 5 二、使用设置 5 2.1使用习惯 6 2.1.1所有防火墙文件规则必须更改 6 2.1 .2以最小的权限安装所有的访问规则 6 2.1.3 根据法规协议和更改需求来校验每项防火墙的更改 6 2.1.4当服务过期后从防火墙规则中删除无用的规则 7 2.2配置 7 2.3工作模式 8 2.3.1 透明网桥模式 8 2.3.1.1适用环境 9 2.3.1.2组网实例 9 2.3.2 路由模式 10 2.3.2.1适用环境 11 2.3.2.2NAT(网络地址转换) 11 2.3.2.3组网实例 12 三、总结 13

一、前言 随着计算机的日益发展,计算机早已深入到各个领域,计算机网络已无处不在。而internet的飞速发展,使计算机网络资源共享进一步加强。随之而来的安全问题也日益突出。在人们对网络的优越性还没有完全接受的时候,黑客攻击开始肆虐全球的各大网站;而病毒制造者们也在各显其能,从CIH到爱虫.中毒者不计其数。一般认为,计算机网络系统的安全威胁主要来自黑客的攻击、计算机病毒和拒绝服务攻击三个方面。目前,人们也开始重视来自网络内部的安全威胁。我们可以通过很多网络工具、设备和策略来为我们的网络提供安全防护。其中防火墙是运用非常广泛和效果最好的选择。然而购买了防火墙设备,却不是仅仅装上了硬件就能发挥作用的,而是需要根据你的网络结构和需求在合适的工作模式下配置相应的安全策略,才能满足你的安全需求。由此引出的问题和解决办法就是本文的主要研究对象。 一、防火墙的概况、应用及功能 1、防火墙的定义 所谓防火墙指的是一个由软件和硬件设备组合而成、在内部网和外部网之间、专用网与公共网之间的界面上构造的保护屏障.是一种获取安全性方法的形象说法,它是一种计算机硬件和软件的结合,使Internet与Intranet之间建立起一个安全网关(Security Gateway),从而保护内部网免受非法用户的侵入,防火墙主要由服务访问规则、验证工具、包过滤和应用网关4个部分组成,防火墙就是一个位于计算机和它所连接的网络之间的软件或硬件。该计算机流入流出的所有网络通信和数据包均要经过此防火墙。 在网络中,所谓“防火墙”,是指一种将内部网和公众访问网(如Internet)

选择下一代防火墙:十大注意事项

白皮书 选择下一代防火墙:十大注意事项 中型企业必备 概述 很多中型公司的网络安全已步入关键时期,他们必须巩固传统安全解决方案,以应对移动和云引发的新趋势,并 适应不断变化的威胁形势。这些局面导致维护网络安全这一挑战更加复杂,并加重了企业网络以最佳状态运行的 负担。 在监控用户的操作、用户访问的应用类型或使用的设备方面,传统防火墙捉襟见肘。下一代防火墙则可以填补这些空白。本文档列举了中型企业在评估下一代防火墙解决方案时需要权衡的十大注意事项: 1. 防火墙是否基于综合全面的状态防火墙基础? 2. 对于移动用户,解决方案是否支持强大安全的远程访问? 3. 防火墙是否提供主动威胁防范? 4. 防火墙能否在多个安全服务运行时保持性能不降级? 5. 解决方案是否提供深度应用可视性和精细应用控制? 6. 防火墙是否能够交付用户、网络、应用以及设备智能,推动情景感知防护? 7. 防火墙是否提供基于云的网络安全? 8. 能否部署可随着组织扩展的面向未来的解决方案? 9. 防火墙供应商是否拥有广泛的支持和服务,可为迁移路径铺平道路? 10. 防火墙供应商是否提供极具吸引力的融资方案,以缩短部署时间? 下一代防火墙应提供“一体化”解决方案,并融合一系列经济实惠、且便于部署和管理的下一代防火墙服务。本白皮书将帮助您评估下一代防火墙,为您的中型组织作出最明智选择。

网络受损害的机率:100% 据思科 2014 年度安全报告,“所有组织都应该假设自己已经受到黑客的攻击。”1思科智能运营中心 (SIO) 的研究人员发现,所有企业网络中都能检测到恶意流量,这意味着有证据表明恶意人士已经侵入这些网络,而且可能不被察觉地活动了很长时间。2 这些发现强调了为什么所有组织必须部署可提供持续安全以及整个安全网络端到端可视性的下一代防火墙解决方案。成功的攻击是不可避免的,IT 团队必须能够确定损害的范围、遏制事件的发展、采取补救措施,并将运营恢复正常,而且这一切必须及时快速展开。 向新安全模式转变 下一代防火墙是以威胁为中心的安全模式的重要要素。采取以威胁为中心的模式,监控整个网络,并在攻击的整个生命周期(即攻击前、攻击中以及攻击后)做出适当的回应意义非凡。在为组织评估下一代防火墙时,一定要记住,任何解决方案都必须满足下列要求: ●具有全面的防护功能:要在当前威胁形势下保护网络,离不开基于漏洞调查、信誉评分以及其他关键要素的 一流防恶意软件和入侵防御。 ●遵守业务策略:下一代防火墙必须从深度和广度两个层面,对有关应用使用的策略进行全面实施。同时,必 须保证可根据业务策略,在细粒度级别,对出于个人和专业原因使用的各种协作和 Web 2.0 应用进行监控和控制。 ●确保策略得到设备和用户的实施:下一代防火墙必须对访问网络的设备和用户、及其访问网络的位置做到了 如指掌。同时,还必须确保安全策略可根据用户、群以及设备类型(Apple iPhone、iPod、Android 移动设备的具体版本)进行调整。 再者,启用多个服务时,下一代防火墙解决方案不能在以线速保证防护、策略、一致性以及环境的同时,造成性能突然大幅降级。 选择下一代防火墙解决方案时,请思考这些重要问题: 1思科 2014 年度安全报告:https://www.360docs.net/doc/c12221669.html,/web/offer/urls/CN/whitepapers/sc-01casr2014_cte_lig_zh-cn_35330.pdf。 2同上。

防火墙基础知识

(一) 防火墙概念 防火墙不只是一种路由器、主系统或一批向网络提供安全性的系统。相反,防火墙是 一种获取安全性的方法;它有助于实施一个比较广泛的安全性政策,用以确定允许提供的服务和访问。就网络配置、一个或多个主系统和路由器以及其他安全性措施(如代替 静态口令的先进验证)来说,防火墙是该政策的具体实施。防火墙系统的主要用途就是 控制对受保护的网络(即网点)的往返访问。它实施网络访问政策的方法就是逼使各连接 点通过能得到检查和评估的防火墙。 ____________ ___________ | | | | | Computer | | Computer | |__________| |___________| ____________ ________ | | |应| |Packet | ______|________________|__________| 用|_____|Filter |___Internet | 网| |Router | 网点系统| 关| |________| |__________| 路由器和应用网关防火墙范例 防火墙系统可以是路由器,也可以是个人主机、主系统和一批主系统,专门把网 络或子网同那些可能被子网外的主系统滥用的协议和服务隔绝。防火墙系统通常位于等级较高的网关如网点与Internet的连接处,但是防火墙系统可以位于等级较低的网关, 以便为某些数量较少的主系统或子网提供保护。 防火墙基本上是一个独立的进程或一组紧密结合的进程,运行于Router or Server 来控制经过防火墙的网络应用程序的通信流量。一般来说,防火墙置于公共网络(如Inter- -net)人口处。它可以看作是交通警察。它的作用是确保一个单位内的网络与Internet之间所有的通信均符合该单位的安全方针。这些系统基本上是基于TCP/IP,并与实现方法有关,它能实施安全路障并为管理人员提供对下列问题的答案: * 谁在使用网络? * 他们在网上做什么? * 他们什么时间使用过网络?

实验8 防火墙透明模式配置

实验八防火墙透明模式配置 适用于河南中医学院信息技术学院网络安全实验室 一、实验目的 1、了解什么是透明模式; 2、了解如何配置防火墙的透明模式; 二、应用环境 透明模式相当于防火墙工作于透明网桥模式。防火墙进行防范的各个区域均位于同 一网段。在实际应用网络中,这是对网络变动最少的介入方法,广泛用于大量原有网络的 安全升级中。 三、实验设备 (1) 防火墙设备1台 (2) Console线1条 (3) 网络线2条 (4) PC机3台 四、实验拓扑 五、实验步骤 第一步:搭建WebUI配置环境 除使用 CLI 进行配置以外,神州数码安全网关还提供WebUI 界面,使用户能够更简便与直观地对设备进行管理与配置。安全网关的 ethernet0/0 接口配有默认IP 地址192.168.1.1/24,并且该接口的各种管理功能均为开启状态。初次使用安全网关时,用户可以通过该接口访问安全网关的WebUI 页面。请按照以下步骤搭建WebUI 配置环境: 1. 将管理 PC 的IP 地址设置为与19 2.168.1.1/24 同网段的IP 地址,并且用网线将管理PC 与安全网关的ethernet0/0 接口进行连接。 2. 在管理 PC 的Web 浏览器中访问地址http://192.168.1.1 并按回车键。出现登录页面如下图所示:

3.输入管理员的名称和密码。DCFW-1800系列安全网关提供的默认管理员名称和密码均为“admin”。 4.从<语言>下拉菜单选择Web页面语言环境,<中文>或

Juniper防火墙三种部署模式及基本配置

Juniper防火墙三种部署模式及基本配置 文章摘要: Juniper防火墙三种部署模式及基本配置Juniper防火墙在实际的部署过程中主要有三种模式可供选择,这三种模式分别是:基于TCP/IP协议三层的NAT模式;基于TCP/IP协议三层的路由模式;基于二层协议的透明模式。1、NAT模式当Juniper防火墙入口接口(“内网端口”)处于NAT模式时,防火墙将通往... Juniper防火墙三种部署模式及基本配置 Juniper防火墙在实际的部署过程中主要有三种模式可供选择,这三种模式分别是: 基于TCP/IP协议三层的NAT模式; 基于TCP/IP协议三层的路由模式; 基于二层协议的透明模式。 1、NAT模式 当Juniper防火墙入口接口(“内网端口”)处于NAT模式时,防火墙将通往 Untrust 区(外网或者公网)的IP 数据包包头中的两个组件进行转换:源 IP 地址和源端口号。 防火墙使用 Untrust 区(外网或者公网)接口的 IP 地址替换始发端主机的源 IP 地址;同时使用由防火墙生成的任意端口号替换源端口号。 NAT模式应用的环境特征: 注册IP地址(公网IP地址)的数量不足;

内部网络使用大量的非注册IP地址(私网IP地址)需要合法访问Internet; 内部网络中有需要外显并对外提供服务的服务器。 2、Route-路由模式 当Juniper防火墙接口配置为路由模式时,防火墙在不同安全区间(例如:Trust/Utrust/DMZ)转发信息流时IP 数据包包头中的源地址和端口号保持不变(除非明确采用了地址翻译策略)。与NAT模式下不同,防火墙接口都处于路由模式时,防火墙不会自动实施地址翻译; 与透明模式下不同,当防火墙接口都处于路由模式时,其所有接口都处于不同的子网中。 路由模式应用的环境特征: 防火墙完全在内网中部署应用; NAT模式下的所有环境; 需要复杂的地址翻译。 3、透明模式 当Juniper防火墙接口处于“透明”模式时,防火墙将过滤通过的IP数据包,但不会修改 IP 数据包包头中的任何信息。防火墙的作用更像是处于同一VLAN的2 层交换机或者桥接器,防火墙对于用户来说是透明的。

防火墙安全规则和配置

网络安全是一个系统的概念,有效的安全策略或方案的制定,是网络信 息安全的首要目标。网络安全技术主要有,认证授权、数据加密、访问 控制、安全审计等。而提供安全网关服务的类型有:地址转换、包过滤、 应用代理、访问控制和DoS防御。本文主要介绍地址转换和访问控制两 种安全网关服务,利用cisco路由器对ISDN拨号上网做安全规则设置。 试验环境是一台有fir ewall 版本IOS的cisco2621 路由器、一台交换 机组成的局域网利用ISDN拨号上网。 一、地址转换 我们知道,Internet 技术是基丁IP协议的技术,所有的信息通信都 是通过IP包来实现的,每一个设备需要进行通信都必须有一个唯一的 IP地址。因此,当一个网络需要接入Inte rnet的时候,需要在Internet 上进行通信的设备就必须有一个在全球Internet 网络上唯一的地址。当一个网络需要接入Internet 上使用时,网络中的每一台设备都有一个I nternet 地址,这在实行各种Internet 应用上当然是最理想不过的。但 是,这样也导致每一个设备都暴露在网络上,任何人都可以对这些设备 攻击,同时由丁I nternet目前采用的IPV4协议在网络发展到现在,所 剩下的可用的IP地址已经不多了,网络中的每一台设备都需要一个IP 地址,这几乎是不可能的事情。 采用端口地址转换,管理员只需要设定一个可以用作端口地址转换的公 有Internet 地址,用户的访问将会映射到IP池中IP的一个端口上去, 这使每个合法Internet IP 可以映射六万多台部网主机。从而隐藏部网

路地址信息,使外界无法直接访问部网络设备。 Cisco路由器提供了几种NAT转换的功能: 1、部地址与出口地址的——对应 缺点:在出口地址资源稀少的情况下只能使较少主机连到internet 。2、部地址分享出口地址 路由器利用出口地址和端口号以及外部主机地址和端口号作为接口。其 中部地址的端口号为随机产生的大丁1024的,而外部主机端口号为公认 的标准端口号。这样可以用同一个出口地址来分配不同的端口号连接任 意数量的部主机到外网。 具体配置:由丁实验用的是ISDN拨号上网,在internet 上只能随机获得出口地址,所以NAT转换的地址池设置为BRI 口上拨号所获得的地址。interface FastEthernet0/0 ip address 172.16.18.200 255.255.255.0 ip nat inside the interface connected to inside world ! interface BRI0/0 ip address negotiated ip nat outside the interface connected to outside network encapsulation ppp no ip split-horizon dialer string 163 dialer load-threshold 150 inbound

防火墙透明模式做双向NAT案例

防火墙透明模式下做双向NAT典型配置 一、组网需求 如下图所示:某市银行通过外联路由器连接国税,地税等外联单位,通过骨干路由器连接银行骨干网。为了保证内网的安全,在外联单位和内网之间部署了一台USG防火墙,通过严格的规则限制内网和外联单位之间的互相访问。 具体需求如下: ●防火墙采用透明模式接入,不影响原有的网络结构和地址规划。G0/0/0连接内网核心交 换,TRUST区域,G0/0/1连接外联路由器,UNTRUST区域。 ●业务访问需求:外联单位只能够访问内网的业务前置机的特定端口。内网的业务前置机 和某些终端可以访问外联单位的业务主机。 ●对外联单位发布一个业务前置机的虚地址,对内网用户发布一个外联单位业务主机的虚 地址。 ●外联单位业务主机只允许固定的某个地址可以访问。 ●为了保证内网安全,不能在内网的核心三层交换机上配置到到外联单位的路由。 ●为了保证路由器性能,外联路由器只做路由转发,通过防火墙做NAT策略。 二、IP地址,NAT地址规划:

三、配置思路 配置USG的工作模式,并将接口加入相应安全区域。 配置域间防火墙策略。 配置Trust到Untrust的NA T Outbound. 配置Untrust到Trust的NA T Inbound. 配置NAT Server 四、操作步骤 1.配置USG5310的工作模式并将接口加入对应安全区域。

部署防火墙的步骤

部署防火墙的步骤 部署防火墙的步骤一#转换特权用户pixfirewall>ena pixfirewall# #进入全局配置模式 pixfirewall# conf t #激活内外端口 interface ethernet0 auto interface ethernet1 auto #下面两句配置内外端口的安全级别 nameif ethernet0 outside security0 nameif ethernet1 inside security100 #配置防火墙的用户信息 enable password pix515 hostname pix515 domain-name domain #下面几句配置内外网卡的ip地址 ip address inside 192.168.4.1 255.255.255.0 ip address outside 公网ip 公网ip子网掩码global (outside) 1 interface nat (inside) 1 192.168.4.0 255.255.255.0 0 0

#下面两句将定义转发公网ip的ssh和www服务到192.168.4.2 static (inside,outside) tcp 公网ip www 192.168.4.2 www netmask 255.255.255.255 0 0 static (inside,outside) tcp 公网ip ssh 192.168.4.2 ssh netmask 255.255.255.255 0 0 #下面两句将定义外部允许访问内部主机的服务 conduit permit tcp host 公网ip eq www any conduit permit tcp host 公网ip eq ssh 信任ip 255.255.255.255 #允许内部服务器telnet pix telnet 192.168.4.2 255.255.255.0 inside #下面这句允许ping conduit permit icmp any any #下面这句路由网关 route outside 0.0.0.0 0.0.0.0 公网ip网关 1 #保存配置 write memory 部署防火墙的步骤二步骤一:安装程序时 许多程序在安装时都要求关闭防火墙(如wps office 2003)。有些程序虽然并未直接明示,但若不及时关闭,就有可能造成安装失败,比如弹出“读取错误”、“安装*.exe出错”等信息,或者干脆死机,或者安装上去之后不能正常使用。笔者在安装金山影霸、office xp等程序时已经屡经验证。

安装防火墙的十二个注意事项

安装防火墙的十二个注意事项 安装防火墙的十二个注意事项 防火墙是保护我们网络的第一道屏障,如果这一道防线失守了,那么我们的网络就危险了!所以我们有必要把注意一下安装防火墙的注意事项! 1 防火墙实现了你的安全政策 防火墙加强了一些安全策略。如果你没有在放置防火墙之前制定安全策略的话,那么现在就是制定的时候了。它可以不被写成书面形式,但是同样可以作为安全策略。如果你还没有明确关于安全策略应当做什么的话,安装防火墙就是你能做的最好的保护你的站点的事情,并且要随时维护它也是很不容易的事情。要想有一个好的防火墙,你需要好的安全策略---写成书面的并且被大家所接受。 2 一个防火墙在许多时候并不是一个单一的设备 除非在特别简单的案例中,防火墙很少是单一的设备,而是一组设备。就算你购买的是一个商用的“all-in-one”防火墙应用程序,你同样得配置其他机器(例如你的网络服务器)来与之一同运行。这些其他的机器被认为是防火墙的一部分,这包含了对这些机器的配置和管理方式,他们所信任的是什么,什么又将他们作为可信的等等。你不能简单的选择一个叫做“防火墙”的设备却期望其担负所有安全责任。 3 防火墙并不是现成的随时获得的产品 选择防火墙更像买房子而不是选择去哪里度假。防火墙和房子很相似,你必须每天和它待在一起,你使用它的期限也不止一两个星期那么多。都需要维护否则都会崩溃掉。建设防火墙需要仔细的选择和配置一个解决方案来满足你的需求,然后不断的去维护它。需要做很多的决定,对一个站点是正确的解决方案往往对另外站点来说是错误的。 4 防火墙并不会解决你所有的问题 并不要指望防火墙靠自身就能够给予你安全。防火墙保护你免受一类攻击的威胁,人们尝试从外部直接攻击内部。但是却不能防止从LAN内部的攻击,它甚至不能保护你免首所有那些它能检测到的攻击。 5 使用默认的策略 正常情况下你的手段是拒绝除了你知道必要和安全的服务以外的任何服务。但是新的漏洞每天都出现,关闭不安全的服务意味着一场持续的战争。

AC部署的三种模式

路由模式_简介 设备以路由模式部署时,AC的工作方式与路由器相当,具备基本的路由转发及NAT功能。一般在客户还没有相应的网关设备,需要将AC做网关使用时,建议以路由模式部署。 路由模式下支持AC所有的功能。 如果需要使用NAT、VPN、DHCP等功能时,AC必须以路由模式部署,其它工作模式不支持实现这些功能。 路由模式_部署指导 首选需要了解用户的实际需求,以下几种情况必须使用路由模式部署: 1、用户必须要用到AC的VPN、NAT(代理上网和端口映射)、DHCP这几个功能。 2、用户在新规划建设的网络中来部署AC,想把AC当作一台网关设备部署在网络出口处。 3、用户网络中已有防火墙或者路由器了,但出于某方面的原因想用AC替换掉原有的防火墙或者路由器并代理内网用户上网。 路由模式_基本配置思路 1、网口配置:确定设备外网口及地址信息,如果是固定IP,则填写运营商给的IP地址及网关;如果是ADSL

拔号上网,则填写运营商给的拔号账号和密码;确定内网口的IP地址信息; 2、确定内网是否为多网段网络环境,如果是的话需要添加相应的回包路由,将到内网各网段的数据回指给设备下接的三层设备。 3、用户是否需要通过AC设备上网,如果是的话,需要设置代理上网规则,填写需要代理上网的内网网段。 网桥模式_简介 设备以网桥模式部署时对客户原有的网络基本没有改动。网桥模式部署AC时,对客户来说AC就是个透明的设备,如果因为AC自身的原因而导致网络中断时可以开启硬件bypass功能,即可恢复网络通信。 网桥模式部署时AC不支持NAT(代理上网和端口映射)、VPN、DHCP功能,除此之外AC的其它功能如URL 过滤、流控等均可实现。 网桥模式部署时AC支持硬件bypass功能(其它模式部署均没有硬件bypass)。 网桥模式_2种类型 1、网桥多网口:网桥多网口是指设备只做一个网桥,

关于各类防火墙的介绍

关于各类防火墙的介绍 信息安全,历来都是计算机应用中的重点话题。在计算机网络日益扩展与普及的今天,计算机信息安全的要求更高了,涉及面也更广了。 计算机信息安全主要研究的是计算机病毒的防治和系统的安全。不但要求防治病毒,还要提高系统抵抗外来非法黑客入侵的能力,还要提高对远程数据传输的保密性,避免在传输途中遭受非法窃取。 在防治网络病毒方面,主要防范在下载可执行软件如:*.exe ,*.zip,等文件时,病毒的潜伏与复制传播。 对于系统本身安全性,主要考虑服务器自身稳定性、健壮性,增强自身抵抗能力,杜绝一切可能让黑客入侵的渠道,避免造成对系统的威胁。对重要商业应用,必须加上防火墙和数据加密技术加以保护。 在数据加密方面,更重要的是不断提高和改进数据加密技术,使心怀叵测的人在网络中难有可乘之机。 计算机信息安全是个很大的研究范畴,本文主要讨论保障网络信息安全时,作为防火墙的用户如何来评测自身的业务需求,如何来通过产品的对比选型,选择合适自己的防火墙产品。 众所周知,我们目前保护计算机系统信息安全的主要手段,就是部署和应用防火墙。可是,我们在使用防火墙时会遇到许多问题,最具代表性的为以下三个:其一,防火墙是用硬件防火墙呢,还是用软件防火墙?这个对于许多人都是难以确定的。硬、软件防火墙,各有各的优势,可是谁的优势大一些,作为普通用户,很难深入了解。 其二,防火墙如何选型?防火墙产品的种类如此之多,而各防火墙厂商的技术水平参差不齐,到底选谁的?要知道,若是选错了产品,投资回报低是小事,如果系统因此而受到攻击,导致重要信息泄密或受损,则用户的损失就大了。 其三,若是选定了某种软件防火墙,它和用户目前的操作系统的兼容性如何,有没有集成的优势?这也是防火墙用户常问的问题。 下面列举一些防火墙的主流产品,从其各自的特点、功能、处理性能及操作复杂程度等方面进行比较,并将实际使用中遇到的一些问题提出来,供大家借鉴。

Web应用防火墙需要知道的十个问题

Web应用防火墙需要知道的十个问题 1 一句话概括梭子鱼Web应用防火墙。 (1) 2梭子鱼Web应用防火墙与网络防火墙的区别 (1) 3 梭子鱼Web应用防火墙与网页防篡改的区别 (2) 4 梭子鱼Web应用防火墙与IPS的区别。 (2) 5 梭子鱼Web应用防火墙与绿盟web应用层防火墙。 (2) 6 梭子鱼Web应用防火墙能够防止DDoS攻击和CC攻击吗? (3) 7 梭子鱼Web应用防火墙能防止网页挂码或病毒吗? (4) 8 梭子鱼Web应用防火墙能防止恶意蜘蛛程序爬行吗? (4) 9 梭子鱼Web应用防火墙测试时是否一定要断网,或者一定要进机房? (4) 10 使用了梭子鱼Web应用防火墙都能有那些好处? (5) 1 一句话概括梭子鱼Web应用防火墙。 梭子鱼Web应用防火墙是应用级的网站安全综合解决方案,能帮助企业达到在线支付级的网站安全标准。具备十大功能,十大技术,是web应用防火墙的领导品牌: 2梭子鱼Web应用防火墙与网络防火墙的区别 这是工作在不同层面两类产品: 第一代网络防火墙作为访问控制设备,主要工作在OSI模型三、四层,基于IP报文进行检测。其产品设计无需理解HTTP会话,也就无法理解Web应用程序语言如HTML、SQL。因此,它不可能对HTTP通讯进行输入验证或攻击规则分析。针对Web网站的恶意攻击绝大部分都将封装为HTTP请求,从80或443端口顺利通过防火墙检测。

一些定位比较综合、提供丰富功能的防火墙,也具备一定程度的应用层防御能力,如能根据TCP会话异常性及攻击特征阻止网络层的攻击,通过IP分拆和组合也能判断是否有攻击隐藏在多个数据包中,但从根本上说他仍然无法理解HTTP会话,难以应对如SQL注入、跨站脚本、cookie窃取、网页篡改等应用层攻击。 梭子鱼Web应用防火墙能在应用层理解分析HTTP会话,因此能有效的防止各类应用层攻击,同时他向下兼容,具备网络防火墙的功能。 3 梭子鱼Web应用防火墙与网页防篡改的区别 这是防护方法和防护功能有巨大区别的两种产品。 从防护的方法来说,网页防篡改产品着眼点在于“事后恢复”,可防止篡改的危害扩大。但是它不能防止攻击发生;并且他只有在攻击发生对网页篡改的行为时才能产生作用,而事实上多数类型的攻击并不篡改网页,如DDoS攻击、CC攻击、溢出攻击、cookie窃取、密码拦截、数据窃取等;还有很多攻击有可能产生篡改行为,但多数情况并不会篡改网页,如SQL注入、目录穿越等;即使是“事后恢复”,网页防篡改产品也存在工作原理漏洞、服务负载增加、检测机制绕开、连续篡改等安全问题。 梭子鱼Web应用防火墙是Web网站安全的综合解决方案,能够主动防御各种针对web 网站的攻击行为,包括各种“篡改”行为。它是在攻击到达服务器之前就进行阻断拦截,能解决一揽子网站安全问题。 4 梭子鱼Web应用防火墙与IPS的区别。 这是防护技术和防护对象不同的两类产品。 相同点是,IPS和Web应用防火墙都是为防止网络攻击而设计的。不同的是IPS采用的是特征匹配技术、使用“允许除非明确否认”模式,其防护对象是一段网络、以及网络中通用的设备或系统而不是特定的Web应用; IPS不能向Web应用防火墙那样进行主动防护,因此他不能防止“零日攻击”,也无法防止针对某个应用特制的攻击,如针对某个网站的命令注入或SLQL注入攻击;IPS事实上也不会去理解HTTPS协议中的程序代码或报头设定,由于Web网站往往是特定开发的,IPS 往往无法针对性的进行防御。 5 梭子鱼Web应用防火墙与绿盟web应用层防火墙。 这是功能上有着巨大差异的同类产品。(奥迪和奥拓的差别): 1防攻击的颗粒度天壤之别绿盟针对ip地址、网站(域)、应用进行防护,梭子鱼不但可以对网站进行设置,还能对这个网站的某个目录下的甚至某个页面进行设置策略。甚至还可

Cisco FWSM防火墙透明模式配置例子

Cisco FWSM防火墙透明模式配置例子 透明模式配置例子 以下内容需要回复才能看到 hostname Farscape password passw0rd enable password chr1cht0n interface vlan 4 interface vlan 5 interface vlan 6 interface vlan 7 interface vlan 150 interface vlan 151 interface vlan 152 interface vlan 153 admin-context admin context admin allocate-interface vlan150 allocate-interface vlan4 config-url disk://admin.cfg member default context customerA description This is the context for customer A allocate-interface vlan151 allocate-interface vlan5 config-url disk://contexta.cfg member gold context customerB description This is the context for customer B allocate-interface vlan152 allocate-interface vlan6 config-url disk://contextb.cfg member silver context customerC description This is the context for customer C