网络题库

1 哪两项说法正确描述了路由器的组件?(选择两项。)BD

A.RAM 永久存储着在启动过程中使用的配置文件。

B.ROM 含有硬件模块所执行的诊断程序。

C.NVRAM 存储着在启动过程中使用的IOS 的备份副本。

D.重新启动时闪存中的内容不会丢失。

E.ROM 包含最新而且最完整的IOS 版本。

F.闪存包含用于标识IOS 位置的启动系统命令。

7 下列哪些是路由器的功能?(选择三项。)ACD

A.分组交换

B.网段扩展

C.广播域分段

D.根据逻辑编址选择最佳路径

E.根据物理编址选择最佳路径

9 网络管理员需要通过路由器的FastEthernet 端口直接连接两台路由器。应使用哪种电缆?C

A.直通电缆

B.全反电缆

C.交叉电缆

D.串行电缆

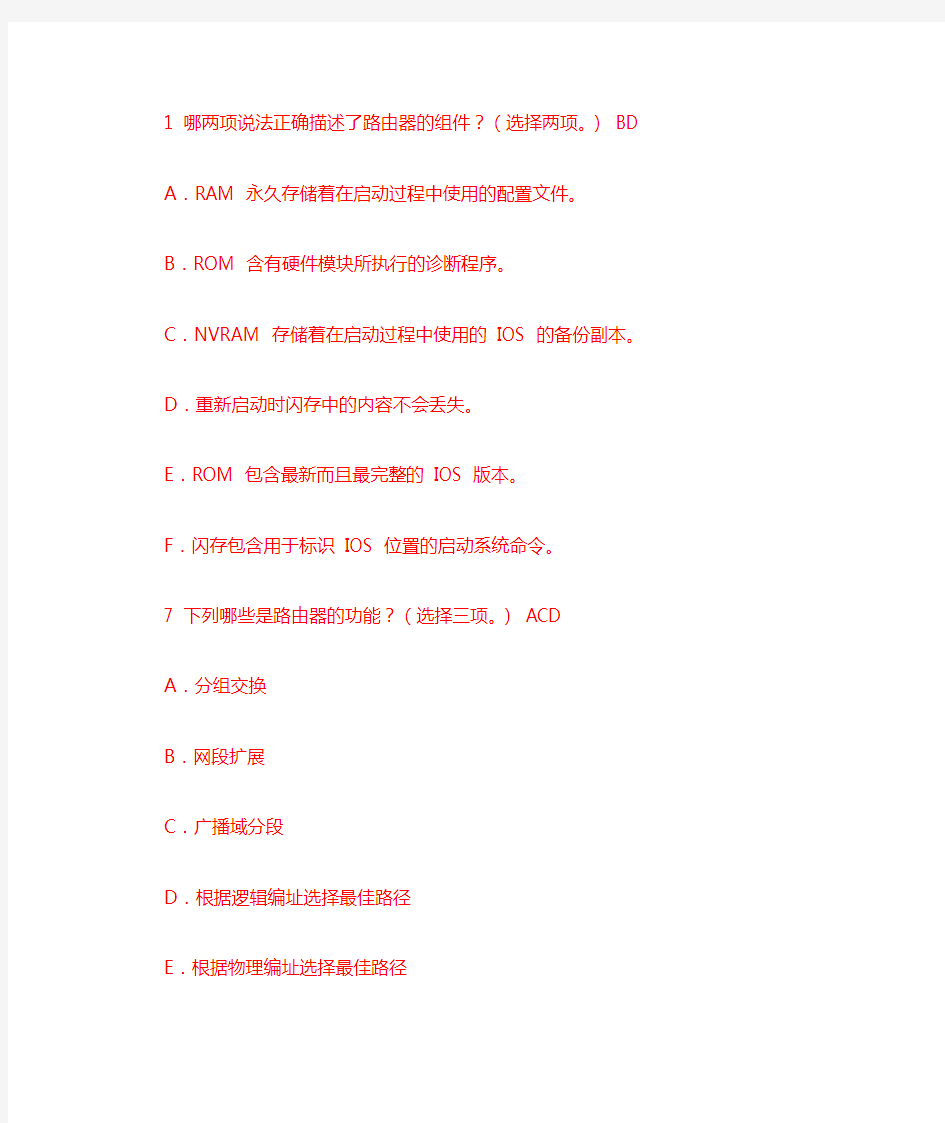

10

请参见图示。从路由器的运行配置输出可得出什么结论? D

A.口令经过加密。

B.当前配置已保存到NVRAM。

C.显示的配置将会是路由器下次重新启动时用到的配置。

D.显示的命令决定了路由器的当前运行情况。

12

请参见图示。从图中的路由表输出可得出什么结论?(选择两项。)DE

A.此路由器只有两个接口。

B.路由器接口尚未进入工作状态。

C.此路由器配置为将数据包转发到远程网络。

D.此路由器的FastEthernet0/0 接口和Serial0/0/0 接口配置了IP 地址和no shutdown 命令。

E.路由器收到的目的地址为198.18.9.1 的IP 数据包后,将从Serial0/0/0 接口转发出去。

13

您需要配置图中所示的串行连接,必须在Sydney 路由器上发出以下哪条配置命令才能与Melbourne 站点建立连接?(选择三项)ABD

A.Sydney(config-if)# ip address 201.100.53.2 255.255.255.0

B.Sydney(config-if)# no shutdown

C.Sydney(config-if)# ip address 201.100.53.1 255.255.255.224

D.Sydney(config-if)# clock rate 56000

E.Sydney(config-if)# ip host Melbourne 201.100.53.2

14 口令可用于限制对Cisco IOS 所有或部分内容的访问。请选择可以用口令保护的模式和接口。(选择三项。)ABE

A.VTY 接口

B.控制台接口

C.以太网接口

D.加密执行模式

E.特权执行模式

F.路由器配置模式

15 输入以下命令的作用是什么?B

R1(config)# line vty 0 4

R1(config-line)# password check123

R1(config-line)# login

A.确保在进入用户执行模式之前输入口令

B.设置通过Telnet 连接该路由器时使用的口令

C.要求在保存配置前输入check123

D.创建本地用户帐户以便登录路由器或交换机

16

请参见图示。网络管理员已经为路由器连接到直连网络的接口配置了如图所示的IP 地址。从路由器ping 相连网络上的主机或路由器接口之间相互ping 都会遭到失败。此问题最可能的原因是什么?C

A.目的网络不存在。

B.路由器接口的IP 地址必须配置为网络地址而非主机地址。

C.必须使用no shutdown 命令启用接口。

D.每个接口都必须使用clock rate 命令配置。

17 网络管理员刚把新配置输入Router1。要将配置更改保存到NVRAM,应该执行哪一条命令?C

A.Router1# copy running-config flash

B.Router1(config)# copy running-config flash

C.Router1# copy running-config startup-config

D.Router1(config)# copy running-config startup-config

E.Router1# copy startup-config running-config

F.Router1(config)# copy startup-config running-config

21

请参见图示。在主机 2 连接到LAN 上的交换机后,主机 2 无法与主机 1 通信。导致此问题的原因是什么?B

A.主机2 的子网掩码不正确。

B.主机1 和主机2 位于不同的网络中。

C.交换机需要IP 地址,但尚未配置。

D.路由器LAN 接口和主机1 位于不同网络中。

E.主机1 的IP 地址与路由器的LAN 接口位于不同的网络中。

CHAP2

2 哪一个地址可以用来总结从172.16.0.0/24 到172.16.7.0/24 的所有网络?A A.172.16.0.0/21

B.172.16.1.0/22

C.172.16.0.0 255.255.255.248

D.172.16.0.0 255.255.252.0

6

请参见图示。为使主机 A 能够连接到172.16.0.0 网络上的主机B,应在Router1 上配置哪种静态路由?D

A.ip route 192.168.0.0 172.16.0.0 255.255.0.0

B.ip route 172.16.0.0 255.255.0.0 192.168.0.1

C.ip route 172.16.0.0 255.255.0.0 S0/0/1

D.ip route 172.16.0.0 255.255.0.0 S0/0/0

13 通过检查show ip interface brief 命令的输出可得到什么信息?E

A.接口速度和双工设置

B.接口MTU

C.错误

D.接口MAC 地址

E.接口IP 地址

18

请参见图示。公司的网络工程师收到任务,要在两个以太网之间建立连通性,使10.1.1.0/24 子网上的主机能与10.1.2.0/24 子网上的主机通信。该工程师被告知公司路由器只能使用静态路由。使用下列哪一组命令可以在这两个以太网之间建立连接?C

A.R1(config)# ip route 10.1.2.0 255.255.255.0 192.168.0.1

R2(config)# ip route 10.1.1.0 255.255.255.0 192.168.0.2

B.R1(config)# ip route 10.1.2.0 255.255.255.0 192.168.0.2

R2(config)# ip route 10.1.1.0 255.255.255.0 192.168.0.1

C.R1(config)# ip route 10.1.1.0 255.255.255.0 192.168.0.2

R2(config)# ip route 10.1.2.0 255.255.255.0 192.168.0.1

D.R1(config)# ip route 10.1.1.0 255.255.255.0 192.168.0.1

R2(config)# ip route 10.1.2.0 255.255.255.0 192.168.0.2

E.R1(config)# ip route 0.0.0.0 0.0.0.0 10.1.2.1

R2(config)# ip route 0.0.0.0 0.0.0.0 10.1.1.1

20

请参见图示。下列哪两条命令会将10.0.0.0/8 网络的下一跳地址从172.16.40.2 更改为192.168.1.2?(选择两项。)CE

A.A(config)# no network 10.0.0.0 255.0.0.0 172.16.40.2

B.A(config)# no ip address 10.0.0.1 255.0.0.0 172.16.40.2

C.A(config)# no ip route 10.0.0.0 255.0.0.0 172.16.40.2

D.A(config)# ip route 10.0.0.0 255.0.0.0 s0/0/0

E.A(config)# ip route 10.0.0.0 255.0.0.0 192.168.1.2

4

要在路由器B 上为所有相连网络启用RIP,正确的命令是怎样的?E

A.RouterB# router rip

RouterB(router)# network 210.36.7.0

RouterB(router)# network 220.17.29.0

RouterB(router)# network 211.168.74.0

B.RouterB(config)# router rip

RouterB(config-router)# network 198.16.4.0

RouterB(config-router)# network 211.168.74.0

RouterB(config-router)# network 199.84.32.0

C.RouterB(config)# configure router rip

RouterB(config-router)# network 210.36.7.0

RouterB(config-router)# network 199.84.32.0

RouterB(config-router)# network 211.168.74.0

D.RouterB(config)# router rip

RouterB(config-router)# network 198.16.4.0

RouterB(config-router)# network 210.36.7.0

RouterB(config-router)# network 211.168.74.0

E.RouterB(config)# router rip

RouterB(config-router)# network 198.16.4.0

RouterB(config-router)# network 210.36.7.0

RouterB(config-router)# network 220.17.29.0

6 哪一条(或一组)命令可以停止RIP 路由过程?C

A.RouterB(config)# router rip

RouterB(config-router)# shutdown

B.RouterB(config)# router rip

RouterB(config-router)# network no 192.168.2.0

C.RouterB(config)# no router rip

D.RouterB(config)# router no rip

8 以下行显示在show ip route 命令的输出中。

R 192.168.3.0/24 [120/3] via 192.168.2.2, 00:00:30, Serial0/0

该路由度量的值是什么?A

A.3

B.12

C.20

D.30

E.120

9 以下哪项是RIP v1 的局限性?A

A.RIP v1 在更新中不会发送子网掩码信息。

B.许多网络硬件厂商不支持RIP v1。

C.RIP v1 使用D 类地址多播路由更新,消耗了过多的带宽。D.RIP v1 需要性能较高的路由器处理器和大量RAM 才能有效运作。E.RIP v1 不支持在等价路径上实现负载均衡。

F.RIP v1 验证很复杂,配置也很麻烦。

10 下列哪三项是RIPv1 路由协议的特征?(选择二项。)BC

A.支持使用VLSM

B.使用跳数作为度量

C.将16 视为无穷度量

D.默认管理距离为110

E.路由更新中包含目的IP 地址和子网掩码

16 RIP 路由协议默认多少秒发送一次更新?E

A.10

B.12

C.15

D.20

E.30

F.60

1 CIDR 对网络有哪两项好处?(选择两项。)AD

A.缩小路由表大小

B.动态地址分配

C.自动路由重分布

D.减少路由更新流量

E.在有类边界自动总结

3

请参见图示。网络工程师正在总结如图所示路由器R1 上的两组路由。以下哪项可总结所有子网?C

A.192.168.0.0/23

B.192.168.0.0/22

C.192.168.0.0/21

D.192.168.0.0/20

5 VLSM 可帮助缓解下列哪个问题?A

A.IP 地址短缺

B.为大型企业中的主机分配静态IP 地址的麻烦

C.实施高级路由协议(如OSPF 和EIGRP)的复杂程度

D.缺少精通RIP v1 和IGRP 的网络管理员

6 网络管理员可在VLSM 的帮助下实现下列哪一项?B

A.在一个自治系统中使用一个子网掩码

B.在相同的IP 地址空间中使用多个子网掩码

C.在整个自治系统中使用IGRP 作为路由协议

D.在自治系统中使用多种路由协议

14 哪三种内部路由协议支持VLSM?(选择二项。)AC

A.OSPF

B.RIP v1

C.RIP v2

D.STP

3 哪两项是选择实施RIP 第2 版而不是RIP 第1 版的原因?(选择两项。)AD

A.RIP 第2 版支持VLSM。

B.RIP 第2 版支持16 台以上的路由器。

C.RIP 第2 版支持有类(而不是无类)路由

D.RIP 第2 版支持路由更新验证。

E.RIP 第2 版支持多区域。

4 RIP v1 和RIP v2 的相似点有哪些?(选择三项。)ABF

A.两者都使用跳数作为度量。

B.两者对无穷距离使用相同的度量值。

C.两者都向邻居广播其更新。

D.两者都在更新中发送子网掩码信息。

E.两者都对更新来源进行身份验证。

F.两者都使用水平分割来防止路由环路。

9 RIPv2 的默认度量允许的最大网络直径为多少?

A.15 跳

B.16 跳

C.100 跳

D.120 跳

E.255 跳

2

请参见图示。到10.0.0.0 网络的路由的开销是多少? C

A.2

B.110

C.1786

D.1.544

5 OSPF 使用什么来计算到目的网络的开销?A

A.带宽

B.带宽和跳数

C.带宽和可靠性

D.带宽、负载和可靠性

7

请参见图示。路由器 A 已针对OSPF 进行了正确的配置。要生成如图所示路由表,需要在路由器B 上输入哪条或哪组OSPF 配置语句? A

A.B(config-router)# network 192.168.1.0 0.0.0.3 area 0

B.B(config-router)# network 10.16.1.0 0.0.0.224 area 0

C.B(config-router)# network 10.16.1.0 255.255.255.224 area 0

D.B(config-router)# network 192.168.1.0 255.255.255.255 area 0

E.B(config-router)# network 10.0.0.0 255.255.255.25

8 哪种命令行界面(CLI) 模式允许用户配置诸如主机名和口令等交换机参数?C

A.用户执行模式

B.特权执行模式

C.全局配置模式

D.接口配置模式

9 网络管理员通过CLI 输入一个命令,该命令需要几个参数。交换机的响应为"% Incomplete command"。管理员不记得缺失了什么参数。管理员可通过什么方法来获取参数信息? B

A.向最后一个参数末尾附加一个问号(?)

B.向最后一个参数末尾附加一个空格,然后附加一个问号(?)

C.按Ctrl-P 显示参数列表

D.按Tab 键显示可用的选项

10 启动配置存储在哪里?B

A.DRAM

B.NVRAM

C.ROM

D.startup-config.text

11 如果网络管理员在交换机上输入以下命令,会有什么结果?A

Switch1(config-line)# line console 0

Switch1(config-line)# password cisco

Switch1(config-line)# login

A.采用口令"cisco" 来保护控制台端口

B.通过将可用的线路数指定为0 来拒绝用户访问控制台端口

C.通过提供所需的口令来访问线路配置模式

D.配置用于远程访问的特权执行口令

1 下列哪两种说法正确描述了VLAN 的优点?(选择两项。)45

A.VLAN 通过调节流量控制和窗口大小来提升网络性能。

B.VLAN 使交换机可通过VLAN ID 过滤将数据包路由到远程网络。

C.VLAN 通过减少交换机上所需的物理端口数量来降低网络开销。

D.VLAN 通过识别有权访问敏感数据和应用程序的用户来提升网络安全性。

E.VLAN 将网络划分为较小的逻辑网络,这降低了网络对广播风暴的敏感性。

2 默认交换机配置中的VLAN1 有哪两项特点?(选择两项。)23

A.VLAN1 应重命名。

B.VLAN 1 是管理VLAN。

C.所有交换机端口都是VLAN1 的成员。

D.仅交换机端口0/1 被分配给VLAN1。

E.交换机之间的链路必须是VLAN1 的成员。

5 网络管理员希望将大楼A 中的主机划分到编号分别为20 和30 的VLAN 中,下列关于VLAN 配置的说法中哪两项正确?(选择两项。)14

A.可以为这些VLAN 命名。

B.VLAN 信息保存在启动配置中。

C.手动创建的非默认VLAN 必须使用扩展范围的VLAN 编号。

D.网络管理员可在全局配置模式或VLAN 数据库模式下创建VLAN。

E.两个VLAN 都可命名为BUILDING_A 以与处于不同地理位置的其它VLAN 区分。

7 当删除VLAN 时,该VLAN 的成员端口会发生什么变化?1

A.这些端口将无法与其它端口通信。

B.这些端口会默认返回到管理VLAN 中。

C.这些端口会自动成为VLAN1 的成员。

D.这些端口仍然保持该VLAN 的成员身份。直到交换机重新启动后,它们将成为管理VLAN 的成员。

8 网络管理员正在从交换机删除多个VLAN。当管理员输入no vlan 1 命令时,收到错误消息。此命令为什么产生错误消息?1

A.在任何情况下都不能删除VLAN 1。

B.只能通过删除vlan.dat 文件来删除VLAN 1。

C.只有删除VLAN 1 的所有端口后才能删除VLAN 1。

D.只有将VLAN 1 的角色分配给其它VLAN 后,才能删除VLAN 1。

11 交换机端口fa0/1 被手动配置为中继端口,现在拟用于将一台主机连接到网络。网络管理员应该怎样重新配置交换机端口Fa0/1? 4

A.禁用DTP。

B.删除当前通过端口Fa0/1 中继的所有VLAN。

C.关闭该接口,然后重新启用,使其恢复默认配置。

D.在接口配置模式下输入switchport mode access 命令。

15 哪种说法正确描述了VLAN 中主机的通信方式?2

A.不同VLAN 中的主机使用VTP 来协商中继链路。

B.不同VLAN 中的主机通过路由器通信。

C.不同VLAN 中的主机应位于同一个IP 网络中。

D.不同VLAN 中的主机在帧标记过程中通过检查VLAN ID 来确定该帧是否发往其所在网络。

21 网络管理员必须怎样做才能将快速以太网端口fa0/1 从VLAN 2 中删除并将其分配给VLAN 3?2

A.在全局配置模式下输入no vlan 2 和vlan 3 命令。

B.在接口配置模式下输入switchport access vlan 3 命令。

C.在接口配置模式下输入switchport trunk native vlan 3 命令。

D.在接口配置模式下输入no shutdown 使其恢复默认配置,然后为VLAN 3 配置该端口。

2 VTP 以客户端模式工作具有哪两项特点?(选择两项。)AE

A.无法添加VLAN

B.可添加在本地有效的VLAN

C.无论VLAN 信息如何,将广播从所有端口转发出去

D.只能传递VLAN 管理信息而无法接受更改

E.可向同一VTP 域中的其它交换机转发VLAN 信息

10 同一个VTP 域内的所有交换机上的哪三个VTP 参数必须相同?(选择三项。)BEF A.修订版号

B.域名

C.修剪

D.模式

E.域口令

F.版本号

4 下列关于扩展ACL 的说法中哪两项正确?(选择两项。)CD

A.扩展ACL 使用1-99 的编号范围。

B.扩展ACL 以隐含permit 语句结尾。

C.扩展ACL 会检查源地址和目的地址。

D.可通过添加对端口号的检查进一步定义ACL。

E.可将多个相同方向的ACL 放置到同一个接口上。

7 下列关于访问控制列表通配符掩码0.0.0.7 的意义的说法中哪两项正确?(选择两项。)BD

A.会忽略给定IP 地址的前29 位。

B.会忽略给定IP 地址的后3 位。

C.会检查给定IP 地址的前32 位。

D.会检查给定IP 地址的前29 位。

E.会检查给定IP 地址的后3 位。

5 传统路由与单臂路由器有何区别?C

A.传统路由只能使用单个交换机接口。单臂路由器可使用多个交换机接口。

B.传统路由需要使用路由协议。单臂路由器只需要将数据路由到直连网络。

C.传统路由在每个逻辑网络中使用一个端口。单臂路由器使用子接口将多个逻辑网络连接到单个路由器端口。

D.传统路由使用通向路由器的多条路径,因此需要STP。单臂路由器不提供多个连接,因此不需要使用STP。

7 下列关于使用子接口进行VLAN 间路由的说法中哪两项正确?(选择两项。)CE A.子接口不会争用带宽

B.所需交换机端口多于传统的VLAN 间路由

C.所需路由器端口少于传统的VLAN 间路由

D.第3 层故障排除比传统的VLAN 路由简单

E.物理连接比传统的VLAN 路由简单

19 在哪种情况下可使用单独的路由器物理接口代替单臂路由器配置进行VLAN 间路由?B

A.子网数量超过100 的网络

B.VLAN 数量有限的网络

C.由经验丰富的人员提供支持的网络

D.所用路由器只有一个LAN 接口的网络

网络安全知识竞赛选择题最新最全题库

[单选题]win2KServer中在注册表哪个位置可以设置禁止默认共享() HKLM\SYSTEM\CurrentControlSet\Services\lanmanserver\parameters HKLM\Microsoft\Windows\Services\lanmanserver\parameters HKLM\Software\Services\lanmanserver\parameters HKLM\Software\Windows\services\lanmanserver\parameters [单选题]SQLSERVER的能否审核登录失败和成功 不可以 只可以审核登录成功 可以审核登录失败 可以审核成功和失败 单选题]关于Cisco路由器的时间戳设置,在没有启用NTP服务的情况下,下列配置正确的是servicetimestamplogdatetimelocaltime servicetimestamplogdatetime servicetimestamploguptime servicetimestamploguptimelocaltime [单选题]哪个端口被设计用作开始一个SNMPTrap TCP161

UDP161 UDP162 TCP169 [单选题]HTTP,FTP,SMTP建立在OSI模型的那一层 2层–数据链路层 3层–网络层 4层–传输层 7层–应用层 [单选题]WebLogic10中关于内置管理员帐户的说法正确的是() 内置管理员帐户不可以删除 内置管理员帐户可以删除,但删除后只能通过weblogicAPI进行管理,无法通过webconsole页面进行管理 内置管理员帐户可以删除,但是新建帐户无法获得与内置管理员帐户同等权限 内置管理员帐户可以删除,并且可以给新建帐户赋予管理员相同权限 [单选题]Oracle数据库的常见TCP端口为: 1521 433

从网络流行语看网络语言的来源

从网络流行语看网络语言的来源 自1994年中国正式全面接入国际互联网以来,在这不到二十年的时间里,我们的生活已经发生了翻天覆地的变化,进入了所谓的网络时代。网络以其强大的影响力,渗透到我们生活的每个角落,网络语言也如雨后春笋般发展起来。网络语言的迅猛发展,对传统语言以及日常用语产生了一定的影响,也逐渐引起了全社会的关注。 网络语言有广义和狭义之分,广义的网络语言可以分为三类:一是和网络相关的专业术语,如信息技术、浏览器等;二是和网络有关的特别用语,如网吧、网民等;三是网民在聊天室和BBS上的常用词语,如青蛙、886等。狭义的网络语言就仅指第三类。①我们这里所讨论的网络语言也仅是针对狭义的网络用语而言。 网络流行语,顾名思义是指网络上流行的语言,是网民约定俗成的表达方式。它具有很强的时效性,是网络语言的重要组成部分,反映着网络语言的最新趋向,从中我们可以窥视网络语言的来源。 一、由谐音转化而来 谐音是中国古代汉语的一种常用的修辞手法,但是在现在的网络世界里,谐音成了网络语言的重要来源。 在浏览网页和网上聊天的时候,总有些奇特的词语出现,虽然它们也是汉字,但是如果你不是经常上网的中国人,就很难知道它们的含义。在网络上,用“偶”代替“我”,用“银”代替“人”,不说“没钱了”而说“米钱了”,不说“非常”而说“灰常”,把“我喜欢”说成“偶稀饭”,把“同学们”说成“童鞋们”。此类例子不胜枚举,不得不提的是自去年来一直流行的“神马”。“神马”是“什么”的谐音,在网络中的使用频率十分高,如网上聊天时经常会说“你在干神马?”、“找偶有神马事啊?”,年轻人经常会用“神马都是浮云”来表现态度的淡定。此外,外语元素也被“谐音”成了流行的网络语言,如用“饭”代替“fans”,用“血拼”代替“shopping”。为了打字方便,用“U”代替“you”,用“CU”代替“see you”。 谐音的用法不仅用在词句上,还用在数字上。因为数字的便捷性,使数字表意的方式在年轻人中十分有人气。如,用“88”指代“拜拜”,“520”指代“我爱你”,“456”表示“是我啦”,“995”表示“救救我”,“5366”表示“我想聊聊”。网民的想象力是无限的,有时也会把字母、数字、汉语相互混在来创造网络语言,如“I 服了you”、“who 怕who”、“B4(before)”等,在网络语言中都有相当的人气。 谐音的方式不仅让语言表达更加简便,而且诙谐幽默,富有趣味,深受网民的喜爱。随着社会的变化,更多有趣的谐音化的网络语言会被创造出来,并流行语网络的世界。 二、由旧词派生而来 旧词新义,即一些旧词被赋予了新的含义,同时这些旧词也被赋予了新的生①汤玫英:《网络语言新探》,河南人民出版社出版,2010年9月第1版,第11 页

计算机网络技术基础试题库(含答案)

1.什么叫计算机网络系统? 答:为了实现计算机之间的通信交往、资源共享和协同工作,利用通信设备和线路将地理位置分散的、各自具备自主功能的一组计算机有机地联系起来,并且由功能完善的网络操作系统和通信协议进行管理的计算机复合系统。 2.什么叫“信道”? 答:信道是数据信号传输的必经之路,一般由传输线路和传输设备组成。物理信道是指用来传送信号或数据的物理通路,它由传输介质及有关通信设备组成,而逻辑信道在物理信道的基础上,使节点内部实现了其他“连接”。同一物理信道上可以提供多条逻辑信道。按传输不同类型的数据信号物理信道又可以分为模拟信道和数字信道。在模拟信道两边分别安装调制解调器。还可分为专用信道和公共交换信道。 3.什么叫“传输差错”? 答:由于来自信道内外的干扰与噪声,数据在传输与接收的过程中,难免会发生错误。通常,把通过通信信道接收到的数据与原来发送的数据不一致的现象称为传输差错,简称差错。 4.什么叫“通信协议”? 答:在计算机网络通信过程中,为了保证计算机之间能够准确地进行数据通信,必须使用一套通信规则,这套规则就是通信协议。 5.简答局域网的基本组成。 答:软件系统:网络操作系统、网管软件和网络应用软件。 硬件系统:①网络服务器(server,通常由一台或多台规模大、功能强的计算机担任,有较高处理能力或大容量的存储空间);

②网络工作站(workstation,用户使用的终端计算机); ③网络适配器(网卡,网络连接的接口电路板,属于通信子网设备); ④网络传输介质(物理连接线路); ⑤网络连接与互联设备(收发器、中继器、集线器、网桥、交换机、路由器和网关等)。 其他组件:网络资源、用户、协议。 6.网络互联设备主要有哪些?其主要作用各是什么? 答:(1)中继器、集线器,主要作用:不同电缆段之间信号的复制、整形、再生和转发;(2)网桥、交换机,主要作用:数据存储、接收,根据物理地址进行过滤和有目的的转发数据帧;(3)路由器,主要作用:路径选择、拥塞控制和控制广播信息;(4)网关,主要作用:传输层及以上各层。 7.对三种使用共享资源的方法简要概括。 答:直接利用“网上邻居”浏览工作组中各计算机已经开放的共享资源; 直接在“我的电脑”地址栏或“开始”-“运行”中输入“\\被访问的电脑名(或IP地址)”; 映射驱动器:将共享资源映射为本机磁盘。 8.请解释下图中各参数意义。

网络基础试题及答案

、选择题 (每题 1 分,共 20 分') (1) 组建计算机网络的目的是实现连网计算机系统的 ( c ) (A) 硬件共享 (B )软件共享 (C )资源共享 (D )数据共享 (7) 对局域网来说,网络控制的核心是 ( c ) (A )工作站 (B )网卡 (C )网络服务器 (D )网络互连设备 (8) 现行 IP 地址采用的标记法是 ( b ) 。 (A )十六进制 (B )十进制 (C )八进制 (D )自然数 (9) 在局域网中,运行网络操作系统的设备是 ( b ) 。 (A )网络工作站 (B )网络服务器 (C )网卡 (D )路由器 (10) 路由器设备工作在 ( b ) 层 (A )物理层 (B )网络层 (C )会话层 (D )应用层 (11) 在下列传输介质中,采用 RJ -45 头作为连接器件的是 ( a ) 。 (A )双绞线 (B )粗同轴电缆 (C )细同轴电缆 (D )光纤 (12) 下列各项中,属于网络操作系统的是 ( b ) 。 ( A ) DOS ( B ) Windows NT ( C ) FoxPro ( D ) Windows 98 (13) 在计算机网络发展过程中, ( b ) 对计算机网络的形成与发展影响最大。 ( A ) OCTOPUS ( B ) ARPANET (2) 一座大楼内的一个计算机网络系统,属于 ( b ) 。 ( A ) WAN ( B ) ( C ) MAN ( D ) (3) 信道容量是指信道传输信息的 (A )最小 (C ) 一般 (4) ISO 的中文名称是 ( c ) (A )国际认证 (C )国际标准化组织 (5) 网络协议的三要素是 (A )语法、语义、定时 (C )语法、语义、词法 (6) OSI 参考模型的 ( c ) (A )物理层 (C )传输层 B ) D ) O B ) D ) ) LAN ADSL ( b ) 能力,通常用信息速率来表示。 最大 未知 国际经济联盟 世界电信联盟 (B) 语法、语义、语素 (C) 语法、语义、格式 完成差错报告、网络拓扑结构和流量控制的功能。 (B )数据链路层 (D )应用层

网络流行语翻译大全

网络流行语翻译大全 Document serial number【KKGB-LBS98YT-BS8CB-BSUT-BST108】

网络流行语翻译大全:卖萌小清新英文逐个 说 网络流行语翻译大全:卖萌小清新英文逐个说:“坑爹”、“伤不起”、“吐槽”均是时下年轻人经常挂在嘴边的新鲜词。这些词无论生命力多强,都给我们的语汇带来一丝喜感,给我们的生活带来一份轻松。此外,这些流行语(如“富二代”、“剩女”)往往反应了许多现实的社会问题,是对这些问题凝练的调侃。 “坑爹”、“伤不起”、“吐槽”均是时下年轻人经常挂在嘴边的新鲜词。这些词无论生命力多强,都给我们的语汇带来一丝喜感,给我们的生活带来一份轻松。此外,这些流行语(如“富二代”、“剩女”)往往反应了许多现实的社会问题,是对这些问题凝练的调侃。 高中生可以通过熟悉这些新鲜词来让自己想起一些社会现象、社会事件,并将它们作为事例佐证自己的作文。哲学家维特根斯坦(LudwigWittgenstein)曾说:“我语言的极限就是我世界的极限。我所知道的东西仅是我可以用语言表述的。”(Thelimitsofmylan-guagearethelimitsofmyworld.AllIknowiswhatIhavewordsfor。)因此,当学生们常常抱怨举例困难时,不妨用这其中部分现成而短小精悍的词来提示自己,那么作文举例会变得左右逢源。 笔者罗列了近年来活跃于青少年唇间的中文新鲜词40例,并提供了它们的英语说法。这些译文有些来自权威英语媒体如《中国日报》、《上海日报》,有些来自于笔者对众多网络翻译的精心筛选,其余则是笔者自己的翻译如“纠结”、“忐忑”、“淡定”等。可以说,与其看着学生草率地将这些中文流行词翻译成英文并运用于作文中,还不如尊重他们的选择,并将标准的讲法告知他们。由于笔者水平有限,译文中有不妥之处,欢迎读者朋友不吝指正。 中文英文 1.神马都是浮云It’sallfleetingcloud。 2.山寨fake,counterfeit,copycat 3.宅男Otaku(“homebody”inEnglish);geek 4.被雷倒(到)了inshock 5.纠结ambivalent 6.忐忑anxious 7.悲催atear-inducingmisery 8.坑爹thereverseofone’sexpectation

从网络流行语看文学语言的特点.

从网络流行语看文学语言的特点 摘要:新时代条件下新词汇的层出不穷,许多流行的词汇迅速蹿红网络,这既体现了当代人的精神状态也使得文学语言获得了极大的丰富和发展。把流行语纳入文学语言的研究范围,通过比照流行语与文学语言的相同以及不同之处,对文学语言的内涵与外延进一步进行规范,将会有助于我们更好地理解和把握文学语言的自我突出性,互动性,含混性,图像性等新特点。关键词:流行语;文学性;日常语言;含混性进入21世纪以来,网络工具的极大普及使人们早早告别了小国寡民时代的封闭,享受着信息多元化带来的畅快。伴随着这一趋势,许多流行语迅速蹿红网络,迅速的被大众接受。网络流行语的出现是一方面是由于人在无意识的状态下脱口而出,一方面是人们面对社会热点事件的创造性的想象发挥。那么网络流行语究竟属不属于文学语言呢?新时期下文学语言又具有怎样的特点? 一、流行语的演变网络风云瞬息万变,网络上的新兴词语也是层出不穷。从08年初的“很黄很暴力”,到后来的“打酱 油”“山寨版”;从最早的“雷”“囧”到“槑”“靐”“orz”;从“做人不要太CNN”到后来的“范跑跑”“俯卧撑”。这些由网络制造的流行语,有的是网络象形,有的是社会事件网络热炒后的产物,它构成了一种网络文化现象,值得我们深思。我们认为,文艺学上讲的文学语言是指具有文学性的语言,除了文学作品中的语言,它还包括具有文学性的口头语和反常语,网络上的新生代词语也理应包括在内。一般说来,日常语言与文学语言有很大的不同,俄国形式主义的“陌生化”探索目的之一就是要通过各种形式化手段作用于普通词语而使它们的结构更加突出,达到一种与日常语言不同的陌生化效果。众所周知,日常语言的“实用性”“通俗性”不同于文学语言的“无为性”和“独创性”,流行词语一旦进入到我们的日常生活,就成为了我们的日常语言,它以实际的交流为目的,为达到普遍的可接受性而丧失了个性化的特点。正如玛克斯·徳索所说:“语言的美学功能并不是去确定地表达内心生活中完成的事件,而是在艺术创造中证明自己是个自我活跃的力量。”[1]文学语言极度注重语言的独创性,流行语在诞生之初,首创者以变形、歧义、反论等各种手法使语言颇具文学性,当流行语盛行于网络、杂志、报纸等传媒中时,它使得描述或转载它的文章熠熠生辉,颇具文采,在这个意义上来讲,流行语是属于文学语言的。一旦流行语进入了日常生活,成为大众习以为常的口头谈资,流行语逐渐丧失了它诞生之初的独创性与新奇感,逐渐淹没在大众的日常俗语之中,就逐渐变成了日常语言。 当流行语逐渐变为日常语言丧失其新奇性之后,很快就会被其他更具新意的词汇所代替,流行语的诞生、使用乃至消亡构成一个周期循环,在循环往复之中语言经历着一次又一次的考验与更新,也正式在这种往复中,文学语言才显示出其勃勃生机。二、文学语言的特点媒体、网络新兴词语是文学语言最新发展动态的风向标,它不仅反映了当下人们的精神生活状态,也为文学语言研究注入了新的活力。抛却传统上对文学语言特定的认识,仅仅从当下流行语的角度,文学语言又兼具备了以下几个新的特点: (一)自身突出性。所谓的自身突出性是指文学语言在运用过程中倾向于表露自身语言的独特。体现在具体作品中,便是文学语言往往有意逾越常规体式,通过陌生化的手法,对作品形式加工、

计算机网络基础考试试题

网络基础 所有60道单选题 1、万维网(world wide web)又称为______,是Internet中应用最广泛的领域之一。A:Internet B:全球信息网 C:城市网 D:远程网 答案:B 2、安装拨号网络的目的是为了______。 A:使Windows完整化 B:能够以拨号方式连入Internet C:与局域网中的其他终端互联 D:管理共享资源 答案:B 3、在拨号上网过程中,连接到通话框出现时,填入的用户名和密码应该是______。A:进入Windows时的用户名和密码 B:管理员的帐号和密码 C:ISP提供的帐号和密码 D:邮箱的用户名和密码 答案:C 4、网上交流常见的形式有______。 A:网上讨论(BBS) B:网络会议 C:网上电话等 D:全部都是 答案:D 5、在Internet的通信协议中,可靠的数据传输是由______来保证的。 A:HTTP协议 B:TCP协议 C:FTP协议 D:SMTP协议 答案:B 6、免费软件下载,是利用了Internet提供的______功能。 A:网上聊天 B:文件传输 C:电子邮件 D:电子商务 答案:B 7、域名为https://www.360docs.net/doc/c55216003.html,的站点一般是指______。 A:文件传输站点 B:新闻讨论组站点或文件传输站点

C:电子公告栏站点 D:电子邮件中对方的地址或文件传输站点 答案:C 8、下列不属于Internet信息服务的是______。 A:远程登录 B:文件传输 C:网上邻居 D:电子邮件 答案:C 9、Internet上使用最广泛的标准通信协议是______。 A:TCP/IP B:FTP C:SMTP D:ARP 答案:A 10、缩写WWW表示的是______,它是Internet提供的一项服务。 A:局域网 B:广域网 C:万维网 D:网上论坛 答案:C 11、目前,Internet为人们提供信息浏览的最主要的服务方式是______。 A:WWW B:FTP C:TELNET D:WAIS 答案:A 12、在互联网上,用来发送电子邮件的协议是______。 A:HTTP B:SMTP C:FTP D:ASP 答案:B 13、下列说法正确的是________。 A:20世纪60年代初美国航空公司与微软合作开发了飞机订票系统,由一台主机和200多个终端组成 B:20世纪60年代初美国航空公司与IBM合作开发了飞机订票系统,由一台主机和2000多个终端组成 C:20世纪60年代初美国航空公司与IBM合作开发了飞机订票系统,终端有CPU及内存 D:20世纪60年代初美国航空公司与微软合作开发了飞机订票系统,终端有CPU及内存 答案:B

网络语言大全

网络语言大全 本文是关于经典句子的,仅供参考,如果觉得很不错,欢迎点评和分享。 网络语言大全 1、几楼的:除楼主外,所有回复帖子的人,依次可称为“2楼的”、“3楼的”…… 2、打铁:写帖子,一般指有点儿重量的帖子。 3、寒:对某帖某人或某现象感到浑身发冷。 4、黑客:又称骇客,指在电脑领域有特殊才能或技巧的人。这类人运用自己的才能或技巧,要么是专门检测系统漏洞,要么有可能做有违道德或法律的事。 5、闪客:使用Flash软件做动画的人,我们看到的很多电子贺卡和网站MTV都是闪客的杰作。 6、找抽帖:楼主发的帖子内容特别找抽,让绝大多数人都不待见,也称找砖帖。 7、博客:一种网上共享空间,让人以日记的方式在网络上展现自己的形式。博客让两个女人飞速走红:木子美和芙蓉姐姐。 8、蛋白质:笨蛋+白痴+神经质。 9、红客:具有民族主义倾向的中国网络技术爱好者,与黑客相对。 10、水手:喜欢灌水的人。级别高的也称水桶、水鬼、水仙。

指女性灌水狂人时,还有个特定称呼:水母。 11、小强:《唐伯虎点秋香》中的那只蟑螂,泛指生命力特别顽强的人。 12、白骨精:白领+骨干+精英。 13、走召弓虽:超强,通常用于回帖时表示对主题帖的膜拜。 14、包子:形容某人笨,或者长相欠佳。 15、马甲:注册会员又注册了其他的名字,这些名字统称为马甲,与马甲相对的是主ID。例句:青眉建议斑竹进行版务管理时,不可以用马甲发言。 16、扫楼:也叫刷墙,打开一个论坛,所有主题帖的最后一个回复都是同一个ID的。 17、闪:离开。 18、地板:连板凳都没得坐的人。 19、朋客:起源于“朋克”。电脑朋客现在越来越多的被等同于电脑罪犯了。 20、拍砖:对某人某帖发表与其他人不同看法和理解的帖子。例句:侠友们拍砖请注意口气和态度,否则很容易转化为人参公鸡。 21、恐龙:长得不漂亮的女性网民,含贬义。与之相对的是“青蛙”,形容相貌抱歉的男性网民。 22、狼族:热爱美色,不过比犬科作风正派一点,不会纠缠。 23、犬科:喜欢追逐论坛里的女生的那种类型,尤其喜欢死缠烂打。

网络安全知识竞赛题库

单选题 1.使网络服务器中充斥着大量要求回复的信息,消耗带宽,导致网络或系统停止正常服务,这属于什么攻击类型? (A) A、拒绝服务 B、文件共享 C、BIND漏洞 D、远程过程调用 2.为了防御网络监听,最常用的方法是(B) A、采用物理传输(非网络) B、信息加密 C、无线网 D、使用专线传输 3.向有限的空间输入超长的字符串是哪一种攻击手段?(A) A、缓冲区溢出; B、网络监听 C、拒绝服务 D、IP欺骗 4.主要用于加密机制的协议是(D) A、HTTP B、FTP C、TELNET D、SSL 5.用户收到了一封可疑的电子邮件,要求用户提供银行账户及密码,这是属于何种攻击手段?(B) A、缓存溢出攻击; B、钓鱼攻击 C、暗门攻击; D、DDOS攻击 6.Windows NT 和Windows 2000系统能设置为在几次无效登录后锁定帐号,这可以防止(B) A、木马; B、暴力攻击; C、IP欺骗; D、缓存溢出攻击 7.在以下认证方式中,最常用的认证方式是:(A) A基于账户名/口令认证 B基于摘要算法认证; C基于PKI认证; D基于数据库认证 8.以下哪项不属于防止口令猜测的措施?(B)

A、严格限定从一个给定的终端进行非法认证的次数; B、确保口令不在终端上再现; C、防止用户使用太短的口令; D、使用机器产生的口令 9.下列不属于系统安全的技术是(B) A、防火墙 B、加密狗 C、认证 D、防病毒 10.抵御电子邮箱入侵措施中,不正确的是(D ) A、不用生日做密码 B、不要使用少于5位的密码 C、不要使用纯数字 D、自己做服务器 11.不属于常见的危险密码是(D ) A、跟用户名相同的密码 B、使用生日作为密码 C、只有4位数的密码 D、10位的综合型密码 12.不属于计算机病毒防治的策略的是(D ) A.确认您手头常备一张真正“干净”的引导盘 B.及时、可靠升级反病毒产品 C.新购置的计算机软件也要进行病毒检测 D.整理磁盘 13.针对数据包过滤和应用网关技术存在的缺点而引入的防火墙技术,这是()防火墙的特点。(D) A、包过滤型 B、应用级网关型 C、复合型防火墙 D、代理服务型 14.在每天下午5点使用计算机结束时断开终端的连接属于( A ) A、外部终端的物理安全 B、通信线的物理安全 C、窃听数据 D、网络地址欺骗 15.2003年上半年发生的较有影响的计算机及网络病毒是什么(B) (A)SARS (B)SQL杀手蠕虫

网络基础题及答案

1、通常把计算机网络定义为____。 A、以共享资源为目标的计算机系统,称为计算机网络 B、能按网络协议实现通信的计算机系统,称为计算机网络 C、把分布在不同地点的多台计算机互联起来构成的计算机系统,称为计算机网络 D、把分布在不同地点的多台计算机在物理上实现互联,按照网络协议实现相互间的通信,共享硬件、软件和数据资源为目标的计算机系统,称为计算机网络。 2、计算机网络技术包含的两个主要技术是计算机技术和____。 A、微电子技术 B、通信技术 C、数据处理技术 D、自动化技术 3、计算机技术和____技术相结合,出现了计算机网络。 A、自动化 B、通信 C、信息 D、电缆 4、计算机网络是一个____系统。 A、管理信息系统 B、管理数据系统 C、编译系统 D、在协议控制下的多机互联系统 5、计算机网络中,可以共享的资源是____。 A、硬件和软件 B、软件和数据 C、外设和数据 D、硬件、软件和数据 6、计算机网络的目标是实现____。 A、数据处理 B、文献检索 C、资源共享和信息传输 D、信息传输

7、计算机网络的特点是____。 A、运算速度快 B、精度高 C、资源共享 D、内存容量大 8、关于Internet的概念叙述错误的是____。 A、Internet即国际互连网络 B、Internet具有网络资源共享的特点 C、在中国称为因特网 D、Internet是局域网的一种 9、下列4项内容中,不属于Internet(因特网)提供的服务的是____。 A、电子邮件 B、文件传输 C、远程登录 D、实时监测控制 10、万维网WWW以____方式提供世界范围的多媒体信息服务。 A、文本 B、信息 C、超文本 D、声音 11、计算机用户有了可以上网的计算机系统后,一般需找一家____注册入 网。 A、软件公司 B、系统集成商 C、ISP D、电信局 12、因特网上每台计算机有一个规定的“地址”,这个地址被称为____地址。 A、TCP B、IP C、Web D、HTML 13、每台计算机必须知道对方的____ 才能在Internet上与之通信。 A、电话号码 B、主机号 C、IP地址 D、邮编与通信地址 14、当前使用的IP地址是一个____ 的二进制地址。 A、8位 B、16位 C、32位 D、128位 15、下列关于IP的说法错误的是____。 A、IP地址在Internet上是唯一的 B、IP地址由32位十进制数组成 C、IP地址是Internet上主机的数字标识 D、IP地址指出了该计算机连接

网络基础考试习题及答案

一、填空题 1.计算机网络系统的逻辑结构包括通信子网和 - 资源子网 两部分。 (主要网络:电信网络、有线电视网络、计算机网络) (计算机主要功能:资源共享(就是共享网络上的硬件资源、软件资源、信息资源)、 数据通信、分配式处理) 2.ARPANET 是Internet 的前身。 (互联网:ISO、 IEEE、ARPA) 3.计算机网络按网络覆盖范围分为局域网LAN 、城域网 MAN 和广域网WAN 3 种。 ( 常见的拓扑结构:总线型、星型、环型、混合型) 4.模拟数据的数字化必须经过采样、量化、编码三个步骤。 5.数据交换技术主要有电路交换、报文交换,分组交换,其中分组交换交换技术有数据报和虚电路之分。(存储交换:报文 交换、分组交换)(数据:模拟数据和数字数据) 模拟通信系统通常:信源、调制器、解调器、信宿以及噪声源组成。)(数字数据调制:移幅键控ASK、移频键控FSK、移相键控PSK) 6.决定局域网特性的主要技术要素包括介质访问控制方法、拓扑 结构和传输介质三个方面。 7.局域网体系结构仅包含OSI 参考模型最低两层,分别是_物理层 __ 层和 _数据链路 __层。

(OSI 模型:应用层、表示层、会话层、传输层、网络层、数据链路层、物理层) 8. CSMA/CD方式遵循“先听后发,__边听边发 __, _冲突停发 __,随 机重发”的原理控制数据包的发送。 (以太网是当今现有局域网采用的最通用的通信协议标准,它定义了 局域网中采用的电缆类型和信号处理方法,使用CSMA/CD技术,并以 10Mbit/s 的数据传输速率运行在多种类型的电缆上。) 9 .广域网由局域网及城域网组成。 10 .现在以太网接入技术主要的解决方案有DSL 和Cable Modem 。 11. Internet 上的文件服务器分专用文件服务器和匿名文件服务 器。 二、选择题 1.电视频道的带宽是 6MHz,假定没有热噪声,如果数字信号取 4 种离散值,那么可获得的最大数据率是 C 。 A. 6Mbit/s B. 12Mbit/s C. 24Mbit/s D.48Mbit/s 2.如果一个码元所载的信息是两位,则一码元可以表示的状态为 B 。 A.2 个B.4 个C.8 个 3.调制解调器(MODEM)的主要功能是 C D.16 个。 A.模拟信号的放大B.数字信号的整形C.模拟信号与数字信号的转换D.数字信号的编码4.基带系统是使用 C 进行传输的。

2020年网络安全知识竞赛培训试题库【附答案】

范文 2020年网络安全知识竞赛培训试题库【附答案】 1/ 17

2020 年网络安全知识竞赛培训试题库【附答案】单选题 1.使网络服务器中充斥着大量要求回复的信息,消耗带宽,导致网络或系统停止正常服务,这属于什么攻击类型? (A) A、拒绝服务 B、文件共享 C、BIND 漏洞 D、远程过程调用 2.为了防御网络监听,最常用的方法是 (B) A、采用物理传输(非网络) B、信息加密 C、无线网

D、使用专线传输 3.向有限的空间输入超长的字符串是哪一种攻击手段?(A) A、缓冲区溢出; B、网络监听 C、拒绝服务 D、IP 欺骗 4.主要用于加密机制的协议是(D) A、HTTP B、FTP C、TELNET D、SSL 3/ 17

5.用户收到了一封可疑的电子邮件,要求用户提供银行账户及密码,这是属于何种攻击手段? (B) A、缓存溢出攻击; B、钓鱼攻击 C、暗门攻击; D、DDOS 攻击 6.Windows NT 和 Windows 2000 系统能设置为在几次无效登录后锁定帐号,这可以防止(B) A、木马; B、暴力攻击; C、IP 欺骗; D、缓存溢出攻击

7.在以下认证方式中,最常用的认证方式是:(A) A 基于账户名/口令认证 B 基于摘要算法认证 ; C 基于 PKI 认证 ; D 基于数据库认证 8.以下哪项不属于防止口令猜测的措施? (B) A、严格限定从一个给定的终端进行非法认证的次数; B、确保口令不在终端上再现; C、防止用户使用太短的口令; D、使用机器产生的口令 9.下列不属于系统安全的技术是(B) 5/ 17

网络流行语80条

1、我从不以强凌弱~~~我欺负他之前真不知道他比我弱… 2、都想抓住青春的尾巴,可惜青春是只壁虎。 3、没人牵手,我就揣兜。 4、你走你的过街天桥,我过我的地下通道。 5、我的兴趣爱好可分为静态和动态两种,静态就是睡觉,动态就是翻身… 6、距离产生的不是美,是小三。 7、人生只有三天,活在昨天的人迷惑;活在明天的人等待;活在今天的人最踏实。 8、一分钱一分货,稀饭吃了不经饿。 9、不能因为咱俩有过节,你就把我当节过。 10、人生就像打电话,不是你先挂,就是我先挂。 11、哪里跌倒,哪里爬起……老是在那里跌倒,我怀疑那里有个坑! 12、在海边不要讲笑话,会引起“海笑”的。 13、天气冷得像个笑话,日子过得像句废话。 14、别用你的脾气来挑战我的个性,那会让你们死得很有节奏感! 15、坏人需要实力,败类更需要品位。 16、本是打算搜狗,结果看到猫扑。 17、唉~这人要一没正形,连头痛都是偏的。 18、混社会是个体力活儿,讲究四门功课:闪转腾挪。 19、我这人不太懂音乐,所以时而不靠谱,时而不着调。 20、我一直在希望的田野上奔跑,虽然也偶尔被失望绊倒。 21、从天堂到地狱,我路过人间! 22、初恋无限好,只是挂得早。

23、将错就错,或者将计就计了,反正将就了。 24、舌头比牙齿更长寿,软件比硬件更长久。 25、婚姻的难处在于我们是和对方的优点谈恋爱,却和她的缺点生活在一起。 26、旅行就是从自己呆腻的地方到别人呆腻的地方去。 27、站在痛苦之外规劝受苦的人,是件很容易的事。 28、如果你容不下我,说明不是你的心胸太狭小,就是我的人格太伟大。 29、人生的两大悲剧:一是万念俱灰,一是踌躇满志。 30、一个人最大的悲哀,就是不愿意做他自己。 31、伤感的人爱喝小酒,寂寞的人爱唱老歌。 32、鞭策自己,鞭打别人。 33、你瞧你吧!看背影急煞千军万马,转过头吓退百万雄狮。 34、反正我这命老和他们算的不一样,不知道是他们没算对,还是我活错了。 35、我要努力实现梦想,以弥补小时候吹过的牛。 36、真正的勇士敢于正视漂亮的美眉,敢于直面惨淡的单身。 37、就你这个样子,这个年龄,已经跌破发行价了。 38、绝口不提不是因为忘记,而是因为铭记。 39、你嘴角三十度的微笑,百度搜索不到。 40、世界上最大的教堂也装不下你的罪恶。 41、不是路不平,而是你不行。 42、读万卷书,行万里路,赚万贯钱,做万人迷! 43、成人是过期的儿童,老人是失效的成人。 44、你的话,我连标点符号都不信。 45、恶心妈妈抱着恶心哭得很伤心,为什么呢?因为恶心死了…… 46、黑夜给了我黑色的鼠标,我却用它游戏到天明

计算机网络基础知识题库完整

计算机网络基础知识参考试题及答案解析 -、单项选择题 (1)广域网一般采用网状拓扑构型,该构型的系统可靠性高,但是结构复杂。为了实现正 确的传输必须采用()。 I.光纤传输技术Ⅱ.路由选择算法Ⅲ.无线通信技术Ⅳ.流量控制方法 A)I和Ⅱ B)I和Ⅲ C)Ⅱ和Ⅳ D)Ⅲ和Ⅳ 答案:C)解析:网状拓扑结点之间的连接是任意的,可靠性高,结构复杂,广域网基本上都采用这种构型。网状拓扑的优点是系统可靠性高,但是结构复杂,必须采用路由选择算法与流量控制方法来实现正确的传输。目前实际存在和使用的广域网基本上都是采用网状拓扑 构型。 (2)常用的数据传输速率单位有Kbps、Mbps、Gbps,lGbps等于()。 A)1×103Mbps B)1×103Kbps C)l×106Mbps D)1×109Kbps 答案:A)解析:本题考查简单的单位换算。所谓数据传输速率,在数值上等于每秒钟传输构成数据代码的二进制比特数,单位为比特/秒,记做b/s或bps。对于二进制数据,数据传输速率为s=l/T,常用位/秒千位/秒或兆位/秒作为单位。 lKbps=1 000bps, lMbps=1 000Kbps, lGbps=1 000Mbps。 (3)Internet 2可以连接到现在的Internet上,但其宗旨是组建一个为其成员组织服务的 专用网络,初始运行速率可以达到()。 A)51.84mbps B)155.520Mbps C)2.5Gbps D)10Gbps 答案:D)解析:Internet 2是非赢利组织UCAID的一个项目,初始运行速率可达10Gbps。 (4)下列哪项不是UDP协议的特性?() A)提供可靠服务 B)提供无连接服务 C)提供端到端服务 D)提供全双工服务 答案: A)解析:传输层的作用定义了两种协议:传输控制协议TCP与用户数据报服务协议UDP。其中,UDP协议是一种不可靠的无连接协议。 (5)VLAN在现代组网技术中占有重要地位,同一个VLAN中的两台主机()。 A)必须连接在同一交换机上 B)可以跨越多台交换机 C)必须连接在同一集线器上 D)可以跨业多台路由器 答案:B)解析:同VLAN中的主机可以连接在同一个局域网交换机上,也可以连接在不同的 局域网交换机上,只要这些交换机是互联的。 (6)TCP/IP协议是一种开放的协议标准,下列哪个不是它的特点?() A)独立于特定计算机硬件和操作系统 B)统一编址方案 C)政府标准 D)标准化的高层协议 答案:C)解析:TCP/IP具有下列特点:①开放的协议标准,免费使用,并且独立于特定的计算机硬件与操作系统;②独立于特定的网络硬件,可以运行在局域网、广域网,更适

计算机网络基础考试试题

计算机网络基础 (一)单项选择题 1、Internet最早起源于(A )。 A.ARPAnet B.MILnet C.以太网D.环状网 2、网关工作在OSI模型的(B )。 A.传输层以上B.网络层C.数据链路层D.物理层 3、封装成帧、透明传输、和差错校验是(B )的主要功能。 A.物理层B.数据链路层C.网络层D.传输层 4、以下哪个是正确的MAC地址(B ) A.00-01-AA-08 B.00-01-AA-08-0D-80 C.1031 D.、一般说来对于通信量大的吉比特以太网,为了获得更高的性能,应该选用( C )。 A.双绞线B.微波C.光纤D.同轴电缆 6、在同一时刻,通信双方可以同时发送数据的信道通信方式是(D )。 A.半双工通信B.单工通信C.数据报D.全双工通信 7、在IP数据报头部中有两个有关长度的字段,一个为头部长度字段,一个为总长度字段。其中(C ) A.头部长度字段和总长度字段都以8比特为计数单位 B.头部长度字段以8比特为计数单位,总长度字段以32比特为计数单位C.头部长度字段以32比特为计数单位,总长度字段以8比特为计数单位D.头部长度字段和总长度字段都以32比特为计数单位 8、OSI参考模型中,网络层、数据链路层和物理层传输的数据单元分别是(C )。A.报文、帧、比特B.分组、报文、比特C.分组、帧、比特 D.数据报、帧、比特 9、在Internet中,IP数据报从源结点到目的结点可能需要经过多个网络和路由器。在整个传输过程中,IP数据报头部中的( A ) A.源地址和目的地址都不会发生变化 B.源地址有可能发生变化而目的地址不全发生变化 C.源地址不会发生变化而目的地址有可能发生变化

励志网络流行语大全

励志网络流行语大全 不同的时代有不同的流行语,网络风云瞬息万变,网络上的新兴词语也是层出不穷。快来看看这些热词你都知道吗?下面是给大家整理的励志网络流行语,供大家参阅! 励志网络流行语精选1. 对你微笑,纯属礼貌。 2. 明骚易躲,暗贱难防。 3. 我们要向前看,不错过些歪瓜劣枣不知道什么才是最好。 4. 别轻易的说爱,别固执的将ta心门打开,然后玩笑的离开。 5. 别到处嚷嚷世界抛弃了你,这个世界本来就不属于你。 6. 青春就是疯狂的奔跑,然后华丽的跌倒。 7. 这个世界本来就很脏,你有什么资格说悲伤。 8. 唾沫是用来数钞票的,而不是用来讲道理的。 9. 监狱不倒,我不学好,监狱不塌,我不回家,拘留算个毛,判刑算个鸟,无期当养老,枪毙当昏倒。 10. “特别能吃苦”这个字,我想了想,我做到了前个…… 11. 像你这种人,在连续剧里,最多只能活集。 12. 早上起床我以为我一夜之间长高了,结果才发现是我被子盖横了。 13. 每次考试我都好想在卷子上写满“百度一下,你就知道”,

气死阅卷老师。 14. 一女在路边摊买袜子,卫生巾从裙子里掉出来,那叫一个尴尬啊。女的急忙捡起来夹在咯吱窝里,让摊主看见了。摊主怒道你偷我袜子赶紧拿出来。女的说没拿,一来二去吵起来。摊主痛快儿的拿出来,女的怒了,扯起卫生巾甩在摊主头上,你妈的,给你。摊主摸头我草泥马,你把我脑袋都打出血了…… 15. 这年头,无论是做菜的还是做爱的,放心的肉是越来越少了;无论是婴儿喝的还是成人摸的,放心的奶是越来越少了;无论是家禽下的还是男人挂的,放心的蛋是越来越少了;无论是饲养的还是应招的,放心的鸡是越来越少了。 励志网络流行语经典1. 是你演技不好,还是我揭穿的太早? 2. 两个人吵架,先说对不起的人并不是认输了,并不是原谅了,他只是比对方,更珍惜这份感情。 3. 不要羡慕别人比你过的好,他们假装的。(这是真的) 4. 现在的孩子洗头发不是为了干净,而是为了发型。 5. 现在才明白,“算了”这两个字包含着很多失望。 6. 读书有风险,入学需谨慎。 7. 时间就像一张网,你撒在哪里,你的收获就在哪里。 8. 很多女孩都是得了韩红的病,没有韩红的命。 9. 一日不读书无人看得出,一周不读书说话会变粗,一月不读书智商输给猪。 10. 人要脸树要皮,电线杆子要水泥。

2020年度大学生网络安全知识竞赛题及答案(十)

范文 2020年度大学生网络安全知识竞赛题及答案(十) 1/ 10

2020 年度大学生网络安全知识竞赛题及答案(十) 1.对于违法行为的通报批评处罚,属于行政处罚中的是() A. 人身自由罚 B. 声誉罚 C. 财产罚 D. 资格罚我的答案:C 参考答案:B 收起解析难度系数:考点:参考解析:略 2.为了数据传输时不发生数据截获和信息泄密,采取了加密机制。 这种做法体现了信息安全的()属性。 A. 保密性 B. 完整性 C. 可靠性 D. 可用性我的答案:参考答案:A 收起解析难度系数:考点:

参考解析:略 3.以下属于防范假冒热点攻击的措施是( ) A. 尽量使用免费 WI-FI B. 不要打开 WI-FI 的自动连接功能 C. 在免费WI-FI 上购物 D. 任何时候不使用 WI-FI 联网我的答案:参考答案:B 收起解析难度系数:考点:参考解析:略 4.为了确保电子邮件中邮件内容的安全,应该采用以下哪种方式比较恰当() A. 电子邮件发送时要加密,并注意不要错发 B. 电子邮件不需要加密码 C. 只要向接收者正常发送就可以了 D. 使用移动终端发送邮件我的答案:参考答案:A 收起解析难度系数:考点:参考解析:略 5.信息安全危害的两大源头是病毒和黑客,因为黑客是( ) A. 计算机编程高手 3/ 10

B. cookies 的发布者 C. 网络的非法入侵者 D. 信息垃圾的制造者我的答案:参考答案:C 收起解析难度系数:考点:参考解析:略 6.下列哪个软件可以用来实现用户数据的恢复( ) A. IE B. notepad C. W32Dasm D. EasyRecvery 我的答案:参考答案:D 收起解析难度系数:考点:参考解析:略 7.下列哪个不是 QQ 中毒的主要症状( ) A. QQ 老是掉线,提示异地登陆 B. QQ 空间存在垃圾广告日志 C. 自动给好友发送垃圾消息 D. 登录时无网络连接我的答案:参考答案:D 收起解析

从网络流行语看大众文化心理-2019年文档

从网络流行语看大众文化心理 在信息迅速发展的今天,网络已经成为人们进行交流和沟通的重要手段,网络流行语也成为人们关注的对象。网络流行语无论以怎样的形式表现出来,它最终也仍然是语言的种类之一,也 依然具有语言的共通性。法国著名生理学家贝尔纳指出:“语言是洞察人类心智的最好的窗口。”可见,语言与大众文化心理有着密切的联系。邢福义认为,“语言是文化的符号”,“文化的 心理层次是人改造主观世界的活动方式及其全部产物,包括价值观念、思维方式、审美趣味、道德情操等等”。基于此,本文旨在通过当今流行的网络语言来探讨大众文化心理。 近年来,经济形势成了人们不得不关注的对象,因为它和人们的现实生活密切相关。吃、穿、住、用、行,样样都是和经济联系在一起。而瞬息万变的经济形势,却让人们的心理受到了极大的挑战。 关注“吃”的网络流行语层出不穷,甚至形成了一个系列。 比如“蒜你很”、“豆你玩”、“糖高宗”、“姜你军”、“油你涨”、“苹什么”、“鸽你肉”等等,这些三字经格式的用语一个接一个的出现,并迅速在网络上走红。这是因为,它们不仅形象生动地表现出物价上涨的客观现实,也深刻地反映出在这种现实下,普通民众的心理状态,即愤怒、无奈和隐忍。物价上涨, 最终的受害者是普通民众,他们因此而愤怒,可这种愤怒丝毫不能改变物价继续上涨的趋势,当一切习以为常的时候,唯有无奈,就算是“鸽你肉”,也只能说句“蒜你很”,然后归于隐忍,这同时也是一种抗议。 安居乐业是中国老百姓最普通最平实的生活梦想,可面对如今的房价,这种生活梦想对于很多人来说似乎变得遥不可及。 蜗居”、“蚁族”、“逃离北上广”,这类词语也因之为人们所熟悉。所谓“蜗居”,就是指像蜗牛背上的壳那样小的房子。 这是一个深刻的比喻。人们的生活梦想已经挤压的如此之小,大概连愤怒都不会有了。然而就是这样小小的梦想对于很多人来说也是远在天边,于是“蚁族”随之出现。所谓“蚁族”,顾名思义,就是指像蚂蚁

计算机网络基础知识习题及答案(一)

[转载]计算机网络基础知识习题及答案(一) ( 1、目前世界上最大的计算机互联网络是()。 A)ARPA网 B)IBM网 C)Internet D)Intranet 分析:答案(C)。计算机互联网络是将若干个计算机局域网互联起来,形成规模更大的网络,这样就解决了局域网的处理范围太小的问题,从而在更大的范围内实现数据通信和资源共享。1984年,国际标准化组织公布了开放系统互联参考模型(ISO OSI RM)促进了网络互联的发展与完善。最大的计算机互联网络是全球范围内的Internet网,答案C正确。 2、计算机网络的目标是实现()。 A)数据处理 B)信息传输与数据处理 C)文献查询 D)资源共享与信息传输 分析:答案(D)。计算机网络是用通信线路和通信设备将分布在不同地点的若干台计算机连接起来,相互之间可以传输信息和资源共享,而每台计算机又能独立完成自身的处理工作。 3、计算机网络最突出的优点是()。 A)运算速度快 B)运算精度高 C)存储容量大 D)资源共享 分析:答案(D)。资源共享指的是网上用户能部分成全部地享受这些资源。(包括软件、硬件及数据资源),提高系统资源的利用率。 4、在OSI参考模型的分层结构中“会话层”属第几层()。

A)1 B)3 C)5 D)7 分析:答案(C)。在OSI参考模型的分层结构为:第一层:物理层。第二层:数据链路层。第三层:网络层。第四层:传输层。第五层:会话层。第六层:表示层。第七层:应用层。所以应选C项。 5、在计算机网络中,服务器提供的共享资源主要是指硬件,软件和()资源。 分析:答案:信息。网络服务器提供的共享资源主要是硬件、软件和信息资源。 6、计算机通信体系结构中最关键的一层是()。 分析:答案:传输层。传输层的目的是向用户提供可靠的端到端服务,透明地传送报文,它向高层屏蔽了下层数据通信细节。 7、局域网的网络软件主要包括()。 A)服务器操作系统,网络数据库管理系统和网络应用软件 B)网络操作系统,网络数据库管理系统和网络应用软件 C)网络传输协议和网络应用软件 D)工作站软件和网络数据库管理系统 分析:答案(B)。网络软件包括网络操作系统、网络数据库管理系统和网络应用软件三部分。所以答案B正确。 8、下列操作系统中,()不是网络操作系统。 A)OS/2 B)DOS C)Netware D)Windows NT 分析:答案(B)。DOS是磁盘操作系统的简写,是一个单用户的操作系统,不具备网络管理的功能。