(完整版)访问控制

访问控制

在计算机系统中,认证、访问控制和审计共同建立了保护系统安全的基础。认证是用户进入系统的第一道防线,访问控制是鉴别用户的合法身份后,控制用户对数据信息的访问。访问控制是在身份认证的基础上,依据授权对提出请求的资源访问请求加以控制。访问控制是一种安全手段,既能够控制用户和其他系统和资源进行通信和交互,也能保证系统和资源未经授权的访问,并为成功认证的用户授权不同的访问等级。

访问控制包含的范围很广,它涵盖了几种不同的机制,因为访问控制是防范计算机系统和资源被未授权访问的第一道防线,具有重要地位。提示用户输入用户名和密码才能使用该计算机的过程是基本的访问控制形式。一旦用户登录之后需要访问文件时,文件应该有一个包含能够访问它的用户和组的列表。不在这个表上的用户,访问将会遭到拒绝。用户的访问权限主要基于其身份和访问等级,访问控制给予组织控制、限制、监控以及保护资源的可用性、完整性和机密性的能力。

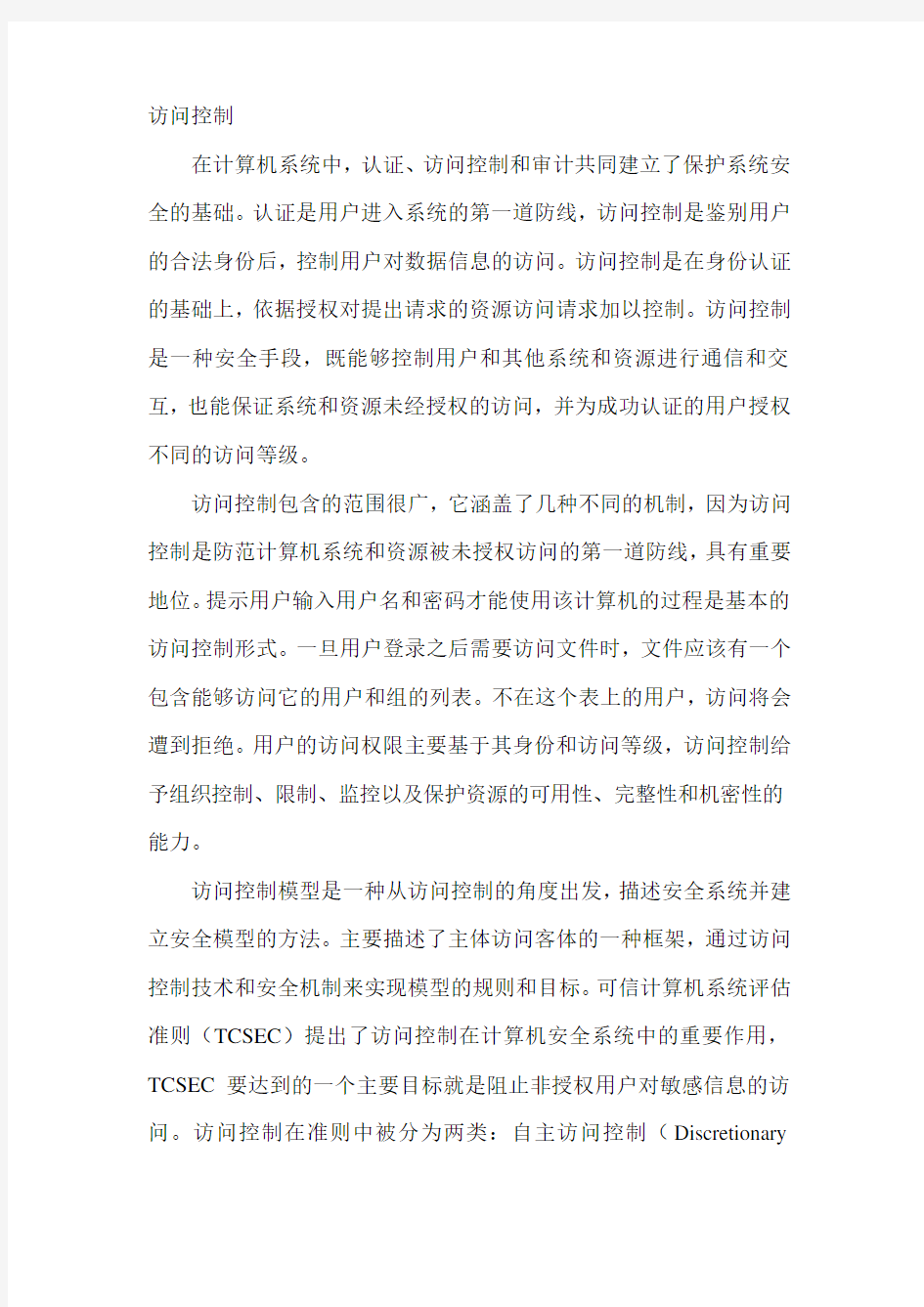

访问控制模型是一种从访问控制的角度出发,描述安全系统并建立安全模型的方法。主要描述了主体访问客体的一种框架,通过访问控制技术和安全机制来实现模型的规则和目标。可信计算机系统评估准则(TCSEC)提出了访问控制在计算机安全系统中的重要作用,TCSEC要达到的一个主要目标就是阻止非授权用户对敏感信息的访问。访问控制在准则中被分为两类:自主访问控制(Discretionary

Access Control,DAC)和强制访问控制(Mandatory Access Control,MAC)。近几年基于角色的访问控制(Role-based Access Control,RBAC)技术正得到广泛的研究与应用。

访问控制模型分类

自主访问控制

自主访问控制(DAC),又称任意访问控制,是根据自主访问控制策略建立的一种模型。允许合法用户以用户或用户组的身份访问策略规定的客体,同时阻止非授权用户访问客体。某些用户还可以自主地把自己拥有的客体的访问权限授予其他用户。在实现上,首先要对用户的身份进行鉴别,然后就可以按照访问控制列表所赋予用户的权限允许和限制用户使用客体的资源,主题控制权限的通常由特权用户或特权用户(管理员)组实现。

(1)访问控制矩阵

任何访问控制策略最终可以被模型化为矩阵形式,其中,行对应用户,列对应目标,矩阵中的每一个元素表示相应的用户对目标的访问许可。如表所示

访问矩阵

为了实现完备的自主访问控制系统,由访问控制矩阵提供的信息必须一某种形式保存在系统中,访问矩阵中的每行表示一个主题,每一列则表示一个受保护的客体,而矩阵中的元素则表示主体可以对客体的访问模式。

(2)访问能力表和访问控制表

在系统中访问控制矩阵本身都不是完整地存储起来的,因为矩阵中的许多元素常常为空,空元素会造成存储空间的浪费,而查找某个元素会耗费更多的事件,实际中通常是基于矩阵的列或行来表达访问控制信息的。

基于矩阵的行的访问控制信息表示的是访问能力控制表

(Capacity List,CL),每个主体都附加一个该主体可访问的客体的明细表。基于矩阵的列的访问控制信息表示的是该访问控制表(Access Control List),每个客体附加一个可以访问它的主体的明细表。自主访问控制模型的实现机制是通过访问控制矩阵实施,具体的实现方法则是通过访问能力表来限定哪些主体针对哪些客体可以执行什么操作。

访问能力表与访问控制表的对比如表

多数集中式操作系统中使用的访问控制表或者类似的方法实施访问控制。由于分布式系统中很难确定给客体的潜在主体集,在现代OS 中CL也得到广泛使用。

(3)优缺点

优点:根据主体的身份和访问权限进行决策;具有某种访问能力的主体能够自主地将访问权限的某个子集授予其它主体;灵活性高,被大量采用。

缺点:信息在传递过程中其访问权限关系会被改变。

2 强制访问控制

强制访问控制(Mandatory Access Control,MAC)是强加给主体的,是系统强制主体服从访问控制策略,强制访问控制的主要特征是对所有主体及其所控制的客体(进程、文件、段、设备)实施强制访问控制。

(1)安全标签

强制访问控制对访问主体和受控对象标识两个安全标签:一个是具有偏序关系的安全等级标签,另一个是非等级的分类标签。它们是实施强制访问控制的依据。系统通过比较主体和客体的安全标签来决定一个主体是否能访问某个客体。用户的程序不能改变他自己及其它任何客体的安全标签,只用管理员才能确定用户和组的访问权限。

访问控制标签列表(Access Control Security Llabels List,ACSLL)限定了一个用户对一个客体目标访问的安全属性集合,访问控制标签列表的实现示例如图所示,左侧为用户对应的安全级别,右侧为文件系统对应的安全级别。

(2)强制访问策略

强制访问策略将每个主体与客体赋予一个访问级别,如最高秘密级(Top secert),秘密级(Secert),机密级(confidential)及无级别(Unclassifed),定义其级别为T>S>C>U。用一个例子来说明强制访问控制规则的应用,如WES服务以,秘密级的安全级别运行。假如WES 服务器被攻击,攻击者在目标系统中以秘密级的安全级别进行操作,他将不能访问系统中安全级为最高秘密级的数据。

强制访问控制系统根据主体和客体的敏感标记来决定访问模式,访问模式包括:

1、向下读(Read Down,RD):主体安全级别高于客体信息资源的安全级别时允许的读操作。

2、向上读(Read Up,RU):主体安全级别低于客体信息资源的安全级别时允许访问的读操

作。

3、向下写(Write Down,WD):主体安全级别高于客体信息资源的安全级别时允许执行的写

操作。

4、向上写(Write Up,WU):主体安全级别低于客体信息资源的安全级别时允许执行的写操

作。

由于MAC通过分级的安全标签实现了信息的单向流通,因此它一直被军方采用,其中最著名的是Bell-laPadula模型和Biba模型。Bell-laPadula模型具有只允许向下读、向上写的特点。可以有效的防止机密信息向下级泄露,Biba模型则具有不允许向下读、向上写的特点,可以有效保护数据的完整性。

(3)Bell-laPadula模型

Bell-laPadula安全模型也称为BLP模型,它利用“不上读/不下写”的原则来保证数据密性。该模型以信息的敏感度作为安全等级的划分标准,主体和客体用户被划分为以下安全等级:公开(Unclassificed)、秘密(Confidential)、机密(Secert)和绝密(Top Secret),安全等级依次增高。

BLP模型不允许低安全等级的用户读高敏感度的信息,也不允许高敏感度的信息写入低敏感度区域,禁止信息从高级别流向低级别。强制访问控制通过这种梯度安全标签实现信息的单向流通,这种方法一般应用于军事用途

(4)biba模型

由于BLP模型存在不保护信息的完整性和可用性、不涉及访问控制等缺点,biba作为BLP模型的补充而提出。Biba和BLP

模型相似,也使用了和BLP 模型相似的安全等级划分方式。主客体用户被划分为一下完整性级别:重要(important )、很重要(very important )、和极重要(crucial ),完整性级别一次增高。 Biba 模型利用“不下读/不上写”的原则来保证数据库的完整性,完整性保护主要是为了避免应用程序修改某些重要的系统程序和系统数据库。Biba 安全模型如图所示,只用用户的安全级别高于资源的安全级别时可对资源进行读写操作,反之,只有用户的安全级别低于资源的安全级别时可读取该资料。

Biba 模型

(4) C hinese wall 模型

Chinese wall 模型是应用在多边安全系统中的安全模型,最初为投资银行设计。Chinese wall 安全策略的基础是客户访问的信息不会与他们目前可支配的信息发生冲突。Chinese wall 安全模型的两个主要属性:

1)用户必须选择一个它可以访问的区域。

2)用户必须自动拒绝来自其它与用户所选区域冲突的区域的访问。

这个模型同时包括了DAC和MAC的属性。

4. 基于角色的访问控制模型

(1)基本定义

基于角色的访问控制(Role-based Access,RBAC)模型的要素包括用户、角色和许可等。用户是一个可以独立访问计算机中的数据或用数据表示其它资源的主体。角色是指一个组织或任务中的工作或者位置,它代表一种权利、资格和责任。许可是允许对一个或多个客体执行的操作。一个用户可经授权而拥有多个角色,一个角色可有多个用户组成,每个角色拥有多钟许可,每个许可也可以授权给多个不同的角色,每个操作可施加与多个客体,每个客体可接受多个操作

(2)基本思想

RBAC模型的基本思想是将访问许可权分配给一定的角色,用户通过饰演不同的角色获得角色所拥有的访问许可权限,角色可以看成是一组操作的集合。一个角色可以拥有多个用户成员,因此,RBAC提供了一种组织的职权和责任之间的多对多关系,这种关系具有反身性、传递性、非对称性特点

RABC是实施面向企业的安全策略的一种有效的访问控制方式,具有灵活、方便和安全性的特点,目前在大型数据库系统的权限管理中得到普遍应用。角色有系统管理员定义,角色的增减也只能有系统管理员来执行,用户与客体无直接联系,不能自主将访问权限授权给其他用户。这也是RBAC与DAC的根本区别所在。

多数集中式操作系统中使用的访问控制表或者类似的方法实施访问控制。由于分布式系统中很难确定给客体的潜在主体集,在现代OS中CL也得到广泛使用。

基于角色的访问控制系统

基于角色的访问控制系统 Role-Based Access Con trol System 北京航空航天大学计算机系(北京100083) 李伟琴 杨亚平 【摘要】 主要介绍基于角色的访问控制(RBA C),其中包括特点、优势等,并对其设计考虑以及如何具体实现作了阐述。 关键词:访问控制,计算机网络,计算机安全 【Abstract】 Ro le-based access con tro l (RBA C)techno logy is p resen ted,including the featu res,advan tage,design schem e and sp ecific realizing m ethods. Key words:access con trol,co m puter net-work,co m puter safety 近年来,随着全球网络化的热潮,网络技术正在日益广泛而深入地被应用到社会的各个领域中,并深刻地改变着社会的行为和面貌。然而,与此同时,网络安全却成为困扰和阻挠网络技术进一步普及、应用的绊脚石。尤其在商业、金融和国防等领域的网络应用中,能否保证网络具有足够的安全性是首先要考虑的问题。安全问题如果不能有效地得到解决,必然会影响整个网络的发展。 为此,国际标准化组织ISO在网络安全体系的设计标准(ISO7498-2)中,提出了层次型的安全体系结构,并定义了五大安全服务功能:身份认证服务,访问控制服务,数据保密服务,数据完整性服务,不可否认服务。一个可靠的网络,它的可信任程度依赖于所提供的安全服务质量。 1 访问控制研究的定义、内容和范围 访问控制(access con tro l)就是通过某种途径显式地准许或限制访问能力及范围的一种方法。通过访问控制服务,可以限制对关键资源的访问,防止非法用户的侵入或者因合法用户的不慎操作所造成的破坏。 访问控制系统一般包括: 1)主体(sub ject):发出访问操作、存取要求的主动方,通常指用户或用户的某个进程; 2)客体(ob ject):被调用的程序或欲存取的数据访问; 3)安全访问政策:一套规则,用以确定一个主体是否对客体拥有访问能力。 2 传统的访问控制技术 2.1 自主型的访问控制DAC DA C是目前计算机系统中实现最多的访问控制机制,它是在确认主体身份以及(或)它们所属组的基础上对访问进行限定的一种方法。其基本思想是:允许某个主体显式地指定其他主体对该主体所拥有的信息资源是否可以访问以及可执行的访问类型。我们所熟悉的U N I X系统就是采用了自主型的访问控制技术。 2.2 强制型的访问控制M AC 强制型的访问控制是“强加”给访问主体的,即系统强制主体服从访问控制政策。它预先定义主体的可信任级别及客体(信息)的敏感程度(安全级别)。用户的访问必须遵守安全政策划分的安全级别的设定以及有关访问权限的设定。这种访问控制方式主要适合于多层次安全级别的军事应用。 3 基于角色的访问控制技术 随着网络的迅速发展,尤其是In tranet的兴起,对访问控制服务的质量也提出了更高的要求,以上两种访问控制技术已很难满足这些要求。DA C 将赋予或取消访问权限的一部分权力留给用户个人,这使得管理员难以确定哪些用户对哪些资源有访问权限,不利于实现统一的全局访问控制。而M A C由于过于偏重保密性,对其他方面如系统连续工作能力、授权的可管理性等考虑不足。90年代以来出现的一种基于角色的访问控制RBA C(Ro le -B ased A ccess Con tro l)技术有效地克服了传统 ? 6 1 ?

身份认证和访问控制实现原理

身份认证和访问控制实现原理 身份认证和访问控制的实现原理将根据系统的架构而有所不同。对于B/S架构,将采用利用Web服务器对SSL(Secure Socket Layer,安全套接字协议)技术的支持,可以实现系统的身份认证和访问控制安全需求。而对于C/S架构,将采用签名及签名验证的方式,来实现系统的身份认证和访问控制需求。以下将分别进行介绍: 基于SSL的身份认证和访问控制 目前,SSL技术已被大部份的Web Server及Browser广泛支持和使用。采用SSL技术,在用户使用浏览器访问Web服务器时,会在客户端和服务器之间建立安全的SSL通道。在SSL会话产生时:首先,服务器会传送它的服务器证书,客户端会自动的分析服务器证书,来验证服务器的身份。其次,服务器会要求用户出示客户端证书(即用户证书),服务器完成客户端证书的验证,来对用户进行身份认证。对客户端证书的验证包括验证客户端证书是否由服务器信任的证书颁发机构颁发、客户端证书是否在有效期内、客户端证书是否有效(即是否被窜改等)和客户端证书是否被吊销等。验证通过后,服务器会解析客户端证书,获取用户信息,并根据用户信息查询访问控制列表来决定是否授权访问。所有的过程都会在几秒钟内自动完成,对用户是透明的。 如下图所示,除了系统中已有的客户端浏览器、Web服务器外,要实现基于SSL的身份认证和访问控制安全原理,还需要增加下列模块: 基于SSL的身份认证和访问控制原理图 1.Web服务器证书 要利用SSL技术,在Web服务器上必需安装一个Web服务器证书,用来表明服务器的身份,并对Web服务器的安全性进行设置,使能SSL功能。服务器证书由CA 认证中心颁发,在服务器证书内表示了服务器的域名等证明服务器身份的信息、Web 服务器端的公钥以及CA对证书相关域内容的数字签名。服务器证书都有一个有效 期,Web服务器需要使能SSL功能的前提是必须拥有服务器证书,利用服务器证书 来协商、建立安全SSL安全通道。 这样,在用户使用浏览器访问Web服务器,发出SSL握手时,Web服务器将配置的服务器证书返回给客户端,通过验证服务器证书来验证他所访问的网站是否真

访问控制技术手段

访问控制是网络安全防范和保护的主要策略,它的主要任务是保证网络资源不被非法使用和访问。它是保证网络安全最重要的核心策略之一。访问控制涉及的技术也比较广,包括入网访问控制、网络权限控制、目录级控制以及属性控制等多种手段。 入网访问控制 入网访问控制为网络访问提供了第一层访问控制。它控制哪些用户能够登录到服务器并获取网络资源,控制准许用户入网的时间和准许他们在哪台工作站入网。用户的入网访问控制可分为三个步骤:用户名的识别与验证、用户口令的识别与验证、用户账号的缺省限制检查。三道关卡中只要任何一关未过,该用户便不能进入该网络。对网络用户的用户名和口令进行验证是防止非法访问的第一道防线。为保证口令的安全性,用户口令不能显示在显示屏上,口令长度应不少于6个字符,口令字符最好是数字、字母和其他字符的混合,用户口令必须经过加密。用户还可采用一次性用户口令,也可用便携式验证器(如智能卡)来验证用户的身份。网络管理员可以控制和限制普通用户的账号使用、访问网络的时间和方式。用户账号应只有系统管理员才能建立。用户口令应是每用户访问网络所必须提交的“证件”、用户可以修改自己的口令,但系统管理员应该可以控制口令的以下几个方面的限制:最小口令长度、强制修改口令的时间间隔、口令的唯一性、口令过期失效后允许入网的宽限次数。用户名和口令验证有效之后,再进一步履行用户账号的缺省限制检查。网络应能控制用户登录入网的站点、限制用户入网的时间、限制用户入网的工作站数量。当用户对交费网络的访问“资费”用尽时,网络还应能对用户的账号加以限制,用户此时应无法进入网络访问网络资源。网络应对所有用户的访问进行审计。如果多次输入口令不正确,则认为是非法用户的入侵,应给出报警信息。 权限控制 网络的权限控制是针对网络非法操作所提出的一种安全保护措施。用户和用户组被赋予一定的权限。网络控制用户和用户组可以访问哪些目录、子目录、文件和其他资源。可以指定用户对这些文件、目录、设备能够执行哪些操作。受托者指派和继承权限屏蔽(irm)可作为两种实现方式。受托者指派控制用户和用户组如何使用网络服务器的目录、文件和设备。继承权限屏蔽相当于一个过滤器,可以限制子目录从父目录那里继承哪些权限。我们可以根据访问权限将用户分为以下几类:特殊用户(即系统管理员);一般用户,系统管理员根据他们的实际需要为他们分配操作权限;审计用户,负责网络的安全控制与资源使用情况的审计。用户对网络资源的访问权限可以用访问控制表来描述。 目录级安全控制 网络应允许控制用户对目录、文件、设备的访问。用户在目录一级指定的权限对所有文件和子目录有效,用户还可进一步指定对目录下的子目录和文件的权限。对目录和文件的访问权限一般有八种:系统管理员权限、读权限、写权限、创建权限、删除权限、修改权限、文件查找权限、访问控制权限。用户对文件或目标的有效权限取决于以下两个因素:用户的受托者指派、用户所在组的受托者指派、继承权限屏蔽取消的用户权限。一个网络管理员应当为用户指定适当的访问权限,这些访问权限控制着用户对服务器的访问。八种访问权限的有效组合可以让用户有效地完成工作,同时又能有效地控制用户对服务器资源的访问,从而加强了网络和服务器的安全性。 属性安全控制 当用文件、目录和网络设备时,网络系统管理员应给文件、目录等指定访问属性。属性安全在权限安全的基础上提供更进一步的安全性。网络上的资源都应预先标出一组安全属性。用户对网络资源的访问权限对应一张访问控制表,用以表明用户对网络资源的访问能力。属

系统访问控制程序

信息科技部 系统访问控制程序 A版 2011年6月1日发布2011年6月1日实施

目录 1 目的 (3) 2 范围 (3) 3 相关文件 (3) 4 职责 (3) 5 程序 (3) 5.1 各系统安全登录程序 (3) 5.2 用户身份标识和鉴别 (4) 5.3 口令管理 (5) 5.4 系统实用工具的使用 (5) 5.5 登录会话限制 (6) 5.6 特殊业务链接时间的限定 ...................................................... 错误!未定义书签。 6 记录 (6)

1 目的 为规范阜新银行信息科技部对各系统的访问控制,预防对系统的未授权的访问特制定此文件。 2 范围 本程序适用于阜新银行信息科技部核心系统及外围系统的维护、登录与管理。 3 相关文件 《口令管理规定》 4 职责 4.1 副总经理负责核心系统及外围系统的运行维护管理指导。 4.2 中心机房管理员负责中心机房的维护、运行及管理。 4.3 信息科技部其他人员配合中心机房管理员的工作。 5 程序 5.1 各系统安全登录程序 5.1.1 由中心机房管理员对登录程序应进行检查确保登录程序满足如下要求: (a)不显示系统或应用标识符,直到登录过程已成功完成为止; (b)在登录过程中,不提供对未授权用户有帮助作用的帮助消息; (c)仅在所有输入数据完成时才验证登录信息。如果出现差错情况,系统不应指出数据的哪一部分是正确的或不正确的; (d)限制所允许的不成功登陆尝试的次数(推荐3次)并考虑: 1)使用策略或其他手段记录不成功的尝试; 2)在允许进一步登录尝试之前,强加一次延迟,或在没有特定授权 情况下拒绝任何进一步的尝试;

PKI-身份认证和访问控制的实现原理

身份认证和访问控制的实现原理 身份认证和访问控制的实现原理将根据系统的架构而有所不同。对于B/S架构,将采用利用Web 服务器对SSL(Secure Socket Layer,安全套接字协议)技术的支持,可以实现系统的身份认证和访问控制安全需求。而对于C/S架构,将采用签名及签名验证的方式,来实现系统的身份认证和访问控制需求。以下将分别进行介绍: 基于SSL的身份认证和访问控制 目前,SSL技术已被大部份的Web Server及Browser广泛支持和使用。采用SSL技术,在用户使用浏览器访问Web服务器时,会在客户端和服务器之间建立安全的SSL通道。在SSL会话产生时:首先,服务器会传送它的服务器证书,客户端会自动的分析服务器证书,来验证服务器的身份。其次,服务器会要求用户出示客户端证书(即用户证书),服务器完成客户端证书的验证,来对用户进行身份认证。对客户端证书的验证包括验证客户端证书是否由服务器信任的证书颁发机构颁发、客户端证书是否在有效期内、客户端证书是否有效(即是否被窜改等)和客户端证书是否被吊销等。验证通过后,服务器会解析客户端证书,获取用户信息,并根据用户信息查询访问控制列表来决定是否授权访问。所有的过程都会在几秒钟内自动完成,对用户是透明的。 如下图所示,除了系统中已有的客户端浏览器、Web服务器外,要实现基于SSL的身份认证和访问控制安全原理,还需要增加下列模块: 基于SSL的身份认证和访问控制原理图 1.Web服务器证书 要利用SSL技术,在Web服务器上必需安装一个Web服务器证书,用来表明服务器的身份,并对Web服务器的安全性进行设置,使能SSL功能。服务器证书由CA认证中心颁 发,在服务器证书内表示了服务器的域名等证明服务器身份的信息、Web服务器端的公钥以及CA对证书相关域内容的数字签名。服务器证书都有一个有效期,Web服务器需要使能SSL功能的前提是必须拥有服务器证书,利用服务器证书来协商、建立安全SSL安全通道。 这样,在用户使用浏览器访问Web服务器,发出SSL握手时,Web服务器将配置的服务器证书返回给客户端,通过验证服务器证书来验证他所访问的网站是否真实可靠。 2.客户端证书 客户端证书由CA系统颁发给系统用户,在用户证书内标识了用户的身份信息、用户的公钥以及CA对证书相关域内容的数字签名,用户证书都有一个有效期。在建立SSL通 道过程中,可以对服务器的SSL功能配置成必须要求用户证书,服务器验证用户证书来验证用户的真实身份。 3.证书解析模块 证书解析模块以动态库的方式提供给各种Web服务器,它可以解析证书中包含的信息,用于提取证书中的用户信息,根据获得的用户信息,查询访问控制列表(ACL),获取用 户的访问权限,实现系统的访问控制。 4.访问控制列表(ACL)

身份认证与访问控制技术

第5章身份认证与访问控制技术 教学目标 ●理解身份认证的概念及常用认证方式方法 ●了解数字签名的概念、功能、原理和过程 ●掌握访问控制的概念、原理、类型、机制和策略 ●理解安全审计的概念、类型、跟踪与实施 ●了解访问列表与Telnet访问控制实验 5.1 身份认证技术概述 5.1.1 身份认证的概念 身份认证基本方法有三种:用户物件认证;有关信息确认或体貌特征识别。 1. 身份认证的概念 认证(Authentication)是指对主客体身份进行确认的过程。 身份认证(Identity Authentication)是指网络用户在进入系统或访问受限系统资源时,系统对用户身份的鉴别过程。 2. 认证技术的类型 认证技术是用户身份认证与鉴别的重要手段,也是计算机系统安全中的一项重要内容。从鉴别对象上,分为消息认证和用户身份认证两种。 (1)消息认证:用于保证信息的完整性和不可否认性。 (2)身份认证:鉴别用户身份。包括识别和验证两部分。识别是鉴别访问者的身份,验证是对访问者身份的合法性进行确认。 从认证关系上,身份认证也可分为用户与主机间的认证和主机之间的认证, 5.1.2 常用的身份认证方式 1. 静态密码方式 静态密码方式是指以用户名及密码认证的方式,是最简单最常用的身份认证方法。 2. 动态口令认证 动态口令是应用最广的一种身份识别方式,基于动态口令认证的方式主要有动态

短信密码和动态口令牌(卡)两种方式,口令一次一密。图5-1动态口令牌 3. USB Key认证 采用软硬件相结合、一次一密的强双因素(两种认证方法) 认证模式。其身份认证系统主要有两种认证模式:基于冲击/响应 模式和基于PKI体系的认证模式。常用的网银USB Key如图5-2 所示。图5-2 网银USB Key 4. 生物识别技术 生物识别技术是指通过可测量的生物信息和行为等特征进行身份认证的一种技术。认证系统测量的生物特征一般是用户唯一生理特征或行为方式。生物特征分为身体特征和行为特征两类。 5. CA认证 国际认证机构通称为CA,是对数字证书的申请者发放、管理、取消的机构。用于检查证书持有者身份的合法性,并签发证书,以防证书被伪造或篡改。发放、管理和认证是一个复杂的过程,即CA认证过程,如表5-1所示。 表5-1 证书的类型与作用 注:数字证书标准有:X.509证书、简单PKI证书、PGP证书和属性证书。 CA主要职能是管理和维护所签发的证书,并提供各种证书服务,包括证书的签发、更新、回收、归档等。CA系统的主要功能是管理其辖域内的用户证书。 CA的主要职能体现在3个方面: (1)管理和维护客户的证书和证书作废表 (CRL)。 (2)维护整个认证过程的安全。 (3)提供安全审计的依据。 5.1.3 身份认证系统概述 1. 身份认证系统的构成

访问控制技术及发展趋势

马红红 信息安全2011级2班 一.访问控制技术 计算机系统的活动主要是在主体(进程、用户)和客体(资源、数据)之间进行的。计算机安全的核心问题是确保主体对客体的访问的合法性,即通过对数据、程序读出、写入、修改、删除和执行等的管理,确保主体对客体的访问是授权的,并拒绝非授权的访问,以保证信息的机密性、完整性和可用性。访问控制是对进入系统的控制,通常作为对资源访问处理的一部分,它的作用是对需要访问系统及其数据的人进行识别,并检查其合法身份。 1.访问控制主要有两种不同的类型:自由访问控制和强制访问控制 1)自主访问控制(又称任选访问控制) 自主访问控制是应用得很广泛的访问控制方法,用这种方法,资源的所有者(也往往是创建者)可任意规定谁可以访问他们的资源。这样,用户或用户进程就可有选择的与其他用户共享资源,它是一种对单个用户执行访问控制的过程和措施。 ①方法(是基于矩阵的行或列来表达访问控制信息) a.基于行的自主访问控制:是在每个主体上都附加一个该主体可访问的客体的明细表。按照表内信息的不同,可分为3种形式。权利表(权能表),根据该表可决定用户是否可以对客体进行访问,以及可以进行何种访问;前缀表,包括受保护的客体名和主体对它的访问权;口令,主体对客体进行访问前,必须向操作系统提供该客体的口令。 b.基于列的自主访问控制:是对每个客体附加一份可访问它的主体的明细表,有两种形式。保护位,它不能完备的表达访问控制矩阵,但可对所有主体、主体组以及该客体的拥有者指明一个访问模式集合,拥有者是唯一能够改变客体保护位的主体;访问控制表,每个客体都有一张访问控制表(ACL)记录该客体可被哪些主体访问以及访问的形式。主体访问控制表可以决定任何一个特定的主体是否可对某一客体进行访问,它是利用在客体上附加一个主体明细表的方法来表示访问控制矩阵的,表中的每一项包括主体的身份和对该客体的访问权。 ②类型 a.等级型:可将对修改客体访问控制表的能力的控制组织成等级型的。优点是可通过选择值得信任的人担任各级领导,使得可用最可信的方式对客体实施控制,缺点是会同时有多个主体有能力修改它的访问控制表。 b.有主型:是对客体设置一个拥有者,它是唯一有权访问客体访问控制表的主体。拥有者对其拥有的客体具有全部控制权,但无权将客体的控制权分配给其它主体。 c.自由型:一个客体的生成者可对任何一个主体分配对它拥有的客体的访问控制表的修改权,还可使其对其它主体具有分配这种权利的能力。 2) 强制访问控制(MAC) 在强制访问控制中,系统给主体和客体分配了不同的安全属性,用户不能改变自身或任何客体的安全属性,即不允许单个用户确定访问权限,只有系统管理员可确定用户和用户组的访问权限。系统通过比较客体和主体的安全属性来决定主体是否可访问客体。此外,强制访问控制不允许一个进程生成共享文件,从而防止进程通过共享文件将信息从一个进程传送到另一个进程。MAC可通过使用敏感标号对所有用户和资源强制执行安全策略,即实现强制访问控制。MAC可抵御特洛依木马和用户滥用职权等攻击,当敏感数据需在多种环境下受到保护时,就需要使用MAC。强制访问控制是比自主访问控制功能更强的访问控制机制,但是这种机制也给合法用户带来许多不便。例如,在用户共享数据方面不灵活且受到限制。因此,一般在保护敏感信息时使用MAC,需对用户提供灵活的保护且更多的考虑共享信息时,使用MAC。 2.基于角色的访问控制(RBAC)

基于角色的访问控制

基于角色的访问控制(Role-Based Access Control) (Role Based Access Control) 主讲人:张春华

访问控制 访问控制是实现既定安全策略的系统安全技术, 它管理所有资源的访问请求, 即根据安全策略的要求, 对每一个资源访问请求做出是否许可的判断, 能有效防止非法用户访问系统资源和合法用户非法使用资源。

DAC和MAC ?DAC是根据访问者和(或) 它所属组的身份来控制对客体目标的授权访问。它的优点是具有相当的灵活性, 但是访问许可的转移很容易产生安全漏洞, 所以这种访问控制策略的安全级别较低。?MAC是基于主体和客体的安全标记来实现的一种访问控制策略。它的优点是管理集中, 根据事先定义好的安全级别实现严格的权限管理, 因此适宜于对安全性要求较高的应用环境, 但这种强制访问控制太严格, 实现工作量太大, 管理不方便, 不适用于主体或者客体经常更新的应用环境。

RBAC的提出 以上两种访问控制模型都存在的不足是将主体和客体直接绑定在起, 授权时需要主体和客体直接绑定在一起 对每对(主体、客体)指定访问许可, 这样存在的问题是当体和客体到较高的数存在的问题是当主体和客体达到较高的数量级之后,授权工作将非常困难。20 世纪90 年代以来, 随着对在线的多用户、多系统研究的不断深入, 角色的概念逐渐形成, 统究的断角色的概念渐 并产生了以角色为中心的访问控制模型(R l B d A C t l) (Role-Based Access Control) , 被广泛应用在各种计算机系统中。

相关概念 ?角色(Role):指一个组织或任务中的工作或位置,代表了种资格权利和责任系统管员核 代表了一种资格、权利和责任(系统管理员,核 心)· ?用户(User) :一个可以独立访问计算机系统中的数据或数据表示的其他资源的主体。. ?权限( Permission):表示对系统中的客体进行特定模式的访问操作, 与实现的机制密切相关。· 与实现的机制密切相关 角色 用户权限 m:n m:n

访问控制技术1

一、访问控制技术 (一)主体、客体和访问授权 访问控制涉及到三个基本概念,即主体、客体和访问授权。 主体:是一个主动的实体,它包括用户、用户组、终端、主机或一个应用,主体可以访问客体。 客体:是一个被动的实体,对客体的访问要受控。它可以是一个字节、字段、记录、程序、文件,或者是一个处理器、存贮器、网络接点等。 授权访问:指主体访问客体的允许,授权访问对每一对主体和客体来说是给定的。例如,授权访问有读写、执行,读写客体是直接进行的,而执行是搜索文件、执行文件。对用户的访问授权是由系统的安全策略决定的。 在—个访问控制系统中,区别主体与客体很重要。首先由主体发起访问客体的操作,该操作根据系统的授权或被允许或被拒绝。另外,主体与客体的关系是相对的,当一个主体受到另一主体的访问,成为访问目标时,该主体便成为了客体。 (二)访问控制策略 访问控制通常有三种策略: 自主访问控制( Discretionary Access Control ); 强制访问控制( Mandatory Access Control ); 基于角色的访问控制( Ro1e-Based Access Control )。 各种访问控制策略之间并不相互排斥,现存计算机系统中通常都是多种访问控制策略并存,系统管理员能够对安全策略进行配置使其达到安全政策的要求。 1、自主访问控制(DAC)

自主访问控制,又称为随意访问控制,根据用户的身份及允许访问权限决定其访问操作,只要用户身份被确认后,即可根据访问控制表上赋予该用户的权限进行限制性用户访问。使用这种控制方法,用户或应用可任意在系统中规定谁可以访问它们的资源,这样,用户或用户进程就可有选择地与其他用户共享资源。它是一种对单独用户执行访问控制的过程和措施。 由于DAC对用户提供灵活和易行的数据访问方式,能够适用于许多的系统环境,所以DAC被大量采用、尤其在商业和工业环境的应用上。然而,DAC提供的安全保护容易被非法用户绕过而获得访问。例如,若某用户A有权访问文件F,而用户B无权访问F,则一旦A获取F后再传送给B,则B也可访问F,其原因是在自由访问策略中,用户在获得文件的访问后,并没有限制对该文件信息的操作,即并没有控制数据信息的分发。所以DAC提供的安全性还相对较低,不能够对系统资源提供充分的保护,不能抵御特洛伊木马的攻击。 2、强制访问控制(MAC) 与DAC相比,强制访问控制提供的访问控制机制无法绕过。在强制访问控制中,每个用户及文件都被赋予一定的安全级别,用户不能改变自身或任何客体的安全级别,即不允许单个用户确定访问权限,只有系统管理员可以确定用户和组的访问权限。系统通过比较用户和访问的文件的安全级别来决定用户是否可以访问该文件。此外,强制访问控制不允许一个进程生成共享文件,从而访止进程通过共享文件将信息从一个进程传到另一进程。MAC可通过使用敏感标签对所有用户和资源强制执行安全策略,即实行强制访问控制。安全级别一般有四级:绝密级(Top Secret),秘密级(Secret),机密级(Confidential)反无级别级(Unclas sified),其中T>S>C>U。

访问控制

访问控制:原理及实践 访问控制限制用户可直接进行的操作,以及代表用户的执行程序可进行的操作。通过这种方式访问控制可以阻止违反安全的活动。 Ravi S. Sandhu and Pierangela Samarati 摘要:访问控制的目的是为了限制一个合法的计算机系统用户可执行的活动和操作。访问控制限制用户可直接进行的操作,以及代表用户的执行程序可进行的操作。通过这种方式访问控制可以阻止违反安全的活动。这篇文章解释了访问控制及其与其它安全服务的关系,如身份认证、审计和管理等。然后讨论了访问矩阵模型并描述了在实际系统中实现这种访问矩阵的不同方法,最后讨论了在现行系统中普遍存在的访问控制策略以及对访问控制管理的简单思考。 访问控制和其它安全服务 在计算机系统中访问控制依靠并与其它安全服务共存。访问控制涉及限制合法用户的活动。用户或代表用户的执行程序通过请求监听器对系统中的主体执行访问控制,而监听器促进每一次访问。为了决定用户要进行的操作是否通过,请求监听器要向认证数据库发出请求。认证数据库是通过安全管理员管理和维护的。管理员在安全策略和组织的基础上设置这些认证。用户也可以修改认证数据库中的一些部分。例如,设置个人文件的访问权限、查询监听器和记录系统相关活动的日志。 图1是安全服务及其关系的逻辑图表。它不应该用字面的意思去解释。例如,后面将提到,对象经常是被请求监听器保护着存储在认证数据库中的,而不是被物理上分开的。图表对区别身份认证,访问控制,审计和管理服务的区分较为理想化,可能不如图表显示的明显。他们之间的区分被认为是必要的,但不是在每个系统中都表现得明显。 对认证和访问控制清楚区分开很重要。认证服务的责任是正确地建立用户的身份。访问控制则是假设用户的身份认证被成功核实后通过请求监听器执行访问控制。当一个合法用户通过身份认证并正确地接管了请求监听器时访问控制的作用就停止了。 读者肯定对通过提供一个认证密码登录计算机系统很熟悉。在一个网络环境中,身份认证因为许多原因而变得困难。为了冒充合法用户,只要攻击者能找到网络通道就能重放认证协议。同样,网络中的计算机需要互相认证。在此文中,我们假先设认证已成功通过,然后关注后面即将发生的。 要了解单靠访问控制也不是一个保证计算机系统安全的根本方案,这一点很重要的。审计必须贯穿于整个过程。审计控制涉及对系统中所有请求和活动的后续分析。审计要求对所有用户的登录请求和活动作后续的分析。审计控制作为阻隔入侵和分析查找可能存在的入侵行为是很有用的。最后,审计对于确定被审计者没有滥用特权也是很重要的。换句话说就是保持用户的行为是可审计的。注意,有效的审计要求有合适的身份认证。 在访问控制系统中用策略和机制来区分它们的不同。策略是决定访问的控制方式和的访问决定的产生的高层指导。机制则是执行策略的可配置的底层软硬件程序。安全研究员已经试图将访问控制机制大大地发展为独立于策略,以便可以被他们使用。为了重复使用可适合各种安全目标的机制,这是很可取的。同样的机制经常可以被用于支持安全性、完整性和可用性目标。从另一方面过来看,策略选择如此丰富以至系统执行者可以自主选择。 总之,不存在策略好坏的说法。确切的说,一改是策略提供的保护可能有多有少。不管如何,不是所有的系统都有同样的保护要求。一个系统的策略并不一定适合另外一个系统。例如,非常严格的访问控制策略在某些系统中至关重要,在一个需要灵活环境的系统中也许

访问控制

访问控制 在计算机系统中,认证、访问控制和审计共同建立了保护系统安全的基础。认证是用户进入系统的第一道防线,访问控制是鉴别用户的合法身份后,控制用户对数据信息的访问。访问控制是在身份认证的基础上,依据授权对提出请求的资源访问请求加以控制。访问控制是一种安全手段,既能够控制用户和其他系统和资源进行通信和交互,也能保证系统和资源未经授权的访问,并为成功认证的用户授权不同的访问等级。 访问控制包含的范围很广,它涵盖了几种不同的机制,因为访问控制是防范计算机系统和资源被未授权访问的第一道防线,具有重要地位。提示用户输入用户名和密码才能使用该计算机的过程是基本的访问控制形式。一旦用户登录之后需要访问文件时,文件应该有一个包含能够访问它的用户和组的列表。不在这个表上的用户,访问将会遭到拒绝。用户的访问权限主要基于其身份和访问等级,访问控制给予组织控制、限制、监控以及保护资源的可用性、完整性和机密性的能力。 访问控制模型是一种从访问控制的角度出发,描述安全系统并建立安全模型的方法。主要描述了主体访问客体的一种框架,通过访问控制技术和安全机制来实现模型的规则和目标。可信计算机系统评估准则(TCSEC)提出了访问控制在计算机安全系统中的重要作用,TCSEC要达到的一个主要目标就是阻止非授权用户对敏感信息的访问。访问控制在准则中被分为两类:自主访问控制(Discretionary

Access Control,DAC)和强制访问控制(Mandatory Access Control,MAC)。近几年基于角色的访问控制(Role-based Access Control,RBAC)技术正得到广泛的研究与应用。 访问控制模型分类 自主访问控制 自主访问控制(DAC),又称任意访问控制,是根据自主访问控制策略建立的一种模型。允许合法用户以用户或用户组的身份访问策略规定的客体,同时阻止非授权用户访问客体。某些用户还可以自主地把自己拥有的客体的访问权限授予其他用户。在实现上,首先要对用户的身份进行鉴别,然后就可以按照访问控制列表所赋予用户的权限允许和限制用户使用客体的资源,主题控制权限的通常由特权用户或特权用户(管理员)组实现。

访问控制技术研究及应用

湖南大学 硕士学位论文 访问控制技术研究及应用姓名:尹绍锋 申请学位级别:硕士 专业:软件工程 指导教师:杨贯中;杨志新 20081001

T f?硕I:学位论文 摘要 访问控制技术是构成信息安全体系不可缺少的重要组成部分。随着信息化进程的深化,尤其是网络应用的迅速増加,信息系统的用户规模在不断膨胀。传统的访问控制技术采用人工方式实现对访问控制体系运行期的维护。当访问控制体系变得庞大时,这种维护方式错误率会增高、维护变得困难、运行成本也随着增长起来。本文希望构建ー种能够适用于大用户数信息系统的访问控制体系,使之运行期的维护工作变得简化。 本文一方面对现有访问控制技术,尤其对基于角色访问控制技术,进行了学习、研究。熟悉掌握了该领域中的各种概念,对比了各种技术在用户管理上的实现模式,分析这些模式对大用户量管理的支持。同时,对访问控制体系的维护管理,尤其是运行期的用户管理与用户授权管理这两项工作进行了研究。从多个角度分析运行期期的维护逻辑与业务逻辑之间的关系,发现在多数.管理信息系统中,用户的权限与业务体系中的信息有着一定的依存关系,提出可以依靠业务系统的信息来驱动访问控制体系的权限分配的思想。基于此,作者提出了一种自适应的访问控制技术,在ー些应用范围内,该技术能够自动适应业务部分的变化,完成用户授权的控制,从而简化访问控制机制运行期的维护管理。通过对基于角色访问控制模型的开放性及可扩展性的分析,以基于角色访问控制模型为基础,构建出自适应访问控制模型。并从技术实现与开发成本等角度分析讨论了该访问控制技术的可行性。 最后,将自适应的访问控制技术在ー个高校人事管理系统中进行了应用。该应用以人事业务为基础,对自适应模块进行了实现,使该系统具备了对用户及其权限进行自维护的能力,解决了人工管理可能存在的问题。通过实际应用,一方面,通过实例验证了自适应访问控制技术实现的可行性,同时也明确了访问控制体系下ー步的研究方向。 关键词:信息安全;访问控制;维护;自适应 Abstract Access control technology takes a vital part in the safety of information system. With the popularization of the information system and especially the rapid increase or internet application, the size of users m access control system needed to be supervised is increasing fast. So to administrate the large number of users by the traditional pure man-managed way is more and more difficult. And this research is intended to find an

外文翻译--Web环境下基于角色的访问控制

附录A:英文原文 Role-Based Access Control for the Web John F. Barkley, D. Richard Kuhn, Lynne S. Rosenthal, Mark W. Skall, and Anthony V. Cincotta, National Institute of Standards and Technology Gaithersburg, Maryland 20899 ABSTRACT Establishing and maintaining a presence on the World Wide Web (Web), once a sideline for U.S. industry, has become a key strategic aspect of marketing and sales. Many companies have demonstrated that a well designed Web site can have a positive effect on their profitability. Enabling customers to answer their own questions by clicking their way through Web pages, instead of dealing with operators and voice response systems, increases the efficiency of the customer interface. One of the most challenging problems in managing large networked systems is the complexity of security administration. This is particularly true for organizations that are attempting to manage security in distributed multimedia environments such as those using World Wide Web services. Today, security administration is costly and prone to error because administrators usually specify access control lists for each user on the system individually. Role-based access control (RBAC) is a technology that is attracting increasing attention, particularly for commercial applications, because of its potential for reducing the complexity and cost of security administration in large networked applications. The concept and design of RBAC is perfectly suited for use on both intranets and internets. It provides a secure and effective way to manage access to an organization’s Web information. This paper describes a research effort to develop RBAC on the Web. The security and software components that provide RBAC for

访问控制技术

访问控制是通过某种途径显示的准许或限制访问能力及范围,从而限制对目标资源的访问,防止非法用户的侵入或合法用户的不慎操作所造成的破坏[2]。目前流行的访问控制模型有自主访问控制模型(Discretionary Access Control,DAC)、强制访问控制模型(Mandatory Access Control, MAC)和基于角色的访问控制模型(Role-Based Access Control,RBAC)。自主访问控制是访问控制技术中最常见的一种方法,允许资源的所有者自主地在系统中决定可存取其资源客体的主体,此模型灵活性很高,但安全级别相对较低;强制访问控制是主体的权限和客体的安全属性都是固定的,由管理员通过授权决定一个主体对某个客体能否进行访问。无论是DAC 还是MAC 都是主体和访问权限直接发生关系,根据主体/客体的所属关系或主体/客体的安全级别来决定主体对客体的访问权,它的优点是管理集中,但其实现工作量大、不便于管理,不适用于主体或客体经常更新的应用环境。RBAC是一种可扩展的访问控制模型,通过引入角色来对用户和权限进行解耦,简化了授权操作和安全管理,它是目前公认的解决大型企业的统一资源访问控制的有效访问方法,其 2 个特征是:(1) 由于角色/权限之间的变化比角色/用户关系之间的变化相对要慢得多,从而减小授权管理的复杂性,降低管理开销;(2)灵活地支持企业的安全策略,并对企业变化有很大的伸缩性。 2.2 RBAC 模型的基本思想 在 RBAC 模型中,角色是实现访问控制策略的基本语义实体。系统管理员可以根据职能或机构的需求策略来创建角色、给角色分配权限并给用户分配角色,用户能够访问的权限由该用户拥有的角色权限集合决定,即把整个访问控制过程分成2步:访问权限与角色相关联,角色再与用户关联,从而实现用户与访问权限的逻辑分离。 RBAC 模型引入了Role的概念,目的是为了隔离User(即动作主体,Subject)与Pr ivilege(权限,表示对Resource的一个操作,即Operation+Resource),当一个角色被指定给一个用户时,此用户就拥有了该角色所包含的权限。 Role作为一个用户(User)与权限(Privilege)的代理层,解耦了权限和用户的关系,所有的授权应该给予Role而不是直接给User或Group。 2.3 RBAC 基本模型 标准RBAC模型由4个部件模型组成,分别是基本模型RBAC0(Core RBAC)、角色分级模型RBAC1(Hierarchal RBAC)、角色限制模型RBAC2(Constraint RBAC)和统一模型RBAC3(Combines RBAC)。RBAC 基本模型(RBAC0)包含了RBAC 标准最基本的内容,该模型的定义如图1 所示。

基于角色的访问控制技术(RBAC)

RBAC(Role Based Access Control) 访问控制是通过某种途径显示的准许或限制访问能力及范围,从而限制对目标资源的访问,防止非法用户的侵入或合法用户的不慎操作所造成的破坏[2]。目前流行的访问控制模型有自主访问控制模型(Discretionary Access Control,DAC)、强制访问控制模型(Mandatory Access Control, MAC)和基于角色的访问控制模型(Role-Based Access Control,RBAC)。自主访问控制是访问控制技术中最常见的一种方法,允许资源的所有者自主地在系统中决定可存取其资源客体的主体,此模型灵活性很高,但安全级别相对较低;强制访问控制是主体的权限和客体的安全属性都是固定的,由管理员通过授权决定一个主体对某个客体能否进行访问。无论是DAC 还是MAC 都是主体和访问权限直接发生关系,根据主体/客体的所属关系或主体/客体的安全级别来决定主体对客体的访问权,它的优点是管理集中,但其实现工作量大、不便于管理,不适用于主体或客体经常更新的应用环境。RBAC是一种可扩展的访问控制模型,通过引入角色来对用户和权限进行解耦,简化了授权操作和安全管理,它是目前公认的解决大型企业的统一资源访问控制的有效访问方法,其 2 个特征是:(1) 由于角色/权限之间的变化比角色/用户关系之间的变化相对要慢得多,从而减小授权管理的复杂性,降低管理开销;(2)灵活地支持企业的安全策略,并对企业变化有很大的伸缩性。 2.2 RBAC 模型的基本思想 在 RBAC 模型中,角色是实现访问控制策略的基本语义实体。系统管理员可以根据职能或机构的需求策略来创建角色、给角色分配权限并给用户分配角色,用户能够访问的权限由该用户拥有的角色权限集合决定,即把整个访问控制过程分成2步:访问权限与角色相关联,角色再与用户关联,从而实现用户与访问权限的逻辑分离。 RBAC 模型引入了Role的概念,目的是为了隔离User(即动作主体,Subject)与Pr ivilege(权限,表示对Resource的一个操作,即Operation+Resource),当一个角色被指定给一个用户时,此用户就拥有了该角色所包含的权限。 Role作为一个用户(User)与权限(Privilege)的代理层,解耦了权限和用户的关系,所有的授权应该给予Role而不是直接给User或Group。 2.3 RBAC 基本模型