深入浅出PINTOS

深入浅出PINTOS

又名

零基础学PINTOS

——哈哈重在恶搞。温帅哥出品。

忙活了一个周末,废寝忘食地啃特那保姆写的《现代操作作系统》,pintos的第一个实验才仅仅算是初见端倪。。。斯坦福阿斯坦福,你把这个pintos搞的这么难,坑爹阿!能独立完成这个实验的孩子你们伤不起阿!

言归正传,把我知道的一点点pintos实验project1的做法全都抖落出来,分享一下。已经会的大牛不要嫌我嘚瑟阿。。。

一、在pintos源码中找到最基本的概念:

本次实验至少需要阅读thread.h,tread.c,interrup.h,time.c这四个文件。

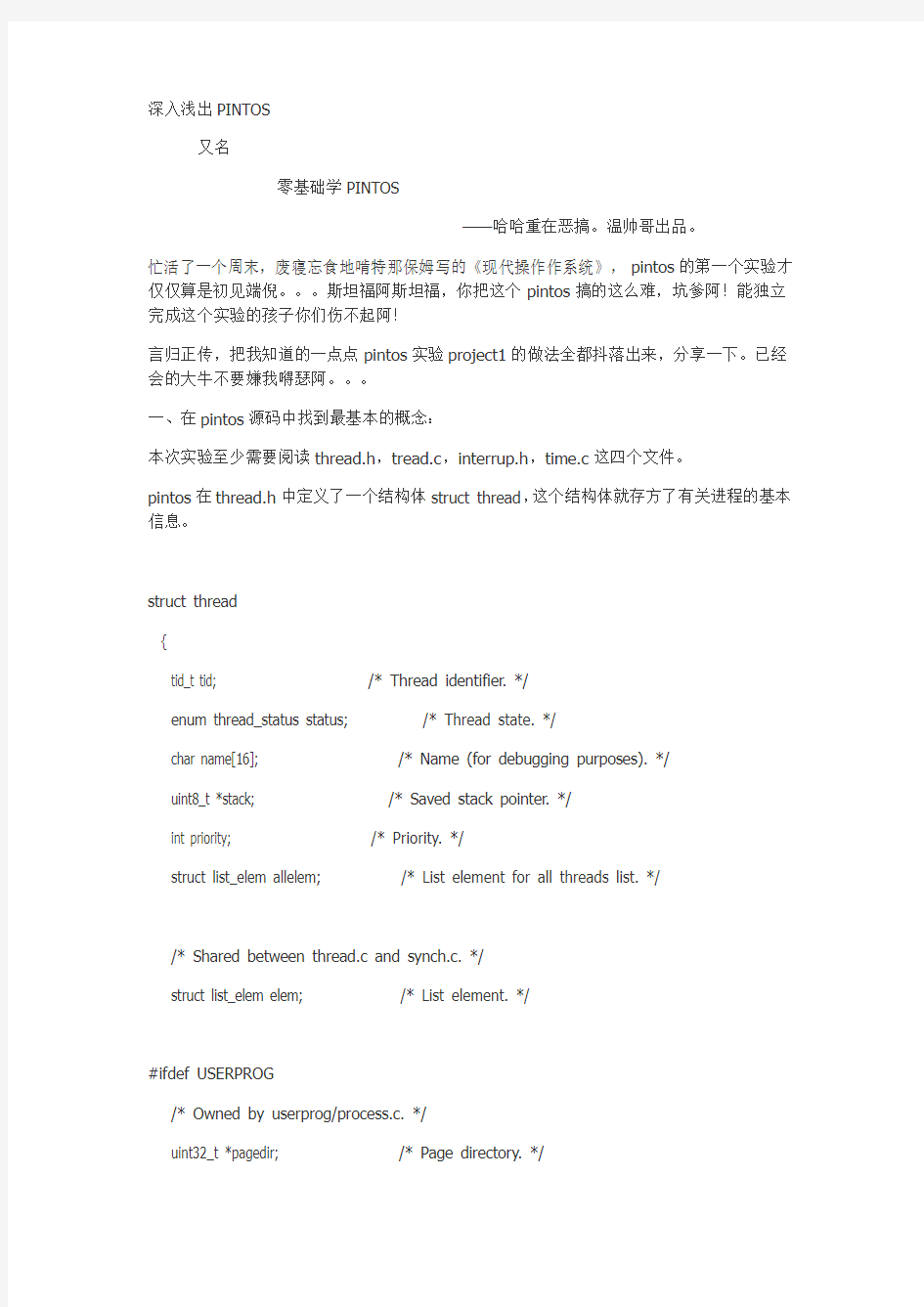

pintos在thread.h中定义了一个结构体struct thread,这个结构体就存方了有关进程的基本信息。

struct thread

{

tid_t tid; /* Thread identifier. */

enum thread_status status; /* Thread state. */

char name[16]; /* Name (for debugging purposes). */

uint8_t *stack; /* Saved stack pointer. */

int priority; /* Priority. */

struct list_elem allelem; /* List element for all threads list. */

/* Shared between thread.c and synch.c. */

struct list_elem elem; /* List element. */

#ifdef USERPROG

/* Owned by userprog/process.c. */

uint32_t *pagedir; /* Page directory. */

#endif

/* Owned by thread.c. */

unsigned magic; /* Detects stack overflow. */

};

大家不要被这么庞大的结构体所吓倒,其实他说的事情很简单,无非是这个线程的几个基本信息。值得注意的是enum thread_status这个枚举类型的变量,他的意思就是这个线程现在所处的状态。

enum thread_status

{

THREAD_RUNNING, /* Running thread. */

THREAD_READY, /* Not running but ready to run. */

THREAD_BLOCKED, /* Waiting for an event to trigger. */

THREAD_DYING /* About to be destroyed. */

};

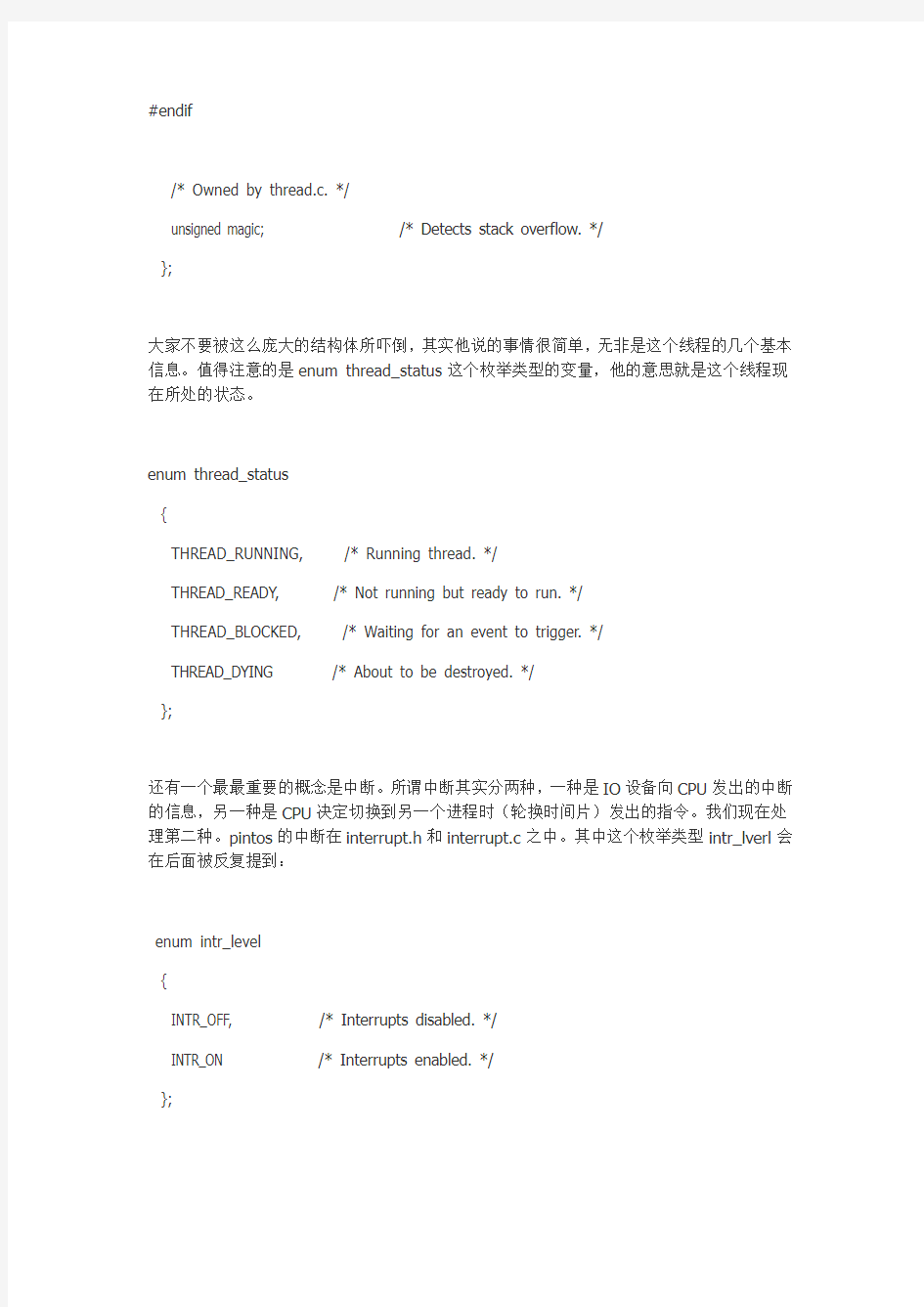

还有一个最最重要的概念是中断。所谓中断其实分两种,一种是IO设备向CPU发出的中断的信息,另一种是CPU决定切换到另一个进程时(轮换时间片)发出的指令。我们现在处理第二种。pintos的中断在interrupt.h和interrupt.c之中。其中这个枚举类型intr_lverl会在后面被反复提到:

enum intr_level

{

INTR_OFF, /* Interrupts disabled. */

INTR_ON /* Interrupts enabled. */

};

其实这个intr_level表达的意思更简单,就是有两个单词,intr_off表示关中断,on表示开中断。大家都知道,执行原子级别操作的时候,中断必须是关着的。

最后还要说以下,pintos是以ticks作为基本时间单位的,每秒有TIMER_FREQ个ticks:/* Number of timer interrupts per second. */

#define TIMER_FREQ 100 //系统默认这个宏为100

还有一点,pintos默认每一个ticks调用一次时间中断。换句话说,每一个线程最多可以占据CPU一个ticks的时长,之后就必须放手。

二、掌握thread的基本操作(函数):

以下函数在thread.c中都可以找到。

1.thread_current()line264 获取当前当前的线程的指针。

2.thread_foreach(thread_action_func *func, void *aux)line328遍历当前ready queue中的所有线程,并且对于每一个线程执行一次func操作。注意到这里的func是一个任意给定函数的指针,参数aux则是你想要传给这个函数的参数。实际上pintos没有多么高深,所有ready的线程被保存在一个链表中。这个函数做得不过是遍历了一遍链表而已。注意这个函数只能在中断关闭的时候调用。

3.thread_block()line222和thread_unblock(thread *t) line240。这是一对儿函数,区别在于第一个函数的作用是把当前占用cpu的线程阻塞掉(就是放到waiting里面),而第二个函数作用是将已经被阻塞掉的进程t唤醒到ready队列中。

4.timer_interrupt (struct intr_frame *args UNUSED) line171这个函数在timer.c中,pintos 在每次时间中断时(即每一个时间单位(ticks))调用一次这个函数。

5. intr_disable ()这个函数在interrupt.c中,作用是返回关中断,然后返回中断关闭前的状态。(其实说白了状态不就是INTR_OFF,INTR_ON 这两种么。)

三、代码分析与timer_sleep()函数的重新设计:

timer_sleep line99的作用是让此线程等待ticks单位时长,然后再执行。函数原型:void

timer_sleep (int64_t ticks) //参数的意思是你想要等待的时间长度

{

int64_t start = timer_ticks (); //记录开始时的系统时间

ASSERT (intr_get_level () == INTR_ON);

while (timer_elapsed (start) < ticks) //如果elapse(流逝)的时间>=ticks时就返回。否则将持续占用cpu。

thread_yield ();

}

原本的timer_sleep函数是对的,只不过它不好。它使用的方法(忙等待)是利用一个while 循环不断地请求CPU来判断是否经过了足够的时间长度。这样做得坏处是很显然的,通常cpu在一个ticks时间内可以处理10000次这样的循环,而timer_elapsed()函数只会在ticks +1时更新一次。所以我们可以做得就是改进这个函数,使得它每一个ticks才检查一次时间,而不是每一个ticks检查一万次。

我的设计思路是:在timer_sleep()函数中让该进程暂时阻塞(调用thread_block()),

然后过了ticks个时间段后再把它加回到ready queue中。

至于因为每一次时间中断的时候恰好是ticks加一的时候,因此我们可以改进timer_interrup()函数,使得系统每次调用他的时候都检查一下我的这个进程是否已经等待了足够长得时间了。如果还没有够,则不管它,如果已经足够长了,则调用thread_unblock()函数将它召唤回ready_queue中。

这个时候又有一个问题出现了:我怎么样才能得到一个线程被阻塞了多长时间呢?事实上pintos本身没有这样一个功能,需要我们对thread这个结构题搞糟,加入一个整形变量int block_ticks就可以了。当这个线程被block的时候,将block_ticks记录为需要等待的时间

长度。之后每次中断的时候检查它一次,并且顺便使其自减。当它小到等于0的时候,把线程调到ready queue中。

四、源代码搞起!

1.将thread改为:

struct thread

{

/* Owned by thread.c. */

tid_t tid; /* Thread identifier. */

enum thread_status status; /* Thread state. */

char name[16]; /* Name (for debugging purposes). */

uint8_t *stack; /* Saved stack pointer. */

int priority; /* Priority. */

struct list_elem allelem; /* List element for all threads list. */

int block_ticks; /* 存储该进程已经被block多久了*/ /* Shared between thread.c and synch.c. */

struct list_elem elem; /* List element. */

#ifdef USERPROG

/* Owned by userprog/process.c. */

uint32_t *pagedir; /* Page directory. */

#endif

/* Owned by thread.c. */

unsigned magic; /* Detects stack overflow. */ };

2.改动timer.c中的timer_sleep函数

void

timer_sleep (int64_t ticks)

{

/*

int64_t start = timer_ticks ();*/

ASSERT (intr_get_level () == INTR_ON);

/*while (timer_elapsed (start) < ticks)

thread_yield ();*/

enum intr_level old_level; //定义变量保存原先的中断状态

struct thread *t;

t=thread_current ();

t->block_ticks = ticks; //将等待时长设置为需要等待的时间

old_level = intr_disable (); // thread_block()方法需要关闭中断

thread_block(); //阻塞进程

intr_set_level (old_level); //恢复中断

}

3.为timer.c增加函数用来检查每个进程中的block_ticks是否为零

void

block_check(struct thread *t, void *aux UNUSED)

{

if (t->status == THREAD_BLOCKED&&t->block_ticks>0)//看这个线程是不是阻塞态{

t->block_ticks--; //将等待的时间自减

if (t->block_ticks == 0)

{

thread_unblock (t); //把t线程重新”解锁“

}

}

}

4.修改timer_interrupt函数,使其每次中断都对所有线程执行block_check函数

static void

timer_interrupt (struct intr_frame *args UNUSED)//UNUSED是一个宏,表示这个参数没用{

enum intr_level old_level; //和先前一样,记录原来的中断状态

old_level=intr_disable(); //forreach函数要求关中断。

ticks++;

thread_foreach (block_check, 0);

intr_set_level (old_level); //恢复中断

thread_tick (); //交给操作系统出发中断并且调度新的线程进驻cpu。

}

数据库安全策略

数据库系统的安全性很大程度上依赖于数据库管理系统。如果数据库管理系统安全机制非常强大,则数据库系统的安全性能就较好。目前市场上流行的是关系式数据库管理系统,其安全性功能很弱,这就导致数据库系统的安全性存在一定的威胁。因此,数据库管理员应从以下几个方面对数据库的安全进行考虑。 一:用户角色的管理 这是保护数据库系统安全的重要手段之一。它通过建立不同的用户组和用户口令验证,可以有效地防止非法的Oracle用户进入数据库系统,造成不必要的麻烦和损坏;另外在Oracle数据库中,可以通过授权来对Oracle用户的操作进行限制,即允许一些用户可以对Oracle服务器进行访问,也就是说对整个数据库具有读写的权利,而大多数用户只能在同组内进行读写或对整个数据库只具有读的权利。在此,特别强调对SYS和SYSTEM两个特殊账户的保密管理。 为了保护ORACLE数据库服务器的安全,应保证$ORACLE_HOME/bin目录下的所有内容的所有权为Oracle用户所有。为了加强数据库在网络中的安全性,对于远程用户,应使用加密方式通过密码来访问数据库,加强网络上的DBA权限控制,如拒绝远程的DBA访问等。二:数据库的加密 由于数据库系统在操作系统下都是以文件形式进行管理的,因此入侵者可以直接利用操作系统的漏洞窃取数据库文件,或者直接利用OS工具来非法伪造、篡改数据库文件内容。这种隐患一般数据库用户难以察觉,分析和堵塞这种漏洞被认为是B2级的安全技术措施。数据库管理系统分层次的安全加密方法主要用来解决这一问题,它可以保证当前面的层次已经被突破的情况下仍能保障数据库数据的安全,这就要求数据库管理系统必须有一套强有力的安全机制。解决这一问题的有效方法之一是数据库管理系统对数据库文件进行加密处理,使得即使数据不幸泄露或者丢失,也难以被人破译和阅读。 我们可以考虑在三个不同层次实现对数据库数据的加密,这三个层次分别是OS层、DBMS内核层和DBMS外层。 ⑴在OS层加密。在OS层无法辨认数据库文件中的数据关系,从而无法产生合理的密钥,对密钥合理的管理和使用也很难。所以,对大型数据库来说,在OS层对数据库文件进行加密很难实现。 ⑵在DBMS内核层实现加密。这种加密是指数据在物理存取之前完成加/解密工作。这种加密方式的优点是加密功能强,并且加密功能几乎不会影响DBMS的功能,可以实现加密功能与数据库管理系统之间的无缝耦合。其缺点是加密运算在服务器端进行,加重了服务器的负载,而且DBMS和加密器之间的接口需要DBMS开发商的支持。 ⑶在DBMS外层实现加密。比较实际的做法是将数据库加密系统做成DBMS的一个外层工具,根据加密要求自动完成对数据库数据的加/解密处理。采用这种加密方式进行加密,加/解密运算可在客户端进行,它的优点是不会加重数据库服务器的负载并且可以实现网上

调查问卷整体概况及数据分析(最终版

调查问卷整体概况及数据分析 为了更客观、真实地了解我校第二课堂开展情况,以便于日后更好地进行第二课堂活动,我们特地进行了题为《关于我校第二课堂对大学生实践能力提升度》的问卷调查,以下为此次调查的整体概况及数据分析。 一、调查目的和意义 (一)目的 通过调查了解黄淮学院学生对第二课堂的了解程度;了解他们对黄淮学院第二课堂的更好开展有什么好的想法和建议,以便以后更好地开展第二课堂活动。 (二)意义 1、第二课堂活动是课堂教学内容的有利补充和深化。课堂教学内容理论性较强,有时可能会脱离实际,需要进行较多的实践活动才能达到预期的教学目的。我们发现,学生通过积极参与第二课堂的实践活动,一方面对课堂上一些比较抽象的内容可以轻松地找到具体的模型,直观地理解所学的知识;另一方面也减轻了老师授课的困难,节省了课堂教学时间,达到了深入浅出的教学效果和巩固知识之目的。 2、第二课堂活动是激发学生学习兴趣的最佳方式。从激发学生学习兴趣的角度看。首先,第二课堂活动改变了学生和教师在教学活动中的角色定位。在第二课堂中,教师可以因材施教,学生由被动学习变为自主学习。其次,学习过程中的各种问题不再由老师提出,而是由学生自己来发现,自己想办法来解决。这样,学习就成了“发现问题-解决问题-再发现问题-再解决问题”的过程,大大激发了学生的学习兴趣,从而形成一种良性循环的探索式学习。 3、第二课堂活动是提高学生科技创新能力的有效手段。第二课堂活动不仅能把所学的知识应用于实践,而且对培养学生的能力发挥了重要作用。 4、造就合格的全面人才。第二课堂涉及面广,内容丰富,能开阔学生的视野,提高学生的综合能力。如讲话能力、写作能力、组织能力和交际能力,使他们具备合格人才的全部素质,毕业后能较好地适应社会的需要。 二、调研基本情况 调查采用了非概率抽样中的定额抽样,问卷调查和走访调查相结合的方式进行,但以问卷调查为主。在黄淮学院校园内对学院的部分在校生进行了调查。共发放问卷565份,通过筛选和逻辑校验,排除各种情况的废卷,共得到有效问卷505份,有效率为89.38%,基本符合问卷统计的一般标准,保证了科学性、规范性、严谨性和代表性。走访25人,在一定范围内对其他调研方面的完善和补充。调查结果采用统计分析、理论分析等多角度结合的分析方法。 (一)样本概况 样本整体中,男生占36.3%,女生占63.7%,调查主要对象是我校大二、大三以及少数大四在校生。 (二)样本分析 黄淮学院学生在对黄淮学院第二课堂活动内容和形式的了解程度上,不了解的占39.1%,基本了解的占54.1%,非常了解的占6.8%。 黄淮学院学生参与课外活动的情况呈枣核型分布,即处于两极(长期参加和几乎不参加)的学生所占比例均比较小(总计13%左右),而偶尔参加

能耗监测平台系统-数据库结构

能耗监测平台系统数据库结构

目录 一、数据库表 .......................................................................................................................... - 3 - 数据库名称:Energymonitor ...................................................................................................... - 3 - 1. 行政区划表(XingZhengQH)......................................................................................... - 3 - 2. 建筑类别表(JianZhuLB) .............................................................................................. - 3 - 3. 能耗单位信息表(NengHaoDW).................................................................................. - 3 - 4. 能耗分类信息表(NengHaoFL) .................................................................................... - 3 - 5. 能耗分项信息表(NengHaoFX).................................................................................... - 4 - 6. 能耗标准煤换算信息表(NengHaoBZMHS) ................................................................ - 4 - 二、值列表 .............................................................................................................................. - 4 -

大数据时代的信息处理

大数据时代的信息处理 【摘要】信息时代的特征之一就是数据的密集爆发,人们积累的数据越来越多,而这种数据的变化没有一个循序渐进的过程,而是呈现跨越式的特征,因此传统的查询、报表工具无法满足挖掘有效信息的需求。从而就需要一种新的数据分析技术处理大量数据,并从中抽取有价值的潜在知识,即数据挖掘技术。本文深入浅出地阐述了数据挖掘技术的产生,概念以及数据挖掘的常用技术。 【关键词】信息时代;数据;挖掘;分析 一、大数据的定义 所谓“大数据”,一般具有几个特点:首先是数据量很大,已经从TB级跃升至PB级;其次是区别于传统的数据结构,“大数据”时代的数据结构比较复杂,超过80%都是非结构化数据,比如道路上的视频监控数据、网上的流媒体数据、物联网中RFID的感应数据,以及社交网络上产生的各种数据等。这两个特点,给数据存储、管理和挖掘带来了困难。第三,数据更新快,比如视频监控每秒钟都在进行,微博随时都有人在更新;最后,是对数据的随机访问,这些更个人化的数据在存储后被再次访问的时间是不确定的。这两点就要求新的IT系统更够更快地处理数据,并且能够更智能地保存和管理数据。比如在某一天,你需要从监控录像中找出某个人,那么就需要能够迅速地查找、调用、分析之前保存的海量数据。“大数据”的这些特点,对数据搜索及管理提出了更高要求,因为在“大数据”时代只有经过分析提炼的关键数据才有价值。 二、数据挖掘的定义 数据挖掘是指从数据集合中自动抽取隐藏在数据中的那些有用信息的非平凡过程,这些信息的表现形式为:规则、概念、规律及模式等。它可帮助决策者分析历史数据及当前数据,并从中发现隐藏的关系和模式,进而预测未来可能发生的行为。数据挖掘的过程也叫知识发现的过程,它是一门涉及面很广的交叉性新兴学科,涉及到数据库、人工智能、数理统计、可视化、并行计算等领域。数据挖掘是一种新的信息处理技术,其主要特点是对数据库中的大量数据进行抽取、转换、分析和其他模型化处理,并从中提取辅助决策的关键性数据。数据挖掘是知识发现过程中的一个特定步骤,它用专门算法从数据中抽取模式,它并不是用规范的数据库查询语言进行查询,而是对查询的内容进行模式的总结和内在规律的搜索。传统的查询和报表处理只是得到事件发生的结果,并没有深入研究发生的原因,而数据挖掘则主要了解发生的原因,并且以一定的置信度对未来进行预测,用来为决策行为提供有利的支持。 (1)统计学 统计学在数据样本选择、数据预处理及评价抽取知识的步骤中有非常重要的作用。以往许多统计学的工作是针对数据和假设检验的模型进行评价,很明显也

深入浅出解析大数据平台架构

目录: 什么是大数据 Hadoop介绍-HDFS、MR、Hbase 大数据平台应用举例-腾讯 公司的大数据平台架构 “就像望远镜让我们能够感受宇宙,显微镜让我们能够观测微生物一样,大数据正在改变我们的生活以及理解世界的方式……”。 大数据的4V特征-来源 公司的“大数据” 随着公司业务的增长,大量和流程、规则相关的非结构化数据也爆发式增长。比如: 1、业务系统现在平均每天存储20万张图片,磁盘空间每天消耗100G; 2、平均每天产生签约视频文件6000个,每个平均250M,磁盘空间每天消耗1T; …… 三国里的“大数据” “草船借箭”和大数据有什么关系呢?对天象的观察是基于一种对风、云、温度、湿度、光照和所处节气的综合分析这些数据来源于多元化的“非结构”类型,并且数据量较大,只不过这些数据输入到的不是电脑,而是人脑并最终通过计算分析得出结论。

Google分布式计算的三驾马车 Google File System用来解决数据存储的问题,采用N多台廉价的电脑,使用冗余(也就是一份文件保存多份在不同的电脑之上)的方式,来取得读写速度与数据安全并存的结果。 Map-Reduce说穿了就是函数式编程,把所有的操作都分成两类,map与reduce,map用来将数据分成多份,分开处理,reduce将处理后的结果进行归并,得到最终的结果。 BigTable是在分布式系统上存储结构化数据的一个解决方案,解决了巨大的Table的管理、负载均衡的问题。 Hadoop体系架构 Hadoop核心设计

HDFS介绍-文件读流程 Client向NameNode发起文件读取的请求。 NameNode返回文件存储的DataNode的信息。 Client读取文件信息。 HDFS介绍-文件写流程

SQL Server数据库的安全为题与安全策略

SQL Server数据库的安全为题与安全策略 摘要:随着网络和SQL Server数据库应用的发展,SQL Server数据库安全性一直是微软公司致力改善和用户关心的问题。本文就SQL Server数据库的安全漏洞的分析,帮助数据库管理员对数据库进行有效的安全配置,探讨数据库安全管理策略。 关键词:SQL;数据库;安全;策略 0.引言 在各种数据库中,SQL Server是目前被广泛使用的网络关系型数据库,是设计中、小型数据库的首选的工具,虽然SQL Server版本不断更新,其安全性不断改进和完善,但随着网络和数据库使用的不断深入,SQL Server的安全性也是用户最关心的项目之一。 1.数据库的安全漏洞SQL Server数据库任一版本都不同程度地存在着安全漏洞,这些漏洞大部分是由不良设置或者实施造成。其中,最常见的几个与数据库相关的安全漏洞:不良的口令政策、SQL注入、交叉站点脚本、数据泄漏、不适当的错误处理等。数据库安全漏洞不光威胁数据库安全,也威胁到操作系统和其他可信任的系统。因此,对数据库的安全漏洞详细了解,有助于让用户能够采取相应的措施来修补数据库存在的安全隐患。对于用户而言,在数据库方面存在的最大问题是经常使用默认或者软弱的口令,来保护像数据库一样重要信息。其补救措施是强制执行强大的口令政策。也就是说,口令要定期变换,口令长度最少为10位数且包含字母和符号。采用这种政策,你将关闭攻击者通向你的数据的方便之门。SQL注入是依靠软弱的数据库实施,特别是在如何向数据库发送SQL请求方面的实施。如果这个数据库接受了用户提供的不干净的或者没有经过验证的数据产生的SQL请求,这就会为SQL注入攻击敞开大门。例如,通过修改从基于网络的格式受到的信息,攻击者能够提供恶意的SQL请求并且把指令直接发送到数据库。要防止这种类型的攻击,在让这些数据接近你的脚本、数据访问程序和SQL查询之前,保证所有用户提供的数据是合法的是非常重要的。验证和清洁从用户那里收到的数据的另一个理由是防止交叉站点脚本攻击。这种攻击能够用来攻破连接到一个Web服务器的数据库。黑客通过一个网络蠕虫把Java Script 等客户方面的脚本注入到一个网络应用程序的输出中。这些脚本用于收集cookie数据。这些数据经常被错误地用来存储用户账户登录信息等资料。一个经常被忽略的问题是什么时候建立一个数据库应用程序是泄漏数据。这是敏感的数据要发送的地方或者是非故意踢敏感数据的地方。这个错误将导致不能保证访问数据库备份磁带的安全和控制这种访问。通常,更敏感的数据产生于有关数据的合法查询的答案,就像从医疗处方判断疾病一样。常用的解决方案是监视查询方式以检测这种行动。与数据泄漏密切相关的是在数据库出现错误时不适当地处理这些错误,许多应用程序显示了详细的信息。这些错误信息能够泄漏有关数据库结构信息。SQL Server数据库的系统漏洞的产生的主要原因都是由于程序员不正确和不安全的编程引起的。加上程序员的水平及经验的参差不齐,这部分程序员在编写代码的时候,没有对用户输入数据的合法性进行判断,使应用程序存在安全隐患。在使用时,由于用户的不正确配置就有可能导致漏洞产生。认识和了解SQL Server数据库和系统安全漏洞,分析漏洞产生的原因,找出SQL Server数据库的漏洞,是为了增加数据库的安全,这是解决SQL Server 数据库安全的理论基础 2.数据库的安全设置 在设计SQL Server数据库时,要考虑数据库的安全机制,安装时要注意整个系统的安全

数据挖掘经典书籍

数据挖掘入门读物: 深入浅出数据分析这书挺简单的,基本的内容都涉及了,说得也比较清楚,最后谈到了R是大加分。难易程度:非常易。 啤酒与尿布通过案例来说事情,而且是最经典的例子。难易程度:非常易。 数据之美一本介绍性的书籍,每章都解决一个具体的问题,甚至还有代码,对理解数据分析的应用领域和做法非常有帮助。难易程度:易。 数学之美这本书非常棒啦,入门读起来很不错! 数据分析: SciPy and NumPy 这本书可以归类为数据分析书吧,因为numpy和scipy真的是非常强大啊。Python for Data Analysis 作者是Pandas这个包的作者,看过他在Scipy会议上的演讲,实例非常强!Bad Data Handbook 很好玩的书,作者的角度很不同。 数据挖掘适合入门的教程: 集体智慧编程学习数据分析、数据挖掘、机器学习人员应该仔细阅读的第一本书。作者通过实际例子介绍了机器学习和数据挖掘中的算法,浅显易懂,还有可执行的Python代码。难易程度:中。 Machine Learning in Action 用人话把复杂难懂的机器学习算法解释清楚了,其中有零星的数学公式,但是是以解释清楚为目的的。而且有Python代码,大赞!目前中科院的王斌老师(微博:王斌_ICTIR)已经翻译这本书了机器学习实战(豆瓣)。这本书本身质量就很高,王老师的翻译质量也很高。难易程度:中。我带的研究生入门必看数目之一! Building Machine Learning Systems with Python 虽然是英文的,但是由于写得很简单,比较理解,又有Python 代码跟着,辅助理解。 数据挖掘导论最近几年数据挖掘教材中比较好的一本书,被美国诸多大学的数据挖掘课作为教材,没有推荐Jiawei Han老师的那本书,因为个人觉得那本书对于初学者来说不太容易读懂。难易程度:中上。Machine Learning for Hackers 也是通过实例讲解机器学习算法,用R实现的,可以一边学习机器学习一边学习R。 数据挖掘稍微专业些的: Introduction to Semi-Supervised Learning 半监督学习必读必看的书。 Learning to Rank for Information Retrieval 微软亚院刘铁岩老师关于LTR的著作,啥都不说了,推荐!Learning to Rank for Information Retrieval and Natural Language Processing 李航老师关于LTR的书,也是当时他在微软亚院时候的书,可见微软亚院对LTR的研究之深,贡献之大。 推荐系统实践这本书不用说了,研究推荐系统必须要读的书,而且是第一本要读的书。 Graphical Models, Exponential Families, and Variational Inference 这个是Jordan老爷子和他的得意门徒Martin J Wainwright 在Foundation of Machine Learning Research上的创刊号,可以免费下载,比较难懂,但是一旦读通了,graphical model的相关内容就可以踏平了。 Natural Language Processing with Python NLP 经典,其实主要是讲NLTK 这个包,但是啊,NLTK 这个包几乎涵盖了NLP 的很多内容了啊! 数据挖掘机器学习教材: The Elements of Statistical Learning 这本书有对应的中文版:统计学习基础(豆瓣)。书中配有R包,非常赞!可以参照着代码学习算法。 统计学习方法李航老师的扛鼎之作,强烈推荐。难易程度:难。 Machine Learning 去年出版的新书,作者Kevin Murrphy教授是机器学习领域中年少有为的代表。这书是他的集大成之作,写完之后,就去Google了,产学研结合,没有比这个更好的了。

污染源在线监控站点基础数据库系统

佛山市水质自动监测系统软件开发项目 项目名称 佛山市水质自动监测系统软件开发项目 二、项目范围 软件开发和数据对接 、项目建设背景 为加强对江河水质的监控并及时掌握水质情况,2006 年建设了水环境质量自动监测网络,其中,全市已建成7个水质自动监测站,拟建3 个,监测项目达14 项,水环境质量自动监测网能实时对全市主要江河水源地和跨界断面水质进行监控。水站建成后由于分布地方不同,收集各站点的信息比较麻烦,环境管理人员不能及时掌握各水站的水质监测情况,因此急需建设一套水质自动监测系统,把各水站监测的各主要江河水质数据在系统上表现出来。 同时,2004 年我局建设了污染源在线监控系统,该系 统实时监控我市重点污染源排污状况,包括废水重点污染源和省控制废气重点污染源企业。为进一步扩展系统将地表水自动监测站监测数据纳入系统监控,要求在此平台基础上开发水质自动监测系统,把各水站监测的各主要江河水质数据在环境信息管理平台上表现出来,为环境管理和环境决策提供有效信息。

四、各水站点运行及建设概况 1、水站建设现状 截至2008 年4 月,佛山市境内已建成水质自动监测子 站共7 个,包括位于禅城区沙口站,顺德区陈村潭村站、伦教羊额站、龙江杨滘站、均安七滘站、容桂穗香围站,以及省环保局投资建设的位于三水区青岐站。拟建水质自动监测站共3 个,包括即将建成的位于南海区小塘站、计划年内兴建的位于高明区富湾站和位于三水区大塘站。 2、监测项目 目前沙口水质自动监测站监测项目包括水温、pH 值、 溶解氧、电导率、浊度、高锰酸盐指数、氨氮、总磷、总有机碳等9 项。年内新增包括硬度、酚、氰化物、总砷、镉、六价铬、镍等7 项 监测项目。 位于顺德区5 个水质自动监测站监测项目相同,包括 pH 值、溶解氧、电导率、浊度、高锰酸盐指数、硬度、酚、 氟化物、硝酸盐氮、氨氮、总磷、氰化物及总砷等14 项。 三水区青岐站监测项目包括水温、pH 值、溶解氧、电 氰化物 等10 项。 在建南海区小塘站监测项目包括水温、pH 值、溶解氧、

大数据学习手册_光环大数据培训

大数据学习手册_光环大数据培训 大数据学习手册,大数据时代是信息化社会发展必然趋势,我们只有紧紧跟随时代发展的潮流,在技术上、制度上、价值观念上做出迅速调整并牢牢跟进,才能在接下来新一轮的竞争中摆脱受制于人的弱势境地,才能把握发展的方向。了解了“大数据”的“大”之后我们也该了解它所具有的巨大价值。就目前来说“大数据”的来源主要还是互联网,来自互联网上的大多数不被重视信息都是具有巨大开发价值的,其具有巨“大”的商业价值,我们所缺少的只是一些数据分析等手段。例如:在如今,网购已经成为了一种风潮,网上也涌现了以淘宝、京东、亚马逊等一系列的购物网站。而在这些网站之中,顾客的浏览记录,购买记录等等都是一些巨大商业价值的信息。借鉴“塔吉特”的先例,我们可以利用“大数据”技术收集分析,就可预测需求、供给和顾客习惯等,做到精准采购、精准投放,达到利益放大的效果。从全球范围来看,很多人都把2012年看做是大数据时代的元年。在这一年里,很多行业在大数据方面的管理、规划和应用已经觉醒。电商、金融、电信等行业数据有着长期的数据积累。 事实上,很多互联网公司,例如亚马逊、google、腾讯,更愿意将自己定位为数据企业。因为信息时代,数据成为经营决策的强有力依据,给企业带来了发展和引领行业的机遇。银行也同样拥有丰富的数据矿藏,不仅存储处理了大量结构化的账务数据,而且随着银行渠道快速渗透到社交网络、移动端等媒介,海量的非结构化数据也在等待被收集和分析。 未来的金融业将更多地受到科技创新力的驱动,也越来越倾向于零售营销:对于金融业来说,大数据意味着巨大的商机,可强化客户体验,提高客户忠诚度。大数据技术的发展带来企业经营决策模式的转变,驱动着行业变革,衍生出新的商机和发展契机。驾驭大数据的能力已被证实为领军企业的核心竞争力,这种能力能够帮助企业打破数据边界,绘制企业运营全景视图,做出最优的商业决策和发展战略。金融行业在大数据浪潮中,要以大数据平台建设为基础,夯实大数据的收集、存储、处理能力;重点推进大数据人才的梯队建设,打造专业、高效、灵活的大数据分析团队;不断提升企业智商,挖掘海量数据的商业价值,从而在数据新浪潮的变革中拔得头筹,赢得先机。 在如此快速的到来的大数据革命时代,我们还有很多知识需要学习,许多思维需要转变,许多技术需要研究。职业规划中,也需充分考虑到大数据对于自身职业的未来发展所带

金融数据分析课程大纲

《金融数据分析》课程教学大纲 (Analyses of Financial Data) ----and Application of SPSS 一、课程说明 课程编码:225212101 课程总学时(理论总学时/实践总学时)51(34/17) 周学时(理论学时/实践学时)3(2/1) 学分: 2.5 开课学期: 5 1.课程类别与性质: 专业限修课程 2.适用专业与学时分配: 适用于信息与计算科学(金融服务方向)专业。 教学容与时间安排表

3.课程教学目的与要求: 学生通过本课程的学习,了解对金融数据进行统计分析的原理和过程,了解各种数据分析模型、统计分析方法的使用条件、应用场合、所需参数及模型的性质,能按照模型的要求输入基本数据合参数,进行运算和统计分析,掌握数据输入、数据分析、数据转换、选择和加权等技巧,掌握各种基本的统计分析模型的计算方法,能根据数据来源、数据类型和分析的目的要求选择适当的统计分析模型进行分析,能对输出结果能作出合理的解释和恰当的运用。 (2)教学要求 4.本门课程与其它课程关系: 本课程属于金融服务专业方向的限选课程,它的前期课程包括:概率论、应用统计、及相关的金融类课程与计算机及软件类课程。 5.推荐教材及参考书: 教材: 《数据统计分析----SPSS原理及应用》(高等学校教材),黄润龙,管于华编,高等教育,2010, 参考书: 《SPSS 18---数据分析基础与实践》,洪成编著,电子工业,2010, 《深入浅出数据分析》, Michael Milton著,芳译,电子工业,2010, 《金融时间序列分析》, Ruey S. Tsay著,家柱译,机械工业,2008, 6.课程教学方法与手段: 课堂理论教学与实验教学相结合,重视学生的理解与实际应用的操作能力。 7.课程考试方法与要求: 本课程是基本知识与实际数据分析相结合的课程,因此本课程考试分为二部分:第一部分由小组进行案例分析,主要是学生组织,论文答辩类型的小组分析;

实验7-数据库安全性策略

实验7 数据库安全性策略 一、实验目的 1.掌握使用SQL语句进行数据库完全备份的办法 2.掌握使用客户端程序进行完全备份的方法 3.掌握数据库用户账号的建立与删除方法 4.掌握数据库用户权限的授予方法 二、实验准备 1.了解在MySQL Administrator中进行数据库备份操作的方法 2.了解数据库安全的重要性 3.了解数据库用户账号的建立于删除的方法 4.了解数据库用户权限的授予和回收方法 三、实验内容及要求 1.用SQL语句进行数据库备份和恢复 1)备份YGGL数据库中的Employees表到D盘FILE文件夹下,并在执行 完成后查看D盘FILE文件夹下是否有Employees.txt文件。 2)先删去Employees表中的几行数据,再使用SQL语句恢复Employees 表,执行完成后使用SELECT查看Employees表的变化。 2.使用客户端工具备份和恢复表 1)使用mysqldump备份数据库YGGL中的Salary表,并查看是否备份成 功。 2)备份整个YGGL数据库,并查看是否备份成功。 3)先删除YGGL数据库中的Employees表,再使用mysql恢复数据库。 4)假设原来的Salary表内容已经备份成Salary.txt文件,如果Salary 表中的数据发生了变动,使用mysqlimport恢复表数据。 3.数据库用户 1)创建数据库用户user_1和user_2,密码都为1234(假设服务器名为 localhost)。 2)将用户user_2的名称修改为user_3。 3)将用户user_3的密码修改为123456。 4)删除用户user_3。 5)以user_1用户身份登陆MySQL。 6)刚刚创建的用户有什么样的权限。 7)创建一个用户,并以该用户的身份登录。 4.用户权限的授予与收回 1)授予用户user_1对YGGL数据库Emlpoees表的所有操作权限及查询 操作权限。 2)授予用户user_1对Emlpoees表进行插入,修改,删除操作权限。 3)授予用户user_1对数据库YGGL的所有权限。 4)授予user_1在Salary表上的SELECT权限,并允许其将该权限授予 其他用户。 5)回收user_1的Emlpoees表上的SELECT权限。 6)授予用户user_1所有的用户权限。 7)取消用户user_1所有的权限。

如何做数据分析_数据分析方法汇总

https://www.360docs.net/doc/e411032666.html, 如何做数据分析_数据分析方法汇总 如何做数据分析https://www.360docs.net/doc/e411032666.html,_数据分析方法汇总。光环大数据认为,利用数据分析可以让公司管理者直接有效地进行数据分析,帮助他们更好地按照数据分析结果来作出商业决定。这些应用程序可以针对不同行业,也可以灵活机动地满足公司内部不同人群的需要:从市场部到财务部,从公司管理层到中层。那么如何做数据分析呢?光环大数据的数据分析师培训机构为大家汇总以下几种方法: 1、立体式分析 立体式分析也就是维度分析,产品数据的发掘不应该仅仅拘泥于产品,大环境下的娱乐产物必须综合产品、市场、用户进行不同切入点分析。 真正的数据分析不在于数据本身,而在于分析能力的概述;数据是参照物,是标杆,只有分析才是行为,是改变,那么如何分析,综合上面两个举例,已经可以很清晰的看到立体式分析。 2、AARRR模型中的基本数据 接下来我们再综合AARRR模型分解一些较为常见的数据:Acquisition(获取)、Activation(活跃)、Retention(留存)、Revenue(收益)、Refer(传播)。 3、5W2H分析法 What(用户要什么?)Why(为什么要?)Where(从哪儿得到?)When(我们什么时候做?)Who(对谁做?)Howmuch(给多少?)How(怎么做?)

https://www.360docs.net/doc/e411032666.html, 4、SWOT分析模型 在战略规划报告里,SWOT分析算是一个众所周知的工具了。SWOT分析代表分析企业优势(strengths)、劣势(weakness)、机会(opportunity)和威胁(threats),因此,SWOT分析实际上是将对企业内外部条件各方面内容进行综合和概括,进而分析组织的优劣势、面临的机会和威胁的一种方法。 SWOT分析有四种不同类型的组合:优势——机会(SO)组合、弱点——机会(WO)组合、优势——威胁(ST)组合和弱点——威胁(WT)组合。 5、杜邦分析法 杜邦分析法(DuPontAnalysis)是利用几种主要的财务比率之间的关系来综合地分析企业的财务状况。具体来说,它是一种用来评价公司赢利能力和股东权益回报水平,从财务角度评价企业绩效的一种经典方法。 其基本思想是将企业净资产收益率逐级分解为多项财务比率乘积,这样有助于深入分析比较企业经营业绩,由于这种分析方法最早由美国杜邦公司使用,故名杜邦分析法。 数据分析培训,就选光环大数据! 为什么大家选择光环大数据! 大数据培训、人工智能培训、Python培训、大数据培训机构、大数据培训班、数据分析培训、大数据可视化培训,就选光环大数据!光环大数据,聘请专业的大数据领域知名讲师,确保教学的整体质量与教学水准。讲师团及时掌握时代潮流技术,将前沿技能融入教学中,确保学生所学知识顺应时代所需。通过深入浅出、通俗易懂的教学方式,指导学生更快

数据库性能监控分析系统的设计与实现

—105— 数据库性能监控分析系统的设计与实现 王 娜,宿红毅,白 琳,王 鑫,郝子昭 (北京理工大学计算机科学与工程系,北京 100081) 摘 要:在讨论Oracle 体系结构和性能优化的基础上介绍了一个基于J2EE 的数据库性能监控和分析系统(DMI)的总体设计思想及其部分实现。 关键词:性能优化;Oracle ;实时监控;JMS ;RMI Design and Realization of Database Performance Monitoring and Analyzing System WANG Na, SU Hongyi, BAI Lin, WANG Xin, HAO Zizhao (Dept. of Computer Science and Engineering, Beijing Institute of Technology, Beijing 100081) 【Abstract 】This paper presents the design and part of implementation of a database performance monitoring and analyzing system (DMI) based on J2EE with discussing the architecture and performance optimizing of Oracle. 【Key words 】Performance optimizing; Oracle; Real-time monitoring; JMS; RMI 计 算 机 工 程Computer Engineering 第31卷 第24期 Vol.31 № 24 2005年12月 December 2005 ·软件技术与数据库· 文章编号:1000—3428(2005)24—0105—03 文献标识码:A 中图分类号:TP311.13 随着数据库应用的不断深入和扩大,数据库中的数据量迅速增长,数据操作也越来越复杂,数据库工作效率逐渐下降。因此,实施对数据库的管理维护、性能调优越来越受到广大数据库管理员(DBA)的关注和重视。虽然目前各种数据库产品本身也提供了大量功能强大的性能监控和调试工具,如Oracle 的OEM 、Performance Manager 、Capacity Planer 等,来帮助数据库管理人员对数据库性能进行调整、优化,但遗憾的是,精通掌握这些工具并能通过它们来有效地分析数据库性能状态,进而合理配置数据库以调整其性能也十分困难。因此开发一个简单高效的数据库性能监控管理工具来辅助DBA 对数据库进行性能分析调优成为数据库应用不断扩展的需要。 针对这种情况,本文结合业界先进的数据库管理经验,开发了Database Management Insight(DMI)——一个简单、实用、方便、安全的数据库监控管理平台。它可以有效地辅助数据库管理人员对数据库进行性能优化,确保数据库正常、平滑、高效地运转。DMI 可以监控Oracle 、Sybase 、DB2等数据库,本文以Oracle 为例来对该系统进行阐述。 1 总体设计 1.1 Oracle 的结构和性能优化 数据库优化的目的是更改系统的一个或多个组件,使其满足一个或多个目标的过程。对Oracle 数据库来说,优化是进行合理的资源配置,达到组件之间的均衡以改善其性能,即增加吞吐量、提高响应时间。数据库性能优化要考虑到系统的各个组成部分,由图1可以看出,Oracle 应用系统主要包含以下几个部分[1]: (1)用户进程和服务器进程 用户进程是SQL 语句的提出者,服务器进程则负责执行由用户进程传递过来的SQL 语句,与SGA 区交互。用户进程和服务器进程是数据库性能调整的一个重要方面,尤其是当用户的数量随着时间的推移而 不断增大时,建立与数据库的重复性临时连接的Web 应用系统会导致性能下降[2]。 (2)Oracle 实例 一个Oracle 实例是存储结构和后台进程的组合体。其中,SGA 是用来存放所有数据库进程共享的数据和控制信息的存储区域,当数据库一启动,SGA 就立即占有服务器的内存空间。SGA 中的库高速缓存、字典高速缓存、数据高速缓存、日志缓冲区以及大缓冲池和Java 池等组件的大小对系统性能有极大的影响,它们直接影响磁盘I/O 的频率,从而影响数据库效率[3]。实施性能优化时应注意DB_CACHE_SIZE 、SHARED_POOL_SIZE 、LOG_BUFFER 、LARGE_POOL_SIZE 和JAVA_POOL_SIZE 这几个参数的值,如果配置不合理会造成系统资源的极大浪费。 图 1 Oracle 体系结构 基金项目:武器装备预研项目 作者简介:王 娜(1981—),女,硕士生,主研方向:计算机网络与分布式处理;宿红毅,副教授;白 琳、王 鑫、郝子昭,硕士生 收稿日期:2004-10-28 E-mail :sdbzwn@https://www.360docs.net/doc/e411032666.html,

大数据-讲座总结

大数据挑战及其未来研究领域讲座学习心得 信息学院计算机技术2015级14班xxx 2201514058 大数据时代已经悄然到来,如何应对大数据时代带来的挑战与机遇,计算机类研究人员必须面对的一个严峻的课题。为了让师生紧跟技术发展,河北科技大 学信息与工程学院举办了关于大数据的讲座,大家积极参加,认真听讲,受益匪浅。 该讲座主要从大数据的基本概念、主要特征、应用领域、制约因素、大数据产业发展情况及发展大数据产业的关键思考因素,来对大数据进行了深入浅出的剖析讲解。 大数据(BigData)是指通过快速获取、处理、分析以从中提取有价值的海量、多样化的交易数据、交互数据与传感数据。海量和多样化是对大数据的数据量与数据类型的界定;快速是对大数据获取、处理、分析速度的要求;价值是对大数据获取、处理、分析的意义和目的;交易数据、交互数据与传感数据是大数据的来源。大数据之“大”,不仅在于其规模容量之大,更多的意义在于人类可以处理、分析并使用的数据在大量增加,通过这些数据的处理、整合和分析,可以发现新规律、获取新知识、创造新价值。如果把大数据比作一种产业,那么这种产业实现盈利的关键,在于提高对数据的“加工能力”,通过“加工”实现数据的增值。大数据是继云计算、物联网之后IT产业又一次具有划时代意义的技术变革,将对经济社会发展和个人生活方式产生巨大影响。 大数据的基本特征海量化(V olume)、多样化(Variety)、快速化(Velocity)和价值化(Value)。大数据首先是数据量大。随着更多互联网多媒体应用的出现,数据的类型不断增加,诸如图片、声音和视频等非结构化数据占到了很大比重。大数据技术的应用使得企业能够及时把握市场动态,迅速对产业、市场、经济、消费者需求等各方面情况做出较为准确的判断,并快速制定出有针对性的生产、运营、营销策略,不断提高企业的竞争力。大数据真正的价值体现在从海量且多样的内容中提取用户行为、用户数据、特征并转化为数据资源,并进一步加以挖掘和分析,增强用户信息获取的便利性。 大数据技术的快速发展催生了大数据的产业化,伴随着社会信息化、企业信息化、平安城市、智慧城市、社交网络、电子商务等不断发展,以及云计算、物联网、移动互联网等新一代信息技术广泛应用而不断产生的交易数据、交互数据与传感数据,大数据产业生态链的构建初步形成。按照数据价值实现流程主要包 括生产聚集层、组织与管理层、分析与发现层、应用与服务层。大数据的行业应用会促使大数据产业链形成一个循环过程,包括对大数据的组织与管理、分析与发现、应用服务,产业链的最终用户也可以是产业链的上游大数据资源拥有者。随着每次数据产生到数据价值实现的循环过程,数据规模不断扩大、数据复杂度不断加深、数据创造的价值不断加大,同时,也加速大数据技术创新与产业升级。美国将大数据从商业行为正式上升到国家战略层面。我国“十二五”规划已将大数据作为建设重点,各级政府也着手建立大数据库,进入了大数据管理时代。目前,

深入浅出数据分析-笔记

Head First Data Analysis_Chapter Chapter 1. Introduction to data analysis The basic process of data analysis: Define →Disassemble →Evaluate →Decide ■Define: find the general problem, understand the goal better; ■Disassemble: cut the problem into small pieces, find strong comparisons to isolate the most important elements; ■Evaluate: the key is comparison, make your own assumptions explicitly; ■Decide: compare your customer's belief to your interpretation of the data and recommend a decision. Chapter 2. Experiments-Test your theories The more comparative the analysis is, the better. Observational study: A study where the people being described decide on their own which groups they belong to. A experiment with the strategies is needed in order to know which one is the best. Control group: A group of treatment subjects that represent the status quo, not receiving any new treatment.

大数据讲座学习心得

大数据讲座学习心得 大数据讲座学习心得 大数据讲座学习心得 大数据时代已经悄然到来,如何应对大数据时代带来的挑战与机遇,是我们当代大学生特别是我们计算机类专业的大学生的一个必须面对的严峻课题。大数据时代是我们的一个黄金时代,对我们的意义可以说就像是另一个“80年代”。在讲座中秦永彬博士由一个电视剧《大太监》中情节来深入浅出的简单介绍了“大数据”的基本概念,并由“塔吉特”与“犯罪预测”两个案例让我们深切的体会到了“大数据”的对现今这样一个信息时代的不可替代的巨大作用。 在前几年本世纪初的时候,世界都称本世纪为“信息世纪”。确实在计算机技术与互联网技术的飞速发展过后,我们面临了一个每天都可以“信息爆炸”的时代。打开电视,打开电脑,甚至是在街上打开手机、PDA、平板电脑等等,你都可以接收到来自互联网从世界各地上传的各类信息:数据、视频、图片、音频……这样各类大量的数据累积之后达到了引起量变的临界值,数据本身有潜在的价值,但价值比较分散;数据高速产生,需高速处理。大数据意味着包括交易和交互数据集在内的所有数据集,其规模或复杂程度超出了常用技术按照合理的成本和时限捕捉、管理及处理这些数据集的能力。遂有了“大数据”技术的应运而生。 现在,当数据的积累量足够大的时候到来时,量变引起了质变。 “大数据”通过对海量数据有针对性的分析,赋予了互联网“智商”,这使得互联网的作用,从简单的数据交流和信息传递,上升到基于海量数据的分析,一句话“他开始思考了”。简言之,大数据就是将碎片化的海量数据在一定的时间内完成筛选、分析,并整理成为有用的资讯,帮助用户完成决策。借助大数据企业的决策者可以迅速感知市场需求变化,从而促使他们作出对企业更有利的决策,使得这