服务器安全狗v4.0安全策略操作教程

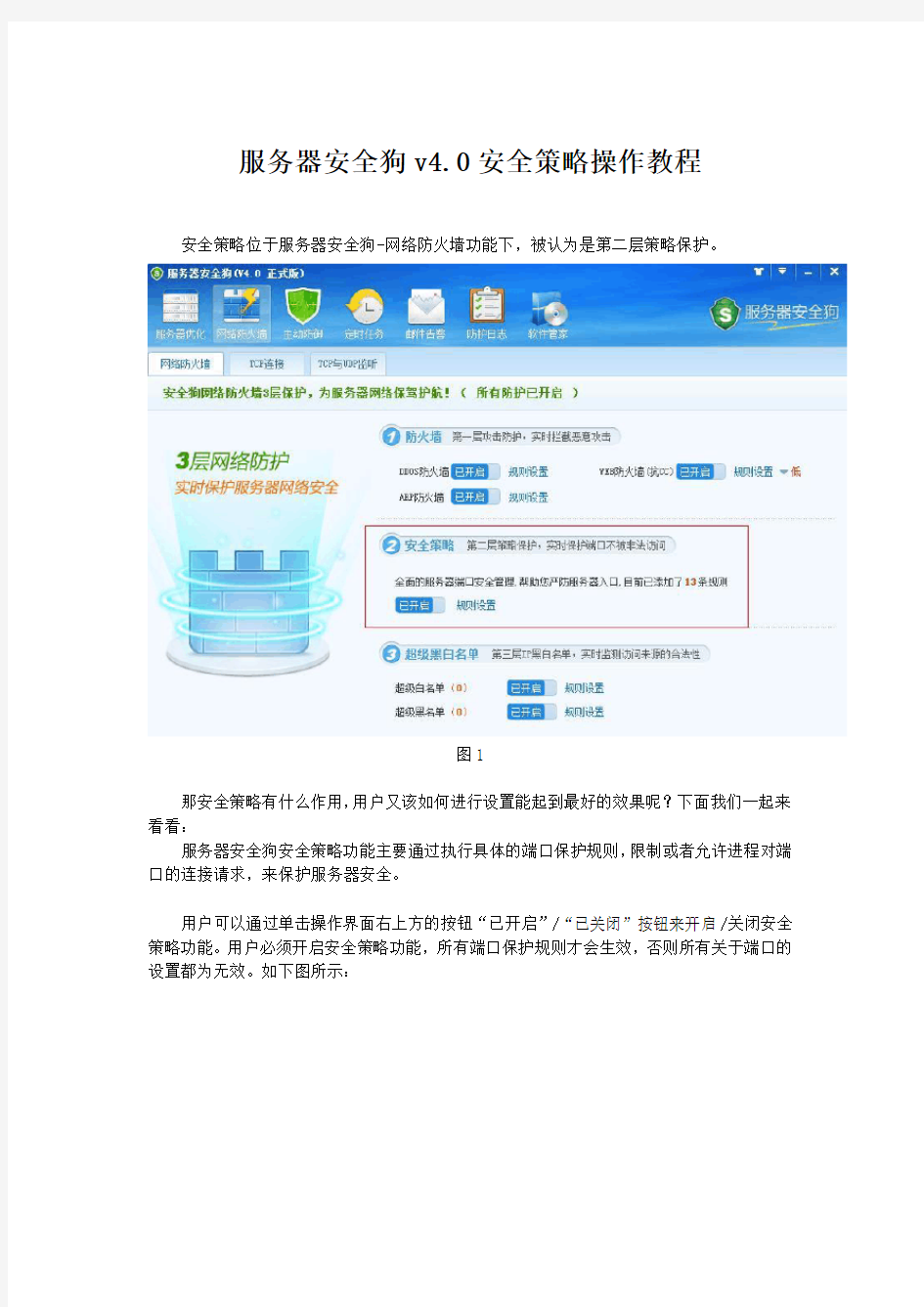

服务器安全狗v4.0安全策略操作教程安全策略位于服务器安全狗-网络防火墙功能下,被认为是第二层策略保护。

图1

那安全策略有什么作用,用户又该如何进行设置能起到最好的效果呢?下面我们一起来看看:

服务器安全狗安全策略功能主要通过执行具体的端口保护规则,限制或者允许进程对端口的连接请求,来保护服务器安全。

用户可以通过单击操作界面右上方的按钮“已开启”/“已关闭”按钮来开启/关闭安全策略功能。用户必须开启安全策略功能,所有端口保护规则才会生效,否则所有关于端口的设置都为无效。如下图所示:

图2.开启安全策略功能

用户“开启”安全策略功能后,系统会要求用户选择安全策略模式。需要提醒用户的是,安全策略模式的选择非常重要,如果误操作,可能会引起包括远程桌面登录在内的部分服务被禁止。建议用户在开启安全策略功能之前,确保远程桌面端口已经添加到安全策略列表,并使用“所有IP一律接受”。

安全策略模式的选择:

服务器安全狗安全策略提供两种安全策略模式供用户选择,分别是宽松模式和严格模式,用户可根据自身的需要选择适合的模式。

宽松模式:“默认放开所有端口,只关闭规则中的端口”表示端口保护规则以外的所有端口均为开放端口,而规则中的端口,系统将根据相应规则判断是否开放该端口,是否开放例外IP访问。这是为安全狗推荐使用模式。

简单来讲,选择此种模式系统只会判断端口保护规则列表中的端口是否需要限制,对端口保护规则列表以外的端口采取一律不管的方式。

对新手用户,在不熟悉端口原理的情况下,建议选择系统推荐的“宽松模式:默认放开所有端口,只关闭规则中的端口”。

图3. 宽松模式:默认放开所有端口,只关闭规则中的端口

“严格模式:是指“默认关闭所有端口,只放开规则中的端口”则表示其他端口均为非安全端口,将会被完全禁止访问,而规则中的端口,系统将根据相应规则判断是否开放该端口,是否开放例外IP访问。选择此种模式,系统会关闭所有端口保护规则以外的端口,并且根据端口保护规则的设置,对端口保护规则列表中的端口进行限制。

“默认关闭所有端口,只放开规则中的端口”安全策略模式,提供更高的服务器端口安全性(选择该安全策略模式,还可以起到完全封锁UDP数据包的作用)但是建议用户在选择该模式之前确认包括远程桌面登录端口在内的需要开放的端口,不会因为安全策略的开启被禁止。

图4. 严格模式:默认关闭所有端口,只放开规则中的端口

同时,用户可以直接使用服务器安全狗默认设置的13条端口规则,也可以根据实际需要自行设置。建议新手或者是对端口原理不熟悉的用户,直接使用服务器安全狗提供的端口保护规则。

本文我们选择系统推荐的第一种安全策略模式(宽松模式),用户在实际使用过程中可以根据自身的需要选择安全策略模式。

TCP与UDP监听:

用户通过查看“TCP与UDP监听”,可以获得实时的进程连接信息以及相应进程开启的端口信息。用户可以利用“TCP与UDP监听”功能提供的详细信息,在“安全策略”设置具体的端口保护规则,限制进程开启端口以保护服务器。

图5. TCP与UDP监听

端口说明提示功能:

系统提供端口说明提示功能,对端口不熟悉的用户,可以将鼠标停留在需要了解的端口规则上,系统将显示该端口详细信息。

图6. 端口说明提示功能

修改规则:

从端口保护规则列表中选取需要修改的规则,用户可以通过双击或者是选择“修改规则”,在“修改规则”窗口设置端口保护规则。(因为服务器安全狗已经提供了80端口保护规则,所以这里我们选择“修改规则”,如果用户需要设置的端口不在端口保护规则列表中,则可以选择“增加规则”之后进行相应设置)

图7. 修改端口保护规则

协议的选择:

选择相应的协议类型,可以屏蔽相应类型的访问请求,80端口属于TCP端口,所以此处我们选择TCP协议类型。

图8.端口保护规则协议选择

规则的选择:

“访问规则”的选择,应该根据实际情况来决定,本例因为服务器上有网站,我们只是为了禁止部分恶意IP访问,所以这里我们选择“所有IP一律接受”,之后在“例外IP”设置需要被屏蔽的IP,(这样就等于是放行所有IP仅限制“例外IP”中的IP访问)。

本地安全策略无法打开

本地安全策略无法打开 打开管理工具中[本地安全策略]时出现“管理单 元初始化失败”或“创建管理单元失败”的错误提示,然后 给了个“ CLSID:{8FC0B734-A0E1-11D1-A7D3- 0000F87571E3} ”的提示, 将位于%windir%\system32\wbem下的framedyn.dll拷贝至%windir%\system32 后,注册regsvr32 gpedit.dll和regsvr32 filemgmt.dll这两个文件如果都成功了,打开本地安全策略试试,如果不行按照下面的方法操作。 解决本地安全策略打不开的方法一: 1、解决的前提条件: 一是解决好系统的配置环境问题,由于安装软件导致系 统环境path被修改,所以需要改回来,方法是,打开系统 属性-高级-环境变量-修改path,值得说明的是xp不同版本 的稍有不同,大家可以打开相似的按钮看一下就找到了,修 改是比较简单的,只要在原来的path路径后面继续增加路 径就可以了,先加一分号“;”然后输入引号中的“% systemroot%\system32;%systemroot%;%systemroot% system32%\wbem”,你也可以增加类似的路径,这里就不多 说了。 二是确保两个文件的存在,如果没有可以拷贝到 windows目录下的system32目录下,这两个文件是

gpedit.msc和secpol.msc 。 2、如何调用,这里是很重要的一步,因为虽然该改的都改 了,该加的都加上了,但是目前为止还没有让将它们联系在 一起,或者说还没有注册到系统里. 不过不用担心,下面的步骤就可以解决这个难题了。 点-开始-运行-输入gpedit.msc-点确定,如果没有执 行,那么就直接去windows目录下的system32目录中直 接打开它好了。 然后,打开[控制面板]中的[本地安全策略]图标,你会发 现竟然出现了[计算机配置],双击[计算机配置],久违的 [安全设置]下面出现了[本地策略]。如果你喜欢修改下布 局,你还可以将右面的策略项排列成列表或详细信息等方 式。 解决本地安全策略打不开的方法二: 运行\ regedit\找到 HKEY_CURRENT_USER\Software\Policies\Microsoft\MMC 将RestrictToPermittedSnapins 的值设置为 0,如果MMC 找不到可以这样: 直接将下面内容复制粘贴进入记事本,并保存为后缀名为.reg的文件,双击运行该.reg文件即可。 Windows Registry Editor Version 5.00 [HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Group Policy Objects\LocalUser\Software\Policies\Microsoft\MMC] [-HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Group Policy Objects\LocalUser\Software\Policies\Microsoft\MMC\{8FC0B734-A0E1-11D1-A7D3-0000F87571E3}] "Restrict_Run"=dword:00000000 [HKEY_CURRENT_USER\Software\Policies\Microsoft\MMC] [-HKEY_CURRENT_USER\Software\Policies\Microsoft\MMC\{8FC0B734-A0E1-11D1-A7D3-0000F87571E3}] "Restrict_Run"=dword:00000000

Windows服务器安全加固

服务器安全加固(以Windows Server 2008为示例,Windows server 2003与Windows Server 2012根据实际需要进行修正) 1、服务器登录安全加固 1)为登录用户添加密码,密码长度在10位以上,并满足密码包括字母数字与特殊字符组成等复杂度要求。(请回答) 2)禁用系统多余帐号,如不需要Guest帐号访问服务器,则应禁用。(请截图) 3)设置Windows用户密码策略,可通过“控制面板-管理工具-本地安全策略”中“帐 序号属性可选择值 1 密码必须符合复杂性要求已启用 2 密码长度最小值10个字符 3 密码最短使用期限5天 4 密码最长使用期限40天 5 强制密码历史3次 6 用可还原得加密来储存密码已禁用 4)设置Windows系统非法登录锁定次数,可通过“控制面板-管理工具-本地安全策略”中“帐户策略”下得“帐户锁定策略”进行安全加固,参数设置参考如下;(请截 序号属性可选择值 1 帐户锁定阈值5次 2 帐户锁定时间10分钟 2、服务器安全事件审核安全加固。(请截图) 1)设置Windows服务器安全事件审核策略,可通过“控制面板-管理工具-本地安全策略”中“本地策略”下得“审核策略”进行安全设置,将其下得所有审核都设置成

“成功”、“失败”(默认为“无审核”)。 2)设置日志系统得安全加固,打开“控制面板-管理工具-事件查瞧器”中,在“Windows 日志”中选择一个日志类型,右击鼠标,设置“属性”得存储大小不小于512KB(4096KB);覆盖周期不小于15天(60天)。(请截图)

3、关闭服务器共享资源,可通过“控制面板-管理工具-计算机管理”中,选择“共 享文件夹-共享”查瞧系统共享资源,删除不必要得多余共享资源。(请截图) 4、自动锁屏设置 桌面点击右键-属性-屏幕保护程序,设置服务器自动锁屏时间为3分钟(参考)。(请截图)

DELL服务器RAID配置教程

在启动电脑的时候按CTRL+R 进入RAID 设置见面如下图 名称解释: Disk Group:磁盘组,这里相当于是阵列,例如配置了一个RAID5,就是一个磁盘组 VD(Virtual Disk):虚拟磁盘,虚拟磁盘可以不使用阵列的全部容量,也就是说一个磁盘组可以分为多个VD PD(Physical Disk):物理磁盘 HS:Hot Spare 热备 Mgmt:管理 【一】创建逻辑磁盘 1、按照屏幕下方的虚拟磁盘管理器提示,在VD Mgmt菜单(可以通过CTRL+P/CTRL+N 切换菜单),按F2展开虚拟磁盘创建菜单 2、在虚拟磁盘创建窗口,按回车键选择”Create New VD”创建新虚拟磁盘

3、在RAID Level选项按回车,可以出现能够支持的RAID级别,RAID卡能够支持的级别有RAID0/1/5/10/50,根据具体配置的硬盘数量不同,这个位置可能出现的选项也会有所区别。 选择不同的级别,选项会有所差别。选择好需要配置的RAID级别(我们这里以RAID5为例),按回车确认。

4、确认RAID级别以后,按向下方向键,将光标移至Physical Disks列表中,上下移动至需要选择的硬盘位置,按空格键来选择(移除)列表中的硬盘,当选择的硬盘数量达到这个RAID级别所需的要求时,Basic Settings的VD Size中可以显示这个RAID的默认容量信息。有X标志为选中的硬盘。 选择完硬盘后按Tab键,可以将光标移至VD Size栏,VD Size可以手动设定大小,也就是说可以不用将所有的容量配置在一个虚拟磁盘中。如果这个虚拟磁盘没有使用我们所配置的RAID5阵列所有的容量,剩余的空间可以配置为另外的一个虚拟磁盘,但是配置下一个虚拟磁盘时必须返回VD Mgmt创建(可以参考第13步,会有详细说明)。VD Name根据需要设置,也可为空。 注:各RAID级别最少需要的硬盘数量,RAID0=1,RAID1=2,RAID5=3,RAID10=4,RAID50=6 5、修改高级设置,选择完VD Size后,可以按向下方向键,或者Tab键,将光标移至Advanced Settings处,按空格键开启(禁用)高级设置。如果开启后(红框处有X标志为开启),可以修改Stripe Element Size大小,以及阵列的Read Policy与Write Policy,Initialize 处可以选择是否在阵列配置的同时进行初始化。 高级设置默认为关闭(不可修改),如果没有特殊要求,建议不要修改此处的设置。

小白搭建服务器教程

小白搭建服务器教程 小白搭建服务器教程如下。 在阿里云上搭建使用个人博客主要分为以下几个步骤: 1、购买阿里云ECS主机 2、购买域名 3、申请备案 4、环境配置 5、安装wordpress 6、域名解析 声明一下,本人对服务器端的知识不是很熟悉,但一心想做个自己的个人网站装一下哔,特此记录一下完整的配置过程,也算是给其他小白们的一剂福利吧。 开发环境: 物理机版本:Win7旗舰版(64位) xshell版本:Xshell5Build0806 xftp版本:Xftp5Build0780 wordpress版本:wordpress-4.3.1-zh_CN phpMyAdmin版本:phpMyAdmin-4.5.1-all-languages 备注:以上所有的安装包工具在文章的末尾都附有打包下载,都是从官方下载的,请绝对放心使用,拿走不谢~ 一、购买阿里云ECS服务器:

登录阿里云官方网站,在“产品与服务”中选择云服务器ECS, 选择立即购买。运气好的话还能赶上阿里的一些优惠活动。比如说,我买的就是学生价: 先凑合着用呗,反正目前又没有高并发的访问,所以也没必要搞辣么高的配置,毕竟价格昂贵,我等屌丝学生承担不起呀。 配置选择: 根据自己的需要选择合适的配置,如果仅仅是做wordpress个人博客的话,那么以下配置可以参考: 当然大家也可以买一年的,这样可以优惠2个月,价格在1K左右。 二、购买域名: 在阿里云官网右上角点击“万网”,然后可以进行域名的购买,需要注意的是首次购买域名是有优惠的,所以请选择合适的购买时长,否则不断的续费可能会造成经济损失,购买完域名之后建议去 实名认证。 三、域名备案: 需要提醒大家的是,如果你买了阿里云的服务器,并且想要通过域名访问,那域名是必须要备案的,总结一句:必须先将域名备案,才能通过域名访问阿里云的服务器。 一提到备案,可能你会觉得备案这个事情很麻烦,各种流程啊,手续啊。其实没这么麻烦,因为阿里云已经提供了一条龙服务(呵呵,我特么这样搞传销,阿里云也不会给我啥优惠啥),通过阿里云的代 备案系统,一些都会变得容易很多呢,不管是个人网站的备案,还 是企业网站的备案,都只是时间上的问题,一般备案审核需要二十 天左右。废话不说,下面开始上图。 (1)申请备案服务号:(非常重要) 既然打算要用阿里云的代备案系统,这件事是必不可少的。

安全狗云中心客户端_功能体验测评

安全狗云中心客户端功能体验测评 作为国内最大的服务器安全软件之一“安全狗”,其研发团队在经历半年多的精心研发后于2012年12月5日正式推出“安全狗云安全中心”客户端。使用过安全狗软件的都知道,安全狗软件是安装在服务器上,帮助用户进行服务器与网站的安全设置与入侵防御,做为服务器端上的安全防护软件,安全狗能够帮助广大服务器管理者解决大部分的入侵防御问题。安全狗云安全中心研发的目的是通过与服务器端的服务器安全狗与网站安全狗的联动配合,结合云计算技术,为用户提供在个人电脑上的远程集群的服务器与网站的安全管理与监控,同时提供网站云安全扫描、网站云安全监控、网页云防篡改、服务器管理、服务器安全监控、云安全告警等全方位立体的安全防护体系。 安全狗云中心客户端是“安全狗云安全中心”的客户端表现方式,该客户端装在个人电脑上,帮助IDC、站长朋友们对服务器和网站进行远程安全管理与监控,与安全狗云安全中心相得益彰,让用户无需登录安全狗云安全中心,就可以以桌面方式轻松快捷管理服务器与网站。 下面我们就一起来检验这个新鲜出炉的安全狗云中心客户端提供怎样服务和个性化用户体验的。 软件名称:安全狗云中心客户端 文件大小:9MB 运行环境:Win8/Win7/Vista(32/64位)/XP(32位) 安全狗云中心客户端适用于拥有服务器与网站的朋友。软件的安装与其他软件的安装过程基本类似,用户只需按照安装向导提示进行安装操作即可。 需要特别提醒的是安全狗云中心客户端的安装与安全狗软件不同,安全狗软件是安装在服务器上,而安全狗云中心客户端是安装在个人电脑上进行远程安全管理与监控。 在安装完成之后,用户不需要重启电脑,就可以直接管理服务器。下面我们一起进入主界面,来感受下安全狗云中心客户端的主要功能。 (登陆信息用您在云安全中心的账户密码即可,无需重新注册。) 服务器资源监控 客户端风格简单,进入界面就可以看到“服务器列表”和“网站列表”的大分类,我们先来看服务器列表。

Web服务器配置方法教程

Web服务器配置方法教程 服务器是一种高性能计算机,作为网络的节点,存储、处理网络上80%的数据、信息,因此也被称为网络的灵魂。那么该如何配置Web服务器呢?如果你不知道,请看的Web服务器配置方法详解吧! 一般在安装操作系统时不默认安装IIS,所以在第一次配置Web 服务器时需要安装IIS。安装方法为: 1、打开“控制面板”,打开“添加/删除程序”,弹出“添加/删除程序”窗口。 2、单击窗口中的“添加/删除Windows组件”图标,弹出“Windows组件向导”对话框。 3、选中“向导”中的“应用程序服务器”复选框。单击“详细信息”按钮,弹出“应用程序服务器”对话框。 4、选择需要的组件,其中“Inter信息服务(IIS)”和“应用程序服务器控制台”是必须选中的。选中“Inter信息服务(IIS)”后,再单击“详细信息”按钮,弹出“Inter信息服务(IIS)”对话框。

5、选中“Inter信息服务管理器”和“万维网服务”。并且选中“万维网服务”后,再单击“详细信息”按钮,弹出“万维网服务”对话框。 6、其中的“万维网服务”必须选中。如果想要服务器支持ASP,还应该选中“Active Server Pages”。逐个单击“确定”按钮,关闭各对话框,直到返回图1的“Windows组件向导”对话框。 7、单击“下一步”按钮,系统开始IIS的安装,这期间可能要求插入Windows Server xx安装盘,系统会自动进行安装工作。 8、安装完成后,弹出提示安装成功的对话框,单击“确定”按钮就完成了IIS的安装。 友情提示:如果想要同时装入FTP服务器,在“Inter信息服务(IIS)”对话框中应该把“文件传输协议(FTP)服务”的复选框也选中。 打开“Inter 信息服务管理器”,在目录树的“网站”上单击右键,在右键菜单中选择“新建→网站”,弹出“网站创建向导”:

服务器安全狗的ddos攻击实例和设置

服务器安全狗DDOS防火墙的攻击示例和设置问题 说明:这次我们使用2台服务器进行测试,IP分别是192.168.73.128和192.168.73.129(这里我们用虚拟机进行模拟)。由192.168.73.129对另外一台发起SYN Flood攻击。SYN Flood是当前最流行的DoS(拒绝服务攻击)与DDoS(分布式拒绝服务攻击)的方式之一,这是一种利用TCP协议缺陷,发送大量伪造的TCP连接请求,从而使得被攻击方资源耗尽(CPU满负荷或内存不足)的攻击方式。其中192.168.73.128装了服务器安全狗。过程这里就不做说明了,我们可以从服务器安全狗的防护日志上看到攻击的信息。 当攻击开始的时候,我们可以看到屏幕右下脚的服务器安全狗标志在闪红预警,说明你的服务器正在遭受攻击。这时候你就可以到服务器安全狗的防护日志里查看日志,如下图: 我们的服务器安全狗已经起作用了,拦截了对方的DDOS攻击。而起拦截作用的就是服务器安全狗防火墙模块中的DDOS防火墙,如下图所示,接下来我们要进行详细的说明:

开启/停止DDOS防火墙功能:用户可以通过单击操作界面右上方的“开启”/“停止”按钮来开启/停止DDOS防火墙功能。DDOS防火墙必须开启,才能实现防御DDOS攻击的功能,建议用户安装完服务器安全狗之后,立即开启DDOS防火墙。如下图所示:

DDOS防火墙各项参数,全部针对单个IP设置,所有参数都是根据实验测试得出的最佳值,所以一般情况下建议用户直接使用系统默认设置。在使用过程中,用户也可以根据实际攻击情况随时修改各项参数值,如图所示: 这里我们详细介绍下这些参数,“IP冻结时间”用以设置被安全狗判断为攻击的IP将会被禁止访问的时间长度,时间单位为分钟,取值需为大于1的整数,用户可以视攻击情况修改限制访问的时间长度,如下图所示:

网络攻防实验报告

HUNAN UNIVERSITY 课程实习报告 题目:网络攻防 学生姓名李佳 学生学号201308060228 专业班级保密1301班 指导老师钱鹏飞老师 完成日期2016/1/3 完成实验总数:13 具体实验:1.综合扫描 2.使用 Microsoft 基线安全分析器

3.DNS 溢出实验 4. 堆溢出实验 5.配置Windows系统安全评估 6.Windows 系统帐户安全评估 7.弱口令破解 8.邮件明文窃听 9.网络APR攻击 10.Windows_Server_IP安全配置 11.Tomcat管理用户弱口令攻击 12.木马灰鸽子防护 13.ping扫描 1.综合扫描 X-scan 采用多线程方式对指定IP地址段(或单机)进行安全漏洞检测,支持插件功能,提供了图形界面和命令行两种操作方式,扫描内容包括:远程操作系统类型及版本,标准端口状态及端口BANNER信息,SNMP信息,CGI漏洞,IIS漏洞,RPC漏洞,SSL漏洞,SQL-SERVER、FTP-SERVER、SMTP-SERVER、POP3-SERVER、NT-SERVER弱口令用户,NT服务器NETBIOS信息、

注册表信息等。 2.使用 Microsoft 基线安全分析器 MBSA:安全基线是一个信息系统的最小安全保证, 即该信息系统最基本需要满足的安全要求。信息系统安全往往需要在安全付出成本与所能够承受的安全风险之间进行平衡, 而安全基线正是这个平衡的合理的分界线。不满足系统最基本的安全需求, 也就无法承受由此带来的安全风险, 而非基本安全需求的满足同样会带来超额安全成本的付出, 所以构造信息系统安全基线己经成为系统安全工程的首要步骤, 同时也是进行安全评估、解决信息系统安全性问题的先决条件。微软基线安全分析器可对系统扫描后将生成一份检测报告,该报告将列举系统中存在的所有漏洞和弱点。 3.DNS 溢出实验 DNS溢出DNS 的设计被发现可攻击的漏洞,攻击者可透过伪装 DNS 主要服务器的方式,引导使用者进入恶意网页,以钓鱼方式取得信息,或者植入恶意程序。 MS06‐041:DNS 解析中的漏洞可能允许远程代码执行。 Microsoft Windows 是微软发布的非常流行的操作系统。 Microsoft Windows DNS 服务器的 RPC 接口在处理畸形请求时存在栈溢出漏洞,远程攻击者可能利用此漏洞获取服务器的管理权限。

DELL服务器RAID配置详细教程

DELL服务器RAID配置教程 在启动电脑的时候按CTRL+R 进入RAID 设置见面如下图 名称解释: Disk Group:磁盘组,这里相当于是阵列,例如配置了一个RAID5,就是一个磁盘组VD(Virtual Disk):虚拟磁盘,虚拟磁盘可以不使用阵列的全部容量,也就是说一个磁盘组可以分为多个VD PD(Physical Disk):物理磁盘 HS:Hot Spare 热备 Mgmt:管理 【一】创建逻辑磁盘 1、按照屏幕下方的虚拟磁盘管理器提示,在VD Mgmt菜单(可以通过CTRL+P/CTRL+N 切换菜单),按F2展开虚拟磁盘创建菜单 2、在虚拟磁盘创建窗口,按回车键选择”Create New VD”创建新虚拟磁盘

3、在RAID Level选项按回车,可以出现能够支持的RAID级别,RAID卡能够支持的级别有RAID0/1/5/10/50,根据具体配置的硬盘数量不同,这个位置可能出现的选项也会有所区别。 选择不同的级别,选项会有所差别。选择好需要配置的RAID级别(我们这里以RAID5为例),按回车确认。

4、确认RAID级别以后,按向下方向键,将光标移至Physical Disks列表中,上下移动至需要选择的硬盘位置,按空格键来选择(移除)列表中的硬盘,当选择的硬盘数量达到这个RAID级别所需的要求时,Basic Settings的VD Size中可以显示这个RAID的默认容量信息。有X标志为选中的硬盘。 选择完硬盘后按Tab键,可以将光标移至VD Size栏,VD Size可以手动设定大小,也就是说可以不用将所有的容量配置在一个虚拟磁盘中。如果这个虚拟磁盘没有使用我们所配置的RAID5阵列所有的容量,剩余的空间可以配置为另外的一个虚拟磁盘,但是配置下一个虚拟磁盘时必须返回VD Mgmt创建(可以参考第13步,会有详细说明)。VD Name根据需要设置,也可为空。 注:各RAID级别最少需要的硬盘数量,RAID0=1,RAID1=2,RAID5=3,RAID10=4,RAID50=6 5、修改高级设置,选择完VD Size后,可以按向下方向键,或者Tab键,将光标移至Advanced Settings处,按空格键开启(禁用)高级设置。如果开启后(红框处有X标志为开启),可以修改Stripe Element Size大小,以及阵列的Read Policy与Write Policy,Initialize 处可以选择是否在阵列配置的同时进行初始化。 高级设置默认为关闭(不可修改),如果没有特殊要求,建议不要修改此处的设置。

配置本地安全策略

配置本地安全策略端口的保护 IP 安全策略设置方法 一、适用范围: 它适用于2000以上Windows系统的专业版;对家庭版的用户可以看一下是不是能通过:控制台(运行mm)-文件-添加/删除管理单元-添加-添加独立单元,添加上“ IP 安全策略管理”,如行的话则可在左边的窗口中看到“ IP 安全策略,在本地计算机”了,接下来的操作就跟专业版一样了。 二、找到“ IP 安全策略,在本地计算机”: “IP 安全策略,在本地计算机”选项在“本地安全设置”下,所以要找到它就打开“本地安全设置”的方法,主要采用以下两种方法来打开:1是点“开始”-“运行” -输入 secpol.msc ,点确定;2 是“控制面板”-“管理工具”-“本地安全策略”。打开“本地安全策略”对话框就能在左边的窗口中看到“ IP 安全策略,在本地计算机”了。右击它,在它的下级菜单中能看到“创建IP 安全策略”和“管理IP 筛选器表和筛选器操作”等菜单(也可以在此级菜单中的“所有任务”项的下级菜单中看到上面的两个菜单)。 三、建立新的筛选器: 1、在“ IP 安全策略,在本地计算机”的下级菜单中选择“管理IP 筛选器和筛选器操作”菜单,打开“管理IP 筛选器和筛选器操作”对话框,里面有两个标签:“管理IP 筛选器列表”和“管理筛选器操作”。选择“管理IP 筛选器列表”标签,在“ IP 筛选器列表”下的文本框下面能看到三个按钮:“添加”、“编辑”和“删除”。 2、点“添加”按钮,打开叫做“ IP筛选器列表”的对话框,里面有三个文本框,从上到下分别是:“名称”、“描述”和“筛选器”。在“名称”和“描述”文本框右边,能看到“添加”、“编辑”和“删除”三个按钮(对没有内容的筛选器而言,它的 “编辑”和“删除”按钮不可用),在这三个按钮下有一个复选框,复选框后面有“使用‘添加向导'”这样的文本说明。 3、取消默认的对“使用‘添加向导'”的勾选,在“名称”下面的文本框中把默认的“新IP 筛选器列表”修改成下面要建立的筛选器列表的名称,我们这里先输入: “病毒常驻端口”,在“描述”下面的空白文本框中输进去“病毒常驻端口”后面的全部

服务器如何防止攻击

建站一段时间后总能听到什么网站被挂马、被黑。好像入侵挂马似乎是件很简单的事情。其实,入侵并不简单,是你网站服务器的必要安全措施没做好,才会这么轻易的被攻击。 服务器安全问题很重要,之前有客户的服务器被黑、管理员账号被修改、远程端口也被改了,在网上查了很多资料并按照教程自己设置,服务器跑了没一个月竟然瘫痪了,让机房检查系统挂了,只能重做系统。做完系统进去发现数据库都有各种程度的损坏,网站文件也被篡改了,弄了好就才把网站弄好,损失很大。最后咨询很多人给服务器做了各种安全才得以解决。下面是一些关于安全方面的建议,希望这些能帮到大家! 一:挂马预防措施: 1、建议用户通过ftp来上传、维护网页,尽量不安装asp的上传程序。

2、定期对网站进行安全的检测,具体可以利用网上一些工具,如挂马检测工具! 3、asp程序管理员的用户名和密码要有一定复杂性,不能过于简单,还要注意定期更换。 4、到正规网站下载asp程序,下载后要对其数据库名称和存放路径进行修改,数据库文件名称也要有一定复杂性。 5、要尽量保持程序是最新版本。 6、不要在网页上加注后台管理程序登陆页面的链接。 7、为防止程序有未知漏洞,可以在维护后删除后台管理程序的登陆页面,下次维护时再通过ftp上传即可。 8、要时常备份数据库等重要文件。 9、日常要多维护,并注意空间中是否有来历不明的asp文件。记住:一分汗水,换一分安全! 10、一旦发现被入侵,除非自己能识别出所有木马文件,否则要删除所有文件。 11、对asp上传程序的调用一定要进行身份认证,并只允许信任的人使用上传程序。这其中包括各种新闻发布、商城及论坛程 二:挂马恢复措施:

网站安全狗Linux版 V2.0用户使用手册

网站安全狗Linux版 V2.0用户使用手册 1.软件安装 以32位安装包为例,64位安装包把对应的32改成64即可。 步骤1 :下载软件发布包(.tar.gz格式):safedogwz_linux32.tar.gz 也可以采取wget的方式下载发布包: wget https://www.360docs.net/doc/fb3498230.html,/safedogwz_linux32.tar.gz 步骤2:在root帐户下执行以下命令: tar xzvf safedogwz_linux32.tar.gz cd ApacheSafeDog32 chmod +x install.sh ./install.sh 运行时会提示输入apache服务器的配置文件路径(绝对路径),请根据您所安装的apache 的目录,填写真实的配置文件路径。 举例:/usr/local/apache2/conf/httpd.conf 注意: (1)提示:若您在输入时,不慎输入错误,请按组合键CTRL+Backspace删除。 (2)网站狗的安装目录为/etc/ApacheSafeDog,请不要删除此目录及目录下的任何内容。(3)安装完成后,请重新启动apache服务器,以使网站安全狗软件生效。 (4)如果重启apache服务器时失败,并提示Permission denied错误,请参看《网站安全狗Linux版SElinux的相关设置》一文。 2. 软件功能说明 修改网站安全狗的配置文件所在目录/etc/ApacheSafeDog/conf下的配置文件来启用网站安全狗的相应功能。 注意: (1)以下配置文件各字段的值只是举例,请根据您的实际需要自行设定。设定前请参考每个字段前的注释信息。

渗透测试资料--提权技巧

### 提权技巧 1.cmd拒绝访问就自己上传一个cmd.exe,自己上传的cmd是不限制后缀的,还可以是https://www.360docs.net/doc/fb3498230.html, cmd.txt cmd.rar等 https://www.360docs.net/doc/fb3498230.html, user不能执行有时候是net.exe被删除了,可以先试试net1,不行就自己上 传一个net.exe 3.cmd执行exp没回显的解决方法:com路径那里输入exp路径 C:\RECYCLER\pr.exe,命令那里清空(包括/c )输入net user jianmei daxia /add 4.有时候因为监控而添加用户失败,试试上传抓取hash的工具,如PwDump7.exe,得到hash之后可以进行破解,建议重定向结果到保存为1.txt cmd /c c:\windows\temp\cookies\PwDump7.exe >1.txt,在条件允许的情况下 也可以用mimikatz直接抓明文 5.有时候权限很松,很多命令都可以执行,但是就是增加不上用户,这时候你就要考虑是不是因为密码过于简单或是过于复杂了 6.用wt.asp扫出来的目录,其中红色的文件可以替换成exp,执行命令时cmd那里输 入替换的文件路径,下面清空双引号加增加用户的命令 7.有时候可以添加用户,但是添加不到管理组,有可能是administrators组改名 了,使用命令net user administrator查看管理组的名字 8.有的cmd执行很变态,asp马里,cmd路径填上面,下面填:"c:\xxx\exp.exe whoami” 记得前面加两个双引号,不行后面也两个,不行就把exp的路径放在cmd那里,下面不变 9.当添加不上用户却可以添加“增加用户的Vbs、bat)的时候,就添加一个吧,然后 用“直接使服务器蓝屏重启的东东”让服务器重启就提权成功 10.菜刀执行的技巧,上传cmd到可执行目录,右击cmd 虚拟终端,help 然后setp c:\windows\temp\cmd.exe 设置终端路径为:c:\windows\temp\cmd.exe 11.支持aspx但跨不了目录的时候,可以上传一个读iis的vbs,执行命令列出所有网站目录,找到主站的目录就可以跨过去了,上传cscript.exe到可执行目录, 接着上传iispwd.vbs到网站根目录,cmd命令cmd /c “c:\windows\temp\cookies\cscript.exe” d:\web\iispwd.vbs 11.如何辨别服务器是不是内网?192.168.x.x 172.16.x.x 10.x.x.x 12.安全狗下加用户的语句::for /l %i in (1,1,1000) do @net user test test [/add&@net]() localgroup administrators test /add

服务器配置详解

Windows VPN服务器配置图文教程超详细版 作者:字体:[ ] 类型:转载 VPN可以虚拟出一个专用网络,让远处的计算机和你相当于处在同一个局域网中,而中间的数据也可以实现加密传输,用处很大,特别是在一些大公司,分公司处在不同的区域。 当然VPN的用处远不止于此,比如游戏代理等等。下面介绍一下在Windows下面架设VPN 的详细教程。希望对需要的朋友能有所帮助。 首先是准备工作:windows自带防火墙(windows firewall/internet connection sh aring(ICS))要停止(或允许1723端口通过);远程注册表服务(remote Registry) 并且开启;server服务(Server)必需开启;router路由服务(Routing and Remote Access)必需开启。如果服务器使用局域网地址,则要在出口路由器上配置端口(1723)映射。 配置过程:1、启动系统服务 默认情况下所需服务中,远程注册表服务(remote Registry)和server服务(Server)是自动启动的,只有router路由服务(Routing and Remote Access)默认禁止,下面启动相应的服务。 右击桌面上“我的电脑”→“管理”,如下图: 进入“计算机管理”后,点左侧的“服务和应用程序”->“服务”,如下图所示:在服务列表的右侧找到“Routing and Remote Access”,右击点击“属性”,如下图所示: 对所选服务单击右键选属性,如下图所示:

更改服务启动类型为自动,如下图所示: 右击点击“Routing and Remote Access”,点“启动,如下图所示: 系统服务设置完成,不一定完全按照这个步骤进入系统服务,还有很多方法。最终只 要达到服务器启动就可以了。 2、VPN服务的相关配置 右键单击桌面上的“网上邻居”→“属性”进入“网络连接”,如下图所示: 您会发现比平常多了一个“传入的连接”,单击右键选择“属性”,如下图: 在“传入的连接属性”的“常规”选项卡中,选中“允许他人通过 Internet 或其它网络以“隧道操作”方式建立到我的计算机的专用链接(W)”前面的复选框,如图所示:点击上面的“用户”选项卡,点击下面的“新建(N)…”建立一个用户名和密码并选中,也可以选中已有的用户名和密码,如图 到“网络”选项卡中,点击“安装(I)…”→“协议”选择包含“IPX协议”那个,点 击确定,如下图所示: 稍等片刻协议就安装好了 如果VPN服务器所在的网络没有开启自动获取IP地址(DHCP),则需要配置传入连接 的IP范围,双击“Internet 协议(TCP/IP)”,在弹出的窗口中选择“指定 TCP/IP 地址”,并填写与VPN服务器同一网段的空闲地址,推荐为双数。

组策略教程

一、访问组策略 1.输入gpedit.msc命令访问: 选择“开始”→“运行”(或快捷方式:Win+R),在弹出窗口中输入“gpedit.msc”,回车后进入组策略窗口。组策略窗口的结构和资源管理器相似,左边是树型目录结构,由“计算机配置”、“用户配置”两大节点组成。这两个节点下分别都有“软件设置”、“Windows设置”和“管理模板”三个节点(如图一),节点下面还有更多的节点和设置。此时点击右边窗口中的节点或设置,便会出现关于此节点或设置的适用平台和作用描述。“计算机配置”、“用户配置”两大节点下的子节点和设置有很多是相同的,那么我们该改哪一处?“计算机配置”节点中的设置应用到整个计算机策略,在此处修改后的设置将应用到计算机中的所有用户。“用户配置”节点中的设置一般只应用到当前用户,如果你用别的用户名登录计算机,设置就不会管用了。但一般情况下建议在“用户配置”节点下修改,本文也将主要讲解“用户配置”节点的各项设置的修改,附带讲解“计算机配置”节点下的一些设置。其中“管理模板”设置最多、应用最广,因此也是本文的重中之重。 图一:

下面我们就进入“用户配置”,去细细探测它的奥秘: 1、在软件设置里面没有什么重要内容,我们省去介绍吧(不信你看看); 2、那我们先看看“windows设置”里的内容(如图二全结构图:):在“windows设置”的节点下有“脚本”、“安全设置”和“IE维护”三个节点,其中“脚本”下包含“登录”和“注销”两个脚本,其功能(属性)是设置“登录”和“注销”时的桌面背景!在“安全设置”里面没有什么实质内容,现我们就忽略它吧! 《而对于“计算机配置”的“安全设置”的下节点里,多了三个小节点,其一是“密码策略”,它可以设置我们对用户的密码要求及密码保留时间等,因此,当你设置后,你的密码设置就必须符合这要求。。。。。。其二是“帐号锁定策略”,它可以设置帐号无效登录系

集团核心机房架设项目竞价参数

“集团核心机房架设项目”竞价参数

配置参数指标一览表 1.1、外网下一代防火墙: 1、1U构架、最大吞吐量≥2.5G、至少含有传统防火墙、流量管理、应用管理、IPSec VPN、资产识别、防病 毒、入侵防护及联动,≥180天日志功能。包含≥三年产品维保、升级等服务。 2、★支持多链路负载路由,能够基于IP、端口、协议、ISP、应用类型以及国家地域来进行选路由选路;(需 提供上述功能截图证明) 3、★一旦出现故障时排除顺利,或者在部署设备前进行快速调试,访问控制规则必须支持数据模拟匹配,输 入源目的IP、端口、协议五元组信息,模拟策略匹配方式,给出最可能的匹配结果;(需提供相关功能截图证明) 4、访问控制规则必须支持基于网络对象/用户,端口,区域,应用/服务类型的应用访问控制和基于国家/地 区的地域访问控制,实现精细化管控;(需提供相关功能截图证明) 5、支持针对SMTP、POP3、IMAP邮件协议的内容检测,如邮件内容检测、附件杀毒、URL过滤等,支持根据邮 件附件类型进行文件过滤;(需提供相关功能截图证明) 6、设备必须提供最新的威胁情报,能够对新爆发的流行高危漏洞进行预警和自动处置,支持新的安全事件爆 发时,自动扫描内网存在的漏洞,并自动开启防御功能;(需提供相关功能截图证明) 7、★扩展支持Web漏洞扫描功能,可扫描检测网站是否存在SQL注入、XSS、跨站脚本、目录遍历、文件包含、 命令执行等脚本漏洞;(需提供相关功能截图证明) 8、★支持对终端已被种植了远控木马或者病毒等恶意软件进行检测,并且能够对检测到的恶意软件行为进行 深入的分析,展示和外部命令控制服务器的交互行为和其他可疑行为;(需提供相关功能截图证明) 9、★对于未知威胁具备同云端安全分析引擎进行联动的能力,上报可疑行为并在云端进行沙盒检测,并下发 威胁行为分析报告;(需提供相关功能截图证明) 10、★支持通过云端的大数据分析平台,发现和展示整个僵尸网络的构成和分布,定位僵尸网络控制服务器的 地址;(需提供相关功能截图证明) 11、★支持资产的自动发现以及资产脆弱性和服务器开放端口的自动识别,支持包含敏感数据业务的识别;(需 提供相关功能截图证明) 12、★支持基于攻击不同阶段的方式来匹配并展示当前资产遭受到攻击的具体所处状态,并详细给出针对性处 理建议,展示具体的攻击链并可对威胁进行取证;(需提供相关功能截图证明) 13、★支持安全能力图谱,可展示设备对资产防护的有效性,对当前的风险预测、风险防御、风险检测能力进 行展示,并对当前资产安全状态进行评级;同时展示当前设备的安全能力等级,展示每日安全能力的更新情况;(需提供相关功能截图证明) 14、★为保证产品后续技术支持和研发能力,投标厂商具有CMMI L5,提供截图证明

本地安全策略设置

实验本地安全策略设置 【实验目的】 1)掌握帐户策略的设置。 2)掌握本地策略的设置。 【实验环境】 具有Windows xp的计算机、局域网环境。 【实验重点及难点】 重点:掌握帐户策略、本地策略的设置。 难点:实验过程中,切实理学会如何实际应用XP本地安全策略。 【实验内容】 一、帐户策略的设置。 1、设置密码策略(使我们的系统密码相对安全,不易破解)。 1)打开”开始”菜单→”程序”→”管理工具”→”本地安全策略”→”帐户策略”→”密 码策略”(截图),设置密码长度最小值为2个字符,密码最短存留期为2天,密码最长存留期为50天。启用密码必须符合复杂性要求(截图)。 更改密码,设置Administrator帐号密码为空,或者设置密码为单一数字,则弹出如下对话框(截图)。 1)完成。 2、设置帐户锁定策略(可以抵御网络用户通过枚举入侵自己计算机)。 1)打开”开始”菜单→”程序”→”管理工具”→”本地安全策略”→”帐户策略”→”帐户锁定策略”(截图)。 2)设置”复位账户锁定计数器”为2分钟之后,“账户锁定时间”为2分钟,”账户锁定阈值”为5次无效登陆。(截图)。 3)此时,注销自己计算机,连续5次输入密码错误,此时自己电脑被锁定,禁 止输入密码,并且锁定时间为2分钟。 4)完成。 二、本地策略的设置。 1、设置审核策略(可以获取用户对本计算机的操作历史进行审核)。 审核登陆事件:用户在本机的登陆。 审核对象访问:用户对对象的访问(如文件、文件夹控制面板等)。 审核系统事件:系统的启动、注销和关机,以及涉及到安全性的一些事件。 审核帐户登陆事件:用户在其他计算机上登陆,在本计算机上进行验证。 审核帐户管理:涉及到帐户的管理,如新建用户和组,修改密码、重命名用户和组等。 1)打开”开始”菜单→”程序”→”管理工具”→”本地安全策略”→”本地策略”→”审核策略”(截图)。 2)设置审核登陆事件和审核系统事件都为成功和失败(截图)。

网站安全狗V3.5 常见问题的解决方案

关于安全狗常见问题的解决方案 经常看到朋友问关于安全狗的常见问题该如何解决,就去网上搜索了一下找到以下内容,希望给予需要的朋友一些帮助,解决一些常见问题。 1. 安全狗软件是否收费? 服务器安全狗与网站安全狗软件完全免费。 2. 安全狗软件产品是否经过安全认证? 服务器安全狗和网站安全狗已通过公安部信息安全产品检测中心的检测,并获检验合格证书。 3. 服务器安全狗有什么用处? 服务器安全狗是一款集服务器安全防护和安全管理为一体的综合性工具。功能涵盖了服务器漏洞补丁修复、服务器程序守护、风险帐号扫描、DDOS防火墙、ARP防火墙以及安全策略等多方面功能模块,为用户在服务器运营过程中提供完善的保护,使其免受恶意的攻击、破坏。 4. 网站安全狗有什么用处? 网站安全狗是一款集网站内容安全防护、网站资源保护及网站流量保护功能为一体的服务器工具,有了它服务器管理员就不必再担心服务器IIS出现故障、服务器受到黑客攻击等苦恼。 5. 服务器安全狗有什么技术优势? 服务器安全狗采用NDIS中间层驱动模式,直接从驱动层屏蔽攻击,可以将针对服务器的攻击带来的损失降低到最小。 服务器安全狗具备以下9大核心功能: 1)系统漏洞补丁扫描和修复: 及时发现系统存在的漏洞并能够下载补丁及修复漏洞。 2)程序守护中心: 为系统中的服务程序和应用程序提供实时守护。 3)系统帐号扫描: 及时发现系统存在的风险帐号。 4)实时的流量监测机制: 直观展现服务器进出流量数据。 5)实时的服务器进程连接监测机制: 及时发现异常连接进程。 6)智能的DDOS攻击防护: 抵抗CC、UDP Flood、TCP Flood、SYN Flood等各种类型攻击,保护服务器免受攻击。 7)全面的ARP攻击保护: 阻断ARP攻击。 8)灵活的安全策略: 可自定义要封闭和开放的端口以及例外的IP列表。 9)详尽的日志追踪功能: 方便查找攻击来源。 6. 网站安全狗有什么技术优势? 网站安全狗采用基于WEB容器内嵌插件技术,最大程度地保护网站免受黑客的入侵,保护网站资源,它能够实现: 1) 智能的网页木马和网页挂马扫描引擎,及时发现和清除木马文件。 2) 实时的SQL注入主动防御引擎,及时屏蔽恶意攻击。 3) 全面的网站资源保护机制,防止特定文件被非法下载。

专家组验收评审意见整改答复书

专家组验收评审意见整改答复书 对于X月X日召开的XXXXXXXXXXXXXXXX建设一期验收会议,专家组对信息化系统提出了三点整改意见,分别为:安全性升级,系统人性化优化,系统BUG 及问题修正,现根据专家提出意见的整改情况,我司给出以下答复: 1.安全性升级 1.1安全性现状 1.1.1现在已做的安全性工作 目前已做的安全性措施分为windows服务器、web服务器、应用程序三个方面,安全防护策略从隔离防护、漏洞扫描、病毒防治、安全日志、入侵检测、最小权限等进行控制,信息如下: ●Windows服务器 已安装服务器安全狗和小红伞杀毒引擎,完成操作系统安全补丁的修复171项、系统账号安全优化、系统服务安全优化5项、注册表安全优化24项、完成病毒和木马扫描。 已设置DDOS防火墙、ARP防火墙、web防火墙(抗CC)、应用防火墙。 已设置端口安全策略。 已设置账户策略锁定策略、审核策略、安全选项。 ●Web服务器 SQL注入拦截、拦截上传或浏览的网页木马、禁用危险组件、禁止IIS 执行程序 ●应用程序 后台SQL参数化执行,防止SQL注入。 处理用户访问:具备身份验证、会话管理、访问控制。 处理用户输入:边界验证、特殊字符验证。 应对攻击者:屏蔽错误信息、审计日志。

防止XSS 攻击。 数据库连接串、用户密码关键信息已加密。 1.1.2 安全风险现状及隐患 软件系统安全防护是一个系统工程,随着技术的发展,在互联网上的 应用没有绝对的安全,下图中每个环节都不能出现安全隐患。但是,我们通过系统的安全防护,可以做到有效的安全保障,提升系统的安全性。 目前“Web 应用”已做处理,“网络”目前吉林市机房已存在,另外锐迅也在外网服务器上进行安全狗的部署。 目前的隐患是“桌面”,也就是PC 端需要增强防护,防护措施可以采用加密锁和采用数据加密的配合方式。 Web 服务 器