包过滤防火墙策略的应用

中图分类号:TP393.08文献标识码:A文章编号:1009-2552(2009)12-0152-03

包过滤防火墙策略的应用

陈宝林

(北京联合大学生物化学工程学院,北京100023)

摘要:在TCP P IP网络中,包过滤防火墙的策略制定是至关重要的。策略就是让包过滤防火墙在转发数据包之前打开TCP P IP封装,检查进出网络的数据包的各种属性,决定是否允许该数据包通过防火墙。文中对TCP、IP数据包进行了描述,给出了一些策略实例。

关键词:防火墙;过滤;策略

Application of packet filtering firewall strategies

CHEN Bao-lin

(School of Biochemistry and Engineering,Beijing Union University,Beijing100023,C hina) Abstract:In TCP P IP network,the packet filtering fire wall strategies is essential.Strategy is to make the packet filtering firewall open TCP P IP packa ge before the data packet for warding,check various properties of data packet then decide on whether to allo w the pac ket through the firewall.In this paper TCP、IP packets are described,and some policy instance are proposed.

Key w ords:fire wall;filter;strategies

在TCP P IP网络中,包过滤防火墙的工作原理是在转发数据包之前打开TCP P I P封装,检查进出网络的数据包的各种属性,根据用户设定的安全策略决定是否允许须该数据包通过防火墙。制定合适的安防策略才能使防火墙有效地保护内部网络或主机。

TCP P IP数据包头格式,了解包头格式对防火墙策略的制定是非常必要的。如果对数据包头一无所知是很难制定出合适的策略的。

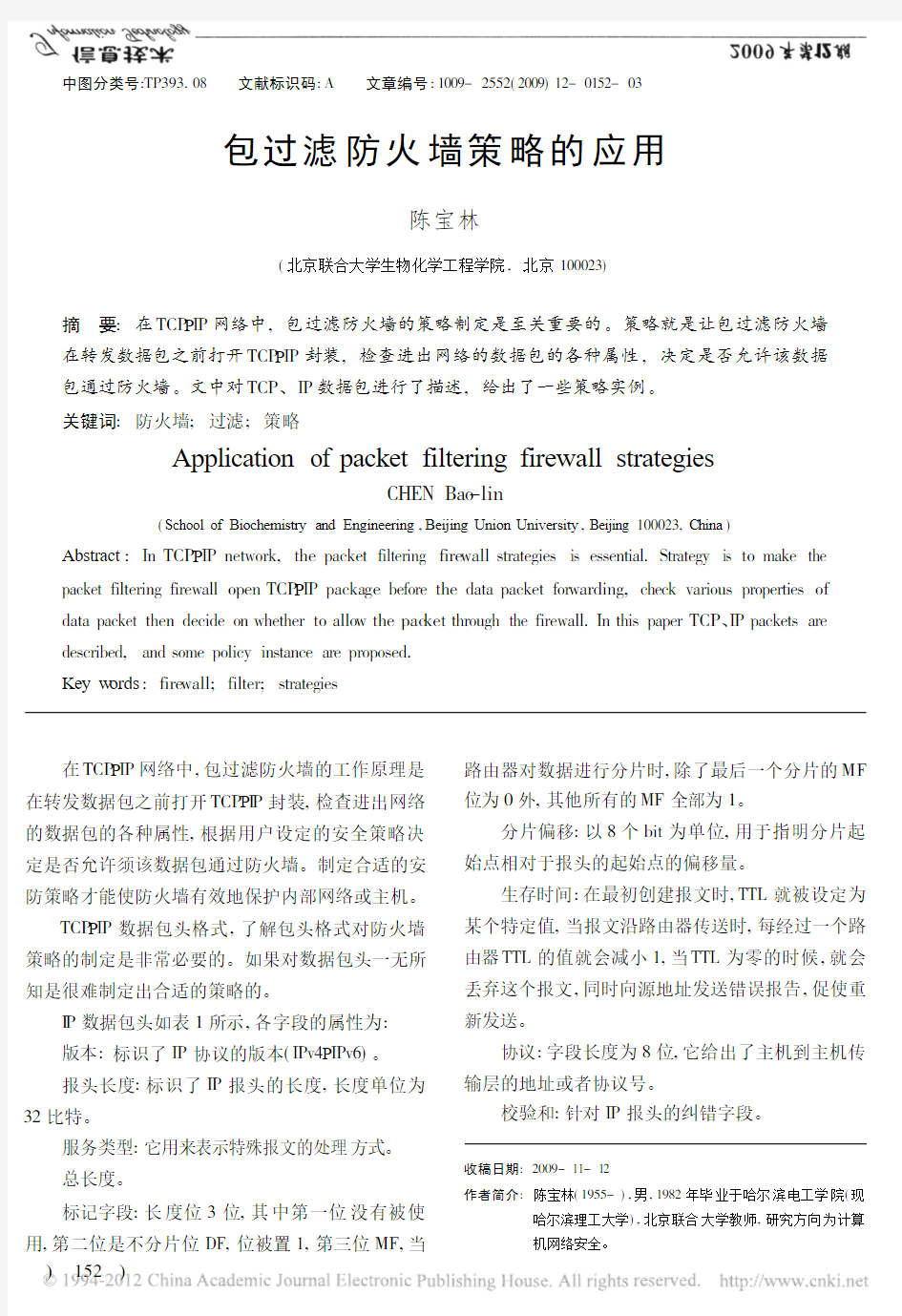

I P数据包头如表1所示,各字段的属性为:

版本:标识了IP协议的版本(IPv4P IPv6)。

报头长度:标识了IP报头的长度,长度单位为32比特。

服务类型:它用来表示特殊报文的处理方式。

总长度。

标记字段:长度位3位,其中第一位没有被使用,第二位是不分片位DF,位被置1,第三位MF,当路由器对数据进行分片时,除了最后一个分片的MF 位为0外,其他所有的MF全部为1。

分片偏移:以8个bit为单位,用于指明分片起始点相对于报头的起始点的偏移量。

生存时间:在最初创建报文时,TTL就被设定为某个特定值,当报文沿路由器传送时,每经过一个路由器TTL的值就会减小1,当TTL为零的时候,就会丢弃这个报文,同时向源地址发送错误报告,促使重新发送。

协议:字段长度为8位,它给出了主机到主机传输层的地址或者协议号。

校验和:针对IP报头的纠错字段。

收稿日期:2009-11-12

作者简介:陈宝林(1955-),男,1982年毕业于哈尔滨电工学院(现哈尔滨理工大学),北京联合大学教师,研究方向为计算

机网络安全。

)

152 )

源地址:发送报文的主机IP地址。

目的地址:接收数据报文的主机IP地址。

选项:这个字段是一个可选的变长字段,这个字段主要用于测试。

填充)))该字段通过在后面添加0来补足32位,这样保证报头长度是32bit的倍数。

表1IP包头

版本号(4)包头长(4)服务类型(8)数据包长度(16)

标识(16)偏移量(16)生存时间(8)传输协议(8)校验和(16)

源地址(32)

目的地址(32)

选项(8),,填充TCP数据包头如表2所示,各字段的属性为:

源端口号:标识发送报文的主机的端口或进程。

目的端口号:标识接收报文的主机的端口或进程。

序列号:用于标识每个报文段,使目的主机可确认已收到指定报文段中的数据。

确认号:目的主机返回确认号,使源主机知道某个或几个报文段已被接收。如果ACK控制位被设置为1,则该字段有效。

TCP偏移量:由于TCP报头的长度随TCP选项字段内容的不同而变化,因此该字段以32比特为单位指定报头长度。

保留位(6位)全部为0。

标志位(6位)

URG:报文段紧急。

AC K:确认号有效。

PSH:建议计算机立即将数据交给应用程序。

RST:复位连接。

SYN:同步标志。

FI N:无后续数据传输标志。

窗口(16位)。

接收计算机可接收的新数据字节的数量。

校验和(16位)。

紧急指针(16位)。

选项(充填)。

完整的TCP报头必须是32比特的整数倍,为了达到这一要求,常在TCP选项字段的末尾补零。

表2TCP包头

源端口(16)目的端口(16)

序列号(32)

确认号(32)

TCP偏移量(4)保留(6)标志(6)窗口(16)

校验和(16)紧急(16)

选项(0或32)

数据(可变)

利用TC P P IP包头属性制定防御策略

制定包过滤防火墙的策略实际上就是给防火墙制定一些行动准则,就是命令防火墙把具有某些属性的数据包丢弃,而其他的数据包则允许其通过。我们通常会根据数据包的源IP地址、目的IP地址、源端口号、目的端口号、TCP标志、ICMP类型和代码等属性制定策略(过滤准则)。

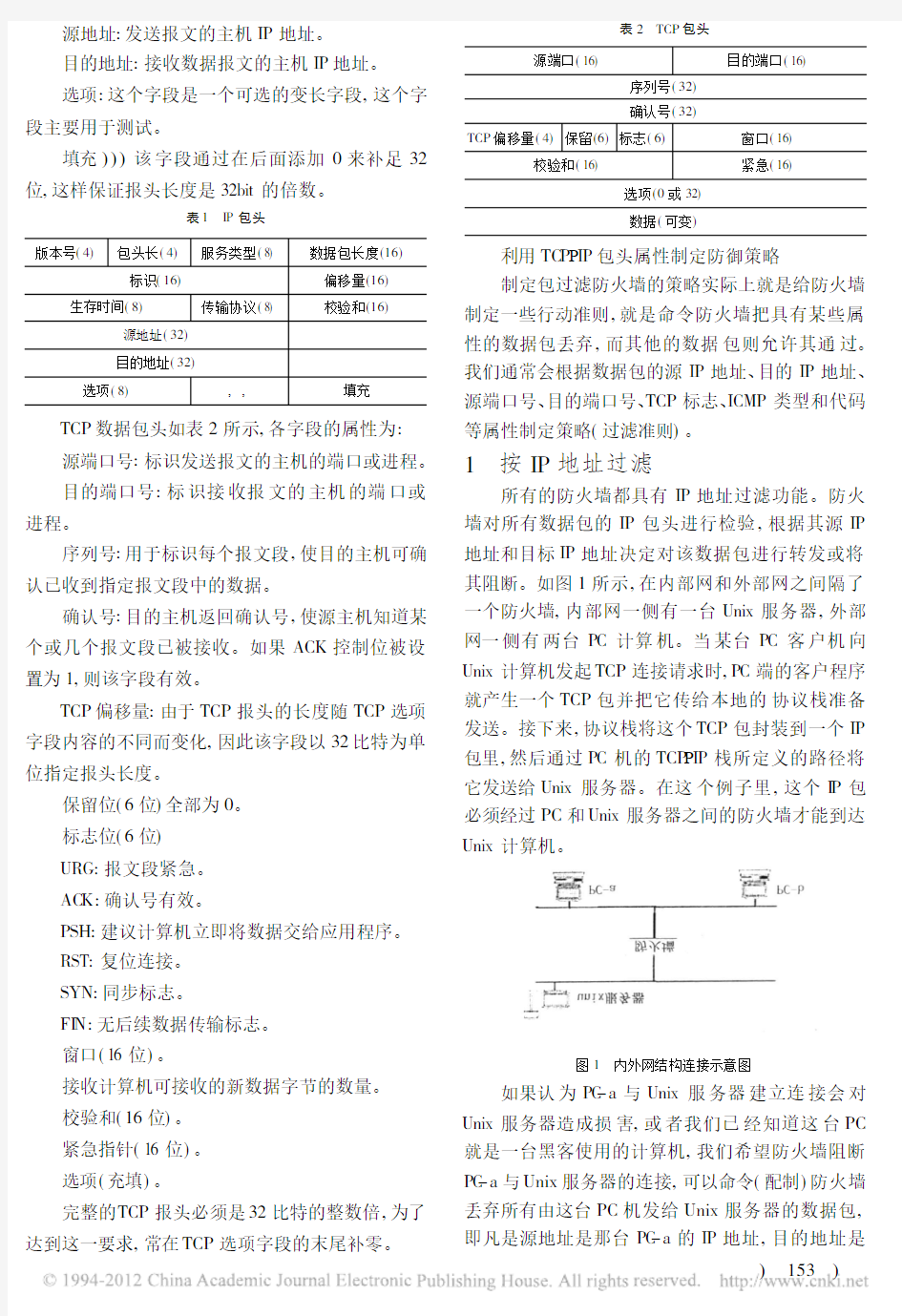

1按IP地址过滤

所有的防火墙都具有IP地址过滤功能。防火墙对所有数据包的IP包头进行检验,根据其源IP 地址和目标IP地址决定对该数据包进行转发或将其阻断。如图1所示,在内部网和外部网之间隔了一个防火墙,内部网一侧有一台Unix服务器,外部网一侧有两台PC

计算机。当某台PC客户机向Unix计算机发起TCP连接请求时,PC端的客户程序就产生一个TCP包并把它传给本地的协议栈准备发送。接下来,协议栈将这个TCP包封装到一个IP 包里,然后通过PC机的TCP P IP栈所定义的路径将它发送给Unix服务器。在这个例子里,这个I P包必须经过PC和Unix服务器之间的防火墙才能到达Unix计算机。

图1内外网结构连接示意图

如果认为PC-a与Unix服务器建立连接会对Unix服务器造成损害,或者我们已经知道这台PC 就是一台黑客使用的计算机,我们希望防火墙阻断PC-a与Unix服务器的连接,可以命令(配制)防火墙丢弃所有由这台PC机发给Unix服务器的数据包,即凡是源地址是那台PC-a的IP地址,目的地址是

)

153

)

Unix服务器的数据包都不能通过防火墙。这样PC-a 就无法与Unix服务器建立连接。而PC-b却不受影响。

我们可以根据IP地址,令防火墙阻断某台主机,也可以令防火墙阻断IP地址在某地址段内的所有主机。

2通信协议过滤

如果我们的个人计算机在某个局域网内,局域网内的其他人可能会探测你的机器一些信息,如机器名等。如果不希望别人探测这些信息,可以利用装载在个人计算机上的防火墙来阻止这样的探测。因为你事先无法知道局域网内哪台机器会对你的信息感兴趣,你又不能用IP过滤的方法将局域网内所有的链接都阻断。因为探测机器名使用的协议是UDP,所以只要将个人计算机上装载的防火墙配制成/阻断所有的UDP数据包0即可使自己的机器名不被探测。

PI NG命令常常用来探测某台机器是否存在,有人也会利用PI NG命令对别人进行攻击,有时铺天盖地的PI NG攻击也会让你的机器瘫痪。因为PI NG 命令使用的是IC MG协议,防火墙只要阻断所有的IC MG数据包就可以使别人无法使用PING命令探测你的存在,也可以防止flood攻击程序的攻击。

3TCP P UDP端口过滤

仅仅依靠地址进行数据过滤在实际运用中是不够的,因为有的服务器主机上往往运行着多种通信服务,而有的时候我们仅仅不希望客户端以某种方式与服务器建立连接。比方说,我们不想让用户采用telnet的方式连到系统,但这绝不等于我们非得同时禁止他们使用SMTP P POP邮件服务器。比如,默认的telnet服务连接端口号是23。假如我们不许客户机建立对服务器的telnet连接,那么我们只需命令服务器上的防火墙检查接收到的TCP数据包,把其中具有23目标端口号的数据包丢弃。这样别的主机就无法与服务器建立telnet连接。相应地如果我们不希望客户机建立对服务器的FTP连接,那么我们只需命令服务器上的防火墙检查接收到的数据包,把其中具有21和20目标端口号的数据包丢弃就行了。

4ACK标志过滤

TCP是一种可靠的通信协议。为了实现其可靠性,每个TC P连接都要先经过一个/握手0过程来交换连接参数。还有,每个发送出去的包在后续的其他包被发送出去之前必须获得一个确认响应。但并不是对每个TCP包都非要采用专门的AC K包来响应,实际上仅仅在TCP包头上设置一个专门的位就可以完成这个功能了。所以,只要产生了响应包就要设置ACK位。连接会话的第一个包不用于确认,所以它就没有设置ACK位。这就意味着,当网络上某台计算机与你的计算机建立TCP连接时,它会首先发送一个没有设置ACK位的连接请求包。

对于个人电脑用户,为了防止黑客偷偷地与你建立TC P连接,可以命令安装在个人电脑上的防火墙,监视TCP数据包的ACK位,对于AC K位为0的数据包一律丢弃。这样,就可以将进入网络的数据限制在响应包的范围之内,远程系统根本无法发起TCP连接。

5组合过滤

使用单一的数据包属性进行过滤不是一个特别有效的办法,例如如果仅使用IP地址进行数据包过滤,则被禁止的客户机就不能与服务器建立任何连接,可是有的时候我们只需要禁止某些客户机的某些类型的连接。

组合过滤就是要检测进出数据包的多个属性,防火墙根据数据包的多个属性值决定是否放行。例如:

(1)把IP地址和目标服务器TCP P UDP端口结合起来可以限制某些客户机的某些类型的连接。

(2)把IP地址和IC MP协议结合起来可以限制某些客户机对本机的探测。

(3)把IP地址和AC K位结合起来可以禁止某些客户机发起TC P连接。

防火墙的策略配制要根据实际需要进行,特别是组合策略可以做得很复杂。通常一个防火墙产品允许用户设定很多条策略,这些策略之间存在一定的逻辑关系并有他们的执行顺序。在使用中要根据效果及时进行调整,策略的制定不能一劳永逸。

参考文献:

[1]袁津生,吴砚农.计算机网络安全基础[M].人民邮电出版社.

[2]楚狂.网络安全与防火墙技术[M].人民邮电出版社.

[3]黄允聪,严望佳.防火墙的选型、配置、安装和维护[M].清华大

学出版社.

责任编辑:肖滨

)

154 )

防火墙技术课后题

第5章:防火墙技术 一、选择题 1.为确保企业局域网的信息安全,防止来自internet的黑客入侵,采用()可以实现一定的防范作用。 A。网管软件 B。最件列表 C。防火墙 D。防病毒软件 2.网络防火墙的作用是()。(多选项) A.防止内部信息外泄 B。防止系统感染病毒与非法访问 C。防止黑客访问 D。建立内部信息和功能与外部信息和功能之间的屏障 3.防火墙采用的最简单的技术是() A。安装保护卡B。隔离C。包过滤D。设置进入密码 4. 防火墙技术可分为()等到3大类型,防火墙系统通常由()组成,防止不希望的、未经授权的进出被保护的内部网络,它是一种()网络系统安全措施。 1)A包过滤、入侵检测和数据加密 B.包过滤、入侵检测和应用代理“ C包过滤、应用代理和入侵检测 D.包过滤、状态检测和应用代理 2)A.杀病毒卡和杀毒软件 B.代理服务器和入检测系统 C.过滤路由器和入侵检测系统 D.过滤路由器和代理服务器 3)A.被动的 B.主动的 C.能够防止内部犯罪的 D.能够解决所有问题的 5. 防火墙是建军立在内外网络边界上的一类安全保护机制,它的安全架构基于()。一般为代理服务器的保垒主机上装有(),其上运行的是()。 1)A.流量控制技术 B 加密技术 C.信息流填充技术 D.访问控制技术 2)A.一块网卡且有一个IP地址 B.两个网卡且有两个不同的IP地址

C.两个网卡且有相同的IP地址 D.多个网卡且动态获得IP地址 3)A.代理服务器软件 B.网络操作系统 C.数据库管理系统 D.应用软件 6.在ISO OSI/RM 中对网络安全服务所属的协议层次进行分析,要求每个协议层都能提供网络安全服务。其中用户身份认证在(1)进行,而IP过滤型防火墙在(2)通过控制网落边界的信息流动,来强化内部网络的安全性。 A 网络层 B 会话层 C 物理层 D 应用层 7. 下列关于防火墙的说法正确的是() A 防火墙的安全性能是根据系统安全的要求而设置的 B 防火墙的安全性能是一致的,一般没有级别之分 C防火墙不能把内部网络隔离为可信任网络 D 一个防火墙只能用来对两个网络之间的互相访问实行强制性管理的安全系统 8. 防火墙有()作用。(多选题) A 提高计算机系统总体的安全性 B 提高网络的速度 C 控制对网点系统的访问 D 数据加密 9.下列()不是专门的防火墙产品 A. ISA server 2004 B. cisco router C. topsec 网络卫士 D. check point 防火墙 10. ( )不是防火墙的功能 A. 过滤进出网络的数据包 B. 保护存储数据包 C. 封堵某些禁止的访问行为 D. 记录通过防火墙的信息内容和活动 二.问答题 1.什么是防火墙?防火墙应具有的基本功能是什么?使用防火墙的好处有那些? 2.总的来说。防火墙主要由那向部分组成? 3.防火墙按照技术分类,分成几类? 4.包过滤防火墙的工作原理是什么?包过滤防火墙有什么优缺点? 5.包过滤防火墙一般检查那几项 6 包过滤防火墙中制定访问控制规则一般有哪些? 7 代理服务器的工作原理是什么?代理服务器有什么优、缺点? 8 举例说明现在应用的有哪几种代理服务? 9 在防火墙的部署中,一般有哪几种体系结构? 10 简述网络地址转换(NAT)的原理。它主要应用有那些方面? 11 常见的放火墙产品有哪些?试比较它们的特点与技术性能。

包过滤防火墙策略的应用

中图分类号:TP393.08文献标识码:A文章编号:1009-2552(2009)12-0152-03 包过滤防火墙策略的应用 陈宝林 (北京联合大学生物化学工程学院,北京100023) 摘要:在TCP P IP网络中,包过滤防火墙的策略制定是至关重要的。策略就是让包过滤防火墙在转发数据包之前打开TCP P IP封装,检查进出网络的数据包的各种属性,决定是否允许该数据包通过防火墙。文中对TCP、IP数据包进行了描述,给出了一些策略实例。 关键词:防火墙;过滤;策略 Application of packet filtering firewall strategies CHEN Bao-lin (School of Biochemistry and Engineering,Beijing Union University,Beijing100023,C hina) Abstract:In TCP P IP network,the packet filtering fire wall strategies is essential.Strategy is to make the packet filtering firewall open TCP P IP packa ge before the data packet for warding,check various properties of data packet then decide on whether to allo w the pac ket through the firewall.In this paper TCP、IP packets are described,and some policy instance are proposed. Key w ords:fire wall;filter;strategies 在TCP P IP网络中,包过滤防火墙的工作原理是在转发数据包之前打开TCP P I P封装,检查进出网络的数据包的各种属性,根据用户设定的安全策略决定是否允许须该数据包通过防火墙。制定合适的安防策略才能使防火墙有效地保护内部网络或主机。 TCP P IP数据包头格式,了解包头格式对防火墙策略的制定是非常必要的。如果对数据包头一无所知是很难制定出合适的策略的。 I P数据包头如表1所示,各字段的属性为: 版本:标识了IP协议的版本(IPv4P IPv6)。 报头长度:标识了IP报头的长度,长度单位为32比特。 服务类型:它用来表示特殊报文的处理方式。 总长度。 标记字段:长度位3位,其中第一位没有被使用,第二位是不分片位DF,位被置1,第三位MF,当路由器对数据进行分片时,除了最后一个分片的MF 位为0外,其他所有的MF全部为1。 分片偏移:以8个bit为单位,用于指明分片起始点相对于报头的起始点的偏移量。 生存时间:在最初创建报文时,TTL就被设定为某个特定值,当报文沿路由器传送时,每经过一个路由器TTL的值就会减小1,当TTL为零的时候,就会丢弃这个报文,同时向源地址发送错误报告,促使重新发送。 协议:字段长度为8位,它给出了主机到主机传输层的地址或者协议号。 校验和:针对IP报头的纠错字段。 收稿日期:2009-11-12 作者简介:陈宝林(1955-),男,1982年毕业于哈尔滨电工学院(现哈尔滨理工大学),北京联合大学教师,研究方向为计算 机网络安全。 ) 152 )

状态检测防火墙原理

浅谈状态检测防火墙和应用层防火墙的原理(结合ISA SERVER) 防火墙发展到今天,虽然不断有新的技术产生,但从网络协议分层的角度,仍然可以归为以下三类: 1,包过滤防火墙; 2,基于状态检测技术(Stateful-inspection)的防火墙; 3,应用层防火墙。 这三类防火墙都是向前包容的,也就是说基于状态检测的防火墙也有一般包过滤防火墙的功能,而基于应用层的墙也包括前两种防火墙的功能。在这里我将讲讲后面两类防火墙的实现原理。 先从基于状态检测的防火墙开始吧,为什么会有基于状态检测的防火墙呢?这就要先看看第一类普通包过滤防火要缺点,比如我们要允许内网用户访问公网的WEB服务,来看看第一类普通包过滤防火墙是怎样处理的呢?那们应该建立一条类似图1所示的规则: 但这就行了吗?显然是不行的,因为这只是允许我向外请求WEB服务,但WEB服务响应我的数据包怎么进来呢还必须建立一条允许相应响应数据包进入的规则。好吧,就按上面的规则加吧,在动作栏中我们填允许,由于现据包是从外进来,所以源地址应该是所有外部的,这里不做限制,在源端口填80,目标地址也不限定,这个这端口怎么填呢?因为当我访问网站时本地端口是临时分配的,也就是说这个端口是不定的,只要是1023以上的有可能,所以没有办法,那只有把这些所有端口都开放了,于是在目标端口填上1024-65535,这样规则就如图示了,实际上这也是某些第一类防火墙所采用的方法。 想一想这是多么危险的,因为入站的高端口全开放了,而很多危险的服务也是使用的高端口啊,比如微软的终端远程桌面监听的端口就是3389,当然对这种固定的端口还好说,把进站的3389封了就行,但对于同样使用高但却是动态分配端口的RPC服务就没那么容易处理了,因为是动态的,你不便封住某个特定的RPC服务。 上面说了这是某些普通包过滤防火墙所采用的方法,为了防止这种开放高端口的风险,于是一些防火墙又根据T 接中的ACK位值来决定数据包进出,但这种方法又容易导致DoS攻击,何况UDP协议还没有这种标志呢?所包过滤防火墙还是没有解决这个问题,我们仍然需要一种更完美的方法,这时就有了状态检测技术,我们先不解么是状态检测防火墙,还是来看看它是怎样处理上面的问题的。同上面一样, 首先我们也需要建立好一条类似图1的规则(但不需要图2的规则),通常此时规则需要指明网络方向,即是进还是出,然后我在客户端打开IE向某个网站请求WEB页面,当数据包到达防火墙时,状态检测检测到这是一个发起连接的初始数据包(由SYN标志),然后它就会把这个数据包中的信息与防火墙规则作比较没有相应规则允许,防火墙就会拒绝这次连接,当然在这里它会发现有一条规则允许我访问外部WEB服务,于允许数据包外出并且在状态表中新建一条会话,通常这条会话会包括此连接的源地址、源端口、目标地址、目标连接时间等信息,对于TCP连接,它还应该会包含序列号和标志位等信息。当后续数据包到达时,如果这个数

防火墙试题及答案

防火墙培训试题 1.关于防火墙的描述不正确的是:() A、防火墙不能防止内部攻击。 B、如果一个公司信息安全制度不明确,拥有再好的防火墙也没有用。 C、防火墙可以防止伪装成外部信任主机的IP地址欺骗。 D、防火墙可以防止伪装成内部信任主机的IP地址欺骗。 2.防火墙的主要技术有哪些?() A.简单包过滤技术 B.状态检测包过滤技术 C.应用代理技术 D.复合技术 E.地址翻译技术 3.防火墙有哪些部属方式?() A.透明模式 B.路由模式 C.混合模式 D.交换模式 4.判断题:并发连接数——指穿越防火墙的主机之间或主机与防火墙之间能同时建立的最 大连接数。() 5.判断题:对于防火墙而言,除非特殊定义,否则全部ICMP消息包将被禁止通过防火墙 (即不能使用ping命令来检验网络连接是否建立)。() 6.下列有关防火墙局限性描述哪些是正确的。() A、防火墙不能防范不经过防火墙的攻击 B、防火墙不能解决来自内部网络的攻击和安全问题 C、防火墙不能对非法的外部访问进行过滤 D、防火墙不能防止策略配置不当或错误配置引起的安全威胁 7.防火墙的作用() A、过滤进出网络的数据 B、管理进出网络的访问行为 C、封堵某些禁止的行为 D、记录通过防火墙的信息内容和活动 8.防火墙能够完全防止传送己被病毒感染的软件和文件 9.一般情况下,防火墙是关闭远程管理功能的,但如果必须进行远程管理,则应该采用 ()或者()的登录方式。

10.防火墙的测试性能参数一般包括() A)吞吐量 B)新建连接速率 C)并发连接数 D)处理时延 11.防火墙能够作到些什么?() A、包过滤 B、包的透明转发 C、阻挡外部攻击 D、记录攻击 12.防火墙有哪些缺点和不足?() A、防火墙不能抵抗最新的未设置策略的攻击漏洞 B、防火墙的并发连接数限制容易导致拥塞或者溢出 C、防火墙对服务器合法开放的端口的攻击大多无法阻止 D、防火墙可以阻止内部主动发起连接的攻击 13.防火墙中地址翻译的主要作用是:() A. 提供应用代理服务 B. 隐藏内部网络地址 C. 进行入侵检测 D. 防止病毒入侵 14.判断题:防火墙必须记录通过的流量日志,但是对于被拒绝的流量可以没有记录。 () 15.防火墙一般需要检测哪些扫描行为?() A、Port-scan B、icmp-scan C、udp-scan D、tcp-synflood 16.判断题:VPN用户登录到防火墙,通过防火墙访问内部网络时,不受访问控制策略的约 束。() 17.判断题:在配置访问规则时,源地址,目的地址,服务或端口的范围必须以实际访问需 求为前提,尽可能的缩小范围。() 18.简答题:状态检测防火墙的优点有哪些? 19.简答题:防火墙部署的原则有哪些? 20.简答题:防火墙策略设置的原则有哪些?

防火墙-实验报告

一、实验目的 ●通过实验深入理解防火墙的功能和工作原理 ●熟悉天网防火墙个人版的配置和使用 二、实验原理 ●防火墙的工作原理 ●防火墙能增强机构内部网络的安全性。防火墙系统决定了 哪些内部服务可以被外界访问;外界的哪些人可以访问内 部的服务以及哪些外部服务可以被内部人员访问。防火墙 必须只允许授权的数据通过,而且防火墙本身也必须能够 免于渗透。 ●两种防火墙技术的对比 ●包过滤防火墙:将防火墙放置于内外网络的边界;价格较 低,性能开销小,处理速度较快;定义复杂,容易出现因 配置不当带来问题,允许数据包直接通过,容易造成数据 驱动式攻击的潜在危险。 ●应用级网关:内置了专门为了提高安全性而编制的Proxy 应用程序,能够透彻地理解相关服务的命令,对来往的数 据包进行安全化处理,速度较慢,不太适用于高速网 (ATM或千兆位以太网等)之间的应用。 ●防火墙体系结构 ●屏蔽主机防火墙体系结构:在该结构中,分组过滤路由器 或防火墙与Internet 相连,同时一个堡垒机安装在内部

网络,通过在分组过滤路由器或防火墙上过滤规则的设 置,使堡垒机成为Internet 上其它节点所能到达的唯一 节点,这确保了内部网络不受未授权外部用户的攻击。 ●双重宿主主机体系结构:围绕双重宿主主机构筑。双重宿 主主机至少有两个网络接口。这样的主机可以充当与这些 接口相连的网络之间的路由器;它能够从一个网络到另外 一个网络发送IP数据包。但是外部网络与内部网络不能 直接通信,它们之间的通信必须经过双重宿主主机的过滤 和控制。 ●被屏蔽子网体系结构:添加额外的安全层到被屏蔽主机体 系结构,即通过添加周边网络更进一步的把内部网络和外 部网络(通常是Internet)隔离开。被屏蔽子网体系结构 的最简单的形式为,两个屏蔽路由器,每一个都连接到周 边网。一个位于周边网与内部网络之间,另一个位于周边 网与外部网络(通常为Internet)之间。 四、实验内容和步骤 (1)简述天网防火墙的工作原理 天网防火墙的工作原理: 在于监视并过滤网络上流入流出的IP包,拒绝发送可疑的包。基于协议特定的标准,路由器在其端口能够区分包和限制包的能力叫包过滤。由于Internet 与Intranet 的连接多数都要使用路由器,所以Router成为内外通信的必经端口,Router的厂商在Router上加入IP 过

防火墙的设计与实现

课程设计报告 课程名称计算机网络 课题名称1、防火墙技术与实现 2、无线WLAN的设计与实现 专业计算机科学与技术 班级0802班 学号200803010212 姓名王能 指导教师刘铁武韩宁 2011年3 月6 日

湖南工程学院 课程设计任务书 一.设计内容: 问题1:基于802.1X的认证系统 建立为了便于集中认证和管理接入用户,采用AAA(Authentication、Authorization 和Accounting)安全体系。通过某种一致的办法来配置网络服务,控制用户通过网络接入服务器的访问园区网络,设计内容如下: 1.掌握IEEE820.1X和RADIUS等协议的工作原理,了解EAP协议 2.掌握HP5308/HP2626交换机的配置、调试方法 3.掌握WindowsIAS的配置方法和PAP,CHAP等用户验证方法 4.建立一个基于三层交换机的模拟园区网络,用户通过AAA方式接入园区网络 问题2:动态路由协议的研究与实现 建立基于RIP和OSPF协议的局域网,对RIP和OSPF协议的工作原理进行研究,设计内容如下: 1.掌握RIP和OSPF路由协议的工作原理 2.掌握HP5308三层交换机和HP7000路由器的配置、调试方法 3.掌握RIP和OSPF协议的报文格式,路由更新的过程 4.建立基于RIP和OSPF协议的模拟园区网络 5.设计实施与测试方案 问题3:防火墙技术与实现 建立一个园区网络应用防火墙的需求,对具体实施尽心设计并实施,设计内容如下:1.掌握防火墙使用的主要技术:数据包过滤,应用网关和代理服务

2.掌握HP7000路由器的配置、调试方法 3.掌握访问控制列表ACL,网络地址转换NAT和端口映射等技术 4.建立一个基于HP7000路由器的模拟园区网络出口 5.设计实施与测试方案 问题4:生成树协议的研究与实现 建立基于STP协议的局域网,对STP协议的工作原理进行研究,设计内容如下:1.掌握生成树协议的工作原理 2.掌握HP5308三层交换机和HP2626交换机的配置、调试方法 3.掌握STP/RSTP/MSTP协议的的工作过程 4.建立基于STP协议的模拟园区网络 5.设计实施与测试方案 问题5:无线WLAN的设计与实现 建立一个小型的无线局域网,设计内容如下: 1.掌握与无线网络有关的IEEE802规范与标准 2.掌握无线通信采用的WEP和WPA加密算法 3.掌握HP420无线AP的配置方法 4.建立基于Windows server和XP的无线局域网络 5.设计测试与维护方案 二.设计要求: 1.在规定时间内完成以上设计内容。 2.画出拓扑图和工作原理图(用计算机绘图) 3.编写设计说明书 4. 见附带说明。

防火墙有什么用工作原理介绍

防火墙有什么用工作原理介绍 什么是防火墙,有什么作用 所谓防火墙指的是一个由软件和硬件设备组合而成、在内部网和外部网之间、专用网与公共网之间的界面上构造的保护屏障.是一种 获取安全性方法的形象说法,它是一种计算机硬件和软件的结合, 使Internet与Intranet之间建立起一个安全网关(SecurityGateway),从而保护内部网免受非法用户的侵入,防火墙 主要由服务访问规则、验证工具、包过滤和应用网关4个部分组成,防火墙就是一个位于计算机和它所连接的网络之间的软件或硬件。 该计算机流入流出的所有网络通信和数据包均要经过此防火墙。 在网络中,所谓“防火墙”,是指一种将内部网和公众访问网(如Internet)分开的方法,它实际上是一种隔离技术。防火墙是在 两个网络通讯时执行的一种访问控制尺度,它能允许你“同意”的 人和数据进入你的网络,同时将你“不同意”的人和数据拒之门外,最大限度地阻止网络中的黑客来访问你的网络。换句话说,如果不 通过防火墙,公司内部的人就无法访问Internet,Internet上的人 也无法和公司内部的人进行通信。 XP系统相比于以往的Windows系统新增了许多的网络功能(Windows7的防火墙一样很强大,可以很方便地定义过滤掉数据包),例如Internet连接防火墙(ICF),它就是用一段"代码墙"把电脑和Internet分隔开,时刻检查出入防火墙的所有数据包,决定拦截或 是放行那些数据包。防火墙可以是一种硬件、固件或者软件,例如 专用防火墙设备就是硬件形式的防火墙,包过滤路由器是嵌有防火 墙固件的路由器,而代理服务器等软件就是软件形式的防火墙。 ICF工作原理 ICF被视为状态防火墙,状态防火墙可监视通过其路径的所有通讯,并且检查所处理的每个消息的源和目标地址。为了防止来自连

包过滤防火墙

包过滤防火墙 防火墙的最简单的形式是包过滤防火墙。一个包过滤防火墙通常是一台有能力过滤数据包某些内容的路由器。包过滤防火墙能检查的信息包括第3层信息,有时也包括第4层的信息。例如,带有扩展ACL的Cisco路由器能过滤第3层和第4层的信息。 一、过滤操作 当执行数据包时,包过滤规则被定义在防火墙上。这些规则用来匹配数据包内容以决定哪些包被允许和哪些包被拒绝。当拒绝流量时,可以采用两个操作:通知流量的发送者其数据将丢弃,或者没有任何通知直接丢弃这些数据。 二、过滤信息 包过滤防火墙能过滤以下类型的信息: ★第3层的源和目的地址; ★第3层的协议信息; ★第4层的协议信息; ★发送或接收流量的接口。 三、包过滤防火墙的优点 包过滤防火墙有两个主要的优点: ★能以很快的速度处理数据包; ★易于匹配绝大多数第3层域和第4层报文头的域信息,在实施安全策略时提供许多灵活性。 因为包过滤防火墙只检查第3层和/或第4层信息,所以很多路由选择产品支持这种过滤类型。 因为路由器通常是在网络的边界,提供WAN和MAN接入,所以能使用包过滤来提供额外层面的安全。 四、包过滤防火墙的局限性 除了上面提到的优点,包过滤防火墙有以下这些缺点: ★可能比较复杂,不易配置; ★不能阻止应用层的攻击; ★只对某些类型的TCP/IP攻击比较敏感; ★不支持用户的连接认证; ★只有有限的日志功能。 包过滤防火墙不能阻止所有类型的攻击。例如,不检测HTTP连接的实际内容。攻击网络的一种最流行的方式是利用在Web服务器上发现的漏洞。包过滤防火墙不能检测这些攻击,因为它们发生在已被允许的TCP连接之上。

包过滤防火墙不能检测和阻止某些类型的TCP/IP攻击,比如TCP SYN泛洪和IP欺骗。如果包过滤防火墙允许到内部Web服务器的流量,它不会关心这是些什么类型的流量。黑客可能利用这一点,用TCP SYN泛洪攻击Web服务器的80端口,表面上想要服务器上的资源,但相反是占用了上面的资源。另一个例子是,包过滤防火墙不能检测所有类型的IP欺骗攻击,如果允许来自外部网络的流量,包过滤防火墙只能检测在数据包中的源IP地址,不能确定是不是数据包的真正的源地址(或目的地址)。黑客利用这一点,从一个允许的源地址使用允许的流量通过用泛洪来攻击内部网络,以便对内部网络实施DoS攻击。 IP欺骗和DoS攻击,通常可以在允许一个人通过防火墙之前使其先认证流量的方法来处理。但是,包过滤防火墙只检测第3层和第4层的信息。执行认证要求防火墙处理认证信息,这是第7层(应用层)的处理过程。 包过滤防火墙通常支持日志功能。但是日志功能被局限在第3层和第4层的信息。比如,不能记录封装在HTTP传输报文中的应用层数据。 五、包过滤防火墙的使用 因为这些限制,包过滤防火墙通常用在以下方面: ★作为第一线防御(边界路由器); ★当用包过滤就能完全实现安全策略并且认证不是一个问题的时候; ★在要求最低安全性并要考虑成本的SOHO网络中。 包过滤防火墙能用于不同子网之间不需要认证的内部访问控制。当和其他类型的防火墙相比,因为包过滤防火墙的简易性和低成本,很多SOHO网络使用包过滤防火墙。但是,包过滤防火墙不能为SOHO提供全面的保护,但是至少提供了最低级别的保护来防御很多类型的网络威胁和攻击。

包过滤防火墙的工作原理

******************************************************************************* ?包过滤防火墙的工作原理 ?包过滤(Packet Filter)是在网络层中根据事先设置的安全访问策略(过滤规 则),检查每一个数据包的源IP地址、目的IP地址以及IP分组头部的其他各种标志信息(如协议、服务类型等),确定是否允许该数据包通过防火墙。 如图8-5所示,当网络管理员在防火墙上设置了过滤规则后,在防火墙中会形成一个过滤规则表。当数据包进入防火墙时,防火墙会将IP分组的头部信息与过滤规则表进行逐条比对,根据比对结果决定是否允许数据包通过。 ?3.包过滤防火墙的应用特点 ?包过滤防火墙是一种技术非常成熟、应用非常广泛的防火墙技术,具有以下 的主要特点: ?(1)过滤规则表需要事先进行人工设置,规则表中的条目根据用户的安全 要求来定。 ?(2)防火墙在进行检查时,首先从过滤规则表中的第1个条目开始逐条进 行,所以过滤规则表中条目的先后顺序非常重要。 (3)由于包过滤防火墙工作在OSI参考模型的网络层和传输层,所以包过滤防火墙对通过的数据包的速度影响不大,实现成本较低。 ?代理防火墙的工作原理 ?代理防火墙具有传统的代理服务器和防火墙的双重功能。如图8-6所示,代理服务器位于客户机与服务器之间,完全阻挡了二者间的数据交流。从客户 机来看,代理服务器相当于一台真正的服务器;而从服务器来看,代理服务 器仅是一台客户机。 ?2.代理防火墙的应用特点 ?代理防火墙具有以下的主要特点: ?(1)代理防火墙可以针对应用层进行检测和扫描,可有效地防止应用层的 恶意入侵和病毒。 ?(2)代理防火墙具有较高的安全性。由于每一个内外网络之间的连接都要 通过代理服务器的介入和转换,而且在代理防火墙上会针对每一种网络应用(如HTTP)使用特定的应用程序来处理。 ?(3)代理服务器通常拥有高速缓存,缓存中保存了用户最近访问过的站点 内容。 ?(4)代理防火墙的缺点是对系统的整体性能有较大的影响,系统的处理效 率会有所下降,因为代理型防火墙对数据包进行内部结构的分析和处理,这会导致数据包的吞吐能力降低(低于包过滤防火墙)。 *******************************************************************************

防火墙工作原理和种类

近年来,随着普通计算机用户群的日益增长,“防火墙”一词已经不再是服务器领域的专署,大部分家庭用户都知道为自己爱机安装各种“防火墙”软件了。但是,并不是所有用户都对“防火墙”有所了解的,一部分用户甚至认为,“防火墙”是一种软件的名称…… 到底什么才是防火墙?它工作在什么位置,起着什么作用?查阅历史书籍可知,古代构筑和使用木制结构房屋的时候为防止火灾的发生和蔓延,人们将坚固的石块堆砌在房屋周围作为屏障,这种防护构筑物就被称为“防火墙”(Fire Wall)。时光飞梭,随着计算机和网络的发展,各种攻击入侵手段也相继出现了,为了保护计算机的安全,人们开发出一种能阻止计算机之间直接通信的技术,并沿用了古代类似这个功能的名字——“防火墙”技术来源于此。用专业术语来说,防火墙是一种位于两个或多个网络间,实施网络之间访问控制的组件集合。对于普通用户来说,所谓“防火墙”,指的就是一种被放置在自己的计算机与外界网络之间的防御系统,从网络发往计算机的所有数据都要经过它的判断处理后,才会决定能不能把这些数据交给计算机,一旦发现有害数据,防火墙就会拦截下来,实现了对计算机的保护功能。 防火墙技术从诞生开始,就在一刻不停的发展着,各种不同结构不同功能的防火墙,构筑成网络上的一道道防御大堤。 一.防火墙的分类 世界上没有一种事物是唯一的,防火墙也一样,为了更有效率的对付网络上各种不同攻击手段,防火墙也派分出几种防御架构。根据物理特性,防火墙分为两大类,硬件防火墙和软件防火墙。软件防火墙是一种安装在

负责内外网络转换的网关服务器或者独立的个人计算机上的特殊程序,它是以逻辑形式存在的,防火墙程序跟随系统启动,通过运行在 Ring0 级别的特殊驱动模块把防御机制插入系统关于网络的处理部分和网络接口设备驱动之间,形成一种逻辑上的防御体系。 在没有软件防火墙之前,系统和网络接口设备之间的通道是直接的,网络接口设备通过网络驱动程序接口(Network Driver Interface Specification,NDIS)把网络上传来的各种报文都忠实的交给系统处理,例如一台计算机接收到请求列出机器上所有共享资源的数据报文, NDIS 直接把这个报文提交给系统,系统在处理后就会返回相应数据,在某些情况下就会造成信息泄漏。而使用软件防火墙后,尽管 NDIS 接收到仍然的是原封不动的数据报文,但是在提交到系统的通道上多了一层防御机制,所有数据报文都要经过这层机制根据一定的规则判断处理,只有它认为安全的数据才能到达系统,其他数据则被丢弃。因为有规则提到“列出共享资源的行为是危险的”,因此在防火墙的判断下,这个报文会被丢弃,这样一来,系统接收不到报文,则认为什么事情也没发生过,也就不会把信息泄漏出去了。 软件防火墙工作于系统接口与 NDIS 之间,用于检查过滤由 NDIS 发送过来的数据,在无需改动硬件的前提下便能实现一定强度的安全保障,但是由于软件防火墙自身属于运行于系统上的程序,不可避免的需要占用一部分CPU 资源维持工作,而且由于数据判断处理需要一定的时间,在一些数据流量大的网络里,软件防火墙会使整个系统工作效率和数据吞吐速度下降,甚至有些软件防火墙会存在漏洞,导致有害数据可以绕过它的防御体系,给数据安全带来损失,因此,许多企业并不会考虑用软件防火墙方案作为公司网络的防御措施,而是使用看得见摸得着的硬件防火墙。 硬件防火墙是一种以物理形式存在的专用设备,通常架设于两个网络的

实验13 标准ACL配置包过滤防火墙

实验 标准ACL 配置包过滤防火墙(在模拟器上做) 一 、实验目的 ? 掌握路由器标准访问控制列表(ACL )的配置与使用。 ? 了解包过滤防火墙的基本实现方法。 二 、实验条件 ? 华为Quidway R1760路由器二台、网线若干、微机若干台、专用配置电缆二条。 ? 实验拓扑:如下图所示。 三、实验内容 1、 配置四个PC 机的IP 地址和默认网关 2、 按图配置两个路由器R1和R2的端口IP 地址和静态路由 1)配置R1: [R1]int s0 [R1-s0]ip add 2.2.2.1 255.255.255.0 [R1-s0]undo shutdown [R1-s0]clock rate 64000 [R1-s0]int e0 [R1-e0]ip add 192.168.0.3 255.255.255.0 [R1-e0]undo shutdown [R1-e0]quit [R1]ip route-static 1.1.1.0 255.255.255.0 2.2.2.2 ‘设置本路由器到1.1.1.0网段的静态路由 [R1]ip routing [R1]dis ip routing-table [R1]firewall enable ‘本路由器上设置防火墙 [R1]firewall default permit ‘防火墙默认允许所有地址输入输出 [R1]acl 10 ‘创建acl 10规则 [R1-acl-10]rule normal deny source 1.1.1.1 ‘此规则第一条规定拒绝来自信源1.1.1.1的信息 [R1-acl-10]rule normal permit source any ‘此规则第二条规定允许来自其他信源的信息 PC1:192.168.0.1/24 网关:192.168.0.3 PC2:192.168.0.2/24 网关:192.168.0.3 PC3:1.1.1.1/24 网关:1.1.1.3 PC3:1.1.1.2/24 网关:1.1.1.3

防火墙工作原理和种类

一.防火墙的概念 近年来,随着普通计算机用户群的日益增长,“防火墙”一词已经不再是服务器领域的专署,大部分家庭用户都知道为自己爱机安装各种“防火墙”软件了。但是,并不是所有用户都对“防火墙”有所了解的,一部分用户甚至认为,“防火墙”是一种软件的名称…… 到底什么才是防火墙?它工作在什么位置,起着什么作用?查阅历史书籍可知,古代构筑和使用木制结构房屋的时候为防止火灾的发生和蔓延,人们将坚固的石块堆砌在房屋周围作为屏障,这种防护构筑物就被称为“防火墙”(FireWall)。时光飞梭,随着计算机和网络的发展,各种攻击入侵手段也相继出现了,为了保护计算机的安全,人们开发出一种能阻止计算机之间直接通信的技术,并沿用了古代类似这个功能的名字——“防火墙”技术来源于此。用专业术语来说,防火墙是一种位于两个或多个网络间,实施网络之间访问控制的组件集合。对于普通用户来说,所谓“防火墙”,指的就是一种被放置在自己的计算机与外界网络之间的防御系统,从网络发往计算机的所有数据都要经过它的判断处理后,才会决定能不能把这些数据交给计算机,一旦发现有害数据,防火墙就会拦截下来,实现了对计算机的保护功能。 防火墙技术从诞生开始,就在一刻不停的发展着,各种不同结构不同功能的防火墙,构筑成网络上的一道道防御大堤。 二.防火墙的分类 世界上没有一种事物是唯一的,防火墙也一样,为了更有效率的对付网络上各种不同攻击手段,防火墙也派分出几种防御架构。根据物理特性,防火墙分为两大类,硬件防火墙和软件防火墙。软件防火墙是一种安装在负责内外网络转换的网关服务器或者独立的个人计算机上的特殊程序,它是以逻辑形式存在的,防火墙程序跟随系统启动,通过运行在Ring0 级别的特殊驱动模块把防御机制插入系统关于网络的处理部分和网络接口设备驱动之间,形成一种逻辑上的防御体系。 在没有软件防火墙之前,系统和网络接口设备之间的通道是直接的,网络接口设备通过网络驱动程序接口(Network Driver Interface Specification,

包过滤防火墙

Working Principle of the Packet Filter Firewall With the rapid development of the knowledge economy in the 21st century, “E-commerce" is undoubtedly the biggest hot topic at present. E-commerce appears in nearly every field of the economic life for its high efficiency, convenience and low cost. Its practical value and the borderless penetration of the network have presented an unavoidable challenge to the global trade, economy, technology, politics, law and other sectors. As the combination of the computer application technology and the modern economic and trading activities, E-commerce has become one of the important symbols of humankind entering a new era of knowledge economy. However, advantages are inevitably accompanied by disadvantages and E-commerce must make painstaking effort to get further development. For example, the security of E-commerce is an increasingly prominent and very serious issue and it can be said that the security of E-commerce has seriously affected and restricted its development. Use filter. Packet filtering is used between the internal host and external host; the filter system is a router or a host. The filter system determines whether to let the data packet pass according to the filter rules. As shown in Figure 4, the router used to filter the data packet is called filtering router. The implementation of the router. Packet filtering is generally implemented by a kind of router, which is different from the ordinary router. The ordinary router just checks the destination address of the data packet and chooses the best path to get to the destination address. Its processing of the data packet is based on the destination address and there are two possibilities: if the router can find a path to the destination address, it will send the data packet; if the router does not know how to send the data packet, it will send a data packet of “Data Unreachable” to the sender. The filtering router will further check the data packet; in addition to determining whether there is path to the destination address, it has to determine whether the data packet should be sent. “Should or not” is determined and compulsorily implemented by the filtering strategy of the router. Implementation of the Packet Filter Firewall Under Linux, the packet filtering functions are built in the core, meanwhile, there are some techniques applied to the data packets. Under the Linux environment, the text creates a packet filter firewall for the network topology shown in Figure 6. The network topology supposes that the intranet has a valid Internet address. To isolate the intranet segment from the Internet, the packet filter firewall is used between the Intranet and the Internet. The Intranet interface of the firewall is eth1 and the Internet interface of the firewall is eth0. Besides, there are three servers in the Intranet providing services to the outside. The following part adopts the method of editing and executing executable script to create the firewall. The specific process is as follows:Under the directory of /etc, use the command of touch to create an empty script file, execute chmod command and add executable authority. Edit the rc.local file and add filter-firewall to the end to ensure that the script can be executed automatically when booting the https://www.360docs.net/doc/2f8871308.html,e

防火墙的工作原理

防火墙的工作原理 文章来源:天极 “黑客会打上我的主意吗?”这么想就对了,黑客就像钻鸡蛋缝的苍蝇一样,看到一丝从系统漏洞发出的光亮就会蠢蠢欲动!好,如何保护你的网络呢?计算机的高手们也许一张嘴就提议你安装网络的防火墙,那么第一个问题就来了:到底什么是防火墙呢? 什么是防火墙? 防火墙就是一种过滤塞(目前你这么理解不算错),你可以让你喜欢的东西通过这个塞子,别的玩意都统统过滤掉。在网络的世界里,要由防火墙过滤的就是承载通信数据的通信包。 天下的防火墙至少都会说两个词:Yes或者No。直接说就是接受或者拒绝。最简单的防火墙是以太网桥。但几乎没有人会认为这种原始防火墙能管多大用。大多数防火墙采用的技术和标准可谓五花八门。这些防火墙的形式多种多样:有的取代系统上已经装备的TCP/IP协议栈;有的在已有的协议栈上建立自己的软件模块;有的干脆就是独立的一套操作系统。还有一些应用型的防火墙只对特定类型的网络连接提供保护(比如SMTP或者HTTP协议等)。还有一些基于硬件的防火墙产品其实应该归入安全路由器一类。以上的产品都可以叫做防火墙,因为他们的工作方式都是一样的:分析出入防火墙的数据包,决定放行还是把他们扔到一边。 所有的防火墙都具有IP地址过滤功能。这项任务要检查IP包头,根据其IP源地址和目标地址作出放行/丢弃决定。看看下面这张图,两个网段之间隔了一个防火墙,防火墙的一端有台UNIX计算机,另一边的网段则摆了台PC客户机。 当PC客户机向UNIX计算机发起telnet请求时,PC的telnet客户程序就产生一个TCP包并把它传给本地的协议栈准备发送。接下来,协议栈将这个TCP包“塞”到一个IP包里,然后通过PC机的TCP/IP栈所定义的路径将它发送给UNIX计算机。在这个例子里,这个IP包必须经过横在PC和UNIX计算机中的防火墙才能到达UNIX计算机。 现在我们“命令”(用专业术语来说就是配制)防火墙把所有发给UNIX计算机的数据包都给拒了,完成这项工作以后,“心肠”比较好的防火墙还会通知客户程序一声呢!既然发向目标的IP数据没法转发,那么只有和UNIX计算机同在一个网段的用户才能访问UNIX计算机了。 还有一种情况,你可以命令防火墙专给那台可怜的PC机找茬,别人的数据包都让过就它不行。这正是防火墙最基本的功能:根据IP地址做转发判断。但要上了大场面这种小伎俩就玩不转了,由于黑客们可以采用IP地址欺骗技术,伪装成合法地址的计算机就可以穿越信任这个