查看linux中某个端口(port)是否被占用(netstat,lsof)

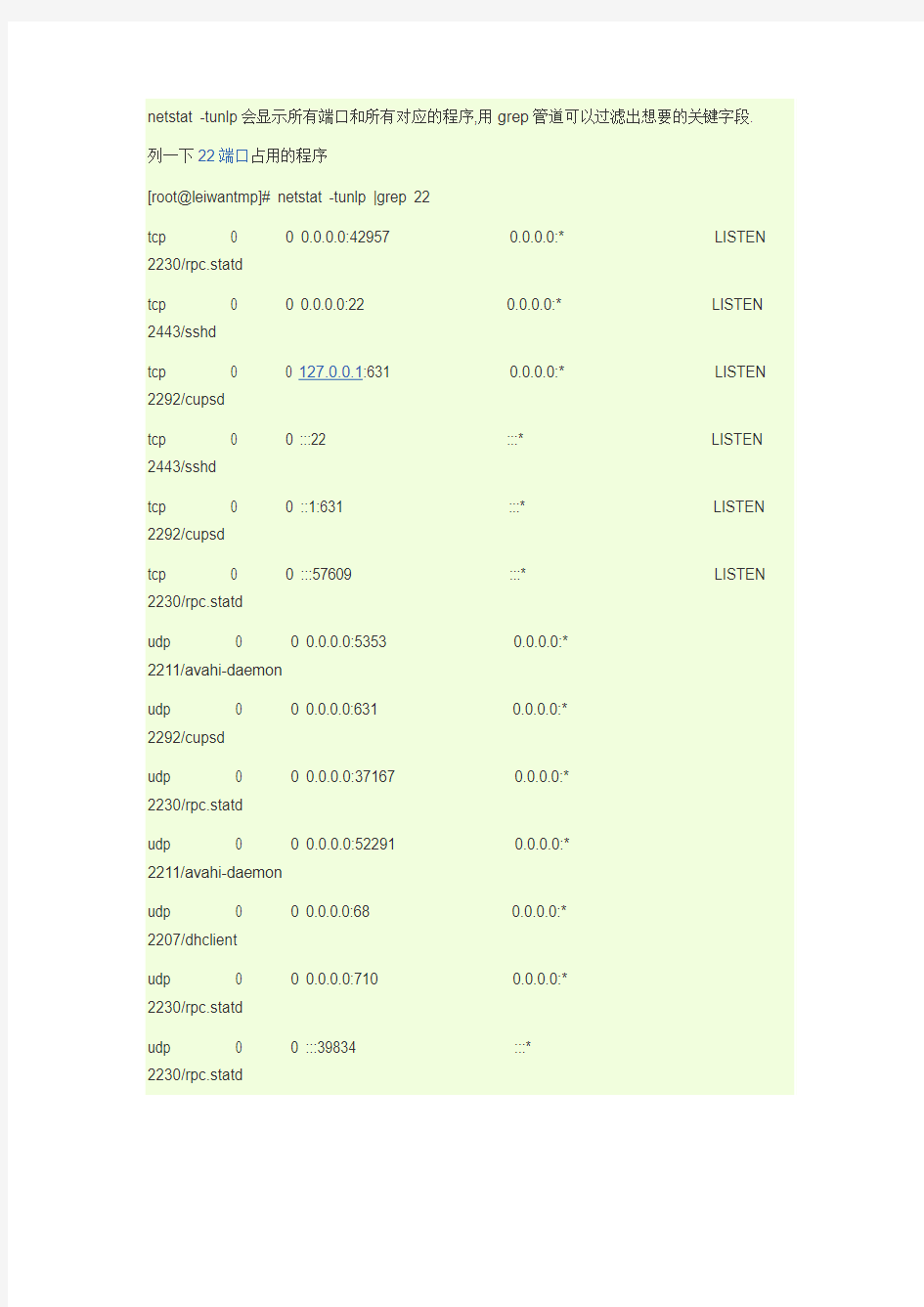

netstat -tunlp会显示所有端口和所有对应的程序,用grep管道可以过滤出想要的关键字段.

列一下22端口占用的程序

[root@leiwantmp]# netstat -tunlp |grep 22

tcp 0 0 0.0.0.0:42957 0.0.0.0:* LISTEN 2230/rpc.statd

tcp 0 0 0.0.0.0:22 0.0.0.0:* LISTEN 2443/sshd

tcp 0 0 127.0.0.1:631 0.0.0.0:* LISTEN 2292/cupsd

tcp 0 0 :::22 :::* LISTEN 2443/sshd

tcp 0 0 ::1:631 :::* LISTEN 2292/cupsd

tcp 0 0 :::57609 :::* LISTEN 2230/rpc.statd

udp 0 0 0.0.0.0:5353 0.0.0.0:*

2211/avahi-daemon

udp 0 0 0.0.0.0:631 0.0.0.0:*

2292/cupsd

udp 0 0 0.0.0.0:37167 0.0.0.0:*

2230/rpc.statd

udp 0 0 0.0.0.0:52291 0.0.0.0:*

2211/avahi-daemon

udp 0 0 0.0.0.0:68 0.0.0.0:*

2207/dhclient

udp 0 0 0.0.0.0:710 0.0.0.0:*

2230/rpc.statd

udp 0 0 :::39834 :::*

2230/rpc.statd

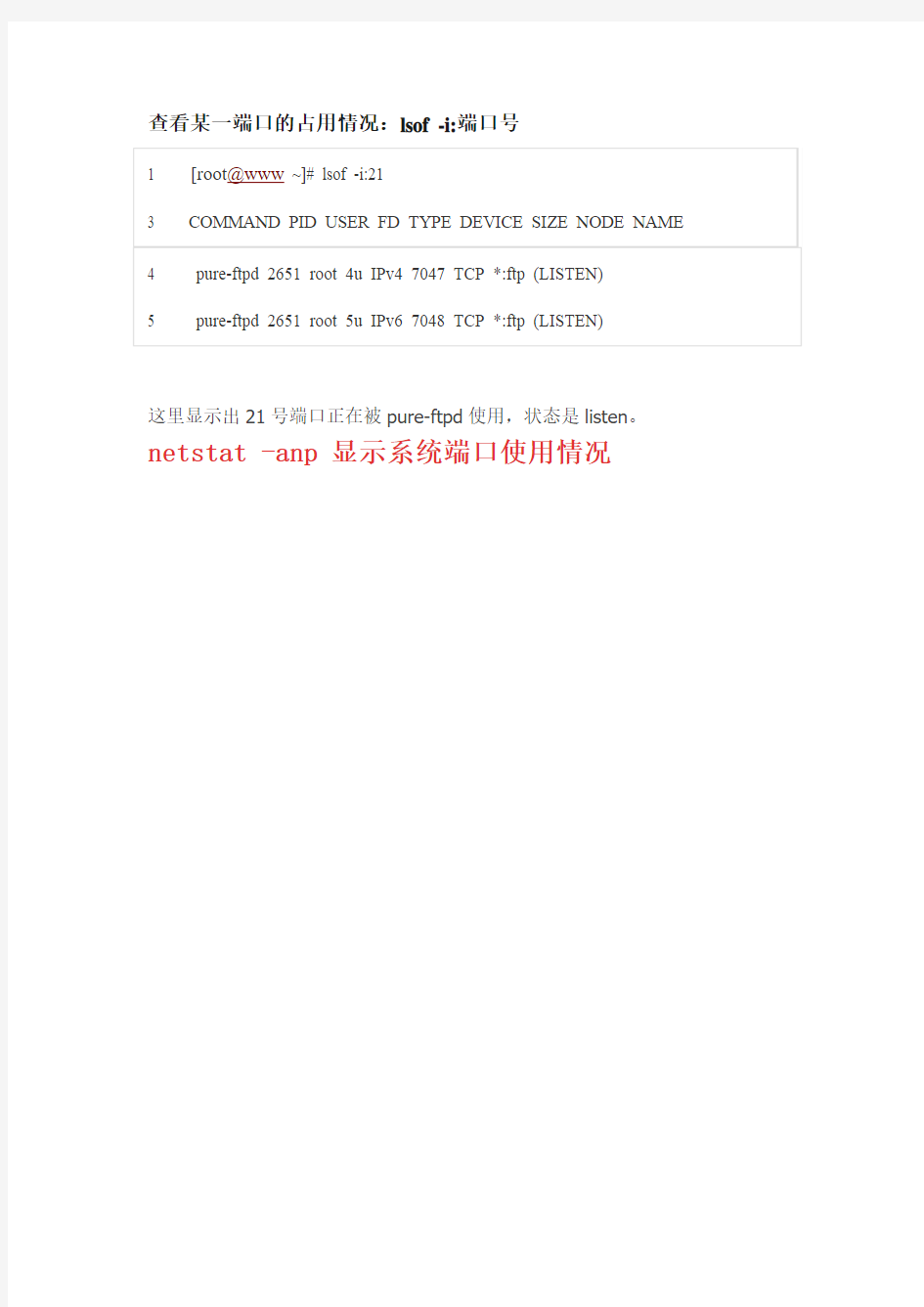

查询端口的命令

Top、vmstat、w、uptime、 ps 、 free、iostat、sar、mpstat、pmap、 netstat and ss、 iptraf、tcpdump、strace、 /Proc file system、Nagios、Cacti、 KDE System Guard、 Gnome System Monitor https://www.360docs.net/doc/7018130316.html,stat -a列出所有正在运行程序的端口如下: Active Connections Proto Local Address Foreign Address State TCP 0.0.0.0:90 0.0.0.0:0 LISTENING TCP 0.0.0.0:135 0.0.0.0:0 LISTENING TCP 0.0.0.0:445 0.0.0.0:0 LISTENING TCP 0.0.0.0:1110 0.0.0.0:0 LISTENING TCP 0.0.0.0:1433 0.0.0.0:0 LISTENING TCP 0.0.0.0:8009 0.0.0.0:0 LISTENING TCP 0.0.0.0:19780 0.0.0.0:0 LISTENING TCP 127.0.0.1:1052 127.0.0.1:1110 ESTABLISHED TCP 127.0.0.1:1110 127.0.0.1:1052 ESTABLISHED TCP 127.0.0.1:1141 127.0.0.1:1433 ESTABLISHED TCP 127.0.0.1:1143 127.0.0.1:1433 ESTABLISHED https://www.360docs.net/doc/7018130316.html,stat -ano列出所有正在运行程序的端口及PID 如下: Active Connections Proto Local Address Foreign Address State PID TCP 0.0.0.0:90 0.0.0.0:0 LISTENING 3468 TCP 0.0.0.0:135 0.0.0.0:0 LISTENING 1120 TCP 0.0.0.0:445 0.0.0.0:0 LISTENING 4 TCP 0.0.0.0:1110 0.0.0.0:0 LISTENING 1680 TCP 0.0.0.0:1433 0.0.0.0:0 LISTENING 2880 TCP 0.0.0.0:8009 0.0.0.0:0 LISTENING 3468 TCP 0.0.0.0:19780 0.0.0.0:0 LISTENING 1680 TCP 127.0.0.1:1052 127.0.0.1:1110 ESTABLISHED 3368 TCP 127.0.0.1:1110 127.0.0.1:1052 ESTABLISHED 1680 TCP 127.0.0.1:1141 127.0.0.1:1433 ESTABLISHED 3468 TCP 127.0.0.1:1143 127.0.0.1:1433 ESTABLISHED 3468 TCP 127.0.0.1:1433 127.0.0.1:1141 ESTABLISHED 2880 TCP 127.0.0.1:1433 127.0.0.1:1143 ESTABLISHED 2880 TCP 127.0.0.1:8005 0.0.0.0:0 LISTENING 3468 UDP 0.0.0.0:445 *:* 4 https://www.360docs.net/doc/7018130316.html,stat -anb列出所有正在运行程序的端口,PID及使用这个端口的进程( ):

linux申请端口

linux申请端口 LINUX开启允许对外访问的网络端口 LINUX通过下面的命令可以开启允许对外访问的网络端口: /sbin/iptables -I INPUT -p tcp --dport 8000 -j ACCEPT #开启8000端口 /etc/rc.d/init.d/iptables save #保存配置 /etc/rc.d/init.d/iptables restart #重启服务查看端口是否已经开放 /etc/init.d/iptables status 想查看TCP或者UDP端口使用情况,使用 stat -anp 如果有些进程看不见,如只显示”-”,可以尝试 sudo stat -anp 如果想看某个端口的信息,使用lsof命令,如: sudo lsof -i :631 -bash-3.00# stat -tln

stat -tln 命令是用来查看linux的端口使用情况 /etc/init.d/vsftp start 是用来启动ftp端口~! 看文件/etc/services stat 查看已经连接的服务端口(ESTABLISHED) stat -a 查看所有的服务端口(LISTEN,ESTABLISHED) sudo stat -ap 查看所有的服务端口并显示对应的服务程序名 nmap <扫描类型><扫描参数> 例如:

nmap localhost nmap -p 1024-65535 localhost nmap -PT 192.168.1.127-245 当我们使用 stat -apn 查看网络连接的时候,linux会发现很多类似下面的内容: Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name tcp 0 52 218.104.81.152:7710 211.100.39.250:29488 ESTABLISHED 6111/1 显示这台服务器开放了7710端口,那么这个端口属于哪个程序呢?我们可以使用 lsof -i :7710 命令来查询: MAND PID USER FD TYPE DEVICE SIZE NODE NAME sshd 1990 root 3u IPv4 4836 TCP *:7710 (LISTEN) 这样,我们就知道了7710端口是属于sshd程序的。

如何查看80端口是否被占用_端口被占用解决办法

80端口是否被占用的解决办法 一、问题描述 公司外网发布是必须使用80端口,可是每次tomcat启动时,总时报端口占用,如果将端口改为不用的端口,例如:8090等,就能正常启动使用。 二、问题分析 一般服务器安装MS SQL Server 2008 时,都要求安装IIS 5.0或6.0,此时,肯定时被IIS 占用了,如果你把IIS 端口号修改成其它的,重启IIS 后,80端口仍然被占用呢,那你就需要检测是否还有其它服务占用了。 三、问题检查及处理 先介绍一下我的服务器环境:Windows 2003 Server SP2,MS SQL Server 2008 R2 ,Tomcat 6.0 ,Sun JDK 1.6 和1.7版本。 检查端口占用常用方法有:使用Dos 命令检查或使用专用软件检查。 使用Dos 检查:在Dos 命令行中输入netstat -aon|findstr "80" 即可查看到端口被谁占用,我查时被System 占用,PID为4,使用进程查看器发现是系统自己的进程,所以没办法停用,如果停用,系统无法正常工作,并且重新启动电脑。 使用专用软件检查,例如:Active Ports软件,可以查看到什么端口被什么软件点用,安装位置是什么等,就可以直接定位,但是我的服务器还是显示为PID为4,程序为System 占用,声明:System不带.exe啊(有的进程为:System.exe,我的则不是) 处理方法:经仔细查找,发现是MS SQL Server 2008服务占用了80端口,此时启动SQL Server 配置管理器,进入后,将SQL Server Reporting Services 服务停用后即可,也不影响MS SQL Server 的正常使用。

如何查看端口号被哪个程序使用

如何查看端口号被哪个程序占用了? 一, 1,Cmd输入netstat–ano可以看到 2, 例如我查80端口被什么占用了对应的进程id是 3600 再输入tasklist来查看pid 3600是哪个进程什么程序在跑 3, 可以很快看到是tomcat6在用pid 3600 也即此占用了80端口 此时可以用taskkill /pid 3600 /t /f 快速关闭此进程 或者 二。 开始--运行--cmd进入命令提示符输入netstat -ano即可看到所有连接的PID 之后在任务管理器中找到这个PID所对应的程序如果任务管理器中没有PID这一项,可以在任务管理器中选"查看"-"选择列" 经常,我们在启动应用的时候发现系统需要的端口被别的程序占用,如何知道谁占有了我们需要的端口,很多人都比较头疼,下面就介绍一种非常简单的方法。假如我们需要确定谁占用了我们的9050端口 1、Windows平台 在windows命令行窗口下执行: C:\>netstat -aon|findstr "9050" TCP 127.0.0.1:9050 0.0.0.0:0 LISTENING 2016 看到了吗,端口被进程号为2016的进程占用,继续执行下面命令: C:\>tasklist|findstr "2016" tor.exe 2016 Console 0 16,064 K 很清楚吧,tor占用了你的端口。 taskkill /f /pidXXX linux下:lsof -i :80 三、Linux $netstat -pan|grep 2809 tcp 0 0 0.0.0.0:2809 0.0.0.0:* LISTEN 9493/java https://www.360docs.net/doc/7018130316.html, Tags: aix,windows,tips

利用命令查看端口及对应程序

利用命令查看端口及对应程序 利用 netstat 命令查看本机开放端口 netstat 是 windows 自带命令,用于查看系统开放的端口,主要参数只有 -a 和 -n ,前者表示显示所有连接和侦听端口,而后者表示以数字格式显示地址和端口号。 在“ 命令提示符” 中输入“ netstat -an ”, 即可显示本机所有开放端口。 其中 active connections 是指当前本机活动连接, proto 是指连接使用的协议名称 local address 是本地计算机 IP 地址和连接正在使用的端口号 foreign address 是指连接此端口的远程计算机的 IP 地址与端口号 state 则表示 TCP 连接状态 注意如果后面的 UDP 协议有异常连接,则可能有木马正使用端口号,正处于监听状态,如冰河木马的默认监听端口号是 7626 利用 netstat 命令查找打开可疑端口的恶意程序 先用命令提示符 " netstat -ano " 命令显示端口状态,再在结果中找到可疑端口,然后根据其 PID 在输入“ tasklist ” 命令显示中查找其对应程序,就可知道其程序名,进而查明程序的来源,采取适当的措施。 直接查看端口与程序 ( 以上两个命令的结合效果 ) 在命令提示符后输入“ netstat -anb ” 回车,即可显示所有端口及所对应的进程信息,用来查找木马非常方便 用第三方端口查看工具 FPORT fport 是 foundstone 出品的一个用来查看系统所有打开 TCP/IP 和 UDP 端口,及它们对应程序的完整路径, PID 标识,进程名称等信息的小工具

如何查看本机开放了哪些端口

如何查看本机开放了哪些端口 在默认状态下,Windows会打开很多“服务端口”,如果你想查看本机打开了哪些端口、有哪些电脑正在与本机连接,可以使用以下两种方法。 1.利用netstat命令 Windows提供了netstat命令,能够显示当前的TCP/IP 网络连接情况,注意:只有安装了TCP/IP协议,才能使用netstat命令。 操作方法:单击“开始→程序→附件→命令提示符”,进入DOS窗口,输入命令netstat -na 回车,于是就会显示本机连接情况及打开的端口,如图1。其中Local Address代表本机IP地址和打开的端口号(图中本机打开了135端口),Foreign Address是远程计算机IP地址和端口号,State表明当前TCP的连接状态,图中LISTENING是监听状态,表明本机正在打开135端口监听,等待远程电脑的连接。 如果你在DOS窗口中输入了netstat -nab命令,还将显示每个连接都是由哪些程序创建的。上图中本机在135端口监听,就是由svchost.exe程序创建的,该程序一共调用了4个组件(RPCRT4.dll、rpcss.dll、svchost.exe、KvWspXP_1.dll)来完成创建工作。如果你发现本机打开了可疑的端口,就可以用该命令察看它调用了哪些组件,然后再检查各组件的创建时间和修改时间,如果发现异常,就可能是中了木马。

2.使用端口监视类软件 与netstat命令类似,端口监视类软件也能查看本机打开了哪些端口,这类软件非常多,著名的有Tcpview、Port Reporter、绿鹰PC万能精灵、网络端口查看器等,如果你上网时启动这类软件,密切监视本机端口连接情况,这样就能严防非法连接,确保自己的网络安全。

查看80端口以及端口被占用解决办法

如何查看80端口是否被占用以及端口被占用解决办法 进入CMD(注:win8系统没有开始-->运行,需要使用快捷键:win+R进入运行),输入netstat -ano就可以很清楚的看到本地80口占用程序的PID,然后再去任务管理器里查找到PID所对应的进程(如果任务管理器没有PID,查看-->选择列-->PID(进程标示符)勾上即可) 1、如何查看80端口是否被占用 开始--运行(或者win+R) 输入cmd 命令 进入命令提示符,输入netstat -ano 即可看到所有连接的PID 之后启动任务管理器

找到这个PID所对应的程序 如果任务管理器中没有PID这一项,可以在任务管理器中选"查看"-"选择列"

勾选pid,确定即可显示

经常,我们在启动应用的时候发现系统需要的端口被别的程序占用,如何知道谁占有了我们需要的端口,很多人都比较头疼,下面就介绍一种非常简单的方法,希望对大家有用 2、确定谁占用了我们的80端口以及解决办法 1)在windows命令行窗口下执行: C:>netstat -ano|findstr "80" TCP 127.0.0.1:80 0.0.0.0:0 LISTENING 2448 2)端口被进程号为2448的进程占用,继续执行下面命令: C:>tasklist|findstr"2448" thread.exe 2016 Console 0 16,064 K 3)C:>taskkill /pid 2448 /F 4)如果第二步查不到,那就开任务管理器,看哪个进程是2448或者thread.exe ,

然后杀之即可。 如果需要查看其他端口。把 80 改掉即可 补充:原来出现这个错误原因( 4)httpd.exe: Could not reliably determine the server's fully qualified domain na me, using 192.168.1.111 for ServerName)是因为DNS没配置好. 如果不想配置DNS, 就在httpd.conf , 在最前加入 ServerName localhost:80 即可 另外360安全卫士中的【流量防火墙】,查看网络连接就可以看一些端口的情况。

华为OLT常用的查看命令

Display location mac-address /通过MAC查询业务流位置 Display ont optical-info 1 all /查询光衰减值 MA5680T(config-if-gopn-0/1)#display port state 0 //查看pon板端口状态 Disp lay interface brief / 带宽利用率 Display port traffic 0 / 查看上行口状态和流量情况 Display port state /查询口的状态 Ping -s 1000 -c 1000 IP / IPping 包 display current-configuration service-port 46 /查看端口配置数据root 默认登陆用户名 admin 默认登陆密码 MA5680T> enable 进入特权模式 MA5680T # config 进入终端配置 MA5680T (config)# switch language-mode 中英文切换 MA5680T (config)#display board 0 /查看所有的单板 0 是框号 MA5680T (config)# interface gpon 0/1 /进入GPON命令模式 1是PON口号 MA5680T(config-if-gpon-0/1)# port 0 ont-auto-find enable MA5680T (config)#display ont autofind all /查看自动发现的ONU(如果存在自动发现的ONU则如下所示) 进入config终端配置下查看命令

常用端口命令以及关闭方法

常用端口命令以及关闭方法 一、常用端口及其分类 电脑在Internet上相互通信需要使用TCP/IP协议,根据TCP/IP协议规定,电脑有256×256(65536)个端口,这些端口可分为TCP端口和UDP端口两种。如果按照端口号划分,它们又可以分 为以下两大类: 1.系统保留端口(从0到1023) 这些端口不允许你使用,它们都有确切的定义,对应着因特网上常见的一些服务,每一个打开的此类端口,都代表一个系统服务,例如80端口就代表Web服务。21对应着FTP,25 对应着SMTP、110对应着POP3等。 2.动态端口(从1024到65535) 当你需要与别人通信时,Windows会从1024起,在本机上分配一个动态端口,如果1024端口未关闭,再需要端口时就会分配1025端口供你使用,依此类推。 但是有个别的系统服务会绑定在1024到49151的端口上,例如3389端口(远程终端服务)。从49152到65535这一段端口,通常没有捆绑系统服务,允许Windows动态分配给你使用。 二、如何查看本机开放了哪些端口 在默认状态下,Windows会打开很多“服务端口”,如果你想查看本机打开了哪些端口、有哪些电脑正在与本机连接,可以使用以下两种方法。

1.利用netstat命令 Windows提供了netstat命令,能够显示当前的TCP/IP 网络连接情况,注意:只有安装了TCP/IP 协议,才能使用netstat命令。 操作方法:单击“开始→程序→附件→命令提示符”,进入DOS窗口,输入命令netstat -na 回车,于是就会显示本机连接情况及打开的端口。其中Local Address代表本机IP地址和打开的端口号,Foreign Address是远程计算机IP地址和端口号,State表明当前TCP的连接状态,LISTENING是监听状态,表明本机正在打开135端口监听,等待远程电脑的连接。 如果你在DOS窗口中输入了netstat -nab命令,还将显示每个连接都是由哪些程序创建的。 本机在135端口监听,就是由svchost.exe程序创建的,该程序一共调用了5个组件(WS2_32.dll、RPCRT4.dll、rpcss.dll、svchost.exe、ADVAPI32.dll)来完成创建工作。如果你发现本机打开了 可疑的端口,就可以用该命令察看它调用了哪些组件,然后再检查各组件的创建时间和修改 时间,如果发现异常,就可能是中了木马。 2.使用端口监视类软件 与netstat命令类似,端口监视类软件也能查看本机打开了哪些端口,这类软件非常多,著名的有Tcpview、Port Reporter、绿鹰PC万能精灵、网络端口查看器等,推荐你上网时启动Tcpview,密切监视本机端口连接情况,这样就能严防非法连接,确保自己的网络安全 三、关闭本机不用的端口 默认情况下Windows有很多端口是开放的,一旦你上网,黑客可以通过这些端口连上你的 电脑,因此你应该封闭这些端口。主要有:TCP139、445、593、1025 端口和UDP123、137、138、445、1900端口、一些流行病毒的后门端口(如TCP 2513、2745、3127、6129 端口), 以及远程服务访问端口3389。关闭的方法是:

Linux命令以及客户端工具的使用

一.终端工具:SecureCRT-v6.58H SecureCRT是一款支持SSH(SSH1和SSH2)的终端仿真程序,同时支持Telnet和rlogin 协议。SecureCRT是一款用于连接运行包括Windows、UNIX和VMS的远程系统的理想工具。通过使用内含的VCP命令行程序可以进行加密文件的传输。有流行CRTTelnet客户机的所有特点,包括:自动注册、对不同主机保持不同的特性、打印功能、颜色设置、可变屏幕尺寸、用户定义的键位图和优良的VT100,VT102,VT220和ANSI竞争.能从命令行中运行或从浏览器中运行.其它特点包括文本手稿、易于使用的工具条、用户的键位图编辑器、可定制的ANSI颜色等.SecureCRT的SSH协议支持DES,3DES和RC4密码和密码与RSA鉴别. 1)运行SecureCRT.exe,点击【文件】菜单-【连接】-设置如上图 2)此工具有Ftp上传功能,只能当个文件上传,【文件】-连接SFTP 标签页 二.基本命令 1.vim,vi打开,nano等也可以(*.sh,*.txt,*.xml等文本类型的) 1)编辑文件 -vim filename 打开文件 -i 进行编辑 -d 删除信息 -q! 退出不保存 -wq 保存并退出 ctrl+c 可以返回命令行 2. dir 单列显示文件列表ls 一列可以显示多个文件 3. netstat - anp | grep 端口号(8080)看此端口是否被占用 kill -9 端口号进程编号(杀掉进程) 4. cp -rf sourcefile newfile 复制文件 5. mv -if 原文件名新文件名 6. tomcat tail -f logs/catalina.out(查看tomcat的控制台动态输出) cat ../logs/catalina.out(查看tomcat的输出静态日志) 7.rpm是包文件,使用rpm -ivh +文件名进行安装,rpm -e +包名进行卸载。 zip,是压缩包,使用unzip +包名进行解压。 rar的话可以下载一个unrar,编译安装后就可以时用unrar e +文件名进行解压了。 由于linux下后缀名有可能是错误的,所以请使用file +文件名,判断文件的类型。 对于常见的*.tar.gz或者*.tgz,使用tar -xzvf进行解压 *.tar.bz2则使用tar -xjvf进行解压。

查看电脑端口

1)如何查看本机所开端口: 用netstat -a —n命令查看!再state下面有一些英文,我来简单说一下这些英文具体都代表什么 LISTEN:侦听来自远方的TCP端口的连接请求 SYN-SENT:再发送连接请求后等待匹配的连接请求 SYN-RECEIVED:再收到和发送一个连接请求后等待对方对连接请求的确认 ESTABLISHED:代表一个打开的连接 FIN-WAIT-1:等待远程TCP连接中断请求,或先前的连接中断请求的确认 FIN-WAIT-2:从远程TCP等待连接中断请求 CLOSE-WAIT:等待从本地用户发来的连接中断请求 CLOSING:等待远程TCP对连接中断的确认 LAST-ACK:等待原来的发向远程TCP的连接中断请求的确认 TIME-WAIT:等待足够的时间以确保远程TCP接收到连接中断请求的确认 CLOSED:没有任何连接状态 2)如何获得一个IP地址的主机名? 利用ping -a ip 命令查看!再第一行的pinging后面的『ip』前面的英文就是对方主机名! 同样道理,利用ping machine_name也可以得到对方的ip 获得一个网站的ip地址的方法是:ping www.***.com 比如想知道sohu的ip,就用ping https://www.360docs.net/doc/7018130316.html,/来查看就可以了 顺便说一句:如果返回:Reply from *.*.*.*: TTL expired in transit的话,呵呵,代表TTL(生命周期)在传输过程中过期 什么意思呢?我来解释一下! 导致这个问题出现的原因有两个:1)TTL值太小!TTL值小于你和对方主机之间经过的路由器数目。 2)路由器数量太多,经过路由器的数量大于TTL值! 呵呵,其实这两点是一个意思!只不过说法不同而已! 3)如何查看本机的ip地址? 用ipconfig来查看就可以! 也可以再Windows中的开始菜单,运行中输入winipcfg,同样可以看到自己的ip ipconfig命令后面如果加一个参数 /all的话,可以得到更加详细的资料,比如DNS、网关等…… 4)再使用net命令的时候遇到一些错误代码,如何查看对应的错误信息? 用命令 net helpmsg erorr_code来查看就可以了 比如错误代码为:88 则查看命令为:net helpmsg 88 下面有这个错误代码的中文显示! 5)利用telnet连接到对方主机上,想获得一些系统信息,用什么命令? set命令可以很好的完成你所需要收集信息的任务的! 方法:再cmd下直接输入set(telnet对方主机以后,也是直接set就可以了~然后能够得到NNNNN多的

Linux中如何查看服务及监听端口

linux教程:实例:Linux中如何查看服务及监听端口 问:我该如何发现哪种服务正在某个特定端口上监听呢?我如何发现哪一个程序正在一个特定端口上监听呢? 答:在*NIX系统中,你可以使用下面的任何一个命令来得到在一个特定TCP端口上监听的列表。 Ls of:其功能是列示打开的文件,包括监听端口。 nets tat :此命令象征性地展示各种与网络有关的数据和信息的内容。 Ls of命令示例 你可以输入下面的命令来查看IPv4端口: # ls of -Pnl +M -i4 你可以输入下面的命令来查看IPv6协议下的端口列示: # ls of -Pnl +M -i6 此例输出: 这里我们不妨解释一下。第一栏是command,它给出了程序名称的有关信息。请注意标题的细节。例如,第二行的gweather* 命令从美国NW S服务器(140.90.128.70)获取天气的报告信息,包括交互天气信息网络和其它的天气服务。在这里,我们解释一下命令各个参数。

1. -P :这个选项约束着网络文件的端口号到端口名称的转换。约束转换可以使ls of运行得更快一些。在端口名称的查找不能奏效时,这是很有用的。 2. -n : 这个选项约束着网络文件的端口号到主机名称的转换。约束转换可以使ls of的运行更快一些。在主机名称的查找不能奏效时,它非常有用。 3. -l :这个选项约束着用户ID号到登录名的转换。在登录名的查找不正确或很慢时,这个选项就很有用。 4. +M :此选项支持本地TCP和UDP端口映射程序的注册报告。 5. -i4 :仅列示IPv4协议下的端口。 6. -i6 : 仅列示IPv6协议下的端口。 Nets taty命令举例 请输入下面的命令: # nets tat -tulpn 或者是 # nets tat -npl 请看输出结果::

如何查看自己已开的和已经关闭的端口号方法.

查看端口在Windows 2000/XP/Server 2003中要查看端口,可以使用Netstat命令:依次点击“开始→运行”,键入“cmd”并回车,打开命令提示符窗口。在命令提示符状态下键入“netstat -a -n”,按下回车键后就可以看到以数字形式显示的TCP和UDP连接的端口号及状态。小知识:Netstat命令用法命令格式:Netstat -a -e -n -o -s-an -a 表示显示所有活动的TCP连接以及计算机监听的TCP和UDP 端口。 -e 表示显示以太网发送和接收的字节数、数据包数等。 -n 表示只以数字形式显示所有活动的TCP连接的地址和端口号。 -o 表示显示活动的TCP连接并包括每个连接的进程ID(PID)。 -s 表示按协议显示各种连接的统计信息,包括端口号。 -an 查看所有开放的端口关闭/开启端口在介绍各种端口的作用前,这里先介绍一下在Windows中如何关闭/打开端口,因为默认的情况下,有很多不安全的或没有什么用的端口是开启的,比如Telnet服务的23端口、FTP 服务的21端口、SMTP服务的25端口、RPC服务的135端口等等。为了保证系统的安全性,我们可以通过下面的方法来关闭/开启端口。关闭端口比如在Windows 2000/XP中关闭SMTP服务的25端口,可以这样做:首先打开“控制面板”,双击“管理工具”,再双击“服务”。接着在打开的服务窗口中找到并双击“Simple Mail Transfer Protocol (SMTP)”服务,单击“停止”按钮来停止该服务,然后在“启动类型”中选择“已禁用”,最后单击“确定”按钮即可。这样,关闭了SMTP服务就相当于关闭了对应的端口。开启端口如果要开启该端口只要先在“启动类型”选择“自动”,单击“确定”按钮,再打开该服务,在“服务状态”中单击“启动”按钮即可启用该端口,最后,单击“确定”按钮即可。提示:在Windows 98中没有“服务”选项,你可以使用防火墙的规则设置功能来关闭/开启端口。端口分类逻辑意义上的端口有多种分类标准,下面将介绍两种常见的分类: 1. 按端口号分布划分(1)知名端口(Well-Known Ports) 知名端口即众所周知的端口号,范围从0到1023,这些端口号一般固定分配给一些服务。比如21端口分配给FTP服务,25端口分配给SMTP(简单邮件传输协议)服务,80端口分配给HTTP服务,135端口分配给RPC(远程过程调用)服务等等。(2)动态端口(Dynamic Ports)动态端口的范围从1024到65535,这些端口号一般不固定分配给某个服务,也就是说许多服务都可以使用这些端口。只要运行的程序向系统提出访问网络的申请,那么系统就可以从这些端口号中分配一个供 该程序使用。比如1024端口就是分配给第一个向系统发出申请的程序。在关闭程序进程后,就会释放所占用的端口号。不过,动态端口也常常被病毒木马程序所利用,如冰河默认连接端口是7626、WAY 2.4是8011、Netspy 3.0是7306、YAI病毒是1024等等。 2. 按协议类型划分按协议类型划分,可以分为TCP、UDP、IP和ICMP(Internet控制消息协议)等端口。下面主要介绍TCP

如何查看本机所开端口

如何查看本机所开端口如何获得一个IP地址的主机名 (2007-03-03 14:15:46) 转载▼ 1)如何查看本机所开端口: 用netstat -a —n命令查看!再stat下面有一些英文,我来简单说一下这些英文具体都代表什么 LISTEN:侦听来自远方的TCP端口的连接请求 SYN-SENT:再发送连接请求后等待匹配的连接请求 SYN-RECEIVED:再收到和发送一个连接请求后等待对方对连接请求的确认 ESTABLISHED:代表一个打开的连接 FIN-WAIT-1:等待远程TCP连接中断请求,或先前的连接中断请求的确认 FIN-WAIT-2:从远程TCP等待连接中断请求 CLOSE-WAIT:等待从本地用户发来的连接中断请求 CLOSING:等待远程TCP对连接中断的确认 LAST-ACK:等待原来的发向远程TCP的连接中断请求的确认 TIME-WAIT:等待足够的时间以确保远程TCP接收到连接中断请求的确认 CLOSED:没有任何连接状态 2)如何获得一个IP地址的主机名? 利用ping -a ip 命令查看!再第一行的pinging后面的『ip』前面的英文就是对方主机名! 同样道理,利用ping machine_name也可以得到对方的ip 获得一个网站的ip地址的方法是:ping www.***.com

比如想知道sohu的ip,就用ping https://www.360docs.net/doc/7018130316.html,/来查看就可以了 顺便说一句:如果返回:Reply from *.*.*.*: TTL expired in transit的话,呵呵,代表TTL(生命周期)在传输过程中过期 什么意思呢?我来解释一下! 导致这个问题出现的原因有两个:1)TTL值太小!TTL值小于你和对方主机之间经过的路由器数目。 2)路由器数量太多,经过路由器的数量大于TTL值! 呵呵,其实这两点是一个意思!只不过说法不同而已!

查看window的端口号命令

查看window的端口号命令 Windows有很多端口是开放的,在你上网的时候,网络病毒和黑客可以通过这些端口连上你的电脑。 为了让你的系统变为铜墙铁壁,应该封闭这些端口,主要有:TCP 135、139、445、593、1025 端口和UDP 135、137、138、445 端口,一些流行病毒的后门端口(如TCP 2745、3127、6129 端口),以及远程服务访问端口3389。 查看端口 在Windows 2000/XP/Server 2003中要查看端口,可以使用Netstat命令: 依次点击“开始→运行”,键入“cmd”并回车,打开命令提示符窗口。在命令提示符状态下键入“netstat -a -n”,按下回车键后就可以看到以数字形式显示的TCP 和UDP连接的端口号及状态。 小知识:Netstat命令用法 命令格式:Netstat -a -e -n -o -s-an -a 表示显示所有活动的TCP连接以及计算机监听的TCP和UDP端口。 -e 表示显示以太网发送和接收的字节数、数据包数等。 -n 表示只以数字形式显示所有活动的TCP连接的地址和端口号。 -o 表示显示活动的TCP连接并包括每个连接的进程ID(PID)。 -s 表示按协议显示各种连接的统计信息,包括端口号。 -an 查看所有开放的端口 关闭/开启端口 先介绍一下在Windows中如何关闭/打开端口的简单方法,因为默认的情况下,有很多不安全的或没有什么用的端口是开启的,比如Telnet服务的23端口、FTP服务的21端口、SMTP服务的25端口、RPC服务的135端口等等。为了保证系统的安全性,我们可以通过下面的方法来关闭/开启端口。 关闭端口 比如在Windows 2000/XP中关闭SMTP服务的25端口,可以这样做:首先打开“控制面板”,双击“管理工具”,再双击“服务”。接着在打开的服务窗口中找到并双击“Simple Mail Transfer Protocol (SMTP)”服务,单击“停止”按钮来停止该服务,然后在“启动类型”中选择“已禁用”,最后单击“确定”按钮即可。这样,关闭了SMTP服务就相当于关闭了对应的端口。 开启端口 如果要开启该端口只要先在“启动类型”选择“自动”,单击“确定”按钮,再打开该服务,在“服务状态”中单击“启动”按钮即可启用该端口,最后,单击“确定”按钮即可。 提示:在Windows 98中没有“服务”选项,你可以使用防火墙的规则设置功能来关闭/开启端口。 如何在WinXP/2000/2003下关闭和开放网络端口的详细方法 第一步,点击开始菜单/设置/控制面板/管理工具,双击打开本地安全策略,选中IP 安全策略,在本地计算机,在右边窗格的空白位置右击鼠标,弹出快捷菜单,选择创建IP 安全策略(如右图),于是弹出一个向导。在向导中点击下一步按钮,为新的安全策略命名;再按下一步,则显示安全通信请求画面,在画面上把激活默认相应规则左边的钩去掉,点击完成按钮就创建了一个新的IP 安全策略。 第二步,右击该IP安全策略,在属性对话框中,把使用添加向导左边的钩去掉,然后单击添加按钮添加新的规则,随后弹出新规则属性对话框,在画面上点击添加按钮,弹出IP筛选器列表窗口;在列表中,首先把使用添加向导左边的钩去掉,然后再点击右边的添加按钮添加新的筛选器。 第三步,进入筛选器属性对话框,首先看到的是寻址,源地址选任何IP 地址,目标地址选我的IP 地址;点击协议选项卡,在选择协议类型的下拉列表中选择TCP,然后在到此端口下的文本框中输入135,点击确定按钮(如左图),这样就添加了一个屏蔽TCP 135(RPC)端口的筛选器,它可以防止外界通过135端口连上你的电脑。 点击确定后回到筛选器列表的对话框,可以看到已经添加了一条策略,重复以上步骤继续添加TCP 137、139、445、593 端口和UDP 135、139、445 端口,为它们建立相应的筛选器。 重复以上步骤添加TCP 1025、2745、3127、6129、3389 端口的屏蔽策略,建立好上述端口的筛选器,最后点击确定按钮。 第四步,在新规则属性对话框中,选择新IP 筛选器列表,然后点击其左边的圆圈上加一个点,表示已经激活,最后点击筛选器操作选项卡。在筛选器操作选项卡中,把使用添加向导左边的钩去掉,点击添加按钮,添加阻止操作(右图):在新筛选器操作属性的安全措施选项卡中,选择阻止,然后点击确定按钮。 第五步、进入新规则属性对话框,点击新筛选器操作,其左边的圆圈会加了一个点,表示已经激活,点击关闭按钮,关闭对话框;最后回到新IP安全策略属性对话框,在新的IP筛选器列表左边打钩,按确定按钮关闭对话框。在本地安全策略窗口,用鼠标右击新添加的IP 安全策略,然后选择指派。 重新启动后,电脑中上述网络端口就被关闭了,病毒和黑客再也不能连上这些端口,从而保护了你的电脑。目前还没听说有补丁下载。

红帽linux常用操作命令

红帽linux常用操作命令 1.查看硬件信息 # uname -a # 查看内核/操作系统/CPU信息 # head -n 1 /etc/issue # 查看操作系统版本 # cat /proc/cpuinfo # 查看CPU信息 # hostname # 查看计算机名 # lspci -tv # 列出所有PCI设备 # lsusb -tv # 列出所有USB设备 # lsmod # 列出加载的内核模块 # env # 查看环境变量资源 # free -m # 查看内存使用量和交换区使用量# df -h # 查看各分区使用情况 # du -sh # 查看指定目录的大小 # grep MemTotal /proc/meminfo # 查看内存总量 # grep MemFree /proc/meminfo # 查看空闲内存量 # uptime # 查看系统运行时间、用户数、负载# cat /proc/loadavg # 查看系统负载磁盘和分区 # mount | column -t # 查看挂接的分区状态 # fdisk -l # 查看所有分区 # swapon -s # 查看所有交换分区 # hdparm -i /dev/hda # 查看磁盘参数(仅适用于IDE设备) # dmesg | grep IDE # 查看启动时IDE设备检测状况网络# ifconfig # 查看所有网络接口的属性 # iptables -L # 查看防火墙设置 # route -n # 查看路由表 # netstat -lntp # 查看所有监听端口 # netstat -antp # 查看所有已经建立的连接 # netstat -s # 查看网络统计信息进程

查看系统端口是否被占用

如何查看系统端口 在Windows XP中要查看系统端口,可以使用Netstat命令,点击开始---运行---键入cmd,打开命令提示符窗口,在命令提示符状态下键入“netstat -a -n”,按下回车键后就可以看到以数字形式显示的TCP和UDP连接的端口号及状态。 如何关闭端口: 在默认的情况下,有很多不安全的或没有什么用的端口是开启的,比如Telnet服务的23端口、FTP服务的21端口、SMTP服务的25端口、RPC服务的135端口等,为了系统的安全性,我们可以通过下面的方法来关闭端口: 比如关闭SMTP服务的25端口,可以这样做:打开控制面板----管理工具----服务,接着在打开的服务窗口中找到并双击“Simple Mail Transfer Protocol (SMTP)”服务,单击“停止”按钮来停止该服务,然后在“启动类型”中选择“已禁用”,最后单击“确定”按钮即可。这样,关闭了SMTP服务就相当于关闭了对应的端口。 还有种方法就是直接打开系统盘C:\WINDOWS\SYSTEM32\drivers\etc目录下的services 文件,用记事本打开,你可以看到自己开放的所有端口,如果想关掉此端口,只要在前面加上“#”号就可以了。 补:Netstat命令用法: 命令格式:Netstat -a -e -n -o -s -a 表示显示所有活动的TCP连接以及计算机监听的TCP和UDP端口。 -e 表示显示以太网发送和接收的字节数、数据包数等。 -n 表示只以数字形式显示所有活动的TCP连接的地址和端口号。 -o 表示显示活动的TCP连接并包括每个连接的进程ID(PID)。 -s 表示按协议显示各种连接的统计信息,包括端口号 【如何查看系统端口与进程的关联】 一、根据进程查端口号 “开始”-“运行”-输入“cmd.exe” 键入“tasklist”命令:列出系统正在运行的进程列表,把你要查的进程所对应的“PID”号记下或复制。 说明:相同的进程每次运行的“PID”号一般都不会相同,所以一旦该进程重启后,该“PID”号就会改变,这就需要重新查看。 再键入“netstat -ano findstr 1140”命令 “findstr 1140”表示查找进程PID为“1140”的TCP连接以及TCP、UDP端口的侦听情况可用netstat/? 查看netstat的参数意义

网络端口查看

几个非常强大的命令,我认为作为一名程序员一定要懂这几个命令: https://www.360docs.net/doc/7018130316.html,stat -a列出所有正在运行程序的端口如下: Active Connections Proto Local Address Foreign Address State TCP0.0.0.0:90 0.0.0.0:0 LISTENING TCP0.0.0.0:135 0.0.0.0:0 LISTENING TCP0.0.0.0:445 0.0.0.0:0 LISTENING TCP0.0.0.0:1110 0.0.0.0:0 LISTENING TCP0.0.0.0:1433 0.0.0.0:0 LISTENING TCP0.0.0.0:8009 0.0.0.0:0 LISTENING TCP0.0.0.0:19780 0.0.0.0:0 LISTENING TCP127.0.0.1:1052 127.0.0.1:1110 ESTABLISHED TCP127.0.0.1:1110 127.0.0.1:1052 ESTABLISHED TCP127.0.0.1:1141 127.0.0.1:1433 ESTABLISHED TCP127.0.0.1:1143 127.0.0.1:1433 ESTABLISHED https://www.360docs.net/doc/7018130316.html,stat -ano列出所有正在运行程序的端口及PID 如下: Active Connections Proto Local Address Foreign Address State PID TCP0.0.0.0:90 0.0.0.0:0 LISTENING 3468 TCP0.0.0.0:135 0.0.0.0:0 LISTENING 1120 TCP0.0.0.0:445 0.0.0.0:0 LISTENING 4 TCP0.0.0.0:1110 0.0.0.0:0 LISTENING 1680 TCP0.0.0.0:1433 0.0.0.0:0 LISTENING 2880 TCP0.0.0.0:8009 0.0.0.0:0 LISTENING 3468 TCP0.0.0.0:19780 0.0.0.0:0 LISTENING 1680 TCP127.0.0.1:1052 127.0.0.1:1110 ESTABLISHED 3368 TCP127.0.0.1:1110 127.0.0.1:1052 ESTABLISHED 1680 TCP127.0.0.1:1141 127.0.0.1:1433 ESTABLISHED 3468 TCP127.0.0.1:1143 127.0.0.1:1433 ESTABLISHED 3468 TCP127.0.0.1:1433 127.0.0.1:1141 ESTABLISHED 2880 TCP127.0.0.1:1433 127.0.0.1:1143 ESTABLISHED 2880 TCP127.0.0.1:8005 0.0.0.0:0 LISTENING 3468 UDP 0.0.0.0:445 *:* 4 https://www.360docs.net/doc/7018130316.html,stat -anb列出所有正在运行程序的端口,PID及使用这个端口的进程(): Active Connections Proto Local Address Foreign Address State PID TCP0.0.0.0:90 0.0.0.0:0 LISTENING 3468