用SPOONWPA研究学习WPA更换字典和握手包的方法图解

BT3用SPOONWPA研究学习WPA更换字典和握手包的方法图解

研究学习WPA关键是二个问题。

其一是要生成一个握手包文件(*.cap),取到握手包数据。

其二是要有一个字典文件(*.txt)。

在实际操作过程中会出现这样的情况。一是要导出握手包文件(因一时无法完成研究学习WPA),等下次再继续研究学习时,导入握手包文件。这就要做导入导出握手包文件的操作。二是一个系统自带字典文件不能解决WPA问题,需要用自编的字典文件进行研究。因为字典文件是*.txt文件,因此这个字典可以根据实际情况自已编写,研究学习时可以更换不同的字典。下面就图解详说Usb版BT3在SPOONWPA下更换握手包和字典的操作。

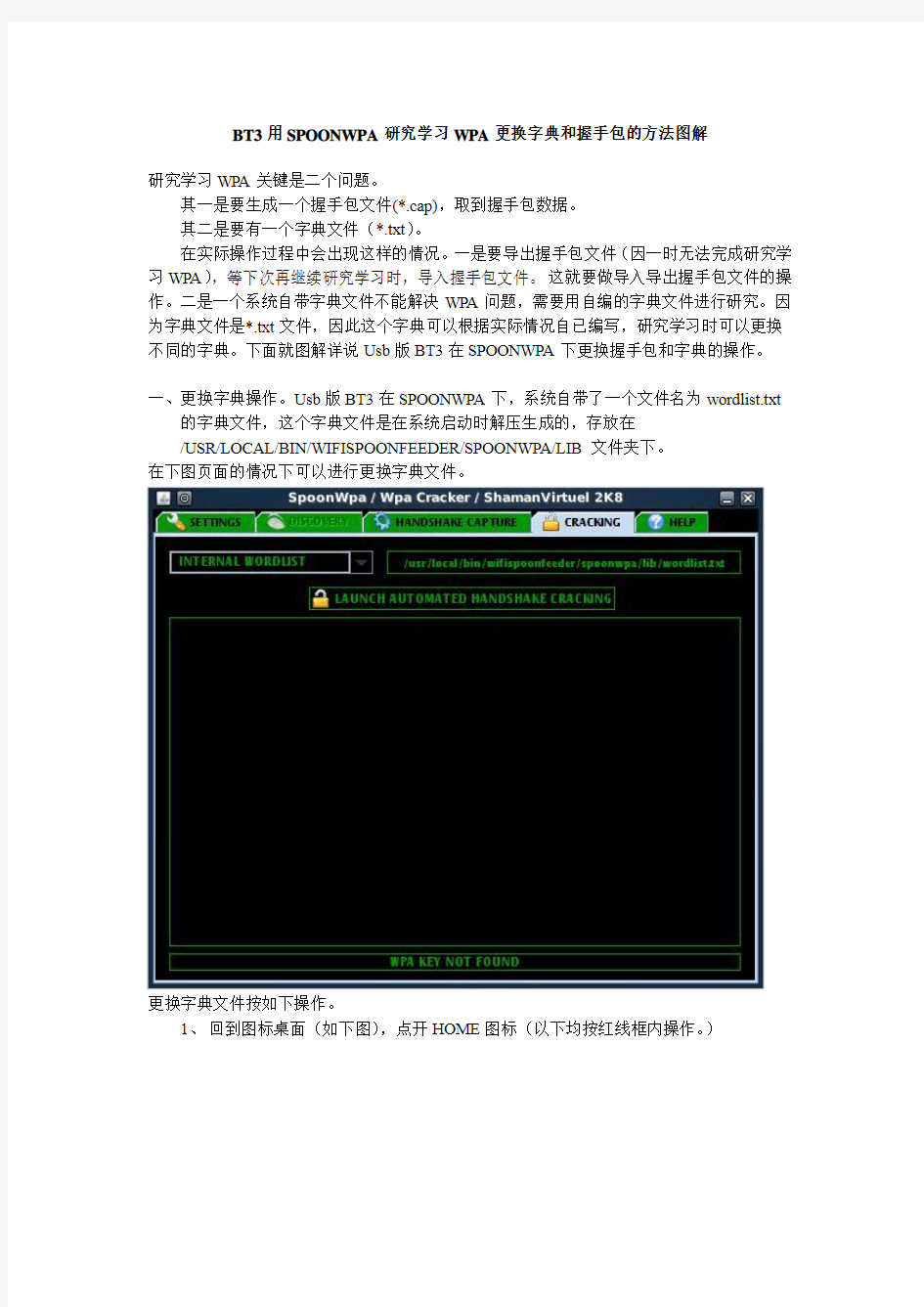

一、更换字典操作。Usb版BT3在SPOONWPA下,系统自带了一个文件名为wordlist.txt

的字典文件,这个字典文件是在系统启动时解压生成的,存放在

/USR/LOCAL/BIN/WIFISPOONFEEDER/SPOONWPA/LIB文件夹下。

在下图页面的情况下可以进行更换字典文件。

更换字典文件按如下操作。

1、回到图标桌面(如下图),点开HOME图标(以下均按红线框内操作。)

2、点下图红线框内图标(向上一级文件夹)。

3、出现下图时,点开USR文件夹

4、点开LOCAL文件夹

5、点开BIN文件夹

6、点开WIFISPOONFEEDER文件夹

7、点开SPOONWPA文件夹

8、点开LIB文件夹

9、下图红线框内的文件wordlist.txt就是字典文件。

10、将自已的字典文件复制到这个文件夹下,并删除原系统自带的字典文件,将自

已的字典文件改文件名为“wordlist.txt”(因为系统必须是这个文件名)

将“电话号码字

典.txt ”改为

“wordlist.txt”

11、改名后的字典文件“wordlist.txt”。

12、回到SPOONWPA页面,点红线框内按钮继续研究。

13、运行情况如下图,现在系统就是用自已的字典文件进行研究了。这个字典不行

还可以再换一个………换N个都可以。能不能研究出来就看你的字典文件好不好用

了,不能责怪SPOONWPA研究不出来的。祝你好运哦!

二、更换握手包文件(*.cap)操作。

在Usb版BT3运行SPOONWPA,系统会生成一个wscapture-01.cap文件,这个握手包文件存放在/USR/LOCAL/BIN/WIFISPOONFEEDER/SPOONWPA/TMP文件夹下。因为运行SPOONWPA时系统运先将/USR/LOCAL/BIN/WIFISPOONFEEDER/SPOONWPA/TMP文件夹下的文件夹清空(关机时也不能保存这个文件)下图。

因此要用原有的握手包文件继续研究,就必须导入原来的握手包文件,但是重新运行SPOONWPA时,“CRACKING”标签是灰色的不能直按进行操作,如下图。

只有当系统生成握手包文件后且得到握手包后,“CRACKING”标签锁图标才会显示黄色的(可操作状态)如下图,在这样情况下才能更换握手包文件。

更换字典文件按如下操作。

1、运行SPOONWPA。先在命令窗口输入“SPOONWPA”如下图:

出现下图页面,已经启动了SPOONWPA了。

2、在“SETTINGS”页面进行相关设置,如下图。第一项NET CARD选择网卡(我是用USB无线网卡,因此选“RAUSB0”);第二项DRIVER选择第二个“NORMAL”;第三项选择第二个“KNOWN VICTIM”,点“NEXT”,直接进行“HANDSHAKE CAPTURE”页面。

在下图,任意输入二个MAC地址,如“111111111111和222222222222”,“VICTIM ESSID”框放空不用输,再点“LAUNCH AUTOMA TED HANDSHAKE CAPTURE”按钮。

回出现下图页面时运行20钞钟的时间按红线框内的按钮,停止运行。

这时“CRACKING”标签的锁是显示黄色的,表明已生成了握手包文件(但没有取到握手包),点“CRACKING”标签,如下图。

在下图情况下,就可以更换握手包文件了(不要关闭SPOONWPA窗口,等更换好握手包文件后,回来继续操作)。

依次打开握手包文件夹“/USR/LOCAL/BIN/WIFISPOONFEEDER/SPOONWPA/TMP”就可以看到刚才生成的握手包文件了“wscapture-01.cap”(怎么打开,按更换字典文件的1-7步再打开TMP文件夹)出现下图。这时将原来的握手包文件复制到这个文件夹里,替换这个握手包文件,注意文件名必须是“wscapture-01.cap”这是系统要求的哦。

回到SPOONWPA页面,如下图,按红线框内按钮,继续开始研究。

下图就是用替换的握手包文件进行研究了。

是不是有的人不知道在BT3下怎么找到硬盘或U盘,来进行复制字典文件或握手包文件的操作,下面补上。看下图:在桌面上点“SYSTEM”图标。

出现下图时,点“存储介质”图标

出现下图时就可以看硬盘或U盘了,点开U盘图标。

出现下图就可以看到U 盘里的文件夹和文件了。

哈哈!以上图解操作应该知道了吧。祝你成功哦!

有一个U 盘

硬盘有4个分区

腾达(Tenda)W311R如何设置无线加密文档

Q:W311R如何设置无线加密?加密设置里的密钥更新周期(3600s)是什么意思?W311R支持哪些无线加密类型? A:为避免他人非法获取本路由器网络资源,我们可以为路由器设置无线加密,密钥更新周期建议用户保持默认3600秒,W311R路由器一共支持七种安全模式。 详细图文解答: 在W311R里里我们可以通过“无线设置”—“安全设置”来设置加密方式和密钥,如下图,先对无线安全模式进行说明: 我公司提供的无线加密安全模式主要有不加密“Disable”以及WEP和WPA两类加密模式,WEP包括开放模式“Open”、共享密钥“Shared”和混合“Mixed WEP”三种; 注释:WEP密钥:可以选择ASCII码(5或13个ASCII,禁止输入 / “‘等非法字符)或者16进制数有效字符(10或26个16进制数)。 WPA包括“WPA—个人”、“WPA2—个人”以及“WPA/WPA2混合个人”三种。 注释:Wi-Fi保护接入(WPA)是改进WEP所使用密钥的安全性的协议和算法。它改变了密钥生成方式,更频繁地变换密钥来获得安全。它还增加了消息完整性检查功能来防止数据包伪造。由于加强了生成加密密钥的算法,因此即便收集到分组信息并对其进行解析,也几乎无法计算出通用密钥。WPA还追加了防止数据中途被篡改的功能和认证功能。 WPA是继承了WEP基本原理而又解决了WEP缺点的一种新技术,所以在选择安全模式时,我们建议用户使用“WPA—个人”或者“WPA2—个人”,并采用加密规则为AES,可以有效防止无线被破密盗用,具体设置如图所示:

注:802.11n 标准只定义了Open-None(Disable),WPA-个人-AES,WPA2-个人-AES这 3种标准加密模式,其它加密方式为非标准,不同厂商之间可能会有兼容性问题。 启用加密后打开无线连接窗口,会看到这个无线信号上已显示WPA加密,输入所设置的密码连接即可: 对经常有客户问到“密钥更新周期”问题,如下图所示: 只有在选择WPA加密模式才会有这一项,我们看到默认情况下为3600秒,这是WPA加密相较于WEP加密强度提升的体现。众所周知WEP加密方式容易被暴力破解,所以WPA加密改变了密钥生成方式,更频繁地变换密钥来获得安全,一旦他人对无线路由器进行攻击以获取握手包来破解你的无线网络时,即便收集到分组信息并对其进行解析,也几乎无法计算出通用密钥。它是一种更科学的加密机制,我们建议用户不用去担心或者修改此项。

教你破解WAP2无线路由器SSID密码

关于“奶瓶”的介绍。。https://www.360docs.net/doc/9010011684.html,/bbs/index.php 既然说到蹭网,首先让我们来看看我们需要准备什么东西。首先是一个电脑一台路由器一个这类的废话我们就不多说了,现在我们需要的是一个U盘,别小于128MB就行。 将其格式化 先把它格式化了,需要注意的是,一定要选择FAT格式,这点一定要记住,否则下面就没办法继续进行了。格式化完成之后,下面就让我们向着周围的路由器们发起进攻吧。 绰号“奶瓶”的Linux系统 奶瓶这个系统,相信玩无线的朋友应该都会知道。这是一款基于 Tiny Core Linux 搭建的无线网络安全测试系统,当然由于它是用来安全测试的系统,因此在安全方面自然有着强大的功能。而且,这个系统非常简便易学,因此现在已经逐渐的取代BT3、BT4之类的工具,而逐渐成为了无线网络安全研究的主流系统。今天,我们就要应用这个系统来完成后面的事情。 制作“奶瓶”启动U盘

相比于其它的系统,“奶瓶”最大的优点除了操作简便易懂之外,还有一个优点就是制作U盘启动盘非常容易,而且成功率较高。 UltraISO软件界面 下载好的“奶瓶”系统是一个.iso文件,而大小只有40MB左右,因此我们可以轻易的使用镜像软件将其写入U盘。这里,我们使用了UltraISO这款软件,相比其它的同类型软件,这款显得要简便易懂很多。

导入镜像文件之后,选择写入方式 写入速度很快,一分钟不到 加载引导文件 但是有时候选择直接写入之后,电脑并不能成功从U盘启动“奶瓶”。因此如果制作不成功之后,我们还需要选择手工加载引导文件。

引导文件位置 我们首先需要将下载的“奶瓶”的.iso文件解压缩,然后在如上图所示的目录中找到引导文件,然后再进行加载,如此操作之后,再进行U盘的写入。 进入“奶瓶”系统 修改BIOS设置

究学习WPA更换字典和握手包的方法图解

Usb版BT3用SPOONWPA研究学习WPA更换字典和握手包的方法图解 研究学习WPA关键是二个问题。 其一是要生成一个握手包文件(*.cap),取到握手包数据。 其二是要有一个字典文件(*.txt)。 在实际操作过程中会出现这样的情况。一是要导出握手包文件(因一时无法完成研究学习WPA),等下次再继续研究学习时,导入握手包文件。这就要做导入导出握手包文件的操作。二是一个系统自带字典文件不能解决WPA问题,需要用自编的字典文件进行研究。因为字典文件是*.txt文件,因此这个字典可以根据实际情况自已编写,研究学习时可以更换不同的字典。下面就图解详说Usb版BT3在SPOONWPA下更换握手包和字典的操作。 一、更换字典操作。Usb版BT3在SPOONWPA下,系统自带了一个文件名为wordlist.txt 的字典文件,这个字典文件是在系统启动时解压生成的,存放在 /USR/LOCAL/BIN/WIFISPOONFEEDER/SPOONWPA/LIB文件夹下。 在下图页面的情况下可以进行更换字典文件。 更换字典文件按如下操作。 1、回到图标桌面(如下图),点开HOME图标(以下均按红线框内操作。)

2、点下图红线框内图标(向上一级文件夹)。 3、出现下图时,点开USR文件夹

4、点开LOCAL文件夹 5、点开BIN文件夹

6、点开WIFISPOONFEEDER文件夹 7、点开SPOONWPA文件夹

8、点开LIB文件夹 9、下图红线框内的文件wordlist.txt就是字典文件。

10、将自已的字典文件复制到这个文件夹下,并删除原系统自带的字典文件,将自 已的字典文件改文件名为“wordlist.txt”(因为系统必须是这个文件名) 将“电话号码字 典.txt ”改为 “wordlist.txt”

教您破解wpa无线网络密码

教你如何破解无线网络wpa2密码 在动手破解WPA/WPA2前,应该先了解一下基础知识,本文适合新手阅读 首先大家要明白一种数学运算,它叫做哈希算法(hash).这是一种不可逆运算,你不能通过运算结果来求解出原来的未知数是多少,有时我们还需要不同的未知数通过该算法计算后得到的结果不能相同,即你不太可能找到两个不同的值通过哈希得到同一个结果。哈希是一类算法的统称(暂停!移动你的鼠标-猛击右图 ),通常哈希算法都是公开的,比如MD5,SHA-1等等。 我们平时说的WPA密码其实叫PSK(pre-shared key),长度一般是8-63字节,它加上ssid通过一定的算法可以得到PMK(pairwise master key)。 PMK=SHA-1(ssid,psk),PMK的长度是定长的,都是64字节。由于计算PMK的过程开销比较大,是我们破解花费时间长的关键,所以采用以空间换时间的原则把PMK事先生成好,这个事先生成好的表就是常说的HASH表(生成PMK的算法是一种哈希),这个工作就是用airlib-ng这个工具来完成的,我们的快速破解就是这么来的。 认证的时候会生成一个PTK(pairwise temporary),这是一组密钥,具体细节不详细说了,它的生成方法也是采用的哈希,参数是连接的客户端MAC地址、AP的BSSID、A-NONCE、S-NONCE、PMK,其中A-NONCE和S-NONCE是两个随机数,确保每次连接都会生成不同的PTK。PTK的计算消耗很小。PTK加上报文数据采用一定的算法(AES 或TKIP),得到密文,同时会得到一个签名,叫做MIC(message integrality check),tkip之所以被破解和这个mic有很大关系。 四次握手包中含有以上的哪些东西呢?客户端的MAC地址,AP的BSSID,A-NONCE,S-NONE,MIC,最关键的PMK和PTK是不包含在握手包里的! 认证的原理是在获得以上的所有参数后,客户端算出一个MIC,把原文连同MIC 一起发给AP,AP采用相同的参数与算法计算出MIC,并与客户端发过来的比较,如果一致,则认证通过,否则失败。 目前的破解方法是我们获得握手包后,用我们字典中的PSK+ssid先生成PMK(如果有HASH表则略过),然后结合握手包中的(客户端MAC,AP的BSSID,A-NONCE, S-NONCE)计算PTK,再加上原始的报文数据算出MIC并与AP发送的MIC比较,如果一致,那么该PSK就是密钥。- U# {6 B& ^; [% H3 ~ |" A9 t 目前最耗时的就是算PMK,可谓破解的瓶颈。即使搞定了运算量的问题,海量的密钥存储也是个问题(PMK都是64字节长度)!

用Wireshark提取WPA握手包,用于破解无线密码,免费上网

用Wireshark提取WPA握手包 进入正文前,先来看一张截图,如图1,使用“aircrack-ng wpa.cap -w password.lst”命令后,程序会提示输入待破解网络的序号,此时只要提供一个序号即可。注意:1:命令中不需要输入麻烦的ESSID;2:存在一个非WPA加密的ESSID。 当你想把含有WPA握手包的CAP文件分享给别人的时候,你可能会发现CAP包是如此的巨大,实际上,对于aircrack-ng程序而言,CAP包中实际需要的信息可能还不超过10KB,如何将这些信息提取出来呢? 从CAP文件中提取WPA的握手包实际上就是提取EAPOL(LAN上的EAP)协议包,在Wireshark的Filter中输入“eapol”即可获得,如图2:

但这样获得的CAP文件用aircrack-ng打开会发现丢失了ESSID,注意:那个非WPA加密的ESSID已经消失了,如图3:

解决的方法:保留CAP包中的Beacon frame,更改Filter为:“eapol or wlan.fc.type_subtype == 0x08”,其中,“0x08”为Subtype,即:“Beacon frame”。如图4:

再次运行aircrack-ng,发现已经恢复了ESSID,如图5:

此时CAP包的体积已经小了很多了。 当然,也可以进一步将EAPOL-STAR包去掉,更改Filter为:“(eapol and eapol.type != 1) or wlan.fc.type_subtype == 0x08”,其中,“type != 1”意思是丢掉STAR包,但这样写Wireshark会给出一个警告,解决方法:只保留包含KEY信息的包,更改Filter为:“eapol.type == 3 or wlan.fc.type_subtype == 0x08”,其中,“3”为KEY信息包的Subtype。如图6:

如何获得WPA握手包&EWSA破解WPA密码教程

获得WPA\WPA2 握手包的方法有很多,下面介绍通过aircrack-ng工具包来载获握手数据包。 1、下载aircrack-ng工具包。 2、终端里输入 sudo airmon-ng start wlan0 启动数据监控模式。 3、终端里输入 sudo airodump -w wpa mon0 ( 此时监控端口应该为 mon0 ,DATA 保存到以wpa命名的文件中了)。 这时大家就可以看到要抓包的AP DATA为0 4、依次:网络连接图标->点鼠标左键->鼠标移到要抓取握手数据包的AP上面点左键->。 5、这时AP会提示你填入密码,随便填几个数字或字母进去(注:但必需是八位,如:AAAAAAAA OR 88888888),然后点击连接。 6、现在可以看到网络连接正在尝试连接无线AP,回头看下步骤3的终端,DATA 已经变为4个了。 7、再打开一个新的终端,输入 sudo aircrack-ng wpa*.cap 会看到里面有一个握手包了。 就是这么简单的了~! 一、关于EWSA EWSA (全称是: Elcomsoft Wireless Security Auditor) 由俄罗斯安全公司Elcomsoft出品。该软件特点是:利用GPU的运算性能快速攻破无线网络WPA-PSK 及WPA2-PSK密码,运算速度相比单独使用CPU可提高最多上百倍。 二、安装 安装过程十分简单,下载EWSA,双击setup.exe后选择英文,后即可见到安装向导。基本上就是一路[Next]就可以安装好。安装好后头一次运行软件会提示为DEMO版本,等15秒以后会自动进入程序。 三、支持的显卡 1、NVIDIA显卡

1分钟内抓到WPA握手包的方法!

感谢6、8、9楼的兄弟们指正,刚刚做了个测试确实最后算出来的密码是错误的,实际上是自己输入的那个(如我在步骤5中输入的12345678),这个贴子就不删了,希望能给兄弟们提个醒,抓到WPA加密的握 手包未必就是合法的! 把我住所附近的无线wep密码破得差不多后,想尝试破wpa密码破解,无奈守株待兔了几天DATA还是0,后来给我发现了下面的方法,1分钟内就可以得到握手包 一、操作环境: 1、操作系统ubuntu 2、aircrack-ng工具包 3、TP-LINK WN322G网卡(ZD1211芯片)这个芯片的wep密码破解方法请这个贴子 https://www.360docs.net/doc/9010011684.html,/bbs/viewthread.php?tid=12521 二、步骤如下: 1、确保开机后无线网卡没有自动连接AP网络连接图标->鼠标右键->编辑 连接->

-> 把无线里面的自动连接AP全部删除 2、终端输入 sudo airomon-ng stat wlan0 启动监控模式

3、终端输入 sudo airodump -w wpa mon0 ( 此时监控端口为 mon0 ,DATA保存到以wpa 命名的文件中)

这时大家看到我要抓包的AP DATA为0 4、网络连接图标->点鼠标左键->鼠标移到要抓取握 手包的AP上面点左键-> 5、这时AP要你填入密码,随便填几个数字进去(如:1234578),然后点连接

6、这时可以看到网络连接正在尝试连接AP,回头看下步骤3的终端,DATA变为4个了 7、再开一个终端,输入 sudo aircrack-ng wpa*.cap 看看是不是里面有一个握手包了

快速抓无客户端的握手包

快速抓无客户端的握手包 抓到WPA加密的握手包未必就是合法的! 把我住所附近的无线wep密码破得差不多后,想尝试破wpa密码破解,无奈守株待兔了几天DATA 还是0,后来给我发现了下面的方法,1分钟内就可以得到握手包 一、操作环境: 1、操作系统ubuntu 2、aircrack-ng工具包 3、TP-LINK WN322G网卡(ZD1211芯片)这个芯片的wep密码破解方法请这个贴子 https://www.360docs.net/doc/9010011684.html,/read.php?tid-3500.html (同样方法用beini也可以达到同样的效果) 二、步骤如下:1、确保开机后无线网卡没有自动连接AP网络连接图标->鼠标右键->编辑连接-> 把无线里面的自动连接AP全部删除

2、终端输入sudo airomon-ng stat wlan0启动监控模式 3、终端输入sudo airodump-w wpa mon0(此时监控端口为mon0,DATA保存到以wpa命名的文件中)

4这时大家看到我要抓包的AP DATA为04、网络连接图标->点鼠标左键->鼠标移到要抓取握手包的AP上面点左键->

5、这时AP要你填入密码,随便填几个数字进去(如:1234578),然后点连接 6、这时可以看到网络连接正在尝试连接AP,回头看下步骤3的终端,DATA变为4个了

呵呵兄弟们注意到没,前后时间为48秒! 注:这个方法只能在刚开机进入系统时用,而且每次只能使用一次,如果要得到别的WPA加密的AP的握手包只能重复步骤1,然后重启ubuntu,具体原因不明。工作原理跟你有两台电脑一样,其中一台进行抓包,而另一台与AP进行尝试连接,从产生握手包让第一台抓到此方法估计对所有在无线网卡打开监控模式后,监控端口与原先的端口不一样的网卡都有效(我的无线网卡端口是wlan0,监控端口为mon0)

笔记本内置网卡,高效抓取WPA密码握手包的技巧

用笔记本内置的标准功率100MW网卡,经常扫描到的信号很好,明明有客户端,但不能让其断开AP与客户端连接,得不到握手包,很是郁闷, 相信很多人有我这样的感受,从现开始,不再需要大功率网卡,也照样能高概率成功。 一、世上无难事,坚信一定能获取握手包; 二、获取握手包的难易程度与加密方式(AES、SKIP)无关; 三、足够强的无线路由信号强度(至少-75)是快速获取握手包的重要因素; 四、客户端的无线信号也必须足够强(至少-70),否则,攻击时客户端不会掉线重接; 五、BT4(BT5)、benni、minidwep-gtk都能获取高质量的握手包; 六、信号过弱下获得的握手包往往四次握手过程的数据不全,甚至是无效数据; 七、扫描时软件显示没有客户端的AP,有时也有客户机在线的,你不妨点击“L启动”,若DATA中有数据,但看不到客户端,说明AP与客户端之间有通讯,只是你距离客户端比AP 更远。 八、解决信号弱的有效办法,大致定位AP方位,向前靠近AP发射点接收信号。本人有一次拿着笔记本(内置BCM4312 网卡)到对方AP家门口或窗户下,AP信号强度约-42,客户端信号强度-55,五分钟就捕捉到握手包。 九、AP方位的确定,可用测量AP信号强度的软件,不断移动、变换位置,依据PWR数据,粗略判定。 后记:正规厂家生产的路由器必须符合国家标准,最高功率不超过100MW。 其发射距离、覆盖能力,大同小异。 高增益天线或多天线只是提高收发射效率,定向天线只能增强主向的单位面积比功率,但不会增加总功率。 不同品牌的路由器,因使用芯片不同,配套电路元器件质量的不同,其传输效能、长时间稳定运行的综合性能有差异。 外置网卡的信号强度显示比内置卡虚高,往往信噪比不佳,实测许多信号源无法连接!

高速破解无线路由密码WPA-AES-TKIP-WPA2-PSK的加密

基本的WPA PMK Hash 制作方法及在进行WPA-PSK/WPA2-PSK 破解时的Hash 的使用方法。 1.Hash 制作篇以下涉及工具的Windows 版本操作步骤与其Linux 下版本完全一致,大家对照进行 即可。 具体步骤:在进入到Linux Shell / Windows Command 下后,先使用genpmk 这个工 具来构建预运算Hash Table,这里需要指定针对目标的ESSID,命令如下: genpmk -f dictionary -d hash -s SSID 参数解释: -f 这里跟上采用的字典 -d 生成的Table 文件名称 -s 目标AP 的ESSID -------------------------------------------------------------------------------------------------------------------------------------- 过程: 从网上下载Cowpatty-4.0-win32 内包 Genpmk 到的软件放入C:/ 下,

替换 Readme 为-- .txt 文本格式的字典(释:找一个简单的密码字典试一下手,时间就会短一点) 回到DOS/SHELL界面 运行 cd .. cd\ cd c:\Cowpatty-4.0-win32 Genpmk.exe -f 0-9.8位纯数密码.txt -d dlink-birth.hash -s dlink

回车Enter 运行 (释:随字典的大小决定Hash彩虹表制作时间的长短) 要耐心的等待哦·别放弃呀!我有一次制作的时间就5小时以上,耐心。耐心的等待。。。

1分钟内抓到WPA握手包的方法

1分钟内抓到WPA握手包的方法 感谢6、8、9 楼的兄弟们指正,刚刚做了个测试确实最后算出来的密码是错误的,实际上是自己输入的那个(如我在步骤5 中输入的12345678),这个贴子就不删了,希望能给兄弟们提个醒,抓到WPA 加密的握手包未必就是合法的!把我住所附近的无线wep 密码破得差不多后,想尝试破wpa 密码破解,无奈守株待兔了几天DATA 还是0,后来给我发现了下面的方法,1 分钟内就可以得到握手包 一、操作环境: 1、操作系统ubuntu 2、aircrack-ng 工具包 3、TP-LINK WN322G 网卡(ZD1211 芯片)这个芯片的wep 二、步骤如下: 1、确保开机后无线网卡没有自动连接AP 网络连接图标->鼠标右键->编辑连接-> -> 把无线里面的自动连接AP 全部删除 2、终端输入sudo airomon-ng stat wlan0 启动监控模式 3、终端输入sudo airodump -w wpa mon0 ( 此时监控端口为mon0 ,DATA 保存到以wpa 命名的文件中) 这时大家看到我要抓包的AP DATA 为0 4、网络连接图标->点鼠标左键->鼠标移到要抓取握手包的AP 上面点左键-> 5、这时AP 要你填入密码,随便填几个数字进去(如:1234578),然后点连接

6、这时可以看到网络连接正在尝试连接AP,回头看下步骤3 的终端,DATA 变为4 个了 7、再开一个终端,输入sudo aircrack-ng wpa*.cap 看看是不是里面有一个握手包了呵呵兄弟们注意到没,前后时间为48 秒! 注:这个方法只能在刚开机进入系统时用,而且每次只能使用一次,如果要得到别的WPA 加密的AP 的握手包只能重复步骤1,然后重启ubuntu,具体原因不明。 工作原理跟你有两台电脑一样,其中一台进行抓包,而另一台与AP 进行尝试连接,从产生握手包让第一台抓到此方法估计对所有在无线网卡打开监控模式后,监控端口与原先的端口不一样的网卡都有效(我的无线网卡端口是wlan0,监控端口为mon0)