常用协议对应的端口号

应用层常用协议及其端口号

应用层常用协议及其端口号

1. HTTP 协议呀,它的端口号是 80 呢!就好比你打开浏览器访问网页,那背后就是 HTTP 协议在默默地工作呀,你说神奇不神奇?

2. FTP 协议知道不,端口号是 21 哟!想象一下,要把大堆文件从一个地方传到另一个地方,FTP 协议就像个勤劳的搬运工呢,是不是很厉害?

3. DNS 协议也很重要呀,端口号是 53 呢!它就像个超级向导,能帮你找到你想去的网站在网络世界的哪个角落,这可太牛了吧!

4. SMTP 协议,端口号是 25 呀!当你发邮件的时候,它就像个小邮差,负责把你的邮件准确无误地送出去,多有意思呀!

5. POP3 协议,端口号 110 哦!它就像是你的邮箱管理员,帮你接收和管理邮件,这功能多实用呀!

6. IMAP 协议,端口号 143 呢!它可比 POP3 协议更厉害一点哟,能让你更灵活地处理邮件,哇塞!

7. Telnet 协议,端口号 23 啦!它就像给你开了个远程窗口,能让你在远处控制其他设备,这也太酷了吧!

8. SSH 协议,端口号 22 哟!和 Telnet 比起来,它可安全多了呢,就像给你的远程操作上了一把锁,多安心呀!

9. RDP 协议,端口号 3389 呢!要是你想用其他电脑远程控制你的电脑,那它就是关键呀,是不是很神奇?

10. SNMP 协议,端口号 161 呀!它能帮你管理和监控网络设备,就像个细心的管理员,这可少不了它呀!

总之,这些应用层常用协议及其端口号都超级重要,它们让我们的网络世界变得丰富多彩呀!。

常见的协议及对应的端口号

常见的协议及对应的端口号

(1)FTP——文件传输协议——21号端口

(2)Telnet——远程登陆协议——23号端口

(3)SMTP——简单邮件传送协议——25号端口

(4)POP3——接收邮件——110号端口

(POP3仅仅是接收协议,POP3客户端使用SMTP向服务器发送邮件。

)

(5)HTTP——超文本传输协议——80号端口

HTTPS——服务器,默认端口号为443/tcp 443/udp

(6)DNS——域名解析服务——53号端口

(7)SNMP——简单网络管理协议——161号端口

(SMTP真正关心的不是邮件如何被传送,而只关心邮件是否能顺利到达目的地。

)

(8)TFTP——简单文件传输的协议——69号端口

(9)HTTP协议代理服务器常用端口:80/8080/3128/8081/9080

(10)SOCKS代理协议服务器常用端口:1080

(11)FTP协议代理服务器常用端口:20/21

(20端口用于数据传输,21端口用于控制信令的传输,控制信息和数据能够同时传输,这是FTP的特殊这处。

FTP采用的是TCP连接。

)

(12)Telnet协议代理服务器常用端口:23

(13)DHCP协议——动态主机设置协议——用于内部网或网络服务供应商自动分配IP地址

DHCP:服务器端的端口号是67

DHCP:客户机端的端口号是68。

常用协议对应的端口号

常用协议对应的端口号1.HTTP协议(超文本传输协议):端口号80HTTP是一种应用层协议,用于在Web浏览器和Web服务器之间传输超文本的数据。

80端口是HTTP默认使用的端口号。

2.HTTPS协议(安全超文本传输协议):端口号443HTTPS是基于HTTP协议的安全通信协议,通过使用SSL(安全套接层)或TLS(传输层安全)协议加密通信内容。

443端口是HTTPS默认使用的端口号。

3.FTP协议(文件传输协议):端口号20和21FTP协议用于在网络上进行文件的传输,分为数据传输和控制传输两种模式。

20端口用于数据传输,21端口用于控制传输。

4.SMTP协议(简单邮件传输协议):端口号25SMTP协议用于在网络上发送电子邮件。

25端口用于传输SMTP邮件。

5.POP3协议(邮局协议第3版):端口号1106.IMAP协议(互联网消息访问协议):端口号143IMAP协议也用于接收邮件,但与POP3协议不同的是,IMAP允许用户在邮件服务器上管理邮件。

143端口用于传输IMAP邮件。

7.DNS协议(域名系统):端口号53DNS协议用于将域名解析为IP地址,以便进行网络通信。

53端口用于传输DNS请求和响应数据。

8.SSH协议(安全外壳协议):端口号22SSH协议用于通过加密和认证的方式在不安全的网络上安全地远程登录和执行命令。

22端口是SSH默认使用的端口号。

9. Telnet协议(远程终端协议):端口号23Telnet协议用于在计算机之间的远程控制和管理,通过23端口建立连接。

10.DNS解析协议(域名系统解析协议):端口号53DNS解析协议用于解析域名,将域名转换为IP地址。

以上是一些常见的协议及其对应的端口号,这些协议在网络通信和数据传输中起到重要的作用。

在实际应用中,不同协议使用不同的端口号,以保证网络通信的顺畅和安全。

网络常见协议及端口

网络常见协议及端口一、简介网络协议是互联网通信的规则,它定义了数据如何在网络中传输和交流。

而网络协议中的端口则是用于标识不同应用程序或服务的通信通道。

本文将介绍一些常见的网络协议及其对应的端口,以帮助读者更好地了解和应用网络通信。

二、传输控制协议(TCP)传输控制协议是一种面向连接的协议,它提供了可靠的数据传输服务。

TCP使用端口号来标识不同应用程序或服务。

下面是一些常见的TCP协议及其对应的端口:1. HTTP协议(80端口):HTTP协议是超文本传输协议,用于在Web浏览器和服务器之间传输HTML页面和其他资源。

2. FTP协议(20和21端口):FTP协议是文件传输协议,用于在客户端和服务器之间传输文件。

3. Telnet协议(23端口):Telnet协议是一种远程登录协议,用于通过命令行界面远程登录到远程服务器或网络设备。

4. SMTP协议(25端口):SMTP协议是简单邮件传输协议,用于在邮件服务器之间传输电子邮件。

5. POP3协议(110端口):POP3协议是邮局协议,用于从邮件服务器上下载电子邮件。

6. IMAP协议(143端口):IMAP协议是Internet消息访问协议,用来从邮件服务器上接收电子邮件。

7. SSH协议(22端口):SSH协议是安全外壳协议,用于在不安全的网络上进行安全的远程登录和数据传输。

三、用户数据报协议(UDP)用户数据报协议是一种面向无连接的协议,它提供了不可靠但效率较高的数据传输服务。

UDP也使用端口号来标识不同应用程序或服务。

下面是一些常见的UDP协议及其对应的端口:1. DNS协议(53端口):DNS协议是域名系统协议,用于将域名解析为IP地址。

2. DHCP协议(67和68端口):DHCP协议是动态主机配置协议,用于自动分配IP地址和其他配置信息给网络设备。

3. NTP协议(123端口):NTP协议是网络时间协议,用于同步计算机的时间。

4. SNMP协议(161和162端口):SNMP协议是简单网络管理协议,用于监控网络设备和管理网络设备的配置。

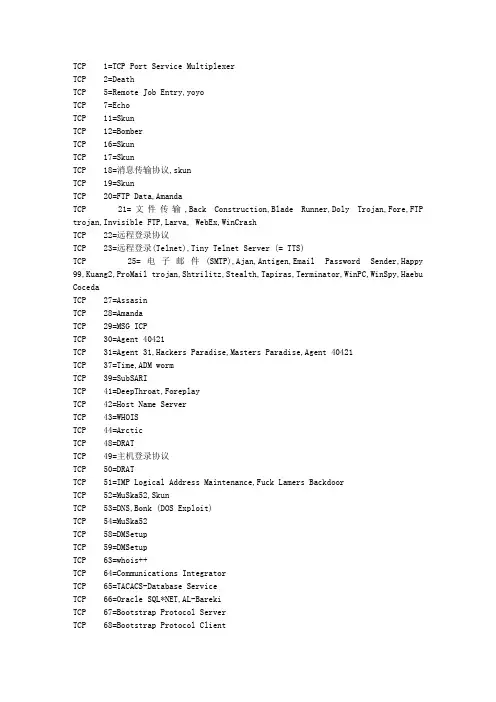

常用端口号和协议对照表

TCP 1=TCP Port Service MultiplexerTCP 2=DeathTCP 5=Remote Job Entry,yoyoTCP 7=EchoTCP 11=SkunTCP 12=BomberTCP 16=SkunTCP 17=SkunTCP 18=消息传输协议,skunTCP 19=SkunTCP 20=FTP Data,AmandaTCP 21=文件传输,Back Construction,Blade Runner,Doly Trojan,Fore,FTP trojan,Invisible FTP,Larva, WebEx,WinCrashTCP 22=远程登录协议TCP 23=远程登录(Telnet),Tiny Telnet Server (= TTS)TCP 25=电子邮件(SMTP),Ajan,Antigen,Email Password Sender,Happy 99,Kuang2,ProMail trojan,Shtrilitz,Stealth,Tapiras,Terminator,WinPC,WinSpy,Haebu CocedaTCP 27=AssasinTCP 28=AmandaTCP 29=MSG ICPTCP 30=Agent 40421TCP 31=Agent 31,Hackers Paradise,Masters Paradise,Agent 40421TCP 37=Time,ADM wormTCP 39=SubSARITCP 41=DeepThroat,ForeplayTCP 42=Host Name ServerTCP 43=WHOISTCP 44=ArcticTCP 48=DRATTCP 49=主机登录协议TCP 50=DRATTCP 51=IMP Logical Address Maintenance,Fuck Lamers BackdoorTCP 52=MuSka52,SkunTCP 53=DNS,Bonk (DOS Exploit)TCP 54=MuSka52TCP 58=DMSetupTCP 59=DMSetupTCP 63=whois++TCP 64=Communications IntegratorTCP 65=TACACS-Database ServiceTCP 66=Oracle SQL*NET,AL-BarekiTCP 67=Bootstrap Protocol ServerTCP 68=Bootstrap Protocol ClientTCP 69=W32.Evala.Worm,BackGate Kit,Nimda,Pasana,Storm,Storm worm,Theef,Worm.Cycle.aTCP 70=Gopher服务,ADM wormTCP 79=用户查询(Finger),Firehotcker,ADM wormTCP 80=超文本服务器(Http),Executor,RingZeroTCP 81=Chubo,Worm.Bbeagle.qTCP 82=Netsky-ZTCP 88=Kerberos krb5服务TCP 99=Hidden PortTCP 102=消息传输代理TCP 108=SNA网关访问服务器TCP 109=Pop2TCP 110=电子邮件(Pop3),ProMailTCP 113=Kazimas, Auther IdnetTCP 115=简单文件传输协议TCP 118=SQL Services, Infector 1.4.2TCP 119=新闻组传输协议(Newsgroup(Nntp)), Happy 99TCP 121=JammerKiller, Bo jammerkillahTCP 123=网络时间协议(NTP),Net ControllerTCP 129=Password Generator ProtocolTCP 133=Infector 1.xTCP 135=微软DCE RPC end-point mapper服务TCP 137=微软Netbios Name服务(网上邻居传输文件使用)TCP 138=微软Netbios Name服务(网上邻居传输文件使用)TCP 139=微软Netbios Name服务(用于文件及打印机共享)TCP 142=NetTaxiTCP 143=IMAPTCP 146=FC Infector,InfectorTCP 150=NetBIOS Session ServiceTCP 156=SQL服务器TCP 161=SnmpTCP 162=Snmp-TrapTCP 170=A-TrojanTCP 177=X Display管理控制协议TCP 179=Border网关协议(BGP)TCP 190=网关访问控制协议(GACP)TCP 194=IrcTCP 197=目录定位服务(DLS)TCP 256=NirvanaTCP 315=The InvasorTCP 371=ClearCase版本管理软件TCP 389=Lightweight Directory Access Protocol (LDAP)TCP 396=Novell Netware over IPTCP 420=BreachTCP 421=TCP WrappersTCP 443=安全服务TCP 444=Simple Network Paging Protocol(SNPP)TCP 445=Microsoft-DSTCP 455=Fatal ConnectionsTCP 456=Hackers paradise,FuseSparkTCP 458=苹果公司QuickTimeTCP 513=GrloginTCP 514=RPC BackdoorTCP 531=Rasmin,Net666TCP 544=kerberos kshellTCP 546=DHCP ClientTCP 547=DHCP ServerTCP 548=Macintosh文件服务TCP 555=Ini-Killer,Phase Zero,Stealth SpyTCP 569=MSNTCP 605=SecretServiceTCP 606=Noknok8TCP 661=Noknok8TCP 666=Attack FTP,Satanz Backdoor,Back Construction,Dark Connection Inside 1.2 TCP 667=Noknok7.2TCP 668=Noknok6TCP 669=DP trojanTCP 692=GayOLTCP 707=WelchiaTCP 777=AIM SpyTCP 808=RemoteControl,WinHoleTCP 815=Everyone DarlingTCP 901=Backdoor.DevilTCP 911=Dark ShadowTCP 993=IMAPTCP 999=DeepThroatTCP 1000=Der SpaeherTCP 1001=Silencer,WebEx,Der SpaeherTCP 1003=BackDoorTCP 1010=DolyTCP 1011=DolyTCP 1012=DolyTCP 1015=DolyTCP 1016=DolyTCP 1020=VampireTCP 1023=Worm.Sasser.eTCP 1024=NetSpy.698(YAI)TCP 1059=nimreg//TCP 1025=NetSpy.698,Unused Windows Services Block//TCP 1026=Unused Windows Services Block//TCP 1027=Unused Windows Services Block//TCP 1028=Unused Windows Services Block//TCP 1029=Unused Windows Services Block//TCP 1030=Unused Windows Services Block//TCP 1033=Netspy//TCP 1035=Multidropper//TCP 1042=Bla//TCP 1045=Rasmin//TCP 1047=GateCrasher//TCP 1050=MiniCommandTCP 1069=Backdoor.TheefServer.202TCP 1070=Voice,Psyber Stream Server,Streaming Audio Trojan TCP 1080=Wingate,Worm.BugBear.B,Worm.Novarg.B//TCP 1090=Xtreme, VDOLive//TCP 1095=Rat//TCP 1097=Rat//TCP 1098=Rat//TCP 1099=RatTCP 1110=nfsd-keepaliveTCP 1111=Backdoor.AIMVisionTCP 1155=Network File Access//TCP 1170=Psyber Stream Server,Streaming Audio trojan,Voice //TCP 1200=NoBackO//TCP 1201=NoBackO//TCP 1207=Softwar//TCP 1212=Nirvana,Visul Killer//TCP 1234=Ultors//TCP 1243=BackDoor-G, SubSeven, SubSeven Apocalypse//TCP 1245=VooDoo Doll//TCP 1269=Mavericks Matrix//TCP 1313=Nirvana//TCP 1349=BioNetTCP 1433=Microsoft SQL服务//TCP 1441=Remote Storm//TCP 1492=FTP99CMP(BackOriffice.FTP)TCP 1503=NetMeeting T.120//TCP 1509=Psyber Streaming Server//TCP 1600=Shivka-Burka//TCP 1703=Exloiter 1.1TCP 1720=NetMeeting H.233 call SetupTCP 1731=NetMeeting音频调用控制//TCP 1807=SpySender//TCP 1966=Fake FTP 2000//TCP 1976=Custom port//TCP 1981=ShockraveTCP 1990=stun-p1 cisco STUN Priority 1 portTCP 1990=stun-p1 cisco STUN Priority 1 portTCP 1991=stun-p2 cisco STUN Priority 2 portTCP 1992=stun-p3 cisco STUN Priority 3 port,ipsendmsg IPsendmsg TCP 1993=snmp-tcp-port cisco SNMP TCP portTCP 1994=stun-port cisco serial tunnel portTCP 1995=perf-port cisco perf portTCP 1996=tr-rsrb-port cisco Remote SRB portTCP 1997=gdp-port cisco Gateway Discovery ProtocolTCP 1998=x25-svc-port cisco X.25 service (XOT)//TCP 1999=BackDoor, TransScout//TCP 2000=Der Spaeher,INsane NetworkTCP 2002=W32.Beagle.AX @mm//TCP 2001=Transmisson scout//TCP 2002=Transmisson scout//TCP 2003=Transmisson scout//TCP 2004=Transmisson scout//TCP 2005=TTransmisson scoutTCP 2011=cypressTCP 2015=raid-cs//TCP 2023=Ripper,Pass Ripper,Hack City Ripper ProTCP 2049=NFS//TCP 2115=Bugs//TCP 2121=Nirvana//TCP 2140=Deep Throat, The Invasor//TCP 2155=Nirvana//TCP 2208=RuX//TCP 2255=Illusion Mailer//TCP 2283=HVL Rat5//TCP 2300=PC Explorer//TCP 2311=Studio54TCP 2556=Worm.Bbeagle.q//TCP 2565=Striker//TCP 2583=WinCrash//TCP 2600=Digital RootBeer//TCP 2716=Prayer TrojanTCP 2745=Worm.BBeagle.k//TCP 2773=Backdoor,SubSeven//TCP 2774=SubSeven2.1&2.2//TCP 2801=Phineas Phucker//TCP 2989=Rat//TCP 3024=WinCrash trojanTCP 3127=Worm.NovargTCP 3128=RingZero,Worm.Novarg.B//TCP 3129=Masters Paradise//TCP 3150=Deep Throat, The InvasorTCP 3198=Worm.Novarg//TCP 3210=SchoolBusTCP 3332=Worm.Cycle.aTCP 3333=ProsiakTCP 3389=超级终端//TCP 3456=Terror//TCP 3459=Eclipse 2000//TCP 3700=Portal of Doom//TCP 3791=Eclypse//TCP 3801=EclypseTCP 3996=Portal of DoomTCP 4000=腾讯QQ客户端TCP 4060=Portal of DoomTCP 4092=WinCrashTCP 4242=VHMTCP 4267=SubSeven2.1&2.2TCP 4321=BoBoTCP 4444=Prosiak,Swift remoteTCP 4500=W32.HLLW.TufasTCP 4567=File NailTCP 4590=ICQTrojanTCP 4899=Remote Administrator服务器TCP 4950=ICQTrojanTCP 5000=WindowsXP服务器,Blazer 5,Bubbel,Back Door Setup,Sockets de Troie TCP 5001=Back Door Setup, Sockets de TroieTCP 5002=cd00r,ShaftTCP 5011=One of the Last Trojans (OOTLT)TCP 5025=WM Remote KeyLoggerTCP 5031=Firehotcker,Metropolitan,NetMetroTCP 5032=MetropolitanTCP 5190=ICQ QueryTCP 5321=FirehotckerTCP 5333=Backage Trojan Box 3TCP 5343=WCratTCP 5400=Blade Runner, BackConstruction1.2TCP 5401=Blade Runner,Back ConstructionTCP 5402=Blade Runner,Back ConstructionTCP 5471=WinCrashTCP 5512=Illusion MailerTCP 5521=Illusion MailerTCP 5550=Xtcp,INsane NetworkTCP 5554=Worm.SasserTCP 5555=ServeMeTCP 5556=BO FacilTCP 5557=BO FacilTCP 5569=Robo-HackTCP 5598=BackDoor 2.03TCP 5631=PCAnyWhere dataTCP 5632=PCAnyWhereTCP 5637=PC CrasherTCP 5638=PC CrasherTCP 5698=BackDoorTCP 5714=Wincrash3TCP 5741=WinCrash3TCP 5742=WinCrashTCP 5760=Portmap Remote Root Linux Exploit TCP 5880=Y3K RATTCP 5881=Y3K RATTCP 5882=Y3K RATTCP 5888=Y3K RATTCP 5889=Y3K RATTCP 5900=WinVnc,Wise VGA广播端口TCP 6000=Backdoor.ABTCP 6006=Noknok8TCP 6129=Dameware Nt Utilities服务器TCP 6272=SecretServiceTCP 6267=广外女生TCP 6400=Backdoor.AB,The ThingTCP 6500=Devil 1.03TCP 6661=TemanTCP 6666=TCPshell.cTCP 6667=NT Remote Control,Wise 播放器接收端口TCP 6668=Wise Video广播端口TCP 6669=VampyreTCP 6670=DeepThroat,iPhoneTCP 6671=Deep Throat 3.0TCP 6711=SubSevenTCP 6712=SubSeven1.xTCP 6713=SubSevenTCP 6723=MstreamTCP 6767=NT Remote ControlTCP 6771=DeepThroatTCP 6776=BackDoor-G,SubSeven,2000 CracksTCP 6777=Worm.BBeagleTCP 6789=Doly TrojanTCP 6838=MstreamTCP 6883=DeltaSourceTCP 6912=Shit HeepTCP 6939=IndoctrinationTCP 6969=GateCrasher, Priority, IRC 3TCP 6970=RealAudio,GateCrasherTCP 7000=Remote Grab,NetMonitor,SubSeven1.x TCP 7001=Freak88TCP 7201=NetMonitorTCP 7215=BackDoor-G, SubSevenTCP 7001=Freak88,Freak2kTCP 7300=NetMonitorTCP 7301=NetMonitorTCP 7306=NetMonitor,NetSpy 1.0TCP 7307=NetMonitor, ProcSpyTCP 7308=NetMonitor, X SpyTCP 7323=Sygate服务器端TCP 7424=Host ControlTCP 7597=QazTCP 7609=Snid X2TCP 7626=冰河TCP 7777=The ThingTCP 7789=Back Door Setup, ICQKillerTCP 7983=MstreamTCP 8000=腾讯OICQ服务器端,XDMATCP 8010=Wingate,LogfileTCP 8080=WWW 代理,Ring Zero,Chubo,Worm.Novarg.B TCP 8520=W32.Socay.WormTCP 8787=BackOfrice 2000TCP 8897=Hack Office,ArmageddonTCP 8989=ReconTCP 9000=NetministratorTCP 9325=MstreamTCP 9400=InCommand 1.0TCP 9401=InCommand 1.0TCP 9402=InCommand 1.0TCP 9872=Portal of DoomTCP 9873=Portal of DoomTCP 9874=Portal of DoomTCP 9875=Portal of DoomTCP 9876=Cyber AttackerTCP 9878=TransScoutTCP 9989=Ini-KillerTCP 9898=Worm.Win32.Dabber.aTCP 9999=Prayer TrojanTCP 10067=Portal of DoomTCP 10080=Worm.Novarg.BTCP 10084=SyphillisTCP 10085=SyphillisTCP 10086=SyphillisTCP 10101=BrainSpyTCP 10167=Portal Of DoomTCP 10168=Worm.Supnot.78858.c,Worm.LovGate.TTCP 10520=Acid ShiversTCP 10607=Coma trojanTCP 10666=AmbushTCP 11000=Senna SpyTCP 11050=Host ControlTCP 11051=Host ControlTCP 11223=Progenic,Hack '99KeyLoggerTCP 11831=TROJ_LATINUS.SVRTCP 12076=Gjamer, MSH.104bTCP 12223=Hack'99 KeyLoggerTCP 12345=GabanBus, NetBus 1.6/1.7, Pie Bill Gates, X-bill TCP 12346=GabanBus, NetBus 1.6/1.7, X-billTCP 12349=BioNetTCP 12361=Whack-a-moleTCP 12362=Whack-a-moleTCP 12363=Whack-a-moleTCP 12378=W32/Gibe@MMTCP 12456=NetBusTCP 12623=DUN ControlTCP 12624=ButtmanTCP 12631=WhackJob, WhackJob.NB1.7TCP 12701=Eclipse2000TCP 12754=MstreamTCP 13000=Senna SpyTCP 13010=Hacker BrazilTCP 13013=PsychwardTCP 13223=Tribal Voice的聊天程序PowWowTCP 13700=Kuang2 The VirusTCP 14456=SoleroTCP 14500=PC InvaderTCP 14501=PC InvaderTCP 14502=PC InvaderTCP 14503=PC InvaderTCP 15000=NetDaemon 1.0TCP 15092=Host ControlTCP 15104=MstreamTCP 16484=MosuckerTCP 16660=Stacheldraht (DDoS)TCP 16772=ICQ RevengeTCP 16959=PriorityTCP 16969=PriorityTCP 17027=提供广告服务的Conducent"adbot"共享软件TCP 17166=MosaicTCP 17300=Kuang2 The VirusTCP 17490=CrazyNetTCP 17500=CrazyNetTCP 17569=Infector 1.4.x + 1.6.xTCP 17777=NephronTCP 18753=Shaft (DDoS)TCP 19191=蓝色火焰TCP 19864=ICQ RevengeTCP 20000=Millennium II (GrilFriend)TCP 20001=Millennium II (GrilFriend)TCP 20002=AcidkoRTCP 20034=NetBus 2 ProTCP 20168=LovgateTCP 20203=Logged,ChupacabraTCP 20331=BlaTCP 20432=Shaft (DDoS)TCP 20808=Worm.LovGate.v.QQTCP 21544=Schwindler 1.82,GirlFriendTCP 21554=Schwindler 1.82,GirlFriend,Exloiter 1.0.1.2 TCP 22222=Prosiak,RuX Uploader 2.0TCP 22784=Backdoor.IntruzzoTCP 23432=Asylum 0.1.3TCP 23456=Evil FTP, Ugly FTP, WhackJobTCP 23476=Donald DickTCP 23477=Donald DickTCP 23777=INet SpyTCP 26274=DeltaTCP 26681=Spy VoiceTCP 27374=Sub Seven 2.0+, Backdoor.BasteTCP 27444=Tribal Flood Network,TrinooTCP 27665=Tribal Flood Network,TrinooTCP 29431=Hack AttackTCP 29432=Hack AttackTCP 29104=Host ControlTCP 29559=TROJ_LATINUS.SVRTCP 29891=The UnexplainedTCP 30001=Terr0r32TCP 30003=Death,Lamers DeathTCP 30029=AOL trojanTCP 30100=NetSphere 1.27a,NetSphere 1.31TCP 30101=NetSphere 1.31,NetSphere 1.27aTCP 30102=NetSphere 1.27a,NetSphere 1.31TCP 30103=NetSphere 1.31TCP 30303=Sockets de TroieTCP 30947=IntruseTCP 30999=Kuang2TCP 21335=Tribal Flood Network,TrinooTCP 31336=Bo WhackTCP 31337=Baron Night,BO client,BO2,Bo Facil,BackFire,Back Orifice,DeepBO,Freak2k,NetSpyTCP 31338=NetSpy,Back Orifice,DeepBOTCP 31339=NetSpy DKTCP 31554=SchwindlerTCP 31666=BOWhackTCP 31778=Hack AttackTCP 31785=Hack AttackTCP 31787=Hack AttackTCP 31789=Hack AttackTCP 31791=Hack AttackTCP 31792=Hack AttackTCP 32100=PeanutBrittleTCP 32418=Acid BatteryTCP 33333=Prosiak,Blakharaz 1.0TCP 33577=Son Of PsychwardTCP 33777=Son Of PsychwardTCP 33911=Spirit 2001aTCP 34324=BigGluck,TN,Tiny Telnet ServerTCP 34555=Trin00 (Windows) (DDoS)TCP 35555=Trin00 (Windows) (DDoS)TCP 36794=Worm.Bugbear-ATCP 37651=YATTCP 40412=The SpyTCP 40421=Agent 40421,Masters Paradise.96TCP 40422=Masters ParadiseTCP 40423=Masters Paradise.97TCP 40425=Masters ParadiseTCP 40426=Masters Paradise 3.xTCP 41666=Remote BootTCP 43210=Schoolbus 1.6/2.0TCP 44444=Delta SourceTCP 44445=HappypigTCP 47252=ProsiakTCP 47262=DeltaTCP 47878=BirdSpy2TCP 49301=Online KeyloggerTCP 50505=Sockets de TroieTCP 50766=Fore, SchwindlerTCP 51966=CafeIniTCP 53001=Remote Windows ShutdownTCP 53217=Acid Battery 2000TCP 54283=Back Door-G, Sub7TCP 54320=Back Orifice 2000,SheepTCP 54321=School Bus .69-1.11,Sheep, BO2K TCP 57341=NetRaiderTCP 58008=BackDoor.TronTCP 58009=BackDoor.TronTCP 58339=ButtFunnelTCP 59211=BackDoor.DuckToyTCP 60000=Deep ThroatTCP 60068=Xzip 6000068TCP 60411=ConnectionTCP 60606=TROJ_BCKDOR.G2.ATCP 61466=TelecommandoTCP 61603=Bunker-killTCP 63485=Bunker-killTCP 65000=Devil, DDoSTCP 65432=Th3tr41t0r, The TraitorTCP 65530=TROJ_WINMITE.10TCP 65535=RC,Adore Worm/LinuxTCP 69123=ShitHeepTCP 88798=Armageddon,Hack OfficeUDP 1=Sockets des TroieUDP 9=ChargenUDP 19=ChargenUDP 69=PasanaUDP 80=PenroxUDP 371=ClearCase版本管理软件UDP 445=公共Internet文件系统(CIFS) UDP 500=Internet密钥交换UDP 1025=Maverick's Matrix 1.2 - 2.0UDP 1026=Remote Explorer 2000UDP 1027=UC聊天软件,Trojan.Huigezi.eUDP 1028=KiLo,SubSARIUDP 1029=SubSARIUDP 1031=XotUDP 1032=Akosch4UDP 1104=RexxRaveUDP 1111=DaodanUDP 1116=LurkerUDP 1122=Last 2000,SingularityUDP 1183=Cyn,SweetHeartUDP 1200=NoBackOUDP 1201=NoBackOUDP 1342=BLA trojanUDP 1344=PtakksUDP 1349=BO dllUDP 1561=MuSka52UDP 1772=NetControleUDP 1978=SlapperUDP 1985=Black DiverUDP 2000=A-trojan,Fear,Force,GOTHIC Intruder,Last 2000,Real 2000 UDP 2001=ScalperUDP 2002=SlapperUDP 2015=raid-csUDP 2018=rellpackUDP 2130=Mini BackLashUDP 2140=Deep Throat,Foreplay,The InvasorUDP 2222=SweetHeart, WayUDP 2339=Voice SpyUDP 2702=Black DiverUDP 2989=RATUDP 3150=Deep ThroatUDP 3215=XHXUDP 3333=DaodanUDP 3801=EclypseUDP 3996=Remote AnythingUDP 4128=RedShadUDP 4156=SlapperUDP 4500=sae-urnUDP 5419=DarkSkyUDP 5503=Remote Shell TrojanUDP 5555=DaodanUDP 5882=Y3K RATUDP 5888=Y3K RATUDP 6112= GameUDP 6666=KiLoUDP 6766=KiLoUDP 6767=KiLo,UandMeUDP 6838=Mstream Agent-handlerUDP 7028=未知木马UDP 7424=Host ControlUDP 7788=SingularityUDP 7983=MStream handler-agentUDP 8012=PtakksUDP 8090=Aphex's Remote Packet Sniffer UDP 8127=9_119,ChonkerUDP 8488=KiLoUDP 8489=KiLoUDP 8787=BackOrifice 2000UDP 8879=BackOrifice 2000UDP 9325=MStream Agent-handlerUDP 10000=XHXUDP 10067=Portal of DoomUDP 10084=SyphillisUDP 10100=SlapperUDP 10167=Portal of DoomUDP 10498=MstreamUDP 10666=AmbushUDP 11225=CynUDP 12321=ProtossUDP 12345=BlueIce 2000UDP 12378=W32/Gibe@MMUDP 12623=ButtMan,DUN ControlUDP 15210=UDP remote shell backdoor server UDP 15486=KiLoUDP 16514=KiLoUDP 16515=KiLoUDP 18753=Shaft handler to AgentUDP 20433=ShaftUDP 21554=GirlFriendUDP 22784=Backdoor.IntruzzoUDP 23476=Donald DickUDP 25123=MOTDUDP 26274=Delta SourceUDP 26374=Sub-7 2.1UDP 26444=Trin00/TFN2KUDP 26573=Sub-7 2.1UDP 27184=Alvgus trojan 2000UDP 27444=TrinooUDP 29891=The UnexplainedUDP 30103=NetSphereUDP 31320=Little WitchUDP 31335=Trin00 DoS AttackUDP 31337=Baron Night, BO client, BO2, Bo Facil, BackFire, Back Orifice, DeepBO UDP 31338=Back Orifice, NetSpy DK, DeepBOUDP 31339=Little WitchUDP 31340=Little WitchUDP 31416=LithiumUDP 31787=Hack aTackUDP 31789=Hack aTackUDP 31790=Hack aTackUDP 31791=Hack aTackUDP 33390=未知木马UDP 34555=TrinooUDP 35555=TrinooUDP 43720=KiLoUDP 44014=IaniUDP 44767=School BusUDP 46666=TaskmanUDP 47262=Delta SourceUDP 47785=KiLoUDP 49301=OnLine keyLoggerUDP 49683=FensterUDP 49698=KiLoUDP 52901=OmegaUDP 54320=Back OrificeUDP 54321=Back Orifice 2000UDP 54341=NetRaider TrojanUDP 61746=KiLOUDP 61747=KiLOUDP 61748=KiLOUDP 65432=The Traitor。

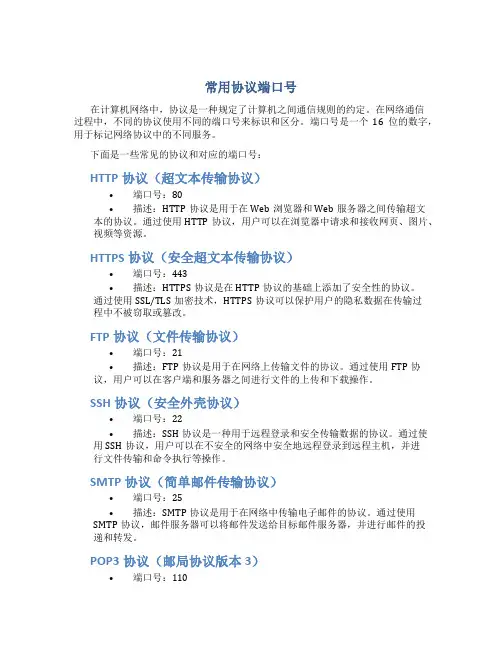

常用协议端口号

常用协议端口号在计算机网络中,协议是一种规定了计算机之间通信规则的约定。

在网络通信过程中,不同的协议使用不同的端口号来标识和区分。

端口号是一个16位的数字,用于标记网络协议中的不同服务。

下面是一些常见的协议和对应的端口号:HTTP协议(超文本传输协议)•端口号:80•描述:HTTP协议是用于在Web浏览器和Web服务器之间传输超文本的协议。

通过使用HTTP协议,用户可以在浏览器中请求和接收网页、图片、视频等资源。

HTTPS协议(安全超文本传输协议)•端口号:443•描述:HTTPS协议是在HTTP协议的基础上添加了安全性的协议。

通过使用SSL/TLS加密技术,HTTPS协议可以保护用户的隐私数据在传输过程中不被窃取或篡改。

FTP协议(文件传输协议)•端口号:21•描述:FTP协议是用于在网络上传输文件的协议。

通过使用FTP协议,用户可以在客户端和服务器之间进行文件的上传和下载操作。

SSH协议(安全外壳协议)•端口号:22•描述:SSH协议是一种用于远程登录和安全传输数据的协议。

通过使用SSH协议,用户可以在不安全的网络中安全地远程登录到远程主机,并进行文件传输和命令执行等操作。

SMTP协议(简单邮件传输协议)•端口号:25•描述:SMTP协议是用于在网络中传输电子邮件的协议。

通过使用SMTP协议,邮件服务器可以将邮件发送给目标邮件服务器,并进行邮件的投递和转发。

POP3协议(邮局协议版本3)•端口号:110•描述:POP3协议是用于从邮件服务器上接收电子邮件的协议。

通过使用POP3协议,电子邮件客户端可以从邮件服务器上下载邮件,并进行邮件的管理和查看。

IMAP协议(互联网邮件访问协议)•端口号:143•描述:IMAP协议也是用于从邮件服务器上接收电子邮件的协议。

与POP3协议不同的是,IMAP协议在客户端和邮件服务器之间保持了一个同步的状态,可以对邮件进行更加灵活的管理和组织。

DNS协议(域名系统协议)•端口号:53•描述:DNS协议是用于将域名解析成IP地址的协议。

常见协议端口号

常见的网络协议\端口号一个网络协议至少包括三要素:语法用来规定信息格式;数据及控制信息的格式、编码及信号电平等。

语义用来说明通信双方应当怎么做;用于协调与差错处理的控制信息。

时序(定时)详细说明事件的先后顺序;速度匹配和排序等网际层协议:包括:IP协议、ICMP协议、ARP协议、RARP协议。

传输层协议:TCP协议、UDP协议。

应用层协议:FTP、Telnet、SMTP、HTTP、RIP、NFS、DNS。

使用TCP协议的常见端口主要有以下几种:(1)FTP:定义了文件传输协议,使用21端口。

常说某某计算机开了FTP服务便是启动了文件传输服务。

下载文件,上传主页,都要用到FTP服务。

(2)Telnet:它是一种用于远程登陆的端口,用户可以以自己的身份远程连接到计算机上,通过这种端口可以提供一种基于DOS模式下的通信服务。

如以前的B BS是纯字符界面的,支持BBS的服务器将23端口打开,对外提供服务。

(3)SMTP:定义了简单邮件传送协议,现在很多邮件服务器都用的是这个协议,用于发送邮件。

如常见的免费邮件服务中用的就是这个邮件服务端口,所以在电子邮件设置中常看到有这么SMTP端口设置这个栏,服务器开放的是25号端口。

(4)POP3:它是和SMTP对应,POP3用于接收邮件。

通常情况下,POP3协议所用的是110端口。

也是说,只要你有相应的使用POP3协议的程序(例如Fox mail或Outlook),就可以不以Web方式登陆进邮箱界面,直接用邮件程序就可以收到邮件(如是163邮箱就没有必要先进入网易网站,再进入自己的邮箱来收信)。

使用UDP协议端口常见的有:(1)HTTP:这是大家用得最多的协议,它就是常说的"超文本传输协议"。

上网浏览网页时,就得在提供网页资源的计算机上打开80号端口以提供服务。

常说"W WW服务"、"Web服务器"用的就是这个端口。

HTTP、HTTPS等常用服务的默认端口号

HTTP、HTTPS等常⽤服务的默认端⼝号⼝号标识了⼀个主机上进⾏通信的不同的应⽤程序。

1.HTTP协议代理服务器常⽤端⼝号:80/8080/3128/8081/90982.SOCKS代理协议服务器常⽤端⼝号:10803.FTP(⽂件传输)协议代理服务器常⽤端⼝号:214.Telnet(远程登录)协议代理服务器常⽤端⼝号:23HTTP服务器,默认端⼝号为80/tcp(⽊马Executor开放此端⼝)HTTPS(securely transferring web pages)服务器,默认端⼝号为443/tcp 443/udpTelnet(不安全的⽂本传送),默认端⼝号为23/tcp(⽊马Tiny Telnet Server所开放的端⼝)FTP,默认的端⼝号为21/tcp(⽊马Doly Trojan、Fore、Invisible FTP、WebEx、WinCrash和Blade Runner所开放的端⼝)TFTP(Trivial File Transfer Protocol),默认端⼝号为69/udpSSH(安全登录)、SCP(⽂件传输)、端⼝号重定向,默认的端⼝号为22/tcpSMTP Simple Mail Transfer Protocol(E-mail),默认端⼝号为25/tcp(⽊马Antigen、Email Password Sender、Haebu Coceda、Shtrilitz Stealth、WinPC、WinSpy都开放这个端⼝)POP3 Post Office Protocol(E-mail),默认端⼝号为110/tcpWebshpere应⽤程序,默认端⼝号为9080webshpere管理⼯具,默认端⼝号9090JBOSS,默认端⼝号为8080TOMCAT,默认端⼝号为8080WIN2003远程登录,默认端⼝号为3389Symantec AV/Filter for MSE,默认端⼝号为 8081Oracle 数据库,默认的端⼝号为1521ORACLE EMCTL,默认的端⼝号为1158Oracle XDB(XML 数据库),默认的端⼝号为8080Oracle XDB FTP服务,默认的端⼝号为2100MySQL数据库,默认端⼝号为3306MS SQL*SERVER数据库server,默认的端⼝号为1433/tcp 1433/udpMS SQL*SERVER数据库monitor,默认的端⼝号为1434/tcp 1434/udp。

常用协议和端口号

常用协议和端口号1. HTTP(超文本传输协议):使用端口号80,用于客户端和服务器之间的数据传输,主要用于在Web浏览器和Web服务器之间传输超文本。

2.HTTPS(安全超文本传输协议):使用端口号443,为HTTP协议的安全版本,通过加密和认证确保数据传输的安全。

3.FTP(文件传输协议):使用端口号20和21,用于在客户端和服务器之间传输文件。

4.SMTP(简单邮件传输协议):使用端口号25,用于发送和传输电子邮件。

5.POP3(邮局协议第3版):使用端口号110,用于从服务器上接收电子邮件。

6.IMAP(互联网邮件访问协议):使用端口号143,用于电子邮件客户端从服务器上检索电子邮件。

7.DNS(域名系统):使用端口号53,用于将域名解析为IP地址,使得用户可以通过域名访问网站。

8.SSH(安全外壳协议):使用端口号22,用于通过加密的方式在网络中安全地传输数据。

9. Telnet(远程登录服务):使用端口号23,用于在本地计算机上远程登录和执行命令。

10.DHCP(动态主机配置协议):使用端口号67和68,用于自动分配和管理IP地址。

11.SNMP(简单网络管理协议):使用端口号161和162,用于网络设备之间的监控和管理。

12.RDP(远程桌面协议):使用端口号3389,用于远程控制和管理计算机桌面。

13.NTP(网络时间协议):使用端口号123,用于同步计算机的时间。

14.PPTP(点对点隧道协议):使用端口号1723,用于在私有网络间创建虚拟私有网络。

总结起来,常用协议和端口号包括HTTP(80),HTTPS(443),FTP(20, 21),SMTP(25),POP3(110),IMAP(143),DNS(53),SSH(22),Telnet(23), DHCP(67, 68),SNMP(161, 162),RDP(3389),NTP(123),PPTP(1723)等。

这些协议和端口号的正确使用和配置对于网络通信的正常运行是非常重要的。

网络协议端口号

网络协议端口号网络协议端口号(Network Protocol Port Numbers)网络协议端口号是指计算机网络中用于区分不同协议的标识符。

在互联网中,每个网络协议都被分配了一个唯一的端口号,以便于网络设备能够正确地识别和传输数据。

端口号是一个16位的整数,范围从0到65535。

端口号分为三类:系统端口、用户端口和动态端口。

系统端口号(0-1023)用于常见的标准协议,如FTP(端口号21)、Telnet(端口号23)、HTTP(端口号80)等。

用户端口号(1024-49151)用于应用程序,如邮件服务(端口号25、110)、域名服务(端口号53)、Web服务(端口号443)等。

动态端口号(49152-65535)是由操作系统随机分配给临时的客户端连接。

网络协议端口号的作用是实现多路复用。

在计算机网络中,多个应用程序可以同时通过网络传输数据。

端口号的存在使得每个应用程序都能够在网络上唯一标识自己的数据。

当网络设备接收到数据包时,可以根据端口号将数据包传递给相应的应用程序。

这样就实现了数据的正确传输和处理。

在使用网络协议端口号时,需要注意一些常见的问题。

首先是端口冲突问题。

由于端口号的数量有限,不同的应用程序可能会使用相同的端口号,这会导致冲突。

为了解决这个问题,可以通过修改应用程序的配置文件来更改端口号。

其次是端口扫描问题。

黑客可以通过扫描网络上的端口号,发现开放的端口并尝试攻击。

为了保障网络安全,需要对端口进行管理和监控,及时发现和防止潜在的安全威胁。

网络协议端口号的选择需要根据具体的需求和协议来确定。

通常情况下,系统端口号是由互联网工程任务组(IETF)和互联网号码分配机构(IANA)来分配的,用户端口号和动态端口号则由操作系统管理。

在开发自己的网络应用程序时,需要选择一个不被占用的端口号,并将其配置到应用程序中。

同时要考虑到网络可靠性和安全性,避免使用常用的端口号,以免被攻击。

总之,网络协议端口号是计算机网络中用于区分不同协议的标识符。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

标题:常用协议对应的端口号

由Anonymous 于星期日, 04/01/2007 - 01:28 发表

DHCP:服务器端的端口号是67

DHCP:客户机端的端口号是68

POP3:POP3仅仅是接收协议,POP3客户端使用SMTP向服务器发送邮件。

POP3所用的端口号是110。

SMTP:端口号是25。

SMTP真正关心的不是邮件如何被传送,而只关心邮件是否能顺利到达目的地。

SMTP具有健壮的邮件处理特性,这种特性允许邮件依据一定标准自动路由,SMTP具有当邮件地址不存在时立即通知用户的能力,并且具有在一定时间内将不可传输的邮件返回发送方的特点。

Telnet:端口号是23。

Telnet是一种最老的Internet应用,起源于ARPNET。

它的名字是“电信网络协议(Telecommunication Network Protocol)”的缩写。

FTP:FTP使用的端口有20和21。

20端口用于数据传输,21端口用于控制信令的传输,控制信息和数据能够同时传输,这是FTP的特殊这处。

FTP采用的是TCP连接。

TFTP:端口号69,使用的是UDP的连接。

端口号的作用及常见端口号用途说明

IP协议是由TCP、UDP、ARP、ICMP等一系列子协议组成的。

其中,主要用来做传输数据使用的是TCP和UDP协议。

在TCP和UDP协议中,都有端口号的概念存在。

端口号的作用,主要是区分服务类别和在同一时间进行多个会话。

举例来说,有主机A需要对外提供FTP和WWW两种服务,如果没有端口号存在的话,这两种服务是无法区分的。

实际上,当网络上某主机B需要访问A的FTP服务时,就要指定目的端口号为21;当需要访问A的WWW服务时,则需要将目的端口号设为80,这时A根据B访问的端口号,就可以区分B的两种不同请求。

这就是端口号区分服务类别的作用。

再举个例子:主机A需要同时下载网络上某FTP服务器B上的两个文件,那么A需要与B同时建立两个会话,而这两个传输会话就是靠源端口号来区分的。

在这种情况下如果没有源端口号的概念,那么A就无法区分B传回的数据究竟是属于哪个会话,属于哪个文件。

而实际上的通信过程是,A使用本机的1025号端口请求B的21号端口上的文件1,同时又使用1026号端口请求文件2。

对于返回的数据,发现是传回给1025号端口的,就认为是属于文件1;传回给1026号端口的,则认为是属于文件2。

这就是端口号区分多个会话的作用。

如果说IP地址让网络上的两个节点之间可以建立点对点的连接,那么端口号则为端到端的连接提供了可能。

理解端口号的概念,对于理解TCP/IP协议的通信过程有着至关重要的作用。

端口号的范围是从1~65535。

其中1~1024是被RFC 3232规定好了的,被称作“众所周知的端口”(Well Known Ports);从1025~65535的端口被称为动态端口(Dynamic Ports),

可用来建立与其它主机的会话,也可由用户自定义用途。

一些常见的端口号及其用途如下:

TCP 21端口:FTP 文件传输服务

TCP 23端口:TELNET 终端仿真服务

TCP 25端口:SMTP 简单邮件传输服务

UDP 53端口:DNS 域名解析服务

TCP 80端口:HTTP 超文本传输服务

TCP 110端口:POP3 “邮局协议版本3”使用的端口

TCP 443端口:HTTPS 加密的超文本传输服务

TCP 1521端口:Oracle数据库服务

TCP 1863端口:MSN Messenger的文件传输功能所使用的端口

TCP 3389端口:Microsoft RDP 微软远程桌面使用的端口

TCP 5631端口:Symantec pcAnywhere 远程控制数据传输时使用的端口

UDP 5632端口:Symantec pcAnywhere 主控端扫描被控端时使用的端口

TCP 5000端口:MS SQL Server使用的端口

UDP 8000端口:腾讯QQ

特点编辑

1.HDLC是面向比特的数据链路控制协议的典型代表,该协议不依赖于任何一种字符编码集;

2.数据报文可透明传输,用于实现透明传输的“0比特插入法”易于硬件实现;

3.全双工通信,有较高的数据链路传输效率;

4.所有帧采用CRC检验,对信息帧进行顺序编号,可防止漏收或重发,传输可靠性高;

5.传输控制功能与处理功能分离,具有较大灵活性。

高级数据链路规程(HDLC),是位于数据链路层的协议之一,其工作方式可以支持半双工、全双工传送,支持点到点、多点结构,支持交换型、非交换型信道,它的主要特点包括以下几个方面:

1.透明性:为实现透明传输,HDLC定义了一个特殊标志,这个标志是一个8位的比特序列,(01111110),用它来指明帧的开始和结束。

同时,为保证标志的唯一性,在数据传送时,除标志位外,采取了0比特插入法,以区别标志符,即发送端监视比特流,每当发送了连续5个1时,就插入一个附加的0,接收站同样按此方法监视接收的比特流,当发现连续5个1时而第六位为0时,即删除这位0。

2.帧格式:HDLC帧格式包括地址域、控制域、信息域和帧校验序列。

3.规程种类:HDLC支持的规程种类包括异步响应方式下的不平衡操作、正常响应方式下的不平衡操作、异步响应方式下的平衡操作。

永久虚拟电路(PVC)是一种由软件定义的网络中的逻辑连接,例如在帧中继网络中。

帧中继协议的特征之一,是使用者(网络服务公司及其客户)可以定义终端之间的逻辑连接和所需的带宽,而使帧中继网络技术集中于解决如何使物理网络实现已经定义过的连接及其通信管理,这一特征使得帧中继网络技术具有高度的灵活性。

在帧中继协议中,节点和经过规定的带宽(称为承诺信息速率,CIR)组成一个永久虚拟电路,这个虚拟电路由帧中继网络的设备来解释执行。

永久虚拟电路中定义的带宽不能超过最大的物理带宽。

通常多个永久虚拟电路同时共享一个物理路径,为了管理不同的虚拟电路中不同的带宽需求,帧中继网络的设备还需要使用一种称为统计式多路复用的技术。