GSM加密流程

移动通信中GSM加密与相关加密算法

一、GSM中,A3、A5、A8算法的原理是什么?1、A3 Algorithm(A3 算法)A3 算法(A3 Algorithm)是用于对全球移动通讯系统(GSM)蜂窝通信进行加密的一种算法。

实际上,A3 和 A8 算法通常被同时执行(也叫做 A3/A8)。

一个 A3/A8 算法在用户识别(SIM)卡和在 GSM 网络认证中心中执行。

它被用于鉴别用户和产生加密语音和数据通信的密钥,正如在 3GPP TS 43.020(Rel-4 前的 03.20)定义的一样。

尽管实例执行是可行的,但 A3 和 A8 算法被认为是个人 GSM 网络操作者的事情。

A3/A8A3/A8 是指两个算法,A3 和 A8,是用于对全球移动通信系统(GSM)蜂窝通信进行加密的算法。

因为 A3 和 A8 算法通常同时执行,因此,它们通常被叫做 A3/A8,一个A3/A8 算法在用户识别(SIM)卡和在 GSM 网络认证中心中被执行。

正如在 3GPP TS43.020(Rel-4 前的 03.20)中定义的一样,它通常用于认证这个用户和产生一个加密语音和数据通信的密码。

尽管实例执行是可行的,但 A3 和 A8 算法被认为是个人 GSM 网络操作者的事情。

A5 Algorithm(A5 算法)A5 算法(A5 Algorithm)被用于加密全球移动通信系统(GSM)蜂窝通信。

一个 A5 加密算法在电话听筒和基站之间搅乱用户语音和数据传输来提供私密。

一个 A5 算法被在电话听筒和基站子系统(BSS)两者中执行。

A8 Algorithm(A8 算法)A8 算法(A8 Algorithm)通常被用于全球信息系统(GSM)蜂窝通信的加密。

在实践中,A3 和A8 算法,也叫做 A3/A8,一般被同时执行。

一个 A3/A8 算法在用户识别(SIM)卡和在 GSM 网络认证中心中被执行。

它通常用于认证这个用户和产生一个加密语音和数据通信的密钥,正如在 3GPP TS 43.020(Rel-4 前的 03.20)中定义的一样。

GSM信令流程简单明了

接口和协议

网络层

网络层主要用于建立端到端的连接,并实现寻址和选择路由功能.

在GSM中,网络层可以被分为三个子层:CM层(连接管理层)、MM层(移动 管理层)和RR层(无线资源层).

无线资源层(RR)的主要作用包括建立、维持、释放物理连接(比如无线的业 务和控制信道).无线资源层的一些主要功能在BSC中实现,但部分功能在BTS中实 现.

Inter-MSC Interface

接口和协议

物理层

物理层主要负责物理数据单元的无错传送.在物理层上,定义了传输路径上的电 气特性.

在BTS与MS之间的Um接口的物理层采用无线路径,在BTS与BSC之间的Abis接 口的物理层采用在不均衡的75Ω同轴电缆或120Ω双绞线上的2048bps的CEPT数 据流.

Connect

Connect acknowledge

HO流程-BSC内部切换

MS

BTS1

BSC

BTS2

Measurement report Measurement result

Channel activation

Handover command

Channel activation ack

Handover access

Cipher Mode Command

Cipher Mode Complete

Cipher Mode Complete

Setup Call proceeding

MOC流程

MS

BTS

BSC

MSC

Channel activation

Assignment Request

Channel activation ack

Connect Acknowledge(主叫): 应答 Direction:MS Network

移动通信安全加密

密码及加密技术

• 密码编码学是密码体制的设计学,而密码分析学 则是在未知密钥的情况下从密文推演出明文或密 钥的技术。密码编码学与密码分析学合起来即为 密码学。

• 在无任何限制的条件下,目前几乎所有实用的密 码体制均是可破的。因此,人们关心的是要研制 出在计算上(而不是在理论上)是不可破的密码体 制。如果一个密码体制中的密码不能被可以使用 的计算资源破译,则这一密码体制称为在计算上 是安全的。

鉴权过程

MS

Ki存储在 SIM卡中

认证请求 生成随机RAND

AuC Ki存储在AuC

发送XRES进行比较 相同则移动台完 成自己• 网络对用户的数据进行加密,以防止窃听。加密是受鉴权过程中 产生的加密密钥Kc控制的

将A8算法生成的加密密钥Kc和承载用 户数据流的TDMA数 据帧的帧号作为A3算法的输入参数, 生成伪随机数据流。再将伪随机数据 流和未加密的数据流作模二加运算, 得到加密数据流。在网络侧实现加密 是在基站收发器(BTS)中完成

用户身份机密性

用户位置机密性

③机密性(Confidentiality) 主要是加密算法和密钥的协商

④移动设备识别(mobile equipment identification)

⑤数据完整性(data integrity)

网络域安全(Ⅱ)

第一层(密钥建立):生成的非对称密钥对由密钥管理中心并进 行存储,保存其他网络的所生成公开密钥,对用于加密信息的 对称会话密钥进行产生、存储与分配,接收并分配来自其他网 络的对称会话密钥用于加密信息;

表

字母 a、b、c、等与 D、E、F、等相对应

a b c d e f g h i j k l mn o p q r s t u y wx y z

GSM的安全机制

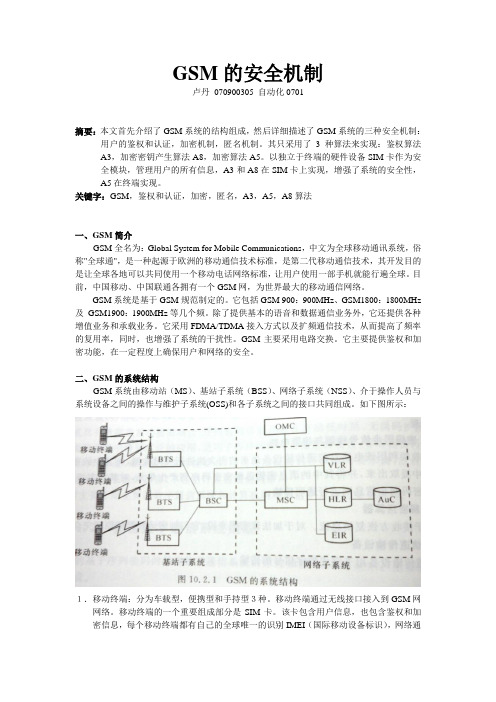

GSM的安全机制卢丹070900305 自动化0701摘要:本文首先介绍了GSM系统的结构组成,然后详细描述了GSM系统的三种安全机制:用户的鉴权和认证,加密机制,匿名机制。

其只采用了3种算法来实现:鉴权算法A3,加密密钥产生算法A8,加密算法A5。

以独立于终端的硬件设备SIM卡作为安全模块,管理用户的所有信息,A3和A8在SIM卡上实现,增强了系统的安全性,A5在终端实现。

关键字:GSM,鉴权和认证,加密,匿名,A3,A5,A8算法一、GSM简介GSM全名为:Global System for Mobile Communications,中文为全球移动通讯系统,俗称"全球通",是一种起源于欧洲的移动通信技术标准,是第二代移动通信技术,其开发目的是让全球各地可以共同使用一个移动电话网络标准,让用户使用一部手机就能行遍全球。

目前,中国移动、中国联通各拥有一个GSM网,为世界最大的移动通信网络。

GSM系统是基于GSM规范制定的。

它包括GSM 900:900MHz、GSM1800:1800MHz 及GSM1900:1900MHz等几个频。

除了提供基本的语音和数据通信业务外,它还提供各种增值业务和承载业务。

它采用FDMA/TDMA接入方式以及扩频通信技术,从而提高了频率的复用率,同时,也增强了系统的干扰性。

GSM主要采用电路交换。

它主要提供鉴权和加密功能,在一定程度上确保用户和网络的安全。

二、GSM的系统结构GSM系统由移动站(MS)、基站子系统(BSS)、网络子系统(NSS)、介于操作人员与系统设备之间的操作与维护子系统(OSS)和各子系统之间的接口共同组成。

如下图所示:1.移动终端:分为车载型,便携型和手持型3种。

移动终端通过无线接口接入到GSM网网络。

移动终端的一个重要组成部分是SIM卡。

该卡包含用户信息,也包含鉴权和加密信息,每个移动终端都有自己的全球唯一的识别IMEI(国际移动设备标识),网络通过对IMEI的检查,可以保证移动终端的合法性。

GSM信令流程

立即指配命令 建立指示 Complete Layer 3 Info.

鉴权请求 鉴权响应 加密模式命令 加密模式完成 呼叫建立 呼叫确认 加密命令 加密模式命令 加密模式完成

被叫流程二

MS BTS 信道激活 信道激活确认 BSC 指配信道请求 MSC

被 叫 流 程 之 二

指配命令 SABM UA 指配完成

加密模式

加密模式命令(Cipher mode command)

• • Encryption Information Cipher Response Mode (可选项,响应消息中是否包含IMEI)

加密模式完成(Cipher mode complete)

• • Mobile Equipment Identity (可选项) Chosen Encryption Algorithm (可选项)

主 叫 流 程 之 三

拆链完成 UA 信道释放

拆链 释放 释放完成 清除命令 去活 SACCH 释放指示 清除完成

RF 信道释放 RF 释放确认

被叫流程一

MS 寻呼请求 BTS 寻呼命令 信道要求 信道激活 信道激活确认 信道请求 BSC 寻呼 MSC

被 叫 流 程 之 一

立即指配 SABM(寻呼响应) UA(寻呼响应)

信道激活证实(Channel Activation Ack)

• Frame Number

立即指配

立即指配命令(Immediate assign command)

• Full Imm. Assign Inf

: IMMEDIATE ASSIGN : IMMEDIATE ASSIGN EXTENDED : IMMEDIATE ASSIGN REJECT

信令流程(图+介绍)

CH-REQ消息在BSS内部进行处理。BSC收到这一请求后,根据对现有系统中无线资源的判断,分配一条信道供MS使用。该信道是否能正常使用,还需BTS作应答证实,Abis接口上的一对应答消息CHACT(信道激活)和CHACK(信道激活证实)完成这一功能。CHACT指明激活信道工作所需的全部属性,包括信道类型、工作模式、物理特性和时间提前量等。

6.2、识别MS身份

TMSI是网络分配给每个移动用户的临时身份码,只在一个位置区域内有效。为了提高MS用户的保密性,信令通信可首先使用TMSI代替IMSI。如果网络识别TMSI号码,接续流程可以继续;若不能识别TMSI(MS从一个位置区进入另一个位置区),就会要求MS重新上报IMSI号码。若该号码有效,通信继续,同时网络还会给该移动用户分配一个新的TMSI号码。这个接续过程紧跟在A接口的第一个L3消息之后。

6.3、重新分配TMSI

无论当前MS使用的TSMSI是否能被系统识别,出于对用户身份保密的考虑,在每次通信时,网络部可为MS重新分配一个TMSI。TMSI的重新分配过程一般是在加密完成之后,SETUP建立之前。对应于TMSI重新分配命令,MS有一个回应的TMSI分配完成消息。

网络准备好合适的信道后,就通知MS,由IMMASS(立即指配)消息完成这一功能。在IM-MASS中,除包含CHACT中的信道相关信息外,还包括随机参考值RA、缩减帧号T、时间提前量TA等。RA值等于BSS系统收到的某个MS发送的随机值。T是根据收到CH-REQ时的TD-MA帧号计算出的一个取值范围较小的帧号。RA和T值都与请求信道的MS直接相关,用于减少MS之间的请求冲突。TA是根据BTS收到RACH信道上的CH-REQ信息进行均衡时,计算出来的时间提前量。MS根据TA确定下一次发送消息的时间提前量。

GSM业务流程(比较全面)

CS业务流程目录1.1.1.寻呼----------------------------------------------------------------- 3 1.1.2.鉴权----------------------------------------------------------------- 3 1.1.3.加密----------------------------------------------------------------- 4 1.1.4.身份标识------------------------------------------------------------- 4 1.1.5.TMSI重新分配-------------------------------------------------------- 5 1.1.6.位置更新流程--------------------------------------------------------- 71.普通位置更新---------------------------------------------------------- 8 同一个MSC下的位置更新----------------------------------------------- 8 不同MSC下的位置更新------------------------------------------------- 9 2.周期性位置更新------------------------------------------------------- 10 3.开关机--------------------------------------------------------------- 11 1.关机------------------------------------------------------------- 12 2.开机------------------------------------------------------------- 12 1.1.7.语音呼叫------------------------------------------------------------ 14主叫-------------------------------------------------------------------- 15 被叫-------------------------------------------------------------------- 17 1.1.8.局间呼叫------------------------------------------------------------ 19 1.1.9.智能网触发---------------------------------------------------------- 201.主叫用户触发--------------------------------------------------------- 23 2.被叫用户触发--------------------------------------------------------- 25 3.主加被叫都触发------------------------------------------------------- 27 1.1.10.短消息-------------------------------------------------------------- 291.主叫部分(发送短消息部分)-------------------------------------------- 292.被叫部分(收短消息部分)---------------------------------------------- 30 1.1.11.切换业务------------------------------------------------------------ 321.局内切换-------------------------------------------------------------- 332.局间切换-------------------------------------------------------------- 341.1.1.寻呼在移动通信系统中,通信终端的位置不是固定的。

GSM鉴权加密流程说明

GSM系统在安全性方面采取了许多保护手段:接入网路方面采用了对客户鉴权;无线路径上采用对通信信息加密;对移动设备采用设备识别;对客户识别码用临时识别码保护;SMI 卡用PIN码保护。

(1) 提供三参数组客户的鉴权与加密是通过系统提供的客户三参数组来完成的。

客户三参数组的产生是在GSM系统的AUC(鉴权中心)中完成,如图3-38所示。

①、每个客户在签约(注册登记)时,就被分配一个客户号码(客户电话号码)和客户识别码(IMSI)。

IMSI通过SIM写卡机写入客户SIM卡中,同时在写卡机中又产生一个与此IMSI 对应的唯一客户鉴权键Ki,它被分别存储在客户SIM卡和AUC中。

②、AUC产生三参数组:1>AUC中的伪随机码发生器,产生一个不可预测的伪随机数(RAND);2>RAND和Ki经AUC中的A8算法(也叫加密算法)产生一个Kc(密钥),经A3算法(鉴权算法)产生一个符号响应(SRES);3>用于产生Kc、SRES的那个RAND与Kc和SRES一起组成该客户的一个三参数组,传送给HLR,存储在该客户的客户资料库中。

③、一般情况下,AUC一次产生5组三参数,传送给HLR,HLR自动存储。

HLR可存储1~10组每个用户的三参数,当MSC/VLR向HLR请求传送三参数组时,HLR一次性地向MSC /VLR传5组三参数组。

MSC/VLR一组一组地用,用到剩2组时,再向HLR请求传送三参数组。

图3-38 三参数组的提供(2) 鉴权鉴权的作用是保护网路,防止非法盗用。

同时通过拒绝假冒合法客户的“入侵”而保护GSM移动网路的客户,鉴权的程序见图3-39。

①、当移动客户开机请求接入网路时,MSC/VLR通过控制信道将三参数组的一个参数伪随机数RAND传送给客户,SIM卡收到RAND后,用此RAND与SIM卡存储的客户鉴权键Ki,经同样的A3算法得出一个符号响应SRES,并将其传送回MSC/VLR。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

目录

第10章加密流程.................................................................................................................10-1

10.1 概述...............................................................................................................................10-1

10.2 正常流程........................................................................................................................10-1

10.3 BSC内部处理流程..........................................................................................................10-2

10.4 异常流程与故障定位指导..............................................................................................10-3

10.4.1 加密拒绝.............................................................................................................10-3

10.4.2 MS不加密............................................................................................................10-3

第10章加密流程

10.1 概述

加密流程一般出现在位置更新、业务接入、局间切换等服务请求中,需要GSM

网络设备特别是基站的支持,也取决于MS的加密支持能力。

10.2 正常流程

1. 信令流程

BTS BSC M SC M S

图10-1加密正常流程

(1) 加密模式设置流程中,MSC向BSC发一条Cipher Mode CMD命令,

该消息中包含要求的加密算法和密钥Kc(包括要求不加密),以及是否

要求MS在Ciphering Mode CMP中包括IMEI;

(2) BSC 根据MSC的Cipher Mode CMD命令中的加密算法、BSC允许的

加密算法以及MS支持的加密算法来最终决定采用的算法,然后通知

BTS;

(3) BSC向MS发送Ciphering Mode CMD命令,用来通知MS所选择的加

密算法;

(4) MS 收到Ciphering Mode CMD命令后,启动加密模式的传送,然后向

系统返回Ciphering Mode CMP;

(5) 收到MS的Ciphering Mode CMP消息后;BSC通知MSC Cipher Mode

CMP。

2. 流程说明

(1) A5加密算法(Item Step)

GSM协议规定了A5/0~A5/7共8种加密算法,A5/0表示不加密。

加密设置

流程由网络侧发起,在Cipher Mode CMD 消息的Encryption Information单

元中指明要求的加密算法。

(2) 加密算法的选择

MS在发起呼叫请求时,会在CM SERV REQ中带上Classmark 2和

Classmark 3(在系统消息中,ECSC=1时,MS会在CM SERV REQ中上报

Classmark 3;在ECSC = 0时,需要通过类标改变或类标更新过程才能上报

Classmark 3,因此在使用加密的情况下,建议将配置ECSC = 1),其中包含

了MS对加密算法的支持。

MSC根据加密数据配置下发加密命令,BSC综合

考虑MSC下发的加密命令中允许的加密算法、BSC数据配置中允许的加密

算法、MS在CM SERV REQ中上报的支持的加密算法后,华为BSC综合

MSC、BTS及手机的情况,取这三者的交集,从交集里面,采取倒序的方法

(即BSC对算法选择优先权为A5/7 > A5/6 > A5/5 > A5/4 > A5/4 > A5/3 >

A5/2 > A5/1 > A5/0 ),选择合适的加密算法。

(3) 切换过程中的加密

在切换过程中,在HANDOVER REQUEST消息中有一个Encryption

Information信息单元,在该单元中指明了需要使用的加密算法和密钥。

如果

二个BSS的A接口有一个处于PHASE I阶段,由于ETSI GSM PHASE I

协议缺陷(切换命令中没有加密模式设置信息单元。

),那么它们只能在彼

此都只有相同的一种加密算法选择(例如都只能选择A5/0,或都只能选择

A5/2。

)的情况下正常配合(BSC间切换等正常),否则至少目标MSC或

目标BSC(或源MSC或源BSC)得根据对方具体情况,做特别的针对性处

理(修改BSC间切换时的切换命令)。

因此在使用加密的情况下进行A接口对接时,必须了解不同厂家的BSC、MSC

对于加密的功能是否需要特别的数据配置,在实际使用中发生过入BSC切换

对接不成功的问题。

10.3 BSC内部处理流程

(1) BSC收到MSC的Cipher Mode CMD消息后,检查手机的类标,检查

[小区配置数据表]中“加密算法设置”。

(2) BSC综合考虑MSC下发的加密命令中允许的加密算法、BSC数据配置

中允许的加密算法、MS在CM SERV REQ中上报的支持的加密算法后,

取这三者的交集。

(3) BSC采取倒序的方法(算法选择优先权为A5/7 > A5/6 > A5/5 > A5/4 >

A5/4 > A5/3 > A5/2 > A5/1 > A5/0 ),从交集里面选择合适的加密算法,

给BTS下发Cipher Mode CMD消息。

10.4 异常流程与故障定位指导

10.4.1 加密拒绝

如果BSS侧不支持CIPHER MODE COMMAND消息中指定的加密算法,

BSS回给MSC回送原因为“加密算法不支持”的CIPHER MODE REJECT

消息。

如果MSC要求改变加密算法时BSS已经启用加密,则BSS也应该给MSC

回CIPHER MODE REJECT消息。

10.4.2 MS不加密

CIPHERING MODE COMMAND消息被认为是有效的情况如下:

(1) MS在“不加密”的模式下收到指示“开始加密”的CIPHERING MODE

COMMMAND消息

(2) MS在“不加密”的模式下收到“不加密”的CIPHERING MODE

COMMMAND消息

(3) MS在“使用加密”的模式下收到“不加密”的CIPHERING MODE

COMMMAND消息

其他情况下(如在“使用加密”模式下收到“加密”CIPHERING MODE

COMMAND)的CIPHERING MODE COMMAND消息会被MS认为是错误,

此时MS会回送原因为“协议错误”的RR STATUS消息,MS不做任何动作。