MD5加密解密算法的描述

md5破解技巧

MD5破解技巧1.概述MD5(Message Digest Algorithm 5)是一种常见的哈希算法,用于将任意长度的数据转化为128位的固定长度摘要。

由于MD5是单向不可逆的算法,因此在实际应用中经常被用于密码存储和数字签名等场景。

然而,随着计算能力的增强,传统的MD5算法已经变得越来越容易受到暴力破解的攻击。

在本文中,我们将探讨一些MD5破解的常用技巧,帮助您更好地了解如何应对MD5的安全风险。

2.字典攻击字典攻击是一种常见的MD5破解技巧,它基于事先准备好的密码字典来尝试破解MD5摘要。

字典通常包含常见密码、常用字典、尊称、生日等可能的密码组合。

在实际应用中,我们可以使用一些常见的密码字典,如”rockyou.txt”、“password.txt”等。

通过将这些密码字典与目标MD5摘要进行比对,我们可以有效地找出可能的明文密码。

然而,对于较复杂、随机组合的密码,字典攻击会变得不太有效。

在进行MD5破解时,我们还需要考虑其他的技巧。

3.暴力破解暴力破解是一种耗时较长的MD5破解方法,它通过尝试所有可能的密码组合来逐个验证MD5摘要。

这种方法需要消耗大量的计算资源和时间,但对于任何密码都具有一定的破解成功率。

在实践中,我们可以使用一些专门的密码破解工具,如Hashcat、John the Ripper等,来执行暴力破解。

这些工具通常支持并行计算和分布式破解,能够加快破解速度。

然而,暴力破解方法的破解速度与密码长度和复杂性成正比。

当面对较长、复杂的密码时,暴力破解可能需要非常长的时间。

4.彩虹表攻击彩虹表攻击是一种基于预先计算的技术,用于破解MD5摘要。

它通过事先计算出明文密码和对应的MD5摘要的映射关系,并将其保存在一个巨大的彩虹表中。

在进行破解时,只需要在彩虹表中查找对应的MD5摘要即可获得明文密码。

彩虹表攻击具有较高的破解速度,但需要花费大量的存储空间和计算资源来构建和查询彩虹表。

在实际应用中,我们可以使用一些现成的彩虹表,如”oclHashcat-plus”等。

MD5原理及定义算法

MD5原理及定义算法MD5(Message Digest Algorithm 5)是一种广泛使用的哈希函数,用来将任意长度的数据块(message)通过一种算法,转换为固定长度的输出(digest)。

MD5算法是由美国密码学家罗纳德·李维斯特在1992年提出的。

MD5算法的核心原理是:将输入的数据通过一系列复杂的计算过程,转换为一个128位(16字节)长的输出,这个输出称为MD5值或者摘要。

对于相同的输入数据,无论多大或多小,输出的MD5值都是唯一的。

MD5算法的定义如下:1.初始化:选择4个32位的字作为初始变量(A、B、C、D),这些变量的初始值是固定的。

2.编码:将待处理的原始二进制数据分割成若干个512位的块(每个块由16个32位字组成),每个块的最后64位用于保存长度信息(单位为比特)。

3.填充:对于每个块,如果长度不是512位的整数倍,就添加填充位(一般为1和若干个0),直到长度达到512位的整数倍。

4.处理:对每个512位的块进行处理,每次处理都会更新变量值(A、B、C、D),通过一系列逻辑运算和非线性函数实现。

5.输出:将最终的变量值(A、B、C、D)依次连接起来,形成128位的输出,即MD5值或者摘要。

MD5算法的具体算法步骤如下:1.初始化变量A、B、C、D为固定值。

2.将输入数据分为若干512位的块。

3.对每个块进行处理,包括消息扩展、压缩函数和更新变量值。

-消息扩展:对512位块进行填充,并添加64位的长度信息。

-压缩函数:将消息块与当前变量值进行运算,包括四轮迭代运算。

-更新变量值:每一轮迭代运算之后,更新变量值。

4.返回最终的变量值(A、B、C、D)连接成的128位输出。

MD5算法具有以下特点:1.简单快速:MD5算法的计算过程相对简单,能够快速地处理。

2.不可逆:MD5值无法通过逆向算法恢复原始数据。

3.高度离散:输入数据发生微小变化,输出的MD5值也会发生巨大变化,具有很强的离散性。

MD5解密方法整理

MD5解密⽅法整理

⼀般来说,形如1e4dc79d489e86b2的16位或者32位密码就是经过MD5加密的,(当然也有特殊,⽐如DVBBS在登陆时候会先产⽣⼀个16位的随机密码,当然,这个密码还是和MD5密码的形式有点区别,相同的是都是16位的数字+字母组合。

);

这个⼀般来说可以⽤⼀个叫dv.exe的⼯具来破解。

他可以破解加密前是10位以下的纯数字或者纯字母,破解纯数字的,速度超快,但是纯字母的,就慢了,当然他还有其他功能,但是其他功能没什么特别之处,所以不说。

破解纯数字时候:dv -p a.txt -b num

纯字母: dv -p a.txt -b char

[以上的两a.txt是保存要破解的密码存放的⽂件,存放格式是每⾏⼀组,例如:

1e4dc79d489e86b2 admin

1e4dc79d489e86b3 admin2

......

注意:在要破解的密码和后⾯的admin ⽤户名之间有⼀个空格。

当然还有很多字典破解的⼯具,不建议使⽤。

还有就是有很多⽹站提供MD5密码查询,⽐如:。

MD5原理及定义算法

MD5原理及定义算法MD5(Message-Digest Algorithm 5)是一种广泛使用的密码散列函数,用于产生数字指纹,以确保数据的完整性和一致性。

它是由美国密码学家Ronald Rivest于1991年设计的,并在RFC 1321中被正式定义。

MD5算法主要通过将任意长度的输入数据转换成128位固定长度的输出,实现数据的不可逆变换。

它的主要原理可以分为以下几个步骤:1.填充:首先,MD5算法会将输入数据以512位(64字节)为单位进行分块处理,并对每个分块进行填充。

填充的目的是确保输入数据长度是512位的整数倍,并在最后一个分块中添加一些额外的信息,以表示数据的原始长度。

2.初始化:MD5算法使用一个128位的缓冲区作为内部状态,并将其初始化为指定的初始值。

这个初始值是由32位整数的平方根的前32位小数部分的二进制形式组成。

这个初始值起到了混淆的作用,使得算法对不同的输入数据产生不同的输出结果。

3.迭代运算:MD5算法通过对每个分块进行四轮迭代运算来混合和置换数据。

每轮迭代都包括四个单元操作,分别是“加法、非线性函数、环移位和级联”。

这些操作在每轮迭代中不断改变缓冲区的值,使其对输入数据产生复杂的影响。

4.输出:当所有分块都被处理完毕后,MD5算法将最终结果从缓冲区中提取出来,得到一个128位的输出值。

这个输出值通常以16进制字符串的形式表示,作为数据的唯一指纹。

然而,MD5算法并不是无懈可击的。

由于其设计的时候主要考虑了速度和效率,而忽略了安全性,使得它在现代密码学领域已经变得相对不安全。

主要的安全问题包括碰撞攻击和预映像攻击。

碰撞攻击是指找到两个不同的输入数据生成相同MD5哈希值的过程。

由于MD5输出的128位长度相对较小,所以在空间中找到碰撞是可行的。

预映像攻击则是指从给定的输出值逆推出对应的输入数据。

这些攻击都利用了MD5算法的一些弱点和漏洞。

鉴于MD5的安全性问题,现在已经不推荐在安全领域中使用该算法,尤其是对于密码存储和校验等应用场景。

32位md5加密原理

32位md5加密原理什么是md5加密MD5(Message Digest Algorithm 5)是一种常用的哈希算法,用于将任意长度的数据转换为固定长度的哈希值。

MD5算法广泛应用于数据完整性校验、数字签名、口令加密等领域。

MD5的特点•固定长度:MD5算法将任意长度的输入数据转换为128位的输出,即32个16进制数。

•不可逆性:MD5算法是单向的,无法通过哈希值逆推出原始数据。

•高度离散性:即使输入数据只有微小的变化,其对应的哈希值也会有很大的差异。

MD5加密的应用MD5加密广泛应用于密码存储、文件完整性校验等场景。

在密码存储中,将用户密码经过MD5加密后存储在数据库中,当用户登录时,将输入的密码进行MD5加密后与数据库中的密文进行比对,从而验证密码的正确性。

MD5加密的过程MD5加密的过程可以分为四个步骤:填充、初始化、循环运算和输出。

填充MD5算法要求输入数据的长度是64的整数倍,因此需要对输入数据进行填充。

填充的规则是在数据末尾添加一个1,然后添加若干个0,直到数据长度满足要求。

初始化MD5算法定义了四个32位的寄存器A、B、C、D,初始值分别为固定的常量。

将填充后的数据按照512位(64字节)分组,并将A、B、C、D的初始值分别存放在寄存器中。

循环运算MD5算法将每个512位的分组进行循环运算,共进行四轮。

每轮中,都会对A、B、C、D进行一系列的位运算和逻辑运算,从而更新寄存器的值。

输出经过四轮循环运算后,最终得到的A、B、C、D的值即为加密后的结果。

将这四个32位的值按照从低位到高位的顺序连接起来,即可得到32位的MD5加密结果。

MD5加密的安全性问题尽管MD5算法在很多场景下被广泛应用,但它并不是一个安全的加密算法。

由于MD5算法的设计缺陷,存在以下安全性问题:•易碰撞:MD5算法存在碰撞问题,即不同的输入数据可能会生成相同的MD5值。

这使得攻击者可以通过构造恶意数据,使其与正常数据的MD5值相同,从而绕过数据完整性校验。

python3 字符串加解密方法

一、引言Python作为一种广泛应用的编程语言,在各种应用场景下均有其独特的优势。

其中,字符串的处理是Python编程中的一个重要部分,而字符串的加解密方法在安全领域和数据传输中具有重要意义。

本文将结合Python3语言,介绍字符串的加解密方法。

二、字符串加密方法在Python3中,字符串加密可以使用多种方法,包括常见的加密算法和库。

1. MD5加密MD5(Message-Digest Algorithm 5)是一种常见的哈希加密算法,它能够将任意长度的信息压缩成一个128位的信息摘要。

在Python3中,可以使用hashlib库对字符串进行MD5加密。

```pythonimport hashlibdef md5_encrypt(text):hash_object = hashlib.md5(text.encode())return hash_object.hexdigest()```2. SHA-256加密SHA-256(Secure Hash Algorithm 256)是一种较为安全的密码散列函数,它可以对任意长度的数据进行加密,并生成一个256位的摘要。

在Python3中,同样可以使用hashlib库对字符串进行SHA-256加密。

```pythonimport hashlibdef sha256_encrypt(text):hash_object = hashlib.sha256(text.encode())return hash_object.hexdigest()```3. base64加密base64是一种基于64个可打印字符来表示二进制数据的方法,通常用于在URL、Cookie、网页或电流信箱中传输数据,也可用于将小段二进制数据嵌入到文本中。

在Python3中,可以使用base64库对字符串进行base64加密。

```pythonimport base64def base64_encrypt(text):encoded_text = base64.b64encode(text.encode())return encoded_text```三、字符串解密方法与字符串加密类似,Python3也提供了多种方法来对加密后的字符串进行解密。

MD5加密解密

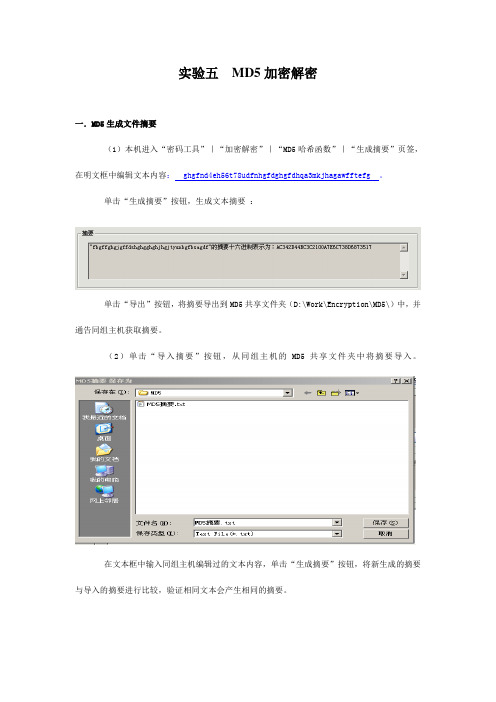

实验五MD5加密解密一.MD5生成文件摘要(1)本机进入“密码工具”|“加密解密”|“MD5哈希函数”|“生成摘要”页签,在明文框中编辑文本内容: ghgfnd4eh56t78udfnhgfdghgfdhqa3mkjhagawfftefg 。

单击“生成摘要”按钮,生成文本摘要:单击“导出”按钮,将摘要导出到MD5共享文件夹(D:\Work\Encryption\MD5\)中,并通告同组主机获取摘要。

(2)单击“导入摘要”按钮,从同组主机的MD5共享文件夹中将摘要导入。

在文本框中输入同组主机编辑过的文本内容,单击“生成摘要”按钮,将新生成的摘要与导入的摘要进行比较,验证相同文本会产生相同的摘要。

(3)对同组主机编辑过的文本内容做很小的改动,再次生成摘要,与导入的摘要进行对比,验证MD5算法的抗修改性。

二.MD5算法本机进入“密码工具”|“加密解密”|“MD5哈希函数”|“演示”页签,在明文输入区输入文本(文本不能超过48个字符),单击“开始演示”,查看各模块数据及算法流程。

(1)明文:fhgfhgftyfhgftdfhgsdhj54654fghfghfghfgh(2)摘要演示过程:三.源码应用(选做)设计MD5文件校验工具,利用MD5算法计算文件摘要。

单击工具栏“VC6”按钮,启动VC++6.0。

选择“File”|“Open Workspace…”加载程文件“C:\ExpNIS\Encrypt-Lab\Projects\MD5\MD5.dsw”。

基于此工程进行程序设计。

程序代码如下:(只实现了加密的功能解密具体没有实现)#include <string.h>#include <stdlib.h>#include "md5.h"//! 文件最大2M#define MAX_FILE 1024*1024*2/*******************/// 名称:usage// 功能:帮助信息// 参数:应用程序名称// 返回:无/**********/void Usage( const char *appname )printf( "\n\tusage: md5 文件\n" );}/********/// 名称:CheckParse// 功能:校验应用程序入口参数// 参数:argc等于main主函数argc参数,argv指向main主函数argv参数// 返回:若参数合法返回true,否则返回false// 备注:简单的入口参数校验/*********/bool CheckParse( int argc, char** argv ){if( argc != 2 ){Usage( argv[0] );return false;}return true;}unsigned A,B,C,D,a,b,c,d,i,len,flen[2],x[16]; //i临时变量,len文件长,flen[2]为64位二进制表示的文件初始长度char filename[200]; //文件名FILE *fp;char MD5[32];//用于清除回车键缓存的影响void safe_flush(FILE *fp){int ch;while( (ch = fgetc(fp)) != EOF && ch != '\n' );}void dealy(){for(int time=0;time<=366666666;time++){if(time == 366666666){system("cls");}}void main(){printf("\n\n\n\n\n\t*****************题目:MD5加密工具****************\n\n");printf("\n\t*****************作者:徐刘根谢燕******************\n\n");printf("\n\t*****************指导老师:张恒汝********************\n\n");printf("\n\t*****************日期:2014-6-16********************\n\n");printf("\n\n\n\n\t\t\t3秒后自动跳转......");dealy();printf("\n\n\t******************************************************\n \n");printf("\t 加密请输入:1 退出请输入:2\n\n");printf("\t******************************************************\n");int temp;scanf("%d",&temp);safe_flush(stdin);if(temp == 2){printf("感谢使用加密解密程序!\n");}else if(temp == 1){printf("请输入你的文件名:");gets(filename);if(!(fp=fopen(filename,"rb"))){printf("无法打开你的文件!\n");}if(filename[0]==34)filename[strlen(filename)-1]=0,strcpy(filename,filename+1);fseek(fp, 0, SEEK_END);len=ftell(fp);rewind(fp);A=0x67452301,B=0xefcdab89,C=0x98badcfe,D=0x10325476;flen[1]=len/0x20000000;flen[0]=(len%0x20000000)*8;memset(x,0,64);fread(&x,4,16,fp);for(i=0;i<len/64;i++){md5();memset(x,0,64);fread(&x,4,16,fp);}((char*)x)[len%64]=128;if(len%64>55) md5(),memset(x,0,64);memcpy(x+14,flen,8); //文件末尾加入原文件的bit长度md5();fclose(fp);sprintf(MD5,"%08X%08X%08X%08X",PP(A),PP(B),PP(C),PP(D));printf("经过MD5加密后的内容为:");printf("MD5 Code:%s\n",MD5);}else{printf("请输入一个正确的选择!");}}运行结果:。

MD5暴力破解

MD5的全称是Message-Digest Algorithm 5(信息-摘要算法),在90年代初由MIT Laboratory for Computer Science和RSA Data Security Inc的Ronald L. Rivest开发,经MD2、MD3和MD4发展而来。

它的作用是让大容量信息在用数字签名软件签署私人密匙前被"压缩"成一种保密的格式(就是把一个任意长度的字节串变换成一定长的大整数)。

由于MD5算法的使用不需要支付任何版权费用,所以在一般的情况下(非绝密应用领域。

但即便是应用在绝密领域内,MD5也不失为一种非常优秀的中间技术),MD5怎么都应该算得上是非常安全的了。

由于MD5加密实际上是一种不可逆的加密手段,现实中的MD5破解其实是将字典档内容来逐个MD5加密后,使用加密后的密文比对需要破解的密文,如果相同则破解成功。

实验步骤学习MD5加密工具的使用步骤说明:了解MD5密文的生成方法。

1.运行远程桌面客户端程序mstsc.exe,输入服务器端IP地址,点击Connect连接,如图1:图12.以Administrator(管理员)身份登陆服务器桌面。

注:服务器Administrator用户的登陆密码为123456。

3.点击桌面“MD5加密器”快捷图标,程序界面如图2:图24.在程序主界面中选择“字符串MD5加密” 方式,在“加密或校验内容”文本框中,输入待加密的明文,这里我们输入了123456。

5.点击“加密或校验”按钮对明文加密,密文将呈现在“生成的MD5密文”文本框中。

E10ADC3949BA59ABBE56E057F20F883E就是MD5密文。

学习MD5暴力破解工具的使用步骤说明:学习使用MD5暴力破解工具,了解MD5密文破解原理。

1.运行桌面MD5Crack程序快捷图标。

注:常见的MD5密文暴力破解主要原理是将目标密文与自己基于字典批量加密生成的MD5密文对比,如果字符串相同,则可获取到明文,这是一个比对猜测的过程。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

MD5 算法描述 对MD5算法简要的叙述可以为:MD5以512位分组来处理输入的信息,且每一分组又被划分为16个32位子分组,经过了一系列的处理后,算法的输出由四个32位分组组成,将这四个32位分组级联后将生成一个128位散列值。

在MD5算法中,首先需要对信息进行填充,使其字节长度对512求余的结果等于448。因此,信息的字节长度(Bits Length)将被扩展至N*512+448,即N*64+56个字节(Bytes),N为一个正整数。填充的方法如下,在信息的后面填充一个1和无数个0,直到满足上面的条件时才停止用0对信息的填充。然后,在在这个结果后面附加一个以64位二进制表示的填充前信息长度。经过这两步的处理,现在的信息字节长度=N*512+448+64=(N+1)*512,即长度恰好是512的整数倍。这样做的原因是为满足后面处理中对信息长度的要求。

MD5中有四个32位被称作链接变量(Chaining Variable)的整数参数,他们分别为:A=0x01234567,B=0x89abcdef,C=0xfedcba98,D=0x76543210。

当设置好这四个链接变量后,就开始进入算法的四轮循环运算。循环的次数是信息中512位信息分组的数目。 将上面四个链接变量复制到另外四个变量中:A到a,B到b,C到c,D到d。

主循环有四轮(MD4只有三轮),每轮循环都很相似。第一轮进行16次操作。每次操作对a、b、c和d中的其中三个作一次非线性函数运算,然后将所得结果加上第四个变量,文本的一个子分组和一个常数。再将所得结果向右环移一个不定的数,并加上a、b、c或d中之一。最后用该结果取代a、b、c或d中之一。 以一下是每次操作中用到的四个非线性函数(每轮一个)。

F(X,Y,Z) =(X&Y)|((~X)&Z) G(X,Y,Z) =(X&Z)|(Y&(~Z)) H(X,Y,Z) =X^Y^Z I(X,Y,Z)=Y^(X|(~Z)) (&是与,|是或,~是非,^是异或)

这四个函数的说明:如果X、Y和Z的对应位是独立和均匀的,那么结果的每一位也应是独立和均匀的。 F是一个逐位运算的函数。即,如果X,那么Y,否则Z。函数H是逐位奇偶操作符。 设Mj表示消息的第j个子分组(从0到15),<<为: FF(a,b,c,d,Mj,s,ti)表示a=b+((a+(F(b,c,d)+Mj+ti)< 第一轮 FF(a,b,c,d,M0,7,0xd76aa478) FF(d,a,b,c,M1,12,0xe8c7b756) FF(c,d,a,b,M2,17,0x242070db) FF(b,c,d,a,M3,22,0xc1bdceee) FF(a,b,c,d,M4,7,0xf57c0faf) FF(d,a,b,c,M5,12,0x4787c62a) FF(c,d,a,b,M6,17,0xa8304613) FF(b,c,d,a,M7,22,0xfd469501) FF(a,b,c,d,M8,7,0x698098d8) FF(d,a,b,c,M9,12,0x8b44f7af) FF(c,d,a,b,M10,17,0xffff5bb1) FF(b,c,d,a,M11,22,0x895cd7be) FF(a,b,c,d,M12,7,0x6b901122) FF(d,a,b,c,M13,12,0xfd987193) FF(c,d,a,b,M14,17,0xa679438e) FF(b,c,d,a,M15,22,0x49b40821) 第二轮 GG(a,b,c,d,M1,5,0xf61e2562) GG(d,a,b,c,M6,9,0xc040b340) GG(c,d,a,b,M11,14,0x265e5a51) GG(b,c,d,a,M0,20,0xe9b6c7aa) GG(a,b,c,d,M5,5,0xd62f105d) GG(d,a,b,c,M10,9,0x02441453) GG(c,d,a,b,M15,14,0xd8a1e681) GG(b,c,d,a,M4,20,0xe7d3fbc8) GG(a,b,c,d,M9,5,0x21e1cde6) GG(d,a,b,c,M14,9,0xc33707d6) GG(c,d,a,b,M3,14,0xf4d50d87) GG(b,c,d,a,M8,20,0x455a14ed) GG(a,b,c,d,M13,5,0xa9e3e905) GG(d,a,b,c,M2,9,0xfcefa3f8) GG(c,d,a,b,M7,14,0x676f02d9) GG(b,c,d,a,M12,20,0x8d2a4c8a) 第三轮 HH(a,b,c,d,M5,4,0xfffa3942) HH(d,a,b,c,M8,11,0x8771f681) HH(c,d,a,b,M11,16,0x6d9d6122) HH(b,c,d,a,M14,23,0xfde5380c) HH(a,b,c,d,M1,4,0xa4beea44) HH(d,a,b,c,M4,11,0x4bdecfa9) HH(c,d,a,b,M7,16,0xf6bb4b60) HH(b,c,d,a,M10,23,0xbebfbc70) HH(a,b,c,d,M13,4,0x289b7ec6) HH(d,a,b,c,M0,11,0xeaa127fa) HH(c,d,a,b,M3,16,0xd4ef3085) HH(b,c,d,a,M6,23,0x04881d05) HH(a,b,c,d,M9,4,0xd9d4d039) HH(d,a,b,c,M12,11,0xe6db99e5) HH(c,d,a,b,M15,16,0x1fa27cf8) HH(b,c,d,a,M2,23,0xc4ac5665) 第四轮 II(a,b,c,d,M0,6,0xf4292244) II(d,a,b,c,M7,10,0x432aff97) II(c,d,a,b,M14,15,0xab9423a7) II(b,c,d,a,M5,21,0xfc93a039) II(a,b,c,d,M12,6,0x655b59c3) II(d,a,b,c,M3,10,0x8f0ccc92) II(c,d,a,b,M10,15,0xffeff47d) II(b,c,d,a,M1,21,0x85845dd1) II(a,b,c,d,M8,6,0x6fa87e4f) II(d,a,b,c,M15,10,0xfe2ce6e0) II(c,d,a,b,M6,15,0xa3014314) II(b,c,d,a,M13,21,0x4e0811a1) II(a,b,c,d,M4,6,0xf7537e82) II(d,a,b,c,M11,10,0xbd3af235) II(c,d,a,b,M2,15,0x2ad7d2bb) II(b,c,d,a,M9,21,0xeb86d391) 常数ti可以如下选择: 在第i步中,ti是4294967296*abs(sin(i))的整数部分,i的单位是弧度。(4294967296等于2的32次方) 所有这些完成之后,将A、B、C、D分别加上a、b、c、d。然后用下一分组数据继续运行算法,最后的输出是A、B、C和D的级联。 当你按照上面所说的方法实现MD5算法以后,你可以用以下几个信息对你做出来的程序作一个简单的测试,看看程序有没有错误。 MD5 ("") = d41d8cd98f00b204e9800998ecf8427e MD5 ("a") = 0cc175b9c0f1b6a831c399e269772661 MD5 ("abc") = 900150983cd24fb0d6963f7d28e17f72 MD5 ("message digest") = f96b697d7cb7938d525a2f31aaf161d0 MD5 ("abcdefghijklmnopqrstuvwxyz") = c3fcd3d76192e4007dfb496cca67e13b MD5 ("ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789") = d174ab98d277d9f5a5611c2c9f419d9f MD5 ("123456789012345678901234567890123456789012345678901234567890123456789 01234567890") = 57edf4a22be3c955ac49da2e2107b67a 如果你用上面的信息分别对你做的MD5算法实例做测试,最后得出的结论和标准答案完全一样,那我就要在这里象你道一声祝贺了。要知道,我的程序在第一次编译成功的时候是没有得出和上面相同的结果的。 MD5的安全性