使用Ethereal分析数据包

Ethereal -抓包、报文分析工具

Ethereal -抓包、报文分析工具Ethereal 是一种开放源代码的报文分析工具,适用于当前所有较为流行的计算机系统,包括 Unix、Linux 和 Windows 。

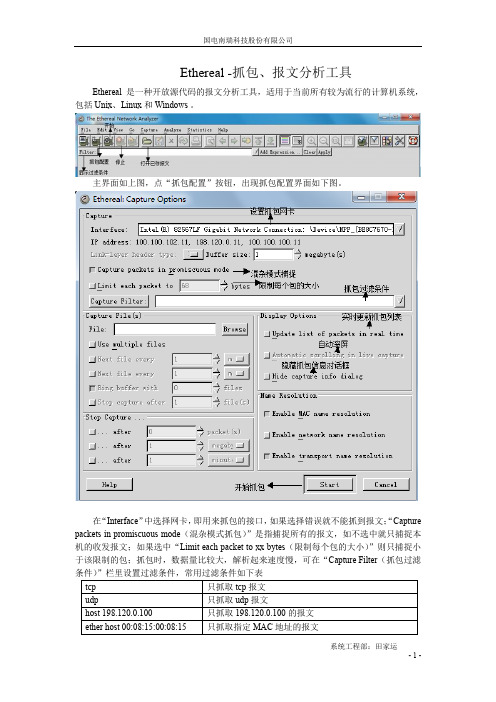

主界面如上图,点“抓包配置”按钮,出现抓包配置界面如下图。

在“Interface”中选择网卡,即用来抓包的接口,如果选择错误就不能抓到报文;“Capture packets in promiscuous mode(混杂模式抓包)”是指捕捉所有的报文,如不选中就只捕捉本机的收发报文;如果选中“Limit each packet to xx bytes(限制每个包的大小)”则只捕捉小于该限制的包;抓包时,数据量比较大,解析起来速度慢,可在“Capture Filter(抓包过滤设置“Display Options(显示设置)”中建议选中“Update list of packets in realtime(实时更新抓包列表)”、“Automatic scrolling in live capture(自动滚屏)”和“Hide capture info dialog(隐藏抓包信息对话框)”三项。

抓包配置好就可以点击“Start”开始抓包了。

抓包结束,按“停止”按钮即可停止。

为了快速查看需要的报文,在“Filter”栏中输入过滤条件后按回车键即可对抓到的包进行过滤。

注意“Filter”栏中输入的过滤条件正确则其底色为绿色,错误则其底色为红色。

常用有些报文还可以判断网络的状况,例如输入显示过滤条件tcp.analysis.flags,可以显示丢失、重发等异常情况相关的TCP报文,此类报文的出现频率可以作为评估网络状况的一个标尺。

偶尔出现属于正常现象,完全不出现说明网络状态上佳。

tcp.flags.reset==1。

SYN是TCP建立的第一步,FIN是TCP连接正常关断的标志,RST是TCP连接强制关断的标志。

统计心跳报文有无丢失。

在statistics->conversations里选择UDP,可以看到所有装置的UDP报文统计。

ethereal的使用详解

Statistics的下拉菜单

Statistics 顾名思义 统计 就是相关的报文的统计信息 Summmary 报文的详细信息 Protocol hierarchy 协议层 即各协议层报文的统计 Conversations 显示该会话报文 的信息 (双方通信的报文信息) endpoints 分别显示单方的报文 信息 IO Graphs 报文通信的心跳图 (翻译的比较蹩脚)

Ethereal的使用

Etherreal

ethereal Overview

• Ethereal是一个可以对活动的网络上或磁盘 中捕获数据并进行分析的重要软件。 • 特点:

– 计算机网络调试和数据包嗅探器,可用于故障修 复、分析、软件和协议开发与学习。 – 可以通过过滤器精确地显示数据,输出文件可以 被保存或打印为文本格式。

ether|ip broadcast|multicast

<expr> relop <expr>

符号在Filter string语法中的定义

Equal: eq, == (等于) Not equal: ne, != (不等于)

Greater than: gt, > (大于)

Less Than: lt, < (小于)

这里要注意了,这里语法输 入有点技巧。

capture的Capture filter

• 过滤器通常有三种

– 类型(type)

• 主要包括host(主机)、net(网络号)、 port(端口)。 • 如,host 192.168.0.1指主机地址。Net 192.168.0.0指网络号为 192.168.0.0的网络。Port 23指端口号是23.

Ethereal 分析数据报文

实验二利用网络嗅探工具Ethereal分析数据报文一、实验目的网络世界中,最基本的单元是数据包。

本实验内容作为将来各个实验的基础,培养对网络通讯协议底层的分析和认识,加强对网络的理解。

实验内容主要关注 ICMP、HTTP 包的检验。

1.学习网络嗅探工具 Ethereal 的使用。

2.利用抓包工具Ethereal,抓取ICMP包,完成对ICMP 包的分析工作。

明白 ICMP 包的结构。

结合 TCP/IP 的模型,分析 ICMP 包各层的功能,以及各层通信使用的地址,了解 ICMP 请求和响应包的 ICMP 协议号。

3.利用抓包工具 Ethereal,抓取 HTTP 包。

了解 HTTP 协议请求、响应包类型,结合课本学习知识完成的 HTTP 协议的剖析和掌握。

将来的课程实验中,需要使用该工具进行包分析,判断大多数安全和网络通讯问题。

二、实验环境1. 局域网环境2. Ethereal软件Ethereal 软件介绍Ethereal是一个网络数据包分析软件。

网络数据包分析软件的功能是截取网络数据包,并尽可能显示出最为详细的网络数据包资料。

网络数据包分析软件的功能可想像成"电工技师使用电表来量测电流、电压、电阻"的工作——只是将场景移植到网络上,并将网络线替换成电线。

三、实验任务1. 任务1:Ethereal 软件的基本功能使用2. 任务2:ICMP 数据报文的检测与分析3. 任务3:HTTP 数据报文的检测与分析四、实验步骤首先安装Ethereal和Winpcap。

任务1:Ethereal 软件的基本功能使用一、 打开 Ethereal,其界面如下图:二、在菜单的“capture”选项中设置抓包的相关参数,如下图:三、选择“interfaces”选项,对话框中显示可操作的网络适配器,如下图:四、通过“Prepare”或上级菜单“Option”选项,可以设置抓包模式、过滤器、数据包限制字节、存档文件模式、停止规则和名字解析等参数,如下图:设置完毕,就可以点击“Capture”,开始数据报文的捕获。

使用 Ethereal 软件进行数据抓包

在客户端打开IE浏览器,访问新建网站。单击向导“下一步”,在说明中输入该站的网站名称。

(5)设置虚拟目录

目录作用是在地址栏中除了输入主机名外,还用“/目录名”来进一步指向某个子目录或网页文件。

单击“开始—程序—管理工具—Internet服务管理器”,打开Internet信息服务单元,选中准备新建虚拟目录的网站“默认Web站点”,打开快捷菜单的“新建—虚拟目录”。

3、分析捕获到的典型的数据帧。

实验环境

Windows 2003 server

实验内容(算法、程序、步骤和方法)

1安装配置DNS服务

(1)选择“开始”→“设置”→“控制面板”→“添加/删除程序”→“添加/删除Windows组件”命令→选择“网络服务”选项→请选择“域名服务系统(DNS)”后单击“确定”按钮。

File:如果需要将抓到的包写到文件中,在这里输入文件名称。

Use ring buffer:是否使用循环缓冲。缺省情况下不使用,即一直抓包。注意,循环缓冲只有在写文件的时候才有效。如果使用了循环缓冲,还需要设置文件的数目,文件多大时出现滚动条。

其他的项选择缺省的就可以了。

(3)Ethereal的抓包过滤器

输入:ipconfig /flushdns

捕获HTTP数据包,打开网页访问自己建的网站即可

捕获FTP数据包,打开网页访问自己建的FTP站点即可

数据记录

和计算

DHCP抓包

DNS抓包

HTTP抓包

FTP抓包

结论

(结果)

通过Ethereal软件成功捕获四种数据包

小结

通过这次实验,熟悉并初步掌握了Ethereal软件的使用,该软件分析了网络协议TCP,DHCP,DNS,FTP并成功捕获数据包,使得其更直观的展现在面前。通过本次实验加深了对网络数据包结构的理解和认识,为以后的深入学习打下了基础。虽然这次实验自己做了很长时间,但是感觉自己收获颇丰。

Ethereal 抓包分析

帧结束IP包:rtp.marker == 1

小知识:100Mbps网络,每秒钟最大能转发多少个1266字节的视频IP包? 答案:1万个。 也就是说,此时转发每个视频IP包,需要占用0.1ms的周期(时间片)。

内容

1.Ethereal 工具简介

2.用Ethereal分析 视频流

3.用Ethereal分析 VMP/GMP报文 4.心动不如行动,学习不如实践 5. 视频监控,推荐的Ethereal版本

注:手工增加了“对应帧结尾比较”:

19

修行在个人:

下列目录,有一些现成的报文,可供“懒虫”参考。

\\h3chznt04\多媒体产品线\培训资料\培训地图课程\监控产品\Ethereal 抓包分析

\心动不如行动

20

内容

1. Ethereal 工具简介

参见: \\h3chznt04\多媒体产品线\培训资料\培训地图课程\监控产品\Ethereal 抓包分析 \VMP_GMP的 DLL

15

VMP消息举例:

参见: \\h3chznt04\多媒体产品线\培训资料\培训地图课程\监控产品\Ethereal 抓包分析 \常见VMP_GMP消息 示例\《iVS8000方案视频监控单域业务流程》

监控IMOS平台、MPP V3新产品,推荐使用Ethereal的新版本wireshark。 统一后的江湖,没有江湖。 这个世界清静了。。。

22

有问题吗?

余世维语录: 能自己搞定的事情,不要去问别人。

23

杭州华三通信技术有限公司

16

内容

1.Ethereal 工具简介

2.用Ethereal分析 视频流

网络协议分析工具Ethereal的使用

⽹络协议分析⼯具Ethereal的使⽤⼤学时计算机⽹络课的实验报告,当时提不起兴趣,今天看来还挺有⽤的。

可以学习下怎样抓数据包,然后分析程序的通信协议。

⼀:学习使⽤⽹络协议分析⼯具Ethereal的⽅法,并⽤它来分析⼀些协议。

实验步骤:1.⽤“ipconfig”命令获得本机的MAC地址和缺省路由器的IP地址;(注:缺省路由器即 ”Default Gateway”)命令⾏:Start->Run->CMD->ipconfig /all >C:\Mac.txt(在命令⾏中把ipconfig命令保存在⽂本⽂档⾥⾯备⽤)结果:本机Mac地址:00.09.73.4B.8A.D7 缺省路由器IP:192.168.8.254步骤截图:图1(本机⽹络信息:Mac.txt)2.⽤“arp”命令清空本机的缓存:命令⾏:Start->Run->CMD->arp –d图2(arp命令 –d参数的帮助说明)3.运⾏Ethereal,开始捕获所有属于ARP协议或ICMP协议的,并且源或⽬的MAC地址是本机的包:图3(Capture->Options中关于⽹卡设置和Capture Filter)图4(抓包截图)4.执⾏命令:“ping” 缺省路由器的IP地址:图5(捕获包)图6(ping 过程)⼆:⽤Ethereal观察tracert命令的⼯作过程:1.⽤Ethereal语法内容及参数说明:命令⾏操作步骤:Start->Run->CMD->tracert图1(Tracert命令全部参数的帮助说明)2.运⾏Ethereal, 设定源和⽬的MAC地址是本机的包,捕获tracert命令中⽤到的消息:Tracert使⽤ICMP,相应过滤规则为:ether host 00:09:73:4B:8A:D7 and icmp图3(Capture->Options中关于⽹卡设置和Capture Filter)3.执⾏“tracert -d ” ,捕获包:执⾏命令:tracert -d :图3 (执⾏命令 tracert –d )图4(抓包截图)图5(捕获包)4.Tracert⼯作原理:Tracert使⽤ICMP消息,具体地讲,tracert发出的是Echo Request消息,触发返回的是Time Exceeded消息和Echo Reply消息。

实验二用Ethereal软件工具捕获报文并进行分析

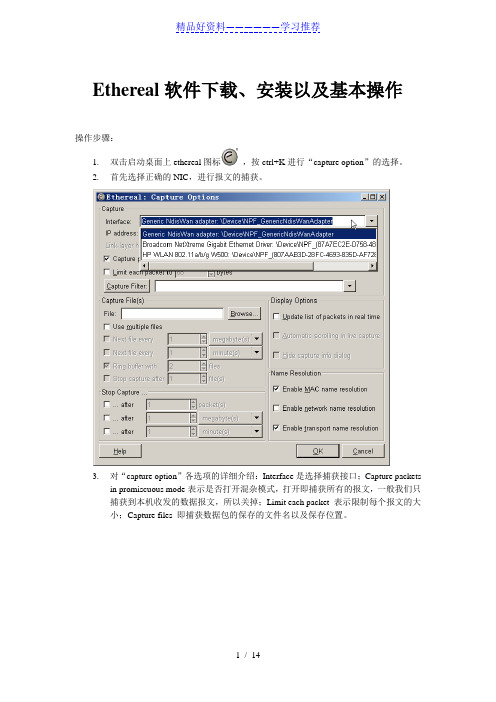

Ethereal软件下载、安装以及基本操作操作步骤:1.双击启动桌面上ethereal图标,按ctrl+K进行“capture option”的选择。

2.首先选择正确的NIC,进行报文的捕获。

3.对“capture option”各选项的详细介绍:Interface是选择捕获接口;Capture packetsin promiscuous mode表示是否打开混杂模式,打开即捕获所有的报文,一般我们只捕获到本机收发的数据报文,所以关掉;Limit each packet 表示限制每个报文的大小;Capture files 即捕获数据包的保存的文件名以及保存位置。

4.“capture option”确认选择后,点击ok就开始进行抓包;同时就会弹出“Ethereal:capture form (nic) driver”,其中(nic)代表本机的网卡型号。

同时该界面会以协议的不同统计捕获到报文的百分比,点击stop即可以停止抓包。

5.下图为Ethereal截取数据包的页面。

由上而下分別是截取数据包的列表以及封包的详细资料,最下面则是封包的內容,这时是以16进制及ASCII编码的方式来表示。

其中在列表这部份,最前面的编号代表收到封包的次序,其次是时间、来源地址、目的地址,最后则是协议的名称以及关于此封包的摘要信息。

6.若是想将截获到的数据包列表资料储存起来,可以执行[File]→[Save]或[Save As]将资料储存起来,存储对话框如下图所示,这些储存的数据包资料可以在以后执行[Open]来加以开启。

设置Ethereal的显示过滤规则操作步骤:1.在抓包完成后,显示过滤器用来找到你所感兴趣的包,依据1)协议2)是否存在某个域3)域值4)域值之间的比较来查找你感兴趣的包。

2.举个例子,如果你只想查看使用tcp协议的包,在ethereal窗口的工具栏的下方的Filter中输入tcp,让后回车,ethereal就会只显示tcp协议的包,如下图所示:3.值比较表达式,可以使用下面的操作符来构造显示过滤器。

使用包嗅探及协议分析软件Ethereal 分析 Ethernet帧.

计算机网络课程实验报告姓名院系自动化学院学号实验地点东校区机房实验时间实验课表现出勤、表现得分实验报告得分实验总分操作结果得分实验目的:1、熟悉并应用Ethereal软件。

2、捕获数据报并且分析报文的结构。

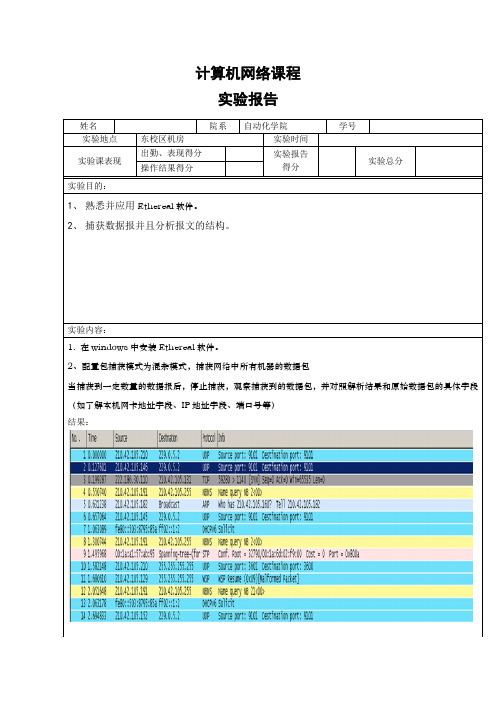

实验内容:1. 在windows中安装Ethereal软件。

2、配置包捕获模式为混杂模式,捕获网络中所有机器的数据包当捕获到一定数量的数据报后,停止捕获,观察捕获到的数据包,并对照解析结果和原始数据包的具体字段(如了解本机网卡地址字段、IP地址字段、端口号等)结果:分析:可以看出此帧为Ethernet V2帧,端口号为9101。

其中,目的MAC地址为:01:00:5e:00:05:02,源MAC地址为:ec:a8:6b:68:ed:d9类型:0x08 00 为IP协议的数据。

数据里面是一个ip数据报。

其中0x45指是IPV4协议的,并且头部长度为20B+5B。

服务类型字段是:0x00,总长度字段是:0x00 56代表都86字节。

标识字段为:0x20 23,分断标识与段偏移量:0x00 00表示可分片,且为最后一片。

生存期字段:0x20,协议字段:0x11,表示数据部分要提交给UDP协议。

头部校验和字段为:0x54 b5 源地址字段为:0x d2 2a 69 92 目的地址字段为:0x e5 00 05 02,其余为数据部分。

3、配置包捕获过滤器,只捕获特定IP地址、特定端口或特定类型的包,然后重新开始捕获上图是捕获的特定的IP地址的包,为210.42.105.189.上图是捕获的特定端口的包,端口号为:9101。

上图为捕获的特定协议的包,为TCP协议的包。

4. (a)捕捉任何主机发出的Ethernet 802.3格式的帧(帧的长度字段<=1500),Ethereal的capture filter 的filter string设置为:ether[12:2] <= 1500分析:从上图的数据可以看出:为Ethernet 802.3 SAP帧,目的MAC地址为:01:80:c2:00:00:00,源MAC地址:00:1a:a1:57:ab:95,长度字段为:0x00 26,为38。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Ethereal的窗口由三部分构成

从上到下分别是 • (1) 各个协议的数据包列表; • (2) 某一具体协议的各个层次的数据分析; • (3) 帧的十六进制具体数据展示。

说明

• 可以看到,最上面的窗口为数据包的列表, 显示的是捕获到的每个数据包的大概信息; • 中间的窗口是选定的某个数据包的层次结 构和协议分析; • 最下面的窗口是数据包的16进制数据的具 体内容,也就是数据包在物理层上传递的 数据。

捕获过滤

Capture filter

捕获过滤

如果要捕获特定的报文,那在抓取 packet前就要设置,决定数据包的 类型。

FIlter name:任意命名 Filter string:

Capture filter

比如说: a.捕获 MAC地址为 00:d0:f8:00:00:03 网络设备通信的所有报文 ether host 00:d0:f8:00:00:03 b.捕获 IP地址为 192.168.10.1 网络设备通信的所有报文 host 192.168.10.1 c.捕获网络web浏览的所有报文 tcp port 80 d.捕获192.168.10.1除了http外的所有通信数据报文 host 192.168.10.1 and not tcp port 80

View的下拉菜单

Zoom in 字体的放大 Zoom out 字体的缩小 Normal size 标准大小

Resize columns 格式对齐 Collapse all 报文细节内容的缩 进 Expand all 报文细节内容的展开

Coloring Rules 颜色规则,即可 以对特定的数据包定义特定的颜 色。 Show packet in new window在新 窗口中查看报文内容 Reload 刷新

分析数据包

• No.列标识出Ethereal捕获的数据包的序号, • Time表明在什么时间捕获到该数据包, • Source和Destination标识出数据包的源端 和目的端, • Protocol表明该数据包使用的协议(以该数 据包最上层协议名命名), • Info是在列表中大概列出该数据包的信息。

File的下拉菜单

Export是输出的意思

Print 打印

Quit退出

Edit的下拉菜单

Find Packet 就是查询报文, 快捷键是ctrl+F

可以支持不同格式的查找

输入正确的语句,那么背景为 绿色,语句错误或缺少背景就为 红色

Edit的下拉菜单

Find Next是向下查找

View的下拉菜单

Main toolbar 主工具栏 Filter Toolbar 过滤工具栏 Statusbar 状态条

Packet list 报文列表 Packet details 报文详解 Packet byte 报文字节察看 Time display format 时间显示格 式(可以显示年月日时分秒) Name Resolution 名字解析 Auto scroll in live capture 单看 字面真的不好翻译(自动翻卷显 示活动的报文),使用对比一下 才获知:捕获时是否跟进显示更 新的报文还是显示先前的报文。

层协议才能显示出来。

Analyze的下拉菜单

Decode As 用户定义报文协议说明

User Specified Decodes 用户修改的报文编译

Analyze的Decode As

Decode As 用户定义报文协议说明 通过定义后,数据包细节 的窗口解释:以前是 tcp的 解释,更改就直接显示ssl 格式的报文。

选择抓取数据包的网卡

示例

• • • • • (1) NPF拨号适配器; (2) Intel PRO 1000MT网卡; (3) VMware虚拟机适配器1; (4) Intel PRO无线网卡; (5) VMware虚拟机适配器2。

说明

• 一般PC都带有NPF拨号适配器(很少使用)和某一 种有线网卡接口(网卡型号可能有不同)。因为在 该PC中安装有虚拟机VMware,VMware会显示 出两个虚拟机网卡接口选项,如果没有虚拟机, 就无此接口选项。如果某PC(主要是笔记本计算 机)装有无线网卡,就会有无线网卡接口选项。读 者选择哪个网卡接口进行抓包,是选择无线网卡 还是选择有线网卡,可以根据自己PC的具体情况 来定。作者的笔记本电脑安装有Intel PRO 1000MT网卡,所有数据包都是依靠该网卡来捕 获的。

Filter string 语法格式

[src|dst] host <host> ether [src|dst] host <ehost> gateway host <host> [src|dst] net <net> [{mask <mask>}|{len <len>} [tcp|udp] [src|dst] port <port> less|greater <length> ip|ether proto <protocol>

分析follow tcp stream

TCP报文是面向字节流的,浏览 ,进行 抓包,可以看到 tcp数据流

抓数据包

• 捕获数据包的时间长短要根据具体情况而定。比 如,要分析HTTP协议的数据结构,只需要捕获一 条HTTP数据即可;而要观察浏览器浏览服务器端 网站内容的详细过程,就需要详细地捕获从开始 到结束的整个过程。 • 以网站首页数据量较少的为例, 假如要详细显示客户端和首页数 据的详细交互过程,就需要不停地捕获数据包直 到数据彻底传递完毕。

第三章 使用Ethereal分析数据包

• 使用Ethereal可以帮助理解计算机网络体系 结构的实质,是信息类专业计算机网络必 备实验 • 该实验贯穿整个TCP/IP协议层次,可以详 细分析数据链路层、网络层、传输层和应 用层的数据

抓包工具种类

• Ethereal • Sniffer • Tcpdump(linux系统自带)

ether|ip broadcast|multicast

<expr> relop <expr>

符号在Filter string语法中的定义

Equal: eq, == (等于) Not equal: ne, != (不等于)

Greater than: gt, > (大于)

Less Than: lt, < (小于)

安装

抓包选择

Interface是选择捕获接口 Capture packets in promiscuous mode表示是否打 开混杂模式,打开表示捕获所 有的报文,一般我们只捕获本 机收发的数据报文

Limit each packet 表示 限制 每个报文的大小

Capture files 即捕获数据包的 保存的文件名以及保存位置

go的下拉菜单

Back 同样双方的上个报文 Forward 同样双方的下一个报文

Go to packet 查找到指定号码的 报文

First packet 第一个报文 Last packet 最后一个报文

capture的下拉菜单

Start 开始捕获报文

过滤

Interface 接口

Ethernet帧的首部

• 以太网帧首部一共14个字节,6个字节的目的地址00 11 5d ac e8 00(Cisco_ac:e8:00思科网卡标识符),表明使用 的是Cisco公司的设备,6个字节源地址00 16 17 ab 1e 48, 也就是本主机的网卡地址,2个字节类型字段0800,表明 里面的数据是IP数据报。

File的下拉菜单

Export是输出的意思

Print 打印

Quit退出

Sinffer、ethereal可以相互打开 对方的文件

其中”save as保存为”注意点:

点击 该展开按钮即可详细选择保存 路径 2. File type保存选择时注意: 1.

缺省保存为libpcap格式,这个是 linux下的tcpdump格式的文件。 只有选择文件保存格式为sniffer (windows-base)1.1和2.0都可, ethereal和sniffer才能双向互相打 开对方抓包的文件。否则只有 ethereal能打开sniffer的抓包文件。

File的下拉菜单

“Open”即打开已存的抓包文 件,快捷键是crtl+Q “Open Recent”即打开先前已 察看的抓包文件,类似 windows的最近访问过的文档 “Merge”字面是合并的意思, 其实是追加的意思,即当前捕 获的报文追加到先前已保存的 抓包文件中。 Save和save as即保存 、选择 保存格式。

Ethereal工具的构成与安装

• Winpcap.exe是Win32平台上进行包捕获和网 络协议分析的开源库,含有很重要的包过滤动 态链接库(packet.dll库)和wpcap.dll库,这两 个动态链接库都提供有抓包工具必需的应用编 程接口API。 • 在安装Ethereal之前,必须要先安装 WinPcap,否则抓包无法完成。值得一提的 是,0.10.14版本的Ethereal工具已经把 WinPcap工具固化在Ethereal的安装程序中, 只需要按照提示步骤默认安装即可。

Greater than or Equal to: ge, >= (大等于)

Less than or Equal to: le, <= (小等于)

Capture filter的应用步骤

Analyze的下拉菜单