Linux安装部署规范标准

LINUX操作系统配置规范

LINUX操作系统配置规范LINUX操作系统配置规范1.系统安装与基本配置1.1 硬件需求检查1.2 操作系统安装过程1.3 系统初始化设置1.4 安全性基本配置1.5 网络配置1.5.1 IP地质设置1.5.2 主机名设置1.5.3 DNS配置1.5.4 网关设置2.用户与权限管理2.1 用户账号管理2.1.1 账号创建2.1.2 账号权限设置2.1.3 账号密码管理2.2 用户组管理2.3 文件权限管理2.4 sudo权限配置2.5 远程登录管理2.5.1 SSH服务配置2.5.2 SSH登录限制设置3.系统服务管理3.1 服务管理基本概念3.2 服务的启动与停止3.3 服务设置开机自启动3.4 系统日志管理3.5 定时任务管理4.软件包管理4.1 软件包源配置4.2 软件包安装与升级4.3 软件包卸载4.4 软件包版本管理5.文件系统管理5.1 文件与目录基本操作5.2 文件与目录权限管理5.3 磁盘配额管理5.4 文件系统的挂载与卸载6.系统性能监测与调优6.1 系统资源监测工具6.2 系统性能调优6.3 系统启动时间优化6.4 系统内核参数优化7.系统安全与防护7.1 安全漏洞扫描7.2 防火墙配置与管理7.3 SELinux配置与管理7.4 入侵检测与防护附件:1.系统配置检查清单2.用户权限表3.服务开机自启动列表4.定时任务列表5.文件权限表6.系统网络架构图法律名词及注释:1.GPL(GNU通用公共许可证):一种开放源代码许可证,允许用户自由地运行、复制、分发、学习、修改和改进软件。

2.SELinux(安全增强Linux):一种强制访问控制(MAC)机制,用于提供更高级别的系统安全性,限制进程的操作权限。

3.防火墙:用于过滤网络流量、实施访问控制策略的软件或硬件设备,以保护计算机网络免受未授权访问、恶意代码或其他网络威胁的侵害。

4.入侵检测与防护:通过监测系统日志、网络流量等方式,及时发现并阻止恶意攻击、未经授权的访问和其他安全威胁。

linux系统安装规范

LINUX系统安装规范介绍Linux操作系统Linux是开放源代码的操作系统,具有非常诱人的市场前景,多家厂商都竞相推出自己的Linux产品。

不同厂商的Linu x产品各有千秋,区别主要在于随Linux核心操作系统一同出售的工具软件不同以及系统的安装过程存在一定的差异。

目前,主要的Linux系统经销商有Red Hat、SuSE、Caldera、Slackware、Fedora Core以及Debia n等。

本文将主要结合目前较为流行,同时也是较为成熟的Red Hat系统对Linux 系统的安装进行地说明。

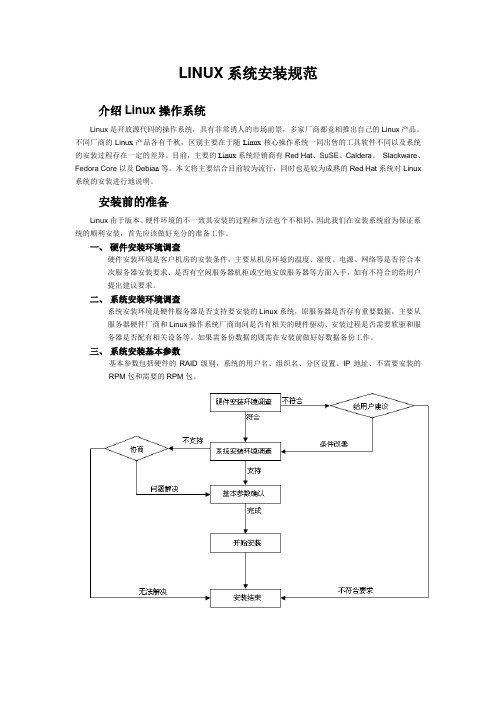

安装前的准备Linux由于版本、硬件环境的不一致其安装的过程和方法也个不相同,因此我们在安装系统前为保证系统的顺利安装,首先应该做好充分的准备工作。

一、硬件安装环境调查硬件安装环境是客户机房的安装条件,主要从机房环境的温度、湿度、电源、网络等是否符合本次服务器安装要求、是否有空闲服务器机柜或空地安放服务器等方面入手,如有不符合的给用户提出建议要求。

二、系统安装环境调查系统安装环境是硬件服务器是否支持要安装的Linux系统,原服务器是否存有重要数据,主要从服务器硬件厂商和Linux操作系统厂商询问是否有相关的硬件驱动、安装过程是否需要软驱和服务器是否配有相关设备等。

如果需备份数据的则需在安装前做好好数据备份工作。

三、系统安装基本参数基本参数包括硬件的RAID级别,系统的用户名、组织名、分区设置、IP地址、不需要安装的RPM包和需要的RPM包。

开始安装及其过程大部分的Linux系统安装的流程基本上相同,以下安装说明只介绍在安装的过程中比较重要的步骤。

一、分区的组织分区的目的是在硬盘上为系统分配一个或几个确定的位置,Linux系统支持多分区结构,每一部分可以存放在不同的磁盘或分区上。

一般情况下,服务器系统都会规划多个分区,这样可以获得较大的灵活性合系统管理的方便性。

至于如何规划服务器上的Linux硬盘空间,建议考虑如下几个因素:1.首先,Linux根文件系统需要一部分的硬盘空间,挂载为/ 的根分区。

Linux操作系统的安装与配置

Linux操作系统的安装与配置Linux是一种非常可靠和安全的操作系统,并且是许多企业和组织首选的操作系统。

与其他操作系统相比,Linux的主要优势在于它是开源的,这意味着每个人都可以查看和修改Linux的源代码。

如果你正在考虑安装和配置Linux操作系统,本文将在以下三个方面给出详细的指导:预备工作、Linux的安装和Linux的基本配置。

预备工作在安装Linux之前,您需要进行几项预备工作,以确保安装顺利完成。

首先,您需要了解自己的硬件规格。

确定您需要安装的Linux版本,并进行相应的硬件升级。

例如,如果您需要安装CentOS 7,则需要确定CPU和内存是否满足要求。

通常,建议至少使用2GB内存和8GB磁盘空间。

其次,您需要根据自己的需求选择正确的Linux发行版。

通常,Ubuntu和CentOS是最受欢迎的Linux发行版。

Ubuntu是一个用户友好的发行版,适合初学者和桌面用户。

而CentOS则是一个更加强大和稳定的发行版,适合服务器和企业级应用程序。

Linux的安装安装Linux的第一步是从Linux发行版的官方网站下载ISO文件,并将其刻录到DVD或USB随身碟。

安装程序的启动将在BIOS或UEFI固件中的“引导顺序”中配置。

一旦启动后,你会看到Linux的安装界面。

安装界面的第一步是选择您的语言。

然后,您将看到一些重要的选项,例如时区和键盘布局。

在这些选项中选择适合您的选项,并单击“下一步”。

接下来,您需要选择安装的磁盘,并确定分区方案。

建议使用自动分区,特别是如果您是Linux新手。

完成分区后,选择您要安装的软件包。

如果您只是一个桌面用户,请选择“标准系统工具”和“桌面环境”。

完成上述步骤后,您需要设置root用户密码和创建其他用户。

这些用户将用于登录Linux系统。

然后,系统将开始安装软件包。

Linux的基本配置一旦您成功安装Linux,您需要进行进一步的配置。

以下是一些基本配置建议:更新软件包:运行“sudo apt-get update && sudo apt-get upgrade”(适用于Ubuntu)或“sudo yum update”(适用于CentOS)来获取最新的软件包。

Linux安全配置规范

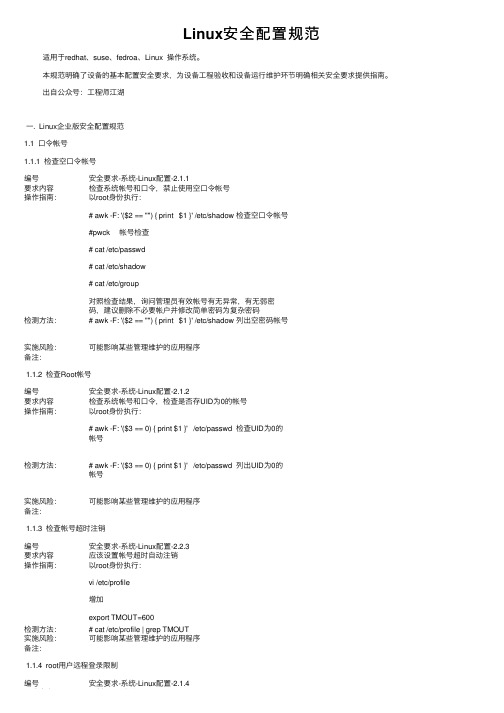

Linux安全配置规范适⽤于redhat、suse、fedroa、Linux 操作系统。

本规范明确了设备的基本配置安全要求,为设备⼯程验收和设备运⾏维护环节明确相关安全要求提供指南。

出⾃公众号:⼯程师江湖⼀. Linux企业版安全配置规范1.1 ⼝令帐号1.1.1 检查空⼝令帐号编号安全要求-系统-Linux配置-2.1.1要求内容检查系统帐号和⼝令,禁⽌使⽤空⼝令帐号操作指南:以root⾝份执⾏:# awk -F: '($2 == "") { print $1 }' /etc/shadow 检查空⼝令帐号#pwck 帐号检查# cat /etc/passwd# cat /etc/shadow# cat /etc/group对照检查结果,询问管理员有效帐号有⽆异常,有⽆弱密码,建议删除不必要帐户并修改简单密码为复杂密码检测⽅法:# awk -F: '($2 == "") { print $1 }' /etc/shadow 列出空密码帐号实施风险:可能影响某些管理维护的应⽤程序备注:1.1.2 检查Root帐号编号安全要求-系统-Linux配置-2.1.2要求内容检查系统帐号和⼝令,检查是否存UID为0的帐号操作指南:以root⾝份执⾏:# awk -F: '($3 == 0) { print $1 }' /etc/passwd 检查UID为0的帐号检测⽅法:# awk -F: '($3 == 0) { print $1 }' /etc/passwd 列出UID为0的帐号实施风险:可能影响某些管理维护的应⽤程序备注:1.1.3 检查帐号超时注销编号安全要求-系统-Linux配置-2.2.3要求内容应该设置帐号超时⾃动注销操作指南:以root⾝份执⾏:vi /etc/profile增加export TMOUT=600检测⽅法:# cat /etc/profile | grep TMOUT实施风险:可能影响某些管理维护的应⽤程序备注:1.1.4 root⽤户远程登录限制编号安全要求-系统-Linux配置-2.1.4要求内容限制root远程登录要求内容限制root远程登录操作指南:/etc/securetty⽂件中配置:CONSOLE = /dev/tty01检测⽅法:执⾏:more /etc/securetty,检查Console参数实施风险:可能影响某些管理维护的应⽤程序备注:1.1.5 检测密码策略编号安全要求-系统-Linux配置-2.1.5要求内容检查系统密码策略,是否符合必要的强度操作指南:以root⾝份执⾏:# vi /etc/login.defs建议设置参数如下:PASS_MAX_DAYS 180 最⼤⼝令使⽤⽇期PASS_MIN_LEN 8 最⼩⼝令长度PASS_WARN_AGE 30 ⼝令过期前警告天数#vi /etc/pam.d/system-authpassword required /lib/security/pam_cracklib.so retry=3type= minlen=8 difok=3最⼩⼝令长度设置为8检测⽅法:# cat /etc/login.defs#cat /etc/pam.d/system-auth实施风险:可能影响管理维护备注:1.1.6 检查Grub/Lilo密码编号安全要求-系统-Linux配置-2.1.6要求内容检查系统引导管理器是否设置密码检查⽅法使⽤命令“cat /etc/grub.conf|grep password”查看grub是否设置密码使⽤命令“cat /etc/lilo.conf|grep password”查看lilo是否设置密码操作指南为grub或lilo设置密码参考操作:vi /etc/grub.confdefault=1timeout=10splashimage=(hd0,7)/boot/grub/splash.xpm.gzpassword=123456title Fedora Core (2.4.22-1.2061.nptl)lockroot (hd0,7)实施风险:可能影响某些管理维护的应⽤程序1.2 系统服务1.2.1 关闭不需要的服务编号安全要求-系统-Linux配置-2.2.1要求内容禁⽤不必要的服务操作指南:以root⾝份执⾏# chkconfig --list (debian不⽀持)使⽤命令“chkconfig --level <init级别> <服务名>on|off|reset”设置服务在个init级别下开机是否启动检测⽅法:chkconfig –list检测⽅法:chkconfig –list查看是否有不需要的服务实施风险:可能影响应⽤备注:1.2.2 openssh安全配置编号安全要求-系统-Linux配置-2.2.2要求内容检查系统openssh安全配置,禁⽌使⽤协议1,和使⽤root直接登录操作指南:以root权限执⾏命令:# cat /etc/ssh/sshd_config或#cat /etc/ssh2/sshd2_configOpenssh应禁⽌使⽤协议1,禁⽌root直接登录等,编辑sshd_config⽂件,设置:Protocol 2StrictModes yesPermitRootLogin noPrintLastLog yesPermitEmptyPasswords no检测⽅法:# cat /etc/ssh/sshd_config或#cat /etc/ssh2/sshd2_config是否符合以上设置实施风险:⽆备注:1.2.3 SNMP团体字编号安全要求-系统-Linux配置-2.2.3要求内容如果打开了SNMP协议,snmp团体字设置不能使⽤默认的团体字操作指南:以root⾝份执⾏:#cat /etc/snmp/snmpd.conf应禁⽌使⽤public、private默认团体字,使⽤⽤户⾃定义的团体字,例如将以下设置中的public替换为⽤户⾃定义的团体字:com2sec notConfigUser default public如⽆必要,管理员应禁⽌使⽤snmp服务检测⽅法:#cat /etc/snmp/snmpd.conf实施风险:可能影响应⽤备注:1.2.4 禁⽤ctlraltdel组合键编号安全要求-系统-Linux配置-2.2.4要求内容禁⽤ctlr+alt+del组合键操作指南:检查系统是否禁⽤ctlraltdel组合键,以root⾝份执⾏以下命令:# vi /etc/inittab# grep –i ctrlaltdel /etc/inittab禁⽌ctrl+alt+del组合键,以root⾝份编辑/etc/inittab⽂件,注释如下⼀⾏后重起系统:ca::ctrlaltdel:/sbin/shutdown -t3 -r now检测⽅法:# grep –i ctrlaltdel /etc/inittab# ca::ctrlaltdel:/sbin/shutdown -t3 -r now (表⽰已经禁⽤)实施风险:需要重起系统,可能影响应⽤备注:1.2.5 检查root 路径编号安全要求-系统-Linux配置-2.2.5要求内容检查系统root⽤户环境变量path设置中是否包含”.”(root为了⽅便使⽤在他的当前路径末尾加了个点".",存在安全隐患)操作指南:root⽤户环境变量path中不应包含当前⽬录”.“以root⾝份执⾏如下命令:# echo $PATH/usr/local/sbin:/sbin:/bin:/usr/sbin:/usr/bin:/root/bin:.检测⽅法:# echo $PATH实施风险:⽆备注:1.2.6 检查信任主机编号安全要求-系统-Linux配置-2.2.6要求内容关闭系统信任主机操作指南:.rhosts⽂件中存储的是可以直接远程访问本系统的主机及⽤户名。

LINUX操作系统配置规范

本规范适用于某运营商使用Linux操作系统的设备。

本规范明确了Linux操作系统在安全配置方面的基本要求,适用于所有的安全等级,可作为编制设备入网测试、安全验收、安全检查规范等文档的参考。

LINUX操作系统配置规范目录1 概述2 上架规范2.1 配置iLo管理口2.2 硬盘RAID配置2.3 服务器安装导轨2.4 服务器插线要求3 系统安装3.1 系统版本要求3.2 分区要求3.3 安装包要求3.4 用户要求3.5 时间同步要求3.6 字符集3.7 网卡绑定3.8 配置snmp3.9 连存储的服务器3.10 多路径软件3.11 udev配置(块设备管理、ASM组)3.12 CVE漏洞软件包版本4 补丁4.1 系统补丁(仅供参考)4.2 其他应用补丁(仅供参考)5 主机名、账号和口令安全配置基线5.1 主机命名规范5.2 账号安全控制要求5.3 口令策略配置要求5.4 口令复杂度和密码锁定策略配置要求5.5 口令重复次数限制配置要求5.6 设置登录Banner5.7 设置openssh登陆Banner5.8 Pam的设置5.9 root登录策略的配置要求5.10 root的环境变量基线6 网络与服务安全配置标准6.1 最小化启动服务6.2 最小化xinetd网络服务7 文件与目录安全配置7.1 临时目录权限配置标准7.2 重要文件和目录权限配置标准7.3 umask配置标准7.4 core dump状态7.5 ssh的安全设置7.6 bash历史记录7.7 其他注意事项8 系统Banner的配置9 防病毒软件安装10 ITSM监控agent安装11 内核参数优化12 syslog日志的配置13 重启服务器附件:安全工具1 概述本规范适用于某运营商使用Linux操作系统的设备。

本规范明确了Linux操作系统在安全配置方面的基本要求,适用于所有的安全等级,可作为编制设备入网测试、安全验收、安全检查规范等文档的参考。

LINUX操作系统配置规范

LINUX操作系统配置规范Linux操作系统是一种开放源代码的操作系统,相对于其他操作系统,Linux具有较大的灵活性和可定制性。

在实际应用中,为了保证Linux系统的性能和安全性,需要按照一定的规范进行配置。

下面将介绍一些常见的Linux操作系统配置规范。

1.安全性配置:- 禁止使用root账户远程登录,使用普通用户登录系统。

-设置复杂的用户密码,定期修改用户密码。

-安装并启用防火墙,限制网络访问权限。

-安装常用的安全软件,如杀毒软件和入侵检测系统。

-定期更新操作系统和软件包,修复安全漏洞。

2.网络配置:-配置正确的IP地址、子网掩码和网关。

- 禁止使用未加密的传输协议,如Telnet,使用SSH进行远程登录。

- 使用iptables配置防火墙规则,限制网络访问权限。

-配置DNS服务器,加速域名解析。

3.磁盘和文件系统配置:- 对磁盘进行分区,并将关键目录(如/, /usr, /var等)挂载到单独的分区上,以提高系统性能和安全性。

-使用LVM(逻辑卷管理器)对磁盘进行管理,方便动态扩展和迁移。

4.内核参数配置:-调整文件描述符限制,避免文件打开过多导致系统崩溃。

-调整内核参数,优化系统性能,如内存管理、磁盘I/O等参数。

-禁用不必要的内核模块,减少潜在的安全隐患。

5.日志监控与管理:-配置系统日志,记录关键操作和事件。

-定期检查日志文件,及时发现异常情况。

-使用日志分析工具,对日志文件进行分析,提取有用信息。

6.服务配置:-禁止不必要的服务和进程,减少安全风险。

-配置开机自启动的服务,确保系统正常运行。

-设置服务的资源限制,避免资源占用过多导致系统宕机。

7.软件包管理:-使用包管理器安装软件包,避免从源代码编译安装。

-定期更新软件包,修复漏洞和提升性能。

-删除不必要的软件包,减少系统资源占用。

8.工作目录和文件权限:-限制普通用户对系统核心文件的访问权限。

-设置用户家目录的权限,确保用户的私密数据不会被其他用户读取。

Linux服务器的配置和部署指南

Linux服务器的配置和部署指南Linux服务器在今天的互联网世界中起着至关重要的作用。

本文将为您提供一份Linux服务器的配置和部署指南,以帮助您成功地设置和管理您的服务器。

一、服务器选择和准备在配置和部署Linux服务器之前,首先需要选择合适的服务器。

考虑到您的需求和预算,您可以选择自己搭建一台物理服务器或者使用云计算服务提供商提供的虚拟服务器。

在选择服务器硬件时,您需要考虑以下几个关键因素:1. 处理器性能:选择具有较高性能的多核处理器,以满足服务器的计算需求。

2. 内存容量:确保服务器具有足够的内存来支持同时运行的应用程序和服务。

3. 存储空间:选择适当大小的硬盘驱动器来存储您的数据和文件。

4. 网络连接:选择具有高带宽和稳定连接的网络接口卡。

二、操作系统的选择和安装选择适合您的需求和技术水平的Linux发行版操作系统。

目前,常用的Linux发行版包括Ubuntu、CentOS、Debian等。

在安装操作系统之前,确保您已备份并准备好您的数据。

随后,您可以通过以下步骤完成Linux操作系统的安装:1. 下载操作系统的ISO映像文件。

2. 制作一个启动盘。

3. 将启动盘插入服务器并启动服务器。

4. 按照安装向导中的指示进行操作系统的安装。

三、网络配置在服务器配置和部署过程中,网络配置是至关重要的一步。

这涉及到配置IP地址、子网掩码、默认网关以及DNS设置。

以下是网络配置的基本步骤:1. 进入服务器的终端或控制台界面。

2. 编辑网络配置文件,根据您的网络需求设置IP地址、子网掩码和默认网关。

3. 配置DNS服务器,以便能够解析域名。

四、安全性配置为保护您的服务器免受潜在的安全威胁,您应采取一些安全配置措施。

以下是一些建议的安全性配置:1. 更新操作系统和软件包:定期更新操作系统和软件包以获得最新的安全补丁。

2. 配置防火墙:使用防火墙来限制对服务器的访问并管理网络流量。

3. 设置用户权限:根据需要设置用户权限,以防止未经授权的访问和滥用。

LINUX操作系统配置规范

LINUX操作系统配置规范LINUX操作系统配置规范一:引言本文档旨在为管理员提供一个详细的LINUX操作系统配置规范。

该规范旨在确保操作系统的稳定性、安全性和性能优化。

管理员应严格遵循该规范执行操作系统的配置。

二:操作系统安装和基础配置1. 系统安装1.1 准备安装介质和相关驱动程序1.2 执行操作系统安装1.3 设置主机名和网络配置1.4 创建管理员账户和设置密码2. 系统更新和补丁管理2.1 定期更新操作系统和安全补丁2.2 确保使用合法和可信的软件源3. 防火墙设置3.1 启用防火墙3.2 配置适当的规则以限制网络访问3.3 监控防火墙日志以及及时处理异常情况4. 安全设置4.1 禁用不必要的服务和端口4.2 配置安全登录设置,包括SSH以及远程登录4.3 定期更新管理员密码4.4 设置账户锁定策略和密码策略4.5 配置主机防护工具,如SELinux或AppArmor5. 性能优化配置5.1 合理调整操作系统参数,优化内存、磁盘和网络性能 5.2 配置日志管理,避免过度记录日志5.3 监控系统资源使用情况,及时调整配置6. 安全备份和恢复策略6.1 定期备份操作系统和相关数据6.2 测试备份和恢复策略的有效性6.3 存储备份数据的安全策略,包括加密和存储位置7. 监控和告警设置7.1 配置系统监控工具,例如Zabbix、Nagios等7.2 设置合适的告警策略,及时发现和解决系统异常8. 日志管理8.1 配置日志审计规则,记录关键系统操作8.2 定期审查系统日志,发现异常情况并采取相应措施9. 系统维护流程9.1 定期执行系统维护任务,如磁盘碎片整理、日志清理等 9.2 管理接口和升级流程9.3 建立系统更新和维护的文档和计划10. 硬件和软件要求10.1 硬件要求:根据实际需求配置合适的硬件设备10.2 软件要求:操作系统版本和必要的软件组件11. 系统文档11.1 创建操作系统配置文档,包括所有配置的详细信息 11.2 更新文档以反映系统的变化本文档涉及附件:无本文所涉及的法律名词及注释:1. 操作系统安装:指在计算机上安装并配置操作系统的过程。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Linux安装部署规文档编制人员:石鹏编制部门:运维事业部模版文件版本:V1.1适用项目围:所有文件修改记录表目录1 安装前的准备工作 (6)1.1 操作系统版本 (6)1.2 操作系统的安装信息搜集 (6)2 默认情况的Linux操作系统安装 (7)2.1 安装语言的选择 (7)2.2 分区的划分 (7)2.2.1 boot分区 (8)2.2.2 LVM分区 (8)2.2.3 根分区 (9)2.2.4 Swap空间 (10)2.3 IP地址的配置 (11)2.4 主机名的设定 (12)2.5 时区的设定 (12)2.6 密码的设定 (12)2.7 软件包的定制 (13)2.7.1 桌面环境 (13)2.7.2 应用程序 (13)2.7.3 开发环境 (14)2.7.4 服务器 (14)2.7.5 基础系统 (15)2.7.6 虚拟化 (15)2.7.7 语言 (15)2.8 安装后的设置 (17)2.8.1 防火墙设置 (17)2.8.2 SELinux (17)2.9 操作系统配置 (18)2.9.1 文字界面启动 (18)2.9.2 Root用户直接登陆系统 (18)2.9.3 取消不用的服务 (19)2.10 备份操作系统关键文件 (19)3 针对Oracle数据库服务器的操作系统安装 (19)3.1 安装语言的选择 (20)3.2 分区的划分 (20)3.2.1 boot分区 (20)3.2.2 LVM分区 (20)3.2.3 根分区 (20)3.2.4 Swap空间 (21)3.2.5 tmp分区 (21)3.2.6 var分区 (21)3.2.7 usr分区 (22)3.2.8 u01分区 (22)3.3 IP地址的配置 (23)3.4 主机名的设定 (23)3.5 时区的设定 (23)3.6 密码的设定 (23)3.7 软件包的定制 (23)3.7.1 桌面环境 (23)3.7.3 开发环境 (24)3.7.4 服务器 (24)3.7.5 基础系统 (24)3.7.6 虚拟化 (24)3.7.7 语言 (24)3.8 安装后的设置 (24)3.8.1 防火墙设置 (24)3.8.2 SELinux (25)3.9 操作系统配置 (25)3.9.1 文字界面启动 (25)3.9.2 Root用户直接登陆系统 (25)3.9.3 取消不用的服务 (25)3.10 补丁的检查及安装 (26)3.10.1 补丁包的安装 (26)3.11 备份操作系统关键文件 (28)4 针对IDS服务器的操作系统安装 (28)4.1 安装语言的选择 (28)4.2 分区的划分 (28)4.2.1 boot分区 (28)4.2.2 LVM分区 (29)4.2.3 根分区 (29)4.2.4 Swap空间 (29)4.2.5 var分区 (29)4.2.6 opt分区 (30)4.3 IP地址的配置 (30)4.4 主机名的设定 (30)4.5 时区的设定 (31)4.6 密码的设定 (31)4.7 软件包的定制 (31)4.7.1 桌面环境 (31)4.7.2 应用程序 (31)4.7.3 开发环境 (31)4.7.4 服务器 (31)4.7.5 基础系统 (31)4.7.6 虚拟化 (32)4.7.7 语言 (32)4.8 安装后的设置 (32)4.8.1 防火墙设置 (32)4.8.2 SELinux (32)4.9 操作系统配置 (32)4.9.1 文字界面启动 (33)4.9.2 Root用户直接登陆系统 (33)4.9.3 取消不用的服务 (33)4.10 备份操作系统关键文件 (34)5 针对WAS服务器的操作系统安装 (34)5.1 安装语言的选择 (34)5.2 分区的划分 (34)5.2.1 boot分区 (34)5.2.2 LVM分区 (35)5.2.3 根分区 (35)5.2.5 opt分区 (35)5.3 主机名的设定 (36)5.4 时区的设定 (36)5.5 密码的设定 (36)5.6 软件包的定制 (36)5.6.1 桌面环境 (36)5.6.2 应用程序 (37)5.6.3 开发环境 (37)5.6.4 服务器 (37)5.6.5 基础系统 (37)5.6.6 虚拟化 (37)5.6.7 语言 (37)5.7 安装后的设置 (37)5.7.1 防火墙设置 (37)5.7.2 SELinux (38)5.8 操作系统配置 (38)5.8.1 文字界面启动 (38)5.8.2 Root用户直接登陆系统 (38)5.8.3 取消不用的服务 (38)5.9 备份操作系统关键文件 (39)说明文档目的为了规安装Linux,减少平台部署中出现的问题,并且方便管理与维护;体现公司运维规、专业化,特制定Linux安装部署规文档。

本文详细规划了在常见环境中Linux的一些规划、设置;并对安全设置提出了一些要求,同时对分区格式进行统一制定。

安装部署实施工程师自文档发布之日起,进行Linux安装必须遵守Linux安装部署规文档。

不得擅自对数据库的安装的相关设置进行变更。

如有特殊要求,必须提供书面说明。

规文档中,尚有欠妥之处。

请各位实施部署工程师及时指正!文档适用围本文档使用金智教育信息技术所有项目围(含分公司、分公司、区域)文档约定XXX字符标示着根据现场实际情况来填写红色加粗标示着必须严格按照要求填写1安装前的准备工作安装操作系统前,应搜集在安装操作系统中各项设置的基本要求,再进行安装。

1.1操作系统版本1.安装前应获取物理机器的CPU架构,是32位的还是64位的,以便选择对应系统位数。

2.操作系统的版本应根据各应用的兼容列表选择操作系统的版本。

如果没有特殊要求,则统一安装Linux RedHat AS5 Update4版本。

1.2操作系统的安装信息搜集1.服务器的存大小2.分区的特殊需求3.IP地址的规划,是否使用IPV64.主机名的规划5.软件包的特殊需求6.防火墙和SELinux的特殊要求2默认情况的Linux操作系统安装默认情况即在应用、客户没有特殊要求时,一定需要按照以下要求进行安装。

在安装过程中没有进行特别阐述的,则按照操作系统默认值进行设置2.1安装语言的选择在Linux AS5中,安装语言决定了使用的默认语言包,所以安装语言应根据最终使用的默认语言决定。

在没有特殊情况下,使用英语进行安装。

2.2分区的划分对于分区的划分要求则是:必须首先划分/boot分区,然后对于所有的分区都划分在LVM 中。

在LVM中先分出根分区,以保证根分区的设备号为/dev/sda2,根分区的大小则应该是整块(取整数[硬盘容量-Swap分区容量-/boot分区大小])。

然后应该在设备号/dev/sd3中分出Swap空间。

2.2.1b oot分区为了保证系统能够最大限度的在出故障时启动到维护模式,必须先在磁盘的开始磁道分出独立的/boot启动分区,以保证该分区在设备号/dev/sda1上。

2.2.2L VM分区为了可以使磁盘动态可调,应对紧急无空间使用造成服务器停机,应最大限度的将可用空间划分成LVM空间,然后所有可用空间都建立在LVM中。

在创建磁盘的界面中,点击LVM按钮则进入LVM分区界面,首先应该对LVM进行名称设定,应统一设定为“LVMgroup”,以便日后管理。

2.2.3根分区在LVM中,应该首先划分根分区空间。

根分区的大小应该参照公式:根分区容量=取整数(硬盘容量-Swap分区容量-/boot分区大小)。

例如该图例中,硬盘容量为20GB;Swap空间规划为2GB;根分区为100MB,则剩余空间为18352MB。

按照公式,该数值取整后,根分区容量为18000MB。

这样划分后,在紧急情况中,操作系统可再动态分配出352MB空间可以使用。

在根分区的逻辑卷名称中,应统一设置名称为“root”。

2.2.4S wap空间Swap值的划分应根据物理存的大小进行具体的划分。

应参照下表进行计算。

计算时,数值需要严格按照1024进制进行换算。

如果在其他应用中有具体Swap空间划分要求,则按照具体应用部署方案划分。

在Swap空间的逻辑卷名称中,应统一设置名称为“swap”。

2.3IP地址的配置在没有特殊要求的情况下,应关闭IPV6的支持,并且填上规划好的IP地址和网关、DNS 信息。

2.4主机名的设定主机名应尽量避免采用大写字母、下划线、减号定义2.5时区的设定时区选择对应的亚洲/。

2.6密码的设定密码的设定应避免简单密码设定规则,应采用大小写英文、数字、字符相组合的复杂性密码。

2.7软件包的定制软件包选择的原则应遵循精简服务器启动存占用、完全选择开发软件包。

2.7.1桌面环境为了方便日后有应用需要X图形界面的安装,选择一个GNOME桌面环境即可。

2.7.2应用程序在没有特殊要求的情况下,只要勾选Editors(编辑器)即可。

2.7.3开发环境开发环境需要完全安装,把所有开发组件全部选上。

特别注意的是在开发工具需要在自定义包中把gcc包全部勾选。

2.7.4服务器没有特殊需求的情况下,需要勾选FTP服务器、windows server服务器,并且去掉打印服务器。

2.7.5基础系统在此需要把所有的都勾选上。

2.7.6虚拟化除非特殊需求,否则虚拟化不需要安装2.7.7语言在英文语言安装中,应把中文支持安装上。

如果是在中文语言安装环境中,应把英语支持安装上。

2.8安装后的设置在Linux AS5以后,防火墙和SELinux安全是安装完操作系统后进行设置的。

2.8.1防火墙设置因为防火墙会阻挡应用程序中的很多端口,在给应用程序部署时带来不可预测的一些错误发生。

所以在没有特别要求的情况下,应关闭防火墙设置。

2.8.2S ELinuxSELinux带来安全性的同时,也对应用程序的部署带来一定的影响,在没有特殊要求的情况下页应该对其关闭。

2.8.3K dumpKdump可以在系统崩溃时对kernel进行crashdump。

对于分析系统崩溃的原因有很大的帮助,所以此项需要勾选,并且输入大小为物理存的10%。

(例如如果存为1G,则Kdump的大小则为100MB)2.9操作系统配置安装完操作系统后,应对操作系统进行一些设置,目的是提高运行速度,增加安全性。

2.9.1文字界面启动默认安装完成后,会启动图形界面,这样会占用系统一定的资源,并且系统多使用一个X服务后,会多一个程序崩溃的可能性。

2.9.2R oot用户直接登陆系统多数被攻击的服务器都是因为root用户开放了远程登录的权限。

所以要求在安装完毕后关闭root用户登录的权限。

用户再做此操作。

2.9.3取消不用的服务系统默认会启动很多不用的服务,这些服务会占用系统的资源,并且带来安全的隐患。