北京理工大学2020年5月《网络信息安全基础》作业考核试题参考答案

2020年计算机软考《网络工程师》基础练习题及参考答案(最新)

1.在组成计算机系统的各类资源中,主要包含有硬件部件以及()。

A.代码和数据

B.键盘、鼠标和显示器

C.操作系统

D.各类应用软件

答案:A

2.共享性是操作系统的特征之一,计算机中的各类设备在操作系统管理下实现共享,那么,下列哪种设备可以同时共享?

A.磁带机

B.投影机

C.扫描仪

D.硬盘

答案:D

3.当用户程序需要调用操作系统所提供的文件读写功能时,该功能首先执行的指令是()o

A.文件操作指令

B.访管指令

C.特权指令

D.I/O中断指令

答案:B

4.中断处理程序的入口地址一般存放在下列哪个数据表格中?

A.中断向量表

B.系统调用表

C.进程控制块

D.文件描述符表

答案:A

5.用户需要报考请求和释放系统资源,在用户程序中所使用的方法是()。

A.通过系统调用

B.利用命令输入

C.调用中断服务程序

D.以管理员身份运行

答案:A

6.多道程序设计技术使得进程能够并发运行,相比单道程序运行,并发运行的多道程序不再具有下列哪个特性?

A.独立性

B.随机性

C.共享性

D.可再现性

答案:D

7.某一单核处理机的计算机系统中共有20个进程,那么,处于运行状态的进程多为几个?

A.1

B.20

C.19

D.0

答案:A

8.进程被成功创建以后,该进程的进程控制块将会首先插入到下列哪个队列中?

A.就绪队列

B.等待队列

C.运行队列

D.活动队列

答案:A。

“信息安全”课程习题及参考答案

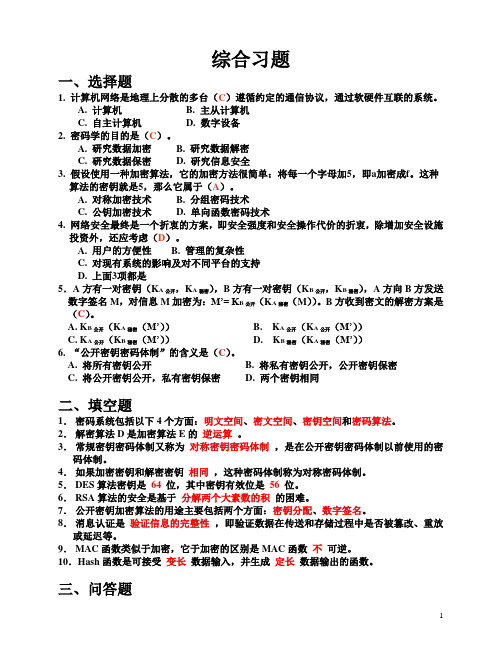

综合习题一、选择题1. 计算机网络是地理上分散的多台(C )遵循约定的通信协议,通过软硬件互联的系统。

A. 计算机B. 主从计算机C. 自主计算机D. 数字设备2. 密码学的目的是(C )。

A. 研究数据加密B. 研究数据解密C. 研究数据保密D. 研究信息安全3. 假设使用一种加密算法,它的加密方法很简单:将每一个字母加5,即a 加密成f 。

这种算法的密钥就是5,那么它属于(A )。

A. 对称加密技术B. 分组密码技术C. 公钥加密技术D. 单向函数密码技术4. 网络安全最终是一个折衷的方案,即安全强度和安全操作代价的折衷,除增加安全设施投资外,还应考虑(D )。

A. 用户的方便性B. 管理的复杂性C. 对现有系统的影响及对不同平台的支持D. 上面3项都是5.A 方有一对密钥(K A 公开,K A 秘密),B 方有一对密钥(K B 公开,K B 秘密),A 方向B 方发送 数字签名M ,对信息M 加密为:M’= K B 公开(K A 秘密(M ))。

B 方收到密文的解密方案是(C )。

A. K B 公开(K A 秘密(M’))B. K A 公开(K A 公开(M’))C. K A 公开(K B 秘密(M’))D. K B 秘密(K A 秘密(M’))6. “公开密钥密码体制”的含义是(C )。

A. 将所有密钥公开B. 将私有密钥公开,公开密钥保密C. 将公开密钥公开,私有密钥保密D. 两个密钥相同二、填空题1. 密码系统包括以下4个方面:明文空间、密文空间、密钥空间和密码算法。

2. 解密算法D 是加密算法E 的 逆运算 。

3. 常规密钥密码体制又称为 对称密钥密码体制 ,是在公开密钥密码体制以前使用的密码体制。

4. 如果加密密钥和解密密钥 相同 ,这种密码体制称为对称密码体制。

5. DES 算法密钥是 64 位,其中密钥有效位是 56 位。

6. RSA 算法的安全是基于 分解两个大素数的积 的困难。

北理工20年春季《网络操作系统》在线作业_2.doc

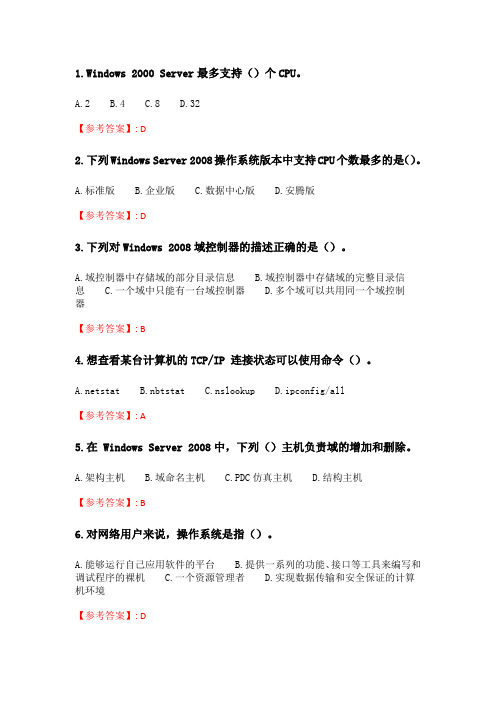

1.Windows 2000 Server最多支持()个CPU。

A.2B.4C.8D.32【参考答案】: D2.下列Windows Server 2008操作系统版本中支持CPU个数最多的是()。

A.标准版B.企业版C.数据中心版D.安腾版【参考答案】: D3.下列对Windows 2008域控制器的描述正确的是()。

A.域控制器中存储域的部分目录信息B.域控制器中存储域的完整目录信息 C.一个域中只能有一台域控制器 D.多个域可以共用同一个域控制器【参考答案】: B4.想查看某台计算机的TCP/IP 连接状态可以使用命令()。

statB.nbtstatC.nslookupD.ipconfig/all【参考答案】: A5.在 Windows Server 2008中,下列()主机负责域的增加和删除。

A.架构主机B.域命名主机C.PDC仿真主机D.结构主机【参考答案】: B6.对网络用户来说,操作系统是指()。

A.能够运行自己应用软件的平台B.提供一系列的功能、接口等工具来编写和调试程序的裸机C.一个资源管理者D.实现数据传输和安全保证的计算机环境【参考答案】: D7.应用快照时,当前的虚拟机配置会被()覆盖。

A.完全B.部分C.不D.以上都不对【参考答案】: A8.下列()命令可以修改系统配置信息、服务信息和启动信息。

A.MSConfigB.ipconfigC.pingD.cmd【参考答案】: A9.安装第二台域控制器之前需要完成的工作是()。

A.安装WINS服务B.安装DHCPC.将计算机先加入到域D.安装IIS【参考答案】: C10.IIS服务器不能提供的服务是()。

A.Web服务B.FTP服务C.APACHE服务D.SMTP服务【参考答案】: C11.下列选项用于设置密码长度不小于7个字符的是()。

A.密码最短存留期B.密码长度最小值C.强制密码历史D.密码必须符合复杂性要求【参考答案】: B12.网络操作系统主要解决的问题是()。

北理工《计算机网络》在线作业1答案

北理工《计算机网络》在线作业-0005试卷总分:100 得分:0一、单选题(共30 道试题,共90 分)1.IEEE802.6标准定义了什么网络的媒体访问子层与物理局规范?___________。

A.令牌总线网B.令牌环网C.城域网D.语音与数据综合网正确答案:C2.具有隔离广播信息能力的网络互联设备是_________。

A.网桥B.中继器C.路由器D.L2交换器正确答案:C3.Linux是___________软件。

A.CADB.网络操作系统C.应用系统D.数据库管理系统正确答案:B4.在同一局域网上的两个设备具有相同的静态MAC地址时,其结果是_______。

A.首次引导的设备使用该地址,第2个设备不能通信B.最后引导的设备使用该地址,第1个设备不能通信C.这两个设备都不能正确通信D.两个设备都可以正确通信正确答案:C5.在计算机网络中,TCP/IP是一组___________。

A.支持同类型的计算机(网络)互连的通信协议B.支持异种类型的计算机(网络)互连的通信协议C.局域网技术D.广域网技术正确答案:B6.子网掩码中“1”代表_________。

A.主机部分B.网络部分C.主机个数D.无任何意义正确答案:B7.既可应用于局域网又可应用于广域网的以太网技术是_________。

A.以太网B.快速以太网C.千兆以太网D.万兆以太网正确答案:D8.路由选择协议位于_________。

A.物理层B.数据链路层C.网络层D.应用层正确答案:C9.TCP/IP模型的网络层中用于实现地址转换的协议有_________。

A.ARPB.ICMPC.UDPD.TCP正确答案:A10.若数据链路层采用回退N(go-back-N)滑动窗口协议,发送帧的序号用7位表示,发送窗口的最大值为_________。

A.7B.64C.127D.128正确答案:C11.半双工传输支持的数据流是_________。

A.一个方向B.同时在两个方向上C.两个方向,但每一时刻仅可以在一个方向上有数据流D.数据流没有方向性正确答案:C12.ATM网络采用固定长度的信元传送数据,信元长度为_________。

主题五网络技术基础(含答案)

主题五网络技术基础(含答案)主题五网络技术基础系统回答:D2、计算机网络最基本的功能是资源共享以及a、科学计算b、运算速度快c、数据通信d、超大存储系统答案:c3.网络中的多台计算机相互协作完成数据处理任务。

主要网络功能有a、资源共享B、分布式处理C、数据通信D、同步计算系统答:B4、在计算机网络中,广域网与局域网的分类标准为下列选项的哪一个?a、通信速率b、用户类别c、覆盖范围d、通讯协议系统答案:c5.王军和他的兄弟配备了笔记本电脑(带有无线网卡)以满足工作需要,他们经常不得不在家里上网。

最经济的方法是a、给这两台电脑分别申请isp提供的无线上网服务b、申请ISP提供的有线互联网服务,通过无线路由器实现无线局域网共享互联网接入。

C.在家中需要访问互联网的所有地方保留双绞线互联网连接端口d、购买两张3g上网卡分别插在两台笔记本电脑上,通过3g网络上网系统答案:b6.以下关于域名的描述哪项是正确的?a、域名只有解析成ip地址才能实现对网站的访问b、域名就是网址c、域名可以随意更改。

D.相同的域名可以在互联网上重复使用。

系统回答:a7、小李在同国外的朋友联系时,通过因特网拨打skype网络电话,这是利用了计算机网络功能中的a、资源共享B、数据通信C、分布式处理D、文件传输系统答案:b8.小王和朋友们合住一套公寓。

他们每个人都有一台台式电脑。

现在,他们需要将两台计算机组成一个局域网,以便一起访问互联网。

通常,考虑的传输介质为a、单模光纤B、双绞线C、微波D和多模光纤系统。

回答:B9、下列连接在internet上的主机的ip地址,正确的是a、202.110.139.0b、120.134.0.180c、10.258.133.48d、127.0.0.1系统答案:b10.在TCP/IP体系结构中,FTP协议通过哪一层传输信息?a、应用层B、传输层C、互联网层D、网络接口系统答:a11、一家公司内部的网络一般属于:a、局域网b、城域网c、广域网d、虚拟网系统答案:a12.学生通过在互联网上观看英语教学视频来学习英语,这反映了计算机网络a的功能,提高了计算机B、数据通信C、资源共享D、分布式处理系统的可靠性和可用性答:C系统答案:c15.小明买了一台笔记本电脑,但笔记本电脑没有网络接口,只有内置无线网卡。

北理工20年春季《计算机网络》在线作业_2.doc

1.下列关于信号的叙述正确的是____________。

A.电磁波是一种数字信号B.模拟信号是一种电压脉冲序列C.信号是数据的电子或电磁编码D.信号可以分为模拟信号、数字信号和视频信号【参考答案】: C2.可以动态为自己配置IP地址的协议是___________。

A.ARQB.NATC.ARPD.DHCP【参考答案】: D3.一个用户若想使用电子邮件功能,应当___________。

A.通过电话得到一个电子邮局的服务支持B.使自己的计算机通过网络得到网上一个E-mail服务器的服务支持C.把自己的计算机通过网络与附近的一个邮局连起来D.向附近的一个邮局申请,办理建立一个自己专用的信箱【参考答案】: B4.通信信道带宽为1Gbit/s,端到端时延为10ms,TCP的发送窗口为65535B,则可能达到的最大吞吐量是___________。

A.1Mbit/sB.3.3Mbit/sC.26.2Mbit/sD.1Gbit/s【参考答案】: C5.下列关于UDP的说法中,正确的是___________。

A.可以提供可靠的数据流传输服务B.可以提供面向连接的数据流传输服务C.可以提供无连接的数据传输服务D.可以提供数据报传输的时延保证【参考答案】: C6.在计算机网络中,TCP/IP是一组___________。

A.支持同类型的计算机(网络)互连的通信协议B.支持异种类型的计算机(网络)互连的通信协议C.局域网技术D.广域网技术【参考答案】: B7.在ISO/OSI参考模型中,网络层的主要功能是_________。

A.提供可靠的端—端服务,透明地传送报文B.路由选择、拥塞控制与网络互连C.在通信实体之间传送以帧为单位的数据D.数据格式变换、数据加密与解密、数据压缩与修复【参考答案】: D8.下列不属于电子邮件协议的是 ___________。

A.POP3B.SMTPC.SNMPD.IMAP4【参考答案】: C9.关于UDP的陈述中,正确的是___________。

2020计算机网络技术考试试题及答案

2020计算机网络技术考试试题及答案总分:100分题量:50题一、单选题(共50题,共100分)1.远程登录是使用下面的()协议。

A.SMTPB.FTPC.UDPD.TELNET正确答案:D本题解析:暂无解析2.对于主机域名来说.其中()表示主机名。

A.zjB.for正确答案:B本题解析:暂无解析3.负责电子邮件传输的应用层协议是A.SMTPB.PPPC.IPD.FTP正确答案:A本题解析:暂无解析4.超文本的含义是A.该文本中含有声音B.该文本中含有二进制数C.该文本中含有链接到其他文本的链接点D.该文本中含有图像正确答案:C本题解析:暂无解析5.路由器工作于().用于连接多个逻辑上分开的网络A.物理层B.网络层C.数据链路层D.传输层正确答案:B本题解析:暂无解析6.IP协议提供的是服务类型是A.面向连接的数据报服务B.无连接的数据报服务C.面向连接的虚电路服务D.无连接的虚电路服务正确答案:B本题解析:暂无解析7.局域网中的MAC层与OSI参考模型()相对应。

A.物理层B.数据链路层C.网络层D.传输层正确答案:B本题解析:暂无解析8.PPP是面向()的协议。

A.比特B.字符C.字D.数字正确答案:B本题解析:暂无解析9.下列不属于广域网的是A.ATM网B.帧中继网C.以太网D.X.25分组交换网正确答案:C本题解析:暂无解析10.C类IP地址的最高三个比特位.从高到低依次是A.010B.110C.100D.101正确答案:B本题解析:暂无解析11.以下传输介质性能最好的是A.同轴电缆B.双绞线C.光纤D.电话线正确答案:C本题解析:暂无解析12.某一速率为100M的交换机有20个端口.则每个端口的传输速率为A.100MB.10MC.5MD.2000M正确答案:A本题解析:暂无解析13.将一个局域网连入Internet.首选的设备是A.路由器B.中继器C.网桥D.网关正确答案:A本题解析:暂无解析14.以下不属于网络操作系统的软件是wareB.WWWC.LinuxD.Unix正确答案:B本题解析:暂无解析15.计算机与打印机之间的通信属于A.单工通信B.半双工通信C.全双工通信D.都不是正确答案:A本题解析:暂无解析16.承载信息量的基本信号单位是A.码元B.比特C.数据传输速率D.误码率正确答案:A本题解析:暂无解析17.一座大楼内的一个计算机网络系统.属于A.PANNC.MAND.WAN正确答案:B本题解析:暂无解析18.CSMA/CD总线网适用的标准A.IEEE802.3B.IEEE802.5C.IEEE802.6D.IEEE802.11正确答案:A本题解析:暂无解析19.Internet服务提供者的英文简写是A.DSSB.NIIC.IISD.ISP正确答案:D本题解析:暂无解析20.在TCP/IP协议族的层次中.解决计算机之间通信问题是在A.网络接口层B.网际层C.传输层D.应用层正确答案:B本题解析:暂无解析21.完成路径选择功能是在OSI模型的A.物理层B.数据链路层C.网络层D.运输层正确答案:C本题解析:暂无解析22.A通过计算机网络给B发送消息.说其同意签订合同。

北京理工大学2020年5月《电工与电子技术(2)》作业考核试题参考答案

( 162 ) 北京理工大学远程教育学院2019-2020年第二学期《电工电子技术2》期末试卷A卷教学站学号姓名成绩注意:1、本次考试为闭卷,时间为90分钟。

2、不允许学生携带任何纸张进入考场。

3、可携带黑或蓝色笔、修正带(液)、计算器等文具进入考场。

一. 判断题(每小题3分,共15分)1. 场效应管是电压控制型半导体器件,工作时不需要从信号源索取电流。

【√】2. 互补对称功率放大电路中的互补是指:两只管子为不同类型,即一只为NPN型,一只为PNP型;对称是指两只管子的特性参数相同。

【√】3. 组合逻辑电路的特点是不具有记忆功能,即输出变量的状态只取决于该时刻输入变量的状态,而与电路原来的输出状态无关。

【√】4. 在放大电路中,若信号从放大电路的输入端至输出端只有正向传输时,称为闭环放大电路;当放大环节和反馈环节共存,信号既有正向传输又有反向传输,称为开环放大电路。

【×】5. 单稳态触发器有稳态和暂稳态两个不同的工作状态,在触发脉冲的作用下,电路从稳态翻转到暂稳态,并保持一段时间后就自动返回到稳态。

【√】二、单选题(每小题3分,共15分)1.一个NPN管在电路中正常工作,现测得U BE>0、U BC>0、U CE>0,则此管工作区为【A】。

A) 饱和区;B) 截止区;C) 放大区。

2.单管放大电路中,当电源U CC和集电极电阻R C确定后,若基极电流I B太大,会引起【 A 】。

A) 饱和失真;B) 截止失真;C) 交越失真。

3.有一甲类功率放大器,其输出变压器原先接8Ω扬声器,有人把它错换成3.5Ω的,其他条件不变,会出现什么情况【 C 】。

A) 输出功率不变; B) 输出功率变大;C) 输出功率变小; D) 电源提供的功率变小。

4.函数式BCDEF C A AB F ++=的最简表达式为【 D 】。

A) )(CDEF A B C A ++; B))(BDEF C A C AB ++;C) DEF C A AB ++; D)C A AB +。

2022年北京理工大学信息管理与信息系统专业《计算机网络基础》科目期末试卷A(有答案)

2022年北京理工大学信息管理与信息系统专业《计算机网络基础》科目期末试卷A(有答案)一、选择题1、计算机网络最基本的功能是()。

I.流量控制Ⅱ.路由选择 III.分布式处理 IV.传输控制A.I、Ⅱ、IVB. I、III、ⅣC.I、IVD. Ⅲ、IV2、有一条TCP连接,它的最大报文段长度为2KB,TCP拥塞窗口为24KB,这时候发生了超时事件,那么该拥塞窗口变成了()。

A.1KBB.2KBC.5KBD.7KB3、下列关于UDP协议的叙述中,正确的是()。

I.提供无连接服务Ⅱ.提供复用/分用服务Ⅲ.通过差错校验,保障可靠数据传输A.仅IB.仅I、ⅡC.仅Ⅱ、ⅢD. I、Ⅱ、IⅢ4、同一局域网上的两个设备具有相同的静态MAC地址,其结果是()A.首次引导的设备使用该地址,第二个设备不能通信B.最后引导的设备使用该地址,第一个设备不能通信C.这两个设备都能正常通信D.这两个设备都不能通信5、对于窗口大小为n的滑动窗口,最多可以有()帧已发送但没有确认。

A.0B.n-1C.n CD.n/26、10Base-T指的是()。

A.10M波特率,使用数字信号,使用双绞线B.10Mbit/s,使用数字信号,使用双绞线C.10M波特率,使用模拟信号,使用双绞线D.10Mbit/s,使用模拟信号,使用双绞线7、若信道在无噪声情况下的极限数据传输速率不小于信噪比为30dB条件下的极限数据传输速率,则信号状态数至少是()。

A.4B.8C.16D.328、www浏览器所支持的基本文件类型是()。

A.TXTB.HTMLC.PDFD.XML9、在万维网服务中,用户的信息查询可以从一台Web服务器自动搜索到另一台Webi 服务器,这里所使用的技术是()。

A.HTMLB.HypertextC.HypermediaD.Hyperlink10、下列关于IPv6的表述中,()是错误的。

A.IPv6的头部长度是不可变的B.IPv6不允许路由设备来进行分片C.IPv6采用了16B的地址号,理论上不可能用完D.IPv6使用了头部校验和来保证传输的正确性二、填空题11、数据交换有____________、____________、____________三种主要交换技术。

北工《操作系统》作业考核试题参考答案(5篇模版)

北工《操作系统》作业考核试题参考答案(5篇模版)第一篇:北工《操作系统》作业考核试题参考答案北京理工大学远程教育学院2019-2020学年第二学期《操作系统》期末试卷(A卷)应用题(每题20分,共100分)1.试说明操作系统与硬件、其他系统软件以及用户之间的关系。

2.常见的进程调度算法包括先来先服务算法、短作业优先调度算法、高优先权优先调度算法和基于时间片的轮转调度算法,请简述这几个算法的调度思想。

3.操作系统的主要任务是什么?请论述其基本功能。

4.请论述基本分页系统中将逻辑地址L转化为物理地址的过程。

5.某工厂有一个可以存放设备的仓库,总共有8个位置可以存放8台设备。

生产部门生产的每一台设备都必须入库。

销售部门可以从仓库提出设备供应客户。

设备的出库和入库都必须借助运输工具。

现在只有一套运输工具,每次只能运输一台设备,系统共使用三个信号量,S代表互斥信号量,表示运输工具;S1和S2均为同步信号量,S1表示仓库中可以存放设备的空闲位置,S2表示仓库中已经被设备占用了的位置。

请设计一个能协调工作的自动调度管理系统,并利用记录型信号量写出解决此问题的程序代码,请注明信号量的初值。

(93)北京理工大学远程教育学院2019-2020学年第二学期《操作系统》期末试卷(A卷)答题纸第二篇:福师《民法》作业考核参考试题答案《民法》期末考试A卷姓名:专业:学号:学习中心:成绩:一、简答题(34分)1、简述抵押权的概念及含义。

(6分)2、简述租赁合同的效力。

(6分)3、简述遗嘱的有效要件。

(6分)4、简述意思自治原则的含义及主要体现。

(8分)5、简述宣告失踪的概念、条件及法律后果。

(8分)二、论述题(42分)1、试述实现留置权的条件及程序。

(10分)2、试述建筑物区分所有权的概念及客体。

(10分)3、何为同时履行抗辩权?其构成要件有哪些?(12分)4、试述保证的主要特征。

(10分)三、案例分析题(24分)杨某(男)与马某(女)于1990年登记结婚。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

北京理工大学2020年5月《网络信息安全基础》作业考核试题参考答案

(244) 北京理工大学远程教育学院2019-2020学年第二学期

《网络信息安全基础》期末试卷(A卷)

教学站 学号 姓名 成绩

综合题(每题20分,共100分)

1. 信息安全体系结构分为哪四层安全?请分别简述每层安全的主要内容。

2. 按照入侵者的攻击目的,可将攻击分为四类,简述四种类型的含义。

3. 简述黑客攻击的六个步骤及其主要内容。

4. 简述DES加密解密原理及流程。

5. 简述OSI参考模型的主要内容。

(244) 北京理工大学远程教育学院2019-2020学年第二学期

《网络信息安全基础》期末试卷(A卷)答题纸

教学站 学号 姓名 成绩

开卷

1. 答:信息安全体系结构的四层安全及主要内容:

(1)物理安全:从外界环境、基础设施、运行硬件、介质等方面为信息系

统安全运行提供基本的底层支持和保障。安全需求主要包括:物理位置的选择、

物理访问控制、防盗窃和防破坏、防雷电、防火、防静电。

(2)系统安全:提供安全的操作系统和安全的数据库管理系统,以实现操

作系统和数据库管理系统的安全运行。安全需求包括:操作系统、数据库系统、

服务器安全需求、基于主机的入侵检测、基于主机的漏洞扫描、基于主机的恶意

代码的检测与防范、基于主机的文件完整性检验、容灾、备份与恢复。

北京理工大学2020年5月《网络信息安全基础》作业考核试题参考答案

(3)网络安全:为信息系统能够在安全的网络环境中运行提供支持。安全

需求包括:信息传输安全需求(VPN、无线局域网、微博与卫星通信)、网络边

界防护安全需求、网络上的检测与响应安全需求。

(4)数据安全:目的:实现数据的机密性、完整性、可控性、不可否认性,

并进行数据备份和恢复。

2. 答:按照入侵者的目的,可以将攻击分为以下四类:

(1) 拒绝服务攻击:是最容易实施的攻击行为,它企图通过使目标计算机崩

溃或把它压跨来阻止其提供服务。主要包括:Land,Syn flooding (UDP flooding),

Ping of death,Smurf (Fraggle),Teardrop,TCP RST攻击,Jot2,电子邮件炸弹,

IP轰炸,畸形消息攻击。

(2) 利用型攻击:是一类试图直接对你的机器进行控制的攻击。主要包括:

口令猜测,特洛伊木马,缓冲区溢出。

(3) 信息收集型攻击:这类攻击并不对目标本身造成危害,而是被用来为进

一步入侵提供有用的信息。主要包括:扫描(包括:端口扫描、地址扫描、反向

映射、慢速扫描),体系结构刺探,利用信息服务(包括:DNS域转换、Finger

服务,LDAP服务)。

(4) 假消息攻击:用于攻击目标配置不正确的消息,主要包括:DNS高速缓

存污染、伪造电子邮件。

3. 答:黑客攻击的步骤及主要内容:

(1)踩点,也就是信息收集。黑客实施攻击前要做的第一步就是“踩点”。

与劫匪抢银行类似,攻击者在实施攻击前会使用公开的和可利用的信息来调查攻

击目标。通过信息收集,攻击者可获得目标系统的外围资料,如机构的注册资料、

网络管理员的个人爱好、网络拓扑图等。

(2)扫描,它是进行信息收集的一种必要工具,它可以完成大量的重复性

工作,为使用者收集与系统相关的必要信息。对于黑客来讲,扫描是攻击系统时

北京理工大学2020年5月《网络信息安全基础》作业考核试题参考答案

的有力助手,可以评估目标系统的安全性,识别监听运行中的服务。

(3)查点,找出系统上的合法用户账号,和一些共享资源,该操作更具入

侵性。查点所用技术:列出用户账号,列出主机共享文件,识别目标主机的应用

程序,SNMP。

(4)访问,通过上面的几个操作之后,收集到了足够的证据,就可以尝试

访问目标系统了,向用户发送木马PDF或者木马网页链接,用户一旦点击就可以

进行反击了。所用技术:密码嗅探,蛮力攻击,渗透工具等。

(5)窃取信息,从环境中提取数据和文件,确定再次入侵系统的机制和途

径。使用的技术:评估可信系统,搜索明文密码。

(6)创建后门,留下后门和陷阱,以便下次继续入侵。使用到的技术:创

建流氓用户账号,安排批处理作业,感染启动文件,植入远程控制服务,安装监

控机制,用特洛伊木马替换真实应用。

4. 答:DES算法把64位的明文输入块变为64位的密文输出块,它所使用的密钥

也是64位(实际用到了56位,第8、16、24、32、40、48、56、64位是校验

位, 使得每个密钥都有奇数个1),其算法主要分为两步:

1)初始置换

其功能是把输入的64位数据块按位重新组合,并把输出分为L0、R0两部分,

每部分各长32位,其置换规则为将输入的第58位换到第一位,第50位换到第2

位……依此类推,最后一位是原来的第7位。L0、R0则是换位输出后的两部分,

L0是输出的左32位,R0是右32位,例:设置换前的输入值为D1D2D3……D64,则

经过初始置换后的结果为:L0=D58D50……D8;R0=D57D49……D7。

2)逆置换

经过16次迭代运算后,得到L16、R16,将此作为输入,进行逆置换,逆置换

正好是初始置换的逆运算,由此即得到密文输出。

此算法是对称加密算法体系中的代表,在计算机网络系统中广泛使用。

数据加密标准DES(Data Encryption Standard)算法是一个分组加密算法,

也是一个对称算法,加密和解密使用同一个算法,利用传统的换位、百异或、置

北京理工大学2020年5月《网络信息安全基础》作业考核试题参考答案

换等加密方法。DES是IBM在上个世纪70年代开发的简密钥对称加解密算法。

加密过程和解密过程的区别:“度方向和过程刚好相反”。也就是说“解密版过

程是加密过程的反过程”,DES算法解密过程是加密过程的“逆”运算。

以权Triple DES为例说明

加密过程:

1、以K1加密

2、以K2解密

3、以K3加密

解密过程(密钥顺序及应用方向与加密过程相反):

1、以K3解密

2、以K2加密

3、以K1解密

说明:K1、K2、K3是密钥。

5. 答:OSI参考模型主要包括七层:

1、物理层:利用传输介质为通信的主机之间的建立、管理和释放物理连接,

实现比特流的透明传输,为数据联立层提供数据传输服务。

2、数据链路层:在物理层提供比特流的基础上通过建立数据链路连接,采

用差错控制与流量控制方法,使有差错的物理线路变成无差错的数据链路。

3、网络层:通过路由选择算法为分组通过通信子网选择适当的传输路径,

实现流量控制,拥塞控制与网络互联的功能。

4、传输层:为分布不同地理位置计算机的进程提供可靠的端-端链接与数据

传输服务;传输层向高层屏蔽了底层数据通信的细节

5、会话层:负责维护两个会话主机之间连接的建立、管理和终止,以及数

据的交换。

6、表示层:负责通信系统之间的数据格式变换、数据加密与解密、数据压

缩与恢复。

7、应用层:实现协同工作的应用程序之间的通信过程控制。

北京理工大学2020年5月《网络信息安全基础》作业考核试题参考答案