IBM HTTP Server 服务器证书配置SSL证书

IBM HTTP Server

服务器证书安装配置指南

深圳市沃通电子商务服务有限公司

2007-09

一、环境说明

服务器端:Websphere4.0(solaris8)

客户端:Win2000 p IE5.0

二、证书申请下载

1.产生证书请求

密钥文件由密钥管理器(ikeyman)产生的,在Solaris系统操作步骤如下:

2.1新建密钥数据库

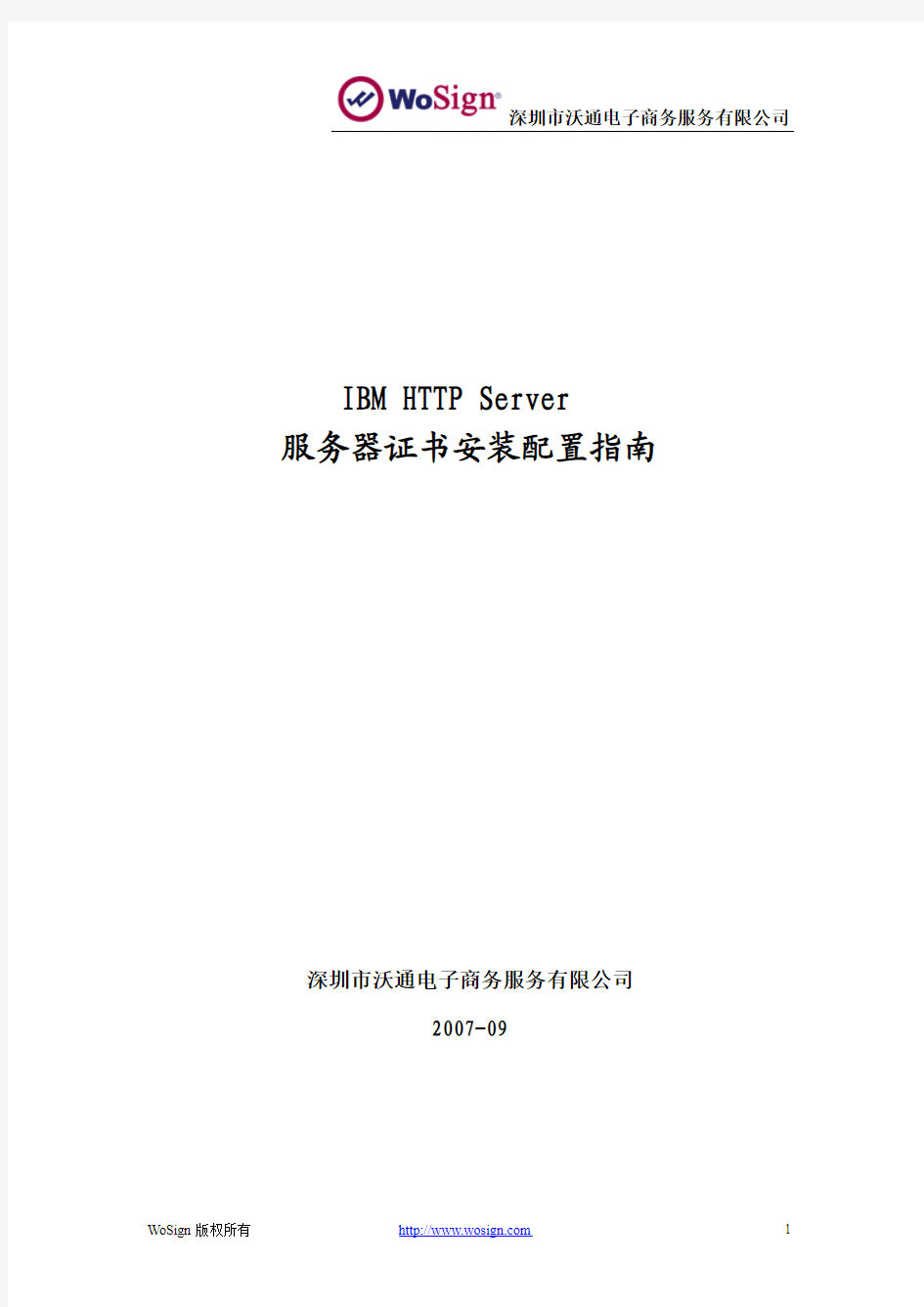

a、启动密钥管理器:

#./ikeyman

b、点击密钥管理器的”key database file”,选择新建。接受创建默认的key.kdb或输入相应选项,点击OK

c、设置密钥口令,注意口令强度,最好是至少8位,至少包括一个大写字母,一个小写字母和一个数字。选定将口令保存到文件中选项,这样会产生一

个key.sth文件,点击OK

2.2下载安装Web服务器证书

产生证书请求

选择“personal certificate requests”,在对话框右边选择“New“,创建新的密钥和证书请求,在公用名称中填入从CFCA获得的参考号,其他依据实际情况填写,将生成的证书申请请求(CSR文件)提交给CFCA。

申请标准版时,生成CSR时按如下方式填写:

组织名(Organazation 简称“O”):请输入您的单位名称的英文简称。

组织单位名(Organization Unit Name 简称“OU”):请输入CFCA standard server。

通用名(Common Name 简称“CN”):请输入您的域名。

国家名(Country Name,简称“C”):输入CN,代表中国。

省或洲际名(State or Province Name)输入省份名称,根据实际情况填写如Beijing。

地方名(Locality Name)输城市名称,根据实际情况填写如Beijing。

申请高级版时,生成CSR时按如下方式填写:

组织名(Organazation 简称“O”):请输入您的单位名称的英文简称。

组织单位名(Organization Unit Name 简称“OU”):请输入CFCA advanced server。

通用名(Common Name 简称“CN”):请输入您的域名。

国家名(Country Name,简称“C”):输入CN,代表中国。

省或洲际名(State or Province Name)输入省份名称,根据实际情况填写如Beijing。

地方名(Locality Name)输城市名称,根据实际情况填写如Beijing。

导入Web 服务器

将CSR 提交后,SSL 证书审核通过,返回web server 证书,保存成.arm 文

件,如:test230.arm,选择“personal certificate”,在对话框右边选择“receive”,选择web 服务器证书文件后,点“OK“。

4.如何查看证书和证书链

4.1查看服务器证书

在“personal certificates‘中,选择已经安装的服务器证书后,点右侧

的”View/Edit”,即可查看。

三、启用服务器证书

1.安装SSL模块

进入IBM HTTP SERVER的管理服务器后,点“security”下面的“Server

security”:

如果系统提示您的系统没有安装ibm_ssl模块,请点击该处,系统会自动显示模块管理页面,点击添加按钮,然后在选择要添加的模块的下拉选项中,选

定ibm_ssl(IBMModuleSSL128.dll),点击应用-提交。

注意:提交按钮需要下拉滚动条才能看到。

2.配置服务器安全

(在产生密钥文件的位置,将key.kdb,key.crl,key.rdb,key.sth拷到HTTP Server安装目录下的conf目录中。)

打开“security”下面的“Server security”,进行配置,配置如下图,

密钥文件为刚才拷到conf目录下的key.kdb,提交

3.配置主机授权

打开“security”下面的”hosts authorization“进行主机授权,配置客

户端是否强制使用证书等。

4.打开443端口

在”basic settings”—〉Advance Properties—〉指定其他端口和IP地

址,点击添加,在端口下面输入443

5. 重启Web 服务

测试服务器证书安装成功

使用https://192.168.120.230:443访问,如果是强制客户端使用证书,则会弹出选择证书的对话框,选择证书后,SSL建立成功。(在浏览器右下方能够看见一把小锁的标记)

SSL证书验证过程解读

SSL证书验证过程解读及申请使用注意事项 SSL证书和我们日常用的身份证类似,是一个支持HTTPS网站的身份证明,由受信任的数字证书颁发机构CA(如沃通CA)验证服务器身份后颁发,具有服务器身份验证和数据传输加密功能。SSL证书里面包含了网站的域名,证书有效期,证书的颁发机构以及用于加密传输密码的公钥等信息,由于公钥加密的密码只能被在申请证书时生成的私钥解密,因此浏览器在生成密码之前需要先核对当前访问的域名与证书上绑定的域名是否一致,同时还要对证书的颁发机构进行验证,如果验证失败浏览器会给出证书错误的提示。 本文将对SSL证书的验证过程以及个人用户在访问HTTPS网站时,对SSL证书的使用需要注意哪些安全方面的问题进行描述。 一、数字证书的类型 实际上,我们使用的数字证书分很多种类型,SSL证书只是其中的一种。证书的格式是由X.509标准定义。SSL证书负责传输公钥,是一种PKI(Public Key Infrastructure,公钥基础结构)证书。 我们常见的数字证书根据用途不同大致有以下几种: 1、SSL证书:用于加密HTTP协议,也就是HTTPS。 2、代码签名证书:用于签名二进制文件,比如Windows内核驱动,Firefox插件,Java 代码签名等等。 3、客户端证书:用于加密邮件。 4、双因素证书,网银专业版使用的USB Key里面用的就是这种类型的证书。 这些证书都是由受认证的证书颁发机构CA(Certificate Authority)来颁发,针对企业与个人的不同,可申请的证书的类型也不同,价格也不同。CA机构颁发的证书都是受信任的证书,对于SSL证书来说,如果访问的网站与证书绑定的网站一致就可以通过浏览器的验证而不会提示错误。 二、SSL证书申请与规则 SSL证书可以向CA机构通过付费的方式申请,也有CA机构提供免费SSL证书如沃通CA。 CA机构颁发的证书有效期一般只有一年到三年不等,过期之后还要再次申请,在ssl 证书应用中企业网站应用较多。但是随着个人网站的增多,以及免费SSL证书的推出,个人网站ssl证书应用数量也在飞速增加。在百度开放收录https网站后,预计https网站将迎来井喷。 在申请SSL证书时需要向CA机构提供网站域名,营业执照,以及申请人的身份信息等。网站的域名非常重要,申请人必须证明自己对域名有所有权。此外,一个证书一般只绑定一个域名,比如你要申请域名时绑定的域名是https://www.360docs.net/doc/105256165.html,,那么只有在浏览器地址是

SSL与TLS 区别和联系 ssl证书类型区分

SSL与TLS 区别和联系 ssl证书类型区 分 什么是ssl SSL:(Secure Socket Layer,安全套接字层),位于可靠的面向连接的网络层协议和应用层协议之间的一种协议层。SSL通过互相认证、使用数字签名确保完整性、使用加密确保私密性,以实现客户端和服务器之间的安全通讯。 SSL协议可分为两层:SSL记录协议(SSL Record Protocol):它建立在可靠的传输协议(如TCP)之上,为高层协议提供数据封装、压缩、加密等基本功能的支持。SSL握手协议(SSL Handshake Protocol):它建立在SSL记录协议之上,用于在实际的数据传输开始前,通讯双方进行身份认证、协商加密算法、交换加密密钥等。 什么是tls 安全传输层协议(TLS)用于在两个通信应用程序之间提供保密性和数据完整性。TLS记录协议用于封装各种高层协议。作为这种封装协议之一的握手协议允许服务器与客户机在应用程序协议传输和接收其第一个数据字节前彼此之间相互认证,协商加密算法和加密密钥。该协议由两层组成:TLS 记录协议(TLS Record)和TLS 握手协议(TLS Handshake) Ssl与tls的关系 ,是SSL 3.0的后续版本。在TLS与SSL3.0之间存在着显著的差别,主要是它们所支持的加密算法不同,所以TLS与SSL3.0不能互操作。 SSL是Netscape开发的专门用户保护Web通讯的,目前版本为3.0。最新版本的TLS(Transport Layer Security,传输层安全协议)是IETF(Internet Engineering Task Force,Internet工程任务组)制定的一种新的协议。最新版本的TLS 1.0,它建立在SSL 3.0协议规范之上,是SSL 3.0的后续版本。两者差别极小,可以理解为SSL 3.1。 Ssl与tls的功能 1. 在互联网上传输加密过的资料以达到防窃取的目的。 2. 保持从端点A到端点B的传送路途中资料的完整性。 3. 透过SSL证书内的公共金钥加密资料传输至服务器端,服务器端用私密金钥解密来证明自己的身份。 何谓有效无效ssl(tls)证书?

如何通过SSL证书开启服务器443端口

如何通过SSL证书开启服务器443端口 前阵子遇到个问题,因为我们的网站是外贸网站,需要通过Paypal付款,但是,客户通过PP付款之后居然不能生成订单号,后来发现服务器的443端口是关闭状态,好了,问题来了:如何开启服务器的443端口呢? 深圳国际快递https://www.360docs.net/doc/105256165.html,在这里分享一下开启443端口的经验: 第一:当然是配置硬件,把防火墙令443端口放行!具体办法朋友可以去百度一下哈,其实落伍里面也有! 第二,创建SSL证书,我个人觉得这个比较重要,下面把具体的方法分享给一下。 #LoadModule ssl_module modules/mod_ssl.so 的#去掉,开启SSL功能。 然后我们要新建一个SSL虚拟目录,监听443端口 一般情况下我使用centos的虚拟列表都会放到/etc/httpd/conf.d/目录下 依旧是在这个目录下新建一个ssl.conf,并且在你的网站列表新建一个ssl文件夹,我的习惯是/var/www/vhosts/ssl 将你的server.crt和ca-server.crt文件以及你原来生成的server.key文件一起上传到ssl文件夹内。 进入/etc/httpd/conf.d/ 输入 vi ssl.conf 使用vi编辑器编辑ssl.conf内容如下

CA服务器配置原理与图解过程

CA(证书颁发机构)配置概述图解过程 一.CA(证书颁发机构)配置概述 由于现在安全问题日益严重,为了保证数据传输的性,交易者双方身份的确定性等问题,我们需要采用一种安全机制来实现这些功能,在这里我们来探讨以下PKI体系中的“证书”,也就是如何来构建一个CA的环境来保证安全性。 CA(证书颁发机构)主要负责证书的颁发、管理以及归档和吊销,我们可以把证书认为是我们开车需要使用的驾驶执照。证书包含了拥有证书者的、地址、电子、公钥、证书有效期、发放证书的CA、CA的数字签名等信息。证书主要有三大功能:加密、签名、身份验证。这里不在具体阐述加密相关知识,这里主要讨论如何来实现CA的环境。 CA的架构是一种层次结构的部署模式,分为“根CA”和“从属CA”:“根CA”位于此架构中的最上层,一般它是被用来发放证书给其他的CA(从属CA)。在windows系统中,我们可以构建4种CA:企业根CA和企业从属CA(这两种CA只能在域环境中);独立根CA 和独立从属CA。 安装CA:通过控制面板--添加删除程序--添加删除windows组件--证书服务,在安装过程中选择安装的CA类型,再这里我们选择独立根CA,输入CA名称以及设置有效期限,完成向导即可。(在这里注意:安装证书服务前先安装IIS)申请证书:CA服务装好以后就可以直接申请证书了,申请证书有两种方法:通过MMC控制台(此方法只适用于企业根CA和企业从属CA)和通过WEB浏览器。在这里我们只能选择WEB浏览器的方式,找到一台客户端计算机,在IE浏览器中输入[url]ca[/url]服务器的IP地址或者计算机名/certsrv 即可。然后选择申请新证书,选择证书的类型,输入正确的信息,即可获得证书。 使用证书:我们可以自己架设一个最简单的POP3服务器,来实现服务。现在假设lily 要向lucy发送一封加密和签名电子,在lily这边的outlook中选择工具----,选择lily的,再单击属性--安全,选择证书就可以了。在lucy处做同样的操作。 二.证书服务器图解过程试验拓扑:

服务器证书安装配置指南

服务器证书安装配置指南(Tomcat 6) 一、生成证书请求 1. 安装JDK 安装Tomcat需要JDK支持。如果您还没有JDK的安装,则可以参考Java SE Development Kit (JDK) 下载。下载地址: https://www.360docs.net/doc/105256165.html,/javase/downloads/index.jsp 2. 生成keystore文件 生成密钥库文件keystore.jks需要使用JDK的keytool工具。命令行进入JDK下的bin目录,运行keytool命令。(示例中粗体部分为可自

定义部分,请根据实际配置情况作相应调整) keytool -genkey -alias server -keyalg RSA -keysize 2048 -keystore keystore.jks -storepass password 以上命令中,server为私钥别名(-alias),生成的keystore.jks文件默认放在命令行当前路径下。 3. 生成证书请求文件(CSR) Keytool -certreq -alias server -sigalg MD5withRSA -file certreq.csr -keystore keystore.jks -keypass password -storepass password

备份密钥库文件keystore.jks,并稍后提交证书请求文件certreq.csr,等待证书签发。 二、导入服务器证书 1. 获取服务器证书中级CA证书 为保障服务器证书在客户端的兼容性,服务器证书需要安装两张中级CA 证书(不同品牌证书,可能只有一张中级证书)。 从邮件中获取中级CA证书: 将证书签发邮件中的从BEGIN到 END结束的两张中级CA证书内容(包括“-----BEGIN CERTIFICATE-----”和“-----END CERTIFICATE-----”)分别粘贴到记事本等文本编辑器中,并修改文件扩展名,保存为intermediate1.cer和intermediate2.cer文件。 2. 获取服务器证书 您的keystore密码 将证书签发邮件中的从BEGIN到 END结束的服务器证书内容(包括

Linux下利用openssl 生成SSL证书步骤

Linux下利用openssl 生成SSL证书步骤 1、概念 首先要有一个CA根证书,然后用CA根证书来签发用户证书。 用户进行证书申请:一般先生成一个私钥,然后用私钥生成证书请求(证书请求里应含有公钥信息),再利用证书服务器的CA根证书来签发证书。 2、后缀详解 .key格式:私有的密钥 .csr格式:证书签名请求(证书请求文件),含有公钥信息,certificate signing request 的缩写 .crt格式:证书文件,certificate的缩写 .crl格式:证书吊销列表,Certificate Revocation List的缩写 .pem格式:用于导出,导入证书时候的证书的格式,有证书开头,结尾的格式 3、添加 index.txt 和 serial 文件 cd /etc/pki/CA/ touch /etc/pki/CA/index.txt touch /etc/pki/CA/serial echo 01 > /etc/pki/CA/serial 4、CA根证书的生成 4.1 生成CA私钥(.key) openssl genrsa -out ca.key 2048 [root@CA]# openssl genrsa -out ca.key 2048 Generating RSA private key, 2048 bit long modulus .............+++ .....+++ e is 65537 (0x10001) 4.2 生成CA证书请求(.csr) openssl req -new -key ca.key -out ca.csr [root@CA]# openssl req -new -key ca.key -out ca.csr You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value,

IBM HTTP Server 服务器证书配置SSL证书

IBM HTTP Server 服务器证书安装配置指南 深圳市沃通电子商务服务有限公司 2007-09

一、环境说明 服务器端:Websphere4.0(solaris8) 客户端:Win2000 p IE5.0 二、证书申请下载 1.产生证书请求 密钥文件由密钥管理器(ikeyman)产生的,在Solaris系统操作步骤如下: 2.1新建密钥数据库 a、启动密钥管理器: #./ikeyman b、点击密钥管理器的”key database file”,选择新建。接受创建默认的key.kdb或输入相应选项,点击OK

c、设置密钥口令,注意口令强度,最好是至少8位,至少包括一个大写字母,一个小写字母和一个数字。选定将口令保存到文件中选项,这样会产生一 个key.sth文件,点击OK

2.2下载安装Web服务器证书 产生证书请求 选择“personal certificate requests”,在对话框右边选择“New“,创建新的密钥和证书请求,在公用名称中填入从CFCA获得的参考号,其他依据实际情况填写,将生成的证书申请请求(CSR文件)提交给CFCA。 申请标准版时,生成CSR时按如下方式填写: 组织名(Organazation 简称“O”):请输入您的单位名称的英文简称。 组织单位名(Organization Unit Name 简称“OU”):请输入CFCA standard server。 通用名(Common Name 简称“CN”):请输入您的域名。 国家名(Country Name,简称“C”):输入CN,代表中国。 省或洲际名(State or Province Name)输入省份名称,根据实际情况填写如Beijing。 地方名(Locality Name)输城市名称,根据实际情况填写如Beijing。 申请高级版时,生成CSR时按如下方式填写: 组织名(Organazation 简称“O”):请输入您的单位名称的英文简称。

Windows2003 证书服务器配置

Windows CA 证书服务器配置(一) —— Microsoft 证书服务安装安装准备:插入Windows Server 2003 系统安装光盘 添加IIS组件: 点击‘确定’,安装完毕后,查看IIS管理器,如下: 添加‘证书服务’组件:

如果您的机器没有安装活动目录,在勾选以上‘证书服务’时,将弹出如下窗口: 由于我们将要安装的是独立CA,所以不需要安装活动目录,点击‘是’,窗口跳向如下:

默认情况下,‘用自定义设置生成密钥对和CA证书’没有勾选,我们勾选之后点击‘下一步’可以进行密钥算法的选择:

Microsoft 证书服务的默认CSP为:Microsoft Strong Cryptographic Provider,默认散列算法:SHA-1,密钥长度:2048——您可以根据需要做相应的选择,这里我们使用默认。点击‘下一步’: 填写CA的公用名称(以AAAAA为例),其他信息(如邮件、单位、部门等)可在‘可分辨名称后缀’中添加,有效期限默认为5年(可根据需要作相应改动,此处默认)。 点击‘下一步’:

点击‘下一步’进入组件的安装,安装过程中可能弹出如下窗口: 单击‘是’,继续安装,可能再弹出如下窗口: 由于安装证书服务的时候系统会自动在IIS中(这也是为什么必须先安装IIS 的原因)添加证书申请服务,该服务系统用ASP写就,所以必须为IIS启用ASP 功能,点击‘是’继续安装:

‘完成’证书服务的安装。 开始》》》管理工具》》》证书颁发机构,打开如下窗口: 我们已经为服务器成功配置完公用名为AAAAA的独立根CA,Web服务器和客户端可以通过访问该服务器的IIS证书申请服务申请相关证书。 此时该服务器(CA)的IIS下多出以下几项:

SSL证书配置

1.确定配置好java的环境变量 2.生成密钥库 新建一个密钥临时目录/home/genkey,并cd到/home/genkey 参数alias的为密钥标识第2、3、4步的命令中的alias必须完全一致 输入以下命令: keytool -genkey -alias tomcat -keyalg RSA -keysize 1024 -validity 3650 -keypass changeit -storepass changeit -keystore server.keystore -validity 3600 按照提示输入信息,第一个名字与姓氏必须为localhost,其他可以随意填写。 执行成功后/home/genkey下生成了一个server.keystore文件。 Tomcat: 3.导出证书 keytool -export -trustcacerts -alias tomcat -file server.cer -keystore server.keystore -storepass changeit 执行成功后/home/genkey下生成了一个server.cer文件。

4.导入到java信任库中 keytool -import -trustcacerts -alias tomcat -file server.cer -keystore /opt/Java/jdk1.6.0_35/jre/lib/security/cacerts -storepass changeit /opt/Java/jdk1.6.0_35修改为服务器java安装目录再执行 5.修改tomcat配置 打开tomcat目录下conf/server.xml,修改keystoreFile及keystorePass

SSL证书工具使用说明

天威诚信SSL证书工具使用说明 天威诚信SSL证书工具专业版,集CSR生成、CSR校验、证书格式转换和证书配置检测于一体,在客户端上即可完成CSR 在线自动生成并能快速校验CSR信息,实现不同证书间的格式互转,快速有效的检测出证书的安装状态,操作简单,易于上手,是SSL证书安装使用过程中不可或缺的得力干将。 一,CSR生成 按照工具提示的信息填写您申请证书的真实信息,点击生成CSR文件。下图为填写示例:

*注:目前主流密钥算法为RSA,长度为2048位,签名算法为SHA256。 通过点击保存私钥文件和CSR文件,保存文件到本地。私钥文件您需要在本地备份并妥善保管,CSR申请文件需要提交给商务人员。 二,CSR校验 字符串校验:您可以打开制作的CSR文件,并把字符串复制到空白框中并点击“验证CSR 文件”。

文件校验:通过添加本地CSR文件并进行验证。 二,证书格式转换 1,PEM转JKS 1,首先准备好server.pem证书文件和server.key私钥文件。 2,将证书签发邮件中的包含服务器证书代码的文本复制出来(包括“-----BEGIN CERTIFICATE-----”和“-----END CERTIFICATE-----”)粘贴到记事本等文本编辑器中。在服务器证书代码文本结尾,回车换行不留空行,并粘贴中级CA证书代码(包括“-----BEGIN CERTIFICATE-----”和“-----END CERTIFICATE-----”,每串证书代码之间均需要使用回车换行不留空行),修改文件扩展名,保存包含多段证书代码的文本文件为server.pem文件。 3,在源证书文件中录入server.pem,源私钥文件中录入server.key文件。(如果您的.key 私钥文件没有设置密码,源私钥密码处可以为空) 4,在“目标证书别名”选择中这是JKS文件密钥别名,并在“目标证书密码”中设置JKS 文件密码。

windowsca证书服务器配置(二)——申请数字证书

在IE地址栏中输入证书服务系统的地址,进入服务主页: 点击‘申请一个证书’进入申请页面: 如果证书用作客户端身份认证,则可点击‘Web浏览器证书’或‘高级证书申请’,一般用户申请‘Web浏览器证书’即可,‘高级证书申请’里有更多选项,也就有很多专业术语,高级用户也可点击进入进行申请。 这里我们以点击申请‘Web浏览器证书’为例: 申请‘Web浏览器证书’,‘姓名’是必填项,其他项目可不填,但由于CA服务器的管理员是根据申请人的详细信息决定是否颁发的,所以请尽量多填,并且填写真实信息,因为CA管理员会验证申请人的真实信息,然后进行颁发。 需注意的一点是,‘国家(地区)’需用国际代码填写,CN代表中国。 如果想查看更多选项,请点击‘更多选项’: 在‘更多选项’里,默认的CSP为Microsoft Enhanced Cryptographic Provider ,选择其他CSP不会对认证产生影响。 默认情况下‘启用强私钥保护’并没有勾选上,建议将它勾选上,点击提交后就会让申请人

设置证书的安全级别,如果不将安全级别设置为高级并用口令进行保护,则只要机器上装有该证书,任何人都可以用它作为认证,所以建议将证书设置为高级安全级别,用口令进行保护。以下将作相应操作,点击‘提交’: 单击‘是’: 单击‘设置安全级别’: 将安全级别设置为‘高’,单击‘下一步’后会弹出口令设置窗口: 输入口令,对证书进行加密,并记住密码,因为在以后调用该证书的时候,浏览器会弹出输入密码的窗口。 单击‘完成’: 单击‘确定’,浏览器页面跳向如下: 到这一步,申请人已经向CA服务器发送证书信息,并等待CA管理员对其进行核对,然后决定是否要颁发,如果CA管理员核对信息后决定颁发此证书,则申请人在其颁发之后再次访

CA服务器配置原理与图解过程

C A服务器配置原理与图 解过程 SANY GROUP system office room 【SANYUA16H-

CA(证书颁发机构)配置概述图解过程 一.CA(证书颁发机构)配置概述 由于现在安全问题日益严重,为了保证数据传输的机密性,交易者双方身份的确定性等问题,我们需要采用一种安全机制来实现这些功能,在这里我们来探讨以下PKI体系中的“证书”,也就是如何来构建一个CA的环境来保证安全性。 CA(证书颁发机构)主要负责证书的颁发、管理以及归档和吊销,我们可以把证书认为是我们开车需要使用的驾驶执照。证书内包含了拥有证书者的姓名、地址、电子邮件帐号、公钥、证书有效期、发放证书的CA、CA的数字签名等信息。证书主要有三大功能:加密、签名、身份验证。这里不在具体阐述加密相关知识,这里主要讨论如何来实现CA的环境。 CA的架构是一种层次结构的部署模式,分为“根CA”和“从属CA”:“根CA”位于此架构中的最上层,一般它是被用来发放证书给其他的CA(从属CA)。在windows系统中,我们可以构建4种CA:企业根CA和企业从属CA(这两种CA只能在域环境中);独立根CA和独立从属CA。 安装CA:通过控制面板--添加删除程序--添加删除windows组件--证书服务,在安装过程中选择安装的CA类型,再这里我们选择独立根CA,输入CA名称以及设置有效期限,完成向导即可。(在这里注意:安装证书服务前先安装IIS)申请证书:CA服务装好以后就可以直接申请证书了,申请证书有两种方法:通过MMC控制台(此方法只适用于企业根CA和企业从属CA)和通过WEB浏览器。在这里我们只能选择WEB浏览器的方式,找到一台客户端计算机,在IE浏览器中输入服务器的IP地址或者计算机名/certsrv即可。然后选择申请新证书,选择证书的类型,输入正确的信息,即可获得证书。 使用证书:我们可以自己架设一个最简单的POP3服务器,来实现邮件服务。现在假设lily要向lucy发送一封加密和签名电子邮件,在lily这边的outlook中选择工具--帐户--邮件,选择lily的帐户,再单击属性--安全,选择证书就可以了。在lucy处做同样的操作。 二.证书服务器图解过程试验拓扑: 试验内容以及拓扑说明:

OpenSSL来制作证书,在IIS中配置HTTPS(SSL)笔记

info@https://www.360docs.net/doc/105256165.html, 使用OpenSSL来制作证书,在IIS中配置HTTPS(SSL)笔记 下载Win32编译的openssl版本0.9.8e. 1.获取IIS证书请求:打开IIS,右键单击【默认网站】,在【目录安全性】选项卡中点击【服务器证书】按钮,【下一步】,【新建证书】,【现在准备证书请求--下一步】,输入【名称】,输入【单位】和【部门】,输入【公用名称】,选择【国家】并输入【省】和【市县】并【下一步】,【下一步】,【下一步】,【完成】,IIS的证书请求已经获取,就是C:\certreq.txt。这里请牢记输入的信息。 2.准备openssl工作环境:把openssl(编译后的版本)解压到D:\OpenSSL-0.9.8e\下, 在bin目录下建立目录demoCA,在demoCA下建立private和newcerts目录, 并新建index.txt,内容为空 如果没有serial文件,则到openssl网站上下载openssl的源文件,解压后,到apps\demoCA下,拷贝serial文件过来,两个目录两个文件都放到新建的 demoCA下。 3.生成自签名根证书: openssl req -x509 -newkey rsa:1024 -keyout ca.key -out ca.cer -days 3650 -config D:\OpenSSL-0.9.8e\https://www.360docs.net/doc/105256165.html,f PEM pass phrase: password // 根证书私钥密码 Verifying - Enter PEM pass phrase: password Country Name: CN // 两个字母的国家代号 State or Province Name: HB // 省份名称 Locality Name: WUHAN // 城市名称 Organization Name: Skyworth TTG // 公司名称 Organizational Unit Name: Service // 部门名称 Common Name: https://www.360docs.net/doc/105256165.html, // 你的姓名(要是生成服务器端的证书一定要输入域名或者ip地址) Email Address: admin@https://www.360docs.net/doc/105256165.html, // Email地址

制作和使用SSL证书

制作和使用SSL证书 在Linux环境下,一般都安装有OPENSSL。下面的内容就是用OPENSSL快速制作root 证书以及客户端证书的步骤和方法。 1、初始准备工作 1)创建一个我们制作证书的工作目录 # mkdir CA # cd CA # mkdir newcerts private 2)制作一个我们创建证书时需要的配置文件,内容可以参考见 # cd CA # vi 3)创建我们自己的证书库的索引 # echo '01' >serial # touch 2、制作一个root证书 执行下面的命令 # openssl req -new -x509 -extensions v3_ca -keyout private/ \ -out -days 3650 -config ./ 在屏幕上会出现如下的交互内容,按照提示相应的信息。注意,一定要记住PEM,这个在以后生成客户端证书时都需要。 Using configuration from ./ Generating a 1024 bit RSA private key .......++++++ ..........................++++++ writing new private key to 'private/' Enter PEM pass phrase:demo Verifying password - Enter PEM pass phrase:demo ----- You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value,

windowsca证书服务器配置——申请数字证书

Windows CA 证书服务器配置(二) ——申请数字证书在IE地址栏中输入证书服务系统的地址,进入服务主页: 点击‘申请一个证书’进入申请页面:

如果证书用作客户端身份认证,则可点击‘Web浏览器证书’或‘高级证书申请’,一般用户申请‘Web浏览器证书’即可,‘高级证书申请’里有更多选项,也就有很多专业术语,高级用户也可点击进入进行申请。 这里我们以点击申请‘Web浏览器证书’为例:

申请‘Web浏览器证书’,‘姓名’是必填项,其他项目可不填,但由于CA服务器的管理员是根据申请人的详细信息决定是否颁发的,所以请尽量多填,并且填写真实信息,因为CA管理员会验证申请人的真实信息,然后进行颁发。 需注意的一点是,‘国家(地区)’需用国际代码填写,CN代表中国。 如果想查看更多选项,请点击‘更多选项’:

在‘更多选项’里,默认的CSP为Microsoft Enhanced Cryptographic Provider ,选择其他CSP 不会对认证产生影响。 默认情况下‘启用强私钥保护’并没有勾选上,建议将它勾选上,点击提交后就会让申请人设置证书的安全级别,如果不将安全级别设置为高级并用口令进行保护,则只要机器上装有该证书,任何人都可以用它作为认证,所以建议将证书设置为高级安全级别,用口令进行保护。以下将作相应操作,点击‘提交’:

单击‘是’: 单击‘设置安全级别’: 将安全级别设置为‘高’,单击‘下一步’后会弹出口令设置窗口:

输入口令,对证书进行加密,并记住密码,因为在以后调用该证书的时候,浏览器会弹出输入密码的窗口。 单击‘完成’: 单击‘确定’,浏览器页面跳向如下:

最新使用证书服务建立SSL保护的web站点

使用证书服务建立S S L保护的w e b站点

使用证书服务,建立SSL保护的web站点 一、实训说明 现在,国外电子商务网站都是这样做的,但国内绝大部分的网站却没有提供https加密传输。提供SSL加密链接绝对是互联网企业应该立即动手去做的事情。 通常来说,一个网站只需要一台服务器(就是说一个域名)拥有一个证书就足够了。 本实训模拟一个CA,并从该CA申请数字证书,来对我们的web站点提供SSL加密保护。 二、实训环境与准备工作 由两台计算机完成实训项目。可以让两个同学组成一个小组完成,也可以一个同学在本机和虚拟机组成的局域网环境下完成。 1、虚拟机(windows 2003 server) IP地址:192.168.0.1,子网掩码:255.255.255.0,在虚拟机上配置证书服务器。 2、计算机(本机) IP地址:192.168.0.2,子网掩码:255.255.255.0,作为一个站点服务器。 三、实训步骤 第一步,在计算机中安装虚拟机。 第二步,在虚拟机中安装windows 2003 server。 第三步,设置虚拟机的IP地址:192.168.0.1,子网掩码:255.255.255.0。 第四步,在虚拟机中安装IIS。(添加或删除程序>添加/删除windows组件>应用程序服务)

第五步,在虚拟机中安装与配置证书服务。 1、在“控制面板”窗口中双击“添加或删除程序”选项,打开“添加或删除程序”窗口。然后在左窗格中单击“添加/删除Windows组件”按钮,打开“Windows组件向导”对话框。 2、在“组件”列表中找到并选中“证书服务”选项,然后单击“详细信息”按钮,在打开的“证书服务”对话框中选中“证书服务Web注册支持”和“证书服务颁发机构(CA)”复选框。依次单击“确定”→“下一步”按钮,如图所示。

Windows_Server_2008上使用IIS搭建WEB服务器、CA数字证书应用图解(全)

Windows Server 2008上使用IIS搭建WEB服务器、客户端的数字证书应用(一)一、什么是数字证书及作用? 数字证书就是互联网通讯中标志(证明)通讯各方身份信息的一系列数据,提供了一种在Internet上验证您身份的方式,其作用类似于司机的驾驶执照或日常生活中的身份证。它是由一个由权威机构-----CA 机构,又称为证书授权(Certificate Authority)中心发行的,人们可以在网上用它来识别对方的身份。 数字证书是一个经证书授权中心数字签名的包含公开密钥拥有者信息以及公开密钥的文件。最简单的证书包含一个公开密钥、名称以及证书授权中心的数字签名。常用的密钥包括一个公开的密钥和一个私有的密钥即一组密钥对,当信息使用公钥加密并通过网络传输到目标主机后,目标主机必需使用对应的私钥才能解密使用。使用它主要是为了提高IT系统在敏感数据应用领域的安全性,为用户业务提供更高安全保障; 注:数字证书,下面均简称证书; 二、如何搭建证书服务器? 搭建证书服务器步骤如下: 1、登陆Windows Server 2008服务器; 2、打开【服务器管理器】; (图2) 3、点击【添加角色】,之后点击【下一步】;

(图3) 4、找到【Active Directory证书服务】勾选此选项,之后点击【下一步】;

(图4) 5、进入证书服务简介界面,点击【下一步】; (图5) 6、将证书颁发机构、证书颁发机构WEB注册勾选上,然后点击【下一步】;

(图6) 7、勾选【独立】选项,点击【下一步】;(由于不在域管理中创建,直接默认为:“独立”) (图7) 8、首次创建,勾选【根CA】,之后点击【下一步】;

SSL双向认证证书制作过程流程

SSL双向认证证书制作流程 ——含单向SSL 一、证书制作: 1、生成服务器密钥(库): keytool -genkey -alias server -keyalg RSA -keysize 2048 -validity 3650 -dname "CN=localhost,OU=DTY,O=BMC,L=Beijing,ST=Beijing,C=CN" -keypass 123456 -keystore server.jks -storepass 123456 CN:要签名的[域名]或[IP](说明:此处为要配置SSL服务器IP 或域名) OU:组织单位名称,如:[公司注册简称] O:组织名称,如:[公司英文全称] L:城市或地区名称,如:[Beijing] ST:州或省份名称,如:[Beijing] C:单位的两字母国家代码,如:[CN] 2、验证生成的服务器密钥(库): keytool -list -v -keystore server.jks -storepass 123456

3、为步骤1生成的服务器密钥(库)创建自签名的证书: keytool -selfcert -alias server -keystore server.jks -storepass 123456 4、验证生成的服务器密钥(库): keytool -list -v -keystore server.jks -storepass 123456

5、导出自签名证书: keytool -export -alias server -keystore server.jks -file server.cer -storepass 123456 说明:此证书为后续要导入到浏览器中的受信任的根证书颁发机构。 6、生成客户端密钥(库): 说明:keytool –genkey命令默认生成的是keystore文件,但为了能顺利导入到IE或其他浏览器中,文件格式应为PKCS12。 稍后,此P12文件将导入到IE或其他浏览器中。 keytool -genkey -alias client -keyalg RSA -keysize 2048 -validity 3650 -dname

《windows服务器配置与管理》期末考试试题(上机).doc

《Windows服务器配置与管理》期末考试试题 一、考试环境: 说明:在完成考试题目的时候,不需要同时开所有虚拟机系统。根据题目要求开启相应的虚拟机,并按照题目说明修改虚拟机参数(参考上课时的实验环境),为了避免前面的操作对后面产生影响,请记得先为虚拟机创建快照。 为了方便识别,请在所有虚拟机名称后面加上自己姓名拼音大写字母和学号,假设1号的同学名叫刘卓华,就要设置成“局域网服务器(LZH01)”、“双网卡服务器(LZH01)”。截图的时候,截取VMWARE 的界面,要能看到完整的实验环境。如下图所示: 二、考试工作场景描述: LZH01公司的网络是一家典型的中等规模的企业网络环境,公司已经完成了网络架构的设计和施工工作,现在需要完成企业网络服务的设计、架设和实施工作。通过对公司企业网络服务功能的设计及实施,要求在公司网络实现DNS、DHCP、WEB、FTP、MAIL、MEDIA、PRINT、AD、CA、安全的WEB服务等系统服务,在局域网出口的双网卡服务器上架设NAT 和VPN服务,并对局域网服务器的系统进行相应管理。网络环境如上面考试环境图所示。 三、考试题目:(下面凡是出现https://www.360docs.net/doc/105256165.html,、lzh的地方,都要参考这种格式改成自己的姓名学号信息) 1、在局域网服务器(2008)搭建DHCP服务。 1)创建作用域:192.168.1.1-192.168.1.254 2)设置作用域选项:路由器192.168.1.1、DNS服务器192.168.1.2 3)设置保留地址:为XP客户机创建保留地址192.168.1.10。 4)设置排除地址:192.168.1.1-192.168.1.2 5)设置服务器选项:DNS服务器202.96.128.68。

Apache安装配置SSL证书方法教程

Apache SSL证书安装配置方法教程 1.1 SSl证书安装环境简介 Centos 6.4 操作系统; Apache2.2.*或以上版本; Openssl 1.0.1+; SSL 证书一张(备注:本指南使用https://www.360docs.net/doc/105256165.html, 域名OV SSL 证书进行操作,通用其它版本证书) 1.2 网络环境要求 请确保站点是一个合法的外网可以访问的域名地址,可以正常通过或http://XXX 进行正常访问。 2.1 生成请求文件csr 首先下载openssl软件,可以去openssl官网下载: https://www.360docs.net/doc/105256165.html,/source/ 下载后安装到本地计算机。 2.1.1 查看openssl 在终端输入openssl version 查看openssl当前版本。 图 1 2.1.2 生成key私钥文件 使用以下命令来生成私钥:opensslgenrsa -des3 -out https://www.360docs.net/doc/105256165.html,.key 2048,生成的私钥保存在当期目录。

图 2 2.1.3 生成csr文件 使用以下命令来生成私钥:opensslreq -new -key https://www.360docs.net/doc/105256165.html,.key -out https://www.360docs.net/doc/105256165.html,.csr 图 3 Country Name (2 letter code) [GB]: 输入国家地区代码,如中国的CN State or Province Name (full name) [Berkshire]: 地区省份 Locality Name (eg, city) [Newbury]: 城市名称 Organization Name (eg, company) [My Company Ltd]: 公司名称 Organizational Unit Name (eg, section) []: 部门名称