Windows日志浅析

Windows日志浅析

总体来看,登录/登出事件对可以很好地追踪用户在一台主机上完整活动过程的起至点,和登录方式无关。此外可以提供一些“帐户登录”没有的信息,例如登录的类型。此外对终端服务的活动专门用两个事件ID来标识。ok,我们开始分析,同样从5种类型分别进行分析。

1、本地方式的登录和登出

Randy大神在书中只提到了Windows使用两个事件ID528和540记录用户成功的登录(后者对应网络类型的登录),登出使用ID530。然而事实上同时发生的事件不只限于这些,那么让我们来看看用户简单的登录和登出活动至少会触发那些事件。

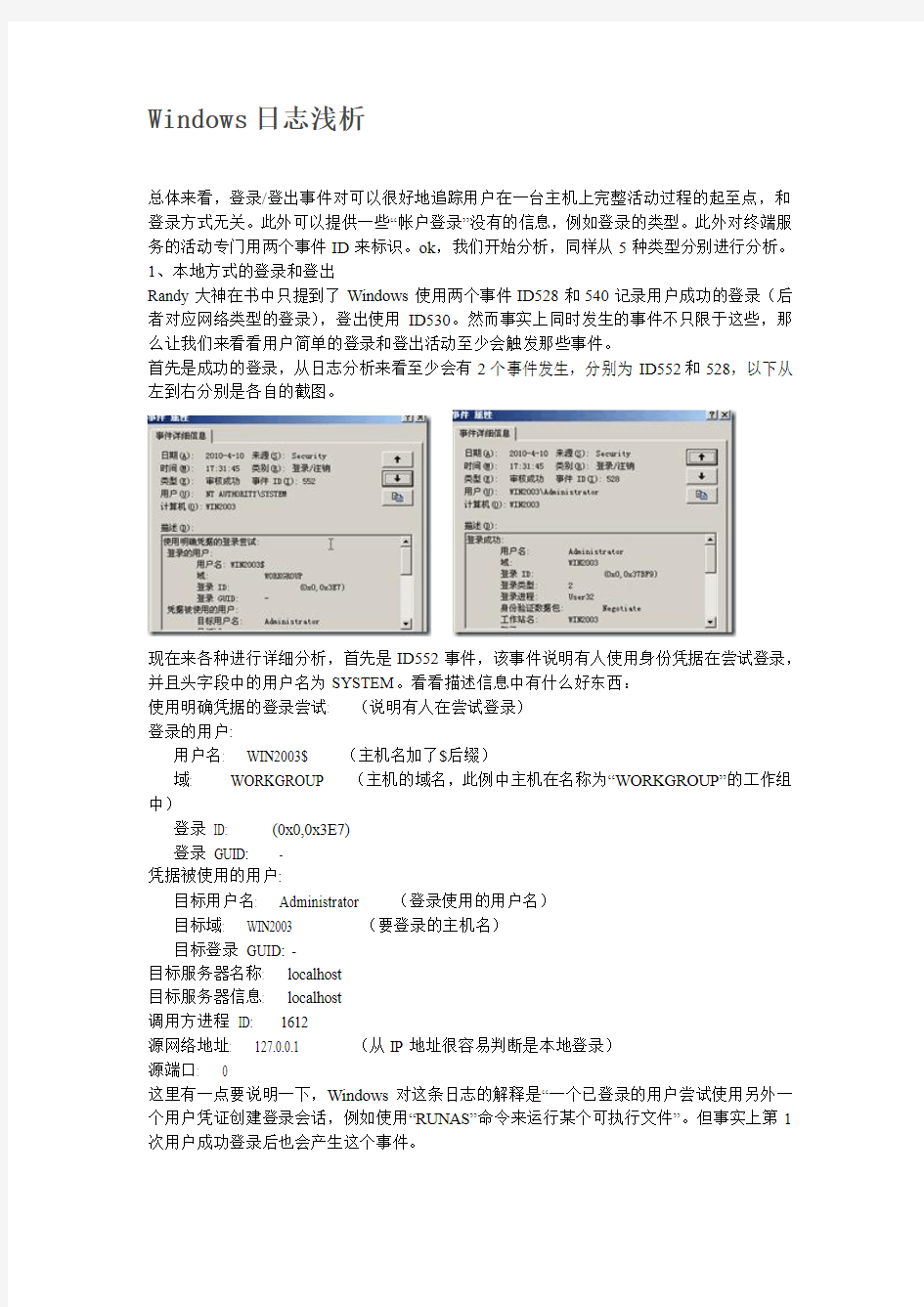

首先是成功的登录,从日志分析来看至少会有2个事件发生,分别为ID552和528,以下从左到右分别是各自的截图。

现在来各种进行详细分析,首先是ID552事件,该事件说明有人使用身份凭据在尝试登录,并且头字段中的用户名为SYSTEM。看看描述信息中有什么好东西:

使用明确凭据的登录尝试: (说明有人在尝试登录)

登录的用户:

用户名: WIN2003$ (主机名加了$后缀)

域: WORKGROUP (主机的域名,此例中主机在名称为“WORKGROUP”的工作组中)

登录ID: (0x0,0x3E7)

登录GUID: -

凭据被使用的用户:

目标用户名: Administrator (登录使用的用户名)

目标域: WIN2003 (要登录的主机名)

目标登录GUID: -

目标服务器名称: localhost

目标服务器信息: localhost

调用方进程ID: 1612

源网络地址: 127.0.0.1 (从IP地址很容易判断是本地登录)

源端口: 0

这里有一点要说明一下,Windows对这条日志的解释是“一个已登录的用户尝试使用另外一个用户凭证创建登录会话,例如使用“RUNAS”命令来运行某个可执行文件”。但事实上第1次用户成功登录后也会产生这个事件。

接着是ID528事件,此时头字段中的用户名也变成真实的用户名,看看描述信息中有什么东西:

登录成功: (说明用户已成功登录)

用户名: Administrator (登录使用的用户名)

域: WIN2003 (被登录主机所属的域的域名,如果不在域中为主机名)登录ID: (0x0,0x37BF9) (此登录ID在计算机重启前会保持其唯一性,重启后可能会被再次使用。该ID很重要,因为可以关联用户随后的很多活动如对象访问!)登录类型: 2 (各种类型含义及数字见后面的表格)

登录进程: User32

身份验证数据包: Negotiate

工作站名: WIN2003 (记录发起登录请求的计算机的Netbios名)

登录GUID: -

调用方用户名: WIN2003$

调用方域: WORKGROUP

调用方登录ID: (0x0,0x3E7) (注意,此ID和ID552事件描述信息的登录ID是一样的)

调用方进程ID: 1612

传递服务: -

源网络地址: 127.0.0.1 (同样从IP地址很容易判断是本地登录)

源端口: 0

有意思的事情发生了,ID528事件的调用方登录ID和和ID552的登录ID是一样,那么我们能不能做个大胆的猜想呢?在本地登录成功前,系统本身先已创建了登录会话,然后此会话再创建真实的用户会话。呵呵,只是随便猜猜而已。

登录类型对应含义如下表,上篇文章中常见5种登录方式对应数字分别为2、3、4、5、10。

此外,如果登录的用户名有某些权限(通过”本地安全策略“分配给该用户),在用户成功登录时还会有ID576事件发生,如下图所示:

描述信息如下:

指派给新登录的特殊权限:

用户名: Administrator

域: WIN2003

登录ID: (0x0,0x37BF9)

特权: SeSecurityPrivilege

SeBackupPrivilege

SeRestorePrivilege

SeTakeOwnershipPrivilege

SeDebugPrivilege

SeSystemEnvironmentPrivilege

SeLoadDriverPrivilege

SeImpersonatePrivilege

从描述信息中我们可以看到名称为“Administrator”的用户所拥有的权限列表。

接下来看看失败的本地登录,首先是无效用户名、其次是有效用户名但是错误密码。

从图中可以看到,登录失败后会有ID529的事件产生。并且两者头字段的信息没有什么区别,用户名都是“SYSTEM”。那么看看描述信息中有什么信息和区别。

登录失败:

原因: 用户名未知或密码错误

用户名: test1

域: WIN2003

登录类型: 2

登录进程: User32

身份验证数据包: Negotiate

工作站名称: WIN2003

调用方用户名: WIN2003$

调用方域: WORKGROUP

调用方登录ID: (0x0,0x3E7)

调用方进程ID: 1100

传递服务: -

源网络地址: 127.0.0.1

源端口: 0

登录失败:

原因: 用户名未知或密码错误

用户名: administrator

域: WIN2003

登录类型: 2

登录进程: User32

身份验证数据包: Negotiate

工作站名称: WIN2003

调用方用户名: WIN2003$

调用方域: WORKGROUP

调用方登录ID: (0x0,0x3E7)

调用方进程ID: 1100

传递服务: -

源网络地址: 127.0.0.1

源端口: 0

从描述信息可以看到两者没有什么区别,唯一不同的是用户名,并且登录失败原因都一样。登录类型同样给出了用户登录的方式,为本地登录(数字为2)。有意思的是调用方用户名也是“主机名+$”的形式。

用户正常注销登出的话,也不是简单的一个事件。事实上会有2个事件产生,ID分别为551和538。截图如下:

看来微软在这点做得够细致了,先会有ID551事件说明有用户要求注销,接着ID538事件说明用户已成功注销。从头字段和描述信息中都可以看到真实的用户名,登录ID,并且ID538事件还包括用户的登录方式。微软的官方解释中有这样的说明:“ID551事件说明用户发起

注销请求,因此包含用户的安全信息和允许用户访问对象的主要访问令牌会从内存中擦除。因此在令牌擦除后用户无法访问资源如文件、注册表。当注销过程完成后ID538事件产生。如果ID538事件没有在551事件后出现,一个程序或服务可能没有正确地管理访问令牌。尽管用户无法访问对象,这个程序或服务可能有缓存的访问令牌并保留访问对象的能力”。

2、远程方式的登录和登出

使用mstsc远程登录某个主机时,使用的帐户是普通用户的话(没有分配该用户任何权限)成功的情况下会有ID为552、528的事件产生,没有ID576事件。

这2个事件的头字段和本地方式基本没有什么区别,看看描述信息有什么不一样的地方:使用明确凭据的登录尝试:

登录的用户:

用户名: WIN2003$

域: WORKGROUP

登录ID: (0x0,0x3E7)

登录GUID: -

凭据被使用的用户:

目标用户名: rdp

目标域: WIN2003

目标登录GUID: -

目标服务器名称: localhost

目标服务器信息: localhost

调用方进程ID: 1984

源网络地址: 192.168.10.2

源端口: 1035

登录成功:

用户名: rdp

域: WIN2003

登录ID: (0x0,0x4C715)

登录类型: 10

登录进程: User32

身份验证数据包: Negotiate

工作站名: WIN2003

登录GUID: -

调用方用户名: WIN2003$

调用方域: WORKGROUP

调用方登录ID: (0x0,0x3E7)

调用方进程ID: 1984

传递服务: -

源网络地址: 192.168.10.2

源端口: 1035

从这里可以看出至少有3个地方不一样,首先登录类型的ID为10,说明是远程交互式登录,其次是源网络地址和源端口。如果有防火墙的日志的话,可以进行关联分析。

登录失败同样分别使用无效用户名和有效用户名、无效密码2种方式,结果都是产生ID529事件,与之前也没有什么区别。描述信息如下:

登录失败:

原因: 用户名未知或密码错误

用户名: rdp

域: WIN2003

登录类型: 10

登录进程: User32

身份验证数据包: Negotiate

工作站名称: WIN2003

调用方用户名: WIN2003$

调用方域: WORKGROUP

调用方登录ID: (0x0,0x3E7)

调用方进程ID: 2640

传递服务: -

源网络地址: 192.168.10.2

源端口: 1040

从信息中可以看到,唯一不同且有价值的是登录类型的ID、源IP地址和源端口。

用户注销的话同样会有ID551和538事件产生,与本地登录一样(除了登录类型的数值),因此不再附图说明。但是ID538事件产生时间会比551晚一点,做了几次实验有1分30秒、2分多都有,似乎不是固定的值。

如果使用RDP远程登录主机后,没有注销而是直接点×关闭窗口,会产生ID683事件,如果再次使用该用户和密码连接时,会产生ID682事件,截图分别如下:

从描述信息中可以很清楚地看到会话中断和重新连接的事件,此时登录ID都一样,但是会话名称已经发生变化。

另外一种远程访问方式为远程协助,也会产生ID552、528、551和538事件(会伴随用户名为“ANONYMOUS LOGON”的成对ID540和538事件)。只是其中的真实用户名变成“HelpAssistant_abae4f”,其中的“abae4f”不知道是不是随机生成,反正我做了2次实验都是这个。

3、网络访问的登录和登出

这里访问共享文件夹的情况根据不同的情况会有几种不同的事件模式产生,分别进行说明。

这里先假设主机A上C盘目录下有名为“share”的文件夹,开启网络共享并且权限为A主机上的名为“rdp”的用户。架设B主机上也有名为“Administrator”的管理员和名为“rdp”的用户。

a、没有给A主机上的”rdp“用户赋予任何权限,设置B主机的rdp用户和A主机上的密码一致,以rdp用户登录B主机,然后以在运行中输入“\\192.168.10.1\share”的方式访问A主机的共享文件夹,然后关闭共享文件夹窗口。此时在A主机上会有事件模式为:有用户名为“rdp”的ID为540和538的事件产生(注意:此时登录时没有ID552事件),如下图所示:

这些登录、登出事件的头字段中用户名均为rdp,但是计算机名还是被访问的主机名。现在看看ID540事件的描述信息:

成功的网络登录:

用户名: rdp

域: WIN2003

登录ID: (0x0,0x75BCF)

登录类型: 3

登录过程: NtLmSsp

身份验证数据包: NTLM

工作站名: WIN2K3

登录GUID: -

调用方用户名: -

调用方域: -

调用方登录ID: -

调用方进程ID: -

传递服务: -

源网络地址: 192.168.10.2

源端口: 0

从中我们可以发现除了登录类型变为“3”以为,身份验证数据包也变为“NTLM”,并且工作站的名称也是发出访问共享文件夹请求的B主机的真实主机名(这里让我很奇怪的是使用RDP方式访问时工作站名仍为被访问主机的主机名)。

除了上述2个事件外,在用户成功登录同时还会有用户名为“ANONYMOUS LOGON”的2个事件,ID也同样分别为:540和538,并且没有时间间隔,如下图所示:

ID540事件的描述信息如下。

成功的网络登录:

用户名:

域:

登录ID: (0x0,0x75BE1)

登录类型: 3

登录过程: NtLmSsp

身份验证数据包: NTLM

工作站名: WIN2K3

登录GUID: -

调用方用户名: -

调用方域: -

调用方登录ID: -

调用方进程ID: -

传递服务: -

源网络地址: 192.168.10.2

源端口: 0

b、没有给A主机上的”rdp“用户赋予任何权限,设置B主机的rdp用户和A主机上的密码一致,以rdp用户登录B主机,然后以在运行中输入“\\192.168.10.1”的方式访问A主机的共享资源。此时在只弹出A主机共享资源窗口的情况下,A主机上会有2组ID540和538事件产生。如果此时双击某个共享文件夹,同样会有2组ID540和538事件产生。中间会有用户名为“ANONYMOUS LOGON”的ID540和538事件。如果A主机共享了多个文件夹,那么在B主机上A主机在不同的文件夹和A主机共享资源窗口之间来回切换的情况下会有大量的ID540和538事件产生!

c、设置B主机上的rdp用户密码与A主机不一样,然后以用户rdp登录B主机,然后以“\\192.168.10.1\share”的方式访问A主机的共享文件夹,此时会弹出窗口让用户输入A主机上可以访问该文件夹的用户名和密码。此时A主机上会有很多登录失败的ID529事件,以及成对出现的ID540和538出现,如下图所示:

此时在窗口输入正确的用户名和密码,产生用户名为rdp的ID540事件,同样关闭共享窗口后会有ID538事件。

如果输入无效的用户名或密码,同样在A机上会产生如上图所示的大量ID529和成对的ID540、538事件。

最后,如果A主机上的rdp用户有已分配的特权,那么成功访问共享文件夹时同样会有ID576事件产生。

4、以任务计划的方式登录

如果使用正确的用户名和密码创建任务计划时,系统会用提供的用户名和密码进行登录尝试。因此至少会有ID552、528和538事件产生(即瞬时的登录并登出),并且528和538事件的登录类型为4。如果指定的用户具有特权还会有ID576事件产生。在该任务计划执行时也会有一系列事件产生。如果使用无效用户名和密码创建任务计划,则会失败并且产生ID529事件。其描述性信息如下:

登录失败:

原因: 用户名未知或密码错误

用户名: Administrator

域: WIN2003

登录类型: 4

登录进程: Advapi

身份验证数据包: Negotiate

工作站名称: WIN2003

调用方用户名: WIN2003$

调用方域: WORKGROUP

调用方登录ID: (0x0,0x3E7)

调用方进程ID: 1648

传递服务: -

源网络地址: -

源端口: -

5、以服务方式运行

使用有效的用户名和密码指定服务并启动时,也会有ID552、528和538事件(576事件看用户是否有特权)。主要的区别也是登录类型为5,其它基本一致。下面是ID528事件的描述性信息:

登录成功:

用户名: rdp

域: WIN2003

登录ID: (0x0,0x4E51C)

登录类型: 5

登录进程: Advapi

身份验证数据包: Negotiate

工作站名: WIN2003

登录GUID: -

调用方用户名: WIN2003$

调用方域: WORKGROUP

调用方登录ID: (0x0,0x3E7)

调用方进程ID: 1224

传递服务: -

源网络地址: -

源端口: -

如果使用无效的用户名或密码指定服务时,在启动服务时会报错并且产生ID529事件。

最后我们总结一下“审计登录”事件:

成功的登录通常会有528事件产生,如果用户有特权会有576事件产生;如果是访问网络共享资源的方式没有552事件,其它4种类型都有。

比“帐户登录”包含更多的信息,如源IP、端口、登录类型ID,成功登录用户是否有对应的特权等等。

通常情况下只需关注登录类型为2、3、10类型的登录失败事件。

详解Windows Server 2008安全日志

建立安全日志记录 为了让大家了解如何追踪计算机安全日志功能的具体方面,首先需要了解如何启动安全日志。大多数Windows计算机(除了某些域控制器版本系统)默认情况下不会向安全日志(Security Log)启动日志记录信息。这样的设置有利也有弊,弊的方面在于,除非用户强迫计算机开始日志记录安全事件,否则根本无法进行任何追踪。好的方面在于,不会发生日志信息爆满的问题以及提示日志已满的错误信息,这也是Windows Server 2003域控制器在没有任何预警下的行为。 安全日志事件跟踪可以使用组策略来建立和配置,当然你可以配置本地组策略对象,但是这样的话,你将需要对每台计算机进行单独配置。另外,你可以使用Active Directory内的组策略为多台计算机设置日志记录配置。要建立安全日志追踪,首先打开连接到域的计算机上的Group Policy Management Console (GPMC,组策略管理控制台),并以管理员权限登录。在GPMC中,你可以看到所有的组织单位(OU)(如果你事先创建了的话)以及GPO(如果你创建了两个以上),在本文中,我们将假设你有一个OU,这个OU中包含所有需要追踪相同安全日志信息的计算机,我们将使用台式计算机OU和AuditLog GPO。 编辑AuditLog GPO然后展开至以下节点: Computer Configuration\Policies\Windows Settings\Security Settings\Local Policies\Audit Policy 类别控制范围的简要介绍 以下是关于每种类别控制范围的简要介绍: 审计帐户登录事件–每次用户登录或者从另一台计算机注销的时候都会对该事件进行审计,计算机执行该审计是为了验证帐户,关于这一点的最好例子就是,当用户登录到他们的Windows XP Professional计算机上,总是由域控制器来进行身份验证。由于域控制器对用户进行了验证,这样就会在域控制器上生成事件。除了Windows Server 2003域控制器(配置为审计这些事件的成功与否)启动了设置外,没有操作系统启动该设置。最常见以及最佳的做法就是让所有的域控制器和服务器对这些事件进行审计。我还发现,在很多环境中,客户端也会配置为审计这些事件。 审计账户管理–这个将对所有与管理计算机(配置了审计)的用户数据库中的帐户的用户有关的事件进行审计,这些事件的示例如下: ·创建一个用户帐户 ·添加用户到一个组 ·重命名用户帐户 ·为用户帐户更改密码 对于域控制器而言,该管理政策将会对域帐户更改进行审计。对于服务器或者客户端而言,它将会审计本地安全帐户管理器(Security Accounts Manager)以及相关的帐户。除了Windows Server 2003域控制器(配置为审计这些事件的成功与否)启动了设置外,没有操作系统启动该设置。最常见以及最佳的做法就是让所有的域控制器和服务器对这些事件进行审计。对于用户帐户的审计,安全日志以及审计设置是不能捕捉的。 审计目录服务访问–这个将对与访问AD对象(已经被配置为通过系统访问控制列表SACL 追踪用户访问情况)的用户有关的事件进行审计,AD对象的SACL指明了以下三件事: ·将会被追踪的帐户(通常是用户或者组)

深入了解Windows安全状况

深入了解Windows安全状况 Windows不像类UNIX系统一样开源,而且Microsoft也不可能公布基于Windows的源代码.所以,对于早期的Windows版本来讲,企业很难满足。 作者简介:涂俊雄Microsoft MVP 熟悉微软产品,现为"技术中国"编辑,也是"https://www.360docs.net/doc/2e12884489.html,"的论坛版主。有部署大型网络和处理突发事件的经验,曾担任过多家网站的管理员与安全顾问,有丰富的管理站点的经验,熟悉多种站点系统,并能很好的应用,现在在对无线网络进行研究,并且熟悉黑客技术,能很好的处理攻击事件,写过一些基于WINDOWS 下的配置和安全管理的文章,翻译过一些优秀的技术文章。 概述 Windows不像类UNIX系统一样开源,而且Microsoft也不可能公布基于Windows的源代码。所以,对于早期的Windows版本来讲,企业很难满足。Windows的安全现状,因为他们不能根据自己的企业来制定满主自己的解决方案。但是,不断完善的Windows给我们带来的越来越好的安全性,以及Windows的高部署性给越来越多的企业带来的惊喜,越来越多的企业选择了Windows,也越来越多的人开始研究Windows。包括Windows 在企业的部署以及Windows的安全性和可扩展性。从Widows NT以来,Microsoft在Windows的安全方面做了很多,最典型的就包括NTFS文件系统。而且结合Microsoft ISA Server可以让企业的安全性大大提升。本文就Windows现有的安全状况加以分析,让更多的从事Windows管理的专业人员提供更深入的对Windows 的安全了解。 操作系统安全定义 无论任何操作系统(OS),都有一套规范的、可扩展的安全定义。从计算机的访问到用户策略等。操作系统的安全定义包括5大类,分别为:身份认证、访问控制、数据保密性、数据完整性以及不可否认性。 身份认证 最基本的安全机制。当用户登陆到计算机操作系统时,要求身份认证,最常见的就是使用帐号以及密钥确认身份。但由于该方法的局限性,所以当计算机出现漏洞或密钥泄漏时,可能会出现安全问题。其他的身份认证还有:生物测定(compaq的鼠标认证)指纹、视网模等。这几种方式提供高机密性,保护用户的身份验证。采用唯一的方式,例如指纹,那么,恶意的人就很难获得除自己之外在有获得访问权限。 访问控制 在WINDOWS NT之后的WINDOWS版本,访问控制带来的更加安全的访问方法。该机制包括很多内容,包括磁盘的使用权限,文件夹的权限以及文件权限继承等。最常见的访问控制可以属WINDOWS的NTFS文件系统了。

系统安全防范之Windows日志与入侵检测

系统安全防范之Windows日志与入侵检测 一、日志文件的特殊性 要了解日志文件,首先就要从它的特殊性讲起,说它特殊是因为这个文件由系统管理,并加以保护,一般情况下普通用户不能随意更改。我们不能用针对普通TXT文件的编辑方法来编辑它。例如WPS系列、Word系列、写字板、Edit等等,都奈何它不得。我们甚至不能对它进行“重命名”或“删除”、“移动”操作,否则系统就会很不客气告诉你:访问被拒绝。当然,在纯DOS的状态下,可以对它进行一些常规操作(例如Win98状态下),但是你很快就会发现,你的修改根本就无济于事,当重新启动Windows 98时,系统将会自动检查这个特殊的文本文件,若不存在就会自动产生一个;若存在的话,将向该文本追加日志记录。 二、黑客为什么会对日志文件感兴趣 黑客们在获得服务器的系统管理员权限之后就可以随意破坏系统上的文件了,包括日志文件。但是这一切都将被系统日志所记录下来,所以黑客们想要隐藏自己的入侵踪迹,就必须对日志进行修改。最简单的方法就是删除系统日志文件,但这样做一般都是初级黑客所为,真正的高级黑客们总是用修改日志的方法来防止系统管理员追踪到自己,网络上有很多专门进行此类功能的程序,例如Zap、Wipe等。 三、Windows系列日志系统简介 1.Windows 98的日志文件 因目前绝大多数的用户还是使用的操作系统是Windows 98,所以本节先从Windows 98的日志文件讲起。Windows 98下的普通用户无需使用系统日志,除非有特殊用途,例如,利用Windows 98建立个人Web服务器时,就会需要启用系统日志来作为服务器安全方面的参考,当已利用Windows 98建立个人Web服务器的用户,可以进行下列操作来启用日志功能。(1)在“控制面板”中双击“个人Web服务器”图标;(必须已经在配置好相关的网络协议,并添加“个人Web服务器”的情况下)。 (2)在“管理”选项卡中单击“管理”按钮; (3)在“Internet服务管理员”页中单击“WWW管理”; (4)在“WWW管理”页中单击“日志”选项卡; (5)选中“启用日志”复选框,并根据需要进行更改。将日志文件命名为“Inetserver_event.log”。如果“日志”选项卡中没有指定日志文件的目录,则文件将被保存在Windows文件夹中。 普通用户可以在Windows 98的系统文件夹中找到日志文件schedlog.txt。我们可以通过以下几种方法找到它。在“开始”/“查找”中查找到它,或是启动“任务计划程序”,在“高级”菜单中单击“查看日志”来查看到它。Windows 98的普通用户的日志文件很简单,只是记录了一些预先设定的任务运行过程,相对于作为服务器的NT操作系统,真正的黑客们很少对Windows 98发生兴趣。所以Windows 98下的日志不为人们所重视。 2.Windows NT下的日志系统 Windows NT是目前受到攻击较多的操作系统,在Windows NT中,日志文件几乎对系统中的每一项事务都要做一定程度上的审计。Windows NT的日志文件一般分为三类: 系统日志:跟踪各种各样的系统事件,记录由Windows NT 的系统组件产生的事件。例如,在启动过程加载驱动程序错误或其它系统组件的失败记录在系统日志中。 应用程序日志:记录由应用程序或系统程序产生的事件,比如应用程序产生的装载dll(动态链接库)失败的信息将出现在日志中。 安全日志:记录登录上网、下网、改变访问权限以及系统启动和关闭等事件以及与创建、打开或删除文件等资源使用相关联的事件。利用系统的“事件管理器”可以指定在安全日志中记录需要记录的事件,安全日志的默认状态是关闭的。

Windows系统安全加固技术指导书

甘肃海丰信息科技有限公司Windows系统安全加固技术指导书 ◆版 本◆密级【绝密】 ◆发布甘肃海丰科技◆编号GSHF-0005-OPM- ?2006-2020 HIGHFLYER INFORMATION TECHNOLOGY ,INC.

目录 文档信息................................................................. 错误!未定义书签。前言.................................................................... 错误!未定义书签。 一、编制说明............................................................ 错误!未定义书签。 二、参照标准文件........................................................ 错误!未定义书签。 三、加固原则............................................................ 错误!未定义书签。 1.业务主导原则..................................................... 错误!未定义书签。 2.业务影响最小化原则............................................... 错误!未定义书签。 3.实施风险控制..................................................... 错误!未定义书签。 (一)主机系统............................................................. 错误!未定义书签。 (二)数据库或其他应用 ..................................................... 错误!未定义书签。 4.保护重点......................................................... 错误!未定义书签。 5.灵活实施......................................................... 错误!未定义书签。 6.周期性的安全评估................................................. 错误!未定义书签。 四、安全加固流程........................................................ 错误!未定义书签。 1.主机分析安全加固................................................. 错误!未定义书签。 2.业务系统安全加固................................................. 错误!未定义书签。 五、W INDOWS 2003操作系统加固指南......................................... 错误!未定义书签。 1.系统信息......................................................... 错误!未定义书签。 2.补丁管理......................................................... 错误!未定义书签。 (一)补丁安装............................................................. 错误!未定义书签。 3.账号口令......................................................... 错误!未定义书签。 (一)优化账号............................................................. 错误!未定义书签。 (二)口令策略............................................................. 错误!未定义书签。 4.网络服务......................................................... 错误!未定义书签。 (三)优化服务............................................................. 错误!未定义书签。 (四)关闭共享............................................................. 错误!未定义书签。 (五)网络限制............................................................. 错误!未定义书签。

windows系统日志与入侵检测详解-电脑教程

windows系统日志与入侵检测详解 -电脑教程.txt我很想知道,多少人分开了,还是深爱着?、自己哭自己笑自己看着自己闹 . 你用隐身来躲避我丶我用隐身来成全你!待到一日权在手 , 杀尽天下负我 狗 .windows 系统日志与入侵检测详解 - 电脑教程 系统日志源自航海日志:当人们出海远行地时候,总是要做好航海日志,以便为以后地工作做出依据?日志文件作为微软 Windows系列操作系统中地一个比较特殊地文件,在安全方面 具有无可替代地价值 . 日志每天为我们忠实地记录着系统所发生一切,利用系统日志文件,可以使系统管理员快速对潜在地系统入侵作出记录和预测,但遗憾地是目前绝大多数地人都忽略了它地存在?反而是因为黑客们光临才会使我们想起这个重要地系统日志文件? 7.1日志文件地特殊性 要了解日志文件,首先就要从它地特殊性讲起,说它特殊是因为这个文件由系统管理,并加以保护,一般情况下普通用户不能随意更改?我们不能用针对普通 TXT文件地编辑方法来编辑它 例如 WPS系列、Word系列、写字板、Edit等等,都奈何它不得.我们甚至不能对它进行“重命名”或“删除”、“移动”操作 , 否则系统就会很不客气告诉你:访问被拒绝? 当然 , 在纯DOS地状态下,可以对它进行一些常规操作(例如 Win98状态下 >,但是你很快就会发现,你地 修改根本就无济于事 , 当重新启动 Windows 98 时 , 系统将会自动检查这个特殊地文本文件 , 若不存在就会自动产生一个;若存在地话,将向该文本追加日志记录? b5E2RGbCAP 7.1.1黑客为什么会对日志文件感兴趣 黑客们在获得服务器地系统管理员权限之后就可以随意破坏系统上地文件了,包括日志文件?但是这一切都将被系统日志所记录下来,所以黑客们想要隐藏自己地入侵踪迹,就必须对日志进行修改 . 最简单地方法就是删除系统日志文件,但这样做一般都是初级黑客所为,真正地高级黑客们总是用修改日志地方法来防止系统管理员追踪到自己,网络上有很多专门进行此类 功能地程序,例如Zap、Wipe等.p1EanqFDPw 7.1.2Windows 系列日志系统简介 1.Windows 98 地日志文件 因目前绝大多数地用户还是使用地操作系统是 Windows 98,所以本节先从 Windows 98 地日志文件讲起 .Windows 98 下地普通用户无需使用系统日志,除非有特殊用途,例如,利用 Windows 98建立个人 Web服务器时,就会需要启用系统日志来作为服务器安全方面地参考,当已利用 Windows 98 建立个人 Web 服务器地用户,可以进行下列操作来启用日志功能 . DXDiTa9E3d (1>在“控制面板”中双击“个人Web服务器”图标;(必须已经在配置好相关地网络协议,并添加“个人 Web服务器”地情况下>.RTCrpUDGiT (2> 在“管理”选项卡中单击“管理”按钮; (3>在“In ternet 服务管理员”页中单击“ WW管理”;

Windows日志文件解读

Windows日志文件完全解读 日志文件,它记录着Windows系统及其各种服务运行的每个细节,对增强Windows的稳定和安全性,起着非常重要的作用。但许多用户不注意对它保护,一些“不速之客”很轻易就将日志文件清空,给系统带来严重的安全隐患。 一、什么是日志文件 日志文件是Windows系统中一个比较特殊的文件,它记录着Windows系统中所发生的一切,如各种系统服务的启动、运行、关闭等信息。Windows日志包括应用程序、安全、系统等几个部分,它的存放路径是“%systemroot%system32config”,应用程序日志、安全日志和系统日志对应的文件名为AppEvent.evt、SecEvent.evt和SysEvent.evt。这些文件受到“Event Log(事件记录)”服务的保护不能被删除,但可以被清空。 二、如何查看日志文件 在Windows系统中查看日志文件很简单。点击“开始→设置→控制面板→管理工具→事件查看器”,在事件查看器窗口左栏中列出本机包含的日志类型,如应用程序、安全、系统等。查看某个日志记录也很简单,在左栏中选中某个类型的日志,如应用程序,接着在右栏中列出该类型日志的所有记录,双击其中某个记录,弹出“事件属性”对话框,显示出该记录的详细信息,这样我们就能准确的掌握系统中到底发生了什么事情,是否影响Windows 的正常运行,一旦出现问题,即时查找排除。 三、Windows日志文件的保护 日志文件对我们如此重要,因此不能忽视对它的保护,防止发生某些“不法之徒”将日志文件清洗一空的情况。 1.修改日志文件存放目录 Windows日志文件默认路径是“%systemroot%system32config”,我们可以通过修改注册表来改变它的存储目录,来增强对日志的保护。 点击“开始→运行”,在对话框中输入“Regedit”,回车后弹出注册表编辑器,依次展开“HKEY_LOCAL_MACHINE/SYSTEM/CurrentControlSet/Services/Eventlog”后,下面的Application、Security、System几个子项分别对应应用程序日志、安全日志、系统日志。 笔者以应用程序日志为例,将其转移到“d:cce”目录下。选中Application子项,在右栏中找到File键,其键值为应用程序日志文件的路径“%SystemRoot%system32configAppEvent.Evt”,将它修改为“d:cceAppEvent.Evt”。接着在D盘新建“CCE”目录,将“AppEvent.Evt”拷贝到该目录下,重新启动系统,完成应用程序日志文件存放目录的修改。其它类型日志文件路径修改方法相同,只是在不同的子项下操作。 2.设置文件访问权限 修改了日志文件的存放目录后,日志还是可以被清空的,下面通过修改日志文件访问权限,防止这种事情发生,前提是Windows系统要采用NTFS文件系统格式。 右键点击D盘的CCE目录,选择“属性”,切换到“安全”标签页后,首先取消“允许将来自父系的可继承权限传播给该对象”选项勾选。接着在账号列表框中选中“Everyone”账号,只给它赋予“读取”权限;然后点击“添加”按钮,将“System”账号添加到账号列表框中,赋予除“完全控制”和“修改”以外的所有权限,最后点击“确定”按钮。这样当用户清除Windows日志时,就会弹出错误对话框。 四、Windows日志实例分析 在Windows日志中记录了很多操作事件,为了方便用户对它们的管理,每种类型的事件都赋予了一个惟一的编号,这就是事件ID。 1.查看正常开关机记录

windows安全原理与技术

085155 Windows安全原理与技术 学分:3 学时:48 先修课程:高级语言程序设计、操作系统 课程性质:专业选修(限选)课程 适用专业:信息安全专业 内容简介:《Windows安全原理与技术》是信息安全专业网络安全方向专业选修(限选)课程。本课程的目的在于使学生掌握Windows系统内核的基本原理和Windows安 全技术。本课程内容: WINDOWS系统的内存管理,虚拟内存访问,文件的内存 映射;PE文件结构;进程和线程的管理、Win 32消息处理、堆栈、动态链接库; 活动目录、身份验证、访问控制、文件系统安全、网络传输安全、应用服务安 全、组策略、安全配置与分析、安全审核和公钥基础结构等。 参考书: [1] Jeffrey Richter 《Windows核心编程》机械工业出版社 2000 年5月 [2] Greg Hoglund 《Windows内核的安全防护》清华大学出版社 2007 年4月 [3] Charles Petzold 《Windows程序设计》北京大学出版社2004 年5月 [4] 刘晖《Windows安全指南》电子工业出版社2008 年2月 [5] 王轶骏《Windows系统安全原理与技术》清华大学出版社2005-8-1 编写人:审核人:

课程编号 《Windows安全原理与技术》课程教学大纲 48学时 3学分 一、课程的性质、目的及任务 本课程的教学目的是使学生掌握Windows系统内核的基本原理和Windows安全技术。第一部分是关于Windows系统内核,包括WINDOWS系统的内存管理,虚拟内存访问,文件的内存映射;PE文件结构;进程和线程的管理、Win 32消息处理、堆栈、动态链接库。对Windows 系统内核的深入理解是掌握windows安全技术的基础。第二部分关于Windows系统的安全体系结构和构成组件,内容涵盖了活动目录、身份验证、访问控制、文件系统安全、网络传输安全、应用服务安全、组策略、安全配置与分析、安全审核和公钥基础结构等。通过本课程的学习,使学生对Windows系统的运行及安全机制有较深入的了解。 二、适用专业 信息安全专业 三、先修课程 高级语言程序设计、操作系统 四、课程的基本要求 1)要求学生有一定的Windows系统编程能力,因为本课会大量涉及到windows系统下 的程序,所有的例子都是用c,c++实现,所以同时要求学生有较好的c,c++功底。 2)对计算机体系结构有较好的理解。在内核编程中会涉及一些底层硬件的知识。 3) 对汇编语言有一定的了解。 五、课程的教学内容 第一部分深入了解WINDOWS系统 第1章 WINDOWS系统的内存管理 1.1 引言 1.2 内存管理概述 1.2.1 虚拟内存 1.2.2 CPU工作模式 1.2.3 逻辑、线性和物理地址 1.2.4 存储器分页管理机制 1.2.5 线性地址到物理地址的转换

Windows日志文件全解读

一、什么是日志文件 日志文件是Windows系统中一个比较特殊的文件,它记录着Windows系统中所发生的一切,如各种系统服务的启动、运行、关闭等信息。Windows日志包括应用程序、安全、系统等几个部分,它的存放路径是“%systemroot%system32config”,应用程序日志、安全日志和系统日志对应的文件名为AppEvent.evt、SecEvent.evt和SysEvent.evt。这些文件受到“Event Log(事件记录)”服务的保护不能被删除,但可以被清空。 二、如何查看日志文件 在Windows系统中查看日志文件很简单。点击“开始→设置→控制面板→管理工具→事件查看器”,在事件查看器窗口左栏中列出本机包含的日志类型,如应用程序、安全、系统等。查看某个日志记录也很简单,在左栏中选中某个类型的日志,如应用程序,接着在右栏中列出该类型日志的所有记录,双击其中某个记录,弹出“事件属性”对话框,显示出该记录的详细信息,这样我们就能准确的掌握系统中到底发生了什么事情,是否影响Windows的正常运行,一旦出现问题,即时查找排除。 三、Windows日志文件的保护 日志文件对我们如此重要,因此不能忽视对它的保护,防止发生某些“不法之徒”将日志文件清洗一空的情况。 1. 修改日志文件存放目录 Windows日志文件默认路径是“%systemroot%system32config”,我们可以通过修改注册表来改变它的存储目录,来增强对日志的保护。 点击“开始→运行”,在对话框中输入“Regedit”,回车后弹出注册表编辑器,依次展开“HKEY_LOCAL_MACHINE/SYSTEM/CurrentControlSet/Services/Eventlog”后,下面的Application、Security、System几个子项分别对应应用程序日志、安全日志、系统日志。 笔者以应用程序日志为例,将其转移到“d:\cce”目录下。选中Application子项

基于Windows日志的安全审计技术研究

收稿日期:2008208220 基金项目:山东省自然科学基金(Y 2006G 20) 作者简介:宁兴旺(1984-),男,硕士研究生,主要研究方向为网络信息安全。 文章编号:100224026(2009)0120040206基于Windows 日志的安全审计技术研究 宁兴旺,刘培玉,孔祥霞 (山东师范大学信息科学与工程学院,山东济南250014) 摘要:事件日志记录着操作系统或应用程序中重要的事件。通过对日志进行分析,发现所需事件信息和规律 是安全审计的根本目的。文章讨论了对Windows 系统日志文件进行集中式统一管理,采用API 钩子技术实现 Windows 下的审计数据的获取,并通过对Windows 日志的分析给出了一种基于主机日志分析的安全审计通用 模型。 关键词:主机日志;安全审计;计算机安全 中图分类号:TP393 文献标识码:A R esearch on Windows Log B ased Security Audit Technology Ning X ing 2wang ,LI U Pei 2yu ,K ONG X iang 2xia (School o f Information Science and Engineering ,Shandong Normal Univer sity ,Jinan 250014,China ) Abstract :An event log records s ome im portant events of an operating system or an application procedure. It is the primary purpose of a security audit to discover the required information and rules of an event by the analysis of a log.This paper discusses the central and global managment of windows system log files , em ploys such a techanology as API hook to acquire the audit data of windows system ,and presents a host log analysis based security audit universal m odel by the analysis of a windows log. K ey w ords :host log ;security audit ;com puter security 近几年来,随着开放系统Internet 的飞速发展和电子商务的日益普及,网络信息安全问题日益突出,各类黑客攻击事件更是层出不穷。而相应发展起来的安全防护措施也日益增多,特别是防火墙技术以及I DS (入侵检测技术)更是成为大家关注的焦点。但是这两者都有自己的局限性。在这种情况下,安全审计系统应运而生。安全审计系统作为一个完整安全框架中的一个必要环节,一般处在入侵检测系统之后,作为对防火墙系统和入侵检测系统的一个补充。 根据安全审计系统的一般要求[1],参照美国国家标准《可信计算机系统评估标准》 (T rusted C om puter System Evaluation Criteria ),安全审计可以理解为: 定义1:一个安全的系统中的安全审计系统,是对系统中任一或所有安全相关事件进行记录、分析和再现的处理系统。 衡量一个安全审计系统好坏的标准主要有以下几个方面: (1)采集信息是否全面、安全和有效:一个好的安全审计系统能够审计出问题来,它必定要有足够多的信息去审计才可以保证系统能审计出问题来。采集到的信息是否足够全面,并且原始(没有被破坏或篡改)、第22卷 第1期 2009年2月 山东科学SH ANDONG SCIE NCE V ol.22 N o.1Feb.2009

Windows登录类型及安全日志解析

一、Windows登录类型 如果你留意Windows系统的安全日志,在那些事件描述中你将会发现里面的“登录类型”并非全部相同,难道除了在键盘上进行交互式登录(登录类型1)之外还有其它类型吗?不错,Windows为了让你从日志中获得更多有价值的信息,它细分了很多种登录类型,以便让你区分登录者到底是从本地登录,还是从网络登录,以及其它更多的登录方式。因为了解了这些登录方式,将有助于你从事件日志中发现可疑的黑客行为,并能够判断其攻击方式。下面我们就来详细地看看Windows的登录类型。 登录类型2:交互式登录(Interactive) 这应该是你最先想到的登录方式吧,所谓交互式登录就是指用户在计算机的控制台上进行的登录,也就是在本地键盘上进行的登录,但不要忘记通过KVM登录仍然属于交互式登录,虽然它是基于网络的。 登录类型3:网络(Network) 当你从网络的上访问一台计算机时在大多数情况下Windows记为类型3,最常见的情况就是连接到共享文件夹或者共享打印机时。另外大多数情况下通过网络登录IIS时也被记为这种类型,但基本验证方式的IIS登录是个例外,它将被记为类型8,下面将讲述。 登录类型4:批处理(Batch) 当Windows运行一个计划任务时,“计划任务服务”将为这个任务首先创建一个新的登录会话以便它能在此计划任务所配置的用户账户下运行,当这种登录出现时,Windows在日志中记为类型4,对于其它类型的工作任务系统,依赖于它的设计,也可以在开始工作时产生类型4的登录事件,类型4登录通常表明某计划任务启动,但也可能是一个恶意用户通过计划任务来猜测用户密码,这种尝试将产生一个类型4的登录失败事件,但是这种失败登录也可能是由于计划任务的用户密码没能同步更改造成的,比如用户密码更改了,而忘记了在计划

windows 日志文件详解

以WINDOWS2000为例! Windows2000的日志文件通常有应用程序日志,安全日志、系统日志、DNS服务器日志、FTP 日志、WWW日志等等,可能会根据服务器所开启的服务不同。当我们用流光探测时,比如说IPC探测,就会在安全日志里迅速地记下流光探测时所用的用户名、时间等等,用FTP探测后,也会立刻在FTP日志中记下IP、时间、探测所用的用户名和密码等等。甚至饔捌舳毙枰猰svcp60.dll这个动库链接库,如果服务器没有这个文件都会在日志里记录下来,这就是为什么不要拿国内主机探测的原因了,他们记下你的IP后会很容易地找到你,只要他想找你!!还有Scheduler日志这也是个重要的LOG,你应该知道经常使用的srv.exe就是通过这个服务来启动的,其记录着所有由Scheduler服务启动的所有行为,如服务的启动和停止。 日志文件默认位置: 应用程序日志、安全日志、系统日志、DNS日志默认位置:%sys temroot%\sys tem32\config,默认文件大小512KB,管理员都会改变这个默认大小。 安全日志文件:%sys temroot%\sys tem32\config\SecEvent.EVT 系统日志文件:%sys temroot%\sys tem32\config\SysEvent.EVT 应用程序日志文件:%sys temroot%\sys tem32\config\AppEvent.EVT Internet信息服务FTP日志默认位置:%sys temroot%\sys tem32\logfiles\msftpsvc1\,默认每天一个日志 Internet信息服务WWW日志默认位置:%sys temroot%\sys tem32\logfiles\w3svc1\,默认每天一个日志 Scheduler服务日志默认位置:%sys temroot%\schedlgu.txt 以上日志在注册表里的键: 应用程序日志,安全日志,系统日志,DNS服务器日志,它们这些LOG文件在注册表中的:HKEY_LOCAL_MACHINE\sys tem\CurrentControlSet\Services\Eventlog 有的管理员很可能将这些日志重定位。其中EVENTLOG下面有很多的子表,里面可查到以上日志的定位目录。 Schedluler服务日志在注册表中 HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SchedulingAgent FTP和WWW日志详解: FTP日志和WWW日志默认情况,每天生成一个日志文件,包含了该日的一切记录,文件名通常为ex(年份)(月份)(日期),例如ex001023,就是2000年10月23日产生的日志,用记事本就可直接打开,如下例: #Software: Microsoft Internet Information Services 5.0 (微软IIS5.0) #Version: 1.0 (版本1.0) #Date: 20001023 0315 (服务启动时间日期) #Fields: time cip csmethod csuristem scstatus 0315 127.0.0.1 [1]USER administator 331 (IP地址为127.0.0.1用户名为administator试图登录)0318 127.0.0.1 [1]PASS – 530 (登录失败) 032:04 127.0.0.1 [1]USER nt 331 (IP地址为127.0.0.1用户名为nt的用户试图登录) 032:06 127.0.0.1 [1]PASS – 530 (登录失败) 032:09 127.0.0.1 [1]USER cyz 331 (IP地址为127.0.0.1用户名为cyz的用户试图登录) 0322 127.0.0.1 [1]PASS – 530 (登录失败) 0322 127.0.0.1 [1]USER administrator 331 (IP地址为127.0.0.1用户名为administrator试图登录)

操作系统安全实验报告

CENTRAL SOUTH UNIVERSITY 操作系统安全实验报告 学生姓名 班级学号 指导教师 设计时间

《操作系统安全》实验一 ……Windows系统安全设置实验 一、实验目的 1、了解Windows操作系统的安全性 2、熟悉Windows操作系统的安全设置 3、熟悉MBSA的使用 二、实验要求 1、根据实验中的安全设置要求,详细观察并记录设置前后系统的变化,给出分析报告。 2、采用MBSA测试系统的安全性,并分析原因。 3、比较Windows系统的安全设置和Linux系统安全设置的异同。 三、实验内容人 1、配置本地安全设置,完成以下内容: (1)账户策略:包括密码策略(最小密码长度、密码最长存留期、密码最短存留期、强制密码历史等)和账户锁定策略(锁定阈值、锁定时间、锁定计数等) A.账户锁定策略: 账户锁定阈值:指用户输入几次错误的密码后将用户账户锁定,默认为0,代表不锁定 账户锁定时间:指当用户账户被锁定后经过多长时间会自动解锁,0表示只有管理员才能受控解锁 复位账户锁定计数器:指用户由于输入密码错误开始计数时,计数器保持的时间,当时间过后,计数器复位为0. B.密码策略

(2)账户和口令的安全设置:检查和删除不必要的账户(User用户、Duplicate User用户、测试用户、共享用户等)、禁用guest账户、禁止枚举帐号、创建两个管理员帐号、创建陷阱用户(用户名为Administrator、权限设置为最低)、不让系统显示上次登录的用户名。 A.创建用户: 控制面板----管理工具----计算机管理-----本地用户和组-----用户---创建用户B.修改用户权限: 控制面板---用户账户---管理其他账户---更改账户类型 C.禁止枚举账号: 禁止原因:枚举账号指某些具有黑客行为的蠕虫病毒可以通过扫描WindowsXP系统的指定端口,然后通过共享会话猜测管理员系统密码,因此需要禁止枚举账号 方法:本地安全设置-“安全设置”-“本地策略”-“安全选项”-双击对匿名连接的额外限制-不允许枚举SAM账号和共享”

系统安全配置技术规范-Windows

系统安全配置技术规范—Windows

212211文档说明(一)变更信息 (二)文档审核人

目录 1.适用范围 (5) 2.帐号管理与授权 (5) 1 (5) 2 (5) 2.1【基本】删除或锁定可能无用的帐户 (5) 2.2【基本】按照用户角色分配不同权限的帐号 (5) 2.3【基本】口令策略设置不符合复杂度要求 (6) 2.4【基本】设定不能重复使用口令 (6) 2.5不使用系统默认用户名 (6) 2.6口令生存期不得长于90天 (7) 2.7设定连续认证失败次数 (7) 2.8远端系统强制关机的权限设置 (8) 2.9关闭系统的权限设置 (8) 2.10取得文件或其它对象的所有权设置 (9) 2.11将从本地登录设置为指定授权用户 (9) 2.12将从网络访问设置为指定授权用户 (9) 3.日志配置要求 (10) 3 (10) 3.1【基本】审核策略设置中成功失败都要审核 (10) 3.2【基本】设置日志查看器大小 (11) 4.IP协议安全要求 (11) 4 (11) 4.1开启TCP/IP筛选 (11) 4.2启用防火墙 (12) 4.3启用SYN攻击保护 (12) 5.服务配置要求 (14) 5 (14) 5.1【基本】启用NTP服务 (14) 5.2【基本】关闭不必要的服务 (14) 5.3【基本】关闭不必要的启动项 (14) 5.4【基本】关闭自动播放功能 (15) 5.5【基本】审核HOST文件的可疑条目 (15) 5.6【基本】存在未知或无用的应用程序 (16) 5.7【基本】关闭默认共享 (16) 5.8【基本】非EVERYONE的授权共享 (17) 5.9【基本】SNMP C OMMUNITY S TRING设置 (17) 5.10【基本】删除可匿名访问共享 (17) 5.11关闭远程注册表 (18) 5.12对于远程登陆的帐号,设置不活动断开时间为1小时 (18) 5.13IIS服务补丁更新 (18) 6.其它配置要求 (19)

详述Windows 2000 系统日志及删除方法

详述Windows 2000 系统日志及删除方法.txt两个人吵架,先说对不起的人,并不是认输了,并不是原谅了。他只是比对方更珍惜这份感情。Windows 2000的日志文件通常有应用程序日志,安全日志、系统日志、DNS服务器日志、FTP日志、WWW日志等等,可能会根据服务器所开启的服务不同。当我们用流光探测时,比如说IPC探测,就会在安全日志里迅速地记下流光探测时所用的用户名、时间等等,用FTP探测后,也会立刻在FTP日志中记下IP、时间、探测所用的用户名和密码等等。甚至连流影启动时需要msvcp60.dll这个动库链接库,如果服务器没有这个文件都会在日志里记录下来,这就是为什么不要拿国内主机探测的原因了,他们记下你的IP后会很容易地找到你,只要他想找你!!还有Scheduler日志这也是个重要的LOG,你应该知道经常使用的srv.exe就是通过这个服务来启动的,其记录着所有由Scheduler服务启动的所有行为,如服务的启动和停止。 日志文件默认位置: 应用程序日志、安全日志、系统日志、DNS日志默认位置:%systemroot%\system32\config, 默认文件大小512KB,管理员都会改变这个默认大小。 安全日志文件:%systemroot%\system32\config\SecEvent.EVT 系统日志文件:%systemroot%\system32\config\SysEvent.EVT 应用程序日志文件:%systemroot%\system32\config\AppEvent.EVT Internet信息服务FTP日志默认位置:%systemroot%\system32\logfiles\msftpsvc1\,默认每天一个日志 Internet信息服务WWW日志默认位置:%systemroot%\system32\logfiles\w3svc1\,默认每天一个日志 Scheduler服务日志默认位置:%systemroot%\schedlgu.txt 以上日志在注册表里的键: 应用程序日志,安全日志,系统日志,DNS服务器日志,它们这些LOG文件在注册表中的: HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Eventlog 有的管理员很可能将这些日志重定位。其中EVENTLOG下面有很多的子表,里面可查到以上日志的定位目录。 Schedluler服务日志在注册表中 HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SchedulingAgent