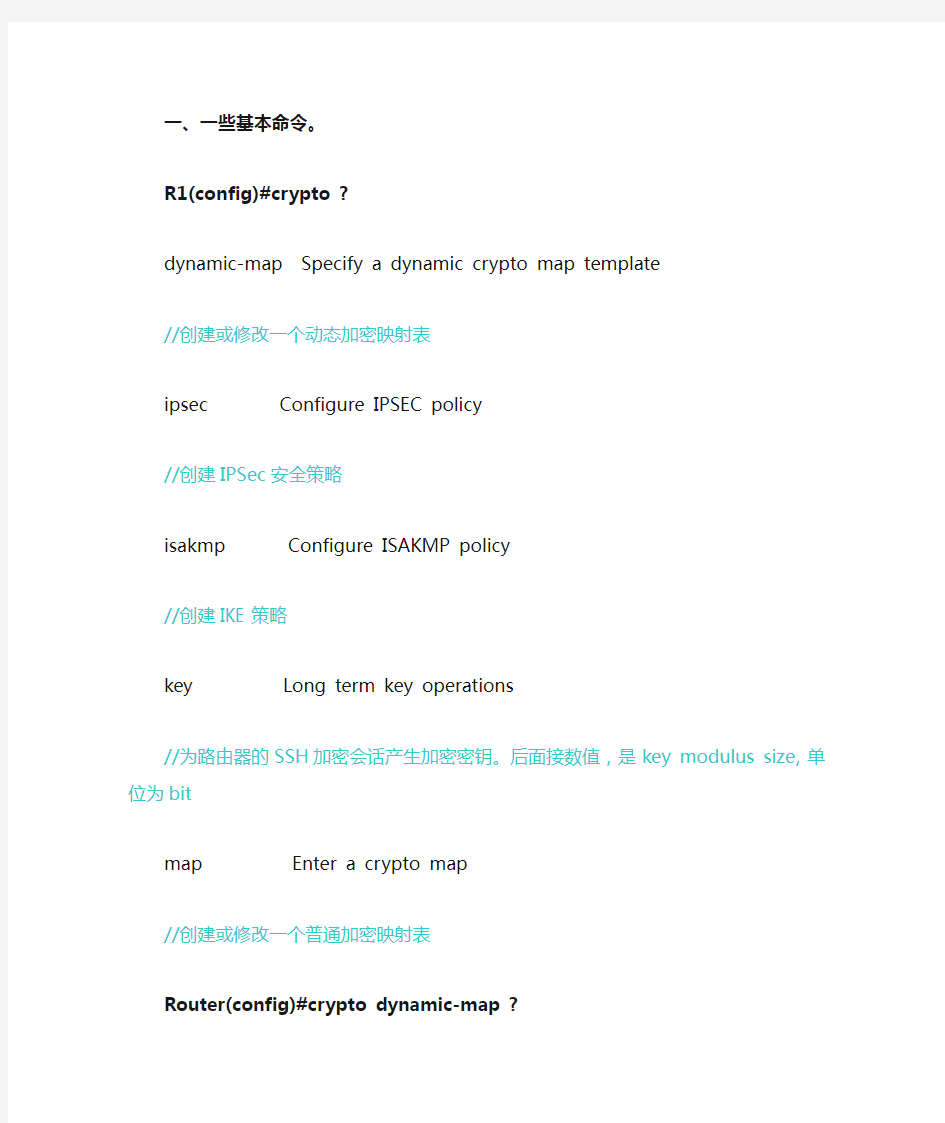

IPSec基本配置命令

R1(config)#crypto ?

dynamic-map Specify a dynamic crypto map template

//创建或修改一个动态加密映射表

ipsec Configure IPSEC policy

//创建IPSec安全策略

isakmp Configure ISAKMP policy

//创建IKE策略

key Long term key operations

//为路由器的SSH加密会话产生加密密钥。后面接数值,是key modulus size,单位为bit

map Enter a crypto map

//创建或修改一个普通加密映射表

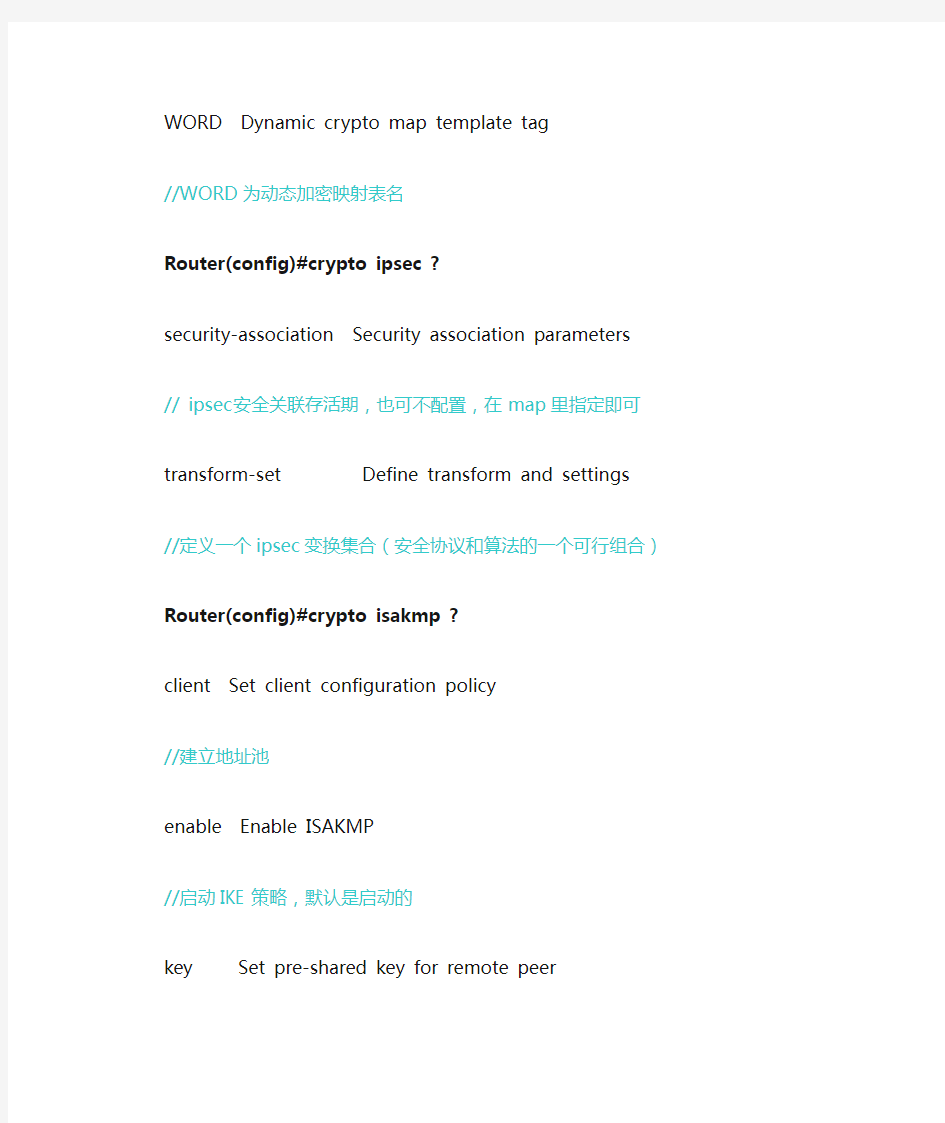

Router(config)#crypto dynamic-map ?

WORD Dynamic crypto map template tag

//WORD为动态加密映射表名

Router(config)#crypto ipsec ?

security-association Security association parameters

// ipsec安全关联存活期,也可不配置,在map里指定即可

transform-set Define transform and settings

//定义一个ipsec变换集合(安全协议和算法的一个可行组合)

Router(config)#crypto isakmp ?

client Set client configuration policy

//建立地址池

enable Enable ISAKMP

//启动IKE策略,默认是启动的

key Set pre-shared key for remote peer

//设置密钥

policy Set policy for an ISAKMP protection suite

//设置IKE策略的优先级

Router(config)#crypto key ?

generate Generate new keys

//生成新的密钥

zeroize Remove keys

//移除密钥

Router(config)#crypto map ?

WORD Crypto map tag

//WORD为map表名

Router(config)#crypto isakmp policy ?

<1-10000> Priority of protection suite

//设置IKE策略,policy后面跟1-10000的数字,这些数字代表策略的优先级。

Router(config)#crypto isakmp policy 100 //进入IKE策略配置模式,以便做下面的配置Router(config-isakmp)#encryption ? //设置采用的加密方式,有以下三种

3des Three key triple DES

aes AES - Advanced Encryption Standard

des DES - Data Encryption Standard (56 bit keys).

Router(config-isakmp)#hash ? //采用的散列算法,MD5为160位,sha为128位。

md5 Message Digest 5

sha Secure Hash Standard

Router(config-isakmp)#authentication pre-share //采用预共享密钥的认证方式

Router(config-isakmp)#group ? //指定密钥的位数,越往下安全性越高,但加密速度越慢

1 Diffie-Hellman group 1

2 Diffie-Hellman group 2

5 Diffie-Hellman group 5

Router(config-isakmp)#lifetime ? //指定安全关联生存期,为60-86400秒

<60-86400> lifetime in seconds

Router(config)#crypto isakmp key *** address XXX.XXX.XXX.XXX

//设置IKE交换的密钥,***表示密钥组成,XXX.XXX.XXX.XXX表示对方的IP地址Router(config)#crypto ipsec transform-set zx ?

//设置IPsec交换集,设置加密方式和认证方式,zx是交换集名称,可以自己设置,两端的名字也可不一样,但其他参数要一致。

ah-md5-hmac AH-HMAC-MD5 transform

ah-sha-hmac AH-HMAC-SHA transform

esp-3des ESP transform using 3DES(EDE) cipher (168 bits)

esp-aes ESP transform using AES cipher

esp-des ESP transform using DES cipher (56 bits)

esp-md5-hmac ESP transform using HMAC-MD5 auth

esp-sha-hmac ESP transform using HMAC-SHA auth

例:Router(config)#crypto ipsec transform-set zx esp-des esp-md5-hmac

Router(config)#crypto map map_zx 100 ipsec-isakmp

//建立加密映射表,zx为表名,可以自己定义,100为优先级(可选范围1-65535),如果有多个表,数字越小的越优先工作。

Router(config-crypto-map)#match address ? //用ACL来定义加密的通信

<100-199> IP access-list number

WORD Access-list name

Router(config-crypto-map)#set ?

peer Allowed Encryption/Decryption peer. //标识对方路由器IP地址pfs Specify pfs settings //指定上面定义的密钥长度,即group security-association Security association parameters //指定安全关联的生存期transform-set Specify list of transform sets in priority order

//指定加密图使用的IPSEC交换集

router(config-if)# crypto map zx

//进入路由器的指定接口,应用加密图到接口,zx为加密图名。三、一个配置实验。

实验拓扑图:

1.R1上的配置。

Router>enable

Router#config terminal

Enter configuration commands, one per line. End with CNTL/Z. Router(config)#hostname R1

//配置IKE策略

R1(config)#crypto isakmp enable

R1(config)#crypto isakmp policy 100

R1(config-isakmp)#encryption des

R1(config-isakmp)#hash md5

R1(config-isakmp)#authentication pre-share

R1(config-isakmp)#group 1

R1(config-isakmp)#lifetime 86400

R1(config-isakmp)#exit

//配置IKE密钥

R1(config)#crypto isakmp key 123456 address 10.1.1.2

//创建IPSec交换集

R1(config)#crypto ipsec transform-set zx esp-des esp-md5-hmac

//创建映射加密图

R1(config)#crypto map zx_map 100 ipsec-isakmp

R1(config-crypto-map)#match address 111

R1(config-crypto-map)#set peer 10.1.1.2

R1(config-crypto-map)#set transform-set zx

R1(config-crypto-map)#set security-association lifetime seconds 86400

R1(config-crypto-map)#set pfs group1

R1(config-crypto-map)#exit

//配置ACL

R1(config)#access-list 111 permit ip 192.168.1.10 0.0.0.255 192.168.2.10 0.0.0.255 //应用加密图到接口

R1(config)#interface s1/0

R1(config-if)#crypto map zx_map

2.R2上的配置。

与R1的配置基本相同,只需要更改下面几条命令:

R1(config)#crypto isakmp key 123456 address 10.1.1.1

R1(config-crypto-map)#set peer 10.1.1.1

R1(config)#access-list 111 permit ip 192.168.2.10 0.0.0.255 192.168.1.10 0.0.0.255

3.实验调试。

在R1和R2上分别使用下面的命令,查看配置信息。

R1#show crypto ipsec ?

sa IPSEC SA table

transform-set Crypto transform sets

R1#show crypto isakmp ?

policy Show ISAKMP protection suite policy

sa Show ISAKMP Security Associations

四、相关知识点。

对称加密或私有密钥加密:加密解密使用相同的私钥

DES--数据加密标准data encryption standard

3DES--3倍数据加密标准triple data encryption standard

AES--高级加密标准advanced encryption standard

一些技术提供验证:

MAC--消息验证码 message authentication code

HMAC--散列消息验证码 hash-based message authentication code

MD5和SHA是提供验证的散列函数

对称加密被用于大容量数据,因为非对称加密站用大量cpu资源

非对称或公共密钥加密:

RSA rivest-shamir-adelman

用公钥加密,私钥解密。公钥是公开的,但只有私钥的拥有者才能解密

两个散列常用算法:

HMAC-MD5 使用128位的共享私有密钥

HMAC-SHA-I 使用160位的私有密钥

ESP协议:用来提供机密性,数据源验证,无连接完整性和反重放服务,并且通过防止流量分析来限制流量的机密性,这些服务以来于SA建立和实现时的选择。

加密是有DES或3DES算法完成。可选的验证和数据完整性由HMAC,keyed SHA-I或MD5提供

IKE--internet密钥交换:他提供IPSEC对等体验证,协商IPSEC密钥和协商IPSEC安全关联

实现IKE的组件

1:des,3des 用来加密的方式

2:Diffie-Hellman 基于公共密钥的加密协议允许对方在不安全的信道上建立公共密钥,在IKE中被用来建立会话密钥。group 1表示768位,group 2表示1024位

3:MD5,SHA--验证数据包的散列算法。RAS签名--基于公钥加密系统

IPSEC配置文档

配置步骤: 一、.使得R1与R3之间(公网之间)能够通信 [R1]ip route-static 0.0.0.0 0.0.0.0 12.1.1.2 [R3]ip route-static 0.0.0.0 0.0.0.0 23.1.1.2 二、IPSEC配置 R1配置: 1.配置数据流 [R1]acl num 3000 [R1-acl-adv-3000]rule permit ip source 192.168.1.1 0.0.0.0 destination 192.168.2.1 0.0.0.0 2.IKE策略配置 [R1]ike proposal 10 //创建IKE提议,并进入IKE视图 [R1-ike-proposal-10]encryption-algorithm 3des-cbc //IKE提议使用的加密算法 [R1-ike-proposal-10]authentication-method pre-share //IKE提议使用的密钥处理方式

[R1-ike-proposal-10]authentication-algorithm md5 //IKE提议使用的验证算法 [R1-ike-proposal-10]dh group2 //IKE提议使用的DH交换组 [R1-ike-proposal-10]sa duration 86400 //ISAKMP SA生存周期 [R1-ike-proposal-10] 3.配置IKE对等体及密钥 [R1]ike peer R3 //创建IKE对等体,并进入IKE对等体视图 [R1-ike-peer-r3]exchange-mode main //IKE对等体的协商模式 [R1-ike-peer-r3]pre-shared-key h3c //IKE对等体的密钥 [R1-ike-peer-r3]local-address 12.1.1.1 //本端安全网关地址 [R1-ike-peer-r3]remote-address 23.1.1.3 //对端安全网关地址 [R1-ike-peer-r3]remote-name R3 //对端安全网关名称 [R1]ike local-name R1 //本端安全网关名称 [R1] 4. IPSEC安全提议配置

cisco配置命令大全

933a LMI使用Q933A标准.LMI(Local management Interface)有3种:ANSI:T1.617;CCITTY:Q933A和CISCO特有的标准。 # fram-relay intf-typ ABC ABC为帧中继设备类型,它们分别是DTE设备,DCE交换机或NNI(网络接点接口)支持。# frame_relay interface_dlci 110 br 配置DLCI(数据链路连接标识符)。 # frame-relay map ip ABCD XXXX broadcast 建立帧中继映射。ABCD为对方ip地址,XXXX为本地DLCI号,broadcast允许广播向前转发或更新路由。 # no shutdown 激活本端口. # exit ---- 5 .帧中继子接口的配置: # conf t # int s0.1 point-to-point

对应S0的子接口1,点对点方式。 # ip addr ABCD XXXX ABCD为子口1的IP地址,XXXX为子网掩码。# frame-relay intreface-dlci 100 br 6.配置拨号备份 (1).配置备份主口 # conf t # int s0 S0为主口. # backup int asy 1 A1口为备份口. # backup delay 0 1 延时1秒. (2).配置虚拟接口 # conf t # ip addr ABCD XXXX

ABCD为虚拟接口IP地址,XXXX为子网掩码。 # encap ppp 封装ppp协议. # dialer in-band 激活随叫随拨功能. # dialer idle-timeout 7200 # dialer map ip ABCD modem-script call broadcast 6225481 br 映射对应的拨号口.ABCD为对方拨号口的ip地址,6225481为对应的电话号码。 # dialer_group 1 定义拨号组成员. (3).配置防火墙 # dialer_list 1 pro ip permit 允许ip协议通过。 (4).配置连接口令 # user name ABCD pass XXXX ABCD为对方主机名,XXXX为连接口令. (5).配置拨号字符串

CMSR系列路由器IPsec典型配置举例V

C M S R系列路由器I P s e c典型配置举例V 文件排版存档编号:[UYTR-OUPT28-KBNTL98-UYNN208]

1?简介 本文档介绍IPsec的典型配置举例。

2?配置前提 本文档适用于使用Comware V7软件版本的MSR系列路由器,如果使用过程中与产品实际情况有差异,请参考相关产品手册,或以设备实际情况为准。 本文档中的配置均是在实验室环境下进行的配置和验证,配置前设备的所有参数均采用出厂时的缺省配置。如果您已经对设备进行了配置,为了保证配置效果,请确认现有配置和以下举例中的配置不冲突。 本文档假设您已了解IPsec特性。 3?使用iNode客户端基于证书认证的L2TP over IPsec功能配置举例 3.1?组网需求 如所示,PPP用户Host与Device建立L2TP隧道,Windows server 2003作为CA服务器,要求: 通过L2TP隧道访问Corporate network。 用IPsec对L2TP隧道进行数据加密。 采用RSA证书认证方式建立IPsec隧道。 图1基于证书认证的L2TP over IPsec配置组网图 3.2?配置思路 由于使用证书认证方式建立IPsec隧道,所以需要在ike profile 中配置local-identity为dn,指定从本端证书中的主题字段取得 本端身份。 3.3?使用版本

本举例是在R0106版本上进行配置和验证的。 3.4?配置步骤 3.4.1?Device的配置 (1)配置各接口IP地址 #配置接口GigabitEthernet2/0/1的IP地址。

IPSec配置案例

防火墙产品典型组网配置指导及使用注意事项 ike sa keepalive-timer interval 30 ike sa keepalive-timer timeout 90 1 IPSEC 建立点到点SA 配置采用IKE 方式建立SA, IKE自动协商方式相对比较简单,只需要配置好IKE协商安全策略的信息,由IKE自动协商来创建和维护安全联盟。当与Eudemon 进行通信的对等体设备数量较少时,或是在小型静态环境中,手工配置安全联盟是可行的,但不推荐。对于小、中、大型的动态网络环境中,我们都推荐使用IKE协商建立安全联盟。第一节介绍点到点网络结构,使用IKE建立SA的典型配置 1.1 组网图 图1IKE点到点网络典型组网图 1.2 组网需求 ●PC1与PC2之间进行安全通信,在FWA与FWB之间使用IKE自动协 商建立安全通道。 ●在FWA和FWB上均配置序列号为10的IKE提议。 ●为使用pre-shared key验证方法的提议配置验证字。 ●FWA与FWB均为固定公网地址 1.3 适用产品、版本 设备型号:Eudemon100/100S/200/200S, Eudemon300/500/1000, USG50/3000/5000 实验设备: FWA Eudemon500 FWB Eudemon200

软件版本:V2R1及以上实验版本Eudemon500 V200R006C02B059 Eudemon200 V200R001B01D036 1.4 配置思路和步骤 1)防火墙基本配置,包括IP地址,安全域 2)配置公网路由, 一般情况下,防火墙上配置静态路由 3)定义用于包过滤和加密的数据流 4) 域间通信规则 5)配置IPSec安全提议 6) 配置IKE提议 7) 配置IKE Peer 8) 配置安全策略 9) 引用安全策略 1.5 配置过程和解释(关键配置) 配置FWA: 1)配置到达PC2的静态路由 [FWA]ip route-static 0.0.0.0 0.0.0.0 200.0.0.2 2)定义用于包过滤和加密的数据流 [FWA]acl 3000 [FWA-acl-adv-3000]rule permit ip source 10.0.0.0 0.0.0.255 destination 10.0.1.0 0.0.0.255 [FWA-acl-adv-3000]quit [FWA]acl 3001 [FWA-acl-adv-3001]rule permit ip source 10.0.1.0 0.0.0.255 [FWA-acl-adv-3001]quit 3)配置trust与untrust域间包过滤规则 [FWA]firewall interzone trust untrust [FWA-interzone-trust-untrust]packet-filter 3000 outbound [FWA-interzone-trust-untrust]packet-filter 3001 inbound

H3C MSR系列路由器IPsec典型配置举例(V7)

1 简介 本文档介绍IPsec的典型配置举例。 2 配置前提 本文档适用于使用Comware V7软件版本的MSR系列路由器,如果使用过程中与产品实际情况有差异,请参考相关产品手册,或以设备实际情况为准。 本文档中的配置均是在实验室环境下进行的配置和验证,配置前设备的所有参数均采用出厂时的缺省配置。如果您已经对设备进行了配置,为了保证配置效果,请确认现有配置和以下举例中的配置不冲突。 本文档假设您已了解IPsec特性。 3 使用iNode客户端基于证书认证的L2TP over IPsec功能配置举例 3.1 组网需求 如图1所示,PPP用户Host与Device建立L2TP隧道,Windows server 2003作为CA服务器,要求: ?通过L2TP隧道访问Corporate network。 ?用IPsec对L2TP隧道进行数据加密。 ?采用RSA证书认证方式建立IPsec隧道。 图1 基于证书认证的L2TP over IPsec配置组网图 3.2 配置思路 由于使用证书认证方式建立IPsec隧道,所以需要在ike profile中配置local-identity 为dn,指定从本端证书中的主题字段取得本端身份。 3.3 使用版本 本举例是在R0106版本上进行配置和验证的。 3.4 配置步骤 3.4.1 Device的配置 (1) 配置各接口IP地址

# 配置接口GigabitEthernet2/0/1的IP地址。

Cisco设备的基本配置命令

switch> 用户模式 1:进入特权模式 enable switch> enable switch# 2:进入全局配置模式 configure terminal switch> enable switch#c onfigure terminal switch(conf)# 3:交换机命名 hostname aptech2950 以aptech2950为例 switch> enable switch#c onfigure terminal switch(conf)#hostname aptch-2950 aptech2950(conf)# 4:配置使能口令 enable password cisco 以cisco为例 switch> enable switch#c onfigure terminal switch(conf)#hostname aptch2950 aptech2950(conf)# enable password cisco 5:配置使能密码 enable secret ciscolab 以cicsolab为例 switch> enable switch#c onfigure terminal switch(conf)#hostname aptch2950 aptech2950(conf)# enable secret ciscolab 6:设置虚拟局域网vlan 1 interface vlan 1 switch> enable switch#c onfigure terminal switch(conf)#hostname aptch2950 aptech2950(conf)# interface vlan 1 aptech2950(conf-if)#ip address 192.168.1.1 255.255.255.0 配置交换机端口ip 和子网掩码 aptech2950(conf-if)#no shut 是配置处于运行中aptech2950(conf-if)#exit aptech2950(conf)#ip default-gateway 192.168.254 设置网关地址 7:进入交换机某一端口 interface fastehernet 0/17 以17端口为例switch> enable switch#c onfigure terminal switch(conf)#hostname aptch2950 aptech2950(conf)# interface fastehernet 0/17 aptech2950(conf-if)#

IPSec 配置指导

第3章IPSec 配置指导 3.1 组网及业务描述 图3-1 在RTA 和RTC 之间建立一个安全隧道,对RTA 上的LookBack 地址与RTC 上的LoopBack 地址之间的数据流进行安全保护。安全协议采用ESP 协议,加密算法采用DES,验证算法采用SHA1-HMAC-96。 3.2 配置步骤 (1) 配置ACL 在系统视图下,创建高级ACL,指定加密数据的范围; (2) 配置静态路由 在系统视图下,为两边LoopBack 地址建立连通性配置静态路由。 (3) 配置安全提议 系统视图下创建安全提议,并命名安全提议。 (4) 选择隧道封装协议 安全提议视图下,选择隧道协议:传输模式或隧道模式。默认为隧道模式。(5) 选择安全协议 安全提议视图下,选择安全协议:ESP 或AH。默认为ESP。 (6) 选择算法 同样在安全提议视图下,选择加密算法及认证算法。 (7) 创建安全策略 系统视图下,创建安全策略并选择协商方法为Manual。 (8) 引用ACL 及安全提议 安全策略视图下引用ACL 及安全提议。 (9) 设置对端地址 安全策略视图下设置对端地址。对端地址为接收方的物理地址。 (10) 设置本端地址 安全策略视图下设置本端地址。本端地址为发送方的物理地址。 (11) 设置SPI

安全策略视图下设置SPI。 设置inbound 和outbound 两个方向安全联盟的参数。 在安全隧道的两端设置的安全联盟参数必须是完全匹配的。本端的入方向安 全联盟的SPI 必须和对端的出方向安全联盟的SPI 一样;本端的出方向安全 联盟的SPI 必须和对端的入方向安全联盟的SPI 一样。 (12) 配置安全联盟使用的密钥 请在安全策略视图下配置密钥。此配置任务仅用于manua l 方式的安全策略,用如下命令手工输入安全联盟的密钥。对于采用isakmp 协商方式的安全策略,无需手工配置密钥,IKE 将自动协商安全联盟的密钥。 (13) 在接口上应用安全策略组 DL010012 IP VPN 实验指导书ISSUE 1.2 第3 章IPSec 配置指导 华为技术有限公司版权所有, 未经许可不得扩散21 此配置任务将安全策略组应用到接口,从而实现对流经这个接口的不同的数 据流进行不同的安全保护。如果所应用的安全策略是手工方式建立安全联盟,会立即生成安全联盟。如果所应用的是自动协商方式的安全联盟,不会立即 建立安全联盟,只有当符合某IPSec 安全策略的数据流从该接口外出时,才 会触发IKE 去协商IPSec 安全联盟。 3.3 配置参考 3.3.1 端口配置 1. 配置RTA

cisco交换机常用配置命令

3、常用配置命令 3.1 把端口加入到vlan Switch>en Password: Switch #conf t /*进入配置模式*/ Enter configuration commands, one per line. End with CNTL/Z. Switch (config)#inter f 0/1 /*进入端口*/ Switch (config-if)#switchport access vlan X /*把端口加入到vlan X*/ Switch (config-if)#end Switch #wr /*保存*/ Building configuration... [OK] Switch # 3.2 添加新vlan(在核心交换机上写) Switch>en Password: Switch #conf t /*进入配置模式*/ Enter configuration commands, one per line. End with CNTL/Z. Switch (config)#Vlan X /*添加新Vlan*/ Switch (config-vlan)#inter vlan X /*进入Vlan*/ Switch (config-if)#ip address x.x.x.x 255.255.255.0/*设置vlan ip地址*/ Switch (config-if)#no shut 3.3 配置trunk,透传vlan Switch>en Password: Switch #conf t /*进入配置模式*/ Enter configuration commands, one per line. End with CNTL/Z. Switch (config)#inter fast 0/x /*进入级联端口*/ Switch (config-if)#switchport mode trunk /*修改端口模式*/ Switch (config-if)# switchport trunk allowed vlan all /*设置允许通过的vlan*/ 保存 删除命令:所有的命令前面加no。

IPSec VPN配置总结

IPSec VPN配置总结 近段时间,笔者完成了一些IPSec VPN的配置,有站点到站点固定公网IP 地址的IPSec VPN,有站点到站点使用固定公网IP地址的EZVPN,有网络中心点是固定公网IP地址,而分支机构是动态地址的DMVPN,有路由器和防火墙之间互联的IPSec VPN,也有不同厂商的设备之间互联的IPSec VPN。通过这些项目的锻炼,笔者感到对IPSec VPN的了解又增进了一步,以前一些模糊的地方,经过这次项目的实践之后也越来越清晰,以下就是笔者对IPSec VPN配置的总结和配置实例。 一、理解IPSec VPN VPN是利用公共网络建立一条专用的通道来实现私有网络的连接,IPSec VPN就是利用IPSec协议框架实现对VPN通道的加密保护。IPSec工作在网络层,它能在IP层上对数据提供加密、数据完整性、起源认证和反重放保护等功能。 加密的作用就是通过将数据包加密,保证数据的安全,即使数据包被人监听获取到,也无法阅读数据内容。 IPSec使用的数据加密算法是对称密钥加密系统。支持的加密算法主要有:DES、3DES、MD5和SHA加密算法,这种加密算法需要一个共享的密钥执行加密和解密,共享的密钥是通过通信两端交换公钥,然后用公钥和各自的私钥进行运算,就得到了共享的密钥,这样就需要一个公钥交换的算法。DH密钥协议就是一种公钥交换方法。DH密钥交换协议有组1到组7的几种不同的算法。DES 和3DES支持组1和2,AES支持组2和5,因此如果选用了不同的加密算法,就需要选择相应的DH密钥交换算法。 数据完整性的作用就是保证数据包在传输的过程当中没有被篡改。

思科路由器基本配置与常用配置命令

思科路由器基本配置与常用配置命令(simple for CCNA) 启动接口,分配IP地址: router> router> enable router# router# configure terminal router(config)# router(config)# interface Type Port router(config-if)# no shutdown router(config-if)# ip address IP-Address Subnet-Mask router(config-if)# ^z 配置RIP路由协议:30秒更新一次 router(config)# router rip router(config-if)# network Network-Number router(config-if)# ^z 配置IGRP路由协议:90秒更新一次 router(config)# router igrp AS-Number router(config-if)# network Network-Number router(config-if)# ^z配置Novell IPX路由协议:Novell RIP 60秒更新一次 router(config)# ipx routing [node address] router(config)# ipx maximum-paths Paths router(config)# interface Type Port router(config-if)# ipx network Network-Number [encapsulation encapsulation-type] [secondary] router(config-if)# ^z配置DDR: router(config)# dialer-list Group-Number protocol Protocol-Type permit [list ACL-Number] router(config)# interface bri 0 router(config-if)# dialer-group Group-Number router(config-if)# dialer map Protocol-Type Next-Hop-Address name Hostname Telphone-Number router(config-if)# ^z配置ISDN: router(config)# isdn swith-type Swith-Type router(config-if)# ^z 配置Frame Relay: router(config-if)# encapsulation frame-relay [cisco | ietf ] router(config-if)# frame-relay lmi-type [ansi | cisco | q933a ] router(config-if)# bandwidth kilobits router(config-if)# frame-relay invers-arp [ Protocol ] [dlci ] router(config-if)# ^z配置标准ACL: router(config)# access-list Access-List-Number [ permit | deny ] source [ source-mask ] router(config)# interface Type Port router(config-if)# ip access-group Access-List-Number [ in | out ] router(config-if)# ^z配置扩展ACL: router(config)# access-list Access-List-Number [ permit | deny ] [ Protocol | Protocol-Number ] source source-wildcard [ Source-Port ] destination destination-wildcard [ Destination-Port ] [ established ]

IPSec配置命令

IPSec配置命令 2010-06-25 14:57:48| 分类:路由交换|字号订阅 IPSec配置命令 ipsec配置命令包括: 1 clear crypto sa 2 crypto ipsec transform-set 3 crypto map 4 crypto map {ipsec-manual|ipsec-isakmp} 5 cryto ipsec security-association lifetime 6 match address 7 mode 8 set peer 9 set security-association lifetime 10 set session-key ah 11 set session-key esp 12 set transform-set 13 show crypto ipsec sa 14 show crypto ipsec security-association lifetime 15 show crypto ipsec transform-set 16 show crypto map 17 debug crypto ipsec 1 clear crypto sa 命令:clear crypto sa [map [map-name] [[map-number]] ] [peer [ip-address]] 功能:删除安全联盟。 参数:map指定加密映射集;[map-name] [[map-number]]为加密映射集的名称或号码;peer 指定对端的ip地址;[ip-address]为对端的ip地址。 命令模式:特权用户配置模式。 使用指南:如果未使用map、peer关键字,所有的ipsec安全联盟都将被删除。举例:删除由map-tunnel1创建的所有现存的安全联盟。

Cisco交换机常用配置命令

Cisco交换机常用配置命令 CISCO交换机基本配置 switch>ena 進入特权模式 switch#erasenvram 全部清除交换机的所有配置 switch#reload 重新启动交换机(初始提示符为switch> ) ------------------------------------------------------------------------------------ CISCO交换机基本配置:Console端口连接 用户模式hostname>; 特权模式hostname(config)# ; 全局配置模式hostname(config-if)# ; 交换机口令设置: switch>enable ;进入特权模式 switch#config;进入全局配置模式 switch(config)#hostname cisco ;设置交换机的主机名 switch(config)#enable secret csico1 ;设置特权加密口令 switch(config)#enable password csico8 ;设置特权非密口令 switch(config)#line console 0 ;进入控制台口 switch(config-line)#line vty 0 4 ;进入虚拟终端 switch(config-line)#login ;虚拟终端允许登录 switch(config-line)#password csico6 ;设置虚拟终端登录口令csico6 switch#write 保存配置設置 switch#copy running-config startup-config 保存配置設置,與write一樣switch#exit;返回命令 配置终端过一会时间就会由全局配置模式自动改为用户模式,将超时设置为永不超时 switch#conf t switch(config)#line con 0 switch(config-line)#exec-timeout 0 --------------------------------------------------------------------------------- 交换机显示命令: switch#write;保存配置信息 switch#showvtp;查看vtp配置信息 switch#show run ;查看当前配置信息 switch#showvlan;查看vlan配置信息 switch#showvlan name vlan2 switch#show interface ;查看端口信息

路由器-GRE-Over-IPSec典型配置

路由器-GRE-Over-IPSec典型配置 【需求】 分部1和分部2通过野蛮IPSec的方式连接到中心,采用GRE-Over-IPSec的方式,在tunnel上运行OSPF协议来实现总部和分部之间的互通。 【组网图】

【验证】 1、中心上的ike sa 状态: disp ike sa connection-id peer flag phase doi ---------------------------------------------------------- 4 202.101.3.2 RD 1 IPSEC 5 202.101.3.2 RD 2 IPSEC 2 202.101.2.2 RD 1 IPSEC 3 202.101.2.2 RD 2 IPSEC flag meaning RD--READY ST--STAYALIVE RL--REPLACED FD--FADING TO—TIMEOUT 2、中心上的IPSec sa状态:

disp ipsec sa =============================== Interface: Serial2/0/0 path MTU: 1500 =============================== ----------------------------- IPsec policy name: "center" sequence number: 10 mode: isakmp ----------------------------- connection id: 3 encapsulation mode: tunnel perfect forward secrecy: None tunnel: local address: 202.101.1.2 remote address: 202.101.2.2 flow: (72 times matched) sour addr: 202.101.1.2/255.255.255.255 port: 0 protocol: GRE dest addr: 202.101.2.2/255.255.255.255 port: 0 protocol: GRE [inbound ESP SAs] spi: 1168206412 (0x45a16a4c) proposal: ESP-ENCRYPT-DES ESP-AUTH-MD5 sa remaining key duration (bytes/sec): 1887434028/3365 max received sequence-number: 33 udp encapsulation used for nat traversal: N [outbound ESP SAs] spi: 2150942891 (0x8034c8ab) proposal: ESP-ENCRYPT-DES ESP-AUTH-MD5 sa remaining key duration (bytes/sec): 1887433260/3365 max sent sequence-number: 36 udp encapsulation used for nat traversal: N ----------------------------- IPsec policy name: "center" sequence number: 20 mode: isakmp ----------------------------- connection id: 4 encapsulation mode: tunnel perfect forward secrecy: None tunnel: local address: 202.101.1.2 remote address: 202.101.3.2 flow: (73 times matched) sour addr: 202.101.1.2/255.255.255.255 port: 0 protocol: GRE dest addr: 202.101.3.2/255.255.255.255 port: 0 protocol: GRE [inbound ESP SAs] spi: 2624895419 (0x9c74b9bb) proposal: ESP-ENCRYPT-DES ESP-AUTH-MD5 sa remaining key duration (bytes/sec): 1887433796/3385 max received sequence-number: 35 udp encapsulation used for nat traversal: N [outbound ESP SAs]

思科基本配置命令详解

思科交换机基本配置实例讲解

目录 1、基本概念介绍 (2) 2、密码、登陆等基本配置 (2) 3、CISCO设备端口配置详解 (8) 4、VLAN的规划及配置 (13) 4.1核心交换机的相关配置 (13) 4.2接入交换机的相关配置 (25) 5、配置交换机的路由功能 (30) 6、配置交换机的DHCP功能 (31) 7、常用排错命令 (32)

1、基本概念介绍 IOS: 互联网操作系统,也就是交换机和路由器中用的操作系统 VLAN: 虚拟lan VTP: VLAN TRUNK PROTOCOL DHCP: 动态主机配置协议 ACL:访问控制列表 三层交换机:具有三层路由转发能力的交换机 本教程中“#”后的蓝色文字为注释内容。 2、密码、登陆等基本配置 本节介绍的内容为cisco路由器或者交换机的基本配置,在目前版本的cisco交换机或路由器上的这些命令是通用的。本教程用的是cisco的模拟器做的介绍,一些具体的端口显示或许与你们实际的设备不符,但这并不影响基本配置命令的执行。 Cisco 3640 (R4700) processor (revision 0xFF) with 124928K/6144K bytes of memory. Processor board ID 00000000 R4700 CPU at 100MHz, Implementation 33, Rev 1.2 2 Ethernet interfaces 8 Serial interfaces DRAM configuration is 64 bits wide with parity enabled. 125K bytes of NVRAM. 8192K bytes of processor board System flash (Read/Write) --- System Configuration Dialog --- Would you like to enter the initial configuration dialog? [yes/no]: n # 此处我们选择no,不进入他的初始化配置向导 Press RETURN to get started! # 选择no以后,提示你按回车键开始,此处我们需要按回车键 *Mar 1 00:43:56.591: %IP-5-WEBINST_KILL: Terminating DNS process *Mar 1 00:43:58.379: %SYS-5-RESTART: System restarted -- Cisco IOS Software, 3600 Software (C3640-JK9O3S-M), Version 12.3(14)T7, RELEASE SOFTWARE (fc2)