置乱扩散同步实现的图像加密算法

摩斯密码以及十种常用加密方法

摩斯密码以及十种常用加密方法 ——阿尔萨斯大官人整理,来源互联网摩斯密码的历史我就不再讲了,各位可以自行百度,下面从最简单的开始:时间控制和表示方法 有两种“符号”用来表示字元:划(—)和点(·),或分别叫嗒(Dah)和滴(Dit)或长和短。 用摩斯密码表示字母,这个也算作是一层密码的: 用摩斯密码表示数字:

用摩斯密码表示标点符号: 目前最常用的就是这些摩斯密码表示,其余的可以暂时忽略 最容易讲的栅栏密码: 手机键盘加密方式,是每个数字键上有3-4个字母,用两位数字来表示字母,例如:ru用手机键盘表示就是:7382, 那么这里就可以知道了,手机键盘加密方式不可能用1开头,第二位数字不可能超过4,解密的时候参考此

关于手机键盘加密还有另一种方式,就是拼音的方式,具体参照手机键盘来打,例如:“数字”表示出来就是:748 94。在手机键盘上面按下这几个数,就会出现:“数字”的拼音 手机键盘加密补充说明:利用重复的数字代表字母也是可以的,例如a可以用21代表,也可以用2代表,如果是数字9键上面的第四个字母Z也可以用9999来代表,就是94,这里也说明,重复的数字最小为1位,最大为4位。 电脑键盘棋盘加密,利用了电脑的棋盘方阵,但是个人不喜这种加密方式,因需要一个一个对照加密

当铺密码比较简单,用来表示只是数字的密码,利用汉字来表示数字: 电脑键盘坐标加密,如图,只是利用键盘上面的字母行和数字行来加密,下面有注释: 例:bye用电脑键盘XY表示就是: 351613

电脑键盘中也可参照手机键盘的补充加密法:Q用1代替,X可以用222来代替,详情见6楼手机键盘补充加密法。 ADFGX加密法,这种加密法事实上也是坐标加密法,只是是用字母来表示的坐标: 例如:bye用此加密法表示就是:aa xx xf 值得注意的是:其中I与J是同一坐标都是gd,类似于下面一层楼的方法:

一种图像置乱算法及其在数字电视中的应用研究

通讯作者:JongWeon KIM ,jwkim@smu.ac.kr 基金项目:2009年度MCST&韩国著作权委员会技术开发项目结果 一种图像置乱算法及其在数字电视中的应用研究 崔基哲 1 张波1 JongWeon KIM 2 1 (延边大学经济管理学院 信息管理与信息系统 延吉 133002) 2 (韩国祥明大学 著作权保护专业 教授 Seoul, KOREA 100080) (cuijizhe@https://www.360docs.net/doc/bf15097661.html, ;zhangbo0037@https://www.360docs.net/doc/bf15097661.html,; jwkim@smu.ac.kr ) 【摘要】 本文阐述了数字电视加解密原理,并介绍了图像置乱算法及其它在数字电视行业中的应用。我国的数字电视行业已经迈入高清时代,但收费节目的管理、卫星传播与有线传播的协调等问题上,还需要成熟的解决方案。本文提出了基于离散余弦变换的图像置乱算法,可适用于收费电视节目的安全管理。 通过本算法可以简化原数字电视加解密系统的两端间的交互流程,增加CA 共享所带来的安全性。经测试发现,提出的图像置乱算法抑制了其他置乱算法中存在的块效应,算法基本满足数字电视的管理及播放要求,无需增加硬件费用。 【关键词】 图像加密;置乱算法;数字电视;条件接收系统;离散余弦变换 【中图分类号】TN05 【文献标识码】A 【文章登记号】7-16 An Image Scrambling Algorithm and The Application in Digital TV Cui Jizhe 1, JongWeon KIM 2, Zhang Bo 1 1 (College of Economic and Management, Yanbian University , Yanji 133002) 2 (Dept. of Copyright Protection Sangmyung University, Seoul, 110743) Abstract This paper elaborates the theory of encryption and decryption about digital television, then gives an introduction of the image scrambling algorithm and the application in digital television industry. In china, the digital TV has stepped into the high definition age, while there also need the mature solution in the management of fee programmers, as well as the balance of satellite transmission and cable transmission. This paper puts forward to the image scrambling based on the Discrete Cosine Transform (DCT), it can be used in managing the security of fee-TV programmers. By means of this algorithm, it can simplify the Interactive process between original digital TV encryption and decryption, and increase the security bringing by CA share. By test, it is founded that the image scrambling algorithm promoted by this paper restrain blocking effects existing in other scrambling algorithm. The algorithm can content the demand of managing and playing of digital TV , dispense with increasing the hardware costs. Keywords Image encryption; Image Scrambling; Digital TV; CAS ;Discrete Cosine Transform 1 引言 2009年8月,广电总局发布促进高清电视发展的《通知》,要求现阶段要采取高清、标清同播过度发射,并要求卫星传输的高清节目必须进行加密[1] 。相继CCTV1等九套高清同播节目上星播出,标志着我国电视播出进入高清时代[2]。 数字电视是将传统的模拟信号经过采样、量化和编码等过程转化为数字信号,然后进行各种 功能的端到端的系统。数字电视不仅包括数字电视接收机、电视台,还包括信号的产生、处理、传输、接收和重现的全过程。在数字电视网上还可以接入电视会议、可视电话、视频点播、按次付费、网络游戏等传统业务外的增值业务。为了确保增值业务的实现,除安全可控的综合管理业务平台之外还需要条件接收系统,简称为CAS(Conditional Access System)。 为防止未授权的用户违法窃取业务,在数字电视传播过程中需要对数据进行加密。图像或视频信息的

(完整版)基于MATLAB的混沌序列图像加密程序

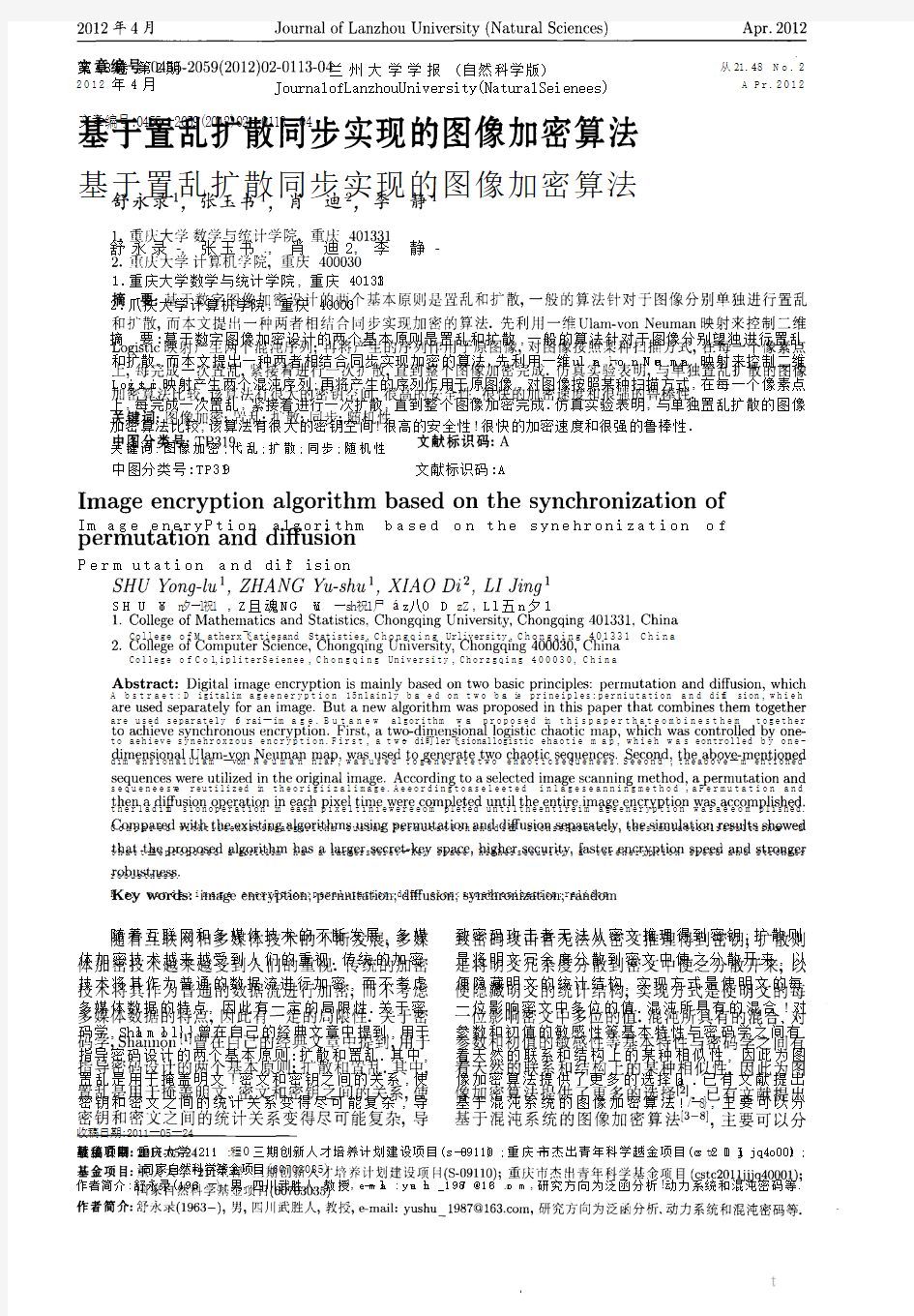

设计题目:基于MATLAB的混沌序列图像加密程序 一.设计目的 图像信息生动形象,它已成为人类表达信息的重要手段之一,网络上的图像数据很多是要求发送方和接受都要进行加密通信,信息的安全与保密显得尤为重 要,因此我想运用异或运算将数据进行隐藏,连续使用同一数据对图像数据两次异或运算图像的数据不发生改变,利用这一特性对图像信息进行加密保护。 熟练使用matlab运用matlab进行编程,使用matlab语言进行数据的隐藏加密,确保数字图像信息的安全,混沌序列具有容易生成,对初始条件和混沌参数敏感等特点,近年来在图像加密领域得到了广泛的应用。使用必要的算法将信息进行加解密,实现信息的保护。 .设计内容和要求 使用混沌序列图像加密技术对图像进行处理使加密后的图像 使用matlab将图像信息隐藏,实现信息加密。 三.设计思路 1. 基于混沌的图像置乱加密算法 本文提出的基于混沌的图像置乱加密算法示意图如图1所示 加密算法如下:首先,数字图像B大小为MX N( M是图像B的行像素数,N是图像B的列像素数),将A的第j行连接到j-1行后面(j=2,3, A,M,形成长度为MX N的序列C。其次,用Logistic混沌映射产生一个长度为的混沌序列{k1,k2,A,kMX N},并构造等差序列D: {1,2,3, A,MX N-1,MX N}。再次,将所

产生的混沌序列{kl, k2. A, kMX N}的M N个值由小到大排序,形成有序序列{k1', k2'. A' kMX N' },确定序列{k1, k2, A, kMX N}中的每个ki在有序序列{k1', k2', A , kMX N' }中的编号,形成置换地址集合 {t1 , t2 , A, tM X N},其中ti为集合{1 , 2, A, MX N}中的一个;按置换地址集合{t1 , t2 , A, tM X N}对序列C进行置换,将其第i个像素置换至第ti列, i=1 , 2, A, MX N,得到C'。将等差序列D做相同置换,得到D'。 最后,B'是一个MX N 的矩阵,B' (i ,j)=C ' ((i-1) X M+j),其中i=1 , 2, A, M j=i=1 , 2, A, N,则B'就是加密后的图像文件。 解密算法与加密算法相似,不同之处在于第3步中,以序列C'代替随机序列{k1, k2, A, kMX N},即可实现图像的解密。 2. 用MATLAB勺实现基于混沌的图像置乱加密算法 本文借助MATLAB^件平台,使用MATLAB!供的文本编辑器进行编程实现加密功能。根据前面加密的思路,把加密算法的编程分为三个主要模块:首先,构造一个与原图a等高等宽的矩阵b加在图像矩阵a后面形成复合矩阵c: b=zeros(m1, n1); ifm1>=n1 ifm1> n1 fore=1: n1 b=(e,e); end else fore=1: n1 end fore=1:( n1-m1) b((m1+e-1),e)=m1+e-1 end end c=zeros(m1*2, n1); c=zeros(m1*2,1); c=[b,a]; 然后,用Logitic映射产生混沌序列:

图像置乱

数字图像置乱技术研究 6.3.1图像置乱原理 图像置乱技术属于图像加密技术,它通过对图像像素矩阵的重排,破坏了图像矩阵的相关性,以此实现信息的加密,达到安全传输图像的目的。 图像置乱的实质是破坏相邻像素点间的相关性,使图像“面目全非”,看上去如同一幅没有意义的噪声图像。单纯使用位置空间的变换来置乱图像,像素的灰度值不会改变,直方图不变,只是几何位置发生了变换。置乱算法的实现过程可以看做是构造映射的过程,该映射是原图的置乱图像的一一映射,如果重复使用此映射,就构成了多次迭代置乱。 我们假设原始图像为0A ,映射关系用字母σ表示,得到的置乱图像为1A ,则原图到置乱图像的关系,可简单的表示为: 1 0A A ?→?σ 例如:原始图像用矩阵0A 表示,置乱后的图像为1A , ij a 代表坐标为(),x y 的像素点的灰度: ? ? ?? ?? ??????=3332 31 30 2322212013121110 03020100 0a a a a a a a a a a a a a a a a A ???? ? ???????=1200 21 33 112010 023******* 312322131a a a a a a a a a a a a a a a a A (6.3.1) 置乱映射σ的元素存在两种形式:一种是序号形式,用()j width i +*表示图像中像素的排列序号;一种是坐标形式,()j i ,表示第i 行第j 列。则相应的置乱映射σ可表示如下: ? ? ??? ???????=1253720131011511948614σ或者() () ()()() ()()()()()()()()()() ()????? ????? ??0,31,13,03,12,00,01,32,21,03,33,21,20,10,22,12,3 (6.3.2) 映射τ中的元素表示:原图中该点元素在置乱后图像中的位置。比如坐标为(0,1)的像素点最后变换到(1,2)这个位置上。因此使用置乱映射σ进行迭代置乱,原图0A 应用映射τ迭代适当的次数后,能够得到理想置乱图像。对1A 应用逆置乱映射,还原得到原始图像0A :

五种常用的数据加密方法

五种常用的数据加密方法.txt22真诚是美酒,年份越久越醇香浓型;真诚是焰火,在高处绽放才愈是美丽;真诚是鲜花,送之于人手有余香。一颗孤独的心需要爱的滋润;一颗冰冷的心需要友谊的温暖;一颗绝望的心需要力量的托慰;一颗苍白的心需要真诚的帮助;一颗充满戒备关闭的门是多么需要真诚这一把钥匙打开呀!每台电脑的硬盘中都会有一些不适合公开的隐私或机密文件,如个人照片或客户资料之类的东西。在上网的时候,这些信息很容易被黑客窃取并非法利用。解决这个问题的根本办法就是对重要文件加密,下面介绍五种常见的加密办法。加密方法一: 利用组策略工具,把存放隐私资料的硬盘分区设置为不可访问。具体方法:首先在开始菜单中选择“运行”,输入 gpedit.msc,回车,打开组策略配置窗口。选择“用户配置”->“管理模板”->“Windows 资源管理器”,双击右边的“防止从“我的电脑”访问驱动器”,选择“已启用”,然后在“选择下列组合中的一个”的下拉组合框中选择你希望限制的驱动器,点击确定就可以了。 这时,如果你双击试图打开被限制的驱动器,将会出现错误对话框,提示“本次操作由于这台计算机的限制而被取消。请与您的系统管理员联系。”。这样就可以防止大部分黑客程序和病毒侵犯你的隐私了。绝大多数磁盘加密软件的功能都是利用这个小技巧实现的。这种加密方法比较实用,但是其缺点在于安全系数很低。厉害一点的电脑高手或者病毒程序通常都知道怎么修改组策略,他们也可以把用户设置的组策略限制取消掉。因此这种加密方法不太适合对保密强度要求较高的用户。对于一般的用户,这种加密方法还是有用的。 加密方法二:

利用注册表中的设置,把某些驱动器设置为隐藏。隐藏驱动器方法如下: 在注册表HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\E xplorer中新建一个DWORD值,命名为NoDrives,并为它赋上相应的值。例如想隐藏驱动器C,就赋上十进制的4(注意一定要在赋值对话框中设置为十进制的4)。如果我们新建的NoDrives想隐藏A、B、C三个驱动器,那么只需要将A、B、C 驱动器所对应的DWORD值加起来就可以了。同样的,如果我们需要隐藏D、F、G三个驱动器,那么NoDrives就应该赋值为8+32+64=104。怎么样,应该明白了如何隐藏对应的驱动器吧。目前大部分磁盘隐藏软件的功能都是利用这个小技巧实现的。隐藏之后,WIndows下面就看不见这个驱动器了,就不用担心别人偷窥你的隐私了。 但这仅仅是一种只能防君子,不能防小人的加密方法。因为一个电脑高手很可能知道这个技巧,病毒就更不用说了,病毒编写者肯定也知道这个技巧。只要把注册表改回来,隐藏的驱动器就又回来了。虽然加密强度低,但如果只是对付一下自己的小孩和其他的菜鸟,这种方法也足够了。 加密方法三: 网络上介绍加密方法一和加密方法二的知识性文章已经很多,已经为大家所熟悉了。但是加密方法三却较少有人知道。专家就在这里告诉大家一个秘密:利用Windows自带的“磁盘管理”组件也可以实现硬盘隐藏! 具体操作步骤如下:右键“我的电脑”->“管理”,打开“计算机管理”配置窗口。选择“存储”->“磁盘管理”,选定你希望隐藏的驱动器,右键选择“更改驱动器名和路径”,然后在出现的对话框中选择“删除”即可。很多用户在这里不

一种基于混沌序列的数字图像加密算法

一种基于混沌序列的数字图像加密算法 周焕芹 (渭南师范学院数学与信息科学系,陕西渭南714000) 摘 要:基于混沌序列给出了一种图像加密算法.借助Logistic混沌动力学系统过程既非周期又不收敛,且对初始条件敏感性,生成混沌矩阵,对原图像进行融合操作,实现了对图像的加密过程.实验结果证明,算法简单易行,安全性好. 关键词:数字图像;混沌序列;图像加密;迭代;置乱 中图分类号T N911.73 文献标志码:A 文章编号:1009—5128(2008)02—0011—04 收稿日期:2007—05—31 基金项目:陕西省基础教育科研“十一五”规划课题(SJJY B06297);渭南师范学院科研基金资助项目(06YKF011);渭南师范学院教学改革研究项目(JG200712) 作者简介:周焕芹(1962—),女,陕西澄城人,渭南师范学院数学与信息科学系副教授 20世纪60年代人们发现了一种特殊的自然现象———混沌(chaos),混沌是一种非线性动力学规律控制的行为,表现为对初始值和系统参数的敏感性、白噪声的统计特性和混沌序列的遍历特性,其吸引子的维数是分维,有十分复杂的分形结构,具有不可预测性.由于混沌序列有如此优良的密码学特性,混沌密码学成为现代密码学的重要研究内容.最早将离散混沌动力学系统应用于加密算法的是M atthe w s[1],1990年,他给出了一种一维的混沌映射.该映射根据初始条件产生的具有混沌特性的伪随机序列可以直接应用于一次一密的加密算法中,但是该混沌映射在使用计算机实现时会退化成周期序列,而且该序列的周期一般较小.1990年,Habutsu等人也给出了一种基于线性的Tent映射的混沌加密系统[2],该方法保留了混沌系统对于初始条件的敏感性.1994年,B iance利用Logistic映射产生实数序列,应用范围较广[1-4]. 随着网络技术的发展,大量个人和公众信息在网络上传播.信息的安全问题成为人们关注的热点,而信息安全中图像安全是众所关心的.对于图像信息,传统的保密学尚缺少足够的研究.随着计算机技术与数字图像处理技术的发展,对此已有一些成果[6].近年来,相继召开了关于数据加密的国际学术会议,图像信息隐蔽问题为其重要议题之一,且有关的论文以数字水印技术为主.数字图像置乱技术,可以看做数字图像加密的一种途径,也可以用做数字图像隐藏、数字水印图像植入、数值计算恢复方法和数字图像分存的预处理和后处理过程.作为信息隐藏的基础性工作,置乱技术已经取得了较大的发展,提出了很多有效的方法如:基于A rnold变换,F ASS曲线,分形技术,幻方,正交拉丁方,骑士巡游,仿射变换,原根,Gray码变换的置乱方法[7]. 本文应用离散混沌动力系统设计了一种图像加密/解密算法.该方法的特点是:无论从加密还是解密算法的设计都是由不同的动力系统提供的.本文依赖于随机密钥的非线性迭代完成图像的像素融合,其中所用的子密钥由离散混沌系统产生.分析和仿真结果表明,经过这样的融合,算法具有良好的安全性及鲁棒性. 1 算法原理 由混沌矩阵对图像置乱.从构成图像的像素角度考虑,一幅图像大小为M×N,具有256级灰度的图像,设图像为I m age,对应于像素点(i,j)的灰度值记为I m age(i,j),其中1≤i,j≤L,Endi m age(i,j)为(i,j)坐标处融合操作后图像的像素灰度值,即要设计映射f,使得 f:I m age(i,j)→End i m age(i,j)(1)为了使得融合后的像素灰度值Endi m age(i,j)具有不可预测性,本文采用离散混沌映射生成离散混沌矩阵Keyi m age(i,j)来达到这个目的.生成Keyi m age(i,j)的方法如下:采用目前广泛研究的Logistic映射构造混沌序列.混沌系统表述为 α k+1=μ?αk?(1-αk),k=0,1,2, (2) 2008年3月第23卷第2期 渭南师范学院学报 Journal of W einan Teachers University M arch2008 Vol.23 No.2

基于混沌系统的图像加密算法研究[开题报告]

开题报告 通信工程 基于混沌系统的图像加密算法研究 一、课题研究意义及现状 意义: 随着计算机技术和网络通信技术不断发展和迅速普及,通信保密问题日益突出。信息安全问题已经成为阻碍经济持续稳定发展和威胁国家安全的一个重要问题,而密码学是用来保证信息安全的一种必要的手段,现代密码学便应运而生,如经典的私钥密码算法DES、IDEA、AES和公钥密码算法RSA、EIGamal等,新颖的量子密码、椭圆曲线密码算法等,在信息安全的保密方面都发挥了重要作用。图像信息生动形象,它已经成为人类表达信息的重要手段之一,网络上的图像数据有很多是要求发送方和接收方要进行保密通信的,信息安全与保密显得越来越重要。目前,国际上正在探讨使用一些非传统的方法进行信息加密与隐藏,其中混沌理论就是被采纳和得到广泛应用的方法之一。混沌加密是近年来兴起的一个研究课题,基于混沌理论的保密通信、信息加密和信息隐藏技术的研究已成为国际非线性科学和信息科学两个领域交叉融合的热门前沿课题之一,也是国际上高科技研究的一个新领域,基于混沌理论的密码学近来成为很热门的科学。对于数字图像来说,具有其特别的一面就是数字图像具有数据量大、数据相关度高等特点,用传统的加密方式对图像加密时存在效率低的缺点;而新型的混沌加密方式为图像加密提供了一种新的有效途径。基于这种原因,本论文主要探讨基于混沌理论的数字图像加密算法。 混沌现象是在非线性动力系统中出现的确定性、类似随机的过程,这种过程既非周期又非收敛,并且对初值具有极其敏感的依赖性,混沌系统所具有的这些基本特性恰好能够满足保密通信及密码学的基本要求。图像加密过程就是通过加密系统把原始的图像信息(明文),按照加密算法变换成与明文完全不同的数字信息(密文)的过程。 国内外现状: 1963年,洛伦兹发表论文“决定论非周期流”,讨论了天气预报的困难和大气湍流现象,给出了著名的洛伦兹方程,这是在耗散系统中,一个确定的方程却能导出混沌解的第一个实例,从而揭歼了对混沌现象深入研究的序幕。混沌出现,古典科学便终止了。 1975年,美籍华人李天岩和美国数学家约克(Yorke)一篇震动整个学术界的论文“周期3

数字图像加密技术

数字图像加密技术 1、引言 随着计算机网络的开放、共享性以及互联程度的日益扩大,Internet 得到了飞速的发展和应用,网络的重要性及其对社会的影响也越来越大。与此同时,网络的安全保密问题也已成为日益严重的现实问题。近年来,无论官方还是民间机构,都对信息的安全存储、保密传输、真伪验证等问题高度重视。 2、数字图像加密技术的背景知识 一幅二维平面图像可用一个二元函数I= f (x, y) 来表示,(x, y) 表示二维空间坐标系中一个坐标点的位置, 则f (x, y) 代表图像在这一点的灰度值, 与图像在这一点的亮度相对应。并且图像的亮度值是有限的, 因而函数I= f (x, y) 也是有界的。在图像数字化之后, I= f (x, y) 则相应于一个矩阵, 矩阵元素所在的行与列就是图像显示在计算机屏幕上诸像素点的坐标, 元素的数值就是该像素的灰度(通常有256 等级, 用整数0 至255 表示)。 常见的加密算法,如DES 、AES 、RSA 等都是针对文本、数据加密而提出的。对于在数字图像方面的加密来说,常见的也是采用这些文本加密技术的思想。但是,文本和图像也存在很多区别,主要是: (1)图像信息量非常大. (2) 相邻像素具有相关性. 由于图像的可视性,一定区域内色彩是相似的,因此相邻像素间有很强的相关性. 文本加密技术并没有考虑这种相关性,而是依次加密每个像素. (3) 加密图像在解密时常允许一定失真. 这种图像失真只要控制在人的视觉内是完全可以接受的.显然在加密和解密时,需要考虑图像的这种特点. 文本加密技术没有考虑失真度的问题. (4) 需要预处理. 数字图像一般以二维数组的数据格式存储,而文本加密技术都要求先将待加密的数据转换为二进制的数据流,如果图像很大的话,需要一定的图像预处理时间,降低了加密效率. 3、数字图像加密方法 1)基于Arnold 变换的图像加密算法 (1)基于二维Arnold 变换的图像加密算法 Arnold 变换是Arnold 在研究环面上的自同态时提出的一种变换,俗称猫脸变换。利用Arnold 变换的周期性,即当迭代到某一步时将重新得到原始图像,这使得很容易进行图像的加密与解密。基于Arnold 变换,可以通过置乱图像的位置空间或相空间两种方式对图像进行加密。 设有单位正方形上的点(x ,y ),将点(x ,y )变到另一点(x ’,y ’)的变换为???? ??''y x =()l y x mod 2111???? ?????? ? ?,此变换称为二维Arnold 变换。 将二维Arnold 变换应用在图像f (x ,y )上,可以通过像素坐标的改变而改变原始图像灰度值的布局。原始图像可以看作一个矩阵,经过Arnold 变换后的图像会变的“混乱不堪”,由于Arnold 变换的周期性,继续使用Arnold 变换,可以重现图像。利用Arnold 变换的这种特性,可实现图像的加密与解密。 (2)基于n 维Arnold 变换的图像相空间置乱 对于给定的正整数N ,下列变换称为n 维Arnold 变换:

加密算法介绍及加密算法的选择

加密算法介绍及如何选择加密算法 加密算法介绍 一.密码学简介 据记载,公元前400年,古希腊人发明了置换密码。1881年世界上的第一个电话保密专利出现。在第二次世界大战期间,德国军方启用“恩尼格玛”密码机,密码学在战争中起着非常重要的作用。 随着信息化和数字化社会的发展,人们对信息安全和保密的重要性认识不断提高,于是在1997年,美国国家标准局公布实施了“美国数据加密标准(DES)”,民间力量开始全面介入密码学的研究和应用中,采用的加密算法有DES、RSA、SHA等。随着对加密强度需求的不断提高,近期又出现了AES、ECC等。 使用密码学可以达到以下目的: 保密性:防止用户的标识或数据被读取。 数据完整性:防止数据被更改。 身份验证:确保数据发自特定的一方。 二.加密算法介绍 根据密钥类型不同将现代密码技术分为两类:对称加密算法(秘密钥匙加密)和非对称加密算法(公开密钥加密)。 对称钥匙加密系统是加密和解密均采用同一把秘密钥匙,而且通信双方都必须获得这把钥匙,并保持钥匙的秘密。 非对称密钥加密系统采用的加密钥匙(公钥)和解密钥匙(私钥)是不同的。 对称加密算法 对称加密算法用来对敏感数据等信息进行加密,常用的算法包括: DES(Data Encryption Standard):数据加密标准,速度较快,适用于加密大量数据的场合。

3DES(Triple DES):是基于DES,对一块数据用三个不同的密钥进行三次加密,强度更高。 AES(Advanced Encryption Standard):高级加密标准,是下一代的加密算法标准,速度快,安全级别高; AES 2000年10月,NIST(美国国家标准和技术协会)宣布通过从15种侯选算法中选出的一项新的密匙加密标准。Rijndael被选中成为将来的AES。 Rijndael是在 1999 年下半年,由研究员 Joan Daemen 和 Vincent Rijmen 创建的。AES 正日益成为加密各种形式的电子数据的实际标准。 美国标准与技术研究院 (NIST) 于 2002 年 5 月 26 日制定了新的高级加密标准(AES) 规范。 算法原理 AES 算法基于排列和置换运算。排列是对数据重新进行安排,置换是将一个数据单元替换为另一个。AES 使用几种不同的方法来执行排列和置换运算。 AES 是一个迭代的、对称密钥分组的密码,它可以使用128、192 和 256 位密钥,并且用 128 位(16字节)分组加密和解密数据。与公共密钥密码使用密钥对不同,对称密钥密码使用相同的密钥加密和解密数据。通过分组密码返回的加密数据的位数与输入数据相同。迭代加密使用一个循环结构,在该循环中重复置换和替换输入数据。 AES与3DES的比较 非对称算法

基于混沌理论的图像置乱算法

龙源期刊网 https://www.360docs.net/doc/bf15097661.html, 基于混沌理论的图像置乱算法 作者:杨勃葛学锋解海燕 来源:《电子技术与软件工程》2017年第23期 摘要图像置乱技术作为一种图像加密处理的方法,越来越多的应用于图像在网络的传播当中。本文分析了置乱算法的研究现状,对Logistic混沌算法进行了研究,并通过MATLAB 仿真实验对该算法进行了验证分析。 【关键词】图像加密图像置乱 Logistic混沌算法 1 引言 随着“互联网+”时代的来临,越来越多的图像信息在网络中进行着传播。这些图像信息有可能涉及到个人隐私或者是商业机密甚至是国家安全问题,所以如何保证这些信息的安全,越来越多的受到了人们的关注。图像置乱技术作为一种有效的保护图像安全传输的方法被专家学者们所研究。 2 图像置乱技术研究现状 图像置乱技术是通过相关算法将图像的空间域或频率域进行改变,从而达到图像加密目的的一种有效的加密方式。目前经过专家学者们的研究,图像置乱技术主要为基于空间域的置乱和基于频率域的置乱。基于空间域的置乱方法是通过某种算法将图像的像素坐标位置进行改变,从而改变图像的样貌,达到置乱的效果。此方法只是将图像的像素坐标位置进行了打乱,并没有改变图像的信息(直方图),所以容易被破解,安全性低。常见的算法有Arnold 变换、Hilbert 曲线变换和Fibonacci变换等。基于频率域的置乱方法是通过相关算法将图像的像素值进行改变,从而达到置乱效果。该方法不仅改变了图像的样子,还改变了图像的信息,所以加密效果更好,安全性更高。常见的算法有混沌变换、Gray 码变换。 3 混沌理论 混沌是曲线性稳定运动中的一类看似没有稳定运动轨迹可循的、看似随机的现象。混沌理论具有非线性特性、不确定性、不可重复、不可预测、对初始条件敏感等特性,对于需要加密文件的处理有很好的应用,所以混沌理论被越来越多的运用到图像置乱算法中。由于混沌理论的复杂性和不确定性,所以至今还没有一个标准的定义被所有人所公认,每位专家学者都有自己对于混沌的定义。Logistic混沌映射定义是由R·May于1976年提出的,因其表达式简单且 性能优良,被广泛运用到混沌映射中。Logistic混沌映射定义为: f(x)=μx(1-x),x∈[0,1] (1) 公式(1)中μ是分支参数,取值范围:0≤μ≤4,x为初始值,取值范围0≤x≤1。

加密算法

加密算法介绍 褚庆东 一.密码学简介 据记载,公元前400年,古希腊人发明了置换密码。1881年世界上的第一个电话保密专利出现。在第二次世界大战期间,德国军方启用“恩尼格玛”密码机,密码学在战争中起着非常重要的作用。 随着信息化和数字化社会的发展,人们对信息安全和保密的重要性认识不断提高,于是在1997年,美国国家标准局公布实施了“美国数据加密标准(DES)”,民间力量开始全面介入密码学的研究和应用中,采用的加密算法有DES、RSA、SHA等。随着对加密强度需求的不断提高,近期又出现了AES、ECC等。 使用密码学可以达到以下目的: 保密性:防止用户的标识或数据被读取。 数据完整性:防止数据被更改。 身份验证:确保数据发自特定的一方。 二.加密算法介绍 根据密钥类型不同将现代密码技术分为两类:对称加密算法(秘密钥匙加密)和非对称加密算法(公开密钥加密)。 对称钥匙加密系统是加密和解密均采用同一把秘密钥匙,而且通信双方都必须获得这把钥匙,并保持钥匙的秘密。 非对称密钥加密系统采用的加密钥匙(公钥)和解密钥匙(私钥)是不同的。 对称加密算法 对称加密算法用来对敏感数据等信息进行加密,常用的算法包括: DES(Data Encryption Standard):数据加密标准,速度较快,适用于加密大量数据的场合。 3DES(Triple DES):是基于DES,对一块数据用三个不同的密钥进行三次加密,强度更高。 AES(Advanced Encryption Standard):高级加密标准,是下一代的加密算法标准,速度快,安全级别高;

AES 2000年10月,NIST(美国国家标准和技术协会)宣布通过从15种侯选算法中选出的 一项新的密匙加密标准。Rijndael被选中成为将来的AES。Rijndael是在 1999 年下半年,由研究员 Joan Daemen和 Vincent Rijmen 创建的。AES 正日益成为加密各种形式的电子 数据的实际标准。 美国标准与技术研究院 (NIST) 于 2002 年 5 月 26 日制定了新的高级加密标 准 (AES) 规范。 算法原理 AES 算法基于排列和置换运算。排列是对数据重新进行安排,置换是将一个数据单元替换为另一个。AES 使用几种不同的方法来执行排列和置换运算。 AES 是一个迭代的、对称密钥分组的密码,它可以使用128、192 和 256 位密钥,并 且用 128位(16字节)分组加密和解密数据。与公共密钥密码使用密钥对不同,对称密钥密码使用相同的密钥加密和解密数据。通过分组密码返回的加密数据的位数与输入数据相同。迭代加密使用一个循环结构,在该循环中重复置换和替换输入数据。 非对称算法 常见的非对称加密算法如下: RSA:由 RSA 公司发明,是一个支持变长密钥的公共密钥算法,需要加密的文件块的长度也是可变的; DSA(Digital Signature Algorithm):数字签名算法,是一种标准的 DSS(数字签名标准); ECC(Elliptic Curves Cryptography):椭圆曲线密码编码学。 ECC

扩散映射置乱与超混沌系统组合图像加密算法

扩散映射置乱与超混沌系统组合图像加密算法 扩散映射置乱与超混沌系统组合图像加密算法首先由Logistic系统构造的二维非线性动力系统产生的混沌序列形成扩散矩阵和Arnold映射矩阵,然后在基色上对彩色图像进行扩散,并在不同的位平面对彩色图像进行置乱,最后用Chen系统产生的混沌序列对置乱后的图像文件加密。该加密算法实现简单,能够抵御多种攻击,且容易用硬件实现。 一、图像置乱 在图像文件加密系统中,采用非线性函数映射置乱和线性变换进行扩散,可以有效抵御对加密系统进行的统计分析攻击。为此,扩散算法和映射算法被引进对图像进行置乱。 1、扩散置乱 所谓扩散置乱,是指把图像中像素的灰度值用某种算法扩散到相邻的若干个像素上的图像置乱操作。对于一幅大小为N×N的彩色图像G,采用两邻点相互扩散的线性变换算法: 对图像像素的灰度值进行扩散。其中称为2×2扩散矩阵,gij和gij+1分别为原图像点(i,j)和(i,j+1)处的三基色值,gij’和gij+1’分别为扩散后的三基色值,K为图像的 基色级,mod为模运算(下同)。为简化逆扩散运算,通常取|D|=1,且令d11=1、d12=as、d21=bs,则d22=asbs+1,称它们为扩散加权系数,取整数,由参数序列{(as,bs)}(s=1,2,…,r)决定,其中r为扩散置乱次数。那么其逆扩散为:

其中m和n为能使得0≤gij 吉林农业大学 本科毕业设计开题报告 课题名称:基于MATLAB的混沌序列图像加密算法的研究 学院(系):信息技术学院 年级专业:2009级电子信息科学与技术2班 学生姓名:XX 指导教师:刘媛媛 完成日期:2013年2月27日 目录 一、设计目的及意义 (3) 二、研究现状 (3) 三、设计内容 (3) 四、开发环境 (3) 五、分析设计 (3) 1、设计要求 (3) 2、设计原理 (3) 3、涉及到的程序代码 (4) 4、主要思想 (6) 六、结果及分析 (6) 1、运行示例 (6) 2、结果评估 (8) 七、参考文献 (9) 八、研究工作进度 (10) 一、设计目的及意义 熟练使用matlab运用matlab进行编程,使用matlab语言进行数据的隐藏加密,确保数字图像信息的安全,混沌序列具有容易生成,对初始条件和混沌参数敏感等特点,近年来在图像加密领域得到了广泛的应用。使用必要的算法将信息进行加解密,实现信息的保护。 二、研究现状 随着Internet技术与多媒体技术的飞速发展,数字化信息可以以不同的形式在网络上方便、快捷地传输。多媒体通信逐渐成为人们之间信息交流的重要手段。人们通过网络交流各种信息,进行网上贸易等。因此,信息的安全与保密显得越来越重要。信息的安全与保密不仅与国家的政治、军事和外交等有重大的关系,而且与国家的经济、商务活动以及个人都有极大的关系。 随着信息化社会的到来,数字信息与网络已成为人们生活中的重要组成部分,他们给我们带来方便的同时,也给我们带来了隐患:敏感信息可能轻易地被窃取、篡改、非法复制和传播等。因此信息安全已成为人们关心的焦点,也是当今的研究热点和难点。 多媒体数据,尤其是图像,比传统的文字蕴涵更大的信息量,因而成为人类社会在信息利用方面的重要手段。因此针对多媒体信息安全保护技术的研究也显得尤为重要,多媒体信息安全是集数学、密码学、信息论、概率论、计算复杂度理论和计算机网络以及其它计算机应用技术于一体的多学科交叉的研究课题。 三、设计内容 使用混沌序列图像加密技术对图像进行处理使加密后的图像 四、开发环境 MATLAB? & Simulink? Release 2010a windows7环境 1. 常规的灰度图像置乱加密算法 目前针对灰度图像的置乱加密算法研究已经取得了较大的进展,从广义上讲可以分为基于图像位置空间、基于图像色彩空间和基于图像频域空间的置乱,实际应用中比较成熟的算法主要有基于Arnold 变换[4]、幻方、Hilbert 曲线、Conway 游戏、正交拉丁方的数字图像置乱算法。从实际的运行效果来看,基于Arnold 变换的灰度图像置乱算法由于其简单性和良好的置乱效果,应用较为广泛。 Arnold 变换是由 Arnold 在遍历理论研究中提出的一种变换 ,图像置乱时采用的是二维 Arnold 变换 ,对于大小为N M ?的图像 ,二维Arnold 变换定义为: ()N y x y x mod 1111''???? ?????? ? ?=???? ?? 其中,{}1,,2,1,0,-∈N y x 。()()''y ,x ,y ,x 分别表示像素在图像矩阵中变换前后的坐标,N 为数字图像矩阵的阶数。在水印图像置乱时,将置乱次数k 作为密钥,图像矩阵执行k 次Arnold 变换;在逆置乱时,利用Arnold 变换的周期性,对提取的水印做T k -次变换便可恢复原水印图像。 2. 基于位扩展的混沌加密算法 2.1 Logistic 混沌序列及其对二值图像的加密 混沌现象是在非线性动力系统中出现的确定性的、类似随机的过程,这种过程既非周期又不收敛但有界,并且对初始值具有极其敏感的依赖性。Logistic 混沌映射是一类非常简单却被广泛研究的动力系统,其定义如下: )x 1(x x n n 1n -=+μ, )1,0(x n ∈。通过简单的变换,Logistic 映射可以在)1,1(-区间定义: 2n 1n x 1x λ-=+ , )2,0(∈λ。 实验证明,当40115.1=λ时,动力系统进入混沌状态,在2=λ的满射条件下由映射所得到的混沌序列可能充满整个定义域(-1,1),此时的迭代公式为: 2n 1n 2x 1x -=+ 2.2 基于位扩展的混沌加密算法基本思想 灰度图像的每个像素可由8位二进制表示,其包含的信息量比相同分辨率的二值图像丰富,利用灰度图像有利于我们构建数字水印系统时嵌入更多的版权保护信息。进而从理论上分析如果能够利用性能优良的混沌序列去加密灰度图像,应该能够在取得良好的置乱效果和一定加密效率的前提下保证算法的安全性。本文在充分研究了原有的二值图像加密算法的基础上,结合混沌序列的特性提出了一种基于位扩展的灰度图像加密算法,算法基本思想为: 通过混沌迭代公式生成一组实数,由规则转化成二进制数组,这个数组的个数为灰度图像大小的八倍,即让每个像素点值对应八个二进制数。依次将八个二进制数与灰度图像每个像素点值的二进制形式逐位比较运算,得到一组新的二进制数,将产生结果八个一组形成十进制数据,即为置乱后的图像灰度值。 采用VC++6.0编写算法实现的代码。通过实验,发现一次混沌置乱在原始图像较复杂的情况下仍会留下图像的细微轮廓,可用不同的两组密钥将上述算法执行两次,以达到更好的效果。在实际算法中,第二组密钥由第一组密钥1key 和 RSA加密算法是最常用的非对称加密算法,CFCA在证书服务中离不了它。但是有不少新来的同事对它不太了解,恰好看到一本书中作者用实例对它进行了简化而生动的描述,使得高深的数学理论能够被容易地理解。我们经过整理和改写特别推荐给大家阅读,希望能够对时间紧张但是又想了解它的同事有所帮助。 RSA是第一个比较完善的公开密钥算法,它既能用于加密,也能用于数字签名。RSA以它的三个发明者Ron Rivest,Adi Shamir,Leonard Adleman的名字首字母命名,这个算法经受住了多年深入的密码分析,虽然密码分析者既不能证明也不能否定RSA的安全性,但这恰恰说明该算法有一定的可信性,目前它已经成为最流行的公开密钥算法。 RSA的安全基于大数分解的难度。其公钥和私钥是一对大素数(100到200位十进制数或更大)的函数。从一个公钥和密文恢复出明文的难度,等价于分解两个大素数之积(这是公认的数学难题)。 RSA的公钥、私钥的组成,以及加密、解密的公式可见于下表: 可能各位同事好久没有接触数学了,看了这些公式不免一头雾水。别急,在没有正式讲解RSA加密算法以前,让我们先复习一下数学上的几个基本概念,它们在后面的介绍中要用到: 一、什么是“素数”? 素数是这样的整数,它除了能表示为它自己和1的乘积以外,不能表示为任何其它两个整数的乘积。例如,15=3*5,所以15不是素数;又如,12=6*2=4*3,所以12也不是素数。另一方面,13除了等于13*1以外,不能表示为其它任何两个整数的乘积,所以13是一个素数。素数也称为“质数”。 二、什么是“互质数”(或“互素数”)? 小学数学教材对互质数是这样定义的:“公约数只有1的两个数,叫做互质数。”这里所说的“两个数”是指自然数。 判别方法主要有以下几种(不限于此): (1)两个质数一定是互质数。例如,2与7、13与19。 (2)一个质数如果不能整除另一个合数,这两个数为互质数。例如,3与10、5与26。 (3)1不是质数也不是合数,它和任何一个自然数在一起都是互质数。如1和9908。 (4)相邻的两个自然数是互质数。如15与16。 (5)相邻的两个奇数是互质数。如49与51。 (6)大数是质数的两个数是互质数。如97与88。 (7)小数是质数,大数不是小数的倍数的两个数是互质数。如7和16。 (8)两个数都是合数(二数差又较大),小数所有的质因数,都不是大数的约数,这两个数是互质数。如357与715,357=3×7×17,而3、7和17都不是715的约数,这两个数为互质数。等等。 三、什么是模指数运算? 指数运算谁都懂,不必说了,先说说模运算。模运算是整数运算,有一个整数m,以n为模做模运算,即m mod n。怎样做呢?让m去被n整除,只取所得的余数作为结果,就叫做模运算。例如,10mod3=1;26mod6=2;28mod2=0等等。基于MATLAB的混沌序列图像加密算法的研究的开题报告

1 常规的灰度图像置乱加密算法

RSA加密算法