异常声音检测系统文献

EVENTS DETECTION FOR AN AUDIO-BASED SURVEILLANCE SYSTEM

C.Clavel1,2,T.Ehrette1,G.Richard2

1Thales Research and Technology France,Domaine de Corbeville,91404Orsay Cedex,France 2GET-ENST,46rue Barrault,75634Paris Cedex13,France

ABSTRACT

The present research deals with audio events detection in noisy environments for a multimedia surveillance applica-tion.In surveillance or homeland security most of the sys-tems aiming to automatically detect abnormal situations are only based on visual clues while,in some situations,it may be easier to detect a given event using the audio information. This is in particular the case for the class of sounds consid-ered in this paper,sounds produced by gun shots.The auto-matic shot detection system presented is based on a novelty detection approach which offers a solution to detect abnor-mality(abnormal audio events)in continuous audio record-ings of public places.We speci?cally focus on the robust-ness of the detection against variable and adverse conditions and the reduction of the false rejection rate which is partic-ularly important in surveillance applications.In particular, we take advantage of potential similarity between the acous-tic signatures of the different types of weapons by building

a hierarchical classi?cation system.

1.INTRODUCTION

Audio events classi?cation/detection is receiving a growing interest by the scienti?c community.It is especially the case in the context of audio retrieval and indexing applications but also in the context of multimedia event detection appli-cations where audio can be used as a complementary source of information[1],[4],[8].In surveillance or homeland se-curity(security of public places such as bank,subway,air-port,...)most of the systems are only based on visual clues to detect abnormal situations.Typical abnormal situations include natural damages such as?res,earthquakes,?ood etc,physical or psychological threatening and aggression against human beings(kidnapping,hostages etc).In some of these situations audio conveys a more signi?cant infor-mation than video.Our goal is then to use acoustic clues as complementary information to automatically detect and analyse abnormal situations.

A complete multimedia automatic surveillance system would then consist of different modules providing informa-tion from different modalities that will be merged by an in-formation fusion system for situation analysis(see?gure1).In this targeted system,the audio module will use vocal and non vocal manifestations of abnormal situations and will deal with both emotional content[2]and typical events, such as cries,shots or explosions.In this paper we pro-pose an approach to develop an audio key-event detection system.Although our event detection system is currently limited to shot detection,the methodology and the approach followed for this system could be extended to other classes of characteristic sounds of abnormal situations in a given environment.

Fig.1.Multimedia event detection system architecture

One of the major dif?culties of an audio detection sys-tem is linked to the environmental noise that is often non-stationary and that may be loud compared to the audio event to detect.The shot detection system presented in this paper is based on a novelty detection approach[6].Indeed nov-elty detection offers a solution to detect abnormality(ab-normal audio events)when a given distance to a model of the normal situation(built from acoustic data of a given en-vironment)exceeds a prede?ned threshold.The focus of this paper is on two of the main problems of an automatic audio event detection system,namely the robustness of the detection against variable and adverse conditions and the re-duction of the false rejection rate which is particularly im-portant in surveillance applications.In particular,we take advantage of potential similarity between the acoustic sig-natures of the different types of weapons by building a hier-archical classi?cation system.

The paper is organized as follows.First,our shot de-tection system is described in section2.Then,the database and test protocol used to evaluate the system are given in section3.The different experiments and results obtained are presented in section4.Finally,we suggest some con-

0-7803-9332-5/05/$20.00 ?2005 IEEE

clusions and future work in section5.

2.THE SHOT DETECTION SYSTEM

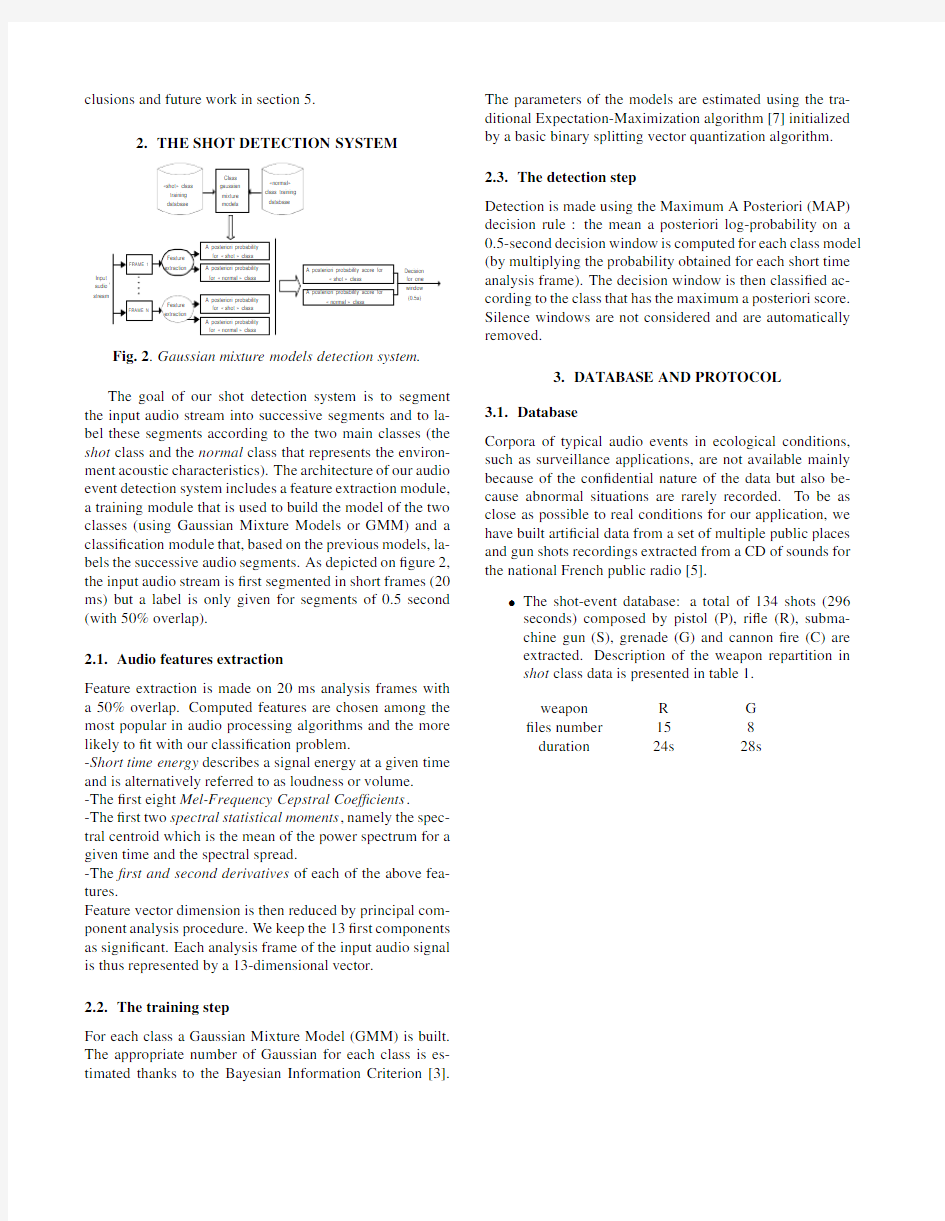

Fig.2.Gaussian mixture models detection system.

The goal of our shot detection system is to segment the input audio stream into successive segments and to la-bel these segments according to the two main classes(the shot class and the normal class that represents the environ-ment acoustic characteristics).The architecture of our audio event detection system includes a feature extraction module, a training module that is used to build the model of the two classes(using Gaussian Mixture Models or GMM)and a classi?cation module that,based on the previous models,la-bels the successive audio segments.As depicted on?gure2, the input audio stream is?rst segmented in short frames(20 ms)but a label is only given for segments of0.5second (with50%overlap).

2.1.Audio features extraction

Feature extraction is made on20ms analysis frames with a50%https://www.360docs.net/doc/0113903171.html,puted features are chosen among the most popular in audio processing algorithms and the more likely to?t with our classi?cation problem.

-Short time energy describes a signal energy at a given time and is alternatively referred to as loudness or volume.

-The?rst eight Mel-Frequency Cepstral Coef?cients.

-The?rst two spectral statistical moments,namely the spec-tral centroid which is the mean of the power spectrum for a given time and the spectral spread.

-The?rst and second derivatives of each of the above fea-tures.

Feature vector dimension is then reduced by principal com-ponent analysis procedure.We keep the13?rst components as signi?cant.Each analysis frame of the input audio signal is thus represented by a13-dimensional vector.

2.2.The training step

For each class a Gaussian Mixture Model(GMM)is built. The appropriate number of Gaussian for each class is es-timated thanks to the Bayesian Information Criterion[3].The parameters of the models are estimated using the tra-ditional Expectation-Maximization algorithm[7]initialized by a basic binary splitting vector quantization algorithm. 2.3.The detection step

Detection is made using the Maximum A Posteriori(MAP) decision rule:the mean a posteriori log-probability on a 0.5-second decision window is computed for each class model (by multiplying the probability obtained for each short time analysis frame).The decision window is then classi?ed ac-cording to the class that has the maximum a posteriori score. Silence windows are not considered and are automatically removed.

3.DATABASE AND PROTOCOL

3.1.Database

Corpora of typical audio events in ecological conditions, such as surveillance applications,are not available mainly because of the con?dential nature of the data but also be-cause abnormal situations are rarely recorded.To be as close as possible to real conditions for our application,we have built arti?cial data from a set of multiple public places and gun shots recordings extracted from a CD of sounds for the national French public radio[5].

?The shot-event database:a total of134shots(296

seconds)composed by pistol(P),ri?e(R),subma-

chine gun(S),grenade(G)and cannon?re(C)are

extracted.Description of the weapon repartition in

shot class data is presented in table1.

weapon R G

?les number158

duration24s28s

a random moment with various local Signal to Noise Ratio (SNR).The SNR is computed for the part of the surrounding sequence where the shot is inserted and data are previously normalized before mixing.Each test sequence is30seconds long and is randomly chosen among test part of market sur-rounding sequences.For each SNR(from20to5dB)134 sequences totalling about67minutes are generated for the test corresponding to the available134shots.Such mixed test sequences provide a simulation of abnormal situation in a public place as close as possible to the reality(in the case of gun shot occurrence).Despite their arti?cial nature these sequences allow us to control the SNR and therefore to test the system noise robustness but also to have a ground truth annotation of the test?les(i.e.an exact localisation of all shot events in the surrounding sequences).

For different SNR conditions,the labels given by our au-tomatic event detection system are compared to the ground truth annotation.The overall results are given by computing a false rejection(FR)ratio and a false detection(FD)ratio which are de?ned as follows:

F R=

number of failed detections

number of windows

We use leave one shot out cross validation method for the training of the shot class:every shot to be detected in the test database is removed from the training database during the training step for each test sequence.

4.EXPERIMENTS

4.1.First experiment:noisy training database versus clean training database

This?rst experiment aims to better understand the effects of the noise level of the shot training database.For the shot class,a database of shots mixed with surrounding sequences segments is generated from134initial shots.Shots are in-serted for SNR going from20to5dB with5dB step.Fig-ure3provides results of shot detections for each SNR level of a group of test sequences with varying SNR levels of the training databases.

As expected results rapidly degrade when the SNR con-dition of the test sequences decreases,or in other words when the shot energy decreases compared to the surround-ing sequences energy.In particular clean shot(training) databases provide insuf?cient results in terms of false re-jection for the noisiest test sequences.However,it can also be seen that the use of too noisy shot training databases triggers off a considerable increase of false detection rate which,in the worst case,is reaching43%(5dB SNR train-ing database and5dB SNR test sequences condition).

rate for various SNR training database and test sequences. Each line corresponds to the performance of the system for a given SNR of the test sequences.

This experiment illustrates the necessary trade-off be-tween false rejection and false detection when choosing the appropriate SNR level between shot and surrounding se-quences for the training database.For surveillance appli-cation,it is particularly important to keep the false rejection rate as low as possible and it appears that acceptable results are obtained in all test conditions with a20dB SNR training database(false rejection less than11%and false accepta-tion less than15%).

4.2.Second experiment:4-classes hierarchical classi?-cation versus two-broad classes classi?cation

In the previous experiments,only two classes have been considered:shot and normal.But the shot class is de?ned by different types of weapon reported in table1.They all have a speci?c acoustic signature implying that the more different the signatures are the worst the shot model should be due to acoustic confusion.In order to reduce confusion and?nally improve our detection system performance,it is reasonable to think that more speci?c models could be built.The basic idea would be to split the shot data into sub-classes gathering a suf?ciently high number of training items that are acoustically close.Due to the limited size of our database,it is not possible to build a speci?c model for each weapon class,and we therefore aim merging the classes that are close with respect to a given distance.A convenient way to represent distance between every weapon subclasses is the hierarchical classi?cation([9]).To match with our problem and bring correlated subclasses closer,we choose anti-correlation factor(1-r Pearson)as aggregation distance.Acoustic measures of each shot were represented by their mean and standard deviation on each analysis win-dows.Results of the classi?cation are presented in?gure4. Topologic distance between two subclasses is equivalent to

the anti-correlation value(1-r).We can observe that pistol (P)and ri?e(R)are very closed,just as grenade(G)and can-non(C).That means that pistol and ri?e acoustic values are more correlated than pistol and grenade ones for example. One single subclass seems to be more isolated:the subma-chine gun(S),eventhough it is closer to the set(P+R).The three subclasses(P+R,S and G+C)represent the best trade-off between independence(i.e.:distance to the other sub-classes)and future model quality(i.e.:suf?cient number of members for training each subclass and maximum number of

subclasses).

Fig.4.Five weapon subclasses hierarchical classi?cation tree.The X-axis represents the aggregation distance be-tween subclasses marked out on the Y-axis.

Our second experiment then consists on using a4classes (3weapon classes and the normal class)classi?cation sys-tem and on assessing the performance of this hierarchical approach compared to the previous binary classi?er.For each decision window the a posteriori probability score cor-responding to the three weapon classes is computed and compared to the a posteriori probability score of normal class.Classi?cation shot/normal is then performed using the following decision rule applied over each classi?cation pair P+R/normal,S/normal,G+C/normal:shot classi?ca-tion is decided from the moment that the decision window is not classed normal by one of the three classi?cation pairs. Other decision rules such as the majority vote of the three classi?cation pairs could also be chosen but lead to higher false rejection rate.

Figure5shows the great enhancement provided by the hierarchical approach.The false rejection rate falls from 18%to about10%when using subclasses.In the same time false detection rate relatively increases but stays suf?ciently low,less than5%even for noisy test conditions.

Fig.5.False detection rate and false rejection rate with a global shot class and with three shot subclasses.

5.CONCLUSION AND FURTHER WORKS

In this paper,a robust audio-based shot detection system was introduced.This system represents an essential build-ing block of a complete multimedia surveillance system.It is based on a binary classi?er(shot/normal classi?cation) and several experiments were conducted in order to reduce the false rejection and false detection rates.We show that the noise level of the training database has a signi?cant im-pact on the performance of the system which allows to se-lect the most appropriate noise level of the training database for a targeted false rejection rate.The performance of the system was also signi?cantly improved by considering a hi-erarchical approach.Future work will be dedicated to the extension of the current system to different types of acous-tic events that occur in abnormal situations such as shouts, cries or manifestation of fear.

6.REFERENCES

[1]R.Cai,L.Lu,H.-J.Zhang and L.-H.Cai,”Highlight

Sound Effects Detection in Audio Stream”.Proceed-ings of IEEE International Conference on Multimedia Expo.,2003.

[2]C.Clavel,I.Vasilescu,L.Devillers and T.Ehrette,”Fic-

tion Database for Emotion detection in Abnormal situ-ation,”International Conference on Speech and Lan-guage Processing,2004.

[3]C.Fraley,A.E Raftery”How many clusters?Which

clustering method?Answers via model based cluster analysis,”Technical Report329,University of Wash-ington,Department of statistics,1998.

[4]O.Gillet and G.Richard,”Automatic transcription of

Drum sequences using audiovisual features,”Proced-dings of IEEE International Conference on Acoustics, Speech and Signal Processing,2005.

[5]Denis Mercier,”Sound Library,”Audivis Distribution,

1989.

[6]M.Markou and S.Singh,”Novelty detection:a review,”

Signal Process.,V ol.83,number12,2003.

[7]T.K.Moon,”The Expectation-Maximization algo-

rithm,”IEEE Signal Processing Magazine,1996. [8]S.Pfeiffer,S.Fischer and W.Effelsberg,”Automatic

Audio Content Analysis,”Proceddings of4th ACM in-ternational conference on Multimedia,1996.

[9]Tryon,R.C.,”Cluster Analysis,”Ann Arbor,MI:Ed-

wards Brother,1939.

医学文献检索试题(含答案).

医学文献检索试题(A) 《医学信息检索》试题 一、名词解释(共 5 题,每题 3 分,共 15 分) 1. 信息素养:是指判断何时、何地需要信息,并能有效的定位、获取、评价和利用信息的一系列能力的总和。 2. 引文检索:是以被引用文献为检索起点来查找引用文献的过程。 3. 索引:将内容中有检索意义的标识提取出来,按某种方式进行排序,以便于查询。 4. 书目数据库:是一种提供文献的各种特征,如文献篇名、作者、文献出处、摘要、馆藏单位的数据库。 5. 元搜索引擎:也称集成搜索引擎,是建立在异地搜索引擎基础上的虚拟智能整体,本身不一定建立网络信息索引数据库。检索时,用户通过统一的检索界面,可同时链接多个或多种独立搜索引擎进行查询,将检索结果作出相关度排序后显示给用户。 二、单项选择题(共 15 题,每题 2 分,共 30 分) 1. 关于信息的说法错误的是( b )。 A.信息是客观事物的运动状态和特征的反映 B.信息是客观的 C.信息是无形的,不断变化发展的 D.信息的存储形式有多种 2. 以下属于二次文献的是( c )。 A.述评 B.研究报告 C.索引 D.专著 3. 检索文献数据库时,下列哪种方法不能扩大检索范围( a )。 A. 主题词加权 B. 用OR C. 用主题词扩展 D. 采用截词 4. 哪个途径是从文献的内部特征进行检索的( a )。 A. 分类途径 B. 号码途径 C. 作者途径 D. 刊名途径 5. 下列说法中错误的是( d )。 A. 综述是有关研究某一问题或某些问题的文章 B. 综述是从一定时间内的大量的文献中摘取的情报 C.综述是对特定的问题利用有关的情报进行的综合性叙述 D.综述的目的是建立新知识 6. 计算机文献检索中,每一种文献特征对应于计算机数据库中的( c )。 A. 一条记录 B. 一篇文献 C. 一个字段 D.一个文档

应对学术不端论文检测系统之修改论文技巧

应对学术不端论文检测系统之修改论文技巧 论文测谎仪在一定程度上遏制了明目张胆的学术作假行为,但也助长了造假的水平进化。 “反抄袭”软件遭遇大学生“反反抄袭”,越来越多的学生已经开动了“脑筋”。毕竟大家从小就在应试教育中摸爬滚打,大家早就练就了一身超常的反侦察功夫,“道高一尺,魔高一丈”,为了对付“反抄袭”软件,大学生想出了五花八门的“反反抄袭”密招。 “反反抄袭”密招一:改写 躲避“论文测谎仪”的方法听起来有些笨,但却很“实用”,那就是——改写。“不是论文不能抄,要看你会抄不会抄!”。 东拼西凑其实并没有过时,关键在于要仔细,不能露出马脚。首先在不同的资料当中找到我需要的东西,然后把每句话变变句式,换换说法,加一些解释性的扩充,略作增删,最后把这些部分组织到一起,论文就大功告成了。虽然繁琐一点,但是最后出炉的论文,绝对就像去韩国做了整容手术,焕然一新!再牛的测谎仪见到我这论文,估计也只有哀叹的份儿。 多加参考书目,把脚注一通乱加,那就是双重保险了!”有的时候,东拼西凑出一大段话,但是又不知道怎么改写更好,就干脆给这段话原封不动地加上一个引号,然后再给这段话编一个相应的脚注。首先,‘引用’部分不算作抄袭,论文测谎仪’会自动剔除;其次,老师根本不可能有精力去检查我的每个脚注是否真实。这样一来,我的抄袭怎么可能被发现呢? “反反抄袭”密招二:翻译 要抄,就不能留下任何痕迹。她的方法更加繁琐,但也更加保险,那就是翻译。跨语言的论文测谎系统还没有研发出来。广泛查阅外文资料,挑出可以为我所用的部分,按照一定框架合在一起,一篇拼凑的英文论文就诞生啦!再把它翻译成中文,毕业论文不就有着落了吗?说抄袭,测谎仪软件查得出来吗?这种方法对英语水平有很高要求,不过,英语一般的同学也有自己的“门道”。有些同学付钱给学校里英语专业的研究生,请他们对自己的“双语论文”全程把关。“很多学校的墙上贴着这种小广告,英语专业的学生为人操刀论文,价格也不菲,少则几百元多则上千元。 “反反抄袭”密招三:取巧 改写也好,翻译也罢,都是力气活儿。一万字的论文,如果字字改写,句句翻译,恐怕论文没写完,已经是人比黄花瘦,华发上鬓头了。理工科学生是天下最幸福的人,因为“理工科的论文,变变数据图表啊,变变操作环节啊,就可以变成自己的东西了,反抄袭软件根本查不出来”。理工科的个人成果要好出一些,数据不一样,画图不一样,结果就不一样。自己写个软件,下载一个源

电机轴承常见7种异常声音的分析与解决

电机轴承常见7种异常声音的分析与解决 交流电机轴承声音异常的分析与解决 1、连续蜂鸣声“嗡嗡……” 原因分析: 电机无负荷运转是发出类似蜂鸣一样的声音,且电动机发生轴向异常振动,开或关机时有“嗡”声音 具体特点: 多发润滑状态不好,冬天且两端用球轴承的电机多发,主要是轴调心性能不好时,轴向振动影响下产生的一种不稳定的振动 解决方法 A、用润滑性能好的油脂 B、提高马达轴承座钢性 C、选用径向游隙小的轴承 D、加预负荷,减少安装误差 E、加强轴承的调心性 注:第五点起到根本改善的作用,采用02小沟曲率,01大沟曲率。 2、保持器声“唏利唏利……” 原因分析: 由保持器与滚动体振动、冲撞产生,不管润滑脂种类如何都可能产生,承受力矩、负荷或径向游隙大的时候更容易产生 解决方法: A、提高保持器精度 B、降低力矩负荷,减少安装误差 C、选用好的油脂 D、选用游隙小的轴承或对轴承施加预负荷 3、高频、振动声“哒哒…...” 具体特点: 声音频率随轴承转速而变化,零件表面波纹度是引起噪音的主要原因。 解决方法: A、改善轴承滚道表面加工质量,降低波纹度幅值

B、减少碰伤 C、修正游隙预紧力和配合,检查自由端轴承的运转,改善轴与轴承座的精度安装方法 4、杂质音 原因分析: 由轴承或油脂的清洁度引起,发出一种不规则的异常音 具体特点: 声音偶有偶无,时大时小没有规则,在高速电机上多发 解决方法: A、选用好的油脂 B、加强轴承的密封性能 C、提高注脂前清洁度 D、提高安装环境的清洁度 5、漆锈 原因分析: 由于轴承机壳漆油后干,挥发出来的化学成分腐蚀轴承的端面、外沟及沟道,使沟道被腐蚀后发生的异常音 具体特点: 被腐蚀后轴承表面生锈比第一面更严重 解决方法: A、把转子、机壳、晾干或烘干后装配 B、降低电机温度 C、用适应的油脂,脂油引起锈蚀少,硅油、矿油最易引起 D、改善电机轴承放置的环境温度 E、采用真空浸漆工艺 具体特点: 轴承运转后,温度超出要求的范围 原因分析: A、润滑脂过多,润滑剂的阻力增大 B、游隙过小引起内部负荷过大 C、安装误差

基于中间件的分布式网络异常检测系统

2006年第23卷?增刊微电子学与计算机 1引言 随着网络的发展,保证网络的安全与稳定也越来越为重要。网络异常检测是发现网络故障和安全问题进而及时解决问题的有效手段,然而网络规模的不断扩大和网络流量的不断增加使得网络异常检测面临挑战,异常检测的性能随着网络规模的扩大和网上业务的增多呈现下降趋势,如何快速有效的检测网络异常并提高检测的可靠性已成为一个研究热点。 本文引入了分布式计算的方法,设计了一种基于中间件的分布式网络异常检测系统,旨在用分布式计算的方法提高对海量网络数据的处理能力,保证检测的实时性和检测数据的可靠性。 2网络异常检测 这里提到的网络异常的范围较大,除了正常行为以外的网络行为都可以称为网络异常。造成这些异常的原因是多种多样的,包括:网络设备故障,网路超负荷,恶意的拒绝服务攻击,以及网络入侵等影响网络运输服务的行为。网络异常大体可以分为两类:第一类是关于网络故障和性能问题,例如文件服务器故障,广播风暴,虚假节点和瞬时拥塞等等。第二类网络异常是安全相关的问题,拒绝服务攻击和网络入侵就是这方面的例子。这些异常的一个共同点就是会导致巨大的网络通信流量变化。 检测网络异常的主要思路是:先通过一个足够长的训练阶段来定义出网络正常行为,再根据网络行为偏离正常行为的程度来判定异常是否发生。我们可以通过有规律的网络数据来定义网络正常行为,但这要依赖很多特殊因素,例如网络通信流量的变化,可获得的网络数据的变化,以及网络上运行的软件种类的变动,这些都将影响对网络正常行为的描述[2]。准确地获得网络性能检测数据对于异常检测是十分重要的一步,检测数据的来源主要有:第一是通过网络探针来获得网络行为测量值;第二是基于流统计的包过滤;第三是通过路由协议获取数据;第四是通过网管协议获取数据。网络异 基于中间件的分布式网络异常检测系统 陈宁军倪桂强潘志松姜劲松 (解放军理工大学指挥自动化学院,江苏南京210007) 摘要:文章介绍了网络异常的概念和思路,然后对中间件技术做了分析比较,重点提出了一种基于中间件的分布式网络异常检测系统。该系统采用CORBA实现分布式交互,能对网络异常进行分布式检测,与单点异常检测系统相比具有更高的实时性和处理数据的能力,对大型网络效果更好。本系统通过MIB变量相关联地剧烈突变来检测异常的发生。CORBA标准定义的比较完善的安全体系结构使本系统自身的安全性得到了保证。 关键词:网络异常检测,分布式,中间件,CORBA,MIB 中图分类号:TP393文献标识码:A文章编号:1000-7180(2006)S0-0015-03 ADistributedNetworkAnomalyDetectingSystemBasedon CORBA CHENNing-jun,NIGui-qiang,PANZhi-song,JIANGJin-song(CollegeofAutomaticCommanding,PLAUniversityofScienceandTechnology,Nanjing210007,China) Abstract:Thispaperintroducetheconceptandthoughtofnetworkanomalydetection,thenanalyzeandcomparethetechniquesofmiddleware,andlayemphasisondesigningofadistributednetworkanomalydetectionsystembasedonmiddleware.ThesystemachievesdistributedcommunicationthroughCORBA,andcandetectnetworkanomaliesthroughdistributedway.Itismorereal-timeandhasbetterabilityondataprocessingcomparedwithsinglepointdetection,es-peciallyforlargenetwork.AnomalycanbedetectedthroughcorrelatedabruptchangesofMIBvariables.Thewellde-finedsecurityframeworkofCORBAhasensuredthisnetworkanomalydetectionsystem'sownsecurity. Keywords:Networkanomalydetection,Distributed,Middleware,CORBA,MIB 收稿日期:2006-05-28 15

6-1-“学术不端文献检测系统”使用管理办法

北京航空航天大学研究生工作手册第89 页 北京航空航天大学研究生学位论文 “学术不端文献检测系统”使用管理办法(试行) (2014年3月) 第一章总则 第一条为进一步加强我校研究生学术道德和学术规范建设,严肃学术纪律,促进学术诚信,营造良好的学术环境,保证研究生学位论文质量,根据《教育部关于严肃处理高等学校学术不端行 为的通知》(教社科〔2009〕3号)和《国务院学位委员会关于在学位授予工作中加强学术道德和 学术规范建设的意见》(学位〔2010〕9号),特制订本办法。 第二条所有拟申请学位的博士和硕士学位论文(涉密学位论文除外)均须按照本办法规定 通过“学术不端文献检测系统”检测后,方可进行论文评阅、答辩。 第三条防止学术不端行为的产生采取自律与他律相结合的原则。各学院应加强研究生学术 规范教育,提高研究生自律意识,明确职责,严格把关,加大检查力度。导师及研究生应高度重视 学位论文不端行为检测工作,恪守科研和学术规范,杜绝弄虚作假,严把论文质量关,确保研究生 学位授予质量。 第二章工作组织与实施 第四条研究生院学位办具有学位论文“学术不端文献检测系统”管理员账号,由管理员统 一给各学院分配子账号及论文检测篇数。管理员可查阅所有子账号的检测文献及使用日志,严格监 管子帐号使用情况。管理员可停用、删除违规操作的子账号。 第五条检测工作由各学院负责。在系统使用过程中,须对用户名、密码、相关检测过程、检测内容、检测结果等严格保密,不得向外泄露有关情况。该系统只限检测本学院拟申请学位的研究 生学位论文,原则上每篇论文限检一次,严禁使用该系统对本学院以外或其他不相关的论文进行检测。学院应保存所有论文的检测结果以备核查。 第六条研究生院按一定比例抽查已经完成答辩或授予学位人员的学位论文进行检测。

异常检测和监控系统

异常检测和监控系统 美国5666157 A 摘要 监控系统有至少一个主摄像机将真正的区域的图像转换成电子视频信号的第一级分辨率。该系统包括用于 所在的区域内从所述至少一个摄像机输出的视频信号的个人或个人取样的动作。个人采样运动的视频信号 被电子与运动这是表示有犯罪意图的人已知的特性比较。个人或个人的犯罪意图的电平,然后确定与一个 适当的报警信号。 说明 本发明的技术领域 本发明一般涉及监视系统,并且更具体地,涉及检测和特定异常的视频和音频输入信号作出响 应可训练监控系统。 发明背景 现今的监控系统中的复杂性,效率和精度而变化。早期的监控系统使用多个闭路摄像机,每个 连接到一个专门的监控。这种类型的系统的工作原理以及足够低的覆盖位点,即需要高达或许 6摄像机的地方。在这样的系统中,一个人可以扫描6显示器,在“真实”时间,并有效地监控整个(尽管小)的保护区,将提供准备的一个相对高的水平,以向内所观察到的异常行为或情况 响应保护区。在这个简单的监控系统,它是留给保安人员的自由裁量权来决定,第一,如果有 正在进行中的任何异常事件的保护区域内,第二,关注的层面放在那个特定的事件,第三,什 么应采取行动以响应特定事件。整个系统的可靠性取决于工人观察监视器的警觉性和效率。 许多监控系统,但是,需要使用更多数量的摄像机(例如,超过六)向警方更大的区域,如至 少每间客房设在一个大型博物馆。为了充分保证保护区内可靠和完整的监督,无论是更多的人 员必须被用来不断地观察了额外要求的显示器(每台摄像机之一),或较少的显示器可以在一 个简单的轮换计划使用其中显示器按序显示输出的图像的多台摄像机,显示每个相机的也许只 有几秒钟的图像。在另一种现有技术的监视系统(简称为“四边形”系统),四个摄像机连接到 单个显示器的屏幕连续和同时显示四个不同的图像。在“quaded四”现有的监控系统,16相机 连接到一台监视器的屏幕上现在显示,连续和同时所有十六个不同的图像。这些改进流动人员少,以充分监督监测,以覆盖更大的保护区。 这些改进,但是,仍然需要至少一个人的持续关注。上述multiple-image/single屏系统的分辨 率差和复杂的视觉受到影响。整个系统的可靠性仍依赖的警觉性和安全人员看着监视器的效率。正在观看的显示器的人员仍背负着识别在监视器上的一个显示不正常行为或状态,确定哪一个 摄像头,并且该保护区的相应的区是记录了异常的情况下,确定关注的水平放置在特定事件, 最后,当确定必须采取的响应特定事件相应的操作。

变压器声音异常判断

变压器声音异常判断 1、变压器正常运行,由于变压器交变磁场的作用,变压器会发出嗡嗡的声音, 这种声音低沉、而且比较有规律。 2、由于变压器安装、制造过程中造成紧固件螺栓等连接不牢或松动引起的变 压器声音异常,它的声音比较清脆,而且不均匀,通常发生在变压器某一部位,而不是整体,这种异常变化一般不会对变压器产生危害,运行人员可根据变压器异常声音发出的部位查找,如果是变压器外壳附件或螺栓松动可待机会处理。 3、由于变压器硅钢松动引起的变压器声音异常,声音尖锐、均匀,而且通常 由于硅钢片振动,硅钢片绝缘磨损后,会引起局部涡流发热增加,局部过热,我们可以从变压器气体在线监测仪气体含量或者产气率、变压器油的色谱分析总烃气体含量加以辅助判断,决定是否停用处理。 4、变压器局部绝缘击穿小电流放电会发出嗞嗞的声音,声音细小沙哑,我们 可以从变压器气体在线监测仪气体含量或者产气率、变压器油的色谱分析加以辅助判断,主要看乙炔气体的含量来决定是否停用处理。 5、变压器内部故障:如果发现变压器内部有汩汩的油沸腾的声音,并且伴随 变压器油温快速升高,判断为变压器内部严重短路故障而变压器保护未动时,立即停用变压器。 6、变压器过负荷:变压器过负荷后由于变压器电流增大,受变压器铁芯饱和 影响,变压器激磁电流增大更加明显,引起变压器声音异常升高。变压器本身允许短时过负荷运行,运行人员应加强监视。像我们的高压厂变或启备变可能会发生这种情况。 7、外系统单相接地的影响,特别是基波零序电流产生的磁通积极易引起变压 器铁芯饱和,三次谐波零序因变压器内部感应零序电流的去磁作用影响相对较小,但它们都会引起铁芯饱和,磁通波形畸变,励磁电流增大,引起变压器声音增大。这种情况在中性点接地变压器中反应比较明显,象6月20日发生的情况我们可以用切换#1、2主变中性点运行方式加以判断是否是系统引起,条件允许时可以适当降负荷或增加一部分负荷到中性点非接

网络异常流量检测研究

网络异常流量检测研究 摘要:异常流量检测是目前IDS入侵检测系统)研究的一个重要分支,实时异常检测的前提是能够实时,对大规模高速网络流量进行异常检测首先要面临高速流量载荷问题,由于测度、分析和存储等计算机资源的限制,无法实现全网络现流量的实时检测,因此,抽样测度技术成为高速网络流量测度的研究重点。 关键词:网络异常流量检测 一、异常流量监测基础知识 异常流量有许多可能的来源,包括新的应用系统与业务上线、计算机病毒、黑客入侵、网络蠕虫、拒绝网络服务、使用非法软件、网络设备故障、非法占用网络带宽等。网络流量异常的检测方法可以归结为以下四类:统计异常检测法、基于机器学习的异常检测方法、基于数据挖掘的异常检测法和基于神经网络的异常检测法等。用于异常检测的5种统计模型有:①操作模型。该模型假设异常可通过测量结果和指标相比较得到,指标可以根据经验或一段时间的统计平均得到。②方差。计算参数的方差,设定其置信区间,当测量值超出了置信区间的范围时表明可能存在异常。③多元模型。操作模型的扩展,通过同时分析多个参数实现检测。④马尔可夫过程模型。将每种类型事件定义为系统状态,用状态转移矩阵来表示状态的变化。若对应于发生事件的状态转移矩阵概率较小,则该事件可能是异常事件。⑤时间序列模型。将测度按时间排序,如一新事件在该时间发生的概率较低,则该事件可能是异常事件。 二、系统介绍分析与设计 本系统运行在子网连接主干网的出口处,以旁路的方式接入边界的交换设备中。从交换设备中流过的数据包,经由软件捕获,处理,分析和判断,可以对以异常流量方式出现的攻击行为告警。本系统需要检测的基本的攻击行为如下:(1)ICMP 攻击(2)TCP攻击,包括但不限于SYN Flood、RST Flood(3)IP NULL攻击(4)IP Fragmentation攻击(5)IP Private Address Space攻击(6)UDP Flood攻击(7)扫描攻击不同于以特征、规则和策略为基础的入侵检测系统(Intrusion Detection Systems),本研究着眼于建立正常情况下网络流量的模型,通过该模型,流量异常检测系统可以实时地发现所观测到的流量与正常流量模型之间的偏差。当偏差达到一定程度引发流量分配的变化时,产生系统告警(ALERT),并由网络中的其他设备来完成对攻击行为的阻断。系统的核心技术包括网络正常流量模型的获取、及对所观察流量的汇聚和分析。由于当前网络以IPv4为主体,网络通讯中的智能分布在主机上,而不是集中于网络交换设备,而在TCP/IP协议中和主机操作系统中存在大量的漏洞,况且网络的使用者的误用(misuse)也时有发生,这就使得网络正常流量模型的建立存在很大的难度。为达到保障子网的正常运行的最终目的,在本系统中,采用下列方式来建立多层次的网络流量模型: (1)会话正常行为模型。根据IP报文的五元组(源地址、源端口、目的地址、

生命体征的监测(正常值-常见异常-注意事项)(精选.)

生命体征的监测 张元霞 生命体征是体温、脉搏、呼吸及血压的总称。生命体征受大脑皮质控制,它是衡量机体身心状况的可靠指标,正常人生命体征在一定范围内相对恒定,变化很小。而在病理情况下,其变化及其敏感。护理人员掌握生命体征的观察技能与护理是临床护理极为重要的内容之一。 一、体温:指身体内部胸腔、腹腔、中枢神经的温度,又称为体和温度,其特点是相对稳定且较皮肤温度高。 (一)正常体温:口温 36.3~37.2 ( 37.0 ) 肛温 36.5~37.7 ( 37.5 ) 腋温 36.0~37.0 ( 36.5 ) (二)常见异常: 1.体温过高发热程度的划分(以口腔温度为准) ①低热体温37.3-38℃。 ②中等热体温38.1-39.0℃。 ③高热体温39.1-41.0 ℃ ④超高热 41℃以上 2.体温过低临床分级: 轻度 32~35℃; 中度 30~32℃; 重度<30℃瞳孔散大,对光反射消失; 致死温度 23~25℃ (三)测量注意事项: 1.测量体温前后,应清点体温计数量,并检查有无破损。手工甩表时,不可触及它物,防治撞碎。切忌把体温计放于热水中清洗或放在沸水中煮, 以免引起爆破。 2.精神异常、昏迷、婴幼儿、口鼻腔手术或呼吸困难及不合作者, 禁用口腔测温;腋下手术、创伤、炎症、出汗多者、肩关节夹不紧者不宜测腋温;直肠或肛门手术、腹泻、禁忌肛温测量。心肌梗死者不宜测肛温。 3.婴幼儿、危重者、躁动者应该专人看护。 4.病人如不慎咬碎体温计而吞下汞时 , 应立即清除口腔内玻璃碎屑 , 以免损伤唇、舌、口腔及食管和胃肠道粘膜 , 随后口服蛋清或牛奶 , 使蛋白与汞结合 , 延缓汞的吸收。病情允许者可进食纤维丰富的食物 ( 如韭菜 ), 促进汞的排泄。

2019年华医网医学文献检索试题及答案

医学文献检索题目及答案期刊联合目录最大的作用是为了让读者了解:选项: a、同一种期刊的不同版本 b、期刊的收藏单位c、期刊的出版年代d、ISSN号标准答案:b 情报的三个基本属性是:选项: a、新颖性、知识性、传递性 b、知识性、传递性、效用性c、科学性、知识性、实用性d、新颖性、科学性、效用性标准答案:b 提供原绐文献线索的检索工具有:选项: a、期刊目录 b、二次文献数据库c、参考文献d、图书分类法标准答案:b 文献检索中,主题语言是一类检索语言,以下哪一个不是检索语言。选项: a、高级语言 b、主题词语言 c、分类语言 d、关键词语言标准答案:a 下列哪个不是一次文献。选项: a、期刊论文 b、专利文献 c、综述 d、专题著述标准答案:c 下列文献中属于一次文献的是:选项: a、期刊论文b、目录c、综述d、文摘 标准答案:a 医学文献只有经过哪一种处理,才能进入检索系统,提供使用。选项: a、编号 b、编排 c、标引 d、分类标准答案:c 在A see B中,下列说法哪个是正确的。选项: a、A是主题词b、B是主题词c、

A、B都是主题词d、A、B都不是主题词标准答案:b 由美国国立医学图书馆创建医学文献分析与检索系统的英文缩写是:选项: a、MEDARS b、MEDLARS c、MEDARLS d、MELDARS 标准答案:b 在MEDLINE数据库检索中,要限定出版国别,应选用哪个字段?选项: a、PC b、CP c、PY d、CY 标准答案:b 下列检索方法中,查全率较高的是:选项: a、追溯法 b、倒查法c、顺查法d、分段法标准答案:c 下列哪一个是中医药学的副主题词:选项: a、分离和提纯 b、生产和制备 c、预防和控制 d、供应和分配标准答案:b 有关情报的形式需求,要明确关于文献检索,要明确的主要问题有:___、所需 文献数量、文献语种、年代范围、类型及作者,或其它外表特征。选项: a、数据库名称 b、检索目的和要求 c、检索系统名称 d、检索时间标准答案:b 在数据库中,概念从小到大依次是:选项: a、文档<记录<字段 b、字段<记录<文档 c、文档<字段<记录 d、字段<文档<记录标准答案:b 医学主题词表(MeSH)的树状结构表共有多少大类? 选项: a、82 b、15 c、80 d、12 标准答案:b 当WinSPIRS操作系统启动后,出现在主屏幕的三个区域依次是:选项: a、检索区、显示区、检出记录区b、检索区、浏览区、检出记录区c、

变压器声音异常判断

变压器声音异常判断 Revised by Petrel at 2021

变压器声音异常判断1、变压器正常运行,由于变压器交变磁场的作用,变压器会发出嗡嗡的声 音,这种声音低沉、而且比较有规律。 2、由于变压器安装、制造过程中造成紧固件螺栓等连接不牢或松动引起的 变压器声音异常,它的声音比较清脆,而且不均匀,通常发生在变压器 某一部位,而不是整体,这种异常变化一般不会对变压器产生危害,运 行人员可根据变压器异常声音发出的部位查找,如果是变压器外壳附件 或螺栓松动可待机会处理。 3、由于变压器硅钢松动引起的变压器声音异常,声音尖锐、均匀,而且通 常由于硅钢片振动,硅钢片绝缘磨损后,会引起局部涡流发热增加,局 部过热,我们可以从变压器气体在线监测仪气体含量或者产气率、变压 器油的色谱分析总烃气体含量加以辅助判断,决定是否停用处理。 4、变压器局部绝缘击穿小电流放电会发出嗞嗞的声音,声音细小沙哑,我 们可以从变压器气体在线监测仪气体含量或者产气率、变压器油的色谱 分析加以辅助判断,主要看乙炔气体的含量来决定是否停用处理。 5、变压器内部故障:如果发现变压器内部有汩汩的油沸腾的声音,并且伴 随变压器油温快速升高,判断为变压器内部严重短路故障而变压器保护 未动时,立即停用变压器。 6、变压器过负荷:变压器过负荷后由于变压器电流增大,受变压器铁芯饱 和影响,变压器激磁电流增大更加明显,引起变压器声音异常升高。变

压器本身允许短时过负荷运行,运行人员应加强监视。像我们的高压厂变或启备变可能会发生这种情况。 7、外系统单相接地的影响,特别是基波零序电流产生的磁通积极易引起变 压器铁芯饱和,三次谐波零序因变压器内部感应零序电流的去磁作用影响相对较小,但它们都会引起铁芯饱和,磁通波形畸变,励磁电流增 大,引起变压器声音增大。这种情况在中性点接地变压器中反应比较明显,象6月20日发生的情况我们可以用切换#1、2主变中性点运行方式加以判断是否是系统引起,条件允许时可以适当降负荷或增加一部分负荷到中性点非接地变压器上去。国家标准变压器零序电流不大于额定电流的0.7%。零序磁通的磁路主要由铁芯和变压器外壳及连接件构成,引起变压器铁芯、外壳、连接件等的发热。 8、附国产变压器油中溶解气体色谱分析质量标准

NSK关节轴承出现各种异常声音检测技术分析

NSK关节轴承出现各种异常声音检测技术分析 NSK关节轴承出现各种异常声音检测技术分析NSK关节轴承出现各种异常声音检测技术分析NSK关节轴承出现各种异常声音检测技术分析声音描述特征发生原因: 咋-咋响, 嘎嘎音质不随回转速度变化而变化(灰尘/异物), 音质随回转速度变化而变化(划伤)灰尘/异物, 轨道面,滚珠,滚子表面粗拙, 轨道面,滚珠,滚子表面划伤, 呲啦小型轴承轨道面,滚珠,滚子表面粗拙。 呲啦—呲啦断断续续,且有规则的发生与密封圈部相接触 与保持器及密封盖接触。 呜呜响 嘀嘀 轰鸣响因回转速度变化,大小高低均改变。随特定速度回转而声音变大。也有近似警报或笛音的时候。共振,配合不良(轴外形不良)。轨道面变形 轨道面,滚珠,滚子波纹(大型关节轴承如泛起轻度音的话,则属正常)。 嘎吱嘎吱手动旋转时的感觉轨道面划伤(规则的)。 滚珠,滚子的划伤(不规则)。

灰尘/异物,轨道面变形(部门间隙为负)。 隆隆响大型INA轴承高速时泛起连续音。 小型轴承 轨道面,滚珠,滚子表面划伤。 呜— 嗡—堵截电源时瞬间休止马达电磁音。 吱啦吱啦不规则发生(非回转速度变化而变化), 主要为小型轴承混入灰尘/异物。 叮当叮当响轴承规则且高速的连续音。 大型轴承 小型轴承 如保持器声音清澈则为正常。 如在低温时润滑脂由不适→柔和则为良好。 因保持器内部磨耗,润滑不足,NSK轴承负荷不足的运转。 唏啦哗啦低速时较显著 高速时呈连续音保持器内部的冲击音,润滑不足。减小内部间隙或预压后异音消失。 如是所有滚子的话,则发生滚子间的冲击音。 滚道声产生源在于受到载荷后的套圈固有振动所致。由于套圈和滚动体的弹性接触构成非线性振动系统。当润滑或加工精度不高时就会激发与此弹性特征有关的固有振动,传递到空气中则变为噪声。众所周知,即使是采用了当代最高超的制造技术加工关节轴承零件,其工作

学术不端文献检测系统用户手册

學術不端文獻檢測系統 用戶手冊 科研誠信管理系統研究中心 同方知網(北京)技術有限公司

目录 第一章概述- 3 - 1.1什麽是學術不端行為........................................................................................................ - 3 - 1.1.1抄襲.......................................................................................................................... - 3 - 1.1.2 一稿多投................................................................................................................. - 5 - 1.1.3 偽造......................................................................................................................... - 6 - 1.1.4 篡改......................................................................................................................... - 6 - 1.1.5 不正當署名............................................................................................................. - 6 - 1.1.6 一個學術成果多篇發表......................................................................................... - 7 - 1.2學術不端文獻檢測系統功能.............................................................................................. - 7 - 1.2.1系統功能模塊.......................................................................................................... - 7 - 1.2.2檢測系統架構與核心流程...................................................................................... - 8 - 1.2.3檢測結果說明.......................................................................................................... - 9 - 1.3.學術不端文獻檢測系統特性........................................................................................... - 9 - 1.3.1技術優勢.................................................................................................................. - 9 - 1.3.2資源優勢.................................................................................................................. - 9 - 1.4學術不端文獻檢測系統性能............................................................................................ - 10 - 第二章用戶信息管理- 11 -2.1 用戶註冊- 11 - 2.2修改註冊資料.................................................................................................................... - 12 - 2.2修改用戶密碼.................................................................................................................... - 12 - 2.3修改用戶比對庫................................................................................................................ - 13 - 2.4管理員中心........................................................................................................................ - 13 - 2.4.1文獻管理................................................................................................................ - 13 - 2.4.2文獻查詢................................................................................................................ - 14 - 2.4.3會員管理................................................................................................................ - 15 - 2.4.4會員查詢................................................................................................................ - 15 - 2.4.5帳號統計信息........................................................................................................ - 16 - 第三章用戶稿件提交- 18 - 3.1 創建文件夾....................................................................................................................... - 18 - 3.2稿件提交............................................................................................................................ - 18 -

干式变压器声音异常的判断方法

判断方法: 声音异常的原因: 正常运行中的干式变压器发生的“嗡嗡”声是连续均匀的,如果产生的声音不均匀或有特殊的响声,应视为异常现象,判断变压器声音是否异常,可借助于“听音棒”等工具进行。 (1)变压器的声音比平时增大。若变压器的声音比平时增大,且声音均匀,则有以下几种原因: ①电网发生过电压。电网发生单相接地或产生谐振过电压时,都会使变压器的声音增大,出现这种情况时,可结合电压、电流表计的指示进行综合判断。 ②变压器过负荷。变压器过负荷会使其声音增大,尤其是在满负荷的情况下突然有大的动作设备投入,将会使变压器发出沉重的“嗡嗡”声。 干式变压器有杂音。若变压器的声音比正常时增大且有明显的杂音,但电流电压无明显异常时,则可能是内部夹件或压紧铁心的螺钉松动,使得硅钢片振动增大所造成。 干式变压器有放电声。若变压器内部或表面发生局部放电,声青中就会夹杂有“噼啪”放电声。发生这种情况时,若在夜间或阴雨天气下,可看到变压器套管附近有蓝色的电晕或火花,则说明瓷件污秽严重或设备线夹接触不良;若变压器的内部放电,则是不接地的部件静电放电,或是分接开关接触不良放电,这时应将变压器作进一步检测或停用。 干式变压器有水沸腾声。若变压器的声音夹杂有水沸腾声且温度急剧变化,油位升高,则应判断为变压器绕组发生短路故障,或分接开关因接触不良引起严重过热,这时应立即停用变压器进行检查。 干式变压器有爆裂声。若变压器声音中夹杂有不均匀的爆裂声,则是变压器内部或表面绝缘击穿,此时应立即将变压器停用检查。 干式变压器有撞击声和摩擦声。若变压器声音中夹杂有连续的有规律的撞击声和摩擦声,则可能是变压器外部某些零件如表计、电缆、油管等,因变压器振动造成撞击或摩擦、或外来高次谐波源所造成,应根据情况予以处理。 声音异常的处理: 运行人员一旦发现干式变压器发生外部引线或套管放电、内部不均匀的很大响声、绝缘局部击穿、部件间隙局部放电、分接开关接触不良打火放电及发生异常声响等不正常现象,应认真判断,必要时立即将变压器停运、等候处理。

医学文献检索(知识点汇总)

医学文献检索(知识点汇总) 1、信息:物质存在方式、运动状态及其特征的反映。即客观事物所发出的信号和消息。 2、文献:是指以文字、图像、共识、声频、视频、代码等手段将信息、知识记录或描述在一定的物质载体上,并能起到存储和传播信息情报和知识作用的一切载体。 3、文献的类型 按照载体不同划分:印刷型、电子型、缩微型、视听型 按照出版方式不同可分为:图书、期刊、特种文献(会议文献、科技报告、政府出版物、专利文献、技术标准、产品资料、学位论文、技术档案) 4、文献的分级 按照揭示文献内容的深度不同,分为四个级别 一次文献(primary Literature)二次文献(secondary Literature) 三次文献(tertiary Literature)零次文献(zero-level Literature) 一次文献(primary Literature) 一次文献即原始文献,是以作者本人的工作经验、观察或实际科研成果为依据而创作的具有一定发明创造或一些新见解的文献。例如:期刊论文、学位论文、研究报告、专利文献等 特点:内容先进、成熟;叙述具体、详尽;数量庞大、分散 二次文献(secondary Literature) 二次文献是对一定范围、时间或类型的大量一次性文献按其特征收集整理、压缩、加工,并按一定顺序组织编排、用于检索查找利用这些文献而编制的文献。例如:书目、索引、文摘、数据库等检索工具 特点:汇集性、工具性、综合性、系统性 三次文献(tertiary Literature) 三次文献是在充分利用二次文献的基础上对一次文献做出的系统整理和概括的论述,并加以分析综合编写而成的概括性文献。例如综述、参考工具书、文献指南等 特点:内容的浓缩性、针对性,具有参考性和指引性 零次文献(zero-level Literature) 零次文献指未经正式发表或未进入社会交流的最原始的文献。例如私人笔记、设计草图、实验记录、文章草稿、发言稿、会议记录、书信及各种内部档案等 特点:内容新颖,但不成熟,不公开交流,比较难得 5、文献检索:根据一定的需要,运用科学的方法,从大量文献(信息)中迅速、准确、全面地查出所需文献(信息)的过程即文献(信息)检索。 6、检索语言:是用来描述文献信息特征,表达检索需求的一种专门的人工语言,是联系标引人员与检索人员的桥梁。 描述文献信息外部特征的检索语言 著者索引、题名索引、文献序号索引、引文索引 描述文献信息内部特征的检索语言 分类检索语言、主题检索语言 7、主题检索语言: 主题词: 是一些以概念为基础的,经过规范化和优化处理的,具有显示功能并能显示词间语义关系和动态性的词和词组。是用来揭示文献主题内容,标引和检索文献的一种情报检索词汇。或能表达文献的实质内容,经过规范化处理的名词术语。 关键词:能表达文献主要内容的词汇或术语,未经过规范化处理。 副主题词:也称限定词,是指明主题词所论述的重点课题的自然范畴或通常发生的某一方面,对主题词起限定作用的一类词汇。 8、医学主题词表—MeSH (Medical Subject Headings)

变压器运行时发生异常声音的原因

编订:__________________ 审核:__________________ 单位:__________________ 变压器运行时发生异常声 音的原因 Deploy The Objectives, Requirements And Methods To Make The Personnel In The Organization Operate According To The Established Standards And Reach The Expected Level. Word格式 / 完整 / 可编辑

文件编号:KG-AO-5581-75 变压器运行时发生异常声音的原因 使用备注:本文档可用在日常工作场景,通过对目的、要求、方式、方法、进度等进行具体的部署,从而使得组织内人员按照既定标准、规范的要求进行操作,使日常工作或活动达到预期的水平。下载后就可自由编辑。 变压器合闸后就有“嗡嗡”的响声,这是由铁芯中交变的磁通在铁芯硅钢片间产生一种力的振动的结果。一般说,这种“嗡嗡”声的大小与加在变压器上的电压和电流成正比。正常运行中,变压器铁芯声音应是均匀的,但在过电压(如铁磁共振)和过电流(如过负荷、大动力负荷启动、穿越性短路等)情况下可能会产生比原来“嗡嗡”声大但无杂音的声音,但也可能随着负荷的急剧变化,呈现“割割割、割割割”突出的间隙响声,此声音的发生与变压器指示仪表(电流表、电压表)的指示同时动作,容易辨别。其他异常声音,则包括: (1)个别零件松动,造成非常惊人的“锤击”和“刮大风”之声,如“叮叮当当”和“呼呼”之声,但指

示仪表均正常,且油色、油位、油温也正常。 (2)变压器外壳与其他物体撞击引起,如因变压器内部铁芯的振动引起其他部件振动,使接触部位相互撞击;变压器上装控制线的软管与外壳或散热器撞击,呈现“沙沙沙”声,这种声音有连续时间较长但存有间隙的特点,此时变压器各种部件不会呈现异常现象。这时可寻找声源,在最响的一侧用手或木棒按住再听声音有何变化,以判别之。 (3)外界气候影响造成的放电声,如大雾天、雪天造成套管处电晕放电或辉光放电,呈现“嘶嘶”、“嗤嗤”之声,夜间可见蓝色小火花。 (4)铁芯故障引起,如铁芯接地线断线会产生如放电的霹裂声,“铁芯着火”,将造成不正常鸣声。 (5)匝间短路引起短路处局部严重发热,使油局部