SNAC割接上线配置参考手册 - 副本

SmartNC说明手册

SmartNC 数控切割控制系统用户手册(Ve r.1.0)昆山乾坤机器制造有限公司2010-07目 录第一部分 引言 (1)1.1 标识 (1)1.2 系统概述 (1)1.3 文档概述 (1)第二部分 软件应用 (2)2.1 软件应用 (2)2.2 软件环境 (2)2.3 软件组织和操作概述 ........................................................................ . 2 第三部分访问软件 (4)3.1 软件的首次用户 (4)3.2 启动过程 (4)3.3 停止和挂起过程 (4)第四部分 软件使用指南 (5)4.1 系统视窗使用层次 (5)4.2 系统主界面 (7)4.3 功能键介绍 (9)4.3.1 F1 文件 (9)4.3.2 F2 机床 (34)4.3.3 F3 切割 (43)4.3.4 F4 参数设置 ............................................................................ (49)4.3.5 F5 系统设置........................................................................... .. (68)4.3.6 F6 切割模式 (79)4.3.7 F7 作业 (84)4.3.8 F8 观察板料 (88)附录一 编程说明 (89)附录二 常见问题解决途径 (93)第一部分 引言1.1 标识:此说明书适用于在Windows2000/XP系统下,为SmartNC8轴数控软件,版本号:Version.1.0。

1.2系统概述:软件适用于Windows2000/XP系统下运行,为SmartNC8轴控制系统,主要应用于热切割行业,系统功能丰富,操作方便,界面美观,具有丰富的图形库功能,自定义的数据库功能,操作员管理功能,图形编辑套料功能以及日志功能,具有非常高的稳定性和可靠性。

Symantec SEP准入技术SNAC介绍

Symantec SEP准入技术SNAC介绍Symantec SEP (symantec endpoint protection)中文名为赛门铁克端点安全套件,SEP中的准入管理SNAC只是SEP其中一个组件,具体SEP包含的功能模块如下图:而symantec还有一个同名的SEP,Symantec Sygate Enterprise Protection 管理工具。

该SEP管理的侧重点,是终端设备准入、终端设备防火墙、终端设备外设控制的管控,通过对终端安全检查,保证接入设备的健康状态,同时通过SEP制定访问等安全策略,从而保证接入终端端点安全。

本文介绍的重点是SEP中的SNAC功能。

SNAC系统组件如下,SNAC可以实现2个层面的准入控制,基于主机代理的准入控制,及网络层面的准入控制。

如下图所示主机层面管控:实现原理:即先安装symantec SEP代理,通过该代理及客户端执行准入策略,实现NAC。

优点:对于已经部署SEP客户端的用户,只需在制定准入策略,即可实现准入管控的目的。

缺点:1、需要先安装SEP客户端,对于终端数目较多的用户,需要一定的部署时间。

2、由于是基于主机准入控制,对于未安装SEP客户端的设备,依然可以访问网络中受控的资源。

网络层面管控:网络层面的管控,symantec提出以下三种解决方案:1、网关enforcer2、 DHCP enforcer3、 LAN 802.1X enforcern 网关enforcer (Gateway enforcer)实现原理如下:通过将设备部署在网络边界或者受控资源的边界处,由于设备串行部署访问路径,当终端设备要访问受控资源,必定要通过gateway enforcer的健康检查,从而实现对受控资源的安全访问。

常见部署场景:提供WAN访问的设备,提供VPN访问的设备,关键服务器及业务系统前。

优点:部署简单。

缺点:1、当用户数量较多,gateway enforcer设备存在瓶颈2、需要改变现有网络结构。

诺西SGSN GB操作手册

PS competence team 200911Gb割接手册PS competence team 200911一、割接数据接收 (3)二、准备割接数据 (3)1.从现网中取得GB接口相关的数据 (3)2、制作ET计划表 (4)3、确认数据可信性 (4)4、制作ET计划表的注意事项 (4)5、制作割接Macro (4)三、割接前现场告警及数据检查 (5)1、系统告警检查 (5)2、查看PAPU的状态 (5)3、查看PAPU下的小区数 (6)4、查看SGSN上该GB的LAC数据是否已存在,不存在则需创建。

(6)5、查看GB接口链路 (6)6、查看NSVC的数据 (6)7、查看PAPU IP地址对应表 (6)8、割接备份 (6)四、割接 (7)(一)、GB链路扩容 (7)1.BSC侧做好GB接口数据 (7)2.SGSN侧创建GB链路割接数据 (7)3.确认传输已通 (8)4.SGSN侧激活GB 链路 (8)5.SGSN上检查BVCI上传情况 (8)(二)、GB链路调整 (8)1、BSC侧工作 (8)2、旧SGSN侧闭锁并删除该GB链路数据 (8)3、传输割接 (9)4、BSC创建GB接口链路数据 (9)5、新SGSN侧检查,创建该GB的LAC数据 (9)6、新SGSN侧创建、解锁割接的GB链路 (9)7、解锁BSC 侧对应NSEI下的NS-VC (10)8、检查SGSN侧 NS-VC 链路的状态 (10)9、在BSC 侧激活所有小区的GPRS 服务,使得小区附着到新SGSN (10)10、检查新SGSN的NSEI下BVCI上传情况,需与BSC侧一致。

(10)五、收集割接后相关报告 (10)1、检查SGSN告警 (10)2、检查割接后该NSEI或LAC下的CI/BVCI数是否全部上传,可和BSC侧核对。

(10)3、检查PAPU和Gb链路状态 (10)4、进行小区拨测 (11)5、检查KPI指标(酌情,不是必须) (11)6、计费数据查询(酌情,不是必须) (11)7、提交报告给相关人员后离开现场 (11)PS competence team 200911一、割接数据接收根据客户提交的割接需求,作初步的割接数据分析:1.检查SGSN的PAPU或PAPU GROUP的容量是否可以支持新增GB需求。

SNAC端点准入系统安装操作手册

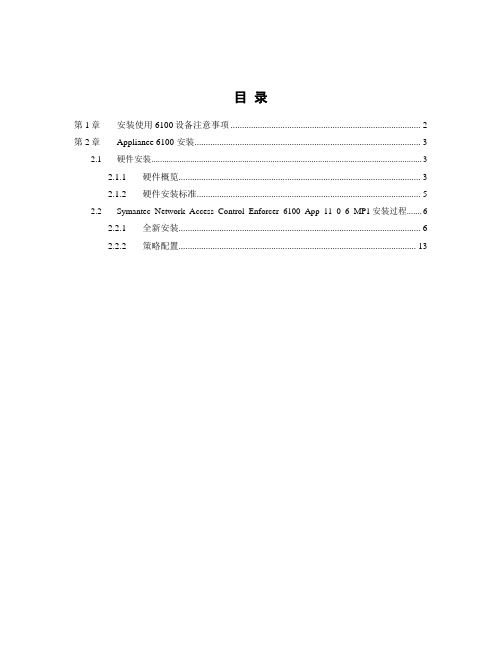

目录第1章安装使用6100设备注意事项 (2)第2章Appliance 6100 安装 (3)2.1硬件安装 (3)2.1.1硬件概览 (3)2.1.2硬件安装标准 (5)2.2Symantec_Network_Access_Control_Enforcer_6100_App_11_0_6_MP1安装过程 (6)2.2.1全新安装 (6)2.2.2策略配置 (13)第1章安装使用6100设备注意事项1)与地区公司管理员沟通,确定6100设备的模式和放置位置,注意链路环境和条件是否成熟。

2)对于Lan Enforcer,确定交换机型号和IOS版本是否支持,必要时需要测试决定。

3)对于Gateway Enforcer我们基本上是正接模式。

4)对于没有Fail Open卡的Gateway Enforcer需要考虑是否使用两台来做容灾。

5)对于光线链路环境,需要考虑是否使用光口6100设备,或者与当地管理员和项目经理协商修改方案。

6)对于双核心的网络环境,请确认网络路由方式和工作模式,以便能够顺利实施。

第2章Appliance 6100 安装2.1 硬件安装2.1.1 硬件概览Enforcer 6100前端面板1. 1 CD-ROM 驱动器2. 2 电源开关3. 3 重置图标4. 4 USB 端口5. 5 硬盘驱动器指示灯6. 6 监视器7.7 预留,不要使用Enforcer 6100后端面板(带Failopen功能)1.电源线连接器2.鼠标连接器3.键盘连接器B 端口5.串行端口6.监视器7.预留,不要使用8.上端网络端口为Eth4,下端网络端口为Eth59.Eth0 网络端口10.Eth1 网络端口Enforcer 6100后端面板(不带Fail Open功能)1.电源线连接器2.鼠标连接器3.键盘连接器B 端口5.串行端口6.监视器7.预留,不要使用8.上端网络端口为Eth2,下端网络端口为Eth39.Eth1 网络端口10.Eth0 网络端口电口:光口:2.1.2 硬件安装标准2.2 Symantec_Network_Access_Control_Enforcer_6100_App_11_0_6_MP1安装过程2.2.1 全新安装(1)将Appliance6100 安装光盘放入光驱,然后重新启动设备,接下来会出现下面的界面,选择第一项“Setup the Symantec Enforcer from the product disc”:(2)经过一段初始化过程后,引导程序出现下面的登录界面,在login:后面输入“root”,在Password:后面输入symantec:(3)接下来需要选择Appliance 6100设备的用途,有3中用途,1)Gateway Enforcer 2)DHCP Enforcer 3)Lan Enforcer ,根据不同需求,我们输入不同的字母代表不同的功能,例如:输入“G”代表Gateway Enforcer:(4)接下来需要输入该6100设备的主机名称,例如:“DQSHGS-CYYC-G1”:备注:需要严格按照命名规范来命名(5)接下来系统提示是否需要设置DNS地址,这里我们输入“N”:(6)接下来需要给“root”帐户输入一个密码,这个密码就是日后登录6100设备的登录密码,该密码要求输入字符中包含“大写字母”“数字”“特殊字符”,如果没有,系统会报错:(7)当第一次输入密码符合规范后,系统会要求输入第二次来容错:(8)接下来系统会要求输入一个“admin”帐号的密码,该密码是使用admin帐号登录6100系统的密码,该密码要求同上,同“root”帐号一样,系统会提示第二次输入“admin”帐号密码:(9)之后系统最后一行会出现下面的提示,询问是否需要更改时区,这里我们输入“y”表示我们需要更改:(10)选择“5”代表亚洲:(11)输入“9”代表中国:(12)输入“1”代表北京时间:(13)接下来会出现询问日期时间是否正确的界面,这里有一个错误,我们所看到的UTC时间其实应该是CST时间,也就是说,我们应该关注UTC日期和时间是否正确,而不用管CST 时间,这里我们输入“1”继续安装:(14)接下来系统询问是否启用“NTP”服务,这里我们输入“N”:(15)接下来系统询问当前时间是否是XXXXX,这里所说的时间是本地时间,也就是当下的北京时间,跟上面的UTC时间对应,如果没有问题直接“回车”继续:(16)接下来系统提示输入该6100设备的IP地址,根据规划,输入相应IP:(17)紧接着输入掩码:(18)系统询问是否输入网关,这里我们输入“y”随后输入相应网关地址:(19)全部配置完成后输入“q”来结束安装过程:(20)最后系统提示是否应用上述配置,并会列出所有我们配置过的内容,如果没有异议,输入“y”结束安装:(21)最后输入“任意键”结束安装:2.2.2 策略配置当所有安装结束时,出现登录窗口,输入上面配置的密码,用户名是“root”登录后开始配置6100设备和SEPM服务器通信:configure spm ip xxx.xxx.xxx.xxx http xx group xxxxxx key xxxxx上面的一条命令是告诉6100spm服务器地址是多少,用那个端口通信,组是什么,通信密钥是多少。

sinoCAM指导

一 . 做 钢 板 ........................................................................................................................................42

二. 删除钢板 ...................................................................................................................................43

二 . 软 件 的 组 成 .........................................................................................................................................4

一. 参数设置 ...................................................................................................................................16

二. 生成任务 ...................................................................................................................................19

二.关于”排料切割”菜单 .................................................................................................................10

SChinese说明书

SATA 硬盘安装和 RAID 配置指南1. SATA硬盘安装指南 (2)1.1 Serial ATA (SATA) 硬盘安装 (2)2. RAID配置指南 (3)2.1 RAID 介绍 (3)2.2 RAID 配置注意事项 (6)2.3安装 Windows® 10 64 位/ 8.1 64 位/ 8 64 位/ 7/ 7 64 位及 RAID 功能 (7)2.4配置 RAID 阵列 (8)2.4.1使用 UEFI 设置实用程序配置 RAID 阵列 (9)2.4.2 使用 Intel RAID BIOS 配置 RAID 阵列 (13)3. 将 Windows®安装在 RAID 模式下的 2TB 硬盘 (17)4. 将 Windows®安装在 RAID 模式下 2TB 以上的硬盘 (18)1. SATA 硬盘安装指南1.1 Serial ATA (SATA) 硬盘安装Intel 芯片集支持 Serial ATA (SATA) 硬盘及 RAID 功能,包括RAID 0、RAID 1、RAID 5、RAID 10 及 Intel 快速存储技术。

请根据主机板所采用的 Intel 南桥芯片集,仔细阅读本指南内的RAID 配置。

您可以将 SATA 硬盘安装在本主板上,作为内部存储设备使用。

本节将指导您如何以 SATA 端口创建 RAID。

2. RAID 配置指南2.1 RAID 介绍本主板采用 Intel 南桥芯片集。

此芯片集集成支持 RAID 0 /RAID 1/ Intel 快速存储技术 / RAID 10 / RAID 5 功能及 4 条独立 Serial ATA (SATA) 通道的 RAID 控制器。

本节将介绍 RAID的基本知识,并提供进行 RAID 0 / RAID 1/ Intel 快速存储技术 /RAID 10 / RAID 5 设置的指南。

RAID“RAID”是“独立磁盘冗余阵列”的缩写,是一种将两个或更多硬盘组成一个逻辑单元的方法。

SNAC配置手册_2012.09.11

SNAC配置手册一、SNAC部署1.配置前的调查TOP图、SNAC地址是否能与SEPM通信、SNAC IP地址所在的Vlan ID号、网络设备采用什么主备协议、SNAC管理接口怎么连接(SNAC部署位置)、路由协议是否为对称协议(OSPF),若不是,需要管理员调成对称协议(数据包从A设备出,从A设备回,是对称;从A设备出,B设备回,就是不对称)若SNAC所在的接口的VLAN号和网御的VLAN号不一致,可通过两种方式使SNAC与SEPM通信:1、在交换机上开启子接口(Second地址),使SNAC地址与交换机、防火墙的Second在一个网段上,使SNAC的网关指向与SEPM设备方向,使SNAC与SEPM 通信(防火墙与交换机的连接地址不够时可使用)。

2、分配SNAC接口到防火墙与交换机互联的VLAN中,并分配IP地址,使SNAC与SEPM通信。

2.部署要求1、管理接口反接2、更换光纤卡(Eth0、Eth1 与电口的Eth0、Eth1相反,取下原电口卡换下光纤卡)3、升级SNAC版本为MR64、交换机、防火墙是否需要打开Second地址用来SNAC与SEPM通信5、交换机上是否需要手动绑定防火墙Second 地址的MAC地址。

6、是否需要再次输入SPM命令使SNAC与SEPM通信。

(只有SNAC与SEPM状态为联机后,SEPM才能Ping通SNAC的Eth0地址)3.部署TOP二、SNAC的配置1.更换光光纤卡需要取掉原设备上的电口模块,在电口模块位置更换光口模块,这样光口模块才能正常使用。

光口模块的接口(Eth0和Eth1)与电口的接口是相反的。

2.SNAC调整管理端口上的配置Enforcer(configure)# spm http 8014 ip 135.10.19.110 key symantec group 2F-BOSS2 注:11.5版本以后的SNAC 通信端口变成了8014Enforcer(configure)# interface-role manager eth1external eth1 internal eth0设置管理接口为ETH1设置ETH1为需要验证端口,设置ETH0为信任端口。

SEP_SNAC_产品简单介绍

Custom Sig Engine

Signature IDS

RCP SMTP SSH HTTP FTP IM

SMTP SSH HTTP

RCP FTP

Intrusion Prevention Features

• Deep packet inspection • IDS engine allows admins to create their own signatures

SEP11.0: ―比单纯的防病毒做的更多‖

防病毒及 防间谍软件 防火墙和 IPS

网络威胁保护

Confidence Online

Symantec Client Security 3.1

主动性威胁保护

Symantec WholeSecurity

防病毒及 防间谍软件 网络访问控制

SEP 11.0

防病毒 及防间谍软件

Firewall Spyware, Rootkits Antispyware

Viruses, Trojans, Worms

Antivirus

24

全球智能监控网为后台的HIPS

Intrusion Prevention

• Combines NIPS (network) and HIPS (host)

• Generic Exploit Blocking (GEB) – one signature to proactively protect against all variants • Granular application access control

利用整合的终端安全管理方法 实现主动防护并降低复杂性

Symantec China

May 2009

回顾一下威胁的演进

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

贵州移动双中心割接SNAC配置手册一.基本工作参数配置

配置前须知:

●SNAC主机名命名规范:GY-ENFORCER1 (XX-ENFORCER1,XX指地市名);

●NTP服务器调查(建议有则配置);

●SNAC初次启动,帐号为root,密码为symantec

配置步骤:

1.enforcer模式选择:G

2.输入网关主机名:GY-ENFORCER1(XX-ENFORCER1,XX指地市名)

3.配置DNS:N

4.设置SNAC的ROOT登录密码(高级帐号):Symantec_2012

5.设置管理员admin帐号密码(受限帐号):Symanyec_2011

6.设置时区:Y-5-9-1-1

7.设置日期与时间:10/27/12(根据实际情况填)

8.配置ETH0的IP信息:(根据分配的IP来填,ETH0默认为内部NIC,需与SEPM 通信)(配置网关)

9.按任意键,查看汇总信息

10.应用配置:Y

11.配置结束,SNAC重启

12.以ROOT登录系统,插入SNAC MR6光盘,执行指令update,升级过程一直按Y,升级SNAC版本到MR6,查看版本信息命令show version,最新版本为V12.0.1101 二.注册SNAC到SEPM上

说明:

●注册到SEPM(只有注册上后SNAC才可以正常使用)

●SEPM服务器IP地址:135.10.28.35

●确定SEPM与enforcer通信的端口号:8014(若8014不能注册上请用80尝

试)

●安装SEPM时候设置的加密密码为:symantec

注册配置步骤:

1.以ROOT登录;

2.跳转到config模式下:

3.Spm http 8014 ip 135.10.28.35 group gy-enforcer1 key Symantec(组名请根据所

在地市的拼音首字母命名)

4.验证enforcer与SEPM的连通性:show status

Enforcer# show status

Enforcer Status: ONLINE(STANDBY)

Policy Manager Connected: YES#查看连接状态-连接

Policy Manager: 135.10.19.110 HTTP 8014

Packets Received: 585

Packets Transmitted: 0

Packet Receive Failed: 0

Packet Transfer Failed: 0

Enforcer Health: EXCELLENT

Enforcer Uptime: 1 days 06:27:55

Policy ID: 01/06/2011 16:40:40

注:只有当SNAC与SEPM状态为“联机”后SEPM才能ping通SNAC服务器。

否则任何地址都无法ping通SNAC地址。

三.高级配置(据实际需要选择配置)

3.1当路由器接口开启隧道协议TRUNK时候,需配置mgmt-vid与chall-vlist 配置方法:

1.首选激活Trunking

advanced 模式中,执行

Trunking enable

2.把SNAC的IP所在的Vlan加入Trunk中(即管理Vlan)

Trunking mgmt-vid 4001 #把Vlan 4001加入管理Vlan,Vlan4001 就是ETH0接口地址所在的Vlan号

3.设置在接口中传输的VLAN号

Trunki chall-vlist 1-4094 #把1-4094的Vlan ID加入到管道中。

3.2 NTP配置

1.root 登录,进入config模式;

2.ntp server IP-ADDRESS

3.ntp enable

四.网络环境配置

1.配置对称路由,访问BOSS网的流量都必须走SNAC设备;

路由协议是否为对称协议(OSPF),若不是,需要管理员调成对称协议(数据包从A设备出,从A设备回,是对称;从A设备出,B设备回,就是不对称)

2.配置SNAC设备IP与SEPM的路由,保证两者可以互访;

3.保证中间防火墙允许SEPM与SNAC的访问;

五.S PM上所有放行的操作

新接入的SNAC 一定要在服务器上做所有地址放行。

1.方法1

新接入的SNAC 一定要在服务器上勾选“允许所有客户端,但继续记录未验证的客户端”

2.方法2

勾选“仅验证具有这些IP地址的客户端”

六.注意

1、新接入的SNAC 一定要在服务器上做所有地址放行。

2、MR6以上的版本才支持【放行Virrp信息】、MR6以上版本才支持光纤口。

3、需要取掉电口模块,在电口模块位置更换光口模块,这样光口模块才能正常使用。

光口模块的接口(Eth0和Eth1)与电口的接口是相反的。

4、SEPM服务器反接后,需要在交换机上手动绑定防火墙连接交换机的直连口Second地址的MAC地址(Gth6/0/13接口上绑定135.31.38.186的MAC地址),否则SEPM服务器ping 防火墙的Second地址会出现大量丢包极不稳定状态,造成SNAC与SEPM服务器脱机,无法相连。

若出现脱机现象(SNAC上show stauts

后发现Policy Manager Settings地址为一个私有地址,而非SEPM真实地址),此时需要在SNAC设备上再次输入SPM命令指定SPM设备的通信服务器地址。

否者SNAC无法找到SPM服务器,导致SNAC与SEPM永远无法通信。

5、SEPM服务器反接后,只有当SNAC与SEPM状态为“联机”后SEPM才能ping 通SNAC服务器。

否则任何地址都无法ping通SNAC地址。

SEPM与防火墙通信异常

放行OSPF协议

新配置的SNAC 要启用“本地验证”。

就是当SEPM出问题了,客户端不通过SEPM进行验证,而直接在SNAC设备进行验证

允许OSPF协议数据包通过

当SNAC设备作为准入网关放在OSPF动态路由环境中运行时候,需要设置针对OSPF协议数据包进行放行,在【高级】配置中添加参数allow 224.0.0.5-224.0.0.6,配置如下:。