实验四使用sniffer分析DNS协议和DHCP协议

sniffer 实验报告

sniffer 实验报告Sniffer实验报告引言:在当今数字化时代,网络安全问题备受关注。

Sniffer作为一种网络安全工具,被广泛应用于网络流量监测、数据包分析和安全漏洞发现等领域。

本报告旨在介绍Sniffer的原理、应用以及实验结果,并探讨其在网络安全中的重要性。

一、Sniffer的原理与工作方式Sniffer是一种网络数据包嗅探器,它能够截获经过网络的数据包,并对其进行分析和解码。

其工作原理主要包括以下几个步骤:1. 网络接口监听:Sniffer通过监听网络接口,获取经过该接口的数据包。

这可以通过底层网络协议(如以太网、无线网络等)提供的API实现。

2. 数据包截获:一旦Sniffer监听到网络接口上的数据包,它会将其截获并保存在内存或磁盘中,以便后续分析。

3. 数据包解析:Sniffer对截获的数据包进行解析,提取其中的关键信息,如源IP地址、目标IP地址、协议类型、端口号等。

这些信息可以帮助分析人员了解网络流量的来源、目的和内容。

4. 数据包分析:通过对解析得到的数据包进行深入分析,Sniffer可以检测网络中的异常行为、安全漏洞以及潜在的攻击。

二、Sniffer的应用领域Sniffer作为一种功能强大的网络安全工具,在各个领域都有广泛的应用。

以下是几个典型的应用场景:1. 网络管理与监控:Sniffer可以用于监测网络流量,分析网络性能和带宽利用情况。

通过对数据包的分析,可以及时发现网络故障和异常,提高网络管理的效率。

2. 安全漏洞发现:Sniffer可以检测网络中的异常流量和未经授权的访问行为,帮助发现系统的安全漏洞。

它可以捕获潜在的攻击数据包,并通过分析判断是否存在安全威胁。

3. 网络流量分析:Sniffer可以对网络流量进行深入分析,了解用户的行为习惯、访问偏好以及网络应用的使用情况。

这对于网络服务提供商和广告商来说,有助于优化服务和精准投放广告。

4. 数据包调试与故障排查:在网络通信过程中,数据包传输可能会出现错误或丢失。

实验四 使用sniffer分析DNS协议和DHCP协议

实验四使用sniffer分析DNS协议和DHCP协议一、实验目的和要求通过本实验,学生可以使用Windows 2003提供的DNS服务功能,进行域名解析,将域名解析成IP地址。

利用Windows 2003提供的DNS服务功能,创建DNS服务器,进行域名解析。

二、实验主要仪器和设备硬件:服务器1台、工作站2台、交换机1台。

软件:windows 2003 server操作系统1套、其它Windows操作系统1套。

三、实验方法与步骤(需求分析、算法设计思路、流程图等)在网络中,每一台主机都有一个唯一的32位二进制IP地址来标识,这是网络中主机之间进行通信的基础。

这个32位二进制IP地址用四段十进制数来表示,各段之间用来[?]“.”分隔开来,如218.22.182.219,这些IP地址都是毫无记忆规律的。

如果要求人们记住这些IP地址,那将是不可想象的。

为了既方便人们记忆,又能实现主机之间的通信,DNS(Domain Name System,域名系统)就应运而生了。

DNS域名系统主要实现Internet上主机的符号域名与IP地址之间的转换服务,也称名字服务或域名服务。

1、DNS系统DNS采用的是有层次的名字空间,实行了分布式数据库系统,并采用了基于域的命名机制。

它的主要作用是把一个主机域名或E-mail地址映射成一个32位的IP地址。

DNS服务采用的是客户机/服务器模式,在客户机端发出DNS请求的程序称为域名解析器,在服务器端完成DNS响应的程序称为域名服务器。

域名解析器为应用程序向域名服务器发出DNS请求,即DNS查询,域名服务器采用迭代查询或递归查询,将查询结果返回给域名解析器。

2、 DNS域名结构DNS域名系统是一个层次化、基于域命名机制的命名系统,它是一个树状结构,它的形状像是一棵倒画的树,并使用分布式数据库实现。

整个树状结构称为域名空间,其中的节点称为域。

在每个域中,任何一台主机的域名都是唯一的。

实验四使用sniffer分析DNS协议和DHCP协议

实验四使用snif fer分析D NS协议和DHCP协议一、实验目的和要求通过本实验,学生可以使用W indo ws 2003提供的DNS服务功能,进行域名解析,将域名解析成I P地址。

利用Wind ows 2003提供的DNS服务功能,创建DNS服务器,进行域名解析。

二、实验主要仪器和设备硬件:服务器1台、工作站2台、交换机1台。

软件:window s 2003 server操作系统1套、其它Wind ows操作系统1套。

三、实验方法与步骤(需求分析、算法设计思路、流程图等)在网络中,每一台主机都有一个唯一的32位二进制IP地址来标识,这是网络中主机之间进行通信的基础。

这个32位二进制IP地址用四段十进制数来表示,各段之间用来[?]“.”分隔开来,如218.22.182.219,这些IP地址都是毫无记忆规律的。

如果要求人们记住这些I P地址,那将是不可想象的。

为了既方便人们记忆,又能实现主机之间的通信,DNS(Domain Name System,域名系统)就应运而生了。

DNS域名系统主要实现I nter net上主机的符号域名与IP地址之间的转换服务,也称名字服务或域名服务。

1、DNS系统DNS采用的是有层次的名字空间,实行了分布式数据库系统,并采用了基于域的命名机制。

它的主要作用是把一个主机域名或E-mail地址映射成一个32位的I P地址。

DNS服务采用的是客户机/服务器模式,在客户机端发出DNS请求的程序称为域名解析器,在服务器端完成DNS响应的程序称为域名服务器。

域名解析器为应用程序向域名服务器发出DNS请求,即DNS查询,域名服务器采用迭代查询或递归查询,将查询结果返回给域名解析器。

2、 DNS域名结构DNS域名系统是一个层次化、基于域命名机制的命名系统,它是一个树状结构,它的形状像是一棵倒画的树,并使用分布式数据库实现。

利用Sniffer软件进行网络协议分析

利用Sniffer软件进行网络协议分析合同书双方基本信息甲方:________________(以下简称“甲方”)身份证/法人证件号码:________________联系地址:________________联系电话:________________乙方:________________(以下简称“乙方”)公司名称:________________法人代表:________________联系地址:________________联系电话:________________鉴于,甲方与乙方是网络安全行业的专业公司,双方在网络协议分析服务方面具有专业知识和技能;甲方对Sniffer软件进行网络协议分析具有丰富的经验;乙方需要利用Sniffer软件对其企业网络进行协议分析及优化,双方均同意按照以下条款签订本合同。

一、约定内容1.甲方将向乙方提供Sniffer软件进行网络协议分析服务,乙方将支付相应的服务费用。

2.甲方应按照乙方的要求,对其企业网络进行协议分析,并及时提供分析报告,报告内容包括但不限于网络性能、流量分布、传输速率等方面的数据和分析结论。

3.乙方应根据甲方提供的分析报告,对其企业网络进行优化,并采纳甲方提供的建议和改进建议。

4.本合同项下的协议分析服务期限为12个月,自本合同生效之日起计算。

5.服务费用为_________元,乙方应于服务开始前将服务费用支付至甲方指定账户。

6.本合同生效之日起至服务期限届满之日止,任何一方未经另一方书面同意,不得擅自终止本合同。

7.本合同中未经约定的事项,由双方协商解决。

二、遵守中国相关法律法规1.甲方和乙方应当遵守中华人民共和国相关的法律法规,包括但不限于《计算机信息网络国际联网安全保护管理办法》、《互联网新闻信息服务管理规定》等相关规定。

双方应合法合规开展协议分析服务活动。

2.甲方承诺所提供的Sniffer软件,具有完全的知识产权,不侵犯任何第三方的合法权益,且在服务期间内,Sniffer软件不会被升级或停用。

实验四 使用Sniffer工具进行TCPIP、ICMP数据包分析

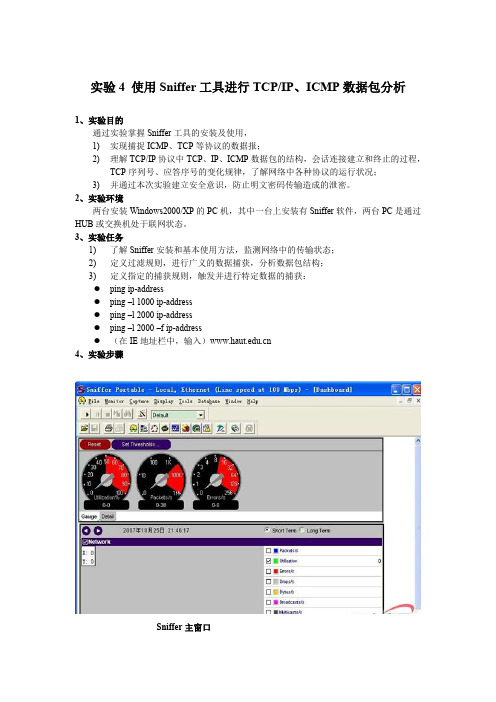

实验4 使用Sniffer工具进行TCP/IP、ICMP数据包分析1、实验目的通过实验掌握Sniffer工具的安装及使用,1)实现捕捉ICMP、TCP等协议的数据报;2)理解TCP/IP协议中TCP、IP、ICMP数据包的结构,会话连接建立和终止的过程,TCP序列号、应答序号的变化规律,了解网络中各种协议的运行状况;3)并通过本次实验建立安全意识,防止明文密码传输造成的泄密。

2、实验环境两台安装Windows2000/XP的PC机,其中一台上安装有Sniffer软件,两台PC是通过HUB或交换机处于联网状态。

3、实验任务1)了解Sniffer安装和基本使用方法,监测网络中的传输状态;2)定义过滤规则,进行广义的数据捕获,分析数据包结构;3)定义指定的捕获规则,触发并进行特定数据的捕获:●ping ip-address●ping –l 1000 ip-address●ping –l 2000 ip-address●ping –l 2000 –f ip-address●(在IE地址栏中,输入)4、实验步骤Sniffer主窗口详细信息警告日志Expert捕获的数据信息Ip文件头信息Hex窗口主机列表Ip标签选择协议选择过滤器5、实验总结:通过Sniffer Pro监控网络程序以进行网络和协议分析,需要先使Sniffer Pro捕获网络中的数据。

在工具栏上单击“Start”按钮,或者选择“Capture”菜单中的“Start”选项,显示如图9所示“Expert”对话框,此时,Sniffer便开始捕获局域网与外部网络所传输的所有数据。

要想查看当前捕获的数据,可单击该对话框左侧“Layer”标签右侧的黑色三角箭头,即可在右侧窗口中显示所捕获数据的详细信息。

此时,在对话框下方还有一条横线,将鼠标移动到该横线上,当指针变成上下箭头时,向上拖动该横线,就可以看到所选择数据包的详细信息了。

“Decode”窗口中间的窗口部分显示所选择的协议的详细资料,如图12所示。

实验四snifferpro数据包捕获与协议分析

实验四SnifferPro数据包捕获与协议分析一. 实验目的1.了解Sniffer的工作原理。

2.掌握SnifferPro工具软件的基本使用方法。

3.掌握在交换以太网环境下侦测、记录、分析数据包的方法。

二、实验原理数据在网络上是以很小的被称为“帧”或“包”的协议数据单元(PDU)方式传输的。

以数据链路层的“帧”为例,“帧”由多个部分组成,不同的部分对应不同的信息以实现相应的功能,例如,以太网帧的前12个字节存放的是源MAC地址和目的MAC地址,这些数据告诉网络该帧的来源和去处,其余部分存放实际用户数据、高层协议的报头如TCP/IP的报头或IPX报头等等。

帧的类型与格式根据通信双方的数据链路层所使用的协议来确定,由网络驱动程序按照一定规则生成,然后通过网络接口卡发送到网络中,通过网络传送到它们的目的主机。

目的主机按照同样的通信协议执行相应的接收过程。

接收端机器的网络接口卡一旦捕获到这些帧,会告诉操作系统有新的帧到达,然后对其进行校验及存储等处理。

在正常情况下,网络接口卡读入一帧并进行检查,如果帧中携带的目的MAC地址和自己的物理地址一致或者是广播地址,网络接口卡通过产生一个硬件中断引起操作系统注意,然后将帧中所包含的数据传送给系统进一步处理,否则就将这个帧丢弃。

如果网络中某个网络接口卡被设置成“混杂”状态,网络中的数据帧无论是广播数据帧还是发向某一指定地址的数据帧,该网络接口卡将接收所有在网络中传输的帧,这就形成了监听。

如果某一台主机被设置成这种监听(Snfffing)模式,它就成了一个Sniffer。

一般来说,以太网和无线网被监听的可能性比较高,因为它们是一个广播型的网络,当然无线网弥散在空中的无线电信号能更轻易地截获。

三、实验内容及要求要求:本实验在虚拟机中安装SnifferPro4.7版本,要求虚拟机开启FTP、Web、Telnet等服务,即虚拟机充当服务器,物理机充当工作站。

物理机通过Ping命令、FTP访问及网页访问等操作实验网络数据帧的传递。

计算机网络实验报告(DNS协议分析)

实验DNS 协议分析 实验步骤1.打开wireshark ,设置好过滤器。

2.在命令提示符后键入nslookup .wireshark 捕获dns 的数据包。

结果如下: 表示本地域名服务器的名字;219.229.240.19表示本地域名服务器的IP 地址 表示 的真实域名;119.75.217.56和119.75.218.45为百度的IP 地址;3.设置好过滤器后按enter 键,开始抓包.4. 分析wireshark捕获的数据包.分析前四帧:首先通过反向查询获得本地DNS 服务器的域名域名,其次通过正向查询获得查询域名的IP 地址:4.具体分析捕获的数据包的DNS 报文格式:第一帧是192.168.1.102发送给本地DNS 服务器219.229.240.19的反向查询取得报文,用于获得本地DNS 服务器的名字。

具体协议说明如下:前两帧:通过反向查询获得本地DNS 服务器的名字 后两帧:通过正向查询获得查询域名对应的IP 地址帧数应用层存活时间网络层递归请求版本,表示的是 IP 規格版本标头长度识别码封包总长 。

通常以 byte 做单位來表示该封包的总长度,此数值包括标头和数据的总和。

第二帧是本地DNS服务器返回的响应帧,包含查询结果,即本地DNS 服务器的名字:存活时间反向查询的域名,即查询结果权威DNS本地服务器的域名第三帧是客户端发过给本地DNS服务器的DNS请求报文,用于请求对应的IP 地址请求的资源记录RR第四帧是本地DNS服务器发给客户端的响应报文,包含了对应的真正的域名和IP地址.是对应的真正域名,也是的最初的名字对应的IP是119.75.217.56和119.75.218.45。

sniffer实验报告

sniffer实验报告实验报告:Sniffer实验引言:Sniffer是一种网络工具,用于捕获和分析网络数据包。

它可以帮助我们了解网络通信的细节,并帮助网络管理员识别和解决网络问题。

本实验旨在介绍Sniffer的原理和应用,以及通过实际操作来深入了解其功能和效果。

一、Sniffer的原理和工作机制Sniffer工作在网络的数据链路层,通过监听网络上的数据包来获取信息。

它可以在网络中的一个节点上运行,或者通过集线器、交换机等设备进行监测。

Sniffer通过网卡接口,将数据包拷贝到自己的缓冲区中,然后进行解析和分析。

二、Sniffer的应用领域1. 网络故障排查:Sniffer可以帮助管理员快速定位网络故障的原因,通过捕获数据包并分析其中的错误信息,找到导致网络中断或延迟的问题源。

2. 安全监测:Sniffer可以用于检测网络中的恶意行为,如入侵、数据泄露等。

通过分析数据包的内容和流量模式,管理员可以发现异常活动并采取相应措施。

3. 性能优化:Sniffer可以监测网络的吞吐量、延迟等性能指标,帮助管理员优化网络结构和配置,提高网络的传输效率和响应速度。

4. 协议分析:Sniffer可以解析各种网络协议,包括TCP/IP、HTTP、FTP等,帮助管理员了解网络通信的细节和流程,从而更好地管理和优化网络。

三、实验步骤与结果1. 硬件准备:连接电脑和网络设备,确保网络正常运行。

2. 软件安装:下载并安装Sniffer软件,如Wireshark等。

3. 打开Sniffer软件:选择合适的网卡接口,开始捕获数据包。

4. 分析数据包:通过过滤器设置,选择需要分析的数据包类型,如HTTP请求、FTP传输等。

5. 结果分析:根据捕获的数据包,分析网络通信的细节和问题,并记录相关信息。

6. 故障排查与优化:根据分析结果,定位网络故障的原因,并采取相应措施进行修复和优化。

实验结果显示,Sniffer软件成功捕获了网络中的数据包,并能够准确地分析其中的内容和流量模式。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

实验四使用sniffer分析DNS协议和DHCP协议一、实验目的和要求通过本实验,学生可以使用Windows 2003提供的DNS服务功能,进行域名解析,将域名解析成IP地址。

利用Windows 2003提供的DNS服务功能,创建DNS服务器,进行域名解析。

二、实验主要仪器和设备硬件:服务器1台、工作站2台、交换机1台。

软件:windows 2003 server操作系统1套、其它Windows操作系统1套。

三、实验方法与步骤(需求分析、算法设计思路、流程图等)在网络中,每一台主机都有一个唯一的32位二进制IP地址来标识,这是网络中主机之间进行通信的基础。

这个32位二进制IP地址用四段十进制数来表示,各段之间用来[?]“.”分隔开来,如218.22.182.219,这些IP地址都是毫无记忆规律的。

如果要求人们记住这些IP地址,那将是不可想象的。

为了既方便人们记忆,又能实现主机之间的通信,DNS(Domain Name System,域名系统)就应运而生了。

DNS域名系统主要实现Internet上主机的符号域名与IP地址之间的转换服务,也称名字服务或域名服务。

1、DNS系统DNS采用的是有层次的名字空间,实行了分布式数据库系统,并采用了基于域的命名机制。

它的主要作用是把一个主机域名或E-mail地址映射成一个32位的IP地址。

DNS服务采用的是客户机/服务器模式,在客户机端发出DNS请求的程序称为域名解析器,在服务器端完成DNS响应的程序称为域名服务器。

域名解析器为应用程序向域名服务器发出DNS请求,即DNS查询,域名服务器采用迭代查询或递归查询,将查询结果返回给域名解析器。

2、 DNS域名结构DNS域名系统是一个层次化、基于域命名机制的命名系统,它是一个树状结构,它的形状像是一棵倒画的树,并使用分布式数据库实现。

整个树状结构称为域名空间,其中的节点称为域。

在每个域中,任何一台主机的域名都是唯一的。

在DNS域名系统中,树状的最顶端是根域,根域没有名字,用“.”来表示。

根域下面划分出几百个顶级域,如Com、Cn,每个顶级域中可以包括多个主机,并可以再进行划分子域,即二级域,以次进行更详细的划分,这样便形成了DNS域名系统的层次结构,域名中的这种层次结构大致对应着网络中的管理层次。

3、DNS资源记录DNS域名系统采用的是分布式数据库结构,DNS中的每个域都有其相关的数据组成,这些数据包括该域所管理的主机域与IP地址之间的对应关系以及该域的邮件服务器等,这些数据就是通常所说的DNS资源记录。

4、DNS域名服务器DNS域名服务器是DNS域名系统中的核心,负责对网络上的DNS查询做出反应,一般网络规模不大的情况下,可以设定两台域名服务器,其中一台为主域名服务器,另一台为辅助域名服务器,这样即使当主域名服务器停机,也不会导致整个网络的域名解析瘫痪。

5、DNS域名解析域名解析器主要作用是替用户应用程序向域名服务器发出DNS查询,这是客户端的进程。

域名服务器会使用两种方式来处理:递归方式是指当本地域名服务器无法对DNS查询作出应答时,会临时将自己变成上一级域名服务器的域名解析器,如果上一级域名服务器能够对当前的DNS查询作出应答,则将查询结果返回给本地域名服务器,再由本地域名服务器将查询结果返回给域名解析器;如果上一级域名服务器也无法对当前的DNS查询作出应答,则这一级域名服务器会向它的上一级发出DNS查询,直到某级域名服务器能作出应答或者一直查询到顶级域为止,然后再一级一级地向下返回DNS查询结果。

这就是计算机中经常所说的递归过程。

迭代方式是指当本地域名服务器无法对DNS查询作出应答时,本地域名服务器会向域名解析器返回应该去查询的根域名服务器,如果根域名服务器能够完成当前DNS查询的域名解析,则返回DNS查询结果;如果根域名服务器仍然无法完成对当前的DNS查询的应答,则向(“向”似乎应该删掉)告诉域名解析器再去查询该域名的顶级域名服务器,按照这种方式,直到查到DNS域名信息或者是到某级域不存在或主机不存在,返回最终的查询结果给域名解析器。

6、DNS反向解析DNS查询是完成将域名转换成IP地址,即从主机域名查询主机地址。

一般情况下,不需要进行DNS反向解析,只有在需要从主机地址查询主机域名时,才使用反向解析。

DNS反向解析使用一个特定的域:IN-ADDR.ARPA域,在IN-ADDR.ARPA域中,域名由32位的IP地址加IN-ADDR.ARPA后缀组成,其资源记录的类型为PTR,其值为主机地址所对应的DNS域名。

由于这种映射关系是利用资源记录PTR来实现的,因此这种反向查询也称为指针查询。

7、Windows 2003 DNS服务器的相关概念1)正向搜索区域正向搜索区域用于记录域名和IP地址的对应关系,实现将域名解析成IP地址,即DNS域名解析。

2)反向搜索区域反向搜索区域用于记录IP地址和域名的对应关系,实现将IP地址解析成域名,即所谓的DNS 反向解析。

3)Windows 2003 DNS服务器支持三种区域类型:①Active Directory集成的区域只有安装了Active Directory(活动目录)的计算机这个选项才有效,这种类型的区域将区域的资源记录数据保存到Active Directory,这样可以充分利用Active Directory的安全更新和集成存储。

②标准主要区域如果某台DNS服务器创建的是标准主要区域,则这台服务器就是这个区域的主DNS服务器,所有这个区域的辅助DNS中的数据都要以这台主DNS服务器的数据为标准。

③标准辅助区域标准辅助区域中的数据来源于这个区域的主DNS服务器,标准辅助区域的数据无法修改,只有当这个区域的主DNS服务器的数据发生变化,然后通过复制来改变。

创建了某个区域的标准辅助区域的DNS服务器被称为这个区域的辅助DNS服务器。

它的作用是提高DNS解析的可靠性,避免当某个区域的主DNS服务器出故障后,该区域的DNS解析瘫痪。

四、实验原始纪录(源程序、数据结构等)案例:小张在一家模具厂担任广告策划,兼任网络管理员。

模具厂有100台电脑组建成小型局域网,所有电脑均接入到Internet中。

现已建立单位内部Web站点(站点信息只能在单位内部访问),域名为,服务器IP地址为192.168.0.4。

要求单位内部能通过域名访问服务器,请为小王提出解决方案。

案例分析:小王可以利用Windows 2003 server提供的DNS服务功能,创建DNS服务器,进行域名解析。

实验前置条件:添加DNS服务。

在windows 2003 serve安装完成后,可能没有安装DNS服务,这时需要添加上去,方法如下:A、打开“控制面板”-“添加/删除程序”-“Windows安装组件”,在出现的对话框中选择“网络服务”后,点击“详细资料”按钮,如下左图:B 、选择“域名服务系统(DNS)”,点击“确定”,如上右图。

C 、在光驱中插入Windows 2003安装光盘,单击“确定”,如下左图,如果没有光驱,Windows 2003系统在硬盘上有备份,则可以在如下右图中输入Windows 2003系统存储的位置。

五、实验结果及分析(计算过程与结果、数据曲线、图表等)建立域名“ ”映射到IP 地址“192.168.0.4”的主机记录步骤如下。

(1)打开DNS 控制台:选“开始菜单→程序→管理工具→DNS ”。

(2)建立域名“ ”映射到IP 地址“192.168.0.4”的主机记录。

①建立“”正向搜索区域:正向搜索区域点“DNS→tlpvtc-g(服务器名称)→正向搜索区域”,右击鼠标,在快捷菜单中选择“新建区域”,出现区域类型选择窗口,可以选“标准主要区域”,接下来,窗口提示输入区域名称,如果在Internet中使用,通常输入Internet的域名,在“名称”后输入“”,如图所示。

接下来,需要指定或创建正向搜索区域信息文件,此文件可以是新建文件或使用已存在的文件,如果是新文件,则文件名由自己命名或使用系统默认名称均可。

②建立“”反向搜索区域:反向搜索区域是一个从地址到名称的数据库,可以将IP地址转换成DNS名称。

点“DNS→tlpvtc-g(服务器名称)→反向搜索区域”,右击鼠标,在快捷菜单中选择“新建区域”,出现区域类型选择窗口,也可以选“标准主要区域”,接下来,窗口提示输入网络ID,网络ID指示的是一段IP地址,最多只能输入IP地址的前三位,接下来,需要指定或创建反向搜索区域信息文件,此文件也可以是新建文件或使用已存在的文件,如果是新文件,则文件名由自己命名或使用系统默认名称均可。

③建立域名“”映射IP地址“192.168.0.4”的主机记录。

建立“www”主机:在正向搜索区域中,选中区域“”,右击鼠标,在出现的快捷菜单是选择“新建主机”,在“名称”下编辑框中输入“www”,“IP地址”下编辑框中输入IP地址“192.168.0.4”,最后点击“添加主机”按钮即可。

如图:当然,可以参照上述将更多的主机记录添加到DNS数据库中。

(3)客户端设置在使用DNS服务的客户端,需进行“TCP/IP协议”设置,在“Internet协议(TCP/IP)属性”窗口中设置固定IP地址及DNS服务器(本例为192.168.0.4),如下图:(4)DNS设置后的验证为了测试所进行的设置是否成功,通常采用Windows 2003自带的“ping”命令来完成,在CMD窗口中输入“ping”。

若显示:Reply from *******字样,则表示服务器设置成功。

实验7-2 DHCP服务器一、实验目的和要求通过本实验,学生可以使用Windows 2003提供的DHCP服务功能,为网络内主机动态地分配IP地址。

利用Windows 2003提供的DHCP服务功能,创建DHCP服务器,为网络内主机动态地分配IP地址。

二、实验主要仪器和设备硬件:服务器1台、工作站2台、交换机1台。

软件:windows 2003 server操作系统1套、其它Windows操作系统1套。

三、实验方法与步骤(需求分析、算法设计思路、流程图等)在使用TCP/IP协议的网络中,每个主机都至少有一个IP地址。

在网络中通常会存在IP地址数少于主机数的情况,如果使用静态IP地址,则会出现IP地址冲突的现象,这会给网络管理带来很大的麻烦。

动态主机配置协议DHCP(Dynamic Host Configuration Protocol)提供了动态分配IP地址的功能,能有效地减轻这方面的网络管理负担。

在Windows NT 4.0 的网络中,不少网络管理员也采用DHCP技术来简化自己的网络IP 地址管理,然而在Windows NT 4.0 中,DHCP服务器在安全性、稳定性等方面还存在一些问题,DHCP服务可能会造成网络的异常,因此,DHCP并不能让人放心使用。