Wireshark过滤器使用

Wireshark软件使用教程

Wireshark软件使⽤教程Wireshark软件使⽤教程Wireshark是⾮常流⾏的⽹络封包分析软件,可以截取各种⽹络数据包,并显⽰数据包详细信息。

常⽤于开发测试过程各种问题定位。

本⽂主要内容包括:1、Wireshark软件下载和安装以及Wireshark主界⾯介绍。

2、WireShark简单抓包⽰例。

通过该例⼦学会怎么抓包以及如何简单查看分析数据包内容。

3、Wireshark过滤器使⽤。

通过过滤器可以筛选出想要分析的内容。

包括按照协议过滤、端⼝和主机名过滤、数据包内容过滤。

Wireshark软件安装软件下载路径:。

按照系统版本选择下载,下载完成后,按照软件提⽰⼀路Next安装。

如果你是Win10系统,安装完成后,选择抓包但是不显⽰⽹卡,下载win10pcap兼容性安装包。

下载路径:Wireshark 开始抓包⽰例先介绍⼀个使⽤wireshark⼯具抓取ping命令操作的⽰例,让读者可以先上⼿操作感受⼀下抓包的具体过程。

1、打开wireshark 2.6.5,主界⾯如下:2、选择菜单栏上Capture -> Option,勾选WLAN⽹卡(这⾥需要根据各⾃电脑⽹卡使⽤情况选择,简单的办法可以看使⽤的IP对应的⽹卡)。

点击Start。

启动抓包。

3、wireshark启动后,wireshark处于抓包状态中。

4、执⾏需要抓包的操作,如ping 。

5、操作完成后相关数据包就抓取到了。

为避免其他⽆⽤的数据包影响分析,可以通过在过滤栏设置过滤条件进⾏数据包列表过滤,获取结果如下。

说明:ip.addr == 119.75.217.26 and icmp 表⽰只显⽰ICPM协议且源主机IP或者⽬的主机IP为119.75.217.26的数据包。

5、wireshark抓包完成,就这么简单。

关于wireshark过滤条件和如何查看数据包中的详细内容在后⾯介绍。

Wireshakr抓包界⾯说明:数据包列表区中不同的协议使⽤了不同的颜⾊区分。

Wireshark捕获过滤器技巧

Wireshark捕获过滤器技巧捕获过滤器用于决定将什么样的信息记录在捕获文件中。

在使用Wireshark捕获数据时,捕获过滤器是数据经过的第一层过滤器,它用来控制捕获数据的数量。

通过设置捕获过滤器,可以避免产生过大的捕获文件。

本章将介绍使用捕获过滤器技巧。

捕获过滤器简介使用Wireshark的默认设置捕获数据时,会产生大量冗余信息,这样会导致用户很难找到自己需要的部分。

这时就可以使用捕获过滤器来控制捕获数据的数量了。

捕获过滤器的设置界面如图3.1所示。

图3.1 捕获选项在该图中,每部分的含义如下所示:本文选自《Wireshark网络分析实例集锦》❑①Interface列表:选择一个或多个接口(捕获多个适配器)。

❑②Manage Interfaces按钮:单击该按钮可以添加或删除接口。

❑③Capture Filter下拉列表:显示被应用的捕获过滤器(双击可以修改、删除或添加捕获过滤器)。

④Capture File(s)选项框:设置保存多个文件、循环缓冲区大小和基于文件数量自动停止的条件。

本文选自《Wireshark网络分析实例集锦》❑❑ ⑤Display Options 选项框:设置捕获数据时,自动滚动显示捕获的数据包。

❑ ⑥Stop Capture 选项框:设置自动停止条件,如基于包数、数据捕获的数量或运行时间。

❑ ⑦Name Resolution 选项框:为MAC 地址、IP 地址和端口号启动/禁用名称解析。

当以上捕获选项设置完成后,就可以看到Start 按钮捕获数据了。

捕获数据保存中,Wireshark 的图标显示为绿色,如图3.2所示。

本文选自《Wireshark 网络分析实例集锦》图3.2 Wireshark 运行界面选择捕获位置使用Wireshark 分析网络数据时,首先要确认Wireshark 捕获数据的正确位置。

如果没有在正确的位置启动Wireshark ,则导致用户可能花费很长的时间处理一些与自己无关的数据。

Wireshark过滤器使用

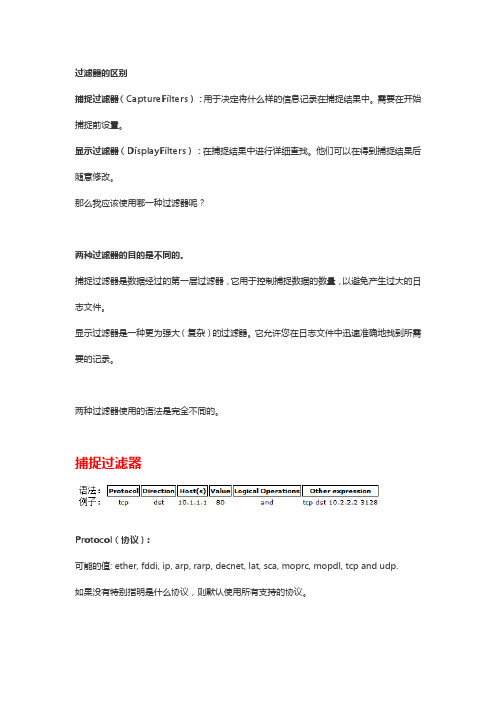

过滤器的区别捕捉过滤器(CaptureFilters):用于决定将什么样的信息记录在捕捉结果中。

需要在开始捕捉前设置。

显示过滤器(DisplayFilters):在捕捉结果中进行详细查找。

他们可以在得到捕捉结果后随意修改。

那么我应该使用哪一种过滤器呢?两种过滤器的目的是不同的。

捕捉过滤器是数据经过的第一层过滤器,它用于控制捕捉数据的数量,以避免产生过大的日志文件。

显示过滤器是一种更为强大(复杂)的过滤器。

它允许您在日志文件中迅速准确地找到所需要的记录。

两种过滤器使用的语法是完全不同的。

捕捉过滤器Protocol(协议):可能的值: ether, fddi, ip, arp, rarp, decnet, lat, sca, moprc, mopdl, tcp and udp.如果没有特别指明是什么协议,则默认使用所有支持的协议。

Direction(方向):可能的值: src, dst, src and dst, src or dst如果没有特别指明来源或目的地,则默认使用“src or dst”作为关键字。

例如,”host 10.2.2.2″与”src or dst host 10.2.2.2″是一样的。

Host(s):可能的值:net, port, host, portrange.如果没有指定此值,则默认使用”host”关键字。

例如,”src 10.1.1.1″与”src host 10.1.1.1″相同。

Logical Operations(逻辑运算):可能的值:not, and, or.否(“not”)具有最高的优先级。

或(“or”)和与(“and”)具有相同的优先级,运算时从左至右进行。

例如,“not tcp port 3128 and tcp port 23″与”(not tcp port 3128) and tcp port 23″相同。

“not tcp port 3128 and tcp port 23″与”not (tcp port 3128 and tcp port 23)”不同。

Wireshark过滤器详解

Wireshark过滤器详解Wireshark过滤器详解1.Wireshark主要提供两种主要的过滤器捕获过滤器:当进⾏数据包捕获时,只有那些满⾜给定的包含/排除表达式的数据包会被捕获显⽰过滤器:该过滤器根据指定的表达式⽤于⼀个已捕获的数据包集合,它将隐藏不想显⽰的数据包或者只显⽰那些需要的数据包2.捕获过滤器2.1捕获过滤器的BPF语法:使⽤BPF语法创建的过滤器被称为expression(表达式),并且每个表达式包含⼀个或多个primitives(原语)。

每个原语包含⼀个或多个qualifiers(限定词),然后跟着⼀个ID名字或数字限定词说明例⼦Type指出名字或数字所代表的含义host、net、portDir指出传输⽅向是前往还是来⾃名字或数字src、dstProto限定所要匹配的协议Ether、ip、tcp、udp、ftp⼀个捕获过滤器样例src host 192.168.0.10 && port 80在给定表达式的组成部分中,⼀个src限定词和host 192.168.0.10组成了⼀个原语。

这个原语本⾝就是表达式,可以⽤它只捕获那些源IP地址是192.168.0.10的流量你也可以使⽤以下三种逻辑运算符,对原语进⾏组合,从⽽创建出更⾼级的表达式:连接运算符与(&&)选择运算符或(||)否定运算符⾮(!)所以上述表达式只对源地址是192.168.0.10和源端⼝或⽬标端⼝是80的流量进⾏捕获3.显⽰过滤器显⽰应⽤器应⽤于筛选符合过滤器的数据包,对不符合条件的数据进⾏隐藏,只需清空显⽰过滤表达式即可回到原先的捕获⽂件3.1应⽤显⽰过滤器的两种⽅法3.1.1过滤器表达式对话框3.2.2过滤器表达式语法结构⽐较操作符操作符说明==等于!=不等于>⼤于<⼩于>=⼤于或等于<=⼩于或等于逻辑操作符操作符说明and两个条件同时被满⾜or其中有⼀个条件满⾜xor有且仅有⼀个条件满⾜not没有条件满⾜3.3.3显⽰过滤器表达式实例(常⽤)过滤器说明!tcp.port==3389排除RDP流量tcp.flags.syn==1具有SYN标志位的TCP数据包tcp.flags.rst==1具有RST标志位的TCP数据包!arp排除ARP流量tcp.port23 ||tcp.port21⽂件管理流量(Telenet或FTP)smtp ||pop||imap⽂本email流量(SMTP/POP/IMAP)。

Wireshark教程之过滤器设置

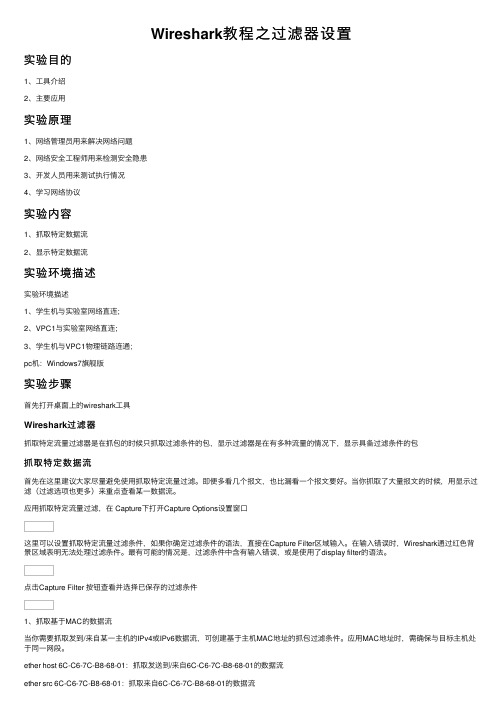

Wireshark教程之过滤器设置实验⽬的1、⼯具介绍2、主要应⽤实验原理1、⽹络管理员⽤来解决⽹络问题2、⽹络安全⼯程师⽤来检测安全隐患3、开发⼈员⽤来测试执⾏情况4、学习⽹络协议实验内容1、抓取特定数据流2、显⽰特定数据流实验环境描述实验环境描述1、学⽣机与实验室⽹络直连;2、VPC1与实验室⽹络直连;3、学⽣机与VPC1物理链路连通;pc机:Windows7旗舰版实验步骤⾸先打开桌⾯上的wireshark⼯具Wireshark过滤器抓取特定流量过滤器是在抓包的时候只抓取过滤条件的包,显⽰过滤器是在有多种流量的情况下,显⽰具备过滤条件的包抓取特定数据流⾸先在这⾥建议⼤家尽量避免使⽤抓取特定流量过滤。

即便多看⼏个报⽂,也⽐漏看⼀个报⽂要好。

当你抓取了⼤量报⽂的时候,⽤显⽰过滤(过滤选项也更多)来重点查看某⼀数据流。

应⽤抓取特定流量过滤,在 Capture下打开Capture Options设置窗⼝这⾥可以设置抓取特定流量过滤条件,如果你确定过滤条件的语法,直接在Capture Filter区域输⼊。

在输⼊错误时,Wireshark通过红⾊背景区域表明⽆法处理过滤条件。

最有可能的情况是,过滤条件中含有输⼊错误,或是使⽤了display filter的语法。

点击Capture Filter 按钮查看并选择已保存的过滤条件1、抓取基于MAC的数据流当你需要抓取发到/来⾃某⼀主机的IPv4或IPv6数据流,可创建基于主机MAC地址的抓包过滤条件。

应⽤MAC地址时,需确保与⽬标主机处于同⼀⽹段。

ether host 6C-C6-7C-B8-68-01:抓取发送到/来⾃6C-C6-7C-B8-68-01的数据流ether src 6C-C6-7C-B8-68-01:抓取来⾃6C-C6-7C-B8-68-01的数据流ether dst 6C-C6-7C-B8-68-01:抓取发到6C-C6-7C-B8-68-01的数据流not ether host 6C-C6-7C-B8-68-01:抓取除了发到/来⾃6C-C6-7C-B8-68-01以外的所有数据流ether broadcast或ether dst ff:ff:ff:ff:ff:ff:抓取⼴播报⽂ether multicast:抓取多播报⽂抓取指定以太⽹类型的报⽂:ether proto 0800抓取指定VLAN:vlan (vlan number)抓取指定⼏个VLAN:vlan (vlan number)and vlan (vlan number)例:ether host 6C-C6-7C-B8-68-01显⽰信息发送到/来⾃6C-58-67-9B-C7-01的数据流例:ether src host 6C-58-67-9B-C7-01显⽰来⾃6C-58-67-9B-C7-01的数据流2、抓取基于IP的数据流如果你的抓包环境下有很多主机正在通讯,可以考虑使⽤所观察主机的IP地址来进⾏过滤。

Wireshark过滤抓包与过滤查看(简化步骤)

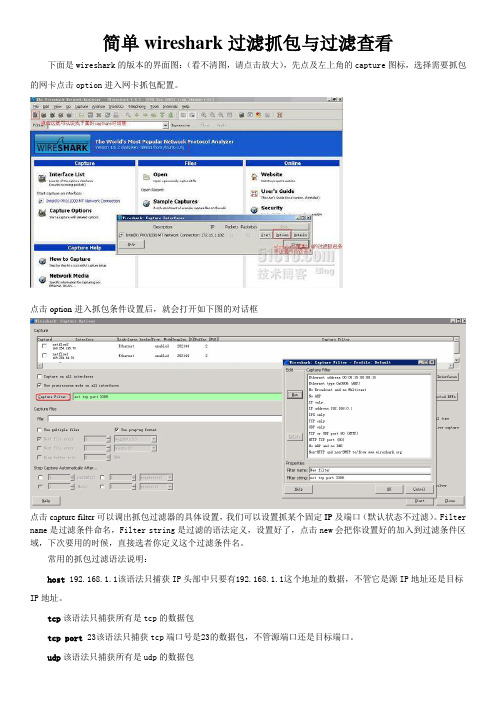

简单wireshark过滤抓包与过滤查看下面是wireshark的版本的界面图:(看不清图,请点击放大),先点及左上角的capture图标,选择需要抓包的网卡点击option进入网卡抓包配置。

点击option进入抓包条件设置后,就会打开如下图的对话框点击capture filter可以调出抓包过滤器的具体设置,我们可以设置抓某个固定IP及端口(默认状态不过滤)。

Filter name是过滤条件命名,Filter string是过滤的语法定义,设置好了,点击new会把你设置好的加入到过滤条件区域,下次要用的时候,直接选者你定义这个过滤条件名。

常用的抓包过滤语法说明:host 192.168.1.1该语法只捕获IP头部中只要有192.168.1.1这个地址的数据,不管它是源IP地址还是目标IP地址。

tcp该语法只捕获所有是tcp的数据包tcp port 23该语法只捕获tcp端口号是23的数据包,不管源端口还是目标端口。

udp该语法只捕获所有是udp的数据包udp port 53该语法只捕获udp端口号是23的数据包,不管源端口还是目标端口。

port 68该语法只捕获端口为68的数据,不管是TCP还是UDP,不管该端口号是源端口,还是目标端口。

not tcp port 3389 该语法表示不抓取tcp端口为3389(RDP)的报文。

设置好过滤器后可以设置抓包停止条件,抓取报文的个数或者抓取报文的大小(不设置默认不限制,一般设置抓包文件在100M以下或者报文数量100000以下),设置好后开始抓包。

下面是演示图:抓包结束后可以将包保存发出。

保存好后可以用显示过滤语句简单的筛选报文输入查看语法后,回车,wireshark查找数据,看数据包的大小决定查找时间,我抓了个300多M的包,过滤查找想要的包花了3分钟。

正在查找包过滤查找出了自己想要的包了。

Wireshark使用教程详解带实例

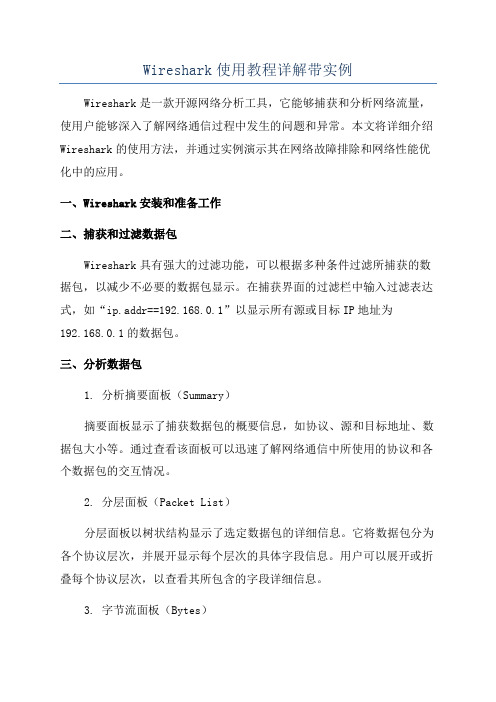

Wireshark使用教程详解带实例Wireshark是一款开源网络分析工具,它能够捕获和分析网络流量,使用户能够深入了解网络通信过程中发生的问题和异常。

本文将详细介绍Wireshark的使用方法,并通过实例演示其在网络故障排除和网络性能优化中的应用。

一、Wireshark安装和准备工作二、捕获和过滤数据包Wireshark具有强大的过滤功能,可以根据多种条件过滤所捕获的数据包,以减少不必要的数据包显示。

在捕获界面的过滤栏中输入过滤表达式,如“ip.addr==192.168.0.1”以显示所有源或目标IP地址为192.168.0.1的数据包。

三、分析数据包1. 分析摘要面板(Summary)摘要面板显示了捕获数据包的概要信息,如协议、源和目标地址、数据包大小等。

通过查看该面板可以迅速了解网络通信中所使用的协议和各个数据包的交互情况。

2. 分层面板(Packet List)分层面板以树状结构显示了选定数据包的详细信息。

它将数据包分为各个协议层次,并展开显示每个层次的具体字段信息。

用户可以展开或折叠每个协议层次,以查看其所包含的字段详细信息。

3. 字节流面板(Bytes)字节流面板以十六进制和ASCII码显示了选定数据包的原始数据内容。

用户可以通过该面板查看数据包的详细内容,并进一步分析其中的问题。

4. 统计面板(Statistics)统计面板提供了关于捕获数据包的各种统计信息。

用户可以查看每个协议的数据包数量、平均包大小、传输速率等。

此外,Wireshark还提供了更高级的统计功能,如流量图表、分析数据包时间间隔等。

四、实例演示为了更好地说明Wireshark的使用方法,我们将以现实应用场景为例进行实例演示。

假设我们在一个企业内部网络中发现了网络延迟问题,我们希望通过Wireshark来定位问题的根源。

首先打开Wireshark并选择要监听的网络接口,然后开始捕获数据包。

在捕获过程中,我们注意到在与一些服务器的通信中出现了较长的延迟。

wireshark条件筛选

Wireshark是一款流行的网络协议分析器,可以用于捕获和分析网络流量数据。

通过使用Wireshark的条件筛选,可以过滤出感兴趣的流量数据,以便更好地分析和理解网络行为。

要使用Wireshark进行条件筛选,可以按照以下步骤进行操作:

1. 打开Wireshark并加载相应的网络接口。

2. 在菜单栏上选择"过滤器"(Filter)选项。

3. 在过滤器对话框中,可以输入过滤条件。

常见的过滤条件包括协议、源IP地址、目标IP 地址、端口号、TCP标志等。

4. 根据需要,可以组合多个过滤条件,以进一步缩小数据包范围。

5. 点击"添加"(Add)按钮,将过滤条件添加到过滤器列表中。

6. 过滤条件添加完成后,可以单击"应用"(Apply)按钮应用过滤器,以仅显示满足条件的流量数据。

以下是一个简单的示例条件筛选,用于筛选出所有HTTP数据包:

* 协议:HTTP

* 源IP地址:192.168.0.1或任何其他源IP地址

* 目标IP地址:任何目标IP地址

通过以上条件筛选,可以捕获并分析与HTTP协议相关的网络流量数据,例如网页请求、响应等。

需要注意的是,条件筛选可能会影响性能,因此在生产环境中使用时需要谨慎。

建议在测试环境中进行条件筛选的测试和验证,以确保其适用性和效果。

此外,还可以参考Wireshark 的官方文档和社区资源,以获取更多关于条件筛选的详细信息和技巧。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

过滤器的区别捕捉过滤器(CaptureFilters):用于决定将什么样的信息记录在捕捉结果中。

需要在开始捕捉前设置。

显示过滤器(DisplayFilters):在捕捉结果中进行详细查找。

他们可以在得到捕捉结果后随意修改。

那么我应该使用哪一种过滤器呢?两种过滤器的目的是不同的。

捕捉过滤器是数据经过的第一层过滤器,它用于控制捕捉数据的数量,以避免产生过大的日志文件。

显示过滤器是一种更为强大(复杂)的过滤器。

它允许您在日志文件中迅速准确地找到所需要的记录。

两种过滤器使用的语法是完全不同的。

捕捉过滤器Protocol(协议):可能的值: ether, fddi, ip, arp, rarp, decnet, lat, sca, moprc, mopdl, tcp and udp.如果没有特别指明是什么协议,则默认使用所有支持的协议。

Direction(方向):可能的值: src, dst, src and dst, src or dst如果没有特别指明来源或目的地,则默认使用“src or dst”作为关键字。

例如,”host 10.2.2.2″与”src or dst host 10.2.2.2″是一样的。

Host(s):可能的值:net, port, host, portrange.如果没有指定此值,则默认使用”host”关键字。

例如,”src 10.1.1.1″与”src host 10.1.1.1″相同。

Logical Operations(逻辑运算):可能的值:not, and, or.否(“not”)具有最高的优先级。

或(“or”)和与(“and”)具有相同的优先级,运算时从左至右进行。

例如,“not tcp port 3128 and tcp port 23″与”(not tcp port 3128) and tcp port 23″相同。

“not tcp port 3128 and tcp port 23″与”not (tcp port 3128 and tcp port 23)”不同。

例子:tcp dst port 3128 //捕捉目的TCP端口为3128的封包。

ip src host 10.1.1.1 //捕捉来源IP地址为10.1.1.1的封包。

host 10.1.2.3 //捕捉目的或来源IP地址为10.1.2.3的封包。

ether host e0-05-c5-44-b1-3c //捕捉目的或来源MAC地址为e0-05-c5-44-b1-3c的封包。

如果你想抓本机与所有外网通讯的数据包时,可以将这里的mac地址换成路由的mac地址即可。

src portrange 2000-2500 //捕捉来源为UDP或TCP,并且端口号在2000至2500范围内的封包。

not imcp //显示除了icmp以外的所有封包。

(icmp通常被ping工具使用)src host 10.7.2.12 and not dst net 10.200.0.0/16 //显示来源IP地址为10.7.2.12,但目的地不是10.200.0.0/16的封包。

(src host 10.4.1.12 or src net 10.6.0.0/16) and tcp dst portrange 200-10000 and dst net 10.0.0.0/8 //捕捉来源IP为10.4.1.12或者来源网络为10.6.0.0/16,目的地TCP 端口号在200至10000之间,并且目的位于网络10.0.0.0/8内的所有封包。

src net 192.168.0.0/24src net 192.168.0.0 mask 255.255.255.0 //捕捉源地址为192.168.0.0网络内的所有封包。

注意事项:当使用关键字作为值时,需使用反斜杠“/”。

“ether proto /ip”(与关键字”ip”相同).这样写将会以IP协议作为目标。

“ip proto /icmp”(与关键字”icmp”相同).这样写将会以ping工具常用的icmp作为目标。

可以在”ip”或”ether”后面使用”multicast”及”broadcast”关键字。

当您想排除广播请求时,”no broadcast”就会非常有用。

Protocol(协议):您可以使用大量位于OSI模型第2至7层的协议。

点击”Expression…”按钮后,您可以看到它们。

比如:IP,TCP,DNS,SSHString1, String2 (可选项):协议的子类。

点击相关父类旁的”+”号,然后选择其子类。

Comparison operators (比较运算符):可以使用6种比较运算符:Logical expressions(逻辑运算符):显示过滤器例子:snmp || dns || icmp //显示SNMP或DNS或ICMP封包。

ip.addr == 10.1.1.1 //显示来源或目的IP地址为10.1.1.1的封包。

ip.src != 10.1.2.3 or ip.dst != 10.4.5.6 //显示来源不为10.1.2.3或者目的不为10.4.5.6的封包。

换句话说,显示的封包将会为:来源IP:除了10.1.2.3以外任意;目的IP:任意以及来源IP:任意;目的IP:除了10.4.5.6以外任意ip.src != 10.1.2.3 and ip.dst != 10.4.5.6 //显示来源不为10.1.2.3并且目的IP不为10.4.5.6的封包。

换句话说,显示的封包将会为:来源IP:除了10.1.2.3以外任意;同时须满足,目的IP:除了10.4.5.6以外任意tcp.port == 25 //显示来源或目的TCP端口号为25的封包。

tcp.dstport == 25 //显示目的TCP端口号为25的封包。

tcp.flags //显示包含TCP标志的封包。

tcp.flags.syn == 0×02 //显示包含TCP SYN标志的封包。

如果过滤器的语法是正确的,表达式的背景呈绿色。

如果呈红色,说明表达式有误。

更为详细的说明请见:/cn/wireshark_filters.php以上只是抓包和简单的过滤,那么其实如果你要想达到能够分析这些网络包的要求时,还需要了解下一些数据包的标记,比如我们常说的TCP三次握手是怎么回事?三次握手Three-way Handshake一个虚拟连接的建立是通过三次握手来实现的1. (Client) –> [SYN] –> (Server)假如Client和Server通讯. 当Client要和Server通信时,Client首先向Server发一个SYN (Synchronize) 标记的包,告诉Server请求建立连接.注意: 一个SYN包就是仅SYN标记设为1的TCP包(参见TCP包头Resources). 认识到这点很重要,只有当Server收到Client发来的SYN包,才可建立连接,除此之外别无他法。

因此,如果你的防火墙丢弃所有的发往外网接口的SYN包,那么你将不能让外部任何主机主动建立连接。

2. (Client) <–[SYN/ACK] <–(Server)接着,Server收到来自Client发来的SYN包后,会发一个对SYN包的确认包(SYN/ACK)给Client,表示对第一个SYN包的确认,并继续握手操作.注意: SYN/ACK包是仅SYN 和ACK 标记为1的包.3. (Client) –> [ACK] –> (Server)Client收到来自Server的SYN/ACK 包,Client会再向Server发一个确认包(ACK),通知Server连接已建立。

至此,三次握手完成,一个TCP连接完成。

Note: ACK包就是仅ACK 标记设为1的TCP包. 需要注意的是当三此握手完成、连接建立以后,TCP连接的每个包都会设置ACK位。

这就是为何连接跟踪很重要的原因了. 没有连接跟踪,防火墙将无法判断收到的ACK包是否属于一个已经建立的连接.一般的包过滤(Ipchains)收到ACK包时,会让它通过(这绝对不是个好主意). 而当状态型防火墙收到此种包时,它会先在连接表中查找是否属于哪个已建连接,否则丢弃该包。

四次握手Four-way Handshake四次握手用来关闭已建立的TCP连接1. (Client) –> ACK/FIN –> (Server)2. (Client) <–ACK <–(Server)3. (Client) <–ACK/FIN <–(Server)4. (Client) –> ACK –> (Server)注意: 由于TCP连接是双向连接, 因此关闭连接需要在两个方向上做。

ACK/FIN 包(ACK 和FIN 标记设为1)通常被认为是FIN(终结)包.然而, 由于连接还没有关闭, FIN包总是打上ACK标记. 没有ACK标记而仅有FIN标记的包不是合法的包,并且通常被认为是恶意的。

连接复位Resetting a connection四次握手不是关闭TCP连接的唯一方法. 有时,如果主机需要尽快关闭连接(或连接超时,端口或主机不可达),RST (Reset)包将被发送. 注意在,由于RST包不是TCP连接中的必须部分, 可以只发送RST包(即不带ACK标记). 但在正常的TCP连接中RST包可以带ACK确认标记请注意RST包是可以不要收到方确认的?无效的TCP标记Invalid TCP Flags到目前为止,你已经看到了SYN, ACK, FIN, 和RST 标记. 另外,还有PSH (Push) 和URG (Urgent)标记.最常见的非法组合是SYN/FIN 包. 注意:由于SYN包是用来初始化连接的, 它不可能和FIN和RST标记一起出现. 这也是一个恶意攻击.由于现在大多数防火墙已知SYN/FIN 包, 别的一些组合,例如SYN/FIN/PSH,SYN/FIN/RST, SYN/FIN/RST/PSH。

很明显,当网络中出现这种包时,很你的网络肯定受到攻击了。

别的已知的非法包有FIN (无ACK标记)和”NULL”包。

如同早先讨论的,由于ACK/FIN 包的出现是为了关闭一个TCP连接,那么正常的FIN包总是带有ACK 标记。

”NULL”包就是没有任何TCP标记的包(URG,ACK,PSH,RST,SYN,FIN都为0)。

到目前为止,正常的网络活动下,TCP协议栈不可能产生带有上面提到的任何一种标记组合的TCP包。

当你发现这些不正常的包时,肯定有人对你的网络不怀好意。