Wireshark中文使用说明

wireshark使用方法

wireshark使用方法Wireshark使用方法。

Wireshark是一款开源的网络协议分析软件,它可以帮助用户捕获和分析网络数据包,用于网络故障排除、网络性能优化以及网络安全监控等方面。

本文将介绍Wireshark的基本使用方法,帮助用户快速上手并熟练运用该软件。

1. 下载和安装Wireshark。

首先,用户需要从Wireshark官方网站上下载最新版本的软件安装包。

安装过程非常简单,只需要按照安装向导一步一步操作即可。

在安装过程中,用户可以选择是否安装WinPcap,这是一个用于网络数据包捕获的库,Wireshark需要依赖它来进行数据包的捕获。

2. 启动Wireshark。

安装完成后,用户可以在桌面或者开始菜单中找到Wireshark 的图标,双击图标即可启动Wireshark软件。

在启动时,系统可能会提示需要管理员权限,用户需要输入管理员密码才能正常启动软件。

3. 开始捕获数据包。

启动Wireshark后,用户会看到一个主界面,界面上方是菜单栏和工具栏,下方是数据包列表和数据包详细信息。

用户可以点击菜单栏中的“捕获”选项,选择需要捕获数据包的网络接口,然后点击“开始”按钮,Wireshark就会开始捕获该网络接口上的数据包。

4. 过滤数据包。

Wireshark捕获到的数据包可能非常庞大,用户可以使用过滤器来筛选出需要关注的数据包。

在过滤栏中输入过滤条件,比如IP 地址、协议类型、端口号等,Wireshark就会只显示符合条件的数据包,方便用户进行分析。

5. 分析数据包。

捕获到数据包后,用户可以点击某个数据包,Wireshark会在下方显示该数据包的详细信息,包括数据包的源地址、目的地址、协议类型、数据长度等。

用户可以根据这些信息进行网络故障排查或者网络性能分析。

6. 保存和导出数据包。

在分析完数据包后,用户可以将捕获到的数据包保存下来,以便日后分析或者分享。

用户可以点击菜单栏中的“文件”选项,选择“保存”或者“导出”选项,Wireshark会将数据包保存成pcap格式,用户可以随时打开Wireshark软件进行再次分析。

wireshark使用教程

wireshark使用教程Wireshark是一款开源的网络协议分析工具,可以用于捕获和分析网络通信数据包。

下面是一个简单的Wireshark使用教程:1. 下载和安装:可以从Wireshark官网下载适用于您操作系统的安装包,并按照安装向导进行安装。

2. 启动Wireshark:安装完成后,双击桌面上的Wireshark图标启动程序。

3. 选择网络接口:Wireshark会自动弹出一个“Interface List”窗口列出可用的网络接口。

选择您要进行分析的网络接口,并点击“Start”按钮开始捕获数据包。

4. 捕获数据包:一旦开始捕获数据包,Wireshark将开始显示捕获到的数据包。

您可以在“Capture”菜单中选择“Stop”来停止捕获。

在捕获过程中,您可以使用过滤器功能来过滤展示的数据包。

5. 分析数据包:Wireshark捕获到的数据包会以表格的形式展示,每一行代表一个数据包。

您可以选择某个数据包进行详细分析,在右侧的“Packet Details”窗口中查看其详细内容。

6. 过滤数据包:Wireshark支持使用过滤器来只显示特定条件下的数据包。

在界面上方的“Filter”栏输入你要过滤的条件,并按下“Enter”即可。

例如,输入“ip.addr==192.168.0.1”将只显示与IP地址为192.168.0.1相关的数据包。

7. 分析协议:Wireshark可以解析多种常见的网络协议,您可以在“Statistics”菜单中选择“Protocol Hierarchy”来查看分析结果。

这将显示每个协议的使用情况及其占据的网络流量。

8. 导出数据包:如果您想要保存分析结果,可以使用Wireshark的导出功能。

在菜单中选择“File”->“Export Packet Dissections”来将数据包以不同的格式(如txt、csv、xml)导出至本地存储。

以上就是一个简单的Wireshark使用教程,希望能对您使用Wireshark进行网络数据包分析有所帮助。

Wireshark中文版说明书

o 以太网:windows 支持的任何以太网卡都可以 o 无线局域网卡:见 MicroLogix support list, 不捕捉 802.11 包头和无数据桢。 o 其它接口见:/CaptureSetup/NetworkMedia

过去的此类工具要么是过于昂贵,要么是属于某人私有,或者是二者兼顾。 Wireshark 出现以后,这种现状得以改变。

Wireshark 可能算得上是今天能使用的最好的开元网络分析软件。

1.1.1. 主要应用

下面是 Wireshark 一些应用的举例:

• 网络管理员用来解决网络问题 • 网络安全工程师用来检测安全隐患 • 开发人员用来测试协议执行情况 • 用来学习网络协议

如 希望您能发送邮件到 wireshark-dev[AT] .分享您的经验。

1.3. 从哪里可以得到 Wireshark

你可以从我们的网站下载最新版本的 Wireshark /download.html.网站上您可以选择适合 您的镜像站点。

• Windows NT 4.0 今后将无法运行 Wireshark.最有一个已知版本是 Wireshark0.99.4(需安装自带的 WinPCap3.1), 你依然可以从:/wireshark/wireshark-setup-0.99.4.exe 得到它。顺 便提一下:微软于 2005 年 12 月 31 日停止对 NT 4.0 的支持。

Ethereal 是第一版,经过数次开发,停顿,1998 年,经过这么长的时间,补丁,Bug 报告,以及许多的鼓励,0.2.0 版诞生了。Ethereal 就是以这种方式成功的。

Wireshark使用说明(抓包)

机房侧第一步安装Wireshark抓包软件。

抓包通用IP:192.254.1.16 ,然后请产品负责人开启该基站的Debug口。

第二步修改IP为192.254.1.25、第三步连接成功以后做ping测试。

打开命令指示符:输入指令:Ping 192.254.1.16 –t若ping值正常,则可以打开Wireshark软件继续下一步操作;若ping值异常,则需要查找原因,直到ping值正常,可以确定已经成功连接基站时,则可以打开Wireshark软件继续下一步操作。

第四步打开Wireshark软件查看Packets,如果有数值则在那一行最前面点勾,然后单击Options,继续下一步。

将Buffer size更改为10,更改完点击OK即可。

核查更改后的Buffer数值是否跟更改的数值一致。

如果不一致需要重新设置。

更改Next file every 数值为200、或500均可。

(数值设置为200,软件运行会稳定些)。

依测试时间,测试基站的下载速率而定。

设置完成后点击Browse,选择保存位置。

更改保存位置,命名为基站小区名+抓包数据类型(上传或下载)+日期+时段+测试地点。

点击OK 后联系空口侧同事同时点击Start开始测试。

点击红色按钮结束此次测试。

点击File-Save as…保存到设置的文件夹里。

空口侧第一步连接设备打开CXT 寻找要测试基站小区下SINR较高的地点。

第二步确定终端连接电脑正常打开Wireshark。

具体操作请看机房侧,第四步软件操作说明。

开始之前打开服务器做数据业务(上传Or下载)。

注意事项:1、测试一般在3分钟左右/次。

2、测试上传和下载业务各3次,或3次以上,确保其中有LOG可以正常使用。

3、测试时可以实时看文件大小,如果文件大小正常增长,则正常,如果文件大小没有变化,则此次测试失败,重新测试。

4、结束后将测试的LOG保存到网盘内(标注好基站名、时间)、,方便解析人员查找LOG。

wireshark基本用法

Wireshark是一款非常强大的开源网络协议分析器,用于捕获和查看网络数据包。

以下是Wireshark的一些基本用法:1.打开Wireshark:首先,您需要打开Wireshark应用程序。

在Windows上,您可以在开始菜单中搜索“Wireshark”并单击打开。

在Mac上,您可以在Finder中转到“/Applications/Wireshark”并双击打开。

2.选择网络接口:在打开Wireshark后,您需要选择要捕获的网络接口。

在“捕获”窗口中,您可以看到可用的网络接口列表,例如Loopback接口、Wi-Fi接口等。

选择您要捕获的接口并单击“开始捕获”按钮。

3.捕获网络数据包:当您选择网络接口并单击“开始捕获”按钮后,Wireshark将开始捕获通过该接口的网络数据包。

您可以在捕获窗口中看到捕获的数据包列表。

4.过滤数据包:如果您希望只查看特定的网络数据包,您可以使用Wireshark的过滤功能。

在捕获窗口的顶部,您可以看到一个过滤器栏。

您可以在此处输入特定的过滤器表达式,例如IP地址、端口号等,以只显示符合条件的数据包。

5.分析数据包:当您捕获了一些数据包后,您可以使用Wireshark的分析功能来查看和分析这些数据包。

在捕获窗口中,您可以单击任何数据包以查看其详细信息。

您还可以使用Wireshark的过滤器和着色规则等功能来更好地分析数据包。

6.保存和导出数据:如果您想保存捕获的数据包或将其导出到其他应用程序中,您可以使用Wireshark的保存和导出功能。

在捕获窗口中,您可以单击“文件”菜单并选择“保存”或“导出”选项来保存或导出数据包。

这些是Wireshark的一些基本用法,但Wireshark还有很多高级功能和选项可供高级用户使用。

如果您想深入了解Wireshark的功能和用法,建议参考官方文档或相关教程。

wireshark的中文使用说明

wireshark的中文使用说明Wireshark是一款开源的网络协议分析工具,用于捕获和分析网络数据包,有中文界面和文档。

Wireshark中文使用说明1.下载和安装:在下载页面选择适合您操作系统的版本,支持Windows、macOS 和Linux。

下载并安装Wireshark,按照安装向导完成安装过程。

2.打开Wireshark:安装完成后,运行Wireshark应用程序。

3.选择网络接口:在Wireshark主界面,您将看到可用的网络接口列表。

选择您想要捕获数据包的网络接口。

4.开始捕获数据包:点击开始按钮开始捕获数据包。

您将看到捕获的数据包列表逐一显示在屏幕上。

5.分析数据包:单击数据包以查看详细信息。

Wireshark提供了多种过滤器和显示选项,以帮助您分析数据包。

您可以使用各种统计工具和过滤条件来深入了解数据包流量。

6.保存和导出数据包:您可以将捕获的数据包保存到文件以供后续分析。

使用文件菜单中的导出选项将数据包导出为各种格式。

7.阅读文档:Wireshark提供了详细的用户手册,您可以在或应用程序中找到帮助文档。

在Wireshark中,您可以点击帮助菜单并选择Wireshark用户手册查看详细文档。

8.社区和支持:Wireshark社区提供了丰富的资源,包括用户论坛、教程和插件。

如果您遇到问题,可以在社区中寻求帮助。

Wireshark是一个功能强大的工具,可以用于网络故障排除、协议分析、网络安全等多个方面。

熟练掌握它需要时间和经验,但它提供了丰富的功能和强大的能力,以深入了解网络流量和问题。

希望这个简要的使用说明能够帮助您入门Wireshark的基本操作。

如果您需要更深入的信息和指导,建议查阅文档以及参与社区。

wireshark使用方法

wireshark使用方法Wireshark使用方法。

Wireshark是一款开源的网络协议分析软件,它可以帮助用户捕获和分析网络数据包,以便深入了解网络通信情况。

本文将介绍Wireshark的基本使用方法,帮助用户快速上手并进行网络数据包的分析。

1. 下载和安装Wireshark。

首先,你需要从Wireshark官方网站上下载最新版本的Wireshark软件。

在安装过程中,你可以选择是否安装WinPcap,这是一个用于捕获和传输网络数据包的库。

安装完成后,你可以通过在命令行中输入wireshark命令或者在图形界面中点击Wireshark图标来启动Wireshark软件。

2. 开始捕获数据包。

一旦Wireshark软件启动,你将看到一个界面,其中列出了可用的网络接口。

你可以选择一个网络接口并点击“开始”按钮来开始捕获数据包。

在捕获过程中,Wireshark将显示实时的数据包信息,包括源IP地址、目标IP地址、协议类型等。

3. 过滤数据包。

Wireshark可以捕获大量的数据包,为了更好地分析数据,你可以使用过滤器来筛选出你感兴趣的数据包。

在过滤栏中输入过滤条件,比如“ip.src==192.168.1.1”可以只显示源IP地址为192.168.1.1的数据包。

通过合理设置过滤条件,你可以快速找到你需要的数据包,减少分析的复杂度。

4. 分析数据包。

一旦你捕获到了感兴趣的数据包,你可以对其进行详细的分析。

Wireshark可以解析各种协议,包括TCP、UDP、HTTP等,你可以查看每个数据包的详细信息,比如头部信息、数据内容等。

通过分析数据包,你可以了解网络通信的细节,发现潜在的问题并进行故障排除。

5. 统计和图形化分析。

除了分析单个数据包,Wireshark还提供了统计和图形化分析的功能,帮助用户更好地理解网络通信情况。

你可以通过Wireshark生成各种统计报表,比如流量统计、协议分布等。

此外,Wireshark还支持生成各种图表,比如时序图、饼图等,帮助用户直观地了解网络通信情况。

wireshark 的基本使用方法

wireshark 的基本使用方法Wireshark 是一款开源的网络数据包分析工具,它能够帮助用户捕获、解析和分析网络流量。

作为一款功能强大且易于使用的工具,掌握Wireshark 的基本使用方法对于网络管理员、网络安全专家和网络工程师来说是非常重要的。

本文将一步一步地回答关于Wireshark 的基本使用方法。

第一步:安装Wireshark在开始使用Wireshark 之前,我们需要将它安装在我们的计算机上。

Wireshark 提供了适用于不同操作系统(如Windows、macOS 和Linux)的安装程序。

你可以在Wireshark 的官方网站上下载适用于你的操作系统的安装程序。

下载安装程序后,按照安装向导的指示进行安装。

第二步:打开Wireshark安装完成后,你可以通过双击Wireshark 图标或在命令行中输入wireshark 的命令来打开Wireshark。

一旦打开,Wireshark 的主界面将显示出来。

第三步:选择网络接口在Wireshark 的主界面上方有一个菜单栏,其中包含一些选项和工具。

在这些选项中,有一个叫做"接口" 或"Interfaces" 的选项。

点击这个选项将显示当前计算机上的所有网络接口。

选择适当的网络接口,例如本地网络连接或无线网络。

第四步:开始捕获流量选择网络接口后,可以点击Wireshark 主界面上的"开始"按钮,开始捕获流量。

Wireshark 将开始在所选的网络接口上监视流量,并显示捕获到的数据包。

第五步:过滤数据包Wireshark 通常会捕获大量的数据包,其中可能包含很多无用的信息。

为了能够更好地分析网络流量,我们可以使用Wireshark 的过滤功能进行过滤。

在Wireshark 主界面上方的菜单中有一个"过滤" 或"Filter" 选项。

点击它将弹出一个窗口,你可以在其中输入一些过滤规则,以只显示满足条件的数据包。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Wireshark中文使用说明Wireshark是世界上最流行的网络分析工具。

这个强大的工具可以捕捉网络中的数据,并为用户提供关于网络和上层协议的各种信息。

与很多其他网络工具一样,Wireshark也使用pcap network library来进行封包捕捉。

可破解局域网内QQ、邮箱、msn、账号等的密码!!wireshark的原名是Ethereal,新名字是2006年起用的。

当时Ethereal的主要开发者决定离开他原来供职的公司,并继续开发这个软件。

但由于Ethereal这个名称的使用权已经被原来那个公司注册,Wireshark这个新名字也就应运而生了。

在成功运行Wireshark之后,我们就可以进入下一步,更进一步了解这个强大的工具。

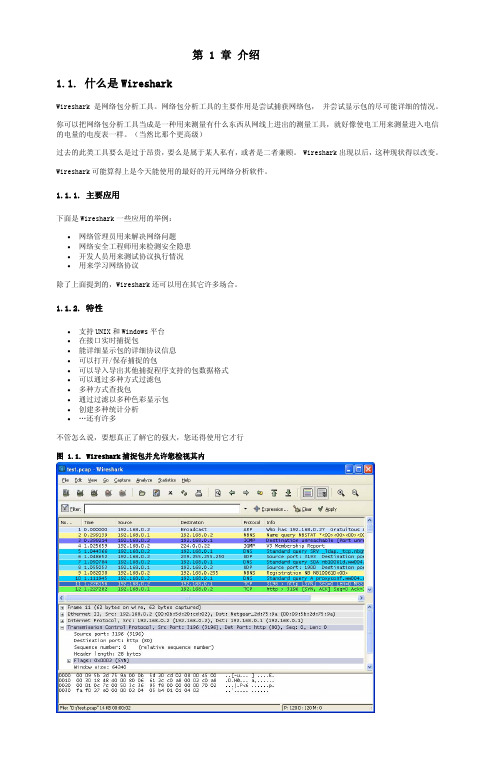

下面是一张地址为192.168.1.2的计算机正在访问“”网站时的截图。

1. MENUS(菜单)2. SHORTCUTS(快捷方式)3. DISPLAY FILTER(显示过滤器)4. PACKET LIST PANE(封包列表)5. PACKET DETAILS PANE(封包详细信息)6. DISSECTOR PANE(16进制数据)7. MISCELLANOUS(杂项)1. MENUS(菜单)程序上方的8个菜单项用于对Wireshark进行配置:- "File"(文件)- "Edit" (编辑)- "View"(查看)- "Go" (转到)- "Capture"(捕获)- "Analyze"(分析)- "Statistics" (统计)- "Help" (帮助)打开或保存捕获的信息。

查找或标记封包。

进行全局设置。

设置Wireshark的视图。

跳转到捕获的数据。

设置捕捉过滤器并开始捕捉。

设置分析选项。

查看Wireshark的统计信息。

查看本地或者在线支持。

2. SHORTCUTS(快捷方式)在菜单下面,是一些常用的快捷按钮。

您可以将鼠标指针移动到某个图标上以获得其功能说明。

3. DISPLAY FILTER(显示过滤器)显示过滤器用于查找捕捉记录中的内容。

请不要将捕捉过滤器和显示过滤器的概念相混淆。

请参考Wireshark过滤器中的详细内容。

返回页面顶部4. PACKET LIST PANE(封包列表)封包列表中显示所有已经捕获的封包。

在这里您可以看到发送或接收方的MAC/IP地址,TCP/UDP端口号,协议或者封包的内容。

如果捕获的是一个OSI layer 2的封包,您在Source(来源)和Destination(目的地)列中看到的将是MAC地址,当然,此时Port(端口)列将会为空。

如果捕获的是一个OSI layer 3或者更高层的封包,您在Source(来源)和Destination(目的地)列中看到的将是IP地址。

Port(端口)列仅会在这个封包属于第4或者更高层时才会显示。

您可以在这里添加/删除列或者改变各列的颜色:Edit menu -> Preferences5. PACKET DETAILS PANE(封包详细信息)这里显示的是在封包列表中被选中项目的详细信息。

信息按照不同的OSI layer进行了分组,您可以展开每个项目查看。

下面截图中展开的是HTTP信息。

6. DISSECTOR PANE(16进制数据)“解析器”在Wireshark中也被叫做“16进制数据查看面板”。

这里显示的内容与“封包详细信息”中相同,只是改为以16进制的格式表述。

在上面的例子里,我们在“封包详细信息”中选择查看TCP端口(80),其对应的16进制数据将自动显示在下面的面板中(0050)。

7. MISCELLANOUS(杂项)在程序的最下端,您可以获得如下信息:- –正在进行捕捉的网络设备。

- 捕捉是否已经开始或已经停止。

- 捕捉结果的保存位置。

- 已捕捉的数据量。

- 已捕捉封包的数量。

(P)- 显示的封包数量。

(D) (经过显示过滤器过滤后仍然显示的封包)- 被标记的封包数量。

(M)正如您在Wireshark教程第一部分看到的一样,安装、运行Wireshark并开始分析网络是非常简单的。

使用Wireshark时最常见的问题,是当您使用默认设置时,会得到大量冗余信息,以至于很难找到自己需要的部分。

过犹不及。

这就是为什么过滤器会如此重要。

它们可以帮助我们在庞杂的结果中迅速找到我们需要的信息。

捕捉过滤器:用于决定将什么样的信息记录在捕捉结果中。

需要在开始捕捉前设置。

显示过滤器:在捕捉结果中进行详细查找。

他们可以在得到捕捉结果后随意修改。

那么我应该使用哪一种过滤器呢?两种过滤器的目的是不同的。

捕捉过滤器是数据经过的第一层过滤器,它用于控制捕捉数据的数量,以避免产生过大的日志文件。

显示过滤器是一种更为强大(复杂)的过滤器。

它允许您在日志文件中迅速准确地找到所需要的记录。

两种过滤器使用的语法是完全不同的。

我们将在接下来的几页中对它们进行介绍:________________________________________1. 捕捉过滤器2. 显示过滤器________________________________________1. 捕捉过滤器捕捉过滤器的语法与其它使用Lipcap(Linux)或者Winpcap(Windows)库开发的软件一样,比如著名的TCPdump。

捕捉过滤器必须在开始捕捉前设置完毕,这一点跟显示过滤器是不同的。

设置捕捉过滤器的步骤是:- 选择capture -> options。

- 填写"capture filter"栏或者点击"capture filter"按钮为您的过滤器起一个名字并保存,以便在今后的捕捉中继续使用这个过滤器。

- 点击开始(Start)进行捕捉。

Protocol(协议):可能的值: ether, fddi, ip, arp, rarp, decnet, lat, sca, moprc, mopdl, tcp and udp.如果没有特别指明是什么协议,则默认使用所有支持的协议。

Direction(方向):可能的值: src, dst, src and dst, src or dst如果没有特别指明来源或目的地,则默认使用"src or dst" 作为关键字。

例如,"host 10.2.2.2"与"src or dst host 10.2.2.2"是一样的。

Host(s):可能的值:net, port, host, portrange.如果没有指定此值,则默认使用"host"关键字。

例如,"src 10.1.1.1"与"src host 10.1.1.1"相同。

Logical Operations(逻辑运算):可能的值:not, and, or.否("not")具有最高的优先级。

或("or")和与("and")具有相同的优先级,运算时从左至右进行。

例如,"not tcp port 3128 and tcp port 23"与"(not tcp port 3128) and tcp port 23"相同。

"not tcp port 3128 and tcp port 23"与"not (tcp port 3128 and tcp port 23)"不同。

________________________________________例子:tcp dst port 3128显示目的TCP端口为3128的封包。

ip src host 10.1.1.1显示来源IP地址为10.1.1.1的封包。

host 10.1.2.3显示目的或来源IP地址为10.1.2.3的封包。

src portrange 2000-2500显示来源为UDP或TCP,并且端口号在2000至2500范围内的封包。

not imcp显示除了icmp以外的所有封包。

(icmp通常被ping工具使用)src host 10.7.2.12 and not dst net 10.200.0.0/16显示来源IP地址为10.7.2.12,但目的地不是10.200.0.0/16的封包。

(src host 10.4.1.12 or src net 10.6.0.0/16) and tcp dst portrange 200-10000 and dst net 10.0.0.0/8显示来源IP为10.4.1.12或者来源网络为10.6.0.0/16,目的地TCP端口号在200至10000之间,并且目的位于网络10.0.0.0/8内的所有封包。

________________________________________注意事项:当使用关键字作为值时,需使用反斜杠“\”。

"ether proto \ip" (与关键字"ip"相同).这样写将会以IP协议作为目标。

"ip proto \icmp" (与关键字"icmp"相同).这样写将会以ping工具常用的icmp作为目标。

可以在"ip"或"ether"后面使用"multicast"及"broadcast"关键字。

当您想排除广播请求时,"no broadcast"就会非常有用。

________________________________________查看TCPdump的主页以获得更详细的捕捉过滤器语法说明。

在Wiki Wireshark website上可以找到更多捕捉过滤器的例子。

2. 显示过滤器:通常经过捕捉过滤器过滤后的数据还是很复杂。

此时您可以使用显示过滤器进行更加细致的查找。

它的功能比捕捉过滤器更为强大,而且在您想修改过滤器条件时,并不需要重新捕捉一次。

语法:Protocol . String 1 . String 2 Comparisonoperator ValueLogicalOperations Otherexpression_r例子:ftp passiveip ==10.2.3.4 xoricmp.typeProtocol(协议):您可以使用大量位于OSI模型第2至7层的协议。