禁用屏蔽移动存储设备的方法!

公司规定不准员工用移动存储设备,怎么用技术手段实现这个限制?个人所做的PPT

使用进制转换器转换代码

输入十进制代码 就是一条完整的信息

下一个要修改的地方 设置:防止从“我的电脑”访问 驱动器

相同信息 在不同字符 段下

查找下一个内容strings

注意绿色部分 是前面所添加信息的名字 后面可自己编辑

设定完成后 保存即可

打开AD

使用用户账户登陆

已插入闪存 却没有显示盘符

确定后再点击“设备管理—〉设备规则”, 如下图所示添加一个“可移动存储设备规则 ”,命名为“USB设备规则”;

双击“USB设备规则”,如下图所示对“允 许的USB”选中“排除”单选框,对所有 USB选中“包括”单选框;

点击下一步,选择“阻止”复选框,选择事 件的严重性,如下图所示:

ISAS:

模块二 组策略管理

LOGO

主要任务:公司规定不准员工用移 动存储设备,怎么用技术手段实现 这个限制?

ISAS竞赛:计网1034

组长:谢建辉 组员:戴成、易沁、唐游虎、孟佳兴

ISAS:计网1034第三团队分工

唐游虎—利用mcAfee智能实现公司员工移动存储设备的限制

1

孟佳兴——利用注册表实现对移动存储的限制 域环境下禁用USB闪存不影响USB设备使用 易沁—利用设备管理器实现对公司员工移动存储设备限制

双击“LAB”,点击“添加”,弹出如下对话 框,再点击“搜索”,会列出LAB域中所有 的可用对象,如下图所示,选中testuser的 复选框;

点击确定,test用户已经被加入到DLP策略 用户用户组当中,如下图再点击“设备管理 —〉设备定义”,选择菜单“添加新可移动 存储设备定义”,将其命名为“允许的USB” ;

将允许使用的USB插入电脑,打开“设备管 理器”,右键“属性”,如下图;

禁用屏蔽移动存储设备的方法!

禁用屏蔽移动存储设备的方法!在很多企业内部的电脑都是禁用或者屏蔽移动存储设备的,可有效保护企业内部的资料以及局域网内部的安全,那么具体应该怎么禁用屏蔽呢?当前移动存储设备使用的都是USB接口接入主机,如果对USB接口进行限制,那么自然可以禁用屏蔽移动存储设备。

下面小编来具体操作列出步骤。

一、通过组策略禁用屏蔽。

1、在电脑桌面使用快捷键win键+r,在弹出的窗口搜索框中输入gpedit.msc,然后点击确定打开本地组策略编辑器。

2、在本地组策略编辑器窗口左侧菜单中依次点击展开计算机配置—管理模板—系统—可移动存储访问,然后在右侧窗口中依次找到:可移动磁盘:拒绝执行权限;可移动磁盘:拒绝读取权限;可移动磁盘:拒绝写入权限。

3、依次双击打开,在打开的窗口中选中已启用,然后依次点击确定返回本地组策略编辑器即可。

二、使用Users用户。

1、在电脑桌面找到计算机并在其上方点击右键,在弹出的窗口中点击管理。

2、在打开的服务器管理器中依次点击展开配置—本地用户或组—用户,然后在右侧空白处点击右键,在弹出的对话框中点击新用户。

3、在新用户窗口中填写用户名及密码,填写完成后点击创建即可。

4、在左侧菜单中点击选中组,然后在右侧窗口中双击打开Users组,在弹出的对话框中点击添加。

5、在弹出的选择用户窗口中点击高级,在弹出窗口中找到并点击立刻查找,在下方搜索结果中选中刚刚新建的用户,然后依次点击确定返回服务器管理器即可。

6、把新建的User用户分配出去给用户使用即可,User用户登录时主机无法安装驱动,自然无法使用USB接口,那么就可以起到禁用屏蔽移动存储设备的作用。

三、通过大势至电脑文件防泄密系统禁用屏蔽。

1、百度下载大势至电脑文件防泄密系统,在大势至官网中找到并下载,下载完成后解压,然后在解压的文件中找到并双击打开大势至电脑文件防泄密系统V14.2.exe,在弹出的对话框中根据提示一步步安装,直至安装完成。

2、返回电脑桌面使用快捷键alt+f2,在弹出的登录菜单中根据提示输入初始账号和密码,然后点击确定登入。

用AD组策略之彻低禁止USB存储设备

04

具体操作步骤

计算机配置禁止USB存储设备操作步骤

在“组策略管理”窗口中,展开“计算机配 置”->“Windows设置”->“安全设置 ”->“设备管理器”。

特定计算机或用户的USB存储设备禁止

打开注册表编辑器

按下“win+r”组合键,输入 “regedit”并回车。

定位到注册表

依次展开 “HKEY_LOCAL_MACHINE\System \CurrentControlSet\Services\USBS TOR”。

禁用特定计算机或用 户的USB存储设备

解决方法

在组策略中启用该策略。

问题二:禁止后仍能访问USB存储设备

原因

可能未禁止所有USB存储设备的访问权限。

解决方法

在组策略中禁止所有USB存储设备的访问权限。

问题三:策略无法正常应用

原因

可能是管理员账户未设置密码,或者密码不符合复杂性要求。

解决方法

为管理员账户设置密码,并确保密码符合复杂性要求。

2023

用AD组策略之彻低禁止 USB存储设备

contents

目录

• 介绍 • AD组策略基础 • 如何禁止USB存储设备 • 具体操作步骤 • 可能出现的问题及解决方案 • 总结与展望

01

介绍

什么是AD组策略

AD组策略是一种基于Active Directory的集中式安全管理工 具,可以用于管理和配置网络中的计算机和用户。

06

总结与展望

使用AD组策略禁止USB存储设备的优势

公司禁用U盘和移动硬盘的方法

公司禁用U盘和移动硬盘的方法1.技术层面控制:a.硬件限制:在公司电脑上禁止识别U盘和移动硬盘,可以通过操作系统权限设置或者硬件屏蔽的方法实现。

例如,操作系统可以通过设置权限控制读写U盘和移动硬盘的操作,或者通过硬件设置将相关接口禁用。

同时,公司可以配置USB接口限制设备,只允许特定的设备连接。

b.移动媒体控制软件:安装一些第三方软件,如DLP(数据丢失预防)软件,可以监控和控制数据的传输。

这些软件可以对文件进行加密、限制复制和粘贴,甚至可以对端点设备进行监控,以及禁用USB存储设备。

c.数据备份与恢复:为了避免因为用户无法使用U盘和移动硬盘而导致数据丢失,公司需要提供其他替代方式来备份和恢复数据,例如通过云存储或网络共享文件夹。

2.策略管理层面控制:a.信息安全政策:公司应制定明确的信息安全政策,明确规定禁止员工使用U盘和移动硬盘。

将该政策纳入员工手册,并要求员工签署同意。

同时,公司应该明确说明违反政策的处罚措施,例如对违规者进行警告、罚款或停职等处理。

b.员工培训:对员工进行相关安全意识培训,加强他们对信息安全的重视和责任感。

培训内容应包括使用U盘和移动硬盘的潜在风险和公司禁用的原因,同时提供替代方案和操作指南。

c.网络行为监控:通过网络行为管理和审计软件,监控员工在公司网络上的行为,确保员工遵守禁用U盘和移动硬盘的规定。

这种软件可以记录员工输入的关键词、网站访问记录等,以及监控文件传输与复制操作。

3.文化氛围层面控制:a.建立信息安全文化:公司应该积极倡导信息安全文化,鼓励员工从根本上保护公司的机密信息。

可以通过员工奖励计划、信息安全活动和讲座等方式加强信息安全的认识和教育。

b.建立有效沟通渠道:公司应该为员工提供反馈和沟通渠道,员工可以报告任何安全漏洞或风险。

同时,公司应该定期组织安全会议,讨论最新的信息安全威胁和解决方案,并提醒员工遵守规定。

综上所述,禁用U盘和移动硬盘涉及到技术层面、策略管理层面和文化氛围层面的控制,需要综合运用硬件限制、软件管控、信息安全政策、员工培训和有效沟通等多方面方法。

电脑禁用USB存储

一、修改组策略或注册表通过修改组策略或注册表,可以禁止访问某些特定盘符的U盘。

但是懂点组策略和注册表知识的员工可以轻轻松松地取消对U盘的限制。

所以实际上没什么用处。

老板不会采取这种办法。

二、修改BIOS设置,禁止使用USB设备在BIOS里面,把USB设备设置为disable。

然后为BIOS设一个登录密码,员工就无法使用优盘了。

这一招很猛,老板比较满意。

但是,这么一来,USB鼠标和USB键盘也不能用了,这是不可接受的。

因此,这一招由于太狠,也没有哪个会老板采用。

三、干掉Windows自带的USB设备驱动,这样U盘插进去找不到驱动,自然就不能用了。

具体操作:将Window系统中的i386文件夹下的设备压缩包彻底删除,或者停用usb 总线控制器。

这种办法的弱点显而易见:一是不能使用USB鼠标和USB键盘了;二是高手可以重装驱动或者启用usb总线控制器。

总之,这种防备办法也是聋子的耳朵--摆设!四、微软官方提出了一个适合于高手操作的解决方案。

但这种办法也没有什么效果,因为高手同样可以反其道而行之,把对U盘的限制统统取消掉。

因此,这只是一种只能防菜鸟不能防高手的办法。

启动Windows 资源管理器,然后找到%SystemRoot%\Inf 文件夹。

右键单击“Usbstor.pnf”文件,然后单击“属性”。

单击“安全”选项卡。

在“组或用户名称”列表中,添加要为其设置“拒绝”权限的用户或组。

在“UserName or GroupName 的权限”列表中,单击以选中“完全控制”旁边的“拒绝”复选框。

注意:此外,还需将系统帐户添加到“拒绝”列表中。

在“组或用户名称”列表中,选择“系统”帐户。

在“UserName or GroupName 的权限”列表中,单击以选中“完全控制”旁边的“拒绝”复选框,然后单击“确定”。

右键单击“Usbstor.inf”文件,然后单击“属性”。

单击“安全”选项卡。

在“组或用户名称”列表中,添加要为其设置“拒绝”权限的用户或组。

Windows7使用组策略禁用移动存储设备

Windows7通过组策略禁止使用移动存储设备现在移动存储设备的使用越来越广泛,但随之而引发的是泄密和感染病毒等问题。

虽然可以通过设置BIOS或封死计算机上的USB接口的“硬”方法防范风险发生,不过同时也意味着计算机将无法使用其他USB接口的设备,例如最常见的键盘的鼠标。

因此怎样使用一些更加“温和”的方法限制某个特定或者某类硬件的安装成了一个很多人关心的问题。

在Windows 7中使用组策略就可以完全解决这一问题。

但在继续阅读下文之前,请首先确认你的Windows 7版本。

带有组策略功能的Windows 7版本包括Windows 7专业版、Windows 7企业版和Windows 7旗舰版。

如果确定所用的Windows 7版本具有组策略功能,则可以按照以下步骤进行操作。

(1)单击“开始”按钮,在搜索框中输入“gpedit.msc”并按回车键,打开“本地组策略编辑器”窗口。

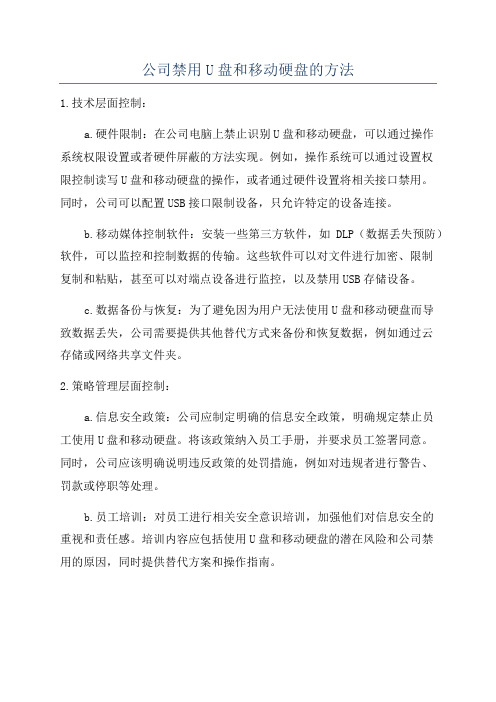

(2)在窗口左侧的树形图中展开到“计算机配置—管理模板—系统—设备安装—设备安装限制”项,如图1所示。

图1(3)双击右侧的相应策略,就可以针对实际情况对硬件设备的安装做出限制。

这里一共有10条可用的策略,含义分别如下。

允许管理员忽略设备安装限制策略:这条策略用于决定是否允许管理员账户不受设备安装限制策略的影响。

如果启用这条策略,那么不管其他策略如何设置,都只能影响非管理员账户,而不能影响管理员账户。

如果禁用这条策略,或者保持未被配置的默认状态,那么管理员账户也将受到其余几条策略的限制。

⏹允许使用与下列设备安装程序类相匹配的驱动程序安装设备:这条策略用于设定允许安装的设备类型。

简单来说,这条策略等于一个“白名单”,配合其他策略,就可以让Windows 7只安装设备类型在这条策略中批准过的设备,其他未指定的设备都拒绝安装。

⏹阻止使用与下列设备安装程序类相匹配的驱动程序安装设备:这条策略用于设定禁止安装的设备类型。

简单来说,这条策略等于一个“黑名单”,所有被添加到这条策略中的设备类型都将被Windows 7拒绝安装。

机房管理中禁用移动存储设备

机房管理中禁用移动存储设备随着技术的进步,ps2接口由于不支持热插拔等缺点逐渐被淘汰,目前大部分的电脑提供usb接口的键盘和鼠标,如果按照上面的方法来做,usb接口的键盘和鼠标也不能用了,这显然不是我们的目地。

如何保证usb接口的键盘和鼠标能用,而禁用usb 接口的存储设备呢?下面用四种方法来解决这个问题。

近几年,由于国家大力扶植职业教育,技工教育迎来了前所未有的发展机遇。

技工学校在校学生越来越多。

随着课程改革的深入,多数专业都将计算机基础作为文化基础课开设。

技校计算机课程的教学都采用一体化教学方式,学生的理论学习和实习操作都在机房进行。

这几年计算机硬件的价格大幅下降,为实施一体化教学提供了良好的基础。

技工学校大都在近几年里添置了大量的计算机。

为了保证学生的操作不对软硬件产生损坏而影响后续教学,每台计算机都安装了硬盘还原卡,对学生开放一个分区,以便于学生存放上机作业,其余的分区全部保护起来。

然而。

随着数码产品的普及,学生所带的移动存储设备越来越多,如u盘、mp3、mp4、手机等。

学生出于好奇或恶作剧心理,在上课时经常会将这些usb移动存储设备与电脑连接,向电脑中复制一些游戏、小说、歌曲、图片之类的东西,更有甚者将在网吧中下载的不健康的互联网作品复制到机器中。

由于学校的机房是一个小型的局域网,这些内容在局域网内传播的很快,即使发现了也不容易找到传播的源头在那里,严重影响教学工作,更给学校的声誉带来负面的影响。

为了制止学生的这种行为,学校机房有明确的规定,禁止一切usb移动存储设备和电脑进行连接,违反者按有关规定处理,但在实际操作中的效果并不太好。

这一问题成了机房管理的老大难问题。

如何能够制止学生向电脑中复制内容呢?一方面,老师要加强监管力度,在上课时多加巡查,发现后及时制止并给予相应的处罚以警告其它的学生。

另一方面是在教师机上安装多媒体教学软件,利用软件中的监控功对学生的活动进行监控。

但这样势必分散教师的精力,影响教学效果。

域中禁用USB等移动硬盘

Windows 2003 域控制器组策略禁止USB的方法2010-10-22 17:25我可以提供禁用usb的注册表方法定位到HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\USBSTOR右边有一个叫start的键值双击他将值改成4 usb就禁用了下次要恢复只需将4改成3就好了把下段斜杠内的内容拷到文本文档中,保存成.ADM文件,然后打开你要做限制的OU 的组策略,展开“用户配置,管理模板”,右击管理模板,添加/删除模板,然后把刚才保存的ADM文件导入!现在在这个OU下的所有用户将无法使用USB存储设备!//////////////////////////////////////////////////////CLASS USERCATEGORY !!ADMDescPOLICY !!MMC_DeviceManagerXKEYNAME "Software\Policies\Microsoft\MMC\{90087284-d6d6-11d0-8353-00a0c90640bf}"#if version >= 4SUPPORTED !!SUPPORTED_Win2k#endifEXPLAIN !!MMC_Restrict_ExplainvalueNAME "Restrict_Run"valueON NUMERIC 0valueOFF NUMERIC 1END POLICYPOLICY !!MMC_DeviceManagerKEYNAME "Software\Policies\Microsoft\MMC\{74246bfc-4c96-11d0-abef-0020af6b0b7a}"#if version >= 4SUPPORTED !!SUPPORTED_Win2k#endifEXPLAIN !!DEVMGR_Restrict_ExplainvalueNAME "Restrict_Run"valueON NUMERIC 0valueOFF NUMERIC 1END POLICYEnd CATEGORYCLASS MACHINECATEGORY !!ADMDescPOLICY !!USB_UHCD_PARAMSKEYNAME "SYSTEM\CurrentControlSet\Services\uhcd" EXPLAIN !!STARTUPTYPE_HELPPART !!STARTUPTYPE NUMERIC REQUIRED valueNAME "START"MIN 3 MAX 4 DEFAULT 3END PARTEND POLICYPOLICY !!USB_UHCI_PARAMSKEYNAME "SYSTEM\CurrentControlSet\Services\usbuhci" EXPLAIN !!STARTUPTYPE_HELPPART !!STARTUPTYPE NUMERIC REQUIRED valueNAME "START"MIN 3 MAX 4 DEFAULT 3END PARTEND POLICYPOLICY !!USB_EHCI_PARAMSKEYNAME "SYSTEM\CurrentControlSet\Services\usbehci" EXPLAIN !!STARTUPTYPE_HELPPART !!STARTUPTYPE NUMERIC REQUIRED valueNAME "START"MIN 3 MAX 4 DEFAULT 3END PARTEND POLICYPOLICY !!USB_HUBKEYNAME "SYSTEM\CurrentControlSet\Services\usbhub" EXPLAIN !!STARTUPTYPE_HELPPART !!STARTUPTYPE NUMERIC REQUIRED valueNAME "START"MIN 3 MAX 4 DEFAULT 3END PARTEND POLICYPOLICY !!CD_ROMKEYNAME "SYSTEM\CurrentControlSet\Services\cdrom" EXPLAIN !!STARTUPTYPE_HELPPART !!STARTUPTYPE NUMERIC REQUIRED valueNAME "START"MIN 3 MAX 4 DEFAULT 3END PARTEND POLICYPOLICY !!Floppy_DiskKEYNAME "SYSTEM\CurrentControlSet\Services\flpydisk" EXPLAIN !!STARTUPTYPE_HELPPART !!STARTUPTYPE NUMERIC REQUIRED valueNAME "START"MIN 3 MAX 4 DEFAULT 3END PARTEND POLICYEnd CATEGORY[strings]ADMDesc="自定义策略"MMC_DeviceManagerX="设备管理器扩展插件"MMC_DeviceManager="设备管理器"SUPPORTED_Win2k="至少使用Microsoft Windows 2000"MMC_Restrict_Explain="Disable ——禁用设备管理器扩展插件;Enable ——启用设备管理器扩展插件 "DEVMGR_Restrict_Explain="Disable ——禁用设备管理器;Enable ——启用设备管理器"USB_UHCD_PARAMS="USB通用主控制器驱动器"STARTUPTYPE_HELP="启动类型,3-手动,4-禁用"STARTUPTYPE="启动类型"USB_EHCI_PARAMS="Microsoft USB 2.0 Enhanced Host Controller Miniport Driver" USB_UHCI_PARAMS="Microsoft USB Universal Host Controller Miniport Driver" USB_HUB="Microsoft USB Standard Hub Driver"CD_ROM="光驱"Floppy_Disk="软驱"//////////////////////////////////////////////////////////还有种方法就是让每台机子开机时导入一个注册表文件(如何让每台机子开机导入注册表文件,就不用我讲了吧),文件内容为:Windows Registry Editor Version 5.00[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\USBSTOR] "start"=dword:00000004然后在OU的计算机配置--windows设置--安全设置-注册表里面添一条:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\USBSTOR在该注册表项的权限设置中,将所有用户删除!只留 domain\administrator用户!一、在WindowsXP中禁用和管理USB接口1. 计算机未安装USB设备这种情况可以采取将%SystemRoot%Inf下的Usbstor.pnf和Usbstor.inf两个文件设置其用户的控制权限。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

禁用屏蔽移动存储设备的方法!

在很多企业内部的电脑都是禁用或者屏蔽移动存储设备的,可有效保护企业内部的资料以及局域网内部的安全,那么具体应该怎么禁用屏蔽呢?当前移动存储设备使用的都是USB接口接入主机,如果对USB接口进行限制,那么自然可以禁用屏蔽移动存储设备。

下面小编来具体操作列出步骤。

一、通过组策略禁用屏蔽。

1、在电脑桌面使用快捷键win键+r,在弹出的窗口搜索框中输入gpedit.msc,然后点击确定打开本地组策略编辑器。

2、在本地组策略编辑器窗口左侧菜单中依次点击展开计算机配置—管理模板—系统—可移动存储访问,然后在右侧窗口中依次找到:可移动磁盘:拒绝执行权限;可移动磁盘:拒绝读取权限;可移动磁盘:拒绝写入权限。

3、依次双击打开,在打开的窗口中选中已启用,然后依次点击确定返回本地组策略编辑器即可。

二、使用Users用户。

1、在电脑桌面找到计算机并在其上方点击右键,在弹出的窗口中点击管理。

2、在打开的服务器管理器中依次点击展开配置—本地用户或组—用户,然后在右侧空白处点击右键,在弹出的对话框中点击新用户。

3、在新用户窗口中填写用户名及密码,填写完成后点击创建即可。

4、在左侧菜单中点击选中组,然后在右侧窗口中双击打开Users组,在弹出的对话框中点击添加。

5、在弹出的选择用户窗口中点击高级,在弹出窗口中找到并点击立刻查找,在下方搜索结果中选中刚刚新建的用户,然后依次点击确定返回服务器管理器即可。

6、把新建的User用户分配出去给用户使用即可,User用户登录时主机无法安装驱动,自然无法使用USB接口,那么就可以起到禁用屏蔽移动存储设备的作用。

三、通过大势至电脑文件防泄密系统禁用屏蔽。

1、百度下载大势至电脑文件防泄密系统,在大势至官网中找到并下载,下载完成后解压,然后在解压的文件中找到并双击打开大势至电脑文件防泄密系统V14.2.exe,在弹出的对话框中根据提示一步步安装,直至安装完成。

2、返回电脑桌面使用快捷键alt+f2,在弹出的登录菜单中根据提示输入初始账号和密码,然后点击确定登入。

3、在大势至电脑文件防泄密系统的主界面中首先找到存储设备控制,然后勾选其下的禁止USB存储设备(如U盘、移动硬盘,允许使用USB鼠标、键盘和加密狗)。

4、在主界面右下角找到并点击打开登录用户设置,在弹出的对话框中双击admin用户。

5、在新弹出的窗口中根据提示输入新的密码,然后依次点击确定返回大势至电脑文件防泄密系统主界面修改登录密码完成,建议初次使用把登录密码修改掉,这样设置的策略才能更加安全。

6、在主界面右下角找到并点击后台运行完成,这里注意不能点击退出软件,如果软件退出很多设置好的策略都会失效。