信息安全复习题答案

信息安全复习题(含答案)

信息安全复习题(含答案)密码学的目的是。

【C】A.研究数据加密B.研究数据解密C.研究数据保密D.研究信息安全网络安全最终是一个折衷的方案,即安全强度和安全操作代价的折衷,除增加安全设施投资外,还应考虑。

【D】A.用户的方便性B.管理的复杂性C.对现有系统的影响及对不同平台的支持D.上面3项都是破解双方通信获得明文是属于的技术。

【A】A.密码分析还原B.协议漏洞渗透C.应用漏洞分析与渗透D.DOS攻击窃听是一种攻击,攻击者将自己的系统插入到发送站和接收站之间。

截获是一种攻击,攻击者将自己的系统插入到发送站和接受站之间。

【A】A.被动,无须,主动,必须B.主动,必须,被动,无须C.主动,无须,被动,必须D.被动,必须,主动,无须以下不是包过滤防火墙主要过滤的信息?【D】A.源IP地址B.目的IP地址C.TCP源端口和目的端口D.时间PKI是____。

【C】A.PrivateKeyInfrastructureB.PublicKeyInstituteC.PublicKeyInfrastructure公钥基础设施D.PrivateKeyInstitute 防火墙最主要被部署在____位置。

【A】A.网络边界B.骨干线路C.重要服务器D.桌面终端下列____机制不属于应用层安全。

【C】A.数字签名B.应用代理C.主机入侵检测D.应用审计___最好地描述了数字证书。

【A】A.等同于在网络上证明个人和公司身份的身份证B.浏览器的一标准特性,它使得黑客不能得知用户的身份C.网站要求用户使用用户名和密码登陆的安全机制D.伴随在线交易证明购买的收据下列不属于防火墙核心技术的是____。

【D】A?(静态/动态)包过滤技术B?NAT技术C?应用代理技术D?日志审计信息安全等级保护的5个级别中,____是最高级别,属于关系到国计民生的最关键信息系统的保护。

【B】A?强制保护级B?专控保护级???C?监督保护级D?指导保护级E?自主保护级?公钥密码基础设施PKI解决了信息系统中的____问题。

信息安全试题及答案解析

信息安全试题及答案解析一、单项选择题(每题2分,共10题)1. 信息安全的核心目标是保护信息的()。

A. 可用性B. 完整性C. 机密性D. 所有选项答案:D。

解析:信息安全的核心目标是保护信息的机密性、完整性和可用性,这三个属性合称为CIA三元组。

2. 以下哪项不是信息安全的基本属性?A. 机密性B. 完整性C. 可用性D. 可靠性答案:D。

解析:信息安全的基本属性包括机密性、完整性和可用性,而可靠性是系统性能的一个方面,不属于信息安全的基本属性。

3. 以下哪个协议不是用于传输层的安全协议?A. SSLB. TLSC. IPsecD. HTTP答案:D。

解析:SSL(Secure Sockets Layer)和TLS (Transport Layer Security)是用于传输层的安全协议,而IPsec (Internet Protocol Security)是网络层的安全协议。

HTTP (Hypertext Transfer Protocol)是超文本传输协议,不涉及传输层的安全。

4. 以下哪种攻击方式不属于网络攻击?A. 拒绝服务攻击(DoS)B. 社交工程攻击C. 病毒攻击D. 物理攻击答案:D。

解析:拒绝服务攻击、社交工程攻击和病毒攻击都属于网络攻击的范畴,而物理攻击是指对物理设备的攻击,如破坏服务器等,不属于网络攻击。

5. 以下哪种加密算法属于对称加密算法?A. RSAB. DESC. ECCD. AES答案:B。

解析:DES(Data Encryption Standard)是一种对称加密算法,而RSA、ECC(Elliptic Curve Cryptography)和AES (Advanced Encryption Standard)都是非对称加密算法。

6. 以下哪项不是防火墙的功能?A. 访问控制B. 入侵检测C. 数据包过滤D. 网络地址转换答案:B。

解析:防火墙的主要功能包括访问控制、数据包过滤和网络地址转换,而入侵检测是入侵检测系统(IDS)的功能,不是防火墙的功能。

信息安全试题及答案解析

信息安全试题及答案解析1. 选择题(1) 密码学是信息安全的重要基础,以下哪个不属于密码学的基本概念?A. 对称加密算法B. 公钥加密算法C. 单向散列函数D. 常用密码破解技术答案:D解析:密码学主要包括对称加密算法、公钥加密算法和单向散列函数等基本概念,常用密码破解技术并非密码学的基本概念。

(2) 在网络安全中,以下哪项不是常见的安全攻击类型?A. 木马病毒B. 拒绝服务攻击C. SQL注入攻击D. 安全审核答案:D解析:木马病毒、拒绝服务攻击和SQL注入攻击都是常见的安全攻击类型,而安全审核并非安全攻击类型。

2. 填空题(1) 计算机病毒是一种______程序,可通过______感染其他计算机。

答案:恶意;复制解析:计算机病毒是一种恶意程序,可通过复制感染其他计算机。

(2) 密码强度的评估通常包括以下几个方面:密码长度、密码复杂度、______。

答案:密码字符的选择范围解析:密码强度的评估通常包括密码长度、密码复杂度和密码字符的选择范围等因素。

3. 简答题(1) 请简要解释以下术语:防火墙、反病毒软件、入侵检测系统。

答案:防火墙是一种网络安全设备,用于监控和控制网络流量,保护受保护网络免受未经授权的访问和恶意攻击。

反病毒软件是一种用于检测、阻止和清除计算机病毒的软件。

入侵检测系统是一种用于检测和防止网络入侵和攻击的系统,通过监测和分析网络流量以及识别异常行为来提高网络安全性。

(2) 请列举三种常见的身份认证方式。

答案:常见的身份认证方式包括密码认证、指纹识别和智能卡认证等。

4. 论述题信息安全在现代社会中起着至关重要的作用。

为了保护个人隐私和企业机密,我们需要采取一系列有效的措施来确保信息安全。

首先,建立完善的防火墙和入侵检测系统是非常重要的,这可以保护网络免受未经授权的访问和恶意攻击。

其次,正确使用和更新反病毒软件可以及时发现并清除计算机病毒。

此外,加强员工的信息安全意识教育也是非常必要的,通过培训和宣传,提高员工对信息安全的重视程度,减少内部操作失误带来的安全隐患。

信息安全技术考试题与答案

信息安全技术考试题与答案一、单选题(共59题,每题1分,共59分)1.管理数字证书的权威机构CA是()。

A、加密方B、解密方C、双方D、可信任的第三方正确答案:D2.在移位密码中,密钥k=6,明文字母为U,对应的密文字母为()。

A、AB、BC、CD、D正确答案:A3.DES算法的迭代次数是()。

A、16B、3C、5D、7正确答案:A4.Telnet指的是()。

A、电子邮件B、文件传输C、远程登录D、万维网正确答案:C5.()包括两个分支:密码编码学和密码分析学。

A、信息隐藏B、硬件C、数字签名D、密码学正确答案:D6.节点加密对()采取保护措施A、互联设备B、整个链路C、计算机D、整个网络正确答案:B7.()是指用于加密或解密的参数,用K表示。

A、明文B、密钥C、密文D、密码正确答案:B8.节点加密方式是网络中进行数据加密的一种重要方式,其加密、解密在何处进行A、中间结点、目的结点B、源结点、中间结点、目的结点C、中间结点、中间结点D、源结点、目的结点正确答案:B9.()是针对可用性的攻击。

A、假冒B、拒绝服务C、重放D、窃听正确答案:B10.计算机安全就是确保计算机( )的物理位置远离外部威胁,同时确保计算机软件正常可靠的运行。

A、软件B、路由器C、硬件D、传输介质正确答案:C11.OSI参考模型的网络层对应于TCP/IP参考模型的A、互联层B、主机-网络层C、传输层D、应用层正确答案:A12.()是指用某种方法伪装消息以隐藏它的内容的过程A、密钥B、明文C、加密D、密文正确答案:C13.保证数据的保密性就是A、保证因特网上传送的数据信息不被第三方监视和窃取B、保证电子商务交易各方的真实身份C、保证因特网上传送的数据信息不被篡改D、保证发送方不能抵赖曾经发送过某数据信息正确答案:A14.信息安全五要素中完整性的验证可通过()实现。

A、消息认证B、解密C、加密D、身份识别正确答案:A15.保证数据的合法性就是A、保证因特网上传送的数据信息不被篡改B、保证因特网上传送的数据信息不被第三方监视和窃取C、保证电子商务交易各方的真实身份D、保证发送方不能抵赖曾经发送过某数据信息正确答案:C16.在移位密码中,密钥k=9,明文字母为R,对应的密文字母为()。

信息安全技术试题及答案

信息安全技术试题及答案1. 试题一:a) 什么是信息安全?简要描述。

信息安全是指保护信息及其传输过程中的完整性、可用性、保密性和可靠性的一系列措施和技术。

它旨在保障信息资源免受未经授权的访问、篡改、窃取或破坏。

示例答案:信息安全是指通过各种措施和技术,保护信息资源的完整性、可用性、保密性和可靠性,确保信息不受未经授权的访问、篡改、窃取或破坏。

b) 请列举至少三种常见的信息安全威胁。

示例答案:1) 黑客攻击:恶意黑客通过各种手段,利用系统和网络的弱点,窃取敏感信息或破坏系统。

2) 病毒和恶意软件:通过恶意软件感染用户设备,窃取信息、损坏数据,或者实施其他恶意行为。

3) 数据泄露:敏感信息被不法分子或内部人员窃取、泄露,导致信息沦为他人的工具或盈利来源。

2. 试题二:a) 简述对称加密算法的工作原理。

对称加密算法使用相同的密钥对数据进行加密和解密。

发送方使用密钥将原始数据加密,并将密文发送给接收方。

接收方再使用同一密钥对密文进行解密,恢复原始数据。

示例答案:对称加密算法使用相同的密钥对数据进行加密和解密。

发送方使用密钥将原始数据进行加密处理,生成密文后发送给接收方。

接收方使用相同的密钥对密文进行解密,还原为原始数据。

b) 列举两种常见的对称加密算法。

示例答案:1) DES(Data Encryption Standard):数据加密标准,对称加密算法。

使用56位密钥对64位数据块进行加密或解密。

2) AES(Advanced Encryption Standard):高级加密标准,对称加密算法。

使用128、192或256位密钥对数据进行加密和解密。

3. 试题三:a) 简述公钥加密算法的工作原理。

公钥加密算法采用公钥和私钥的组合进行加密和解密。

发送方使用接收方的公钥进行加密,生成密文后发送给接收方。

接收方使用自己的私钥对密文进行解密,还原为原始数据。

示例答案:公钥加密算法使用公钥和私钥的组合进行加密和解密。

信息安全培训考试试题及答案详解

信息安全培训考试试题及答案详解一、单项选择题(每题2分,共10分)1. 信息安全的核心目标是什么?A. 提高员工满意度B. 保护信息的机密性、完整性和可用性C. 降低企业的运营成本D. 提升企业的市场竞争力答案:B2. 以下哪项不是信息安全的基本要素?A. 机密性B. 可用性C. 可追溯性D. 完整性答案:C3. 什么是数据加密?A. 将数据转换为不可读的形式B. 将数据存储在安全的位置C. 将数据复制到多个位置D. 将数据删除以释放空间答案:A4. 以下哪种攻击方式属于被动攻击?A. 拒绝服务攻击(DoS)B. 钓鱼攻击(Phishing)C. 会话劫持D. 流量分析答案:D5. 什么是防火墙?A. 用于阻止火灾蔓延的实体墙B. 用于控制网络访问的软件或硬件C. 用于防止数据丢失的备份系统D. 用于检测恶意软件的扫描工具答案:B二、多项选择题(每题3分,共15分)6. 以下哪些措施可以提高信息安全?A. 定期更新操作系统和应用程序B. 使用复杂密码C. 允许员工随意下载软件D. 定期进行安全培训答案:A, B, D7. 哪些因素可能导致信息泄露?A. 内部员工的疏忽B. 外部黑客攻击C. 缺乏安全意识D. 硬件故障答案:A, B, C8. 以下哪些行为属于信息安全违规行为?A. 未经授权访问公司数据B. 将公司数据存储在个人设备上C. 定期备份重要数据D. 将敏感信息通过不安全渠道传输答案:A, B, D9. 哪些是信息安全风险评估的常见方法?A. 风险矩阵分析B. 资产价值评估C. 威胁识别D. 风险接受度分析答案:A, B, C, D10. 以下哪些是信息安全政策应包含的内容?A. 密码策略B. 访问控制C. 数据备份和恢复D. 员工离职处理答案:A, B, C, D三、简答题(每题5分,共10分)11. 请简述什么是社会工程学攻击,并举例说明。

答案:社会工程学攻击是一种利用人的弱点,如信任、好奇心、胁迫等,来获取敏感信息或访问权限的攻击方式。

信息安全考试题库及答案

信息安全考试题库及答案一、单项选择题(每题2分,共20分)1. 信息安全的三个基本要素是机密性、完整性和______。

A. 可用性B. 可靠性C. 保密性D. 易用性答案:A2. 以下哪项不是信息安全的主要威胁?A. 病毒B. 黑客攻击C. 自然灾害D. 内部泄密答案:C3. 密码学中的对称加密算法是指加密和解密使用同一密钥的加密算法,以下哪个不是对称加密算法?A. AESB. RSAC. DESD. 3DES答案:B4. 以下哪个协议不是用于网络层的安全协议?A. IPsecB. SSL/TLSC. HTTPSD. SSH答案:B5. 在信息安全中,身份认证的目的是确保用户身份的______。

A. 真实性B. 合法性C. 唯一性D. 以上都是答案:D6. 以下哪个选项不是防火墙的功能?A. 访问控制B. 入侵检测C. 数据加密D. 包过滤答案:C7. 以下哪个选项不是数字签名的特点?A. 验证消息的完整性B. 验证消息的来源C. 可以被第三方验证D. 可以被发送者否认答案:D8. 以下哪个选项不是信息安全风险评估的步骤?A. 资产识别B. 威胁识别C. 风险分析D. 风险接受答案:D9. 以下哪个选项不是信息安全管理体系ISO/IEC 27001的标准要求?A. 信息安全政策B. 信息安全组织C. 业务连续性计划D. 员工绩效考核答案:D10. 以下哪个选项不是信息安全培训的内容?A. 安全意识教育B. 操作规程培训C. 应急响应演练D. 产品营销策略答案:D二、多项选择题(每题3分,共15分)1. 以下哪些措施可以提高系统的安全性?A. 定期更新操作系统B. 使用复杂密码C. 安装防病毒软件D. 禁用不必要的服务答案:ABCD2. 以下哪些因素可能影响信息安全?A. 人为因素B. 技术因素C. 管理因素D. 环境因素答案:ABCD3. 以下哪些属于信息安全的基本要求?A. 保密性B. 完整性C. 可用性D. 可审计性答案:ABCD4. 以下哪些是信息安全事故的常见类型?A. 数据泄露B. 系统崩溃C. 服务拒绝D. 恶意软件攻击答案:ABCD5. 以下哪些是信息安全管理体系ISO/IEC 27001的核心组成部分?A. 信息安全政策B. 风险评估C. 信息安全组织D. 业务连续性计划答案:ABCD三、判断题(每题2分,共10分)1. 信息安全仅指保护计算机系统免受攻击。

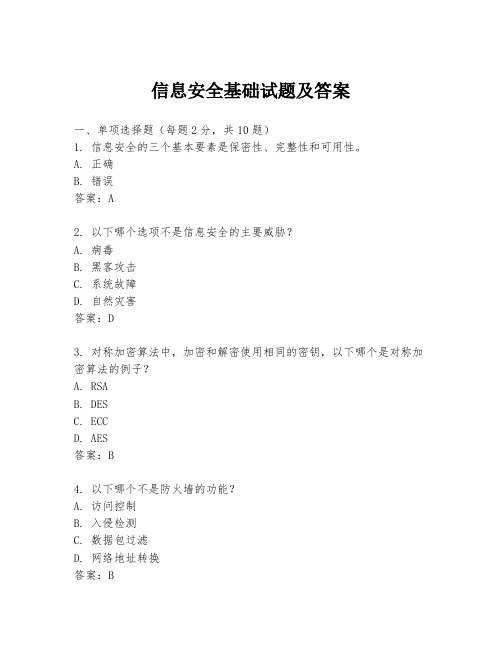

信息安全基础试题及答案

信息安全基础试题及答案一、单项选择题(每题2分,共10题)1. 信息安全的三个基本要素是保密性、完整性和可用性。

A. 正确B. 错误答案:A2. 以下哪个选项不是信息安全的主要威胁?A. 病毒B. 黑客攻击C. 系统故障D. 自然灾害答案:D3. 对称加密算法中,加密和解密使用相同的密钥,以下哪个是对称加密算法的例子?A. RSAB. DESC. ECCD. AES答案:B4. 以下哪个不是防火墙的功能?A. 访问控制B. 入侵检测C. 数据包过滤D. 网络地址转换答案:B5. 数字签名的主要目的是什么?A. 确保信息的完整性B. 确保信息的机密性C. 验证信息的来源D. 以上都是答案:D6. 以下哪个协议用于在互联网上安全地传输数据?A. HTTPB. FTPC. HTTPSD. SMTP答案:C7. 以下哪个是信息安全中的身份认证技术?A. 密码B. 指纹C. 视网膜扫描D. 所有以上答案:D8. 以下哪个不是常见的信息安全策略?A. 访问控制B. 加密C. 病毒防护D. 漏洞扫描答案:D9. 以下哪个是信息安全中的一个基本原则?A. 最小权限原则B. 最大权限原则C. 无需验证原则D. 无限制访问原则答案:A10. 以下哪个是信息安全事故应急响应的一部分?A. 事故报告B. 事故分析C. 事故恢复D. 所有以上答案:D二、多项选择题(每题3分,共5题)1. 以下哪些是信息安全的基本要求?A. 保密性B. 完整性C. 可用性D. 可审计性答案:ABCD2. 以下哪些属于信息安全中的物理安全措施?A. 门禁系统B. 监控摄像头C. 服务器锁定D. 网络隔离答案:ABC3. 以下哪些是信息安全中的加密技术?A. 对称加密B. 非对称加密C. 哈希函数D. 数字签名答案:ABCD4. 以下哪些是信息安全中的安全协议?A. SSLB. TLSC. IPSecD. SSH答案:ABCD5. 以下哪些是信息安全中的安全漏洞?A. 缓冲区溢出B. SQL注入C. 跨站脚本攻击D. 拒绝服务攻击答案:ABCD三、简答题(每题5分,共2题)1. 描述信息安全中的社会工程学攻击,并给出防范措施。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

的与 A 通信的会话密钥,否则 B 无法判断这是一个重放攻击。如果 C 可以中途截获第 4 步的握手信息,则可以冒充 A 在第 5 步响应。从这

一点起, C 就可以向 B 发送伪造的消息而对 B 来说认为是用认证的会话密钥与 A 进行的正常通信。

Denning Protocol [1982] 改进(加入时间戳) :

C. CFB,密码反馈模式.一次处理M位,上一个分组的密文产生一个伪随机数输出的加密算法的输入,该输出与明文的异或,作为 下一个分组的输入。

D. OFB,输出反馈模式,与CFB基本相同,只是加密算法的输入是上一次

DES 的输出。

E. 计数器模式,计数器被初始化为某个值,并随着消息块的增加其值加

1,在于明文组异或得到密文组。也可用于流密码。

Plaintext: vigenere coper

Chipertext: XIZGNXTE VQPXT

7. 假定有一个密钥 2431 的列置换密码,则明文 can you understand 的密文是多少?

YNSDCODTNURNAUEA

Key:

2431

Plaintext: c a n y

ou un

11.S-Box 的概念 S 盒用在 DES 算法中,每个 s 盒都由 6 位输入产生 4 位输出,所有说, s 盒定义了一个普通的可逆代换。相当程度上, 于 s 盒的设计,但是, s 盒的构造方法是不公开的

12. AES 每轮变化中设计的基本操作有哪些? 每轮包括 4 个阶段:字节代换、行移位、列混淆、轮密钥加

(aXaXbmod p) 素数 p 以及 p 的原根 a可由一方选择 给对方 19. 描述 Diffie-Hellman 算法(DH 算法) 中中间人攻击发生的过程。 中间人攻击 1 双方选择素数 p 以及 p 的一个原根 a(假 定 O 知道 ) 2 A 选择 Xa<p, 计算 Ya=aXa mod p, A B: Ya

DES 的强度取决

13. DES、AES 和 RC4 之间的比较(建议比较分组大小、密钥长度、相对速度、安全强度、轮数、是否 *

算法

DES

AES

RC4

分组长度( bit) 密钥长度 相对速度 安全强度 轮数 是否 Feistel 体制

64 56 较快 2^55 (穷举) 16 是

128 128/196/256 慢

“结构化 ”

16. RSA 算法中密钥的生成和加密解密过程。 生成过程

? RSA 的加解密为 : ? 给定消息 M = 88 ( 88<187) ? 加密 :

C = 887 mod 187 = 11 ? 解密 :

M = 1123 mod 187 = 88

17. RSA 算法计算实例(给定 p,q,e,m/c,计算 n, ( n) ,d,c/m)

de rs

t a nd

Chipertext: YNSDCODTNURNAUEA

8. 什么是乘积密码? 多步代换和置换,依次使用两个或两个以上的基本密码,所得结果的密码强度将强与所有单个密码的强度

9. 混淆和扩散的区别是什么? 扩散( Diffusion): 明文的统计结构被扩散消失到密文的

,使得明文和密文之间的统计关系尽量复杂

4. 流密码和分组密码区别是什么?各有什么优缺点? 分组密码每次处理一个输入分组,对应输出一个分组;流密码是连续地处理输入元素,每次输出一个元素 流密码 Stream: 每次加密数据流的一位或者一个字节。连续处理输入分组,一次输出一个元素,速度较快。

5. 利用 playfair 密码加密明文 bookstore,密钥词是( HARPSICOD ),所得的密文是什么?

息之后,格式如: MAC (M ) || M 。消息和 MAC 一起发送到接受方。从而,接受方可以知道消息没有经过篡改

, 真正来自发送方( MAC 的

密钥)和消息的时效性(如果 MAC 中包含序列号) 。从这个层面来说, hash 是没有密钥的 MAC

25. 什么是散列函数的基本用途有哪些?( 、认证和签名

1、A KDC :ID A||IDB

2、KDC A:E Ka[K s||IDB ||T||EKb[K s||IDA ||T]]

3、A B: 4、B A:

EKb[K s||ID A||T] EKs[N 1]

5、A B:

EKs[f(N 1)]

| Clock - T | < t1 + t2 其中: t1 是 KDC 时钟与本地时钟( A 或 B )之间差异的估计值;

22. 对称密钥分配有哪些方法? (注意和重放攻击相结合 ) 对于参与者 A 和 B,密钥分配有以下几种:

A. 密钥由 A 选择,并亲自交给 B B. 第三方选择密钥后亲自交给 A 和 B C. 如果 A 和 B 以前或最近使用过某密钥,其中一方可以用它加密一个新密钥后在发送给另一方。 D. A 和 B 与第三方均有秘密渠道,则 C 可以将一密钥分别发送给 A 和 B

用户 A

后发

产 生 随 机 数 X A <q

计 算 Y A =aXA modq

YA

计 算 K=(Y B)XA mod q

YB

用户 B

产 生 随 机 数 X B<q 计 算 Y B=a XB modq 计 算 K=(Y A )XB mod q

F. 用户 B 计算出 K=YaXb mod p G. 双 方 获 得 一 个 共 享 密 钥

密文数字

混淆 (confusion) :使得密文的统计特性与密钥的取值之间的关系尽量复杂,阻止攻击者发现密钥

10. Feistel 密码中每轮发生了什么样的变化?

将输入分组分成左右两部分。 以右半部数据和子密钥作为参数,对左半部数据实施代换操作。

将两部分进行互换,完成置换操作。

. .即让每个明文数字尽可能地影响多个

t2 是预期的网络延迟时间。

23. 公钥算法中公钥的分配和管理有哪些方法? 公钥的分配

A. 公开发布

B. 公息认证码的概念和基本用途?( 237 页图)

MAC ( Message Authentication Code),消息认证码,也是一种认证技术,它利用密钥来产生一个固定长度的短数据块,并将数据块附加在消

且消息不是伪造的。

第 4,5 步目的是为了防止某种类型的重放攻击。特别是,如果敌方能够在第

3 步捕获该消息,并重放之,这将在某种程度上干扰破坏

B方

的运行操作。

上述方法尽管有第 4,5 步的握手,但仍然有漏洞 假定攻击方 C 已经掌握 A 和 B 之间通信的一个老的会话密钥。 C 可以在第 3 步冒充 A 利用老的会话密钥欺骗 B。除非 B 记住所有以前使用

20. 如何使用公钥密码实现数据的性、完整性和数据源认证(签名)? 发送方用其私钥对消息 “签名 ”。可以通过对整条消息加密或者对消息的一个小的数据块(消息认证码

E(K,[M||E(PRa,H(M))]) 其中 K 为 PUb 解密时,第一步解密使用 B 的私钥,然后使用 A 的公钥。

21. 对比对称算法和公钥算法?(建议从用途,速度和效率等方面) 对称算法:速度快,主要用于数据加密,只有一个密钥。 公钥算法:速度较慢,主要用于数字签名和密钥交换,有两个密钥

10/12/14 不是

流密码 不少于 128 很快 很难 ?

Feistel 体制、基本操作等若干方面)

14. AES 与 DES 相比有优点? 3DES 与 DES 相比的变化有哪些?什么是 2DES 中的中间相遇攻击 ? (1) AES 更安全。 (2) 3DES 增加了 1 到 2 个密钥,进行多轮 DES,安全性更高。 (3) C = EK2(EK1(P)) ? X = EK1(P) = DK2(C) 给定明文密文对 (P,C) 对所有 256 个密钥 ,加密 P,对结果按 X 排序与 T 中 对所有 256 个密钥 ,解密 C,解密结果与 T 中的值比较 找出 K1,K2 使得 EK1(P) = DK2(C) 用 k1 和 k2 对 P 加密,若结果为 C,则认定这两个密钥为正确的密钥

3 O 截获 Ya,选 Xo, 计算 Yo=aXo mod p, 冒充 A B:Yo 4 B 选择 Xb<p, 计算 Yb=aXb mod p, B A: Yb 5 O 截获 Yb, 冒充 B A:Yo 6 A 计算 : (Xo)Xa ≡ (aXo)Xa ≡ aXoXa mod p 7 B 计算 : (Xo)Xb ≡ (aXo)Xb ≡ aXoXb mod p 8 O 计算 : (Ya)Xo ≡ aXaXo mod p, (Yb)Xo ≡ aXbXo mod p O 无法计算出 aXaXb mod p O 永远必须实时截获并冒充转发 ,否则会被发现

15. 分组密码的工作模式有哪些?及优缺点? A. ECB,电码本模式,一次处理 64 位明文,每次使用相同的密钥加密。任何 的缺点。

64 位的明文组都有唯一的密文与之对应,有

B. CBC ,密码分组连接模式,克服了 ECB 中 “结构化 ”的缺点,同样的明文变成密文之后就不同了,而且加密必须从头到尾

1. 选择素数 : p=17 & q=11 2. 计算 n = pq =17 1×1=187 3. 计算 ?(n)=(p –1)(q-1)=16 1×0=160 4. 选择 e : gcd(e,160)=1; 选择 e=7 5. 确定 d: de=1 mod 160 and d < 160, d=23 因为 23×7=161= 1×160+1 6. 公钥 KU={7,187} 7. 私钥 KR={23,17,11} 18. 描述 Diffie-Hellman 密钥交换机制。 算法: A. 双方选择素数 p 以及 p 的一个原根 a B. 用户 A 选择一个随机数 Xa < p ,计算 Ya=aXa mod p C. 用户 B 选择一个随机数 Xb < p ,计算 Yb=aXb mod p D. 每一方 X 值,而将 Y 值交换给对方 E. 用户 A 计算出 K=YbXa mod p