电脑常用端口端口大全

电脑的100个端口

补充、端口大全中文翻译1tcpmux TCP Port Service Multiplexer传输控制协议端口服务多路开关选择器2compressnet Management Utility compressnet 管理实用程序3compressnet Compression Process压缩进程5rje Remote Job Entry远程作业登录7echo Echo回显9discard Discard丢弃11systat Active Users在线用户13daytime Daytime时间17qotd Quote of the Day每日引用18msp Message Send Protocol消息发送协议19chargen Character Generator字符发生器20ftp-data File Transfer [Default Data]文件传输协议(默认数据口)21ftp File Transfer [Control]文件传输协议(控制)22ssh SSH Remote Login Protocol SSH远程登录协议23telnet Telnet终端仿真协议24any private mail system预留给个人用邮件系统25smtp Simple Mail Transfer简单邮件发送协议27nsw-fe NSW User System FE NSW 用户系统现场工程师29msg-icp MSG ICP MSG ICP31msg-auth MSG Authentication MSG验证33dsp Display Support Protocol显示支持协议35any private printer server预留给个人打印机服务37time Time时间38rap Route Access Protocol路由访问协议39rlp Resource Location Protocol资源定位协议41graphics Graphics图形42nameserver WINS Host Name Server WINS 主机名服务43nicname Who Is"绰号" who is服务44mpm-flags MPM FLAGS Protocol MPM(消息处理模块)标志协议45mpm Message Processing Module [recv]消息处理模块46mpm-snd MPM [default send]消息处理模块(默认发送口)47ni-ftp NI FTP NI FTP48auditd Digital Audit Daemon数码音频后台服务49tacacs Login Host Protocol (TACACS)TACACS登录主机协议50re-mail-ck Remote Mail Checking Protocol远程邮件检查协议51la-maint IMP Logical Address Maintenance IMP(接口信息处理机)逻辑地址维护52xns-time XNS Time Protocol施乐网络服务系统时间协议53domain Domain Name Server域名服务器54xns-ch XNS Clearinghouse施乐网络服务系统票据交换55isi-gl ISI Graphics Language ISI图形语言56xns-auth XNS Authentication施乐网络服务系统验证57any private terminal access预留个人用终端访问58xns-mail XNS Mail施乐网络服务系统邮件59any private file service预留个人文件服务60Unassigned未定义61ni-mail NI MAIL NI邮件?62acas ACA Services异步通讯适配器服务63whois+ whois+WHOIS+64covia Communications Integrator (CI)通讯接口65tacacs-ds TACACS-Database Service TACACS数据库服务66sql*net Oracle SQL*NET Oracle SQL*NET67bootps Bootstrap Protocol Server引导程序协议服务端68bootpc Bootstrap Protocol Client引导程序协议客户端69tftp Trivial File Transfer小型文件传输协议70gopher Gopher信息检索协议71netrjs-1Remote Job Service远程作业服务72netrjs-2Remote Job Service远程作业服务73netrjs-3Remote Job Service远程作业服务74netrjs-4Remote Job Service远程作业服务75any private dial out service预留给个人拨出服务76deos Distributed External Object Store 分布式外部对象存储77any private RJE service预留给个人远程作业输入服务78vettcp vettcp修正TCP?79finger Finger FINGER(查询远程主机在线用户等信息)80http World Wide Web HTTP全球信息网超文本传输协议81hosts2-ns HOSTS2 Name Server HOST2名称服务82xfer XFER Utility传输实用程序83mit-ml-dev MIT ML Device模块化智能终端ML设备84ctf Common Trace Facility公用追踪设备85mit-ml-dev MIT ML Device模块化智能终端ML设备86mfcobol Micro Focus Cobol Micro Focus Cobol编程语言87any private terminal link预留给个人终端连接88kerberos Kerberos Kerberros安全认证系统89su-mit-tg SU/MIT Telnet Gateway SU/MIT终端仿真网关90dnsix DNSIX Securit Attribute Token Map DNSIX 安全属性标记图91mit-dov MIT Dover Spooler MIT Dover假脱机92npp Network Printing Protocol网络打印协议93dcp Device Control Protocol设备控制协议94objcall Tivoli Object Dispatcher Tivoli对象调度95supdup SUPDUP96dixie DIXIE Protocol Specification DIXIE协议规范97swift-rvf Swift Remote Virtural File Protocol快速远程虚拟文件协议98tacnews TAC News TAC(东京大学自动计算机)新闻协议99metagram Metagram Relay100newacct[unauthorized use]。

计算机常用端口号

计算机常用端口号

以下是常用的计算机端口号及其对应的协议和应用:

1. HTTP (80端口) - 用于Web浏览器访问网站。

2. HTTPS (443端口) - 用于加密网络通信,安全访问网站。

3. FTP (21端口) - 用于文件上传和下载。

4. SSH (22端口) - 用于安全Shell访问和文件传输。

5. Telnet (23端口) - 用于远程命令行计算机管理。

6. SMTP (25端口) - 用于发送电子邮件。

7. POP3 (110端口) - 用于接收邮件。

8. IMAP (143端口) - 用于接收邮件,相比POP3更加灵活。

9. DNS (53端口) - 用于域名解析。

10. SNMP (161端口) - 用于网络设备管理和监控。

11. DHCP (67和68端口) - 用于动态分配IP地址和配置网络参数。

12. RDP (3389端口) - 用于远程桌面访问。

13. MySQL (3306端口) - 用于数据库访问。

14. Redis (6379端口) - 用于分布式缓存和数据库。

15. Nginx (80和443端口) - 用于Web服务器和反向代理。

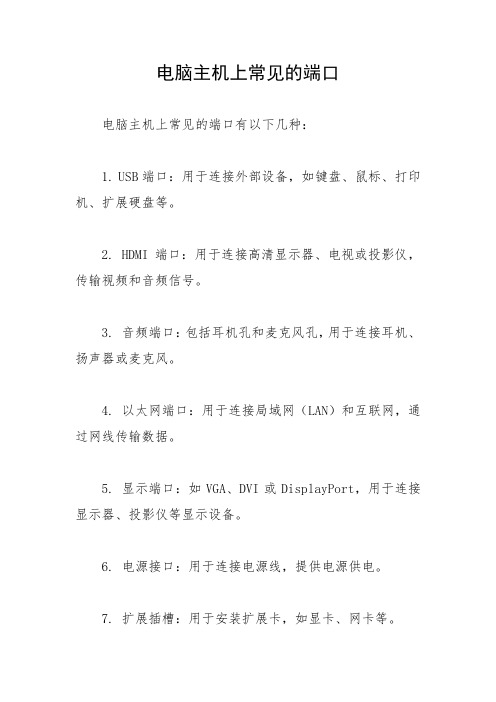

电脑主机上常见的端口

电脑主机上常见的端口

电脑主机上常见的端口有以下几种:

1. USB端口:用于连接外部设备,如键盘、鼠标、打印机、扩展硬盘等。

2. HDMI端口:用于连接高清显示器、电视或投影仪,传输视频和音频信号。

3. 音频端口:包括耳机孔和麦克风孔,用于连接耳机、扬声器或麦克风。

4. 以太网端口:用于连接局域网(LAN)和互联网,通过网线传输数据。

5. 显示端口:如VGA、DVI或DisplayPort,用于连接显示器、投影仪等显示设备。

6. 电源接口:用于连接电源线,提供电源供电。

7. 扩展插槽:用于安装扩展卡,如显卡、网卡等。

8. 串口和并口:这两种端口已经在现代电脑中不常见了,以前用于串行和并行通信。

此外,电脑主机上还可能有各种其他类型的接口和端口,如Thunderbolt、eSATA、SD卡槽、蓝牙和无线网络接口等,这些界面用于连接其他设备和提供更多的功能。

电脑主机上的端口和接口类型会根据不同的品牌、型号和用途有所差异,用户可以根据自己的需求来选择并使用适合的端口和接口。

计算机常见端口大全

Tags:1881~1890 BT6000~6009 BT6881~6890 TCP BT(TCP SYN)8000~8009 BT8881~8890 BT (8887~~~蓝盾防火墙默认管理端口,请注意修改)16881 BT135 冲击波、Netbios Remote procedure call、高波、Kibuv蠕虫137 UDP NetBIOS名称服务、DoS138 NetBIOS的浏览139 Windows文件和打印机共享、DOS445 震荡波(Worm.Sasser)、Korgo、Windows NT / 2000 SMB (用来交换“服务器消息区块”的标准,并可用于许多方面,包括取得您的密码。

)、microsoft-ds1010 TCP Doly Trojan1011 TCP Doly Trojan1012 TCP Doly Trojan1013 TCP Doly Trojan1014 TCP Doly Trojan1015 TCP Doly Trojan1016 TCP Doly Trojan1022 TCP 震荡波(Worm.Sasser)1023 TCP 震荡波(Worm.Sasser)Emul 4662关于游戏:我们可以封闭游戏服务器端口,但在我看来这是比较不明智的做法,因为封掉一个游戏,还有其他很多游戏等等,游戏层出不穷,封的过来吗?如果真的一个一个封下去,只会让他熟悉各种代理的使用方法。

对于他的生活以及本身自制力的培养,还需要教师们和同学们朋友们的关心和引导才是。

如果真要使用封闭端口来达到你的目的,下面提供常见网络游戏的端口列表:一,常见网络游戏的端口列表1、帝国时代:在“虚拟服务器”的“端口应用”中设置进端口范围: 2300 - 2400 出端口范围: 2300 - 2400; 进端口范围: 47624-47624 出端口范围:47624-42624 才能让对方与你成功连线。

计算机常用1端口一览表

计算机常用端口一览表1 传输控制协议端口服务多路开关选择器2 compressnet 管理实用程序3 压缩进程5 远程作业登录7 回显(Echo)9 丢弃11 在线用户13 时间15 netstat17 每日引用18 消息发送协议19 字符发生器20 文件传输协议(默认数据口)21 文件传输协议(控制)22 SSH远程登录协议23 telnet 终端仿真协议24 预留给个人用邮件系统25 smtp 简单邮件发送协议27 NSW 用户系统现场工程师29 MSG ICP31 MSG验证33 显示支持协议35 预留给个人打印机服务37 时间38 路由访问协议39 资源定位协议41 图形42 WINS 主机名服务43 "绰号" who is服务44 MPM(消息处理模块)标志协议45 消息处理模块46 消息处理模块(默认发送口)47 NI FTP48 数码音频后台服务49 TACACS登录主机协议50 远程邮件检查协议51 IMP(接口信息处理机)逻辑地址维护52 施乐网络服务系统时间协议53 域名服务器54 施乐网络服务系统票据交换55 ISI图形语言56 施乐网络服务系统验证57 预留个人用终端访问58 施乐网络服务系统邮件59 预留个人文件服务60 未定义61 NI邮件?62 异步通讯适配器服务63 WHOIS+64 通讯接口65 TACACS数据库服务66 Oracle SQL*NET67 引导程序协议服务端68 引导程序协议客户端69 小型文件传输协议70 信息检索协议71 远程作业服务72 远程作业服务73 远程作业服务74 远程作业服务75 预留给个人拨出服务76 分布式外部对象存储77 预留给个人远程作业输入服务78 修正TCP79 Finger(查询远程主机在线用户等信息)80 全球信息网超文本传输协议(www)81 HOST2名称服务82 传输实用程序83 模块化智能终端ML设备84 公用追踪设备85 模块化智能终端ML设备86 Micro Focus Cobol编程语言87 预留给个人终端连接88 Kerberros安全认证系统89 SU/MIT终端仿真网关90 DNSIX 安全属性标记图91 MIT Dover假脱机92 网络打印协议93 设备控制协议94 Tivoli对象调度95 SUPDUP96 DIXIE协议规范97 快速远程虚拟文件协议98 TAC(东京大学自动计算机)新闻协议101 usually from sri-nic102 iso-tsap103 ISO Mail104 x400-snd105 csnet-ns109 Post Office110 Pop3 服务器(邮箱发送服务器) 111 portmap 或sunrpc113 身份查询115 sftp117 path 或uucp-path119 新闻服务器121 BO jammerkillah123 network time protocol (exp) 135 DCE endpoint resolutionnetbios-ns137 NetBios-NS138 NetBios-DGN139 win98 共享资源端口(NetBios-SSN) 143 IMAP电子邮件144 NeWS - news153 sgmp - sgmp158 PCMAIL161 snmp - snmp162 snmp-trap -snmp170 network PostScript175 vmnet194 Irc315 load400 vmnet0443 安全服务456 Hackers Paradise500 sytek512 exec513 login514 shell - cmd515 printer - spooler517 talk518 ntalk520 efs526 tempo - newdate530 courier - rpc531 conference - chat 532 netnews - readnews533 netwall540 uucp - uucpd 543 klogin544 kshell550 new-rwho - new-who555 Stealth Spy(Phase)556 remotefs - rfs_server600 garcon666 Attack FTP750 kerberos - kdc751 kerberos_master754 krb_prop888 erlogin1001 Silencer 或WebEx1010 Doly trojan v1.351011 Doly Trojan1024 NetSpy.698 (YAI)1025 NetSpy.6981033 Netspy1042 Bla1.11047 GateCrasher1080 Wingate1109 kpop1243 SubSeven1245 Vodoo1269 Maverick s Matrix1433 Microsoft SQL Server 数据库服务1492 FTP99CMP (BackOriffice.FTP) 1509 Streaming Server1524 ingreslock1600 Shiv1807 SpySender1981 ShockRave1999 Backdoor2000 黑洞(木马) 默认端口2001 黑洞(木马) 默认端口2023 Pass Ripper2053 knetd2140 DeepThroat.10 或Invasor2283 Rat2565 Striker2583 Wincrash22801 Phineas3129 MastersParadise.923150 Deep Throat 1.03210 SchoolBus3389 Win2000 远程登陆端口4000 OICQ Client4567 FileNail4950 IcqTrojan5000 windowsXP 默认启动的UPNP 服务5190 ICQ Query5321 Firehotcker5400 BackConstruction1.2 或BladeRunner5550 Xtcp5555 rmt - rmtd5556 mtb - mtbd5569 RoboHack5714 Wincrash35742 Wincrash6400 The Thing6669 Vampire6670 Deep Throat6711 SubSeven6713 SubSeven6767 NT Remote Control6771 Deep Throat 36776 SubSeven6883 DeltaSource6939 Indoctrination6969 Gatecrasher.a7306 网络精灵(木马)7307 ProcSpy7308 X Spy7626 冰河(木马) 默认端口7789 ICQKiller8000 OICQ Server9400 InCommand9401 InCommand9402 InCommand9535 man9536 w9537 mantst9872 Portal of Doom9875 Portal of Doom9989 InIkiller10000 bnews10001 queue10002 poker 10167 Portal Of Doom10607 Coma 11000 Senna Spy Trojans11223 ProgenicTrojan12076 Gjamer 或MSH.104b12223 Hack?9 KeyLogger12345 netbus木马默认端口12346 netbus木马默认端口12631 WhackJob.NB1.716969 Priotrity17300 Kuang220000 Millenium II (GrilFriend)20001 Millenium II (GrilFriend)20034 NetBus Pro20331 Bla21554 GirlFriend 或Schwindler 1.8222222 Prosiak23456 Evil FTP 或UglyFtp 或WhackJob27374 SubSeven29891 The Unexplained30029 AOLTrojan30100 NetSphere30303 Socket2330999 Kuang31337 BackOriffice31339 NetSpy31666 BO Whackmole31787 Hack a tack33333 Prosiak33911 Trojan Spirit 2001 a34324 TN 或Tiny Telnet Server40412 TheSpy40421 MastersParadise.9640423 Master Paradise.9747878 BirdSpy250766 Fore 或Schwindler53001 Remote Shutdown54320 Back Orifice 200054321 SchoolBus 1.661466 Telecommando65000 Devil8000端口是正常的OICQ Server端口。

【精品】电脑常用端口端口大全

电脑常用端口端口大全一、端口大全端口:0服务:Reserved说明:通常用于分析操作系统.这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用通常的闭合端口连接它时将产生不同的结果.一种典型的扫描,使用IP地址为0.0。

0.0,设置ACK位并在以太网层广播。

端口:1服务:tcpmux说明:这显示有人在寻找SGIIrix机器。

Irix是实现tcpmux的主要提供者,默认情况下tcpmux在这种系统中被打开。

Irix机器在发布是含有几个默认的无密码的帐户,如:IP、GUESTUUCP、NUUCP、DEMOS、TUTOR、DIAG、OUTOFBOX等。

许多管理员在安装后忘记删除这些帐户。

因此HACKER在INTERNET上搜索tcpmux 并利用这些帐户。

端口:7服务:Echo说明:能看到许多人搜索Fraggle放大器时,发送到X.X.X.0和X。

X.X.255的信息.端口:19服务:CharacterGenerator说明:这是一种仅仅发送字符的服务。

UDP版本将会在收到UDP包后回应含有垃圾字符的包。

TCP连接时会发送含有垃圾字符的数据流直到连接关闭。

HACKER 利用IP欺骗可以发动dos攻击。

伪造两个chargen服务器之间的UDP包.同样Fraggledos攻击向目标地址的这个端口广播一个带有伪造受害者IP的数据包,受害者为了回应这些数据而过载。

端口:21服务:ftp说明:FTP服务器所开放的端口,用于上传、下载。

最常见的攻击者用于寻找打开anonymous的ftp服务器的方法。

这些服务器带有可读写的目录。

木马DolyTrojan、Fore、Invisibleftp、webEx、WinCrash和BladeRunner所开放的端口。

端口:22服务:Ssh说明:PcAnywhere建立的TCP和这一端口的连接可能是为了寻找ssh。

这一服务有许多弱点,如果配置成特定的模式,许多使用RSAREF库的版本就会有不少的漏洞存在。

常用端口列表

79/TCP Finger协议官方80/TCP HTTP(超文本传输协议)- 用于传输网页官方81/TCP HTTP预备(超文本传输协议)官方81/TCP Torpark - Onion routing ORport非官方82/UDP Torpark - 控制端口非官方88/TCP Kerberos - 认证代理官方101/TCP主机名102/TCP ISO-TSAP 协议107/TCP远程Telnet协议109/TCP POP(Post Office Protocol),“邮局协议”,第2版110/TCP POP3(“邮局协议”,第3版)- 用于接收电子邮件官方111/TCP,UDP Sun协议官方官方113/TCP ident - old server identification system, 仍然被IRC 服务器用来认证它的用户115/TCP SFTP, 简单文件传输协议117/TCP UUCP-PATH118/TCP,UDP SQL 服务官方119/TCP NNTP (Network News Transfer Protocol) - 用来收取新闻组的消息官方123/UDP NTP (Network Time Protocol) - used for time synchronization官方135/TCP,UDP EPMAP (End Point Mapper) / Microsoft RPC Locator Service官方137/TCP,UDP NetBIOS NetBIOS Name Service官方138/TCP,UDP NetBIOS NetBIOS Datagram Service官方139/TCP,UDP NetBIOS NetBIOS Session Service官方官方143/TCP,UDP IMAP4 (Internet Message Access Protocol 4) - used for retrievingE-mails152/TCP,UDP BFTP, Background File Transfer Program153/TCP,UDP SGMP, Simple Gateway Monitoring Protocol156/TCP,UDP SQL Service官方158/TCP,UDP DMSP, Distributed Mail Service Protocol161/TCP,UDP SNMP (Simple Network Management Protocol)官方162/TCP,UDP SNMPTRAP官方170/TCP Print-srv179/TCP BGP (Border Gateway Protocol)官方194/TCP IRC (Internet Relay Chat)官方201/TCP,UDP AppleTalk Routing Maintenance209/TCP,UDP The Quick Mail Transfer Protocol213/TCP,UDP IPX官方218/TCP,UDP MPP, Message Posting Protocol220/TCP,UDP IMAP, Interactive Mail Access Protocol, version 3259/TCP,UDP ESRO, Efficient Short Remote Operations264/TCP,UDP BGMP,Border Gateway Multicast Protocol308/TCP Novastor Online Backup官方311/TCP Apple Server-Admin-Tool, Workgroup-Manager-Tool318/TCP,UDP TSP, Time Stamp Protocol323/TCP,UDP IMMP, Internet Message Mapping Protocol383/TCP,UDP HP OpenView HTTPs Operations Agent366/TCP,UDP SMTP, Simple Mail Transfer Protocol. ODMR, On-Demand Mail Relay369/TCP,UDP Rpc2portmap官方371/TCP,UDP ClearCase albd官方384/TCP,UDP A Remote Network Server System387/TCP,UDP AURP, AppleTalk Update-based Routing Protocol389/TCP,UDP LDAP (Lightweight Directory Access Protocol)官方401/TCP,UDP UPS Uninterruptible Power Supply官方411/TCP Direct Connect Hub port非官方412/TCP Direct Connect Client-To-Client port非官方427/TCP,UDP SLP (Service Location Protocol)官方443/TCP HTTPS - HTTP Protocol over TLS/SSL (encrypted transmission)官方444/TCP,UDP SNPP,Simple Network Paging Protocol官方445/TCP Microsoft-DS (Active Directory,Windows shares, Sasser worm,Agobot, Zobotworm)445/UDP Microsoft-DS SMB file sharing官方464/TCP,UDP Kerberos Change/Set password官方465/TCP Cisco protocol Official 465/TCP SMTP over SSL Unofficial 475/TCP tcpnethaspsrv (Hasp services, TCP/IP version)官方497/TCP dantz backup service官方500/TCP,UDP ISAKMP,IKE-Internet Key Exchange官方502/TCP,UDP Modbus,Protocol512/TCP exec, Remote Process Execution512/UDP comsat, together with biff:notifies users of new c.q. yet unreade-mail513/TCP Login513/UDP Who514/TCP rsh protocol - used to execute non-interactive commandlinecommands on a remote system and see the screen return514/UDP syslog protocol - used for system logging官方515/TCP Line Printer Daemon protocol - used in LPD printer servers517/UDP Talk518/UDP NTalk520/TCP efs520/UDP Routing - RIP官方513/UDP Router官方524/TCP,UDP NCP (NetWare Core Protocol) is used for a variety things such asaccess to primary NetWare server resources, Time Synchronization,525/UDP Timed, Timeserver530/TCP,UDP RPC官方531/TCP,UDP AOL Instant Messenger, IRC非官方532/TCP netnews533/UDP netwall, For Emergency Broadcasts540/TCP UUCP (Unix-to-Unix Copy Protocol)官方542/TCP,UDP commerce (Commerce Applications)官方543/TCP klogin, Kerberos login544/TCP kshell, Kerberos Remote shell546/TCP,UDP DHCPv6 client547/TCP,UDP DHCPv6 server548/TCP AFP(Apple Filing Protocol)550/UDP new-rwho, new-who554/TCP,UDP RTSP (Real Time Streaming Protocol)官方556/TCP Remotefs, rfs, rfs_server560/UDP rmonitor, Remote Monitor561/UDP monitor563/TCP,UDP NNTP protocol over TLS/SSL (NNTPS)官方587/TCP email message submission(SMTP) (RFC 2476)Official官方591/TCP FileMaker 6.0 (and later) Web Sharing (HTTP Alternate, see port80)官方593/TCP,UDP HTTP RPC Ep Map(RPC over HTTP, often used by DCOM services andMicrosoft Exchange Server)604/TCP TUNNEL631/TCP,UDP IPP,Internet Printing Protocol636/TCP,UDP LDAP over SSL (encrypted transmission, also known as LDAPS)官方639/TCP,UDP MSDP, Multicast Source Discovery Protocol646/TCP LDP, Label Distribution Protocol647/TCP DHCP Failover Protocol648/TCP RRP, Registry Registrar Protocol652/TCP DTCP, Dynamic Tunnel Configuration Protocol654/TCP AODV, Ad hoc On-Demand Distance Vector665/TCP sun-dr, Remote Dynamic Reconfiguration非官方666/UDP毁灭战士,电脑平台上的一系列第一人称射击游戏。

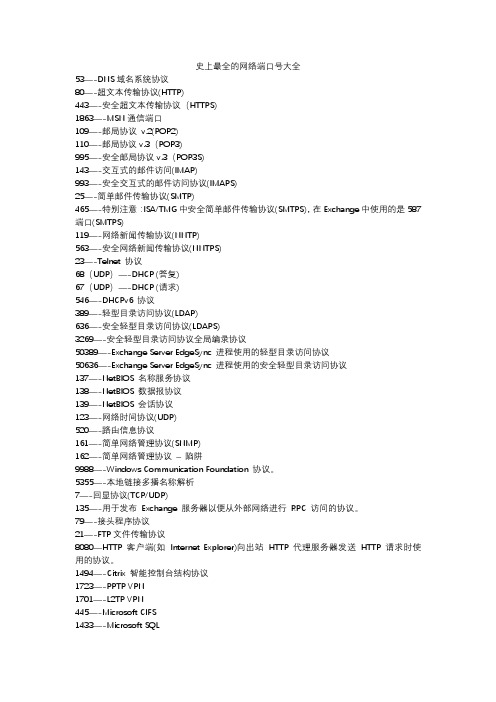

史上最全的网络端口号大全

史上最全的网络端口号大全53—-DNS域名系统协议80—-超文本传输协议(HTTP)443—-安全超文本传输协议(HTTPS)1863—-MSN通信端口109—-邮局协议v.2(POP2)110—-邮局协议v.3(POP3)995—-安全邮局协议v.3(POP3S)143—-交互式的邮件访问(IMAP)993—-安全交互式的邮件访问协议(IMAPS)25—-简单邮件传输协议(SMTP)465—-特别注意:ISA/TMG中安全简单邮件传输协议(SMTPS),在Exchange中使用的是587端口(SMTPS)119—-网络新闻传输协议(NNTP)563—-安全网络新闻传输协议(NNTPS)23—-Telnet 协议68(UDP)—-DHCP (答复)67(UDP)—-DHCP (请求)546—-DHCPv6 协议389—-轻型目录访问协议(LDAP)636—-安全轻型目录访问协议(LDAPS)3269—-安全轻型目录访问协议全局编录协议50389—-Exchange Server EdgeSync 进程使用的轻型目录访问协议50636—-Exchange Server EdgeSync 进程使用的安全轻型目录访问协议137—-NetBIOS 名称服务协议138—-NetBIOS 数据报协议139—-NetBIOS 会话协议123—-网络时间协议(UDP)520—-路由信息协议161—-简单网络管理协议(SNMP)162—-简单网络管理协议–陷阱9988—-Windows Communication Foundation 协议。

5355—-本地链接多播名称解析7—-回显协议(TCP/UDP)135—-用于发布Exchange 服务器以便从外部网络进行RPC 访问的协议。

79—-接头程序协议21—-FTP文件传输协议8080—HTTP 客户端(如Internet Explorer)向出站HTTP 代理服务器发送HTTP 请求时使用的协议。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

电脑常用端口端口大全一、端口大全端口:0服务:Reserved说明:通常用于分析操作系统。

这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用通常的闭合端口连接它时将产生不同的结果。

一种典型的扫描,使用IP地址为0.0.0.0,设置ACK位并在以太网层广播。

端口:1服务:tcpmux说明:这显示有人在寻找SGI Irix机器。

Irix是实现tcpmux的主要提供者,默认情况下tcpmux在这种系统中被打开。

Irix机器在发布是含有几个默认的无密码的帐户,如:IP、GUEST UUCP、NUUCP、DEMOS 、TUTOR、DIAG、OUTOFBOX 等。

许多管理员在安装后忘记删除这些帐户。

因此HACKER在INTERNET上搜索tcpmux并利用这些帐户。

端口:7服务:Echo说明:能看到许多人搜索Fraggle放大器时,发送到X.X.X.0和X.X.X.255的信息。

端口:19服务:Character Generator说明:这是一种仅仅发送字符的服务。

UDP版本将会在收到UDP包后回应含有垃圾字符的包。

TCP连接时会发送含有垃圾字符的数据流直到连接关闭。

HACKER 利用IP欺骗可以发动dos攻击。

伪造两个chargen服务器之间的UDP包。

同样Fraggle dos攻击向目标地址的这个端口广播一个带有伪造受害者IP的数据包,受害者为了回应这些数据而过载。

端口:21服务:ftp说明:FTP服务器所开放的端口,用于上传、下载。

最常见的攻击者用于寻找打开anonymous的ftp服务器的方法。

这些服务器带有可读写的目录。

木马Doly Trojan、Fore、Invisible ftp、webEx、WinCrash和Blade Runner所开放的端口。

端口:22服务:Ssh说明:PcAnywhere建立的TCP和这一端口的连接可能是为了寻找ssh。

这一服务有许多弱点,如果配置成特定的模式,许多使用RSAREF库的版本就会有不少的漏洞存在。

端口:23服务:TelNET说明:远程登录,入侵者在搜索远程登录UNIX的服务。

大多数情况下扫描这一端口是为了找到机器运行的操作系统。

还有使用其他技术,入侵者也会找到密码。

木马Tiny TelNET Server就开放这个端口。

端口:25服务:SMTP说明:SMTP服务器所开放的端口,用于发送邮件。

入侵者寻找SMTP服务器是为了传递他们的SPAM。

入侵者的帐户被关闭,他们需要连接到高带宽的E-mail服务器上,将简单的信息传递到不同的地址。

木马Antigen、Email Password Sender、Haebu Coceda、Shtrilitz Stealth、WinPC、WinSpy都开放这个端口。

端口:31服务:MSG Authentication说明:木马Master Paradise、Hackers Paradise开放此端口。

端口:42服务:WINS Replication说明:WINS复制端口:53服务:Domain Name Server(dns)说明:dns服务器所开放的端口,入侵者可能是试图进行区域传递(TCP),欺骗dns(UDP)或隐藏其他的通信。

因此_blank">防火墙常常过滤或记录此端口。

端口:67服务:Bootstrap Protocol Server说明:通过DSL和Cable modem的_blank">防火墙常会看见大量发送到广播地址255.255.255.255的数据。

这些机器在向DHCP服务器请求一个地址。

HACKER 常进入它们,分配一个地址把自己作为局部路由器而发起大量中间人(man-in-middle)攻击。

客户端向68端口广播请求配置,服务器向67端口广播回应请求。

这种回应使用广播是因为客户端还不知道可以发送的IP地址。

端口:69服务:Trival File Transfer说明:许多服务器与bootp一起提供这项服务,便于从系统下载启动代码。

但是它们常常由于错误配置而使入侵者能从系统中窃取任何文件。

它们也可用于系统写入文件。

端口:79服务:Finger Server说明:入侵者用于获得用户信息,查询操作系统,探测已知的缓冲区溢出错误,回应从自己机器到其他机器Finger扫描。

端口:80服务:HTTP说明:用于网页浏览。

木马Executor开放此端口。

端口:99服务:Metagram Relay说明:后门程序ncx99开放此端口。

端口:102服务:Message transfer agent(MTA)-X.400 over TCP/IP说明:消息传输代理。

端口:109服务:Post Office Protocol -Version3说明:POP3服务器开放此端口,用于接收邮件,客户端访问服务器端的邮件服务。

POP3服务有许多公认的弱点。

关于用户名和密码交换缓冲区溢出的弱点至少有20个,这意味着入侵者可以在真正登陆前进入系统。

成功登陆后还有其他缓冲区溢出错误。

端口:110服务:SUN公司的RPC服务所有端口说明:常见RPC服务有rpc.mountd、NFS、rpc.statd、rpc.csmd、rpc.ttybd、amd等端口:113服务:Authentication Service说明:这是一个许多计算机上运行的协议,用于鉴别TCP连接的用户。

使用标准的这种服务可以获得许多计算机的信息。

但是它可作为许多服务的记录器,尤其是ftp、POP、IMAP、SMTP和IRC等服务。

通常如果有许多客户通过_blank">防火墙访问这些服务,将会看到许多这个端口的连接请求。

记住,如果阻断这个端口客户端会感觉到在_blank">防火墙另一边与E-mail服务器的缓慢连接。

许多_blank">防火墙支持TCP连接的阻断过程中发回RST。

这将会停止缓慢的连接。

端口:119服务:NETwork News Transfer Protocol说明:NEWS新闻组传输协议,承载USENET通信。

这个端口的连接通常是人们在寻找USENET服务器。

多数ISP限制,只有他们的客户才能访问他们的新闻组服务器。

打开新闻组服务器将允许发/读任何人的帖子,访问被限制的新闻组服务器,匿名发帖或发送SPAM。

端口:135服务:Location Service说明:Microsoft在这个端口运行DCE RPC end-point mapper为它的DCOM服务。

这与UNIX 111端口的功能很相似。

使用DCOM和RPC的服务利用计算机上的end-point mapper注册它们的位置。

远端客户连接到计算机时,它们查找end-point mapper找到服务的位置。

HACKER扫描计算机的这个端口是为了找到这个计算机上运行exchange Server吗?什么版本?还有些dos攻击直接针对这个端口。

端口:137、138、139服务:NETBIOS Name Service说明:其中137、138是UDP端口,当通过网上邻居传输文件时用这个端口。

而139端口:通过这个端口进入的连接试图获得NETBIOS/SMB服务。

这个协议被用于windows文件和打印机共享和SAMBA。

还有WINS Regisrtation也用它。

端口:143服务:Interim mail access Protocol v2说明:和POP3的安全问题一样,许多IMAP服务器存在有缓冲区溢出漏洞。

记住:一种linux蠕虫(admv0rm)会通过这个端口繁殖,因此许多这个端口的扫描来自不知情的已经被感染的用户。

当REDHAT在他们的linux发布版本中默认允许IMAP后,这些漏洞变的很流行。

这一端口还被用于IMAP2,但并不流行。

端口:161服务:SNMP说明:SNMP允许远程管理设备。

所有配置和运行信息的储存在数据库中,通过SNMP可获得这些信息。

许多管理员的错误配置将被暴露在 InterNET。

Cackers 将试图使用默认的密码public、private访问系统。

他们可能会试验所有可能的组合。

SNMP包可能会被错误的指向用户的网络。

端口:177服务:X Display Manager Control Protocol说明:许多入侵者通过它访问X-windows操作台,它同时需要打开6000端口。

端口:389服务:LDAP、ILS说明:轻型目录访问协议和NetMeeting InterNET Locator Server共用这一端口。

端口:443服务:Https说明:网页浏览端口,能提供加密和通过安全端口传输的另一种HTTP。

端口:456服务:[NULL]说明:木马HACKERS PARADISE开放此端口。

端口:513服务:Login,remote login说明:是从使用cable modem或DSL登陆到子网中的UNIX计算机发出的广播。

这些人为入侵者进入他们的系统提供了信息。

端口:544服务:[NULL]说明:kerberos kshell端口:548服务:Macintosh,File Services(AFP/IP)说明:Macintosh,文件服务。

端口:553服务:CORBA IIOP (UDP)说明:使用cable modem、DSL或VLAN将会看到这个端口的广播。

CORBA是一种面向对象的RPC系统。

入侵者可以利用这些信息进入系统。

端口:555服务:DSF说明:木马PhAse1.0、Stealth Spy、IniKiller开放此端口。

端口:568服务:Membership DPA说明:成员资格 DPA。

端口:569服务:Membership MSN说明:成员资格 MSN。

端口:635服务:mountd说明:linux的mountd Bug。

这是扫描的一个流行BUG。

大多数对这个端口的扫描是基于UDP的,但是基于TCP的mountd有所增加(mountd同时运行于两个端口)。

记住mountd可运行于任何端口(到底是哪个端口,需要在端口111做portmap查询),只是linux默认端口是635,就像NFS通常运行于 2049端口。

端口:636服务:LDAP说明:SSL(Secure Sockets layer)端口:666服务:Doom Id Software说明:木马Attack ftp、Satanz Backdoor开放此端口端口:993服务:IMAP说明:SSL(Secure Sockets layer)端口:1001、1011服务:[NULL]说明:木马Silencer、webEx开放1001端口。

木马Doly Trojan开放1011端口。