第三章-密码学数学引论PPT课件

高中数学选修5-3(密码学算法基础) 选修课密码学3 课件

1.2 模运算 同余有以下性质: ① 若n|(a-b),则a≡b mod n。(试证明) ② (a mod n)≡(b mod n),则a≡b mod n。 ③ a≡b mod n,则b≡a mod n。 ④ a≡b mod n,b≡c mod n,则a≡c mod n。 从以上性质易知,同余类中的每一元素都可作为这 个同余类的表示元素。

10

1.2 模运算

① 交换律 (w+x) mod n=(x+w) mod n (w×x) mod n=(x×w) mod n ② 结合律 [(w+x)+y] mod n=[w+(x+y)] mod n [(w×x)×y] mod n=[w×(x×y)] mod n ③ 分配律 [w×(x+y)] mod n=[w×x+w×y] mod n ④ 单位元 (0+w) mod n=w mod n (1×w) mod n=w mod n ⑤ 加法逆元 对w∈Zn,存在z∈Zn,使得 w+z≡0 mod n,记z=-w。

a p1 p2 pt

91=13 ×7 ,11011=13 ×112 ×7 这一性质称为算术基本定理。

1

2

t

其中p1>p2>…pt是素数,ai>0(i=1,…,t)。例如

这一性质也可表示为:

4

a p

pP

ap

1.1 素数和互素数

两数相乘等价于这两个数的分解式中相同因子的指数 相加,即由k=mn 可得:对每一素因子p, kp=mp+np 2 3 例如: m 54 32 n 5 3 2

3

6 1 4 7 2 5

4

0 4 0 4 0 4

密码学中的数论基础课件

02

RSA算法的安全性基于大数分解的难度,使得 加密和解密过程更加复杂。

03

RSA算法广泛应用于数据传输和网络安全领域 。

ElGamal算法

ElGamal算法是一种基于离散对数问题的公钥加密算法。 该算法利用了数论中的离散对数问题,使得加密和解密过程更加高效。

ElGamal算法在数字签名和密钥协商等领域也有广泛应用。

展望:量子密码学与后量子密码学的未来发展

后量子密码学

后量子密码学是指那些在量子计算机时代仍然具有优 势的密码系统。随着量子计算机的发展,许多传统的 加密算法可能会被破解,而后量子密码学则能够提供 更为安全的加密方式。未来,后量子密码学会得到越 来越广泛的应用和发展。

THANKS

和窃听的风险。

复杂性

为了实现更高级别的 安全性,密码学需要 处理复杂的数学问题 和计算难题。这使得 密码学在实际应用中 面临一定的复杂性挑

战。

可用性

密码学需要保证信息 的可用性和完整性。 在现实生活中,由于 各种原因,如网络延 迟、系统故障等,可 能会出现信息不可用

或损坏的情况。

隐私保护

随着大数据和人工智 能的发展,个人隐私 保护成为一个重要的 问题。密码学需要在 保证信息传输安全的 同时,确保个人信息 不被泄露和滥用。

圆曲线等。

第四部分

04

介绍密码学中的一些现代协议,如密钥交换协 议、数字签名方案和零知识证明等,并介绍其

原理、实现和应用。

02

数论基本概念

整数的性质

整数的分类

正整数、负整数和零。

整数的性质

加法、减法、乘法和除法等运算的封闭性、交换 律、结合律等。

整数的基本运算

加法、减法、乘法和除法等。

密码学中的数学基础

数论 群论 有限域(Galois Field)理论 计算复杂性理论

密码学数学引论----数论

一、素数 1 除数 ➢ 若a=mb,其中a,m,b均为整数,当b≠0时,b

能整除a,记为b|a,称b为a的一个除数(或因 子)。 ➢ 对于除数,以下规则成立: (1)如果a|1,则a=±1; (2)如果a|b且b|a,则a=±b; (3)对于任何b≠0,有b|0; (4) 如 果b|g 且 b|h, 则 对任 何 整数 m 和 n有

b|(mg+nh)。

密码学数学引论----数论

2 素数 ➢ 如果整数p>1且因子仅为±1和±p,则称p是素

数(质数)。 ➢ 在只考虑正整数的情况下,素数是指只能被1和

它本身整除的整数。 ➢ 目前没有一个规律来确定所有的素数。 ➢ 素数有无穷多个。

算术基本定理:任何大于1的整数a都可以分解写 成唯一的表达式:

56=53×53≡132 mod 56≡1 mod 56 因此

560=56×56×56×56×56×56×56×56×56×56 ≡(1 mod 56) ×…× (1 mod 56) ≡(1×1×…×1)mod 56 ≡1 mod 56

所以56|560-1。

密码学数学引论----数论

三、欧几里德(Euclid)算法 欧几里德算法用于确定两个整数的最大公因子,

和传递性。 (2)模运算满足可交换、可结合、可分配。

[a(modn)±b(modn)]=(a±b)modn [a(modn)b(modn)]=(ab)modn

[(ab)(modn)+(ac)(modn)]modn=[a(b+c)]mo dn

例:证明560-1是56的倍数 证明:53=125≡13 mod 56

密码学3 序列密码PPT共71页

密码学3 序列密码

1、最灵繁的人也看不见自己的背脊。——非洲 2、最困难的事情就是认识自己。——希腊 3、有勇气承担命运这才是英雄好汉。——黑塞 4、与肝胆人共事,无字句处读书。——周恩来 5、阅读使人充实,会谈使人敏捷,写作使人精确。——培根

ቤተ መጻሕፍቲ ባይዱ

6、法律的基础有两个,而且只有两个……公平和实用。——伯克 7、有两种和平的暴力,那就是法律和礼节。——歌德

8、法律就是秩序,有好的法律才有好的秩序。——亚里士多德 9、上帝把法律和公平凑合在一起,可是人类却把它拆开。——查·科尔顿 10、一切法律都是无用的,因为好人用不着它们,而坏人又不会因为它们而变得规矩起来。——德谟耶克斯

密码学LECTURE3

Computing Multiplicative Inverse

• r1- 1 mod r0 exists i f f GCD (r0, r1) = 1 • ==> rm= 1 • Would like to fine t such that r1 t = 1 mod r0 • Recursively find r1 tk = rk mod r0 • t0 = 0, t1 = 1, and

tk = tk-2 -qk- 1 tk- 1 mod r0

Building Public Key System

• One-way function: f() is one way if

– For any x, y = f(x) is easy to compute – For any (or almost a l l ) y , i t i s hard to find an

– +, are closed – associative and commutative – Operation distributes over + – 0 is the identity for + and 1 for – Additive inverse and multiplicative inverse

• tk = tk-2 -qk- 1 tk- 1 mod r0

A sample rΒιβλιοθήκη n• GCD (75, 28)

• 75 = 2 28 + 19 • 28 = 1 19 + 9 • 19 = 2 9 + 1

• 9=9 1 • GCD (75,28) = 1

• t0 = 0, • t1 = 1, • t2 = 0-2 t1 = 73 mod 75 • t3 = 1- 1 t2 = 3 mod 75 • t4 = 73-2 t3 = 67 mod 75

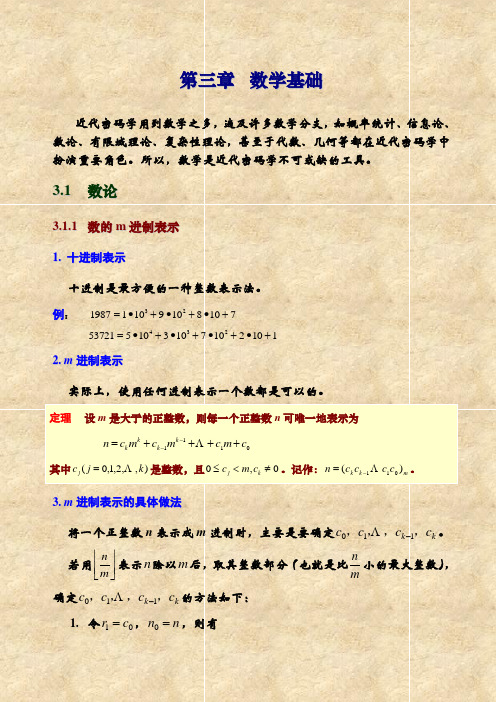

密码学——第3章 数学基础

第三章 数学基础近代密码学用到数学之多,遍及许多数学分支,如概率统计、信息论、数论、有限域理论、复杂性理论,甚至于代数、几何等都在近代密码学中扮演重要角色。

所以,数学是近代密码学不可或缺的工具。

3.1 数论3.1.1 数的m 进制表示1. 十进制表示十进制是最方便的一种整数表示法。

例: 7108109101198723+∙+∙+∙=110210710310553721234+∙+∙+∙+∙=2. m 进制表示实际上,使用任何进制表示一个数都是可以的。

定理 设m 是大于的正整数,则每一个正整数n 可唯一地表示为0111c m c m c m c n k k k k ++++=--其中),,2,1,0(k j c j =是整数,且0,0≠<≤k j c m c 。

记作:m k k c c c c n )(011 -=。

3. m 进制表示的具体做法将一个正整数n 表示成m 进制时,主要是要确定k k c c c c ,,,,110- 。

若用⎥⎦⎥⎢⎣⎢m n 表示n 除以m 后,取其整数部分(也就是比m n 小的最大整数),确定k k c c c c ,,,,110- 的方法如下:1. 令01c r =,n n =0,则有1221101c m c m c m c m n n k k k k ++++=⎥⎦⎥⎢⎣⎢=---2. 令12c r =,则有2331212c m c m c m c m n n k k k k ++++=⎥⎦⎥⎢⎣⎢=---3. 令23c r =, ……4. 若m n i >,令 ,2,1,0,1==+i c r i i122111++-----+++++=⎥⎦⎥⎢⎣⎢=i i i k k i k k i i c m c m c m c m n n5. 直到110++==⎥⎦⎥⎢⎣⎢=k k k k r c m n n , 即m n k <为止。

4. 举例例 5389==m n , 解 令 3890==n n则有34342323121201013 0 5350 3 55152 15577547753895c r n n c r n n c r n n c r n n ===⎥⎦⎥⎢⎣⎢=⎥⎦⎥⎢⎣⎢====⎥⎦⎥⎢⎣⎢=⎥⎦⎥⎢⎣⎢====⎥⎦⎥⎢⎣⎢=⎥⎦⎥⎢⎣⎢====⎥⎦⎥⎢⎣⎢=⎥⎦⎥⎢⎣⎢=,,,,故5123)4203(4525053389=+∙+∙+∙=例 2389==m n , 解 令 3890==n n⎣⎦⎣⎦⎣⎦⎣⎦⎣⎦⎣⎦⎣⎦⎣⎦⎣⎦⎣⎦⎣⎦⎣⎦⎣⎦⎣⎦⎣⎦⎣⎦⎣⎦⎣⎦1 12121 12320 32620 621220 1222420 42 24821 84 29720 97219421 19423892889778667556445334223112001====================================c n n c n n c n n c n n c n n c n n c n n c n n c n n ,,,,,,,,, 故2278)101000011(1222389=+++=第六次课截止于此3.1.2 数的因数分解素数 只能被1和其自身除尽的正整数称为素数(1,2,3,5,7, 11,13,17,…)。

3.密码学基础PPT课件

明文 vs.密文

• 明文(Plaint或密报(Cryptogram):明文经密码变换而成 的一种隐蔽形式。 • 加密员或密码员(Cryptographer):对明文进行加密操作的人 员。

26

加密 vs.解密

加密(Encryption):将明文变换为密文的过程。把可懂的 语言变换成不可懂的语言,这里的语言指人类能懂的语言和 机器能懂的语言。

31

对称密码算法 vs.非对称密码算法

•对称密码算法(Symmetric cipher):加密密钥和解密密钥相同, 或实质上等同,即从一个易于推出另一个。又称传统密码算法 (Conventional cipher)、秘密密钥算法或单密钥算法。

– DES、3DES、IDEA、AES

•非对称密码算法(Asymmetric cipher) :加密密钥和解密密钥 不同,从一个很难推出另一个。又叫公钥密码算法(Public-key cipher)。其中的加密密钥可以公开,称为公开密钥(public key), 简称公钥;解密密钥必须保密,称为私人密钥(private key),简 称私钥。

14

现代密码学

Shannon

1949~1975年:

– 1949年,Shannon的论文“The Communication Theory of Secret Systems” 。

– 1967年,David Kahn的专著《The Code breakers》。

– 1971年~1973年,IBM Watson实验室的Horst Feistel等人发表的几篇技术报告。

5

古典密码学分类

Substitution cipher

Stream cipher

代替密码

第三章-密码技术的应用课件

3.1.2常见的散列函数

• MD4和MD5 • SHA • 其他

3.2数字签名

• 3.2.1数字签名的基本概念 • 3.2.2数字签名的必要性 • 3.2.3数字签名的原理 • 3.2.4数字签名的要求 • 3.2.5数字签名的作用 • 3.2.6单独数字签名的安全问题

3.2数字签名

• 3.2.7 RSA签名体制 • 3.2.8 ELGamal签名体制 • 3.2.9 无可争辩签名:签名者参与验证 • 3.2.10 盲签名 • 3.2.11 双联签名

RSA数字签名体制

3.3 数字信封

- 发送方产生会话密钥 - 用接收方公钥加密会话密钥,形成数字

信封 - 发送加密消息和数字信封

- 接收方打开信封 - 解密消息

3.4 混合加密系统

会话密钥

消息

链接

消息

消息签名

消息签名

摘要 算法

消息摘要

签名 算法

时间戳

加密 算法

密文

签名私钥

发送

3.5 数字时间戳

➢ 使用公钥密码体制,用发方的私有密钥仅对散列码进行加密。这 种方式与第二种方式一样提供认证而且还提供数字签名。

➢ 发送者将消息M与通信各方共享的一个秘密值S串接,然后计算出 散列值,并将散列值附在消息M后发送出去。由于秘密值S 并不 发送,攻击者无法产生假消息。

散列函数的结构

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

3

2021/2/12

yky_wenfeng@

数论:素数

如果整数p(p>1)只能被1或者是它本身整除,而不能够被其他整数 整除,则称整数p为素数。

素数定理:设π(x)是小于x的素数的个数,则 π(x) ≈ x / lnx

4

9

2021/2/12

yky_wenfeng@

数论:最大公约数

公约数:设a,b∈Z,a和b的公约数是能够同时整除a和b的整数。

最大公约数:设a,b∈Z,称正整数d为a和b的最大公约数,如果满 足

d是a和b的公约数;

对a和b的任何一个公约数c,有c|d。

记为gcd(a,b) = d。

11

2021/2/12

yky_wenfeng@

数论:扩展欧几里德定理

欧几里德定理的过失 丢弃了所有的中间商数

基于中间商数的推演 a = q1b + r1 a + b (-q1) = r1 aq2 + b (-q1q2) = r1q2 r1q2= b – r2 a(-q2) + b (1 + q1q2) = r2 aλi + bμi = ri aλk-1+ bμk-1 = rk-1 = gcd(a,b)

数论:完全剩余系

整数集合A是模m的完全剩余系的充要条件是: A中含有m个整数; A中任何两个整数对模m不同余。

由于xi的选取是任意的,则模m的完全剩余系有无穷多个 模m的最小非负完全剩余系:{0,1,2,… ,m-1}; 模m的绝对最小完全剩余系: {-m/2 + 1,…,0,1,…,m/2}(当2|m) 或{-(m-1)/2,…,0,1,…,(m-1)/2}(当2不整除m)。

并进行比较,确定其安全性。

2

2021/2/12

yky_wenfeng@

数论:整除

整除:设整数a和b,且a≠0。如果存在整数k使得b = ak,那么就说 b能被a整除,记做a|b,或者说b是a的倍数。

整除的性质 对所有的整数a,a|0和a|a成立。同理,对任意的整数b,1|b 成 立; 如果a|b且b|c,则a|c 成立;

互素数:如果gcd(a,b)=1,则称a和b互素。

定理:对于任何非负的

整数a和b,有

可以用欧几里德算法求两个非负整数的最大公约数。 gcb(a,b) = gcd(b,amodb)

10

2021/2/12

yky_wenfeng@

数论:欧几里德算法求最大公约数

假设a大于b,求a和b最大公约数c: 用a去除b:a = q1b + r1 如果 r1 = 0,那么a能够被b整除,最大公约数为b;如果r1 ≠ 0 则将b表示为如下形式:

a c b d, a c b d, ac bd (mod n)

7

2021/2/12

yky_wenfeng@

数论:剩余类/完全剩余系

定义一:给定正整数m,对于每个整数i,0≤i ≤ m-1,称集合 Ri(m) = {n; n≡i(mod m), n∈N}

是模m的一个剩余类。 定义二:设m是正整数,从模m的每一个剩余类中任取一个数xi (0 ≤

2021/2/12

yky_wenfeng@

数论:素数

算术基本定理:任何一个正整数都可以分解为几个素数的乘积, 且该因数分解是唯一的,除非颠倒因子的顺序。

a

p a1 1

p a2 2

p at t

(

p1,p2

,

,pt是素数)

补充定理:如果p是一个素数,且乘积ab能被p整除,那么p|a 或者 p|b。更一般地,如果乘积ab……z能够被素数p整除,那么ab……z 中某个数必能被p整除。

密码学数学引论

Page: 1

2021/2/12

yky_wenfeng@

密码学数学引论组成

数论:研究整数性质的一个数学分支,重ห้องสมุดไป่ตู้研究素数。 群论:一种代数系统,重点研究在整数上的代数运算。 有限域理论:一种代数系统,比群更加复杂。 计算复杂性理论:分析不同密码技术和算法的计算复杂性的方法,

5

2021/2/12

yky_wenfeng@

数论:带余除法

任意的a ∈ Z且a > 0,可找出两个唯一确定的整数q和r,使a = qm + r,0 ≤ r ≤ m,q和r分别称为m去除a所得到的商和余数。 例一:a = 13,m = 8, 13 = 1 × 8 + 5 例二:a = -13,m = 8, -13 = (-2) × 8 + 3

b = q2 r1 + r2

同理,一直进行下去,直到余数为0,步骤如下:

r1 = q3r2 + r3

……

rk-2 = qkrk-1 + rk

结论: gcd(a,b)=rk-1

int Gcd(int a, int b) {

if(b == 0) return a;

return Gcd(b, a % b); }

模的由来:如果a是一个整数,m是一个正整数,定义“a mod m” 为a除以m的余数。 例一:a = 13,m = 8, 5 ≡ 13 mod 8

6

2021/2/12

yky_wenfeng@

数论:同余

同余:设整数a,b,n(n≠0),如果a-b 是 n 的整数倍(正的或者负的),我们就 说 a ≡b(modn)(读做a同余于b模n)。

同余命题一:设整数a,b,c,n(n≠0), 当且仅当n|a时,a ≡0(modn); a ≡a(modn); 当且仅当b ≡a(modn)时, a ≡b(modn); 如果a ≡b(modn) 且 b ≡c(modn),那么a ≡c(modn)。

同余命题二:设整数a,b,c,d,n(n≠0),假设a ≡b(modn),c ≡d(modn),那么

i ≤ m-1),称集合{x0, x1, …, xm-1}是模m的一个完全剩余系(或简称为 完全系)。

例一:m = 3,三个剩余类-R0(3) = {…,-3,0,3…},R1(3) = {…,2,1,4…},R2(3) = {…,-1,2,5…};完全剩余类{0,1,2}。

8

2021/2/12

yky_wenfeng@