远程管理三层交换机

两层三层交换机基本配置

两层三层交换机基本配置具有两层三层交换功能的交换机都是可管理的,在工程实施管理等方面它们起着重要的作用,目前我们在工程中用到的基本上都是具有两层三层交换能力的交换机。

一般我们把拥有三层交换的交换机作为核心交换机——起路由功能作为路由器使用,两层交换机主要用来实现工程需求的各个功能。

在工程中我们用到的交换设备主要是华为和思科的设备。

两层设备如华为的2403,Cisco的2950;三层设备如华为的3552,Cisco的3550。

下面我们简单的介绍一下这些设备的基本配置步骤和方法。

我们假设所有的两层三层智能交换设备在同一个局域网内,并且三层交换设备都做为核心路由设备,两层交换设备都作为可管理设备,并且局域网地址位启用192.168.*.*私有地址,根据习惯我们用vlan64作为设备管理vl an,其段地址相应的用192.168.64.*,其中核心路由设备地址我们用192.168.64.254,其余智能交换设备从192.168.64.230开始依次向后用,如果不够则再从230依次向前推。

核心交换设备的出口出在局域网防火墙的LAN(或者insi de)口上,根据习惯我们给局域网的LAN(或者insi de)配置端口地址是:192.168.64.253 netmask255.255.255.0,W AN(或者outsi de)配置端口地址为172.19.2.253 netmask 255.255.255.128,其外部最近的一跳路由地址为172.19.2.254,DMZ区配置端口地址为172.19.2.1 netmask 255.255.255.128。

以下的所有示例都基于以上的假设配置环境。

一:Cisco系列无论是两层还是三层设备,其基本配置步骤是一样的。

三层(二层)网管交换机的远程管理配置实验

三层(二层)网管交换机的远程管理配置实验1.网络拓扑如下(其中S30也可以直接三层上,不会有任何影响)2.实现功能:可以在三个网段的任意计算机上对所有交换机进行网络管理。

3.交换机配置如下:配置三层交换机Switch>enableSwitch#configure tSwitch(config)#hostname SRoutSwitch(config)#interface range f0/21-24Switch(config-if-range)#switchport trunk encapsulation dot1qSwitch(config-if-range)#switchport mode trunkSwitch#configure tSwitch(config)#vlan 10 !创建相关vlanSwitch(config-vlan)#vlan 20Switch(config-vlan)#vlan 30Switch(config-vlan)#exitSwitch(config)#int vlan 10Switch(config-if)#ip address 192.168.10.254 255.255.255.0 !设置vlan10的网关Switch(config-if)#int vlan 20Switch(config-if)#ip address 192.168.20.254 255.255.255.0 !设置vlan20的网关Switch(config-if)#int vlan 30Switch(config-if)#ip address 192.168.30.254 255.255.255.0 !设置vlan30的网关Switch(config-if)#vlan 99Switch(config-vlan)#int vlan 99Switch(config-if)#ip address 1.1.1.1 255.255.255.0 !设置vlan99的网关,三层的管理地址Switch(config)#line vty 0 4 !设置允许最大远程登录用户Switch(config-line)#password 456 !远程登录密码Switch(config)#enable password 123 !设置配置密码,加密用secret 替换password配置第1个二层交换机Switch>enableSwitch#configure tSwitch(config)#hostname S10 !交换机命名为S10S10(config)#vlan 99 !管理vlanS10(config)#int vlan 99S10(config-if)#ip address 1.1.1.10 255.255.255.0 !配置管理IP地址S10(config)#vlan 10 !创建vlan 10 ,如果你习惯默认的vlan1,这步可以省略S10(config-if)#exitS10(config)#interface range fastEthernet 0/1-10 !网口1-10划到vlan10 下S10(config-if-range)#switchport access vlan 10S10(config)#interface range f0/21-24 !网口21-24 变为tuank口S10(config-if-range)#switchport mode trunkS10(config-if-range)#exitS10(config)#ip default-gateway 1.1.1.1 !设置默认网关,即三层交换机vlan99的ip 地址S10(config)#S10(config)#line vty 0 4 !设置允许最大远程登录用户S10(config-line)#password 456 !远程登录密码S10(config)#enable password 123配置第2个二层交换机enableconfigure thostname S20vlan 99int vlan 99ip address 1.1.1.20 255.255.255.0vlan 20exitinterface range fastEthernet 0/1-10switchport access vlan 20interface range f0/21-24switchport mode trunkexitip default-gateway 1.1.1.1line vty 0 4password 456enable password 123配置第3个二层交换机enableconfigure thostname S30vlan 99int vlan 99ip address 1.1.1.30 255.255.255.0vlan 30exitinterface range fastEthernet 0/1-10switchport access vlan 30interface range f0/21-24switchport mode trunkexitip default-gateway 1.1.1.1line vty 0 4password 456enable password 1234.说明:以上名利可以直接复制使用,注意不要把提示符及其前面内容复制,可以参考最后一个交换机那样复制。

三层交换机基本配置

详细描述

三层交换机的主要功能包括路由,即根据IP地址或网络 层协议(如IPX或AppleTalk)将数据包从一个网络接口 转发到另一个网络接口。此外,它还可以实现访问控制 列表(ACL),这是一种安全功能,用于过滤和限制对 网络资源的访问。另外,三层交换机还可以在不同的 VLAN(虚拟局域网)之间进行路由,这对于大型企业 网络尤其重要,因为它们通常需要将不同的部门或用户 组划分为不同的VLAN。

详细描述

通过配置流量控制,可以限制网络中 数据包的流量,防止网络拥堵和数据 丢失。常见的流量控制技术包括基于 端口的流量控制和基于IP的流量控制。

端口汇聚配置

总结词

实现端口汇聚,提高网络带宽和可靠性

详细描述

端口汇聚可以将多个物理端口绑定为一个逻辑端口,从而提高网络带宽和可靠性。通过配置端口汇聚 ,可以实现负载均衡、备份和故障恢复等功能。

2. 创建ACL规则,指定允许或拒绝的IP地址和端口号。

详细描述:通过定义访问控制规则,ACL可以限制网络 流量,只允许符合规则的数据包通过交换机,从而保护 网络免受恶意攻击和非法访问。 1. 进入交换机的配置模式。

3. 将ACL应用到相应的接口上,以过滤进出的网络流量 。

IP源防护(IP Source Guard)配置

总结词:IP Source Guard用于防止IP地址欺骗攻击, 确保网络的安全性。

配置步骤

详细描述:IP Source Guard可以防止非法用户通过伪 造IP地址来攻击网络,通过绑定IP地址和MAC地址, 确保只有合法的用户能够通过交换机访问网络。

1. 进入交换机的配置模式。

2. 启用IP Source Guard功能。

动态路由配置(RIP)

总结词

三层交换机的配置与管理

三层交换机的配置与管理第一步是进行基本配置,包括设置主机名、管理IP地址、默认网关、SSH和Telnet远程管理、登陆验证模式等。

第二步是配置VLAN,根据网络需求设置不同VLAN,并在VLAN间进行路由配置。

第三步是进行路由配置,包括配置静态路由、动态路由协议(如OSPF、EIGRP、BGP等)以及路由策略。

第四步是进行ACL配置,根据网络安全需求设置访问控制列表,限制网络流量。

第五步是进行交换机端口配置,包括VLAN划分、端口速率、双工模式、端口安全等。

第六步是进行QoS配置,优化网络性能,为不同的流量设置优先级。

第七步是进行监控和管理配置,包括配置SNMP管理、日志记录、交换机监控等功能。

在完成以上配置后,需要进行管理操作,在网络运行过程中不断优化和调整配置,以确保网络的高可用性和安全性。

同时也需要定期备份配置文件,以备不时之需。

三层交换机的配置与管理是网络管理员日常工作中非常重要的一部分。

通过良好的配置与管理,可以确保网络的正常运行、高可用性和安全性。

在配置与管理三层交换机时,需要遵循一系列标准的步骤和最佳实践,以确保网络的稳定性和安全性。

一、基本配置三层交换机的基本配置包括设置主机名、管理IP地址、默认网关、SSH和Telnet远程管理、登陆验证模式等。

这些基本配置可以通过命令行或者交换机的Web管理界面进行设置。

使用命令行进行配置时,一般使用CLI(Command Line Interface)界面,通过输入命令来配置交换机的各项参数。

而对于比较复杂的配置,也可以通过交换机的Web管理界面进行配置,通过直观的图形界面进行操作,更加直观、方便。

二、VLAN配置VLAN(Virtual Local Area Network)的配置是三层交换机的核心功能之一。

通过VLAN的划分,可以将交换机的不同端口划分到不同的逻辑网络中,提高网络的隔离性和灵活性。

在配置VLAN时,需要设置各个VLAN的ID、名称、IP地址等信息,并且还要进行端口的划分和配置。

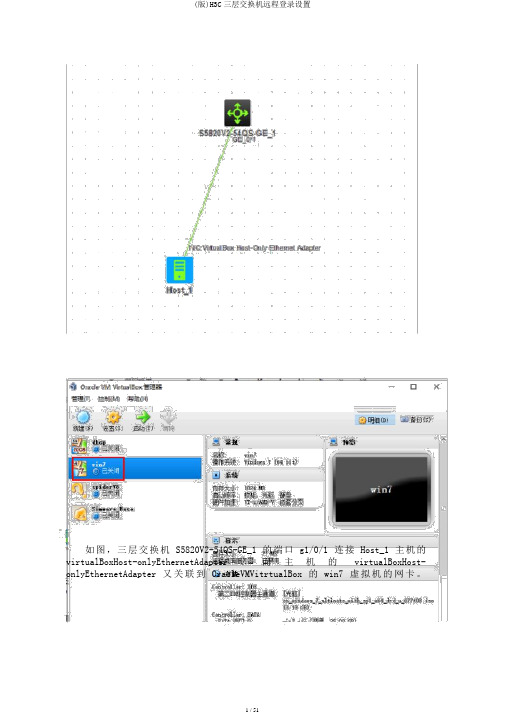

(版)H3C三层交换机远程登录设置

如图,三层交换机S5820V2-54QS-GE_1的端口g1/0/1连接Host_1主机的virtualBoxHost-onlyEthernetAdapter。

而主机的virtualBoxHost-onlyEthernetAdapter又关联到OracleVMVitrtualBox的win7虚拟机的网卡。

下面说一下具体配置过程:三层交换机上的设置:<H3C>sysSystemView:returntoUserViewwithCtrl+Z.[H3C]sysnameMyhub命名交换机[Myhub]vlan22划分一个vlan22vlan22 [Myhub-vlan22]portg1/0/1和Host_1主机相连的端口添加到[Myhub-vlan22]quit[Myhub]intvlan22进入vlan22[Myhub-Vlan-interface22]ipaddress24设置vlan22的管理ip,作为远程登录使用的地址[Myhub-Vlan-interface22]quit[Myhub]local-useradminclassmanage设置本地用户用作远程登录用户,角色为Newlocaluseradded.提示此用户为新建用户manage [Myhub-luser-manage-admin]passwordsimple设置建立的用户的密码[Myhub-luser-manage-admin]auth[Myhub-luser-manage-admin]authorization-attributeuser-role?查看用户的权限有哪些STRING<1-63>Userrolenamenetwork-adminnetwork-operatorlevel-0level-1level-2level-3level-4level-5level-6level-7level-8level-9level-10level-11level-12level-13level-14level-15security-auditguest-manager[Myhub-luser-manage-admin]authorization-attributeuser-rolelevel-15设置使用本地建立的用户远程登录具有的权限等级[Myhub-luser-manage-admin]service-typetelnet用户具有的权限操作范围,为telnet[Myhub-luser-manage-admin]quit[Myhub][Myhub]user-interfacevty04设置虚拟终端可同时登录的用户数为5个[Myhub-line-vty0-4]au按下tab键[Myhub-line-vty0-4]auttab键按下[Myhub-line-vty0-4]authentication-modeschemeAAA认证,使用设置远程登录认证方式为交换机建立的用户和用户密码认证[Myhub-line-vty0-4]quit[Myhub]telnetserverenable启动telnet效劳[Myhub]我们到host_1主机关联的虚拟机上,设置虚拟机ip地址为,网关。

TP-LINK全千兆三层网管交换机安装手册说明书

安装手册三层网管交换机Enterprise Networking Solution全千兆三层网管交换机全千兆三层网管PoE交换机千兆上联三层网管交换机声明Copyright © 2023 普联技术有限公司版权所有,保留所有权利未经普联技术有限公司明确书面许可,任何单位或个人不得擅自仿制、复制、誊抄或转译本手册部分或全部内容,且不得以营利为目的进行任何方式(电子、影印、录制等)的传播。

为普联技术有限公司注册商标。

本手册提及的所有商标,由各自所有人拥有。

本手册所提到的产品规格和资讯仅供参考,如有内容更新,恕不另行通知。

除非有特殊约定,本手册仅作为使用指导,所作陈述均不构成任何形式的担保。

I声明相关文档除本安装手册外,TP-LINK官网还提供了《用户手册》、《命令行手册》和《防雷安安装手册简介《三层网管交换机安装手册》主要介绍交换机的硬件特性、安装方法以及在安装过程中应注意事项。

本手册包括以下章节:第1章:产品介绍。

简述交换机的基本功能特性并详细介绍外观信息。

第2章:产品安装。

指导交换机的硬件安装方法以及注意事项。

第3章:硬件连接。

指导交换机与其他设备之间的连接及注意事项。

第4章:配置指南。

指导通过WEB登录、本地登录以及远程登录配置交换机。

附录A:常见故障处理。

附录B:技术参数规格。

附录C:连接SFP端口补充说明。

II相关文档附录D:产品保修卡。

有毒有害物质含量声明。

附录E:本手册适合下列人员阅读:网络工程师网络管理员约定在本手册以下部分,如无特别说明,均以TL-SG5428机型为例介绍,所提到的交换机是指三层网管交换机。

本手册中产品图片仅为示意,端口数量、类型和位置等请以实际机型为准。

本手册采用了如下几种醒目标志来表示操作过程中应该注意的地方,这些标志的III阅读对象目录第1章产品介绍——————————011.1 产品简介 (01)1.2 产品外观 (02)第2章产品安装——————————102.1 物品清单 (10)2.2 安装注意事项 (10)2.3 安装工具准备 (12)2.4 产品安装 (12)第3章硬件连接——————————143.1 连接至RJ45端口 (14)3.2 连接SFP端口 (14)3.3 连接Console端口 (15)3.4 连接电源线 (15)3.5 设备初始化 (16)3.6 安装后检查 (16)第4章配置指南——————————174.1 WEB登录 (17)4.2 本地登录 (18)4.3 远程登录 (18)4.4 远程管理 (19)附录A 常见故障处理————————22附录B 技术参数规格————————23附录C 连接SFP端口补充说明—————24附录D 产品保修卡 ——————————25附录E 有毒有害物质含量声明—————26IV目录01三层网管交换机安装手册产品介绍第1章 产品介绍1.1 产品简介普联技术有限公司自主研发设计并推出的新一代三层网管交换机,采用全新的软硬件平台,支持静态路由和RIP动态路由,支持云管理和维护,提供完备的安全防护机制、完善的QoS策略及灵活的VLAN划分等功能,易于管理维护,可作为中小企业、校园网络、酒店、医院、网吧等使用场景的核心交换机,为用户提供安全可靠、高性能、低成本的网络解决方案。

烽火网络三层以太网交换机产品单页资料

产品

产品说明 S3528 千兆三层以太网交换机提供 24 个 10/100M 以太网 RJ45 接口; 4 个 10/100/1000M 以太网光/电接口。

S3500

S3528MF 千兆三层以太网交换机提供 4 个线卡接口模块,可选模块 24 个 10/100M 以太网光/电接口可选;4 个 1000M 以太网光/电接口可选 S3552 千兆三层以太网交换机提供 40 个固定 10/100M 以太网 RJ45 接口;4 个 10/100/1000M 以太网光/电接口;1 个插槽用于 8 口 10/100Base-TX 模块;8 口 100Base-FX 模块。 S3928MF提供3个百兆子卡槽位,可插百兆电口子卡和百兆光口子卡,最大提供 24个百兆口; 4个千兆固定接口, 其中2个1000Base-X SFP光接口, 2个1000Base-X SFP和10/100/1000Base-T RJ45 Combo接口 S3952MF 提供 4 个子卡槽位,其中 1、2、3 槽位为百兆子卡槽位,4 号槽位为千 兆子卡槽位。支持 48FE 光/电+4GE

S3900MF

1

F-engine S3500 系列电信级园区以太网交换机

关键应用 z 用作中小型企业网或园区网的核心交换设备,提供多业务的高性能路由交换 z 在大型企业网、园区网以及电信城域网的汇聚点进行流量的汇聚和交换

产品简介 F-engine S3500 是烽火网络推出的千兆三层以太网交换机系列,根据物理端口和交换 容量的不同, 该系列包括 S3552 和 S3528 以及 S3528MF 三款设备, 均为定位于电信级的产品, 主要面向企业网、园区网及 IP 城域网,实现高密度快速以太网和千兆以太网接口的高速交 换和路由。它支持完备和丰富的二/三层协议,等级服务、流处理、QoS 保证机制以及强大 的业务处理和认证计费等应用服务,可以适应各种复杂网络的应用要求。

非常详细的锐捷三层交换机配置教程,适合新手小白

非常详细的锐捷三层交换机配置教程,适合新手小白笔者上一篇文章写了关于锐捷网关路由配置教程,但是这只是出口的配置,还不能搭建一个完整的企业网络。

那么这一篇就来讲一下锐捷的三层交换机配置,如果将上一篇文章中的锐捷网关路由配置结合这篇的交换机配置,就可以快速构建一个企业核心网络。

今天的教程是基于命令行,但是并不复杂,适合新手小白进行学习。

场景概述目的:搭建一个小型的企业内部网络,使用RG-NBR3000D-E作为出口网关,使用RG-S5750C-28GT4XS-H作为核心,使用RG-S2910-10GT2SFP-P-E作为接入POE给无线AP供电使用。

IT技术迷-网络拓扑图什么是三层交换机?三层交换机实质就是一种特殊的路由器,是一种在性能上侧重于交换而价格低廉的路由器。

传统交换技术是在OSI网络标准模型第二层——数据链路层进行操作,而三层交换机是为IP设计的,接口类型简单,拥有很强二层包处理能力,它既可以工作在协议第三层替代或部分完成传统路由器的功能,同时又具有几乎第二层交换的速度,且价格相对便宜。

三层交换机最重要的目的是加快大型局域网内部的数据交换,做到一次路由,多次转发。

当一个大型局域网按照功能或地域等因素划成一个个小局域网时,VLAN(Virtual LocalArea Network虚拟局域网)技术在网络中得以大量应用,而各个不同VLAN间的通信都要经过路由器来完成转发。

单纯使用路由器来实现不仅端口数量有限,而且路由速度较慢,从而限制了网络的规模和访问速度。

三层交换机参数RG-S5750C-28GT4XS-H固定端口: 28口10/100/1000M自适应电口,4个复用的SFP接口(SFP为千兆/百兆口)4个1G/10G SFP+光口,2个扩展槽, 2个模块化电源插槽管理口:1个MGMT端口、1个Console 端口、1个Mini USB Console口、1个USB端口,符合USB2.0的标准交换容量:598G/7T包转发率:222M/396M准备工作配置前准备:console配置线、超级终端软件(或者CRT软件)。

H3C三层交换机的远程登录设置

如图,三层交换机S5820V2-54QS-GE_1的端口g1/0/1连接Host_1主机的virtualBox Host-only Ethernet Adapter。

而主机的virtualBox Host-only Ethernet Adapter又关联到Oracle VM VitrtualBox的win 7虚拟机的网卡。

下面说一下具体配置过程:三层交换机上的设置:<H3C>sysSystem View: return to User View with Ctrl+Z.[H3C]sysname Myhub 命名交换机[Myhub]vlan 22 划分一个vlan 22[Myhub-vlan22]port g1/0/1 和Host_1主机相连的端口添加到vlan 22[Myhub-vlan22]quit[Myhub]int vlan 22 进入vlan 22[Myhub-Vlan-interface22]ip address 192.168.22.1 24 设置vlan 22的管理ip,作为远程登录使用的地址[Myhub-Vlan-interface22]quit[Myhub]local-user admin class manage 设置本地用户用作远程登录用户,角色为manage New local user added. 提示此用户为新建用户[Myhub-luser-manage-admin]password simple 设置建立的用户的密码[Myhub-luser-manage-admin]auth[Myhub-luser-manage-admin]authorization-attribute user-role ? 查看用户的权限有哪些STRING<1-63> User role namenetwork-adminnetwork-operatorlevel-0level-1level-2level-3level-4level-5level-6level-7level-8level-9level-10level-11level-12level-13level-14level-15security-auditguest-manager[Myhub-luser-manage-admin]authorization-attribute user-role level-15 设置使用本地建立的用户远程登录具有的权限等级[Myhub-luser-manage-admin]service-type telnet 用户具有的权限操作范围,为telnet [Myhub-luser-manage-admin]quit[Myhub][Myhub]user-interface vty 0 4 设置虚拟终端可同时登录的用户数为5个[Myhub-line-vty0-4]au 按下tab键[Myhub-line-vty0-4]aut 按下tab键[Myhub-line-vty0-4]authentication-mode scheme 设置远程登录认证方式为AAA认证,使用交换机建立的用户和用户密码认证[Myhub-line-vty0-4]quit[Myhub]telnet server enable 启动telnet服务[Myhub]我们到host_1主机关联的虚拟机上,设置虚拟机ip地址为192.168.22.2,网关192.168.22.1。

普联技术有限公司万兆上联堆叠式三层网管交换机 TL-SH7428 TL-SH8434 用户手册说明书

万兆上联堆叠式三层网管交换机TL-SH7428/TL-SH8434用户手册REV1.1.01910040845声明Copyright © 2018 普联技术有限公司版权所有,保留所有权利未经普联技术有限公司明确书面许可,任何单位或个人不得擅自仿制、复制、誊抄或转译本手册部分或全部内容,且不得以营利为目的进行任何方式(电子、影印、录制等)的传播。

为普联技术有限公司注册商标。

本手册提及的所有商标,由各自所有人拥有。

本手册所提到的产品规格和资讯仅供参考,如有内容更新,恕不另行通知。

除非有特殊约定,本手册仅作为使用指导,所作陈述均不构成任何形式的担保。

目录第1章用户手册简介 (1)1.1目标读者 (1)1.2本书约定 (1)1.3章节安排 (1)第2章产品介绍 (5)2.1产品简介 (5)2.2产品外观 (5)2.2.1前面板 (5)2.2.2后面板 (7)第3章配置指南 (9)3.1登录Web页面 (9)第4章系统管理 (11)4.1系统配置 (11)4.1.1系统信息 (11)4.1.2设备描述 (13)4.1.3系统时间 (14)4.1.4夏令时 (15)4.1.5管理口设置 (16)4.2用户管理 (17)4.2.1用户列表 (17)4.2.2用户配置 (17)4.3系统工具 (18)4.3.1启动配置 (18)4.3.2配置导入 (20)4.3.3配置导出 (20)4.3.4软件升级 (20)4.3.5系统重启 (21)4.3.6软件复位 (21)4.4安全管理 (22)4.4.1安全配置 (22)4.4.3HTTPS配置 (24)4.4.4SSH配置 (26)4.4.5Telnet配置 (32)4.5SDM模板 (32)第5章堆叠功能 (34)5.1堆叠管理 (39)5.1.1堆叠信息 (39)5.1.2堆叠配置 (40)5.1.3组网应用 (41)第6章二层交换 (43)6.1端口管理 (43)6.1.1端口配置 (43)6.1.2端口监控 (44)6.1.3端口安全 (46)6.1.4端口隔离 (47)6.1.5环路监测 (48)6.2汇聚管理 (50)6.2.1汇聚列表 (51)6.2.2手动配置 (52)6.2.3LACP配置 (53)6.3流量统计 (54)6.3.1流量概览 (54)6.3.2详细统计 (55)6.4地址表管理 (56)6.4.1地址表显示 (57)6.4.2静态地址表 (58)6.4.3动态地址表 (59)6.4.4过滤地址表 (61)第7章VLAN (62)7.1802.1Q VLAN (62)7.1.1VLAN配置 (64)7.1.3802.1Q VLAN功能的组网应用 (67)7.2MAC VLAN (69)7.2.1MAC VLAN (69)7.2.2端口使能 (70)7.3协议VLAN (71)7.3.1协议组列表 (71)7.3.2协议组配置 (72)7.3.3协议模板 (73)7.3.4协议VLAN功能的组网应用 (74)7.4IP子网VLAN (75)7.4.1IP子网VLAN (76)7.4.2端口使能 (76)7.5VLAN VPN (77)7.5.1VPN配置 (78)7.5.2端口使能 (79)7.5.3VLAN映射 (80)7.6GVRP (81)7.7Private VLAN (84)7.7.1PVLAN配置 (86)7.7.2端口配置 (87)7.7.3Private VLAN功能的组网应用 (88)第8章生成树 (90)8.1基本配置 (95)8.1.1基本配置 (96)8.1.2生成树信息 (97)8.2端口配置 (98)8.3MSTP实例 (99)8.3.1域配置 (99)8.3.2实例配置 (100)8.3.3实例端口 (101)8.4安全配置 (102)8.4.1端口保护 (102)8.5STP功能的组网应用 (105)第9章组播管理 (109)9.1IGMP侦听 (111)9.1.1基本配置 (112)9.1.2端口配置 (114)9.1.3VLAN配置 (115)9.1.4组播VLAN (116)9.1.5查询器配置 (117)9.1.6Profile配置 (118)9.1.7Profile绑定 (120)9.1.8报文统计 (122)9.1.9IGMP侦听功能组网应用 (123)9.2MLD侦听 (124)9.2.1基本配置 (126)9.2.2端口配置 (127)9.2.3VLAN配置 (128)9.2.4组播VLAN (129)9.2.5查询器配置 (130)9.2.6Profile配置 (131)9.2.7Profile绑定 (133)9.2.8报文统计 (135)9.2.9MLD侦听功能组网应用 (136)9.3组播地址表 (137)9.3.1IPv4组播地址表 (137)9.3.2IPv4静态组播地址表 (138)9.3.3IPv6组播地址表 (139)9.3.4IPv6静态组播地址表 (139)第10章路由功能 (141)10.1接口 (141)10.2路由表 (146)10.2.1路由表 (146)10.3静态路由 (147)10.3.1IPv4静态路由条目 (147)10.3.2IPv6静态路由条目 (148)10.3.3IPv4静态路由功能的组网应用 (149)10.4路由映射表 (151)10.4.1创建路由映射表 (151)10.4.2配置路由映射表 (151)10.4.3规则列表 (152)10.5策略路由 (152)10.6DHCP服务器 (152)10.6.1DHCP服务器 (154)10.6.2地址池设置 (154)10.6.3静态绑定 (156)10.6.4绑定表 (157)10.6.5DHCP服务器功能的组网应用 (158)10.7DHCP中继 (159)10.7.1全局配置 (161)10.7.2DHCP服务器 (162)10.8代理ARP (163)10.8.1代理ARP (164)10.8.2本地代理ARP (164)10.8.3代理ARP功能的组网应用 (165)10.9ARP (166)10.9.1ARP表 (166)10.9.2静态ARP (166)10.10RIP (167)10.10.1基本配置 (173)10.10.2接口配置 (175)10.10.3路由表 (176)10.10.4RIP的组网应用 (177)第11章服务质量 (178)11.1QoS配置 (178)11.1.3802.1P (183)11.1.4DSCP (184)11.2流量管理 (185)11.2.1带宽控制 (185)11.2.2风暴抑制 (186)11.3语音VLAN (188)11.3.1全局配置 (190)11.3.2端口配置 (190)11.3.3OUI配置 (192)第12章访问控制 (194)12.1时间段配置 (194)12.1.1时间段列表 (194)12.1.2新建时间段 (194)12.1.3节假日定义 (196)12.2ACL配置 (196)12.2.1ACL列表 (196)12.2.2新建ACL (197)12.2.3MAC ACL (197)12.2.4标准IP ACL (198)12.2.5扩展IP ACL (199)12.2.6IPv6 ACL (201)12.3Policy配置 (202)12.3.1Policy列表 (202)12.3.2新建Policy (203)12.3.3配置Policy (203)12.4ACL绑定配置 (204)12.4.1绑定列表 (204)12.4.2端口绑定 (205)12.4.3VLAN绑定 (206)12.5Policy绑定配置 (206)12.5.1绑定列表 (207)12.6访问控制功能组网应用 (209)第13章网络安全 (212)13.1四元绑定 (212)13.1.1绑定列表 (212)13.1.2手动绑定 (213)13.1.3扫描绑定 (215)13.2DHCP侦听 (216)13.2.1全局配置 (219)13.2.2端口配置 (220)13.2.3Option 82配置 (221)13.3ARP防护 (222)13.3.1防ARP欺骗 (225)13.3.2防ARP攻击 (226)13.3.3报文统计 (226)13.4IP源防护 (227)13.5DoS防护 (228)13.6802.1X认证 (230)13.6.1全局配置 (234)13.6.2端口配置 (235)13.7AAA (236)13.7.1全局配置 (236)13.7.2方法列表 (237)13.7.3Dot1x配置 (238)13.7.4服务器组 (239)13.7.5RADIUS配置 (240)13.7.6TACACS+配置 (240)第14章SNMP (243)14.1SNMP配置 (244)14.1.1全局配置 (245)14.1.2视图管理 (245)14.1.5团体管理 (249)14.2通知管理 (251)14.3RMON (253)14.3.1统计组 (254)14.3.2历史组 (255)14.3.3事件组 (256)14.3.4警报组 (257)第15章LLDP (259)15.1基本配置 (262)15.1.1全局配置 (262)15.1.2端口配置 (263)15.2设备信息 (264)15.2.1本地信息 (264)15.2.2邻居信息 (265)15.3设备统计 (265)15.4LLDP-MED (267)15.4.1基本配置 (267)15.4.2端口配置 (267)15.4.3本地信息 (270)15.4.4邻居信息 (271)第16章系统维护 (272)16.1运行状态 (272)16.1.1CPU监控 (272)16.1.2内存监控 (273)16.2系统日志 (273)16.2.1日志列表 (274)16.2.2本地日志 (274)16.2.3远程日志 (275)16.2.4日志导出 (276)16.3系统诊断 (277)16.4网络诊断 (278)16.4.1Ping检测 (278)16.4.2Tracert检测 (279)16.5sFlow (280)16.5.1sFlow接收端 (280)16.5.2sFlow采样端 (281)第17章软件系统维护 (283)17.1硬件连接图 (283)17.2配置超级终端 (283)第18章交换机U盘开局功能 (285)18.1交换机U盘开局流程 (285)18.2交换机U盘开局文件分类 (286)18.3交换机U盘开局设备运行流程 (287)18.4交换机U盘开局索引文件分析 (289)18.4.1U盘开局索引文件制作 (289)18.4.2U盘开局索引文件smart_config.ini格式分析 (289)附录A术语表 (292)附录B技术参数规格 (296)第1章用户手册简介本手册旨在帮助您正确使用交换机。